Ein umfassender Leitfaden zu interaktiven Anwendungssicherheitstests (IAST)

IAST ist eine Sicherheitsprüfungsmethode, bei der in die laufende Anwendung eingebettete Agenten verwendet werden, um Code, Datenfluss und Ausführung während automatisierter Tests oder des normalen Betriebs in Echtzeit zu analysieren und Schwachstellen genau zu identifizieren und zu lokalisieren.

In der Cybersecurity reichen traditionelle Methoden zur Prüfung der Anwendungssicherheit oft nicht aus. Sie liefern entweder Ergebnisse zu spät oder keine nützlichen Hinweise.

Hier kommt Interactive Application Security Testing (IAST) ins Spiel. Es ist eine Methode zur Sicherheitsprüfung, die statische und dynamische Analyse kombiniert, um während der Ausführung einer Anwendung präzises, Echtzeit-Sicherheitsfeedback von innen zu liefern. IAST ist ein Schritt weiter und hilft Entwicklern, Schwachstellen während des Codierens zu finden und zu beheben. Es integriert Sicherheit direkt in den Softwareentwicklungsprozess.

So funktioniert IAST

IAST funktioniert, indem kleine Agenten oder Sensoren direkt in die laufende App eingebaut werden, z. B. auf einem Webserver oder in einem Container. Diese Agenten sind klein und werden Teil des App-Codes, anstatt eigenständig zu laufen. Wenn die App ausgeführt wird – sei es während Tests, QA oder der normalen Nutzung – beobachten die IAST-Agenten alles, was geschieht: Datenflüsse, Interaktionen und Systemaufrufe, alles in Echtzeit. Sie können alle Aspekte der App-Funktionalität erkennen, einschließlich Code, Datenfluss, Konfiguration und Verbindungen zum Backend.

Das Coole an IAST ist, was während der Überwachung passiert. Wenn ein Test ausgeführt wird, wie z. B. ein Selenium-Skript, das einen Benutzer anmeldet, beobachtet der IAST-Agent den gesamten Vorgang. Er sieht die Benutzereingaben aus der Webanfrage, verfolgt sie durch die Teile der Anwendung (wie den Controller, das Modell und die Datenbank) und beobachtet, wie sie verarbeitet und in einer Antwort zurückgesendet werden. Durch die Analyse all dieser Daten und den Vergleich mit einer Liste von Sicherheitsregeln kann das IAST-Tool spezifische Schwachstellen erkennen, sobald sie auftreten. Zum Beispiel, wenn die Anwendung Benutzereingaben aus einem Anmeldeformular übernimmt und diese direkt in einer SQL-Abfrage verwendet, ohne sie zuvor zu validieren, meldet der IAST-Agent sofort eine SQL-Injection-Schwachstelle und zeigt genau auf die Codezeile, in der die risikobehafteten Daten ohne Prüfung verwendet wurden.

Durch diese Innenansicht liefert IAST sehr genaue Ergebnisse. Im Gegensatz zu einem Scanner, der von außen vermutet, weiß IAST mit Sicherheit, ob Daten korrekt überprüft wurden oder ob sensible Informationen offengelegt wurden. Die Analyse erfolgt während der Ausführung der App, sodass nicht nur der Code (wie bei SAST) oder die Außenansicht (wie bei DAST) betrachtet wird. Stattdessen beobachtet IAST die App von innen während ihrer Ausführung. Dadurch gibt es weniger Fehlalarme, und Entwickler erhalten die Informationen, die sie benötigen, um Probleme schnell zu beheben.

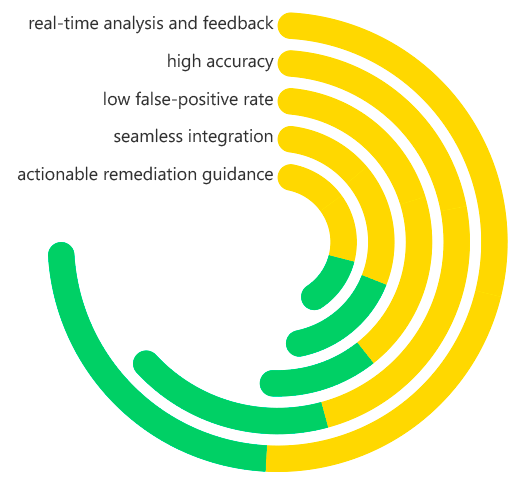

Wichtige Merkmale von IAST

IAST zeichnet sich durch mehrere Kernmerkmale aus, die es von anderen Tools für Anwendungssicherheitstests unterscheiden. An erster Stelle steht die Echtzeitanalyse und das Echtzeit-Feedback. Schwachstellen werden in dem Moment erkannt und gemeldet, in dem sie während des Tests aktiviert werden, oft bereits innerhalb der CI/CD-Pipeline. Diese Unmittelbarkeit ist entscheidend für moderne DevOps- und Agile-Umgebungen, in denen Geschwindigkeit oberste Priorität hat und Verzögerungen beim Sicherheitsfeedback eine Bereitstellungspipeline zum Erliegen bringen können.

Ein weiteres grundlegendes Merkmal ist die hohe Genauigkeit und niedrige Falsch-Positiv-Rate. Da IAST Zugriff auf den vollständigen Kontext der Anwendung hat – den Code, den Laufzeitstatus, den Datenfluss und die Ausführungsstapel –, kann es definitive Aussagen über die Ausnutzbarkeit einer Schwachstelle treffen. Es meldet nicht nur ein potenzielles Problem, sondern bestätigt, dass unter bestimmten Bedingungen eine bösartige Payload die Anwendung erfolgreich kompromittieren könnte. Diese kontextbezogene Analyse spart Sicherheits- und Entwicklungsteams unzählige Stunden, die sonst für die manuelle Überprüfung potenzieller Schwachstellen aufgewendet werden müssten.

Darüber hinaus wird IAST für seine nahtlose Integration in den Entwicklungsworkflow geschätzt. Es ist so konzipiert, dass es mit bestehenden Unit-Tests, Integrationstests und QA-Automatisierungssuiten zusammenarbeitet. Entwickler und QA-Ingenieure müssen ihr Verhalten nicht wesentlich ändern; sie führen einfach ihre bestehenden Tests durch, und das IAST-Tool sammelt passiv Sicherheitsdaten im Hintergrund. Diese „Shift-Left“-Fähigkeit macht Sicherheit zu einem natürlichen Bestandteil des Entwicklungsprozesses und nicht zu einer separaten, aufwändigen Phase. Schließlich bietet IAST umsetzbare Behebungshinweise. Es sagt nicht einfach nur: „Es gibt eine SQL Injection-Sicherheitslücke.“ Es meldet: „SQL Injection in Zeile 127 von UserController.java, wo der Parameter 'username' in der Methode executeQuery unsicher verwendet wird“, sodass Entwickler das Problem schnell und effektiv beheben können.

Interaktive Anwendungssicherheitstests (IAST) – Hauptmerkmale

Welche Probleme löst IAST?

IAST hilft bei einigen der großen Probleme in den heutigen Anwendungssicherheitskonfigurationen. Ein großes Problem ist, dass alte SAST- und DAST-Tools viele Fehlalarme erzeugen. Diese falschen Warnungen führen dazu, dass echte Probleme ignoriert und Zeit verschwendet wird. IAST liefert genaue, bestätigte Schwachstellen, sodass Sicherheitsteams ihre Energie auf tatsächliche Gefahren konzentrieren können. Dadurch läuft das gesamte AppSec-Programm effizienter.

Außerdem behebt IAST das Problem, dass Sicherheit die Entwicklung verlangsamt. Wenn Sie schnell entwickeln möchten, kann es ärgerlich sein, auf einen langen DAST-Scan zu warten oder einen SAST-Bericht zu durchforsten. IAST beseitigt diese Wartezeit, indem es Ihnen während des Testens sofortiges Feedback gibt. Wenn eine Schwachstelle vorliegt, wird sie innerhalb von Minuten und nicht erst nach Tagen oder Wochen erkannt. Die Behebung ist schneller, günstiger und weniger aufwendig als, wenn sie später entdeckt würde.

IAST kümmert sich auch um das Problem begrenzter Tests und begrenzten Verständnisses. DAST-Tools, die von außen arbeiten, haben Schwierigkeiten mit neuen Anwendungen, die viel komplexe, clientseitige Logik verwenden. Sie könnten Schwachstellen übersehen, die nur in bestimmten Benutzerpfaden auftreten. IAST überwacht die serverseitige Logik, die alle Daten verarbeitet. Aus diesem Grund spielt es keine Rolle, wie das Frontend aussieht, und es kann Schwachstellen finden, unabhängig davon, wie das Frontend aufgebaut ist. Es füllt die Lücken, die andere Testmethoden hinterlassen.

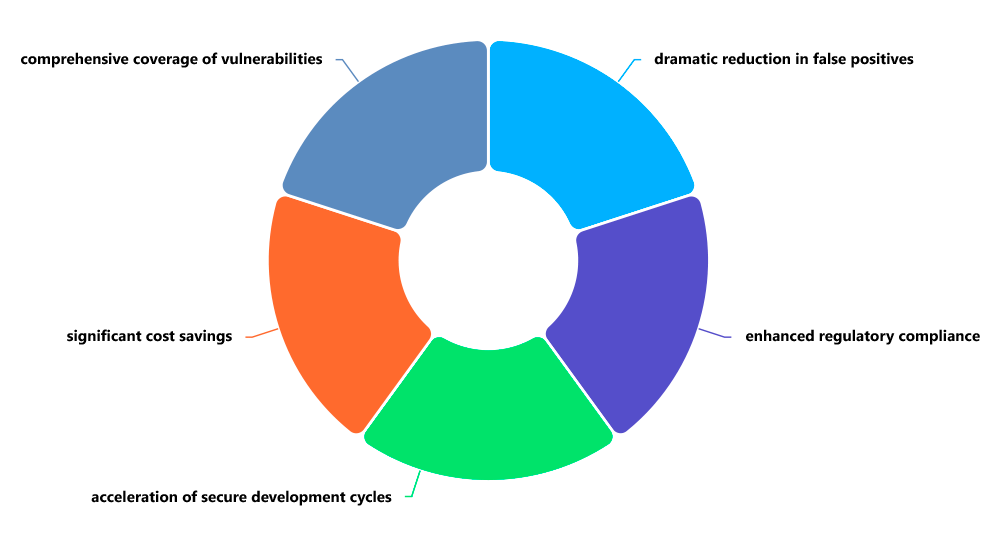

Vorteile von IAST

Das Betriebsmodell von IAST bietet eine Reihe überzeugender Vorteile für jede Organisation, die Software entwickelt. Der wichtigste Vorteil ist die drastische Reduzierung von Fehlalarmen, die den Behebungsprozess beschleunigt und Vertrauen zwischen Entwicklungs- und Sicherheitsteams stärkt. Wenn Entwickler klare, genaue und kontextreiche Schwachstellenberichte erhalten, sind sie eher bereit, diese anzunehmen und darauf zu reagieren, was eine positivere und kooperativere Sicherheitskultur fördert.

Ein weiterer großer Vorteil ist die Beschleunigung sicherer Entwicklungszyklen. Durch die Integration von Sicherheitstests direkt in die Tools, die Entwickler bereits verwenden (ihre automatisierten Tests und CI/CD-Pipelines), ermöglicht IAST ein echtes DevSecOps-Modell. Sicherheit wird zu einem kontinuierlichen und automatisierten Kontrollpunkt, nicht zu einer Schranke, die die Release-Geschwindigkeit beeinträchtigt. So können Unternehmen sowohl Geschwindigkeit als auch Sicherheit erreichen, was in der heutigen digitalen Landschaft ein entscheidender Wettbewerbsvorteil ist.

Aus finanzieller und risikomäßiger Sicht bietet IAST erhebliche Kosteneinsparungen. Das Auffinden und Beheben einer Schwachstelle während der Entwicklung ist exponentiell kostengünstiger als die Behebung nach der Bereitstellung, wo Kosten für Notfall-Patches, potenzielle Ausfallzeiten, Sicherheitsvorfälle und Reputationsschäden anfallen. Darüber hinaus bietet IAST umfassende Abdeckung für eine Vielzahl von Schwachstellen aus den OWASP Top 10, darunter SQL Injection, Cross-Site Scripting (XSS), unsichere Deserialisierung und andere, und gewährleistet so einen robusten Schutz für Ihre kritischsten Anwendungen.

Vorteile interaktiver Anwendungssicherheitstests (IAST)

Wie unterscheiden sich IAST und DAST?

IAST und Dynamic Application Security Testing (DAST) überprüfen beide laufende Anwendungen, aber sie tun dies auf unterschiedliche Weise und können unterschiedliche Aufgaben erfüllen. DAST ist wie ein Test von außen. Es verhält sich wie jemand, der versucht, die Anwendung anzugreifen, indem er verschiedene Eingaben sendet und beobachtet, wie sie reagiert, um Schwachstellen zu erkennen. Es benötigt keinen Quellcode und läuft in der Regel auf einer Kopie der endgültigen Version oder der Live-Version.

IAST hingegen ist wie ein Test von innen heraus. Es muss in die Anwendung gelangen, um zu funktionieren, und nutzt diese innere Perspektive, um Probleme zu finden. Der wesentliche Unterschied zeigt sich in den Berichten, die sie ausgeben. DAST könnte beispielsweise melden: „Die ‚id‘-Angabe auf dieser Seite könnte es jemandem ermöglichen, SQL-Code einzuschleusen.“ IAST hingegen würde melden: „SQL-Injection tritt in dieser spezifischen Java-Datei, in dieser spezifischen Zeile auf.“ Diese zusätzlichen Details machen einen großen Unterschied, wenn ein Programmierer versucht, das Problem zu beheben.

DAST wird oft später im Prozess ausgeführt, nachdem die Anwendung erstellt und in einen Testbereich gestellt wurde. IAST hingegen wird viel früher, während der Codierungs- und Erstellungsphase, eingesetzt. DAST eignet sich gut, um Probleme bei der Einrichtung und Ausführung in einer Umgebung zu finden, die der realen Situation nahekommt. IAST eignet sich gut, um spezifische Code-Probleme frühzeitig zu erkennen, während die Anwendung aktiv getestet wird. Aus diesem Grund arbeiten IAST und DAST gut zusammen: IAST übernimmt die frühen Sicherheitsprüfungen, während DAST eine abschließende Prüfung von außen durchführt.

Warum ist IAST für die Anwendungssicherheit so wichtig?

IAST ist für die Anwendungssicherheit äußerst wichtig, da es das Konzept der frühzeitigen Sicherheitsprüfung mit der heutigen Art der Softwareentwicklung verbindet. Es verlagert die Sicherheitsprüfung von einer separaten Überprüfung durch ein spezielles Team zu einem automatischen Bestandteil der Arbeit von Entwicklern. Dies ist nicht mehr nur ein Zusatznutzen, sondern eine Notwendigkeit, da Angriffe auf Anwendungen häufiger und komplexer werden und Software schneller als je zuvor veröffentlicht wird.

Mit Cloud-Software, Microservices und ständigen Updates können alte Sicherheitstools nicht mehr mithalten. IAST bietet die Geschwindigkeit, Genauigkeit und die Fähigkeit, sich an diese neuen Arbeitsweisen anzupassen. Es hilft Programmierern, die den Code schreiben, als erste Verteidigungslinie zu fungieren, indem es ihnen schnelle Sicherheitsinformationen liefert, die sie sofort in ihrem gewohnten Arbeitsbereich nutzen können. Diese Veränderung bedeutet, dass jeder die Verantwortung für die Sicherheit trägt. Dies ist der Schlüssel zur Entwicklung starker Software, die wachsen kann.

IAST ist grundlegend für eine gute Anwendungssicherheit. Es arbeitet mit SAST (das eine große Menge an Code überprüft) und DAST (das die Produktionsumgebung überprüft) zusammen, indem es den wichtigen Laufzeitkontext hinzufügt, der ihnen fehlt. Durch die Verwendung all dieser Testmethoden können Unternehmen ihre Anwendungen wirksam schützen, Risiken senken und sicherstellen, dass die Sicherheit neue Ideen nicht behindert.

Beispiele aus der Praxis für die Verwendung von IAST

Die praktischen Anwendungen von IAST erstrecken sich über verschiedene Phasen des Softwareentwicklungslebenszyklus und bieten einen Mehrwert von der Entwicklung bis zur Produktion. Ein häufiger Anwendungsfall ist die Verwendung in Continuous Integration (CI) Pipelines. Stellen Sie sich ein Entwicklungsteam vor, das Jenkins oder GitLab CI verwendet. Jedes Mal, wenn ein Entwickler einen neuen Commit pusht, erstellt die Pipeline automatisch die Anwendung, stellt sie in einer Testumgebung bereit und führt eine Reihe automatisierter API- und UI-Tests durch. Mit IAST-Instrumentierung werden diese Funktionstests gleichzeitig zu Sicherheitstests. Wenn eine neue Codeänderung eine Schwachstelle einführt, markiert das IAST-Tool diese sofort, und die Pipeline kann so konfiguriert werden, dass sie den Build „bricht“, um den anfälligen Code daran zu hindern, weiterzuverarbeiten.

Ein weiteres eindrucksvolles Beispiel sind QA- und Sicherheitstestteams. Sicherheitsanalysten können IAST nutzen, um ihre manuellen Penetrationstests zu ergänzen. Während der Tester browserbasierte Tools wie Burp Suite verwendet, um die Anwendung manuell auf Schwachstellen zu untersuchen, läuft das IAST-Tool im Hintergrund. Es liefert dem Tester in Echtzeit bestätigte Schwachstellendaten und fungiert so effektiv als fachkundiger Assistent, der die Ergebnisse validiert und den Tester auf mögliche blinde Flecken hinweist, die er möglicherweise übersehen hat, wodurch die Tiefe und Effizienz des manuellen Tests erhöht wird.

IAST ist auch für die Sicherung von Microservices und APIs von unschätzbarem Wert. In einer komplexen Microservices-Architektur kann es aufgrund der Vernetzung der Dienste schwierig sein, den Datenfluss zu verfolgen und Schwachstellen mit herkömmlichen DAST zu identifizieren. IAST kann als Agent innerhalb jedes Microservice-Containers eingesetzt werden. Während Integrationstests durchgeführt werden, die die Kommunikation zwischen den Diensten simulieren, können die IAST-Tools in jedem Dienst die Daten verfolgen und Schwachstellen wie unsichere Deserialisierung oder fehlerhafte Zugriffskontrolle identifizieren, während die Daten durch das gesamte Ökosystem fließen, und so einen ganzheitlichen Überblick über die Sicherheit in einem verteilten System bieten.

Wie ImmuniWeb bei IAST hilft

ImmuniWeb, ein weltweit führender Anbieter von Anwendungssicherheit, bietet eine robuste und intelligente Plattform, die Interactive Application Security Testing (IAST) nahtlos in seine Lösungssuite integriert. ImmuniWeb nutzt IAST, um die für moderne Webanwendungen und APIs erforderlichen hochpräzisen Laufzeit-Sicherheitstests durchzuführen. Durch den Einsatz leichter Sensoren innerhalb der Anwendung überwacht die IAST-Funktion von ImmuniWeb kontinuierlich die Interaktionen während des Tests und bietet Echtzeit-Einblick in Schwachstellen mit minimalen Fehlalarmen, wodurch sie perfekt auf die Anforderungen von DevSecOps abgestimmt ist.

Eine wesentliche Stärke des Ansatzes von ImmuniWeb ist die Integration von IAST in eine umfassendere, KI-gestützte Sicherheitsplattform. Die Ergebnisse von IAST werden nicht isoliert betrachtet, sondern mit den Ergebnissen der DAST-, SAST- und Software Composition Analysis (SCA)-Tools von ImmuniWeb korreliert. Diese ganzheitliche Sicht ermöglicht eine umfassende Risikobewertung, bei der Probleme anhand ihrer tatsächlichen Ausnutzbarkeit und ihres geschäftlichen Einflusses priorisiert werden. Dieser Kontext ist für Sicherheitsteams von entscheidender Bedeutung, die Risiken effektiv über ein großes Anwendungsportfolio hinweg managen müssen.

Darüber hinaus erweitert ImmuniWeb IAST um umsetzbare Informationen und Compliance-Mapping. Die Plattform identifiziert nicht nur Schwachstellen, sondern bietet auch detaillierte, auf den jeweiligen Technologie-Stack zugeschnittene Behebungshinweise und ordnet die Ergebnisse regulatorischen Standards wie PCI DSS, GDPR, HIPAA und anderen zu. Dies hilft Unternehmen nicht nur dabei, Sicherheitslücken zu beheben, sondern auch die Einhaltung von Vorschriften effizient nachzuweisen. Durch das Angebot von IAST als Teil einer einheitlichen, intelligenten und skalierbaren Plattform ermöglicht ImmuniWeb Unternehmen, Sicherheit in ihre DNA zu integrieren, vom Code bis zur Cloud, und stellt so sicher, dass sie Software schnell entwickeln können, ohne Kompromisse bei der Sicherheit einzugehen.

Haftungsausschluss

Der oben genannte Text stellt keine Rechts- oder Anlageberatung dar und wird „wie sie ist“ ohne jegliche Gewährleistung bereitgestellt. Wir empfehlen sich mit den Experten von ImmuniWeb in Verbindung zu setzen, um ein besseres Verständnis des Themas zu erlangen.