Ein umfassender Leitfaden für den sicheren Softwareentwicklungslebenszyklus (S-SDLC)

Ein Secure Software Development Life Cycle (S-SDLC) ist ein ganzheitliches Framework, das Sicherheitspraktiken und -überlegungen in jede Phase des Softwareentwicklungsprozesses integriert – von der initialen Gestaltung und Codierung über das Testen, die Bereitstellung bis zur Wartung –, um Sicherheit proaktiv in Anwendungen zu verankern, anstatt sie nachträglich zu adressieren.

In einer Zeit, die von digitaler Transformation und eskalierenden Cyber-Bedrohungen geprägt ist, ist der traditionelle Ansatz zur Anwendungssicherheit – die Verstärkung der Abwehrmaßnahmen nach der Entwicklung eines Produkts – sowohl ineffizient als auch gefährlich veraltet. Der Secure Software Development Life Cycle (S-SDLC) stellt einen grundlegenden Paradigmenwechsel dar, bei dem Sicherheit als zentrales, kontinuierliches Anliegen in den gesamten Prozess der Softwareentwicklung integriert wird.

Es handelt sich um ein ganzheitliches Framework aus Prozessen, Tools und Best Practices, das sicherstellt, dass Sicherheit „baked in, not bolted on“ ist. Durch die Verlagerung von Sicherheitsaktivitäten nach links im Entwicklungszeitplan zielt der S-SDLC darauf ab, Schwachstellen so früh wie möglich proaktiv zu identifizieren und zu mindern, wenn sie am einfachsten und kostengünstigsten zu beheben sind, um letztendlich von Grund auf widerstandsfähigere und vertrauenswürdigere Software zu entwickeln.

So funktioniert S-SDLC

Der S-SDLC funktioniert, indem Sicherheitsaktivitäten in jede einzelne Phase eines traditionellen Entwicklungslebenszyklus, wie z. B. die Wasserfall- oder Agile-Methodik, eingebunden werden. Es gibt zwar verschiedene Modelle (wie den Security Development Lifecycle von Microsoft), aber im Allgemeinen folgen sie einem phasenweisen Ansatz. Er beginnt in der Anforderungs- und Entwurfsphase, in der Sicherheitsanforderungen neben den funktionalen Anforderungen definiert werden. Dazu gehören die Festlegung von Sicherheitsstandards, die Durchführung von Bedrohungsmodellierungen zur Identifizierung potenzieller Bedrohungen und Angriffsvektoren sowie die Definition der Sicherheitsarchitektur. Indem die Sicherheit bereits vor dem Schreiben einer einzigen Codezeile berücksichtigt wird, können Teams ein grundlegend sichereres System entwerfen und kostspielige Designfehler vermeiden, die später nur schwer zu beheben sind.

Der Prozess setzt sich dann in der Implementierungsphase fort, in der Entwickler Code schreiben. Hier wird die Sicherheit durch sichere Codierungsstandards, Peer-Code-Reviews mit Schwerpunkt auf Sicherheit sowie den Einsatz integrierter Sicherheitstools sichergestellt. In dieser Phase werden typischerweise SAST-Tools (Static Application Security Testing) eingesetzt, die den Quellcode automatisch scannen, um Schwachstellen wie SQL-Injection oder Pufferüberläufe direkt in der integrierten Entwicklungsumgebung (IDE) der Entwickler zu erkennen. Dies liefert sofortiges Feedback, sodass Entwickler Probleme während des Codierens beheben können, was weitaus effizienter ist als die Behebung Wochen oder Monate später in einer dedizierten Testphase.

Nach der Implementierung umfasst die Verifizierungsphase strenge Tests der zusammengestellten Anwendung. Hier scannen Dynamic Application Security Testing (DAST)-Tools die laufende Anwendung auf Schwachstellen, Software Composition Analysis (SCA)-Tools überprüfen sie auf anfällige Komponenten von Drittanbietern und Penetrationstester simulieren reale Angriffe. Schließlich erstreckt sich der S-SDLC bis in die Release- und Betriebsphase. Dazu gehören die Durchführung abschließender Sicherheitsüberprüfungen vor der Bereitstellung, ein robuster Incident-Response-Plan sowie Prozesse zur Überwachung der Anwendung in der Produktion auf neue Bedrohungen und ein sicherer Patch-Management-Prozess zur Behebung von Schwachstellen, die nach der Einführung entdeckt werden. So entsteht ein kontinuierlicher Verbesserungszyklus, in dem die Erfahrungen aus einer Version die Sicherheitsmaßnahmen der nächsten beeinflussen.

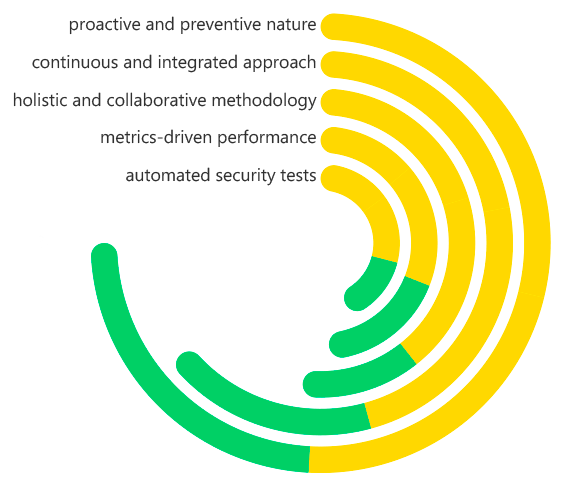

Wichtige Merkmale von S-SDLC

Ein ausgereifter S-SDLC-Prozess zeichnet sich durch mehrere Kernmerkmale aus, die ihn von ad hoc durchgeführten Sicherheitsmaßnahmen unterscheiden. Das grundlegendste Merkmal ist sein proaktiver und präventiver Charakter. Anstatt auf Schwachstellen zu reagieren, nachdem sie in der Produktion entdeckt wurden, konzentriert sich der S-SDLC darauf, deren Einführung von vornherein zu verhindern. Dies wird durch frühe Maßnahmen wie Bedrohungsmodellierung, sicheres Design und Entwicklerschulungen erreicht, wodurch die Sicherheitslast nach links verschoben und die Abhängigkeit von der Fehlererkennung am Ende des Zyklus verringert wird.

Ein weiteres wichtiges Merkmal ist der kontinuierliche und integrierte Ansatz. Sicherheit ist kein einmaliges Ereignis oder eine einzelne Hürde vor der Veröffentlichung, sondern ein kontinuierlicher Faden, der sich durch den gesamten Lebenszyklus zieht. In modernen DevOps-Umgebungen manifestiert sich dies als DevSecOps, bei dem Sicherheitstools und -prüfungen automatisiert und in die Continuous Integration/Continuous Deployment (CI/CD)-Pipeline integriert sind. Dadurch wird sichergestellt, dass jeder Code-Commit automatisierte Sicherheitstests auslöst, wodurch Sicherheit zu einem nahtlosen Bestandteil des täglichen Arbeitsablaufs für Entwickler, QA- und Betriebsteams wird.

Darüber hinaus ist der S-SDLC ganzheitlich und kooperativ. Er bezieht mehrere Teams aus dem gesamten Unternehmen ein und bricht die traditionellen Silos zwischen Entwicklung, Sicherheit und Betrieb auf. Sicherheitsteams stellen Fachwissen und Tools zur Verfügung, Entwicklungsteams schreiben sicheren Code und beheben Fehler, und Betriebsteams sorgen für eine sichere Bereitstellung und Überwachung. Diese Zusammenarbeit wird durch definierte Prozesse und gemeinsame Verantwortlichkeiten formalisiert. Schließlich ist ein echter S-SDLC metrikgesteuert und governancebasiert. Er stützt sich auf messbare Kennzahlen (KPIs) – wie die Zeit zur Behebung von Schwachstellen, den Prozentsatz des von SAST abgedeckten Codes oder die Anzahl der nach der Veröffentlichung gefundenen Sicherheitsfehler –, um die Wirksamkeit zu verfolgen, den Wert für das Management aufzuzeigen und das Sicherheitsprogramm kontinuierlich zu verfeinern.

Sicherer Softwareentwicklungslebenszyklus (S-SDLC) – Hauptmerkmale

Welche Probleme löst S-SDLC?

Der S-SDLC befasst sich direkt mit einer Reihe kritischer und kostspieliger Probleme, die die traditionelle Softwareentwicklung plagen. Das bedeutendste ist das „Late-Stage“-Sicherheitsproblem, bei dem Schwachstellen erst während der abschließenden Tests oder, schlimmer noch, nach der Bereitstellung entdeckt werden. Die Behebung von Sicherheitslücken in dieser Phase ist exponentiell teurer und störender, erfordert oft größere architektonische Änderungen, Notfall-Patches und kann zu Ausfallzeiten oder Sicherheitsvorfällen führen. Der S-SDLC löst dieses Problem, indem er Probleme frühzeitig erkennt, wenn sie noch nur aus Codezeilen bestehen.

Es befasst sich auch mit dem allgegenwärtigen Problem der Sicherheit als „Tor” oder Engpass. In traditionellen Modellen wird die Sicherheit oft erst am Ende für eine Prüfung vor der Veröffentlichung einbezogen, wobei ein „Fehlschlag“ die Markteinführung um Wochen verzögern kann. Dies führt zu einer feindseligen Beziehung zwischen Entwicklungs- und Sicherheitsteams. Der S-SDLC definiert Sicherheit neu als unterstützenden Partner während des gesamten Prozesses, wodurch letzte-Minute-Überraschungen und damit verbundene Terminverzögerungen vermieden werden und eine kooperativere und effizientere Kultur gefördert wird.

Darüber hinaus löst der S-SDLC das Problem inkonsistenter und nicht wiederholbarer Sicherheitspraktiken. Das Verlassen auf sporadische Penetrationstests oder das individuelle Fachwissen bestimmter Entwickler führt zu einer inkonsistenten Sicherheitslage über verschiedene Projekte und Teams hinweg. Der S-SDLC führt ein standardisiertes, wiederholbares Framework mit obligatorischen Sicherheits-Checkpoints, vorgeschriebenen Tools und definierten Verantwortlichkeiten ein. Dies gewährleistet ein vorhersehbares und grundlegendes Sicherheitsniveau für alle von der Organisation erstellte Software und ermöglicht ein effektives Risikomanagement auf Unternehmensebene.

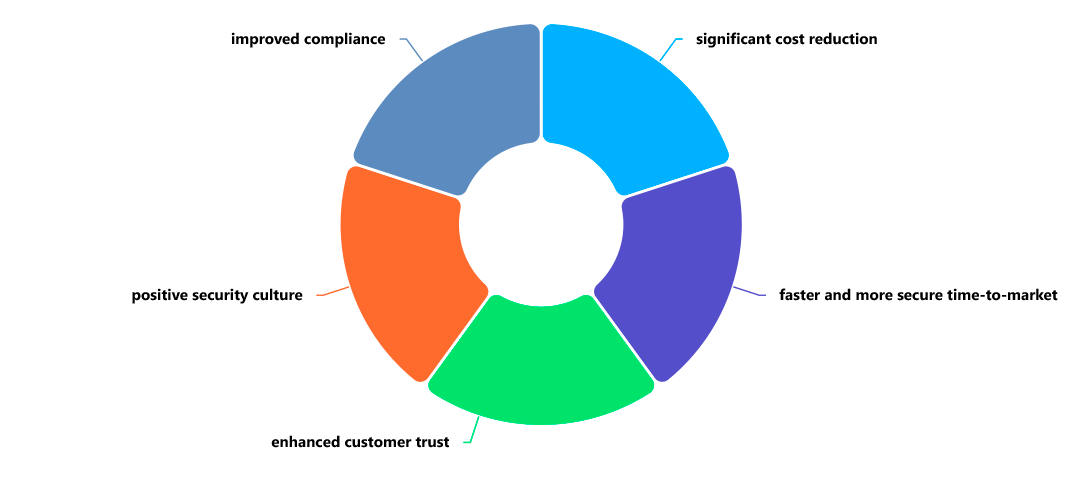

Vorteile von S-SDLC

Die Implementierung eines robusten S-SDLC-Frameworks bringt tiefgreifende und vielfältige Vorteile mit sich. Der überzeugendste Vorteil ist eine erhebliche Kostensenkung. Durch die frühzeitige Identifizierung und Behebung von Schwachstellen im Entwicklungsprozess vermeiden Unternehmen die enormen Kosten, die mit Nach-Release-Patches, Datenverletzungen, Systemausfällen und Reputationsschäden verbunden sind. Die klassische Erkenntnis des IBM System Sciences Institute, dass die Behebung eines in der Produktion gefundenen Fehlers 100-mal teurer sein kann als die eines im Entwurf identifizierten Fehlers, ist ein Kernprinzip, das das S-SDLC für finanzielle Effizienz nutzt.

Aus geschäftlicher und wettbewerblicher Sicht sorgt der S-SDLC für eine schnellere und sicherere Markteinführung. Durch die kontinuierliche Integration von Sicherheit und die Automatisierung von Überprüfungen werden größere sicherheitsbedingte Verzögerungen am Ende des Entwicklungszyklus vermieden. So können Unternehmen schnelle Release-Geschwindigkeiten beibehalten, ohne Kompromisse bei der Sicherheit einzugehen – ein entscheidender Vorteil in der schnelllebigen digitalen Wirtschaft von heute. Ein sicheres Produkt wird auch zu einem wichtigen Unterscheidungsmerkmal auf dem Markt und stärkt das Vertrauen der Kunden sowie die Markenreputation.

Operativ fördert der S-SDLC eine positive Sicherheitskultur und verbessertes Entwicklerwissen. Da Entwickler von Anfang an mit den Tools und Schulungen ausgestattet sind, um sicheren Code zu schreiben, werden sie zu aktiven Teilnehmern am Sicherheitsprozess. Dies reduziert Burnout und Reibungsverluste zwischen den Teams. Schließlich sorgt das Framework für verbesserte Compliance und Risikomanagement. Der S-SDLC bietet einen strukturierten Prozess zur konsistenten Einhaltung von regulatorischen und branchenbezogenen Standards (wie PCI DSS, DSGVO, HIPAA), liefert klare Audit-Tracks und verschafft dem Management einen klaren Überblick über die Software-Sicherheitsrisikolage des Unternehmens.

Vorteile des sicheren Softwareentwicklungslebenszyklus (S-SDLC)

Wie unterscheidet sich S-SDLC von Azure DevOps?

Es ist entscheidend zu verstehen, dass S-SDLC und Azure DevOps keine konkurrierenden Konzepte sind, sondern auf unterschiedlichen Abstraktionsebenen existieren und komplementäre Zwecke erfüllen. S-SDLC ist ein Strategisches Sicherheitsframework, während Azure DevOps ein Taktisches Toolset zur Implementierung von Entwicklungsprozessen ist.

Der S-SDLC ist eine methodikunabhängigeFramework von Prozessen, Richtlinien und Best Practices. Es definiert die Was und wann der Anwendungssicherheit –Was Sicherheitsaktivitäten müssen stattfinden (z. B. Bedrohungsmodellierung, SAST, DAST) und wannim Lebenszyklus, zu dem sie stattfinden sollten. Es schreibt keine bestimmten Tools vor; es kann mit einer Vielzahl von Technologien implementiert werden, einschließlich, aber nicht beschränkt auf das Microsoft-Ökosystem.

Azure DevOps hingegen ist eine spezifische, kommerzielleProduktsuite von Microsoft, das Tools für die Quellcodeverwaltung (Repos), Projektplanung (Boards), CI/CD-Pipelines (Pipelines) und Paketverwaltung (Artifacts) bereitstellt. Es handelt sich um eine Plattform, die Teams bei der Implementierung und Automatisierung von Entwicklungsprozessen unterstützt, darunter auch Prozesse, die durch den S-SDLC definiert sind. Zum Beispiel können Sie Azure Pipelines verwenden, um Automatisierendie SAST- und SCA-Scans, die der S-SDLC verlangtVorgaben in der Implementierungs- und Verifizierungsphasen.

Im Wesentlichen ist der S-SDLC der „Blueprint“ für die Integration von Sicherheit in den Softwareprozess. Azure DevOps ist einer der potenziellen „Construction Kits“, mit denen Sie diesen Blueprint effizient und skalierbar umsetzen können. Sie können einen S-SDLC ohne Azure DevOps (mit Jenkins, GitLab usw.) haben, und Sie können Azure DevOps ohne einen ausgereiften S-SDLC verwenden (was zu einer unsicheren CI/CD-Pipeline führt). Das Ziel ist es, das Toolset (Azure DevOps) zur effektiven Umsetzung der Strategie (S-SDLC) einzusetzen.

Warum ist S-SDLC für die Anwendungssicherheit so wichtig?

Der S-SDLC ist von entscheidender Bedeutung, da er der einzige skalierbare und nachhaltige Ansatz zur Bewältigung von Anwendungssicherheitsrisiken bei modernen Entwicklungsanforderungen und Bedrohungslandschaften ist. Da Unternehmen Agile und DevOps nutzen, um Software schneller freizugeben, verschwindet der Zeitraum für traditionelle, langsame Sicherheitsprüfungen. Der S-SDLC ist die entscheidende Anpassung, die es der Sicherheit ermöglicht, „mitzuhalten“, indem sie direkt in diese Hochgeschwindigkeits-Workflows integriert wird, wodurch Sicherheit zur Voraussetzung für Geschwindigkeit wird – nicht zu einem Hindernis.

Darüber hinaus hat die Komplexität moderner Software, die auf einer Grundlage aus Open-Source-Komponenten und miteinander verbundenen Microservices aufbaut, die Angriffsfläche explosionsartig vergrößert. Zeitpunktbezogene Sicherheitstools wie ein einzelner jährlicher Penetrationstest sind völlig unzureichend, um der dynamischen und kontinuierlichen Natur dieses Risikos gerecht zu werden. Der S-SDLC ist von entscheidender Bedeutung, da er einen kontinuierlichen, ganzheitlichen Prozess etabliert, der alles von First-Party-Code und Third-Party-Abhängigkeiten bis hin zur Bereitstellungskonfiguration abdeckt und umfassenden, fortlaufenden Schutz bietet.

Letztendlich ist der S-SDLC entscheidend für den Wandel der Unternehmenskultur von reaktiv zu proaktiv. Er verlagert die Verantwortung für die Anwendungssicherheit von einem zentralen Sicherheitsteam auf alle am Software-Lebenszyklus Beteiligten, insbesondere Entwickler. Dieser kulturelle Wandel ist die wirksamste Verteidigung, die ein Unternehmen aufbauen kann. Er stellt sicher, dass Sicherheit standardmäßig berücksichtigt wird, was zur Entwicklung von von Natur aus widerstandsfähigerer Software führt, die den sich weiterentwickelnden Taktiken von Cyber-Angreifern standhält, wodurch kritische Vermögenswerte geschützt und die Geschäftskontinuität aufrechterhalten werden.

Beispiele aus der Praxis für die Anwendung von S-SDLC

Der S-SDLC wird in der gesamten Branche auf praktische und wirkungsvolle Weise angewendet. Ein Paradebeispiel ist die Verhinderung von Datenverletzungen in einer Finanzanwendung. Eine Bank, die eine neue Mobile-Banking-Funktion entwickelt, nutzt in der Designphase Threat Modeling, um eine potenzielle Schwachstelle durch unsichere direkte Objektreferenz (IDOR) in einem neuen API-Endpunkt zu identifizieren. Die Sicherheitsanforderung zur Implementierung geeigneter Autorisierungsprüfungen wird vor Beginn der Codierung in die User Stories aufgenommen. Während der Entwicklung markiert das in die CI-Pipeline integrierte SAST-Tool einen Codeabschnitt, der anfällig für SQL-Injection sein könnte, und der Entwickler behebt das Problem sofort. Dieser proaktive Ansatz verhindert, dass es jemals zu einer massiven Datenverletzung kommt.

Ein weiterer leistungsstarker Anwendungsfall ist das Management von Open-Source-Risiken in einer E-Commerce-Plattform. Die S-SDLC-Richtlinie eines Einzelhandelsunternehmens schreibt vor, dass alle Softwareprojekte SCA-Tools verwenden müssen. Wenn ein Entwickler eine neue Bibliothek für die Zahlungsabwicklung hinzufügt, scannt das SCA-Tool diese automatisch und entdeckt eine kritische Schwachstelle in einer transitiven Abhängigkeit. Der Build schlägt in der Pipeline fehl, und der Entwickler wird aufgefordert, eine gepatchte Version zu verwenden. Diese automatisierte Governance verhindert, dass eine bekannte anfällige Komponente, die zum Diebstahl von Kreditkartendaten hätte ausgenutzt werden können, in die Produktion gelangt.

Der S-SDLC bewährt sich auch bei der Sicherstellung der Compliance für eine Anwendung im Gesundheitswesen. Ein Anbieter von Gesundheitssoftware muss die HIPAA-Vorschriften einhalten. Sein S-SDLC-Prozess umfasst spezifische Sicherheitsanforderungen für die Verschlüsselung von Daten im Ruhezustand und während der Übertragung, die während der Testphase mit DAST überprüft werden. Darüber hinaus umfasst sein Freigabeprozess eine formelle Sicherheitsprüfung und Genehmigung durch den Chief Information Security Officer (CISO), um sicherzustellen, dass alle Compliance-Anforderungen erfüllt sind. Dieser strukturierte, wiederholbare Prozess liefert den erforderlichen Prüfverlauf, um Regulierungsbehörden und Kunden die gebotene Sorgfalt nachzuweisen.

Wie ImmuniWeb beim S-SDLC hilft

ImmuniWeb bietet eine robuste, KI-gestützte Plattform, die die Prinzipien des Secure Software Development Life Cycle (S-SDLC) operationalisiert und durchsetzt. Sie bietet nicht nur punktuelle Tests, sondern eine Reihe integrierter Tools, die jede Phase des S-SDLC unterstützen und es Unternehmen ermöglichen, ein kontinuierliches und ganzheitliches Anwendungssicherheitsprogramm zu implementieren. Von der Discovery und Prüfung bis hin zur Überwachung und Compliance hilft ImmuniWeb dabei, Sicherheit in den gesamten Software-Lebenszyklus zu integrieren.

In den frühen Phasen des S-SDLC unterstützt ImmuniWeb die Discovery und Bestandsverwaltung und hilft Organisationen dabei, alle ihre Web- und Mobile-Assets zu identifizieren – einschließlich vergessener oder Shadow-IT-Anwendungen –, was der grundlegende Schritt für jedes Sicherheitsprogramm ist. In der Implementierungs- und Verifizierungsphase bieten die integrierten SAST, DAST, IAST und SCA-Funktionen von ImmuniWeb eine umfassende Testabdeckung. Die Fähigkeit, die Ergebnisse dieser verschiedenen Methoden miteinander zu korrelieren, reduziert Fehlalarme und liefert Entwicklern hochpräzise, priorisierte Schwachstellendaten, ergänzt durch umsetzbare Behebungshinweise.

Darüber hinaus erweitert ImmuniWeb den S-SDLC mit seiner Continuous Security Monitoring in die Post-Deployment-Phase. Die Plattform überwacht die Anwendungen eines Unternehmens auf Änderungen, neue Schwachstellen und Compliance-Drift und bietet so eine kontinuierliche Gewähr dafür, dass die Sicherheitslage aufrechterhalten bleibt. Durch die Bereitstellung einer einheitlichen Plattform, die umfassende Sicherheitstests mit Überwachung und Compliance-Mapping (zu Standards wie PCI DSS, GDPR, HIPAA) kombiniert, ermöglicht ImmuniWeb Unternehmen, den S-SDLC nicht nur umzusetzen, sondern auch seine Wirksamkeit zu messen, Compliance nachzuweisen und ihre Anwendungssicherheitsreife kontinuierlich zu verbessern. Dadurch wird das S-SDLC-Framework von einem abstrakten Konzept zu einer greifbaren, operativen Realität.

Haftungsausschluss

Der oben genannte Text stellt keine Rechts- oder Anlageberatung dar und wird „wie sie ist“ ohne jegliche Gewährleistung bereitgestellt. Wir empfehlen sich mit den Experten von ImmuniWeb in Verbindung zu setzen, um ein besseres Verständnis des Themas zu erlangen.