Einhaltung des kanadischen Gesetzes über den Schutz personenbezogener Daten und elektronischer Dokumente (PIPEDA)

Das kanadische Gesetz zum Schutz personenbezogener Daten und elektronischer Dokumente (PIPEDA) regelt, wie Organisationen des privaten Sektors personenbezogene Daten erheben, verwenden und weitergeben, und verlangt Einwilligung, Schutzmaßnahmen und Verantwortung, während es Individuen Zugriffs- und Berichtigungsrechte einräumt.

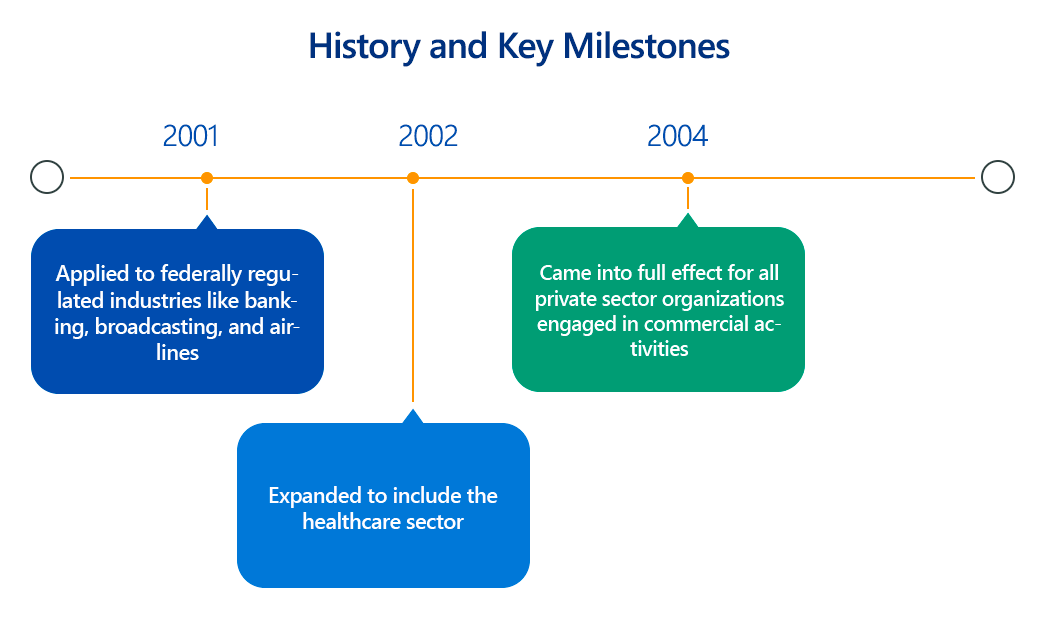

Das kanadische Gesetz zum Schutz personenbezogener Daten und elektronischer Dokumente (PIPEDA), das 2000 in Kraft trat, ist das grundlegende Bundesgesetz, das die Erhebung, Verwendung und Weitergabe personenbezogener Daten im Rahmen kommerzieller Aktivitäten durch private Unternehmen regelt. Sein grundlegendes Ziel besteht darin, das Recht der Einzelpersonen auf Privatsphäre mit der Notwendigkeit von Organisationen in Einklang zu bringen, personenbezogene Daten für legitime Geschäftsziele zu erheben, zu verwenden und weiterzugeben.

Obwohl es oft mit seinem europäischen Pendant, der DSGVO, verglichen wird, unterliegt PIPEDA einem einzigartigen kanadischen Rechts- und Regulierungsrahmen, der sich kontinuierlich weiterentwickelt, um neue technologische Herausforderungen zu bewältigen.

Übersicht über das kanadische Gesetz zum Schutz personenbezogener Daten und elektronischer Dokumente (PIPEDA)

Das PIPEDA basiert auf 10 Fair Information Principles, die im Wesentlichen einen Verhaltenskodex für den Umgang von Organisationen mit personenbezogenen Daten darstellen. Diese Grundsätze legen den Schwerpunkt auf Transparenz, Rechenschaftspflicht und individuelle Kontrolle:

- Rechenschaftspflicht: Organisationen sind für die personenbezogenen Daten verantwortlich, die sie unter ihrer Kontrolle haben, und müssen eine verantwortliche Person für die Einhaltung der Vorschriften benennen.

- Zweckangabe: Der Zweck, zu dem personenbezogene Daten erhoben werden, muss zum Zeitpunkt der Erhebung oder davor angegeben werden.

- Einwilligung: Die Kenntnis und Einwilligung der betroffenen Person sind für die Erhebung, Verwendung oder Weitergabe personenbezogener Daten erforderlich, mit einigen Ausnahmen.

- Beschränkung der Erhebung: Die Erhebung personenbezogener Daten muss auf das für die von der Organisation festgelegten Zwecke erforderliche Maß beschränkt sein.

- Einschränkung der Verwendung, Offenlegung und Aufbewahrung: Personenbezogene Daten dürfen nur für die Zwecke verwendet oder offengelegt werden, für die sie erhoben wurden, sofern nicht die Einwilligung des Betroffenen vorliegt oder gesetzlich vorgeschrieben ist, und dürfen nur so lange aufbewahrt werden, wie es erforderlich ist.

- Genauigkeit: Personenbezogene Daten müssen so genau, vollständig und aktuell sein, wie es für die Zwecke, für die sie verwendet werden sollen, erforderlich ist.

- Sicherheitsvorkehrungen: Personenbezogene Daten müssen durch Sicherheitsvorkehrungen geschützt werden, die der Sensibilität der Daten angemessen sind.

- Offenheit: Organisationen müssen Einzelpersonen bestimmte Informationen über ihre Richtlinien und Praktiken im Zusammenhang mit der Verwaltung personenbezogener Daten zugänglich machen.

- Zugang für Einzelpersonen: Auf Anfrage muss eine Person über die Existenz, Verwendung und Weitergabe ihrer personenbezogenen Daten informiert werden und Zugang zu diesen Daten erhalten. Einzelpersonen können auch die Richtigkeit und Vollständigkeit der Daten anfechten und deren Änderung verlangen.

- Anfechtung der Einhaltung: Eine Person kann die Einhaltung dieser Grundsätze durch eine Organisation anfechten.

Das PIPEDA enthält auch Bestimmungen für elektronische Dokumente, die die Nutzung elektronischer Mittel zur Kommunikation oder Aufzeichnung von Informationen oder Transaktionen erleichtern.

Wichtige Aspekte der Einhaltung des kanadischen Gesetzes zum Schutz personenbezogener Daten und elektronischer Dokumente (PIPEDA)?

Die Einhaltung des PIPEDA basiert auf den 10 Fair Information Principles, wobei für jeden Grundsatz spezifische technische Überlegungen gelten.

- Definition personenbezogener Daten:

- Technische Details: „Personenbezogene Daten“ sind allgemein definiert als Informationen über eine „identifizierbare Person“. Dazu gehören sachliche oder subjektive Informationen, unabhängig davon, ob sie aufgezeichnet sind oder nicht, wie Name, Alter, Einkommen, ethnische Herkunft, Blutgruppe, Meinungen, Bewertungen, Kommentare, Disziplinarmaßnahmen, Mitarbeiterakten, Kreditunterlagen, Darlehensunterlagen, Krankenakten, IP-Adressen, Cookie-Daten und Gerätekennungen. Es ist wichtig zu verstehen, dass selbst scheinbar harmlose Daten in Kombination zu personenbezogenen Daten werden können.

- Technische Umsetzung: Organisationen benötigen robuste Daten-Discovery- und -Klassifizierungssysteme, um zu ermitteln, wo sich alle personenbezogenen Daten in ihrer IT-Infrastruktur befinden (Datenbanken, Dateifreigaben, Cloud-Dienste, Webanwendungen, mobile Apps, Logs). Dazu gehören auch Datenkarten zur Verständigung der Datenflüsse und des Erfassungszwecks für jede Datengruppe.

- Einwilligung (Prinzip 3):

- Technische Details: PIPEDA verlangt eine „sinnvolle Einwilligung“, d. h. die betroffenen Personen müssen verstehen, wozu sie ihre Einwilligung geben. Die Einwilligung kann ausdrücklich (z. B. durch Ankreuzen eines Kästchens) oder stillschweigend (z. B. durch Angabe einer Lieferadresse) erfolgen. Das Office of the Privacy Commissioner of Canada (OPC) betont, dass die Einwilligung zum Zeitpunkt der Erhebung oder davor eingeholt werden muss. Bei sensiblen Informationen ist in der Regel eine ausdrückliche Einwilligung erforderlich. Einzelpersonen müssen auch die Möglichkeit haben, ihre Einwilligung zu widerrufen.

- Technische Umsetzung:

- Consent Management Platforms (CMPs): Für Websites und mobile Anwendungen sind CMPs unerlässlich, um klare, verständliche Einwilligungsanfragen zu präsentieren (z. B. Cookie-Banner, Links zu Datenschutzrichtlinien), Einwilligungsentscheidungen zu erfassen (Opt-in/Opt-out für verschiedene Datennutzungen) und diese Entscheidungen aufzuzeichnen.

- Bereitstellung von Dashboards oder Einstellungsmöglichkeiten für Benutzer, um ihre Einwilligungspräferenzen zu überprüfen und zu ändern.

- Integration mit Datenverarbeitungssystemen: Stellen Sie sicher, dass die Einwilligungspräferenzen technisch durch Backend-Systeme umgesetzt werden, um die Verwendung oder Offenlegung personenbezogener Daten für Zwecke zu verhindern, für die keine Einwilligung erteilt oder die Einwilligung widerrufen wurde.

- Sicherheitsvorkehrungen (Grundsatz 7):

- Technische Details: Dies ist der technisch anspruchsvollste Grundsatz. PIPEDA verlangt von Organisationen, personenbezogene Daten mit „Sicherheitsvorkehrungen zu schützen, die der Sensibilität der Daten angemessen sind“. Dies impliziert einen risikobasierten Ansatz, d. h. sensiblere Daten erfordern stärkere Sicherheitsvorkehrungen. Die OPC empfiehlt:

- Physische Maßnahmen: Beschränkter Zugang zu Büros und Aktenschränken.

- Organisatorische Maßnahmen: Sicherheitsüberprüfungen, Zugriffsbegrenzung auf „need-to-know“-Basis, Mitarbeiterschulungen.

- Technische Maßnahmen: Passwörter, Verschlüsselung, Firewalls, aktuelle Sicherheitspatches.

- Technische Umsetzung:

- Verschlüsselung: Implementieren Sie starke encryption at rest (z. B. Datenbankverschlüsselung, Dateisystemverschlüsselung, Cloud-Speicherverschlüsselung wie AES-256) und in transit (z. B. TLS 1.2+ für alle Web- und API-Kommunikationen, sichere VPNs für den Fernzugriff). Eine sichere Schlüsselverwaltung ist kritisch.

- Zugriffskontrollen: Setzen Sie rollenbasierte Zugriffskontrollen (RBAC) durch, um das Prinzip der minimalen Berechtigung sicherzustellen. Implementieren Sie Multi-Faktor-Authentifizierung (MFA) für alle internen und externen Zugriffe auf Systeme, die personenbezogene Daten enthalten, insbesondere privilegierte Konten. Nutzen Sie Privileged Access Management (PAM)-Lösungen.

- Schwachstellenmanagement und Penetrationstests: Führen Sie regelmäßig (z. B. vierteljährlich) Schwachstellenscans und jährliche Penetrationstests von Webanwendungen, mobilen Anwendungen, APIs und Netzwerkinfrastrukturen durch, die personenbezogene Daten erfassen, verarbeiten oder speichern. Dadurch werden technische Schwachstellen identifiziert.

- Sicherer Entwicklungslebenszyklus (SSDLC): Integration von Sicherheit in den Softwareentwicklungsprozess, einschließlich statischer Anwendungssicherheitstests (SAST) und dynamischer Anwendungssicherheitstests (DAST) für kundenspezifische Anwendungen.

- Protokollierung und Überwachung: Implementierung einer umfassenden Protokollierung in allen Systemen, die mit personenbezogenen Daten interagieren. Einsatz von Security Information and Event Management (SIEM)-Systemen für Echtzeitanalysen, Anomalieerkennung und Warnmeldungen bei verdächtigen Aktivitäten.

- Sichere Entsorgung: Implementieren Sie technische Verfahren zur sicheren Löschung oder Zerstörung von elektronischen Medien, die personenbezogene Daten enthalten, wenn diese nicht mehr benötigt werden (z. B. NIST SP 800-88-Richtlinien für die Medienbereinigung).

- Technische Details: Dies ist der technisch anspruchsvollste Grundsatz. PIPEDA verlangt von Organisationen, personenbezogene Daten mit „Sicherheitsvorkehrungen zu schützen, die der Sensibilität der Daten angemessen sind“. Dies impliziert einen risikobasierten Ansatz, d. h. sensiblere Daten erfordern stärkere Sicherheitsvorkehrungen. Die OPC empfiehlt:

- Benachrichtigung bei Datenschutzverletzungen (obligatorisch seit 2018):

- Technische Details: Organisationen sind verpflichtet, dem OPC zu melden sowie betroffene Personen über jede Verletzung der Sicherheitsvorkehrungen in Bezug auf personenbezogene Daten, die unter ihrer Kontrolle stehen, zu informieren, wenn Grund zu der Annahme besteht, dass die Verletzung ein „reales Risiko eines erheblichen Schadens“ für eine Person darstellt. Sie müssen außerdem Aufzeichnungen über alle Datenverletzungen führen.

- Technische Umsetzung: Erfordert robuste Funktionen zur Erkennung und Reaktion auf Vorfälle, einschließlich Security Information and Event Management (SIEM)-Systemen, Intrusion Detection/Prevention Systems (IDS/IPS) und Endpoint Detection and Response (EDR)-Tools. Ein wirksamer Incident-Response-Plan muss technische Schritte zur Eindämmung, Beseitigung, Wiederherstellung und forensischen Analyse definieren, um den Umfang und die Auswirkungen einer Verletzung zu bestimmen.

- Individueller Zugang (Grundsatz 9):

- Technische Details: Organisationen müssen Einzelpersonen Zugang zu ihren personenbezogenen Daten gewähren und ihnen die Möglichkeit geben, deren Richtigkeit anzufechten.

- Technische Umsetzung: Erfordert ein Portal für Auskunftsersuchen betroffener Personen (DSAR) oder einen gleichwertigen Mechanismus. Dieses System muss in der Lage sein, die Person sicher zu authentifizieren, verschiedene Datenrepositorien zu durchsuchen, alle relevanten personenbezogenen Daten abzurufen und diese in einem verständlichen Format (z. B. PDF, CSV) darzustellen. Es müssen sichere Datenübertragungsmechanismen verwendet werden.

- Verantwortung und Offenheit (Grundsätze 1 und 8):

- Technische Details: Während diese Grundsätze vor allem organisatorischer Natur sind, haben sie auch technische Auswirkungen. Die Verantwortlichkeit erfordert die Benennung eines Datenschutzbeauftragten sowie die Einrichtung von Richtlinien und Verfahren, die häufig auch technische Anleitungen umfassen. Offenheit erfordert transparente Kommunikation über die Datenverarbeitung, einschließlich einer leicht zugänglichen Datenschutzerklärung auf Websites.

- Technische Umsetzung: Veröffentlichung einer klaren und zugänglichen Datenschutzerklärung auf Websites und in Anwendungen. Dokumentation von Sicherheitskontrollen, Datenbeständen und Verfahren zur Reaktion auf Vorfälle.

Warum ist die Einhaltung des kanadischen Gesetzes zum Schutz personenbezogener Daten und elektronischer Dokumente (PIPEDA) wichtig?

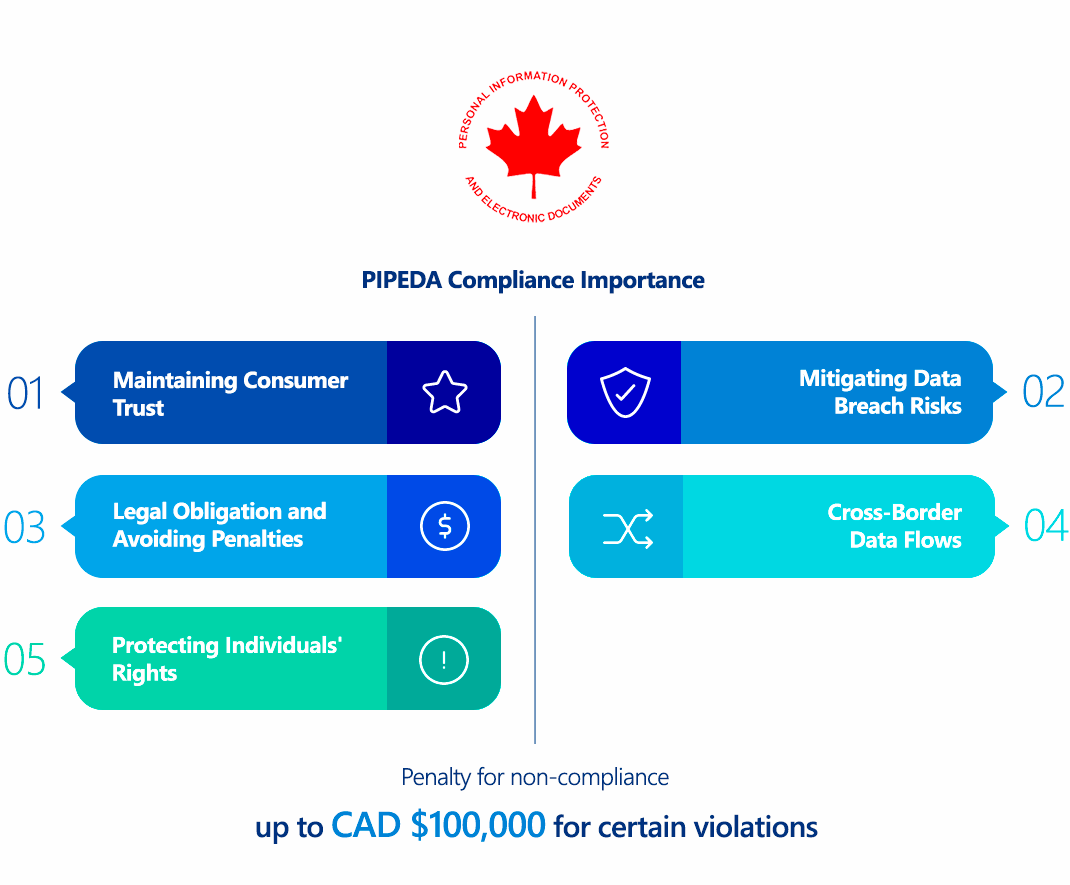

Die Einhaltung des PIPEDA ist aus mehreren Gründen von entscheidender Bedeutung:

- Gesetzliche Verpflichtung und Vermeidung von Strafen: Es ist ein Bundesgesetz. Die Nichteinhaltung kann zu erheblichen Geldstrafen und öffentlicher Aufmerksamkeit durch das Amt des Datenschutzbeauftragten von Kanada (OPC) führen.

- Das Vertrauen der Verbraucher bewahren: In einer zunehmend datenbewussten Welt ist die Einhaltung der Datenschutzgesetze unerlässlich, um das Vertrauen der kanadischen Verbraucher aufzubauen und zu bewahren. Datenverstöße oder der Missbrauch personenbezogener Daten können den Ruf einer Organisation schwer schädigen und zu Kundenverlusten führen.

- Grenzüberschreitender Datenverkehr: Das PIPEDA wird von der Europäischen Union als „angemessene“ Schutzniveau für personenbezogene Daten anerkannt, was die freie Datenübertragung zwischen der EU und Kanada ermöglicht. Eine Nichteinhaltung könnte diesen Angemessenheitsstatus gefährden.

- Risiken von Datenverstößen mindern: Der Grundsatz der „Sicherheitsvorkehrungen” ermutigt Organisationen, robuste Cybersicherheitspraktiken einzuführen, die die Wahrscheinlichkeit und die Auswirkungen kostspieliger Datenverstöße von Natur aus verringern.

- Schutz der Rechte von Personen: Im Kern gibt das PIPEDA Personen die Kontrolle über ihre persönlichen Daten und trägt dazu bei, Identitätsdiebstahl, Betrug und andere Schäden im Zusammenhang mit Datenmissbrauch zu verhindern.

Wer muss das kanadische Gesetz zum Schutz personenbezogener Daten und elektronischer Dokumente (PIPEDA) einhalten?

Das PIPEDA gilt im Allgemeinen für Organisationen des privaten Sektors in ganz Kanada, die im Rahmen ihrer kommerziellen Aktivitäten personenbezogene Daten erheben, verwenden oder weitergeben.

Dies umfasst:

- Alle föderal regulierten Organisationen, die in Kanada geschäftlich tätig sind (z. B. Banken, Fluggesellschaften, Telekommunikationsunternehmen, interprovinzielle Transportunternehmen), unterliegen stets dem PIPEDA, auch in Bezug auf die personenbezogenen Daten ihrer Mitarbeiter.

- Organisationen, die kommerzielle Aktivitäten mit personenbezogenen Daten über Provinz- oder Landesgrenzen hinweg durchführen.

- Organisationen, die personenbezogene Daten innerhalb einer Provinz erheben, verwenden oder offenlegen, die keine eigenen Datenschutzgesetze besitzt, die als „im Wesentlichen ähnlich“ zu PIPEDA gelten.

- Selbst Organisationen mit Sitz außerhalb Kanadas müssen der PIPEDA nachkommen, wenn sie im Rahmen einer kommerziellen Tätigkeit personenbezogene Daten von Personen in Kanada erheben, verwenden oder offenlegen (z. B. eine internationale E-Commerce-Website, die an kanadische Verbraucher verkauft).

Ausnahmen:

- Provinzgesetze: PIPEDA gilt im Allgemeinen nicht für Organisationen, die personenbezogene Daten ausschließlich innerhalb von Provinzen erheben, verwenden oder offenlegen, die eigene Datenschutzgesetze für den privaten Sektor besitzen, die als „im Wesentlichen ähnlich“ zu PIPEDA angesehen werden (derzeit Quebec, Alberta und British Columbia). Wenn Daten jedoch Provinz- oder internationale Grenzen überschreiten, gilt PIPEDA weiterhin.

- Gemeinnützige Organisationen, politische Parteien und Wohltätigkeitsorganisationen sind in der Regel von PIPEDA ausgenommen, solange ihre Aktivitäten nicht als „kommerziell“ angesehen werden.

- Regierungsbehörden unterliegen dem Privacy Act (bundesweit) oder den Datenschutzgesetzen der Provinzen für den öffentlichen Sektor, nicht dem PIPEDA.

- Persönliche Nutzung: Personen, die personenbezogene Daten ausschließlich für persönliche, häusliche oder häusliche Zwecke erheben, verwenden oder offenlegen, sind ausgenommen.

- Journalistische, künstlerische oder literarische Zwecke: Die Erhebung, Verwendung oder Weitergabe personenbezogener Daten ausschließlich für diese Zwecke ist ausgenommen.

Vergleich zwischen dem kanadischen Gesetz zum Schutz personenbezogener Daten und elektronischer Dokumente (PIPEDA) und der DSGVO

Obwohl sowohl PIPEDA als auch GDPR den Schutz personenbezogener Daten zum Ziel haben, unterscheiden sie sich hinsichtlich ihrer Ursprünge, ihres Geltungsbereichs und ihrer technischen Nuancen:

| Aspekt | PIPEDA (Canada) | GDPR (EU) |

|---|---|---|

| Philosophische Grundlage | Prinzipienbasiert (10 FIPs), mit dem Schwerpunkt auf dem Ausgleich zwischen Datenschutzrechten und geschäftlichen Erfordernissen. | Rechtebasiert, mit Schwerpunkt auf dem Grundrecht auf Privatsphäre für Einzelpersonen. |

| Geltungsbereich | Privatsektor, kommerzielle Aktivitäten, föderal geregelt Unternehmen. Hat extraterritoriale Reichweite für Daten von Personen in Kanada. | Weiter gefasst, gilt für alle Stellen, die „personenbezogene Daten“ von EU-Bürgern weltweit verarbeiten. |

| Datendefinition | „Personal information“ über eine identifizierbare Person (weit gefasst). | „Personenbezogene Daten“ (weit gefasst, umfasst direkte/indirekte Identifikatoren). |

| Sensitive Data | Nicht ausdrücklich als separate Kategorie definiert, aber die „Sensibilität“ bestimmt die erforderlichen Schutzmaßnahmen. | „Besondere Kategorien personenbezogener Daten“ (z. B. Gesundheitsdaten, genetische Daten, biometrische Daten) mit strengeren Vorschriften. |

| Rechtsgrundlage für die Verarbeitung | In erster Linie Einwilligung für Erhebung, Verwendung und Weitergabe. Ausnahmen für rechtliche, sicherheitsrelevante oder Notfälle. | Erfordert eine spezifische Rechtsgrundlage für alle Verarbeitungen (Einwilligung, Vertrag, rechtliche Verpflichtung, lebenswichtiges Interesse, öffentliche Aufgabe, berechtigtes Interesse). |

| Einwilligungsmodell | Erlaubt sowohl ausdrückliche als auch stillschweigende Einwilligung, je nach Sensibilität und angemessener Erwartung. Ausdrückliche Einwilligung erforderlich für sensible Daten oder risikoreiche Verwendungen. | Erfordert in der Regel eine ausdrückliche, eindeutige Einwilligung für die meisten Verarbeitungen, insbesondere für sensible Daten. |

| Rechte der betroffenen Personen | Zugriff, Berichtigung, Widerspruch. (Eingeschränktes Recht auf Datenübertragbarkeit, kein ausdrückliches „Recht auf Vergessenwerden“.) | Umfassender: Zugriff, Berichtigung, Löschung (Recht auf Vergessenwerden), Einschränkung der Verarbeitung, Datenportabilität, Widerspruch, Rechte bezüglich automatisierter Entscheidungsfindung. |

| Benachrichtigung bei Datenschutzverletzungen | Obligatorische Benachrichtigung an den OPC und die betroffenen Personen bei „realer Gefahr erheblicher Schäden“. Dokumentation aller Vorfälle erforderlich. | Obligatorische Benachrichtigung der Aufsichtsbehörden innerhalb von 72 Stunden; bei hohem Risiko werden die betroffenen Personen „unverzüglich“ benachrichtigt. |

| Datenschutzbeauftragter (DSB) | Verpflichtet die Benennung einer für die Einhaltung verantwortlichen Person (Privacy Officer), jedoch nicht unbedingt eine formelle DPO-Funktion. | Obligatorisch für bestimmte Organisationen (öffentliche Einrichtungen, große Mengen sensibler Daten, systematische Überwachung). |

| Datenschutz-Folgenabschätzung (DPIA) | Nicht ausdrücklich vorgeschrieben, aber durch die Grundsätze der „Rechenschaftspflicht“ und „Sicherheitsvorkehrungen“ für risikoreiche Aktivitäten impliziert. | Obligatorisch für hochriskante Verarbeitungstätigkeiten. |

| Grenzüberschreitende Datenübertragung | Schwerpunkt auf Rechenschaftspflicht und vertraglichen Verpflichtungen für Übertragungen. Von der EU als „angemessen“ eingestuft. | Strenge Regeln, die eine „Adequacy Decision“ oder spezifische Schutzmaßnahmen (z. B. SCCs, BCRs) erfordern. |

| Aufsichtsbehörde | Office of the Privacy Commissioner of Canada (OPC). | Datenschutzbehörden (DPAs) in jedem EU-Mitgliedstaat. |

| Sanktionen | Bis zu 100.000 CAD für bestimmte Verstöße (z. B. Nichtmeldung von Datenpannen, Vernichtung von Aufzeichnungen). OPC kann Compliance-Anordnungen erlassen. Privates Klagerecht eingeschränkt. | Höher, bis zu 20 Millionen Euro oder 4 % des weltweiten Jahresumsatzes, je nachdem, welcher Betrag höher ist. |

| Reform (Bill C-27) | Der Gesetzentwurf C-27 (Digital Charter Implementation Act, 2022) sieht wesentliche Änderungen des PIPEDA (CPPA, AIDA) vor. Obwohl seine Zukunft ungewiss ist, zielt er darauf ab, ein neues Datenschutzgesetz (CPPA) und ein KI-Gesetz einzuführen, das in einigen Aspekten stärker an die DSGVO angelehnt ist (z. B. höhere Strafen, detailliertere Rechte, DPA-ähnliche Befugnisse). Nach dem aktuellen Stand sind die CPPA-Bestimmungen des Gesetzentwurfs C-27 noch nicht in Kraft, und PIPEDA bleibt das primäre bundesweite Datenschutzgesetz für den privaten Sektor. | Laufende Überarbeitungen und Leitlinien. |

Obwohl PIPEDA Ähnlichkeiten mit der DSGVO aufweist, insbesondere hinsichtlich ihrer Grundsätze, unterscheiden sich ihre Durchsetzungsmechanismen sowie die spezifischen Regelungen zur Einwilligung und den individuellen Rechten. Organisationen, die der DSGVO nachkommen, verfügen über eine starke Grundlage für PIPEDA, müssen aber kanadische Besonderheiten berücksichtigen.

Wie kann die Einhaltung des kanadischen Gesetzes zum Schutz personenbezogener Daten und elektronischer Dokumente (PIPEDA) sichergestellt werden?

Die Einhaltung des PIPEDA erfordert einen systematischen und technisch fundierten Ansatz, der sich direkt auf die 10 Fair Information Principles bezieht:

- Dateninventarisierung und -kartierung (Prinzipien 1, 2, 5):

- Technische Maßnahme: Implementieren Sie Tools zur Datenentdeckung und -klassifizierung, um alle Vorkommen personenbezogener Daten in Ihrer gesamten digitalen Umgebung (Datenbanken, Dateiserver, Cloud-Speicher, CRM, ERP, Web-/Mobilanwendungen, Logs, Backups) zu identifizieren. Karten Sie den gesamten Lebenszyklus dieser Daten ab: wo sie erfasst werden, wie sie fließen, wie sie genutzt werden, wer darauf zugreift und wann sie vernichtet werden. Dies unterstützt die „Identifizierung von Zwecken“, die „Begrenzung der Erfassung“ sowie die „Begrenzung der Nutzung, Offenlegung und Aufbewahrung“.

- Umsetzung robuster Sicherheitsmaßnahmen (Grundsatz 7):

- Technische Maßnahme: Dies ist wohl der kritischste technische Aspekt.

- Verschlüsselung: Verlangen Sie End-to-End-Verschlüsselung für alle personenbezogenen Daten. Dies umfasst Verschlüsselung in Ruhe (z. B. vollständige Festplattenverschlüsselung, Datenbankverschlüsselung, verschlüsselter Cloud-Speicher) und in Transit (z. B. Verwendung von TLS 1.2+ für alle Webverkehrsströme, sichere API-Aufrufe, SFTP, VPNs für den Fernzugriff). Implementieren Sie ein robustes kryptografisches Schlüsselverwaltungssystem (KMS).

- Zugriffskontrollen: Implementieren Sie Role-Based Access Control (RBAC) gemäß dem Prinzip der geringsten Privilegien. Erzwingen Sie Multi-Factor Authentication (MFA) für alle Konten, die auf personenbezogene Daten zugreifen, insbesondere privilegierte Konten und kundenorientierte Portale. Nutzen Sie Privileged Access Management (PAM)-Lösungen zur Verwaltung und Überwachung erweiterter Zugriffsrechte.

- Schwachstellenmanagement und Penetrationstests: Führen Sie regelmäßig (z. B. vierteljährlich) Schwachstellenscans und jährliche Penetrationstests Ihrer externen und internen Netzwerke, Webanwendungen, mobilen Anwendungen und APIs durch, die personenbezogene Daten verarbeiten. Dies hilft, ausnutzbare Schwachstellen zu erkennen und die Wirksamkeit anderer Sicherheitsvorkehrungen zu überprüfen.

- Sicherer Entwicklungslebenszyklus (SSDLC): Integrieren Sie Sicherheit in Ihre Softwareentwicklungsprozesse. Dazu gehören sichere Codierungspraktiken, statische Anwendungssicherheitstests (SAST) zur Quellcodeanalyse und dynamische Anwendungssicherheitstests (DAST) zum Testen laufender Anwendungen, um Schwachstellen in benutzerdefinierten Anwendungen zu vermeiden.

- Protokollierung und Überwachung: Implementieren Sie eine umfassende Protokollierung in allen Systemen, die personenbezogene Daten speichern oder verarbeiten. Setzen Sie ein Security Information and Event Management (SIEM)-System ein, um Protokolle in Echtzeit zu aggregieren, zu korrelieren und zu analysieren, sodass unbefugte Zugriffe oder verdächtige Aktivitäten schnell erkannt werden können.

- Netzwerksicherheit: Setzen Sie Firewalls und Intrusion Detection/Prevention-Systeme (IDS/IPS) ein und konfigurieren Sie diese ordnungsgemäß. Implementieren Sie Netzwerksegmentierung, um sensible Datenumgebungen zu isolieren. Verwenden Sie Web Application Firewalls (WAFs), um webbasierte Anwendungen zu schützen.

- Sichere Entsorgung: Entwickeln Sie Richtlinien für die sichere Vernichtung oder Anonymisierung personenbezogener Daten, wenn diese nicht mehr benötigt werden, und setzen Sie diese technisch durch, beispielsweise durch kryptografisches Löschen, sicheres Löschen oder Entmagnetisieren.

- Technische Maßnahme: Dies ist wohl der kritischste technische Aspekt.

- Einwilligungsmanagement (Prinzip 3):

- Technische Maßnahme: Implementieren Sie eine Consent Management Platform (CMP), die transparente, granulare Optionen für Einzelpersonen bietet, um ihre Zustimmung zu verschiedenen Arten der Datenverarbeitung zu erteilen oder zu widerrufen. Stellen Sie sicher, dass diese CMP in Ihre Datenverarbeitungssysteme integriert ist, um die Datenerfassung und -nutzung dynamisch anhand der Zustimmungsentscheidungen anzupassen.

- Erfüllung individueller Zugriffsanfragen (Grundsatz 9):

- Technische Maßnahme: Entwickeln Sie ein sicheres, überprüfbares Data Subject Access Request (DSAR) Portal oder einen ähnlichen Mechanismus. Dieses System sollte die Identität des Antragstellers authentifizieren, die Suche in identifizierten Datenrepositorien ermöglichen und die angeforderten personenbezogenen Daten in einem zugänglichen Format sicher bereitstellen. Implementieren Sie Workflows für Korrekturen und Anfechtungen.

- Vorbereitung auf Verstöße und Benachrichtigung (obligatorisch seit 2018):

- Technische Maßnahme: Entwickeln Sie einen umfassenden Incident Response Plan, der technische Schritte zur Erkennung von Verletzungen (z. B. über SIEM-Alerts, IDS/IPS), Eindämmung, Beseitigung, Wiederherstellung und forensische Analyse umfasst, und testen Sie diesen regelmäßig. Dieser Plan muss klare Verfahren zur Bewertung des „realen Risikos eines erheblichen Schadens“ und zur rechtzeitigen Vorbereitung der erforderlichen Benachrichtigungen an die OPC und die betroffenen Personen enthalten.

- Management von Drittanbietern (Grundsatz 1):

- Technische Maßnahmen: Führen Sie gründliche technische Sicherheitsbewertungen und Due-Diligence-Prüfungen aller Drittanbieter oder Cloud-Anbieter durch, die in Ihrem Auftrag personenbezogene Daten verarbeiten. Stellen Sie sicher, dass die Verträge Bestimmungen enthalten, die sie zur Aufrechterhaltung angemessener Sicherheitsvorkehrungen und zur Einhaltung der Prinzipien der PIPEDA verpflichten.

- Mitarbeiterschulung (Prinzip 1):

- Technische Maßnahme: Bieten Sie allen Mitarbeitern obligatorische und wiederkehrende Sicherheitsbewusstseinsschulungen an, mit spezifischen technischen Schulungen für IT- und Sicherheitsteams. Diese Schulungen sollten sichere Datenhandhabungspraktiken, Phishing-Bewusstsein und Verfahren zur Meldung von Sicherheitsvorfällen umfassen.

Konsequenzen der Nichteinhaltung des kanadischen Gesetzes zum Schutz personenbezogener Daten und elektronischer Dokumente (PIPEDA)

Die Nichteinhaltung des PIPEDA kann zu erheblichen Strafen und Konsequenzen führen:

- Finanzielle Strafen: Das Amt des Datenschutzbeauftragten von Kanada (OPC) kann dem Bundesgericht empfehlen, einer Organisation für bestimmte Verstöße, wie z. B. die Nichtmeldung einer Datenverletzung oder die Nichtführung von Aufzeichnungen über Verstöße, Geldstrafen von bis zu CAD 100.000 aufzuerlegen.

- Öffentliche Prüfung und Rufschädigung: Die OPC hat die Befugnis, die Ergebnisse ihrer Ermittlungen öffentlich bekannt zu machen und Organisationen, die nicht im Einklang mit den Vorschriften stehen, namentlich zu benennen. Dies kann zu erheblicher Rufschädigung, Verlust des Kundenvertrauens und negativer Medienberichterstattung führen.

- Compliance-Anordnungen: Die OPC kann Compliance-Anordnungen erlassen und Unternehmen dazu verpflichten, bestimmte Maßnahmen zur Behebung von Verstößen zu treffen.

- Audits: Die OPC kann Audits der Datenschutzpraktiken einer Organisation durchführen, wenn begründete Gründe dafür vorliegen, dass die Organisation nicht mit PIPEDA konform handelt.

- Klage vor dem Bundesgericht: Das OPC kann beim Bundesgericht eine Verfügung gegen eine Organisation beantragen. Personen, die eine Beschwerde beim OPC eingereicht haben, können ebenfalls beim Bundesgericht eine Anhörung beantragen, wenn sie mit den Ergebnissen des OPC nicht einverstanden sind oder wenn der Commissioner beschließt, keine Untersuchung einzuleiten. Das Gericht kann die Organisation anweisen, ihre nicht konformen Praktiken einzustellen, Mitteilungen über ihre Maßnahmen zu veröffentlichen oder dem Beschwerdeführer Schadensersatz zu zahlen.

- Straftaten: Es ist gemäß PIPEDA eine Straftat, wissentlich gegen bestimmte Bestimmungen zu verstoßen, z. B. durch die Vernichtung personenbezogener Daten, die Gegenstand einer Auskunftsanfrage sind, oder durch die Behinderung einer OPC-Untersuchung. Die Strafen für Straftaten können Geldstrafen oder Freiheitsstrafen umfassen.

Die direkten Geldstrafen nach PIPEDA sind zwar niedriger als die nach DSGVO, doch können der Rufschaden sowie die Möglichkeit gerichtlicher Anordnungen und Zivilklagen durch betroffene Personen erheblich sein.

Wie hilft ImmuniWeb bei der Einhaltung des kanadischen Gesetzes zum Schutz personenbezogener Daten und elektronischer Dokumente (PIPEDA)?

Die KI-gestützte Plattform von ImmuniWeb für Application Security Testing (AST) und Attack Surface Management (ASM) bietet robuste technische Funktionen, die Unternehmen direkt dabei unterstützen, die strengen Anforderungen des PIPEDA zu erfüllen und aufrechtzuerhalten, insbesondere in Bezug auf „Safeguards“ (Prinzip 7) und die Vorbereitung auf Datenverstöße.

ImmuniWeb führt tiefe API-Penetrationstests durch, deckt Schwachstellen wie unsichere Endpunkte, fehlerhafte Authentifizierung und Datenlecks auf und gewährleistet die Einhaltung der OWASP API Security Top 10.

Automatisierte, KI-basierte Scans erkennen Fehlkonfigurationen, übermäßige Berechtigungen und schwache Verschlüsselung in REST-, SOAP- und GraphQL-APIs und liefern umsetzbare Behebungshinweise.

ImmuniWeb bietet Anwendungspenetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® On-Demand an.

Die preisgekrönte ImmuniWeb® AI-Plattform für Application Security Posture Management (ASPM) hilft dabei, den gesamten digitalen Fußabdruck einer Organisation, einschließlich versteckter, unbekannter und vergessener Webanwendungen, APIs und mobiler Anwendungen, aggressiv und kontinuierlich zu erkunden.

ImmuniWeb entdeckt und überwacht kontinuierlich exponierte IT-Assets (Webanwendungen, APIs, Cloud-Dienste), reduziert blinde Flecken und verhindert Einbrüche durch Echtzeit-Risikobewertung.

ImmuniWeb bietet automatisierte Penetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® Continuous an.

Simuliert fortgeschrittene Angriffe auf AWS-, Azure- und GCP-Umgebungen, um Fehlkonfigurationen, unsichere IAM-Rollen und exponierte Speicher zu identifizieren, gemäß den CIS-Benchmarks.

Automatisiert die Erkennung von Cloud-Fehlkonfigurationen, Compliance-Lücken (z. B. PCI DSS, HIPAA) und Schatten-IT und bietet Behebungshinweise für eine resiliente Cloud-Infrastruktur.

Kombiniert KI-basierte Angriffssimulationen mit menschlichem Fachwissen, um Abwehrmaßnahmen 24/7 zu testen und dabei reale Angreifer nachzuahmen, ohne den Betrieb zu stören.

Führt automatisierte Angriffsszenarien durch, um Sicherheitskontrollen zu validieren und Schwachstellen in Netzwerken, Anwendungen und Endpunkten aufzudecken, bevor Angreifer sie ausnutzen.

Bietet kontinuierliche, KI-gestützte Penetrationstests, um neue Schwachstellen nach der Bereitstellung zu identifizieren und damit eine proaktive Risikominderung über einmalige Audits hinaus zu gewährleisten.

Priorisiert und behebt Risiken in Echtzeit, indem Bedrohungsinformationen mit Schwachstellen in Assets korreliert werden, wodurch Exploit-Fenster minimiert werden.

Überwacht das Dark Web, Paste-Sites und Hacker-Foren auf gestohlene Anmeldedaten, leakte Daten und gezielte Bedrohungen, um proaktive Maßnahmen zu ermöglichen.

Die preisgekrönte ImmuniWeb® AI-Plattform für Datensicherheitsmanagement hilft dabei, die internetexponierten digitalen Assets einer Organisation, einschließlich Webanwendungen, APIs, Cloud-Speicher und Netzwerkdienste, kontinuierlich zu identifizieren und zu überwachen.

Durchsucht Untergrundmärkte nach kompromittierten Mitarbeiter-/Kundendaten, geistigem Eigentum und Betrugsmaschen und warnt Unternehmen vor Datenpannen.

Testet iOS-/Android-Apps auf unsichere Datenspeicherung, Reverse Engineering-Risiken und API-Fehler gemäß den OWASP Mobile Top 10-Leitlinien.

Automatisiert die statische (SAST) und dynamische (DAST) Analyse mobiler Apps, um Schwachstellen wie hartcodierte Geheimnisse oder schwache TLS-Konfigurationen zu erkennen.

Identifiziert falsch konfigurierte Firewalls, offene Ports und schwache Protokolle in lokalen und hybriden Netzwerken und stärkt die Abwehr.

Bietet skalierbare, abonnementbasierte Penetrationstests mit detaillierten Berichten und Abhilfemaßnahmenverfolgung für agile Sicherheits-Workflows.

Erkennt und beschleunigt die Abnahme von Phishing-Websites, die sich als Ihre Marke ausgeben, und minimiert Reputationsschäden und Betrugsverluste.

Bewertet die Sicherheitslage von Anbietern (z. B. exponierte APIs, veraltete Software), um Angriffe auf die Lieferkette zu verhindern und die Einhaltung der Vorschriften sicherzustellen.

Simuliert auf Ihre Branche zugeschnittene Advanced Persistent Threats (APTs) und testet die Erkennungs- und Reaktionsfähigkeiten gegen realistische Angriffsketten.

Manuelle und automatisierte Tests decken SQLi-, XSS- und Geschäftslogikfehler in Webanwendungen auf, im Einklang mit OWASP Top 10 und regulatorischen Anforderungen.

Führt kontinuierliche DAST-Scans durch, um Schwachstellen in Echtzeit zu erkennen, und integriert in CI/CD-Pipelines für DevSecOps-Effizienz.

Durch die Nutzung der Funktionen von ImmuniWeb können Organisationen technische Risiken systematisch identifizieren und mindern, ihre Datensicherheitslage stärken und ihr proaktives Engagement für den Schutz der personenbezogenen Daten kanadischer Bürger unter Beweis stellen, wodurch sie die PIPEDA-Konformität erreichen und aufrechterhalten.

Liste maßgeblicher Ressourcen

Erfüllen Sie regulatorische Anforderungen mit der ImmuniWeb® AI-Plattform

ImmuniWeb kann auch bei der Einhaltung anderer Datenschutzgesetze und -vorschriften helfen:

Europa

EU GDPR

EU DORA

EU NIS 2

EU Cyber Resilience Act

EU AI Act

EU ePrivacy-Richtlinie

UK GDPR

Swiss FADP

Schweizer FINMA-Rundschreiben 2023/1

Nord- und Südamerika

Naher Osten & Afrika

Katar Gesetz zum Schutz personenbezogener Daten

Saudi-Arabien Gesetz zum Schutz personenbezogener Daten

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Südafrika Gesetz zum Schutz personenbezogener Informationen

UAE Verordnung zur Informationssicherheit (1.1)

Gesetz zum Schutz personenbezogener Daten der Vereinigten Arabischen Emirate

Asia Pacific

Australia Privacy Act

Hongkonger Datenschutzverordnung

Indisches Gesetz zum Schutz personenbezogener Daten (DPDPA)

Japan Gesetz über den Schutz personenbezogener Daten

Singapur Gesetz zum Schutz personenbezogener Daten