Einhaltung des südafrikanischen Gesetzes zum Schutz personenbezogener Daten (POPIA)

Das Gesetz zum Schutz personenbezogener Daten (POPIA) ist Südafrikas umfassendes Datenschutzgesetz, das die Verarbeitung personenbezogener Daten regelt, Datenschutzrechte schützt, Unternehmen strenge Compliance-Anforderungen auferlegt und Strafen für Verstöße festlegt. Es ist seit dem 1. Juli 2021 in Kraft.

Das digitale Zeitalter hat beispiellosen Komfort gebracht, aber auch neue Herausforderungen für die Privatsphäre mit sich gebracht. Als Reaktion darauf hat Südafrika das Gesetz zum Schutz personenbezogener Daten (POPIA) verabschiedet, ein umfassendes Datenschutzgesetz, das das verfassungsmäßige Recht auf Privatsphäre schützen soll. Das seit dem 1. Juli 2021 vollständig in Kraft getretene POPIA legt klare Bedingungen für die rechtmäßige Verarbeitung personenbezogener Daten fest und erlegt Organisationen, die Daten innerhalb oder aus Südafrika verarbeiten, erhebliche Verantwortlichkeiten auf.

POPIA ist nicht nur eine rechtliche Hürde, sondern eine grundlegende Veränderung in der Art und Weise, wie Unternehmen personenbezogene Daten verwalten und schützen müssen. Für jede Organisation, die in Südafrika tätig ist oder personenbezogene Daten ihrer Einwohner verarbeitet, ist es entscheidend, die technischen und organisatorischen Anforderungen von POPIA zu verstehen und sorgfältig einzuhalten, um schwere Strafen zu vermeiden, das Vertrauen der Kunden zu gewinnen und einen guten Ruf auf dem Markt zu bewahren.

Dieser Artikel beleuchtet die technischen Feinheiten der POPIA-Compliance und bietet eine detaillierte Roadmap für Unternehmen, um sich in diesem wichtigen regulatorischen Umfeld zurechtzufinden.

Übersicht über das südafrikanische Gesetz zum Schutz personenbezogener Daten (POPIA)

Das Gesetz zum Schutz personenbezogener Daten (POPIA), oft auch als POPI Act bezeichnet, ist das übergeordnete Datenschutzgesetz Südafrikas. Es schafft einen Rahmen, der die Erhebung, Verarbeitung, Speicherung, Verbreitung und Vernichtung personenbezogener Daten durch öffentliche und private Stellen regelt. Die Information Regulator ist die unabhängige Stelle, die für die Überwachung und Durchsetzung des POPIA zuständig ist.

POPIA basiert auf acht Kernbedingungen für die rechtmäßige Verarbeitung personenbezogener Daten:

- Verantwortlichkeit: Die verantwortliche Stelle (Datenverantwortlicher) muss die Einhaltung aller POPIA-Vorschriften sicherstellen.

- Verarbeitungsbeschränkung: Personenbezogene Daten müssen rechtmäßig, minimal und nur für den angegebenen spezifischen Zweck verarbeitet werden.

- Zweckbindung: Daten dürfen nur für einen bestimmten, ausdrücklich definierten und rechtmäßigen Zweck erhoben werden und dürfen nicht länger als notwendig gespeichert werden.

- Weiterverarbeitung: Die Weiterverarbeitung personenbezogener Daten muss zweckverträglich sein.

- Informationsqualität: Personenbezogene Daten müssen vollständig, korrekt, nicht irreführend und bei Bedarf aktualisiert sein.

- Offenheit: Die betroffenen Personen müssen wissen, wer ihre Daten erhebt, warum und wie diese verarbeitet werden.

- Sicherheitsvorkehrungen: Die verantwortlichen Parteien müssen angemessene und zumutbare technische und organisatorische Maßnahmen ergreifen, um den Verlust, die Beschädigung oder den unbefugten Zugriff auf personenbezogene Daten zu verhindern.

- Beteiligung der betroffenen Personen: Betroffene Personen haben das Recht, auf ihre personenbezogenen Daten zuzugreifen und diese zu korrigieren.

Ein einzigartiger Aspekt des POPIA, der es von vielen internationalen Datenschutzgesetzen unterscheidet, ist der Schutz personenbezogener Daten, die neben natürlichen Personen auch juristischen Personen (z. B. Unternehmen, Trusts, Partnerschaften) gehören.

Wichtige Aspekte der POPIA-Compliance in Südafrika

Die Einhaltung der POPIA erfordert einen umfassenden Ansatz, der rechtliche Rahmenbedingungen mit einer robusten technischen Umsetzung verbindet. Hier sind die wichtigsten technischen Aspekte:

- Rechtsgrundlage für die Verarbeitung (Verarbeitungsbeschränkung): Die ausdrückliche Einwilligung ist häufig eine primäre Rechtsgrundlage, insbesondere für Direktmarketing und sensible personenbezogene Daten. Weitere Rechtsgrundlagen sind die Notwendigkeit zur Vertragserfüllung, gesetzliche Verpflichtungen, der Schutz berechtigter Interessen der betroffenen Person oder berechtigter Interessen der verantwortlichen Stelle (unter Beachtung einer Abwägungsprüfung).

- Technische Details: Implementieren Sie Consent Management Platforms (CMPs) auf Websites und in Anwendungen, um die ausdrückliche, granulare Einwilligung der betroffenen Personen zu erfassen, zu speichern und zu verwalten. Stellen Sie sicher, dass die Einwilligungsmechanismen klar und eindeutig sind (keine vorab angekreuzten Kästchen) und einfache Widerrufsoptionen bieten. Zeitstempeln und prüfen Sie Einwilligungsprotokolle. Bei der automatisierten Verarbeitung auf Grundlage berechtigter Interessen stellen Sie sicher, dass umfassende Datenschutz-Folgenabschätzungen durchgeführt und dokumentiert werden.

- Transparenz und Datenschutzhinweise (Offenheit): Die betroffenen Personen müssen über die Verarbeitung ihrer Daten informiert werden.

- Technische Details: Veröffentlichen Sie klare, prägnante und leicht zugängliche Datenschutzrichtlinien und Cookie-Richtlinien auf allen digitalen Plattformen (Websites, mobile Apps). Diese Richtlinien müssen die erfassten Datenkategorien, die Verarbeitungszwecke, die Aufbewahrungsfristen, die Sicherheitsmaßnahmen und die Rechte der betroffenen Personen detailliert darlegen. Implementieren Sie Cookie-Banner, die eine granulare Kontrolle über nicht essentielle Cookies ermöglichen.

- Datenminimierung und -speicherung (Zweckbindung und Beschränkung der Weiterverarbeitung): Sammeln Sie nur notwendige Daten und speichern Sie diese nur so lange, wie dies für den angegebenen Zweck erforderlich ist.

- Technische Details: Entwerfen Sie Datenerfassungsformulare und Datenbanken so, dass nur wesentliche Informationen erfasst werden. Implementieren Sie automatisierte Datenlebenszyklus-Management-Richtlinien, die personenbezogene Daten nach Ablauf der Aufbewahrungsfrist sicher löschen oder anonymisieren. Nutzen Sie Werkzeuge zur Datenentdeckung und -klassifizierung, um personenbezogene Daten über Systeme hinweg zu identifizieren und zu kennzeichnen, um das Aufbewahrungsmanagement zu erleichtern.

- Sicherheitsvorkehrungen (Bedingung 7): Dies ist ein Eckpfeiler der technischen Compliance und erfordert „angemessene, vernünftige technische und organisatorische Maßnahmen“.

- Technische Details:

- Verschlüsselung: Implementieren Sie eine starke Verschlüsselung (z. B. AES-256) für personenbezogene Daten im Ruhezustand (Datenbankverschlüsselung, Dateisystemverschlüsselung) und in der Übertragung (z. B. TLS/SSL für die Webkommunikation, VPNs für den internen Netzwerkverkehr). Verwalten Sie Verschlüsselungsschlüssel sicher (Schlüsselverwaltungssysteme – KMS).

- Zugriffskontrollen: Durchsetzung der rollenbasierten Zugriffskontrolle (RBAC) und des Prinzips der geringsten Privilegien (PoLP). Implementierung der Multi-Faktor-Authentifizierung (MFA) für alle kritischen Systeme und privilegierten Konten. Regelmäßige Überprüfung und Widerruf von Zugriffsrechten. Protokollierung und Überwachung aller Zugriffe auf Systeme, die personenbezogene Daten enthalten. Einsatz von Privileged Access Management (PAM)-Lösungen.

- Netzwerksicherheit: Einsatz von Firewalls, Intrusion Detection/Prevention Systems (IDS/IPS) sowie robuster Netzwerksegmentierung. Regelmäßige Durchführung von Schwachstellenanalysen und Penetrationstests der Netzwerkinfrastruktur. Implementierung von Web Application Firewalls (WAFs) für öffentlich zugängliche Webanwendungen.

- System- und Anwendungssicherheit: Implementieren Sie SSDLC-Praktiken. Führen Sie regelmäßig statische Anwendungssicherheitstests (SAST) und dynamische Anwendungssicherheitstests (DAST) für alle Anwendungen durch, die personenbezogene Daten verarbeiten. Stellen Sie zeitnahes Patch-Management für Betriebssysteme und Anwendungen sicher. Halten Sie sichere Konfigurationen aufrecht.

- Data Loss Prevention (DLP): Implementieren Sie DLP-Lösungen, um die unbefugte Datenexfiltration aus Endpunkten, Netzwerken und Cloud-Diensten zu verhindern.

- Sicherung und Wiederherstellung: Implementieren Sie robuste Datensicherungs- und Notfallwiederherstellungspläne mit regelmäßigen Tests, um die Verfügbarkeit und Integrität der Daten im Falle von Systemausfällen oder Cyberangriffen sicherzustellen. Verschlüsseln Sie Backups.

- Technische Details:

- Beteiligung der betroffenen Personen (Rechte der betroffenen Personen – DSRs): Erleichtern Sie die Ausübung der Rechte der betroffenen Personen (Zugriff, Berichtigung, Widerspruch, Löschung).

- Technische Details: Entwickeln Sie ein sicheres, benutzerfreundliches Portal oder Verfahren, über das Einzelpersonen DSR-Anfragen einreichen können. Implementieren Sie automatisierte Workflows, um personenbezogene Daten im Rahmen gültiger Anfragen innerhalb der vorgeschriebenen Fristen effizient zu lokalisieren, abzurufen, zu berichtigen oder zu löschen. Stellen Sie sichere Kommunikationskanäle für die Erfüllung von DSR-Anfragen sicher.

- Benachrichtigung bei Datenschutzverletzungen: Obligatorische Benachrichtigung des Information Regulator und der betroffenen Personen „so bald wie möglich“.

- Technische Details: Entwickeln Sie einen umfassenden Incident Response Plan, der speziell auf Datenverletzungen ausgerichtet ist, einschließlich klarer Verfahren für Erkennung, Bewertung, Eindämmung, Beseitigung, Wiederherstellung und Post-Incident-Analyse. Implementieren Sie Security Information and Event Management (SIEM)-Systeme für zentralisierte Protokollierung und Echtzeitüberwachung, um eine frühzeitige Erkennung von Verstößen zu ermöglichen. Richten Sie sichere Kommunikationskanäle für Benachrichtigungen ein.

- Internationale Datenübertragungen: Für die Übertragung personenbezogener Daten außerhalb Südafrikas gelten strenge Bedingungen. Übertragungen sind in der Regel zulässig, wenn das Empfängerland ähnliche Datenschutzgesetze hat, die betroffene Person ihre Einwilligung erteilt oder dies für einen Vertrag oder eine gesetzliche Verpflichtung erforderlich ist.

- Technische Details: Führen Sie eine Due Diligence der Datenschutzpraktiken ausländischer Empfänger durch. Implementieren Sie rechtlich einwandfreie Datenübertragungsvereinbarungen, ähnlich den Standardvertragsklauseln, um einen angemessenen Schutz zu gewährleisten. Stellen Sie eine robuste Verschlüsselung bei internationalen Datenübertragungen sicher.

- Ernennung eines Informationsbeauftragten: Jede Organisation muss einen Informationsbeauftragten (IO) benennen, der in der Regel der CEO ist, aber seine Aufgaben delegieren kann. Der IO muss bei der Informationsaufsichtsbehörde registriert sein.

- Technische Details: Obwohl eine Managementfunktion, überwacht der IO die technische Umsetzung des POPIA, einschließlich Sicherheitsmaßnahmen, Datenkarten und Incident Response.

Warum ist die Einhaltung des südafrikanischen Gesetzes zum Schutz personenbezogener Daten (POPIA) wichtig?

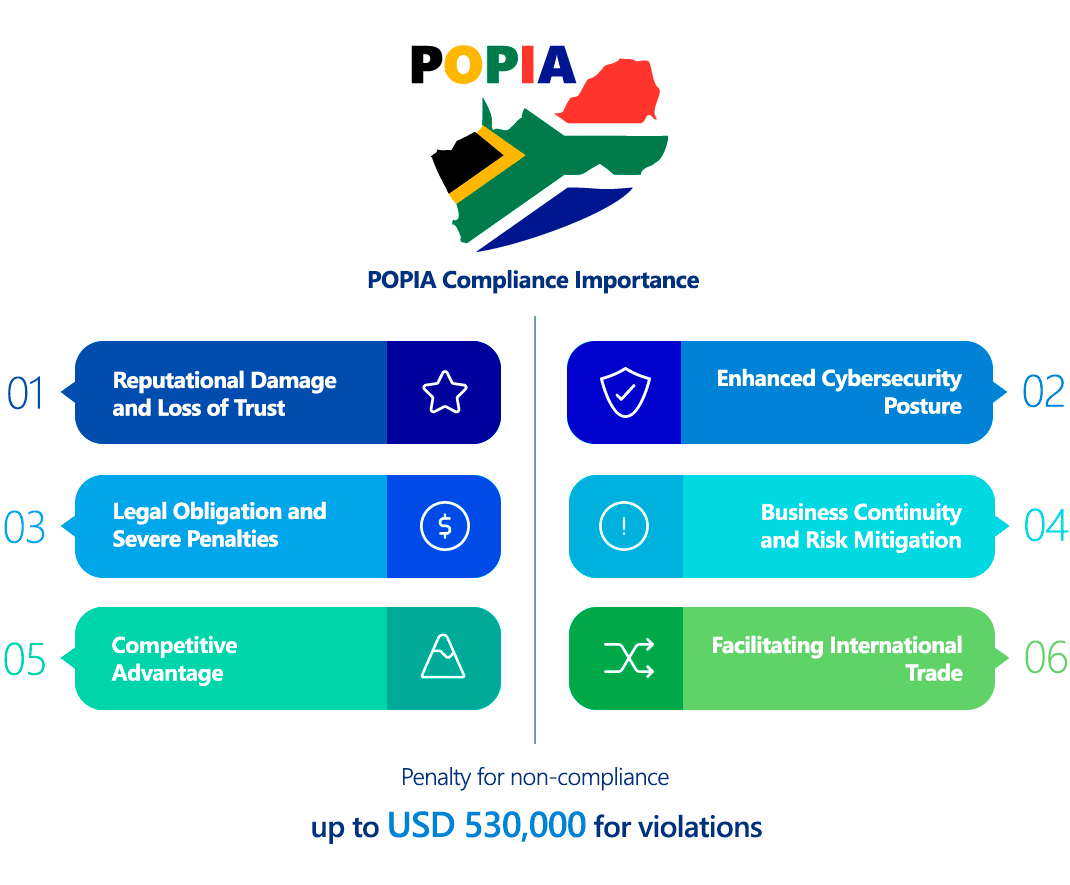

Die Einhaltung des POPIA ist nicht nur eine regulatorische Belastung, sondern eine strategische Notwendigkeit für Unternehmen in Südafrika:

- Gesetzliche Verpflichtung und strenge Strafen: Die Nichtbefolgung kann zu erheblichen Verwaltungsstrafen von bis zu 10 Millionen ZAR (ca. 530.000 USD) oder bei schweren Verstößen zu Freiheitsstrafen von bis zu 10 Jahren führen. Die Datenschutzbehörde ist befugt, ohne gerichtliche Anordnung Vollstreckungsbescheide zu erlassen und Strafen zu verhängen.

- Reputationsschaden und Vertrauensverlust: Datenverstöße und Datenschutzverletzungen können das Vertrauen der Öffentlichkeit erheblich beeinträchtigen und zu erheblichem Reputationsschaden, negativer Medienberichterstattung und einem erheblichen Verlust von Kunden und Marktanteilen führen.

- Verbesserte Cybersicherheit: Die technischen Anforderungen des POPIA, insbesondere im Hinblick auf „Sicherheitsvorkehrungen“, verpflichten Organisationen, robuste Cybersicherheitsmaßnahmen umzusetzen. Dies stärkt die Abwehrfähigkeit gegenüber Cyberbedrohungen und reduziert die Wahrscheinlichkeit sowie die Auswirkungen erfolgreicher Angriffe.

- Wettbewerbsvorteil: Verbraucher werden zunehmend datenschutzbewusst. Unternehmen, die eine starke POPIA-Konformität nachweisen, können sich abheben, mehr Kunden anziehen und in einem wettbewerbsintensiven Markt Kundenbindung aufbauen.

- Geschäftskontinuität und Risikominderung: Durch die Vorgabe proaktiver Sicherheitsmaßnahmen, der Vorfallreaktionsplanung und der Datenwiederherstellungsfähigkeit hilft POPIA Unternehmen, Geschäftsunterbrechungen und finanzielle Verluste im Falle eines Sicherheitsvorfalls zu minimieren.

- Erleichterung des internationalen Handels: Die Einhaltung des POPIA richtet südafrikanische Unternehmen an internationale Datenschutzstandards (wie die DSGVO) aus, was den internationalen Handel und den sicheren Datentransfer mit globalen Partnern erleichtert.

Wer muss das südafrikanische Gesetz zum Schutz personenbezogener Daten (POPIA) einhalten?

POPIA hat einen breiten und weitreichenden Anwendungsbereich. Es gilt für:

- Jede öffentliche oder private Stelle oder jede andere Person, die personenbezogene Daten verarbeitet. Dazu gehören:

- Alle Unternehmen und Organisationen, die in Südafrika tätig sind, unabhängig von ihrer Größe oder Branche.

- Regierungsbehörden und staatliche Einrichtungen.

- Kleine, mittlere und große Unternehmen.

- Jede außerhalb Südafrikas ansässige Einrichtung, die personenbezogene Daten von Südafrikanern mittels automatisierter oder nicht automatisierter Verfahren in Südafrika verarbeitet (z. B. über eine von Südafrika aus zugängliche Website, die Daten von südafrikanischen Nutzern erhebt).

Wichtiger Punkt: Im Gegensatz zu einigen anderen Datenschutzgesetzen gilt POPIA sowohl für personenbezogene Daten von natürlichen Personen (Einzelpersonen) als auch von juristischen Personen (wie Unternehmen).

Ausnahmen:

POPIA gilt im Allgemeinen nicht für verarbeitete personenbezogene Daten:

- Ausschließlich für persönliche oder häusliche Aktivitäten.

- Die Daten wurden anonymisiert und sind nicht mehr reidentifizierbar.

- Durch eine öffentliche Stelle für die nationale Sicherheit, für strafrechtliche Ermittlungen oder für Strafverfolgung oder Strafvollzug, sofern angemessene Schutzvorkehrungen sind.

- Für journalistische, literarische oder künstlerische Zwecke (unter bestimmten Bedingungen).

Vergleich zwischen dem südafrikanischen Gesetz zum Schutz personenbezogener Daten (POPIA) und der DSGVO

POPIA weist viele Ähnlichkeiten mit der DSGVO auf, die oft als globaler Goldstandard für den Datenschutz gilt, aber es gibt auch bemerkenswerte Unterschiede:

| Feature | Südafrika POPIA (POPI Act) | GDPR (General Data Protection Regulation) |

|---|---|---|

| Umfang der „personenbezogenen Daten“ | „Personenbezogene Daten“ beziehen sich auf eine identifizierbare natürliche Person oder, falls zutreffend, eine identifizierbare juristische Person. | „Personenbezogene Daten“ beziehen sich nur auf identifizierte oder identifizierbare natürliche Personen. |

| Räumlicher Geltungsbereich | Gilt für Unternehmen in Südafrika sowie für Unternehmen außerhalb Südafrikas, wenn sie Daten von Südafrika-Residents mit Mitteln in Südafrika verarbeiten (z. B. über eine in Südafrika zugängliche Website). Bezieht sich nicht ausdrücklich auf das „Anbieten von Waren/Dienstleistungen“ oder die „Überwachung des Verhaltens“ aus dem Ausland. | Breiter extraterritorialer Geltungsbereich; gilt für die Verarbeitung von Daten von EU-Bewohnern durch Stellen innerhalb oder außerhalb der EU, wenn dies bei der Bereitstellung von Waren/Dienstleistungen oder der Überwachung von Verhalten innerhalb der EU erfolgt. |

| Wichtige Rollen | „Verantwortliche Stelle“ (Controller), „Betreiber“ (Processor), „Informationsbeauftragter“ (ähnlich wie DPO). | „Verantwortlicher“, „Auftragsverarbeiter“, „Datenschutzbeauftragter (DSB)“. |

| Rechtsgrundlage für die Verarbeitung | 8 Bedingungen, darunter Einwilligung (oft ausdrücklich), Vertrag, gesetzliche Verpflichtung, berechtigtes Interesse der betroffenen Person, berechtigtes Interesse der verantwortlichen Stelle (vorbehaltlich einer Abwägungsprüfung). | 6 Rechtsgrundlagen, einschließlich Einwilligung (ausdrücklich und freiwillig erteilt), Vertrag, gesetzliche Verpflichtung, lebenswichtige Interessen, öffentliche Aufgabe, berechtigtes Interesse (erfordert eine Abwägung). |

| Einwilligungsstandard | Erfordert eine „informierte Einwilligung“. Kann je nach Kontext ausdrücklich oder implizit erfolgen, wobei eine ausdrückliche Einwilligung vorzuziehen ist, insbesondere bei sensiblen Daten. Opt-in für Direktmarketing. | „Frei gegebene, spezifische, informierte und eindeutige“ Einwilligung durch eine bestätigende Handlung (immer Opt-in). Höherer Standard. |

| Spezielle/sensible Daten | „Besondere personenbezogene Daten“ (z. B. Rasse, Gesundheit, biometrische Daten, kriminelles Verhalten usw.). Erfordert strengere Verarbeitungsbedingungen. | „Besondere Kategorien personenbezogener Daten“ (z. B. rassische/ethnische Herkunft, politische Meinungen, Gesundheit, Sexualleben, genetische und biometrische Daten). Strengere Verarbeitungsbedingungen. |

| Rechte der betroffenen Personen | Recht auf Zugang, Berichtigung, Widerspruch (insbesondere gegen Direktmarketing) und Löschung (sofern keine Ausnahmen gelten). Kein ausdrückliches Recht auf Datenübertragbarkeit. | Recht auf Zugang, Berichtigung, Löschung („Recht auf Vergessenwerden“), Einschränkung, Datenübertragbarkeit, Widerspruch und Rechte im Zusammenhang mit automatisierten Entscheidungen. |

| Datenschutzbeauftragter (DSB) | Ein „Information Officer“ ist obligatorisch. Die Aufgaben ähneln denen eines Datenschutzbeauftragten. Er muss bei der Information Regulator registriert sein. | Ein „Datenschutzbeauftragter“ (DPO) ist für öffentliche Behörden oder in Fällen, in denen die Kernaktivitäten eine groß angelegte systematische Überwachung oder Verarbeitung besonderer Datenkategorien umfassen, verpflichtend. |

| Datenschutz-Folgenabschätzung (DPIA) | POPIA schreibt DPIA nicht ausdrücklich vor, aber umfassende Risikobewertungen sind durch die Bedingung „Sicherheitsmaßnahmen“ implizit vorgesehen. | Obligatorisch für risikoreiche Verarbeitungsaktivitäten. Detaillierte Anforderungen an Inhalt und Prozess. |

| Grenzüberschreitende Übermittlungen | Im Allgemeinen eingeschränkt, es sei denn, die Gerichtsbarkeit des Empfängers verfügt über ähnliche Datenschutzgesetze, die betroffene Person hat zugestimmt oder die Übermittlung ist für vertragliche/rechtliche Verpflichtungen erforderlich. Erwähnt SCCs oder BCRs nicht ausdrücklich. | Zulässig für „angemessene“ Länder gemäß Standardvertragsklauseln (SCCs), verbindlichen Unternehmensregeln (BCRs) oder anderen Ausnahmeregelungen (z. B. ausdrückliche Zustimmung für bestimmte Übermittlungen). |

| Benachrichtigung bei Datenschutzverletzungen | Obligatorische Benachrichtigung der Informationsaufsichtsbehörde und der betroffenen Daten主体 „so schnell wie möglich“. Es ist keine bestimmte Frist angegeben (z. B. 72 Stunden). | Obligatorische Meldung an die Aufsichtsbehörde innerhalb von 72 Stunden; unverzügliche Benachrichtigung der betroffenen Personen, wenn ein hohes Risiko für ihre Rechte und Freiheiten besteht. |

| Sanktionen | Verwaltungsstrafen bis zu 10 Millionen ZAR; Freiheitsstrafen bis zu 10 Jahren bei schweren Verstößen. | Verwaltungsstrafen: Bis zu 20 Millionen Euro oder 4 % des weltweiten Jahresumsatzes, je nachdem, welcher Betrag höher ist. |

Technische Auswirkungen der Unterschiede:

- Juristische Personen: Die Einbeziehung juristischer Personen bedeutet, dass Organisationen ihre Datenkarten, Sicherheitsmaßnahmen und Datenschutzrichtlinien so erweitern müssen, dass sie Business-to-Business-Daten (B2B) ebenso rigoros abdecken wie Consumer-Daten (B2C).

- Einwilligung: Die etwas flexibleren Einwilligungsanforderungen der POPIA für allgemeine personenbezogene Daten (die in einigen Fällen eine stillschweigende Einwilligung zulassen) können zu anderen CMP-Konfigurationen führen als die strengen Opt-in-Anforderungen der DSGVO. Bei sensiblen Daten ist jedoch für beide eine ausdrückliche Einwilligung erforderlich.

- Keine Datenportabilität: Das Fehlen eines Rechts auf Datenportabilität vereinfacht bestimmte technische Implementierungen im Zusammenhang mit Datenformaten und Übertragungsmechanismen, hebt jedoch nicht die Notwendigkeit eines sicheren Datenzugriffs auf.

- Implizierte DPIA: Obwohl nicht ausdrücklich genannt, impliziert die Bedingung „Sicherheitsvorkehrungen“ stark die Notwendigkeit eines strengen Risikobewertungsprozesses ähnlich einer DPIA, insbesondere für neue Systeme oder risikoreiche Verarbeitung.

Wie kann die Einhaltung des südafrikanischen Gesetzes zum Schutz personenbezogener Daten (POPIA) sichergestellt werden?

Die Erreichung und Aufrechterhaltung der POPIA-Konformität ist ein kontinuierlicher Prozess, der sowohl rechtliche als auch technische Sorgfalt erfordert:

- Ernennen und registrieren Sie einen Informationsbeauftragten (IO):

- Technische Details: Der CEO ist zwar standardmäßig der IO, aber benennen Sie formell einen IO sowie stellvertretende IOs (falls erforderlich). Stellen Sie sicher, dass der IO über fundierte Kenntnisse der IT-Systeme, Datenflüsse und Cybersicherheits-Best Practices verfügt, da er die technischen Aspekte der Compliance überwacht. Registrieren Sie den IO bei der Information Regulator.

- Führen Sie eine umfassende Dateninventarisierung und -kartierung durch:

- Technische Details: Identifizieren Sie alle personenbezogenen Daten (sowohl von natürlichen als auch von juristischen Personen), die in den Systemen Ihrer Organisation (on-premises, Cloud, Drittanbieter) erhoben, verarbeitet, gespeichert und weitergegeben werden. Dokumentieren Sie Datenflüsse, Aufbewahrungsfristen und die Zugriffsrechte. Klassifizieren Sie die Daten nach Sensibilität (z. B. allgemeine personenbezogene Daten, besondere personenbezogene Daten).

- Tooling: Data discovery and classification tools, data mapping software, privacy management platforms.

- Implementierung robuster Sicherheitsvorkehrungen (technische Kontrollen): Dies ist wohl der kritischste technische Aspekt von POPIA.

- Technische Details:

- Verschlüsselung: Verschlüsselung für Daten im Ruhezustand (z. B. Datenbankverschlüsselung, Verschlüsselung auf Dateiebene, verschlüsselter Cloud-Speicher) und im Transit (z. B. starke TLS/SSL für alle Webdienste, sichere VPNs für den Fernzugriff, verschlüsselte E-Mails) vorschreiben. Sichere Schlüsselverwaltung implementieren.

- Zugriffsverwaltung: Setzen Sie eine robuste Identitäts- und Zugriffsverwaltungslösung (IAM) ein. Erfassen Sie MFA in allen Systemen, die personenbezogene Daten speichern oder verarbeiten. Implementieren Sie RBAC und PoLP. Nutzen Sie PAM für privilegierte Konten, um sicherzustellen, dass alle privilegierten Aktivitäten protokolliert und überwacht werden.

- Netzwerksicherheit: Implementieren und konfigurieren Sie Firewalls, IDS/IPS und WAFs. Setzen Sie Netzwerksegmentierung ein, um sensible Datenumgebungen zu isolieren. Führen Sie regelmäßige Netzwerkschwachstellenanalysen und Penetrationstests durch.

- Anwendungssicherheit: Integrieren Sie Sicherheit in Ihren SDLC. Führen Sie regelmäßig SAST- und DAST-Tests für alle Anwendungen durch. Implementieren Sie sichere Codierungspraktiken. Stellen Sie sicher, dass alle Softwarekomponenten regelmäßig gepatcht und Schwachstellen verwaltet werden.

- Verhinderung von Datenverlusten (DLP): Implementieren Sie DLP-Lösungen auf Endgeräten, Netzwerken und E-Mail-Gateways, um die unbefugte Übertragung oder Speicherung personenbezogener Daten zu verhindern.

- Sicherheitsüberwachung und Protokollierung: Setzen Sie ein SIEM-System ein, um Sicherheitsprotokolle zu zentralisieren, verdächtige Aktivitäten in Echtzeit zu überwachen und Warnmeldungen zu generieren.

- Sicherung und Notfallwiederherstellung: Implementieren Sie sichere Sicherungs- und Wiederherstellungsverfahren und testen Sie diese regelmäßig, um die Datenintegrität und -verfügbarkeit sicherzustellen.

- Tools: Verschlüsselungssoftware, IAM/MFA/PAM-Tools, Firewalls, IDS/IPS, WAFs, Schwachstellenscanner, Penetrationstest-Tools, SAST/DAST-Tools, SIEM, EDR, DLP-Lösungen.

- Technische Details:

- Entwickeln und implementieren Sie umfassende Datenschutzrichtlinien und -verfahren:

- Technische Details: Erstellen Sie klare Datenschutzrichtlinien und -hinweise, die mit der „Offenheit“-Bedingung von POPIA übereinstimmen. Implementieren Sie interne Richtlinien für den Datenhandling, die Datenhaltung, die Reaktion auf Datenpannen und die Erfüllung von DSR-Anfragen. Stellen Sie Versionskontrolle für alle Richtliniendokumente sicher.

- Ein robustes Einwilligungsmanagementsystem einrichten:

- Technische Details: Implementieren Sie für Verarbeitungsaktivitäten, die eine Einwilligung erfordern, ein CMP, das granulare Einwilligungsoptionen ermöglicht, Einwilligungen dokumentiert und einen einfachen Widerruf ermöglicht.58 Stellen Sie sicher, dass die Cookie-Banner Ihrer Website konform sind.

- Formulierung eines Plans zur Reaktion auf Datenverletzungen:

- Technische Details: Entwickeln Sie einen Vorfallreaktionsplan, der klare Schritte zur Erkennung, Eindämmung, Beseitigung und Wiederherstellung nach Datenverletzungen festlegt. Definieren Sie insbesondere Verfahren zur Benachrichtigung des Information Regulators und der betroffenen Datenbetroffenen „so bald wie möglich“, einschließlich der erforderlichen Informationen in der Benachrichtigung. Testen Sie den Plan regelmäßig durch Übungen.

- Risiken durch Dritte (Betreiber) verwalten:

- Technische Details: Führen Sie eine Due-Diligence-Prüfung aller Drittanbieter (Auftragsverarbeiter) durch, die in Ihrem Auftrag personenbezogene Daten verarbeiten. Implementieren Sie robuste Datenverarbeitungsvereinbarungen (DPAs), die die Betreiber vertraglich zur Einhaltung der Sicherheitsvorkehrungen und anderer Anforderungen der POPIA verpflichten.

- Führen Sie regelmäßige Mitarbeiterschulungen und Sensibilisierungsmaßnahmen durch:

- Technische Details: Bieten Sie allen Mitarbeitern obligatorische, fortlaufende Schulungen zu den POPIA-Grundsätzen, ihren Verantwortlichkeiten, Best Practices für den Umgang mit Daten sowie zur Erkennung und Meldung von Sicherheitsvorfällen (z. B. Phishing) an.

- Kontinuierliche Überwachung und Prüfung:

- Technische Detail: Die POPIA-Konformität ist kein einmaliges Ereignis. Führen Sie eine kontinuierliche Überwachung Ihrer Sicherheitskontrollen und Datenschutzpraktiken durch. Führen Sie regelmäßige interne und externe Audits (z. B. Penetrationstests, Sicherheitsbewertungen) durch, um Lücken zu identifizieren, die Wirksamkeit sicherzustellen und sich an neue Bedrohungen anzupassen.

Folgen der Nichteinhaltung

Die Informationsaufsichtsbehörde hat ihre Bereitschaft zur Durchsetzung des POPIA bekundet, und die Folgen der Nichtbefolgung können schwerwiegend sein:

- Verwaltungsstrafen: Bis zu 10 Millionen ZAR (ca. 530.000 USD) pro Verstoß. Die Höhe der Geldstrafe hängt von der Art und Schwere des Verstoßes, der Absicht und etwaigen mildernden Umständen ab.

- Freiheitsstrafe: Bei schweren Verstößen (z. B. Behinderung der Aufsichtsbehörde, unrechtmäßige Erlangung/Offenlegung von Kontonummern) können Personen mit einer Freiheitsstrafe von bis zu 10 Jahren oder einer Kombination aus Geldstrafe und Freiheitsstrafe rechnen.

- Reputationsschaden: Datenverletzungen und öffentliche Durchsetzungsmaßnahmen können den Ruf eines Unternehmens schwer schädigen und zu einem erheblichen Verlust des Kundenvertrauens, negativer Publicity und negativen Auswirkungen auf Geschäftsbeziehungen und das Vertrauen der Investoren führen.

- Zivilrechtliche Haftung: Betroffene Personen haben das Recht, gegen verantwortliche Stellen zivilrechtliche Schritte wegen Schäden einzuleiten, die ihnen durch Verstöße gegen das POPIA entstanden sind. Dies kann Entschädigungen für Verluste, verschärfte Schadensersatzansprüche, Zinsen und Rechtskosten umfassen.

- Durchsetzungsbescheide und Korrekturmaßnahmen: Die Informationsaufsichtsbehörde kann Durchsetzungsbescheide erlassen, in denen Unternehmen aufgefordert werden, bestimmte Maßnahmen zur Behebung von Verstößen zu ergreifen. Die Nichtbefolgung dieser Bescheide kann zu weiteren Strafen führen.

- Betriebsstörungen: Untersuchungen, Abhilfemaßnahmen und mögliche rechtliche Verfahren können erhebliche Zeit und Ressourcen binden und den Fokus von den Kerngeschäftsaktivitäten ablenken.

Wie ImmuniWeb bei der Einhaltung des südafrikanischen Gesetzes zum Schutz personenbezogener Daten (POPIA) hilft

Die KI-gestützte Plattform von ImmuniWeb für Anwendungssicherheitstests (AST) und Angriffsflächenmanagement (ASM) bietet wichtige technische Funktionen, die Unternehmen direkt dabei unterstützen, die „Sicherheitsvorkehrungen“ (Bedingung 7) der POPIA zu erfüllen, sowie zur robusten Vorfällereaktion und zur Gesamtrechenschaftspflicht beizutragen.

So unterstützt ImmuniWeb die technische POPIA-Compliance:

ImmuniWeb führt tiefe API-Penetrationstests durch, deckt Schwachstellen wie unsichere Endpunkte, fehlerhafte Authentifizierung und Datenlecks auf und gewährleistet die Einhaltung der OWASP API Security Top 10.

Automatisierte, KI-basierte Scans erkennen Fehlkonfigurationen, übermäßige Berechtigungen und schwache Verschlüsselung in REST-, SOAP- und GraphQL-APIs und liefern umsetzbare Behebungshinweise.

ImmuniWeb bietet Anwendungspenetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® On-Demand an.

Die preisgekrönte ImmuniWeb® AI-Plattform für Application Security Posture Management (ASPM) hilft dabei, den gesamten digitalen Fußabdruck einer Organisation, einschließlich versteckter, unbekannter und vergessener Webanwendungen, APIs und mobiler Anwendungen, aggressiv und kontinuierlich zu erkunden.

ImmuniWeb entdeckt und überwacht kontinuierlich exponierte IT-Assets (Webanwendungen, APIs, Cloud-Dienste), reduziert blinde Flecken und verhindert Einbrüche durch Echtzeit-Risikobewertung.

ImmuniWeb bietet automatisierte Penetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® Continuous an.

Simuliert fortgeschrittene Angriffe auf AWS-, Azure- und GCP-Umgebungen, um Fehlkonfigurationen, unsichere IAM-Rollen und exponierte Speicher zu identifizieren, gemäß den CIS-Benchmarks.

Automatisiert die Erkennung von Cloud-Fehlkonfigurationen, Compliance-Lücken (z. B. PCI DSS, HIPAA) und Schatten-IT und bietet Behebungshinweise für eine resiliente Cloud-Infrastruktur.

Kombiniert KI-basierte Angriffssimulationen mit menschlichem Fachwissen, um Abwehrmaßnahmen 24/7 zu testen und dabei reale Angreifer nachzuahmen, ohne den Betrieb zu stören.

Führt automatisierte Angriffsszenarien durch, um Sicherheitskontrollen zu validieren und Schwachstellen in Netzwerken, Anwendungen und Endpunkten aufzudecken, bevor Angreifer sie ausnutzen.

Bietet kontinuierliche, KI-gestützte Penetrationstests, um neue Schwachstellen nach der Bereitstellung zu identifizieren und damit eine proaktive Risikominderung über einmalige Audits hinaus zu gewährleisten.

Priorisiert und behebt Risiken in Echtzeit, indem Bedrohungsinformationen mit Schwachstellen in Assets korreliert werden, wodurch Exploit-Fenster minimiert werden.

Überwacht das Dark Web, Paste-Sites und Hacker-Foren auf gestohlene Anmeldedaten, leakte Daten und gezielte Bedrohungen, um proaktive Maßnahmen zu ermöglichen.

Die preisgekrönte ImmuniWeb® AI-Plattform für Datensicherheitsmanagement hilft dabei, die internetexponierten digitalen Assets einer Organisation, einschließlich Webanwendungen, APIs, Cloud-Speicher und Netzwerkdienste, kontinuierlich zu identifizieren und zu überwachen.

Durchsucht Untergrundmärkte nach kompromittierten Mitarbeiter-/Kundendaten, geistigem Eigentum und Betrugsmaschen und warnt Unternehmen vor Datenpannen.

Testet iOS-/Android-Apps auf unsichere Datenspeicherung, Reverse Engineering-Risiken und API-Fehler gemäß den OWASP Mobile Top 10-Leitlinien.

Automatisiert die statische (SAST) und dynamische (DAST) Analyse mobiler Apps, um Schwachstellen wie hartcodierte Geheimnisse oder schwache TLS-Konfigurationen zu erkennen.

Identifiziert falsch konfigurierte Firewalls, offene Ports und schwache Protokolle in lokalen und hybriden Netzwerken und stärkt die Abwehr.

Bietet skalierbare, abonnementbasierte Penetrationstests mit detaillierten Berichten und Abhilfemaßnahmenverfolgung für agile Sicherheits-Workflows.

Erkennt und beschleunigt die Abnahme von Phishing-Websites, die sich als Ihre Marke ausgeben, und minimiert Reputationsschäden und Betrugsverluste.

Bewertet die Sicherheitslage von Anbietern (z. B. exponierte APIs, veraltete Software), um Angriffe auf die Lieferkette zu verhindern und die Einhaltung der Vorschriften sicherzustellen.

Simuliert auf Ihre Branche zugeschnittene Advanced Persistent Threats (APTs) und testet die Erkennungs- und Reaktionsfähigkeiten gegen realistische Angriffsketten.

Manuelle und automatisierte Tests decken SQLi-, XSS- und Geschäftslogikfehler in Webanwendungen auf, im Einklang mit OWASP Top 10 und regulatorischen Anforderungen.

Führt kontinuierliche DAST-Scans durch, um Schwachstellen in Echtzeit zu erkennen, und integriert in CI/CD-Pipelines für DevSecOps-Effizienz.

Durch die Nutzung der Funktionen von ImmuniWeb können Unternehmen ihre technische Sicherheitslage erheblich verbessern, Risiken für personenbezogene Daten systematisch identifizieren und mindern, ihre Vorfallsreaktion optimieren und ihr starkes Engagement für die Einhaltung der POPIA-Vorschriften unter Beweis stellen, wodurch sowohl die betroffenen Personen als auch ihre Geschäftsabläufe in Südafrika geschützt werden.

Liste maßgeblicher Ressourcen

Erfüllen Sie regulatorische Anforderungen mit der ImmuniWeb® AI-Plattform

ImmuniWeb kann auch bei der Einhaltung anderer Datenschutzgesetze und -vorschriften helfen:

Europa

EU GDPR

EU DORA

EU NIS 2

EU Cyber Resilience Act

EU AI Act

EU ePrivacy-Richtlinie

UK GDPR

Swiss FADP

Schweizer FINMA-Rundschreiben 2023/1

Nord- und Südamerika

Naher Osten & Afrika

Katar Gesetz zum Schutz personenbezogener Daten

Saudi-Arabien Gesetz zum Schutz personenbezogener Daten

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Südafrika Gesetz zum Schutz personenbezogener Informationen

UAE Verordnung zur Informationssicherheit (1.1)

Gesetz zum Schutz personenbezogener Daten der Vereinigten Arabischen Emirate

Asia Pacific

Australia Privacy Act

Hongkonger Datenschutzverordnung

Indisches Gesetz zum Schutz personenbezogener Daten (DPDPA)

Japan Gesetz über den Schutz personenbezogener Daten

Singapur Gesetz zum Schutz personenbezogener Daten