NIST SP 800-171 (Rev.3) Compliance

NIST SP 800-171 (Rev. 3) legt Sicherheitsanforderungen für den Schutz von Controlled Unclassified Information (CUI) in nicht-föderalen Systemen fest und verlangt Schutzmaßnahmen in den Bereichen Zugriffskontrolle, Verschlüsselung, Incident Response und anderen kritischen Bereichen, um die Einhaltung der föderalen Cybersicherheitsstandards zu gewährleisten.

Im Mai 2024 veröffentlichte das National Institute of Standards and Technology (NIST) die Special Publication 800-171 Revision 3 (Rev. 3), „Protecting Controlled Unclassified Information in Nonfederal Systems and Organizations“.

Dieses Update stellt eine entscheidende Weiterentwicklung der Bemühungen der US-Regierung dar, sensible, aber nicht klassifizierte Informationen (CUI) zu schützen, wenn sie in Systemen nicht-föderaler Organisationen, insbesondere Verteidigungsunternehmen und deren Lieferketten, gespeichert sind. Rev. 3 ist eine direkte Reaktion auf die zunehmend raffinierten Cyber-Bedrohungen, die die Defense Industrial Base (DIB) targeting, und zielt darauf ab, klarere, effektivere und gestreamtete Sicherheitsanforderungen bereitzustellen.

Übersicht über NIST SP 800-171 (Rev. 3)

NIST SP 800-171 Rev. 3 bietet einen umfassenden Satz von Sicherheitsanforderungen zum Schutz der Vertraulichkeit von Controlled Unclassified Information (CUI). CUI bezeichnet regierungserstellte oder -eigene Informationen, die gemäß Gesetzen, Vorschriften oder behördenübergreifenden Richtlinien Schutz- oder Verbreitungskontrollen erfordern, jedoch nicht klassifiziert sind. Beispiele hierfür sind technische Zeichnungen, Forschungsdaten, Rechtsdokumente und personenbezogene Identifikationsdaten (PII), die im Rahmen von Bundesverträgen verarbeitet werden.

Die Anforderungen in SP 800-171 Rev. 3 sind logisch in 17 Sicherheitsanforderungsfamilien gegliedert, was eine deutliche Steigerung gegenüber den 14 Familien in Rev. 2 darstellt. Die Gesamtzahl der einzelnen Sicherheitsanforderungen wurde jedoch durch Straffung, Konsolidierung und Beseitigung von Redundanzen von 110 auf 97 reduziert. Das Rahmenwerk konzentriert sich auf eine CUI-Enklave oder das breitere nicht-föderale System, in dem CUI gespeichert, verarbeitet oder übertragen wird.

Zu den wichtigsten Änderungen und Verbesserungen in Revision 3 gehören:

- Engere Angleichung an NIST SP 800-53 Revision 5: Dies ist eine umfassende Überarbeitung. Rev. 3 richtet seine Sicherheitsanforderungen direkt an den Federal Information Processing Standard (FIPS) 200 und die moderate Kontrollbasis aus NIST SP 800-53 Rev. 5 aus, dem robusten Katalog von Sicherheits- und Datenschutzkontrollen für Informationssysteme der Bundesregierung. Damit sollen klarere, spezifischere und weniger mehrdeutige Richtlinien geschaffen werden.

- Neue Sicherheitsanforderungsfamilien: Drei neue Familien wurden hinzugefügt, um die Übereinstimmung mit der moderaten Kontrollbasis 800-53B zu verbessern:

- Planung (PL): Betont System-Sicherheitspläne, Verhaltensregeln und die allgemeine Sicherheitsplanung.

- System- und Dienstleistungsbeschaffung (SA): Konzentriert sich auf sichere Beschaffungsprozesse für Systeme, Komponenten und Dienstleistungen.

- Risikomanagement in der Lieferkette (SR): Befasst sich mit Risiken, die über die Lieferkette eingeführt werden, einem kritischen Bereich angesichts der Zunahme von Angriffen auf die Lieferkette.

- Von der Organisation definierte Parameter (ODPs): Rev. 3 führt 49 ODPs ein, die eine größere Flexibilität ermöglichen. Bundesbehörden können spezifische Werte oder Kriterien für bestimmte Kontrollen definieren; wenn dies nicht geschehen ist, kann die nicht-föderale Organisation ODP-Werte auf Basis ihrer Risikobewertung festlegen, was zu einer maßgeschneiderteren und relevanteren Umsetzung führt.

- Beseitigung der Unterscheidung zwischen „grundlegenden“ und „abgeleiteten“ Anforderungen: Diese Unterscheidung aus Rev. 2 wurde entfernt, wodurch die Struktur und Klarheit der Anforderungen vereinfacht wurde.

- Erhöhte Spezifität und reduzierte Mehrdeutigkeit: Das NIST hat die Formulierung der Anforderungen verfeinert, um vage Begriffe (wie „periodisch“) zu entfernen und konkretere Erwartungen zu formulieren, was die Konsistenz bei der Umsetzung und Bewertung verbessern sollte.

- Verstärkter Fokus auf nicht-menschliche Identitäten: Rev. 3 erkennt die wachsende Rolle von Anwendungen, Skripten und Dienstkonten im Datenfluss und in Systeminteraktionen an und betont deren Sicherheit als essenziell für den Schutz von CUI.

- Schwerpunkt auf Dokumentation: Rev. 3 legt größeren Wert auf die umfassende Dokumentation von Sicherheitskontrollen, Richtlinien und Verfahren, was für interne Überprüfungen und externe Bewertungen von entscheidender Bedeutung ist.

- Anpassung an CMMC 2.0: Die Änderungen in Rev. 3 dienen der weiteren Ausrichtung an die Anforderungen der Cybersecurity Maturity Model Certification (CMMC) 2.0 Level 2 und vereinfachen den Compliance-Pfad für Verteidigungsunternehmen.

Wichtige Aspekte der Einhaltung von NIST SP 800-171 (Rev. 3)?

Die Erreichung und Aufrechterhaltung der Konformität mit NIST SP 800-171 Rev. 3 ist ein strenger Prozess, der ein hohes Maß an technischen Details und kontinuierliche Bemühungen erfordert. Organisationen müssen die 97 Sicherheitsanforderungen über 17 Familien hinweg implementieren.

Hier ist eine Übersicht der wichtigsten technischen Aspekte:

- Definition der Systemgrenzen und des CUI-Umfangs:

- Technische Details: Identifizieren Sie präzise die kontrollierten, nicht klassifizierten Informationen (Controlled Unclassified Information, CUI) in Ihrer Umgebung und definieren Sie die Systemgrenze, die alle Komponenten (Personen, Prozesse, Technologien) umfasst, die CUI speichern, verarbeiten oder übertragen oder deren Sicherheit gewährleisten. Dies bildet die „CUI-Enklave“.

- Technische Umsetzung:

- Datenflussdiagramme (DFDs): Erstellen Sie detaillierte DFDs, die veranschaulichen, wie CUI durch Ihre Systeme fließt, wo es gespeichert ist und wer darauf zugreift.

- Bestandsaufnahme der Ressourcen: Führen Sie eine umfassende, aktuelle Bestandsaufnahme aller Hardware, Software, Anwendungen, Dienste und Cloud-Ressourcen innerhalb der CUI-Enklave durch. Verwenden Sie automatisierte Asset-Discovery-Tools zur kontinuierlichen Identifizierung.

- Netzwerksegmentierung: Implementieren Sie eine logische und/oder physische Netzwerksegmentierung, um die CUI-Enklave von weniger sicheren allgemeinen IT-Systemen zu isolieren. Dies reduziert den Umfang der Bewertung und die Angriffsfläche.

- Zugriffskontrolle (AC):

- Technische Details: Implementieren Sie Kontrollen, um den Zugriff auf CUI und Systeme, die CUI verarbeiten, auf autorisierte Benutzer, Prozesse und Geräte zu beschränken. Dies umfasst nun auch spezifische Anforderungen für nicht-menschliche Identitäten.

- Technische Umsetzung:

- Implementieren Sie eine granulare RBAC, um das Prinzip der minimalen Berechtigung umzusetzen.

- Multi-Faktor-Authentifizierung (MFA): MFA für alle Benutzer erzwingen, die auf CUI-Systeme zugreifen, insbesondere bei Fernzugriff und privilegierten Konten.

- Privileged Access Management (PAM): Einsatz von PAM-Lösungen zur Verwaltung, Überwachung und Kontrolle von Administrator- und Dienstkonten, einschließlich Just-In-Time (JIT)-Zugriff.

- Minimale Berechtigungen: Konfigurieren Sie Systeme und Anwendungen so, dass sie mit den für die Ausführung ihrer Funktionen erforderlichen Mindestberechtigungen arbeiten.

- Verwaltung nicht-menschlicher Identitäten: Implementieren Sie Lösungen für die Verwaltung und Sicherung von API-Schlüsseln, Dienstkonten und anderen nicht-menschlichen Identitäten gemäß den Prinzipien der geringsten Privilegien und regelmäßiger Rotation.

- Sensibilisierung und Schulung (AT):

- Technische Details: Stellen Sie sicher, dass alle Mitarbeiter, die CUI verarbeiten, eine Sicherheitsbewusstseins-Schulung und eine spezielle Schulung für ihre Rolle erhalten.

- Technische Umsetzung: Nutzen Sie Learning Management Systeme (LMS), um verpflichtende Cybersicherheitsschulungen, einschließlich Phishing-Bewusstseins-Simulationen, zu vermitteln und nachzuverfolgen.

- Audit und Verantwortlichkeit (AU):

- Technische Details: Erstellen, schützen und speichern Sie Systemauditprotokolle, um die Überwachung, Analyse und Untersuchung von Sicherheitsvorfällen zu ermöglichen.

- Technische Umsetzung:

- Zentrale Protokollierung: Implementieren Sie ein Security Information and Event Management (SIEM)-System zur Erfassung, Aggregation und Analyse von Protokollen aller CUI-bezogenen Systeme, Netzwerkgeräte und Anwendungen.

- Protokollaufbewahrung: Konfigurieren Sie Systeme für angemessene Protokollaufbewahrungsfristen gemäß den Anforderungen.

- Überprüfung von Audit-Protokollen: Einrichtung von Prozessen und Tools zur regelmäßigen Überprüfung von Audit-Protokollen auf verdächtige Aktivitäten.

- Konfigurationsmanagement (CM):

- Technische Details: Richten Sie sichere Basiskonfigurationen für alle Systemkomponenten ein und verwalten Sie Änderungen.

- Technische Umsetzung:

- Hardening Baselines: Implementieren und durchsetzen Sie branchenübliche Sicherheitskonfigurations-Baselines (z. B. CIS-Benchmarks, STIGs) mithilfe von Konfigurationsmanagement-Tools (z. B. Puppet, Ansible, Microsoft Endpoint Configuration Manager).

- Schwachstellenmanagement: Implementieren Sie kontinuierliche Schwachstellenscans (intern und extern) sowie Penetrationstests, um Fehlkonfigurationen und Schwachstellen zu identifizieren.

- Änderungsmanagementprozess: Implementierung eines formellen Änderungskontrollprozesses für alle Systemkonfigurationen, um sicherzustellen, dass Sicherheitsprüfungen Teil jeder Änderung sind.

- Vorfallreaktion (IR):

- Technische Details: Entwickeln und implementieren Pläne zur Erkennung, Analyse, Eindämmung, Beseitigung und Wiederherstellung von Cybersicherheitsvorfällen.

- Technische Umsetzung:

- Erstellen Sie einen detaillierten IRP mit klar definierten Rollen, Verantwortlichkeiten und technischen Verfahren.

- Forensische Fähigkeiten: Stellen Sie die Verfügbarkeit von Tools und Fachwissen für die digitale Forensik sicher.

- Übungen zur Reaktion auf Vorfälle: Führen Sie regelmäßig Übungen und Simulationen zur Reaktion auf Vorfälle durch (z. B. Tabletop-Übungen, Purple Teaming mit Breach and Attack Simulation (BAS)-Tools), um den IRP zu testen und zu verfeinern.

- System- und Informationsintegrität (SI):

- Identifizieren, melden und beheben Sie Systemfehler und schützen Sie vor bösartigem Code.

- Technische Umsetzung:

- Patch-Management: Implementieren Sie ein robustes und automatisiertes Patch-Management-Programm, um die zeitnahe Anwendung von Sicherheitsupdates auf alle Betriebssysteme, Anwendungen und Firmware sicherzustellen.

- Anti-Malware: Bereitstellen und Wartung von Endpoint Detection and Response (EDR)/Extended Detection and Response (XDR)-Lösungen in allen CUI-Systemen.

- Anwendungssicherheitstests: Führen Sie statische Anwendungssicherheitstests (SAST) und dynamische Anwendungssicherheitstests (DAST) für benutzerdefinierte Anwendungen durch, die CUI verarbeiten. Implementieren Sie Software Composition Analysis (SCA), um Schwachstellen in Bibliotheken von Drittanbietern zu identifizieren.

- Web Application Firewalls (WAFs): Einrichten und Konfigurieren von WAFs für öffentlich zugängliche Webanwendungen, die CUI verarbeiten.

- Dateiintegritätsüberwachung (FIM): Implementieren Sie FIM auf kritischen Systemdateien zur Erkennung unbefugter Änderungen.

- Risikomanagement in der Lieferkette (SR) – Neu in Rev. 3:

- Technische Details: Richten Sie ein Programm zur Verwaltung der mit der Lieferkette verbundenen Cybersicherheitsrisiken ein.

- Technische Umsetzung:

- Risikobewertung von Lieferanten: Implementieren Sie ein robustes Lieferantenrisikomanagement-Programm, das Sicherheitsbewertungen von Drittanbietern und Zulieferern umfasst, die mit CUI umgehen oder diese beeinflussen können. Verwenden Sie TPRM-Plattformen (Third-Party Risk Management) für die kontinuierliche Überwachung.

- Vertragliche Weitergabe: Stellen Sie sicher, dass angemessene Sicherheitsanforderungen an Subunternehmer weitergegeben werden.

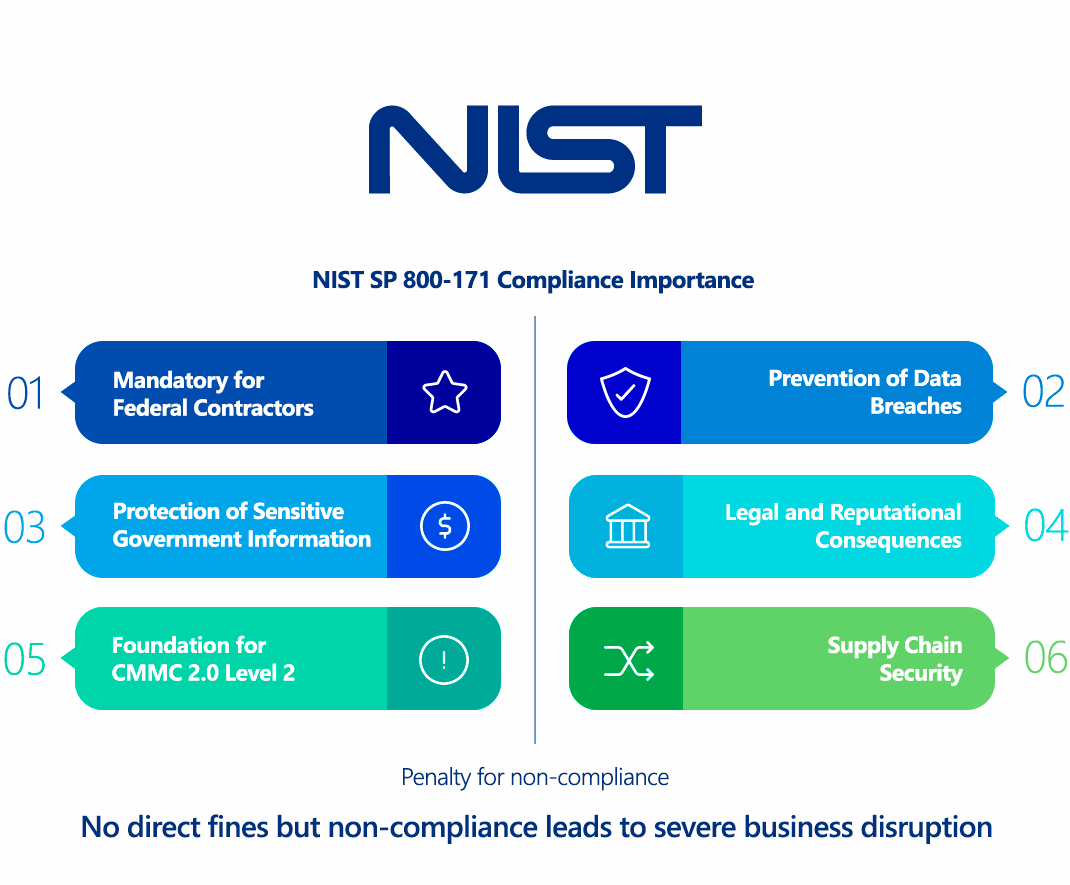

Warum ist die Einhaltung von NIST SP 800-171 (Rev. 3) wichtig?

Die Einhaltung von NIST SP 800-171 Rev. 3 ist nicht nur eine Empfehlung; für viele Organisationen ist sie eine zwingende Vorschrift mit erheblichen rechtlichen, vertraglichen und finanziellen Auswirkungen. Ihre Bedeutung ergibt sich aus mehreren entscheidenden Faktoren:

- Verbindlich für Auftragnehmer der Bundesregierung (DFARS-Klausel 252.204-7012): Der Hauptgrund für die Einhaltung von NIST SP 800-171 ist die Klausel 252.204-7012 des Defense Federal Acquisition Regulation Supplement (DFARS). Diese Klausel verpflichtet Verteidigungsauftragnehmer und Subunternehmer, die mit Controlled Unclassified Information (CUI) umgehen, die in NIST SP 800-171 festgelegten Sicherheitsanforderungen umzusetzen. Die Nichteinhaltung kann zum Verlust bestehender Verträge und zur Ausschließung aus zukünftigen Ausschreibungen führen.

- Grundlage für CMMC 2.0 Level 2: NIST SP 800-171 Rev. 3 bildet die technische Grundlage für die Cybersecurity Maturity Model Certification (CMMC) 2.0 Level 2. CMMC 2.0 ist das neue Programm des Verteidigungsministeriums (DoD) zur Durchsetzung von Cybersicherheitsstandards in der gesamten Verteidigungsindustrie (DIB). Level 2, das die Einhaltung von NIST SP 800-171 erfordert, wird für viele DoD-Auftragnehmer und Subunternehmer, die CUI verarbeiten, eine vertragliche Anforderung sein. Die proaktive Einhaltung von Rev. 3 ist für die CMMC-Bereitschaft entscheidend.

- Schutz sensibler Regierungsinformationen: CUI ist zwar nicht klassifiziert, aber für die nationale Sicherheit und die Regierungsbetriebe von entscheidender Bedeutung. Eine Kompromittierung von CUI kann zu erheblichen Risiken für die nationale Sicherheit, Wirtschaftsspionage und Diebstahl geistigen Eigentums führen. SP 800-171 geht diese Risiken direkt an, indem es spezifische Schutzmaßnahmen vorschreibt.

- Verhinderung von Datenverletzungen und Cyberangriffen: Die Implementierung der robusten Kontrollen gemäß SP 800-171 Rev. 3 verbessert die allgemeine Cybersicherheitslage einer Organisation erheblich. Dadurch wird die Wahrscheinlichkeit und die Auswirkungen von Datenverletzungen, Ransomware-Angriffen und anderen Cyberincidents, die CUI gefährden können, verringert.

- Supply Chain Security: Rev. 3 legt einen größeren Schwerpunkt auf das Supply Chain Risk Management (SR). Dies ist von entscheidender Bedeutung, da ein erheblicher Teil der Cyberangriffe auf Schwachstellen innerhalb der Lieferkette zurückzuführen ist. Die Einhaltung sichert nicht nur eine einzelne Organisation, sondern das gesamte Ökosystem der Regierungsunternehmer.

- Rechtliche und reputationsgefährdende Folgen: Neben dem Verlust von Verträgen kann die Nichteinhaltung, die zu einer CUI-Verletzung führt, folgende Folgen haben:

- Rechtliche Haftung und Klagen: von Bundesbehörden oder anderen betroffenen Parteien.

- Whistleblower-Maßnahmen: Unter dem False Claims Act, wenn Auftragnehmer die Einhaltung vortäuschen.

- Reputationsschaden: Schwere Beeinträchtigung des Ansehens einer Organisation im DIB und auf dem breiteren Markt, was zu einem Vertrauensverlust und Verlust zukünftiger Geschäfte führt.

- Optimierte Audits und Bewertungen: Ein gut dokumentiertes und implementiertes Sicherheitsprogramm, das mit NIST SP 800-171 Rev. 3 ausgerichtet ist, vereinfacht den Prozess externer Audits und Bewertungen (z. B. CMMC-Bewertungen) und reduziert die damit verbundenen Kosten und den Zeitaufwand.

- Gute Cyberhygiene: Auch für Organisationen, die nicht direkt verpflichtet sind, stellt SP 800-171 ein ausgereiftes und umfassendes Cybersicherheits-Framework dar. Die Übernahme seiner Prinzipien führt zu einer besseren allgemeinen Cyberhygiene und schützt alle sensiblen Daten, nicht nur CUI.

Im Wesentlichen ist für Organisationen, die mit der US-Bundesregierung, insbesondere dem Verteidigungsministerium (DoD), zusammenarbeiten, die Einhaltung von NIST SP 800-171 Rev. 3 für Geschäftskontinuität und den Schutz nationaler Interessen unverhandelbar.

Wer muss NIST SP 800-171 (Rev. 3) einhalten?

NIST SP 800-171 Rev. 3 wurde speziell für und gilt nicht-föderale Organisationen, die kontrollierte, nicht klassifizierte Informationen (CUI) im Auftrag der US-Bundesregierung verarbeiten, speichern oder übertragen. Dazu gehören in erster Linie:

- Auftragnehmer und Subunternehmer des Verteidigungsministeriums (DoD): Dies ist die größte und am unmittelbarsten betroffene Gruppe. Wenn Ihre Organisation einen Vertrag mit dem DoD hat, der die DFARS-Klausel 252.204-7012 (oder ähnliche Klauseln) enthält, sind Sie verpflichtet, NIST SP 800-171 zu implementieren. Diese Anforderung gilt auch für alle Subunternehmer in der Lieferkette, die CUI im Zusammenhang mit dem Hauptvertrag verarbeiten.

- Andere Auftragnehmer und Subunternehmer von Bundesbehörden: Obwohl das DoD das prominenteste Beispiel ist, können auch andere Bundesbehörden ihren Auftragnehmern durch ähnliche Klauseln in ihren Verträgen die Einhaltung von NIST SP 800-171 vorschreiben. Dazu gehören Behörden wie die NASA, die GSA und andere.

- Forschungseinrichtungen und Universitäten: Viele akademische Einrichtungen, die Forschung für Bundesbehörden durchführen, verarbeiten oft CUI und fallen daher unter den Geltungsbereich von NIST SP 800-171.

- Jedes Unternehmen, das mit CUI umgeht: Unabhängig von direkten vertraglichen Verpflichtungen sollte jedes Unternehmen, das sich bewusst ist, dass es CUI verarbeitet, speichert oder überträgt, die Implementierung von NIST SP 800-171 als Best Practice in Betracht ziehen, um diese sensiblen Regierungsinformationen zu schützen und die damit verbundenen Risiken zu verringern.

Wichtige Überlegungen zur Bestimmung der Anwendbarkeit:

- Verarbeiten Sie CUI? Das ist die grundlegende Frage. CUI sind alle Informationen, die die Regierung als CUI kennzeichnet oder bezeichnet. Dazu gehören technische Spezifikationen, Projektpläne, personenbezogene Daten, geistiges Eigentum und mehr. Wenn Sie Daten von einer Bundesbehörde oder einem anderen Auftragnehmer erhalten, überprüfen Sie, ob diese als CUI gekennzeichnet sind.

- Enthält Ihr Vertrag eine DFARS-Klausel (oder eine ähnliche Klausel einer anderen Behörde)? Dies ist der direkte vertragliche Treiber. Das Vorhandensein von DFARS 252.204-7012 oder ähnlichen Klauseln verpflichtet ausdrücklich zur Einhaltung.

- Sind Sie Teil der Lieferkette? Selbst wenn Sie ein Subunternehmer der unteren Ebene sind, gelten die Anforderungen auch für Sie, wenn Sie CUI im Zusammenhang mit einem Bundesvertrag verarbeiten.

Für Organisationen ist es entscheidend, proaktiv zu überprüfen, ob sie unter diese Verpflichtung fallen, und die spezifischen CUI, die sie verarbeiten, sowie deren Lebenszyklus innerhalb ihrer Systeme zu verstehen.

Vergleich zwischen NIST SP 800-171 (Rev. 3) und GDPR

NIST SP 800-171 Rev. 3 und die DSGVO sind beide umfassende Rahmenwerke zum Datenschutz, haben jedoch unterschiedliche Zwecke, Anwendungsbereiche und Durchsetzungsmechanismen. NIST SP 800-171 konzentriert sich auf die Cybersicherheit für spezifische Regierungsdaten, während die DSGVO ein umfassendes rechtliches Rahmenwerk für Datenschutz ist. Sie ergänzen sich, insbesondere wenn eine Organisation CUI verarbeitet, die auch personenbezogene Daten von EU-Bürgern enthält.

| Aspekt | NIST SP 800-171 Rev. 3 (Schutz von CUI) | GDPR (General Data Protection Regulation) |

|---|---|---|

| Art des Rahmens/Gesetzes | Verbindlicher Bundesstandard/vertragliche Verpflichtung für nichtföderale Organisationen, die CUI verarbeiten. | Rechtsverbindliche Verordnung in der EU. |

| Primäres Ziel | Vertraulichkeit von CUI: Schutz der nicht klassifizierten, von der US-Regierung kontrollierten Informationen vor Cyber-Bedrohungen. | Datenschutz und Rechte: Schutz der personenbezogenen Daten und der Datenschutzrechte von betroffenen Personen. |

| Umfang der Daten | Zielt speziell auf kontrollierte, nicht klassifizierte Informationen (CUI) ab, unabhängig davon, ob es sich um personenbezogene Daten handelt oder nicht. | Im Allgemeinen umfasst personenbezogene Daten (alle Informationen, die sich auf eine identifizierte oder identifizierbare natürliche Person beziehen, einschließlich CUI, wenn es PII enthält). |

| Anwendbarkeit | Gilt für nicht-föderale Organisationen (z. B. Auftragnehmer, Subunternehmer), die CUI für US-Bundesbehörden verarbeiten, speichern oder übermitteln. | Gilt weltweit für jede Stelle, die personenbezogene Daten von Personen in der EU verarbeitet, unabhängig vom Standort der Stelle. |

| Zweck | Zum Schutz sensibler Regierungsinformationen, die für die nationale Sicherheit und Regierungsgeschäfte von entscheidender Bedeutung sind. | Um Einzelpersonen die Kontrolle über ihre personenbezogenen Daten zu geben und die Datenschutzgesetze in der EU zu harmonisieren. |

| Rechtsgrundlage für die Verarbeitung | Nicht direkt angesprochen (Schwerpunkt liegt auf Sicherheitsanforderungen für CUI). | Erfordert eine spezifische Rechtsgrundlage (z. B. Einwilligung, Vertrag, berechtigtes Interesse) für alle Datenverarbeitung. |

| Rechte der betroffenen Personen | Keine ausdrücklichen individuellen Rechte an den Daten (da es sich um Regierungs-CUI handelt). | Gewährt umfangreiche individuelle Rechte (z. B. Recht auf Zugang, Berichtigung, Löschung, Übertragbarkeit, Widerspruch). |

| Technische Maßnahmen | Sehr präskriptiv mit 97 spezifischen Sicherheitsanforderungen in 17 Kategorien, abgeleitet aus NIST SP 800-53 (z. B. spezifische Anforderungen für Zugriffskontrolle, Audit, Konfigurationsmanagement, Vorfällereaktion). | Erfordert „geeignete technische und organisatorische Maßnahmen“ (Art. 32); im Allgemeinen weniger vorschreibend hinsichtlich spezifischer technischer Lösungen, mit Fokus auf risikogerechte Sicherheit. |

| Meldepflicht bei Datenverletzungen | CUI-Vorfälle müssen innerhalb von 72 Stunden an die vertragschließende Behörde (z. B. DoD) gemeldet werden. | Obligatorische Benachrichtigung der Aufsichtsbehörde innerhalb von 72 Stunden; bei hohem Risiko werden die betroffenen Personen „unverzüglich“ benachrichtigt. |

| Drittanbieter | Explizite und detaillierte Anforderungen für das Risikomanagement in der Lieferkette und das Fließen von Anforderungen an Subunternehmer. | Erfordert geeignete Verträge und Sorgfaltspflichten für Verarbeiter. |

| Zuständige Behörde | US-Bundesbehörden (z. B. DoD) über Vertragsklauseln (DFARS); CMMC 2.0-Bewertungen. | Datenschutzbehörden (DPAs) in jedem EU-Mitgliedstaat. |

| Sanktionen | Verlust von Verträgen, Unfähigkeit, sich um Bundesaufträge zu bewerben, mögliche rechtliche Schritte (z. B. False Claims Act), erhebliche finanzielle und reputationale Schäden. | Erhebliche Geldstrafen (bis zu 20 Millionen Euro oder 4 % des weltweiten Jahresumsatzes, je nachdem, welcher Betrag höher ist). |

| Beziehung | Ergänzend: Wenn eine Organisation CUI verarbeitet, die auch personenbezogene Daten von EU-Bürgern enthält, muss sie beide Anforderungen erfüllen. NIST SP 800-171 bietet eine umfassende Reihe von Sicherheitskontrollen, die einer Organisation erheblich helfen können, die Sicherheitsverpflichtungen gemäß Artikel 32 der DSGVO („Sicherheit der Verarbeitung“) zu erfüllen. Der Geltungsbereich der DSGVO ist jedoch weitaus weiter gefasst und umfasst alle personenbezogenen Daten, wobei der Schwerpunkt auf Privacy by Design, Datenminimierung, Einwilligung und einer Vielzahl von Rechten der betroffenen Personen liegt, die in SP 800-171 nicht direkt angesprochen werden. |

Im Wesentlichen geht es bei NIST SP 800-171 Rev. 3 um die Gewährleistung der Sicherheit bestimmter Regierungsinformationen, während die DSGVO den Schutz der Datenschutzrechte von Einzelpersonen in Bezug auf ihre personenbezogenen Daten betrifft. Organisationen, die sowohl CUI als auch EU-personenbezogene Daten verarbeiten, benötigen eine umfassende Strategie, die den strengen Sicherheitsanforderungen von SP 800-171 und den umfassenderen Datenschutzvorgaben der DSGVO gerecht wird.

Wie kann die Einhaltung von NIST SP 800-171 (Rev. 3) sichergestellt werden?

Die Sicherstellung der Konformität mit NIST SP 800-171 Rev. 3 ist ein kontinuierlicher und systematischer Prozess, der das Engagement der Führungskräfte, dedizierte Ressourcen und ein robustes Cybersicherheitsprogramm erfordert.

- Verstehen Sie Ihre CUI und definieren Sie den Umfang:

- Technische Maßnahme: Der absolut erste Schritt. Arbeiten Sie mit Ihrer Bundesbehörde zusammen, um alle kontrollierten, nicht klassifizierten Informationen (Controlled Unclassified Information, CUI) zu identifizieren, die Sie erhalten, erzeugen oder verarbeiten.

- Datenzuordnung: Erstellen Sie detaillierte Datenflussdiagramme, die den Lebenszyklus von CUI innerhalb Ihrer Organisation veranschaulichen – wo es gespeichert, verarbeitet, übertragen wird und durch wen (Benutzer, Anwendungen).

- Definition der Systemgrenzen: Isolieren Sie die Systeme, Anwendungen und Netzwerke, die CUI verarbeiten, speichern oder übertragen, in einer „CUI-Enklave“. Implementieren Sie Netzwerksegmentierung (z. B. VLANs, dedizierte Firewalls, logische Trennung), um den Umfang Ihrer Compliance-Bemühungen zu minimieren. Dadurch wird die Anzahl der Systeme reduziert, die alle 97 Kontrollen erfüllen müssen.

- Durchführung einer umfassenden Lückenanalyse:

- Technische Maßnahme: Führen Sie eine gründliche Bewertung Ihrer aktuellen Sicherheitskontrollen anhand der 97 Anforderungen in NIST SP 800-171 Rev. 3 (und dem dazugehörigen Bewertungsleitfaden SP 800-171A Rev. 3) durch.

- Tools: Nutzen Sie GRC-Plattformen (Governance, Risk und Compliance) oder spezielle NIST 800-171-Bewertungstools, um Ihren Compliance-Status zu verfolgen, Lücken zu identifizieren und den Behebungsprozess zu verwalten.

- Erstellen Sie einen Systemsicherheitsplan (SSP) und einen Aktions- und Meilensteinplan (POA&M):

- Technische Maßnahme:

- SSP: Dokumentieren Sie, wie Ihre Organisation jede der 97 Anforderungen erfüllt. Dazu gehören detaillierte Beschreibungen Ihrer Sicherheitsrichtlinien, Verfahren und technischen Konfigurationen. Dies ist ein lebendiges Dokument und muss regelmäßig aktualisiert werden.

- POA&M: Erstellen Sie für alle identifizierten Lücken oder Mängel ein POA&M-Dokument, in dem die zu ergreifenden Maßnahmen, die verantwortlichen Parteien, die erforderlichen Ressourcen und die angestrebten Fertigstellungstermine für die Behebung beschrieben werden.

- Tools: Textverarbeitungsprogramme, Tabellenkalkulationen oder GRC-Plattformen können für die Dokumentation von SSP und POA&M verwendet werden.

- Technische Maßnahme:

- Implementierung und Behebung von Kontrollen (die technische Arbeit):

- Hier findet der Großteil der praktischen technischen Arbeit statt, ausgerichtet auf die 17 Familien:

- Zugriffskontrolle (AC): Implementierung des Prinzips der minimalen Berechtigung, RBAC, MFA und PAM. Sicherung nicht-menschlicher Identitäten (API-Schlüssel, Dienstkonten).

- Audit und Rechenschaftspflicht (AU): Einsatz eines SIEM-Systems für die zentralisierte Protokollierung und Protokollanalyse. Sicherstellung der ordnungsgemäßen Protokollaufbewahrung.

- Konfigurationsmanagement (CM): Durchsetzung sicherer Basiskonfigurationen (z. B. CIS-Benchmarks) mithilfe von Konfigurationsmanagement-Tools. Implementierung robusten Patch-Managements.

- Identifizierung und Authentifizierung (IA): Implementieren Sie strenge Passwortrichtlinien, MFA für alle Benutzer und nicht-menschliche Identitäten, die auf CUI zugreifen, sowie sichere Authentifizierungsprotokolle.

- Incident Response (IR): Entwickeln und testen Sie einen Incident Response Plan (IRP). Führen Sie regelmäßig IR-Drills mit für CUI relevanten Szenarien durch.

- System- und Informationsintegrität (SI): Setzen Sie EDR/XDR-Lösungen ein. Implementieren Sie Web Application Firewalls (WAFs) für Webanwendungen, die CUI verarbeiten. Führen Sie Anwendungssicherheitstests (SAST, DAST) für eigene Anwendungen durch. Implementieren Sie File Integrity Monitoring (FIM).

- Risikomanagement in der Lieferkette (SR) – Neu in Rev. 3: Implementieren Sie Lieferantenrisikobewertungsprozesse und nutzen Sie Plattformen für das Risikomanagement von Drittanbietern (TPRM), um die Sicherheitslage Ihrer Lieferanten zu bewerten und zu überwachen.

- Planung (PL) – Neu in Rev. 3: Erstellen und dokumentieren Sie umfassende Sicherheitspläne, Richtlinien und Verfahren, die alle Aspekte des CUI-Schutzes leiten.

- System- und Dienstleistungsbeschaffung (SA) – Neu in Rev. 3: Integrieren Sie Sicherheitsanforderungen in Ihre System- und Softwarebeschaffungsprozesse (z. B. sichere Codierung, Schwachstellenbewertungen der beschafften Software).

- Und alle anderen Kontrollfamilien (AT, MA, MP, PS, PE, RA, SA, SC)

- Hier findet der Großteil der praktischen technischen Arbeit statt, ausgerichtet auf die 17 Familien:

- Kontinuierliche Überwachung und Prüfung:

- Technische Maßnahmen: Compliance ist keine einmalige Angelegenheit. Überwachen Sie Ihre Systeme und Kontrollen regelmäßig, um sicherzustellen, dass sie effektiv bleiben.

- Tools:

- Schwachstellenscanner: Führen Sie regelmäßig interne und externe Schwachstellenscans durch.

- Penetrationstest: Führen Sie jährliche (oder häufigere) Penetrationstests in Ihrer CUI-Enklave durch, einschließlich Penetrationstests für Webanwendungen, mobile Anwendungen und APIs.

- Breach- und Angriffssimulation (BAS): Testen Sie kontinuierlich die Wirksamkeit Ihrer Sicherheitskontrollen und Erkennungsfähigkeiten gegenüber simulierten Angriffen.

- Sicherheitsinformations- und Ereignismanagement (SIEM): Überprüfen Sie Sicherheitsereignisse kontinuierlich und geben Sie Warnmeldungen aus.

- Angriffsflächenmanagement (ASM): Entdecken und überwachen Sie kontinuierlich Ihre externe Angriffsfläche auf unbekannte Assets oder neue Schwachstellen.

- Dokumentation und Beweissicherung:

- Technische Maßnahme: Führen Sie eine lückenlose Dokumentation aller Richtlinien, Verfahren, technischen Konfigurationen, Audit-Logs, Bewertungsergebnisse und Abhilfemaßnahmen durch. Diese Nachweise sind entscheidend, um die Einhaltung der Vorschriften gegenüber Auditoren nachzuweisen.

- Laufende Schulungen und Sensibilisierung:

- Technische Maßnahme: Schulen Sie Ihre Mitarbeiter kontinuierlich in ihren Rollen und Verantwortlichkeiten beim Schutz von CUI.

Folgen der Nichteinhaltung von NIST SP 800-171 (Rev. 3)

Die Folgen einer Nichteinhaltung von NIST SP 800-171 Rev. 3 (und der damit verbundenen DFARS-Klauseln und CMMC-Anforderungen) können schwerwiegend sein und den Betrieb und die finanzielle Lebensfähigkeit einer Organisation beeinträchtigen. Dabei handelt es sich nicht nur um Empfehlungen, sondern um verbindliche vertragliche Verpflichtungen.

- Verlust von Regierungsaufträgen und Geschäftsmöglichkeiten:

- Vertragsbeendigung: Die direkteste und unmittelbarste Gefahr. Bundesbehörden, insbesondere das Verteidigungsministerium (DoD), können bestehende Verträge kündigen, wenn ein Auftragnehmer oder Subunternehmer nicht konform ist oder CUI nicht schützt.

- Unfähigkeit, sich um zukünftige Aufträge zu bewerben: Die Nichtkonformität schließt Organisationen von der Teilnahme an Ausschreibungen für neue Bundesverträge aus, die CUI betreffen, und schließt sie effektiv von einem bedeutenden Marktsegment aus. Dies gilt insbesondere bei der schrittweisen Einführung von CMMC 2.0, bei der die CMMC-Zertifizierungsstufe einer Organisation (basierend auf NIST SP 800-171) ein verbindliches Ja/Nein-Kriterium für die Vergabe von Verträgen sein wird.

- Finanzielle Strafen und rechtliche Maßnahmen:

- Verstöße gegen den False Claims Act (FCA): Wenn eine Organisation in ihrem System Security Plan (SSP) oder anderen Dokumenten fälschlicherweise die Einhaltung der Anforderungen von NIST SP 800-171 behauptet, kann sie gemäß dem False Claims Act haftbar gemacht werden. Die Strafen für FCA-Verstöße können erheblich sein, einschließlich dreifacher Schadensersatzzahlungen (dreifache Höhe der Schäden der Regierung) sowie erheblicher Strafen pro Anspruch.

- Kosten im Zusammenhang mit Verstößen: Im Falle eines CUI-Verstoßes aufgrund von Nichtkonformität entstehen der Organisation erhebliche Kosten:

- Forensische Untersuchungen: Obligatorische und kostspielige Untersuchungen durch zugelassene forensische Unternehmen.

- Behebung: Kosten für die Behebung der Schwachstellen und die Stärkung der Sicherheit.

- Rechtskosten: Kosten für die Verteidigung gegen potenzielle Klagen.

- Reputationsmanagement: Öffentlichkeitsarbeit zur Minderung negativer Presse.

- Einnahmeverluste: Aufgrund von Betriebsstörungen oder Geschäftsausfällen.

- Spezifische Bußgelder/Strafen (abhängig von der Behörde): Während NIST SP 800-171 keine direkten Bußgelder vorsieht, können bestimmte Behörden oder die Regierung Strafen als Teil von Vertragsverletzungen oder regulatorischen Maßnahmen auferlegen, die sich aus dem Versäumnis ergeben, CUI zu schützen.

- Reputationsschaden und Vertrauensverlust:

- Eine öffentliche Bekanntgabe von Nichtkonformität oder einer CUI-Verletzung kann den Ruf einer Organisation innerhalb der DIB und der gesamten Branche erheblich schädigen. Dies führt zu einem Vertrauensverlust bei Regierungspartnern, anderen Auftragnehmern und sogar kommerziellen Kunden.

- Es kann die Anwerbung und Bindung qualifizierter Mitarbeiter, insbesondere Cybersicherheitsexperten, erschweren.

- Verstärkte Kontrollen und Audits:

- Unternehmen mit einer Vorgeschichte von Nichtkonformitäten oder CUI-Vorfällen werden vermutlich häufigeren und strengeren Audits und Bewertungen durch Bundesbehörden oder Drittanbieter (wie CMMC Third-Party Assessment Organizations – C3PAOs) unterzogen. Dies kann einen erheblichen Ressourcenaufwand bedeuten.

- Betriebsunterbrechung:

- Eine CUI-Sicherheitsverletzung kann zu erheblichen Betriebsausfällen führen und Ihre Fähigkeit beeinträchtigen, Dienstleistungen oder Produkte anzubieten, Verträge zu erfüllen und den Geschäftsbetrieb wie gewohnt fortzusetzen.

Zusammenfassend führt die Nichteinhaltung von NIST SP 800-171 Rev. 3 direkt zu schwerwiegenden Geschäftsunterbrechungen, erheblichen finanziellen Strafen, rechtlichen Haftungsrisiken und dauerhaften Schäden für den Ruf einer Organisation, insbesondere für Unternehmen in der federal supply chain.

Wie hilft ImmuniWeb bei der Einhaltung von NIST SP 800-171 (Rev. 3)?

Die KI-gestützte Plattform von ImmuniWeb für Anwendungssicherheitstests (AST) und Angriffsflächenmanagement (ASM) erfüllt direkt mehrere wichtige technische Anforderungen im NIST SP 800-171 Rev. 3, insbesondere diejenigen im Bereich Schwachstellenmanagement, Anwendungssicherheit, kontinuierliche Überwachung und Lieferkettenrisiken.

So kann ImmuniWeb Ihre Compliance-Bemühungen erheblich unterstützen:

ImmuniWeb führt tiefe API-Penetrationstests durch, deckt Schwachstellen wie unsichere Endpunkte, fehlerhafte Authentifizierung und Datenlecks auf und gewährleistet die Einhaltung der OWASP API Security Top 10.

Automatisierte, KI-basierte Scans erkennen Fehlkonfigurationen, übermäßige Berechtigungen und schwache Verschlüsselung in REST-, SOAP- und GraphQL-APIs und liefern umsetzbare Behebungshinweise.

ImmuniWeb bietet Anwendungspenetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® On-Demand an.

Die preisgekrönte ImmuniWeb® AI-Plattform für Application Security Posture Management (ASPM) hilft dabei, den gesamten digitalen Fußabdruck einer Organisation, einschließlich versteckter, unbekannter und vergessener Webanwendungen, APIs und mobiler Anwendungen, aggressiv und kontinuierlich zu erkunden.

ImmuniWeb entdeckt und überwacht kontinuierlich exponierte IT-Assets (Webanwendungen, APIs, Cloud-Dienste), reduziert blinde Flecken und verhindert Einbrüche durch Echtzeit-Risikobewertung.

ImmuniWeb bietet automatisierte Penetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® Continuous an.

Simuliert fortgeschrittene Angriffe auf AWS-, Azure- und GCP-Umgebungen, um Fehlkonfigurationen, unsichere IAM-Rollen und exponierte Speicher zu identifizieren, gemäß den CIS-Benchmarks.

Automatisiert die Erkennung von Cloud-Fehlkonfigurationen, Compliance-Lücken (z. B. PCI DSS, HIPAA) und Schatten-IT und bietet Behebungshinweise für eine resiliente Cloud-Infrastruktur.

Kombiniert KI-basierte Angriffssimulationen mit menschlichem Fachwissen, um Abwehrmaßnahmen 24/7 zu testen und dabei reale Angreifer nachzuahmen, ohne den Betrieb zu stören.

Führt automatisierte Angriffsszenarien durch, um Sicherheitskontrollen zu validieren und Schwachstellen in Netzwerken, Anwendungen und Endpunkten aufzudecken, bevor Angreifer sie ausnutzen.

Bietet kontinuierliche, KI-gestützte Penetrationstests, um neue Schwachstellen nach der Bereitstellung zu identifizieren und damit eine proaktive Risikominderung über einmalige Audits hinaus zu gewährleisten.

Priorisiert und behebt Risiken in Echtzeit, indem Bedrohungsinformationen mit Schwachstellen in Assets korreliert werden, wodurch Exploit-Fenster minimiert werden.

Überwacht das Dark Web, Paste-Sites und Hacker-Foren auf gestohlene Anmeldedaten, leakte Daten und gezielte Bedrohungen, um proaktive Maßnahmen zu ermöglichen.

Die preisgekrönte ImmuniWeb® AI-Plattform für Datensicherheitsmanagement hilft dabei, die internetexponierten digitalen Assets einer Organisation, einschließlich Webanwendungen, APIs, Cloud-Speicher und Netzwerkdienste, kontinuierlich zu identifizieren und zu überwachen.

Durchsucht Untergrundmärkte nach kompromittierten Mitarbeiter-/Kundendaten, geistigem Eigentum und Betrugsmaschen und warnt Unternehmen vor Datenpannen.

Testet iOS-/Android-Apps auf unsichere Datenspeicherung, Reverse Engineering-Risiken und API-Fehler gemäß den OWASP Mobile Top 10-Leitlinien.

Automatisiert die statische (SAST) und dynamische (DAST) Analyse mobiler Apps, um Schwachstellen wie hartcodierte Geheimnisse oder schwache TLS-Konfigurationen zu erkennen.

Identifiziert falsch konfigurierte Firewalls, offene Ports und schwache Protokolle in lokalen und hybriden Netzwerken und stärkt die Abwehr.

Bietet skalierbare, abonnementbasierte Penetrationstests mit detaillierten Berichten und Abhilfemaßnahmenverfolgung für agile Sicherheits-Workflows.

Erkennt und beschleunigt die Abnahme von Phishing-Websites, die sich als Ihre Marke ausgeben, und minimiert Reputationsschäden und Betrugsverluste.

Bewertet die Sicherheitslage von Anbietern (z. B. exponierte APIs, veraltete Software), um Angriffe auf die Lieferkette zu verhindern und die Einhaltung der Vorschriften sicherzustellen.

Simuliert auf Ihre Branche zugeschnittene Advanced Persistent Threats (APTs) und testet die Erkennungs- und Reaktionsfähigkeiten gegen realistische Angriffsketten.

Manuelle und automatisierte Tests decken SQLi-, XSS- und Geschäftslogikfehler in Webanwendungen auf, im Einklang mit OWASP Top 10 und regulatorischen Anforderungen.

Führt kontinuierliche DAST-Scans durch, um Schwachstellen in Echtzeit zu erkennen, und integriert in CI/CD-Pipelines für DevSecOps-Effizienz.

Durch die Integration der umfassenden Sicherheitsprüfungs- und Überwachungslösungen von ImmuniWeb können Organisationen nicht nur Schwachstellen identifizieren und beheben, sondern auch die erforderlichen Nachweise und Dokumentationen erstellen, um robuste technische Kontrollen nachzuweisen und einen wesentlichen Teil ihrer NIST SP 800-171 Rev. 3 Compliance-Anforderungen zu erfüllen.

Liste maßgeblicher Ressourcen

Erfüllen Sie regulatorische Anforderungen mit der ImmuniWeb® AI-Plattform

ImmuniWeb kann auch bei der Einhaltung anderer Datenschutzgesetze und -vorschriften helfen:

Europa

EU GDPR

EU DORA

EU NIS 2

EU Cyber Resilience Act

EU AI Act

EU ePrivacy-Richtlinie

UK GDPR

Swiss FADP

Schweizer FINMA-Rundschreiben 2023/1

Nord- und Südamerika

Naher Osten & Afrika

Katar Gesetz zum Schutz personenbezogener Daten

Saudi-Arabien Gesetz zum Schutz personenbezogener Daten

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Südafrika Gesetz zum Schutz personenbezogener Informationen

UAE Verordnung zur Informationssicherheit (1.1)

Gesetz zum Schutz personenbezogener Daten der Vereinigten Arabischen Emirate

Asia Pacific

Australia Privacy Act

Hongkonger Datenschutzverordnung

Indisches Gesetz zum Schutz personenbezogener Daten (DPDPA)

Japan Gesetz über den Schutz personenbezogener Daten

Singapur Gesetz zum Schutz personenbezogener Daten