Einhaltung des EU-Gesetzes über künstliche Intelligenz (KI)

Das EU-KI-Gesetz ist ein umfassender Rechtsrahmen, der KI-Systeme nach Risikostufen klassifiziert, strenge Anforderungen an hochriskante Anwendungen stellt und bestimmte inakzeptable Verwendungen verbietet, um Sicherheit, Transparenz und den Schutz der Grundrechte zu gewährleisten.

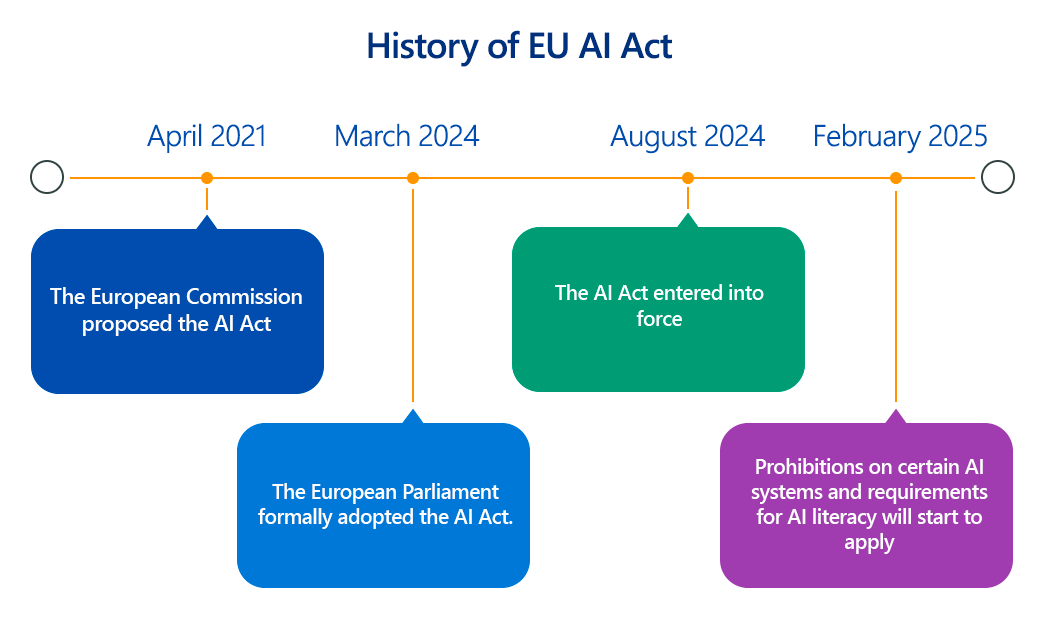

Das Gesetz der Europäischen Union über künstliche Intelligenz (EU-KI-Gesetz), das im August 2024 mit gestaffelten Anwendungsdaten offiziell in Kraft trat, markiert einen entscheidenden Moment in der globalen Regulierung der künstlichen Intelligenz.

Als weltweit erster umfassender Rechtsrahmen für KI zielt er darauf ab, die Entwicklung und den Einsatz vertrauenswürdiger KI zu fördern, indem er einen risikobasierten Ansatz einführt und sicherstellt, dass KI-Systeme sicher, transparent, nichtdiskriminierend und rechenschaftspflichtig sind.

Dieser Artikel befasst sich mit den technischen Aspekten des Gesetzes und untersucht deren wichtigste Compliance-Aspekte, die Bedeutung der Einhaltung und praktische Schritte für Unternehmen.

Überblick über das EU-KI-Gesetz

Im Kern kategorisiert das EU-KI-Gesetz KI-Systeme in vier verschiedene Risikostufen, jeweils mit unterschiedlichen regulatorischen Anforderungen:

- Inakzeptables Risiko: Diese KI-Systeme sind in der EU aufgrund ihres Potenzials, eine eindeutige Gefahr für die Grundrechte darzustellen, vollständig verboten. Beispiele hierfür sind KI-Systeme, die unterschwellige Manipulation einsetzen, Social Scoring durch Regierungen, die Echtzeit-Identifizierung biometrischer Merkmale in öffentlichen Räumen (mit sehr begrenzten Ausnahmen für die Strafverfolgung) sowie das ungezielte Scraping von Gesichtsbildern für Datenbanken.

- Hohes Risiko: Diese Kategorie umfasst KI-Systeme, die erhebliche Schäden für Gesundheit, Sicherheit oder Grundrechte verursachen können. Diese Systeme unterliegen strengen Anforderungen, bevor sie in Verkehr gebracht oder in Betrieb genommen werden dürfen. Zu den KI-Systemen mit hohem Risiko gehören solche, die in kritischen Infrastrukturen (z. B. Verkehr, Versorgungsbetriebe), im Bildungsbereich (z. B. Zugang zur Bildung, Prüfungsbewertung), im Bereich der Beschäftigung (z. B. Bewerberauswahl, Arbeitskräfteverwaltung), in wesentlichen öffentlichen und privaten Dienstleistungen (z. B. Kreditscoring, Notrufverteilung), in der Polizei, in der Migrations- und Grenzkontrolle sowie in der Justizverwaltung eingesetzt werden.

- Begrenztes Risiko: KI-Systeme dieser Kategorie unterliegen bestimmten Transparenzpflichten, um sicherzustellen, dass Nutzer erkennen, dass sie mit einer KI interagieren. Dazu gehören Chatbots sowie Systeme, die Inhalte generieren oder manipulieren (z. B. Deepfakes), die eindeutig als KI-generiert gekennzeichnet sein müssen.

- Minimales oder kein Risiko: Die überwiegende Mehrheit der KI-Systeme fällt in diese Kategorie, beispielsweise KI-gestützte Spamfilter oder Videospiele. Diese Systeme unterliegen weitgehend keiner Regulierung gemäß dem Gesetz, obwohl Anbieter dazu ermutigt werden, freiwillige Verhaltenskodizes einzuhalten.

Das Gesetz enthält auch spezifische Bestimmungen für General-Purpose AI (GPAI) Modelle, die leistungsstarke Foundation-Modelle sind, die eine Vielzahl von Aufgaben ausführen können. Wenn ein GPAI-Modell ein „systemisches Risiko“ aufweist (z. B. eine Rechenleistung des Trainings über 1025 FLOPS oder als hochwirksam von der Europäischen Kommission eingestuft), unterliegt es einer zusätzlichen Prüfung, einschließlich gründlicher Bewertungen und der Meldung schwerwiegender Vorfälle.

Wichtige Aspekte der Einhaltung des EU-KI-Gesetzes

Für Organisationen, die KI-Systeme entwickeln oder einsetzen, insbesondere hochriskante, umfasst die Konformität eine Reihe robuster technischer und organisatorischer Maßnahmen:

- Risikomanagementsystem: Anbieter von hochriskanten KI-Systemen müssen ein umfassendes Risikomanagementsystem einrichten, implementieren, dokumentieren und während des gesamten Lebenszyklus des KI-Systems aufrechterhalten. Dies umfasst die kontinuierliche Identifizierung, Bewertung und Minderung von Risiken für Gesundheit, Sicherheit und Grundrechte.

- Daten und Datenverwaltung: Ein entscheidender technischer Aspekt ist die Gewährleistung einer hohen Qualität der Daten, die für das Training, die Validierung und das Testen von KI-Systemen verwendet werden. Datensätze müssen relevant, repräsentativ, ausreichend vollständig und, soweit möglich, frei von Fehlern und Verzerrungen sein. Robuste Datenverwaltungspraktiken sind für die Gewährleistung der Datenqualität und -integrität unerlässlich.

- Technische Dokumentation: Vor dem Inverkehrbringen eines hochriskanten KI-Systems ist eine umfassende und aktuelle technische Dokumentation vorgeschrieben. Diese Dokumentation (detailliert in Anhang IV der Verordnung) muss klar, umfassend und alle für die Behörden notwendigen Informationen zur Bewertung der Konformität enthalten. Sie umfasst Angaben zur Architektur des Systems, zum Entwicklungsprozess, zu den verwendeten Daten, zu den Sicherheitsmaßnahmen sowie zu den Testergebnissen (Genauigkeit, Robustheit, Cybersicherheit).

- Aufzeichnung und Protokollierung: Hochriskante KI-Systeme müssen Ereignisse während ihrer gesamten Lebensdauer automatisch protokollieren. Diese Protokolle sowie weitere relevante Unterlagen müssen mindestens 10 Jahre lang aufbewahrt werden, um Rückverfolgbarkeit und Verantwortlichkeit sicherzustellen, insbesondere im Falle von Fehlern oder Vorfällen.

- Transparenz und Bereitstellung von Informationen: Anbieter müssen Transparenz darüber gewährleisten, wie ihre KI-Systeme funktionieren. Bei hochriskanten Systemen müssen den Einsetzern (Nutzern) klare und ausreichende Informationen über den Zweck, die Fähigkeiten, die Grenzen und die potenziellen Risiken des Systems bereitgestellt werden, um eine sichere und effektive Nutzung zu ermöglichen. Bei Systemen mit begrenztem Risiko müssen die Nutzer ausdrücklich darüber informiert werden, wenn sie mit einer KI interagieren.

- Menschliche Aufsicht: HochrisikokI-Systeme müssen so konzipiert sein, dass eine angemessene menschliche Aufsicht gewährleistet ist. Dies bedeutet die Integration von Mechanismen, die eine sinnvolle menschliche Beteiligung und Kontrolle sicherstellen und verhindern, dass das KI-System menschliche Entscheidungsträger übersteuert oder irreführt. Das technische Design sollte menschliche Intervention, Überwachung und die Fähigkeit zur Interpretation der Systemausgaben ermöglichen.

- Genauigkeit, Robustheit und Cybersicherheit: Hochrisikokünstliche Intelligenz (KI)-Systeme müssen so konzipiert und entwickelt werden, dass sie ein angemessenes Maß an Genauigkeit, Robustheit und Cybersicherheit erreichen. Dazu gehört die Fähigkeit, Fehlern, Ausfällen und böswilligen Angriffen standzuhalten und unter normalen und vorhersehbaren Bedingungen eine zuverlässige und sichere Leistung zu gewährleisten. Technische Maßnahmen wie die Validierung von Eingabedaten, die Fehlerbehandlung und robuste Cybersicherheitsvorkehrungen sind von entscheidender Bedeutung.

- Konformitätsbewertung und CE-Kennzeichnung: Bevor ein Hochrisiko-KI-System auf den Markt gebracht werden kann, muss es einem Konformitätsbewertungsverfahren unterzogen werden, das häufig eine dritte, benannte Stelle beinhaltet. Nach erfolgreicher Bewertung muss der Anbieter eine EU-Konformitätserklärung ausfertigen und das KI-System mit der CE-Kennzeichnung versehen, um seine Konformität mit dem Gesetz zu bestätigen.

- Qualitätsmanagementsystem (QMS): Anbieter von hochrisikobehafteten KI-Systemen müssen ein dokumentiertes QMS einrichten und aufrechterhalten, das die Einhaltung der Vorschriften während des gesamten Lebenszyklus des KI-Systems gewährleistet, vom Entwurf und der Entwicklung bis zur Bereitstellung und der Nachmarktüberwachung.

Warum ist die Einhaltung des EU-KI-Gesetzes wichtig?

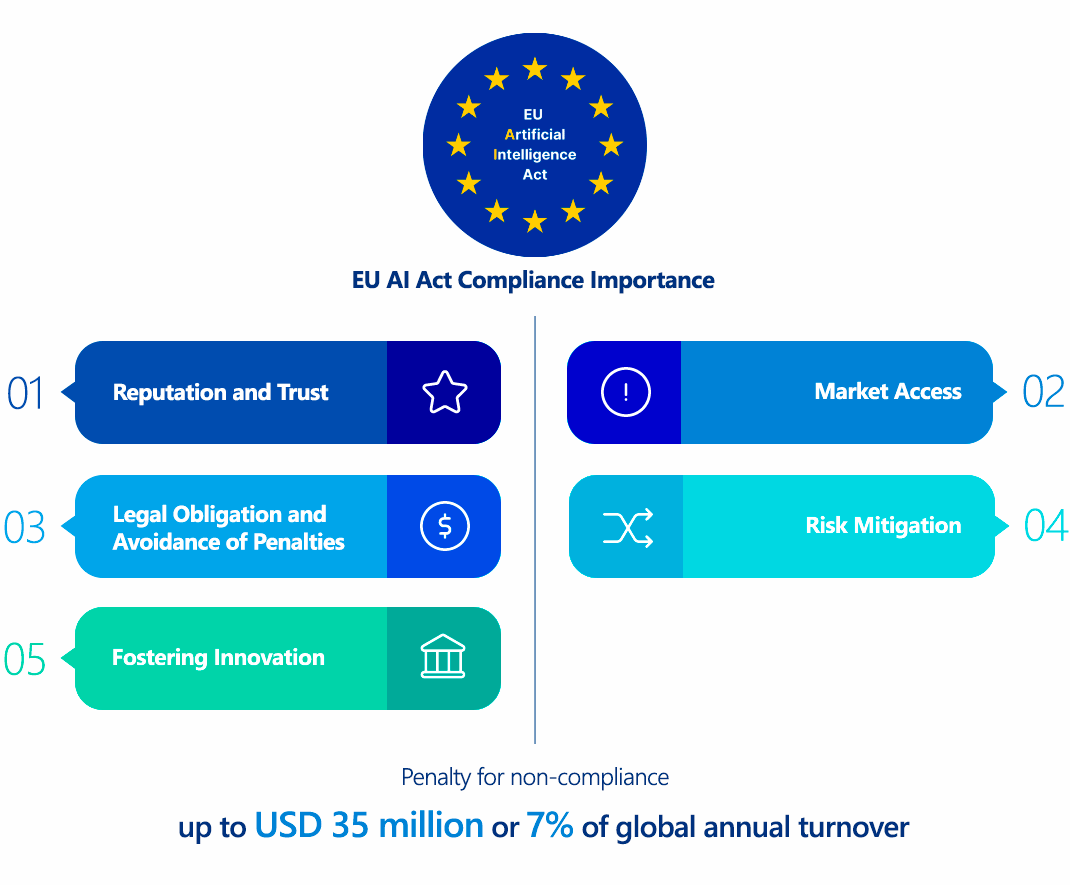

Die Einhaltung des EU-KI-Gesetzes ist aus mehreren Gründen von entscheidender Bedeutung:

- Gesetzliche Verpflichtungen und Strafen: Das Gesetz sieht erhebliche finanzielle Strafen für Verstöße vor, die bis zu 35 Millionen Euro oder 7 % des globalen Jahresumsatzes eines Unternehmens für Verstöße gegen verbotene KI-Praktiken und 15 Millionen Euro oder 3 % für andere Verstöße betragen können. Die Angabe falscher Informationen kann zu Geldstrafen von bis zu 7,5 Millionen Euro oder 1,5 % des Jahresumsatzes führen.

- Marktzugang: Für Unternehmen, die innerhalb der EU tätig sind oder in den EU-Markt eintreten möchten, ist die Einhaltung der Vorschriften eine Grundvoraussetzung. Nicht konforme KI-Systeme dürfen in der EU nicht in Verkehr gebracht oder in Betrieb genommen werden.

- Reputation und Vertrauen: Die Einhaltung des Gesetzes zeigt ein Engagement für ethische und verantwortungsbewusste KI und schafft Vertrauen bei Nutzern, Partnern und der Öffentlichkeit. Dies kann zu einem erheblichen Wettbewerbsvorteil in einer Welt führen, die zunehmend die potenziellen Nachteile von KI befürchtet.

- Risikominderung: Die Anforderungen des Gesetzes, insbesondere für hochriskante KI, sollen potenzielle Schäden durch KI, wie Diskriminierung, Datenschutzverletzungen oder Sicherheitsversagen, mindern. Proaktive Compliance verringert die Wahrscheinlichkeit von Vorfällen, rechtlichen Herausforderungen und Reputationsschäden.

- Förderung von Innovation: Neben der Einführung von Vorschriften zielt das Gesetz auch darauf ab, einen Rahmen zu schaffen, der verantwortungsbewusste KI-Innovation fördert, indem es Rechtsklarheit schafft und das öffentliche Vertrauen in KI-Technologien stärkt.

Wer muss die EU-KI-Verordnung einhalten?

Das EU-KI-Gesetz hat eine weitreichende extraterritoriale Geltung, d. h. es gilt für jede Organisation, die:

- Bringt KI-Systeme in der EU in Verkehr oder nimmt sie in Betrieb, unabhängig davon, wo das Unternehmen seinen Sitz hat.

- Befindet sich innerhalb der EU und entwickelt, einsetzt oder nutzt KI-Systeme.

- Bietet KI-Systeme, deren Ausgabe in der EU verwendet wird, auch wenn der Anbieter außerhalb der EU ansässig ist.

Dazu gehören Anbieter (Entwickler), Betreiber (Nutzer), Importeure und Vertreiber von KI-Systemen. Die konkreten Verpflichtungen variieren je nach der Rolle, die eine Organisation innehat, und der Risikoklassifizierung des KI-Systems.

EU-KI-Verordnung im Vergleich zur DSGVO

Sowohl der EU-KI-Act als auch die DSGVO (Datenschutz-Grundverordnung) sind wegweisende EU-Verordnungen zum Schutz der Grundrechte im digitalen Zeitalter und haben jedoch unterschiedliche Schwerpunkte:

| Feature | EU AI Act | GDPR |

|---|---|---|

| Primäres Ziel | Regulierung der Entwicklung, des Einsatzes und der Nutzung von Systemen der künstlichen Intelligenz, insbesondere hinsichtlich Sicherheit und Grundrechte. | Schutz personenbezogener Daten und der Privatsphäre, damit Einzelpersonen mehr Kontrolle über ihre persönlichen Daten haben. |

| Geltungsbereich | Gilt für KI-Systeme, unabhängig davon, ob sie personenbezogene Daten verarbeiten. Konzentriert sich auf das KI-System selbst und seine Auswirkungen. | Gilt für die Verarbeitung personenbezogener Daten, unabhängig von der verwendeten Technologie. Konzentriert sich auf Betroffene und ihre Rechte. |

| Risikomodell | Risikobasierter Ansatz für KI-Systeme (unacceptable, hoch, begrenzt, minimal). | Risikobasierter Ansatz für die Datenverarbeitung, der sich auf die Wahrscheinlichkeit und Schwere der Risiken für die Rechte und Freiheiten von Personen konzentriert. |

| Technische Details | Konzentriert sich auf KI-spezifische technische Anforderungen: Risikomanagement, Datenqualität für das KI-Training, Transparenz von KI-Modellen, menschliche Aufsicht, Robustheit, Genauigkeit, Cybersicherheit von KI-Systemen. | Der Schwerpunkt liegt auf den Datenschutzgrundsätzen: Datenminimierung, Zweckbindung, Speicherbegrenzung, Richtigkeit, Integrität und Vertraulichkeit sowie Verantwortlichkeit durch technische und organisatorische Maßnahmen (z. B. Verschlüsselung, Pseudonymisierung, Zugriffskontrollen). |

| Überschneidungen | Hochriskante KI-Systeme verarbeiten häufig personenbezogene Daten, was zu erheblichen Überschneidungen führt. Die Einhaltung der Datenverwaltungsanforderungen des AI Acts (z. B. Vermeidung von Verzerrungen in Trainingsdaten) trägt häufig zur Einhaltung der DSGVO bei. Ebenso sind die Grundsätze der DSGVO wie Datenminimierung und Genauigkeit für eine ethische KI-Entwicklung von entscheidender Bedeutung. | Das KI-Gesetz stützt sich implizit auf die DSGVO für Datenschutzaspekte innerhalb von KI-Systemen. Beispielsweise muss die Qualität von Datensätzen für das KI-Training, wenn personenbezogene Daten beteiligt sind, den Grundsätzen der DSGVO entsprechen. |

| Durchsetzung | Durchsetzung durch nationale Aufsichtsbehörden und den Europäischen KI-Rat/das Europäische KI-Amt. | Durchsetzung durch nationale Datenschutzbehörden (DPAs) und den Europäischen Datenschutzausschuss (EDPB). |

Im Wesentlichen ergänzt das EU-KI-Gesetz die DSGVO. Organisationen, die mit KI-Systemen arbeiten, die personenbezogene Daten verarbeiten, müssen beide Vorschriften einhalten und sicherstellen, dass ihre KI den spezifischen technischen und ethischen Anforderungen des KI-Gesetzes entspricht, während gleichzeitig die in der DSGVO verankerten Grundrechte im Zusammenhang mit dem Datenschutz gewahrt bleiben.

Wie kann die Einhaltung des EU-KI-Gesetzes sichergestellt werden?

Die Erreichung und Aufrechterhaltung der Konformität mit dem EU-KI-Gesetz ist ein vielschichtiges Unterfangen, das einen systematischen Ansatz erfordert:

- Bestandsaufnahme und Klassifizierung von KI-Systemen:

- Technischer Schritt: Führen Sie eine umfassende Prüfung aller KI-Systeme durch, die in Ihrer Organisation in Gebrauch sind oder entwickelt werden.

- Technische Details: Für jedes System erfassen Sie sorgfältig seine Funktionalität, seinen vorgesehenen Zweck und seine Interaktion mit Benutzern oder anderen Systemen. Wenden Sie dann das Risikoklassifizierungsrahmenwerk der EU KI-Verordnung (unzulässig, hoch, begrenzt, minimal) auf jedes identifizierte KI-System an. Dies umfasst häufig detaillierte technische Bewertungen der Fähigkeiten des KI-Modells, der von ihm verarbeiteten Daten und seiner Auswirkungen auf Einzelpersonen.

- Lückenanalyse und Planung von Abhilfemaßnahmen:

- Technischer Schritt: Vergleichen Sie Ihre aktuellen KI-Entwicklungs- und -Einsatzpraktiken mit den spezifischen Anforderungen des EU KI-Akts, insbesondere für Hochrisikosysteme.

- Technische Details: Identifizieren Sie technische und organisatorische Lücken. Dies kann die Bewertung Ihrer Daten-Governance-Pipelines hinsichtlich der Qualität der Trainingsdaten (z. B. Sicherstellung der Repräsentativität, Identifizierung und Minderung von Verzerrungen), die Überprüfung der Mechanismen zur Modellerklärbarkeit, die Bewertung von Human-in-the-Loop-Schnittstellen sowie die Prüfung der Cybersicherheitskontrollen für die KI-Infrastruktur umfassen. Entwickeln Sie einen detaillierten Fahrplan zur Behebung dieser Lücken.

- Implementierung eines robusten KI-Governance-Frameworks:

- Technischer Schritt: Festlegen klarer Richtlinien, Verfahren und Verantwortlichkeiten für den gesamten KI-Lebenszyklus.

- Technische Details: Dazu gehört die Definition von Rollen für Datenwissenschaftler, Ingenieure, Rechtsteams und Compliance-Beauftragte. Implementieren Sie eine Versionskontrolle für KI-Modelle, sichere Datenverarbeitungsprotokolle für Trainings- und Inferenzdaten sowie robuste Änderungsmanagementprozesse für KI-System-Updates. Integrieren Sie die KI-Governance in bestehende Unternehmensführungs-, Risiko- und Compliance-Frameworks (GRC). ISO/IEC 42001 (KI-Management-System) kann einen strukturierten Ansatz bieten.

- Technische Dokumentation und Unterlagenführung

- Technischer Schritt: Entwickeln und pflegen Sie eine umfassende technische Dokumentation gemäß der Verordnung.

- Technische Details: Dazu gehören detaillierte Angaben zur Architektur des KI-Systems, zur Trainingsmethodik (einschließlich Datensätzen, Hyperparametern und verwendeten Algorithmen), zu den Bewertungsergebnissen (Genauigkeit, Robustheit, Fairness-Metriken) sowie zu den Cybersicherheitsmaßnahmen. Implementieren Sie automatisierte Protokollierungssysteme, um die Aktivitäten des KI-Systems während seiner gesamten Betriebsdauer aufzuzeichnen und kritische Ereignisse, Entscheidungen sowie Systemleistungsmetriken zu erfassen.

- Datenqualität und Bias-Mitigation:

- Technischer Schritt: Priorisieren Sie Datenqualität und Fairness bei der KI-Entwicklung.

- Technische Details: Implementieren Sie Daten-Governance-Praktiken, um sicherzustellen, dass Trainings-, Validierungs- und Testdatensätze relevant, repräsentativ sind und Bias minimieren. Dies kann den Einsatz von Techniken wie Datenvergrößerung, adversarial debiasing und robuster statistischer Analyse umfassen, um Bias in den Daten und den daraus resultierenden KI-Modellausgaben zu identifizieren und zu minimieren. Regelmäßige Audits der Datensätze und der Modellleistung hinsichtlich Fairness sind entscheidend.

- Menschliche Aufsicht und Erklärbarkeit:

- Technischer Schritt: Entwerfen Sie KI-Systeme mit Mechanismen zur menschlichen Überwachung.

- Technische Details: Dies bedeutet, klare Schnittstellen für menschliche Eingriffe, die Möglichkeit, KI-Entscheidungen zu überschreiben, sowie Werkzeuge zur Verständigung der KI-Argumentation (erklärbare KI – XAI) bereitzustellen. Die technische Dokumentation sollte die Grenzen der KI, potenzielle Fehlermodi und die Möglichkeiten zur effektiven Überwachung und Steuerung durch Menschen klar erläutern.

- Genauigkeit, Robustheit und Cybersicherheit durch Design:

- Technischer Schritt: Integrieren Sie diese Grundsätze in das Design und die Entwicklung des KI-Systems.

- Technische Detail: Implementieren Sie strenge Testmethoden (z. B. Stresstests, Adversarial Testing), um die Genauigkeit des KI-Systems, seine Robustheit gegenüber unerwarteten Eingaben oder adversarial attacks und seine Widerstandsfähigkeit gegenüber Cyber-Bedrohungen sicherzustellen. Dazu gehören die Sicherung des KI-Modells selbst, seiner Einsatzumgebung und der Datenpipelines.

- Konformitätsbewertung und CE-Kennzeichnungsprozess:

- Technischer Schritt: Bereiten Sie sich für hochriskante KI-Systeme auf die erforderliche Konformitätsbewertung vor und unterziehen Sie sich dieser.

- Technische Details: Dazu gehört die Zusammenstellung aller erforderlichen technischen Unterlagen, der Nachweis der Wirksamkeit des Risikomanagementsystems sowie der Nachweis der Einhaltung aller relevanten Anforderungen.63 Sobald die Konformität geprüft wurde, ist die CE-Kennzeichnung anzubringen.

- Kontinuierliche Überwachung und Post-Market Surveillance:

- Technischer Schritt: Einrichtung von Systemen zur kontinuierlichen Überwachung von KI-Systemen im Einsatz.

- Technische Details: Dies umfasst kontinuierliche Leistungsüberwachung, Anomalieerkennung sowie Mechanismen zur Meldung und Untersuchung schwerwiegender Vorfälle oder unerwarteter Verhaltensweisen. Implementieren Sie Rückkopplungsschleifen, um KI-Modelle und die dazugehörige Dokumentation auf der Grundlage der realen Leistung zu aktualisieren und zu verfeinern.

Konsequenzen der Nichteinhaltung des EU-KI-Gesetzes

Die Strafen für Verstöße sind erheblich und richten sich nach der Schwere des Verstoßes:

- Verstöße gegen verbotene KI-Praktiken: Bis zu 35 Millionen Euro oder 7 % des weltweiten Jahresumsatzes im vorhergehenden Geschäftsjahr, je nachdem, welcher Betrag höher ist.

- Nichteinhaltung anderer Verpflichtungen (z. B. Anforderungen an risikoreiche KI): Bis zu 15 Millionen Euro oder 3 % des weltweiten Jahresumsatzes des Unternehmens im vorangegangenen Geschäftsjahr, je nachdem, welcher Betrag höher ist.

- Mitteilung falscher, unvollständiger oder irreführender Informationen an benannte Stellen oder nationale zuständige Behörden: Bis zu 7,5 Millionen Euro oder 1,5 % des weltweiten Gesamtumsatzes des Unternehmens im vorangegangenen Geschäftsjahr, je nachdem, welcher Betrag höher ist.

Über finanzielle Strafen hinaus kann die Nichteinhaltung zu folgenden Konsequenzen führen:

- Reputationsschaden: Verlust des Vertrauens von Kunden, Partnern und der Öffentlichkeit.

- Marktausschluss: Verbot der Einführung nicht konformer KI-Systeme auf dem EU-Markt.

- Rechtliche Schritte: Klagen von Einzelpersonen oder Gruppen, die durch nicht konforme KI-Systeme geschädigt wurden.

- Betriebsstörungen: Abhilfemaßnahmen können kostspielig und zeitaufwändig sein und den Geschäftsbetrieb stören.

Wie ImmuniWeb bei der Einhaltung des EU-KI-Gesetzes hilft

ImmuniWeb ist in erster Linie für seine KI-gestützte Cybersicherheits- und Penetrationstest-Plattform bekannt, doch seine Fähigkeiten können erheblich zur Einhaltung des EU-KI-Gesetzes durch eine Organisation beitragen, insbesondere in den kritischen Bereichen Cybersicherheit, Robustheit, Datenintegrität und Dokumentationsunterstützung für KI-Systeme.

ImmuniWeb führt tiefe API-Penetrationstests durch, deckt Schwachstellen wie unsichere Endpunkte, fehlerhafte Authentifizierung und Datenlecks auf und gewährleistet die Einhaltung der OWASP API Security Top 10.

Automatisierte, KI-basierte Scans erkennen Fehlkonfigurationen, übermäßige Berechtigungen und schwache Verschlüsselung in REST-, SOAP- und GraphQL-APIs und liefern umsetzbare Behebungshinweise.

ImmuniWeb bietet Anwendungspenetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® On-Demand an.

Die preisgekrönte ImmuniWeb® AI-Plattform für Application Security Posture Management (ASPM) hilft dabei, den gesamten digitalen Fußabdruck einer Organisation, einschließlich versteckter, unbekannter und vergessener Webanwendungen, APIs und mobiler Anwendungen, aggressiv und kontinuierlich zu erkunden.

ImmuniWeb entdeckt und überwacht kontinuierlich exponierte IT-Assets (Webanwendungen, APIs, Cloud-Dienste), reduziert blinde Flecken und verhindert Einbrüche durch Echtzeit-Risikobewertung.

ImmuniWeb bietet automatisierte Penetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® Continuous an.

Simuliert fortgeschrittene Angriffe auf AWS-, Azure- und GCP-Umgebungen, um Fehlkonfigurationen, unsichere IAM-Rollen und exponierte Speicher zu identifizieren, gemäß den CIS-Benchmarks.

Automatisiert die Erkennung von Cloud-Fehlkonfigurationen, Compliance-Lücken (z. B. PCI DSS, HIPAA) und Schatten-IT und bietet Behebungshinweise für eine resiliente Cloud-Infrastruktur.

Kombiniert KI-basierte Angriffssimulationen mit menschlichem Fachwissen, um Abwehrmaßnahmen 24/7 zu testen und dabei reale Angreifer nachzuahmen, ohne den Betrieb zu stören.

Führt automatisierte Angriffsszenarien durch, um Sicherheitskontrollen zu validieren und Schwachstellen in Netzwerken, Anwendungen und Endpunkten aufzudecken, bevor Angreifer sie ausnutzen.

Bietet kontinuierliche, KI-gestützte Penetrationstests, um neue Schwachstellen nach der Bereitstellung zu identifizieren und damit eine proaktive Risikominderung über einmalige Audits hinaus zu gewährleisten.

Priorisiert und behebt Risiken in Echtzeit, indem Bedrohungsinformationen mit Schwachstellen in Assets korreliert werden, wodurch Exploit-Fenster minimiert werden.

Überwacht das Dark Web, Paste-Sites und Hacker-Foren auf gestohlene Anmeldedaten, leakte Daten und gezielte Bedrohungen, um proaktive Maßnahmen zu ermöglichen.

Die preisgekrönte ImmuniWeb® AI-Plattform für Datensicherheitsmanagement hilft dabei, die internetexponierten digitalen Assets einer Organisation, einschließlich Webanwendungen, APIs, Cloud-Speicher und Netzwerkdienste, kontinuierlich zu identifizieren und zu überwachen.

Durchsucht Untergrundmärkte nach kompromittierten Mitarbeiter-/Kundendaten, geistigem Eigentum und Betrugsmaschen und warnt Unternehmen vor Datenpannen.

Testet iOS-/Android-Apps auf unsichere Datenspeicherung, Reverse Engineering-Risiken und API-Fehler gemäß den OWASP Mobile Top 10-Leitlinien.

Automatisiert die statische (SAST) und dynamische (DAST) Analyse mobiler Apps, um Schwachstellen wie hartcodierte Geheimnisse oder schwache TLS-Konfigurationen zu erkennen.

Identifiziert falsch konfigurierte Firewalls, offene Ports und schwache Protokolle in lokalen und hybriden Netzwerken und stärkt die Abwehr.

Bietet skalierbare, abonnementbasierte Penetrationstests mit detaillierten Berichten und Abhilfemaßnahmenverfolgung für agile Sicherheits-Workflows.

Erkennt und beschleunigt die Abnahme von Phishing-Websites, die sich als Ihre Marke ausgeben, und minimiert Reputationsschäden und Betrugsverluste.

Bewertet die Sicherheitslage von Anbietern (z. B. exponierte APIs, veraltete Software), um Angriffe auf die Lieferkette zu verhindern und die Einhaltung der Vorschriften sicherzustellen.

Simuliert auf Ihre Branche zugeschnittene Advanced Persistent Threats (APTs) und testet die Erkennungs- und Reaktionsfähigkeiten gegen realistische Angriffsketten.

Manuelle und automatisierte Tests decken SQLi-, XSS- und Geschäftslogikfehler in Webanwendungen auf, im Einklang mit OWASP Top 10 und regulatorischen Anforderungen.

Führt kontinuierliche DAST-Scans durch, um Schwachstellen in Echtzeit zu erkennen, und integriert in CI/CD-Pipelines für DevSecOps-Effizienz.

Durch den Einsatz der fortschrittlichen Sicherheitsprüfungs- und Verwaltungsplattform von ImmuniWeb können Unternehmen die technische Sicherheitslage ihrer KI-Systeme erheblich stärken und damit direkt wichtige Aspekte der Compliance-Anforderungen des EU-KI-Gesetzes erfüllen, insbesondere für Anwendungen mit hohem Risiko. Obwohl es nur ein Teil des Puzzles ist, ist ein robustes Cybersicherheits-Framework, wie es Tools wie ImmuniWeb bieten, für eine umfassende Einhaltung des KI-Gesetzes unverzichtbar.

Erfüllen Sie regulatorische Anforderungen mit der ImmuniWeb® AI-Plattform

ImmuniWeb kann auch bei der Einhaltung anderer Datenschutzgesetze und -vorschriften helfen:

Europa

EU GDPR

EU DORA

EU NIS 2

EU Cyber Resilience Act

EU AI Act

EU ePrivacy-Richtlinie

UK GDPR

Swiss FADP

Schweizer FINMA-Rundschreiben 2023/1

Nord- und Südamerika

Naher Osten & Afrika

Katar Gesetz zum Schutz personenbezogener Daten

Saudi-Arabien Gesetz zum Schutz personenbezogener Daten

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Südafrika Gesetz zum Schutz personenbezogener Informationen

UAE Verordnung zur Informationssicherheit (1.1)

Gesetz zum Schutz personenbezogener Daten der Vereinigten Arabischen Emirate

Asia Pacific

Australia Privacy Act

Hongkonger Datenschutzverordnung

Indisches Gesetz zum Schutz personenbezogener Daten (DPDPA)

Japan Gesetz über den Schutz personenbezogener Daten

Singapur Gesetz zum Schutz personenbezogener Daten