Einhaltung des saudiarabischen Datenschutzgesetzes (PDPL)

Das saudische Gesetz zum Schutz personenbezogener Daten (PDPL) regelt die Verarbeitung personenbezogener Daten zum Schutz der Persönlichkeitsrechte von Einzelpersonen, indem es Unternehmen, die solche Daten verarbeiten, Verpflichtungen auferlegt, darunter die Einholung der Einwilligung, die Gewährleistung der Sicherheit und die Gewährung spezifischer Rechte an die betroffenen Personen.

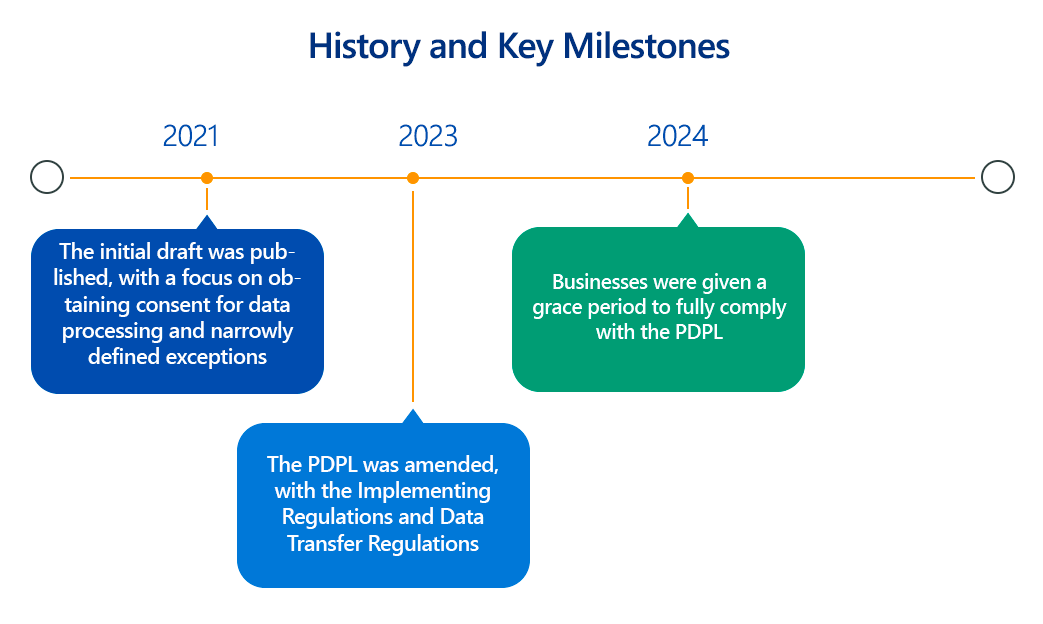

Das Königreich Saudi-Arabien hat im Rahmen seines ehrgeizigen Vorhabens, eine digitale Wirtschaft im Einklang mit der Vision 2030 aufzubauen, ein wegweisendes Gesetz verabschiedet: das Personal Data Protection Law (PDPL). Das PDPL trat am 14. September 2024, nach einer anfänglichen Übergangsfrist, vollständig in Kraft und markiert einen entscheidenden Wandel in der Verarbeitung personenbezogener Daten im öffentlichen und privaten Sektor des Königreichs. Es soll Einzelpersonen mehr Kontrolle über ihre Daten verleihen und sicherstellen, dass Organisationen strenge Standards für die Datenverarbeitung einhalten, um Vertrauen in die sich entwickelnde digitale Landschaft Saudi-Arabiens zu schaffen.

Das PDPL führt umfassende Anforderungen für die Erhebung, Verarbeitung, Speicherung und Übertragung personenbezogener Daten ein und verlangt von allen Stellen, die mit den personenbezogenen Daten von Einwohnern Saudi-Arabiens umgehen, erhebliche technische und organisatorische Anpassungen. Für Unternehmen, die im saudischen Markt tätig sind oder diesen ansprechen, ist das Verständnis und die sorgfältige Umsetzung der technischen Feinheiten des PDPL nicht mehr optional, sondern eine rechtliche und strategische Notwendigkeit.

Dieser Artikel bietet einen detaillierten technischen Überblick über das saudische PDPL und erläutert dessen wichtigste Bestimmungen, Compliance-Anforderungen sowie die weitreichenden Auswirkungen auf Datenmanagement und Cybersicherheit.

Übersicht über das saudische Gesetz zum Schutz personenbezogener Daten (PDPL)

Das Gesetz zum Schutz personenbezogener Daten (PDPL), das 2021 durch das Königliche Dekret M/19 verkündet wurde und von der saudischen Behörde für Daten und künstliche Intelligenz (SDAIA) überwacht wird, ist die erste umfassende Datenschutzregelung Saudi-Arabiens. Ihr Hauptziel ist es, die Privatsphäre personenbezogener Daten zu schützen und den gesamten Lebenszyklus der Datenverarbeitungstätigkeiten zu regulieren.

Das PDPL basiert auf mehreren Grundprinzipien, die den globalen Datenschutzrahmen ähneln:

- Rechtmäßigkeit, Fairness und Transparenz: Personenbezogene Daten müssen rechtmäßig, fair und transparent verarbeitet werden, wobei die betroffenen Personen über die Zwecke der Erhebung und Nutzung informiert sein müssen.

- Zweckbindung: Daten dürfen nur für bestimmte, ausdrückliche und berechtigte Zwecke erhoben und nicht in einer mit diesen Zwecken unvereinbaren Weise weiterverarbeitet werden.

- Datenminimierung: Es sollten nur personenbezogene Daten erhoben werden, die für die angegebenen Zwecke erforderlich sind.

- Genauigkeit: Personenbezogene Daten müssen genau, vollständig und auf dem neuesten Stand sein.

- Speicherbegrenzung: Personenbezogene Daten dürfen nicht länger gespeichert werden, als für die Zwecke, für die sie erhoben wurden, erforderlich ist, es sei denn, dies ist gesetzlich vorgeschrieben.

- Sicherheit: Es müssen geeignete technische und organisatorische Maßnahmen getroffen werden, um personenbezogene Daten vor Verlust, Missbrauch, unbefugtem Zugriff, Offenlegung, Veränderung oder Vernichtung zu schützen.

- Rechenschaftspflicht: Datenverantwortliche sind dafür verantwortlich, die Einhaltung des PDPL nachzuweisen.

Das PDPL definiert „personenbezogene Daten“ umfassend als „jede Art von Daten, unabhängig von ihrer Quelle oder Form, die zur eindeutigen Identifizierung einer Person führen oder diese direkt oder indirekt identifizieren können“. Dazu gehören Namen, ID-Nummern, Adressen, Kontaktdaten, Finanzinformationen, Fotos, Videos und „sensible personenbezogene Daten“ (z. B. rassische oder ethnische Herkunft, religiöse Überzeugungen, Gesundheitsdaten, genetische oder biometrische Daten, Strafregister), die strengeren Kontrollen unterliegen.

Wichtige Aspekte der Einhaltung des saudischen Datenschutzgesetzes (PDPL)

Die Einhaltung der PDPL erfordert einen ganzheitlichen Ansatz, der rechtliche Rahmenbedingungen mit einer robusten technischen Infrastruktur und Prozessen verbindet. Zu den wichtigsten technischen Aspekten gehören:

- Rechtsgrundlage für die Verarbeitung und Einwilligungsmanagement:

- Technische Details: Die primäre Rechtsgrundlage ist die ausdrückliche Einwilligung, insbesondere für sensible personenbezogene Daten und Direktmarketing. Organisationen müssen Consent Management Platforms (CMPs) auf Websites und in Anwendungen implementieren, um ausdrückliche, granulare Einwilligungen (Standard-Opt-in) zu erfassen, aufzuzeichnen und zu verwalten. Mechanismen zur Widerrufung der Einwilligung müssen genauso einfach sein wie deren Erteilung. Weitere Rechtsgrundlagen sind die Notwendigkeit zur Vertragserfüllung, gesetzliche Verpflichtungen, lebenswichtige Interessen oder das öffentliche Interesse.

- Tooling: CMPs, privacy preference centers.

- Transparenz und Datenschutzhinweise:

- Technische Details: Organisationen müssen den betroffenen Personen vor der Datenerhebung klare, prägnante und leicht zugängliche Datenschutzrichtlinien/Hinweise zur Verfügung stellen. Diese Hinweise müssen den Zweck der Erhebung, die Art der Daten, die Rechtsgrundlage, die Methoden zur Datenspeicherung und -vernichtung, die Identität der Empfänger, die Rechte der betroffenen Personen sowie die Kontaktinformationen des Datenverantwortlichen/Datenschutzbeauftragten (DSB) detailliert beschreiben.

- Tools: Website-Datenschutzerklärungs-Generatoren, Managementsysteme für rechtliche Hinweise.

- Erfüllung der Rechte betroffener Personen (DSRs):

- Technische Details: Die PDPL gewährt den betroffenen Personen Rechte, darunter das Recht auf Auskunft (Information), Zugang, Berichtigung, Löschung (Recht auf Vergessenwerden) und Datenübertragbarkeit. Unternehmen müssen sichere, effiziente Prozesse (z. B. ein dediziertes Online-Portal oder eine E-Mail-Adresse) einrichten, um DSR-Anfragen innerhalb einer bestimmten Frist (typischerweise 30 Tage) entgegenzunehmen, zu überprüfen und zu beantworten. Dies erfordert robuste Datenentdeckungs- und -indizierungs-Fähigkeiten.

- Tools: Automatisierungsplattformen für Datenzugriffsanfragen (DSAR), Tools zur Datenentdeckung und -kartei.

- Datenminimierung und Speicherbegrenzung:

- Technische Details: Gestalten Sie Systeme und Prozesse so, dass nur die für die angegebenen Zwecke erforderlichen Mindestmengen an personenbezogenen Daten erfasst werden. Implementieren Sie automatisierte Datenlebenszyklusmanagement-Richtlinien, die personenbezogene Daten nach Ablauf der Aufbewahrungsfrist sicher löschen oder anonymisieren, sofern nicht gesetzlich anders vorgeschrieben. Datenentdeckung und -klassifizierung sind hierbei von entscheidender Bedeutung.

- Tooling: Datenlebenszyklusmanagement-Werkzeuge, Datenklassifizierungslösungen.

- Sicherheitsmaßnahmen (organisatorisch, administrativ und technisch): Dies ist eine kritische technische Säule.

- Technische Details: Umsetzung modernster technischer und organisatorischer Maßnahmen zum Schutz personenbezogener Daten vor Verlust, Missbrauch, unbefugtem Zugriff, Offenlegung, Änderung oder Zerstörung. Dazu gehören:

- Verschlüsselung: Starke Verschlüsselung für Daten in Ruhe (Datenbanken, Dateisysteme, Cloud-Speicher) und in Transit (TLS/SSL für Web, VPNs, sichere Protokolle). Sichere Schlüsselverwaltung (KMS, HSMs).

- Zugriffskontrollen: Robustes Identitäts- und Zugriffsmanagement (IAM), Multi-Faktor-Authentifizierung (MFA) für alle Benutzer (insbesondere privilegierter Zugriff), rollenbasierte Zugriffskontrolle (RBAC) und das Prinzip der geringsten Privilegien (PoLP). Lösungen für das privilegierte Zugriffsmanagement (PAM).

- Netzwerksicherheit: Firewalls (einschließlich Web Application Firewalls – WAFs), Intrusion Detection/Prevention Systems (IDS/IPS), Netzwerksegmentierung und DDoS-Mitigation.

- Anwendungssicherheit: Praktiken für einen sicheren Softwareentwicklungslebenszyklus (SSDLC), regelmäßige statische (SAST) und dynamische (DAST) Anwendungssicherheitstests sowie Penetrationstests für alle Anwendungen, die personenbezogene Daten verarbeiten.

- Schwachstellenmanagement und Patching: Kontinuierliches Scannen auf Schwachstellen, regelmäßige Penetrationstests und zeitnahe Anwendung von Sicherheitspatches für Betriebssysteme, Software und Hardware.

- Protokollierung und Überwachung: Zentralisierte Protokollierung von Sicherheitsereignissen, Security Information and Event Management (SIEM)-Systeme zur Echtzeit-Erkennung und -Analyse von Bedrohungen sowie Endpoint Detection and Response (EDR)-Lösungen.

- Data Loss Prevention (DLP): Lösungen zur Verhinderung der unbefugten Weitergabe sensibler personenbezogener Daten.

- Sicherung und Notfallwiederherstellung: Sichere, verschlüsselte Backups und robuste Notfallwiederherstellungspläne zur Gewährleistung der Datenverfügbarkeit und -integrität.

- Tools: Verschlüsselungslösungen, IAM/MFA/PAM-Tools, Firewalls, WAFs, IDS/IPS, Schwachstellenscanner, Penetrationstest-Tools, SAST/DAST, SIEM, EDR, DLP.

- Technische Details: Umsetzung modernster technischer und organisatorischer Maßnahmen zum Schutz personenbezogener Daten vor Verlust, Missbrauch, unbefugtem Zugriff, Offenlegung, Änderung oder Zerstörung. Dazu gehören:

- Benachrichtigung bei Datenverletzungen:

- Technische Details: Organisationen müssen die SDAIA „innerhalb von 72 Stunden“ über eine Datenverletzung informieren. Wenn die Verletzung ein „erhebliches Risiko“ für die personenbezogenen Daten der betroffenen Personen darstellt, ist eine sofortige Benachrichtigung der betroffenen Personen verpflichtend. Dies erfordert einen klar definierten und regelmäßig getesteten Incident Response Plan (IRP).

- Tools: SIEM für schnelle Erkennung, Incident Response-Plattformen.

- Grenzüberschreitende Datenübermittlung:

- Technische Details: Für die Übermittlung personenbezogener Daten außerhalb Saudi-Arabiens gelten strenge Bedingungen. Übermittlungen sind in der Regel nur in Länder mit einem „angemessenen” Datenschutzniveau (wie von der SDAIA festgelegt) oder wenn bestimmte Mechanismen wie verbindliche Unternehmensregeln oder Standardvertragsklauseln vorhanden sind und die betroffene Person ausdrücklich in diese Übermittlung eingewilligt hat, zulässig. Unternehmen müssen Transfer-Folgenabschätzungen (TIAs) durchführen.

- Tools: Datenmapping-Tools zur Identifizierung von Transferflüssen, rechtliche Prüfplattformen für Vertragsklauseln.

- Datenschutzbeauftragter (DSB) und Verzeichnis der Verarbeitungstätigkeiten (RoPA):

- Technische Details: Obwohl dies nicht für alle Organisationen verpflichtend ist, wird Unternehmen, die personenbezogene Daten in großem Umfang oder sensible Daten verarbeiten, dringend empfohlen (oder kann gemäß Umsetzungsbestimmungen vorgeschrieben sein), einen Datenschutzbeauftragten (DPO) zu bestellen. Alle Organisationen müssen ein detailliertes Verzeichnis der Verarbeitungstätigkeiten (RoPA) führen.

- Tools: GRC-Plattformen, Datenschutz-Management-Software für RoPA.

- Datenschutz-Folgenabschätzungen (DPIAs):

- Technische Details: Organisationen müssen für alle Produkte oder Dienstleistungen, die die Verarbeitung personenbezogener Daten beinhalten und ein hohes Risiko für die Privatsphäre der betroffenen Personen darstellen, insbesondere solche, die der Öffentlichkeit zugänglich sind, eine Datenschutz-Folgenabschätzung (DPIA) durchführen. Diese Bewertungen müssen die Verarbeitungsaktivitäten, Risiken und vorgeschlagenen Minderungsmaßnahmen detailliert beschreiben.

- Tooling: DPIA-Automatisierungssoftware.

- Registrierung bei der SDAIA:

- Technische Detail: Viele Verantwortliche (insbesondere öffentliche Einrichtungen oder solche, deren Haupttätigkeit die Verarbeitung personenbezogener Daten ist) sind verpflichtet, sich im National Controllers Register bei SDAIA einzutragen.

Warum ist die Einhaltung des saudischen Datenschutzgesetzes (PDPL) wichtig?

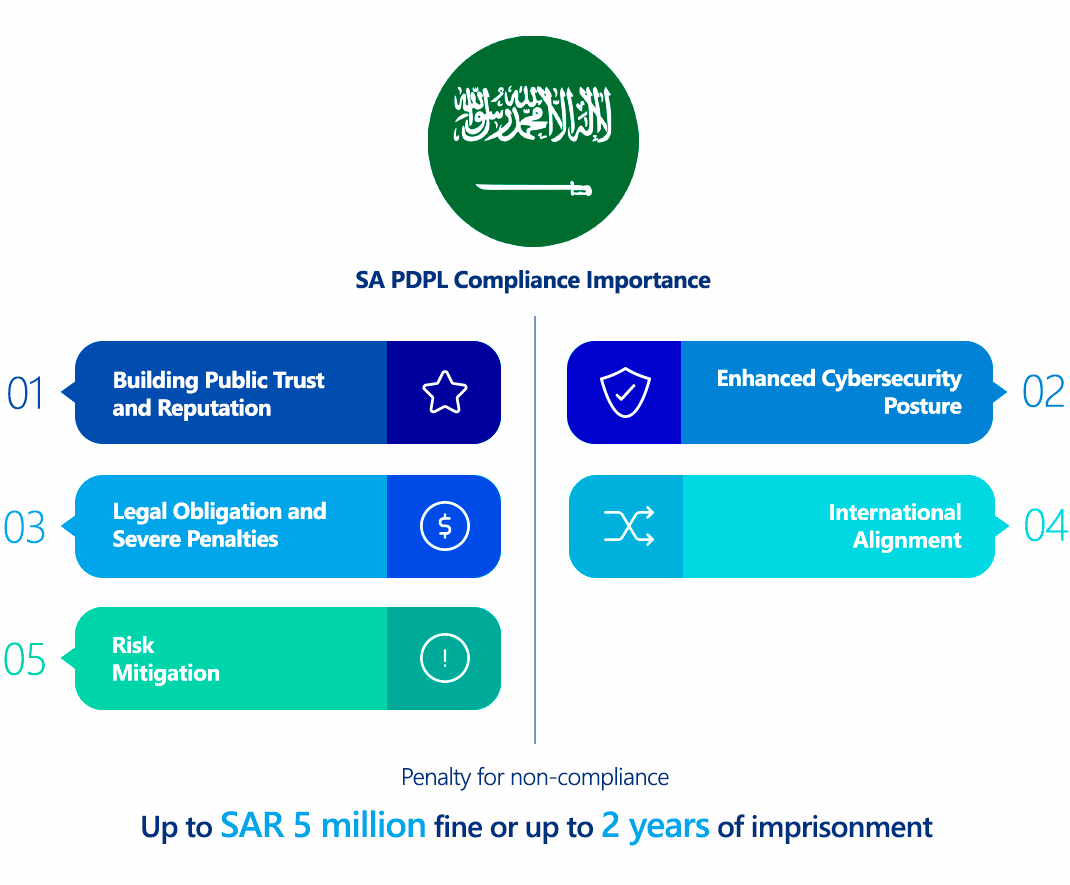

Die Einhaltung des PDPL ist für Organisationen, die in Saudi-Arabien tätig sind oder mit dem Land zusammenarbeiten, aus mehreren Gründen entscheidend:

- Gesetzliche Verpflichtung und strenge Strafen: Das PDPL sieht erhebliche Strafen für Verstöße vor, darunter Verwaltungsstrafen von bis zu 5 Millionen SAR (ca. 1,3 Millionen USD) für allgemeine Verstöße, die bei Wiederholungsfällen verdoppelt werden können. Bei unbefugter Offenlegung oder Veröffentlichung sensibler personenbezogener Daten mit der Absicht, Schaden zuzufügen oder persönlichen Gewinn zu erzielen, können Strafen bis zu zwei Jahren Freiheitsentzug und/oder Geldstrafen von bis zu 3 Millionen SAR (ca. 800.000 USD) verhängt werden.

- Aufbau von öffentlichem Vertrauen und Reputation: In einer zunehmend datenschutzbewussten Welt ist die Demonstration der Einhaltung von Datenschutzgesetzen entscheidend für den Aufbau und die Aufrechterhaltung des Vertrauens von Kunden, Partnern und Mitarbeitern. Die Nichteinhaltung, die zu Datenverletzungen oder Datenschutzvorfällen führt, kann den Ruf einer Organisation schwer schädigen und zu einem Verlust von Marktanteilen führen.

- Förderung der digitalen Transformation und von Investitionen: Das PDPL ist ein Eckpfeiler der Saudi Vision 2030, die darauf abzielt, das Königreich in eine digitale, datengesteuerte Wirtschaft zu verwandeln. Ein robuster Datenschutz schafft ein sicheres Umfeld für Innovation, Cloud Computing und KI, lockt ausländische Investitionen an und ermöglicht nahtlose digitale Dienste.

- Verbesserte Cybersicherheit: Die strengen Sicherheitsanforderungen des PDPL zwingen Unternehmen dazu, starke technische und organisatorische Cybersicherheitsmaßnahmen zu implementieren. Dies stärkt von Natur aus die Abwehr gegen Cyberbedrohungen und macht Unternehmen widerstandsfähiger gegenüber Angriffen.

- Risikominderung: Compliance hilft Organisationen dabei, Risiken im Zusammenhang mit der Datenverarbeitung systematisch zu identifizieren, zu bewerten und zu mindern, wodurch die Wahrscheinlichkeit kostspieliger Datenverletzungen, Rechtsstreitigkeiten und behördlicher Durchsetzungsmaßnahmen verringert wird.

- Internationale Angleichung: Obwohl das PDPL einige einzigartige Aspekte aufweist, teilt es viele Grundsätze mit globalen Datenschutzstandards wie der GDPR. Die Einhaltung des PDPL hilft saudischen Unternehmen, sich an internationale Best Practices anzupassen, was den internationalen Datentransfer und Handel erleichtert.

Wer muss das saudische Gesetz zum Schutz personenbezogener Daten (PDPL) einhalten?

Das PDPL hat einen breiten Anwendungsbereich und gilt für praktisch jede Stelle, die personenbezogene Daten von Personen in Saudi-Arabien verarbeitet:

- Alle öffentlichen oder privaten Stellen in Saudi-Arabien: Dazu gehören alle Unternehmen, Regierungsbehörden, gemeinnützige Organisationen und jede andere im Königreich tätige Organisation.

- Alle Stellen außerhalb Saudi-Arabiens, die personenbezogene Daten von Personen mit Wohnsitz in Saudi-Arabien verarbeiten, unabhängig von der Art der Verarbeitung (automatisiert oder nicht automatisiert). Dies verleiht dem PDPL extraterritoriale Reichweite.

Wichtige Überlegungen

- Das Gesetz gilt sowohl für Daten lebender als auch verstorbener Personen, wenn diese zur Identifizierung der Person oder eines Familienmitglieds führen könnten.

- Dies umfasst sowohl „personenbezogene Daten“ als auch „sensible personenbezogene Daten“, wobei letztere zusätzliche Schutzmaßnahmen erfordern.

Ausnahmen (begrenzt):

Das PDPL gilt im Allgemeinen nicht für:

- Personenbezogene Daten, die für private oder häusliche Zwecke verarbeitet werden.

- Verarbeitung zu offiziellen Sicherheits-, Justiz- oder Geheimdienstzwecken durch öffentliche Stellen, sofern bestimmte Bedingungen und Schutzmaßnahmen erfüllt sind.

- Verarbeitung zu Zwecken der öffentlichen Gesundheit, sofern bestimmte Bedingungen erfüllt sind.

- Verarbeitung zu wissenschaftlichen, Forschungs- oder statistischen Zwecken, mit ordnungsgemäßer Anonymisierung oder Aggregation.

Vergleich zwischen dem saudischen Gesetz zum Schutz personenbezogener Daten (PDPL) und der DSGVO

Das saudische PDPL teilt die Grundprinzipien mit der EU-DSGVO, die oft als globaler Maßstab gilt. Es gibt jedoch erhebliche Unterschiede in den Einzelheiten, insbesondere bei bestimmten technischen Umsetzungen und Nuancen.

| Feature | Saudi-Arabien PDPL (Gesetz zum Schutz personenbezogener Daten) | GDPR (General Data Protection Regulation) |

|---|---|---|

| Primäres Ziel | Umfassendes Datenschutzgesetz zum Schutz personenbezogener Daten in Saudi-Arabien, das darauf abzielt, Vertrauen zu schaffen und die digitale Transformation zu unterstützen. | Umfassendes Datenschutzgesetz zum Schutz der personenbezogenen Daten und der Datenschutzrechte von Personen in der EU/im EWR. |

| Umfang der „personenbezogenen Daten“ | Alle Daten, die eine natürliche Person direkt oder indirekt identifizieren (Name, ID, Kontaktdaten, Finanzdaten, Fotos, Videos usw.), auch verstorbenen Personen. Umfasst „sensible personenbezogene Daten“. | Jede Information, die sich auf eine identifizierte oder identifizierbare natürliche Person bezieht. Umfasst „besondere Kategorien personenbezogener Daten“. |

| Räumlicher Geltungsbereich | Gilt für die Verarbeitung durch alle Unternehmen in Saudi-Arabien und für Unternehmen außerhalb Saudi-Arabiens, wenn sie personenbezogene Daten von ansässigen Personen verarbeiten. | Breiter extraterritorialer Geltungsbereich; gilt für die Verarbeitung personenbezogener Daten von EU-/EWR-Anwohnern durch Unternehmen innerhalb oder außerhalb der EU/des EWR, wenn dies im Zusammenhang mit dem Angebot von Waren/Dienstleistungen oder der Überwachung des Verhaltens innerhalb der EU/des EWR steht. |

| Rechtsgrundlage | Primär ausdrückliche Einwilligung. Andere Grundlagen: Vertragsnotwendigkeit, gesetzliche Verpflichtung, lebenswichtige Interessen, öffentliches Interesse. Bei sensiblen Daten kann nicht auf „berechtigtes Interesse“ verwiesen werden. | In erster Linie Einwilligung. Andere Grundlagen: vertragliche Notwendigkeit, gesetzliche Verpflichtung, lebenswichtige Interessen, öffentliche Aufgabe, berechtigtes Interesse des Verantwortlichen (vorbehaltlich einer Abwägungsprüfung). |

| Einwilligungsstandard | Erfordert eine ausdrückliche Einwilligung für die meisten Verarbeitungen, insbesondere sensible Daten und Marketing. Muss klar, spezifisch, informiert und leicht widerrufbar sein. Opt-in für Direktmarketing. | Erfordert eine „freiwillige, spezifische, informierte und eindeutige“ Einwilligung, typischerweise durch eine aktive Handlung (Opt-in). Für sensible Daten ist eine ausdrückliche Einwilligung erforderlich. Der Widerruf muss genauso einfach sein wie die Einwilligung. |

| Rechte der betroffenen Personen | Recht auf Auskunft, Zugang, Berichtigung, Löschung (Löschung) und Datenportabilität. Recht auf Widerspruch gegen Direktmarketing. | Recht auf Information, Auskunft, Berichtigung, Löschung („Recht auf Vergessenwerden“), Einschränkung der Verarbeitung, Datenübertragbarkeit, Widerspruch und Rechte in Bezug auf automatisierte Entscheidungsfindung und Profiling. Insgesamt umfassendere Rechte. |

| Datenschutzbeauftragter (DSB) | Unter bestimmten Bedingungen (z. B. bei groß angelegter Datenverarbeitung, sensiblen Daten) erforderlich. Die Durchführungsbestimmungen legen die Kriterien und Verantwortlichkeiten fest. | Obligatorisch für Behörden oder wenn die Kerntätigkeiten eine groß angelegte systematische Überwachung oder Verarbeitung besonderer Datenkategorien umfassen. |

| Datenschutz-Folgenabschätzung (DPIA) | Obligatorisch für risikoreiche Verarbeitungsaktivitäten, insbesondere für öffentlich zugängliche Produkte/Dienstleistungen. Die Durchführungsbestimmungen enthalten detaillierte Anforderungen. | Obligatorisch für Verarbeitungen, die „ein hohes Risiko für die Rechte und Freiheiten natürlicher Personen darstellen können“. Detaillierte Anforderungen an Inhalt und Verfahren. |

| Grenzüberschreitende Übermittlungen | Streng; im Allgemeinen nur in „angemessene” Länder (von der SDAIA genehmigt) oder mit ausdrücklicher Zustimmung der betroffenen Person UND spezifischen Übertragungsmechanismen (z. B. verbindliche Klauseln) sowie Transfer Impact Assessment (TIA). Schwerpunkt auf Datenlokalisierung. | Zulässig für „angemessene“ Länder gemäß Standardvertragsklauseln (SCCs), verbindlichen Unternehmensregeln (BCRs) oder anderen Ausnahmen (z. B. ausdrückliche Einwilligung für bestimmte Übermittlungen). Erfordert Transfer-Auswirkungsanalysen (TIAs) für Übermittlungen außerhalb von Angemessenheitsentscheidungen. |

| Benachrichtigung bei Datenschutzverletzungen | Der Verantwortliche muss die SDAIA innerhalb von 72 Stunden nach Entdeckung benachrichtigen. Bei hohem Risiko für die betroffene Person ist diese unverzüglich zu benachrichtigen. | Der Verantwortliche muss die Aufsichtsbehörde innerhalb von 72 Stunden nach Erkennung benachrichtigen. Betroffene Personen werden „ohne unverhältnismäßige Verzögerung“ benachrichtigt, wenn ein hohes Risiko besteht. |

| Aufsichtsbehörde | Saudi Authority for Data and Artificial Intelligence (SDAIA). | Unabhängige Aufsichtsbehörden in jedem EU-Mitgliedstaat, koordiniert durch den Europäischen Datenschutzausschuss (EDPB). |

| Sanktionen | Geldstrafen bis zu 5 Millionen SAR (bei Wiederholungstat verdoppelt). Freiheitsstrafe bis zu 2 Jahren und/oder Geldstrafe von 3 Millionen SAR bei Offenlegung sensibler Daten. | Geldstrafen von bis zu 20 Millionen Euro oder 4 % des weltweiten Jahresumsatzes, je nachdem, welcher Betrag höher ist. |

Technische Auswirkungen der Unterschiede:

- Fokus auf ausdrückliche Einwilligung: Die stärkere Betonung der ausdrücklichen Einwilligung durch das PDPL für die meisten Verarbeitungsvorgänge, insbesondere für Direktmarketing, erfordert ausgefeiltere und benutzerfreundlichere CMPs sowie eine robuste Aufzeichnung der Einwilligungen.

- Nuancen der Datenübertragbarkeit: Während das PDPL ein Recht auf Datenübertragbarkeit gewährt, kann dessen praktische Umsetzung und Umfang enger gefasst sein als bei der DSGVO, die häufig interoperable Formate voraussetzt.

- Grenzüberschreitende Übertragungen und TIAs: Die strengen Anforderungen des PDPL an internationale Datenübertragungen, einschließlich der Notwendigkeit einer SDAIA-Genehmigung für Mechanismen und ausdrücklicher TIAs, erfordern eine gründliche rechtliche und technische Prüfung der Datenflüsse sowie der Datenschutzlage der Empfängerländer. Datenlokalisierung ist gegebenenfalls bevorzugt.

- Kein „berechtigtes Interesse“ für sensible Daten: Damit entfällt eine gängige Rechtsgrundlage der DSGVO für sensible Daten, sodass Organisationen in erster Linie auf ausdrückliche Einwilligung angewiesen sind, was direkte Auswirkungen auf die Arbeitsabläufe bei der Datenerhebung und -verarbeitung hat.

Wie kann die Einhaltung des saudischen Datenschutzgesetzes (PDPL) sichergestellt werden?

Die Erreichung und Aufrechterhaltung der PDPL-Konformität ist ein fortlaufender Prozess, der ein tiefes Verständnis, technisches Fachwissen und kontinuierliche Bemühungen erfordert:

- Ernennen Sie einen Datenschutzbeauftragten und melden Sie sich bei der SDAIA an (falls zutreffend):

- Technische Details: Benennen Sie eine Person oder ein Team als Datenschutzbeauftragten (DSB) (oder einen gleichwertigen internen Datenschutzverantwortlichen). Stellen Sie sicher, dass der DSB über ausreichende Kenntnisse in den Bereichen IT-Systeme, Datenverarbeitungsaktivitäten und Cybersicherheit verfügt. Registrieren Sie die Organisation bei Bedarf (z. B. für öffentliche Einrichtungen oder solche, deren Haupttätigkeit die Verarbeitung personenbezogener Daten ist) im National Controllers Register auf der Plattform der SDAIA.

- Führen Sie eine umfassende Dateninventarisierung und -kartierung durch:

- Technische Details: Identifizieren und dokumentieren Sie alle personenbezogenen Daten, die in Ihrer Organisation erfasst, verarbeitet, gespeichert und weitergegeben werden (einschließlich sensibler personenbezogener Daten). Karten Sie Datenflüsse, Aufbewahrungsfristen, Rechtsgrundlagen für die Verarbeitung und die Zugriffsberechtigten ab. Dies bildet die Grundlage für alle weiteren Compliance-Maßnahmen.

- Tooling: Data discovery and classification tools, data mapping software, privacy management platforms.

- Implementieren Sie ein robustes Einwilligungsmanagement:

- Technische Details: Setzen Sie ein benutzerfreundliches, auditable CMP auf allen relevanten digitalen Schnittstellen (Websites, mobile Apps) ein, um eine ausdrückliche, granulare Einwilligung einzuholen. Stellen Sie sicher, dass Einwilligungsdatensätze zeitgestempelt, leicht abrufbar sind und dass Widerrufmechanismen prominent angezeigt und einfach zu nutzen sind.

- Tools: OneTrust, Cookiebot, TrustArc oder maßgeschneiderte CMPs.

- Entwickeln und veröffentlichen Sie klare Datenschutzrichtlinien:

- Technische Details: Erstellen Sie umfassende und leicht zugängliche Datenschutzhinweise/-richtlinien für alle Datenerfassungsstellen, die alle Informationen enthalten, die nach dem PDPL erforderlich sind. Stellen Sie sicher, dass diese Richtlinien regelmäßig überprüft und aktualisiert werden, um Änderungen bei den Datenverarbeitungsaktivitäten zu berücksichtigen.

- Stärkung der Sicherheitsvorkehrungen (technische Kontrollen): Dies ist entscheidend für die Einhaltung der PDPL.

- Technische Details:

- Verschlüsselung: Implementieren Sie starke Verschlüsselung für alle personenbezogenen Daten, sowohl bei der Speicherung (z. B. Datenbankverschlüsselung, vollständige Festplattenverschlüsselung, verschlüsselte Cloud-Speicher-Buckets) als auch bei der Übertragung (z. B. TLS 1.2+ für alle Webdienste, sichere VPNs, verschlüsselte APIs). Setzen Sie sichere Schlüsselverwaltungsverfahren ein (KMS, HSMs).

- Zugriffsverwaltung: Setzen Sie robuste IAM-Lösungen ein. Verlangen Sie MFA für alle Benutzer, insbesondere für administrativen Zugriff und Fernverbindungen. Implementieren Sie RBAC und PoLP. Verwenden Sie PAM-Tools zur Verwaltung und Überwachung privilegierter Konten.67 Überprüfen und widerrufen Sie regelmäßig unnötige Zugriffsrechte.

- Netzwerksicherheit: Deploy und konfigurieren Sie Firewalls (Netzwerk- und Anwendungsebene), IDS/IPS sowie WAFs. Implementieren Sie Netzwerksegmentierung zur Isolation sensibler Daten. Schützen Sie sich vor DDoS-Angriffen.

- Anwendungssicherheit: Integrieren Sie Sicherheit in den SSDLC. Führen Sie regelmäßig SAST- und DAST-Tests für alle Anwendungen durch, die personenbezogene Daten verarbeiten. Führen Sie Penetrationstests vor der Bereitstellung und nach wesentlichen Änderungen durch.

- Schwachstellen- und Patch-Management: Implementieren Sie ein kontinuierliches Schwachstellenmanagementprogramm. Stellen Sie sicher, dass alle Betriebssysteme, Anwendungen und Netzwerkgeräte rechtzeitig gepatcht werden.

- Sicherheitsüberwachung und Protokollierung: Setzen Sie ein SIEM-System ein, um Protokolle zu zentralisieren, Anomalien zu erkennen und in Echtzeit vor potenziellen Sicherheitsvorfällen zu warnen. Integrieren Sie EDR/XDR-Lösungen.

- Verhinderung von Datenverlusten (DLP): Implementieren Sie DLP-Lösungen, um die unbefugte Auswanderung personenbezogener Daten zu verhindern.

- Sichere Backups und DR: Richten Sie sichere, verschlüsselte Backup- und Disaster-Recovery-Verfahren ein und testen Sie diese regelmäßig.

- Tools: Umfangreiche Palette an Cybersicherheitsprodukten, wie im Abschnitt „Wichtige Aspekte” aufgeführt.

- Technische Details:

- Einrichtung eines robusten Prozesses zur Erfüllung der Rechte betroffener Personen (DSR):

- Technische Details: Entwickeln Sie ein sicheres Portal oder ein automatisiertes System, über das betroffene Personen DSR-Anfragen einreichen können. Implementieren Sie Workflows, um personenbezogene Daten als Reaktion auf verifizierte Anfragen innerhalb der 30-Tage-Frist effizient zu lokalisieren, abzurufen, zu berichtigen, zu löschen oder zu übertragen.

- Tools: DSAR-Automatisierungsplattformen, Data-Governance-Tools.

- Formulierung eines Plans zur Reaktion auf Datenverletzungen:

- Technischer Detail: Erstellen Sie einen umfassenden Plan für die Reaktion auf Datenschutzverletzungen. Dieser Plan muss klare Verfahren für die Erkennung (z. B. über SIEM-Warnmeldungen), Bewertung, Eindämmung, Beseitigung, Wiederherstellung und Überprüfung nach dem Vorfall enthalten. Besonders wichtig ist, dass er den Benachrichtigungsprozess für die SDAIA (innerhalb von 72 Stunden) und die betroffenen Personen (sofort bei hohem Risiko) detailliert beschreibt, einschließlich der in solchen Benachrichtigungen erforderlichen Informationen.

- Tools: Plattformen für die Reaktion auf Vorfälle.

- Risiken durch Dritte verwalten:

- Technische Details: Führen Sie eine gründliche Cybersicherheits-Due-Diligence für alle Drittanbieter und Dienstleister durch, die personenbezogene Daten im Auftrag verarbeiten. Implementieren Sie robuste Datenverarbeitungsvereinbarungen (DPAs), die die Anbieter vertraglich zur Einhaltung der PDPL-Anforderungen verpflichten, einschließlich Sicherheitsmaßnahmen und Auditrechten.

- Tooling-Plattformen für das Risikomanagement von Drittanbietern.

- Führen Sie DPIAs und TIAs durch:

- Technische Details: Führen Sie systematisch DPIAs für risikoreiche Verarbeitungsaktivitäten durch. Bei grenzüberschreitenden Datenübertragungen durchführen Sie umfassende TIAs, bewerten Sie die Datenschutzangemessenheit des Ziellandes und implementieren Sie geeignete Übertragungsmechanismen (z. B. SDAIA-zugelassene Klauseln) sowie eine ausdrückliche Einwilligung.

- Tools: DPIA/TIA-Vorlagen, GRC-Plattformen.

- Mitarbeiter-Schulungen und Awareness:

- Technische Details: Führen Sie verpflichtende, kontinuierliche Schulungen für alle Mitarbeiter zu PDPL-Grundsätzen, Datenhandhabungsrichtlinien, bewährten Sicherheitspraktiken und Vorgehensweisen zur Vorfällenmeldung durch. Phishing-Simulationen und Sicherheitsbewusstseinskampagnen sind unerlässlich.

- Tooling: LMS-Plattformen mit Datenschutz- und Cybersicherheitsmodulen.

- Kontinuierliche Überwachung und Prüfung:

- Technische Details: Die PDPL-Konformität ist ein fortlaufender Prozess. Implementieren Sie eine kontinuierliche Überwachung der Sicherheitskontrollen, führen Sie regelmäßige interne und externe Audits (einschließlich Penetrationstests und Compliance-Bewertungen) durch und nutzen Sie die Ergebnisse, um Ihre Datenschutzmaßnahmen kontinuierlich zu verbessern.

- Tooling: GRC-Lösungen für compliance tracking, Audit-Management-Software.

Konsequenzen der Nichteinhaltung des saudischen Datenschutzgesetzes (PDPL)

Die Strafen für die Nichteinhaltung der PDPL sind erheblich und können schwerwiegende Folgen für Organisationen haben:

- Verwaltungsstrafen:

- Allgemeine Verstöße: Bis zu 5 Millionen SAR (ca. 1,3 Millionen USD)

- Wiederholungsfälle: Die Höhe der Geldstrafe kann verdoppelt werden.

- Freiheitsstrafe: Bei schweren Straftaten, insbesondere der unbefugten Offenlegung oder Veröffentlichung sensibler personenbezogener Daten mit der Absicht, Schaden zu verursachen oder persönlichen Gewinn zu erzielen, können Personen eine Freiheitsstrafe bis zu zwei Jahren haben zu befürchten.

- Einziehung von Geldern: Gelder, die durch einen Verstoß erlangt wurden, können eingezogen werden.

- Reputationsschaden: Datenverstöße und öffentliche Durchsetzungsmaßnahmen schaden dem Markenimage eines Unternehmens erheblich, untergraben das Vertrauen der Kunden und führen zu negativer Berichterstattung in den Medien und erheblichen Geschäftsverlusten.

- Zivilrechtliche Schadenersatzansprüche: Betroffene Personen haben das Recht, Schadenersatz für Schäden zu verlangen, die durch Verstöße gegen das PDPL entstanden sind.

- Korrekturmaßnahmen und operative Anweisungen: Die SDAIA kann Anweisungen erteilen, die Organisationen dazu verpflichten, bestimmte Korrekturmaßnahmen zu ergreifen oder bestimmte Verarbeitungsaktivitäten einzustellen. Die Nichteinhaltung kann zu weiteren Strafen führen.

- Erhöhte Kontroll- und Audit-Belastung: Nicht konforme Unternehmen können mit häufigeren und intensiveren Audits durch die SDAIA rechnen, was erhebliche interne Ressourcen beansprucht und den normalen Geschäftsbetrieb stört.

Wie ImmuniWeb bei der Einhaltung des saudischen Datenschutzgesetzes (PDPL) hilft

Die KI-gestützte Plattform von ImmuniWeb für Application Security Testing (AST) und Attack Surface Management (ASM) bietet robuste technische Funktionen, die Unternehmen direkt dabei unterstützen, die strengen Anforderungen der saudischen PDPL in Bezug auf „Security Safeguards“ (technische und organisatorische Maßnahmen) und „Data Breach Notification“ zu erfüllen, und gleichzeitig zur Dateninventarisierung, zum Risikomanagement und zur Rechenschaftspflicht beitragen.

So unterstützt ImmuniWeb die technische PDPL-Compliance:

ImmuniWeb führt tiefe API-Penetrationstests durch, deckt Schwachstellen wie unsichere Endpunkte, fehlerhafte Authentifizierung und Datenlecks auf und gewährleistet die Einhaltung der OWASP API Security Top 10.

Automatisierte, KI-basierte Scans erkennen Fehlkonfigurationen, übermäßige Berechtigungen und schwache Verschlüsselung in REST-, SOAP- und GraphQL-APIs und liefern umsetzbare Behebungshinweise.

ImmuniWeb bietet Anwendungspenetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® On-Demand an.

Die preisgekrönte ImmuniWeb® AI-Plattform für Application Security Posture Management (ASPM) hilft dabei, den gesamten digitalen Fußabdruck einer Organisation, einschließlich versteckter, unbekannter und vergessener Webanwendungen, APIs und mobiler Anwendungen, aggressiv und kontinuierlich zu erkunden.

ImmuniWeb entdeckt und überwacht kontinuierlich exponierte IT-Assets (Webanwendungen, APIs, Cloud-Dienste), reduziert blinde Flecken und verhindert Einbrüche durch Echtzeit-Risikobewertung.

ImmuniWeb bietet automatisierte Penetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® Continuous an.

Simuliert fortgeschrittene Angriffe auf AWS-, Azure- und GCP-Umgebungen, um Fehlkonfigurationen, unsichere IAM-Rollen und exponierte Speicher zu identifizieren, gemäß den CIS-Benchmarks.

Automatisiert die Erkennung von Cloud-Fehlkonfigurationen, Compliance-Lücken (z. B. PCI DSS, HIPAA) und Schatten-IT und bietet Behebungshinweise für eine resiliente Cloud-Infrastruktur.

Kombiniert KI-basierte Angriffssimulationen mit menschlichem Fachwissen, um Abwehrmaßnahmen 24/7 zu testen und dabei reale Angreifer nachzuahmen, ohne den Betrieb zu stören.

Führt automatisierte Angriffsszenarien durch, um Sicherheitskontrollen zu validieren und Schwachstellen in Netzwerken, Anwendungen und Endpunkten aufzudecken, bevor Angreifer sie ausnutzen.

Bietet kontinuierliche, KI-gestützte Penetrationstests, um neue Schwachstellen nach der Bereitstellung zu identifizieren und damit eine proaktive Risikominderung über einmalige Audits hinaus zu gewährleisten.

Priorisiert und behebt Risiken in Echtzeit, indem Bedrohungsinformationen mit Schwachstellen in Assets korreliert werden, wodurch Exploit-Fenster minimiert werden.

Überwacht das Dark Web, Paste-Sites und Hacker-Foren auf gestohlene Anmeldedaten, leakte Daten und gezielte Bedrohungen, um proaktive Maßnahmen zu ermöglichen.

Die preisgekrönte ImmuniWeb® AI-Plattform für Datensicherheitsmanagement hilft dabei, die internetexponierten digitalen Assets einer Organisation, einschließlich Webanwendungen, APIs, Cloud-Speicher und Netzwerkdienste, kontinuierlich zu identifizieren und zu überwachen.

Durchsucht Untergrundmärkte nach kompromittierten Mitarbeiter-/Kundendaten, geistigem Eigentum und Betrugsmaschen und warnt Unternehmen vor Datenpannen.

Testet iOS-/Android-Apps auf unsichere Datenspeicherung, Reverse Engineering-Risiken und API-Fehler gemäß den OWASP Mobile Top 10-Leitlinien.

Automatisiert die statische (SAST) und dynamische (DAST) Analyse mobiler Apps, um Schwachstellen wie hartcodierte Geheimnisse oder schwache TLS-Konfigurationen zu erkennen.

Identifiziert falsch konfigurierte Firewalls, offene Ports und schwache Protokolle in lokalen und hybriden Netzwerken und stärkt die Abwehr.

Bietet skalierbare, abonnementbasierte Penetrationstests mit detaillierten Berichten und Abhilfemaßnahmenverfolgung für agile Sicherheits-Workflows.

Erkennt und beschleunigt die Abnahme von Phishing-Websites, die sich als Ihre Marke ausgeben, und minimiert Reputationsschäden und Betrugsverluste.

Bewertet die Sicherheitslage von Anbietern (z. B. exponierte APIs, veraltete Software), um Angriffe auf die Lieferkette zu verhindern und die Einhaltung der Vorschriften sicherzustellen.

Simuliert auf Ihre Branche zugeschnittene Advanced Persistent Threats (APTs) und testet die Erkennungs- und Reaktionsfähigkeiten gegen realistische Angriffsketten.

Manuelle und automatisierte Tests decken SQLi-, XSS- und Geschäftslogikfehler in Webanwendungen auf, im Einklang mit OWASP Top 10 und regulatorischen Anforderungen.

Führt kontinuierliche DAST-Scans durch, um Schwachstellen in Echtzeit zu erkennen, und integriert in CI/CD-Pipelines für DevSecOps-Effizienz.

Durch die Integration von ImmuniWeb in ihre Sicherheits- und Datenschutzprogramme können Organisationen ihre technischen Fähigkeiten erheblich verbessern, um den anspruchsvollen Anforderungen des saudiarabischen PDPL gerecht zu werden, und so personenbezogene Daten schützen, regulatorische Risiken reduzieren sowie Vertrauen in die digitale Wirtschaft aufbauen.

Liste maßgeblicher Ressourcen

Erfüllen Sie regulatorische Anforderungen mit der ImmuniWeb® AI-Plattform

ImmuniWeb kann auch bei der Einhaltung anderer Datenschutzgesetze und -vorschriften helfen:

Europa

EU GDPR

EU DORA

EU NIS 2

EU Cyber Resilience Act

EU AI Act

EU ePrivacy-Richtlinie

UK GDPR

Swiss FADP

Schweizer FINMA-Rundschreiben 2023/1

Nord- und Südamerika

Naher Osten & Afrika

Katar Gesetz zum Schutz personenbezogener Daten

Saudi-Arabien Gesetz zum Schutz personenbezogener Daten

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Südafrika Gesetz zum Schutz personenbezogener Informationen

UAE Verordnung zur Informationssicherheit (1.1)

Gesetz zum Schutz personenbezogener Daten der Vereinigten Arabischen Emirate

Asia Pacific

Australia Privacy Act

Hongkonger Datenschutzverordnung

Indisches Gesetz zum Schutz personenbezogener Daten (DPDPA)

Japan Gesetz über den Schutz personenbezogener Daten

Singapur Gesetz zum Schutz personenbezogener Daten