Einhaltung des New York SHIELD Act

Der New York SHIELD Act verpflichtet Unternehmen, die private Daten von Einwohnern von New York erheben, angemessene Cybersicherheitsmaßnahmen zu implementieren und verlangt zeitnahe Meldungen bei Datenverletzungen.

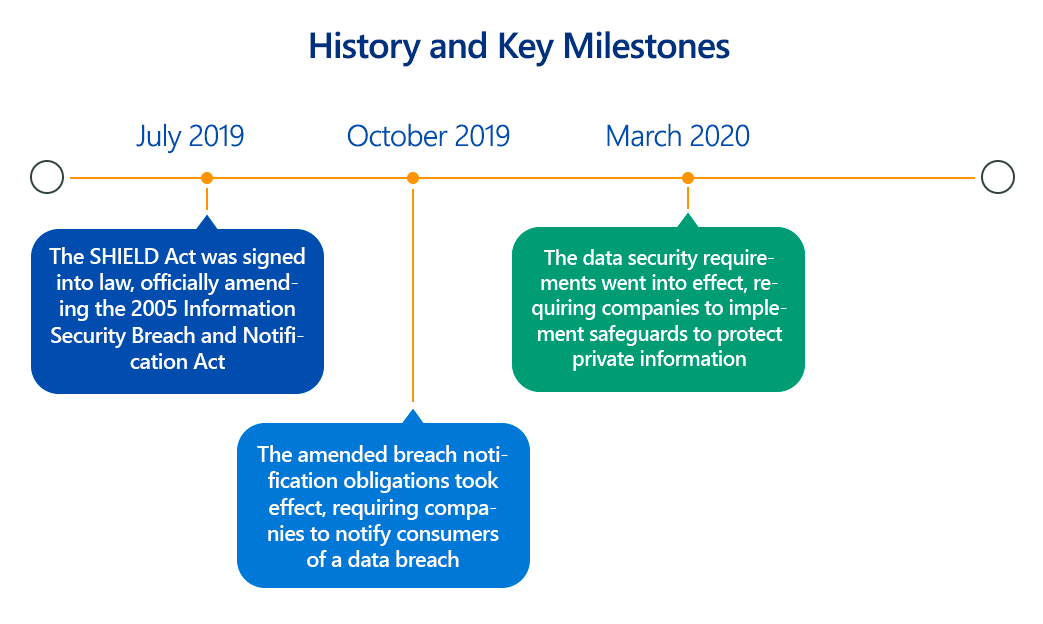

In einer zunehmend digitalisierten Welt stellen Datenverletzungen eine ständige Bedrohung für die Privatsphäre und die finanzielle Sicherheit dar. Angesichts der Notwendigkeit stärkerer Schutzmaßnahmen über bestehende Gesetze hinaus hat der Bundesstaat New York 2019 das Stop Hacks and Improve Electronic Data Security Act (SHIELD Act) verabschiedet.

Dieses wegweisende Gesetz erweiterte den Umfang der geschützten Daten erheblich, verallgemeinerte die Definition einer Datenverletzung und verlangte vor allem „angemessene Sicherheitsvorkehrungen“ für jede Einrichtung, die mit den privaten Daten von New York-Anwohnern umgeht.

Überblick über den New Yorker SHIELD Act

Der SHIELD Act ändert das allgemeine Wirtschaftsrecht und das staatliche Technologierecht von New York und zielt darauf ab, die Anforderungen an Datensicherheit und Meldung von Datenschutzverletzungen zu modernisieren. Seine Kernziele sind:

- Erweiterung der Definition von „privaten Informationen“: Neben finanziellen Daten und Sozialversicherungsnummern umfasst sie nun eine breitere Palette persönlicher Identifikatoren.

- Erweiterung der Definition eines „Datenverstoßes“: Es ist nicht mehr erforderlich, dass Daten erlangt werden, sondern es umfasst nun auch den unbefugten Zugriff auf computergestützte Daten, was den modernen Cyberangriffsmethoden entspricht, bei denen Daten eingesehen oder verändert werden können, ohne explizit exfiltriert zu werden.

- Vorgeschriebene „angemessene Sicherheitsvorkehrungen“: Dies ist eine wesentliche Neuerung, die von Unternehmen verlangt, proaktiv administrative, technische und physische Sicherheitsvorkehrungen zum Schutz privaten Daten umzusetzen.

- Ausweitung der extraterritorialen Reichweite: Das Gesetz gilt für alle Personen oder Unternehmen, die computerisierte Daten besitzen oder lizenzieren, die private Informationen von Einwohner von New York enthalten, unabhängig davon, wo sich das Unternehmen befindet.

Im Wesentlichen ist der SHIELD Act eine proaktive Maßnahme des Bundesstaates New York, um seine Einwohner vor der ständig wachsenden Gefahr von Identitätsdiebstahl und Datenmissbrauch zu schützen.

Wichtige Aspekte der Einhaltung des New York SHIELD Act?

Die Einhaltung des SHIELD Act basiert auf zwei Hauptpfeilern: gestärkte Datensicherheit und erweiterte Meldepflicht bei Datenverletzungen.

- Erweiterte Anforderungen an die Datensicherheit (angemessene Schutzmaßnahmen):

Das Gesetz verlangt „angemessene administrative, technische und physische Sicherheitsvorkehrungen“. Obwohl es keine spezifischen Technologien oder Methoden vorschreibt, bietet es anschauliche Beispiele.

- Administrative Sicherheitsvorkehrungen: Diese beziehen sich auf die internen Managementpraktiken einer Organisation und umfassen:

- Technische Details: Benennung eines oder mehrerer Mitarbeiter zur Koordinierung des Sicherheitsprogramms, Ermittlung vorhersehbarer interner und externer Risiken (erfordert technische Risikobewertungen), Bewertung der Angemessenheit der aktuellen Sicherheitsmaßnahmen, Schulung und Führung der Mitarbeiter in Sicherheitspraktiken (einschließlich technischer Sicherheitsschulungen), Auswahl von Dienstleistern, die in der Lage sind, angemessene Sicherheitsmaßnahmen zu gewährleisten (technische Risikobewertungen von Anbietern), sowie Anpassung des Sicherheitsprogramms an geschäftliche Veränderungen oder neue Umstände.

- Technische Sicherheitsvorkehrungen: Diese sind die technisch anspruchsvollsten und umfassen:

- Technische Details:

- Risikobewertung bei der Netzwerk- und Softwareentwicklung: Dies erfordert gründliche Sicherheitsarchitektur-Überprüfungen, sichere Codierungspraktiken sowie statische/dynamische Anwendungssicherheitstests (SAST/DAST) für maßgeschneiderte Anwendungen.

- Bewertung der Risiken bei der Verarbeitung, Übertragung und Speicherung von Informationen: Dies erfordert eine robuste Datenkarte, die Verschlüsselung von Daten im Ruhezustand und während der Übertragung (z. B. AES-256 für die Speicherung, TLS 1.2+ für die Netzwerkkommunikation) sowie eine sichere Schlüsselverwaltung.

- Erkennung, Verhinderung und Reaktion auf Angriffe oder Systemausfälle: Implementierung von Intrusion Detection/Prevention-Systemen (IDS/IPS), Security Information and Event Management (SIEM)-Lösungen für die zentrale Protokollierung und Anomalieerkennung, erweitertem Malwareschutz sowie einem klar definierten Incident-Response-Plan.

- Regelmäßige Prüfung und Überwachung der Wirksamkeit wichtiger Kontrollen, Systeme und Verfahren: Dies erfordert insbesondere eine kontinuierliche Schwachstellenscans und regelmäßige Penetrationstests aller Systeme, die private Informationen speichern, verarbeiten oder übertragen.

- Technische Details:

- Physische Sicherheitsvorkehrungen: Diese beziehen sich auf die Kontrolle des physischen Zugriffs auf Systeme und Daten.

- Technische Details: Bewertung der Risiken bei der Speicherung und Entsorgung von Informationen (z. B. Protokolle zur sicheren Datenlöschung), Erkennung, Verhinderung und Reaktion auf Eindringversuche (z. B. physische Zugangskontrollen wie biometrische Scanner, Überwachungssysteme), Schutz vor unbefugtem Zugriff während oder nach der Erfassung, dem Transport, der Zerstörung oder der Entsorgung (z. B. sichere Kontrollkette für physische Medien) sowie sichere Entsorgung privater Informationen innerhalb einer angemessenen Frist nach Ablauf der Nutzungsdauer (z. B. Schreddern, Entmagnetisieren, kryptografisches Löschen).

- Administrative Sicherheitsvorkehrungen: Diese beziehen sich auf die internen Managementpraktiken einer Organisation und umfassen:

- Erweiterte Definition von „privaten Informationen“:

Das Gesetz definiert „private Informationen“ nun wie folgt:

- Persönliche Daten (z. B. Name, Nummer oder andere Identifikationsmerkmale) in Kombination mit:

- Sozialversicherungsnummer.

- Führerscheinnummer oder Personalausweisnummer.

- Kontonummer, Kredit- oder Debitkartennummer in Kombination mit einem erforderlichen Sicherheitscode, Zugangscode oder Passwort, das den Zugriff auf das Finanzkonto einer Person ermöglichen würde.

- Biometrische Informationen (z. B. Fingerabdruck, Stimmabdruck, Netzhaut- oder Irisbild), die zur Authentifizierung verwendet werden.

- Ein Benutzername oder eine E-Mail-Adresse in Kombination mit einem Passwort oder einer Sicherheitsfrage und -antwort, die den Zugriff auf ein Online-Konto ermöglichen würden.

- Entscheidend ist, dass die Definition ab dem 21. März 2025 um medizinische Informationen und Gesundheitsversicherungsdaten erweitert wurde.

- Persönliche Daten (z. B. Name, Nummer oder andere Identifikationsmerkmale) in Kombination mit:

- Erweiterte Definition von „Sicherheitsverletzung“:

Eine „Verletzung“ umfasst nun nicht nur den unbefugten Erwerb von computergestützten Daten, sondern auch den unbefugten Zugriff, der die Sicherheit, Vertraulichkeit oder Integrität privater Informationen gefährdet. Das bedeutet, dass selbst wenn Daten nicht gestohlen wurden, aber eine unbefugte Partei Zugriff erlangt hat, dies eine Verletzung darstellen kann.

- Verschärfte Anforderungen an die Benachrichtigung bei Datenschutzverletzungen:

Im Falle einer Datenschutzverletzung müssen Unternehmen die betroffenen New Yorker „so schnell wie möglich und ohne unangemessene Verzögerung“ benachrichtigen. Die Benachrichtigung muss zudem an den New York Attorney General, das Department of State und die New York State Police erfolgen. Das Gesetz legt spezifische Inhaltanforderungen für die Verletzungsmeldungen fest, einschließlich der Kontaktdaten relevanter staatlicher und föderaler Behörden. Wichtig ist, dass eine Benachrichtigung per E-Mail in der Regel nicht zulässig ist, wenn die kompromittierten Daten eine E-Mail-Adresse und das zugehörige Passwort enthalten.

Warum ist die Einhaltung des New York SHIELD Act wichtig?

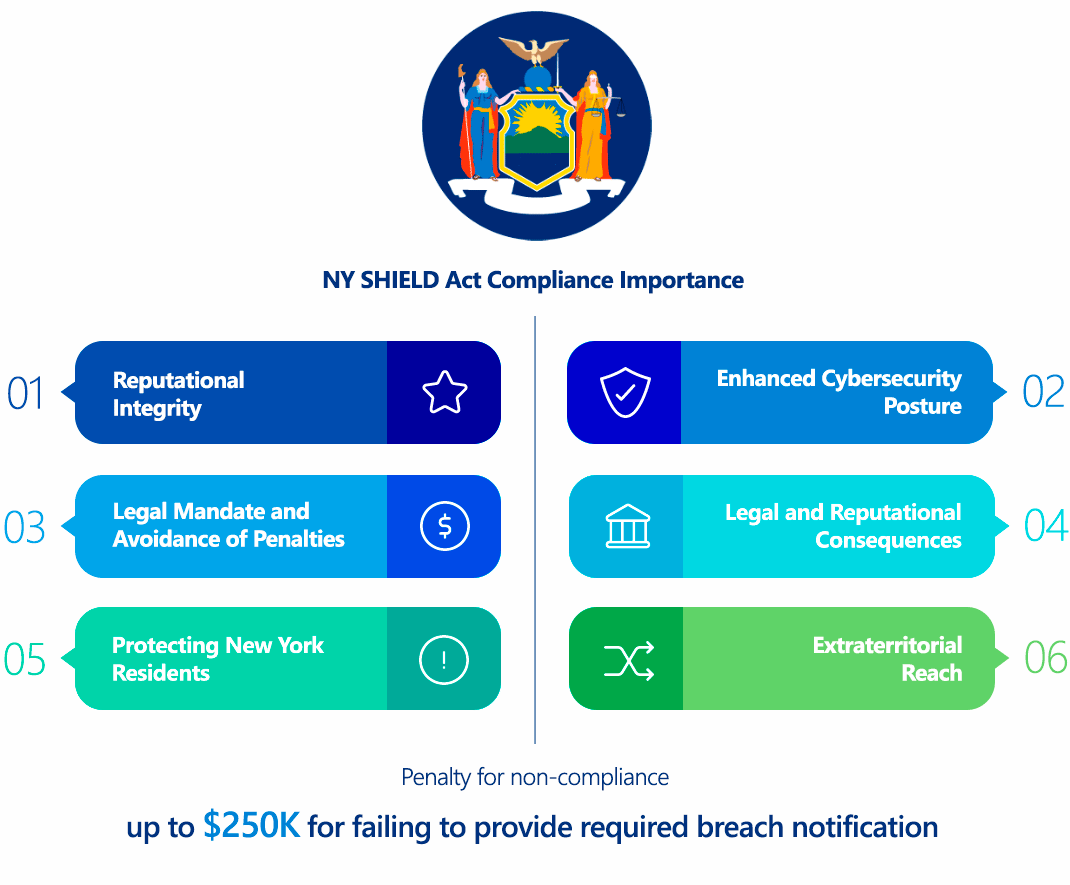

Die Einhaltung des SHIELD Act ist aus mehreren Gründen von entscheidender Bedeutung:

- Schutz der New Yorker: Im Kern schützt das Gesetz den Datenschutz und die Sicherheit sensibler Daten von New Yorkern und mindert damit das Risiko von Identitätsdiebstahl und Betrug.

- Gesetzliche Verpflichtung und Vermeidung von Strafen: Es handelt sich um eine gesetzliche Verpflichtung. Die Nichteinhaltung kann zu erheblichen finanziellen Strafen und rechtlichen Maßnahmen durch den Generalstaatsanwalt führen.

- Verbesserte Cybersicherheit: Die Anforderung „angemessener Sicherheitsvorkehrungen“ zwingt Unternehmen dazu, proaktive und robuste Cybersicherheitsmaßnahmen zu ergreifen, was unabhängig von regulatorischen Vorgaben der allgemeinen Sicherheit zugutekommt. Dies bedeutet einen besseren Schutz vor komplexen Cyberangriffen.

- Reputationsintegrität: Datenverstöße schaden erheblich dem Ruf eines Unternehmens und dem Kundenvertrauen. Die Einhaltung des SHIELD Act zeigt das Engagement für den Datenschutz und trägt dazu bei, die Kundenbindung und die Markenintegrität aufrechtzuerhalten.

- Extraterritoriale Reichweite: Selbst wenn ein Unternehmen nicht physisch in New York ansässig ist, muss es dem Gesetz folgen, wenn es die privaten Daten auch nur eines New Yorker Bewohners verarbeitet. Dies erweitert erheblich den Geltungsbereich des Gesetzes.

Wer muss den New York SHIELD Act einhalten?

Der SHIELD Act gilt allgemein für alle Personen oder Unternehmen, die computergestützte Daten besitzen oder lizenzieren, die private Informationen von Einwohnern von New York enthalten.

Das bedeutet, dass der Geltungsbereich des Gesetzes weitreichend ist und umfasst:

- Unternehmen mit physischem Standort in New York.

- Unternehmen, die außerhalb des Bundesstaates New York ansässig sind, aber private Informationen von Einwohnern von New York sammeln, verarbeiten oder speichern.

- Organisationen praktisch jeder Größe (wobei kleine Unternehmen, definiert als solche mit weniger als 50 Mitarbeitern, weniger als 3 Millionen US-Dollar Bruttojahresumsatz in den letzten drei Geschäftsjahren und weniger als 5 Millionen US-Dollar Gesamtvermögen zum Jahresende, etwas flexiblere Anforderungen an „angemessene Sicherheit“ haben).

Der entscheidende Auslöser ist einfach die Verarbeitung der „privaten Informationen“ eines Einwohners von New York in computerisierter Form. Dazu können Kundendatenbanken, Mitarbeiterunterlagen, Website-Nutzerdaten und vieles mehr umfassen.

Vergleich zwischen dem New York SHIELD Act und der DSGVO

Obwohl sowohl der New York SHIELD Act als auch die General Data Protection Regulation (GDPR) auf den Schutz personenbezogener Daten abzielen, unterscheiden sie sich erheblich in ihrem Umfang, Fokus und ihren technischen Spezifika:

| Aspekt | New York SHIELD Act (U.S.) | GDPR (EU) |

|---|---|---|

| Geltungsbereich | Auf US-Staatsebene; spezifisch für „persönliche Informationen“ von Bewohnern von New York. Breitere Definition von „Datenverletzung“. | Supranational (EU); gilt global für alle „personenbezogenen Daten“ von EU-Bürgern. |

| Datendefinition | „Private Information“ (personenbezogene Daten + spezifische Datenelemente wie SSN, Finanzkonten mit Zugangscodes, biometrische Daten, E-Mail-/Passwort-Kombinationen, medizinische/krankenversicherungsbezogene Informationen). | „Personenbezogene Daten“ (weit gefasst, umfasst Namen, IP-Adressen, Gesundheitsdaten, genetische Daten, biometrische Daten usw.). |

| Rechtsgrundlage für die Verarbeitung | Nicht ausdrücklich geregelt; der Schwerpunkt liegt auf dem Schutz der erhobenen Daten. | Erfordert eine spezifische Rechtsgrundlage für die Verarbeitung (z. B. Einwilligung, Vertrag, berechtigtes Interesse). |

| Zustimmung | Nicht ausdrücklich ein Kernmechanismus für die Datenverarbeitung (Fokus auf Sicherheit), obwohl allgemeine Datenschutzgrundsätze gelten. | Oftmals ist eine ausdrückliche und eindeutige Einwilligung für die Datenverarbeitung erforderlich, mit klarem Widerrufsrecht. |

| Meldepflicht bei Datenverletzungen | „So schnell wie möglich und ohne unangemessene Verzögerung“ an den Generalstaatsanwalt von New York, das Staatsdepartement, die Staatspolizei und die betroffenen Personen. | Datenverantwortliche müssen die Aufsichtsbehörden innerhalb von 72 Stunden nach Kenntnis einer Verletzung benachrichtigen; betroffene Personen sind „ohne unangemessene Verzögerung“ zu informieren. |

| „Recht auf Vergessenwerden“ | Nicht ausdrücklich enthalten. Datenentsorgung in Verbindung mit angemessenen geschäftlichen Erfordernissen. | Ja, Einzelpersonen können unter bestimmten Bedingungen die Löschung ihrer Daten beantragen. |

| Datenschutzbeauftragter (DSB) | Keine ausdrückliche DPO-Anforderung; verlangt „angemessene administrative Sicherheitsvorkehrungen“ (z. B. Benennung von Sicherheitspersonal). | Obligatorisch für Organisationen, die große Mengen besonderer Datenkategorien (einschließlich Gesundheitsdaten) verarbeiten oder systematische Überwachungen durchführen. |

| Grenzüberschreitende Datenübertragung | Der Schwerpunkt liegt in erster Linie auf dem Datenschutz innerhalb der Kontrolle einer Organisation, unabhängig vom physischen Standort. | Strenge Regeln für die Übertragung von Daten außerhalb der EU, die spezifische Sicherheitsvorkehrungen erfordern (z. B. Standardvertragsklauseln). |

| Sanktionen | Zivilrechtliche Geldstrafen für Verstöße gegen die Meldepflicht (bis zu 20 USD pro Fall, maximal 250.000 USD) sowie für die Nichteinhaltung angemessener Sicherheitsmaßnahmen (bis zu 5.000 USD pro Verstoß). Unterlassungsanspruch, Schadensersatz. | Höher, bis zu 20 Millionen Euro oder 4 % des weltweiten Jahresumsatzes, je nachdem, welcher Betrag höher ist. |

| Sicherheitsrahmen | „Angemessene Sicherheitsvorkehrungen“ (administrativ, technisch, physisch) mit anschaulichen Beispielen; Schwerpunkt auf Risikobewertung, Tests, Verschlüsselung, MFA für den Online-Zugriff. | Prinzipienbasiert, mit Fokus auf „Privacy by Design“ und „Privacy by Default“, mit allgemeinen Sicherheitsprinzipien, aber starken impliziten technischen Anforderungen. |

Während die DSGVO eine umfassendere Datenschutzverordnung ist, die alle personenbezogenen Daten abdeckt und einen starken Fokus auf die Rechte des Einzelnen legt, konzentriert sich der SHIELD Act enger auf Sicherheit und Meldung von Datenverletzungen für eine bestimmte Art von „privaten Informationen“ von Einwohnern von New York. Die technischen Anforderungen des SHIELD Act zur Datensicherung sind jedoch sehr spezifisch und erfordern eine robuste Sicherheitsposition, was für viele Unternehmen eine erhebliche Compliance-Herausforderung darstellt.

Wie kann die Einhaltung des New York SHIELD Act sichergestellt werden?

Die Einhaltung und Aufrechterhaltung der SHIELD Act-Konformität erfordert einen systematischen und technisch fundierten Ansatz:

- Führen Sie eine umfassende Risikobewertung durch:

- Technische Maßnahme: Identifizieren Sie alle Systeme, Anwendungen und Prozesse, die „private Informationen“ von Einwohnern von New York erfassen, speichern, übertragen oder verarbeiten. Führen Sie eine detaillierte Datenkartenlegung durch, um die Datenflüsse zu verstehen. Führen Sie Schwachstellenscans und Penetrationstests auf allen relevanten Systemen (Netzwerke, Webanwendungen, mobile Apps, Datenbanken) durch, um technische Schwachstellen zu identifizieren. Bewerten Sie die Wahrscheinlichkeit und die Auswirkungen der identifizierten Risiken. Dies fließt direkt in die Anforderung „Identifizierung vernünftigerweise vorhersehbarer interner und externer Risiken“ ein.

- Implementieren Sie robuste technische Sicherheitsmaßnahmen:

- Zugriffskontrolle: Implementieren Sie rollenbasierte Zugriffskontrolle (RBAC), um das Prinzip der geringsten Privilegien durchzusetzen. Verwenden Sie Multi-Faktor-Authentifizierung (MFA) für alle internen und externen Zugriffe auf Systeme, die private Informationen enthalten, insbesondere für Online-Konten (Benutzername/E-Mail + Passwort). Implementieren Sie strenge Passwortrichtlinien und automatische Sitzungsabläufe.

- Verschlüsselung: Verschlüsseln Sie „private Informationen“ sowohl in Ruhe (z. B. vollständige Festplattenverschlüsselung, Datenbankverschlüsselung, verschlüsselter Cloud-Speicher) als auch während der Übertragung (z. B. Verwendung von TLS 1.2+ für die Webkommunikation, sichere VPNs für den Fernzugriff). Stellen Sie eine sichere Schlüsselverwaltung sicher.

- Netzwerksicherheit: Setzen und konfigurieren Sie Firewalls sowie Intrusion Detection/Prevention-Systeme (IDS/IPS). Implementieren Sie Netzwerksegmentierung, um sensible Daten zu isolieren. Verwenden Sie Web Application Firewalls (WAFs), um webbasierte Anwendungen zu schützen.

- Sicherer Entwicklungslebenszyklus (SDLC): Integrieren Sie Sicherheit in den Entwicklungsprozess für benutzerdefinierte Anwendungen, einschließlich Schulungen zu sicherer Programmierung, SAST (Static Application Security Testing) und DAST (Dynamic Application Security Testing).

- Patch Management: Führen Sie ein strenges und zeitnahes Patch Management-Programm für alle Betriebssysteme, Anwendungen und Firmware ein, um bekannte Schwachstellen zu beheben.

- Protokollierung und Überwachung: Aktivieren Sie eine umfassende Protokollierung für alle Systeme, die private Informationen verarbeiten. Implementieren Sie ein Security Information and Event Management (SIEM)-System, um Protokolle in Echtzeit zu aggregieren, zu korrelieren und zu analysieren und so die Erkennung unbefugter Zugriffe oder verdächtiger Aktivitäten zu ermöglichen.

- Sichere Entsorgung: Implementieren Sie technische Verfahren für die sichere Löschung oder Zerstörung von elektronischen Medien, die private Informationen enthalten, wenn diese nicht mehr erforderlich sind (z. B. NIST SP 800-88-Richtlinien für Medienbereinigung).

- Erstellen Sie einen robusten Vorfallreaktionsplan:

- Technische Maßnahmen: Erstellen Sie einen detaillierten, schriftlichen Incident-Response-Plan, der technische Schritte zur Erkennung, Eindämmung, Beseitigung und Wiederherstellung nach Datenverletzungen umfasst. Dies beinhaltet forensische Fähigkeiten, sichere Kommunikationskanäle zur Benachrichtigung sowie Verfahren zur Datenrekonstruktion. Führen Sie regelmäßig Tabletop-Übungen durch, um die Wirksamkeit des Plans zu überprüfen.

- Überwachung von Dienstleistern:

- Technische Maßnahmen: Führen Sie eine gründliche technische Due-Diligence-Prüfung aller Drittanbieter und Dienstleister durch, die Zugriff auf private Informationen haben. Stellen Sie sicher, dass sie „angemessene Sicherheitsvorkehrungen“ treffen, und verlangen Sie vertragliche Vereinbarungen (ähnlich den Business Associate Agreements in HIPAA), die sie für die Datensicherheit verantwortlich machen.

- Fortlaufende Mitarbeiterschulungen durchführen:

- Technische Maßnahme: Führen Sie regelmäßige Schulungen zum Sicherheitsbewusstsein für alle Mitarbeiter durch, mit Fokus auf die Erkennung von Phishing-Versuchen, sichere Datenhandhabungspraktiken, Passwort-Hygiene und Verfahren zur Vorfallmeldung. Führen Sie simulierte Phishing-Übungen durch, um die Wachsamkeit der Mitarbeiter zu testen.

- Regelmäßige Tests und Überwachung der Sicherheitsvorkehrungen

- Technische Maßnahmen: Überwachen Sie über die anfängliche Bewertung hinaus kontinuierlich die Sicherheitskontrollen. Dazu gehören regelmäßige Schwachstellenscans (mindestens alle sechs Monate), fortlaufende Penetrationstests und die kontinuierliche Überwachung der Netzwerk- und Systemaktivitäten, um sicherzustellen, dass die Schutzmaßnahmen gegen sich entwickelnde Bedrohungen wirksam bleiben.

- Dokumentation pflegen:

- Technische Maßnahme: Dokumentieren Sie alle Aspekte Ihres Informationssicherheitsprogramms, einschließlich Richtlinien, Verfahren, Risikobewertungen, Testergebnisse und Vorfallreaktionsmaßnahmen. Diese Dokumentation ist entscheidend, um die Einhaltung gegenüber dem Generalstaatsanwalt nachzuweisen.

Konsequenzen der Nichtbefolgung des New York SHIELD Act

Die Sanktionen für die Nichtbefolgung des SHIELD Act können erheblich sein:

- Zivilbußen für Nichtbeachtung der Meldepflicht: Bei nicht fristgerechter Meldung von Sicherheitsverletzungen kann der Generalstaatsanwalt Zivilbußen von bis zu 20 US-Dollar pro nicht erfolgter Meldung verhängen, wobei die Höchstgrenze bei 250.000 US-Dollar liegt.

- Zivilrechtliche Geldbußen für Verstöße gegen Sicherheitsmaßnahmen: Bei Nichtbeachtung angemessener Sicherheitsmaßnahmen kann der Generalstaatsanwalt zivilrechtliche Geldbußen von bis zu 5.000 US-Dollar je Verstoß verhängen.

- Unterlassungsansprüche und Entschädigung: Der Generalstaatsanwalt kann auch Unterlassungsansprüche (gerichtliche Anordnungen, die bestimmte Maßnahmen zur Behebung von Verstößen vorschreiben) und Entschädigungen für die tatsächlichen Kosten oder Verluste der betroffenen Personen geltend machen.

- Reputationsschaden: Neben direkten finanziellen Sanktionen kann ein Datenverlust aufgrund von Nichtkonformität erhebliche Reputationsschäden verursachen, die zu einem Verlust des Kundenvertrauens, negativer Öffentlichkeitswirkung und potenzieller Unterbrechung des Geschäftsbetriebs führen.

- Privates Klagerecht (indirekt): Obwohl der SHIELD Act selbst kein direktes privates Klagerecht für Einzelpersonen bei Datenverletzungen schafft, könnte ein Verstoß, der auf die Nichtumsetzung „angemessener Sicherheitsvorkehrungen“ zurückgeht, dennoch die Grundlage für Ansprüche nach dem Gewohnheitsrecht (z. B. Fahrlässigkeit) durch betroffene Personen bilden.

Wie hilft ImmuniWeb bei der Einhaltung des New York SHIELD Act?

Die KI-gestützte Plattform von ImmuniWeb für Application Security Testing (AST) und Attack Surface Management (ASM) bietet eine umfassende Suite von Tools, die direkt auf die technischen Anforderungen des New York SHIELD Act eingehen:

ImmuniWeb führt tiefe API-Penetrationstests durch, deckt Schwachstellen wie unsichere Endpunkte, fehlerhafte Authentifizierung und Datenlecks auf und gewährleistet die Einhaltung der OWASP API Security Top 10.

Automatisierte, KI-basierte Scans erkennen Fehlkonfigurationen, übermäßige Berechtigungen und schwache Verschlüsselung in REST-, SOAP- und GraphQL-APIs und liefern umsetzbare Behebungshinweise.

ImmuniWeb bietet Anwendungspenetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® On-Demand an.

Die preisgekrönte ImmuniWeb® AI-Plattform für Application Security Posture Management (ASPM) hilft dabei, den gesamten digitalen Fußabdruck einer Organisation, einschließlich versteckter, unbekannter und vergessener Webanwendungen, APIs und mobiler Anwendungen, aggressiv und kontinuierlich zu erkunden.

ImmuniWeb entdeckt und überwacht kontinuierlich exponierte IT-Assets (Webanwendungen, APIs, Cloud-Dienste), reduziert blinde Flecken und verhindert Einbrüche durch Echtzeit-Risikobewertung.

ImmuniWeb bietet automatisierte Penetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® Continuous an.

Simuliert fortgeschrittene Angriffe auf AWS-, Azure- und GCP-Umgebungen, um Fehlkonfigurationen, unsichere IAM-Rollen und exponierte Speicher zu identifizieren, gemäß den CIS-Benchmarks.

Automatisiert die Erkennung von Cloud-Fehlkonfigurationen, Compliance-Lücken (z. B. PCI DSS, HIPAA) und Schatten-IT und bietet Behebungshinweise für eine resiliente Cloud-Infrastruktur.

Kombiniert KI-basierte Angriffssimulationen mit menschlichem Fachwissen, um Abwehrmaßnahmen 24/7 zu testen und dabei reale Angreifer nachzuahmen, ohne den Betrieb zu stören.

Führt automatisierte Angriffsszenarien durch, um Sicherheitskontrollen zu validieren und Schwachstellen in Netzwerken, Anwendungen und Endpunkten aufzudecken, bevor Angreifer sie ausnutzen.

Bietet kontinuierliche, KI-gestützte Penetrationstests, um neue Schwachstellen nach der Bereitstellung zu identifizieren und damit eine proaktive Risikominderung über einmalige Audits hinaus zu gewährleisten.

Priorisiert und behebt Risiken in Echtzeit, indem Bedrohungsinformationen mit Schwachstellen in Assets korreliert werden, wodurch Exploit-Fenster minimiert werden.

Überwacht das Dark Web, Paste-Sites und Hacker-Foren auf gestohlene Anmeldedaten, leakte Daten und gezielte Bedrohungen, um proaktive Maßnahmen zu ermöglichen.

Die preisgekrönte ImmuniWeb® AI-Plattform für Datensicherheitsmanagement hilft dabei, die internetexponierten digitalen Assets einer Organisation, einschließlich Webanwendungen, APIs, Cloud-Speicher und Netzwerkdienste, kontinuierlich zu identifizieren und zu überwachen.

Durchsucht Untergrundmärkte nach kompromittierten Mitarbeiter-/Kundendaten, geistigem Eigentum und Betrugsmaschen und warnt Unternehmen vor Datenpannen.

Testet iOS-/Android-Apps auf unsichere Datenspeicherung, Reverse Engineering-Risiken und API-Fehler gemäß den OWASP Mobile Top 10-Leitlinien.

Automatisiert die statische (SAST) und dynamische (DAST) Analyse mobiler Apps, um Schwachstellen wie hartcodierte Geheimnisse oder schwache TLS-Konfigurationen zu erkennen.

Identifiziert falsch konfigurierte Firewalls, offene Ports und schwache Protokolle in lokalen und hybriden Netzwerken und stärkt die Abwehr.

Bietet skalierbare, abonnementbasierte Penetrationstests mit detaillierten Berichten und Abhilfemaßnahmenverfolgung für agile Sicherheits-Workflows.

Erkennt und beschleunigt die Abnahme von Phishing-Websites, die sich als Ihre Marke ausgeben, und minimiert Reputationsschäden und Betrugsverluste.

Bewertet die Sicherheitslage von Anbietern (z. B. exponierte APIs, veraltete Software), um Angriffe auf die Lieferkette zu verhindern und die Einhaltung der Vorschriften sicherzustellen.

Simuliert auf Ihre Branche zugeschnittene Advanced Persistent Threats (APTs) und testet die Erkennungs- und Reaktionsfähigkeiten gegen realistische Angriffsketten.

Manuelle und automatisierte Tests decken SQLi-, XSS- und Geschäftslogikfehler in Webanwendungen auf, im Einklang mit OWASP Top 10 und regulatorischen Anforderungen.

Führt kontinuierliche DAST-Scans durch, um Schwachstellen in Echtzeit zu erkennen, und integriert in CI/CD-Pipelines für DevSecOps-Effizienz.

Durch die Nutzung der umfassenden Sicherheitstests und des Angriffsflächenmanagements von ImmuniWeb können Organisationen systematisch Schwachstellen identifizieren, robuste technische Schutzmaßnahmen implementieren und validieren sowie ihr Engagement für den Schutz der privaten Daten der Einwohner von New York unter Beweis stellen und so die Einhaltung des SHIELD Act erreichen und aufrechterhalten.

Liste maßgeblicher Ressourcen

Erfüllen Sie regulatorische Anforderungen mit der ImmuniWeb® AI-Plattform

ImmuniWeb kann auch bei der Einhaltung anderer Datenschutzgesetze und -vorschriften helfen:

Europa

EU GDPR

EU DORA

EU NIS 2

EU Cyber Resilience Act

EU AI Act

EU ePrivacy-Richtlinie

UK GDPR

Swiss FADP

Schweizer FINMA-Rundschreiben 2023/1

Nord- und Südamerika

Naher Osten & Afrika

Katar Gesetz zum Schutz personenbezogener Daten

Saudi-Arabien Gesetz zum Schutz personenbezogener Daten

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Südafrika Gesetz zum Schutz personenbezogener Informationen

UAE Verordnung zur Informationssicherheit (1.1)

Gesetz zum Schutz personenbezogener Daten der Vereinigten Arabischen Emirate

Asia Pacific

Australia Privacy Act

Hongkonger Datenschutzverordnung

Indisches Gesetz zum Schutz personenbezogener Daten (DPDPA)

Japan Gesetz über den Schutz personenbezogener Daten

Singapur Gesetz zum Schutz personenbezogener Daten