Einhaltung der Hong Kong Personal Data Privacy Ordinance (PDPO)

Die Hongkonger Verordnung zum Schutz personenbezogener Daten (PDPO), verabschiedet 1996 und über die Jahre hinweg geändert, ist das primäre Datenschutzgesetz der Stadt und regelt die Erhebung, Nutzung und Sicherheit personenbezogener Daten gemäß sechs Datenschutzgrundsätzen (DPPs).

Die digitale Landschaft Hongkongs unterliegt der Personal Data (Privacy) Ordinance (PDPO), einem umfassenden und technologieneutralen Gesetz zum Schutz personenbezogener Daten. Verabschiedet 1995 und erheblich geändert 2012 sowie 2021, bildet die PDPO den Grundstein des Datenschutzes in der Region und wirkt sich auf Organisationen im privaten wie im öffentlichen Sektor aus.

Überblick über die PDPO

Die PDPO legt einen Rahmen für die verantwortungsvolle Erhebung, Speicherung, Verarbeitung und Nutzung personenbezogener Daten fest. Ihr Kern basiert auf sechs Datenschutzgrundsätzen (Data Protection Principles, DPPs), die Datenverwendern (ähnlich wie Datenverantwortlichen in anderen Rechtsordnungen) als Leitfaden für den Umgang mit personenbezogenen Daten dienen. Diese Grundsätze lauten:

- DPP1: Zweck und Art der Erhebung: Personenbezogene Daten müssen rechtmäßig und fair, für einen bestimmten und rechtmäßigen Zweck erhoben werden und müssen notwendig, aber nicht übermäßig sein. Die betroffenen Personen müssen über den Zweck der Erhebung und mögliche Datenübermittlungen informiert werden.

- DPP2: Richtigkeit und Dauer der Speicherung: Personenbezogene Daten müssen korrekt, aktuell und nur solange gespeichert werden, wie es zur Erfüllung des Zwecks, für den sie erhoben wurden, erforderlich ist.

- DPP3: Verwendung personenbezogener Daten: Personenbezogene Daten dürfen nur für den Zweck verwendet werden, für den sie erhoben wurden, oder für einen direkt damit verbundenen Zweck, es sei denn, es liegt eine ausdrückliche und freiwillige Einwilligung für neue Verwendungszwecke vor.

- DPP4: Datensicherheit: Datenbenutzer müssen alle praktikablen Maßnahmen ergreifen, um personenbezogene Daten vor unbefugtem oder versehentlichem Zugriff, Verarbeitung, Löschung, Verlust oder Nutzung zu schützen, wobei Faktoren wie Datentyp und potenzieller Schaden berücksichtigt werden müssen. Dies umfasst die Umsetzung geeigneter technischer und organisatorischer Maßnahmen.

- DPP5: Offenheit: Datennutzer müssen ihre Richtlinien und Praktiken im Umgang mit personenbezogenen Daten transparent machen, einschließlich der Art der gespeicherten Daten und ihrer Hauptverwendungszwecke.

- DPP6: Datenzugriff und -korrektur: Betroffene Personen haben das Recht, auf ihre von Datenverwendern gespeicherten personenbezogenen Daten zuzugreifen und deren Korrektur zu verlangen.

Die Änderungen von 2021 führten insbesondere neue Straftatbestände für Doxxing ein und verliehen dem Datenschutzbeauftragten für personenbezogene Daten (PCPD) erweiterte Durchsetzungsbefugnisse, darunter die Möglichkeit, Unterlassungsanordnungen zu erlassen und Straftäter strafrechtlich zu verfolgen. Während ein obligatorischer Mechanismus zur Meldung von Datenverstößen noch unter Prüfung steht, empfiehlt der PCPD nachdrücklich eine freiwillige Meldung.

Wichtige Aspekte der PDPO-Konformität

Die Einhaltung der PDPO erfordert einen ganzheitlichen Ansatz, der sowohl rechtliche als auch technische Aspekte umfasst. Zu den wichtigsten Aspekten gehören:

- Dateninventarisierung und -karten: Organisationen müssen alle personenbezogenen Daten, die sie erheben, verarbeiten und speichern, identifizieren und dokumentieren. Dazu gehört die Analyse der Datenflüsse innerhalb der Organisation, von den Erhebungsstellen über Speicherung und Verarbeitung bis hin zur endgültigen Löschung.

- Einwilligungsmanagement: Implementierung robuster Mechanismen zur Einholung, Verwaltung und Dokumentation der ausdrücklichen und freiwilligen Einwilligung der betroffenen Personen, insbesondere für Direktmarketing oder die Nutzung von Daten für Zwecke, die über die ursprüngliche Erhebung hinausgehen.

- Datenschutzrichtlinien und -hinweise: Entwicklung klarer, prägnanter und leicht zugänglicher Datenschutzrichtlinien, die erklären, wie personenbezogene Daten erfasst, verwendet und geschützt werden. Diese Richtlinien sollten mit DPP1 und DPP5 übereinstimmen.

- Datensicherheitsmaßnahmen (DPP4): Hier kommen technische Details ins Spiel. Unternehmen müssen „alle praktikablen Maßnahmen“ zur Sicherung personenbezogener Daten ergreifen. Dazu gehören im Wesentlichen:

- Zugriffskontrollen: Implementierung starker Authentifizierungsmechanismen (z. B. Multi-Faktor-Authentifizierung, strenge Passwortrichtlinien), rollenbasierter Zugriffskontrolle (RBAC) und des Prinzips der minimalen Berechtigungen, um den Datenzugriff ausschließlich auf autorisiertes Personal zu beschränken. Dies umfasst granulare Kontrollen über Datenbanken, Anwendungen und Betriebssysteme.

- Verschlüsselung: Verschlüsselung personenbezogener Daten sowohl während der Übertragung (z. B. mittels Transport Layer Security/Secure Sockets Layer (TLS/SSL) für Webkommunikation, VPNs für Fernzugriff) als auch im Ruhezustand (z. B. Verschlüsselung von Datenbanken, Dateisystemen und Speichervolumes mit AES-256 oder ähnlichen starken Algorithmen). Die Schlüsselverwaltung ist hier entscheidend.

- Netzwerksicherheit: Einsatz robuster Firewalls, Intrusion Detection/Prevention-Systeme (IDS/IPS) sowie regelmäßige Aktualisierungen von Netzwerkgeräten, Betriebssystemen und Anwendungen zur Verhinderung unbefugter Zugriffe und Cyberangriffe. Netzwerksegmentierung und Mikrosegmentierung können kritische Daten zusätzlich isolieren.

- Anwendungssicherheit: Regelmäßige Sicherheitstests (z. B. Penetrationstests, Schwachstellenscans, statische/dynamische Anwendungssicherheitstests (SAST/DAST)) für Web- und Mobilanwendungen durchführen, um Schwachstellen (z. B. OWASP Top 10) zu identifizieren und zu beheben, die zu Datenverletzungen führen könnten. Die sichere Entwicklung und Verwaltung von APIs ist ebenfalls entscheidend.

- Datenminimierung und -speicherung: Entwicklung von Systemen und Prozessen zur Erfassung nur notwendiger Daten (DPP1) sowie Implementierung automatisierter Datenspeicherungsrichtlinien zur Löschung von Daten, sobald sie nicht mehr benötigt werden, gemäß DPP2 und Abschnitt 26 des PDPO. Dies umfasst häufig sichere Datenbereinigungstechniken.

- Sicherung und Wiederherstellung: Implementierung robuster Sicherungs- und Notfallwiederherstellungspläne zur Gewährleistung der Datenverfügbarkeit und -integrität im Falle von Datenverlust, Beschädigung oder Systemausfällen. Die regelmäßige Überprüfung dieser Pläne ist unerlässlich.

- Plan zur Reaktion auf Vorfälle: Entwicklung und regelmäßige Überprüfung eines umfassenden Plans zur Reaktion auf Datenverstöße, um den Schaden für betroffene Personen umgehend zu erkennen, einzudämmen, zu untersuchen und zu bewerten sowie gegebenenfalls die zuständigen Stellen (PCPD und betroffene Personen) zu benachrichtigen.

- Protokollierung und Überwachung: Umfassende Protokollierung aller System- und Datenzugriffsaktivitäten sowie kontinuierliche Überwachung dieser Protokolle auf verdächtige Muster oder Sicherheitsvorfälle. SIEM-Systeme können Protokolle zentralisieren und analysieren.

- Verwaltung der Rechte betroffener Personen: Einrichtung klarer Verfahren zur sicheren und zeitnahen Bearbeitung von Anfragen auf Datenzugriff (DSARs) und Datenkorrektur (DPP6). Dies erfordert häufig sichere Portale oder definierte Kommunikationskanäle für betroffene Personen.

- Risikomanagement für Dritte: Sicherstellen, dass alle vom Datennutzer beauftragten externen Datenverarbeiter (z. B. Cloud-Dienstleister, IT-Anbieter) ebenfalls die PDPO-Anforderungen erfüllen, typischerweise durch robuste vertragliche Vereinbarungen, Due Diligence, Sicherheitsaudits und kontinuierliche Überwachung.

- Mitarbeiterschulung: Regelmäßige Schulung der Mitarbeiter zu bewährten Praktiken im Datenschutz, zur Bedeutung der Einhaltung der PDPO und zu ihren spezifischen Verantwortlichkeiten im Umgang mit personenbezogenen Daten, einschließlich der Erkennung und Meldung von Sicherheitsvorfällen.

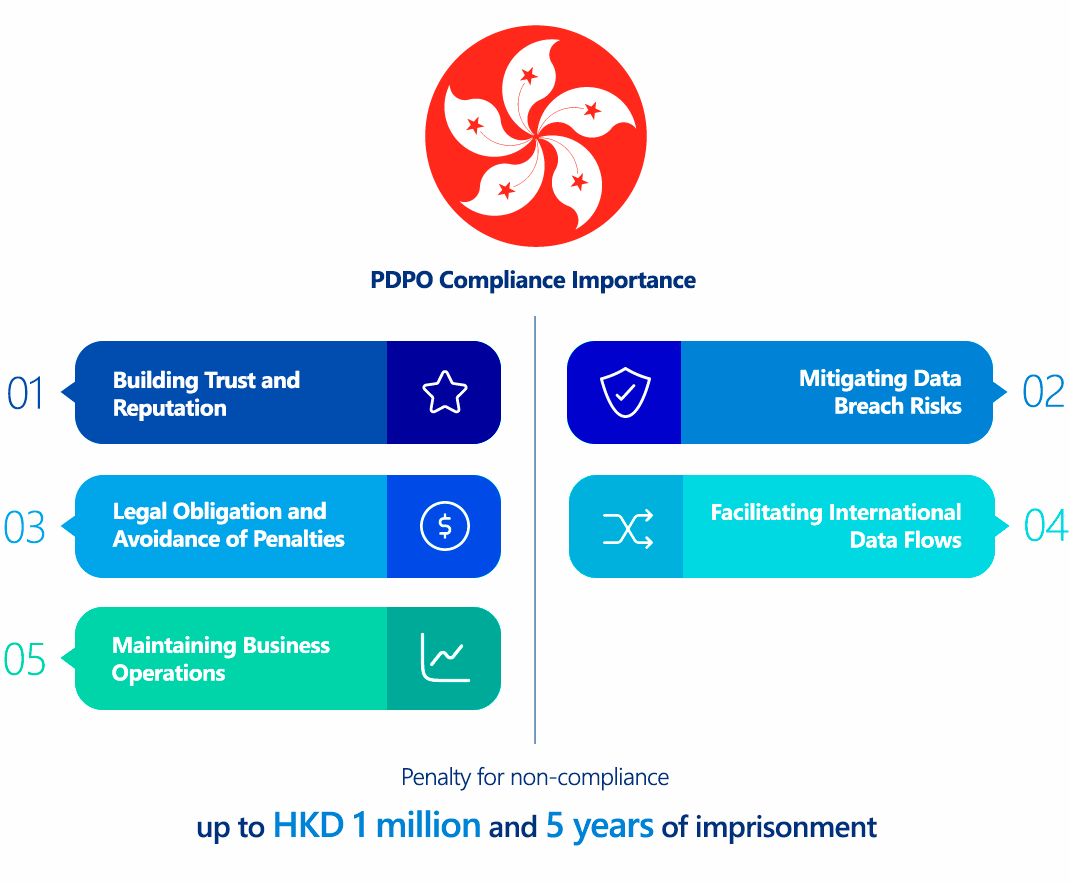

Warum ist die Einhaltung der PDPO wichtig?

Die Einhaltung der PDPO ist aus mehreren Gründen von entscheidender Bedeutung:

- Gesetzliche Verpflichtung und Vermeidung von Strafen: Die Nichtbefolgung kann zu erheblichen Geldstrafen, Freiheitsstrafen und rechtlichen Schritten führen. Die PCPD ist befugt, Vollstreckungsbescheide zu erlassen, deren Nichtbefolgung strafrechtliche Sanktionen nach sich ziehen kann (Geldstrafen bis zu 100.000 HKD und zwei Jahre Freiheitsstrafe bei Wiederholungstaten). Verstöße wie Doxxing unterliegen noch höheren Strafen (bis zu 1 Million HKD und fünf Jahre Freiheitsstrafe).

- Vertrauen und Reputation aufbauen: Die Demonstration eines Engagements für den Datenschutz fördert das Vertrauen bei Kunden, Partnern und der Öffentlichkeit und stärkt die Reputation sowie den Wettbewerbsvorteil einer Organisation.

- Risiken von Datenverletzungen mindern: Robuste Compliance-Maßnahmen, insbesondere technische Sicherheitskontrollen, reduzieren erheblich die Wahrscheinlichkeit und die Auswirkungen von Datenverletzungen, die mit finanziellen Verlusten, Reputationsschäden und rechtlichen Haftungen verbunden sind.

- Aufrechterhaltung des Geschäftsbetriebs: Datenverstöße können den Geschäftsbetrieb stören und zu Ausfallzeiten, Umsatzverlusten und komplexen Wiederherstellungsmaßnahmen führen. Compliance sichert die Geschäftskontinuität.

- Erleichterung des internationalen Datenverkehrs: Da Daten zunehmend grenzüberschreitend fließen, kann die Demonstration starker Datenschutzpraktiken, wie z. B. die PDPO-Konformität, Partnerschaften und den Handel mit Jurisdiktionen, die ähnliche Datenschutzgesetze haben, erleichtern und möglicherweise Datenübertragungsvereinbarungen vereinfachen.

Wer muss die PDPO einhalten?

Das PDPO gilt allgemein für „Datenverwender“, die die Erhebung, Speicherung, Verarbeitung oder Nutzung personenbezogener Daten in oder aus Hongkong kontrollieren. Dazu gehören:

- Alle privaten und öffentlichen Organisationen, die in Hongkong tätig sind, unabhängig von ihrer Größe oder Branche.

- Organisationen, die personenbezogene Daten von Personen in Hongkong verarbeiten, auch wenn die Verarbeitung außerhalb Hongkongs erfolgt, sofern der Datennutzer in Hongkong ansässig ist.

- Datenverarbeiter unterliegen nicht direkt der PDPO. Datenverwender sind jedoch verpflichtet, durch vertragliche oder andere Mittel sicherzustellen, dass ihre Datenverarbeiter den relevanten Anforderungen an die Datenaufbewahrung und -sicherheit (DPP2 und DPP4) nachkommen.

Es gibt begrenzte Ausnahmen, beispielsweise für Daten, die für private oder Freizeitzwecke gespeichert werden, oder für bestimmte beschäftigungsbezogene Daten unter bestimmten Bedingungen.

Vergleich zwischen PDPO und DSGVO

Obwohl sowohl das PDPO als auch die Datenschutz-Grundverordnung (DSGVO) der EU den Schutz personenbezogener Daten zum Ziel haben, weisen sie doch erhebliche Unterschiede auf, insbesondere in Bezug auf ihre technischen Implikationen:

| Feature | Hong Kong PDPO | EU-DSGVO |

|---|---|---|

| Räumlicher Geltungsbereich | Gilt für Datenverwender, die Daten in oder aus Hongkong kontrollieren. Begrenzte Extraterritorialität basierend auf der Kontrolle des Datenverwenders in HK. | Weiter gefasste Extraterritorialität: gilt für Verantwortliche/Auftragsverarbeiter, die Waren/Dienstleistungen für betroffene Personen in der EU anbieten oder deren Verhalten überwachen, unabhängig von der Niederlassung. |

| Pflichten des Datenverarbeiters | Datenverarbeiter unterliegen keiner direkten Regulierung. Datenverwender müssen durch Vertrag oder andere Mittel sicherstellen, dass Verarbeiter DPP2 und DPP4 einhalten. | Datenverarbeiter haben direkte Verpflichtungen (z. B. Sicherheit, Aufbewahrung von Aufzeichnungen, Verletzungsbenachrichtigung, Datenschutzbeauftragter wo anwendbar) und können haftbar gemacht werden. |

| Pflicht zur Meldung von Datenverletzungen | Keine obligatorische Meldung von Verstößen (gemäß den derzeit geltenden Bestimmungen), aber die PCPD empfiehlt dringend eine freiwillige Meldung. | Verpflichtende Meldung an die Aufsichtsbehörde innerhalb von 72 Stunden nach Kenntnis einer Verletzung, sofern nicht unwahrscheinlich, dass diese ein Risiko für die Rechte und Freiheiten der betroffenen Personen darstellt. Bei hohem Risiko ist eine Benachrichtigung der betroffenen Personen erforderlich. |

| Kategorien sensibler Daten | Kein spezifisches Konzept für „sensible personenbezogene Daten“, obwohl die PCPD Leitlinien für bestimmte Datentypen (z. B. Ausweisnummern) bereitstellt. | Definiert „besondere Kategorien personenbezogener Daten“ (z. B. Gesundheit, ethnische Herkunft, politische Meinungen, sexuelle Orientierung) mit strengeren Verarbeitungsbedingungen. |

| Rechte der betroffenen Personen | Rechte auf Zugang und Berichtigung (DPP6). Kein ausdrückliches Recht auf Löschung („Recht auf Vergessenwerden“) oder Datenübertragbarkeit. | Umfassende Rechte, einschließlich Zugriff, Berichtigung, Löschung, Einschränkung der Verarbeitung, Datenübertragbarkeit und Widerspruch gegen die Verarbeitung. |

| Grundsatz der Rechenschaftspflicht | Implizit in den DPPs, insbesondere DPP4, die „alle praktikablen Maßnahmen“ für die Sicherheit vorschreiben. Weniger explizit bezüglich „Privacy by Design“ und „Privacy by Default“. | Expliziter Grundsatz der „Rechenschaftspflicht“. Erfordert „Datenschutz durch Technik und durch datenschutzfreundliche Voreinstellungen“ und verlangt die proaktive Integration des Datenschutzes in Systeme und Prozesse. |

| Datenschutzbeauftragter (DSB) | Es besteht keine verpflichtende DPO-Anforderung, aber die PCPD empfiehlt die Benennung einer verantwortlichen Person. | Obligatorischer Datenschutzbeauftragter für Behörden oder Organisationen, die eine groß angelegte systematische Überwachung oder Verarbeitung besonderer Datenkategorien durchführen. |

| Grenzüberschreitende Datenübertragungen | Abschnitt 33 beschränkt grenzüberschreitende Übermittlungen auf Länder mit „vergleichbarem Schutz“, aber dieser Abschnitt ist noch nicht in Kraft getreten. Übermittlungen sind generell zulässig. | Strengere Regeln: Übermittlungen sind in „angemessene“ Länder mit geeigneten Garantien (z. B. Standardvertragsklauseln (SCCs), verbindliche Unternehmensregeln (BCRs)) oder spezifischen Ausnahmeregelungen zulässig. |

| Sanktionen | Geldstrafen und Freiheitsstrafen bei Nichteinhaltung von Vollstreckungsbescheiden, Doxxing und Verstößen gegen das Direktmarketing. Geldstrafen bis zu 1 Million HKD. | Deutlich höhere Verwaltungsstrafen (bis zu 20 Millionen Euro oder 4 % des weltweiten Jahresumsatzes, je nachdem, welcher Betrag höher ist) für schwerwiegende Verstöße. Privates Klagerecht für betroffene Personen. |

| Technische Maßnahmen im Fokus | „Alle praktikablen Maßnahmen“ für die Sicherheit (DPP4). Konzentration auf angemessene Maßnahmen unter Berücksichtigung des Kontexts und des potenziellen Schadens. | Vorgaben zu technischen und organisatorischen Maßnahmen (Art. 32) sind präziser, darunter Verschlüsselung, Pseudonymisierung, Ausfallsicherheit von Systemen und regelmäßige Tests. Der risikobasierte Ansatz wird betont. |

Aus technischer Sicht werden Unternehmen, die die Einhaltung der DSGVO anstreben, häufig feststellen, dass sie die technischen Sicherheitsanforderungen der PDPO weitgehend erfüllen, da die Standards der DSGVO im Allgemeinen strenger sind. Allerdings erfordern bestimmte Nuancen wie Datenspeicherungspolitiken und das Fehlen einer verpflichtenden Meldung bei Datenschutzverletzungen in der PDPO (zumindest derzeit) besondere Aufmerksamkeit.

Wie kann die Einhaltung der PDPO sichergestellt werden?

Die Gewährleistung der PDPO-Konformität ist ein fortlaufender Prozess, der das Engagement aller Ebenen einer Organisation erfordert. Hier sind die wichtigsten Schritte mit technischen Überlegungen:

- Führen Sie eine umfassende Datenbestandsaufnahme durch:

- Technisch: Nutzen Sie Daten-Discovery-Tools, um alle personenbezogenen Daten in allen Systemen (Datenbanken, Dateiservern, Cloud-Speicher, Endpunkte) zu lokalisieren. Karten Sie Datenflüsse ab und identifizieren Sie, wo Daten erfasst, gespeichert, verarbeitet und übertragen werden. Klassifizieren Sie Daten nach ihrer Sensibilität.

- Organisatorisch: Dokumentieren Sie den Zweck der Erfassung jeder Art von Daten, ihre Aufbewahrungsfrist und wer Zugriff darauf hat.

- Entwickeln und implementieren Sie robuste Datenschutzrichtlinien und -verfahren:

- Organisatorisch: Erstellen Sie klare, transparente Datenschutzrichtlinien (Website, intern), die den DPP1 und DPP5 entsprechen. Richten Sie interne Verfahren für den Umgang mit Daten, die Verwaltung von Einwilligungen und Anfragen zu den Rechten betroffener Personen ein.

- Technisch: Implementieren Sie gegebenenfalls Technologien zur Verbesserung des Datenschutzes (PETs) wie Anonymisierung oder Pseudonymisierung, um identifizierbare Daten zu minimieren. Stellen Sie sicher, dass Website- und Anwendungsbögen die Einwilligung eindeutig erfassen und auf die Datenschutzrichtlinien verweisen.

- Stärkung der Datensicherheitsmaßnahmen (DPP4):

- Zugriffskontrollsysteme: Implementieren Sie Identitäts- und Zugriffsmanagement-Lösungen (IAM) mit Multi-Faktor-Authentifizierung (MFA) für alle kritischen Systeme. Setzen Sie das Prinzip der geringsten Privilegien durch (z. B. durch rollenbasierte Zugriffskontrolle (RBAC) und attributbasierte Zugriffskontrolle (ABAC)). Überprüfen Sie regelmäßig die Zugriffsrechte und widerrufen Sie sie bei Bedarf.

- Verschlüsselung: Setzen Sie eine End-to-End-Verschlüsselung für Daten in Transit (TLS 1.2+ für Web/API, VPNs, sichere Dateiübertragungsprotokolle) und Verschlüsselung bei Ruhe für Datenbanken, Speicher und Backups ein. Implementieren Sie robuste Schlüsselverwaltungssysteme.

- Netzwerk- und Endpunktsicherheit: Verwenden Sie Firewalls, Web Application Firewalls (WAFs), Intrusion Prevention Systeme (IPS) sowie Endpoint Detection and Response (EDR)-Lösungen. Halten Sie die Antiviren- und Anti-Malware-Software stets auf dem neuesten Stand. Segmentieren Sie Netzwerke, um sensible Daten zu isolieren.

- Schwachstellenmanagement: Führen Sie ein kontinuierliches Programm zum Scannen von Schwachstellen und zum Patch-Management für alle Software, Betriebssysteme und Netzwerkgeräte ein. Führen Sie regelmäßig Penetrationstests (intern und extern) und Sicherheitsaudits von Anwendungen und Infrastruktur durch.

- Sicherer Softwareentwicklungslebenszyklus (SSDLC): Integrieren Sie Sicherheit in jede Phase der Softwareentwicklung, vom Design bis zur Bereitstellung, einschließlich sicherer Codierungspraktiken, Code-Reviews und Sicherheitstests.

- Datenminimierung und automatisierte Datenlöschung: Entwerfen Sie Systeme, die nur die notwendigen Datenfelder erfassen. Implementieren Sie automatisierte Löschrichtlinien und -mechanismen, um Daten nach Ablauf der Aufbewahrungsfrist sicher zu entfernen (z. B. kryptografisches Shredding, Degaussing).

- Physische Sicherheit: Sichern Sie den physischen Zugang zu Rechenzentren und Hardware, auf denen personenbezogene Daten gespeichert sind.

- Erstellen Sie einen Datenverstoß-Notfallplan:

- Technisch: Entwickeln und testen Sie einen Vorfallreaktionsplan, der Verfahren zur Erkennung, Eindämmung, Beseitigung, Wiederherstellung und Post-Inzident-Analyse umfasst. Implementieren Sie Security Information and Event Management (SIEM)-Systeme für die Echtzeit-Erkennung von Bedrohungen.

- Organisatorisch: Definieren Sie klar die Rollen und Verantwortlichkeiten, Kommunikationsprotokolle (intern, PCPD, betroffene Personen) und rechtliche Überprüfungsprozesse.

- Risiken durch Dritte verwalten:

- Organisatorisch: Führen Sie eine gründliche Due Diligence aller Drittanbieter und Datenverarbeiter durch. Nehmen Sie PDPO-spezifische Klauseln in die Verträge auf, die diese zur Einhaltung der Datenschutzgrundsätze, insbesondere DPP4, verpflichten.

- Technisch: Führen Sie Sicherheitsbewertungen von Lieferanten durch, überwachen Sie deren Sicherheitslage und stellen Sie sicher, dass geeignete Datenverarbeitungsvereinbarungen vorliegen.

- Regelmäßige Mitarbeiterschulungen durchführen:

- Organisatorisch: Führen Sie für alle Mitarbeiter obligatorische und wiederkehrende Schulungen zum Thema Datenschutz und Datensicherheit durch, die ihre Rollen und Verantwortlichkeiten gemäß PDPO betonen. Schließen Sie dabei auch das Phishing-Bewusstsein und sichere Datenhandhabungspraktiken ein.

Folgen der Nichteinhaltung

Die PCPD setzt die PDPO aktiv durch, und die Folgen einer Nichteinhaltung können schwerwiegend sein:

- Durchsetzungsbescheide: Die PCPD kann Durchsetzungsbescheide erlassen, in denen Datenbenutzer verpflichtet werden, bestimmte Maßnahmen zu ergreifen, um einen Verstoß gegen die PDPO zu beheben oder zu verhindern.

- Strafrechtliche Sanktionen:

- Nichteinhaltung einer Vollstreckungsanordnung: Eine erste Verurteilung führt zu einer Geldstrafe von maximal 50.000 HKD und zwei Jahren Freiheitsentzug. Erneute Verurteilungen können zu einer Geldstrafe von 100.000 HKD und zwei Jahren Freiheitsentzug führen, wobei bei fortgesetzten Verstößen tägliche Geldstrafen anhängen.

- Doxxing-Straftaten (seit 2021): Straftaten für die Offenlegung personenbezogener Daten ohne Einwilligung zur Verursachung von Schaden. Höchststrafe: Geldstrafe von 1 Million HKD und fünf Jahre Freiheitsstrafe. Die Nichtbefolgung einer Unterlassungsanordnung im Zusammenhang mit Doxxing wird mit ähnlichen Geldstrafen und Freiheitsstrafen geahndet.

- Verstöße gegen Direktmarketingvorschriften: Die Nichteinhaltung von Direktmarketingvorschriften kann zu Geldstrafen von bis zu 1 Million HKD und fünf Jahren Freiheitsentzug führen, insbesondere wenn personenbezogene Daten zu Gewinnzwecken übertragen werden.

- Zivilrechtliche Haftung: Datenbetroffene, die aufgrund eines Verstoßes gegen das PDPO Schaden (einschließlich Gefühlsverletzungen) erleiden, können im Rahmen eines Zivilverfahrens Schadenersatz verlangen.

- Reputationsschaden: Datenverletzungen und Nichtkonformität können den Ruf einer Organisation schwer schädigen und zum Verlust des Kundenvertrauens, von Geschäften und der Wettbewerbsposition führen.

- Geschäftsunterbrechungen: Ermittlungen, Gerichtsverfahren und die Folgen einer Sicherheitsverletzung können den Geschäftsbetrieb erheblich stören.

Wie hilft ImmuniWeb bei der Einhaltung der PDPO?

ImmuniWeb kann mit seiner KI-gestützten Plattform für Application Security Testing (AST) und Attack Surface Management (ASM) Unternehmen erheblich dabei unterstützen, die PDPO-Konformität zu erreichen und aufrechtzuerhalten, insbesondere in Bezug auf die technischen Anforderungen von DPP4 (Data Security).

So tragen die Angebote von ImmuniWeb dazu bei:

ImmuniWeb führt tiefe API-Penetrationstests durch, deckt Schwachstellen wie unsichere Endpunkte, fehlerhafte Authentifizierung und Datenlecks auf und gewährleistet die Einhaltung der OWASP API Security Top 10.

Automatisierte, KI-basierte Scans erkennen Fehlkonfigurationen, übermäßige Berechtigungen und schwache Verschlüsselung in REST-, SOAP- und GraphQL-APIs und liefern umsetzbare Behebungshinweise.

ImmuniWeb bietet Anwendungspenetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® On-Demand an.

Die preisgekrönte ImmuniWeb® AI-Plattform für Application Security Posture Management (ASPM) hilft dabei, den gesamten digitalen Fußabdruck einer Organisation, einschließlich versteckter, unbekannter und vergessener Webanwendungen, APIs und mobiler Anwendungen, aggressiv und kontinuierlich zu erkunden.

ImmuniWeb entdeckt und überwacht kontinuierlich exponierte IT-Assets (Webanwendungen, APIs, Cloud-Dienste), reduziert blinde Flecken und verhindert Einbrüche durch Echtzeit-Risikobewertung.

ImmuniWeb bietet automatisierte Penetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® Continuous an.

Simuliert fortgeschrittene Angriffe auf AWS-, Azure- und GCP-Umgebungen, um Fehlkonfigurationen, unsichere IAM-Rollen und exponierte Speicher zu identifizieren, gemäß den CIS-Benchmarks.

Automatisiert die Erkennung von Cloud-Fehlkonfigurationen, Compliance-Lücken (z. B. PCI DSS, HIPAA) und Schatten-IT und bietet Behebungshinweise für eine resiliente Cloud-Infrastruktur.

Kombiniert KI-basierte Angriffssimulationen mit menschlichem Fachwissen, um Abwehrmaßnahmen 24/7 zu testen und dabei reale Angreifer nachzuahmen, ohne den Betrieb zu stören.

Führt automatisierte Angriffsszenarien durch, um Sicherheitskontrollen zu validieren und Schwachstellen in Netzwerken, Anwendungen und Endpunkten aufzudecken, bevor Angreifer sie ausnutzen.

Bietet kontinuierliche, KI-gestützte Penetrationstests, um neue Schwachstellen nach der Bereitstellung zu identifizieren und damit eine proaktive Risikominderung über einmalige Audits hinaus zu gewährleisten.

Priorisiert und behebt Risiken in Echtzeit, indem Bedrohungsinformationen mit Schwachstellen in Assets korreliert werden, wodurch Exploit-Fenster minimiert werden.

Überwacht das Dark Web, Paste-Sites und Hacker-Foren auf gestohlene Anmeldedaten, leakte Daten und gezielte Bedrohungen, um proaktive Maßnahmen zu ermöglichen.

Die preisgekrönte ImmuniWeb® AI-Plattform für Datensicherheitsmanagement hilft dabei, die internetexponierten digitalen Assets einer Organisation, einschließlich Webanwendungen, APIs, Cloud-Speicher und Netzwerkdienste, kontinuierlich zu identifizieren und zu überwachen.

Durchsucht Untergrundmärkte nach kompromittierten Mitarbeiter-/Kundendaten, geistigem Eigentum und Betrugsmaschen und warnt Unternehmen vor Datenpannen.

Testet iOS-/Android-Apps auf unsichere Datenspeicherung, Reverse Engineering-Risiken und API-Fehler gemäß den OWASP Mobile Top 10-Leitlinien.

Automatisiert die statische (SAST) und dynamische (DAST) Analyse mobiler Apps, um Schwachstellen wie hartcodierte Geheimnisse oder schwache TLS-Konfigurationen zu erkennen.

Identifiziert falsch konfigurierte Firewalls, offene Ports und schwache Protokolle in lokalen und hybriden Netzwerken und stärkt die Abwehr.

Bietet skalierbare, abonnementbasierte Penetrationstests mit detaillierten Berichten und Abhilfemaßnahmenverfolgung für agile Sicherheits-Workflows.

Erkennt und beschleunigt die Abnahme von Phishing-Websites, die sich als Ihre Marke ausgeben, und minimiert Reputationsschäden und Betrugsverluste.

Bewertet die Sicherheitslage von Anbietern (z. B. exponierte APIs, veraltete Software), um Angriffe auf die Lieferkette zu verhindern und die Einhaltung der Vorschriften sicherzustellen.

Simuliert auf Ihre Branche zugeschnittene Advanced Persistent Threats (APTs) und testet die Erkennungs- und Reaktionsfähigkeiten gegen realistische Angriffsketten.

Manuelle und automatisierte Tests decken SQLi-, XSS- und Geschäftslogikfehler in Webanwendungen auf, im Einklang mit OWASP Top 10 und regulatorischen Anforderungen.

Führt kontinuierliche DAST-Scans durch, um Schwachstellen in Echtzeit zu erkennen, und integriert in CI/CD-Pipelines für DevSecOps-Effizienz.

Durch die Integration der KI-gestützten Sicherheitstest- und Überwachungslösungen von ImmuniWeb können Organisationen einen klaren, kontinuierlichen Überblick über ihre Cybersicherheitslage gewinnen, Risiken für personenbezogene Daten proaktiv identifizieren und mindern sowie nachweisen, dass sie „alle praktikablen Maßnahmen“ ergriffen haben, um den technischen Anforderungen des PDPO von Hongkong nachzukommen.

Liste maßgeblicher Ressourcen

Erfüllen Sie regulatorische Anforderungen mit der ImmuniWeb® AI-Plattform

ImmuniWeb kann auch bei der Einhaltung anderer Datenschutzgesetze und -vorschriften helfen:

Europa

EU GDPR

EU DORA

EU NIS 2

EU Cyber Resilience Act

EU AI Act

EU ePrivacy-Richtlinie

UK GDPR

Swiss FADP

Schweizer FINMA-Rundschreiben 2023/1

Nord- und Südamerika

Naher Osten & Afrika

Katar Gesetz zum Schutz personenbezogener Daten

Saudi-Arabien Gesetz zum Schutz personenbezogener Daten

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Südafrika Gesetz zum Schutz personenbezogener Informationen

UAE Verordnung zur Informationssicherheit (1.1)

Gesetz zum Schutz personenbezogener Daten der Vereinigten Arabischen Emirate

Asia Pacific

Australia Privacy Act

Hongkonger Datenschutzverordnung

Indisches Gesetz zum Schutz personenbezogener Daten (DPDPA)

Japan Gesetz über den Schutz personenbezogener Daten

Singapur Gesetz zum Schutz personenbezogener Daten