Einhaltung des Gesetzes zum Schutz personenbezogener Daten (PDPPL) in Katar

Das katarische Gesetz zum Schutz personenbezogener Daten (PDPPL) regelt die Verarbeitung personenbezogener Daten zum Schutz der Privatsphäre von Personen, indem es Anforderungen für die rechtmäßige Erhebung, Speicherung und Weitergabe von Daten festlegt und gleichzeitig den Personen Rechte über ihre personenbezogenen Daten verleiht.

Als dynamischer und sich schnell entwickelnder digitaler Knotenpunkt im Nahen Osten hat Katar bedeutende Schritte unternommen, um die digitalen Rechte seiner Bürger und Einwohner zu schützen. Ein Eckpfeiler dieser Bemühungen ist das Gesetz Nr. 13 von 2016 über den Schutz personenbezogener Daten (PDPPL), das 2017 in voller Gültigkeit trat. Als erstes umfassendes Datenschutzgesetz in der Region des Golf-Kooperationsrats (GCC) unterstreicht das PDPPL das Engagement Katars für die Förderung einer vertrauenswürdigen digitalen Umgebung und den Schutz der Privatsphäre des Einzelnen angesichts des raschen technologischen Fortschritts.

Das PDPPL soll Einzelpersonen mehr Kontrolle über ihre persönlichen Daten geben und Organisationen, die solche Daten sammeln, verarbeiten oder speichern, klare Verpflichtungen auferlegen. Für Unternehmen, die in Katar tätig sind oder mit Katar interagieren, ist das Verständnis der komplexen technischen Details und Compliance-Anforderungen des PDPPL von entscheidender Bedeutung, um rechtliche Risiken zu minimieren, das Vertrauen der Verbraucher zu stärken und einen reibungslosen Betrieb in der digitalen Landschaft Katars zu gewährleisten.

Dieser Artikel bietet eine gründliche technische Untersuchung des PDPPL von Katar, analysiert dessen Kernkomponenten, hebt wichtige Einhaltungsherausforderungen hervor und skizziert praktische Strategien zur Umsetzung.

Übersicht über das Gesetz zum Schutz personenbezogener Daten in Katar (PDPPL)

Das Gesetz zum Schutz personenbezogener Daten (PDPPL) von Katar, das von der National Cyber Governance and Assurance Affairs (NCGAA) unter dem Ministerium für Kommunikation und Informationstechnologie (MCIT) überwacht wird, ist ein wegweisendes Gesetz, das den Rahmen für den Schutz personenbezogener Daten in verschiedenen Sektoren des Landes festlegt. Es gilt für personenbezogene Daten, die elektronisch verarbeitet, für die elektronische Verarbeitung erhoben oder durch eine Kombination aus elektronischen und traditionellen Methoden verarbeitet werden.

Das PDPPL basiert auf universellen Datenschutzgrundsätzen und zielt darauf ab, die Rechte des Einzelnen auf Privatsphäre mit den legitimen Anforderungen an die Datenverarbeitung in Einklang zu bringen:

- Rechtmäßigkeit, Fairness und Transparenz: Personenbezogene Daten müssen auf faire, rechtmäßige und transparente Weise verarbeitet werden, wobei die betroffenen Personen klar darüber informiert werden müssen, wie ihre Daten verwendet werden.

- Zweckbindung: Daten dürfen nur für bestimmte, explizite und legitime Zwecke erhoben werden und nicht in einer mit diesen Zwecken unvereinbaren Weise weiterverarbeitet werden.

- Datenminimierung: Es sollten nur notwendige personenbezogene Daten erhoben werden, die bezüglich des Zwecks angemessen, relevant und nicht übermäßig sind.

- Genauigkeit: Personenbezogene Daten müssen genau, vollständig und auf dem neuesten Stand sein.

- Speicherbegrenzung: Personenbezogene Daten dürfen nicht länger gespeichert werden, als für die Zwecke, für die sie erhoben wurden, erforderlich ist.

- Integrität und Vertraulichkeit (Sicherheit): Organisationen müssen geeignete administrative, technische und finanzielle Maßnahmen treffen, um personenbezogene Daten vor Verlust, Beschädigung, Änderung, Offenlegung, unbefugtem Zugriff oder Missbrauch zu schützen. Dieser Grundsatz bildet die Grundlage für die technischen Sicherheitsanforderungen.

- Rechenschaftspflicht: Datenverantwortliche sind dafür verantwortlich, die Einhaltung des PDPPL nachzuweisen.

Das PDPPL definiert „personenbezogene Daten“ weit gefasst und umfasst alle Informationen, die zur Identifizierung einer Person führen, einschließlich Informationen über verstorbene Personen, wenn diese oder ihre Familie identifiziert werden können. Es identifiziert zudem „sensible personenbezogene Daten“ (z. B. ethnische Herkunft, Gesundheit, körperliche oder geistige Verfassung, religiöse Überzeugungen, eheliche Beziehungen, Strafregister und Kinderdaten), die strengeren Verarbeitungsbedingungen unterliegen und oft die ausdrückliche Zustimmung des zuständigen Ministeriums erfordern.

Wichtige Aspekte der Einhaltung des katarischen Datenschutzgesetzes (PDPPL)

Die Einhaltung der PDPPL erfordert eine Kombination aus rechtlichen, administrativen und robusten technischen Maßnahmen. Insbesondere der Grundsatz „Integrität und Vertraulichkeit“ stellt erhebliche technische Anforderungen:

- Rechtliche Grundlage für die Verarbeitung, vor allem Einwilligung:

- Technische Details: Das PDPPL legt großen Wert auf die Einwilligung als primäre Rechtsgrundlage für die Verarbeitung personenbezogener Daten. Dies erfordert die Implementierung von Consent Management Platforms (CMPs) auf Websites, mobilen Anwendungen und anderen digitalen Schnittstellen, um eine klare, eindeutige und ausdrückliche Einwilligung (standardmäßig Opt-in) einzuholen. Für sensible personenbezogene Daten ist neben der ausdrücklichen Einwilligung zusätzlich die Genehmigung des Ministeriums für Kommunikation und Informationstechnologie (MCIT) erforderlich. Organisationen müssen sicherstellen, dass die Einwilligung ebenso leicht widerrufen werden kann wie erteilt, was technische Mechanismen zur Erfassung und Berücksichtigung von Widerrufsanträgen erfordert.

- Tools: CMPs, Datenschutz-Einstellungszentren, überprüfbare Einwilligungsprotokolle.

- Transparenz und Datenschutzhinweise:

- Technische Details: Organisationen müssen Personen vor oder zum Zeitpunkt der Datenerhebung klare und zugängliche Datenschutzhinweise bereitstellen. Diese Hinweise müssen die Verarbeitungszwecke, die Arten der erhobenen Daten, die Rechtsgrundlage, die Speicherdauer, die Empfänger der Daten, die Rechte der betroffenen Person sowie Kontaktdaten für Anfragen enthalten. Dies erfordert ein robustes Content-Management-System für Datenschutzrichtlinien auf digitalen Plattformen.

- Tooling: Website-Content-Management-Systeme, Generatoren für Datenschutzrichtlinien.

- Erfüllung der Rechte betroffener Personen (DSRs):

- Technische Details: Das PDPPL gewährt Einzelpersonen mehrere Rechte, darunter das Recht auf Auskunft (Information), Zugang, Berichtigung, Löschung (Recht auf Vergessenwerden), Einschränkung der Verarbeitung, Datenportabilität und Widerspruch gegen die Verarbeitung (insbesondere bei Direktmarketing und automatisierter Entscheidungsfindung). Organisationen müssen sichere, effiziente und dokumentierte Prozesse (z. B. ein dediziertes Online-Portal oder einen E-Mail-Service) einrichten, um DSR-Anfragen entgegenzunehmen, die Identität der Antragsteller zu verifizieren und auf diese Anfragen zu reagieren. Dies erfordert starke Datenentdeckungs- und -indexierungs-Fähigkeiten in allen Datenrepositorys.

- Tooling: Automatisierungsplattformen für Datenzugriffsanfragen (DSAR), Tools zur Datenentdeckung und -karte, Dienste zur Identitätsverifizierung.

- Datenminimierung und Speicherbegrenzung:

- Technische Details: Systeme und Prozesse sollten so konzipiert sein, dass sie nur die für die angegebenen Zwecke streng notwendigen personenbezogenen Daten erfassen und speichern. Implementieren Sie automatisierte Datenlebenszyklus-Management-Richtlinien zur sicheren Löschung oder Anonymisierung personenbezogener Daten nach Ablauf der Aufbewahrungsfrist. Dies erfordert eine Datenklassifizierung sowie automatisierte Kontrollen für die Datenspeicherung.

- Tooling: Datenklassifizierungstools, Software für das Datenlebenszyklusmanagement, Werkzeuge zum sicheren Löschen.

- Sicherheitsmaßnahmen (technisch und organisatorisch): Dies ist eine wichtige technische Säule, die eng mit dem Grundsatz der „Integrität und Vertraulichkeit“ verbunden ist.

- Technische Details: Das PDPPL verlangt „angemessene administrative, technische und finanzielle Vorsichtsmaßnahmen“, die dem Risiko angemessen sind. Dazu gehören:

- Verschlüsselung: Starke Verschlüsselungsalgorithmen (z. B. AES-256) für Daten bei Ruhe (Datenbankverschlüsselung, Festplattenverschlüsselung, Cloud-Speicherverschlüsselung) und in Transit (z. B. TLS 1.2+ für die Webkommunikation, VPNs für interne und externe Verbindungen, sichere API-Protokolle). Sichere Schlüsselverwaltung (Hardware-Sicherheitsmodule – HSMs, Schlüsselverwaltungssysteme – KMS).

- Zugriffskontrollen: Robuste Identitäts- und Zugriffsmanagementsysteme (IAM). Durchsetzung der Multi-Faktor-Authentifizierung (MFA) für alle Benutzer, insbesondere für privilegierte und Fernzugriffe. Implementierung einer rollenbasierten Zugriffskontrolle (RBAC) sowie des Prinzips der geringsten Privilegien (PoLP). Einsatz von Privileged Access Management (PAM)-Lösungen zur Sicherung und Überwachung von Administratorkonten. Implementierung strenger Passwortrichtlinien und regelmäßige Überprüfung der Zugriffsrechte.

- Netzwerksicherheit: Implementieren Sie Netzwerksegmentierung, robuste Firewalls (einschließlich Web Application Firewalls – WAFs), Intrusion Detection Systems (IDS) und Intrusion Prevention Systems (IPS). Sichern Sie Netzwerkkonfigurationen und -protokolle. Schützen Sie sich vor Denial-of-Service-Angriffen (DoS).

- Anwendungssicherheit: Integrieren Sie Sicherheit in den gesamten Softwareentwicklungslebenszyklus (SSDLC). Führen Sie statische (SAST) und dynamische (DAST) Anwendungssicherheitstests sowie Penetrationstests für alle Anwendungen durch, die personenbezogene Daten verarbeiten. Implementieren Sie Richtlinien für sicheres Codieren.

- Schwachstellenmanagement und Patching: Führen Sie kontinuierliche Schwachstellenscans, regelmäßige Penetrationstests und die umgehende Anwendung von Sicherheitspatches für alle Betriebssysteme, Software und Hardware durch.

- Protokollierung und Überwachung: Implementieren Sie eine umfassende Protokollierung und Überwachung aller sicherheitsrelevanten Ereignisse in der gesamten IT-Infrastruktur. Setzen Sie Security Information and Event Management (SIEM)-Systeme für die zentrale Log-Sammlung, Korrelation und Echtzeit-Alarmierung ein. Implementieren Sie Endpoint Detection and Response (EDR)-Lösungen.

- Data Loss Prevention (DLP): Lösungen zur Überwachung und Verhinderung der unbefugten Ausfuhr sensibler personenbezogener Daten.

- Sicherung und Notfallwiederherstellung: Implementieren Sie sichere, verschlüsselte und redundante Sicherungssysteme. Entwickeln Sie Business Continuity Management (BCM)- und Disaster Recovery (DR)-Pläne mit definierten Recovery Point Objectives (RPO) und Recovery Time Objectives (RTO) für kritische Systeme, die personenbezogene Daten verarbeiten, und testen Sie diese regelmäßig.

- Tooling: Breites Spektrum an Cybersicherheitslösungen, wie oben genannt.

- Technische Details: Das PDPPL verlangt „angemessene administrative, technische und finanzielle Vorsichtsmaßnahmen“, die dem Risiko angemessen sind. Dazu gehören:

- Benachrichtigung bei Datenverletzungen:

- Technische Details: Organisationen müssen die NCGAA und die betroffenen Personen „ohne unangemessene Verzögerung“ und „innerhalb von 72 Stunden“ nach Kenntnisnahme einer Datenverletzung, die „erhebliche Schäden“ für personenbezogene Daten oder die Privatsphäre einer Person verursachen kann, benachrichtigen. Dies erfordert einen klar definierten und regelmäßig getesteten Incident Response Plan (IRP) mit eindeutigen Kommunikationsprotokollen und forensischen Fähigkeiten.

- Tools: SIEM für schnelle Erkennung, Plattformen für die Incident-Response, forensische Werkzeuge.

- Grenzüberschreitende Datenübermittlung:

- Technische Details: Für die Übermittlung personenbezogener Daten außerhalb Katars gelten strenge Bedingungen. Übermittlungen sind in der Regel nur in Länder mit einem „angemessenen“ Datenschutzniveau (gemäß Festlegung durch die NCGAA/MCIT) oder bei Vorhandensein spezifischer Mechanismen (z. B. verbindliche Unternehmensregeln, Standardvertragsklauseln) oder mit ausdrücklicher Zustimmung der betroffenen Person und Genehmigung durch die zuständige Behörde zulässig. Organisationen müssen sicherstellen, dass solche Übermittlungen nicht gegen die Bestimmungen des PDPPL verstoßen oder Personen Schaden zufügen, was möglicherweise eine Übermittlungsfolgenabschätzung (Transfer Impact Assessment, TIA) erforderlich macht.21 Überlegungen zur Datenlokalisierung sind von großer Bedeutung.

- Tooling: Datenmapping-Tools zur Identifizierung von Datenflüssen, rechtliche Plattformen zur Prüfung von Vertragsklauseln.

- Verzeichnis der Verarbeitungsvorgänge (RoPA) und Datenschutz-Folgenabschätzungen (DPIAs):

- Technische Details: Unternehmen müssen ein detailliertes Verzeichnis der Verarbeitungsvorgänge (RoPA) führen, in dem alle Verarbeitungsvorgänge personenbezogener Daten dokumentiert werden. Sie werden außerdem ermutigt, Datenschutz-Folgenabschätzungen (DPIAs) durchzuführen, insbesondere bei hochriskanten Verarbeitungsvorgängen oder neuen Technologien, um Datenschutzrisiken zu identifizieren und zu mindern.

- Tooling: GRC-Plattformen, Datenschutzmanagement-Software für RoPA und DPIA-Automatisierung.

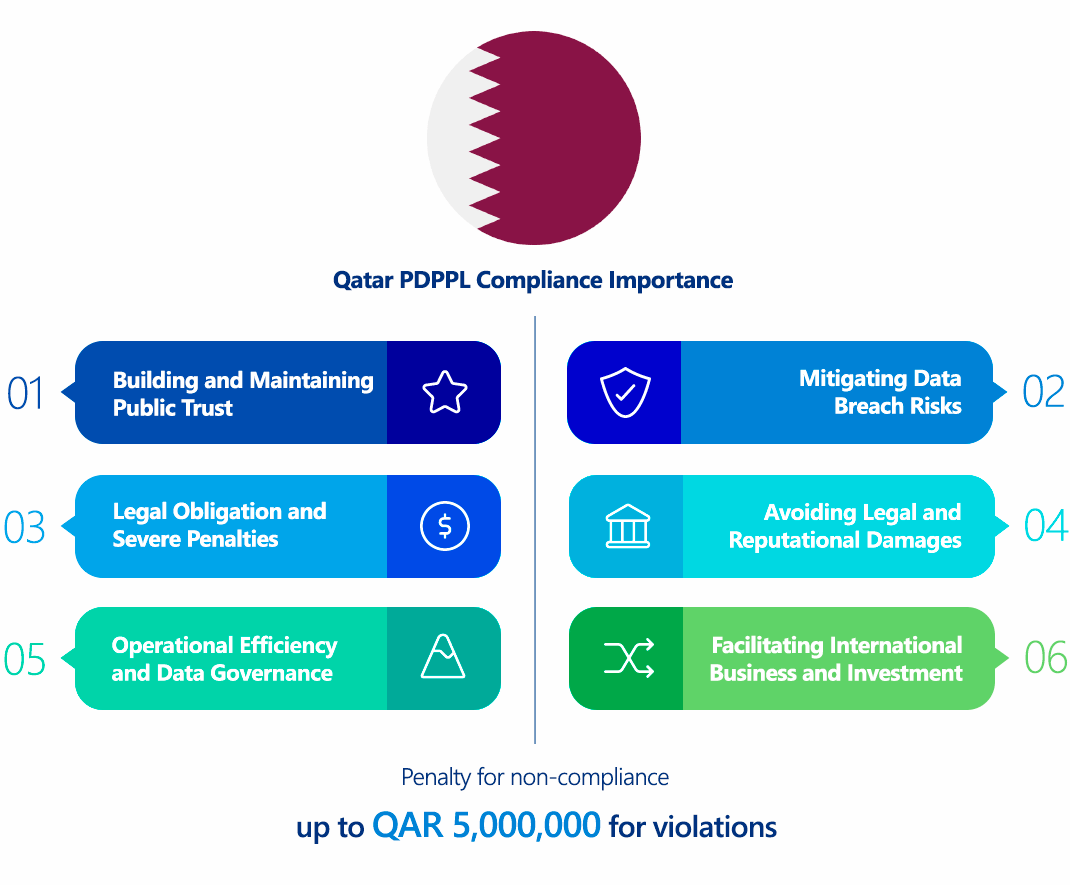

Warum ist die Einhaltung des katarischen Datenschutzgesetzes (PDPPL) wichtig?

Die Einhaltung des Qatar PDPPL ist nicht nur eine rechtliche Pflicht, sondern aus mehreren zwingenden Gründen eine strategische Notwendigkeit für Organisationen:

- Verbindliche gesetzliche Verpflichtung und strenge Strafen: Das PDPPL ist ein durchsetzbares Gesetz mit erheblichen finanziellen Sanktionen bei Nichteinhaltung, die für verschiedene Verstöße zwischen 1.000.000 QAR und 5.000.000 QAR (ca. 275.000 USD bis 1.375.000 USD) liegen. Neben Geldstrafen können Wiederholungsvergehen zu erhöhter Überwachung und möglichen operativen Beschränkungen führen.

- Aufbau und Erhalt des öffentlichen Vertrauens: In einer zunehmend datenbewussten Gesellschaft sind Verbraucher stärker darauf bedacht, wie ihre personenbezogenen Daten verarbeitet werden. Die Einhaltung der PDPPL und der Nachweis starker Datenschutzpraktiken schaffen und erhalten Vertrauen bei Kunden, Mitarbeitern und Geschäftspartnern, was zu einer verbesserten Markenreputation und Kundenloyalität führt.

- Minderung des Risikos von Datenverstößen: Die strengen Anforderungen des PDPPL an technische und organisatorische Sicherheitsmaßnahmen führen direkt zu einer robusteren Cybersicherheitslage. Dies verringert erheblich die Wahrscheinlichkeit und die Auswirkungen von Datenverstößen, die finanziell und für den Ruf verheerend sein können.

- Erleichterung internationaler Geschäfte und Investitionen: Als globaler Knotenpunkt strebt Katar an, internationale Investitionen anzuziehen und den grenzüberschreitenden Handel zu erleichtern. Ein starkes Datenschutzgesetz stärkt die Glaubwürdigkeit Katars als sicherer Standort für Geschäfte und kann den Datenfluss mit Ländern, die ähnliche strenge Datenschutzvorschriften haben, erleichtern.

- Vermeidung rechtlicher und reputationsbezogener Schäden: Die Nichtkonformität kann zu Zivilklagen betroffener Personen führen, die Schadenersatz für durch Datenschutzverletzungen entstandene Schäden verlangen. Die negative Publicity durch regulatorische Maßnahmen oder Datenpannen kann dem Markenimage einer Organisation irreparablen Schaden zufügen und es erschweren, Talente und Kunden zu gewinnen und zu binden.

- Betriebliche Effizienz und Datenverwaltung: Der Prozess der PDPPL-Konformität zwingt Organisationen dazu, ihre Datenflüsse zu kartieren, Datenmanagementprozesse zu optimieren und robuste Datenverwaltungsframeworks einzuführen. Dies führt häufig zu einer verbesserten Datenqualität, einer Reduzierung betrieblicher Ineffizienzen und einer insgesamt besseren Datenhygiene.

- Vorreiterrolle in der Region: Als eines der ersten umfassenden Datenschutzgesetze in der GCC-Region positioniert die Einhaltung des PDPPL Unternehmen als Vorreiter beim verantwortungsbewussten Umgang mit Daten in der Region und bietet ihnen einen potenziellen Wettbewerbsvorteil.

Wer muss das Gesetz zum Schutz personenbezogener Daten in Katar (PDPPL) einhalten?

Die PDPPL hat einen breiten und klaren Anwendungsbereich und umfasst Einrichtungen innerhalb und außerhalb Katars:

- Alle öffentlichen oder privaten Unternehmen in Katar: Dazu gehören alle Unternehmen, Regierungsbehörden, gemeinnützigen Organisationen sowie jede andere Einrichtung, die im Staat Katar gegründet oder tätig ist und personenbezogene Daten erhebt, verarbeitet oder speichert.

- Jede Einrichtung außerhalb Katars, die personenbezogene Daten von Personen, die in Katar wohnen, verarbeitet. Dies verleiht dem PDPPL eine extraterritoriale Reichweite, ähnlich der DSGVO. Beispielsweise wäre ein ausländisches E-Commerce-Unternehmen ohne physische Präsenz in Katar, das Produkte an Einwohner Katars verkauft und deren personenbezogene Daten erfasst, dem PDPPL unterworfen.

Wichtige Überlegungen zur Anwendbarkeit:

- Das Gesetz gilt für personenbezogene Daten unabhängig davon, ob diese elektronisch verarbeitet, zur Vorbereitung der elektronischen Verarbeitung erhoben oder durch eine Kombination aus elektronischen und traditionellen Methoden verarbeitet werden. Das bedeutet, dass sowohl digitale als auch physische Aufzeichnungen, die personenbezogene Daten enthalten, erfasst sind.

- Dies gilt sowohl für Daten lebender als auch verstorbener Personen, wenn diese Daten zur Identifizierung der betroffenen Person oder eines Familienmitglieds geeignet sind.

Begrenzte Ausnahmen:

Obwohl das PDPPL weit gefasst ist, gibt es einige begrenzte Ausnahmen, die in der Regel umfassen:

- Personenbezogene Daten, die nur für persönliche oder häusliche Zwecke verarbeitet werden.

- Verarbeitung zu offiziellen Sicherheits-, Justiz- oder Nachrichtendienstzwecken durch autorisierte öffentliche Stellen, sofern bestimmte Bedingungen und Schutzmaßnahmen erfüllt sind.

- Verarbeitung zu Zwecken der öffentlichen Gesundheit unter bestimmten Bedingungen.

- Verarbeitung zu wissenschaftlichen oder statistischen Zwecken, sofern angemessene Schutzmaßnahmen wie Anonymisierung oder Pseudonymisierung angewendet werden und direkte Identifizierbarkeit nicht möglich ist.

- Daten, die von Entitäten innerhalb des Qatar Financial Centre (QFC) verarbeitet werden, das über eigene strenge Datenschutzbestimmungen verfügt, die weitgehend mit internationalen Best Practices wie der DSGVO übereinstimmen. Diese Entitäten müssen häufig sowohl die PDPPL (für ihre allgemeinen Aktivitäten in Katar) als auch die QFC-Regelungen (für ihre QFC-spezifischen Aktivitäten) erfüllen, oder wenn die QFC-Entität Daten von Personen außerhalb der QFC-Gerichtsbarkeit verarbeitet.

Vergleich zwischen dem katarischen Gesetz zum Schutz personenbezogener Daten (PDPPL) und der DSGVO

Das PDPPL von Katar war ein früher Vorreiter im Bereich des umfassenden Datenschutzes im Nahen Osten, verabschiedet bereits vor der Verordnung der DSGVO, aber mit vielen ihrer Kernprinzipien übereinstimmend. Trotz starker Ähnlichkeiten bestehen entscheidende Unterschiede, insbesondere in spezifischen technischen Anforderungen und der Gewichtung bestimmter Aspekte.

| Feature | Katar PDPPL (Personal Data Privacy Protection Law) | GDPR (General Data Protection Regulation) |

|---|---|---|

| Primäres Ziel | Umfassendes Datenschutzgesetz zum Schutz personenbezogener Daten von Personen in Katar, das darauf abzielt, Vertrauen zu fördern und die digitale Transformation zu erleichtern. | Umfassendes Datenschutzgesetz zum Schutz der personenbezogenen Daten und der Datenschutzrechte von Personen in der EU/im EWR. |

| Umfang der „personenbezogenen Daten“ | Alle Daten, die eine natürliche Person direkt oder indirekt identifizieren (Name, ID, Kontaktdaten, Finanzdaten, Fotos, Videos usw.), umfassen auch verstorbenen Personen. Enthält „Sensitive Personal Data“ (Gesundheit, Ethnizität, Religion, Familienstand, Strafregister, Kinder). | Alle Informationen, die sich auf eine identifizierte oder identifizierbare natürliche Person beziehen. Dazu gehören „Special Categories of Personal Data“ (rassische oder ethnische Herkunft, politische Meinungen, religiöse oder philosophische Überzeugungen, Gewerkschaftszugehörigkeit, genetische Daten, biometrische Daten zur Identifizierung, Gesundheitsdaten, Daten zum Sexualleben oder zur sexuellen Orientierung einer natürlichen Person). |

| Räumlicher Geltungsbereich | Gilt für die Verarbeitung durch jede Einrichtung in Katar sowie Einrichtungen außerhalb Katars, wenn diese personenbezogene Daten von Personen, die in Katar wohnen, verarbeiten. | Breiter extraterritorialer Geltungsbereich; gilt für die Verarbeitung personenbezogener Daten von EU-/EWR-Anwohnern durch Unternehmen innerhalb oder außerhalb der EU/des EWR, wenn dies im Zusammenhang mit dem Angebot von Waren/Dienstleistungen oder der Überwachung des Verhaltens innerhalb der EU/des EWR steht. |

| Rechtsgrundlage | In erster Linie ausdrückliche Einwilligung. Weitere Grundlagen: vertragliche Notwendigkeit, gesetzliche Verpflichtung, lebenswichtige Interessen, öffentliches Interesse. Für sensible Daten ist eine spezielle Genehmigung des MCIT erforderlich. | In erster Linie Einwilligung. Andere Grundlagen: vertragliche Notwendigkeit, gesetzliche Verpflichtung, lebenswichtige Interessen, öffentliche Aufgabe, berechtigtes Interesse des Verantwortlichen (vorbehaltlich einer Abwägungsprüfung). |

| Einwilligungsstandard | Erfordert eine ausdrückliche Einwilligung für die meisten Verarbeitungen, insbesondere für sensible Daten und Direktmarketing. Muss klar, spezifisch, informiert und leicht widerrufbar sein. Opt-in für Direktmarketing. | Erfordert eine „freiwillige, spezifische, informierte und eindeutige“ Einwilligung, typischerweise durch eine aktive Handlung (Opt-in). Für sensible Daten ist eine ausdrückliche Einwilligung erforderlich. Der Widerruf muss genauso einfach sein wie die Einwilligung. |

| Rechte der betroffenen Personen | Recht auf Auskunft, Zugang, Berichtigung, Löschung (Löschung), Einschränkung der Verarbeitung, Datenübertragbarkeit und Widerspruch (z. B. gegen Direktmarketing, automatisierte Entscheidungsfindung). | Recht auf Information, Auskunft, Berichtigung, Löschung („Recht auf Vergessenwerden“), Einschränkung der Verarbeitung, Datenübertragbarkeit, Widerspruch sowie Rechte in Bezug auf automatisierte Entscheidungen und Profiling. Umfassendere Rechte sowie detailliertere Regelungen zur Ausübung. |

| Datenschutzbeauftragter (DSB) | Das PDPPL selbst schreibt nicht ausdrücklich einen Datenschutzbeauftragten für alle Unternehmen vor, empfiehlt dies jedoch dringend, und die Durchführungsbestimmungen oder sektoralen Leitlinien können dies für bestimmte Arten der Verarbeitung (z. B. groß angelegte Verarbeitung, sensible Daten) verbindlich vorschreiben. | Obligatorisch für Behörden oder wenn die Kerntätigkeiten eine groß angelegte systematische Überwachung oder Verarbeitung besonderer Datenkategorien umfassen. |

| Datenschutz-Folgenabschätzung (DPIA) | Empfohlen/impliziert für risikoreiche Verarbeitungen, insbesondere für öffentlich zugängliche Dienste. Die Implementierungsleitlinien bieten Klarheit. | Obligatorisch für Verarbeitungen, die „ein hohes Risiko für die Rechte und Freiheiten natürlicher Personen darstellen können“. Detaillierte Anforderungen an Inhalt und Verfahren. |

| Grenzüberschreitende Übermittlungen | Streng; im Allgemeinen nur in „angemessene” Länder (wie von NCGAA/MCIT festgelegt) oder mit ausdrücklicher Zustimmung der betroffenen Person und möglicherweise der Genehmigung durch das MCIT sowie spezifischen Übertragungsmechanismen. Schwerpunkt auf der Gewährleistung, dass kein „schwerwiegender Schaden” entsteht, und möglicherweise auf der Datenlokalisierung. | Zulässig für „angemessene“ Länder gemäß Standardvertragsklauseln (SCCs), verbindlichen Unternehmensregeln (BCRs) oder anderen Ausnahmen (z. B. ausdrückliche Einwilligung für bestimmte Übermittlungen). Erfordert Transfer-Auswirkungsanalysen (TIAs) für Übermittlungen außerhalb von Angemessenheitsentscheidungen. |

| Benachrichtigung bei Datenschutzverletzungen | Der Verantwortliche muss die NCGAA und die betroffenen Personen innerhalb von 72 Stunden nach Kenntnis einer Verletzung, die „schwerwiegende Schäden verursachen kann”, benachrichtigen. | Der Verantwortliche muss die Aufsichtsbehörde innerhalb von 72 Stunden nach Bekanntwerden der Verletzung benachrichtigen. Betroffene Personen werden „ohne unangemessene Verzögerung“ benachrichtigt, wenn ein hohes Risiko besteht. |

| Aufsichtsbehörde | Nationale Behörde für Cyber Governance und Sicherheit (NCGAA) unter dem Ministerium für Kommunikation und Informationstechnologie (MCIT). | Unabhängige Aufsichtsbehörden in jedem EU-Mitgliedstaat, koordiniert durch den Europäischen Datenschutzausschuss (EDPB). |

| Sanktionen | Geldstrafen von bis zu 5 Millionen QAR (ca. 1,375 Millionen USD), die bei wiederholten Verstößen verdoppelt werden können. | Geldstrafen von bis zu 20 Millionen Euro oder 4 % des weltweiten Jahresumsatzes, je nachdem, welcher Betrag höher ist. |

Technische Auswirkungen des Vergleichs:

- Größerer Schwerpunkt auf ausdrücklicher Einwilligung: Da die PDPPL selbst für allgemeine Verarbeitungen stark auf ausdrückliche Einwilligung basiert, benötigen Organisationen äußerst robuste CMPs und umfassende Systeme zur Aufzeichnung von Einwilligungen.

- Sensible Daten mit Genehmigung des Ministeriums: Die besondere Anforderung einer Genehmigung durch das MCIT für die Verarbeitung sensibler personenbezogener Daten führt zu einem zusätzlichen technischen und administrativen Aufwand. Systeme müssen so konzipiert sein, dass sie sensible Daten klar trennen und verwalten, um diese Genehmigung nachzuverfolgen und nachzuweisen.

- Beschränkungen für grenzüberschreitende Datenübermittlungen: Die strengen Regelungen des PDPPL für internationale Datenübermittlungen, einschließlich der „no serious harm“-Klausel und der möglichen Genehmigungspflicht durch das MCIT für bestimmte Mechanismen, erfordern von Organisationen gründliche technische und rechtliche Bewertungen (TIAs) der Datenflüsse und Empfängerumgebungen. Die Datenlokalisierung kann, soweit möglich, eine bevorzugte technische Strategie darstellen.

- Auswirkungen von Datenverletzungen: Während die 72-Stunden-Benachrichtigungsfrist ähnelt, könnte die Schwelle „kann schwerwiegende Schäden verursachen“ für die individuelle Benachrichtigung zu einer höheren Anzahl individueller Benachrichtigungen führen als die Schwelle „hohes Risiko“ der DSGVO, was hochgradig effiziente Mechanismen für die Vorfallreaktion und Kommunikation erfordert.

Wie kann die Einhaltung des katarischen Datenschutzgesetzes (PDPPL) sichergestellt werden?

Die Erreichung und Aufrechterhaltung der PDPPL-Konformität ist ein komplexer und kontinuierlicher Prozess, der erhebliche technische Sorgfalt und organisatorisches Engagement erfordert:

- Führen Sie eine umfassende Dateninventarisierung und -kartierung durch:

- Technische Details: Der grundlegende Schritt. Identifizieren und dokumentieren Sie alle personenbezogenen Daten, die erfasst, verarbeitet, gespeichert und weitergegeben werden. Karten Sie Datenflüsse (Herkunft, Ziel, Zugriffsberechtigte), Zweck, Rechtsgrundlage, Aufbewahrungsfristen und Klassifizierung (normal vs. sensibel) auf. Diese technische Maßnahme ist entscheidend für die Erstellung Ihres „Verzeichnisses der Verarbeitungstätigkeiten (RoPA)“.

- Tooling: Datenentdeckungs- und -klassifizierungswerkzeuge (z. B. automatisierte Scansysteme für Datenbanken, Dateifreigaben, Cloud-Speicher), Software zur Datenflussabbildung, Datenschutzmanagement-Plattformen.

- Implementieren Sie robuste Einwilligungsmanagementsysteme:

- Technische Details: Setzen Sie eine benutzerfreundliche, auditable Consent Management Platform (CMP) auf allen Websites und mobilen Anwendungen ein. Diese Plattform muss ausdrückliche Zustimmung (Standard: Opt-in) erfassen, dokumentieren und sicher speichern, einschließlich Zeitstempel, Quelle und Granularität der Zustimmung. Sie muss zudem einen einfachen Widerruf der Zustimmung ermöglichen. Für sensible personenbezogene Daten müssen Prozesse zur Einholung und Dokumentation der MCIT-Genehmigung implementiert sein.

- Tools: OneTrust, Cookiebot, TrustArc oder maßgeschneiderte CMPs mit sicheren Protokollierungsfunktionen.

- Technische Sicherheitsvorkehrungen verstärken: Dies ist wohl der kritischste und technisch anspruchsvollste Aspekt.

- Technische Details:

- Verschlüsselung: Implementieren Sie eine starke, dem Industriestandard entsprechende Verschlüsselung für alle personenbezogenen Daten, unabhängig davon, ob ruhend (z. B. Datenbankverschlüsselung mit TDE, vollständige Festplattenverschlüsselung wie BitLocker/VeraCrypt, verschlüsselte Cloud-Speicher-Buckets wie S3 mit SSE-KMS) oder in Übertragung (z. B. obligatorisches TLS 1.2+ für alle Webdienste, sichere VPNs für den Fernzugriff, IPsec für Site-to-Site, verschlüsselte API-Kommunikation). Implementieren und verwalten Sie kryptografische Schlüssel sicher mithilfe von Hardware-Sicherheitsmodulen (HSMs) oder robusten Schlüsselverwaltungssystemen (KMS).

- Zugriffskontrollen: Implementieren Sie eine zentralisierte Identitäts- und Zugriffsmanagementlösung (IAM). Setzen Sie die Multi-Faktor-Authentifizierung (MFA) in allen Systemen durch, insbesondere für Verwaltungsschnittstellen, Fernzugriff und Cloud-Portale. Implementieren Sie rollenbasierte Zugriffskontrolle (RBAC) und das Prinzip der geringsten Privilegien (PoLP). Setzen Sie Lösungen für privilegiertes Zugriffsmanagement (PAM) ein, um Verwaltungskonten zu kontrollieren, zu überwachen und zu auditieren. Überprüfen Sie regelmäßig die Zugriffsrechte der Benutzer und widerrufen Sie unnötige Berechtigungen.

- Netzwerksicherheit: Implementieren Sie mehrschichtige Firewalls (Netzwerkperimeter, hostbasierte Firewalls, Web Application Firewalls – WAFs). Deployen Sie Intrusion Detection Systems (IDS) und Intrusion Prevention Systems (IPS). Implementieren Sie Netzwerksegmentierung und Mikrosegmentierung, um sensible Daten zu isolieren. Deployen Sie DDoS-Abwehrlösungen.

- Anwendungssicherheit: Integrieren Sie Sicherheit in den Softwareentwicklungslebenszyklus (SSDLC). Führen Sie regelmäßig statische Anwendungssicherheitstests (SAST) und dynamische Anwendungssicherheitstests (DAST) an allen Anwendungen durch, die personenbezogene Daten verarbeiten. Führen Sie vor der Bereitstellung neuer Anwendungen oder wesentlicher Änderungen umfassende Penetrationstests durch. Wenden Sie bewährte Verfahren für sicheres Codieren an.

- Schwachstellenmanagement und Patching: Implementieren Sie ein kontinuierliches Scanning-Programm für Schwachstellen auf allen IT-Ressourcen. Richten Sie einen robusten Patch-Management-Prozess ein, um die zeitnahe Anwendung von Sicherheitsupdates für Betriebssysteme, Anwendungen und Netzwerkgeräte sicherzustellen.

- Protokollierung und Überwachung: Setzen Sie ein Security Information and Event Management (SIEM)-System ein, um die Sicherheitsprotokolle aller relevanten Systeme (Server, Netzwerkgeräte, Anwendungen, Endpunkte) zu zentralisieren. Konfigurieren Sie SIEM für die Echtzeit-Erkennung von Bedrohungen, die Korrelation von Ereignissen und die Alarmierung. Implementieren Sie Endpoint Detection and Response (EDR) oder Extended Detection and Response (XDR)-Lösungen.

- Verhinderung von Datenverlusten (DLP): Setzen Sie DLP-Lösungen ein, um die unbefugte Weitergabe sensibler personenbezogener Daten über Netzwerk-, Endpunkt- und Cloud-Kanäle zu überwachen und zu verhindern.

- Sicherung und Notfallwiederherstellung: Implementieren Sie sichere, verschlüsselte und geografisch redundante Sicherungssysteme für alle personenbezogenen Daten. Entwickeln, dokumentieren und testen Sie regelmäßig Business Continuity Plans (BCP) und Disaster Recovery Plans (DRP), um die Verfügbarkeit und Integrität personenbezogener Daten im Falle eines katastrophalen Vorfalls sicherzustellen.

- Tools: Firewalls (Palo Alto, Fortinet), WAFs (Imperva, Cloudflare), IDS/IPS (Snort, Suricata), SIEM (Splunk, Microsoft Sentinel), EDR (CrowdStrike, SentinelOne), DLP (Forcepoint, Symantec), IAM/PAM (Okta, CyberArk), SAST/DAST (Checkmarx, Veracode, Invicti), Schwachstellenscanner (Qualys, Tenable, Rapid7), Verschlüsselungslösungen, KMS/HSMs.

- Technische Details:

- Einrichtung eines robusten Prozesses zur Erfüllung der Rechte betroffener Personen (DSR):

- Technische Details: Entwicklung eines sicheren, nachvollziehbaren Mechanismus (z. B. ein dediziertes Datenschutzportal, verschlüsselte E-Mail-Adresse) für Einzelpersonen zur Einreichung von DSR-Anfragen. Implementierung interner Workflows zur effizienten Lokalisierung, Abrufung, Berichtigung, Löschung oder Übertragung personenbezogener Daten im Rahmen verifizierter Anfragen innerhalb der vorgegebenen Frist. Dies erfordert anspruchsvolle Fähigkeiten zur Datenabfrage und -löschung.

- Tools: DSAR-Automatisierungsplattformen, Data-Governance-Tools mit Datenentdeckungsfunktionen.

- Entwickeln Sie einen umfassenden Plan für den Umgang mit Datenschutzverletzungen:

- Technische Details: Erstellen Sie einen detaillierten Incident Response Plan (IRP), der speziell auf Datenschutzverletzungen zugeschnitten ist. Der Plan muss klar definierte Rollen, Verantwortlichkeiten, Kommunikationsprotokolle (intern und extern), forensische Untersuchungsschritte, Eindämmung, Beseitigung, Wiederherstellung sowie Verfahren zur Nachvollziehbarkeit nach dem Vorfall umfassen. Entscheidend ist, dass er einen klaren Prozess für die Benachrichtigung der NCGAA innerhalb von 72 Stunden und der betroffenen Personen „ohne unangemessene Verzögerung“ vorsieht, wenn „schwerwiegende Schäden“ zu erwarten sind. Regelmäßige Tabletop-Übungen sind unerlässlich.

- Tools: Incident Response-Plattformen, Forensikanalysetools.

- Verwalten Sie grenzüberschreitende Datenübertragungen mit der gebotenen Sorgfalt:

- Technische Details: Identifizieren Sie alle Fälle von personenbezogenen Datenübertragungen außerhalb Katars. Führen Sie Transfer Impact Assessments (TIAs) durch, um die Datenschutzlandschaft des Empfängerlandes und die vorhandenen Schutzmaßnahmen zu bewerten. Implementieren Sie geeignete Übertragungsmechanismen (z. B. Standardvertragsklauseln, verbindliche Unternehmensregeln) und erlangen Sie die ausdrückliche Zustimmung der betroffenen Personen für die spezifische Übertragung sowie alle erforderlichen Genehmigungen der MCIT.

- Tooling: Datenmapping-Tools, rechtliche Prüfplattformen für Vertragsklauseln, spezialisierte Datenschutzberatung.

- Führen Sie Datenschutz-Folgenabschätzungen (DPIAs) durch:

- Technische Details: Führen Sie systematisch Datenschutz-Folgenabschätzungen (DPIAs) für alle neuen Projekte, Systeme oder Verarbeitungstätigkeiten durch, die personenbezogene Daten betreffen und ein hohes Risiko für die Privatsphäre von Einzelpersonen darstellen, insbesondere solche, die für die Öffentlichkeit zugänglich sind. Die DPIAs müssen die Verarbeitung, die Risiken und die vorgeschlagenen Minderungsmaßnahmen dokumentieren.

- Tools: DPIA-Automatisierungssoftware, GRC-Plattformen mit Datenschutzmodulen.

- Führen Sie kontinuierliche Mitarbeiterschulungen und Awareness-Maßnahmen durch:

- Technische Details: Führen Sie obligatorische, rollenbasierte Schulungen zur Cybersicherheit und Datenprivatsphäre für alle Mitarbeiter, einschließlich der obersten Führungsebene, durch. Integrieren Sie regelmäßige Phishing-Simulationen und Sensibilisierungsprogramme gegen Social Engineering, um menschliche Fehler, eine häufige Ursache für Datenverletzungen, zu minimieren.

- Tooling: Lernmanagementsysteme (LMS) mit Modulen für Datenschutz und Cybersicherheit.

- Kontinuierliche Überwachung, Audit und Verbesserung:

- Technische Details: Die Einhaltung der PDPPL-Vorschriften ist dynamisch. Führen Sie eine kontinuierliche Überwachung der Wirksamkeit von Sicherheitskontrollen durch. Führen Sie regelmäßige interne und externe Audits durch, darunter Penetrationstests, Red-Teaming-Übungen und Compliance-Bewertungen, um neue Schwachstellen zu identifizieren und den Reifegrad Ihrer Datenschutzmaßnahmen zu bewerten. Nutzen Sie die Auditergebnisse, um Ihr Datenschutzprogramm kontinuierlich zu verbessern und anzupassen.

- Tooling: GRC-Lösungen für das kontinuierliche Compliance-Monitoring, automatisierte Sicherheitsbewertungstools, Audit-Management-Software.

Konsequenzen der Nichteinhaltung des katarischen Datenschutzgesetzes (PDPPL)

Die Folgen einer Nichteinhaltung des PDPPL sind erheblich und sollen die Einhaltung erzwingen:

- Erhebliche Verwaltungsstrafen:

- Bei allgemeinen Verstößen gegen das PDPPL können Organisationen mit Geldstrafen zwischen 1.000.000 QAR und 5.000.000 QAR (ca. 275.000 USD bis 1.375.000 USD) belegt werden.

- Bei wiederholten Verstößen können diese Bußgelder verdoppelt werden.

- Insbesondere kann das Versäumnis, angemessene Vorkehrungen (technische und organisatorische Maßnahmen) zu treffen, die der Art und Bedeutung der personenbezogenen Daten angemessen sind, zu einer Geldstrafe von bis zu 5.000.000 QAR pro Verstoß führen.

- Die Nichtmeldung einer Verletzung des Schutzes personenbezogener Daten an die NCGAA oder an betroffene Personen gemäß den Anforderungen kann zu einer Geldbuße von bis zu 1.000.000 QAR pro Verstoß führen.

- Reputationsschaden und Vertrauensverlust: Datenverstöße und öffentliche Durchsetzungsmaßnahmen schaden erheblich der Marke eines Unternehmens, untergraben das Kundenvertrauen und führen zu negativer Medienberichterstattung. Dies kann zu erheblichen Kundenabwanderungen, Schwierigkeiten bei der Akquise neuer Geschäftskunden und einem Rückgang des Investorenvertrauens führen.

- Zivilrechtliche Ansprüche und Klagen: Betroffene Personen haben das Recht, Schadenersatz (sowohl materiell als auch immateriell) für Schäden zu verlangen, die durch Verstöße gegen das PDPPL entstanden sind. Dies kann zu kostspieligen und zeitaufwändigen Rechtsstreitigkeiten führen.

- Betriebliche Einschränkungen und Interventionen: Die NCGAA ist befugt, Anweisungen zu erteilen, Korrekturmaßnahmen anzuordnen oder sogar die Datenverarbeitungstätigkeiten einer Organisation einzuschränken, bis die Compliance erreicht ist. Dies kann den Geschäftsbetrieb erheblich stören und zu finanziellen Verlusten führen.

- Verlust von Geschäftsmöglichkeiten: Auf dem heutigen Markt ist die Einhaltung von Datenschutzgesetzen zunehmend eine Voraussetzung für Geschäftspartnerschaften, insbesondere in einer Region, die auf die digitale Transformation setzt. Nicht konforme Organisationen können von staatlichen Aufträgen ausgeschlossen werden, Partnerschaften verlieren oder Schwierigkeiten bei der Erweiterung ihrer Dienstleistungen haben.

- Verstärkte behördliche Kontrolle: Unternehmen, bei denen Verstöße festgestellt werden, müssen vermutlich mit einer verstärkten Aufsicht, häufigeren Audits und detaillierten Berichtspflichten seitens der NCGAA rechnen, was erhebliche interne Ressourcen beansprucht.

Wie ImmuniWeb bei der Einhaltung des katarischen Gesetzes zum Schutz personenbezogener Daten (PDPPL) hilft

Die KI-gestützte Plattform von ImmuniWeb für Anwendungssicherheitstests (AST) und Angriffsflächenmanagement (ASM) bietet wichtige technische Funktionen, die Unternehmen direkt dabei unterstützen, die strengen Anforderungen der katarischen PDPPL hinsichtlich „Sicherheitsvorkehrungen“ (Integrität und Vertraulichkeit) sowie „Benachrichtigung bei Datenverletzungen“ zu erfüllen, und gleichzeitig zur Dateninventarisierung, zum Risikomanagement und zur Rechenschaftspflicht beitragen.

So unterstützt ImmuniWeb die technische PDPPL-Compliance:

ImmuniWeb führt tiefe API-Penetrationstests durch, deckt Schwachstellen wie unsichere Endpunkte, fehlerhafte Authentifizierung und Datenlecks auf und gewährleistet die Einhaltung der OWASP API Security Top 10.

Automatisierte, KI-basierte Scans erkennen Fehlkonfigurationen, übermäßige Berechtigungen und schwache Verschlüsselung in REST-, SOAP- und GraphQL-APIs und liefern umsetzbare Behebungshinweise.

ImmuniWeb bietet Anwendungspenetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® On-Demand an.

Die preisgekrönte ImmuniWeb® AI-Plattform für Application Security Posture Management (ASPM) hilft dabei, den gesamten digitalen Fußabdruck einer Organisation, einschließlich versteckter, unbekannter und vergessener Webanwendungen, APIs und mobiler Anwendungen, aggressiv und kontinuierlich zu erkunden.

ImmuniWeb entdeckt und überwacht kontinuierlich exponierte IT-Assets (Webanwendungen, APIs, Cloud-Dienste), reduziert blinde Flecken und verhindert Einbrüche durch Echtzeit-Risikobewertung.

ImmuniWeb bietet automatisierte Penetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® Continuous an.

Simuliert fortgeschrittene Angriffe auf AWS-, Azure- und GCP-Umgebungen, um Fehlkonfigurationen, unsichere IAM-Rollen und exponierte Speicher zu identifizieren, gemäß den CIS-Benchmarks.

Automatisiert die Erkennung von Cloud-Fehlkonfigurationen, Compliance-Lücken (z. B. PCI DSS, HIPAA) und Schatten-IT und bietet Behebungshinweise für eine resiliente Cloud-Infrastruktur.

Kombiniert KI-basierte Angriffssimulationen mit menschlichem Fachwissen, um Abwehrmaßnahmen 24/7 zu testen und dabei reale Angreifer nachzuahmen, ohne den Betrieb zu stören.

Führt automatisierte Angriffsszenarien durch, um Sicherheitskontrollen zu validieren und Schwachstellen in Netzwerken, Anwendungen und Endpunkten aufzudecken, bevor Angreifer sie ausnutzen.

Bietet kontinuierliche, KI-gestützte Penetrationstests, um neue Schwachstellen nach der Bereitstellung zu identifizieren und damit eine proaktive Risikominderung über einmalige Audits hinaus zu gewährleisten.

Priorisiert und behebt Risiken in Echtzeit, indem Bedrohungsinformationen mit Schwachstellen in Assets korreliert werden, wodurch Exploit-Fenster minimiert werden.

Überwacht das Dark Web, Paste-Sites und Hacker-Foren auf gestohlene Anmeldedaten, leakte Daten und gezielte Bedrohungen, um proaktive Maßnahmen zu ermöglichen.

Die preisgekrönte ImmuniWeb® AI-Plattform für Datensicherheitsmanagement hilft dabei, die internetexponierten digitalen Assets einer Organisation, einschließlich Webanwendungen, APIs, Cloud-Speicher und Netzwerkdienste, kontinuierlich zu identifizieren und zu überwachen.

Durchsucht Untergrundmärkte nach kompromittierten Mitarbeiter-/Kundendaten, geistigem Eigentum und Betrugsmaschen und warnt Unternehmen vor Datenpannen.

Testet iOS-/Android-Apps auf unsichere Datenspeicherung, Reverse Engineering-Risiken und API-Fehler gemäß den OWASP Mobile Top 10-Leitlinien.

Automatisiert die statische (SAST) und dynamische (DAST) Analyse mobiler Apps, um Schwachstellen wie hartcodierte Geheimnisse oder schwache TLS-Konfigurationen zu erkennen.

Identifiziert falsch konfigurierte Firewalls, offene Ports und schwache Protokolle in lokalen und hybriden Netzwerken und stärkt die Abwehr.

Bietet skalierbare, abonnementbasierte Penetrationstests mit detaillierten Berichten und Abhilfemaßnahmenverfolgung für agile Sicherheits-Workflows.

Erkennt und beschleunigt die Abnahme von Phishing-Websites, die sich als Ihre Marke ausgeben, und minimiert Reputationsschäden und Betrugsverluste.

Bewertet die Sicherheitslage von Anbietern (z. B. exponierte APIs, veraltete Software), um Angriffe auf die Lieferkette zu verhindern und die Einhaltung der Vorschriften sicherzustellen.

Simuliert auf Ihre Branche zugeschnittene Advanced Persistent Threats (APTs) und testet die Erkennungs- und Reaktionsfähigkeiten gegen realistische Angriffsketten.

Manuelle und automatisierte Tests decken SQLi-, XSS- und Geschäftslogikfehler in Webanwendungen auf, im Einklang mit OWASP Top 10 und regulatorischen Anforderungen.

Führt kontinuierliche DAST-Scans durch, um Schwachstellen in Echtzeit zu erkennen, und integriert in CI/CD-Pipelines für DevSecOps-Effizienz.

Durch die Nutzung der umfassenden Sicherheitsprüfungs- und Angriffsflächenmanagement-Funktionen von ImmuniWeb können Organisationen, die in Katar tätig sind, eine robuste technische Grundlage für die Einhaltung der PDPPL schaffen. Dieser proaktive, informationsgesteuerte Ansatz hilft ihnen, Cybersicherheitsrisiken systematisch zu identifizieren und zu mindern, ihre Incident-Response-Fähigkeiten zu optimieren, ihre allgemeine Datenschutzlage zu verbessern und ihre Einhaltung des wegweisenden Datenschutzgesetzes Katars souverän nachzuweisen.

Liste maßgeblicher Ressourcen

Erfüllen Sie regulatorische Anforderungen mit der ImmuniWeb® AI-Plattform

ImmuniWeb kann auch bei der Einhaltung anderer Datenschutzgesetze und -vorschriften helfen:

Europa

EU GDPR

EU DORA

EU NIS 2

EU Cyber Resilience Act

EU AI Act

EU ePrivacy-Richtlinie

UK GDPR

Swiss FADP

Schweizer FINMA-Rundschreiben 2023/1

Nord- und Südamerika

Naher Osten & Afrika

Katar Gesetz zum Schutz personenbezogener Daten

Saudi-Arabien Gesetz zum Schutz personenbezogener Daten

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Südafrika Gesetz zum Schutz personenbezogener Informationen

UAE Verordnung zur Informationssicherheit (1.1)

Gesetz zum Schutz personenbezogener Daten der Vereinigten Arabischen Emirate

Asia Pacific

Australia Privacy Act

Hongkonger Datenschutzverordnung

Indisches Gesetz zum Schutz personenbezogener Daten (DPDPA)

Japan Gesetz über den Schutz personenbezogener Daten

Singapur Gesetz zum Schutz personenbezogener Daten