NIST Cybersecurity Framework (CSF) 2.0-Konformität

Das NIST Cybersecurity Framework (CSF) 2.0 bietet einen flexiblen, risikobasierten Ansatz für das Management von Cybersicherheitsrisiken durch Kernfunktionen – Steuern, Identifizieren, Schützen, Erkennen, Reagieren und Wiederherstellen –, der Unternehmen dabei hilft, ihre Sicherheitspraktiken an Geschäftszielen und Bedrohungslandschaften auszurichten.

Die digitale Landschaft entwickelt sich ständig weiter und bringt neue Chancen sowie immer raffiniertere Cyber-Bedrohungen mit sich.

Um Unternehmen bei der Bewältigung dieser komplexen Umgebung zu unterstützen, hat das National Institute of Standards and Technology (NIST) im Februar 2024 Version 2.0 seines Cybersecurity Framework (CSF) veröffentlicht.

Aufbauend auf dem Erfolg seines Vorgängers bietet CSF 2.0 einen umfassenderen, flexibleren und zugänglicheren Ansatz für das Management und die Reduzierung von Cybersicherheitsrisiken für Organisationen aller Größen und Branchen, der über den ursprünglichen Fokus auf kritische Infrastrukturen hinausgeht.

Übersicht über das NIST Cybersecurity Framework (CSF) 2.0

Das NIST CSF 2.0 ist ein freiwilliges, ergebnisorientiertes Rahmenwerk, das eine gemeinsame Sprache und einen systematischen Ansatz für Organisationen bietet, um ihre Cybersicherheitsrisiken zu verstehen, zu bewerten, zu priorisieren und zu kommunizieren. Es ist hochgradig anpassungsfähig und kann an die spezifischen Bedürfnisse, die Risikotoleranz und die bestehenden Cybersicherheitspraktiken einer Organisation angepasst werden.

Der Kern der CSF 2.0 ist um sechs „Funktionen“ strukturiert, die die übergeordneten Cybersicherheitsziele einer Organisation darstellen. Diese Funktionen sind:

- Govern (GV) – Neu in CSF 2.0: Diese grundlegende Funktion betont die Bedeutung der Festlegung und Aufrechterhaltung der Cybersicherheits-Risikomanagement-Strategie, Erwartungen und Richtlinien einer Organisation. Sie stellt sicher, dass Cybersicherheitsaktivitäten mit den gesamten organisatorischen Zielen, den rechtlichen und regulatorischen Anforderungen sowie der Risikobereitschaft ausgerichtet sind. Sie umfasst Bereiche wie den organisatorischen Kontext, die Risikomanagementstrategie, Rollen und Verantwortlichkeiten, die Entwicklung von Richtlinien, die Überwachung und das Risikomanagement der Cybersicherheits-Lieferkette.

- Identifizieren (ID): Entwicklung eines organisatorischen Verständnisses zur Bewältigung von Cybersicherheitsrisiken für Systeme, Personen, Vermögen, Daten und Fähigkeiten. Dazu gehören Vermögensverwaltung, Verständnis der Geschäftsumgebung, Risikobewertung und Lieferkettenrisikomanagement.

- Schützen (PR): Implementierung von Sicherheitsmaßnahmen zur Begrenzung der Auswirkungen eines potenziellen Cybersicherheitsvorfalls. Diese Funktion umfasst Identitätsmanagement und Zugriffskontrolle, Sensibilisierung und Schulung, Datensicherheit, Informationschutzverfahren und -prozesse sowie Schutztechnologien.

- Erkennen (DE): Identifizierung des Auftretens eines Cybersicherheitsvorfalls. Dies umfasst die kontinuierliche Überwachung auf Anomalien und Vorfälle sowie die Aufrechterhaltung wirksamer Erkennungsprozesse.

- Reagieren (RS): Ergreifen von Maßnahmen im Zusammenhang mit einem erkannten Cybersicherheitsvorfall. Dazu gehören Reaktionsplanung, Analyse, Minderung und Verbesserungen auf Basis der gewonnenen Erkenntnisse.

- Wiederherstellung (RC): Wiederherstellung von Funktionen und Diensten, die aufgrund eines Cybersicherheitsvorfalls beeinträchtigt sind. Dazu gehören die Planung der Wiederherstellung, Verbesserungen und eine effektive Kommunikation mit Stakeholdern während des Wiederherstellungsprozesses.

Jede Funktion ist weiter in Kategorien und Unterkategorien (auch als „Cybersicherheitsergebnisse“ bezeichnet) unterteilt. Für jede Unterkategorie stellt NIST Implementierungsbeispiele und informative Referenzen bereit, die auf andere weit verbreitete Cybersicherheitsstandards, -richtlinien und -praktiken verweisen (z. B. ISO 27001, CIS Controls, NIST SP 800-53).

Eine wichtige Neuerung in CSF 2.0 ist die Betonung von Organisationsprofilen und Community-Profilen. Organisationsprofile ermöglichen es Unternehmen, ihre aktuelle und angestrebte Cybersicherheitslage mithilfe des CSF Core zu beschreiben, was ihnen hilft, Prioritäten zu setzen. Community-Profile sind Vorlagen, die von bestimmten Branchen oder Communities entwickelt wurden, um gemeinsame Cybersicherheitsinteressen und -ziele zu adressieren.

Wichtige Aspekte der Einhaltung des NIST Cybersecurity Framework (CSF) 2.0?

Obwohl die „Einhaltung“ des NIST CSF 2.0 für die meisten Organisationen keine strenge gesetzliche Verpflichtung darstellt (siehe „Wer muss sich daran halten?“), „richten“ sich Organisationen an das Framework oder „halten“ sich daran, um ihre Cybersicherheitslage zu verbessern. Zu den wichtigsten technischen Aspekten dieser Angleichung gehören:

- Governance-Integration (GV-Funktion – neu):

- Technische Details: Integration des Cyber-Sicherheits-Risikomanagements in die Governance und das Unternehmensrisikomanagement (ERM) der Organisation. Dies erfordert die Festlegung klarer Verantwortlichkeiten, Zuständigkeiten und Kommunikationskanäle für die Cybersicherheit, einschließlich der Lieferkette.

- Technische Umsetzung:

- GRC-Plattformen: Nutzen Sie Governance-, Risiko- und Compliance-Software (GRC), um Risikomanagementaktivitäten zu zentralisieren, Cybersicherheitsrisiken auf Geschäftsziele abzubilden und die Einhaltung interner Richtlinien und externer Vorschriften zu verfolgen.

- Definierte Rollen und Verantwortlichkeiten: Dokumentieren Sie klar die Rollen im Bereich Cybersicherheit (z. B. CISO, Sicherheitsarchitekt, Sicherheitsanalyst) und deren technische Verantwortlichkeiten, um die Verantwortlichkeit für bestimmte technische Kontrollen (z. B. Firewall-Management, Schwachstellen-Patching) sicherzustellen.

- Cybersecurity Supply Chain Risk Management (C-SCRM): Implementierung von Tools und Prozessen zur kontinuierlichen Überwachung und Bewertung der Sicherheitslage von Drittanbietern (z. B. Plattformen zur Risikobewertung von Anbietern, Sicherheitsbewertungsdienste) gemäß GV.SC (Cybersecurity Supply Chain Risk Management).

- Umfassende Asset-Identifikation und Risikobewertung (ID-Funktion)

- Technische Details: Ein tiefgreifendes Verständnis aller Unternehmensressourcen (Hardware, Software, Daten, Personal, Einrichtungen) und ihrer Kritikalität für den Geschäftsbetrieb. Dazu gehört die Identifizierung von Schwachstellen und Bedrohungen sowie die Bewertung von inhärenten und Restrisiken.

- Technische Umsetzung:

- Automatisierte Asset-Discovery: Einsatz von Tools zur kontinuierlichen Erkennung und Inventarisierung aller IT-Assets in On-Premise-, Cloud- und Hybridumgebungen. Dazu gehören Netzwerkgeräte, Server, Workstations, virtuelle Assets und Anwendungen (ID.AM Asset Management).

- Programm zum Schwachstellenmanagement: Implementieren Sie kontinuierliche Schwachstellenscans für Netzwerke, Betriebssysteme und Anwendungen. Integrieren Sie Penetrationstests (intern, extern, Web, mobil, API), um ausnutzbare Schwachstellen zu identifizieren. Diese Aktivitäten unterstützen direkt ID.RA Schwachstellenidentifizierung und ID.RA Risikobewertung.

- Threat Intelligence-Plattformen: Integrieren Sie externe Threat Intelligence-Feeds, um die sich entwickelnde Bedrohungslandschaft zu verstehen, die für Ihre Assets und Ihre Branche relevant ist (ID.RA External Threats).

- Robuste Schutzmaßnahmen (PR-Funktion):

- Technische Details: Implementierung technischer Sicherheitsmaßnahmen zur Verhinderung oder Begrenzung der Auswirkungen von Cybersicherheitsvorfällen.

- Technische Umsetzung (Beispiele):

- Zugriffsverwaltung: Implementierung starker Identitäts- und Zugriffsverwaltungssysteme (IAM). Durchsetzung von Multi-Faktor-Authentifizierung (MFA) für alle kritischen Systeme und den Fernzugriff. Implementierung von privilegierten Zugriffsverwaltung (PA) zur Kontrolle und Überwachung von Administratorkonten (PR.AA Identitätsverwaltung, Authentifizierung und Zugriffskontrolle).

- Datensicherheit: Implementierung von Verschlüsselung für Daten im Ruhezustand (z. B. Festplattenverschlüsselung, Datenbankverschlüsselung) und im Transit (z. B. TLS 1.3 für Webverkehr). Einsatz von Datenverlustpräventionslösungen (DLP) zur Verhinderung der unbefugten Weitergabe sensibler Informationen (PR.DS Datensicherheit).

- Sichere Konfigurationen und Patch-Management: Automatisieren Sie Patch-Management-Prozesse. Verwenden Sie Konfigurationsmanagement-Tools, um sichere Baselines für alle Systemkomponenten zu sichern und aufrechtzuerhalten (PR.IP Information Protection Processes and Procedures, PR.MA Maintenance).

- Schutztechnologie: Einsatz und Konfiguration von Firewalls der nächsten Generation (NGFWs), Intrusion Prevention Systems (IPS), Web Application Firewalls (WAFs) und Endpoint Detection and Response (EDR)/Extended Detection and Response (XDR)-Lösungen (PR.PT Schutztechnologie). Implementierung der Netzwerksegmentierung.

- Effektive Erkennungsfähigkeiten (DE-Funktion)

- Technische Details: Einrichtung von Prozessen und Technologien zur zeitnahen Erkennung von Cybersicherheitsvorfällen.

- Technische Umsetzung:

- Sicherheitsinformations- und Ereignismanagement (SIEM): Setzen Sie ein SIEM-System ein, um Sicherheitsprotokolle aus der gesamten IT-Umgebung zu sammeln, zu aggregieren und zu korrelieren. Konfigurieren Sie Regeln und Warnmeldungen für die Echtzeit-Erkennung von Anomalien und die Identifizierung von Bedrohungen (DE.CM Sicherheitskontinuierliche Überwachung, DE.AE Anomalien und Ereignisse).

- Intrusion Detection Systems (IDS): Implementieren Sie IDS, um Netzwerkverkehr und Systemaktivitäten auf verdächtige Muster zu überwachen.

- User and Entity Behavior Analytics (UEBA): Verwenden Sie UEBA-Tools, um ungewöhnliches Benutzer- oder Systemverhalten zu erkennen, das auf eine Kompromittierung hindeuten könnte.

- Schnelle Reaktion auf Vorfälle und Wiederherstellung (RS- und RC-Funktionen):

- Technische Details: Entwicklung und Testen von Plänen für die Reaktion auf und die Wiederherstellung nach Cybersicherheitsvorfällen.

- Technische Umsetzung:

- Playbooks für die Incident Response: Erstellen Sie detaillierte, technisch ausgerichtete Playbooks für verschiedene Vorfällentypen (z. B. Ransomware, Datenverletzung, Denial-of-Service).

- Forensische Werkzeuge: Stellen Sie die Verfügbarkeit forensischer Werkzeuge und Fachkenntnisse für die Analyse nach einem Vorfall sicher (RS.AN-Analyse).

- Backup- und Wiederherstellungssysteme: Implementieren Sie robuste, getestete Backup- und Disaster-Recovery-Lösungen, um sicherzustellen, dass kritische Daten und Systeme schnell und zuverlässig wiederhergestellt werden können (RC.RP Recovery Planning). Testen Sie regelmäßig die Wiederherstellungsverfahren.

- Breach and Attack Simulation (BAS): Nutzen Sie BAS-Tools, um die Wirksamkeit von Erkennungs- und Reaktionskontrollen proaktiv anhand simulierter Angriffe zu testen und Lücken zu identifizieren, bevor ein echter Vorfall eintritt.

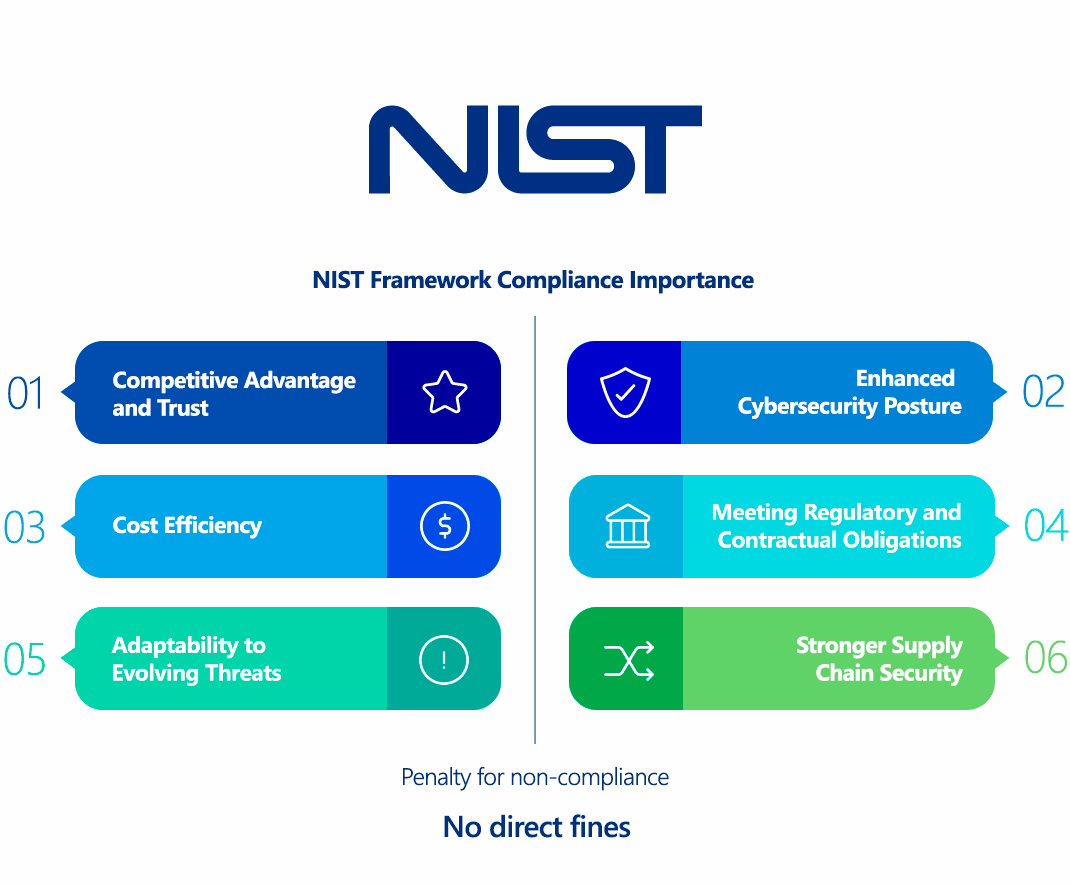

Warum ist die Einhaltung des NIST Cybersecurity Framework (CSF) 2.0 wichtig?

Die Einführung und Ausrichtung an NIST CSF 2.0 ist aus mehreren zwingenden Gründen von entscheidender Bedeutung und geht über eine reine technische Übung hinaus:

- Ganzheitliches Risikomanagement: CSF 2.0 bietet einen umfassenden, risikobasierten Ansatz, der Organisationen dabei hilft, Cybersicherheitsrisiken im Einklang mit ihren Geschäftszielen zu verstehen, zu priorisieren und zu managen. Dadurch wird Cybersicherheit von einem rein technischen Anliegen zu einer strategischen Geschäftsnotwendigkeit. Die neue Govern-Funktion hebt diesen Aspekt besonders hervor.

- Verbesserte Cybersicherheitslage: Durch die systematische Umsetzung der Ergebnisse des Frameworks bauen Organisationen widerstandsfähigere und effektivere Cybersicherheitsprogramme auf, wodurch sie besser für die Prävention, Erkennung, Reaktion und Wiederherstellung nach Cyberangriffen gerüstet sind. Dies reduziert direkt die Wahrscheinlichkeit und die Auswirkungen von Datenverletzungen und anderen Sicherheitsvorfällen.

- Verbesserte Kommunikation und Zusammenarbeit: Das CSF bietet eine gemeinsame Sprache für Cybersicherheit und erleichtert so die Kommunikation zwischen technischen Teams, Geschäftsführungen und externen Stakeholdern (z. B. Lieferanten, Behörden, Kunden). Dieses gemeinsame Verständnis fördert eine stärkere Sicherheitskultur im gesamten Unternehmen.

- Anpassungsfähigkeit an sich verändernde Bedrohungen: CSF 2.0 ist flexibel und anpassungsfähig gestaltet, da sich die Bedrohungslage ständig verändert. Es fördert kontinuierliche Verbesserungen und ermöglicht Organisationen, die Ergebnisse des Frameworks an neue Technologien (z. B. KI, Quantencomputing) und aufkommende Bedrohungen anzupassen.

- Erfüllung regulatorischer und vertraglicher Verpflichtungen (indirekt): Obwohl freiwillig, beziehen sich viele Vorschriften (z. B. HIPAA, GDPR, verschiedene staatliche Datenschutzgesetze) und vertragliche Vereinbarungen (insbesondere mit Bundesbehörden oder großen Unternehmen) entweder ausdrücklich auf NIST CSF oder verlangen ähnliche Sicherheitskontrollen. Die Einhaltung von CSF 2.0 bietet eine solide Grundlage für die Erfüllung dieser vielfältigen Compliance-Anforderungen und vereinfacht die Auditprozesse.

- Stärkere Sicherheit in der Lieferkette: Durch die verstärkte Fokussierung auf Cybersecurity Supply Chain Risk Management (C-SCRM) in CSF 2.0 können Organisationen die Cybersicherheitsrisiken, die durch ihre Drittanbieter und Partner entstehen, besser bewerten und managen. Dies ist entscheidend, da Angriffe auf die Lieferkette zunehmend verbreitet sind.

- Wettbewerbsvorteil und Vertrauen: Der Nachweis der Einhaltung eines weithin anerkannten und respektierten Frameworks wie NIST CSF 2.0 schafft Vertrauen bei Kunden, Partnern und Investoren. Er signalisiert ein Bekenntnis zur robusten Cybersicherheit, das ein signifikanter Wettbewerbsvorteil auf dem Markt sein kann.

- Kosteneffizienz: Proaktives Risikomanagement und Prävention, geleitet durch den CSF, können zu erheblichen Kosteneinsparungen führen, indem sie die Wahrscheinlichkeit und die Auswirkungen kostspieliger Cybervorfälle, behördlicher Geldstrafen und Reputationsschäden reduzieren.

- Unterstützung für alle Organisationstypen: CSF 2.0 erweitert seine Anwendbarkeit ausdrücklich über kritische Infrastrukturen hinaus und ist damit ein wertvolles Instrument für kleine Unternehmen, Non-Profit-Organisationen und Organisationen aller Branchen.

Wer muss das NIST Cybersecurity Framework (CSF) 2.0 einhalten?

Es ist wichtig zu klären, dass NIST CSF 2.0 ein freiwilliges Rahmenwerk für bewährte Verfahren ist und für die meisten Organisationen keine gesetzliche Verpflichtung darstellt. Aufgrund seiner weit verbreiteten Anwendung und seines wachsenden Einflusses müssen sich jedoch viele Organisationen aus verschiedenen Gründen effektiv an ihn ausrichten:

- US-Bundesbehörden: Während das ursprüngliche CSF primär für kritische Infrastrukturen konzipiert war, werden US-Bundesbehörden zunehmend angewiesen, das CSF zur Bewältigung ihrer Cybersicherheitsrisiken zu nutzen, wodurch es zu einem de facto-Standard innerhalb der Regierung wird.

- Organisationen, die mit der US-Regierung zusammenarbeiten: Unternehmen, die Verträge mit US-Bundesbehörden abschließen oder Teil der Lieferkette dieser Behörden sind (insbesondere solche, die mit Controlled Unclassified Information (CUI) umgehen, die oft unter NIST SP 800-171 und CMMC fallen), finden häufig, dass die Ausrichtung an NIST CSF eine Voraussetzung oder eine dringende Empfehlung ist, um eine angemessene Cybersicherheitslage nachzuweisen.

- Organisationen mit kritischer Infrastruktur: Obwohl CSF 2.0 über diese hinausgeht, bleibt es für Unternehmen im Bereich kritischer Infrastruktur (z. B. Energie, Wasser, Kommunikation, Gesundheitswesen, Finanzdienstleistungen) hochrelevant, da es direkt auf ihre spezifischen Herausforderungen und regulatorischen Anforderungen eingeht.

- Organisationen, die ihre Cybersicherheitslage verbessern möchten: Jede Organisation, unabhängig von Größe oder Branche, die einen strukturierten, systematischen und anerkannten Ansatz zur Bewältigung von Cybersicherheitsrisiken sucht, kann von der Einführung des CSF profitieren. Dies umfasst kleine und mittlere Unternehmen (KMU), die zwar über keine umfangreichen Cybersicherheitsressourcen verfügen, aber dennoch erheblichen Bedrohungen ausgesetzt sind.

- Organisationen, die bestimmte Vorschriften einhalten müssen: Das NIST CSF ist zwar selbst kein Compliance-Standard, bietet aber eine solide Grundlage für die Erfüllung der Sicherheitsanforderungen verschiedener Vorschriften und Gesetze. Organisationen, die Vorschriften wie HIPAA, GDPR, staatliche Datenschutzgesetze (z. B. CCPA) oder branchenspezifische Standards (z. B. PCI DSS) unterliegen, können das CSF nutzen, um ihre Sicherheitsprogramme aufzubauen und die Einhaltung nachzuweisen.

- Organisationen, die sich um ihren Ruf und das Vertrauen kümmern: In heutiger Bedrohungslage ist die Demonstration einer robusten Cybersicherheitsposition entscheidend, um das Vertrauen von Kunden und Stakeholdern zu erhalten. Die Einhaltung eines anerkannten Frameworks wie NIST CSF kann ein wesentlicher Unterscheidungsaspekt sein.

- Organisationen, die erhebliche Cybersicherheitsrisiken verwalten: Jede Organisation, die sensible Daten (z. B. personenbezogene Daten, geistiges Eigentum, Finanzdaten) speichert, verarbeitet oder überträgt oder für ihren Betrieb stark auf IT-Systeme angewiesen ist, sollte die Implementierung des CSF in Betracht ziehen, um ihre inhärenten Cybersicherheitsrisiken effektiv zu verwalten.

Während die direkte „Compliance“ in erster Linie für Bundesbehörden gilt, dient das NIST CSF 2.0 im Wesentlichen als universell anwendbares Leitbild für ein effektives Cybersicherheits-Risikomanagement und ist daher für praktisch jede Organisation, die den Schutz ihrer digitalen Vermögenswerte ernst nimmt, von großer Bedeutung.

Vergleich zwischen dem NIST Cybersecurity Framework (CSF) 2.0 und der DSGVO

NIST CSF 2.0 und DSGVO sind beide wichtige Rahmenwerke im Bereich der Informationssicherheit und des Datenschutzes, dienen jedoch unterschiedlichen Hauptzwecken und haben unterschiedliche Anwendungsbereiche. NIST CSF 2.0 ist ein freiwilliges Risikomanagement-Rahmenwerk für Cybersicherheit, während die DSGVO eine rechtsverbindliche Verordnung zum Datenschutz ist. Sie ergänzen sich jedoch in hohem Maße.

| Aspekt | NIST CSF 2.0 (Cybersecurity Framework) | GDPR (General Data Protection Regulation) |

|---|---|---|

| Art des Rahmens/Gesetzes | Freiwilliges Rahmenwerk für Best Practices im Cyber-Sicherheits-Risikomanagement. | Rechtsverbindliche Verordnung zum Datenschutz in der EU. |

| Primäres Ziel | Cybersicherheits-Risikomanagement: Schutz der Vertraulichkeit, Integrität und Verfügbarkeit (CIA) aller Arten von Informationssystemen und Daten vor Cyberbedrohungen. | Datenschutz und Rechte: Schutz der personenbezogenen Daten und der Datenschutzrechte von betroffenen Personen. |

| Umfang der Daten | Gilt für alle Informationen und Systeme innerhalb des Geltungsbereichs einer Organisation. | Gilt speziell für personenbezogene Daten (Informationen über eine identifizierbare Person). |

| Rechtsstatus | Leitlinien für bewährte Verfahren; die Umsetzung ist freiwillig, sofern nicht durch Vertrag oder behördliche Richtlinien vorgeschrieben. | Gesetz mit extraterritorialer Reichweite; die Einhaltung ist obligatorisch, wenn personenbezogene Daten aus der EU verarbeitet werden. |

| Risikomanagement | Umfassender risikobasierter Ansatz über alle Bereiche der Cybersicherheit (Govern, Identify, Protect, Detect, Respond, Recover). | Erfordert eine Risikobewertung (DPIA) für die hochriskante Verarbeitung personenbezogener Daten und angemessene „technische und organisatorische Maßnahmen“ für die Sicherheit. |

| Technische Kontrollen | Bietet Ergebnisse und Umsetzungsbeispiele für 6 Funktionen, die ein breites Spektrum an technischen und organisatorischen Kontrollen abdecken. Weniger vorgeschrieben bezüglich der genauen Umsetzung, mehr auf die Ergebnisse ausgerichtet. | Erfordert „geeignete technische und organisatorische Maßnahmen“ (Art. 32); weniger vorschreibend hinsichtlich der konkreten Umsetzung spezifischer Kontrollen, Fokus auf dem Ergebnis (Datenschutz). |

| Rechte der betroffenen Personen | Keine expliziten individuellen Rechte (Fokus auf der Cybersicherheitslage der Organisation). | Gewährt umfangreiche individuelle Rechte (z. B. Zugriff, Löschung, Übertragbarkeit, Widerspruch). |

| Rechenschaftspflicht | Betonung von Governance und Verantwortlichkeit für das Cybersicherheits-Risikomanagement (neue Govern-Funktion). | Betont die Rechenschaftspflicht (Datenschutzbeauftragter, Aufzeichnungen über Verarbeitungstätigkeiten). |

| Meldepflicht bei Datenverletzungen | Erfordert eine Respond-Funktion für Incident Management und Kommunikation. | Obligatorische 72-Stunden-Meldung von Verletzungen des Schutzes personenbezogener Daten an Aufsichtsbehörden und betroffene Personen (bei hohem Risiko). |

| Zweck | Um Unternehmen dabei zu helfen, Cybersicherheitsrisiken zu verstehen, zu managen und zu minimieren. | Zur Vereinheitlichung der Datenschutzgesetze in der EU und zum Schutz der Rechte und der Privatsphäre der betroffenen Personen. |

| Durchsetzung | Keine direkte Vollzugsbehörde für die allgemeine Anwendung. Die Einhaltung ist oft eine vertragliche Verpflichtung. | Datenschutzbehörden (DPAs) in jedem EU-Mitgliedstaat. |

| Sanktionen | Keine direkten Geldstrafen für die Nichteinhaltung des Rahmens selbst. Die Folgen sind indirekt (z. B. Verlust von Verträgen, erhöhtes Verletzungsrisiko). | Erhebliche Geldstrafen (bis zu 20 Mio. € oder 4 % des weltweiten Jahresumsatzes). |

| Beziehung | Hohe Komplementarität: NIST CSF 2.0 bietet ein starkes, flexibles Rahmenwerk zur Einrichtung und Aufrechterhaltung einer robusten Cybersicherheitslage, die erforderlich ist, um viele der „technischen und organisatorischen Maßnahmen“ der DSGVO für die Sicherheit (Artikel 32) zu erfüllen. Eine Organisation, die CSF 2.0 befolgt, verfügt über eine solide Grundlage für die DSGVO-Konformität, insbesondere hinsichtlich des Datenschutzes durch Sicherheit. Der Anwendungsbereich der DSGVO ist jedoch weiter gefasst und umfasst Datenschutzgrundsätze, Rechte der betroffenen Personen sowie Rechtsgrundlagen für die Verarbeitung, die über den primären Fokus der Cybersicherheit des CSF hinausgehen. |

Im Wesentlichen hilft Ihnen NIST CSF 2.0 dabei, ein sicheres Haus zu bauen, während die DSGVO vorschreibt, wie Sie die personenbezogenen Daten in diesem Haus verwalten und welche Rechte die Personen haben, deren Daten es sind. Eine Organisation, die mit personenbezogenen Daten aus der EU umgeht, wird wahrscheinlich die Leitlinien von NIST CSF 2.0 nutzen, um die von der DSGVO geforderten technischen Sicherheitskontrollen zu implementieren, muss aber auch die spezifischen Datenschutzgrundsätze und individuellen Rechte der DSGVO berücksichtigen.

Wie kann die Einhaltung des NIST Cybersecurity Framework (CSF) 2.0 sichergestellt werden?

Die Sicherstellung der Übereinstimmung mit NIST CSF 2.0 ist eine strategische und kontinuierliche Aufgabe, die die Einbindung der Cybersicherheit in die Unternehmensstruktur erfordert. So gehen Sie dabei mit technischen Details vor:

- Verstehen Sie den organisatorischen Kontext und Umfang (GV.OC):

- Technische Maßnahmen: Identifizieren Sie alle Informationssysteme, Datentypen, Geschäftsprozesse und externen Abhängigkeiten. Verstehen Sie die rechtlichen, regulatorischen und vertraglichen Anforderungen, die für Ihre Daten und Betriebsabläufe relevant sind.

- Tools: Nutzen Sie IT-Asset-Management (ITAM)-Systeme, Datenklassifizierungstools und Netzwerksuchtools, um eine umfassende Bestandsaufnahme Ihrer digitalen und physischen Assets zu erstellen. Karten Sie Datenflüsse ab, um zu verstehen, wo sich sensible Informationen befinden und wie sie verarbeitet werden.

- Etablierung einer robusten Governance (GV-Funktion):

- Technische Maßnahme: Definieren Sie klare Cybersicherheitsrollen, -verantwortlichkeiten und -befugnisse innerhalb der Organisation (z. B. CISO, Systemverantwortliche, Datenverwalter). Implementieren Sie eine Cybersicherheits-Risikomanagementstrategie, die mit dem übergeordneten Unternehmens-Risikomanagementrahmenwerk übereinstimmt.

- Tools: Verwenden Sie GRC-Plattformen, um Richtlinien zu dokumentieren, Verantwortlichkeiten zu verfolgen, Risikoregister zu verwalten und die Gesamtleistung Ihres Cybersicherheitsprogramms zu überwachen. Implementieren Sie Lieferantenrisikomanagement-Lösungen (VRM), um die Cybersicherheitslage Ihrer Lieferkettenpartner (GV.SC) zu bewerten und zu überwachen.

- Umfassende Identifizierung von Vermögenswerten und Risikobewertung (ID-Funktion):

- Technische Maßnahmen: Kontinuierlich alle Assets (Hardware, Software, Daten, Personal, Einrichtungen) identifizieren und klassifizieren. Umfassende Risikobewertungen durchführen, um Schwachstellen, Bedrohungen und potenzielle Auswirkungen zu identifizieren.

- Tools:

- Automatisierte Asset-Discovery und -Bestandsaufnahme: Implementieren Sie Tools zur kontinuierlichen Erkennung aller netzwerkverbundenen Geräte, Anwendungen und Cloud-Ressourcen.

- Schwachstellenmanagement: Setzen Sie kontinuierliche Schwachstellenscanner ein (für Netzwerke, Systeme und Anwendungen). Integrieren Sie Penetrationstests (Web, Mobile, API, Netzwerk, Cloud) als Teil Ihres regelmäßigen Sicherheitsbewertungsprogramms.

- Threat Intelligence-Plattformen: Abonnieren Sie und integrieren Sie Threat Intelligence-Feeds, um die neuesten Bedrohungen und Schwachstellen zu verstehen, die für Ihre Branche und Ihre Assets relevant sind.

- Risikomanagement-Tools: Verwenden Sie spezielle Risikomanagement-Software, um Risiken zu dokumentieren, deren Wahrscheinlichkeit und Auswirkungen zu bewerten und Maßnahmen zur Risikominderung zu verfolgen.

- Implementierung und Aufrechterhaltung von Schutzmaßnahmen (PR Function):

- Technische Maßnahmen: Implementieren und konfigurieren Sie technische Kontrollen zum Schutz Ihrer Systeme und Daten.

- Tools:

- Identitäts- und Zugriffsmanagement (IAM) und Multi-Faktor-Authentifizierung (MFA): Implementieren Sie robuste IAM-Systeme. Fordern Sie MFA für alle kritischen Systeme und den Fernzugriff verpflichtend an. Setzen Sie Privileged Access Management (PAM)-Lösungen für Administratorkonten ein (PR.AA).

- Datensicherheit: Implementieren Sie Verschlüsselung im Ruhezustand (z. B. vollständige Festplattenverschlüsselung, Datenbankverschlüsselung) und Verschlüsselung bei der Übertragung (z. B. TLS 1.3 für den gesamten Webverkehr, sichere VPNs). Setzen Sie Data Loss Prevention (DLP)-Lösungen ein (PR.DS).

- Konfigurationsmanagement und Patch-Management: Automatisieren Sie Patch-Management für alle Systeme. Verwenden Sie Konfigurationsmanagement-Tools (z. B. Puppet, Ansible), um sichere Basiskonfigurationen (PR.IP, PR.MA) durchzusetzen.

- Netzwerk- und Endpunktsicherheit: Setzen Sie Firewalls der nächsten Generation (NGFWs), Intrusion Prevention Systems (IPS) und Web Application Firewalls (WAFs) ein. Implementieren Sie Netzwerksegmentierung. Installieren Sie Endpoint Detection and Response (EDR)- oder Extended Detection and Response (XDR)-Lösungen (PR.PT).

- Sicherer Softwareentwicklungslebenszyklus (SSDLC): Integrieren Sie Sicherheit in Entwicklungsprozesse mittels statischer Anwendungssicherheitstests (SAST) und dynamischer Anwendungssicherheitstests (DAST) für benutzerdefinierte Anwendungen (PR.IP).

- Aufbau robuster Erkennungsfähigkeiten (DE-Funktion):

- Technische Maßnahme: Implementieren Sie Systeme zur Echtzeit-Erkennung von Cybersicherheitsereignissen und Anomalien.

- Tools:

- Sicherheitsinformations- und Ereignismanagement (SIEM): Setzen Sie ein SIEM-System ein, um die Protokollsammlung zu zentralisieren, Ereignisse zu korrelieren und Warnmeldungen für verdächtige Aktivitäten aus allen relevanten Quellen (z. B. Firewalls, Server, Anwendungen, Cloud-Protokolle) zu generieren.

- User and Entity Behavior Analytics (UEBA): Nutzen Sie UEBA-Tools, um anomales Benutzer- oder Systemverhalten zu erkennen.

- Kontinuierliche Überwachung: Implementieren Sie Tools zur kontinuierlichen Überwachung des Netzwerkverkehrs, der Systemkonfiguration und der Sicherheitsereignisse (DE.CM, DE.AE).

- Entwickeln und üben Sie die Reaktion auf Vorfälle und die Wiederherstellung (RS- und RC-Funktionen):

- Technische Maßnahme: Erstellen und regelmäßig testen Sie Pläne für die Vorfällereaktion (IRP) und Notfallwiederherstellung (DRP).

- Tools:

- Incident Response Platforms (IRP): Verwenden Sie Plattformen, um Vorfall-Workflows, Kommunikation und die Sammlung von Beweismitteln zu verwalten.

- Forensische Tools: Stellen Sie die Verfügbarkeit von Tools für die digitale Forensik und Malware-Analyse sicher.

- Backup- und Disaster-Recovery-Lösungen: Implementieren Sie robuste, isolierte und regelmäßig getestete Backup- und Disaster-Recovery-Systeme.

- Breach and Attack Simulation (BAS): Verwenden Sie regelmäßig BAS-Tools, um reale Angriffe zu simulieren und die Wirksamkeit Ihrer Erkennungs-, Reaktions- und Wiederherstellungsmaßnahmen in einer sicheren Umgebung zu testen. Damit werden Schwachstellen in Ihrem IRP und DRP vor einem echten Vorfall (RS.RP, RC.RP) identifiziert.

- Dokumentation führen und kontinuierliche Verbesserung

- Technische Maßnahme: Dokumentieren Sie Ihren aktuellen Zustand („Current Profile“) und Ihren gewünschten zukünftigen Zustand („Target Profile“) im Hinblick auf die CSF 2.0-Unterkategorien. Identifizieren Sie Lücken und entwickeln Sie einen Aktionsplan. Überprüfen und aktualisieren Sie regelmäßig Ihre CSF-Implementierung anhand neuer Bedrohungen, Technologien und organisatorischer Veränderungen.

- Tools: GRC-Plattformen eignen sich hervorragend zur Verwaltung dieser Dokumentation, zur Fortschrittsverfolgung und zur Unterstützung von Audits.

Konsequenzen der Nichteinhaltung des NIST Cybersecurity Framework (CSF) 2.0

Da NIST CSF 2.0 für die meisten Organisationen ein freiwilliges Rahmenwerk ist, gibt es keine direkten Geldstrafen oder rechtlichen Sanktionen speziell für die „Nichteinhaltung“ des CSF selbst. Die indirekten Folgen einer Nichtausrichtung an einem robusten Rahmenwerk wie CSF können jedoch schwerwiegend und weitreichend sein:

- Erhöhtes Cybersicherheitsrisiko: Die unmittelbarste Folge ist ein deutlich höheres Risiko erfolgreicher Cyberangriffe, Datenverletzungen und anderer Sicherheitsvorfälle. Ohne einen strukturierten Ansatz zum Risikomanagement sind Organisationen anfälliger für bekannte und neue Bedrohungen.

- Finanzielle Verluste durch Sicherheitsverletzungen: Ein Cybersicherheitsvorfall, der auf eine schwache Sicherheitslage zurückzuführen ist (häufig gekennzeichnet durch die Nichteinhaltung von Frameworks wie CSF), kann zu folgenden Folgen führen:

- Kostspielige forensische Untersuchungen.

- Lösegeldzahlungen (im Falle von Ransomware)

- Kosten für Datenwiederherstellung und Systemwiederherstellung.

- Rechtskosten und mögliche Vergleichszahlungen von betroffenen Parteien.

- Kreditüberwachungsdienste für betroffene Personen.

- Erhebliche Betriebsstörungen und Umsatzverluste.

- Behördliche Geldstrafen und rechtliche Konsequenzen (indirekt): Während der CSF selbst keine Geldstrafen verhängt, verlangen viele verbindliche Vorschriften (z. B. DSGVO, HIPAA, staatliche Datenschutzverletzungsmeldungsgesetze, Finanzvorschriften) von Organisationen die Umsetzung „angemessener“ oder „geeigneter“ Sicherheitsmaßnahmen. Wenn ein Vorfall eintritt und festgestellt wird, dass die Organisation solche Maßnahmen (die oft den CSF-Richtlinien entsprechen) nicht umgesetzt hat, können aufgrund dieser anderen Vorschriften erhebliche Geldstrafen und rechtliche Schritte folgen.

- Verlust von Geschäftsmöglichkeiten: Viele Regierungsaufträge, insbesondere in den USA, sowie Partnerschaften mit Großunternehmen verlangen zunehmend von Anbietern und Lieferanten, dass sie eine starke Cybersicherheitsposition nachweisen, oft durch die Einhaltung von NIST-Standards (wie CSF oder SP 800-171). Die Nichtausrichtung kann zum automatischen Ausschluss von lukrativen Geschäftsmöglichkeiten führen.

- Reputationsschaden und Vertrauensverlust: Eine Datenverletzung oder die öffentliche Darstellung schwacher Cybersicherheitspraktiken kann den Ruf einer Organisation schwer schädigen. Dies untergräbt das Vertrauen der Kunden und Stakeholder und kann zu einem erheblichen Verlust an Marktanteil und Markenwert führen, der schwer und teuer wiederherzustellen ist.

- Höhere Versicherungsprämien: Cyber-Versicherungsanbieter bewerten die Cybersicherheitsreife einer Organisation bei der Festlegung von Prämien und Deckungsumfang. Eine Nichtbeachtung anerkannter Rahmenwerke wie CSF kann zu höheren Prämien oder sogar zur Ablehnung wesentlicher Cyber-Versicherungsdeckungen führen.

- Schwierigkeiten bei der Gewinnung von Talenten: In der heutigen, auf Cybersicherheit bedachten Welt zögern Top-Talente möglicherweise, Organisationen beizutreten, die als sicherheitsschwach wahrgenommen werden, was die Bemühungen zur Stärkung der Abwehrmaßnahmen weiter behindert.

Im Wesentlichen erhalten Sie zwar keine „NIST CSF-Geldstrafe“, aber die Nichtumsetzung eines robusten Cybersicherheitsprogramms, das sich an einem Rahmenwerk wie CSF 2.0 orientiert, ist ein selbstverschuldeter Schaden, der das Geschäftsrisiko erheblich erhöht und im Falle eines Cybervorfalls verheerende Folgen haben kann.

Wie hilft ImmuniWeb bei der Einhaltung des NIST Cybersecurity Framework (CSF) 2.0?

Die KI-gestützte Plattform von ImmuniWeb für Anwendungssicherheitstests (AST) und Angriffsflächenmanagement (ASM) bietet eine einzigartige und leistungsstarke Reihe von Funktionen, die Unternehmen direkt dabei unterstützen, die zahlreichen technischen Ergebnisse des NIST Cybersecurity Framework (CSF) 2.0 in mehreren Funktionen zu erreichen und nachzuweisen.

So unterstützt ImmuniWeb konkret die Ausrichtung an CSF 2.0:

ImmuniWeb führt tiefe API-Penetrationstests durch, deckt Schwachstellen wie unsichere Endpunkte, fehlerhafte Authentifizierung und Datenlecks auf und gewährleistet die Einhaltung der OWASP API Security Top 10.

Automatisierte, KI-basierte Scans erkennen Fehlkonfigurationen, übermäßige Berechtigungen und schwache Verschlüsselung in REST-, SOAP- und GraphQL-APIs und liefern umsetzbare Behebungshinweise.

ImmuniWeb bietet Anwendungspenetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® On-Demand an.

Die preisgekrönte ImmuniWeb® AI-Plattform für Application Security Posture Management (ASPM) hilft dabei, den gesamten digitalen Fußabdruck einer Organisation, einschließlich versteckter, unbekannter und vergessener Webanwendungen, APIs und mobiler Anwendungen, aggressiv und kontinuierlich zu erkunden.

ImmuniWeb entdeckt und überwacht kontinuierlich exponierte IT-Assets (Webanwendungen, APIs, Cloud-Dienste), reduziert blinde Flecken und verhindert Einbrüche durch Echtzeit-Risikobewertung.

ImmuniWeb bietet automatisierte Penetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® Continuous an.

Simuliert fortgeschrittene Angriffe auf AWS-, Azure- und GCP-Umgebungen, um Fehlkonfigurationen, unsichere IAM-Rollen und exponierte Speicher zu identifizieren, gemäß den CIS-Benchmarks.

Automatisiert die Erkennung von Cloud-Fehlkonfigurationen, Compliance-Lücken (z. B. PCI DSS, HIPAA) und Schatten-IT und bietet Behebungshinweise für eine resiliente Cloud-Infrastruktur.

Kombiniert KI-basierte Angriffssimulationen mit menschlichem Fachwissen, um Abwehrmaßnahmen 24/7 zu testen und dabei reale Angreifer nachzuahmen, ohne den Betrieb zu stören.

Führt automatisierte Angriffsszenarien durch, um Sicherheitskontrollen zu validieren und Schwachstellen in Netzwerken, Anwendungen und Endpunkten aufzudecken, bevor Angreifer sie ausnutzen.

Bietet kontinuierliche, KI-gestützte Penetrationstests, um neue Schwachstellen nach der Bereitstellung zu identifizieren und damit eine proaktive Risikominderung über einmalige Audits hinaus zu gewährleisten.

Priorisiert und behebt Risiken in Echtzeit, indem Bedrohungsinformationen mit Schwachstellen in Assets korreliert werden, wodurch Exploit-Fenster minimiert werden.

Überwacht das Dark Web, Paste-Sites und Hacker-Foren auf gestohlene Anmeldedaten, leakte Daten und gezielte Bedrohungen, um proaktive Maßnahmen zu ermöglichen.

Die preisgekrönte ImmuniWeb® AI-Plattform für Datensicherheitsmanagement hilft dabei, die internetexponierten digitalen Assets einer Organisation, einschließlich Webanwendungen, APIs, Cloud-Speicher und Netzwerkdienste, kontinuierlich zu identifizieren und zu überwachen.

Durchsucht Untergrundmärkte nach kompromittierten Mitarbeiter-/Kundendaten, geistigem Eigentum und Betrugsmaschen und warnt Unternehmen vor Datenpannen.

Testet iOS-/Android-Apps auf unsichere Datenspeicherung, Reverse Engineering-Risiken und API-Fehler gemäß den OWASP Mobile Top 10-Leitlinien.

Automatisiert die statische (SAST) und dynamische (DAST) Analyse mobiler Apps, um Schwachstellen wie hartcodierte Geheimnisse oder schwache TLS-Konfigurationen zu erkennen.

Identifiziert falsch konfigurierte Firewalls, offene Ports und schwache Protokolle in lokalen und hybriden Netzwerken und stärkt die Abwehr.

Bietet skalierbare, abonnementbasierte Penetrationstests mit detaillierten Berichten und Abhilfemaßnahmenverfolgung für agile Sicherheits-Workflows.

Erkennt und beschleunigt die Abnahme von Phishing-Websites, die sich als Ihre Marke ausgeben, und minimiert Reputationsschäden und Betrugsverluste.

Bewertet die Sicherheitslage von Anbietern (z. B. exponierte APIs, veraltete Software), um Angriffe auf die Lieferkette zu verhindern und die Einhaltung der Vorschriften sicherzustellen.

Simuliert auf Ihre Branche zugeschnittene Advanced Persistent Threats (APTs) und testet die Erkennungs- und Reaktionsfähigkeiten gegen realistische Angriffsketten.

Manuelle und automatisierte Tests decken SQLi-, XSS- und Geschäftslogikfehler in Webanwendungen auf, im Einklang mit OWASP Top 10 und regulatorischen Anforderungen.

Führt kontinuierliche DAST-Scans durch, um Schwachstellen in Echtzeit zu erkennen, und integriert in CI/CD-Pipelines für DevSecOps-Effizienz.

Durch die Integration der Plattform von ImmuniWeb können Organisationen eine robuste, kontinuierliche technische Absicherung ihrer Angriffsfläche und Anwendungen erzielen, was sich direkt in einer stärkeren Ausrichtung an den Ergebnissen des NIST CSF 2.0 niederschlägt und letztendlich zu einem ausgereifteren und widerstandsfähigeren Cybersicherheitsprogramm führt.

Liste maßgeblicher Ressourcen

Erfüllen Sie regulatorische Anforderungen mit der ImmuniWeb® AI-Plattform

ImmuniWeb kann auch bei der Einhaltung anderer Datenschutzgesetze und -vorschriften helfen:

Europa

EU GDPR

EU DORA

EU NIS 2

EU Cyber Resilience Act

EU AI Act

EU ePrivacy-Richtlinie

UK GDPR

Swiss FADP

Schweizer FINMA-Rundschreiben 2023/1

Nord- und Südamerika

Naher Osten & Afrika

Katar Gesetz zum Schutz personenbezogener Daten

Saudi-Arabien Gesetz zum Schutz personenbezogener Daten

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Südafrika Gesetz zum Schutz personenbezogener Informationen

UAE Verordnung zur Informationssicherheit (1.1)

Gesetz zum Schutz personenbezogener Daten der Vereinigten Arabischen Emirate

Asia Pacific

Australia Privacy Act

Hongkonger Datenschutzverordnung

Indisches Gesetz zum Schutz personenbezogener Daten (DPDPA)

Japan Gesetz über den Schutz personenbezogener Daten

Singapur Gesetz zum Schutz personenbezogener Daten