NIST SP 800-53 (Rev.5) Compliance

NIST SP 800-53 (Rev. 5) bietet einen umfassenden Katalog von Sicherheits- und Datenschutzkontrollen für Bundesinformationssysteme und hilft Organisationen dabei, Risiken für die Vertraulichkeit, Integrität und Verfügbarkeit von Daten zu managen, während sie den sich entwickelnden Bedrohungen und regulatorischen Anforderungen Rechnung tragen.

In einer zunehmend komplexen und vernetzten digitalen Landschaft ist der Schutz von Informationssystemen und den darin gespeicherten Daten von größter Bedeutung. Die NIST-Sonderpublikation (SP) 800-53, Revision 5, dient als Eckpfeiler für robuste Cybersicherheits- und Datenschutzpraktiken, insbesondere für US-Bundesbehörden und deren Auftragnehmer.

Dieses umfassende Framework bietet einen Katalog von Sicherheits- und Datenschutzkontrollen, die darauf ausgelegt sind, eine Vielzahl von Bedrohungen und Risiken zu mindern – von bösartigen Angriffen über menschliche Fehler bis hin zu Naturkatastrophen.

Übersicht über NIST SP 800-53 (Rev. 5)

NIST SP 800-53 (Rev. 5), mit dem Titel „Security and Privacy Controls for Information Systems and Organizations“, stellt eine bedeutende Weiterentwicklung der Cybersicherheitsrichtlinien dar. Es geht über einen compliance-orientierten Ansatz hinaus und betont outcome-based security, wobei der Schwerpunkt auf der Erreichung der gewünschten Sicherheits- und Datenschutzziele liegt und nicht nur auf dem Abhaken von Checklisten.

Zu den wichtigsten technischen Verbesserungen in Rev. 5 gehören:

- Konsolidierter Kontrollkatalog: Sicherheits- und Datenschutzmaßnahmen sind nun vollständig in einem einheitlichen Katalog zusammengefasst. Dies vereinfacht die Implementierung und Verwaltung und berücksichtigt die inhärente Überschneidung zwischen Sicherheit und Datenschutz beim Schutz von Informationen.

- Schwerpunkt auf Supply Chain Risk Management (SCRM): Eine neue Kontrollfamilie für SCRM (SR) wurde eingeführt. Damit wird der wachsenden Erkenntnis Rechnung getragen, dass Schwachstellen in der Lieferkette erhebliche Risiken für die Sicherheit von Organisationen darstellen, und die Kontrollen werden auf die Bewertung und das Management von Risiken im Zusammenhang mit Komponenten, Produkten und Dienstleistungen von Drittanbietern erweitert.

- Ergebnisorientierte Kontrollaussagen: Die Formulierung der Kontrollaussagen wurde überarbeitet, um den Fokus auf die gewünschten Sicherheits- und Datenschutzergebnisse zu legen und sie besser an verschiedene organisatorische Rollen, Technologien und Umgebungen anzupassen. Damit verlagert sich der Schwerpunkt von der Frage, wer verantwortlich ist, hin zu der Frage, was erreicht werden muss.

- Modernisierung der Kontrollen: Die Kontrollen wurden aktualisiert, um die neuesten Bedrohungsinformationen, sich weiterentwickelnde Technologien (wie Cloud und Mobile) sowie neue Best Practices zu berücksichtigen. Dadurch wird sichergestellt, dass das Framework angesichts einer sich schnell verändernden Cyber-Bedrohungslandschaft relevant und wirksam bleibt.

- Verbesserte Inhaltsbeziehungen: Die klare Darstellung der Beziehungen zwischen Anforderungen, Maßnahmen und Sicherheits- und Datenschutzkontrollen verbessert das Verständnis und erleichtert die unternehmensweite Umsetzung innerhalb der Systemengineering-Prozesse.

- Erhöhte Flexibilität und Anpassungsfähigkeit: Während Rev. 5 umfassende Anleitungen bietet, ist er flexibel konzipiert. Er liefert Anleitungen zur Anpassung der Kontrollen an spezifische organisatorische Anforderungen, Missionsbedürfnisse und Risikotoleranzen, unterstützt durch eine separate Veröffentlichung, NIST SP 800-53B, die Kontrollgrundlagen für Systeme mit geringer, mittlerer und hoher Auswirkung enthält.

- Integration von Datenschutzkontrollen: Datenschutzkontrollen, die zuvor in einem Anhang enthalten waren, sind nun im Hauptkatalog integriert, wodurch ihre grundlegende Rolle beim Schutz von Informationen hervorgehoben wird.

Die Kontrollen sind in 20 Kontrollfamilien unterteilt, die jeweils einen bestimmten Bereich der Sicherheit und des Datenschutzes abdecken, wie z. B.:

- AC – Zugriffskontrolle: Regelung, wer auf welche Ressourcen zugreifen darf.

- AT – Sensibilisierung und Schulung: Sicherstellen, dass das Personal seine Sicherheitsverantwortlichkeiten versteht.

- AU – Audit und Rechenschaftspflicht: Verfolgung und Überprüfung von Systemaktivitäten.

- CA – Bewertung, Autorisierung und Überwachung: Bewertung und kontinuierliche Überwachung der Sicherheitskontrollen.

- CM – Konfigurationsmanagement: Sichere Verwaltung von Systemkonfigurationen.

- CP – Notfallplanung: Vorbereitung auf und Wiederherstellung nach Sicherheitsvorfällen.

- IA – Identifizierung und Authentifizierung: Überprüfung der Benutzeridentitäten.

- IR – Vorfallreaktion: Planung und Reaktion auf Sicherheitsvorfälle.

- MA – Wartung: Sicherung von Systemwartungsaktivitäten.

- MP – Medienschutz: Schutz von Informationen auf verschiedenen Medien.

- PE – Physischer und Umgebungsschutz: Sicherung physischer Einrichtungen.

- PL – Planung: Entwicklung von Sicherheitsplänen.

- PM – Programmmanagement: Management organisationweiter Sicherheitsprogramme.

- PS – Personalsicherheit: Prüfung und Verwaltung der Mitarbeitersicherheit.

- RA – Risikobewertung: Identifizierung und Bewertung von Risiken.

- SA – Beschaffung von Systemen und Dienstleistungen: Sicherung beschaffter Systeme und Dienstleistungen.

- SC – System- und Kommunikationsschutz: Schutz von Daten in der Übertragung und im Ruhezustand.

- SI – System- und Informationsintegrität: Sicherstellung der Genauigkeit und Vollständigkeit von Informationen.

- SR – Supply Chain Risk Management: Verwaltung von Lieferkettenrisiken.

- PT - Datenschutz: Spezielle Kontrollen für Datenschutzaspekte (neu integriert).

Wichtige Aspekte der NIST SP 800-53 (Rev. 5)-Konformität

Die Einhaltung von NIST SP 800-53 (Rev. 5) erfordert einen strukturierten und kontinuierlichen Ansatz. Zu den wichtigsten Aspekten gehören:

- Risikobasierter Ansatz: Compliance ist keine statische Checkliste. Organisationen müssen gründliche Risikobewertungen durchführen, um Risiken anhand ihrer Wahrscheinlichkeit und potenziellen Auswirkungen zu identifizieren und zu priorisieren. Dies leitet die Auswahl und Anpassung von Kontrollen.

- System Security Plans (SSPs): Entwicklung umfassender SSPs, die dokumentieren, wie die Systeme einer Organisation den geltenden Kontrollen entsprechen.

- Kontinuierliche Überwachung: Implementierung einer kontinuierlichen Überwachung von Sicherheitskontrollen und Systemaktivitäten zur Echtzeit-Erkennung und -Reaktion auf Vorfälle. Dazu gehören regelmäßige Überprüfungen und periodische Audits, um die fortlaufende Wirksamkeit sicherzustellen.

- Zusammenarbeit und Akzeptanz: Die Sicherung des Engagements der Führungskräfte und die Förderung der abteilungsübergreifenden Zusammenarbeit sind entscheidend für die erfolgreiche Umsetzung und kulturelle Akzeptanz von Sicherheitspraktiken.

- Dokumentation: Die detaillierte Dokumentation aller Sicherheitsrichtlinien, Verfahren und Kontrollimplementierungen ist unerlässlich, um die Compliance nachzuweisen und Audits zu erleichtern.

- Anpassung und Baselines: Nutzung der bereitgestellten Kontroll-Baselines (geringe, mittlere, hohe Auswirkungen) und Anpassungsrichtlinien zur Auswahl von Kontrollen, die für die jeweilige Auswirkungsstufe des Systems und das spezifische Risikoumfeld der Organisation geeignet sind.

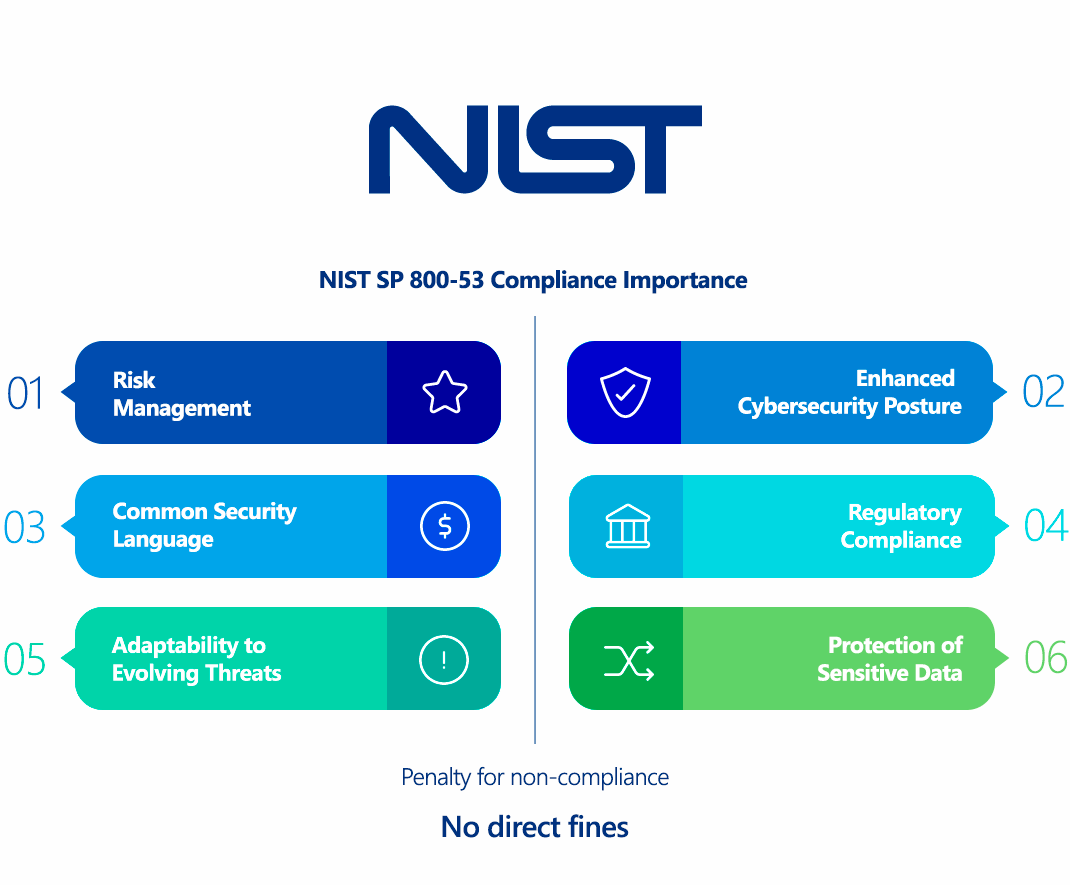

Warum ist die Einhaltung von NIST SP 800-53 (Rev. 5) wichtig?

Die Einhaltung von NIST SP 800-53 (Rev. 5) bietet zahlreiche Vorteile, die über die reine Regelkonformität hinausgehen:

- Verbesserte Sicherheitslage: Das Rahmenwerk bietet einen umfassenden und systematischen Ansatz für Cybersicherheit und hilft Organisationen dabei, widerstandsfähigere und sicherere Informationssysteme aufzubauen, die verschiedenen Bedrohungen standhalten können.

- Risikomanagement: Es stärkt die Risikomanagementprozesse einer Organisation, indem es einen robusten Katalog von Kontrollen bereitstellt, um identifizierte Schwachstellen zu beheben und die Wahrscheinlichkeit und Auswirkungen von Sicherheitsvorfällen zu verringern.

- Regulatorische Einhaltung: Für Bundesbehörden ist die Einhaltung gemäß dem Federal Information Security Modernization Act (FISMA) vorgeschrieben. Für Auftragnehmer ist sie oft eine vertragliche Verpflichtung. Die Einhaltung unterstützt zudem die Erfüllung weiterer Vorschriften wie HIPAA, SOX und zunehmend auch DSGVO.

- Schutz sensibler Daten: Die Kontrollen sind darauf ausgelegt, verschiedene Arten von Informationen zu schützen, darunter sensible Regierungsdaten und personenbezogene Daten (PII).

- Common Security Language: Es bietet eine standardisierte Sprache zur Diskussion, Implementierung und Bewertung von Sicherheitskontrollen und verbessert die Kommunikation zwischen Sicherheitsteams, Führungskräften und externen Partnern.

- Anpassungsfähigkeit an sich entwickelnde Bedrohungen: Regelmäßige Überarbeitungen stellen sicher, dass die Kontrollen mit neuen Risiken, Technologien und rechtlichen Anforderungen Schritt halten und somit kontinuierlich wirksam bleiben.

Wer muss NIST SP 800-53 (Rev. 5) einhalten?

- US-Bundesbehörden: Die Einhaltung ist für alle Bundesbehörden verpflichtend, um ihre Informationssysteme und Daten gemäß dem FISMA zu schützen.

- Regierungsauftragnehmer: Organisationen, die Verträge mit der US-Bundesregierung abschließen und Bundesinformationen verarbeiten oder Bundesinformationssysteme betreiben, sind häufig vertraglich verpflichtet, NIST SP 800-53 (Rev. 5) einzuhalten.

- Private Organisationen (freiwillige Anwendung): Obwohl NIST SP 800-53 für die meisten Unternehmen des privaten Sektors nicht gesetzlich vorgeschrieben ist, gilt es weithin als führendes Cybersicherheits-Framework. Viele private Organisationen übernehmen dessen Richtlinien freiwillig als Maßstab, um ihre Sicherheitslage zu verbessern, Risiken zu managen und ihr Engagement für eine robuste Cybersicherheit zu demonstrieren, insbesondere wenn sie mit sensiblen Daten umgehen oder Geschäfte mit der Regierung tätigen möchten.

Vergleich zwischen NIST SP 800-53 (Rev. 5) und DSGVO

Sowohl NIST SP 800-53 (Rev. 5) als auch die Datenschutz-Grundverordnung (DSGVO) zielen darauf ab, Daten zu schützen, haben jedoch unterschiedliche Schwerpunkte und Anwendungsbereiche:

| Feature | NIST SP 800-53 (Rev. 5) | GDPR |

|---|---|---|

| Primäres Ziel | Sicherheits- und Datenschutzkontrollen für Informationssysteme und Organisationen. Konzentriert sich auf die Vertraulichkeit, Integrität und Verfügbarkeit (CIA-Triade) von Informationen. | Schutz der personenbezogenen Daten und der Datenschutzrechte der EU-Bürger. Konzentriert sich darauf, wie personenbezogene Daten erhoben, verarbeitet, gespeichert und verwendet werden. |

| Geltungsbereich | In erster Linie US-föderale Informationssysteme und Organisationen. Gilt für alle Arten von Informationen. | Jede Organisation, unabhängig von ihrem Standort, die personenbezogene Daten von Personen, die in der Europäischen Union wohnen, verarbeitet. |

| Natur | Ein umfassendes Framework und Katalog von Kontrollen, der flexibel und anpassbar ist. | Eine Verordnung mit spezifischen rechtlichen Anforderungen und Verpflichtungen. |

| Meldung von Datenverstößen | Bietet Kontrollen für die Reaktion auf Vorfälle, jedoch keinen spezifischen Zeitrahmen für die Benachrichtigung bei Verstößen. | Verpflichtet dazu, Datenverstöße innerhalb von 72 Stunden nach Bekanntwerden an die Aufsichtsbehörden sowie ohne unnötige Verzögerung an die betroffenen Personen zu melden, wenn ein hohes Risiko für deren Rechte und Freiheiten besteht. |

| Zustimmung | Erfordert keine ausdrückliche Zustimmung zur Datenverarbeitung. | Erfordert die ausdrückliche Zustimmung zur Verarbeitung personenbezogener Daten, insbesondere bei sensiblen Daten. |

| Individuelle Rechte | Befasst sich mit Datenschutzkontrollen, aber die DSGVO bietet detailliertere Rechte für Betroffene (z. B. Recht auf Zugang, Berichtigung, Löschung, Übertragbarkeit). | Gewährt den betroffenen Personen umfangreiche Rechte in Bezug auf ihre personenbezogenen Daten. |

| Sanktionen | Zu den Konsequenzen gehören in der Regel der Verlust von Verträgen, der Entzug der Authority to Operate (ATO) und Reputationsschäden durch Nichtkonformität. | Erhebliche Geldstrafen (bis zu 4 % des weltweiten Jahresumsatzes oder 20 Millionen Euro, je nachdem, welcher Betrag höher ist) bei Nichteinhaltung. |

Trotz ihrer Unterschiede ergänzen sie sich. Organisationen, die der DSGVO unterliegen, können die Kontrollen nach NIST SP 800-53 nutzen, um die von der DSGVO geforderten robusten technischen und organisatorischen Sicherheitsmaßnahmen zu etablieren, insbesondere in Bereichen wie Zugriffskontrolle, Verschlüsselung, Incident Response und Vorbereitung auf Datenverletzungen.

Wie kann die Einhaltung von NIST SP 800-53 (Rev. 5) sichergestellt werden?

Die Einhaltung von NIST SP 800-53 (Rev. 5) ist ein fortlaufender Prozess, der mehrere wichtige Schritte umfasst:

- Verstehen Sie das Framework: Machen Sie sich gründlich mit den 20 Kontrollfamilien und den darin enthaltenen Einzelkontrollen vertraut.

- Führen Sie eine Lückenanalyse und Risikobewertung durch:

- Bewerten Sie Ihre aktuelle Sicherheitslage anhand der Anforderungen von NIST SP 800-53.

- Identifizieren Sie Lücken und priorisieren Sie diese anhand von Risikowahrscheinlichkeit und -auswirkungen.

- Legen Sie die geeignete Sicherheitskontrollbasis (niedrig, mittel oder hoch) für Ihre Systeme fest.

- Entwickeln Sie einen Systemsicherheitsplan (SSP): Dokumentieren Sie, wie jede Kontrolle umgesetzt wird und wie sie identifizierte Risiken anspricht. Dieser Plan sollte ein lebendiges Dokument sein, das aktualisiert wird, wenn sich Ihre Systeme und Ihre Umgebung ändern.

- Implementieren Sie Kontrollen: Setzen Sie die erforderlichen technischen, betrieblichen und verwalterischen Kontrollen um. Dazu können die Konfiguration von Systemen, die Aktualisierung von Richtlinien, Schulungen sowie die Einrichtung von Überwachungsprozessen gehören. Beispiele hierfür sind:

- Implementierung strenger Zugriffskontrollen (Prinzip des minimalen Zugriffs, Mehrfaktorauthentifizierung).

- Erstellung robuster Incident-Response-Pläne.

- Implementierung kontinuierlicher Schwachstellenscans und Penetrationstests.

- Sicherung von Netzwerkkommunikation und Systemkonfigurationen

- Entwicklung umfassender Schulungsprogramme zur Stärkung des Sicherheitsbewusstseins der Mitarbeiter.

- Kontinuierliche Überwachung und Bewertung:

- Überwachen Sie regelmäßig die Wirksamkeit der implementierten Kontrollen.

- Führen Sie regelmäßige Sicherheitsprüfungen und Audits durch, um Schwachstellen zu identifizieren und die kontinuierliche Einhaltung der Anforderungen sicherzustellen.

- Richten Sie Prozesse für die Echtzeit-Erkennung und Reaktion auf Sicherheitsvorfälle ein.

- Dokumentation und Berichterstattung: Führen Sie sorgfältige Aufzeichnungen zu allen Compliance-Aktivitäten, einschließlich Risikobewertungen, Kontrollimplementierungen, Überwachungsergebnissen und allen Vorfällen oder Abhilfemaßnahmen.

- Automatisierung nutzen: Setzen Sie Sicherheitsautomatisierungstools für die kontinuierliche Überwachung, Konfigurationsverwaltung, Schwachstellenscans und Inzidenzreaktion ein, um die Effizienz und Genauigkeit zu verbessern.

- Schulung und Sensibilisierung: Schulen Sie alle Mitarbeiter regelmäßig zu ihren Sicherheitsaufgaben und den Sicherheitsrichtlinien und -verfahren des Unternehmens.

Folgen der Nichteinhaltung von NIST SP 800-53 (Rev. 5)

Für Organisationen, die zur Einhaltung verpflichtet sind, kann die Nichteinhaltung von NIST SP 800-53 (Rev. 5) erhebliche Konsequenzen haben:

- Verlust der Betriebsgenehmigung (ATO) Bundesbehörden und ihre Auftragnehmer können ihre ATO verlieren, die ihnen den Betrieb eines Informationssystems erlaubt. Dies kann zu Betriebsunterbrechungen und erheblichen finanziellen Verlusten führen.

- Verlust von Regierungsaufträgen Auftragnehmer, bei denen Verstöße festgestellt werden, können mit einer Vertragskündigung rechnen und von zukünftigen Ausschreibungen für Regierungsaufträge ausgeschlossen werden.

- Finanzielle Strafen Das NIST selbst verhängt zwar keine direkten Geldstrafen, aber die Nichteinhaltung grundlegender Vorschriften wie FISMA kann zu Strafen und rechtlichen Maßnahmen führen.

- Reputationsschaden Die Nichteinhaltung der Vorschriften und daraus resultierende Sicherheitsvorfälle können den Ruf einer Organisation schwer schädigen und das Vertrauen von Stakeholdern, Kunden und Partnern untergraben.

- Erhöhtes Risiko von Cyberangriffen und Datenverletzungen Die unmittelbarste Folge ist eine erhöhte Anfälligkeit für Cyberangriffe, die zu Datenverletzungen, Systemausfällen und Diebstahl geistigen Eigentums führen.

- Rechtliche und zivilrechtliche Haftung Datenverstöße aufgrund von Fahrlässigkeit oder Nichtkonformität können zu kostspieligen Klagen, behördlichen Untersuchungen und anderen rechtlichen Verpflichtungen führen.

Wie hilft ImmuniWeb bei der Einhaltung von NIST SP 800-53 (Rev. 5)?

Während die ursprüngliche Anfrage Informationen darüber verlangte, wie „ImmuniWeb zur Einhaltung von NIST SP 800-53 (Rev. 5) beiträgt“, konzentriert sich ImmuniWeb in erster Linie auf Anwendungssicherheitstests (AST), einschließlich DAST, SAST, IAST und API-Sicherheitstests, sowie auf Angriffsflächenmanagement (ASM) und Dark Web-Monitoring. Obwohl diese Dienste wichtige Bestandteile eines umfassenden Cybersicherheitsprogramms sind und indirekt verschiedene NIST SP 800-53-Kontrollen unterstützen können (insbesondere diejenigen im Bereich System- und Informationsintegrität (SI), System- und Kommunikationsschutz (SC) sowie Incident Response (IR) durch die Identifizierung von Schwachstellen), bietet ImmuniWeb keine direkte, ganzheitliche Compliance-Plattform, die speziell auf die Verwaltung des gesamten NIST SP 800-53-Frameworks ausgerichtet ist.

Eine umfassende NIST SP 800-53-Konformitätslösung umfasst in der Regel:

ImmuniWeb führt tiefe API-Penetrationstests durch, deckt Schwachstellen wie unsichere Endpunkte, fehlerhafte Authentifizierung und Datenlecks auf und gewährleistet die Einhaltung der OWASP API Security Top 10.

Automatisierte, KI-basierte Scans erkennen Fehlkonfigurationen, übermäßige Berechtigungen und schwache Verschlüsselung in REST-, SOAP- und GraphQL-APIs und liefern umsetzbare Behebungshinweise.

ImmuniWeb bietet Anwendungspenetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® On-Demand an.

Die preisgekrönte ImmuniWeb® AI-Plattform für Application Security Posture Management (ASPM) hilft dabei, den gesamten digitalen Fußabdruck einer Organisation, einschließlich versteckter, unbekannter und vergessener Webanwendungen, APIs und mobiler Anwendungen, aggressiv und kontinuierlich zu erkunden.

ImmuniWeb entdeckt und überwacht kontinuierlich exponierte IT-Assets (Webanwendungen, APIs, Cloud-Dienste), reduziert blinde Flecken und verhindert Einbrüche durch Echtzeit-Risikobewertung.

ImmuniWeb bietet automatisierte Penetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® Continuous an.

Simuliert fortgeschrittene Angriffe auf AWS-, Azure- und GCP-Umgebungen, um Fehlkonfigurationen, unsichere IAM-Rollen und exponierte Speicher zu identifizieren, gemäß den CIS-Benchmarks.

Automatisiert die Erkennung von Cloud-Fehlkonfigurationen, Compliance-Lücken (z. B. PCI DSS, HIPAA) und Schatten-IT und bietet Behebungshinweise für eine resiliente Cloud-Infrastruktur.

Kombiniert KI-basierte Angriffssimulationen mit menschlichem Fachwissen, um Abwehrmaßnahmen 24/7 zu testen und dabei reale Angreifer nachzuahmen, ohne den Betrieb zu stören.

Führt automatisierte Angriffsszenarien durch, um Sicherheitskontrollen zu validieren und Schwachstellen in Netzwerken, Anwendungen und Endpunkten aufzudecken, bevor Angreifer sie ausnutzen.

Bietet kontinuierliche, KI-gestützte Penetrationstests, um neue Schwachstellen nach der Bereitstellung zu identifizieren und damit eine proaktive Risikominderung über einmalige Audits hinaus zu gewährleisten.

Priorisiert und behebt Risiken in Echtzeit, indem Bedrohungsinformationen mit Schwachstellen in Assets korreliert werden, wodurch Exploit-Fenster minimiert werden.

Überwacht das Dark Web, Paste-Sites und Hacker-Foren auf gestohlene Anmeldedaten, leakte Daten und gezielte Bedrohungen, um proaktive Maßnahmen zu ermöglichen.

Die preisgekrönte ImmuniWeb® AI-Plattform für Datensicherheitsmanagement hilft dabei, die internetexponierten digitalen Assets einer Organisation, einschließlich Webanwendungen, APIs, Cloud-Speicher und Netzwerkdienste, kontinuierlich zu identifizieren und zu überwachen.

Durchsucht Untergrundmärkte nach kompromittierten Mitarbeiter-/Kundendaten, geistigem Eigentum und Betrugsmaschen und warnt Unternehmen vor Datenpannen.

Testet iOS-/Android-Apps auf unsichere Datenspeicherung, Reverse Engineering-Risiken und API-Fehler gemäß den OWASP Mobile Top 10-Leitlinien.

Automatisiert die statische (SAST) und dynamische (DAST) Analyse mobiler Apps, um Schwachstellen wie hartcodierte Geheimnisse oder schwache TLS-Konfigurationen zu erkennen.

Identifiziert falsch konfigurierte Firewalls, offene Ports und schwache Protokolle in lokalen und hybriden Netzwerken und stärkt die Abwehr.

Bietet skalierbare, abonnementbasierte Penetrationstests mit detaillierten Berichten und Abhilfemaßnahmenverfolgung für agile Sicherheits-Workflows.

Erkennt und beschleunigt die Abnahme von Phishing-Websites, die sich als Ihre Marke ausgeben, und minimiert Reputationsschäden und Betrugsverluste.

Bewertet die Sicherheitslage von Anbietern (z. B. exponierte APIs, veraltete Software), um Angriffe auf die Lieferkette zu verhindern und die Einhaltung der Vorschriften sicherzustellen.

Simuliert auf Ihre Branche zugeschnittene Advanced Persistent Threats (APTs) und testet die Erkennungs- und Reaktionsfähigkeiten gegen realistische Angriffsketten.

Manuelle und automatisierte Tests decken SQLi-, XSS- und Geschäftslogikfehler in Webanwendungen auf, im Einklang mit OWASP Top 10 und regulatorischen Anforderungen.

Führt kontinuierliche DAST-Scans durch, um Schwachstellen in Echtzeit zu erkennen, und integriert in CI/CD-Pipelines für DevSecOps-Effizienz.

Die Angebote von ImmuniWeb stärken zwar die Sicherheitslage eines Unternehmens erheblich, indem sie Schwachstellen auf Anwendungsebene identifizieren und deren Behebung unterstützen, ihr direkter Beitrag zur vollständigen Einhaltung von NIST SP 800-53 liegt jedoch in der technischen Umsetzung spezifischer Sicherheitskontrollen, insbesondere im Bereich sicherer Entwicklung, Schwachstellenmanagement und Vorfallserkennung. Für ein umfassendes Compliance-Management nutzen Unternehmen in der Regel spezielle Governance-, Risiko- und Compliance-Plattformen (GRC) oder beauftragen spezialisierte Cybersicherheitsberatungsfirmen.

Liste maßgeblicher Ressourcen

Erfüllen Sie regulatorische Anforderungen mit der ImmuniWeb® AI-Plattform

ImmuniWeb kann auch bei der Einhaltung anderer Datenschutzgesetze und -vorschriften helfen:

Europa

EU GDPR

EU DORA

EU NIS 2

EU Cyber Resilience Act

EU AI Act

EU ePrivacy-Richtlinie

UK GDPR

Swiss FADP

Schweizer FINMA-Rundschreiben 2023/1

Nord- und Südamerika

Naher Osten & Afrika

Katar Gesetz zum Schutz personenbezogener Daten

Saudi-Arabien Gesetz zum Schutz personenbezogener Daten

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Südafrika Gesetz zum Schutz personenbezogener Informationen

UAE Verordnung zur Informationssicherheit (1.1)

Gesetz zum Schutz personenbezogener Daten der Vereinigten Arabischen Emirate

Asia Pacific

Australia Privacy Act

Hongkonger Datenschutzverordnung

Indisches Gesetz zum Schutz personenbezogener Daten (DPDPA)

Japan Gesetz über den Schutz personenbezogener Daten

Singapur Gesetz zum Schutz personenbezogener Daten