Einhaltung des EU-Cyberresilienzgesetzes

Das EU-Cyber-Resilienz-Gesetz (CRA) ist eine Verordnung, die verbindliche Cybersicherheitsanforderungen für vernetzte Produkte und Software während ihres gesamten Lebenszyklus festlegt, um die digitale Sicherheit zu erhöhen, Schwachstellen zu minimieren und die Widerstandsfähigkeit gegenüber Cyberbedrohungen zu stärken.

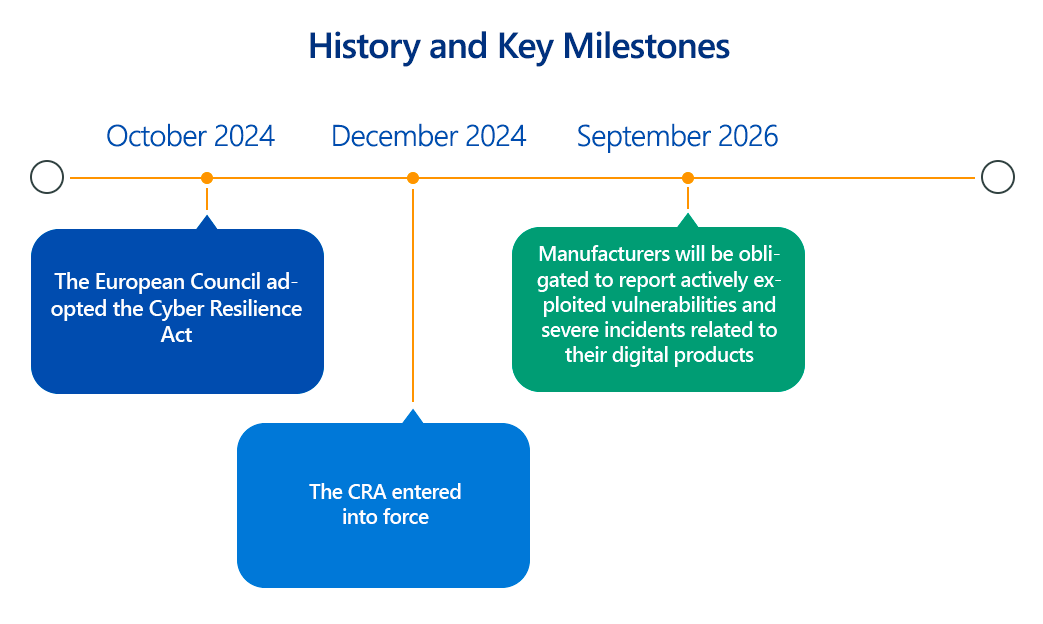

Der Cyber Resilience Act (CRA) der Europäischen Union, der im Dezember 2024 offiziell in Kraft getreten ist und dessen meisten Verpflichtungen ab Dezember 2027 gelten, markiert eine bedeutende legislative Anstrengung zur Stärkung der Cybersicherheit in der weiten Landschaft vernetzter Produkte.

Angesichts der zunehmenden Komplexität und Häufigkeit von Cyberbedrohungen zielt die CRA darauf ab, sicherzustellen, dass Hardware- und Softwareprodukte, die auf den EU-Markt gelangen, „secure by design“ sind und diese Sicherheit während ihres gesamten Lebenszyklus beibehalten. Dieser Artikel bietet einen technischen Einblick in die CRA und erläutert die wichtigsten Compliance-Aspekte, die Bedeutung der Einhaltung sowie praktische Schritte für Organisationen.

Überblick über das EU-Cyberresilienzgesetz

Die CRA schafft einen horizontalen Cybersicherheitsrahmen für „Produkte mit digitalen Elementen“. Dieser umfasst im Großen und Ganzen alle Software- oder Hardwareprodukte sowie deren Fern-Datenverarbeitungslösungen, deren beabsichtigte oder vorhersehbare Verwendung eine direkte oder indirekte logische oder physische Datenverbindung zu einem Gerät oder Netzwerk beinhaltet. Beispiele reichen von Smart-Home-Geräten und Wearables bis hin zu industriellen Steuerungssystemen und Betriebssystemen.

Das Gesetz führt verbindliche Cybersicherheitsanforderungen für Wirtschaftsakteure ein, die an der Konzeption, Entwicklung, Herstellung und dem Vertrieb dieser Produkte beteiligt sind. Es zielt darauf ab, folgende Aspekte zu adressieren:

- Unzureichende Cybersicherheit bei vielen Produkten: Viele Produkte werden mit unzureichenden Sicherheitsmaßnahmen auf den Markt gebracht oder nicht zeitnah aktualisiert.

- Mangelnde Verbraucherinformationen: Nutzer haben oft Schwierigkeiten, die Cybersicherheit von Produkten zu beurteilen oder sie sicher zu konfigurieren.

- Begrenzte Herstellerhaftung: Die Verantwortung für die Sicherheit fällt während des gesamten Produktlebenszyklus oft auf die Nutzer statt auf die Hersteller.

Die CRA ordnet Produkte mit digitalen Elementen verschiedenen Risikoklassen zu, was die Konformitätsbewertungsverfahren beeinflusst:

- Standardkategorie: Die überwiegende Mehrheit (rund 90 %) der Produkte fällt in diese Kategorie. Hersteller können ihre Konformität selbst bewerten und eine EU-Konformitätserklärung ausstellen.

- Wichtige Produkte (Klasse I und Klasse II): Diese Produkte erfordern aufgrund ihrer höheren Cybersicherheitsrelevanz (z. B. Browser, Passwortmanager, Antivirenprogramme, Firewalls, Hypervisoren) die Einhaltung harmonisierter Standards, gemeinsamer Spezifikationen oder eine Bewertung durch Dritte.

- Kritische Produkte: Hierbei handelt es sich um hochsensible Produkte (z. B. manipulationssichere Mikroprozessoren, Smart-Meter-Gateways). Sie erfordern eine obligatorische Konformitätsbewertung durch eine benannte Stelle.

Ein wichtiger Aspekt ist die Anforderung, dass Produkte die CE-Kennzeichnung tragen müssen, die die Einhaltung der grundlegenden Cybersicherheitsanforderungen der CRA bestätigt.

Wichtige Aspekte der Einhaltung des EU-Cyberresilienzgesetzes

Für Hersteller, Importeure und Vertreiber von Produkten mit digitalen Elementen umfasst die CRA-Konformität technische und organisatorische Anforderungen:

- Bewertung der Cybersicherheitsrisiken:

- Technische Details: Hersteller müssen für jedes Produkt eine umfassende Cybersicherheitsrisikobewertung durchführen. Dazu gehören die Identifizierung potenzieller Cybersicherheitsrisiken, die Bewertung ihrer Wahrscheinlichkeit und Auswirkungen (z. B. unbefugter Zugriff, Datenkompromittierung, Denial-of-Service) sowie die Berücksichtigung des vorgesehenen Verwendungszwecks des Produkts, vorhersehbarer Missbräuche und der Betriebsumgebung. Diese Bewertung muss während des gesamten Produktlebenszyklus kontinuierlich aktualisiert werden.

- Wesentliche Cybersicherheitsanforderungen (Anhang I, Teil I): Produkte müssen so entworfen, entwickelt und hergestellt werden, dass ein den ermittelten Risiken angemessenes Maß an Cybersicherheit gewährleistet ist. Dazu gehören:

- Sicherheit durch Design und Standard: Produkte müssen mit sicheren Standardkonfigurationen auf den Markt gebracht werden und so konzipiert sein, dass sie vor unbefugtem Zugriff geschützt sind. Dies umfasst die Implementierung starker Authentifizierungsmechanismen, Zugriffskontrollen und die Minimierung der Angriffsfläche.

- Datenschutz: Gewährleistung der Vertraulichkeit, Integrität und Verfügbarkeit von Daten, sowohl personenbezogenen als auch anderen, die vom Produkt gespeichert, verarbeitet oder übertragen werden. Dies umfasst häufig modernste Verschlüsselung für Daten im Ruhezustand und in Transit sowie robuste Integritätsprüfungen.

- Verfügbarkeit und Ausfallsicherheit: Produkte müssen so konzipiert sein, dass sie Cybervorfällen, einschließlich Denial-of-Service-Angriffen, standhalten und die Verfügbarkeit wesentlicher Funktionen gewährleisten. Dies umfasst die Implementierung robuster Fehlerbehandlung, Redundanz und Wiederherstellungsfähigkeiten nach Vorfällen.

- Minimierung der Angriffsfläche: Produkte sollten so konzipiert sein, dass sie Angriffsvektoren einschränken und die Ausnutzbarkeit von Schwachstellen minimieren. Dazu gehört die Minimierung unnötiger offener Ports, Dienste und Softwarekomponenten.

- Anforderungen an den Umgang mit Schwachstellen (Anhang I, Teil II): Hersteller müssen robuste Prozesse zur Identifizierung, Dokumentation und Behebung von Schwachstellen einrichten und implementieren.

- Richtlinie zur Offenlegung von Sicherheitslücken: Eine klare Richtlinie für die Meldung und Offenlegung von Sicherheitslücken, einschließlich einer Kontaktadresse für Meldungen.

- Sicherheitsupdates: Mechanismen zur Bereitstellung zeitnaher und kostenloser Sicherheitsupdates für identifizierte Schwachstellen, idealerweise mit automatischen Updates standardmäßig aktiviert (mit klarem Opt-out). Updates für Sicherheitsprobleme sollten idealerweise von Feature-Updates getrennt sein.

- Software Bill of Materials (SBOM): Hersteller müssen alle Komponenten, einschließlich Software von Drittanbietern und Open-Source-Software, in einem maschinenlesbaren SBOM-Format (z. B. SPDX, CycloneDX) identifizieren und dokumentieren, um das Schwachstellenmanagement und die Transparenz der Lieferkette zu erleichtern.

- Überwachung nach dem Inverkehrbringen: Kontinuierliche Überwachung der Cybersicherheitsleistung und Schwachstellen während des gesamten Produktlebenszyklus.

- Technische Dokumentation: Eine umfassende technische Dokumentation (gemäß Anhang VII) ist erforderlich, die die Prozesse für Design, Entwicklung, Produktion und Schwachstellensmanagement des Produkts detailliert beschreibt, einschließlich der Cybersicherheits-Risikobewertung und der SBOM. Diese Dokumentation ist für die Konformitätsbewertung von entscheidender Bedeutung.

- EU-Konformitätserklärung und CE-Kennzeichnung: Hersteller müssen eine EU-Konformitätserklärung ausstellen und konforme Produkte mit der CE-Kennzeichnung versehen, um ihre Einhaltung der CRA-Anforderungen zu bestätigen.

- Supportzeitraum: Hersteller müssen einen Supportzeitraum für ihre Produkte festlegen und einhalten, um sicherzustellen, dass Sicherheitsupdates für eine angemessene Dauer verfügbar sind – mindestens 5 Jahre oder die erwartete Produktlebensdauer, wenn diese länger ist, und mindestens 10 Jahre für Sicherheitsupdates.

- Meldepflichten: Hersteller müssen aktiv ausgenutzte Schwachstellen und schwerwiegende Vorfälle, die ihre Produkte betreffen, innerhalb von 24 Stunden nach Bekanntwerden an ENISA (European Union Agency for Cybersecurity) melden.

Warum ist die Einhaltung des EU-Cyberresilienzgesetzes wichtig?

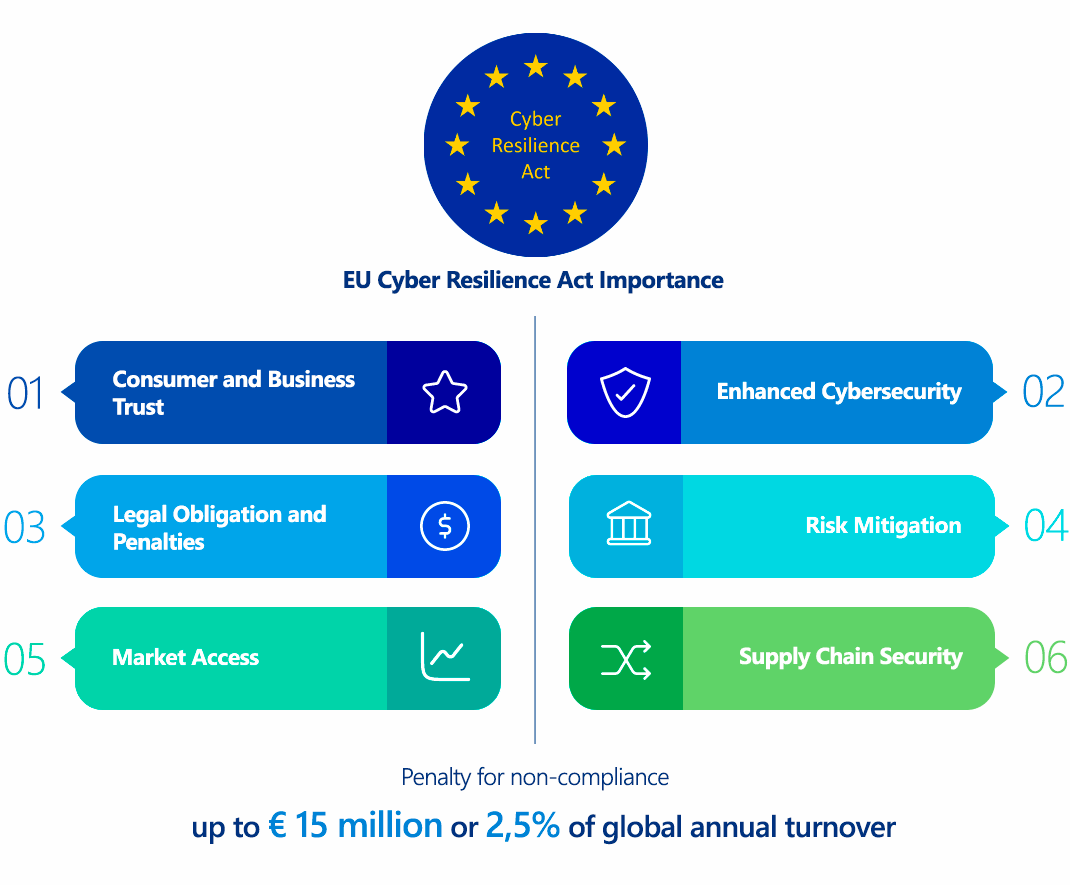

Die Einhaltung der CRA ist aus mehreren zwingenden Gründen von entscheidender Bedeutung:

- Marktzugang: Für jedes Produkt mit digitalen Elementen, das auf dem EU-Markt verkauft oder bereitgestellt werden soll, ist die Einhaltung der CRA obligatorisch. Nicht-konforme Produkte unterliegen Marktbeschränkungen, einer möglichen Rücknahme oder Rückruf.

- Gesetzliche Verpflichtungen und Strafen: Das Gesetz sieht erhebliche Geldbußen für Nichtkonformität vor, was eine starke abschreckende Wirkung hat.

- Verbesserte Cybersicherheit: Durch die Vorgabe von „Security by Design“ und kontinuierlichem Schwachstellenmanagement erhöht das CRA erheblich die Cybersicherheitslage digitaler Produkte und reduziert damit die Angriffsfläche für Verbraucher und Unternehmen in der EU insgesamt.

- Vertrauen von Verbrauchern und Unternehmen: Die Einhaltung der Vorschriften signalisiert ein Engagement für die Produktsicherheit und schafft Vertrauen bei Anwendern und Interessengruppen. Dies kann zu einem Wettbewerbsvorteil und einer stärkeren Markenreputation führen.

- Risikominderung: Durch proaktive Einhaltung werden kostspielige Sicherheitsvorfälle, Datenverstöße und Reputationsschäden weniger wahrscheinlich. Außerdem werden potenzielle Haftungsrisiken aufgrund von Produktschwachstellen begrenzt.

- Sicherheit in der Lieferkette: Der Fokus der Verordnung auf SBOMs und die Sorgfaltspflicht für Drittanbieterkomponenten verbessert die Transparenz und Sicherheit entlang der gesamten Lieferkette digitaler Produkte.

Wer muss sich an den EU Cyber Resilience Act halten?

Der Geltungsbereich des CRA ist breit gefasst und betrifft mehrere wichtige Wirtschaftsakteure, unabhängig von ihrer Größe oder ihrem Umsatz:

- Hersteller: Dies sind die primären Verantwortlichen für die Einhaltung der Vorschriften. Dazu gehören alle Personen oder Unternehmen, die ein Produkt mit digitalen Elementen entwerfen, entwickeln, herstellen oder über ein solches Produkt verfügen und es unter ihrem eigenen Namen oder Markenzeichen vermarkten. Dies gilt ebenfalls für diejenigen, die wesentliche Änderungen an einem bereits auf dem Markt befindlichen Produkt vornehmen.

- Importeure: Jede in der EU ansässige Organisation, die ein Produkt mit digitalen Elementen aus einem Drittland auf den EU-Markt bringt. Importeure müssen überprüfen, ob der Hersteller seinen Verpflichtungen nachgekommen ist (z. B. Konformitätsbewertung durchgeführt, technische Dokumentation bereitgestellt, CE-Kennzeichnung angebracht).

- Vertreiber: Jede Stelle in der Lieferkette, außer dem Hersteller oder Importeur, die ein Produkt mit digitalen Elementen auf dem EU-Markt verfügbar macht. Die Vertreiber müssen sicherstellen, dass das Produkt die CE-Kennzeichnung trägt, mit den erforderlichen Unterlagen ausgestattet ist und dass Hersteller und Importeur ihren jeweiligen Pflichten nachgekommen sind.

- Open-Source-Software-Verwalter: Während nicht-kommerzielle Open-Source-Software im Allgemeinen ausgenommen ist, fällt Open-Source-Software, die von Herstellern oder Entwicklern „monetarisiert“ wird, in den Geltungsbereich des CRA. Darüber hinaus verpflichtet das Gesetz „Open-Source-Software-Verwalter“ hinsichtlich aktiv ausgenutzter Schwachstellen und schwerwiegender Vorfälle, die ihre Netzwerke und Informationssysteme betreffen, die in der Produktentwicklung eingesetzt werden.

Das Gesetz gilt für Organisationen innerhalb und außerhalb der EU, wenn ihre Produkte mit digitalen Elementen auf dem EU-Markt in Verkehr gebracht werden.

EU-Cyberresilienzgesetz im Vergleich zur DSGVO

Sowohl die CRA als auch die DSGVO sind grundlegende EU-Verordnungen, die darauf abzielen, Grundrechte im digitalen Raum zu schützen, und behandeln dabei unterschiedliche Aspekte:

| Feature | EU Cyber Resilience Act | GDPR |

|---|---|---|

| Primäres Ziel | Verbesserung der Cybersicherheit von Produkten mit digitalen Elementen (Hardware und Software) während ihres gesamten Lebenszyklus. | Schutz personenbezogener Daten und der Privatsphäre von Personen, unabhängig von der verwendeten Technologie. |

| Geltungsbereich | Gilt für Hersteller, Importeure und Händler von Produkten mit digitalen Elementen. Fokussiert sich auf die Sicherheit des Produkts selbst. | Gilt für alle, die personenbezogene Daten von Personen in der EU verarbeiten. Konzentriert sich auf Betroffene und ihre Rechte. |

| Technische Details | Obligatorische „Secure by Design“-Grundsätze, Prozesse zum Umgang mit Schwachstellen (SBOMs, Sicherheitsupdates), Meldung von Vorfällen bei Produktschwachstellen, robuste Cybersicherheitsmaßnahmen (z. B. Verschlüsselung, Zugriffskontrolle) in Produkten. | Datenminimierung, Zweckbindung, Speicherbegrenzung, Genauigkeit, Integrität und Vertraulichkeit sowie Verantwortlichkeit durch technische und organisatorische Maßnahmen (z. B. Verschlüsselung personenbezogenen Daten, Zugriffskontrollen, Pseudonymisierung). |

| Vorfällenmeldung | Meldung von aktiv ausgenutzten Schwachstellen in Produkten und schwerwiegenden Vorfällen, die die Produktsicherheit beeinträchtigen, an die ENISA. | Meldung von Verletzungen von personenbezogenen Daten an die zuständigen Datenschutzbehörden (DPAs) und in Fällen mit hohem Risiko an die betroffenen Personen. |

| Überschneidungen | Von der CRA vorgeschriebene sichere Produkte sind für den Schutz der von diesen Produkten verarbeiteten personenbezogenen Daten unerlässlich und unterstützen somit die Einhaltung der DSGVO. Wenn beispielsweise ein intelligentes Gerät (CRA-Bereich) personenbezogene Daten verarbeitet, könnten seine Sicherheitsmängel zu einer DSGVO-Verletzung führen. | Die Anforderungen der DSGVO an Datenintegrität und -vertraulichkeit erfordern eine robuste Cybersicherheit, die die CRA direkt für Produkte adressiert. Eine fehlende CRA-Konformität könnte zu DSGVO-Verstößen führen, wenn personenbezogene Daten aufgrund von Produktunsicherheiten kompromittiert werden. |

| Sanktionen | Geldstrafen von bis zu 15 Millionen Euro oder 2,5 % des weltweiten Jahresumsatzes. | Geldstrafen von bis zu 20 Millionen Euro oder 4 % des weltweiten Jahresumsatzes. |

Im Wesentlichen geht es bei der CRA darum, die Tools (digitale Produkte) sicher zu machen, während die DSGVO darauf abzielt, die Informationen (personenbezogene Daten) zu schützen, die auf beliebige Weise verarbeitet werden. Es handelt sich um sich ergänzende Vorschriften, wobei die CRA die grundlegende Produktsicherheit bereitstellt, die zur Einhaltung der Datenschutzgrundsätze der DSGVO erforderlich ist.

Wie kann die Einhaltung des EU-Cyber-Resilienz-Gesetzes sichergestellt werden?

Die Einhaltung der CRA-Vorschriften erfordert einen systematischen und integrierten Ansatz während des gesamten Produktlebenszyklus:

- Produktinventar und -klassifizierung:

- Technischer Schritt: Identifizieren Sie alle Produkte mit digitalen Elementen, die auf dem EU-Markt platziert sind oder für diesen bestimmt sind.

- Technische Detail: Kategorisieren Sie jedes Produkt nach der Risikoklassifizierung der CRA (Standard, wichtig, kritisch), um das anzuwendende Konformitätsbewertungsverfahren zu bestimmen. Dazu ist es notwendig, die Funktionalität des Produkts, seine potenziellen Auswirkungen auf Benutzer und Systeme sowie seine Kritikalität für die Cybersicherheit zu verstehen.

- Führen Sie umfassende Cybersicherheits-Risikobewertungen durch:

- Technischer Schritt: Implementieren Sie einen wiederholbaren und dokumentierten Prozess zur Bewertung von Cybersicherheitsrisiken.

- Technische Details: Dazu gehören Bedrohungsmodellierung, Schwachstellenanalyse und Auswirkungsbeurteilung für jedes Produkt. Tools für automatisierte Schwachstellenscans, Penetrationstests und Codeanalysen (SAST/DAST) sollten in die Entwicklungspipeline integriert werden. Dokumentieren Sie die identifizierten Risiken, deren Schweregrad und vorgeschlagene Minderungsstrategien.

- Implementieren Sie „Security by Design“-Prinzipien:

- Technischer Schritt: Integrieren Sie Cybersicherheitsaspekte bereits in den frühesten Phasen der Produktdesign und -entwicklung.

- Technische Details: Dies bedeutet die Anwendung sicherer Codierungspraktiken, die Implementierung robuster Authentifizierungs- und Autorisierungsmechanismen, die Verschlüsselung sensibler Daten im Ruhezustand und während der Übertragung (unter Verwendung starker kryptografischer Algorithmen wie AES-256 für symmetrische Verschlüsselung, RSA für asymmetrische Verschlüsselung und TLS 1.2+ für sichere Kommunikation), die Minimierung der Angriffsfläche durch Deaktivierung unnötiger Dienste/Ports sowie die Verwendung sicherer Kommunikationsprotokolle. Setzen Sie einen sicheren Softwareentwicklungslebenszyklus (SSDLC) ein.

- Robuste Prozesse für das Schwachstellenmanagement einrichten:

- Technischer Schritt: Entwicklung und Implementierung einer umfassenden Schwachstellen-Handlungsrichtlinie.

- Technische Details: Dazu gehört die systematische Identifizierung von Schwachstellen durch interne Tests, Audits durch Dritte und Bug-Bounty-Programme. Implementieren Sie ein System zur Verfolgung, Priorisierung und zeitnahen Behebung von Schwachstellen. Erstellen und pflegen Sie vor allem eine Software-Stückliste (SBOM) in einem maschinenlesbaren Format (z. B. SPDX, CycloneDX) für alle Komponenten, einschließlich Open-Source-Bibliotheken, um eine proaktive Identifizierung von Schwachstellen in Abhängigkeiten zu ermöglichen. Definieren Sie einen klaren Prozess für die Veröffentlichung von Sicherheitsupdates, idealerweise mit automatisierten Bereitstellungsmechanismen.

- Erstellung technischer Dokumentation und CE-Kennzeichnungsverfahren

- Technischer Schritt: Erstellen Sie die erforderlichen technischen Unterlagen.

- Technische Details: Dazu gehören detaillierte Beschreibungen des Produktdesigns, der Architektur, der Sicherheitsfunktionen, der Ergebnisse der Risikobewertung, der Prozesse zur Behandlung von Schwachstellen sowie der Testberichte. Bei „wichtigen“ und „kritischen“ Produkten sollten Sie sich bereits vor der Markteinführung mit benannten Stellen für eine dritte Konformitätsbewertung in Verbindung setzen. Stellen Sie sicher, dass die CE-Kennzeichnung korrekt angebracht wird.

- Definieren und kommunizieren Sie Support-Zeiträume und Update-Richtlinien:

- Technischer Schritt: Definieren Sie klar die Support-Dauer für das Produkt und stellen Sie sicher, dass langfristige Sicherheitsupdates bereitgestellt werden können.

- Technische Details: Dazu gehört die Einrichtung einer Infrastruktur für die Bereitstellung von Sicherheitspatches, die Bereitstellung klarer Hinweismeldungen für Benutzer und die Beschreibung des Verfahrens für Benutzer, sich vom automatischen Update abzumelden.

- Einrichtung von Incident Response- und Reporting-Mechanismen:

- Technischer Schritt: Implementieren Sie einen Incident-Response-Plan speziell für Produktschwachstellen und Sicherheitsvorfälle.

- Technische Details: Dazu gehören interne Verfahren zur Erkennung, Analyse, Eindämmung, Beseitigung, Wiederherstellung und Nachbereitung nach einem Vorfall. Entscheidend ist, einen klaren Prozess für die Meldung aktiv ausgenutzter Schwachstellen und schwerwiegender Vorfälle an die ENISA innerhalb von 24 Stunden einzurichten.

- Sorgfaltspflicht in der Lieferkette:

- Technischer Schritt: Bewerten Sie die Cybersicherheitspraktiken der Anbieter von Drittkomponenten.

- Technische Details: Dies umfasst vertragliche Vereinbarungen, Sicherheitsaudits sowie die Gewährleistung, dass Komponenten von Drittanbietern ebenfalls den relevanten Sicherheitsstandards entsprechen und zur Gesamtsicherheit des Produkts beitragen.

Konsequenzen der Nichteinhaltung des EU Cyber Resilience Act

Der CRA sieht erhebliche Strafen vor, um die Einhaltung sicherzustellen:

- Finanzielle Strafen:

- Bis zu 15 Millionen Euro oder 2,5 % des weltweiten Jahresumsatzes des Unternehmens für das vorangegangene Geschäftsjahr, je nachdem, welcher Betrag höher ist, für allgemeine Nichteinhaltung der wesentlichen Cybersicherheitsanforderungen oder Schwachstellenmanagementprozesse.

- Geringere Bußgelder für andere administrative Verstöße (z. B. Nichtbereitstellung korrekter Informationen).

- Marktbeschränkungen: Nicht konforme Produkte können vom EU-Markt ausgeschlossen oder, wenn sie bereits im Umlauf sind, zurückgerufen werden.

- Reputationsschaden: Erhebliche Beeinträchtigung des Markenimages und Verlust des Verbrauchervertrauens, was sich auf Umsatz und Marktanteil auswirkt.

- Rechtliche Haftung: Erhöhtes Risiko von Klagen durch Nutzer oder Unternehmen, die durch Sicherheitsvorfälle aufgrund nicht konformer Produkte geschädigt wurden.

- Betriebsunterbrechungen: Die Kosten und Ressourcen für Behebung, Rückrufe und Neuzertifizierung können erheblich sein.

Wie ImmuniWeb bei der Einhaltung des EU-Cyberresilienzgesetzes hilft

ImmuniWeb kann mit seiner KI-gestützten Plattform für Application Security Testing (AST) und Attack Surface Management (ASM) eine entscheidende Rolle bei der Unterstützung von Unternehmen bei der Einhaltung des EU Cyber Resilience Act spielen, insbesondere in Bezug auf die technischen Anforderungen für Security by Design, Vulnerability Management und robuste technische Dokumentation.

So stimmen die Funktionen von ImmuniWeb mit den technischen Compliance-Anforderungen der CRA überein:

ImmuniWeb führt tiefe API-Penetrationstests durch, deckt Schwachstellen wie unsichere Endpunkte, fehlerhafte Authentifizierung und Datenlecks auf und gewährleistet die Einhaltung der OWASP API Security Top 10.

Automatisierte, KI-basierte Scans erkennen Fehlkonfigurationen, übermäßige Berechtigungen und schwache Verschlüsselung in REST-, SOAP- und GraphQL-APIs und liefern umsetzbare Behebungshinweise.

ImmuniWeb bietet Anwendungspenetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® On-Demand an.

Die preisgekrönte ImmuniWeb® AI-Plattform für Application Security Posture Management (ASPM) hilft dabei, den gesamten digitalen Fußabdruck einer Organisation, einschließlich versteckter, unbekannter und vergessener Webanwendungen, APIs und mobiler Anwendungen, aggressiv und kontinuierlich zu erkunden.

ImmuniWeb entdeckt und überwacht kontinuierlich exponierte IT-Assets (Webanwendungen, APIs, Cloud-Dienste), reduziert blinde Flecken und verhindert Einbrüche durch Echtzeit-Risikobewertung.

ImmuniWeb bietet automatisierte Penetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® Continuous an.

Simuliert fortgeschrittene Angriffe auf AWS-, Azure- und GCP-Umgebungen, um Fehlkonfigurationen, unsichere IAM-Rollen und exponierte Speicher zu identifizieren, gemäß den CIS-Benchmarks.

Automatisiert die Erkennung von Cloud-Fehlkonfigurationen, Compliance-Lücken (z. B. PCI DSS, HIPAA) und Schatten-IT und bietet Behebungshinweise für eine resiliente Cloud-Infrastruktur.

Kombiniert KI-basierte Angriffssimulationen mit menschlichem Fachwissen, um Abwehrmaßnahmen 24/7 zu testen und dabei reale Angreifer nachzuahmen, ohne den Betrieb zu stören.

Führt automatisierte Angriffsszenarien durch, um Sicherheitskontrollen zu validieren und Schwachstellen in Netzwerken, Anwendungen und Endpunkten aufzudecken, bevor Angreifer sie ausnutzen.

Bietet kontinuierliche, KI-gestützte Penetrationstests, um neue Schwachstellen nach der Bereitstellung zu identifizieren und damit eine proaktive Risikominderung über einmalige Audits hinaus zu gewährleisten.

Priorisiert und behebt Risiken in Echtzeit, indem Bedrohungsinformationen mit Schwachstellen in Assets korreliert werden, wodurch Exploit-Fenster minimiert werden.

Überwacht das Dark Web, Paste-Sites und Hacker-Foren auf gestohlene Anmeldedaten, leakte Daten und gezielte Bedrohungen, um proaktive Maßnahmen zu ermöglichen.

Die preisgekrönte ImmuniWeb® AI-Plattform für Datensicherheitsmanagement hilft dabei, die internetexponierten digitalen Assets einer Organisation, einschließlich Webanwendungen, APIs, Cloud-Speicher und Netzwerkdienste, kontinuierlich zu identifizieren und zu überwachen.

Durchsucht Untergrundmärkte nach kompromittierten Mitarbeiter-/Kundendaten, geistigem Eigentum und Betrugsmaschen und warnt Unternehmen vor Datenpannen.

Testet iOS-/Android-Apps auf unsichere Datenspeicherung, Reverse Engineering-Risiken und API-Fehler gemäß den OWASP Mobile Top 10-Leitlinien.

Automatisiert die statische (SAST) und dynamische (DAST) Analyse mobiler Apps, um Schwachstellen wie hartcodierte Geheimnisse oder schwache TLS-Konfigurationen zu erkennen.

Identifiziert falsch konfigurierte Firewalls, offene Ports und schwache Protokolle in lokalen und hybriden Netzwerken und stärkt die Abwehr.

Bietet skalierbare, abonnementbasierte Penetrationstests mit detaillierten Berichten und Abhilfemaßnahmenverfolgung für agile Sicherheits-Workflows.

Erkennt und beschleunigt die Abnahme von Phishing-Websites, die sich als Ihre Marke ausgeben, und minimiert Reputationsschäden und Betrugsverluste.

Bewertet die Sicherheitslage von Anbietern (z. B. exponierte APIs, veraltete Software), um Angriffe auf die Lieferkette zu verhindern und die Einhaltung der Vorschriften sicherzustellen.

Simuliert auf Ihre Branche zugeschnittene Advanced Persistent Threats (APTs) und testet die Erkennungs- und Reaktionsfähigkeiten gegen realistische Angriffsketten.

Manuelle und automatisierte Tests decken SQLi-, XSS- und Geschäftslogikfehler in Webanwendungen auf, im Einklang mit OWASP Top 10 und regulatorischen Anforderungen.

Führt kontinuierliche DAST-Scans durch, um Schwachstellen in Echtzeit zu erkennen, und integriert in CI/CD-Pipelines für DevSecOps-Effizienz.

Zusammenfassend adressieren die technischen Fähigkeiten von ImmuniWeb direkt mehrere kritische Aspekte der Cybersicherheit, die im EU-Cyberresilienzgesetz vorgeschrieben sind, und unterstützen Unternehmen dabei, sicherere digitale Produkte zu entwickeln und ihre Konformität mit dieser wegweisenden Verordnung nachzuweisen.

Erfüllen Sie regulatorische Anforderungen mit der ImmuniWeb® AI-Plattform

ImmuniWeb kann auch bei der Einhaltung anderer Datenschutzgesetze und -vorschriften helfen:

Europa

EU GDPR

EU DORA

EU NIS 2

EU Cyber Resilience Act

EU AI Act

EU ePrivacy-Richtlinie

UK GDPR

Swiss FADP

Schweizer FINMA-Rundschreiben 2023/1

Nord- und Südamerika

Naher Osten & Afrika

Katar Gesetz zum Schutz personenbezogener Daten

Saudi-Arabien Gesetz zum Schutz personenbezogener Daten

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Südafrika Gesetz zum Schutz personenbezogener Informationen

UAE Verordnung zur Informationssicherheit (1.1)

Gesetz zum Schutz personenbezogener Daten der Vereinigten Arabischen Emirate

Asia Pacific

Australia Privacy Act

Hongkonger Datenschutzverordnung

Indisches Gesetz zum Schutz personenbezogener Daten (DPDPA)

Japan Gesetz über den Schutz personenbezogener Daten

Singapur Gesetz zum Schutz personenbezogener Daten