Einhaltung des Personal Data Protection Act (PDPA) in Singapur

Das Gesetz zum Schutz personenbezogener Daten (PDPA) von 2012 ist ein Datenschutzgesetz in Singapur, das Unternehmen in Singapur und ausländischen Unternehmen, die personenbezogene Daten von Einwohnern Singapurs verarbeiten, eine breite Palette von Pflichten auferlegt.

In einer zunehmend datengesteuerten Welt ist der Schutz personenbezogener Daten von höchster Bedeutung. Singapur, als globales Finanz- und Technologiezentrum, erkennt diese Notwendigkeit durch sein robustes Personal Data Protection Act (PDPA) an. Dieser Artikel bietet einen umfassenden Überblick über die PDPA-Compliance und hebt die technischen Aspekte hervor, die Unternehmen adressieren müssen, um personenbezogene Daten zu schützen und erhebliche Konsequenzen zu vermeiden.

Übersicht über das PDPA (Gesetz zum Schutz personenbezogener Daten)

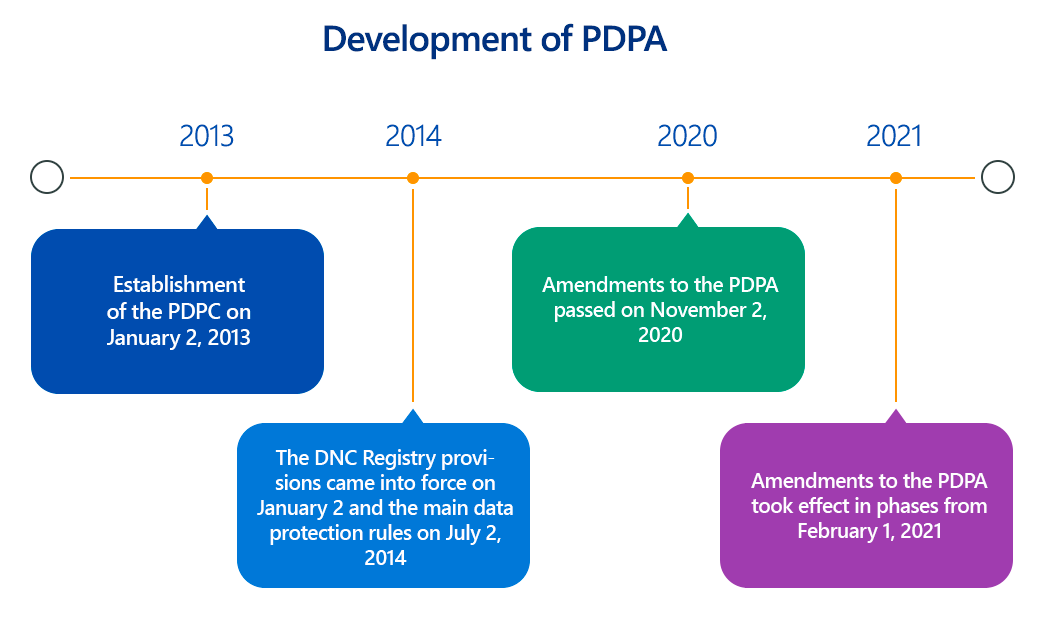

Das Personal Data Protection Act 2012 (PDPA) ist Singapurs primäres Datenschutzgesetz, das die Erhebung, Nutzung und Offenlegung personenbezogener Daten durch Organisationen regelt. Es zielt darauf ab, eine Balance zwischen dem Schutz personenbezogener Daten von Einzelpersonen und der Ermöglichung für Organisationen, Daten für legitime Geschäftszwecke zu nutzen, herzustellen. Das PDPA wird von der Personal Data Protection Commission (PDPC) durchgesetzt, die Leitlinien bereitstellt, Beschwerden untersucht und Sanktionen für Nichteinhaltung verhängt.

Von zentraler Bedeutung für das PDPA sind seine Datenschutzverpflichtungen, die sich um die Konzepte der Einwilligung, Zweckbindung und Angemessenheit drehen. Im Allgemeinen müssen Organisationen die ausdrückliche und informierte Einwilligung von Personen einholen, bevor sie deren personenbezogene Daten erheben, verwenden oder weitergeben. Darüber hinaus dürfen die erhobenen Daten nur für die spezifischen Zwecke verwendet werden, für die die Einwilligung eingeholt wurde, und Organisationen müssen angemessene Anstrengungen unternehmen, um die Richtigkeit und Sicherheit der von ihnen gespeicherten Daten zu gewährleisten.

Wichtige Aspekte der Einhaltung des singapurischen Datenschutzgesetzes (PDPA)

Die Einhaltung des PDPA geht über die bloße Formulierung von Richtlinien hinaus; sie erfordert einen proaktiven und integrierten Ansatz für die Datenverwaltung. Hier sind die Kernverpflichtungen:

- Einwilligungspflicht: Organisationen müssen vor der Erhebung, Nutzung oder Weitergabe personenbezogener Daten eine klare, eindeutige und informierte Einwilligung einholen. Dazu gehört, die Zwecke der Datenerhebung eindeutig zu benennen und sicherzustellen, dass die Betroffenen verstehen, wozu sie ihre Zustimmung geben. Technische Umsetzungen können beinhalten:

- Granulare Einwilligungsmechanismen: Bereitstellung von Optionen für Benutzer, um bestimmten Arten der Datenverarbeitung zuzustimmen, anstatt einer pauschalen Zustimmung.

- Prüfpfade für Einwilligungen: Sicherer, zeitgestempelter Nachweis darüber, wann und wie Einwilligungen erteilt und widerrufen wurden.

- Einfacher Widerruf der Einwilligung: Implementierung benutzerfreundlicher Mechanismen, die es Einzelpersonen ermöglichen, ihre Einwilligung jederzeit zu widerrufen, unter klarer Kommunikation der Folgen.

- Zweckbindungsgebot: Personenbezogene Daten dürfen nur für Zwecke erhoben, verwendet oder weitergegeben werden, die eine vernünftige Person unter den gegebenen Umständen für angemessen hält und für die eine Einwilligung eingeholt wurde. Technisch bedeutet dies:

- Datenminimierung: Entwicklung von Systemen, die nur die für den angegebenen Zweck unbedingt erforderlichen Daten erfassen. Dadurch wird die Risikooberfläche reduziert.

- Datenzuordnung und -inventarisierung: Führen Sie ein umfassendes Inventar aller erfassten personenbezogenen Daten, ihres Verwendungszwecks, ihres Speicherorts und der Personen, die darauf zugreifen können. Dies wird häufig mithilfe von Datenentdeckungs- und -klassifizierungstools erreicht.

- Benachrichtigungspflicht: Personen müssen zum Zeitpunkt der Datenerfassung über die Zwecke informiert werden, für die ihre Daten erfasst, verwendet oder offengelegt werden. Dies bedeutet häufig:

- Klare Datenschutzrichtlinien: Leicht zugängliche und verständliche Datenschutzrichtlinien auf Websites und in Anwendungen.

- Just-in-Time-Benachrichtigungen: Bereitstellung kontextbezogener Hinweise für Benutzer zum Zeitpunkt der Datenerfassung (z. B. bei der Anmeldung für einen Dienst oder vor dem Zugriff auf Standortdaten).

- Zugriffs- und Korrekturpflicht: Einzelpersonen haben das Recht, Zugriff auf ihre personenbezogenen Daten zu beantragen und die Korrektur von Ungenauigkeiten zu verlangen. Zu den technischen Überlegungen gehören:

- Sichere Zugangsportale: Bereitstellung sicherer, authentifizierter Portale, über die Einzelpersonen ihre Daten einsehen und aktualisieren können.

- Optimierte Bearbeitung von Anfragen: Implementierung automatisierter oder halbautomatischer Workflows, um Datenzugriffs- und Berichtigungsanfragen innerhalb der vorgeschriebenen 30 Tage zu bearbeiten.

- Datensynchronisation: Sicherstellen, dass korrigierte Daten in allen relevanten Systemen und gegebenenfalls an Dritte, die die falschen Daten erhalten haben, weitergegeben werden.

- Verpflichtung zur Richtigkeit: Organisationen müssen angemessene Anstrengungen unternehmen, um sicherzustellen, dass die von ihnen erhobenen personenbezogenen Daten korrekt und vollständig sind, insbesondere wenn sie für Entscheidungsfindungen verwendet oder an andere Organisationen weitergegeben werden. Technische Maßnahmen umfassen:

- Datenvalidierung: Umsetzung von Datenvalidierungsregeln bei der Eingabe.

- Regelmäßige Datenaudits: Periodische Überprüfung der Richtigkeit gespeicherter personenbezogener Daten.

- Schutzpflicht: Organisationen sind verpflichtet, angemessene Sicherheitsmaßnahmen zu treffen, um personenbezogene Daten vor unbefugtem Zugriff, Erfassung, Nutzung, Offenlegung, Kopieren, Änderung, Entsorgung oder ähnlichen Risiken zu schützen. Hierbei werden technische Details entscheidend:

- Verschlüsselung: Umsetzung einer starken Verschlüsselung für Daten im Ruhezustand (Datenbanken, Speicher) und Daten in Übertragung (SSL/TLS für Webverkehr, sichere Protokolle für Datenübertragung).

- Zugriffskontrollen (RBAC/ABAC): Umsetzung einer rollenbasierten Zugriffskontrolle (RBAC) oder einer attributbasierten Zugriffskontrolle (ABAC), um sicherzustellen, dass nur autorisierte Personen auf bestimmte Arten von personenbezogenen Daten zugreifen können.

- Netzwerksicherheit: Einsatz von Firewalls, Intrusion Detection/Prevention-Systemen (IDS/IPS) und Aufrechterhaltung sicherer Netzwerkkonfigurationen.

- Schwachstellenmanagement: Regelmäßige Durchführung von Schwachstellenanalysen und Penetrationstests (VAPT), um Sicherheitslücken zu identifizieren und zu beheben.

- Sicherer Softwareentwicklungslebenszyklus (SSDLC): Integration von Sicherheitspraktiken in jede Phase der Softwareentwicklung, vom Entwurf bis zur Bereitstellung.

- Regelmäßige Sicherheitsaudits von Systemen und Anwendungen, die personenbezogene Daten verarbeiten.

- Aufbewahrungsbeschränkungspflicht: Personenbezogene Daten dürfen nicht länger aufbewahrt werden, als für die Erfüllung der Zwecke, für die sie erhoben wurden, oder für rechtliche oder geschäftliche Zwecke erforderlich ist. Die technische Umsetzung erfordert:

- Datenlebenszyklusmanagement: Implementierung von Richtlinien und automatisierten Prozessen für die Datenaufbewahrung, Archivierung und sichere Entsorgung (z. B. Zerkleinern, sicheres Löschen digitaler Medien).

- Anonymisierung/Pseudonymisierung von Daten: Wenn Daten in ihrer identifizierbaren Form nicht mehr benötigt werden, Einsatz von Techniken zur Anonymisierung oder Pseudonymisierung, um Datenschutzrisiken zu verringern und gleichzeitig die analytische Nutzung zu ermöglichen.

- Verpflichtung zur Beschränkung der Übermittlung: Personenbezogene Daten, die außerhalb Singapurs übermittelt werden, müssen nach einem Standard geschützt werden, der mit dem des PDPA vergleichbar ist. Dies erfordert:

- Verbindliche Unternehmensregeln (BCRs) oder Standardvertragsklauseln (SCCs): Umsetzung rechtlicher Rahmenbedingungen für internationale Datenübertragungen.

- Sichere Datenübertragungsprotokolle: Verwendung verschlüsselter und sicherer Kanäle für die grenzüberschreitende Datenübertragung.

- Sorgfaltspflicht gegenüber Datenvermittlern: Gründliche Prüfung von Drittanbietern und Cloud-Dienstleistern, um sicherzustellen, dass ihre Datenschutzpraktiken den PDPA-Anforderungen entsprechen.

- Verpflichtung zur Meldung von Datenpannen: Organisationen müssen die PDPC und betroffene Personen über Datenpannen informieren, die wahrscheinlich zu erheblichem Schaden führen oder von erheblichem Umfang sind. Zu den technischen Aspekten gehören:

- Systeme zur Erkennung von Sicherheitsverletzungen: Einsatz von Tools zur kontinuierlichen Überwachung von Sicherheitsvorfällen und Versuchen der Datenexfiltration (z. B. SIEM, DLP).

- Plan zur Reaktion auf Vorfälle: Entwicklung und regelmäßige Überprüfung eines umfassenden Plans zur Reaktion auf Datenverstöße, einschließlich Kommunikationsprotokolle.

- Forensische Fähigkeiten: Über die technische Fähigkeit verfügen, um die Ursache und das Ausmaß einer Datenverletzung zu untersuchen.

- Verantwortlichkeitspflicht: Organisationen müssen Maßnahmen zur Gewährleistung der Compliance ergreifen, darunter die Ernennung eines Datenschutzbeauftragten (DSB) und die Bereitstellung seiner Kontaktdaten. Der DSB spielt eine entscheidende Rolle bei der Überwachung der technischen Compliance.

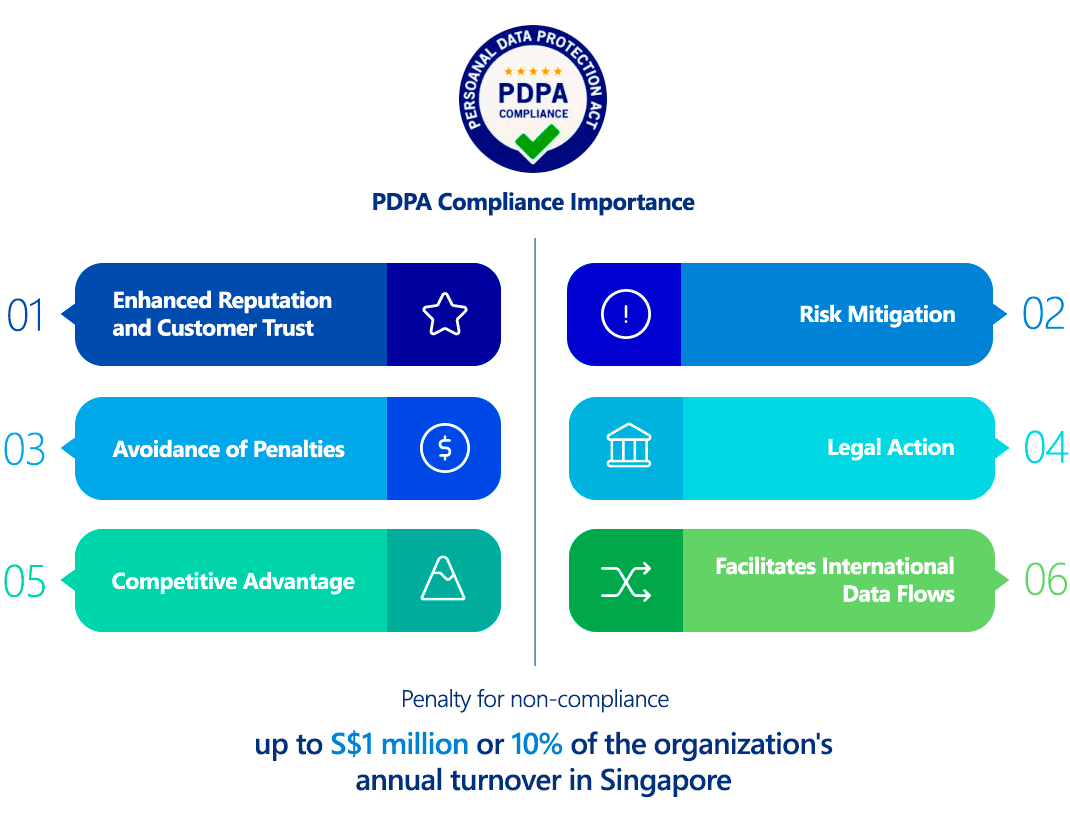

Warum ist die Einhaltung des singapurischen Datenschutzgesetzes (PDPA) wichtig?

Die Einhaltung des PDPA ist nicht nur eine rechtliche Formalität, sondern eine strategische Notwendigkeit mit konkreten Vorteilen und schwerwiegenden Konsequenzen bei Nichtbeachtung:

- Verbesserte Reputation und Kundenvertrauen: Das Bekenntnis zum Datenschutz fördert das Vertrauen bei Kunden, Partnern und Stakeholdern und stärkt die Markenreputation.

- Risikominderung: Compliance reduziert das Risiko von Datenschutzverletzungen, die zu finanziellen Verlusten, Betriebsstörungen und Reputationsschäden führen können, erheblich.

- Vermeidung von Strafen: Die Nichteinhaltung kann zu erheblichen finanziellen Strafen führen. Die PDPC hat die Befugnis, bei schwerwiegenden Verstößen Geldstrafen von bis zu 1 Million S$ oder 10 % des Jahresumsatzes der Organisation in Singapur zu verhängen, je nachdem, welcher höher ist.

- Rechtliche Schritte: Personen, die aufgrund eines Verstoßes gegen das PDPA einen direkten Verlust oder Schaden erleiden, können zivilrechtliche Schritte einleiten.

- Wettbewerbsvorteil: Organisationen mit starken Datenschutzpraktiken können sich auf dem Markt differenzieren, insbesondere in Branchen, in denen Daten sensibel sind.

- Erleichtert den internationalen Datenfluss: Die Einhaltung strenger Datenschutzstandards wie das PDPA ermöglicht einen nahtlosen und sicheren grenzüberschreitenden Datenaustausch, der für globale Unternehmen entscheidend wichtig ist.

Wer muss das singapurische Datenschutzgesetz (PDPA) einhalten?

Das PDPA gilt für alle Organisationen des privaten Sektors in Singapur, die personenbezogene Daten erheben, verwenden oder offenbaren. Dazu gehören:

- Alle privaten Organisationen, unabhängig von ihrer Größe oder Branche, die personenbezogene Daten von Personen in Singapur verarbeiten.

- Organisationen mit Sitz außerhalb Singapurs wenn sie personenbezogene Daten von Personen in Singapur erheben, verwenden oder offenlegen.

- Datenvermittler (Organisationen, die personenbezogene Daten im Auftrag einer anderen Organisation verarbeiten) unterliegen ebenfalls bestimmten Verpflichtungen, insbesondere den Schutz- und Aufbewahrungsbeschränkungen sowie der Meldepflicht bei Datenschutzverletzungen.

Es gibt bestimmte Ausnahmen für Personen, die in persönlicher oder häuslicher Eigenschaft handeln, und öffentliche Behörden unterliegen im Allgemeinen anderen Rechtsvorschriften.

Vergleich: PDPA Singapur vs. DSGVO

Hier finden Sie eine Vergleichstabelle zwischen Singapurs PDPA (Personal Data Protection Act) und der DSGVO (Datenschutz-Grundverordnung) der EU:

| Aspekt | PDPA (Singapur) | GDPR (EU) |

|---|---|---|

| Geltungsbereich | Gilt für Organisationen des privaten Sektors in Singapur, die personenbezogene Daten verarbeiten. | Gilt für alle Organisationen (global), die Daten von EU-Bürgern verarbeiten. |

| Extraterritorialität | Begrenzt (hauptsächlich in Singapur ansässige Organisationen) | Ja (gilt weltweit, wenn EU-Daten verarbeitet werden). |

| Einwilligungsanforderung | Ausdrückliche oder angenommene Einwilligung zulässig (in einigen Fällen Opt-out möglich). | Ausdrückliche Zustimmung erforderlich (nur Opt-in mit eindeutiger bestätigender Handlung). |

| Rechte der betroffenen Personen | Zugriff, Berichtigung und Widerruf der Einwilligung. Kein ausdrückliches „Recht auf Vergessenwerden“. | Umfassendere Rechte: Zugriff, Berichtigung, Löschung („Recht auf Vergessenwerden“), Übertragbarkeit und Widerspruch. |

| Datenschutzbeauftragter (DSB) | Nur erforderlich, wenn die Kernaktivitäten der Organisation eine großangelegte Datenverarbeitung umfassen. | Obligatorisch für Behörden oder Organisationen, die sensible Daten in großem Umfang verarbeiten. |

| Benachrichtigung bei Datenschutzverletzungen | Nur obligatorisch, wenn wahrscheinlich erheblichen Schaden verursachen (innerhalb von drei Tagen). | Obligatorisch innerhalb von 72 Stunden, wenn Rechte und Freiheiten betroffen sind. |

| Sanktionen | Bis zu 1 Million S$ (≈ 690.000 €) oder 10 % des Jahresumsatzes (je nachdem, welcher Betrag höher ist). | Bis zu 20 Millionen Euro oder 4 % des weltweiten Umsatzes (je nachdem, welcher Betrag höher ist). |

| Datenlokalisierung | Keine strengen Anforderungen (grenzüberschreitende Übermittlungen mit Schutzmaßnahmen zulässig). | Keine Einschränkungen, aber Übermittlungen außerhalb der EU erfordern Angemessenheitsbeschlüsse (z. B. SCCs). |

| Sensitive Data | Keine besondere Kategorie (aber strengere Regeln für NRIC-Nummern). | Besondere Kategorien (z. B. Gesundheit, Biometrie) erfordern einen höheren Schutz. |

| Zweckbindung | Daten dürfen nur für den bestimmten Zweck verwendet werden. | Gleiches, jedoch mit strengerer Durchsetzung gemäß dem Grundsatz der „Zweckbindung“. |

| Berechtigtes Interesse | Anerkannt, aber weniger genau definiert als die DSGVO. | Ausdrücklich als Rechtsgrundlage zulässig (mit Abwägungsprüfung). |

Zusammenfassung der wichtigsten Unterschiede

- Die DSGVO ist strenger (höhere Bußgelder, umfassendere Rechte, extraterritoriale Reichweite).

- PDPA ist flexibler (erlaubt vermutete Einwilligung, weniger verbindliche Pflichten).

- Die Meldung von Verstößen erfolgt unter der DSGVO schneller (72 Stunden gegenüber der schadensbasierten Schwelle der PDPA).

- Die Anforderungen an Datenschutzbeauftragte sind im PDPA enger gefasst.

Wie kann die Einhaltung des Singapore Personal Data Protection Act (PDPA) sichergestellt werden?

Die Erreichung und Aufrechterhaltung der PDPA-Konformität erfordert einen systematischen und fortlaufenden Einsatz. Zu den wichtigsten Schritten gehören:

- Ernennung eines Datenschutzbeauftragten (DSB): Benennung eines DSB, der für die Überwachung der Datenschutzstrategie und deren Umsetzung verantwortlich ist. Während die Ernennung verpflichtend ist, ist die Registrierung des DSB bei der PDPC nicht gesetzlich vorgeschrieben, wird jedoch empfohlen.

- Führen Sie Datenschutz-Folgenabschätzungen (DPIAs) durch: Bevor Sie neue Projekte oder Initiativen mit personenbezogenen Daten starten, führen Sie DPIAs durch, um potenzielle Datenschutzrisiken zu identifizieren und zu mindern.

- Entwickeln Sie umfassende Datenschutzrichtlinien und -verfahren: Dokumentieren Sie klare Richtlinien für die Datenerhebung, -verwendung, -offenlegung, -zugriff, -berichtigung, -speicherung und -sicherheit. Diese sollten technische Kontrollen umfassen.

- Implementieren Sie robuste Sicherheitsmaßnahmen: Dies ist der technisch anspruchsvollste Aspekt. Unternehmen müssen geeignete technische und organisatorische Schutzmaßnahmen zum Schutz personenbezogener Daten treffen. Dazu gehören:

- Netzwerksegmentierung: Isolierung von Systemen, die sensible personenbezogene Daten verarbeiten.

- Multi-Faktor-Authentifizierung (MFA): Implementierung von MFA für den Zugriff auf Systeme, die personenbezogene Daten enthalten.

- Sicherheitsinformations- und Ereignismanagement (SIEM): Zentralisierung und Analyse von Sicherheitsprotokollen zur Erkennung und Reaktion auf Bedrohungen.

- Data Loss Prevention (DLP): Einsatz von DLP-Lösungen zur Verhinderung der unbefugten Weitergabe sensibler Daten.

- Regelmäßige Software-Updates und Patch-Management: Stellen Sie sicher, dass alle Systeme und Anwendungen mit den neuesten Sicherheitspatches auf dem aktuellen Stand sind.

- Sichere Konfigurationsverwaltung: Härtung von Betriebssystemen, Anwendungen und Netzwerkgeräten, um Standard-Anmeldedaten und unsichere Einstellungen zu entfernen.

- Mitarbeiterschulungen und Sensibilisierung: Schulen Sie Mitarbeiter regelmäßig in Datenschutzverpflichtungen, Best Practices für den Umgang mit personenbezogenen Daten und ihrer Rolle bei der Aufrechterhaltung der Sicherheit.

- Einrichtung von Reaktionsmechanismen bei Datenverletzungen: Entwickeln Sie einen detaillierten Plan zur Reaktion auf Datenverletzungen, einschließlich Kommunikationsprotokollen für betroffene Personen und die PDPC.

- Führen Sie regelmäßige Compliance-Audits und -Überprüfungen durch: Bewerten Sie periodisch die Datenschutzpraktiken, identifizieren Sie Verbesserungsbereiche und ergreifen Sie Abhilfemaßnahmen. Dies umfasst sowohl interne Audits als auch, bei kritischen Systemen, externe Sicherheitsprüfungen.

- Risiken durch Dritte verwalten: Führen Sie eine Due-Diligence-Prüfung aller Drittanbieter und Datenvermittler durch, die personenbezogene Daten in Ihrem Auftrag verarbeiten, und stellen Sie durch vertragliche Vereinbarungen und regelmäßige Audits sicher, dass sie die PDPA-Standards einhalten.

Folgen der Nichteinhaltung

Die Strafen für die Nichteinhaltung der PDPA in Singapur sind erheblich und können Folgendes umfassen:

- Finanzielle Strafen: Wie bereits erwähnt, können bei schwerwiegenden Verstößen Geldstrafen von bis zu 1 Million SGD oder 10 % des Jahresumsatzes des Unternehmens in Singapur verhängt werden, je nachdem, welcher höher ist.

- Reputationsschaden: Datenverstöße und Datenschutzverletzungen können den Ruf einer Organisation schwer schädigen und zum Verlust des Kundenvertrauens sowie von Marktanteilen führen.

- Rechtliche Schritte: Einzelpersonen können Zivilklagen gegen Unternehmen wegen direkter Verluste oder Schäden aufgrund von Verstößen gegen das PDPA einreichen.

- Verlust von Geschäftsmöglichkeiten: Nichteinhaltung kann zu Einschränkungen bei der Datenverarbeitung führen und den Geschäftsbetrieb sowie potenzielle Partnerschaften beeinträchtigen.

- Verstärkte Kontrollen und Audits: Organisationen, bei denen Verstöße festgestellt werden, müssen mit verstärkter Aufsicht durch die PDPC rechnen, was zu häufigeren Audits und Compliance-Anforderungen führen kann.

Wie hilft ImmuniWeb bei der Einhaltung des singapurischen Datenschutzgesetzes (PDPA)?

ImmuniWeb bietet mit seiner KI-gestützten Plattform für Application Security Testing und Attack Surface Management wertvolle Funktionen, die Unternehmen dabei helfen, die PDPA-Konformität zu erreichen und aufrechtzuerhalten, insbesondere in Bezug auf die technischen Verpflichtungen:

ImmuniWeb führt tiefe API-Penetrationstests durch, deckt Schwachstellen wie unsichere Endpunkte, fehlerhafte Authentifizierung und Datenlecks auf und gewährleistet die Einhaltung der OWASP API Security Top 10.

Automatisierte, KI-basierte Scans erkennen Fehlkonfigurationen, übermäßige Berechtigungen und schwache Verschlüsselung in REST-, SOAP- und GraphQL-APIs und liefern umsetzbare Behebungshinweise.

ImmuniWeb bietet Anwendungspenetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® On-Demand an.

Die preisgekrönte ImmuniWeb® AI-Plattform für Application Security Posture Management (ASPM) hilft dabei, den gesamten digitalen Fußabdruck einer Organisation, einschließlich versteckter, unbekannter und vergessener Webanwendungen, APIs und mobiler Anwendungen, aggressiv und kontinuierlich zu erkunden.

ImmuniWeb entdeckt und überwacht kontinuierlich exponierte IT-Assets (Webanwendungen, APIs, Cloud-Dienste), reduziert blinde Flecken und verhindert Einbrüche durch Echtzeit-Risikobewertung.

ImmuniWeb bietet automatisierte Penetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® Continuous an.

Simuliert fortgeschrittene Angriffe auf AWS-, Azure- und GCP-Umgebungen, um Fehlkonfigurationen, unsichere IAM-Rollen und exponierte Speicher zu identifizieren, gemäß den CIS-Benchmarks.

Automatisiert die Erkennung von Cloud-Fehlkonfigurationen, Compliance-Lücken (z. B. PCI DSS, HIPAA) und Schatten-IT und bietet Behebungshinweise für eine resiliente Cloud-Infrastruktur.

Kombiniert KI-basierte Angriffssimulationen mit menschlichem Fachwissen, um Abwehrmaßnahmen 24/7 zu testen und dabei reale Angreifer nachzuahmen, ohne den Betrieb zu stören.

Führt automatisierte Angriffsszenarien durch, um Sicherheitskontrollen zu validieren und Schwachstellen in Netzwerken, Anwendungen und Endpunkten aufzudecken, bevor Angreifer sie ausnutzen.

Bietet kontinuierliche, KI-gestützte Penetrationstests, um neue Schwachstellen nach der Bereitstellung zu identifizieren und damit eine proaktive Risikominderung über einmalige Audits hinaus zu gewährleisten.

Priorisiert und behebt Risiken in Echtzeit, indem Bedrohungsinformationen mit Schwachstellen in Assets korreliert werden, wodurch Exploit-Fenster minimiert werden.

Überwacht das Dark Web, Paste-Sites und Hacker-Foren auf gestohlene Anmeldedaten, leakte Daten und gezielte Bedrohungen, um proaktive Maßnahmen zu ermöglichen.

Die preisgekrönte ImmuniWeb® AI-Plattform für Datensicherheitsmanagement hilft dabei, die internetexponierten digitalen Assets einer Organisation, einschließlich Webanwendungen, APIs, Cloud-Speicher und Netzwerkdienste, kontinuierlich zu identifizieren und zu überwachen.

Durchsucht Untergrundmärkte nach kompromittierten Mitarbeiter-/Kundendaten, geistigem Eigentum und Betrugsmaschen und warnt Unternehmen vor Datenpannen.

Testet iOS-/Android-Apps auf unsichere Datenspeicherung, Reverse Engineering-Risiken und API-Fehler gemäß den OWASP Mobile Top 10-Leitlinien.

Automatisiert die statische (SAST) und dynamische (DAST) Analyse mobiler Apps, um Schwachstellen wie hartcodierte Geheimnisse oder schwache TLS-Konfigurationen zu erkennen.

Identifiziert falsch konfigurierte Firewalls, offene Ports und schwache Protokolle in lokalen und hybriden Netzwerken und stärkt die Abwehr.

Bietet skalierbare, abonnementbasierte Penetrationstests mit detaillierten Berichten und Abhilfemaßnahmenverfolgung für agile Sicherheits-Workflows.

Erkennt und beschleunigt die Abnahme von Phishing-Websites, die sich als Ihre Marke ausgeben, und minimiert Reputationsschäden und Betrugsverluste.

Bewertet die Sicherheitslage von Anbietern (z. B. exponierte APIs, veraltete Software), um Angriffe auf die Lieferkette zu verhindern und die Einhaltung der Vorschriften sicherzustellen.

Simuliert auf Ihre Branche zugeschnittene Advanced Persistent Threats (APTs) und testet die Erkennungs- und Reaktionsfähigkeiten gegen realistische Angriffsketten.

Manuelle und automatisierte Tests decken SQLi-, XSS- und Geschäftslogikfehler in Webanwendungen auf, im Einklang mit OWASP Top 10 und regulatorischen Anforderungen.

Führt kontinuierliche DAST-Scans durch, um Schwachstellen in Echtzeit zu erkennen, und integriert in CI/CD-Pipelines für DevSecOps-Effizienz.

Die KI-gestützte Plattform von ImmuniWeb kombiniert Automatisierung mit Expertenvalidierung für umsetzbare, compliancekonforme Sicherheitserkenntnisse.

Durch die Nutzung der fortschrittlichen Sicherheitsprüfungs- und Überwachungsfunktionen von ImmuniWeb können Organisationen ihre technischen Schutzmaßnahmen erheblich stärken, Schwachstellen identifizieren und beheben, bevor sie ausgenutzt werden, und eine robusteren Verteidigung gegen Datenschutzrisiken aufbauen, wodurch sie erheblich zu ihrer gesamten PDPA-Konformität beitragen.

Liste offizieller Ressourcen zum Personal Data Protection Act (PDPA) Singapur

Erfüllen Sie regulatorische Anforderungen mit der ImmuniWeb® AI-Plattform

ImmuniWeb kann auch bei der Einhaltung anderer Datenschutzgesetze und -vorschriften helfen:

Europa

EU GDPR

EU DORA

EU NIS 2

EU Cyber Resilience Act

EU AI Act

EU ePrivacy-Richtlinie

UK GDPR

Swiss FADP

Schweizer FINMA-Rundschreiben 2023/1

Nord- und Südamerika

Naher Osten & Afrika

Katar Gesetz zum Schutz personenbezogener Daten

Saudi-Arabien Gesetz zum Schutz personenbezogener Daten

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Südafrika Gesetz zum Schutz personenbezogener Informationen

UAE Verordnung zur Informationssicherheit (1.1)

Gesetz zum Schutz personenbezogener Daten der Vereinigten Arabischen Emirate

Asia Pacific

Australia Privacy Act

Hongkonger Datenschutzverordnung

Indisches Gesetz zum Schutz personenbezogener Daten (DPDPA)

Japan Gesetz über den Schutz personenbezogener Daten

Singapur Gesetz zum Schutz personenbezogener Daten