Einhaltung der EU-NIS-2-Richtlinie

Die EU-NIS2-Richtlinie verschärft die Anforderungen an das Cybersicherheits-Risikomanagement und die Meldepflichten für kritische und wichtige Unternehmen in verschiedenen Sektoren, um die Widerstandsfähigkeit gegen Cyberbedrohungen zu verbessern und ein hohes gemeinsames Sicherheitsniveau in der gesamten EU zu gewährleisten.

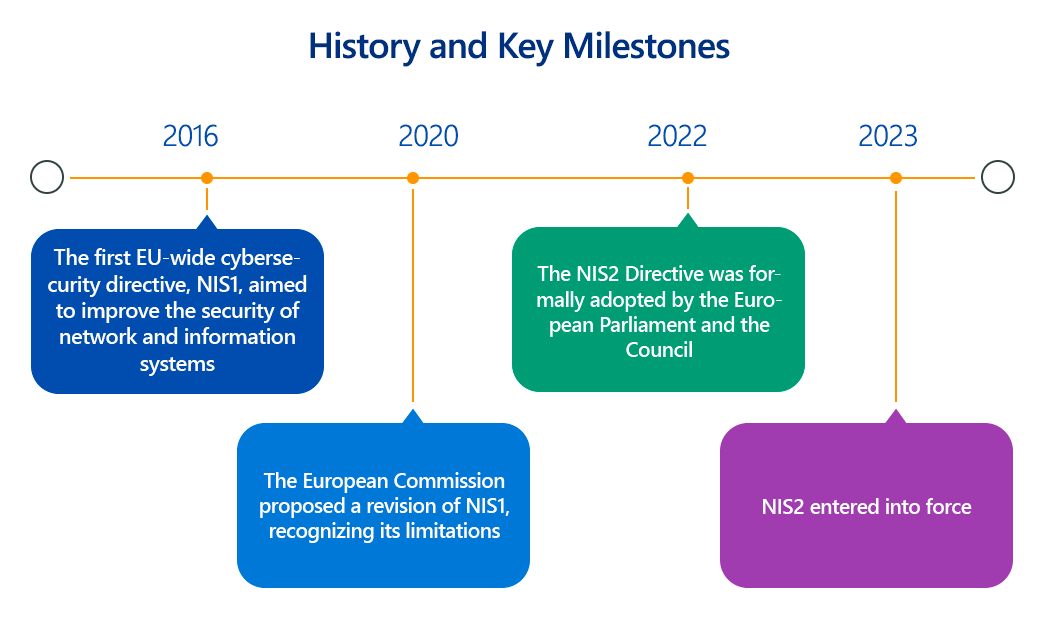

Die Richtlinie der Europäischen Union über Maßnahmen für ein hohes gemeinsames Cybersicherheitsniveau in der Union (NIS2-Richtlinie), die am 17. Oktober 2024 ihre Vorgängerin (NIS1) ersetzte, ist ein Eckpfeiler der Cybersicherheitsstrategie der EU.

Sie zielt darauf ab, die allgemeine Cybersicherheitslage kritischer Sektoren und digitaler Dienstleister in der gesamten EU erheblich zu verbessern und angesichts eskalierender Cyberbedrohungen eine widerstandsfähigere digitale Landschaft zu fördern. Dieser Artikel beleuchtet die technischen Anforderungen von NIS2, ihre Bedeutung, ihren Geltungsbereich und, wie Organisationen die Einhaltung der Vorschriften erreichen können.

Überblick über die EU-NIS2-Richtlinie

NIS2 stellt eine umfassende Überarbeitung und Erweiterung der ursprünglichen NIS-Richtlinie aus dem Jahr 2016 dar. Ihr Hauptziel ist die Harmonisierung der Cybersicherheitsanforderungen und Durchsetzungsmaßnahmen in allen EU-Mitgliedstaaten, um ein hohes gemeinsames Maß an Cyberresilienz zu gewährleisten. Die Richtlinie erweitert den Geltungsbereich der betroffenen Unternehmen, führt strengere Verpflichtungen zum Cybersicherheitsrisikomanagement und zur Vorfällenmeldung ein und stärkt die Aufsichts- und Durchsetzungsbefugnisse der nationalen Behörden.

Zu den Kernpfeilern von NIS2 gehören:

- Erweiterter Geltungsbereich: Die Anzahl und Art der Einrichtungen, die der Richtlinie nachkommen müssen, wird signifikant erhöht, wobei über die traditionellen kritischen Infrastrukturen hinaus ein breiteres Spektrum „wesentlicher“ und „wichtiger“ Sektoren einbezogen wird.

- Strengere Anforderungen an das Risikomanagement: Schreibt bestimmte grundlegende Cybersicherheitsmaßnahmen vor, die Unternehmen umsetzen müssen, um Risiken für ihre Netzwerke und Informationssysteme zu bewältigen.

- Verbesserte Vorfällen-Meldung: Es werden klarere und präzisere Anforderungen für die Meldung erheblicher Cybersicherheitsvorfälle an nationale Computer Security Incident Response Teams (CSIRTs) oder zuständige Behörden festgelegt.

- Sicherheit der Lieferkette: Legt stärkeren Fokus auf die Bewältigung von Cybersicherheitsrisiken innerhalb der Lieferkette und verlangt von Unternehmen, die Sicherheitspraktiken ihrer direkten Lieferanten und Dienstleister zu bewerten.

- Verantwortlichkeit der Geschäftsleitung: Einführung von Bestimmungen zur Verantwortung der Geschäftsleitung für das Cybersicherheitsrisikomanagement, einschließlich möglicher persönlicher Haftung.

- Verbesserte Zusammenarbeit: Fördert eine stärkere Zusammenarbeit und einen besseren Informationsaustausch zwischen den Mitgliedstaaten und den zuständigen Behörden (z. B. ENISA, CSIRTs).

NIS2 klassifiziert die betroffenen Unternehmen anhand ihrer Kritikalität und Größe in zwei Kategorien:

- Wesentliche Unternehmen: In der Regel größere Unternehmen in besonders kritischen Sektoren (z. B. Energie, Verkehr, Banken, Gesundheitswesen, digitale Infrastruktur, öffentliche Verwaltung). Sie unterliegen einer proaktiven und ex-ante-Aufsicht mit strengeren Durchsetzungsmaßnahmen und höheren potenziellen Geldbußen.

- Wichtige Unternehmen: Mittelständische Unternehmen in kritischen oder anderen wichtigen Sektoren (z. B. Post- und Kurierdienste, Abfallwirtschaft, Lebensmittelproduktion, Fertigung, digitale Anbieter). Sie unterliegen einer Ex-post-Aufsicht, d. h. die Überwachung erfolgt in der Regel nach einem Vorfall oder einem Hinweis auf Nichteinhaltung.

Wichtige Aspekte der Einhaltung der EU-NIS2-Richtlinie

Für Organisationen, die unter die NIS2-Richtlinie fallen, erfordert die Konformität die Implementierung robuster technischer und organisatorischer Maßnahmen:

- Risikomanagement im Bereich Cybersicherheit (Artikel 21):

- Technische Details: Unternehmen müssen einen „all-hazards Ansatz“ zur Bewältigung von Risiken für die Sicherheit ihrer Netzwerke und Informationssysteme verfolgen. Dazu gehören umfassende Risikobewertungen, bei denen Bedrohungen (z. B. Ransomware, Phishing, Insider-Bedrohungen, DDoS, physische Störungen) und Schwachstellen identifiziert, analysiert und priorisiert werden.

- Obligatorische Maßnahmen (Mindestliste): Die Richtlinie verlangt die Umsetzung spezifischer Maßnahmen, darunter:

- Vorfallbearbeitung: Technische Verfahren zur Erkennung, Analyse, Eindämmung, Beseitigung, Wiederherstellung und Nachbereitung nach einem Vorfall. Dazu gehören SIEM-Systeme (Security Information and Event Management), EDR-Systeme (Endpoint Detection and Response) sowie eine robuste Protokollierungsinfrastruktur.

- Geschäftskontinuität und Krisenmanagement: Technische Pläne für das Backup-Management, die Notfallwiederherstellung und das Krisenmanagement, um die Kontinuität wesentlicher Dienste während und nach einem Vorfall sicherzustellen. Dazu gehören die Festlegung von Wiederherstellungszeitzielen (Recovery Time Objectives, RTO) und Wiederherstellungspunktzielen (Recovery Point Objectives, RPO).

- Sicherheit der Lieferkette: Technische und organisatorische Maßnahmen zur Gewährleistung der Sicherheit der Lieferkette, einschließlich der Bewertung der Cybersicherheitspraktiken direkter Lieferanten und Dienstleister. Dies kann vertragliche Sicherheitsklauseln, Sicherheitsaudits und die Einhaltung von Lieferkettensicherheitsrahmenwerken umfassen.

- Sicherheit in Netzwerken und Informationssystemen – Beschaffung, Entwicklung und Wartung: Umsetzung von „Secure by Design“-Prinzipien, sicheren Codierungspraktiken (z. B. OWASP Top 10 Mitigation), Konfigurationsmanagement, Änderungsmanagement und regelmäßigen Sicherheitstests (z. B. Penetrationstests, Schwachstellenscans) während des gesamten Softwareentwicklungslebenszyklus (SDLC).

- Umgang mit Schwachstellen und Offenlegung: Festlegung von Verfahren zur Identifizierung, Dokumentation und Behebung von Schwachstellen, einschließlich einer Richtlinie zur koordinierten Schwachstellenoffenlegung (CVD) und der zeitnahen Anwendung von Sicherheitspatches.

- Richtlinien und Verfahren zur Verwendung von Kryptografie und Verschlüsselung: Technische Richtlinien zur angemessenen Anwendung starker kryptografischer Algorithmen (z. B. AES-256 für symmetrische Daten im Ruhezustand, TLS 1.2+ für Daten in Transit) sowie zur Schlüsselverwaltung.

- Sicherheit der Humanressourcen, Zugriffskontrolle und Vermögensverwaltung: Implementierung robuster Identitäts- und Zugriffsmanagementsysteme (IAM), Multi-Faktor-Authentifizierung (MFA) für kritische Systeme, Prinzip der geringsten Privilegien und sichere Bestandsaufnahmen (Hardware und Software).

- Multi-Faktor-Authentifizierung (MFA) und sichere Kommunikation: Verpflichtung zur Einführung von MFA oder kontinuierlichen Authentifizierungslösungen, wo angemessen. Gewährleistung einer sicheren Sprach-, Video- und Textkommunikation sowie sichere Notfallkommunikationssysteme (z. B. verschlüsselte Kommunikationskanäle).

- Meldung von Vorfällen (Artikel 23):

- Technische Details: Strenge Fristen und Anforderungen für die Meldung bedeutender Cybersicherheitsvorfälle an das zuständige CSIRT oder die zuständige Behörde.

- Prozess:

- Frühwarnung (innerhalb von 24 Stunden): Erste Benachrichtigung, aus der hervorgeht, ob der Vorfall böswillig oder rechtswidrig erscheint.

- Meldung von Vorfällen (innerhalb von 72 Stunden): Aktualisierung des Vorfalls, einschließlich einer vorläufigen Bewertung seiner Schwere und Auswirkungen.

- Abschlussbericht (innerhalb eines Monats): Detaillierter Bericht über den Vorfall, seine Ursache, seine Auswirkungen und die ergriffenen Abhilfemaßnahmen.

- Unternehmen können auch verpflichtet sein, die Empfänger ihrer Dienste zu benachrichtigen, wenn der Vorfall die Erbringung dieser Dienste negativ beeinflussen könnte.

- Governance und Rechenschaftspflicht (Artikel 20):

- Technische Detail: Die Leitungsorgane sind ausdrücklich verpflichtet, Maßnahmen zum Management von Cybersicherheitsrisiken zu genehmigen und zu überwachen. Dazu gehört auch die Sicherstellung einer angemessenen Cybersicherheitstraining für Führungskräfte und Mitarbeiter.

- Nationale Cybersicherheitsstrategien: Die Mitgliedstaaten müssen nationale Cybersicherheitsstrategien entwickeln, die Maßnahmen zur Lieferkettensicherheit, zum Schwachstellenmanagement sowie zur Cybersicherheitsbildung und -bewusstseinsbildung umfassen.

Warum ist die Einhaltung der EU-NIS2-Richtlinie wichtig?

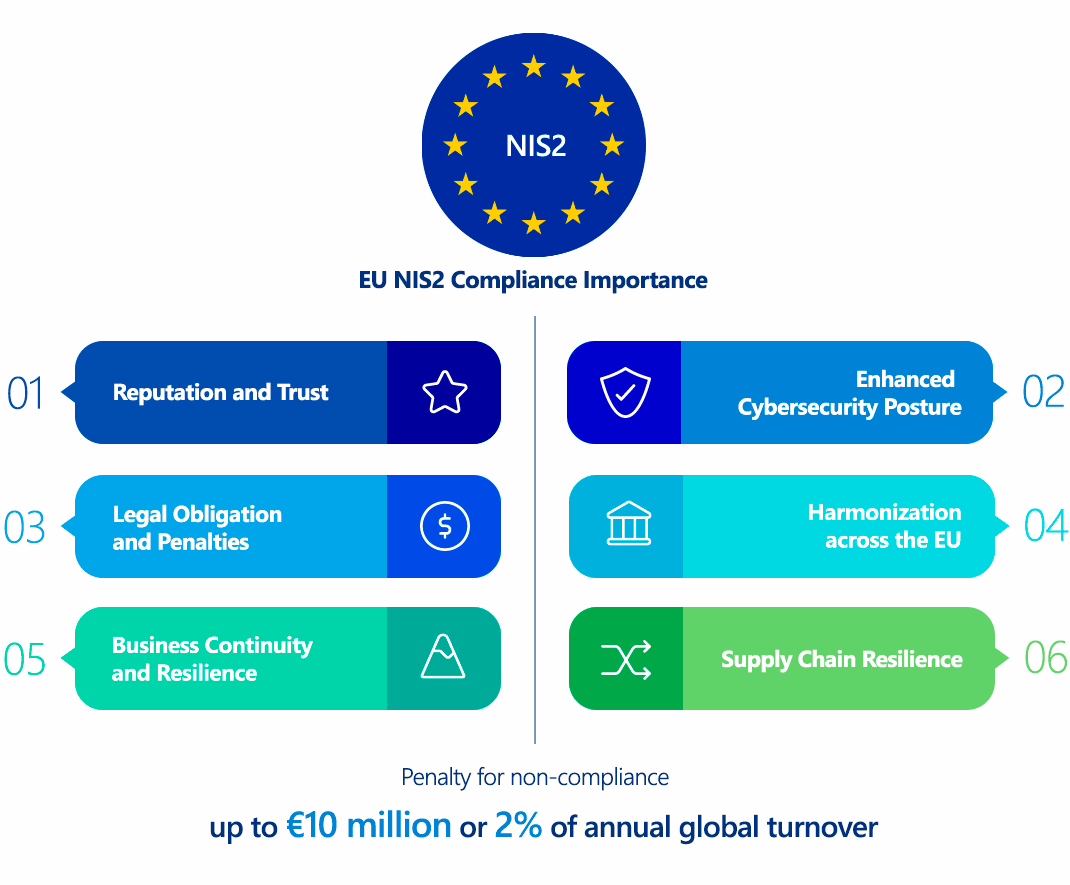

Die Einhaltung der NIS2 ist aus mehreren Gründen entscheidend:

- Gesetzliche Verpflichtungen und Strafen: Die Nichteinhaltung kann zu erheblichen Geldbußen führen (bis zu 10 Millionen Euro oder 2 % des weltweiten Jahresumsatzes für wesentliche Unternehmen sowie bis zu 7 Millionen Euro oder 1,4 % für wichtige Unternehmen). Auch nicht-monetäre Sanktionen können verhängt werden, darunter Compliance-Anordnungen, verpflichtende Sicherheitsaudits und die öffentliche Mitteilung von Nichteinhaltung. Führungsgremien können zudem persönlich haftbar gemacht werden.

- Verbesserte Cybersicherheit: Die Richtlinie verpflichtet Organisationen zu einem proaktiven und systematischen Ansatz im Bereich Cybersicherheit, was zu einer höheren allgemeinen Widerstandsfähigkeit gegen Cyberangriffe führt. Dies schützt nicht nur die Organisation, sondern auch die kritischen Dienste, die sie für die Wirtschaft und Gesellschaft insgesamt bereitstellt.

- Geschäftskontinuität und Widerstandsfähigkeit: Durch die Vorgabe robuster Pläne für Geschäftskontinuität und Inzidenzreaktion hilft NIS2 Unternehmen, Ausfallzeiten und Auswirkungen im Falle eines Cybervorfalls zu minimieren und die kontinuierliche Bereitstellung wesentlicher Dienste sicherzustellen.

- Reputation und Vertrauen: Die Einhaltung der NIS2-Richtlinie zeigt ein starkes Engagement für Cybersicherheit und baut Vertrauen bei Kunden, Partnern und Regulierungsbehörden auf. Dies kann in einer zunehmend digitalen und vernetzten Welt ein wichtiger Wettbewerbsvorteil sein.

- Resilienz der Lieferkette: Der Fokus auf die Sicherheit der Lieferkette stärkt das gesamte Cybersicherheits-Ökosystem, da Schwachstellen in einem Teil der Kette sich kaskadenartig auswirken können.

- Harmonisierung innerhalb der EU: Durch die Festlegung einer gemeinsamen Grundlage reduziert NIS2 die Fragmentierung und Inkonsistenzen bei den Cybersicherheitsanforderungen in den Mitgliedstaaten und vereinfacht die Einhaltung der Vorschriften für grenzüberschreitend tätige Organisationen.

Wer muss die EU-NIS2-Richtlinie einhalten?

NIS2 erweitert den Geltungsbereich im Vergleich zu NIS1 erheblich. Es gilt für mittlere und große Unternehmen (in der Regel 50+ Mitarbeiter oder Jahresumsatz von über 10 Mio. Euro), die in den folgenden Sektoren tätig sind, unterteilt in die Kategorien „Essential“ und „Important“:

Wesentliche Einrichtungen:

- Energie: Strom, Fernwärme und -kälte, Öl, Gas, hydrogen.

- Verkehr: Luft, Schiene, Wasser, Straße.

- Bankwesen: Kreditinstitute.

- Finanzmarktinfrastrukturen: Handelsplätze, zentrale Gegenparteien.

- Gesundheit: Gesundheitsdienstleister, EU-Referenzlabore, Pharmaunternehmen.

- Trinkwasser: Wasserversorger.

- Abwasser: Abwasserwirtschaft.

- Digitale Infrastruktur: DNS-Dienstleister, TLD-Namensregister, Cloud-Computing-Dienstleister, Rechenzentrumsdienstleister, Content-Delivery-Network-Anbieter, Managed-Service-Anbieter, Managed-Security-Service-Anbieter

- IKT-Dienstleistungsmanagement (B2B): Managed Service Provider und Managed Security Service Provider.

- Öffentliche Verwaltung: Zentrale und regionale öffentliche Verwaltung.

- Raumfahrt: Betreiber von bodengestützter Infrastruktur.

Wichtige Einrichtungen:

- Post- und Kurierdienste.

- Abfallwirtschaft.

- Herstellung, Produktion und Vertrieb von Chemikalien.

- Produktion, Verarbeitung und Vertrieb von Lebensmitteln.

- Fertigung: Hersteller von Medizinprodukten, Computern, elektronischen und optischen Produkten, elektrischen Geräten, Maschinen, Kraftfahrzeugen und anderen Verkehrsmitteln.

- Digitale Anbieter: Online-Marktplätze, Online-Suchmaschinen, Plattformen für soziale Netzwerke.

- Forschung: Forschungsorganisationen.

Ausnahmen: Kleinst- und Kleinunternehmen (weniger als 50 Mitarbeiter UND weniger als 10 Mio. EUR Umsatz) sind in der Regel ausgenommen, außer in bestimmten Fällen, in denen sie von einem Mitgliedstaat als kritisch eingestuft werden oder einzigartige Dienste erbringen.

Die Richtlinie hat extraterritoriale Geltung, d. h. sie gilt auch für außerhalb der EU ansässige Entitäten, wenn diese Dienstleistungen innerhalb der Union anbieten.

Vergleich zwischen der EU-NIS2-Richtlinie und der DSGVO

Sowohl NIS2 als auch die DSGVO sind zentrale EU-Rechtsvorschriften zum Schutz der digitalen Rechte und Sicherheit, aber sie konzentrieren sich auf unterschiedliche Aspekte:

| Feature | EU NIS2 Directive | GDPR |

|---|---|---|

| Primäres Ziel | Verbesserung der Cybersicherheitsresilienz von Netz- und Informationssystemen für kritische Dienste und digitale Anbieter. | Schutz personenbezogener Daten und Privatsphäre von Personen. |

| Geltungsbereich | Gilt für bestimmte Sektoren und Unternehmenstypen, die für die Wirtschaft und Gesellschaft als „wesentlich“ oder „wichtig“ angesehen werden. Konzentriert sich auf die Sicherheit der Systeme selbst. | Gilt für jede Organisation, die personenbezogene Daten von EU-Bürgern verarbeitet, unabhängig von Branche oder Größe (mit Ausnahmen für Kleinstunternehmen). Konzentriert sich auf die betroffenen Personen und ihre Rechte. |

| Technische Details | Vorschreibt spezifische Cybersicherheitsmaßnahmen: Risikomanagement, Vorfallbearbeitung, Sicherheit der Lieferkette, Netzwerksicherheit, Zugriffskontrolle (MFA), Kryptografie, Schwachstellenmanagement. | Erfordert geeignete technische und organisatorische Maßnahmen zum Schutz personenbezogener Daten (z. B. Verschlüsselung, Pseudonymisierung, Datenminimierung, Zugriffskontrollen, regelmäßige Sicherheitstests). |

| Vorfällenmeldung | Meldung bedeutender Cybersicherheitsvorfälle (die die Verfügbarkeit, Integrität und Vertraulichkeit der Dienste beeinträchtigen) an CSIRTs/zuständige Behörden. | Meldung von Datenschutzverletzungen an Datenschutzbehörden (DPAs) und bei hohem Risiko an die betroffenen Personen. |

| Überschneidungen | Eine starke Cybersicherheit (NIS2) ist eine Voraussetzung für den Schutz personenbezogener Daten (DSGVO). Ein NIS2-Vorfall, der zu unbefugtem Zugriff oder Verlust personenbezogener Daten führt, stellt vermutlich auch einen DSGVO-Verstoß dar. | Die Anforderungen der DSGVO an die Datensicherheit erfordern häufig die Umsetzung von Cybersicherheitsmaßnahmen, die mit den Vorgaben der NIS2 übereinstimmen. Die NIS2 hilft Unternehmen dabei, die für die Einhaltung der DSGVO erforderlichen technischen Kontrollen einzurichten. |

| Sanktionen | Bis zu 10 Mio. EUR oder 2 % des weltweiten Jahresumsatzes (wesentlich); bis zu 7 Mio. EUR oder 1,4 % (wichtig). | Bis zu 20 Mio. EUR oder 4 % des weltweiten Jahresumsatzes. |

Im Wesentlichen legt die NIS2 fest, „wie“ die kritische digitale Infrastruktur zu sichern ist, während die DSGVO bestimmt, „was“ zum Schutz personenbezogener Daten zu tun ist, unabhängig davon, wo oder wie diese verarbeitet werden. Organisationen, die personenbezogene Daten im Rahmen von NIS2-umfassenden Dienstleistungen verarbeiten, müssen beide Vorschriften einhalten, wobei die NIS2 den Rahmen für die zugrunde liegende Systemsicherheit bietet, die zur Einhaltung der Datenschutzgrundsätze der DSGVO erforderlich ist.

Wie kann die Einhaltung der EU-NIS2-Richtlinie sichergestellt werden?

Die Einhaltung der NIS2-Vorschriften erfordert einen strategischen und vielschichtigen Ansatz, der technische, organisatorische und governancebezogene Aspekte umfasst:

- Umfangsbewertung und Kategorisierung:

- Technischer Schritt: Prüfen Sie die Aktivitäten und Dienste Ihrer Organisation gründlich, um festzustellen, ob sie unter den Geltungsbereich von NIS2 fallen (wesentliche oder wichtige Einrichtung).

- Technische Details: Analyse der Unternehmensgröße (Mitarbeiter, Umsatz), des Sektors und der Kritikalität der erbrachten Dienstleistungen, um die anwendbaren Verpflichtungen zu identifizieren. Dies kann die Kartierung kritischer Systeme und Dienstleistungen umfassen, deren Störung erhebliche Auswirkungen hätte.

- Umfassende Risikoanalyse und -bewältigung durchführen:

- Technischer Schritt: Implementieren Sie ein robustes Cybersicherheits-Risikomanagement-Framework, das internationalen Standards entspricht (z. B. ISO/IEC 27001, NIST Cybersecurity Framework).

- Technische Details: Führen Sie detaillierte Bedrohungsmodellierungen und Schwachstellenanalysen für alle im Umfang befindlichen Netzwerk- und Informationssysteme durch. Dazu gehört die Identifizierung spezifischer technischer Risiken wie unpatchte Software, Fehlkonfigurationen, schwache Authentifizierung, unsichere APIs und Netzwerkschwachstellen. Priorisieren Sie Risiken anhand von Wahrscheinlichkeit und Auswirkung und implementieren Sie angemessene technische Kontrollen. Überprüfen und aktualisieren Sie die Risikobewertungen regelmäßig (z. B. jährlich oder nach wesentlichen Systemänderungen).

- Implementieren Sie obligatorische Mindest-Sicherheitsmaßnahmen (technisch):

- Technischer Schritt: Systematische Umsetzung der zehn Mindestsicherheitsmaßnahmen gemäß Artikel 21 der NIS2-Richtlinie.

- Technische Details:

- Vorfallbearbeitung: Setzen Sie SIEM, EDR, Intrusion Detection/Prevention-Systeme (IDS/IPS) ein und richten Sie automatisierte Warnmeldungen ein. Entwickeln Sie Runbooks für die Vorfallreaktion, einschließlich forensischer Fähigkeiten.

- Geschäftskontinuität: Implementieren Sie redundante Systeme, testen Sie regelmäßig Backups (z. B. mithilfe sicherer externer Speicherung, unveränderlicher Backups) und führen Sie Notfallwiederherstellungsübungen durch.

- Sicherheit der Lieferkette: Implementieren Sie sichere Entwicklungs- und Beschaffungsrichtlinien für Software und Hardware. Führen Sie Sicherheitsbewertungen (z. B. Penetrationstests, Code-Reviews) kritischer Komponenten und Dienste von Drittanbietern durch. Legen Sie vertraglich Sicherheitsanforderungen für Lieferanten fest.

- Sichere Systembeschaffung, -entwicklung und -wartung: Führen Sie einen sicheren SDLC (SSDLC) mit integrierten Sicherheitstests (SAST, DAST, IAST) entlang der gesamten Entwicklungspipeline ein. Implementieren Sie Patch-Management-Prozesse für alle Software- und Hardwarekomponenten.

- Schwachstellenmanagement: Richten Sie ein formelles Schwachstellenmanagementprogramm ein, das regelmäßige Scans (intern/extern), Penetrationstests und einen klaren Patch-Rhythmus umfasst. Implementieren Sie ein Schwachstellenmeldungsprogramm.

- Kryptografie und Verschlüsselung: Setzen Sie starke Verschlüsselung für Daten im Ruhezustand und während der Übertragung um (z. B. vollständige Festplattenverschlüsselung, Datenbankverschlüsselung, TLS 1.2+ für Netzwerkkommunikation). Implementieren Sie robuste Schlüsselverwaltungsverfahren (z. B. Hardware-Sicherheitsmodule – HSMs).

- Zugriffskontrolle und MFA: Implementieren Sie Zugriffsmodelle nach dem Prinzip des geringsten Rechts. Setzen Sie MFA für alle Fernzugriffe und Zugriffe auf kritische interne Systeme ein. Verwenden Sie starke Passwortrichtlinien und kontinuierliche Authentifizierung, wo angebracht. Implementieren Sie robuste Asset-Management-Systeme.

- Sichere Kommunikation: Stellen Sie sicher, dass alle internen und externen kritischen Kommunikationen (Sprache, Video, Text) verschlüsselt und authentifiziert sind.

- Richten Sie robuste Verfahren zur Vorfällenmeldung ein:

- Technischer Schritt: Entwickeln Sie einen klaren Incident-Response-Plan mit definierten Rollen, Verantwortlichkeiten und Kommunikationskanälen.

- Technische Details: Implementieren Sie Systeme zur schnellen Erkennung, Klassifizierung und ersten Bewertung von Vorfällen. Stellen Sie technische Fähigkeiten zur Erfassung und Aufbewahrung von vorfallsbezogenen Daten für Berichte und forensische Analysen sicher. Definieren Sie klare interne und externe (an CSIRTs/zuständige Behörden) Benachrichtigungsfristen und -inhalte.

- Strengthen Governance and Accountability:

- Technischer Schritt: Beziehen Sie die oberste Führungsebene in die Überwachung der Cybersicherheit ein.

- Technische Details: Bieten Sie regelmäßige Schulungen zur Cybersicherheit für alle Mitarbeiter sowie spezielle Schulungen für IT- und Managementteams an. Integrieren Sie Cybersicherheitsrisiken in die Unternehmensrisikomanagement-Frameworks.

- Regelmäßige Audits und Überprüfungen:

- Technischer Schritt: Führen Sie regelmäßige interne und externe Cybersicherheitsaudits und Wirksamkeitsbewertungen der implementierten Maßnahmen durch.

- Technische Details: Dazu gehören Sicherheitsbewertungen, Penetrationstests und Compliance-Audits, um die Einhaltung der NIS2-Anforderungen zu überprüfen und Bereiche für kontinuierliche Verbesserungen zu identifizieren.

Folgen der Nichteinhaltung der EU-NIS2-Richtlinie

Die Nichtbefolgung der NIS2 hat erhebliche Folgen:

- Verwaltungsstrafen:

- Wesentliche Unternehmen: Bis zu 10 Millionen Euro oder 2 % des weltweiten Gesamtumsatzes im vorangegangenen Geschäftsjahr, je nachdem, welcher Betrag höher ist.

- Wichtige Unternehmen: Bis zu 7 Millionen Euro oder 1,4 % des weltweiten Jahresumsatzes des Unternehmens im vorangegangenen Geschäftsjahr, je nachdem, welcher Betrag höher ist.

- Nichtmonetäre Sanktionen: Nationale Behörden können verschiedene nichtmonetäre Maßnahmen verhängen, darunter:

- Verbindliche Anweisungen zu bestimmten Cybersicherheitsmaßnahmen.

- Obligatorische Sicherheitsaudits.

- Compliance-Anordnungen, die die Behebung von Verstößen erfordern.

- Vorübergehende Verbote der Erbringung von Dienstleistungen oder der Ausübung bestimmter Tätigkeiten.

- Anordnungen zur Benachrichtigung der Kunden über erhebliche Cybersicherheitsrisiken.

- Haftung der Geschäftsleitung: Mitglieder von Führungsgremien können für Verstöße gegen Cybersecurity-Risikomanagementverpflichtungen haftbar gemacht werden, was bei wiederholten Verstößen auch ein vorübergehendes Verbot von Führungsaufgaben umfassen kann.

- Reputationsschaden: Nichtkonformität und Sicherheitsvorfälle können den Ruf einer Organisation schwer schädigen, das Vertrauen der Kunden untergraben und Geschäftsbeziehungen beeinträchtigen.

- Betriebsstörungen: Unzureichende Cybersicherheit kann zu schwerwiegenden Betriebsstörungen, Dienstausfällen und erheblichen finanziellen Verlusten aufgrund von Wiederherstellungsmaßnahmen, behördlichen Geldstrafen und potenziellen Rechtsansprüchen führen.

Wie ImmuniWeb bei der Einhaltung der EU-NIS2-Richtlinie hilft

Die KI-gestützte Plattform von ImmuniWeb für Anwendungssicherheitstests (AST) und Angriffsflächenmanagement (ASM) bietet robuste technische Funktionen, die Unternehmen direkt dabei unterstützen, die Einhaltung mehrerer kritischer Aspekte der EU-NIS2-Richtlinie zu erreichen und aufrechtzuerhalten.

So unterstützt ImmuniWeb konkret die NIS2-Compliance:

ImmuniWeb führt tiefe API-Penetrationstests durch, deckt Schwachstellen wie unsichere Endpunkte, fehlerhafte Authentifizierung und Datenlecks auf und gewährleistet die Einhaltung der OWASP API Security Top 10.

Automatisierte, KI-basierte Scans erkennen Fehlkonfigurationen, übermäßige Berechtigungen und schwache Verschlüsselung in REST-, SOAP- und GraphQL-APIs und liefern umsetzbare Behebungshinweise.

ImmuniWeb bietet Anwendungspenetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® On-Demand an.

Die preisgekrönte ImmuniWeb® AI-Plattform für Application Security Posture Management (ASPM) hilft dabei, den gesamten digitalen Fußabdruck einer Organisation, einschließlich versteckter, unbekannter und vergessener Webanwendungen, APIs und mobiler Anwendungen, aggressiv und kontinuierlich zu erkunden.

ImmuniWeb entdeckt und überwacht kontinuierlich exponierte IT-Assets (Webanwendungen, APIs, Cloud-Dienste), reduziert blinde Flecken und verhindert Einbrüche durch Echtzeit-Risikobewertung.

ImmuniWeb bietet automatisierte Penetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® Continuous an.

Simuliert fortgeschrittene Angriffe auf AWS-, Azure- und GCP-Umgebungen, um Fehlkonfigurationen, unsichere IAM-Rollen und exponierte Speicher zu identifizieren, gemäß den CIS-Benchmarks.

Automatisiert die Erkennung von Cloud-Fehlkonfigurationen, Compliance-Lücken (z. B. PCI DSS, HIPAA) und Schatten-IT und bietet Behebungshinweise für eine resiliente Cloud-Infrastruktur.

Kombiniert KI-basierte Angriffssimulationen mit menschlichem Fachwissen, um Abwehrmaßnahmen 24/7 zu testen und dabei reale Angreifer nachzuahmen, ohne den Betrieb zu stören.

Führt automatisierte Angriffsszenarien durch, um Sicherheitskontrollen zu validieren und Schwachstellen in Netzwerken, Anwendungen und Endpunkten aufzudecken, bevor Angreifer sie ausnutzen.

Bietet kontinuierliche, KI-gestützte Penetrationstests, um neue Schwachstellen nach der Bereitstellung zu identifizieren und damit eine proaktive Risikominderung über einmalige Audits hinaus zu gewährleisten.

Priorisiert und behebt Risiken in Echtzeit, indem Bedrohungsinformationen mit Schwachstellen in Assets korreliert werden, wodurch Exploit-Fenster minimiert werden.

Überwacht das Dark Web, Paste-Sites und Hacker-Foren auf gestohlene Anmeldedaten, leakte Daten und gezielte Bedrohungen, um proaktive Maßnahmen zu ermöglichen.

Die preisgekrönte ImmuniWeb® AI-Plattform für Datensicherheitsmanagement hilft dabei, die internetexponierten digitalen Assets einer Organisation, einschließlich Webanwendungen, APIs, Cloud-Speicher und Netzwerkdienste, kontinuierlich zu identifizieren und zu überwachen.

Durchsucht Untergrundmärkte nach kompromittierten Mitarbeiter-/Kundendaten, geistigem Eigentum und Betrugsmaschen und warnt Unternehmen vor Datenpannen.

Testet iOS-/Android-Apps auf unsichere Datenspeicherung, Reverse Engineering-Risiken und API-Fehler gemäß den OWASP Mobile Top 10-Leitlinien.

Automatisiert die statische (SAST) und dynamische (DAST) Analyse mobiler Apps, um Schwachstellen wie hartcodierte Geheimnisse oder schwache TLS-Konfigurationen zu erkennen.

Identifiziert falsch konfigurierte Firewalls, offene Ports und schwache Protokolle in lokalen und hybriden Netzwerken und stärkt die Abwehr.

Bietet skalierbare, abonnementbasierte Penetrationstests mit detaillierten Berichten und Abhilfemaßnahmenverfolgung für agile Sicherheits-Workflows.

Erkennt und beschleunigt die Abnahme von Phishing-Websites, die sich als Ihre Marke ausgeben, und minimiert Reputationsschäden und Betrugsverluste.

Bewertet die Sicherheitslage von Anbietern (z. B. exponierte APIs, veraltete Software), um Angriffe auf die Lieferkette zu verhindern und die Einhaltung der Vorschriften sicherzustellen.

Simuliert auf Ihre Branche zugeschnittene Advanced Persistent Threats (APTs) und testet die Erkennungs- und Reaktionsfähigkeiten gegen realistische Angriffsketten.

Manuelle und automatisierte Tests decken SQLi-, XSS- und Geschäftslogikfehler in Webanwendungen auf, im Einklang mit OWASP Top 10 und regulatorischen Anforderungen.

Führt kontinuierliche DAST-Scans durch, um Schwachstellen in Echtzeit zu erkennen, und integriert in CI/CD-Pipelines für DevSecOps-Effizienz.

Im Wesentlichen fungiert ImmuniWeb als wichtiger technischer Wegbereiter für die Einhaltung der NIS2-Richtlinie, insbesondere für das strenge Cybersicherheits-Risikomanagement, die Schwachstellenbehandlung und die Anforderungen an sichere Entwicklung, die den Kern der Richtlinie bilden.

Erfüllen Sie regulatorische Anforderungen mit der ImmuniWeb® AI-Plattform

ImmuniWeb kann auch bei der Einhaltung anderer Datenschutzgesetze und -vorschriften helfen:

Europa

EU GDPR

EU DORA

EU NIS 2

EU Cyber Resilience Act

EU AI Act

EU ePrivacy-Richtlinie

UK GDPR

Swiss FADP

Schweizer FINMA-Rundschreiben 2023/1

Nord- und Südamerika

Naher Osten & Afrika

Katar Gesetz zum Schutz personenbezogener Daten

Saudi-Arabien Gesetz zum Schutz personenbezogener Daten

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Südafrika Gesetz zum Schutz personenbezogener Informationen

UAE Verordnung zur Informationssicherheit (1.1)

Gesetz zum Schutz personenbezogener Daten der Vereinigten Arabischen Emirate

Asia Pacific

Australia Privacy Act

Hongkonger Datenschutzverordnung

Indisches Gesetz zum Schutz personenbezogener Daten (DPDPA)

Japan Gesetz über den Schutz personenbezogener Daten

Singapur Gesetz zum Schutz personenbezogener Daten