Einhaltung des Indischen Gesetzes zum Schutz digitaler personenbezogener Daten (DPDPA)

Das indische Gesetz zum Schutz digitaler personenbezogener Daten (DPDPA) von 2023 ist Indiens erstes umfassendes Datenschutzgesetz und regelt, wie personenbezogene Daten von Unternehmen und staatlichen Stellen verarbeitet werden.

Die digitale Landschaft Indiens entwickelt sich rasant, wodurch ein dringender Bedarf an robusten Datenschutzvorschriften entsteht. Das 2023 in Kraft getretene Digital Personal Data Protection Act (DPDPA) markiert einen entscheidenden Moment für den Schutz personenbezogener Daten in Indien.

Dieser Artikel bietet einen umfassenden Überblick über die DPDPA, ihre wichtigsten Compliance-Aspekte, technischen Überlegungen und wie Organisationen sich in diesem neuen regulatorischen Rahmen zurechtfinden können.

Übersicht über das indische Gesetz zum Schutz digitaler personenbezogener Daten (DPDPA)

Das DPDPA, das im August 2023 verabschiedet wurde und deren Durchführungsbestimmungen im Januar 2025 veröffentlicht wurden, ist Indiens umfassendes Datenschutzgesetz. Es zielt darauf ab, ein Gleichgewicht zwischen den Datenrechten des Einzelnen und der Notwendigkeit der Datenverarbeitung für das Wirtschaftswachstum und öffentliche Dienstleistungen herzustellen. Das Gesetz definiert wichtige Rollen:

- Betroffener: Die Person, auf die sich die personenbezogenen Daten beziehen.

- Datenverantwortlicher: Die Stelle, die Zweck und Mittel der Verarbeitung personenbezogener Daten bestimmt.

- Datenverarbeiter: Eine Entität, die personenbezogene Daten im Auftrag eines Datenverantwortlichen verarbeitet.

- Bedeutende Datenverwalter: Eine besondere Kategorie von Datenverwaltern, die anhand von Faktoren wie dem Umfang und der Sensibilität der verarbeiteten Daten, dem Risiko für die Dateninhaber sowie den potenziellen Auswirkungen auf die Souveränität und Integrität Indiens identifiziert werden. Diese Stellen unterliegen erweiterten Verpflichtungen.

Die DPDPA gilt für die Verarbeitung digitaler personenbezogener Daten innerhalb Indiens und für die im Ausland erfolgende Verarbeitung, wenn dabei Waren oder Dienstleistungen für Personen in Indien angeboten werden. Sie umfasst personenbezogene Daten, die in digitaler oder analoger Form erhoben und anschließend digitalisiert wurden.

Wichtige Aspekte der Einhaltung des indischen Gesetzes zum Schutz digitaler personenbezogener Daten (DPDPA)

Die Einhaltung der DPDPA erfordert einen vielschichtigen Ansatz, der rechtliche, organisatorische und technische Maßnahmen umfasst. Zu den wichtigsten Aspekten gehören:

- Einwilligungsmanagement:

- Spezifische, informierte, bedingungslose Einwilligung: Datenverwalter müssen eine Einwilligung einholen, die frei, spezifisch, informiert und bedingungslos ist. Das bedeutet, klar darzulegen, warum Daten erhoben werden, wie sie verwendet werden und welche Rechte der Dateninhaber hat.

- Eindeutige Zustimmung: Die Zustimmung muss durch eine eindeutige bestätigende Handlung erfolgen. Vorausgefüllte Kästchen oder stillschweigende Zustimmung sind in der Regel nicht ausreichend.

- Einfacher Widerruf: Die Dateninteressenten müssen ihre Einwilligung ebenso einfach widerrufen können, wie sie sie erteilt haben. Die Verarbeitung muss unverzüglich nach dem Widerruf eingestellt werden, es sei denn, gesetzliche Vorschriften erfordern anderes.

- Verifizierbare elterliche Zustimmung: Für Kinder und Personen mit Behinderungen ist die verifizierbare Zustimmung eines Elternteils oder gesetzlichen Vertreters vorgeschrieben.

- Consent Managers: Das Gesetz führt das Konzept der „Consent Managers“ ein, also bei der Data Protection Board of India registrierte Stellen, die die Einwilligungsverwaltung zwischen Datenprinzipalen und Datenvertrauenspersonen erleichtern sollen. Sie müssen benutzerfreundliche Plattformen bereitstellen, über die Einzelpersonen ihre Einwilligungen verwalten können.

- Rechte der betroffenen Personen: Die DPDPA gewährt den betroffenen Personen mehrere Rechte, die denen in globalen Datenschutzvorschriften ähneln:

- Recht auf Zugang: Dateninhaber können eine Übersicht ihrer von einem Datenverantwortlichen gespeicherten personenbezogenen Daten sowie Informationen über deren Verarbeitung anfordern.

- Recht auf Berichtigung und Löschung: Personen können die Berichtigung oder Aktualisierung unrichtiger Daten verlangen sowie die Löschung von Daten, wenn diese nicht mehr benötigt werden oder die Einwilligung widerrufen wurde (es sei denn, die Aufbewahrung ist gesetzlich erforderlich).

- Recht auf Widerruf der Einwilligung: Wie oben erwähnt, handelt es sich hierbei um ein Grundrecht.

- Recht auf Beschwerde: Einzelpersonen können Beschwerden direkt beim Data Fiduciary einreichen und bei Nichtzufriedenheit an die Data Protection Board of India weiterleiten.

- Recht auf Information: Datenverwalter müssen Einzelpersonen in verständlicher Sprache klar über die Zwecke der Datenerhebung, die Verwendung der Daten und ihre Rechte informieren.

- Datensicherheit und -schutz:

- Angemessene Sicherheitsvorkehrungen: Organisationen müssen robuste technische und organisatorische Maßnahmen implementieren, um personenbezogene Daten vor unbefugtem Zugriff, Erhebung, Verwendung, Offenlegung, Änderung oder Entsorgung zu schützen. Dazu gehören:

- Verschlüsselung: Verschlüsselung personenbezogener Daten in Ruhe und bei der Übertragung.

- Obfuscation und Maskierung: Techniken zur Maskierung sensibler Daten.

- Zugriffskontrolle: Implementierung von rollenbasierten Zugriffskontrollen (RBAC) und des Prinzips der geringsten Privilegien, um den Zugriff auf personenbezogene Daten nach dem Bedarfsprinzip zu beschränken.

- Regelmäßige Sicherheitsbewertungen: Durchführung regelmäßiger Sicherheitsaudits, Schwachstellenanalysen und Penetrationstests, um Schwachstellen zu identifizieren und zu beheben.

- Führen von Zugriffsprotokollen: Detaillierte Aufzeichnungen darüber, wer wann auf welche Daten zugegriffen hat.

- Sichere Entsorgung: Implementierung sicherer Methoden zur Entsorgung personenbezogener Daten (z. B. Löschen, Schreddern).

- Angemessene Sicherheitsvorkehrungen: Organisationen müssen robuste technische und organisatorische Maßnahmen implementieren, um personenbezogene Daten vor unbefugtem Zugriff, Erhebung, Verwendung, Offenlegung, Änderung oder Entsorgung zu schützen. Dazu gehören:

- Benachrichtigung bei Datenpannen: Datenverantwortliche sind verpflichtet, die Datenschutzbehörde Indiens und die betroffenen Datenbetreuer klar, prägnant und zeitnah (innerhalb von 72 Stunden nach Entdeckung) über eine Datenpanne zu informieren. Die Benachrichtigung sollte die Art, den Umfang, den Zeitpunkt und die Auswirkungen der Pannen sowie Maßnahmen zur Minderung der Schäden umfassen.

- Datenaufbewahrung: Personenbezogene Daten sollten nicht länger aufbewahrt werden, als für die Erfüllung des angegebenen Zwecks, für den sie erhoben wurden, oder gemäß gesetzlicher Vorschrift erforderlich ist. Organisationen müssen klare Datenaufbewahrungsrichtlinien und -zeitpläne definieren und einhalten, um eine sichere Löschung oder Anonymisierung sicherzustellen, sobald die Daten nicht mehr benötigt werden.

- Rechenschaftspflicht und Governance:

- Datenschutzbeauftragter (DSB): Bedeutende Datenverwalter sind verpflichtet, einen in Indien ansässigen DSB zu ernennen. Kleinere Datenverwalter können eine Person für Datenverarbeitungsfragen benennen. Der DSB fungiert als Ansprechpartner für Datenschutzangelegenheiten.

- Richtlinien und Verfahren: Unternehmen müssen umfassende Richtlinien und Verfahren für die Erhebung, Verwendung, Offenlegung und Verwaltung von Daten entwickeln und umsetzen, einschließlich Einwilligungsmechanismen, Datenretentionspläne, Sicherheitsmaßnahmen und Protokollen für die Reaktion auf Datenpannen.

- Datenschutz-Folgenabschätzungen (DPIAs): Bevor Organisationen neue Projekte oder Initiativen durchführen, die die Verarbeitung personenbezogener Daten beinhalten, sollten sie DPIAs durchführen, um potenzielle Datenschutzrisiken zu bewerten und zu mindern.

- Mitarbeiterschulungen: Regelmäßige Schulungen und Sensibilisierungsprogramme sind entscheidend, um die Mitarbeiter über ihre Datenschutzverantwortlichkeiten aufzuklären.

- Grenzüberschreitende Datenübertragungen: Die DPDPA schränkt grenzüberschreitende Datenübertragungen ein und verpflichtet die Regierung, Richtlinien zu erlassen, in denen festgelegt ist, wann solche Übertragungen zulässig sind, um einen angemessenen Schutz im Empfängerland zu gewährleisten.

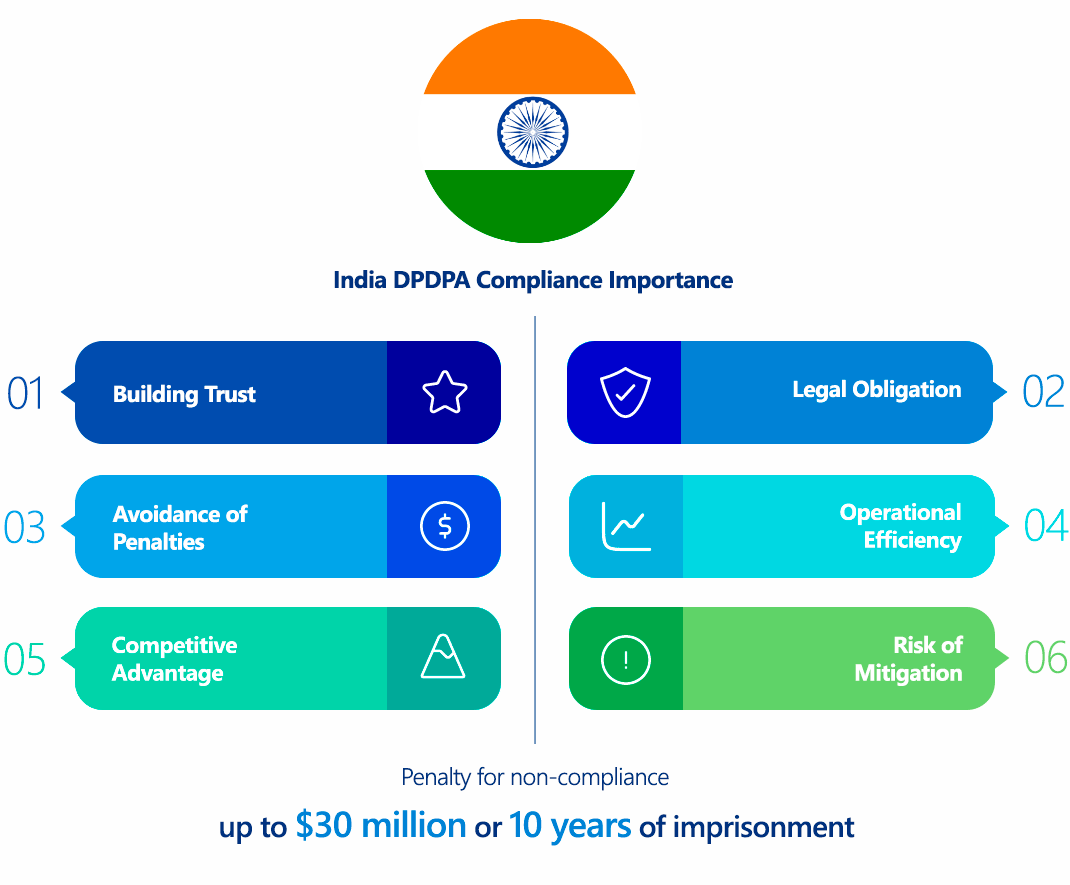

Warum ist die Einhaltung des indischen Gesetzes zum Schutz digitaler personenbezogener Daten (DPDPA) wichtig?

Die Einhaltung des DPDPA ist aus mehreren Gründen von größter Bedeutung:

- Gesetzliche Verpflichtung: Es handelt sich um eine zwingende gesetzliche Pflicht, deren Nichteinhaltung zu erheblichen Strafen führen kann.

- Vertrauen aufbauen: Die Einhaltung von Datenschutzgrundsätzen fördert das Vertrauen bei Kunden, Mitarbeitern und anderen Stakeholdern und stärkt Reputation und Markenimage.

- Risikominderung: Compliance hilft Organisationen, das Risiko von Datenverletzungen, Reputationsschäden, rechtlichen Haftungsansprüchen und finanziellen Verlusten im Zusammenhang mit Non-Compliance zu minimieren.

- Betriebliche Effizienz: Die Implementierung robuster Datenschutzpraktiken kann die Datenverarbeitungsprozesse optimieren und die Gesamtdatenverwaltung verbessern.

- Wettbewerbsvorteil: In einer zunehmend datenschutzbewussten Welt kann ein starker Datenschutz einen Wettbewerbsvorteil darstellen.

- Vermeidung von Strafen: Die DPDPA sieht erhebliche Strafen für Verstöße vor, die eine erhebliche finanzielle Belastung darstellen können.

Wer muss das indische Gesetz zum Schutz digitaler personenbezogener Daten (DPDPA) einhalten?

Die DPDPA gilt allgemein für:

- Jede Person, die digitale personenbezogene Daten im indischen Hoheitsgebiet verarbeitet. Dazu gehören Einzelpersonen, hinduistische Großfamilien, Unternehmen, Firmen, Personenvereinigungen (eingetragen oder nicht) sowie der Staat.

- Verarbeitung digitaler personenbezogener Daten im Ausland, die Waren oder Dienstleistungen an Personen in Indien anbieten. Das bedeutet, dass auch Organisationen außerhalb Indiens, die sich an indische Einwohner richten, die Vorschriften einhalten müssen.

- Verarbeitung von personenbezogenen Daten, die in nicht-digitaler Form erhoben und anschließend digitalisiert wurden.

Ausnahmen gelten für die Verarbeitung von Daten für persönliche oder häusliche Zwecke.

Vergleich zwischen dem indischen Gesetz zum Schutz digitaler personenbezogener Daten (DPDPA) und der DSGVO

Sowohl das DPDPA als auch die DSGVO (Datenschutz-Grundverordnung) sind umfassende Datenschutzgesetze, haben jedoch wichtige Ähnlichkeiten und Unterschiede:

| Feature | DPDPA (Indien) | DSGVO (Europäische Union) |

|---|---|---|

| Geltungsbereich | Gilt für digitale personenbezogene Daten in Indien sowie für ausländische Unternehmen, die Waren oder Dienstleistungen für Indien anbieten. Umfasst den privaten Sektor und staatliche Behörden. | Gilt für die Verarbeitung personenbezogener Daten innerhalb der EU und für Organisationen außerhalb der EU, wenn sie Waren oder Dienstleistungen für EU-Bürger anbieten oder deren Verhalten überwachen. Umfasst sowohl den privaten als auch den öffentlichen Sektor. |

| Sensitive Data | Sensiblen Daten werden nicht ausdrücklich definiert, aber die Regierung kann Kategorien festlegen. | Explizite Definition „besonderer Kategorien personenbezogener Daten“ (z. B. Gesundheitsdaten, ethnische Herkunft, politische Meinungen), die einen höheren Schutz erfordern. |

| Zustimmung | Erfordert freie, spezifische, informierte und bedingungslose Einwilligung mit klarer affirmative Handlung. Einfacher Widerruf. Überprüfbare elterliche Einwilligung für Kinder. Einführung von „Consent Managers“. | Erfordert eine klare, aktive Zustimmung zur Einwilligung, die freiwillig, spezifisch, informiert und eindeutig sein muss. Leichter Widerruf. Elterliche Einwilligung für Kinder. |

| Rechte der Datenberechtigten | Zugriff, Berichtigung, Löschung, Widerruf der Einwilligung, Beschwerdebearbeitung, Recht auf Information. Enthält keine Datenportabilität. | Auskunft, Berichtigung, Löschung („Recht auf Vergessenwerden“), Datenübertragbarkeit, Einschränkung der Verarbeitung, Widerspruch gegen die Verarbeitung, Recht, keiner automatisierten Entscheidungsfindung unterworfen zu werden. Umfangreichere Rechte. |

| Datenlokalisierung | Es wird keine strenge Datenlokalisierung durchgesetzt, aber die Regierung kann Beschränkungen für grenzüberschreitende Übertragungen auferlegen. | Keine strikte Datenlokalisierung, aber Übertragungen außerhalb des EWR erfordern angemessene Schutzmaßnahmen (z. B. Standardvertragsklauseln, bindende Unternehmensregeln). |

| Datenschutzbeauftragter | Obligatorisch für bedeutende Datenverwalter (mit Sitz in Indien). | Obligatorisch für Behörden, Organisationen, die große Mengen besonderer Datenkategorien verarbeiten, oder solche, die regelmäßig und systematisch Datenbetroffene überwachen. Kann intern oder extern sein. |

| Meldepflicht bei Datenverletzungen | Benachrichtigen Sie die Datenschutzbehörde und die betroffenen Dateninhaber innerhalb von 72 Stunden. | Benachrichtigen Sie die Aufsichtsbehörde innerhalb von 72 Stunden, sofern eine Gefahr für Rechte und Freiheiten unwahrscheinlich ist. Benachrichtigen Sie die betroffenen Personen ohne unverzügliche Verzögerung, wenn ein hohes Risiko besteht. |

| Sanktionen | Erhebliche Geldstrafen mit der Möglichkeit gestaffelter Bußgelder. | Höhere Strafen: Bis zu 20 Millionen Euro oder 4 % des weltweiten Jahresumsatzes, je nachdem, welcher Betrag höher ist, bei schweren Verstößen. |

| Rechtsgrundlage für die Verarbeitung | In erster Linie Einwilligung, aber auch „berechtigte Interessen“ für bestimmte Zwecke (z. B. staatliche Dienstleistungen, medizinische Notfälle). | Einwilligung, berechtigte Interessen, vertragliche Notwendigkeit, gesetzliche Verpflichtung, lebenswichtige Interessen, öffentliche Aufgabe. Mehrdeutigere und vielfältigere Rechtsgrundlagen. |

| Verzeichnis der Verarbeitungstätigkeiten (RoPA) | Dies ist nicht ausdrücklich für alle Organisationen vorgeschrieben, aber Datenverantwortliche müssen Aufzeichnungen über Einwilligungen und Datensicherheitsvorfälle führen. | Für die meisten Organisationen obligatorisch, mit Angaben zu Verarbeitungsaktivitäten, Zwecken, Datenkategorien, Empfängern, Aufbewahrungsfristen und Sicherheitsmaßnahmen. |

Wie kann die Einhaltung des indischen Gesetzes zum Schutz digitaler personenbezogener Daten (DPDPA) sichergestellt werden?

Die Einhaltung der DPDPA erfordert einen systematischen und kontinuierlichen Ansatz. Hier sind die wichtigsten Schritte und technischen Überlegungen:

- Dateninventar und -zuordnung:

- Technische Details: Implementieren Sie Tools und Lösungen zur Datenentdeckung (z. B. mithilfe von KI-basierten Datenentdeckungsplattformen), um alle personenbezogenen Daten zu identifizieren, zu klassifizieren und zu kartieren, die in den Systemen Ihrer Organisation (on-premise, Cloud, Anwendungen, Datenbanken usw.) erfasst, gespeichert, verarbeitet und geteilt werden.

- Technische Details: Kategorisieren Sie Daten nach Typ (z. B. PII, sensible personenbezogene Daten, falls später klassifiziert), Zweck der Erhebung und Rechtsgrundlage für die Verarbeitung.

- Dokumentieren Sie Datenflüsse: Wo die Daten entstammen, wie sie durch die Systeme fließen, wo sie gespeichert werden und mit wem sie geteilt werden (einschließlich Drittanbieter).

- 2. Implementierung eines Einwilligungsmanagementsystems:

- Technische Details: Einsatz einer robusten Consent Management Platform (CMP) oder Entwicklung interner Mechanismen, um:

- Erheben Sie klare, ausdrückliche Zustimmung und dokumentieren Sie diese (z. B. über granulare Opt-in-Optionen).

- Stellen Sie zum Zeitpunkt der Datenerfassung klare und verständliche Datenschutzhinweise bereit.

- Einfachen Widerruf der Einwilligung ermöglichen.

- Führen Sie ein detailliertes Prüfprotokoll aller Einwilligungsvorgänge (wer, wann, wozu wurde eingewilligt) durch.

- Integrieren Sie Website-Cookies und Tracking-Technologien zur Verwaltung von Benutzereinstellungen.

- Implementieren Sie Mechanismen zur Altersprüfung für verifizierbare elterliche Zustimmung.

- Technische Details: Einsatz einer robusten Consent Management Platform (CMP) oder Entwicklung interner Mechanismen, um:

- Implementierung von Mechanismen zur Bearbeitung von Anfragen des Betroffenen (DPR):

- Technische Details: Richten Sie sichere und benutzerfreundliche Kanäle ein, über die Datenbetreuer ihre Rechte (Zugriff, Berichtigung, Löschung, Widerruf) ausüben können. Dies kann Folgendes umfassen:

- Ein dediziertes Datenschutzportal oder Webformular.

- Automatisierte Workflows für die Bearbeitung von DPRs, einschließlich Identitätsprüfung.

- Prozesse zur Gewährleistung zeitnaher und genauer Antworten (innerhalb festgelegter Zeitrahmen).

- Integration mit Datensystemen für eine effiziente Datenabfrage, -änderung oder -löschung.

- Technische Details: Richten Sie sichere und benutzerfreundliche Kanäle ein, über die Datenbetreuer ihre Rechte (Zugriff, Berichtigung, Löschung, Widerruf) ausüben können. Dies kann Folgendes umfassen:

- Datensicherheit verbessern:

- Implementieren und regelmäßig überprüfen Sie umfassende Cybersicherheitsmaßnahmen:

- Verschlüsselung: Wenden Sie eine starke Verschlüsselung (z. B. AES-256) für Daten im Ruhezustand (Datenbanken, Speicher) und Daten im Transit (TLS/SSL für die Netzwerkkommunikation) an.

- Zugriffskontrollen: Implementieren Sie strenge rollenbasierte Zugriffskontrolle (RBAC) und das Prinzip der minimalen Berechtigungen. Nutzen Sie Multi-Faktor-Authentifizierung (MFA) für den Zugriff auf sensible Systeme.

- Netzwerksegmentierung: Segmentieren Sie Netzwerke, um den Ausbreitungsradius potenzieller Breaches zu begrenzen.

- Schwachstellenmanagement: Führen Sie kontinuierliche Schwachstellenscans, Penetrationstests und Sicherheitsaudits von Anwendungen, Netzwerken und Infrastruktur durch.

- Sicherheitsinformations- und Ereignismanagement (SIEM): Bereitstellung von SIEM-Lösungen zur Erfassung, Analyse und Korrelation von Sicherheitsprotokollen zur Echtzeit-Erkennung von Bedrohungen und zur Vorfallreaktion.

- Intrusion Detection/Prevention Systems (IDS/IPS): Implementieren Sie IDS/IPS, um den Netzwerkverkehr auf maliziöse Aktivitäten zu überwachen.

- Verhinderung von Datenverlusten (DLP): Setzen Sie DLP-Lösungen ein, um die unbefugte Übertragung sensibler Daten zu verhindern.

- Sichere Codierungspraktiken: Schulen Sie Entwickler in sicheren Codierungsprinzipien (z. B. OWASP Top 10), um Schwachstellen in Anwendungen zu minimieren.

- Regelmäßige Backups und Notfallwiederherstellung: Implementieren Sie robuste Backup- und Notfallwiederherstellungspläne, um die Datenverfügbarkeit und -Resilienz zu gewährleisten.

- Implementieren und regelmäßig überprüfen Sie umfassende Cybersicherheitsmaßnahmen:

- Entwickeln Sie einen Reaktionsplan für Datenverletzungen:

- Erstellen und regelmäßig testen Sie einen detaillierten Incident-Response-Plan, der Folgendes umfasst:

- Erkennung und Eindämmung von Vorfällen.

- Forensische Analyse zur Ermittlung des Umfangs und der Auswirkungen.

- Kommunikationsprotokolle für die Benachrichtigung der Datenschutzbehörde und der betroffenen Dateninhaber innerhalb der 72-Stunden-Frist.

- Abhilfemaßnahmen zur Verhinderung künftiger Vorfälle.

- Technische Werkzeuge für schnelle Inzidenzreaktion und digitale Forensik.

- Erstellen und regelmäßig testen Sie einen detaillierten Incident-Response-Plan, der Folgendes umfasst:

- Richtlinien zur Datenaufbewahrung und -entsorgung:

- Technische Details: Definieren und durchsetzen Sie klare Aufbewahrungsfristen für verschiedene Kategorien personenbezogener Daten auf der Grundlage rechtlicher, regulatorischer und geschäftlicher Anforderungen.

- Technische Details: Implementieren Sie automatisierte oder manuelle Prozesse zur sicheren Löschung oder Anonymisierung von Daten nach Ablauf der Aufbewahrungsfristen. Verwenden Sie Methoden wie kryptografische Löschung, Entmagnetisierung oder physische Zerstörung für Hardware.

- Drittanbieter-Risikomanagement:

- Technische Details: Führen Sie eine Due-Diligence-Prüfung für alle Drittanbieter und Datenverarbeiter durch, die personenbezogene Daten verarbeiten.

- Technische Details: Stellen Sie sicher, dass vertragliche Vereinbarungen mit Verarbeitern Bestimmungen enthalten, die die Einhaltung der DPDPA und angemessene Sicherheitsmaßnahmen vorschreiben.

- Technische Detail: Regelmäßige Audits der Sicherheitspraktiken von Drittanbietern.

- Mitarbeiterschulung und Sensibilisierung:

- Technische Details: Führen Sie regelmäßige Schulungen zu den Anforderungen der DPDPA, bewährten Verfahren für den Umgang mit Daten und Sicherheitsbewusstsein für alle Mitarbeiter durch, die personenbezogene Daten verarbeiten.

Konsequenzen der Nichteinhaltung des indischen Digital Personal Data Protection Act (DPDPA)

Die DPDPA sieht erhebliche Strafen für Nichtbeachtung vor und unterstreicht damit die Wichtigkeit der Einhaltung. Während die konkreten Geldbußen in den Regelungen detailliert festgelegt sind, weist das Gesetz einen gestaffelten Ansatz mit erheblichen Geldstrafen für verschiedene Verstöße auf, darunter:

- Versäumnis, personenbezogene Daten zu schützen: Dies kann zu einer Geldstrafe von bis zu 250 Crore INR (ca. 30 Millionen USD) führen.

- Versäumnis, den Vorstand über eine Datenverletzung zu informieren: Bis zu 200 Crore INR.

- Nichteinhaltung der Verpflichtungen zum Schutz von Kinderdaten: Bis zu 150 Crore INR.

- Verstoß gegen die Pflicht des Datenverwalters zur Benachrichtigung des Dateninhabers: bis zu 50 Crore INR.

Diese Strafen unterstreichen die schwerwiegenden finanziellen Konsequenzen für Organisationen, die der Compliance nicht nachkommen, zusätzlich zu Reputationsschäden und dem potenziellen Verlust des Kundenvertrauens.

Wie hilft ImmuniWeb bei der Einhaltung des indischen Digital Personal Data Protection Act (DPDPA)?

ImmuniWeb kann mit seiner KI-gestützten Cybersicherheitsplattform Unternehmen erheblich dabei unterstützen, die DPDPA-Konformität zu erreichen und aufrechtzuerhalten, insbesondere aus technischer Sicht. Obwohl ImmuniWeb keine Anwaltskanzlei ist und keine Rechtsberatung bietet, können seine Lösungen helfen, die technischen Anforderungen der DPDPA zu erfüllen:

ImmuniWeb führt tiefe API-Penetrationstests durch, deckt Schwachstellen wie unsichere Endpunkte, fehlerhafte Authentifizierung und Datenlecks auf und gewährleistet die Einhaltung der OWASP API Security Top 10.

Automatisierte, KI-basierte Scans erkennen Fehlkonfigurationen, übermäßige Berechtigungen und schwache Verschlüsselung in REST-, SOAP- und GraphQL-APIs und liefern umsetzbare Behebungshinweise.

ImmuniWeb bietet Anwendungspenetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® On-Demand an.

Die preisgekrönte ImmuniWeb® AI-Plattform für Application Security Posture Management (ASPM) hilft dabei, den gesamten digitalen Fußabdruck einer Organisation, einschließlich versteckter, unbekannter und vergessener Webanwendungen, APIs und mobiler Anwendungen, aggressiv und kontinuierlich zu erkunden.

ImmuniWeb entdeckt und überwacht kontinuierlich exponierte IT-Assets (Webanwendungen, APIs, Cloud-Dienste), reduziert blinde Flecken und verhindert Einbrüche durch Echtzeit-Risikobewertung.

ImmuniWeb bietet automatisierte Penetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® Continuous an.

Simuliert fortgeschrittene Angriffe auf AWS-, Azure- und GCP-Umgebungen, um Fehlkonfigurationen, unsichere IAM-Rollen und exponierte Speicher zu identifizieren, gemäß den CIS-Benchmarks.

Automatisiert die Erkennung von Cloud-Fehlkonfigurationen, Compliance-Lücken (z. B. PCI DSS, HIPAA) und Schatten-IT und bietet Behebungshinweise für eine resiliente Cloud-Infrastruktur.

Kombiniert KI-basierte Angriffssimulationen mit menschlichem Fachwissen, um Abwehrmaßnahmen 24/7 zu testen und dabei reale Angreifer nachzuahmen, ohne den Betrieb zu stören.

Führt automatisierte Angriffsszenarien durch, um Sicherheitskontrollen zu validieren und Schwachstellen in Netzwerken, Anwendungen und Endpunkten aufzudecken, bevor Angreifer sie ausnutzen.

Bietet kontinuierliche, KI-gestützte Penetrationstests, um neue Schwachstellen nach der Bereitstellung zu identifizieren und damit eine proaktive Risikominderung über einmalige Audits hinaus zu gewährleisten.

Priorisiert und behebt Risiken in Echtzeit, indem Bedrohungsinformationen mit Schwachstellen in Assets korreliert werden, wodurch Exploit-Fenster minimiert werden.

Überwacht das Dark Web, Paste-Sites und Hacker-Foren auf gestohlene Anmeldedaten, leakte Daten und gezielte Bedrohungen, um proaktive Maßnahmen zu ermöglichen.

Die preisgekrönte ImmuniWeb® AI-Plattform für Datensicherheitsmanagement hilft dabei, die internetexponierten digitalen Assets einer Organisation, einschließlich Webanwendungen, APIs, Cloud-Speicher und Netzwerkdienste, kontinuierlich zu identifizieren und zu überwachen.

Durchsucht Untergrundmärkte nach kompromittierten Mitarbeiter-/Kundendaten, geistigem Eigentum und Betrugsmaschen und warnt Unternehmen vor Datenpannen.

Testet iOS-/Android-Apps auf unsichere Datenspeicherung, Reverse Engineering-Risiken und API-Fehler gemäß den OWASP Mobile Top 10-Leitlinien.

Automatisiert die statische (SAST) und dynamische (DAST) Analyse mobiler Apps, um Schwachstellen wie hartcodierte Geheimnisse oder schwache TLS-Konfigurationen zu erkennen.

Identifiziert falsch konfigurierte Firewalls, offene Ports und schwache Protokolle in lokalen und hybriden Netzwerken und stärkt die Abwehr.

Bietet skalierbare, abonnementbasierte Penetrationstests mit detaillierten Berichten und Abhilfemaßnahmenverfolgung für agile Sicherheits-Workflows.

Erkennt und beschleunigt die Abnahme von Phishing-Websites, die sich als Ihre Marke ausgeben, und minimiert Reputationsschäden und Betrugsverluste.

Bewertet die Sicherheitslage von Anbietern (z. B. exponierte APIs, veraltete Software), um Angriffe auf die Lieferkette zu verhindern und die Einhaltung der Vorschriften sicherzustellen.

Simuliert auf Ihre Branche zugeschnittene Advanced Persistent Threats (APTs) und testet die Erkennungs- und Reaktionsfähigkeiten gegen realistische Angriffsketten.

Manuelle und automatisierte Tests decken SQLi-, XSS- und Geschäftslogikfehler in Webanwendungen auf, im Einklang mit OWASP Top 10 und regulatorischen Anforderungen.

Führt kontinuierliche DAST-Scans durch, um Schwachstellen in Echtzeit zu erkennen, und integriert in CI/CD-Pipelines für DevSecOps-Effizienz.

Die KI-gestützte Plattform von ImmuniWeb kombiniert Automatisierung mit Expertenvalidierung für umsetzbare, compliance-freundliche Sicherheitserkenntnisse.

Durch den Einsatz der fortschrittlichen technischen Lösungen von ImmuniWeb können Unternehmen ihre Cybersicherheitslage erheblich stärken, Schwachstellen identifizieren und beheben sowie die technischen Anforderungen, die in der DPDPA verankert sind, effektiv adressieren und so den Weg für eine umfassende Einhaltung der Datenschutzbestimmungen in Indien ebnen.

Liste maßgeblicher Ressourcen

Erfüllen Sie regulatorische Anforderungen mit der ImmuniWeb® AI-Plattform

ImmuniWeb kann auch bei der Einhaltung anderer Datenschutzgesetze und -vorschriften helfen:

Europa

EU GDPR

EU DORA

EU NIS 2

EU Cyber Resilience Act

EU AI Act

EU ePrivacy-Richtlinie

UK GDPR

Swiss FADP

Schweizer FINMA-Rundschreiben 2023/1

Nord- und Südamerika

Naher Osten & Afrika

Katar Gesetz zum Schutz personenbezogener Daten

Saudi-Arabien Gesetz zum Schutz personenbezogener Daten

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Südafrika Gesetz zum Schutz personenbezogener Informationen

UAE Verordnung zur Informationssicherheit (1.1)

Gesetz zum Schutz personenbezogener Daten der Vereinigten Arabischen Emirate

Asia Pacific

Australia Privacy Act

Hongkonger Datenschutzverordnung

Indisches Gesetz zum Schutz personenbezogener Daten (DPDPA)

Japan Gesetz über den Schutz personenbezogener Daten

Singapur Gesetz zum Schutz personenbezogener Daten