Saudi-Arabische Währungsbehörde (SAMA) Cybersicherheitsrahmen (1.0) Compliance

Das Cybersicherheits-Framework (1.0) der Saudi Arabian Monetary Authority (SAMA) legt verbindliche Cybersicherheitskontrollen für Finanzinstitute in Saudi-Arabien fest, die Risikomanagement, DatenSchutz, Incident Response und Governance umfassen, um Cyberbedrohungen zu mindern und die Einhaltung regulatorischer Vorschriften sicherzustellen.

In einer zunehmend vernetzten Welt ist eine robuste Cybersicherheit nicht nur eine technologische Anforderung, sondern eine strategische nationale Notwendigkeit. Das Königreich Saudi-Arabien, das die entscheidende Rolle seines Finanzsektors für die wirtschaftliche Stabilität erkannt hat, hat das Saudi Arabian Monetary Authority (SAMA) Cyber Security Framework (CSF) Version 1.0 eingeführt. Veröffentlicht am 1. Mai 2017 und unter der Aufsicht der saudischen Zentralbank (ehemals SAMA), bietet dieses Framework einen umfassenden und verbindlichen Satz von Kontrollen und Richtlinien zum Schutz der Finanzinstitutionen im Königreich vor sich ständig weiterentwickelnden Cyber-Bedrohungen.

Das SAMA CSF zielt darauf ab, ein widerstandsfähiges, sicheres und vertrauenswürdiges Finanzökosystem zu fördern, das mit den ehrgeizigen Zielen der Saudi Vision 2030 für die digitale Transformation übereinstimmt. Für alle Unternehmen, die unter die Zuständigkeit der SAMA fallen, ist die strenge Einhaltung dieses Rahmens von größter Bedeutung und erfordert eine ausgefeilte technische Umsetzung sowie kontinuierliche Überwachung.

Dieser Artikel bietet eine eingehende Untersuchung des SAMA CSF 1.0, hebt dessen technische Anforderungen hervor und erläutert praktische Strategien zur Erreichung und Aufrechterhaltung der Compliance.

Übersicht über den Cybersicherheitsrahmen (1.0) der saudischen Währungsbehörde

Das SAMA Cyber Security Framework (CSF) Version 1.0 ist ein risikobasiertes und prinzipienbasiertes Regulierungsrahmenwerk, das speziell für den Finanzsektor in Saudi-Arabien entwickelt wurde. Seine Kernziele sind:

- Stärkung der Cybersicherheitsresilienz: Etablierung starker Abwehrmaßnahmen gegen sich weiterentwickelnde Cyberbedrohungen, um die Geschäftskontinuität zu gewährleisten.

- Schutz der Finanzstabilität: Schutz kritischer Bank- und Finanzsysteme vor Cyberrisiken.

- Förderung der Konsistenz: Bereitstellen einheitlicher Cybersicherheitsstandards im gesamten Finanzsektor.

- Compliance erleichtern: Unterstützung bei der Erfüllung nationaler und internationaler regulatorischer Anforderungen.

- Vertrauen stärken: Bauen Sie das Vertrauen von Verbrauchern, Investoren und Stakeholdern in die Fähigkeit des Finanzsystems, sensible Daten zu schützen.

Das Rahmenwerk gliedert sich in fünf Schlüsselbereiche:

- Cybersicherheits-Governance: Konzentriert sich auf die Einrichtung einer klaren Governance-Struktur, Rollen, Verantwortlichkeiten und die strategische Ausrichtung der Cybersicherheit an die Geschäftsziele.

- Cybersicherheitsrisikomanagement: Beschreibt Prozesse zur Identifizierung, Bewertung, Minderung und Überwachung von Cybersicherheitsrisiken.

- Cyber Security Controls: Definiert die technischen und prozeduralen Maßnahmen zum Schutz von Informations資產. Dies ist der technisch anspruchsvollste Bereich.

- Cyber-Sicherheitsresilienz: Betont die Fähigkeit von Organisationen, Cybervorfällen standzuhalten, darauf zu reagieren und sich davon zu erholen.

- Drittanbieter-Cybersicherheit: Bezieht sich auf die Cybersicherheitsrisiken im Zusammenhang mit Drittanbietern und Dienstleistern.

Das SAMA CSF ist so konzipiert, dass es anpassungsfähig ist und bewährte Verfahren aus weltweit anerkannten Rahmenwerken wie NIST CSF, ISO 27001 und PCI DSS integriert, während es gleichzeitig auf den spezifischen Kontext des saudischen Finanzsektors zugeschnitten ist.13 Es schreibt außerdem einen Mechanismus zur Selbstbewertung und regelmäßigen Berichterstattung an die SAMA vor, um die Einhaltung und den Reifegrad nachzuweisen.

Wichtige Aspekte der Einhaltung des Cybersicherheitsrahmens (1.0) der Saudi Arabian Monetary Authority (SAMA)

Die Einhaltung der SAMA CSF 1.0 erfordert die sorgfältige Umsetzung einer umfassenden Reihe von Kontrollen in allen fünf Bereichen. Der Bereich „Cyber Security Controls“ ist besonders reich an technischen Anforderungen:

- Cybersecurity Governance:

- Technische Details: Richten Sie einen eigenen Cybersicherheitsausschuss mit klar definierten Zuständigkeiten ein. Stellen Sie sicher, dass der Chief Information Security Officer (CISO) über ausreichende Qualifikationen und Befugnisse verfügt und direkt an die Geschäftsleitung oder den Vorstand berichtet. Ausrichten Sie die Cybersicherheitsstrategie an den Geschäftszielen und der allgemeinen Risikobereitschaft der Organisation.

- Risikomanagement für Cybersicherheit:

- Technische Details: Implementieren Sie einen formellen, kontinuierlichen Risikomanagementprozess einschließlich regelmäßiger Risikobewertungen, um Cybersicherheitsrisiken für Informationsressourcen (digital, physisch, Anwendungen, Netzwerke usw.) zu identifizieren, zu analysieren und zu priorisieren. Führen Sie ein aktuelles Risikoregister. Definieren und wenden Sie geeignete Risikobehandlungspläne an, die häufig die Implementierung spezifischer technischer Kontrollen beinhalten. Dazu sind Tools für Schwachstellenscans, Penetrationstests und Risikobewertungsplattformen erforderlich.

- Cybersicherheitskontrollen: Dieser Bereich ist der technische Kern und umfasst zahlreiche Unterkontrollen, die folgende Aspekte abdecken:

- Asset Management:

- Technische Details: Führen Sie ein umfassendes Inventar aller Informationsressourcen, einschließlich Hardware, Software, Netzwerkgeräte und Daten, mit klarer Eigentumszuordnung und Klassifizierung durch. Implementieren Sie sichere Entsorgungsverfahren für Ressourcen, die sensible Informationen enthalten.

- Tools: Asset-Discovery-Tools, CMDB (Configuration Management Database), Datenklassifizierungs-Tools.

- Zugriffskontrolle:

- Technische Details: Implementierung robuster Identitäts- und Zugriffsmanagementsysteme (IAM). Durchsetzung der Multi-Faktor-Authentifizierung (MFA) für alle Benutzer, insbesondere für privilegierte und Fernzugriffe. Implementierung der rollenbasierten Zugriffskontrolle (RBAC) und des Prinzips der geringsten Privilegien (PoLP). Einsatz von privilegierten Zugriffsmanagementsystemen (PAM) zur Sicherung und Überwachung von Administratorkonten. Implementierung strenger Passwortrichtlinien und regelmäßiger Überprüfungen der Zugriffsrechte.

- Tools: IAM-Plattformen, MFA-Lösungen, PAM-Tools, Verzeichnisdienste.

- Kryptografie:

- Technische Details: Verlangen Sie starke Verschlüsselungsalgorithmen (z. B. AES-256) für Daten im Ruhezustand (Datenbankverschlüsselung, Festplattenverschlüsselung) und Daten in Bewegung (z. B. TLS 1.2+ für Webkommunikation, VPNs für interne und externe Verbindungen). Verwalten Sie Verschlüsselungsschlüssel sicher mithilfe von Hardware-Sicherheitsmodulen (HSMs) oder robusten Schlüsselverwaltungssystemen (KMS).

- Tools: Verschlüsselungssoftware, HSMs, KMS.

- Kommunikationssicherheit:

- Technische Details: Implementieren Sie Netzwerksegmentierung, Firewalls (einschließlich Web Application Firewalls – WAFs), Intrusion Detection Systems (IDS) und Intrusion Prevention Systems (IPS). Sichern Sie Netzwerkkonfigurationen und -protokolle. Implementieren Sie sichere Fernzugriffslösungen (z. B. VPNs mit starker Verschlüsselung und MFA). Schützen Sie sich vor Denial-of-Service-Angriffen (DoS).

- Tools: Netzwerksicherheitsgeräte, WAFs, IDS/IPS, DDoS-Abwehrlösungen, Netzwerkschwachstellenscanner.

- Systembeschaffung, -entwicklung und -wartung:

- Technische Details: Integration von Sicherheit in den Softwareentwicklungslebenszyklus (SSDLC). Durchführung von Security Requirements Engineering. Durchführung statischer (SAST) und dynamischer (DAST) Anwendungssicherheitstests sowie Penetrationstests für alle Anwendungen. Implementierung von Richtlinien für sicheres Codieren. Sicherstellung robuster Patch-Management- und Schwachstellenmanagementprozesse für alle Systeme und Anwendungen.

- Tools: SAST/DAST-Tools, Plattformen für das Schwachstellenmanagement, Patch-Management-Systeme.

- Betriebssicherheit:

- Technische Details: Implementieren Sie eine umfassende Protokollierung und Überwachung aller sicherheitsrelevanten Ereignisse in der gesamten IT-Infrastruktur. Setzen Sie Security Information and Event Management (SIEM)-Systeme für die zentralisierte Protokollsammlung, Korrelation und Echtzeit-Warnmeldungen ein. Führen Sie regelmäßige Schwachstellenanalysen und Penetrationstests durch. Implementieren Sie robuste Verfahren zur Datensicherung und -wiederherstellung. Stellen Sie sicher, dass Anti-Malware- und Endpoint Detection and Response (EDR)-Lösungen aktuell sind.

- Tools: SIEM, EDR, Anti-Malware-Lösungen, Backup- und Wiederherstellungssoftware.

- Physische Sicherheit:

- Technische Details: Implementieren Sie physische Zugangskontrollen (z. B. biometrisch, Zugangskarten), CCTV-Überwachung sowie Umgebungskontrollen (Temperatur, Luftfeuchtigkeit, Brandbekämpfung) für Rechenzentren und kritische Infrastrukturen.

- Asset Management:

- Cybersicherheitsresilienz:

- Technische Details: Entwickeln und testen Sie regelmäßig umfassende Incident-Response-Pläne (IRPs), die Erkennung, Analyse, Eindämmung, Beseitigung, Wiederherstellung und die Nachuntersuchung nach einem Vorfall umfassen. Richten Sie Business Continuity Management (BCM)- und Disaster Recovery (DR)-Pläne mit definierten Recovery Point Objectives (RPO) und Recovery Time Objectives (RTO) für kritische Systeme ein.

- Tools: Plattformen für die Reaktion auf Vorfälle, BCDR-Testtools.

- Cybersicherheit bei Drittanbietern:

- Technische Details: Führen Sie gründliche Cybersicherheits-Risikobewertungen aller Drittanbieter und Dienstleister durch, insbesondere derjenigen, die Zugriff auf sensible Daten oder kritische Systeme haben. Implementieren Sie vertragliche Vereinbarungen (z. B. Datenverarbeitungsvereinbarungen), die die Einhaltung der SAMA CSF-Kontrollen vorschreiben. Überwachen Sie regelmäßig die Compliance der Drittanbieter.

- Tooling: Plattformen für das Vendor-Risikomanagement.

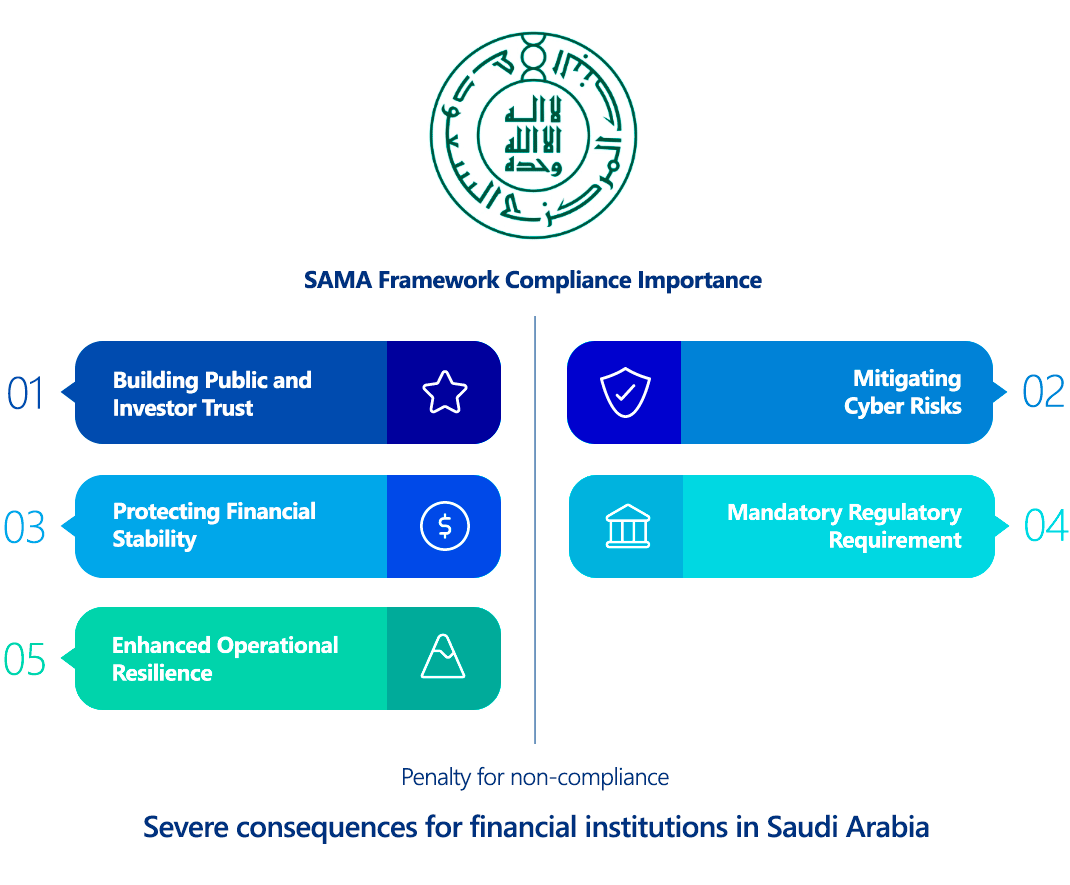

Warum ist die Compliance mit dem Cybersicherheitsrahmen (1.0) der Saudi Arabian Monetary Authority wichtig?

Die Einhaltung des SAMA CSF 1.0 ist nicht nur eine regulatorische Verpflichtung, sondern eine fundamentale Säule für die Stabilität und Wettbewerbsfähigkeit des Finanzsektors in Saudi-Arabien:

- Verbindliche regulatorische Anforderung: Es handelt sich um eine nicht verhandelbare Richtlinie der Zentralbank. Die Nichteinhaltung kann zu schweren Strafen und Betriebsstörungen führen.

- Schutz der Finanzstabilität: Das Rahmenwerk befasst sich direkt mit den besonderen und erhöhten Cyber-Bedrohungen, denen Finanzinstitute ausgesetzt sind. Durch die Festlegung einer soliden Sicherheitsgrundlage schützt es die Integrität von Finanztransaktionen, Kundendaten und die gesamte Stabilität der saudischen Wirtschaft.

- Minderung von Cyber-Risiken: Das SAMA CSF bietet einen strukturierten und systematischen Ansatz zur Identifizierung, Bewertung und Minderung einer Vielzahl von Cyber-Risiken, von komplexen Angriffen von staatlichen Akteuren bis hin zu gängiger Malware und Insider-Bedrohungen. Diese proaktive Haltung verringert die Wahrscheinlichkeit und die Auswirkungen erfolgreicher Cyberangriffe.

- Aufbau von Vertrauen bei der Öffentlichkeit und bei Investoren: Die Einhaltung eines strengen Cybersicherheitsrahmens zeigt das Engagement für den Schutz sensibler Informationen und die Erhaltung der betrieblichen Resilienz. Dies baut Vertrauen bei Kunden, Investoren und internationalen Partnern auf und fördert eine vertrauenswürdige Finanzumgebung.

- In Einklang mit Vision 2030: Das Rahmenwerk unterstützt die Ziele der Saudi Vision 2030 zur digitalen Transformation, indem es sicherstellt, dass technologische Fortschritte im Finanzsektor durch robuste Sicherheitsmaßnahmen gestützt werden, und Innovationen fördert, ohne die Sicherheit zu gefährden.

- Verbesserte operative Widerstandsfähigkeit: Der Fokus auf Cybersicherheitsresilienz, Incident Management und Geschäftskontinuität stellt sicher, dass Finanzinstitute Cyberinzidenzen standhalten und sich rasch erholen können, damit Ausfallzeiten und finanzielle Verluste minimiert werden.

- Stärkung der globalen Finanzposition Saudi-Arabiens: Durch die Einführung und Durchsetzung eines umfassenden Cybersicherheits-Rahmenwerks festigt Saudi-Arabien seine Position als sicherer und zuverlässiger Hub für Finanzdienstleistungen auf der globalen Bühne.

Wer muss das Cybersicherheits-Framework (1.0) der Saudi Arabian Monetary Authority einhalten?

Der SAMA CSF 1.0 hat einen klar definierten Anwendungsbereich. Er ist verbindlich für alle von der SAMA regulierten Unternehmen, die primär umfassen:

- Alle in Saudi-Arabien tätige Banken: Dazu gehören sowohl lokale als auch internationale Banken.

- Alle in Saudi-Arabien tätigen Versicherungs- und Rückversicherungsunternehmen.

- Alle Finanzierungsunternehmen in Saudi-Arabien.

- Kreditauskunfteien in Saudi-Arabien.

- Finanzmarktinfrastruktur-Einrichtungen (FMI).

Des Weiteren erstreckt sich der Bereich Third-Party Cyber Security des Frameworks auch auf:

- Drittanbieter, die mit SAMA-regulierten Unternehmen interagieren oder Dienstleistungen für diese erbringen, insbesondere solche, die im Auftrag dieser Unternehmen sensible Daten verarbeiten, speichern oder übertragen oder kritische Systeme verwalten (z. B. Cloud-Computing-Anbieter, IT-Dienstleistungs-Outsourcing-Unternehmen, Anbieter, Lieferanten). Diese Dritten sind vertraglich verpflichtet, die relevanten Aspekte des SAMA CSF einzuhalten.

Vergleich zwischen dem Cyber Security Framework der Saudi Arabian Monetary Authority (1.0) und der DSGVO

Sowohl die SAMA CSF 1.0 als auch die DSGVO zielen darauf ab, die Sicherheit zu verbessern und Daten zu schützen, unterscheiden sich jedoch erheblich in Bezug auf ihren Schwerpunkt, ihren Geltungsbereich und ihren Ansatz:

- SAMA CSF 1.0: Ein Cybersicherheits-Rahmenwerk, das sich auf die gesamte Sicherheit und Widerstandsfähigkeit von Finanzinstituten und ihren Informationsressourcen (einschließlich, aber nicht beschränkt auf personenbezogene Daten) konzentriert. Es ist ein Sicherheitsstandard.

- DSGVO: Eine Datenschutzverordnung, die sich auf die Datenschutzrechte von Personen und den Schutz ihrer „personenbezogenen Daten“ konzentriert. Es handelt sich um ein Datenschutzgesetz.

Here is a comparison of their key aspects:

| Feature | SAMA CSF 1.0 | GDPR (General Data Protection Regulation) |

|---|---|---|

| Primäres Ziel | Stärkung der Cybersicherheitsresilienz und Cyberrisikomanagement zur Gewährleistung von Finanzstabilität und nationaler Sicherheit. | Zum Schutz der personenbezogenen Daten und der Datenschutzrechte von Personen (betroffene Personen). |

| Umfang der Daten | Alle Informationsressourcen (digitale, physische, Anwendungen, Netzwerke, Systeme), mit Schwerpunkt auf kritischen und sensiblen Daten. | „Personenbezogene Daten“ (identifizierbare Informationen über eine natürliche Person) und „besondere Kategorien personenbezogener Daten“. |

| Anwendbarkeit | Verbindlich für SAMA-regulierte Finanzunternehmen und ihre relevanten Drittanbieter innerhalb der KSA. | Breiter extraterritorialer Geltungsbereich; gilt für jede Organisation, die personenbezogene Daten von EU-Bürgern verarbeitet, unabhängig vom Standort. |

| Kontrolltyp | Sehr präskriptiv mit detaillierten technischen und managementbezogenen Kontrollen in 5 Bereichen und 188 Unterkontrollen. | Grundsatzorientiert, erfordert „angemessene technische und organisatorische Maßnahmen“ für die Sicherheit, mit weniger spezifischen Vorgaben für einzelne Kontrollen. |

| Governance | Vorschreibt spezifische Governance-Strukturen (z. B. CISO-Rolle, Cybersicherheitsausschuss). | Erfordert einen Datenschutzbeauftragten (unter bestimmten Bedingungen) und betont die Rechenschaftspflicht, ist jedoch weniger präskriptiv hinsichtlich der Gesamtstruktur der Unternehmens-Cybersicherheits-Governance. |

| Risikomanagement | Zentraler Bestandteil des Rahmens; erfordert formelle Risikobewertungen und kontinuierliche Überwachung. | Erfordert Risikobewertungen für Datenverarbeitungsaktivitäten und DPIAs für hochriskante Verarbeitungen. |

| Incident Response | Detaillierte Anforderungen an das Incident Management, einschließlich Erkennung, Eindämmung und Wiederherstellung. | Pflicht zur Meldung von Datenverletzungen innerhalb von 72 Stunden an die Aufsichtsbehörde und, bei hohem Risiko, an die betroffenen Personen. |

| Rechte der betroffenen Personen | Der Schwerpunkt liegt auf dem Schutz der Daten selbst und nicht ausdrücklich auf den Rechten der betroffenen Personen über die allgemeine Sicherheit und Verfügbarkeit hinaus. | Umfassende Rechte der betroffenen Personen (Zugriff, Berichtigung, Löschung, Übertragbarkeit, Widerspruch usw.). |

| Grenzüberschreitende Übermittlungen | Das ist zwar kein Hauptfokus, aber allgemeine Sicherheitsprinzipien implizieren einen sicheren Umgang mit Daten unabhängig vom Standort. Spezifische Datenresidenzregeln können außerhalb des CSF bestehen. | Strenge Regeln für die internationale Übermittlung personenbezogener Daten (z. B. Angemessenheitsbeschlüsse, SCCs, BCRs, Einwilligung). |

| Aufsichtsbehörde | Saudi Central Bank (SAMA). | Unabhängige Aufsichtsbehörden in jedem EU-Mitgliedstaat, koordiniert durch den Europäischen Datenschutzausschuss (EDPB). |

| Sanktionen | Administrative Maßnahmen, Betriebseinstellung, potenzielle rechtliche/strafrechtliche Haftung, Reputationsschaden, Lizenzänderungen/Entzug (spezifische Geldstrafen werden oft nicht direkt für die Nichteinhaltung des CSF öffentlich bekannt gegeben, sind aber schwerwiegend). | Erhebliche finanzielle Strafen (bis zu 20 Millionen Euro oder 4 % des weltweiten Jahresumsatzes). |

Technische Auswirkungen des Vergleichs:

Unternehmen, die die SAMA CSF-Konformität anstreben, werden viele der „geeigneten technischen und organisatorischen Maßnahmen“ umsetzen, die die GDPR allgemein für den Schutz personenbezogener Daten vorschreibt. Der Fokus der SAMA CSF auf die operative Widerstandsfähigkeit von Finanzdienstleistungen wird jedoch wahrscheinlich detailliertere und spezifischere Kontrollen in folgenden Bereichen erforderlich machen:

- OT/ICS-Sicherheit: Für Finanzinfrastrukturen mit Komponenten der Betriebstechnik.

- Spezifische Netzwerk- und Infrastrukturhärtung: Über allgemeine Best Practices hinaus, mit festgelegten Sicherheitsarchitekturen.

- Strengere Testzyklen: Einschließlich häufigerer und umfassenderer Penetrationstests und Red Teaming.

- Geschäftskontinuität und Notfallwiederherstellung: Sehr detaillierte RPO/RTO-Ziele und robuste Testpläne sind von entscheidender Bedeutung.

- Überwachung durch Dritte: Strengere Anforderungen an die Prüfung und vertragliche Bindung Dritter an Sicherheitsstandards.

Während die DSGVO auf das „Was“ (Schutz personenbezogener Daten und Rechte) fokussiert, legt der SAMA CSF stärker den Fokus auf das „Wie“ (Implementierung eines robusten Sicherheitsprogramms für alle Informationsressourcen innerhalb eines kritischen Sektors). Die Einhaltung beider Anforderungen erfordert eine mehrschichtige, integrierte und gut dokumentierte Sicherheitsstrategie.

Wie kann die Einhaltung des Cybersicherheitsrahmens (1.0) der saudischen Währungsbehörde sichergestellt werden?

Die Erreichung und Aufrechterhaltung der SAMA CSF 1.0-Konformität ist ein rigores, kontinuierliches Unterfangen, das erhebliche technische Investitionen und organisatorisches Engagement erfordert:

- Führen Sie eine umfassende Lückenanalyse und Risikobewertung durch:

- Technische Details: Vergleichen Sie Ihre aktuelle Cybersicherheitslage mit jeder der 188 Kontrollen im SAMA CSF. Identifizieren Sie alle kritischen Informationsressourcen und führen Sie eine gründliche Risikobewertung durch, um die Anwendbarkeit „risikobasierter“ Kontrollen zu bestimmen. Dokumentieren Sie aktuelle Sicherheitskontrollen, Lücken und einen Aktionsplan zur Behebung.

- Aufbau einer robusten Cybersicherheits-Governance

- Technische Details: Definieren und dokumentieren Sie eine klare Cybersicherheits-Governance-Struktur, Rollen und Verantwortlichkeiten und stellen Sie sicher, dass der CISO mit der Aufsicht auf Vorstandsebene abgestimmt ist. Entwickeln Sie eine umfassende Cybersicherheitsstrategie, die den Geschäftszielen entspricht. Implementieren Sie Richtlinien und Verfahren, die alle SAMA CSF-Domänen abdecken.

- Implementieren Sie strenge Cybersicherheitskontrollen (technische Implementierung): Dies ist die anspruchsvollste Phase.

- Zugriffskontrolle:

- Technische Details: Implementieren Sie unternehmensweite IAM-Lösungen mit verpflichtender MFA für alle Systeme, insbesondere für Cloud-Zugriff, Verwaltungsschnittstellen und Fernzugriff. Setzen Sie PAM für alle privilegierten Konten ein. Setzen Sie das Prinzip der geringsten Privilegien und regelmäßige Zugriffsüberprüfungen durch.

- Kryptografie:

- Technische Details: Verlangen Sie eine End-to-End-Verschlüsselung für alle sensiblen Daten während der Übertragung (TLS 1.3 für Web, IPsec-VPNs, verschlüsselte Nachrichtenübermittlung). Implementieren Sie eine robuste Verschlüsselung für gespeicherte Daten (Datenbankverschlüsselung, vollständige Festplattenverschlüsselung, verschlüsselte Backups). Nutzen Sie HSMs oder KMS für die sichere Schlüsselgenerierung und -verwaltung.

- Kommunikationssicherheit:

- Technische Details: Implementieren Sie mehrschichtige Firewalls (Netzwerk, Host, WAF). Setzen Sie IDS/IPS an Netzwerkperimetern und kritischen internen Segmenten ein. Implementieren Sie eine robuste DDoS-Abwehr. Nutzen Sie Prinzipien einer sicheren Netzwerkarchitektur (z. B. Zero Trust, Mikrosegmentierung).

- Systembeschaffung, -entwicklung und -wartung:

- Technische Details: Integrieren Sie Sicherheit in Ihre DevSecOps-Pipeline. Implementieren Sie SAST und DAST frühzeitig und kontinuierlich. Führen Sie regelmäßig Penetrationstests durch, bevor Sie neue Anwendungen oder wesentliche Änderungen bereitstellen. Stellen Sie ein automatisiertes Patch-Management und Schwachstellenscans für alle Systeme sicher.

- Betriebssicherheit:

- Technische Details: Implementieren Sie ein umfassendes SIEM-System für zentralisierte Protokollierung, Echtzeit-Bedrohungserkennung und Korrelation. Integrieren Sie EDR/XDR-Lösungen für Endpunkt-Überwachung und -Reaktion. Implementieren Sie fortschrittliche Anti-Malware-Lösungen. Automatisieren Sie Sicherheitsaufgaben, wo immer möglich.

- Datensicherung und -wiederherstellung:

- Technische Details: Implementieren Sie redundante, verschlüsselte Backups mit externer Speicherung. Testen Sie regelmäßig die Integrität der Backups und die Wiederherstellungsverfahren, um die definierten RPO/RTOs zu erfüllen.

- Zugriffskontrolle:

- Entwickeln Sie robuste Pläne für die Reaktion auf Vorfälle und die Geschäftskontinuität:

- Technische Details: Erstellen Sie einen detaillierten Incident Response Plan (IRP) und testen Sie diesen regelmäßig. Dieser sollte klare Rollen, Verantwortlichkeiten, Kommunikationsprotokolle sowie technische Schritte für Erkennung, Eindämmung, Beseitigung und Wiederherstellung umfassen. Entwickeln und testen Sie Business Continuity Plans (BCP) und Disaster Recovery Plans (DRP), um den kontinuierlichen Betrieb kritischer Finanzdienstleistungen sicherzustellen.

- Implementieren Sie ein robustes Risikomanagement für Drittanbieter:

- Technische Details: Richten Sie einen Prozess für die Cybersicherheits-Due-Diligence aller Drittanbieter ein. Stellen Sie robuste vertragliche Vereinbarungen sicher, die die Einhaltung der relevanten SAMA CSF-Kontrollen vorschreiben. Implementieren Sie eine kontinuierliche Überwachung der Sicherheitslage der Drittanbieter.

- Führen Sie regelmäßig Awareness- und Schulungsmaßnahmen durch:

- Technische Details: Führen Sie obligatorische, rollenbasierte Cybersicherheits-Schulungen für alle Mitarbeiter, einschließlich der Führungskräfte, durch. Integrieren Sie Phishing-Simulationen und Sensibilisierung für Social Engineering.

- Kontinuierliche Überwachung, Audit und Verbesserung:

- Technische Details: Implementieren Sie Mechanismen zur kontinuierlichen Überwachung der Wirksamkeit von Sicherheitskontrollen. Führen Sie regelmäßige interne und externe Audits durch, einschließlich Penetrationstests und Red-Teaming-Übungen, um neue Schwachstellen zu identifizieren und die Reife Ihrer Cybersicherheitslage gemäß den sechs Reifestufen des SAMA CSF zu bewerten. Reichen Sie die erforderlichen Selbstbewertungen und Berichte bei der SAMA ein.

Konsequenzen der Nichteinhaltung des Cyber Security Frameworks (1.0) der Saudi Arabian Monetary Authority

Die Nichteinhaltung des SAMA CSF 1.0 kann für Finanzinstitute in Saudi-Arabien schwerwiegende Folgen haben:

- Regulatorische Sanktionen und Richtlinien: Die SAMA (jetzt die saudische Zentralbank) ist befugt, verschiedene regulatorische Maßnahmen zu ergreifen, darunter formelle Warnungen, Anweisungen zur Umsetzung von Korrekturmaßnahmenplänen sowie verstärkte Überwachung.

- Betriebsbeschränkungen oder Aussetzung: In schweren Fällen von Nichtkonformität kann die SAMA Beschränkungen für den Betrieb einer Institution verhängen, bestimmte Geschäftsaktivitäten aussetzen oder in extremen Fällen sogar die Betriebslizenz widerrufen, was zur vollständigen Einstellung der Geschäftstätigkeit führt.

- Erhebliche finanzielle Strafen: Obwohl die konkreten Bußgeldbeträge für Verstöße gegen die CSF nicht so öffentlich detailliert sind wie bei einigen anderen Regelungen, verfügt die SAMA über umfassende Befugnisse, Strafen zu verhängen, die erheblich und dem Schweregrad sowie den Auswirkungen des Verstoßes angemessen sein können.

- Reputationsschaden und Vertrauensverlust: Die Nichtkonformität, insbesondere wenn sie zu einem Cybervorfall oder einer Datenverletzung führt, kann den Ruf einer Institution erheblich beschädigen, das Vertrauen der Kunden untergraben und zu einem signifikanten Marktanteilsverlust führen, was sich negativ auf das Vertrauen der Investoren und Geschäftsbeziehungen auswirkt.

- Rechtliche und strafrechtliche Haftung: Je nach Art und Schwere der Sicherheitslücke und wenn diese zu Betrug, Datendiebstahl oder anderen Cyberverbrechen führt, können Einzelpersonen (einschließlich der Geschäftsleitung) sowie die Institution selbst rechtliche Verfahren, Zivilklagen und sogar strafrechtliche Verfolgung nach saudiarabischem Recht erleiden.

- Erhöhter Audit-Aufwand: Nicht konforme Unternehmen müssen wahrscheinlich mit häufigeren und intensiveren Audits durch die SAMA rechnen, was erhebliche interne Ressourcen beansprucht und den Fokus von den Kerngeschäftsaktivitäten ablenkt.

Wie ImmuniWeb bei der Einhaltung des Cyber Security Frameworks (1.0) der Saudi Arabian Monetary Authority (SAMA) hilft

Die KI-gestützte Plattform von ImmuniWeb für Application Security Testing (AST) und Attack Surface Management (ASM) bietet wichtige technische Funktionen, die Unternehmen direkt dabei unterstützen, die strengen Anforderungen des SAMA CSF 1.0 zu erfüllen, insbesondere in den Bereichen Cyber Security Controls und Cyber Security Resilience, sowie die Aspekte Risk Management und Third-Party Cyber Security untermauern.

So unterstützt ImmuniWeb die technische SAMA CSF-Compliance:

ImmuniWeb führt tiefe API-Penetrationstests durch, deckt Schwachstellen wie unsichere Endpunkte, fehlerhafte Authentifizierung und Datenlecks auf und gewährleistet die Einhaltung der OWASP API Security Top 10.

Automatisierte, KI-basierte Scans erkennen Fehlkonfigurationen, übermäßige Berechtigungen und schwache Verschlüsselung in REST-, SOAP- und GraphQL-APIs und liefern umsetzbare Behebungshinweise.

ImmuniWeb bietet Anwendungspenetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® On-Demand an.

Die preisgekrönte ImmuniWeb® AI-Plattform für Application Security Posture Management (ASPM) hilft dabei, den gesamten digitalen Fußabdruck einer Organisation, einschließlich versteckter, unbekannter und vergessener Webanwendungen, APIs und mobiler Anwendungen, aggressiv und kontinuierlich zu erkunden.

ImmuniWeb entdeckt und überwacht kontinuierlich exponierte IT-Assets (Webanwendungen, APIs, Cloud-Dienste), reduziert blinde Flecken und verhindert Einbrüche durch Echtzeit-Risikobewertung.

ImmuniWeb bietet automatisierte Penetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® Continuous an.

Simuliert fortgeschrittene Angriffe auf AWS-, Azure- und GCP-Umgebungen, um Fehlkonfigurationen, unsichere IAM-Rollen und exponierte Speicher zu identifizieren, gemäß den CIS-Benchmarks.

Automatisiert die Erkennung von Cloud-Fehlkonfigurationen, Compliance-Lücken (z. B. PCI DSS, HIPAA) und Schatten-IT und bietet Behebungshinweise für eine resiliente Cloud-Infrastruktur.

Kombiniert KI-basierte Angriffssimulationen mit menschlichem Fachwissen, um Abwehrmaßnahmen 24/7 zu testen und dabei reale Angreifer nachzuahmen, ohne den Betrieb zu stören.

Führt automatisierte Angriffsszenarien durch, um Sicherheitskontrollen zu validieren und Schwachstellen in Netzwerken, Anwendungen und Endpunkten aufzudecken, bevor Angreifer sie ausnutzen.

Bietet kontinuierliche, KI-gestützte Penetrationstests, um neue Schwachstellen nach der Bereitstellung zu identifizieren und damit eine proaktive Risikominderung über einmalige Audits hinaus zu gewährleisten.

Priorisiert und behebt Risiken in Echtzeit, indem Bedrohungsinformationen mit Schwachstellen in Assets korreliert werden, wodurch Exploit-Fenster minimiert werden.

Überwacht das Dark Web, Paste-Sites und Hacker-Foren auf gestohlene Anmeldedaten, leakte Daten und gezielte Bedrohungen, um proaktive Maßnahmen zu ermöglichen.

Die preisgekrönte ImmuniWeb® AI-Plattform für Datensicherheitsmanagement hilft dabei, die internetexponierten digitalen Assets einer Organisation, einschließlich Webanwendungen, APIs, Cloud-Speicher und Netzwerkdienste, kontinuierlich zu identifizieren und zu überwachen.

Durchsucht Untergrundmärkte nach kompromittierten Mitarbeiter-/Kundendaten, geistigem Eigentum und Betrugsmaschen und warnt Unternehmen vor Datenpannen.

Testet iOS-/Android-Apps auf unsichere Datenspeicherung, Reverse Engineering-Risiken und API-Fehler gemäß den OWASP Mobile Top 10-Leitlinien.

Automatisiert die statische (SAST) und dynamische (DAST) Analyse mobiler Apps, um Schwachstellen wie hartcodierte Geheimnisse oder schwache TLS-Konfigurationen zu erkennen.

Identifiziert falsch konfigurierte Firewalls, offene Ports und schwache Protokolle in lokalen und hybriden Netzwerken und stärkt die Abwehr.

Bietet skalierbare, abonnementbasierte Penetrationstests mit detaillierten Berichten und Abhilfemaßnahmenverfolgung für agile Sicherheits-Workflows.

Erkennt und beschleunigt die Abnahme von Phishing-Websites, die sich als Ihre Marke ausgeben, und minimiert Reputationsschäden und Betrugsverluste.

Bewertet die Sicherheitslage von Anbietern (z. B. exponierte APIs, veraltete Software), um Angriffe auf die Lieferkette zu verhindern und die Einhaltung der Vorschriften sicherzustellen.

Simuliert auf Ihre Branche zugeschnittene Advanced Persistent Threats (APTs) und testet die Erkennungs- und Reaktionsfähigkeiten gegen realistische Angriffsketten.

Manuelle und automatisierte Tests decken SQLi-, XSS- und Geschäftslogikfehler in Webanwendungen auf, im Einklang mit OWASP Top 10 und regulatorischen Anforderungen.

Führt kontinuierliche DAST-Scans durch, um Schwachstellen in Echtzeit zu erkennen, und integriert in CI/CD-Pipelines für DevSecOps-Effizienz.

Durch die Nutzung der Funktionen von ImmuniWeb können Finanzinstitute in Saudi-Arabien eine robuste technische Grundlage für die Einhaltung des SAMA CSF 1.0 schaffen. Dieser proaktive, informationsgestützte Ansatz hilft ihnen, Cybersicherheitsrisiken systematisch zu identifizieren und zu mindern, ihre Vorfällereaktion zu optimieren, ihre allgemeine Sicherheitslage zu verbessern und ihre Einhaltung der strengen Cybersicherheitsanforderungen der saudischen Zentralbank souverän nachzuweisen.

Liste maßgeblicher Ressourcen

Erfüllen Sie regulatorische Anforderungen mit der ImmuniWeb® AI-Plattform

ImmuniWeb kann auch bei der Einhaltung anderer Datenschutzgesetze und -vorschriften helfen:

Europa

EU GDPR

EU DORA

EU NIS 2

EU Cyber Resilience Act

EU AI Act

EU ePrivacy-Richtlinie

UK GDPR

Swiss FADP

Schweizer FINMA-Rundschreiben 2023/1

Nord- und Südamerika

Naher Osten & Afrika

Katar Gesetz zum Schutz personenbezogener Daten

Saudi-Arabien Gesetz zum Schutz personenbezogener Daten

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Südafrika Gesetz zum Schutz personenbezogener Informationen

UAE Verordnung zur Informationssicherheit (1.1)

Gesetz zum Schutz personenbezogener Daten der Vereinigten Arabischen Emirate

Asia Pacific

Australia Privacy Act

Hongkonger Datenschutzverordnung

Indisches Gesetz zum Schutz personenbezogener Daten (DPDPA)

Japan Gesetz über den Schutz personenbezogener Daten

Singapur Gesetz zum Schutz personenbezogener Daten