Einhaltung der Cybersicherheitsregelung des New York DFS

Die Cybersicherheitsverordnung des New York DFS (23 NYCRR 500) verpflichtet Finanzdienstleistungsunternehmen, die vom New York Department of Financial Services reguliert werden, ein robustes Cybersicherheitsprogramm zu implementieren, das Risikobewertungen, Richtlinien, Überwachung und Berichterstattung über Cybersicherheitsvorfälle umfasst.

Schutz von Finanzdaten: Ein tiefer Einblick in die Cybersicherheitsverordnung des New York DFS

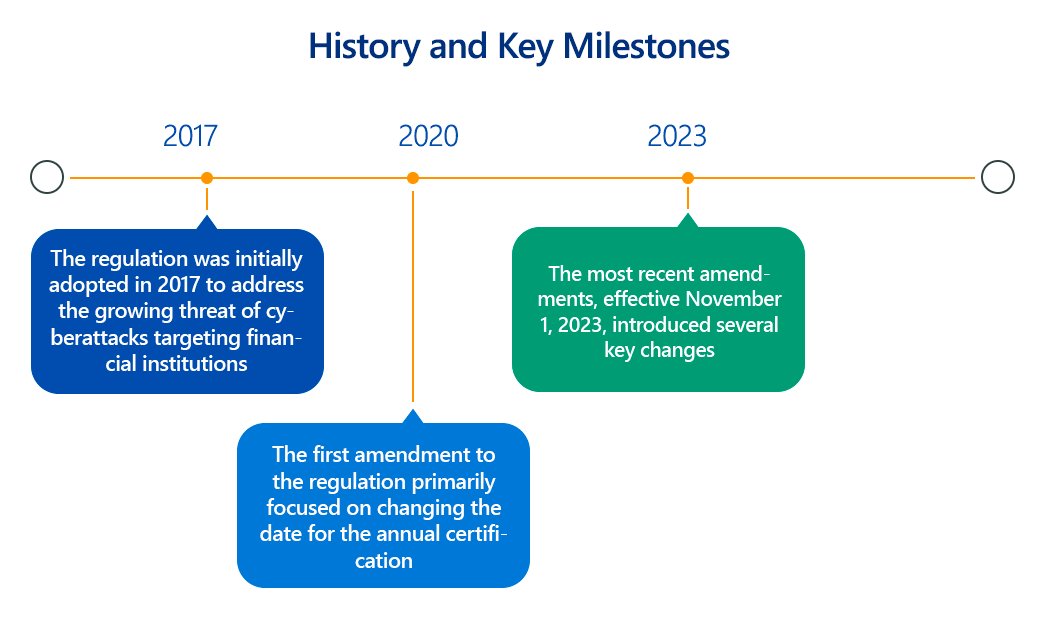

In einer zunehmend digitalen Welt bleibt der Finanzdienstleistungssektor ein bevorzugtes Ziel für raffinierte Cyberangriffe. Angesichts dieser kritischen Bedrohung hat das New York Department of Financial Services (NYDFS) 2017 eine bahnbrechende Cybersicherheitsverordnung, 23 NYCRR Part 500, eingeführt. Diese Verordnung ist seitdem zum Maßstab für robuste Cybersicherheitspraktiken geworden und zielt darauf ab, sensible Verbraucherdaten zu schützen sowie die Integrität der Informationssysteme von Finanzinstituten zu gewährleisten.

Übersicht über die Cybersicherheitsverordnung des New York DFS

Die NYDFS-Cybersicherheitsverordnung (23 NYCRR Part 500) legt strenge Cybersicherheitsanforderungen für Finanzdienstleistungsunternehmen fest, die in New York tätig sind. Ihr Hauptziel ist es, die Vertraulichkeit, Integrität und Verfügbarkeit von Informationssystemen und nicht öffentlichen Informationen zu gewährleisten. Die Verordnung verlangt einen umfassenden, risikobasierten Ansatz zur Cybersicherheit und erfordert, dass betroffene Unternehmen ein robustes Cybersicherheitsprogramm entwickeln und aufrechterhalten, das auf ihr spezifisches Risikoprofil abgestimmt ist. Dazu gehören die Identifizierung und Bewertung interner und externer Cybersicherheitsrisiken, die Implementierung einer defensiven Infrastruktur, die Erkennung und Reaktion auf Cybersicherheitsvorfälle sowie die Wiederherstellung nach Vorfällen.

Wichtige Aspekte der Einhaltung der Cybersicherheitsregulierung des New York DFS

Die Einhaltung von 23 NYCRR Teil 500 umfasst mehrere kritische Komponenten, oft mit detaillierten technischen Anforderungen:

- Cybersicherheitsprogramm (Abschnitt 500.02): Betroffene Unternehmen müssen ein Cybersicherheitsprogramm einrichten und aufrechterhalten, das darauf abzielt, Informationssysteme und nicht öffentliche Informationen zu schützen. Dieses Programm sollte auf einer umfassenden Risikobewertung basieren und Prozesse zur Identifizierung, Bewertung und Minderung von Risiken beinhalten.

- Cybersicherheitsrichtlinie (Abschnitt 500.03): Eine umfassende schriftliche Cybersicherheitsrichtlinie ist verpflichtend und muss den Ansatz der Organisation zur Cybersicherheit darlegen. Diese Richtlinie sollte wesentliche Bereiche wie folgt abdecken:

- Datenverwaltung und -klassifizierung: Richtlinien zur Kategorisierung und Handhabung von Daten auf der Grundlage ihrer Sensibilität.

- Zugriffskontrollen: Verfahren zur Verwaltung und Beschränkung des Zugriffs auf Informationssysteme und nicht öffentliche Informationen nach dem Prinzip der minimalen Berechtigung. Dazu gehören technische Kontrollen wie rollenbasierte Zugriffskontrolle (RBAC), Benutzerprovisionierung/De-Provisionierung und regelmäßige Zugriffsüberprüfungen.

- Bestandsaufnahme der Vermögenswerte: Führen einer aktuellen Bestandsaufnahme aller Informationssysteme und Datenassets.

- Planung der Geschäftskontinuität und Notfallwiederherstellung (BCDR): Detaillierte Pläne zur Aufrechterhaltung kritischer Betriebsabläufe und zur Wiederherstellung nach Cybersicherheitsvorfällen, einschließlich Verfahren für Datensicherung und -wiederherstellung.

- Datenschutz für Kundendaten: Spezifische Richtlinien zum Schutz sensibler Kundendaten.

- Chief Information Security Officer (CISO) (Abschnitt 500.04): Unternehmen müssen einen qualifizierten CISO benennen, der für die Überwachung und Umsetzung des Cybersicherheitsprogramms verantwortlich ist. Der CISO muss mindestens jährlich dem Vorstand oder dem obersten Leitungsgremium des Unternehmens über den Stand des Cybersicherheitsprogramms Bericht erstatten. Für Unternehmen der Klasse A (größere Unternehmen) ist eine unabhängige Prüfung des Cybersicherheitsprogramms erforderlich.

- Penetrationstests und Schwachstellenbewertungen (Abschnitt 500.05):

- Penetration Testing: Jährliches Penetration Testing ist sowohl aus interner als auch aus externer Perspektive erforderlich und muss von qualifiziertem Personal durchgeführt werden. Dies umfasst die Simulation realer Angriffe zur Identifizierung ausnutzbarer Schwachstellen in Systemen, Netzwerken und Anwendungen.

- Schwachstellenbewertungen: Regelmäßige automatisierte Scans von Informationssystemen sowie manuelle Prüfungen für Systeme, die nicht durch automatisierte Scans abgedeckt sind. Identifizierte Schwachstellen müssen risikobasiert priorisiert und umgehend behoben werden.

- Prüfpfad (Abschnitt 500.06): Betroffene Unternehmen müssen Prüfpfade führen, die dazu dienen, Finanztransaktionen und Sicherheitsvorfälle zu rekonstruieren. Dazu gehören die Protokollierung und Überwachung von Aktivitäten in Informationssystemen, um Cybersicherheitsvorfälle zu erkennen und darauf zu reagieren. Die technische Umsetzung umfasst robuste Protokollierungsmechanismen (z. B. SIEM-Lösungen), die relevante Ereignisdaten (Zeitstempel, Benutzer-IDs, Ereignistypen, Quell-/Ziel-IPs usw.) erfassen und für einen bestimmten Zeitraum (drei Jahre gemäß jüngsten Änderungen) aufbewahren.

- Zugriffsrechte (Abschnitt 500.07): Strenge Kontrollen über die Zugriffsrechte der Benutzer sind vorgeschrieben. Dazu gehören:

- Multi-Faktor-Authentifizierung (MFA): Implementierung von MFA für jede Person, die auf die Informationssysteme der betroffenen Einrichtung zugreift, unabhängig von Standort, Benutzertyp oder Sensibilität der Informationen (unter bestimmten Ausnahmen, insbesondere für Unternehmen der Klasse A). Dies umfasst häufig technische Lösungen wie Hardware-Token, Biometrie oder mobile Authentifizierungs-Apps.

- Least Privilege: Sicherstellen, dass Benutzer nur über die für die Ausführung ihrer Arbeitsaufgaben notwendigen Mindestzugriffsrechte verfügen.

- Regelmäßige Überprüfungen: Regelmäßige Überprüfung der Zugriffsrechte, um sicherzustellen, dass diese angemessen bleiben und bei Änderungen der Rollen oder bei Abgang unverzüglich widerrufen werden.

- Anwendungssicherheit (Abschnitt 500.08): Verfahren, Richtlinien und Standards für eine sichere Anwendungsentwicklung müssen festgelegt und jährlich überprüft werden. Dazu gehören sichere Codierungspraktiken, Schwachstellentests während des Softwareentwicklungslebenszyklus (SDLC) sowie der Schutz vor gängigen Angriffen auf Anwendungsebene (z. B. SQL-Injection, Cross-Site-Scripting).

- Risikobewertung (Abschnitt 500.09): Regelmäßige (mindestens jährliche oder nach wesentlichen Änderungen) Risikobewertungen sind entscheidend. Diese Bewertungen müssen:

- Identifizieren, bewerten und priorisieren Sie Cybersicherheitsrisiken für Betriebsabläufe, Vermögen, Personen und kritische Infrastrukturen.

- Bedrohungs- und Schwachstellenanalysen berücksichtigen.

- Bewertung der Wirksamkeit bestehender Kontrollen.

- die Cybersicherheitsprogramme und -richtlinien unterrichten

- Sicherheitsrichtlinie für Drittanbieter (Abschnitt 500.11): Unternehmen müssen eine schriftliche Richtlinie implementieren, um Risiken im Zusammenhang mit Drittanbietern zu adressieren, die auf nicht öffentliche Informationen oder Informationssysteme des Unternehmens zugreifen. Dazu gehören Sorgfaltspflichten, vertragliche Schutzmaßnahmen, die angemessene Sicherheitsmaßnahmen vorschreiben, sowie eine kontinuierliche Überwachung der Einhaltung der Vorschriften durch die Anbieter.

- Verschlüsselung nicht öffentlicher Informationen (Abschnitt 500.15): Nicht öffentliche Informationen müssen, soweit möglich, „at rest“ und „in transit“ verschlüsselt werden. Dies erfordert technische Lösungen wie Vollständige Festplattenverschlüsselung, Datenbankverschlüsselung und sichere Kommunikationsprotokolle (z. B. TLS/SSL). Die Machbarkeit wird durch die Risikobewertung der Einrichtung bestimmt.

- Plan zur Reaktion auf Vorfälle (Abschnitt 500.16): Ein umfassender Plan zur Reaktion auf Vorfälle ist erforderlich, der Verfahren zur Erkennung, Reaktion und Wiederherstellung nach Cybersicherheitsvorfällen detailliert beschreibt. Dazu gehören Rollen und Verantwortlichkeiten, Kommunikationsprotokolle, Eindämmungsstrategien, Beseitigung, Wiederherstellung und die Analyse nach dem Vorfall.

- Meldungen an den Superintendent (Abschnitt 500.17): Bestimmte Cybersicherheitsvorfälle, insbesondere solche, bei denen eine begründete Wahrscheinlichkeit besteht, dass sie den normalen Betrieb der betroffenen Einrichtung erheblich beeinträchtigen, müssen innerhalb von 72 Stunden an den NYDFS Superintendent gemeldet werden. Erpressungszahlungen im Zusammenhang mit einem Cybersicherheitsvorfall müssen innerhalb von 24 Stunden gemeldet werden.

Warum ist die Einhaltung der Cybersicherheitsvorschriften des New York DFS wichtig?

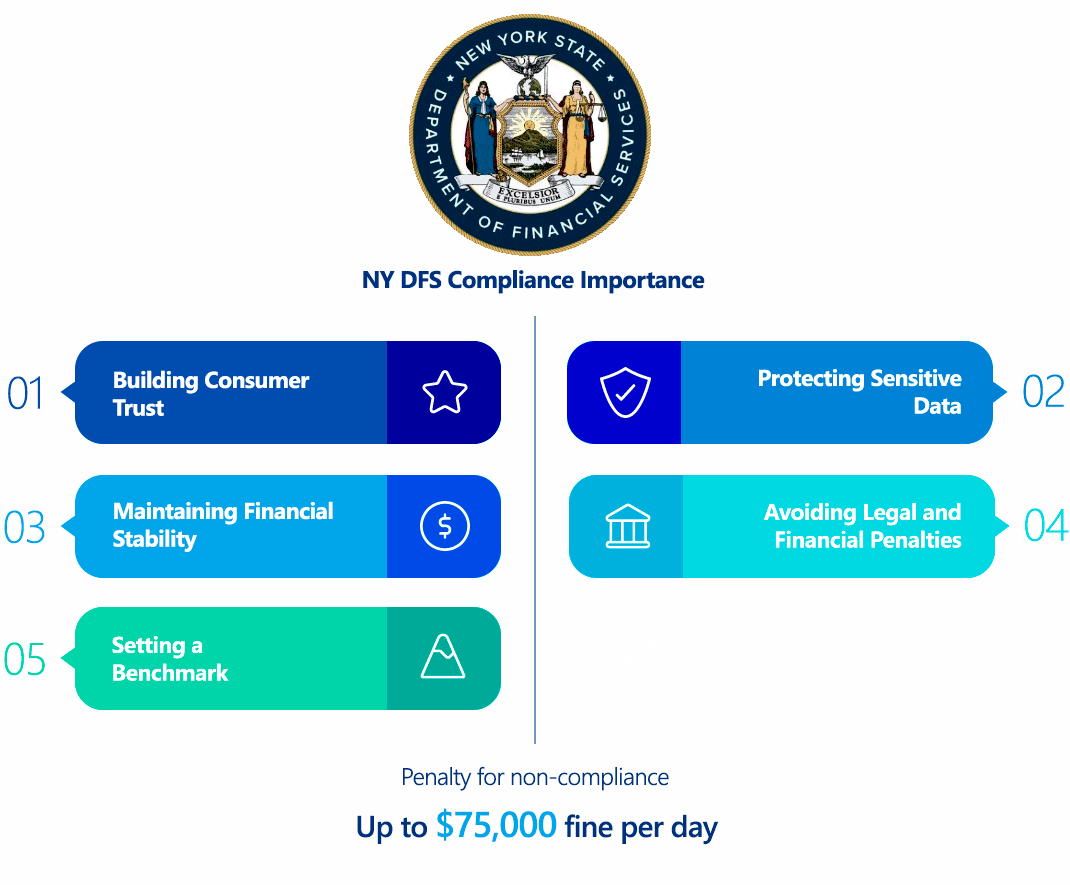

Die Einhaltung der NYDFS-Cybersicherheitsvorschriften ist aus mehreren Gründen von größter Bedeutung:

- Schutz sensibler Daten: Das Hauptziel besteht darin, sensible Finanz- und personenbezogene Daten von Verbrauchern zu schützen und Datenverstöße sowie deren schwerwiegende Folgen zu verhindern.

- Aufrechterhaltung der Finanzstabilität: Cyberangriffe auf Finanzinstitute können systemische Auswirkungen haben, Märkte stören und das öffentliche Vertrauen untergraben. Die Verordnung stärkt die Cybersicherheit dieser Institutionen und trägt somit zur gesamten Finanzstabilität bei.

- Vermeidung rechtlicher und finanzieller Strafen: Die Nichteinhaltung kann zu erheblichen finanziellen Strafen, rechtlichen Schritten und Reputationsschäden führen.

- Aufbau von Verbrauchervertrauen: Die Einhaltung robuster Cybersicherheitsstandards vermittelt die Verpflichtung zum Schutz von Kundendaten und stärkt das Vertrauen in Finanzdienstleistungen.

- Setzung eines Maßstabs: Die NYDFS-Vorschrift hat weltweit als Vorbild für andere Aufsichtsbehörden gedient und die Messlatte für Cybersicherheit im Finanzsektor erhöht.

Wer muss die Cybersicherheitsregelung des New York DFS einhalten?

Die Cybersicherheitsverordnung des NYDFS gilt für „betroffene Unternehmen“, die als alle Personen definiert sind, die unter einer Lizenz, Registrierung, Satzung, Bescheinigung, Genehmigung, Akkreditierung oder ähnlicher Genehmigung gemäß dem New Yorker Bankengesetz, Versicherungsgesetz oder Finanzdienstleistungsgesetz tätig sind. Dazu gehören im Wesentlichen:

- Banken (staatlich lizenzierte und private)

- Ausländische Banken mit einer Lizenz für den Betrieb in New York

- Versicherungsgesellschaften und Makler

- Mortgage companies

- Lizenzierte Kreditgeber

- Treuhandgesellschaften

- Anbieter von Dienstverträgen

- Anlageberater und Finanzplaner

- Krankenversicherungen

Ausnahmen: Es gibt begrenzte Ausnahmen für kleinere Organisationen, die bestimmte Kriterien erfüllen, wie z. B.:

- Weniger als 10 Mitarbeiter (einschließlich unabhängiger Auftragnehmer).

- Weniger als 5 Millionen US-Dollar Bruttojahresumsatz aus New York-Operationen in den letzten drei Jahren.

- Weniger als 10 Millionen US-Dollar Gesamtvermögen zum Jahresende.

Selbst wenn ein Unternehmen für eine begrenzte Ausnahmeregelung in Frage kommt, gelten bestimmte Kernanforderungen wie die Aufrechterhaltung eines grundlegenden Cybersicherheitsprogramms, die Überwachung von Drittanbietern, die Verwaltung von Zugriffskontrollen und die Einreichung jährlicher Berichte und Vorfallmeldungen in der Regel weiterhin.

Vergleich zwischen der Cybersicherheitsverordnung des New York DFS und der DSGVO

Sowohl die Cybersecurity-Verordnung des NYDFS als auch die DSGVO (Datenschutz-Grundverordnung) zielen darauf ab, Daten zu schützen, unterscheiden sich jedoch erheblich hinsichtlich Umfang, Schwerpunkt und Durchsetzung.

| Aspekt | NYDFS Cybersecurity Regulation (23 NYCRR Part 500) | GDPR (General Data Protection Regulation) |

|---|---|---|

| Geltungsbereich | Gilt für Finanzdienstleistungsinstitute, die von der NYDFS reguliert werden und in New York tätig sind. Konzentriert sich auf die Sicherheit von Informationssystemen und nicht öffentlichen Finanzinformationen. | Gilt für jede Organisation weltweit, die personenbezogene Daten von EU-Bürgern verarbeitet. Breiterer Fokus auf Datenschutzrechte in allen Sektoren. |

| Fokus | In erster Linie eine Cybersicherheitsvorschrift, die spezifische technische und administrative Kontrollen zum Schutz von IT-Systemen und Daten vorschreibt. | Eine Datenschutzverordnung, die sich auf die Rechte der betroffenen Personen in Bezug auf ihre personenbezogenen Daten konzentriert, einschließlich Einwilligung, Zugang, Berichtigung und Löschung. |

| Datendefinition | „Nichtöffentliche Informationen“ – private Finanzinformationen und Informationstechnologiesysteme. | „Personenbezogene Daten“ – alle Informationen, die sich auf eine identifizierte oder identifizierbare natürliche Person beziehen. Umfassender. |

| Technische Details | Bietet präzisere technische Anforderungen (z. B. spezifische Anforderungen für MFA, Verschlüsselung, Häufigkeit von Penetrationstests). | Legt Grundsätze für den Datenschutz fest (z. B. „Datenschutz durch Design und durch Voreinstellung“), ist jedoch bei der technischen Umsetzung weniger präskriptiv und lässt Flexibilität zu. |

| Meldepflicht bei Datenverletzungen | 72-Stunden-Benachrichtigung an den NYDFS-Superintendent bei bedeutsamen Ereignissen; 24-Stunden-Benachrichtigung bei Erpressungszahlungen. | 72-stündige Benachrichtigung der Aufsichtsbehörde bei Datensicherheitsvorfällen, sofern möglich, es sei denn, der Vorfall führt nicht zu einem Risiko für die Rechte und Freiheiten von Personen. |

| Durchsetzung/Sanktionen | Tägliche Geldstrafen (2.500 bis 75.000 US-Dollar pro Tag bei Nichteinhaltung, mit jüngsten Vergleichen in Millionenhöhe). Durchsetzung durch NYDFS. | Hohe Geldstrafen (bis zu 20 Millionen Euro oder 4 % des weltweiten Jahresumsatzes, je nachdem, welcher höher ist). Durchgesetzt von den Datenschutzbehörden in den EU-Mitgliedstaaten. |

| CISO-Anforderung | Verlangt die Benennung eines CISO. | Verlangt nicht ausdrücklich einen CISO, sondern verpflichtet Unternehmen in bestimmten Fällen zur Benennung eines Datenschutzbeauftragten (DSB). |

Während die NYDFS auf die Stärkung der Cybersicherheitsmaßnahmen in einem spezifischen, hochriskanten Sektor ausgerichtet ist, ist die DSGVO eine umfassendere Datenschutzverordnung, die die Rechte der Einzelpersonen in Bezug auf ihre personenbezogenen Daten sowie deren verantwortungsbewusste Verarbeitung in allen Branchen betont. Dabei gibt es erhebliche Überschneidungen bei den Best Practices, da eine robuste Cybersicherheit eine Voraussetzung für den Datenschutz ist.

Wie kann die Einhaltung der Cybersicherheitsregelung des New York DFS sichergestellt werden?

Die Einhaltung der NYDFS-Vorschriften erfordert systematische und kontinuierliche Anstrengungen. Zu den wichtigsten technischen und administrativen Maßnahmen gehören:

- Führen Sie umfassende Risikobewertungen durch:

- Technisch: Nutzen Sie Frameworks wie das NIST Cybersecurity Framework oder ISO 27001. Identifizieren Sie kritische Assets (Datenbanken, Anwendungen, Netzwerkgeräte), führen Sie Schwachstellenscans durch (z. B. Nessus, OpenVAS) und analysieren Sie die Netzwerkarchitektur auf Schwachstellen. Führen Sie eine Bedrohungsmodellierung durch, um potenzielle Angriffsvektoren zu verstehen.

- Administrativ: Dokumentieren Sie Methoden zur Risikobewertung, Kriterien zur Bewertung identifizierter Risiken und Prozesse zur Risikominderung oder -akzeptanz.

- Entwickeln und implementieren Sie ein robustes Cybersicherheitsprogramm und Richtlinien:

- Technisch: Implementieren Sie Sicherheitskontrollen wie Firewalls, Intrusion Detection/Prevention-Systeme (IDS/IPS), Endpoint Detection and Response (EDR)-Lösungen und Security Information and Event Management (SIEM)-Systeme für die zentralisierte Protokollierung und Analyse von Sicherheitsereignissen. Definieren und durchsetzen Sie strenge Passwortrichtlinien (z. B. Mindestlänge, Komplexität, regelmäßige Änderungen).

- Administrativ: Formalisieren Sie schriftliche Richtlinien, die alle Aspekte von 23 NYCRR Part 500 abdecken, einschließlich Datenverwaltung, Zugriffskontrolle, Reaktion auf Vorfälle, Risikomanagement durch Dritte und Datenaufbewahrung. Holen Sie die Genehmigung der Geschäftsleitung oder des Vorstands für diese Richtlinien ein.

- Strenge Zugriffskontrollen implementieren:

- Technisch: Setzen Sie MFA für alle Zugriffe auf Informationssysteme ein (insbesondere für Unternehmen der Klasse A). Implementieren Sie das Prinzip der geringsten Befugnisse durch granulare Zugriffsberechtigungen und regelmäßige Überprüfung der Benutzerrollen und -berechtigungen. Nutzen Sie Lösungen für die Identitäts- und Zugriffsverwaltung (IAM).

- Administrativ: Legen Sie klare Verfahren für die Einarbeitung und Entlassung von Benutzern sowie für Rollenänderungen fest, um eine zeitnahe Anpassung der Zugriffsrechte zu gewährleisten.

- Verschlüsselung nicht öffentlicher Informationen:

- Technisch: Implementieren Sie eine starke Verschlüsselung (z. B. AES-256) für nicht öffentliche Daten in Ruhe (z. B. Festplattenverschlüsselung, Datenbankverschlüsselung, Cloud-Speicherverschlüsselung) und in Übertragung (z. B. TLS/SSL für Netzwerkkommunikation, VPNs). Implementieren Sie robuste Schlüsselverwaltungsstandards (z. B. FIPS 140-2-konforme Hardware-Sicherheitsmodule (HSMs)).

- Administrativ: Erstellen Sie Richtlinien zur Datenklassifizierung, um alle nicht öffentlichen Informationen zu identifizieren, die eine Verschlüsselung erfordern.

- Führen Sie regelmäßige Penetrationstests und Schwachstellenanalysen durch:

- Technisch: Beauftragen Sie unabhängige Dritte mit jährlichen Penetrationstests. Automatisieren Sie Schwachstellenscanner für eine kontinuierliche Überwachung. Priorisieren Sie die Behebung anhand des Risikoscores (z. B. CVSS).

- Administrativ: Führen Sie detaillierte Dokumentationen über alle Testaktivitäten, identifizierte Schwachstellen und Abhilfemaßnahmen.

- Entwickeln und testen Sie einen Incident Response Plan (IRP):

- Technisch: Implementieren Sie Tools für Vorfallserkennung (z. B. SIEM, EDR), forensische Analysen und Datenwiederherstellung.

- Administrativ: Erstellen Sie einen detaillierten IRP mit klaren Rollen, Verantwortlichkeiten, Kommunikationsprotokollen (intern und extern, einschließlich NYDFS-Benachrichtigung), Eindämmungsstrategien, Beseitigungsschritten, Wiederherstellungsverfahren und einer Nachbefragung nach dem Vorfall. Führen Sie regelmäßig Tabletop-Übungen und Simulationen durch, um die Wirksamkeit des Plans zu testen.

- Risiken durch Dritte managen:

- Technisch: Führen Sie Sicherheitsbewertungen von Drittanbietern durch (z. B. Sicherheitsfragebögen, Audits vor Ort). Implementieren Sie sichere Datenübertragungsprotokolle.

- Administrativ: Erstellen Sie eine schriftliche Sicherheitsrichtlinie für Drittdienstleister. Nehmen Sie vertragliche Verpflichtungen für Cybersicherheitsmaßnahmen, Klauseln zum Prüfungsrecht und klare Datenschutzanforderungen auf.

- Cybersicherheits-Schulungen und -Awareness anbieten:

- Technisch: Schulen Sie Mitarbeiter in der Erkennung und Meldung von Phishing-Versuchen, Social-Engineering-Taktiken (einschließlich KI-gestützter Angriffe) und anderen Cybersicherheitsbedrohungen.

- Administrativ: Entwickeln und implementieren Sie ein regelmäßiges Cybersicherheitsschulungsprogramm für alle Mitarbeiter.

- Erstellen und pflegen Sie umfassende Dokumentation sowie jährliche Zertifizierung:

- Administrativ: Dokumentieren Sie alle Cybersicherheitsrichtlinien, Verfahren, Risikobewertungen, Testergebnisse, Vorfallberichte und Schulungsunterlagen. Reichen Sie bis zum 15. April eine jährliche Konformitätsbescheinigung beim NYDFS ein oder eine Bestätigung der Nichteinhaltung mit einem Zeitplan für Abhilfemaßnahmen.

- Geldstrafen: Gemäß dem New Yorker Bankengesetz können die Sanktionen für Nichtkonformität erheblich sein. Die Geldbußen beginnen bei 2.500 US-Dollar pro Tag für jeden Tag der Nichtkonformität. Bei Feststellung eines „Musters“ der Nichtkonformität kann die Geldbuße auf 15.000 US-Dollar pro Tag ansteigen. Bei „wissentlichen und vorsätzlichen“ Verstößen kann die tägliche Geldbuße auf 75.000 US-Dollar steigen. Jüngste Durchsetzungsmaßnahmen führten zu Strafen in Höhe mehrerer Millionen Dollar.

- Durchsetzungsmaßnahmen: Die NYDFS untersucht und verfolgt Verstöße aktiv, was zu öffentlichen Durchsetzungsmaßnahmen und Vergleichen führt.

- Reputationsschaden: Die Nichteinhaltung der Vorschriften und daraus resultierende Datenverstöße können den Ruf eines Unternehmens schwer schädigen, das Vertrauen der Kunden untergraben und zu Geschäftsverlusten führen.

- Rechtliche Haftung: Unternehmen können Zivilklagen von betroffenen Personen oder anderen Parteien wegen Schäden aus Datenverletzungen oder Cybersicherheitsversagen erleiden.

- Betriebsstörungen: Die Nichteinhaltung deutet oft auf Schwächen in der Cybersicherheit hin, wodurch eine Einrichtung anfälliger für Cyberangriffe wird, die den Betrieb stören, Ausfallzeiten verursachen und erhebliche Wiederherstellungskosten nach sich ziehen können.

EU GDPR

EU DORA

EU NIS 2

EU Cyber Resilience Act

EU AI Act

EU ePrivacy-Richtlinie

UK GDPR

Swiss FADP

Schweizer FINMA-Rundschreiben 2023/1

Katar Gesetz zum Schutz personenbezogener Daten

Saudi-Arabien Gesetz zum Schutz personenbezogener Daten

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Südafrika Gesetz zum Schutz personenbezogener Informationen

UAE Verordnung zur Informationssicherheit (1.1)

Gesetz zum Schutz personenbezogener Daten der Vereinigten Arabischen Emirate

Australia Privacy Act

Hongkonger Datenschutzverordnung

Indisches Gesetz zum Schutz personenbezogener Daten (DPDPA)

Japan Gesetz über den Schutz personenbezogener Daten

Singapur Gesetz zum Schutz personenbezogener Daten

Folgen der Nichteinhaltung der New York DFS Cybersicherheitsvorschrift

Die Nichteinhaltung der NYDFS-Cybersicherheitsvorschriften hat erhebliche Konsequenzen, die darauf abzielen, Fahrlässigkeit abzuschrecken und robuste Sicherheitspraktiken zu fördern:

Wie hilft ImmuniWeb bei der Einhaltung der New York DFS Cybersicherheitsregelung?

ImmuniWeb bietet eine Reihe von KI-gestützten und von Menschen verifizierten Lösungen, die Unternehmen erheblich bei der Einhaltung der NYDFS-Cybersicherheitsregelung unterstützen können:

ImmuniWeb führt tiefe API-Penetrationstests durch, deckt Schwachstellen wie unsichere Endpunkte, fehlerhafte Authentifizierung und Datenlecks auf und gewährleistet die Einhaltung der OWASP API Security Top 10.

Automatisierte, KI-basierte Scans erkennen Fehlkonfigurationen, übermäßige Berechtigungen und schwache Verschlüsselung in REST-, SOAP- und GraphQL-APIs und liefern umsetzbare Behebungshinweise.

ImmuniWeb bietet Anwendungspenetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® On-Demand an.

Die preisgekrönte ImmuniWeb® AI-Plattform für Application Security Posture Management (ASPM) hilft dabei, den gesamten digitalen Fußabdruck einer Organisation, einschließlich versteckter, unbekannter und vergessener Webanwendungen, APIs und mobiler Anwendungen, aggressiv und kontinuierlich zu erkunden.

ImmuniWeb entdeckt und überwacht kontinuierlich exponierte IT-Assets (Webanwendungen, APIs, Cloud-Dienste), reduziert blinde Flecken und verhindert Einbrüche durch Echtzeit-Risikobewertung.

ImmuniWeb bietet automatisierte Penetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® Continuous an.

Simuliert fortgeschrittene Angriffe auf AWS-, Azure- und GCP-Umgebungen, um Fehlkonfigurationen, unsichere IAM-Rollen und exponierte Speicher zu identifizieren, gemäß den CIS-Benchmarks.

Automatisiert die Erkennung von Cloud-Fehlkonfigurationen, Compliance-Lücken (z. B. PCI DSS, HIPAA) und Schatten-IT und bietet Behebungshinweise für eine resiliente Cloud-Infrastruktur.

Kombiniert KI-basierte Angriffssimulationen mit menschlichem Fachwissen, um Abwehrmaßnahmen 24/7 zu testen und dabei reale Angreifer nachzuahmen, ohne den Betrieb zu stören.

Führt automatisierte Angriffsszenarien durch, um Sicherheitskontrollen zu validieren und Schwachstellen in Netzwerken, Anwendungen und Endpunkten aufzudecken, bevor Angreifer sie ausnutzen.

Bietet kontinuierliche, KI-gestützte Penetrationstests, um neue Schwachstellen nach der Bereitstellung zu identifizieren und damit eine proaktive Risikominderung über einmalige Audits hinaus zu gewährleisten.

Priorisiert und behebt Risiken in Echtzeit, indem Bedrohungsinformationen mit Schwachstellen in Assets korreliert werden, wodurch Exploit-Fenster minimiert werden.

Überwacht das Dark Web, Paste-Sites und Hacker-Foren auf gestohlene Anmeldedaten, leakte Daten und gezielte Bedrohungen, um proaktive Maßnahmen zu ermöglichen.

Die preisgekrönte ImmuniWeb® AI-Plattform für Datensicherheitsmanagement hilft dabei, die internetexponierten digitalen Assets einer Organisation, einschließlich Webanwendungen, APIs, Cloud-Speicher und Netzwerkdienste, kontinuierlich zu identifizieren und zu überwachen.

Durchsucht Untergrundmärkte nach kompromittierten Mitarbeiter-/Kundendaten, geistigem Eigentum und Betrugsmaschen und warnt Unternehmen vor Datenpannen.

Testet iOS-/Android-Apps auf unsichere Datenspeicherung, Reverse Engineering-Risiken und API-Fehler gemäß den OWASP Mobile Top 10-Leitlinien.

Automatisiert die statische (SAST) und dynamische (DAST) Analyse mobiler Apps, um Schwachstellen wie hartcodierte Geheimnisse oder schwache TLS-Konfigurationen zu erkennen.

Identifiziert falsch konfigurierte Firewalls, offene Ports und schwache Protokolle in lokalen und hybriden Netzwerken und stärkt die Abwehr.

Bietet skalierbare, abonnementbasierte Penetrationstests mit detaillierten Berichten und Abhilfemaßnahmenverfolgung für agile Sicherheits-Workflows.

Erkennt und beschleunigt die Abnahme von Phishing-Websites, die sich als Ihre Marke ausgeben, und minimiert Reputationsschäden und Betrugsverluste.

Bewertet die Sicherheitslage von Anbietern (z. B. exponierte APIs, veraltete Software), um Angriffe auf die Lieferkette zu verhindern und die Einhaltung der Vorschriften sicherzustellen.

Simuliert auf Ihre Branche zugeschnittene Advanced Persistent Threats (APTs) und testet die Erkennungs- und Reaktionsfähigkeiten gegen realistische Angriffsketten.

Manuelle und automatisierte Tests decken SQLi-, XSS- und Geschäftslogikfehler in Webanwendungen auf, im Einklang mit OWASP Top 10 und regulatorischen Anforderungen.

Führt kontinuierliche DAST-Scans durch, um Schwachstellen in Echtzeit zu erkennen, und integriert in CI/CD-Pipelines für DevSecOps-Effizienz.

Durch die Kombination von fortschrittlicher KI und menschlicher Intelligenz bietet ImmuniWeb einen ganzheitlichen Ansatz für Cybersicherheit, der es Finanzinstituten ermöglicht, nicht nur die strengen technischen Anforderungen der NYDFS-Cybersicherheitsverordnung zu erfüllen, sondern auch ihre allgemeine Sicherheitslage angesichts sich ständig weiterentwickelnder Cyberbedrohungen proaktiv zu verbessern.

Liste maßgeblicher Ressourcen

Erfüllen Sie regulatorische Anforderungen mit der ImmuniWeb® AI-Plattform

ImmuniWeb kann auch bei der Einhaltung anderer Datenschutzgesetze und -vorschriften helfen: