Cumplimiento de la Ley de Protección de Información Personal y Documentos Electrónicos (PIPEDA) de Canadá

La Ley de Protección de Información Personal y Documentos Electrónicos (PIPEDA) de Canadá regula cómo las organizaciones del sector privado recopilan, utilizan y divulgan datos personales, exigiendo consentimiento, medidas de protección y responsabilidad, al tiempo que otorga a los individuos derechos de acceso y rectificación.

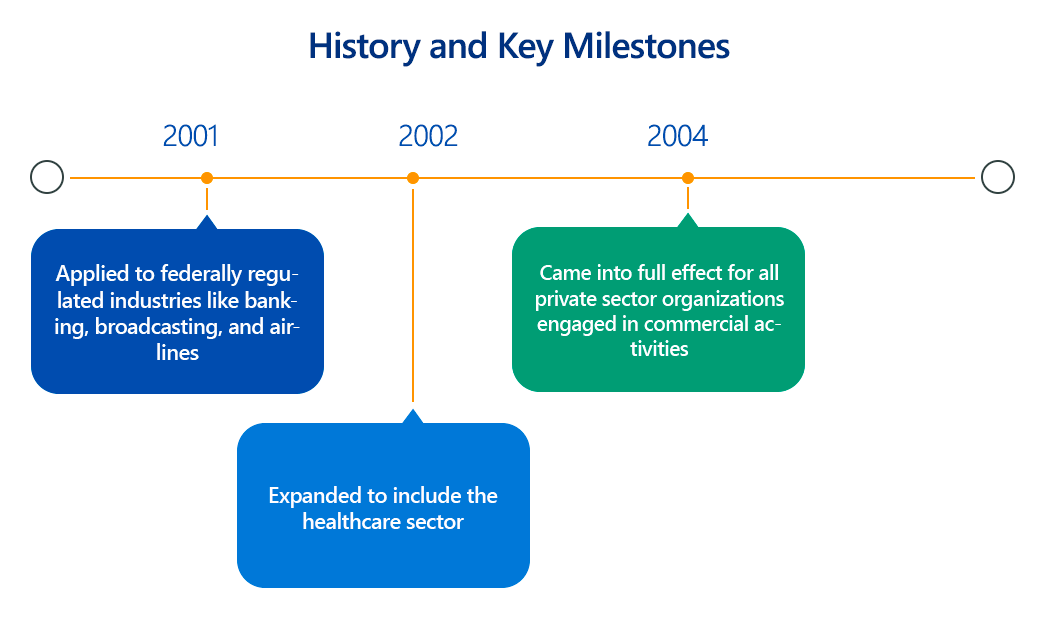

La Ley de Protección de Datos Personales y Documentos Electrónicos (PIPEDA) de Canadá, promulgada en 2000, es la principal ley federal que regula la recopilación, uso y divulgación de información personal en el curso de las actividades comerciales de las organizaciones del sector privado. Su objetivo fundamental es equilibrar el derecho de los individuos a la privacidad con la necesidad de las organizaciones de recopilar, utilizar y divulgar información personal con fines comerciales legítimos.

Aunque a menudo se compara con su homólogo europeo, el RGPD, la PIPEDA opera dentro de un marco legal y regulatorio únicamente canadiense, en continua evolución para hacer frente a los nuevos retos tecnológicos.

Resumen de la Ley de Protección de Información Personal y Documentos Electrónicos (PIPEDA) de Canadá

La PIPEDA se basa en 10 Principios de Información Justa, que son esencialmente un código de conducta sobre cómo deben manejar las organizaciones la información personal. Estos principios se enfocan en la transparencia, la responsabilidad y el control individual:

- Responsabilidad: Las organizaciones son responsables de la información personal que controlan y deben designar a una persona responsable del cumplimiento.

- Identificación de los fines: Los fines para los que se recopila la información personal deben identificarse al momento de la recopilación o antes.

- Consentimiento: Se requiere el conocimiento y el consentimiento de la persona para la recopilación, el uso o la divulgación de información personal, con algunas excepciones.

- Limitación de la recopilación: La recopilación de información personal debe limitarse a lo necesario para los fines identificados por la organización.

- Limitación del uso, la divulgación y la conservación: La información personal solo puede utilizarse o divulgarse para los fines para los que fue recopilada, salvo con consentimiento o cuando lo exija la ley, y debe conservarse solo durante el tiempo necesario.

- Exactitud: La información personal debe ser tan exacta, completa y actualizada como sea necesario para los fines para los que se va a utilizar.

- Medidas de seguridad: La información personal debe protegerse mediante medidas de seguridad adecuadas a la sensibilidad de la información.

- Transparencia: Las organizaciones deben poner a disposición de las personas información específica sobre sus políticas y prácticas relacionadas con la gestión de la información personal.

- Acceso individual: A solicitud, se debe informar a la persona sobre la existencia, uso y divulgación de su información personal, y se le debe otorgar acceso a dicha información. Asimismo, las personas pueden cuestionar la exactitud y completitud de la información y solicitar su enmienda.

- Impugnación del cumplimiento: una persona puede impugnar el cumplimiento de estos principios por parte de una organización.

La PIPEDA también incluye disposiciones para documentos electrónicos, facilitando el uso de medios electrónicos para comunicar o registrar información o transacciones.

Aspectos clave del cumplimiento de la Ley de Protección de la Información Personal y Documentos Electrónicos (PIPEDA) de Canadá?

El cumplimiento de la PIPEDA se basa en los 10 Principios de Información Justa, con consideraciones técnicas específicas para cada uno.

- Definición de información personal:

- Detalles técnicos: La «información personal» se define ampliamente como información sobre una «persona identificable». Esto incluye información factual o subjetiva, registrada o no, como nombre, edad, ingresos, origen étnico, tipo sanguíneo, opiniones, evaluaciones, comentarios, acciones disciplinarias, archivos de empleados, registros crediticios, registros de préstamos, registros médicos, direcciones IP, datos de cookies y identificadores de dispositivos. Es crucial entender que incluso datos aparentemente inocuos, cuando se combinan, pueden convertirse en información personal.

- Implementación técnica: Las organizaciones necesitan sistemas robustos de data discovery y clasificación para identificar dónde reside toda la información personal en su infraestructura de TI (bases de datos, archivos compartidos, servicios en la nube, aplicaciones web, aplicaciones móviles, registros). Esto incluye el mapeo de datos para comprender los flujos de datos y el propósito de recopilación de cada tipo de datos.

- Consentimiento (Principio 3):

- Detalles técnicos: PIPEDA requiere "consentimiento significativo", lo que significa que las personas deben comprender lo que están consintiendo. El consentimiento puede ser expreso (por ejemplo, marcar una casilla) o implícito (por ejemplo, proporcionar una dirección para la entrega). La Oficina del Comisionado de Privacidad de Canadá (OPC) enfatiza que el consentimiento debe obtenerse en el momento de la recopilación o antes. Para información sensible, generalmente se requiere consentimiento expreso. Las personas también deben poder retirar su consentimiento.

- Implementación técnica:

- Plataformas de gestión del consentimiento (CMP): para sitios web y aplicaciones móviles, las CMP son esenciales para presentar solicitudes de consentimiento claras y comprensibles (por ejemplo, banners de cookies, enlaces a políticas de privacidad), capturar las opciones de consentimiento (opt-in/opt-out para diversos usos de datos) y registrar esas opciones.

- Centros de preferencias del usuario: Proporcionar a los usuarios paneles de control o ajustes donde puedan revisar y modificar sus preferencias de consentimiento.

- Integración con los sistemas de procesamiento de datos: Garantizar que las preferencias de consentimiento se apliquen técnicamente en los sistemas back-end, evitando el uso o la divulgación de información personal para fines para los que no se ha otorgado o se ha retirado el consentimiento.

- Medidas de protección (Principio 7):

- Detalles técnicos: Este es el principio más técnico. PIPEDA requiere que las organizaciones protejan la información personal con «medidas de seguridad adecuadas a la sensibilidad de la información». Esto implica un enfoque basado en el riesgo, lo que significa que la información más sensible requiere medidas de seguridad más robustas. La OPC recomienda:

- Medidas físicas: acceso restringido a oficinas y archivadores.

- Medidas organizativas: autorizaciones de seguridad, acceso basado en necesidad de conocer, formación del personal.

- Medidas tecnológicas: contraseñas, cifrado, cortafuegos, parches de seguridad actualizados.

- Implementación técnica:

- Cifrado: Implemente un fuerte cifrado en reposo (por ejemplo, cifrado de bases de datos, cifrado del sistema de archivos, cifrado de almacenamiento en la nube como AES-256) y en tránsito (por ejemplo, TLS 1.2+ para todas las comunicaciones web y API, VPN seguras para acceso remoto). La gestión segura de claves es crítica.

- Controles de acceso: Aplicar Control de Acceso Basado en Roles (RBAC) para garantizar el principio de privilegio mínimo. Implementar Autenticación Multifactor (MFA) para todo el acceso interno y externo a sistemas que contienen información personal, especialmente cuentas privilegiadas. Utilizar soluciones de Administración de Acceso Privilegiado (PAM).

- Gestión de vulnerabilidades y pruebas de penetración: Realizar escaneos regulares (por ejemplo, trimestrales) de vulnerabilidades y pruebas anuales de penetración en aplicaciones web, aplicaciones móviles, APIs e infraestructura de red que recolecten, procesen o almacenen información personal. Esto identifica debilidades técnicas.

- Ciclo de vida de desarrollo seguro (SSDLC): integrar la seguridad en el proceso de desarrollo de software, incluyendo Static Application Security Testing (SAST) y Dynamic Application Security Testing (DAST) para aplicaciones personalizadas.

- Registro y supervisión: Implemente un registro exhaustivo en todos los sistemas que interactúan con información personal. Utilice sistemas Security Information and Event Management (SIEM) para el análisis en tiempo real, la detección de anomalías y la alerta de actividades sospechosas.

- Eliminación segura: Implementar procedimientos técnicos para el borrado seguro o la destrucción de medios electrónicos que contengan información personal cuando ya no sean necesarios (por ejemplo, las directrices NIST SP 800-88 para la sanitización de medios).

- Detalles técnicos: Este es el principio más técnico. PIPEDA requiere que las organizaciones protejan la información personal con «medidas de seguridad adecuadas a la sensibilidad de la información». Esto implica un enfoque basado en el riesgo, lo que significa que la información más sensible requiere medidas de seguridad más robustas. La OPC recomienda:

- Notificación de violaciones de datos (obligatoria desde 2018)

- Detalles técnicos: Las organizaciones están obligadas a informar a la OPC y notificar a las personas afectadas sobre cualquier violación de las medidas de seguridad que involucre información personal bajo su control, si es razonable creer que dicha violación crea un «riesgo real de daño significativo» para una persona. También deben mantener registros de todas las violaciones de datos.

- Implementación técnica: Requiere capacidades robustas de detección y respuesta a incidentes, incluyendo sistemas de Administración de Información y Eventos de Seguridad (SIEM), Sistemas de Detección/Prevención de Intrusiones (IDS/IPS) y herramientas de detección y respuesta en endpoint (EDR). Un plan de respuesta a incidentes efectivo debe definir pasos técnicos para contención, erradicación, recuperación y análisis forense para determinar el alcance e impacto de una brecha.

- Acceso individual (Principio 9):

- Detalles técnicos: Las organizaciones deben proporcionar a las personas acceso a su información personal y la capacidad de cuestionar su exactitud.

- Implementación técnica: Requiere un portal de solicitud de acceso a los datos (DSAR) o un mecanismo equivalente. Este sistema debe ser capaz de autenticar al individuo de forma segura, buscar en varios repositorios de datos, recuperar toda la información personal relevante y presentarla en un formato comprensible (por ejemplo, PDF, CSV). Deben usarse mecanismos seguros de transferencia de datos.

- Responsabilidad y transparencia (Principios 1 y 8):

- Detalles técnicos: Aunque principalmente organizativos, estos principios tienen implicaciones técnicas. La responsabilidad requiere designar un responsable de privacidad y contar con políticas y procedimientos, que a menudo incluyen directrices técnicas. La apertura requiere una comunicación transparente sobre el tratamiento de los datos, incluyendo una política de privacidad fácilmente accesible en los sitios web.

- Implementación técnica: Publicar una política de privacidad clara y accesible en los sitios web y en las aplicaciones. Mantener documentación de controles de seguridad, inventarios de datos y procedimientos de respuesta a incidentes.

¿Por qué es importante el cumplimiento de la Ley de Protección de Información Personal y Documentos Electrónicos (PIPEDA) de Canadá?

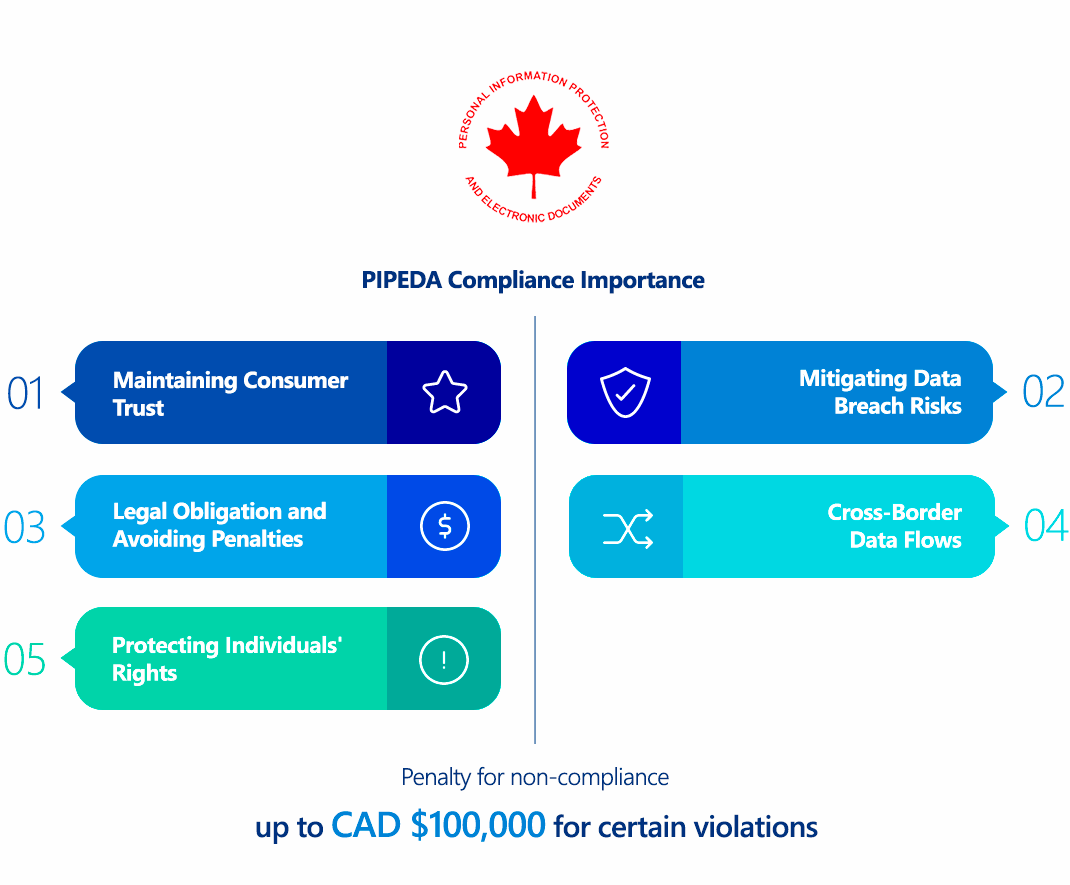

El cumplimiento de PIPEDA es crucial por varias razones:

- Obligación legal y evitación de sanciones: Se trata de una ley federal. El incumplimiento puede dar lugar a multas importantes y al escrutinio público por parte de la Oficina del Comisionado de Privacidad de Canadá (OPC).

- Mantener la confianza del consumidor: En un mundo cada vez más consciente de los datos, el cumplimiento de las leyes de privacidad es esencial para generar y mantener la confianza con los consumidores canadienses. Las brechas de datos o el mal uso de la información personal pueden dañar gravemente la reputación de una organización y provocar la pérdida de clientes.

- Flujos transfronterizos de datos: La PIPEDA es reconocida por la Unión Europea como proporcionando un nivel «adecuado» de protección de datos personales, lo que facilita el libre flujo de datos entre la UE y Canadá. El incumplimiento podría poner en riesgo este estatus de adecuación.

- Mitigar los riesgos de brecha de datos: El principio de «salvaguardias» anima a las organizaciones a adoptar prácticas sólidas de ciberseguridad, lo que reduce inherentemente la probabilidad y el impacto de costosas brechas de datos.

- Protección de los derechos de las personas: En esencia, la PIPEDA otorga a las personas el control sobre su información personal, lo que ayuda a prevenir el robo de identidad, el fraude y otros daños asociados con el uso indebido de los datos.

¿Quién debe cumplir con la Ley de Protección de Información Personal y Documentos Electrónicos de Canadá (PIPEDA)?

La PIPEDA se aplica generalmente a las organizaciones del sector privado en todo Canadá que recopilan, utilizan o divulgan información personal en el curso de actividades comerciales.

Esto incluye:

- Todas las organizaciones reguladas federalmente que realizan negocios en Canadá (por ejemplo, bancos, aerolíneas, empresas de telecomunicaciones, compañías de transporte interprovincial) están siempre sujetas a PIPEDA, incluyendo en relación con la información personal de sus empleados.

- Organizaciones que realizan actividades comerciales con información personal a través de fronteras provinciales o nacionales.

- Organizaciones que recopilan, utilizan o divulgan información personal dentro de una provincia que no cuenta con sus propias leyes de privacidad consideradas «sustancialmente similares» a la PIPEDA.

- Incluso las organizaciones ubicadas fuera de Canadá deben cumplir con PIPEDA si recopilan, utilizan o divulgan información personal de personas en Canadá en el curso de una actividad comercial (por ejemplo, un sitio web de comercio electrónico internacional que vende a consumidores canadienses).

Excepciones:

- Leyes provinciales: Por lo general, la PIPEDA no se aplica a las organizaciones que recopilan, utilizan o divulgan información personal enteramente dentro de provincias que cuentan con sus propias leyes de privacidad del sector privado consideradas «sustancialmente similares» a la PIPEDA (actualmente Quebec, Alberta y Columbia Británica). Sin embargo, si los datos cruzan fronteras provinciales o internacionales, la PIPEDA sigue siendo aplicable.

- Las organizaciones sin fines de lucro, los partidos políticos y las organizaciones benéficas generalmente están exentas de PIPEDA siempre que sus actividades no se consideren "comerciales".

- Las instituciones gubernamentales están sujetas a la Ley de Privacidad (federal) o a la legislación provincial sobre privacidad del sector público, no a la PIPEDA.

- Uso personal: Las personas que recopilan, utilizan o divulgan información personal exclusivamente para fines personales, domésticos o de hogar están exentas.

- Fines periodísticos, artísticos o literarios: La recopilación, uso o divulgación de información personal exclusivamente con estos fines es exenta.

Comparación entre la Ley de Protección de Información Personal y Documentos Electrónicos (PIPEDA) de Canadá y el RGPD

Aunque tanto la PIPEDA como el RGPD tienen como objetivo proteger los datos personales, tienen orígenes, alcances y matices técnicos distintos:

| Aspecto | PIPEDA (Canadá) | RGPD (UE) |

|---|---|---|

| Base filosófica | Basado en principios (10 FIPs), que enfatiza el equilibrio entre los derechos de privacidad y las necesidades empresariales. | Basado en derechos, centrado en el derecho fundamental a la privacidad de las personas. |

| Alcance | Sector privado, actividades comerciales, obras/empresas federales. Tiene alcance extraterritorial para datos de individuos en Canadá. | Más amplio, aplica a todas las entidades que tratan «datos personales» de residentes de la UE globalmente. |

| Definición de datos | «Información personal» sobre una persona identificable (amplia). | "Datos personales" (amplio, incluye identificadores directos/indirectos). |

| Datos sensibles | Si bien no se define explícitamente como una categoría separada, la "sensibilidad" determina los salvaguardias requeridos. | «Categorías especiales de datos personales» (por ejemplo, datos de salud, genéticos o biométricos) con reglas más estrictas. |

| Base jurídica para el tratamiento | Consentimiento previo para la recolección, uso y divulgación. Excepciones por motivos legales, de seguridad o de emergencia. | Requiere una base jurídica específica para todo tratamiento (consentimiento, contrato, obligación legal, interés vital, función pública, interés legítimo). |

| Modelo de consentimiento | Permite tanto el consentimiento expreso como el implícito, dependiendo de la sensibilidad y las expectativas razonables. Se requiere consentimiento explícito para datos sensibles o usos de alto riesgo. | Por lo general, se requiere consentimiento explícito, inequívoco y opt-in para la mayoría de los tratamientos, especialmente los datos sensibles. |

| Derechos del interesado | Acceso, corrección, impugnación del cumplimiento. (Derecho limitado a la portabilidad de los datos, sin «derecho al olvido» explícito). | Más amplios: acceso, rectificación, supresión (derecho al olvido), limitación del tratamiento, portabilidad de datos, oposición, derechos relativos a la toma de decisiones automatizada. |

| Data Breach Notification | Notificación obligatoria a la OPC y a las personas si existe "riesgo real de daño significativo". Se requieren registros de todas las brechas. | Notificación obligatoria a las autoridades de control en un plazo de 72 horas; notificación a las personas «sin demora injustificada» si existe alto riesgo. |

| Delegado de protección de datos (DPO) | Exige la designación de una persona responsable del cumplimiento (Oficial de Privacidad), pero no necesariamente un puesto formal de delegado de protección de datos. | Obligatorio para organizaciones específicas (entidades públicas, datos sensibles a gran escala, vigilancia sistemática). |

| Evaluación de Impacto en la Protección de Datos (EIPD) | No es explícitamente obligatorio, pero está implícito en los principios de «responsabilidad» y «salvaguardias» para actividades de alto riesgo. | Obligatorio para actividades de tratamiento de alto riesgo. |

| Cross-Border Data Transfer | Énfasis en la responsabilidad y las obligaciones contractuales para las transferencias. Considerado «adecuado» por la UE. | Normas estrictas que exijan una «decisión de adecuación» o medidas de protección específicas (por ejemplo, SCC, BCR). |

| Órgano de control | Oficina del Comisionado de Privacidad de Canadá (OPC). | Autoridades de protección de datos (DPA) en cada Estado miembro de la UE. |

| Sanciones | hasta 100,000 CAD por violaciones específicas (por ejemplo, falta de notificación de brechas, destrucción de registros). La OPC puede emitir órdenes de cumplimiento. El derecho privado de acción está limitado. | Más alto, hasta 20 millones de euros o el 4 % de la facturación global anual, lo que sea mayor. |

| Reforma (Proyecto de ley C-27) | El proyecto de ley C-27 (Digital Charter Implementation Act, 2022) propuso enmiendas significativas a la PIPEDA (CPPA, AIDA). Aunque su futuro es incierto, busca introducir una nueva ley de privacidad (CPPA) y una ley de IA, alineándose más estrechamente con el GDPR en algunos aspectos (por ejemplo, sanciones más elevadas, derechos más detallados, poderes similares a los de una DPA). En la situación actual, las disposiciones de la CPPA del proyecto de ley C-27 aún no son ley, y la PIPEDA sigue siendo la principal ley federal de privacidad del sector privado. | Revisión y orientación continuas. |

Aunque PIPEDA tiene similitudes con el GDPR, especialmente en sus principios, sus mecanismos de aplicación y los detalles específicos del consentimiento y los derechos individuales difieren. Las organizaciones que cumplen con el GDPR tendrán una base sólida para PIPEDA, pero deberán abordar los matices canadienses.

¿Cómo garantizar el cumplimiento de la Ley de Protección de Información Personal y Documentos Electrónicos (PIPEDA) de Canadá?

Garantizar el cumplimiento de la PIPEDA requiere un enfoque sistemático y basado en la tecnología, que aborde directamente los 10 Principios de Información Justa:

- Inventario y mapeo de datos (Principios 1, 2, 5):

- Acción técnica: Implementar herramientas de descubrimiento y clasificación de datos para identificar todas las instancias de información personal en todo su entorno digital (bases de datos, servidores de archivos, almacenamiento en la nube, CRM, ERP, aplicaciones web/móviles, registros, copias de seguridad). Mapear todo el ciclo de vida de estos datos: dónde se recogen, cómo fluyen, cómo se utilizan, quién los accede y cuándo se eliminan. Esto apoya "identificar fines", "limitar la recopilación" y "limitar el uso, divulgación y retención".

- Implementar medidas de seguridad robustas (Principio 7):

- Acción técnica: Este es posiblemente el aspecto técnico más crítico.

- Cifrado: Imponer cifrado extremo a extremo para toda la información personal. Esto implica cifrado en reposo (por ejemplo, cifrado de disco completo, cifrado de bases de datos, almacenamiento en la nube cifrado) y en tránsito (por ejemplo, utilizando TLS 1.2+ para todo el tráfico web, llamadas seguras a API, SFTP, VPNs para acceso remoto). Implementar un robusto Sistema de Gestión de Claves Criptográficas (KMS).

- Controles de acceso: Implemente el control de acceso basado en roles (RBAC) según el principio del mínimo privilegio. Aplique la autenticación multifactorial (MFA) para todas las cuentas que accedan a información personal, especialmente las cuentas privilegiadas y los portales orientados al cliente. Utilice soluciones de gestión de acceso privilegiado (PAM) para gestionar y supervisar el acceso elevado.

- Gestión de vulnerabilidades y pruebas de penetración: Realice análisis de vulnerabilidades periódicos (por ejemplo, trimestrales) y pruebas de penetración anuales de sus redes externas e internas, aplicaciones web, aplicaciones móviles y API que manejan información personal. Esto ayuda a identificar debilidades explotables y valida la eficacia de otras medidas de seguridad.

- Ciclo de vida de desarrollo seguro (SSDLC): integrar la seguridad en los procesos de desarrollo de software. Esto incluye prácticas de codificación segura, pruebas de seguridad de aplicaciones estáticas (SAST) para el análisis del código fuente y pruebas de seguridad de aplicaciones dinámicas (DAST) para probar las aplicaciones en ejecución, para evitar vulnerabilidades en aplicaciones personalizadas.

- Registro y supervisión: Implemente un registro exhaustivo en todos los sistemas que almacenen o procesen información personal. Despliegue un sistema Security Information and Event Management (SIEM) para agregar, correlacionar y analizar los registros en tiempo real, lo que permite la detección rápida de accesos no autorizados o actividades sospechosas.

- Seguridad de red: Despliegue y configure adecuadamente firewalls, Sistemas de Detección/Prevención de Intrusiones (IDS/IPS). Implemente segmentación de red para aislar entornos con datos sensibles. Utilice Firewalls de Aplicaciones Web (WAFs) para proteger aplicaciones orientadas a la web.

- Eliminación segura: Desarrolle y aplique técnicamente políticas para la destrucción segura o la desidentificación de la información personal cuando ya no sea necesaria, utilizando métodos como el borrado criptográfico, el borrado seguro o el desmagnetizado.

- Acción técnica: Este es posiblemente el aspecto técnico más crítico.

- Gestión del consentimiento (Principio 3):

- Acción técnica: Implemente una plataforma de gestión del consentimiento (CMP) que ofrezca opciones transparentes y granulares para que las personas otorguen o retiren su consentimiento para diferentes tipos de tratamiento de datos. Asegúrese de que esta CMP se integre con sus sistemas de tratamiento de datos para ajustar dinámicamente la recopilación y el uso de datos según las elecciones de consentimiento.

- Cumplimiento de las solicitudes de acceso individual (Principio 9):

- Acción técnica: Desarrollar un portal seguro y verificable de solicitud de acceso de sujetos de datos (DSAR) o mecanismo similar. Este sistema debe autenticar la identidad del solicitante, permitir búsquedas en los repositorios de datos identificados y entregar de manera segura la información personal solicitada en un formato accesible. Implementar flujos de trabajo para correcciones y impugnaciones.

- Preparación ante violaciones y notificación (Obligatorio desde 2018):

- Acción técnica: Desarrollar y probar periódicamente un plan integral de respuesta a incidentes que describa los pasos técnicos para la detección de brechas (por ejemplo, a través de alertas SIEM, IDS/IPS), la contención, la erradicación, la recuperación y el análisis forense. Este plan debe incluir procedimientos claros para evaluar el «riesgo real de daño significativo» y preparar las notificaciones necesarias para la OPC y las personas afectadas de manera oportuna.

- Gestión de proveedores externos (Principio 1):

- Acción técnica: Realizar evaluaciones técnicas exhaustivas de seguridad y debida diligencia de cualquier proveedor de servicios externo o proveedor de servicios en la nube que procese información personal en su nombre. Asegurarse de que los contratos incluyan disposiciones que requieran que mantengan medidas de seguridad adecuadas y cumplan con los principios de la PIPEDA.

- Formación de los empleados (Principio 1):

- Acción técnica: Impartir formación obligatoria y periódica sobre concienciación en seguridad a todos los empleados, con formación técnica específica para los equipos de TI y seguridad. Esta formación debe abarcar prácticas seguras de manejo de datos, concienciación sobre phishing y procedimientos para notificar incidentes de seguridad.

Consecuencias del incumplimiento de la Ley de Protección de Datos Personales y Documentos Electrónicos de Canadá (PIPEDA)

El incumplimiento de PIPEDA puede acarrear sanciones y repercusiones significativas:

- Sanciones financieras: La Oficina del Comisionado de Privacidad de Canadá (OPC) puede recomendar que el Tribunal Federal ordene a una organización que pague multas de hasta 100 000 CAD por ciertas violaciones, como no informar un incidente de datos o no mantener registros de dichos incidentes.

- Escrutinio público y daño a la reputación: La OPC tiene la facultad de divulgar públicamente los resultados de las investigaciones, nombrando a las organizaciones que incumplan la normativa. Esto puede provocar un grave daño a la reputación, pérdida de confianza de los clientes y cobertura mediática negativa.

- Órdenes de cumplimiento: La OPC puede emitir órdenes de cumplimiento, obligando a las organizaciones a implementar medidas específicas para abordar las infracciones.

- Auditorías: La OPC puede realizar auditorías de las prácticas de gestión de la privacidad de una organización si existen motivos razonables para creer que no cumple con la PIPEDA.

- Acción ante el Tribunal Federal: La OPC puede presentar una solicitud ante el Tribunal Federal para obtener una orden contra una organización. Las personas que hayan presentado quejas ante la OPC también pueden solicitar una audiencia ante el Tribunal Federal si no están satisfechas con los hallazgos de la OPC o si el Comisionado decide no investigar. El Tribunal puede ordenar a la organización que cesen sus prácticas no conformes, que publiquen avisos sobre sus acciones o que paguen daños al quejoso.

- Delitos penales: Según la PIPEDA, es un delito penal contravenir intencionalmente determinadas disposiciones, como destruir información personal sujeta a una solicitud de acceso u obstruir una investigación de la OPC. Las sanciones por delitos penales pueden incluir multas o prisión.

Aunque las sanciones monetarias directas de la PIPEDA son inferiores a las del RGPD, el daño a la reputación y la posibilidad de órdenes judiciales y acciones civiles por parte de las personas afectadas pueden ser sustanciales.

¿Cómo ayuda ImmuniWeb a cumplir con la Ley de Protección de Información Personal y Documentos Electrónicos (PIPEDA) de Canadá?

La plataforma de pruebas de seguridad de aplicaciones (AST) y gestión de la superficie de ataque (ASM) de ImmuniWeb, basada en inteligencia artificial, proporciona sólidas capacidades técnicas que ayudan directamente a las organizaciones a alcanzar y mantener el cumplimiento de los estrictos requisitos de la PIPEDA, en particular los relacionados con las «salvaguardias» (Principio 7) y la preparación ante violaciones de datos.

ImmuniWeb lleva a cabo pruebas de penetración profunda en API, descubriendo vulnerabilidades como endpoints inseguros, autenticación rota y fugas de datos, asegurando el cumplimiento con OWASP API Security Top 10.

Los escaneos automatizados impulsados por IA detectan configuraciones incorrectas, permisos excesivos y cifrado débil en las APIs REST, SOAP y GraphQL, proporcionando información útil para la corrección.

ImmuniWeb ofrece servicios de pruebas de penetración de aplicaciones con nuestro galardonado producto ImmuniWeb® On-Demand.

La premiada plataforma ImmuniWeb® AI para la gestión de la postura de seguridad de las aplicaciones (ASPM) ayuda a descubrir de manera agresiva y continua toda la huella digital de una organización, incluidas las aplicaciones web, APIs y aplicaciones móviles ocultas, desconocidas y olvidadas.

ImmuniWeb detecta y supervisa continuamente los activos de TI expuestos (aplicaciones web, API, servicios en la nube), lo que reduce los puntos ciegos y previene brechas mediante una calificación de riesgo en tiempo real.

ImmuniWeb ofrece servicios de pruebas de penetración automatizadas con nuestro galardonado producto ImmuniWeb® Continuous.

Simula ataques avanzados en entornos AWS, Azure y GCP para identificar malas configuraciones, roles IAM inseguros y almacenamiento expuesto, alineado con los benchmarks del CIS.

Automatiza la detección de malas configuraciones en la nube, brechas de cumplimiento (por ejemplo, PCI DSS, HIPAA) y TI en la sombra, y ofrece orientación para la corrección de una infraestructura en la nube resiliente.

Combina simulaciones de ataques impulsadas por inteligencia artificial con la experiencia humana para poner a prueba las defensas 24/7, imitando a adversarios del mundo real sin interrumpir las operaciones.

Ejecuta escenarios de ataque automatizados para validar los controles de seguridad, exponiendo las debilidades de las redes, las aplicaciones y los puntos finales antes de que los atacantes las exploiten.

Proporciona pentesting continuo y mejorado con IA para identificar nuevas vulnerabilidades tras la implementación, garantizando una mitigación proactiva de riesgos más allá de auditorías puntuales.

Prioritiza y remedia los riesgos en tiempo real correlacionando inteligencia de amenazas con vulnerabilidades en los activos, minimizando las ventanas de explotación.

Supervisa la Dark Web, los paste sites y los foros de hackers en busca de credenciales robadas, datos filtrados y amenazas dirigidas, lo que permite tomar acción preventiva.

La premiada plataforma ImmuniWeb® AI para la gestión del estado de seguridad de los datos ayuda a descubrir y supervisar continuamente los activos digitales de una organización expuestos a Internet, incluidas las aplicaciones web, las API, el almacenamiento en la nube y los servicios de red.

Analiza el Darknet en busca de datos comprometidos de empleados/clientes, propiedad intelectual y esquemas de fraude, alertando a las organizaciones sobre brechas.

Prueba aplicaciones iOS/Android en busca de almacenamiento de datos inseguro, riesgos de ingeniería inversa y fallos en las API, siguiendo las directrices OWASP Mobile Top 10.

Automatiza el análisis estático (SAST) y dinámico (DAST) de aplicaciones móviles para detectar vulnerabilidades como secretos codificados o configuraciones TLS débiles.

Identifica firewalls mal configurados, puertos abiertos y protocolos débiles en redes locales e híbridas, reforzando las defensas.

Ofrece pentesting escalable y basado en suscripción con informes detallados y seguimiento de la remediación para flujos de trabajo de seguridad ágiles.

Detecta y agiliza la eliminación de sitios de phishing que suplantan su marca, minimizando el daño reputacional y las pérdidas por fraude.

Simula amenazas persistentes avanzadas (APT) adaptadas a su sector, probando las capacidades de detección/respuesta frente a cadenas de ataque realistas.

Las pruebas manuales y automatizadas detectan fallos de SQLi, XSS y lógica empresarial en aplicaciones web, alineadas con el Top 10 de OWASP y las normas regulatorias.

Al aprovechar las capacidades de ImmuniWeb, las organizaciones pueden identificar y mitigar sistemáticamente los riesgos técnicos, fortalecer su postura de seguridad de datos y demostrar su compromiso proactivo para proteger la información personal de los individuos canadienses, logrando y manteniendo así el cumplimiento de PIPEDA.

Lista de recursos autoritativos

Cumpla los requisitos normativos con la plataforma de IA ImmuniWeb®.

ImmuniWeb también puede ayudar a cumplir con otras leyes y normativas de protección de datos:

Europa

RGPD de la UE

EU DORA

NIS 2 de la UE

Ley de Ciberresiliencia de la UE

EU AI Act

Directiva ePrivacy de la UE

UK GDPR

FADP suiza

Circular FINMA 2023/1

América del Norte y del Sur

Oriente Medio y África

Ley de Protección de Datos Personales de Catar.

Ley de Protección de Datos Personales de Arabia Saudita

Marco de ciberseguridad de la Autoridad Monetaria de Arabia Saudí (1.0)

Ley de Protección de la Información Personal de Sudáfrica

UAE Information Assurance Regulation (1.1)

Ley de Protección de Datos Personales de los EAU

Asia-Pacífico

Australia Privacy Act

Ordenanza sobre la protección de datos personales de Hong Kong

Ley de Protección de Datos Personales Digitales de la India

Ley de Protección de la Información Personal de Japón

Ley de Protección de Datos Personales de Singapur