Cumplimiento con NIST SP 800-171 (Rev.3)

NIST SP 800-171 (Rev. 3) establece los requisitos de seguridad para proteger la información controlada no clasificada (CUI) en sistemas no federales, exigiendo medidas de protección en el control de acceso, el cifrado, la respuesta a incidentes y otras áreas críticas para garantizar el cumplimiento de las normas federales de ciberseguridad.

En mayo de 2024, el Instituto Nacional de Estándares y Tecnología (NIST) publicó la Publicación Especial 800-171 Revisión 3 (Rev. 3), «Protección de la información controlada no clasificada en sistemas y organizaciones no federales».

Esta actualización supone una evolución crucial en los esfuerzos del Gobierno de los Estados Unidos por proteger la información sensible pero no clasificada (CUI) cuando se encuentra en los sistemas de entidades no federales, en particular contratistas de defensa y su cadena de suministro. La Rev. 3 es una respuesta directa a las amenazas cibernéticas cada vez más sofisticadas que afectan a la Base Industrial de Defensa (DIB) y tiene como objetivo proporcionar requisitos de seguridad más claros, eficaces y simplificados.

Visión general de NIST SP 800-171 (Rev. 3)

La norma NIST SP 800-171 Rev. 3 proporciona un conjunto integral de requisitos de seguridad diseñados para proteger la confidencialidad de la Controlled Unclassified Information (CUI). La CUI es información creada o propiedad del gobierno que requiere controles de protección o difusión de conformidad con la ley, la normativa o la política gubernamental, pero que no está clasificada. Los ejemplos incluyen planos técnicos, datos de investigación, documentos legales e información de identificación personal (PII) gestionada para contratos federales.

Los requisitos de la SP 800-171 Rev. 3 se organizan lógicamente en 17 familias de requisitos de seguridad, lo que supone un notable aumento respecto a las 14 familias de la Rev. 2. Sin embargo, el número total de requisitos de seguridad individuales se ha reducido de 110 a 97 debido a la racionalización, consolidación y eliminación de redundancias. El marco se centra en un enclave de CUI o en el sistema no federal más amplio donde se almacena, procesa o transmite la CUI.

Los cambios y mejoras clave en la Revisión 3 incluyen:

- Mayor alineación con NIST SP 800-53 Revisión 5: se trata de un importante rediseño. La Rev. 3 alinea directamente sus requisitos de seguridad con la Norma Federal de Procesamiento de la Información (FIPS) 200 y la base de control moderada de NIST SP 800-53 Rev. 5, el sólido catálogo de controles de seguridad y privacidad para los sistemas de información federales. Esto busca proporcionar directrices más claras, específicas y menos ambiguas.

- Nuevas familias de requisitos de seguridad: Se han añadido tres nuevas familias para mejorar la coherencia con la base de control moderado 800-53B:

- Planificación (PL): Enfatiza los planes de seguridad del sistema, las normas de conducta y la planificación general de seguridad.

- Adquisición de sistemas y servicios (SA): se centra en los procesos de adquisición segura de sistemas, componentes y servicios.

- Gestión de riesgos de la cadena de suministro (SR): Aborda los riesgos introducidos a través de la cadena de suministro, un área crítica dada la creciente incidencia de ataques a la cadena de suministro.

- Parámetros definidos por la organización (ODPs): La revisión 3 introduce 49 ODPs, lo que permite una mayor flexibilidad. Las agencias federales pueden definir valores o criterios específicos para ciertos controles, o, si no se definen, la organización no federal puede asignar valores ODPs basados en su evaluación de riesgos, lo que conlleva implementaciones más adaptadas y relevantes.

- Eliminación de los requisitos «básicos» frente a los «derivados»: se ha eliminado esta distinción presente en la Rev. 2, lo que simplifica la estructura y la claridad de los requisitos.

- Mayor especificidad y menor ambigüedad: NIST ha refinado el lenguaje de los requisitos para eliminar términos vagos (como "periódicamente") y proporcionar expectativas más concretas, lo que debería mejorar la consistencia en la implementación y la evaluación.

- Mayor atención a las identidades no humanas: La Rev. 3 reconoce el papel cada vez más importante de las aplicaciones, los scripts y las cuentas de servicio en el flujo de datos y las interacciones del sistema, y hace hincapié en su seguridad como elemento esencial para proteger la CUI.

- Énfasis en la documentación: La Rev. 3 pone mayor énfasis en la documentación exhaustiva de los controles, políticas y procedimientos de seguridad, lo cual es crucial para las revisiones internas y las evaluaciones externas.

- Alineación con CMMC 2.0: Los cambios de la Rev. 3 están diseñados para alinearse con los requisitos del Nivel 2 de la Cybersecurity Maturity Model Certification (CMMC) 2.0, simplificando la ruta de cumplimiento para los contratistas de defensa.

¿Aspectos clave del cumplimiento de NIST SP 800-171 (Rev. 3)?

Lograr y mantener el cumplimiento con NIST SP 800-171 Rev. 3 es un proceso riguroso que exige un alto nivel de detalle técnico y un esfuerzo continuo. Las organizaciones deben implementar los 97 requisitos de seguridad en 17 familias.

A continuación se desglosan los aspectos técnicos clave:

- Definición de los límites del sistema y el alcance de la CUI:

- Detalles técnicos: Identifique con precisión la información controlada no clasificada (CUI) dentro de su entorno y defina el límite del sistema que abarca todos los componentes (personas, procesos, tecnología) que almacenan, procesan o transmiten CUI, o proporcionan seguridad para dichos componentes. Esto forma el «enclave CUI».

- Implementación técnica:

- Diagramas de flujo de datos (DFDs): Cree DFDs detallados que ilustren cómo fluye la CUI a través de sus sistemas, dónde se almacena y quién accede a ella.

- Inventario de activos: Mantenga un inventario completo y actualizado de todo el hardware, software, aplicaciones, servicios y recursos en la nube dentro del enclave CUI. Utilice herramientas automatizadas de descubrimiento de activos para una identificación continua.

- Segmentación de red: Implemente segmentación lógica y/o física de la red para aislar el enclave de CUI de los sistemas de TI generales menos seguros. Esto reduce el alcance de la evaluación y la superficie de ataque.

- Control de acceso (AC):

- Detalles técnicos: Implemente controles para restringir el acceso a la CUI y a los sistemas que procesan CUI a usuarios, procesos y dispositivos autorizados. Esto incluye ahora requisitos específicos para identidades no humanas.

- Implementación técnica:

- Control de acceso basado en roles (RBAC): Implemente un RBAC granular para aplicar el principio de privilegio mínimo.

- Autenticación multifactorial (MFA): Exigir la autenticación multifactorial a todos los usuarios que accedan a los sistemas CUI, especialmente al acceso remoto y a las cuentas privilegiadas.

- Gestión de accesos privilegiados (PAM): Desplegar soluciones PAM para gestionar, supervisar y controlar las cuentas administrativas y de servicio, incluido el acceso Just-In-Time (JIT).

- Privilegio mínimo: Configurar los sistemas y aplicaciones para que funcionen con los privilegios mínimos necesarios para realizar sus funciones.

- Gestión de identidades no humanas: Implemente soluciones para gestionar y proteger las claves API, las cuentas de servicio y otras identidades no humanas, aplicando los principios de privilegio mínimo y rotación regular.

- Concienciación y formación (AT):

- Detalles técnicos: Asegúrese de que todo el personal que maneja CUI reciba capacitación en seguridad y capacitación especializada para sus funciones.

- Implementación técnica: Aprovechar los sistemas de gestión del aprendizaje (LMS) para entregar y realizar seguimiento de la formación obligatoria en ciberseguridad, incluidas las simulaciones de concienciación sobre el phishing.

- Auditoría y responsabilidad (AU):

- Detalles técnicos: Crear, proteger y retener registros de auditoría del sistema para permitir la monitorización, el análisis y la investigación de incidentes de seguridad.

- Implementación técnica:

- Registro centralizado: implementar un sistema SIEM para recopilar, agregar y analizar registros de todos los sistemas, dispositivos de red y aplicaciones relacionados con la CUI.

- Retención de registros: Configurar los sistemas para mantener los registros durante períodos adecuados según los requisitos.

- Revisión de registros de auditoría: establecer procesos y herramientas para la revisión regular de los registros de auditoría en busca de actividades sospechosas.

- Gestión de la configuración (CM):

- Detalles técnicos: Establecer y mantener configuraciones base seguras para todos los componentes del sistema y gestionar los cambios.

- Implementación técnica:

- Fortalecimiento de las bases de referencia: Implementar y aplicar bases de referencia de configuración de seguridad estándar del sector (por ejemplo, CIS Benchmarks, STIGs) utilizando herramientas de gestión de la configuración (por ejemplo, Puppet, Ansible, Microsoft Endpoint Configuration Manager).

- Gestión de vulnerabilidades: Implementar escaneo continuo de vulnerabilidades (interno y externo) y pruebas de penetración para identificar malas configuraciones y vulnerabilidades.

- Proceso de gestión de cambios: implementar un proceso formal de gestión de cambios para todas las configuraciones del sistema, asegurando que se incluyan revisiones de seguridad en cada cambio.

- Respuesta a incidentes (IR):

- Detalles técnicos: Desarrollar e implementar planes para detectar, analizar, contener, erradicar y recuperarse de incidentes de ciberseguridad.

- Implementación técnica:

- Desarrollar un IRP detallado con roles, responsabilidades y procedimientos técnicos claramente definidos.

- Capacidades forenses: Garantizar la disponibilidad de herramientas y experiencia técnica para la forensia digital.

- Simulacros de respuesta a incidentes: Realizar ejercicios y simulacros periódicos de respuesta a incidentes (por ejemplo, ejercicios de mesa, equipos morados con herramientas Brecha y Simulación de Ataque (BAS)) para probar y perfeccionar el IRP.

- Integridad del sistema y de la información (SI):

- Detalles técnicos: Identificar, informar y corregir fallos del sistema y protegerse contra código malicioso.

- Implementación técnica:

- Gestión de parches: Implemente un programa de gestión de parches sólido y automatizado para garantizar la aplicación puntual de las actualizaciones de seguridad en todos los sistemas operativos, aplicaciones y firmware.

- Antimalware: Implementar y mantener soluciones de detección y respuesta en extremos (EDR)/detección y respuesta ampliadas (XDR) en todos los sistemas CUI.

- Pruebas de seguridad de aplicaciones: Realice pruebas de seguridad de aplicaciones estáticas (SAST) y pruebas de seguridad de aplicaciones dinámicas (DAST) para aplicaciones personalizadas que manejan CUI. Implemente análisis de composición de software (SCA) para identificar vulnerabilidades en librerías de terceros.

- Cortafuegos de aplicaciones web (WAF): Implemente y configure WAF para aplicaciones web de acceso público que manejen CUI.

- Supervisión de la integridad de archivos (FIM): Implemente FIM en archivos críticos del sistema para detectar modificaciones no autorizadas.

- Gestión de riesgos de la cadena de suministro (SR) - Novedad en Rev. 3:

- Detalles técnicos: Establezca un programa para gestionar los riesgos de ciberseguridad asociados a la cadena de suministro.

- Implementación técnica:

- Evaluaciones de riesgos de proveedores: Implemente un programa sólido de gestión de riesgos de proveedores que incluya evaluaciones de seguridad de terceros proveedores de servicios y proveedores que puedan manejar o afectar la CUI. Utilice plataformas de gestión de riesgos de terceros (TPRM) para monitoreo continuo.

- Flujos contractuales: Asegurar que los requisitos de seguridad adecuados se transmitan a los subcontratistas.

¿Por qué es importante cumplir con NIST SP 800-171 (Rev. 3)?

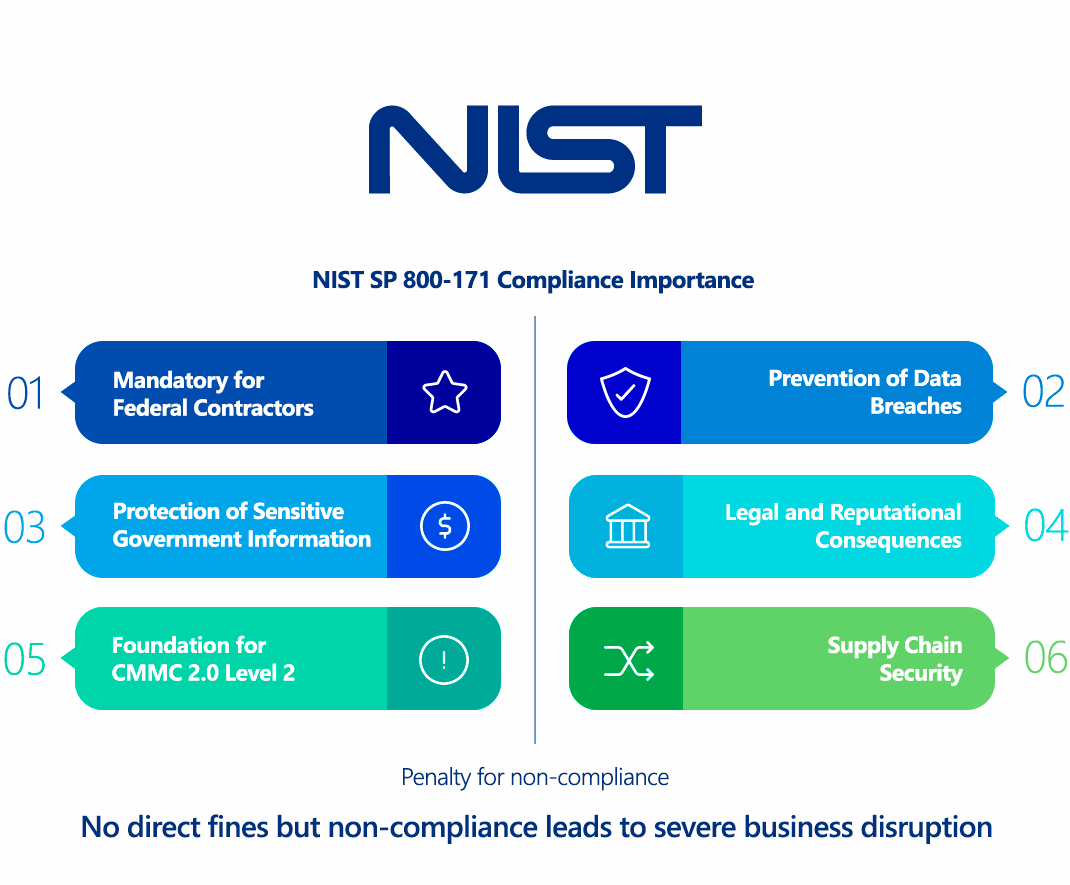

El cumplimiento de NIST SP 800-171 Rev. 3 no es meramente una recomendación; para muchas organizaciones, es un requisito obligatorio con importantes implicaciones legales, contractuales y financieras. Su importancia se debe a varios factores críticos:

- Obligatorio para los contratistas federales (cláusula DFARS 252.204-7012): El principal impulsor del cumplimiento de NIST SP 800-171 es la cláusula 252.204-7012 del Suplemento del Reglamento Federal de Adquisiciones de Defensa (DFARS). Esta cláusula exige que los contratistas y subcontratistas de defensa que manejan Información Controlada No Clasificada (CUI) implementen los requisitos de seguridad establecidos en NIST SP 800-171. El incumplimiento puede provocar la pérdida de contratos existentes y la inhabilitación para futuras licitaciones.

- Base para el CMMC 2.0 Nivel 2: La norma NIST SP 800-171 Rev. 3 constituye la base técnica para la Certificación del Modelo de Madurez de Ciberseguridad (CMMC) 2.0 Nivel 2. El CMMC 2.0 es el nuevo programa del Departamento de Defensa (DoD) para hacer cumplir las normas de ciberseguridad en toda la Base Industrial de Defensa (DIB). El nivel 2, que exige el cumplimiento de la norma NIST SP 800-171, será un requisito contractual para muchos contratistas y subcontratistas del DoD que manejan información confidencial no clasificada (CUI). El cumplimiento proactivo de la Rev. 3 es esencial para la preparación para el CMMC.

- Protección de la información gubernamental sensible: la CUI, aunque no clasificada, es fundamental para la seguridad nacional y las operaciones gubernamentales. El compromiso de la CUI puede dar lugar a importantes riesgos para la seguridad nacional, espionaje económico y robo de propiedad intelectual. La SP 800-171 aborda directamente estos riesgos al exigir medidas de protección específicas.

- Prevención de violaciones de datos y ciberataques: La implementación de los controles robustos establecidos en SP 800-171 Rev. 3 mejora significativamente la postura general de ciberseguridad de una organización. Esto reduce la probabilidad e impacto de violaciones de datos, ataques de ransomware y otros incidentes cibernéticos que pueden comprometer la CUI.

- Seguridad de la cadena de suministro: La Rev. 3 pone mayor énfasis en la gestión de riesgos de la cadena de suministro (SR). Esto es crucial porque una parte significativa de los ciberataques se origina en vulnerabilidades dentro de la cadena de suministro. El cumplimiento ayuda a proteger no solo a una organización, sino a todo el ecosistema de contratistas gubernamentales.

- Consecuencias legales y reputacionales: Más allá de la pérdida de contratos, la no cumplimiento que resulte en una brecha de CUI puede llevar a:

- Responsabilidades legales y demandas: Por parte de agencias federales u otras partes afectadas.

- Denuncias: Bajo la Ley de Reclamaciones Falsas, si los contratistas afirman falsamente cumplimiento.

- Daño a la reputación: daño grave a la posición de una organización en el DIB y en el mercado en general, lo que conlleva pérdida de confianza y de negocios futuros.

- Auditorías y evaluaciones simplificadas: contar con un programa de seguridad bien documentado e implementado, alineado con NIST SP 800-171 Rev. 3, simplifica el proceso de auditorías y evaluaciones externas (por ejemplo, evaluaciones CMMC), reduciendo los costes y el tiempo asociados.

- Buena higiene cibernética: incluso para organizaciones no directamente obligadas, la SP 800-171 representa un marco maduro y completo de ciberseguridad. La adopción de sus principios conduce a una mejor higiene cibernética general, protegiendo todos los datos sensibles, no solo la CUI.

En esencia, para las organizaciones que tratan con el gobierno federal de los Estados Unidos, en particular con el Departamento de Defensa, el cumplimiento de NIST SP 800-171 Rev. 3 es innegociable para la continuidad del negocio y la protección de los intereses nacionales.

¿Quién debe cumplir con NIST SP 800-171 (Rev. 3)?

La norma NIST SP 800-171 Rev. 3 está diseñada específicamente para y se aplica a organizaciones no federales que procesan, almacenan o transmiten información controlada no clasificada (CUI) en nombre del gobierno federal de los Estados Unidos. Esto incluye principalmente:

- Contratistas y subcontratistas del Departamento de Defensa (DoD): este es el grupo más grande y más directamente afectado. Si su organización tiene un contrato con el DoD que incluye la cláusula DFARS 252.204-7012 (o cláusulas similares), está obligada a implementar NIST SP 800-171. Este requisito se aplica a todos los subcontratistas de la cadena de suministro que manejan CUI relacionada con el contrato principal.

- Otros contratistas y subcontratistas de agencias federales: Aunque el DoD es el más destacado, otras agencias federales también pueden exigir el cumplimiento de NIST SP 800-171 a sus contratistas mediante cláusulas similares en sus contratos. Esto incluye agencias como NASA, GSA y otras.

- Instituciones de investigación y universidades: Muchas instituciones académicas que realizan investigaciones para agencias federales suelen manejar CUI y, por lo tanto, caen bajo el alcance de NIST SP 800-171.

- Cualquier organización que maneje CUI: Independientemente de los mandatos contractuales directos, cualquier organización que se entere de que está procesando, almacenando o transmitiendo CUI debería considerar implementar NIST SP 800-171 como una buena práctica para proteger esa información gubernamental sensible y mitigar los riesgos asociados.

Consideraciones clave para determinar la aplicabilidad:

- ¿Maneja información CUI? Esta es la pregunta fundamental. El CUI es cualquier información que el gobierno marque o designe como CUI. Puede incluir especificaciones técnicas, planes de proyectos, datos personales, propiedad intelectual y mucho más. Si recibe datos de una agencia federal u otro contratista, verifique si están marcados como CUI.

- ¿Existe una cláusula DFARS (o similar de una agencia) en su contrato? Este es el factor contractual directo. La presencia de la cláusula DFARS 252.204-7012 o cláusulas similares obliga explícitamente al cumplimiento.

- ¿Forma parte de la cadena de suministro? Incluso si es un subcontratista de nivel inferior, si maneja CUI relacionada con un contrato federal, los requisitos se aplican a usted.

Es fundamental que las organizaciones identifiquen proactivamente si están sujetas a este mandato y comprendan el CUI específico que manejan y su ciclo de vida dentro de sus sistemas.

Comparación entre NIST SP 800-171 (Rev. 3) y GDPR

La norma NIST SP 800-171 Rev. 3 y el RGPD son marcos integrales relacionados con la protección de datos, pero tienen fines, alcances y mecanismos de aplicación distintos. La norma NIST SP 800-171 se centra en la ciberseguridad de datos gubernamentales específicos, mientras que el RGPD es un marco legal amplio para la privacidad de los datos personales. Son complementarios, especialmente cuando una organización maneja CUI que también contiene datos personales de ciudadanos de la UE.

| Aspecto | NIST SP 800-171 Rev. 3 (Protección de CUI) | GDPR (Reglamento General de Protección de Datos) |

|---|---|---|

| Tipo de marco/ley | Norma federal obligatoria / Obligación contractual para entidades no federales que manejan CUI. | Norma jurídicamente vinculante en la UE. |

| Enfoque principal | Confidencialidad de la CUI: proteger la información no clasificada controlada por el Gobierno de los Estados Unidos contra las amenazas cibernéticas. | Privacidad y derechos de los datos: protección de los datos personales y los derechos de los titulares de datos de la UE. |

| Ámbito de los datos | Se centra específicamente en la información controlada no clasificada (CUI), independientemente de si se trata de datos personales o no. | Cubre ampliamente los datos personales (cualquier información relacionada con una persona física identificada o identificable, incluida la CUI si contiene PII). |

| Aplicabilidad | Se aplica a organizaciones no federales (por ejemplo, contratistas, subcontratistas) que procesan, almacenan o transmiten CUI para agencias federales de EE. UU. | Se aplica globalmente a cualquier entidad que procese datos personales de residentes de la UE, independientemente de la ubicación de la entidad. |

| Propósito | Para proteger información gubernamental sensible crucial para la seguridad nacional y las operaciones gubernamentales. | Para dar a las personas control sobre sus datos personales y armonizar las leyes de protección de datos en toda la UE. |

| Base jurídica para el tratamiento | NO abordado directamente (el enfoque está en los requisitos de seguridad para CUI). | Requiere una base jurídica específica (por ejemplo, consentimiento, contrato, interés legítimo) para todo el procesamiento de datos. |

| Derechos del interesado | No existen derechos individuales explícitos sobre los datos (dado que se trata de información no clasificada controlada del gobierno). | Concede amplios derechos individuales (por ejemplo, derecho de acceso, rectificación, supresión, portabilidad, oposición). |

| Medidas técnicas | Altamente prescriptivo, con 97 requisitos de seguridad específicos en 17 familias, derivados de NIST SP 800-53 (por ejemplo, requisitos específicos para el control de acceso, la auditoría, la gestión de la configuración y la respuesta a incidentes). | Requiere «medidas técnicas y organizativas adecuadas» (art. 32); en general, menos prescriptivo en cuanto a soluciones técnicas específicas, centrándose en la seguridad adecuada al riesgo. |

| Notificación de brechas | Requiere informar los incidentes relacionados con la CUI a la agencia contratante (por ejemplo, DoD) dentro de las 72 horas. | Notificación obligatoria a la autoridad supervisora en un plazo de 72 horas; notificación a las personas «sin demora injustificada» si el riesgo es elevado. |

| Proveedores externos | Requisitos explícitos y detallados para gestionar el riesgo de la cadena de suministro y transmitir los requisitos a los subcontratistas. | Requiere contratos adecuados y diligencia debida para los procesadores. |

| Autoridad de control | Agencias federales de EE. UU. (por ejemplo, DoD) a través de cláusulas contractuales (DFARS); evaluaciones CMMC 2.0. | Autoridades de protección de datos (DPA) en cada Estado miembro de la UE. |

| Sanciones | Pérdida de contratos, imposibilidad de licitar trabajos federales, posibles acciones legales (por ejemplo, False Claims Act), daños financieros y reputacionales significativos. | Multas significativas (hasta 20 millones de euros o el 4 % de la facturación anual global, lo que sea mayor). |

| Relación | Complementario: Si una organización maneja CUI que también contiene datos personales de ciudadanos de la UE, debe cumplir con ambos. NIST SP 800-171 proporciona un sólido conjunto de controles de seguridad que pueden ayudar significativamente a una organización a cumplir las obligaciones de seguridad del artículo 32 del RGPD («Security of processing»). Sin embargo, el alcance del RGPD es mucho más amplio, ya que abarca todos los datos personales y hace hincapié en la privacidad por diseño, la minimización de datos, el consentimiento y una amplia gama de derechos de los interesados, que no se abordan directamente en SP 800-171. |

En esencia, la norma NIST SP 800-171 Rev. 3 trata de garantizar la seguridad de la información gubernamental específica, mientras que el RGPD se centra en proteger los derechos de privacidad de las personas en lo que respecta a sus datos personales. Las organizaciones que manejan tanto información CUI como datos personales de la UE necesitarán una estrategia integral que aborde los estrictos requisitos de seguridad de la norma SP 800-171 y los mandatos de privacidad más amplios del RGPD.

¿Cómo garantizar el cumplimiento de NIST SP 800-171 (Rev. 3)?

Asegurar el cumplimiento de NIST SP 800-171 Rev. 3 es un proceso continuo y sistemático que requiere compromiso de la dirección, recursos dedicados y un programa robusto de ciberseguridad.

- Comprenda su CUI y defina el alcance:

- Acción técnica: El primer paso imprescindible. Colabore con su agencia federal asociada para identificar toda Información Controlada No Clasificada (CUI) que recibe, genera o maneja.

- Mapeo de datos: Cree diagramas detallados de flujo de datos que ilustren el ciclo de vida de la CUI dentro de su organización: dónde se almacena, procesa, transmite y por quién (usuarios, aplicaciones).

- Definición de los límites del sistema: Aísle los sistemas, aplicaciones y redes que procesan, almacenan o transmiten CUI en un «enclave CUI». Implemente segmentación de red (por ejemplo, VLANs, cortafuegos dedicados, separación lógica) para minimizar el alcance de sus esfuerzos de cumplimiento. Esto reduce el número de sistemas que deben cumplir todos los 97 controles.

- Realizar un análisis comprehensivo de brechas

- Acción técnica: Realizar una evaluación exhaustiva de los controles de seguridad actuales frente a cada uno de los 97 requisitos de la NIST SP 800-171 Rev. 3 (y la guía de evaluación acompañante, SP 800-171A Rev. 3).

- Herramientas: Utilice plataformas GRC (Governance, Risk, and Compliance) o herramientas especializadas de evaluación NIST 800-171 para rastrear su estado de cumplimiento, identificar brechas y gestionar el proceso de corrección.

- Desarrollar un plan de seguridad del sistema (SSP) y un plan de acción y hitos (POA&M):

- Acción técnica:

- SSP: Documente cómo su organización cumple cada uno de los 97 requisitos. Esto incluye descripciones detalladas de sus políticas de seguridad, procedimientos y configuraciones técnicas. Se trata de un documento vivo que debe actualizarse regularmente.

- POA&M: Para cualquier deficiencia o brecha identificada, elabore un documento POA&M que detalle las acciones específicas a tomar, las partes responsables, los recursos necesarios y las fechas objetivo de remediación.

- Herramientas: Pueden utilizarse procesadores de texto, hojas de cálculo o plataformas GRC para la documentación del SSP y el POA&M.

- Acción técnica:

- Implementar y remediar controles (el trabajo técnico):

- Aquí es donde se realiza la mayor parte del trabajo técnico práctico, alineado con las 17 familias:

- Control de acceso (AC): Implementar principio de privilegio mínimo, RBAC, MFA y PAM. Proteger las identidades no humanas (claves API, cuentas de servicio).

- Auditoría y responsabilidad (AU): implementar un sistema SIEM para el registro y el análisis centralizados de registros. Garantizar la retención adecuada de registros.

- Gestión de la configuración (CM): Aplicar configuraciones básicas seguras (por ejemplo, CIS Benchmarks) utilizando herramientas de gestión de la configuración. Implementar una gestión de parches robusta.

- Identificación y autenticación (IA): implementar políticas de contraseñas seguras, MFA para todos los usuarios e identidades no humanas que accedan a CUI, y protocolos de autenticación seguros.

- Respuesta a incidentes (IR): Desarrolle y pruebe un plan de respuesta a incidentes (IRP). Realice simulacros de IR regulares utilizando escenarios relevantes para la CUI.

- Integridad del sistema y de la información (SI): Implementar soluciones EDR/XDR. Implementar cortafuegos de aplicaciones web (WAF) para aplicaciones web que manejan CUI. Realizar pruebas de seguridad de aplicaciones (SAST, DAST) para aplicaciones personalizadas. Implementar monitoreo de integridad de archivos (FIM).

- Gestión de riesgos de la cadena de suministro (SR) - Novedad en Rev. 3: Implemente procesos de evaluación de riesgos de proveedores y utilice plataformas de Gestión de Riesgos de Terceros (TPRM) para evaluar y supervisar las posturas de seguridad de los proveedores.

- Planificación (PL) - Novedad en Rev. 3: Desarrolle y documente planes, políticas y procedimientos de seguridad exhaustivos que guíen todos los aspectos de la protección de la CUI.

- Adquisición de sistemas y servicios (SA) - Novedad en la Rev. 3: Integrar los requisitos de seguridad en los procesos de adquisición de sistemas y software (por ejemplo, secure coding, vulnerability assessments of acquired software).

- y todas las demás familias de controles (AT, MA, MP, PS, PE, RA, SA, SC)

- Aquí es donde se realiza la mayor parte del trabajo técnico práctico, alineado con las 17 familias:

- Conducir la monitorización y pruebas continuas:

- Acción técnica: El cumplimiento no es un evento único. Supervise regularmente sus sistemas y controles para garantizar que sigan siendo eficaces.

- Herramientas:

- Escáneres de vulnerabilidades: Realizar escaneos regulares de vulnerabilidades internas y externas.

- Pruebas de penetración: Realice pruebas de penetración anuales (o más frecuentes) en su enclave de CUI, incluyendo pruebas de penetración de aplicaciones web, móviles y APIs.

- Simulación de brechas y ataques (BAS): Evalúe continuamente la eficacia de sus controles de seguridad y capacidades de detección contra ataques simulados.

- Gestión de información y eventos de seguridad (SIEM): revisar y alertar continuamente sobre los eventos de seguridad.

- Attack Surface Management (ASM): Descubrir y monitorear continuamente su superficie de ataque externa en busca de activos desconocidos o nuevas vulnerabilidades.

- Documentación y recopilación de evidencia:

- Acción técnica: Mantenga una documentación exhaustiva de todas las políticas, procedimientos, configuraciones técnicas, registros de auditoría, resultados de evaluaciones y medidas correctivas. Esta evidencia es fundamental para demostrar el cumplimiento a los auditores.

- Formación y concienciación continua:

- Acción técnica: forme continuamente a su personal sobre sus funciones y responsabilidades en la protección de la CUI.

Consecuencias del incumplimiento con NIST SP 800-171 (Rev. 3)

Las consecuencias del incumplimiento de NIST SP 800-171 Rev. 3 (y, por extensión, de las cláusulas DFARS y los requisitos CMMC asociados) pueden ser graves y perjudiciales para las operaciones y la viabilidad financiera de una organización. No se trata simplemente de recomendaciones; son obligaciones contractuales exigibles.

- Pérdida de contratos gubernamentales y oportunidades comerciales:

- Terminación del contrato: La amenaza más directa e inmediata. Las agencias federales, especialmente el DoD, pueden terminar contratos existentes si se descubre que un contratista o subcontratista es no conforme o no protege la CUI.

- Imposibilidad de licitar en futuros contratos: El incumplimiento descalificará a las organizaciones para licitar en nuevos contratos federales que impliquen CUI, excluyéndolas efectivamente de un importante segmento del mercado. Esto es especialmente cierto con la implementación por fases de CMMC 2.0, en la que el nivel de certificación CMMC de una organización (basado en NIST SP 800-171) será un criterio obligatorio go/no-go para la adjudicación de contratos.

- Sanciones económicas y acciones legales:

- Infracciones de la Ley de Reclamaciones Falsas (FCA): Si una organización afirma falsamente el cumplimiento con los requisitos de NIST SP 800-171 en su Plan de Seguridad del Sistema (SSP) u otra documentación, puede ser responsable bajo la Ley de Reclamaciones Falsas. Las sanciones por infracciones a la FCA pueden ser sustanciales, incluyendo daños triples (tres veces la cantidad de los daños del gobierno) más sanciones significativas por reclamación.

- Costes relacionados con las brechas de CUI: en caso de que se produzca una brecha de CUI como consecuencia del incumplimiento, la organización incurrirá en costes significativos:

- Investigación forense: Investigaciones obligatorias y costosas por firmas forenses acreditadas.

- Corrección: Costos para corregir las vulnerabilidades y reforzar la seguridad.

- Gastos legales: Costes de defensa frente a posibles demandas.

- Control del daño a la reputación: esfuerzos de relaciones públicas para mitigar la prensa negativa.

- Pérdida de ingresos: debido a la interrupción operativa o la pérdida de negocio.

- Multas/sanciones específicas (dependientes de la agencia): aunque la norma NIST SP 800-171 no establece multas directas, agencias específicas o el gobierno pueden imponer sanciones como parte de incumplimientos contractuales o acciones regulatorias derivadas de la falta de protección de la CUI.

- Daño a la reputación y pérdida de confianza:

- El reconocimiento público de un incumplimiento o una violación de CUI puede dañar gravemente la reputación de una organización dentro del DIB y del sector en general. Esto conlleva una pérdida de confianza por parte de socios gubernamentales, otros contratistas e incluso clientes comerciales.

- Puede resultar difícil atraer y retener a empleados cualificados, especialmente a profesionales de la ciberseguridad.

- Mayor escrutinio y auditorías:

- Las organizaciones con un historial de incumplimientos o incidentes de CUI probablemente se enfrentarán a auditorías y evaluaciones más frecuentes y rigurosas por parte de agencias federales o evaluadores externos (como las organizaciones de evaluación externa de CMMC - C3PAOs). Esto puede suponer un importante gasto de recursos.

- Interrupción operativa:

- Una violación de CUI puede provocar un tiempo de inactividad operativo significativo, afectando su capacidad para prestar servicios o productos, cumplir contratos y mantener sus operaciones habituales.

En resumen, la no cumplimiento con NIST SP 800-171 Rev. 3 es una vía directa hacia una grave interrupción del negocio, sanciones financieras significativas, responsabilidades legales y daño duradero a la reputación de una organización, especialmente para aquellas en la cadena de suministro federal.

¿Cómo ayuda ImmuniWeb a cumplir con NIST SP 800-171 (Rev. 3)?

La plataforma de pruebas de seguridad de aplicaciones (AST) y gestión de la superficie de ataque (ASM) de ImmuniWeb, impulsada por IA, aborda directamente varios requisitos técnicos clave de la norma NIST SP 800-171 Rev. 3, en particular los relacionados con la gestión de vulnerabilidades, la seguridad de las aplicaciones, la supervisión continua y el riesgo de la cadena de suministro.

Así es como ImmuniWeb puede ayudar significativamente a los esfuerzos de cumplimiento:

ImmuniWeb lleva a cabo pruebas de penetración profunda en API, descubriendo vulnerabilidades como endpoints inseguros, autenticación rota y fugas de datos, asegurando el cumplimiento con OWASP API Security Top 10.

Los escaneos automatizados impulsados por IA detectan configuraciones incorrectas, permisos excesivos y cifrado débil en las APIs REST, SOAP y GraphQL, proporcionando información útil para la corrección.

ImmuniWeb ofrece servicios de pruebas de penetración de aplicaciones con nuestro galardonado producto ImmuniWeb® On-Demand.

La premiada plataforma ImmuniWeb® AI para la gestión de la postura de seguridad de las aplicaciones (ASPM) ayuda a descubrir de manera agresiva y continua toda la huella digital de una organización, incluidas las aplicaciones web, APIs y aplicaciones móviles ocultas, desconocidas y olvidadas.

ImmuniWeb detecta y supervisa continuamente los activos de TI expuestos (aplicaciones web, API, servicios en la nube), lo que reduce los puntos ciegos y previene brechas mediante una calificación de riesgo en tiempo real.

ImmuniWeb ofrece servicios de pruebas de penetración automatizadas con nuestro galardonado producto ImmuniWeb® Continuous.

Simula ataques avanzados en entornos AWS, Azure y GCP para identificar malas configuraciones, roles IAM inseguros y almacenamiento expuesto, alineado con los benchmarks del CIS.

Automatiza la detección de malas configuraciones en la nube, brechas de cumplimiento (por ejemplo, PCI DSS, HIPAA) y TI en la sombra, y ofrece orientación para la corrección de una infraestructura en la nube resiliente.

Combina simulaciones de ataques impulsadas por inteligencia artificial con la experiencia humana para poner a prueba las defensas 24/7, imitando a adversarios del mundo real sin interrumpir las operaciones.

Ejecuta escenarios de ataque automatizados para validar los controles de seguridad, exponiendo las debilidades de las redes, las aplicaciones y los puntos finales antes de que los atacantes las exploiten.

Proporciona pentesting continuo y mejorado con IA para identificar nuevas vulnerabilidades tras la implementación, garantizando una mitigación proactiva de riesgos más allá de auditorías puntuales.

Prioritiza y remedia los riesgos en tiempo real correlacionando inteligencia de amenazas con vulnerabilidades en los activos, minimizando las ventanas de explotación.

Supervisa la Dark Web, los paste sites y los foros de hackers en busca de credenciales robadas, datos filtrados y amenazas dirigidas, lo que permite tomar acción preventiva.

La premiada plataforma ImmuniWeb® AI para la gestión del estado de seguridad de los datos ayuda a descubrir y supervisar continuamente los activos digitales de una organización expuestos a Internet, incluidas las aplicaciones web, las API, el almacenamiento en la nube y los servicios de red.

Analiza el Darknet en busca de datos comprometidos de empleados/clientes, propiedad intelectual y esquemas de fraude, alertando a las organizaciones sobre brechas.

Prueba aplicaciones iOS/Android en busca de almacenamiento de datos inseguro, riesgos de ingeniería inversa y fallos en las API, siguiendo las directrices OWASP Mobile Top 10.

Automatiza el análisis estático (SAST) y dinámico (DAST) de aplicaciones móviles para detectar vulnerabilidades como secretos codificados o configuraciones TLS débiles.

Identifica firewalls mal configurados, puertos abiertos y protocolos débiles en redes locales e híbridas, reforzando las defensas.

Ofrece pentesting escalable y basado en suscripción con informes detallados y seguimiento de la remediación para flujos de trabajo de seguridad ágiles.

Detecta y agiliza la eliminación de sitios de phishing que suplantan su marca, minimizando el daño reputacional y las pérdidas por fraude.

Simula amenazas persistentes avanzadas (APT) adaptadas a su sector, probando las capacidades de detección/respuesta frente a cadenas de ataque realistas.

Las pruebas manuales y automatizadas detectan fallos de SQLi, XSS y lógica empresarial en aplicaciones web, alineadas con el Top 10 de OWASP y las normas regulatorias.

Al integrar las soluciones integrales de pruebas y supervisión de seguridad de ImmuniWeb, las organizaciones no solo pueden identificar y remediarse de vulnerabilidades, sino también generar la evidencia y documentación necesarias para demostrar controles técnicos robustos y cumplir con una parte significativa de los requisitos de la norma NIST SP 800-171 Rev. 3.

Lista de recursos autoritativos

Cumpla los requisitos normativos con la plataforma de IA ImmuniWeb®.

ImmuniWeb también puede ayudar a cumplir con otras leyes y normativas de protección de datos:

Europa

RGPD de la UE

EU DORA

NIS 2 de la UE

Ley de Ciberresiliencia de la UE

EU AI Act

Directiva ePrivacy de la UE

UK GDPR

FADP suiza

Circular FINMA 2023/1

América del Norte y del Sur

Oriente Medio y África

Ley de Protección de Datos Personales de Catar.

Ley de Protección de Datos Personales de Arabia Saudita

Marco de ciberseguridad de la Autoridad Monetaria de Arabia Saudí (1.0)

Ley de Protección de la Información Personal de Sudáfrica

UAE Information Assurance Regulation (1.1)

Ley de Protección de Datos Personales de los EAU

Asia-Pacífico

Australia Privacy Act

Ordenanza sobre la protección de datos personales de Hong Kong

Ley de Protección de Datos Personales Digitales de la India

Ley de Protección de la Información Personal de Japón

Ley de Protección de Datos Personales de Singapur