Cumplimiento de la Ley de Protección de Datos Personales (POPIA) de Sudáfrica

La Ley de Protección de Datos Personales (POPIA) es la ley integral de protección de datos de Sudáfrica que regula el tratamiento de la información personal, garantiza los derechos a la privacidad, impone estrictos requisitos de cumplimiento a las organizaciones y establece sanciones por incumplimiento, vigente desde el 1 de julio de 2021.

La era digital ha traído una comodidad sin precedentes, pero también nuevos desafíos para la privacidad personal. En respuesta, Sudáfrica promulgó la Protection of Personal Information Act (POPIA), una ley integral de protección de datos diseñada para salvaguardar el derecho constitucional a la privacidad. Vigente desde el 1 de julio de 2021, la POPIA establece condiciones claras para el tratamiento legal de la información personal, imponiendo responsabilidades significativas a las organizaciones que manejan datos dentro o desde Sudáfrica.

La POPIA no es solo un obstáculo legal; es un cambio fundamental en la forma en que las empresas deben gestionar y proteger la información personal. Para cualquier entidad que opere en Sudáfrica o procese los datos personales de sus residentes, comprender y cumplir meticulosamente los requisitos técnicos y organizativos de la POPIA es crucial para evitar sanciones severas, generar confianza en los clientes y mantener una sólida reputación en el mercado.

Este artículo explora las complejidades técnicas del cumplimiento de la POPIA y ofrece un mapa detallado para que las organizaciones naveguen este entorno regulatorio crucial.

Resumen de la Ley de Protección de Información Personal de Sudáfrica (POPIA)

La Ley de Protección de Información Personal (POPIA), a menudo denominada Ley POPI, es la legislación general de Sudáfrica en materia de privacidad de datos. Establece un marco que regula la recopilación, el procesamiento, el almacenamiento, la difusión y la destrucción de información personal por parte de entidades públicas y privadas. El Regulador de la Información es el organismo independiente responsable de supervisar y hacer cumplir la POPIA.

La POPIA se basa en ocho condiciones fundamentales para el tratamiento legal de la información personal:

- Responsabilidad: El responsable del tratamiento debe garantizar el cumplimiento de todas las disposiciones de la POPIA.

- Limitación del tratamiento: La información personal debe tratarse legalmente, mínimamente y solo para los fines específicos indicados.

- Especificación de finalidad: Los datos deben recopilarse para un propósito específico, claramente definido y legal. No pueden conservarse más tiempo del necesario.

- Limitación del tratamiento posterior: El tratamiento posterior de la información personal debe ser compatible con la finalidad inicial de la recogida.

- Calidad de la información: La información personal debe ser completa, precisa, no engañosa y actualizada cuando sea necesario.

- Transparencia: Los interesados deben estar informados sobre quién recopila su información, por qué y cómo se procesará.

- Medidas de seguridad: Las partes responsables deben implementar medidas técnicas y organizativas adecuadas y razonables para evitar la pérdida, el daño o el acceso no autorizado a la información personal.

- Participación del interesado: Los interesados tienen derecho a acceder y corregir su información personal.

Un aspecto único de POPIA, que la diferencia de muchas leyes internacionales de privacidad de datos, es su protección de la información personal perteneciente a personas jurídicas (por ejemplo, empresas, fideicomisos, sociedades) además de personas naturales.

Aspectos clave del cumplimiento de la Ley de Protección de Datos Personales (POPIA) de Sudáfrica

El cumplimiento de la POPIA requiere un enfoque integral, que entrelace los marcos legales con una implementación técnica robusta. Estos son los aspectos técnicos clave:

- Base legal para el tratamiento (limitación del tratamiento): El consentimiento explícito suele ser la base legal principal, especialmente para el marketing directo y la información personal sensible. Otras bases incluyen la necesidad de cumplir con el contrato, obligaciones legales, protección de los intereses legítimos del interesado o intereses legítimos de la parte responsable (sujeto a una prueba de equilibrio).

- Detalles técnicos: Implemente plataformas de gestión del consentimiento (CMP) en sitios web y aplicaciones para capturar, almacenar y gestionar el consentimiento explícito y granular de los interesados. Asegúrese de que los mecanismos de consentimiento sean claros, inequívocos (sin casillas preseleccionadas) y ofrezcan opciones fáciles de retirada. Registre con marca de tiempo y audite los registros de consentimiento. Para el procesamiento automatizado basado en interés legítimo, asegúrese de que se realicen y documenten evaluaciones de impacto en la privacidad robustas.

- Transparencia y avisos de privacidad (apertura): Los interesados deben ser informados sobre el tratamiento de su información.

- Detalles técnicos: publique políticas de privacidad y políticas de cookies claras, concisas y fácilmente accesibles en todas las plataformas digitales (sitios web, aplicaciones móviles). Estas políticas deben detallar las categorías de datos recopilados, los fines del procesamiento, los períodos de retención de datos, las medidas de seguridad y los derechos de los interesados. Implemente banners de cookies que ofrezcan un control granular sobre las cookies no esenciales.

- Minimización y retención de datos (especificación de la finalidad y limitación del tratamiento posterior): recopilar solo los datos necesarios y conservarlos solo durante el tiempo necesario para la finalidad indicada.

- Detalles técnicos: Diseñar formularios de recopilación de datos y bases de datos para capturar solo la información esencial. Implementar políticas automatizadas de gestión del ciclo de vida de los datos que eliminen o anonimicen de forma segura la información personal una vez que expire su período de retención. Utilizar herramientas de descubrimiento y clasificación de datos para identificar y etiquetar la información personal en todos los sistemas, facilitando la gestión de la retención.

- Medidas de seguridad (condición 7): se trata de una piedra angular del cumplimiento técnico, que exige «medidas técnicas y organizativas adecuadas y razonables».

- Detalles técnicos:

- Cifrado: Implementar cifrado fuerte (por ejemplo, AES-256) para datos personales en reposo (cifrado de bases de datos, cifrado del sistema de archivos) y en tránsito (por ejemplo, TLS/SSL para comunicaciones web, VPNs para tráfico de red interna). Gestionar de forma segura las claves de cifrado (Sistemas de Gestión de Claves - KMS).

- Controles de acceso: Aplicar el control de acceso basado en roles (RBAC) y el principio del mínimo privilegio (PoLP). Implementar la autenticación multifactorial (MFA) para todos los sistemas críticos y cuentas privilegiadas. Revisar y revocar periódicamente los derechos de acceso. Registrar y supervisar todos los accesos a los sistemas que contienen información personal. Implementar soluciones de gestión de acceso privilegiado (PAM).

- Seguridad de la red: Despliegue cortafuegos, sistemas de detección/prevención de intrusiones (IDS/IPS) y una segmentación robusta de la red. Realice regularmente evaluaciones de vulnerabilidad y pruebas de penetración de la infraestructura de red. Implemente cortafuegos para aplicaciones web (WAF) para las aplicaciones web de cara al público.

- Seguridad de sistemas y aplicaciones: Implemente prácticas de ciclo de vida de desarrollo de software seguro (SSDLC). Realice pruebas periódicas de seguridad estática de aplicaciones (SAST) y de seguridad dinámica de aplicaciones (DAST) para todas las aplicaciones que procesan información personal. Garantice la gestión oportuna de parches para sistemas operativos y aplicaciones. Mantenga configuraciones seguras.

- Prevención de pérdida de datos (DLP): Implemente soluciones DLP para evitar la filtración no autorizada de información personal desde terminales, redes y servicios en la nube.

- Respaldo y recuperación: Implemente planes sólidos de respaldo de datos y recuperación ante desastres, con pruebas regulares, para garantizar la disponibilidad e integridad de los datos en caso de fallos del sistema o ataques cibernéticos. Cifre los respaldos.

- Detalles técnicos:

- Participación del interesado (derechos del interesado - DSR): Facilite el ejercicio de los derechos de los interesados (acceso, corrección, oposición, supresión).

- Detalle técnico: Desarrollar un portal o proceso seguro y fácil de usar para que las personas puedan presentar solicitudes de derechos del titular de datos (DSR). Implementar flujos de trabajo automatizados para localizar, recuperar, corregir o eliminar eficientemente la información personal en respuesta a solicitudes válidas dentro de los plazos establecidos. Asegurar canales de comunicación seguros para el cumplimiento de las solicitudes DSR.

- Notificación de violación de datos: Notificación obligatoria al regulador de la información y a los interesados afectados «tan pronto como sea razonablemente posible».

- Detalles técnicos: Desarrolle un plan integral de respuesta a incidentes que aborde específicamente las violaciones de datos, incluyendo procedimientos claros para la detección, evaluación, contención, erradicación, recuperación y análisis posterior al incidente. Implemente sistemas de gestión de información y eventos de seguridad (SIEM) para el registro centralizado y la supervisión en tiempo real, con el fin de facilitar la detección temprana de violaciones. Establezca canales de comunicación seguros para las notificaciones.

- Transferencias internacionales de datos: Se aplican condiciones estrictas a la transferencia de información personal fuera de Sudáfrica. Por lo general, las transferencias están permitidas si el país receptor tiene leyes de protección de datos similares, el interesado otorga su consentimiento o es necesaria para cumplir con un contrato u obligación legal.

- Detalles técnicos: Realice la debida diligencia sobre las prácticas de protección de datos de los destinatarios en el extranjero. Implemente acuerdos de transferencia de datos legalmente válidos, similares a las Cláusulas Contractuales Estándar, para garantizar una protección adecuada. Asegure un cifrado robusto durante las transferencias internacionales de datos.

- Nombramiento del responsable de información: todas las organizaciones deben designar a un responsable de información (IO), que suele ser el CEO, pero puede delegar sus funciones. El IO debe registrarse ante el Organismo Regulador de la Información.

- Detalle técnico: Aunque es un rol de gestión, el IO supervisa la implementación técnica de la POPIA, incluyendo medidas de seguridad, mapeo de datos y respuesta a incidentes.

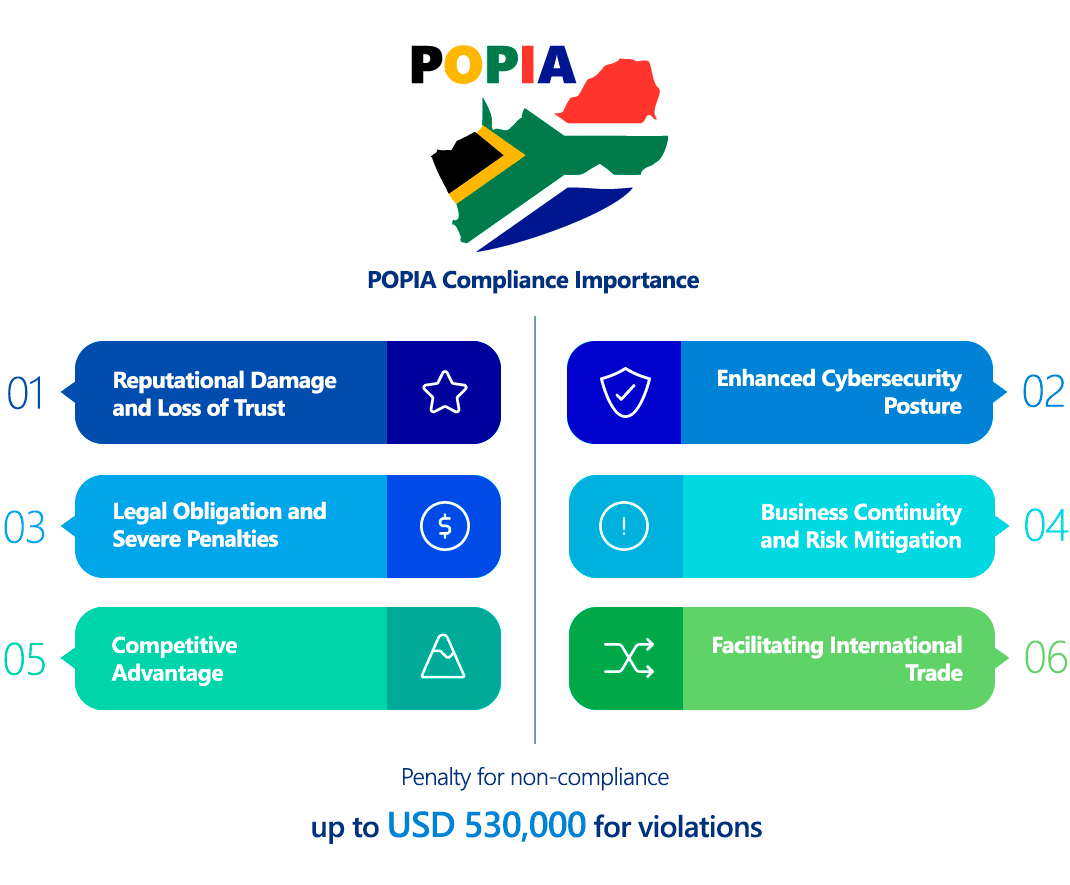

¿Por qué es importante el cumplimiento de la Ley de Protección de Datos Personales de Sudáfrica (POPIA)?

El cumplimiento de la POPIA no es solo una carga normativa, sino un imperativo estratégico para las empresas de Sudáfrica:

- Obligación legal y sanciones severas: El incumplimiento puede dar lugar a importantes multas administrativas de hasta 10 millones de ZAR (aproximadamente USD 530 000) o penas de prisión de hasta 10 años por delitos graves. El Regulador de la Información tiene la facultad de emitir notificaciones de ejecución e imponer sanciones sin necesidad de una orden judicial.

- Daño a la reputación y pérdida de confianza: Las violaciones de datos y los fallos de privacidad pueden erosionar gravemente la confianza del público, lo que da lugar a un daño significativo a la reputación, una cobertura mediática negativa y una pérdida sustancial de clientes y cuota de mercado.

- Postura de ciberseguridad mejorada: Los requisitos técnicos de POPIA, especialmente en lo concerniente a "Medidas de seguridad", obligan a las organizaciones a implementar medidas robustas de ciberseguridad. Esto fortalece naturalmente las defensas frente a amenazas cibernéticas, reduciendo la probabilidad e impacto de ataques exitosos.

- Ventaja competitiva: Los consumidores son cada vez más conscientes de su privacidad. Las empresas que demuestran un fuerte cumplimiento de la POPIA pueden diferenciarse, atraer más clientes y fidelizarlos en un mercado competitivo.

- Continuidad del negocio y mitigación de riesgos: al exigir medidas de seguridad proactivas, planes de respuesta ante incidentes y capacidades de recuperación de datos, la POPIA ayuda a las organizaciones a minimizar las interrupciones del negocio y las pérdidas financieras en caso de que se produzca un incidente de seguridad.

- Facilitación del comercio internacional: El cumplimiento de la POPIA alinea a las empresas sudafricanas con las normas globales de protección de datos (como el GDPR), facilitando el comercio internacional y la transferencia segura de datos con socios globales.

¿Quién debe cumplir con la Ley de Protección de Datos Personales de Sudáfrica (POPIA)?

La POPIA tiene un alcance amplio y expansivo. Se aplica a:

- Cualquier organismo público o privado, o cualquier otra persona, que trate información personal. Esto incluye:

- Todas las empresas y organizaciones que operan en Sudáfrica, independientemente de su tamaño o sector.

- Departamentos gubernamentales y entidades estatales.

- Pequeñas, medianas y grandes empresas.

- Cualquier entidad ubicada fuera de Sudáfrica si procesa la información personal de residentes sudafricanos mediante medios automatizados o no automatizados dentro de Sudáfrica (por ejemplo, a través de un sitio web accesible desde Sudáfrica que recopila datos de usuarios de Sudáfrica).

Punto clave: a diferencia de otras leyes de privacidad, la POPIA se aplica a la información personal tanto de personas físicas (individuos) como de personas jurídicas (entidades legales como empresas).

Exenciones:

Por lo general, la POPIA no se aplica a la información personal procesada:

- Exclusivamente para actividades personales o domésticas.

- Que haya sido desidentificada o anonimizada y no pueda ser reidentificada.

- Por parte de un organismo público en interés de la seguridad nacional, para investigaciones penales o para la prosecución/ejecución de sentencias, siempre que se garanticen las medidas adecuadas.

- Con fines periodísticos, literarios o artísticos (con determinadas condiciones).

Comparación entre la Ley de Protección de Datos Personales de Sudáfrica (POPIA) y el GDPR

La POPIA comparte muchas similitudes con el GDPR, a menudo considerado el estándar global en materia de protección de datos, pero también existen diferencias notables:

| Característica | Sudáfrica POPIA (Ley POPI) | GDPR (Reglamento General de Protección de Datos) |

|---|---|---|

| Ámbito de "Información Personal" | La «información personal» se refiere a una persona física identificable y viviente o, en su caso, a una persona jurídica identificable y existente. | Los «datos personales» se refieren únicamente a una persona natural identificada o identificable. |

| Ámbito territorial | Se aplica a las entidades en Sudáfrica, y a aquellas fuera de Sudáfrica si procesan datos de residentes sudafricanos mediante medios en Sudáfrica (por ejemplo, un sitio web accesible en Sudáfrica). No hace referencia explícita a la «oferta de bienes/servicios» ni al «seguimiento del comportamiento» desde el extranjero. | Amplio ámbito extraterritorial; se aplica al tratamiento de datos de residentes de la UE por parte de entidades dentro o fuera de la UE si está relacionado con la oferta de bienes/servicios o la supervisión del comportamiento dentro de la UE. |

| Roles clave | «Parte responsable» (responsable del tratamiento), «operador» (encargado del tratamiento), «responsable de información» (similar al DPO). | «Parte Responsable», «Encargado del tratamiento», «Delegado de Protección de Datos (DPO)». |

| Base legal para el tratamiento | 8 condiciones, entre ellas el consentimiento (a menudo explícito), el contrato, la obligación legal, el interés legítimo del interesado y el interés legítimo de la parte responsable (sujeto a una prueba de equilibrio). | 6 Bases legales, incluyendo el consentimiento (explícito y libremente dado), el contrato, la obligación legal, los intereses vitales, la función pública y el interés legítimo (que requiere una prueba de equilibrio). |

| Norma de consentimiento | Requiere «consentimiento informado». Puede ser explícito o implícito dependiendo del contexto, aunque se prefiere el explícito, especialmente para datos sensibles. Opt-in para marketing directo. | Consentimiento «libre, específico, informado e inequívoco» mediante una acción afirmativa (siempre opt-in). Estándar más elevado. |

| Datos especiales/sensibles | «Información personal especial» (por ejemplo, raza, salud, biometric, conducta criminal, etc.). Requiere condiciones de tratamiento más estrictas. | «Categorías especiales de datos personales» (por ejemplo, origen racial o étnico, opiniones políticas, salud, vida sexual, datos genéticos y biométricos). Condiciones de tratamiento más estrictas. |

| Derechos del interesado | No derecho explícito a la portabilidad de datos. Derecho de acceso, rectificación, oposición (especialmente a fines de marketing directo) y solicitud de supresión (salvo excepciones). | Derecho de acceso, rectificación, supresión («derecho al olvido»), limitación, portabilidad de datos, oposición y derechos relacionados con la toma de decisiones automatizada. |

| Delegado de protección de datos (DPO) | El "Information Officer" es obligatorio. Sus funciones son similares a las de un DPO. Debe estar registrado en el Information Regulator. | El «DPO» es obligatorio para las autoridades públicas, o cuando las actividades principales impliquen la vigilancia o el tratamiento sistemático a gran escala de categorías especiales de datos. |

| Evaluación de Impacto en la Protección de Datos (EIPD) | La POPIA no exige explícitamente las evaluaciones de impacto en protección de datos (DPIAs), pero las evaluaciones de riesgos exhaustivas están implícitas en la condición de «garantías de seguridad». | Obligatoria para actividades de tratamiento de alto riesgo. Requisitos detallados para el contenido y el proceso. |

| Transferencias transfronterizas | Generalmente restringido, a menos que la jurisdicción del destinatario tenga leyes de protección de datos similares, el interesado dé su consentimiento o la transferencia sea necesaria para cumplir con una obligación contractual o legal. No menciona explícitamente las SCC ni las BCR. | Permitido a países «adecuados», bajo Cláusulas Contractuales Estándar (SCCs), Reglas Corporativas Vinculantes (BCRs) u otras derivaciones (por ejemplo, consentimiento explícito para transferencias específicas). |

| Data Breach Notification | Notificación obligatoria al Regulador de Información y a los interesados afectados «tan pronto como sea razonablemente posible». No se establece un plazo específico (como 72 horas). | Mandatory notification to supervisory authority within 72 hours; individuals notified without undue delay if high risk to their rights and freedoms. |

| Sanciones | Multas administrativas de hasta 10 millones de ZAR; penas de prisión de hasta 10 años por delitos graves. | Multas administrativas: hasta 20 millones de euros o el 4 % de la facturación anual global, lo que sea mayor. |

Implicaciones técnicas de las diferencias:

- Personas jurídicas: La inclusión de personas jurídicas implica que las organizaciones deben extender su mapeo de datos, controles de seguridad y políticas de privacidad para cubrir los datos empresariales (B2B) con el mismo rigor que los datos de consumidores (B2C).

- Consentimiento: los requisitos de consentimiento ligeramente más flexibles de la POPIA para la información personal general (que permiten el consentimiento implícito en algunos casos) podrían dar lugar a configuraciones de CMP diferentes en comparación con el estricto opt-in del RGPD. Sin embargo, para datos sensibles, el consentimiento explícito es fundamental en ambos casos.

- Sin portabilidad de datos: la ausencia del derecho a la portabilidad de datos simplifica ciertas implementaciones técnicas relacionadas con el formato de los datos y los mecanismos de transferencia, pero no niega la necesidad de un acceso seguro a los datos.

- DPIA implícita: aunque no se menciona explícitamente, la condición de «Medidas de Seguridad» implica claramente la necesidad de una evaluación rigurosa de riesgos similar a una DPIA, especialmente para nuevos sistemas o procesamiento de alto riesgo.

¿Cómo garantizar el cumplimiento de la Ley de Protección de Información Personal (POPIA) de Sudáfrica?

Lograr y mantener el cumplimiento de la POPIA es un viaje continuo que requiere diligencia tanto legal como técnica:

- Nombrar y registrar a un Oficial de Información (IO):

- Detalle técnico: Aunque el CEO es el IO por defecto, designe formalmente un IO y IOs suplentes (si es necesario). Asegúrese de que el IO tenga un sólido conocimiento de sistemas TI, flujos de datos y mejores prácticas de ciberseguridad, ya que supervisará los aspectos técnicos de la cumplimiento. Registre al IO con el Information Regulator.

- Realizar un inventario y mapeo exhaustivo de los datos:

- Detalles técnicos: Identifique toda la información personal (tanto de personas físicas como jurídicas) recopilada, procesada, almacenada y compartida en los sistemas de su organización (locales, en la nube, proveedores externos). Documente los flujos de datos, los períodos de retención y quién tiene acceso. Clasifique los datos según su sensibilidad (por ejemplo, información personal general, información personal especial).

- Herramientas: Herramientas de descubrimiento y clasificación de datos, software de mapeo de datos, plataformas de gestión de privacidad.

- Implementar medidas de seguridad robustas (controles técnicos): Este es posiblemente el aspecto técnico más crítico de la POPIA.

- Detalles técnicos:

- Cifrado: Exigir el cifrado de datos en reposo (por ejemplo, cifrado de bases de datos, cifrado a nivel de archivo, almacenamiento cifrado en la nube) y en tránsito (por ejemplo, TLS/SSL fuerte para todos los servicios web, VPN seguras para el acceso remoto, correo electrónico cifrado). Implementar una gestión segura de claves.

- Gestión de accesos: Implemente una solución robusta de Gestión de Identidades y Accesos (IAM). Aplique MFA en todos los sistemas que almacenen o procesen información personal. Implemente RBAC y PoLP. Utilice PAM para cuentas privilegiadas, asegurándose de que toda actividad privilegiada se registre y supervise.

- Seguridad de red: Implementar y configurar firewalls, IDS/IPS y WAFs. Aplicar segmentación de red para aislar entornos con datos sensibles. Realizar evaluaciones regulares de vulnerabilidades de red y pruebas de penetración.

- Seguridad de las aplicaciones: Integre la seguridad en su SDLC. Realice pruebas SAST y DAST periódicas en todas las aplicaciones. Implemente prácticas de codificación seguras. Asegúrese de aplicar parches y gestionar vulnerabilidades de forma regular en todos los componentes de software.

- Prevención de pérdida de datos (DLP): Implemente soluciones DLP en endpoints, redes y puertas de enlace de correo electrónico para evitar la transmisión o almacenamiento no autorizados de información personal.

- Supervisión y registro de la seguridad: Implemente un sistema SIEM para centralizar los registros de seguridad, supervisar actividades sospechosas en tiempo real y generar alertas.

- Backup and Disaster Recovery: Implemente y pruebe periódicamente procedimientos seguros de backup y disaster recovery, garantizando la integridad y la disponibilidad de los datos.

- Herramientas: Software de cifrado, herramientas IAM/MFA/PAM, cortafuegos, IDS/IPS, WAFs, escáneres de vulnerabilidades, herramientas de pruebas de penetración, herramientas SAST/DAST, SIEM, EDR, soluciones DLP.

- Detalles técnicos:

- Desarrollar e implementar políticas y procedimientos integrales de privacidad:

- Detalles técnicos: Cree políticas y avisos de privacidad claros que se alineen con la condición de "Openness" de la POPIA. Implemente políticas internas para el manejo de datos, la retención de datos, la respuesta a incidentes de brecha de datos y el cumplimiento de las solicitudes de derechos del titular (DSR). Asegure el control de versiones de todos los documentos de políticas.

- Establezca un sistema robusto de gestión del consentimiento:

- Detalles técnicos: Para las actividades de procesamiento que requieran consentimiento, implemente un CMP que permita opciones de consentimiento granulares, registre el consentimiento y facilite su retirada.58 Asegúrese de que los banners de cookies del sitio web sean compliantes.

- Elaborar un plan de respuesta ante brechas de datos

- Detalles técnicos: Desarrolle un plan de respuesta a incidentes que describa claramente los pasos para detectar, contener, erradicar y recuperarse de las violaciones de datos. Es fundamental definir procedimientos para notificar al Regulador de la Información y a los interesados afectados «tan pronto como sea razonablemente posible», incluyendo la información requerida en dicha notificación. Pruebe regularmente el plan mediante simulacros.

- Gestione los riesgos de terceros (operadores):

- Detalles técnicos: Realice una debida diligencia con todos los operadores terceros (procesadores) que manejen información personal en su nombre. Implemente acuerdos robustos de procesamiento de datos (DPAs) que obliguen contractualmente a los operadores a cumplir con las medidas de seguridad y otros requisitos de la POPIA.

- Realice formación y concienciación regular para los empleados

- Detalles técnicos: Proporcione formación obligatoria y continua a todos los empleados sobre los principios de la POPIA, sus responsabilidades, las mejores prácticas en el manejo de datos y el reconocimiento y reporte de incidentes de seguridad (por ejemplo, phishing).

- Supervisión y auditoría continuas:

- Detalle técnico: El cumplimiento de la POPIA no es un evento puntual. Implemente una supervisión continua de sus controles de seguridad y prácticas de privacidad. Realice auditorías internas y externas periódicas (por ejemplo, pruebas de penetración, evaluaciones de seguridad) para identificar brechas, garantizar su eficacia y adaptarse a las amenazas en evolución.

Consecuencias del incumplimiento

El Regulador de la Información ha demostrado su voluntad de hacer cumplir la POPIA, y las consecuencias del incumplimiento pueden ser graves:

- Multas administrativas: hasta 10 millones de ZAR (aproximadamente 530 000 USD) por infracción. El importe de la multa depende de la naturaleza y la gravedad de la infracción, la intención y cualquier factor atenuante.

- Encarcelamiento: por delitos graves (por ejemplo, obstrucción al Regulador, adquisición/divulgación ilegal de números de cuenta), las personas pueden enfrentar penas de hasta 10 años de prisión, o una combinación de multa y encarcelamiento.

- Daño a la reputación: Las violaciones de datos y las acciones de enforcement públicas pueden dañar gravemente la marca de una organización, lo que conlleva una pérdida significativa de la confianza del cliente, publicidad negativa y un impacto perjudicial en las relaciones comerciales y la confianza de los inversores.

- Responsabilidad civil: los sujetos afectados tienen derecho a interponer acción civil contra las partes responsables por los daños sufridos debido a violaciones de la POPIA. Esto puede incluir indemnización por pérdidas, daños agravados, intereses y costas judiciales.

- Notificaciones de cumplimiento y medidas correctivas: El regulador de la información puede emitir notificaciones de cumplimiento que exijan a las organizaciones tomar medidas específicas para rectificar el incumplimiento. El incumplimiento de estas notificaciones puede dar lugar a sanciones adicionales.

- Interrupción operativa: Las investigaciones, los esfuerzos de mitigación y los posibles procedimientos legales pueden consumir un tiempo y recursos significativos, desviando la atención de las actividades esenciales del negocio.

Cómo ayuda ImmuniWeb a cumplir con la Ley de Protección de Datos Personales de Sudáfrica (POPIA)

La plataforma de pruebas de seguridad de aplicaciones (AST) y gestión de la superficie de ataque (ASM) de ImmuniWeb, impulsada por inteligencia artificial, proporciona capacidades técnicas cruciales que apoyan directamente a las organizaciones en el cumplimiento de la condición «Medidas de Seguridad» (Condición 7) de la POPIA, además de contribuir a una respuesta eficaz ante incidentes y a la responsabilidad general.

Así es como ImmuniWeb ayuda con el cumplimiento técnico de la POPIA:

ImmuniWeb lleva a cabo pruebas de penetración profunda en API, descubriendo vulnerabilidades como endpoints inseguros, autenticación rota y fugas de datos, asegurando el cumplimiento con OWASP API Security Top 10.

Los escaneos automatizados impulsados por IA detectan configuraciones incorrectas, permisos excesivos y cifrado débil en las APIs REST, SOAP y GraphQL, proporcionando información útil para la corrección.

ImmuniWeb ofrece servicios de pruebas de penetración de aplicaciones con nuestro galardonado producto ImmuniWeb® On-Demand.

La premiada plataforma ImmuniWeb® AI para la gestión de la postura de seguridad de las aplicaciones (ASPM) ayuda a descubrir de manera agresiva y continua toda la huella digital de una organización, incluidas las aplicaciones web, APIs y aplicaciones móviles ocultas, desconocidas y olvidadas.

ImmuniWeb detecta y supervisa continuamente los activos de TI expuestos (aplicaciones web, API, servicios en la nube), lo que reduce los puntos ciegos y previene brechas mediante una calificación de riesgo en tiempo real.

ImmuniWeb ofrece servicios de pruebas de penetración automatizadas con nuestro galardonado producto ImmuniWeb® Continuous.

Simula ataques avanzados en entornos AWS, Azure y GCP para identificar malas configuraciones, roles IAM inseguros y almacenamiento expuesto, alineado con los benchmarks del CIS.

Automatiza la detección de malas configuraciones en la nube, brechas de cumplimiento (por ejemplo, PCI DSS, HIPAA) y TI en la sombra, y ofrece orientación para la corrección de una infraestructura en la nube resiliente.

Combina simulaciones de ataques impulsadas por inteligencia artificial con la experiencia humana para poner a prueba las defensas 24/7, imitando a adversarios del mundo real sin interrumpir las operaciones.

Ejecuta escenarios de ataque automatizados para validar los controles de seguridad, exponiendo las debilidades de las redes, las aplicaciones y los puntos finales antes de que los atacantes las exploiten.

Proporciona pentesting continuo y mejorado con IA para identificar nuevas vulnerabilidades tras la implementación, garantizando una mitigación proactiva de riesgos más allá de auditorías puntuales.

Prioritiza y remedia los riesgos en tiempo real correlacionando inteligencia de amenazas con vulnerabilidades en los activos, minimizando las ventanas de explotación.

Supervisa la Dark Web, los paste sites y los foros de hackers en busca de credenciales robadas, datos filtrados y amenazas dirigidas, lo que permite tomar acción preventiva.

La premiada plataforma ImmuniWeb® AI para la gestión del estado de seguridad de los datos ayuda a descubrir y supervisar continuamente los activos digitales de una organización expuestos a Internet, incluidas las aplicaciones web, las API, el almacenamiento en la nube y los servicios de red.

Analiza el Darknet en busca de datos comprometidos de empleados/clientes, propiedad intelectual y esquemas de fraude, alertando a las organizaciones sobre brechas.

Prueba aplicaciones iOS/Android en busca de almacenamiento de datos inseguro, riesgos de ingeniería inversa y fallos en las API, siguiendo las directrices OWASP Mobile Top 10.

Automatiza el análisis estático (SAST) y dinámico (DAST) de aplicaciones móviles para detectar vulnerabilidades como secretos codificados o configuraciones TLS débiles.

Identifica firewalls mal configurados, puertos abiertos y protocolos débiles en redes locales e híbridas, reforzando las defensas.

Ofrece pentesting escalable y basado en suscripción con informes detallados y seguimiento de la remediación para flujos de trabajo de seguridad ágiles.

Detecta y agiliza la eliminación de sitios de phishing que suplantan su marca, minimizando el daño reputacional y las pérdidas por fraude.

Simula amenazas persistentes avanzadas (APT) adaptadas a su sector, probando las capacidades de detección/respuesta frente a cadenas de ataque realistas.

Las pruebas manuales y automatizadas detectan fallos de SQLi, XSS y lógica empresarial en aplicaciones web, alineadas con el Top 10 de OWASP y las normas regulatorias.

Al aprovechar las capacidades de ImmuniWeb, las organizaciones pueden mejorar significativamente su postura de seguridad técnica, identificar y mitigar sistemáticamente los riesgos para la información personal, optimizar su respuesta ante incidentes y demostrar un sólido compromiso con el cumplimiento de la POPIA, protegiendo así tanto a los sujetos de datos como a sus operaciones comerciales en Sudáfrica.

Lista de recursos autoritativos

Cumpla los requisitos normativos con la plataforma de IA ImmuniWeb®.

ImmuniWeb también puede ayudar a cumplir con otras leyes y normativas de protección de datos:

Europa

RGPD de la UE

EU DORA

NIS 2 de la UE

Ley de Ciberresiliencia de la UE

EU AI Act

Directiva ePrivacy de la UE

UK GDPR

FADP suiza

Circular FINMA 2023/1

América del Norte y del Sur

Oriente Medio y África

Ley de Protección de Datos Personales de Catar.

Ley de Protección de Datos Personales de Arabia Saudita

Marco de ciberseguridad de la Autoridad Monetaria de Arabia Saudí (1.0)

Ley de Protección de la Información Personal de Sudáfrica

UAE Information Assurance Regulation (1.1)

Ley de Protección de Datos Personales de los EAU

Asia-Pacífico

Australia Privacy Act

Ordenanza sobre la protección de datos personales de Hong Kong

Ley de Protección de Datos Personales Digitales de la India

Ley de Protección de la Información Personal de Japón

Ley de Protección de Datos Personales de Singapur