Cumplimiento con NIST SP 800-53 (Rev.5)

La publicación NIST SP 800-53 (Rev. 5) ofrece un catálogo completo de controles de seguridad y privacidad para los sistemas de información federales, lo que ayuda a las organizaciones a gestionar los riesgos para la confidencialidad, integridad y disponibilidad, al tiempo que aborda las amenazas en constante evolución y los requisitos regulatorios.

En un entorno digital cada vez más complejo e interconectado, proteger los sistemas de información y los datos que contienen es fundamental. La Publicación Especial (SP) 800-53, Revisión 5, del Instituto Nacional de Estándares y Tecnología (NIST) sirve como piedra angular para prácticas robustas de ciberseguridad y privacidad, especialmente para las agencias federales de EE. UU. y sus contratistas.

Este marco integral proporciona un catálogo de controles de seguridad y privacidad diseñados para mitigar una amplia gama de amenazas y riesgos, desde ataques maliciosos hasta errores humanos y desastres naturales.

Visión general de NIST SP 800-53 (Rev. 5)

La norma NIST SP 800-53 (Rev. 5), titulada «Controles de seguridad y privacidad para sistemas de información y organizaciones», representa una evolución significativa en las directrices de ciberseguridad. Va más allá de un enfoque centrado en el cumplimiento para hacer hincapié en la seguridad basada en resultados, centrándose en alcanzar los objetivos de seguridad y privacidad deseados en lugar de limitarse a marcar casillas.

Mejoras técnicas clave en la Rev. 5 incluyen:

- Catálogo de controles consolidado: los controles de seguridad y privacidad ahora están totalmente integrados en un único catálogo unificado. Esto agiliza la implementación y la gestión, reconociendo la superposición inherente entre seguridad y privacidad en la protección de la información.

- Énfasis en la gestión de riesgos de la cadena de suministro (SCRM): Se ha introducido una nueva familia de controles dedicada a la SCRM (SR). Esto responde al creciente reconocimiento de que las vulnerabilidades en la cadena de suministro suponen riesgos significativos para la seguridad organizacional, ampliando los controles para evaluar y gestionar los riesgos asociados con componentes, productos y servicios de terceros.

- Declaraciones de control basadas en resultados: Se ha revisado el lenguaje de las declaraciones de control para centrarse en los resultados deseados en materia de seguridad y privacidad, lo que las hace más adaptables a las diversas funciones organizacionales, tecnologías y entornos. Esto desplaza el enfoque de quién es responsable a qué se debe lograr.

- Modernización de los controles: los controles se han actualizado para reflejar la información más reciente sobre amenazas, las tecnologías en evolución (como la nube y los dispositivos móviles) y las mejores prácticas emergentes. Esto garantiza que el marco siga siendo relevante y eficaz ante un panorama de amenazas cibernéticas en rápida evolución.

- Mejora de las relaciones entre contenidos: la clarificación de las relaciones entre requisitos, medidas y controles de seguridad y privacidad mejora la comprensión y facilita la implementación empresarial dentro de los procesos de ingeniería de sistemas.

- Mayor flexibilidad y personalización: Además de proporcionar una orientación completa, la Rev. 5 está diseñada para ser flexible. Ofrece orientación para adaptar los controles a las necesidades específicas de la organización, los requisitos de la misión y la tolerancia al riesgo, con el apoyo de una publicación independiente, NIST SP 800-53B, que contiene las bases de control para sistemas de impacto bajo, moderado y alto.

- Integración de los controles de privacidad: Los controles de privacidad, que antes se encontraban en un apéndice, ahora están integrados en todo el catálogo principal, lo que destaca su papel fundamental en la protección de la información.

Los controles se organizan en 20 familias de controles, cada una abordando un área específica de seguridad y privacidad, como:

- AC - Control de acceso: gestión de quién puede acceder a qué recursos.

- AT - Concienciación y formación: asegurar que el personal comprenda sus responsabilidades de seguridad.

- AU - Auditoría y responsabilidad: Seguimiento y revisión de las actividades del sistema.

- CA - Evaluación, autorización y supervisión: evaluar y supervisar de forma continua los controles de seguridad.

- CM - Gestión de la configuración: gestión segura de la configuración del sistema.

- CP - Planificación de contingencias: preparación para y recuperación de incidentes de seguridad.

- IA - Identificación y autenticación: Verificar identidades de usuarios.

- IR - Respuesta a incidentes: Planificación y reacción ante incidentes de seguridad.

- MA - Mantenimiento: Seguridad de las actividades de mantenimiento de sistemas.

- MP - Protección de medios: Protección de la información en diversos medios.

- PE - Protección física y ambiental: Protección de instalaciones físicas.

- PL - Planificación: desarrollar planes de seguridad.

- PM - Gestión de programas: gestión de programas de seguridad organizacionales.

- PS - Seguridad del personal: Evaluación y gestión de la seguridad del personal.

- RA - Evaluación de riesgos: Identificar y evaluar los riesgos.

- SA - Adquisición de sistemas y servicios: asegurar los sistemas y servicios adquiridos.

- SC - Protección de sistemas y comunicaciones: proteger los datos en tránsito y en reposo.

- SI - Integridad del sistema y de la información: Garantizar la integridad de la información.

- SR - Gestión de riesgos de la cadena de suministro: gestión de riesgos de la cadena de suministro.

- PT - Privacidad: Controles dedicados para consideraciones de privacidad (recién integrados).

Aspectos clave de la conformidad con NIST SP 800-53 (Rev. 5)

El cumplimiento de NIST SP 800-53 (Rev. 5) requiere un esfuerzo estructurado y continuo. Los aspectos clave incluyen:

- Enfoque basado en riesgos: La cumplimiento no es una lista de verificación estática. Las organizaciones deben realizar evaluaciones de riesgos exhaustivas para identificar y priorizar riesgos según su probabilidad e impacto potencial. Esto guía la selección y adaptación de controles.

- Planes de seguridad del sistema (SSP): desarrollo de SSP completos que documenten cómo los sistemas de una organización cumplen con los controles aplicables.

- Supervisión continua: Implementación de una supervisión continua de los controles de seguridad y las actividades del sistema para detectar y responder a incidentes en tiempo real. Esto incluye revisiones regulares y auditorías periódicas para garantizar su eficacia continua.

- Colaboración y apoyo: Conseguir el compromiso de los altos directivos y fomentar la colaboración entre departamentos es fundamental para la implementación exitosa y la adopción cultural de las prácticas de seguridad.

- Documentación: Mantener una documentación detallada de todas las políticas de seguridad, procedimientos y la implementación de controles es esencial para demostrar el cumplimiento y facilitar las auditorías.

- Adaptación y líneas de base: Utilizar las líneas de base de control proporcionadas (impacto bajo, moderado, alto) y la orientación de adaptación para seleccionar los controles adecuados para el nivel de impacto específico del sistema y el entorno de riesgo único de la organización.

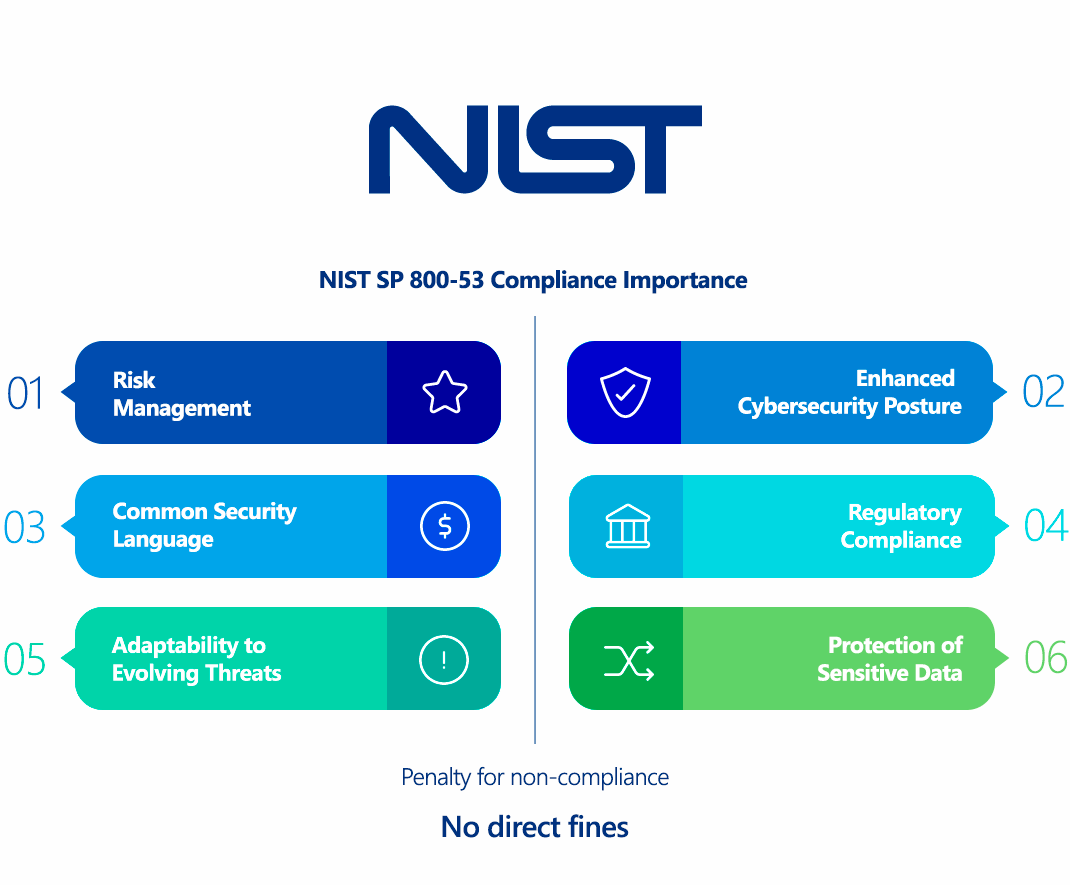

¿Por qué es importante el cumplimiento de la norma NIST SP 800-53 (Rev. 5)?

El cumplimiento de NIST SP 800-53 (Rev. 5) ofrece numerosos beneficios que van más allá del mero cumplimiento regulatorio:

- Postura de seguridad mejorada: El marco proporciona un enfoque integral y sistemático para la ciberseguridad, ayudando a las organizaciones a construir sistemas de información más resilientes y seguros, capaces de resistir diversas amenazas.

- Gestión de riesgos: Refuerza los procesos de gestión de riesgos de una organización al proporcionar un catálogo sólido de controles para abordar las vulnerabilidades identificadas y reducir la probabilidad e impacto de incidentes de seguridad.

- Cumplimiento normativo: Para las agencias federales, el cumplimiento es obligatorio según la Federal Information Security Modernization Act (FISMA). Para los contratistas, suele tratarse de un requisito contractual. Además, el cumplimiento ayuda a satisfacer otras regulaciones como HIPAA, SOX y, cada vez más, GDPR.

- Protección de datos sensibles: Los controles están diseñados para proteger diversos tipos de información, incluidos datos gubernamentales sensibles e Información Personal Identificable (PII).

- Lenguaje común de seguridad: proporciona un lenguaje estandarizado para discutir, implementar y evaluar controles de seguridad, mejorando la comunicación entre equipos de seguridad, ejecutivos y socios externos.

- Adaptabilidad a las amenazas en evolución: Las revisiones regulares garantizan que los controles se mantengan actualizados con los riesgos, tecnologías y requisitos legales emergentes, asegurando una eficacia continua.

¿Quién debe cumplir con NIST SP 800-53 (Rev. 5)?

- Agencias del Gobierno Federal de EE. UU.: El cumplimiento es obligatorio para todas las agencias federales para proteger sus sistemas de información y datos, según lo establece la FISMA.

- Contratistas del gobierno: Las organizaciones que tienen contratos con el gobierno federal de los Estados Unidos y manejan información federal u operan sistemas de información federales a menudo están obligadas contractualmente a cumplir con NIST SP 800-53 (Rev. 5).

- Organizaciones privadas (adopción voluntaria): Aunque no es obligatorio por ley para la mayoría de las entidades del sector privado, el NIST SP 800-53 es ampliamente considerado como un marco líder en ciberseguridad. Muchas organizaciones privadas adoptan voluntariamente sus directrices como referencia para mejorar su postura de seguridad, gestionar riesgos y demostrar su compromiso con una ciberseguridad robusta, especialmente si manejan datos sensibles o buscan hacer negocios con el gobierno.

NIST SP 800-53 (Rev. 5) vs. GDPR Comparación

Aunque tanto la NIST SP 800-53 (Rev. 5) como el Reglamento General de Protección de Datos (RGPD) tienen como objetivo proteger los datos, tienen enfoques y alcances distintos:

| Característica | NIST SP 800-53 (Rev. 5) | RGPD |

|---|---|---|

| Enfoque principal | Controles de seguridad y privacidad para sistemas de información y organizaciones. Se centran en la confidencialidad, integridad y disponibilidad (triada CIA) de la información. | Protección de los datos personales y derechos de privacidad de los ciudadanos de la UE. Se centra en cómo se recopilan, procesan, almacenan y utilizan los datos personales. |

| Alcance | Principalmente sistemas de información y organizaciones federales de EE. UU. Aplicable a todo tipo de información. | Cualquier organización, independientemente de su ubicación, que procese datos personales de individuos residentes en la Unión Europea. |

| Nature | Un marco integral y un catálogo de controles flexibles y personalizables. | Una reglamento con requisitos y obligaciones legales específicos. |

| Notificación de brechas de datos | Proporciona controles para la respuesta a incidentes, pero no establece un plazo específico para notificar violaciones de datos. | Exige informar sobre las violaciones de datos a las autoridades de control dentro de las 72 horas siguientes a su conocimiento, y a las personas afectadas sin demora indebida si existe un riesgo elevado para sus derechos y libertades. |

| Consentimiento | No requiere explícitamente el consentimiento para el tratamiento de datos. | Requiere el consentimiento explícito para el tratamiento de datos personales, especialmente para datos sensibles. |

| Derechos individuales | Aborda los controles de privacidad, pero el RGPD ofrece derechos más detallados para los interesados (por ejemplo, derecho de acceso, rectificación, supresión y portabilidad). | Concede amplios derechos a los interesados en relación con sus datos personales. |

| Sanciones | Las consecuencias suelen incluir la pérdida de contratos, la revocación de la Autoridad para Operar (ATO) y el daño a la reputación por incumplimiento. | Multas significativas (hasta el 4 % de la facturación global anual o 20 millones de euros, lo que sea mayor) por incumplimiento. |

A pesar de sus diferencias, son complementarios. Las organizaciones sujetas al RGPD pueden aprovechar los controles del NIST SP 800-53 para establecer las robustas medidas de seguridad técnicas y organizativas requeridas por el RGPD, especialmente en áreas como el control de acceso, el cifrado, la respuesta a incidentes y la preparación ante brechas de datos.

¿Cómo garantizar el cumplimiento de NIST SP 800-53 (Rev. 5)?

Garantizar el cumplimiento de la norma NIST SP 800-53 (Rev. 5) es un proceso continuo que implica varios pasos clave:

- Comprender el marco: Familiarícese a fondo con las 20 familias de controles y los controles individuales dentro de cada una.

- Realizar un análisis de brechas y una evaluación de riesgos:

- Evalúe su postura de seguridad actual frente a los requisitos de NIST SP 800-53.

- Identificar las deficiencias y priorizarlas en función de la probabilidad e impacto del riesgo.

- Determine el nivel de control de seguridad adecuado (bajo, moderado o alto) para sus sistemas.

- Desarrollar un plan de seguridad del sistema (SSP): Documentar cómo se implementa cada control y cómo aborda los riesgos identificados. Este plan debe ser un documento vivo, actualizado conforme cambien sus sistemas y entorno.

- Implementar controles: Desplegar los controles técnicos, operativos y de gestión necesarios. Esto podría incluir configurar sistemas, actualizar políticas, proporcionar capacitación y establecer procesos de monitoreo. Ejemplos incluyen:

- Implementación de controles de acceso fuertes (privilegio mínimo, autenticación multifactorial).

- Establecer planes robustos de respuesta a incidentes.

- Implementar escaneo continuo de vulnerabilidades y pruebas de penetración.

- Protección de las comunicaciones de red y las configuraciones del sistema.

- Desarrollo de programas completos de formación en concienciación sobre seguridad para empleados.

- Supervisión y evaluación continuas:

- Monitoree regularmente la efectividad de los controles implementados.

- Realice evaluaciones y auditorías de seguridad periódicas para identificar puntos débiles y garantizar el cumplimiento continuo.

- Establezca procesos para la detección y respuesta en tiempo real a incidentes de seguridad.

- Documentación y reportes: mantenga registros meticulosos de todas las actividades de cumplimiento, incluidas las evaluaciones de riesgos, las implementaciones de controles, los resultados de la supervisión y cualquier incidente o medidas correctivas.

- Aproveche la automatización: Utilice herramientas de automatización de seguridad para la supervisión continua, gestión de configuraciones, escaneo de vulnerabilidades y respuesta a incidentes, con el fin de mejorar la eficiencia y la precisión.

- Formación y concienciación: Entrenar periódicamente a todo el personal en sus responsabilidades de seguridad y en las políticas y procedimientos de seguridad organizacionales.

Consecuencias del incumplimiento de NIST SP 800-53 (Rev. 5)

Para las organizaciones obligadas a cumplir, el incumplimiento con NIST SP 800-53 (Rev. 5) puede acarrear consecuencias importantes:

- Pérdida de la autorización para operar (ATO) Las agencias federales y sus contratistas pueden perder su ATO, que permite operar un sistema de información. Esto puede detener las operaciones y provocar pérdidas financieras significativas.

- Pérdida de contratos gubernamentales Los contratistas que incumplan los requisitos pueden enfrentarse a la rescisión del contrato y a la prohibición de participar en futuras licitaciones gubernamentales.

- Sanciones económicas. Aunque NIST no impone multas directas, el incumplimiento de mandatos subyacentes como FISMA puede dar lugar a sanciones y acciones legales.

- Daño a la reputación El incumplimiento y los incidentes de seguridad resultantes pueden dañar gravemente la reputación de una organización, erosionando la confianza con partes interesadas, clientes y socios.

- Riesgo Aumentado de Ciberataques y Fugas de Datos La consecuencia más directa es una mayor vulnerabilidad a ciberataques, lo que conlleva fugas de datos, interrupciones de sistemas e hurto de propiedad intelectual.

- Responsabilidades legales y civiles Las brechas de datos derivadas de negligencia o incumplimiento pueden dar lugar a demandas costosas, investigaciones regulatorias y otras responsabilidades legales.

¿Cómo ayuda ImmuniWeb a cumplir con la norma NIST SP 800-53 (Rev. 5)?

Aunque la pregunta original solicitaba información sobre cómo «ImmuniWeb ayuda a cumplir con la norma NIST SP 800-53 (Rev. 5)», ImmuniWeb se centra principalmente en las pruebas de seguridad de aplicaciones (AST), incluidas DAST, SAST, IAST y pruebas de seguridad de API, junto con la gestión de la superficie de ataque (ASM) y la supervisión de la Dark Web. Si bien estos servicios son componentes cruciales de un programa de ciberseguridad robusto y pueden respaldar indirectamente varios controles NIST SP 800-53 (especialmente los relacionados con la integridad del sistema y la información (SI), la protección del sistema y las comunicaciones (SC) y la respuesta a incidentes (IR) mediante la identificación de vulnerabilidades), ImmuniWeb no ofrece una plataforma de cumplimiento directa y holística específicamente diseñada para gestionar todo el marco NIST SP 800-53.

Una solución integral de cumplimiento de NIST SP 800-53 suele incluir:

ImmuniWeb lleva a cabo pruebas de penetración profunda en API, descubriendo vulnerabilidades como endpoints inseguros, autenticación rota y fugas de datos, asegurando el cumplimiento con OWASP API Security Top 10.

Los escaneos automatizados impulsados por IA detectan configuraciones incorrectas, permisos excesivos y cifrado débil en las APIs REST, SOAP y GraphQL, proporcionando información útil para la corrección.

ImmuniWeb ofrece servicios de pruebas de penetración de aplicaciones con nuestro galardonado producto ImmuniWeb® On-Demand.

La premiada plataforma ImmuniWeb® AI para la gestión de la postura de seguridad de las aplicaciones (ASPM) ayuda a descubrir de manera agresiva y continua toda la huella digital de una organización, incluidas las aplicaciones web, APIs y aplicaciones móviles ocultas, desconocidas y olvidadas.

ImmuniWeb detecta y supervisa continuamente los activos de TI expuestos (aplicaciones web, API, servicios en la nube), lo que reduce los puntos ciegos y previene brechas mediante una calificación de riesgo en tiempo real.

ImmuniWeb ofrece servicios de pruebas de penetración automatizadas con nuestro galardonado producto ImmuniWeb® Continuous.

Simula ataques avanzados en entornos AWS, Azure y GCP para identificar malas configuraciones, roles IAM inseguros y almacenamiento expuesto, alineado con los benchmarks del CIS.

Automatiza la detección de malas configuraciones en la nube, brechas de cumplimiento (por ejemplo, PCI DSS, HIPAA) y TI en la sombra, y ofrece orientación para la corrección de una infraestructura en la nube resiliente.

Combina simulaciones de ataques impulsadas por inteligencia artificial con la experiencia humana para poner a prueba las defensas 24/7, imitando a adversarios del mundo real sin interrumpir las operaciones.

Ejecuta escenarios de ataque automatizados para validar los controles de seguridad, exponiendo las debilidades de las redes, las aplicaciones y los puntos finales antes de que los atacantes las exploiten.

Proporciona pentesting continuo y mejorado con IA para identificar nuevas vulnerabilidades tras la implementación, garantizando una mitigación proactiva de riesgos más allá de auditorías puntuales.

Prioritiza y remedia los riesgos en tiempo real correlacionando inteligencia de amenazas con vulnerabilidades en los activos, minimizando las ventanas de explotación.

Supervisa la Dark Web, los paste sites y los foros de hackers en busca de credenciales robadas, datos filtrados y amenazas dirigidas, lo que permite tomar acción preventiva.

La premiada plataforma ImmuniWeb® AI para la gestión del estado de seguridad de los datos ayuda a descubrir y supervisar continuamente los activos digitales de una organización expuestos a Internet, incluidas las aplicaciones web, las API, el almacenamiento en la nube y los servicios de red.

Analiza el Darknet en busca de datos comprometidos de empleados/clientes, propiedad intelectual y esquemas de fraude, alertando a las organizaciones sobre brechas.

Prueba aplicaciones iOS/Android en busca de almacenamiento de datos inseguro, riesgos de ingeniería inversa y fallos en las API, siguiendo las directrices OWASP Mobile Top 10.

Automatiza el análisis estático (SAST) y dinámico (DAST) de aplicaciones móviles para detectar vulnerabilidades como secretos codificados o configuraciones TLS débiles.

Identifica firewalls mal configurados, puertos abiertos y protocolos débiles en redes locales e híbridas, reforzando las defensas.

Ofrece pentesting escalable y basado en suscripción con informes detallados y seguimiento de la remediación para flujos de trabajo de seguridad ágiles.

Detecta y agiliza la eliminación de sitios de phishing que suplantan su marca, minimizando el daño reputacional y las pérdidas por fraude.

Simula amenazas persistentes avanzadas (APT) adaptadas a su sector, probando las capacidades de detección/respuesta frente a cadenas de ataque realistas.

Las pruebas manuales y automatizadas detectan fallos de SQLi, XSS y lógica empresarial en aplicaciones web, alineadas con el Top 10 de OWASP y las normas regulatorias.

Si bien las ofertas de ImmuniWeb fortalecen significativamente la postura de seguridad de una organización al identificar y ayudar a corregir vulnerabilidades en la capa de aplicaciones, su contribución directa a la cumplimiento total del NIST SP 800-53 se encuentra en la implementación técnica de controles de seguridad específicos, especialmente aquellos relacionados con el desarrollo seguro, la gestión de vulnerabilidades y la detección de incidentes. Para la gestión completa del cumplimiento, las organizaciones suelen utilizar plataformas dedicadas de Gobierno, Riesgo y Cumplimiento (GRC) o contratar firmas especializadas en ciberseguridad.

Lista de recursos autoritativos

Cumpla los requisitos normativos con la plataforma de IA ImmuniWeb®.

ImmuniWeb también puede ayudar a cumplir con otras leyes y normativas de protección de datos:

Europa

RGPD de la UE

EU DORA

NIS 2 de la UE

Ley de Ciberresiliencia de la UE

EU AI Act

Directiva ePrivacy de la UE

UK GDPR

FADP suiza

Circular FINMA 2023/1

América del Norte y del Sur

Oriente Medio y África

Ley de Protección de Datos Personales de Catar.

Ley de Protección de Datos Personales de Arabia Saudita

Marco de ciberseguridad de la Autoridad Monetaria de Arabia Saudí (1.0)

Ley de Protección de la Información Personal de Sudáfrica

UAE Information Assurance Regulation (1.1)

Ley de Protección de Datos Personales de los EAU

Asia-Pacífico

Australia Privacy Act

Ordenanza sobre la protección de datos personales de Hong Kong

Ley de Protección de Datos Personales Digitales de la India

Ley de Protección de la Información Personal de Japón

Ley de Protección de Datos Personales de Singapur