Singapur, Ley de Protección de Datos Personales (PDPA), Cumplimiento

La Ley de Protección de Datos Personales (PDPA) de 2012 es una ley de privacidad y protección de datos en Singapur que impone un amplio conjunto de obligaciones a las empresas en Singapur y a entidades extranjeras que procesan datos personales de residentes singapurenses.

En un mundo cada vez más impulsado por los datos, la protección de los datos personales se ha vuelto fundamental. Singapur, como centro financiero y tecnológico global, reconoce este imperativo a través de su sólida Personal Data Protection Act (PDPA). Este artículo ofrece un panorama exhaustivo del cumplimiento de la PDPA, enfatizando los aspectos técnicos que las organizaciones deben abordar para salvaguardar los datos personales y evitar repercusiones significativas.

Resumen de la PDPA (Ley de Protección de Datos Personales)

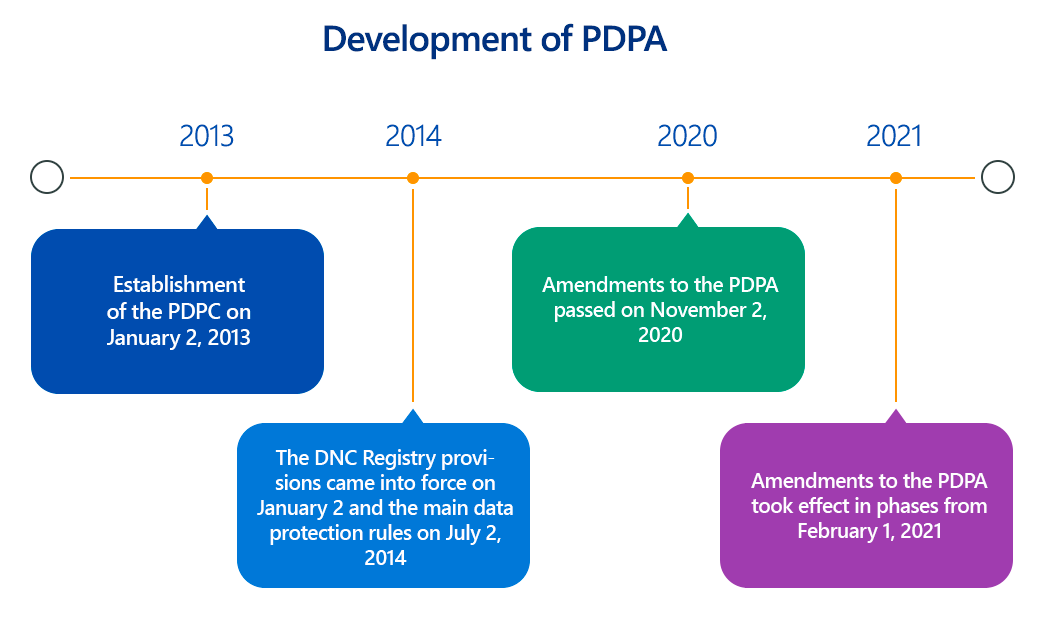

El Personal Data Protection Act 2012 (PDPA) es la principal ley de protección de datos de Singapur, diseñada para regular la recopilación, el uso y la divulgación de personal data por parte de las organizaciones. Su objetivo es establecer un equilibrio entre salvaguardar los datos personales de los individuos y permitir que las organizaciones aprovechen los datos para fines comerciales legítimos. El PDPA es aplicado por el Personal Data Protection Commission (PDPC), el cual proporciona orientación, investiga las denuncias e impone sanciones por incumplimiento.

La clave de la PDPA son sus obligaciones de protección de datos, que giran en torno al concepto de consentimiento, limitación de finalidad y razonabilidad. En general, las organizaciones deben obtener el consentimiento explícito e informado de las personas antes de recopilar, utilizar o divulgar sus datos personales. Además, los datos recopilados solo deben utilizarse para los fines específicos para los que se obtuvo el consentimiento, y las organizaciones deben hacer esfuerzos razonables para garantizar la exactitud y la seguridad de los datos que poseen.

Aspectos clave del cumplimiento de la Ley de Protección de Datos Personales de Singapur (PDPA)

El cumplimiento de la PDPA va más allá de la mera formulación de políticas; exige un enfoque proactivo e integrado en la gobernanza de datos. Estas son las obligaciones fundamentales:

- Obligación de consentimiento: Las organizaciones deben obtener un consentimiento claro, inequívoco e informado antes de recopilar, utilizar o divulgar datos personales. Esto implica indicar claramente los fines de la recopilación de datos y garantizar que las personas comprendan lo que están aceptando. Las implementaciones técnicas pueden incluir:

- Mecanismos de consentimiento granular: ofrecer opciones a los usuarios para consentir a tipos específicos de tratamiento de datos, en lugar de un acuerdo general.

- Registros de auditoría para el consentimiento: mantener registros seguros y con marca de tiempo de cuándo y cómo se obtuvo y retiró el consentimiento.

- Fácil retirada del consentimiento: Implementar mecanismos amigables para que las personas puedan retirar su consentimiento en cualquier momento, con una comunicación clara de las consecuencias.

- Obligación de limitación de finalidad: los datos personales solo deben recopilarse, utilizarse o divulgarse para fines que una persona razonable considere apropiados en las circunstancias y para los que se haya obtenido el consentimiento. Técnicamente, esto implica:

- Minimización de datos: Diseñar sistemas para recopilar solo los datos estrictamente necesarios para el propósito declarado. Esto reduce la superficie de riesgo.

- Mapeo e inventario de datos: mantener un inventario completo de todos los datos personales recopilados, su finalidad, dónde se almacenan y quién tiene acceso. Esto se logra a menudo mediante herramientas de descubrimiento y clasificación de datos.

- Obligación de notificación: las personas deben ser informadas de los fines para los que se recopilan, utilizan o divulgan sus datos en el momento de la recopilación. Esto suele traducirse en:

- Políticas de privacidad claras: políticas de privacidad fácilmente accesibles y comprensibles en sitios web y aplicaciones.

- Notificaciones justo a tiempo: proporcionar notificaciones contextuales a los usuarios en el momento de la recogida de datos (por ejemplo, al registrarse en un servicio o antes de acceder a los datos de localización).

- Obligación de acceso y corrección: Las personas tienen derecho a solicitar el acceso a sus datos personales y a solicitar la corrección de inexactitudes. Las consideraciones técnicas incluyen:

- Portales de acceso seguro: proporcionan portales seguros y autenticados para que las personas vean y actualicen sus datos.

- Gestión eficiente de las solicitudes: Implementación de flujos de trabajo automatizados o semiautomatizados para gestionar rápidamente las solicitudes de acceso y corrección de datos (por ejemplo, en el plazo estipulado de 30 días).

- Sincronización de datos: garantizar que los datos corregidos se propaguen a todos los sistemas pertinentes y, cuando proceda, a terceros que hayan recibido los datos incorrectos.

- Obligación de exactitud: Las organizaciones deben realizar esfuerzos razonables para garantizar que los datos personales que recopilan sean exactos y completos, especialmente si se utilicen para la toma de decisiones o se divulguen a otras organizaciones. Las medidas técnicas incluyen:

- Validación de datos: Implementar reglas de validación de datos en el punto de entrada.

- Auditorías periódicas de datos: revisar y verificar la exactitud de los datos personales almacenados.

- Obligación de protección: Las organizaciones están obligadas a implementar medidas de seguridad razonables para proteger los datos personales contra el acceso no autorizado, la recopilación, el uso, la divulgación, la copia, la modificación, la eliminación o riesgos similares. Aquí es donde los detalles técnicos cobran importancia:

- Cifrado: Implementar cifrado fuerte para los datos en reposo (bases de datos, almacenamiento) y en tránsito (SSL/TLS para el tráfico web, protocolos seguros para la transferencia de datos).

- Controles de acceso (RBAC/ABAC): Implementar el control de acceso basado en roles (RBAC) o el control de acceso basado en atributos (ABAC) para garantizar que solo personal autorizado pueda acceder a tipos específicos de datos personales.

- Seguridad de la red: Implementación de cortafuegos, sistemas de detección/prevención de intrusiones (IDS/IPS) y mantenimiento de configuraciones de red seguras.

- Gestión de vulnerabilidades: Realizar regularmente evaluaciones de vulnerabilidad y pruebas de penetración (VAPT) para identificar y corregir las debilidades de seguridad.

- Ciclo de vida seguro del desarrollo de software (SSDLC): integrar prácticas de seguridad en cada etapa del desarrollo de software, desde el diseño hasta la implementación.

- Auditorías de seguridad periódicas: realización de auditorías de seguridad de sistemas y aplicaciones que manejan datos personales.

- Obligación de limitación del período de retención: Los datos personales no deben conservarse más tiempo del necesario para cumplir con los fines para los que fueron recopilados, o para fines legales o empresariales. La implementación técnica requiere:

- Gestión del ciclo de vida de los datos: Implementación de políticas y procesos automatizados para la retención, el archivo y la eliminación segura de datos (por ejemplo, trituración, borrado seguro de medios digitales).

- Anonimización/seudonimización de datos: cuando ya no se requiere la forma identificable de los datos, explorar técnicas para anonimizarlos o seudonimizarlos con el fin de reducir los riesgos para la privacidad, permitiendo su uso analítico.

- Obligación de limitación de la transferencia: Los datos personales transferidos fuera de Singapur deben protegerse con un nivel equivalente al establecido por la PDPA. Esto requiere:

- Normas Corporativas Vinculantes (BCRs) o Cláusulas Contractuales Estándar (SCCs): Implementar marcos legales para las transferencias internacionales de datos.

- Protocolos de transferencia de datos seguros: uso de canales cifrados para la transferencia transfronteriza de datos.

- Diligencia debida con los intermediarios de datos: realizar una evaluación exhaustiva de los proveedores terceros y proveedores de servicios en la nube para garantizar que sus prácticas de protección de datos cumplan con los requisitos de la PDPA.

- Obligación de notificación de brechas de datos: Las organizaciones deben notificar a la PDPC y a las personas afectadas las brechas de datos que puedan causar daño significativo o que sean de escala significativa. Los aspectos técnicos incluyen:

- Sistemas de detección de violaciones: Implementación de herramientas para la monitorización continua de incidentes de seguridad e intentos de exfiltración de datos (por ejemplo, SIEM, DLP).

- Plan de respuesta a incidentes: desarrollar y probar con regularidad un plan integral de respuesta a brechas de datos, incluidos los protocolos de comunicación.

- Capacidades forenses: Disponer de la capacidad técnica para investigar la causa raíz y el alcance de una violación de datos.

- Obligación de responsabilidad: Las organizaciones deben adoptar medidas para garantizar el cumplimiento, incluyendo la designación de un Delegado de Protección de Datos (DPO) y la publicación de sus datos de contacto. El DPO desempeña un papel crucial en la supervisión del cumplimiento técnico.

¿Por qué es importante el cumplimiento de la Ley de Protección de Datos Personales de Singapur (PDPA)?

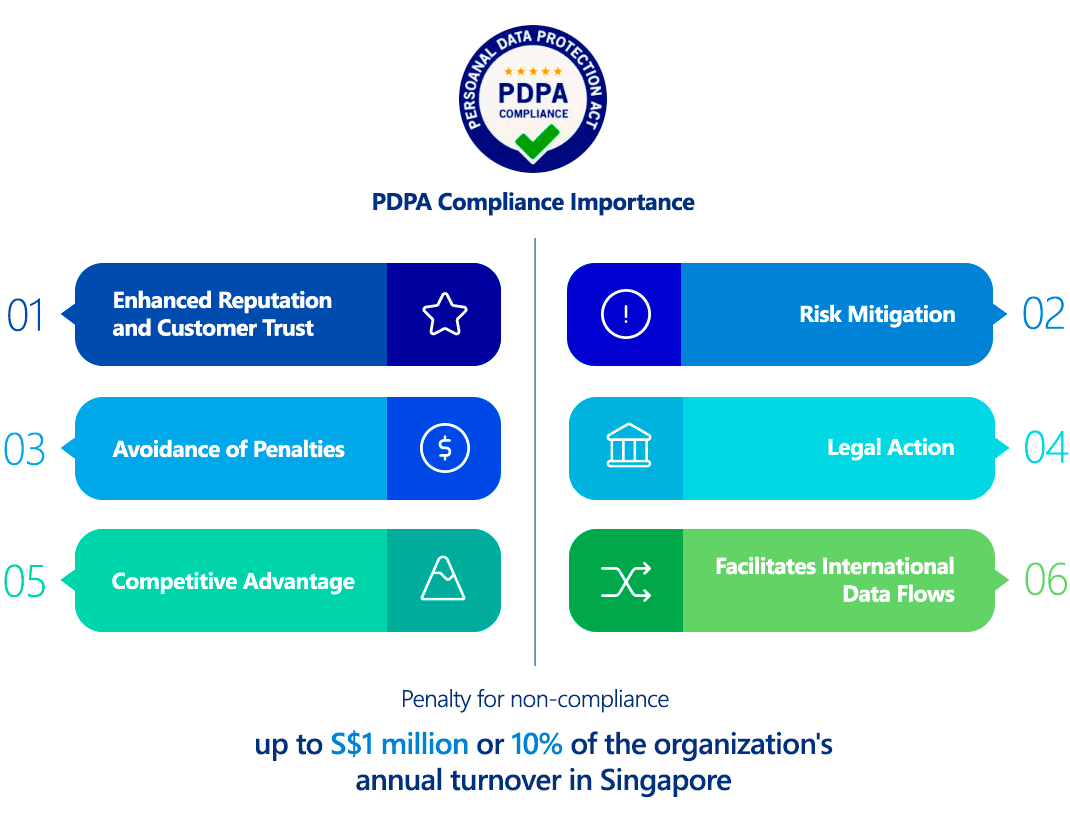

El cumplimiento de la PDPA no es una mera formalidad legal; es un imperativo estratégico con beneficios tangibles y consecuencias graves en caso de incumplimiento:

- Mejora de la reputación y la confianza de los clientes: demostrar un compromiso con la privacidad de los datos genera confianza entre clientes, socios y partes interesadas, lo que refuerza la reputación de la marca.

- Mitigación de riesgos: El cumplimiento reduce significativamente el riesgo de brechas de datos, que pueden provocar pérdidas económicas, interrupciones operativas y daños a la reputación.

- Evitar sanciones: El incumplimiento puede dar lugar a sanciones económicas importantes. La PDPC tiene la facultad de imponer multas de hasta S$1 millón o el 10 % de la facturación anual de la organización en Singapur, lo que sea mayor, por infracciones graves.

- Acciones legales: Las personas que sufran pérdidas o daños directos debido a una infracción de la PDPA pueden buscar recursos civiles.

- Ventaja competitiva: Las organizaciones con sólidas prácticas de protección de datos pueden diferenciarse en el mercado, especialmente en sectores donde la sensibilidad de los datos es alta.

- Facilita los flujos internacionales de datos: El cumplimiento de robustas normas de protección de datos, como la PDPA, facilita transferencias transfronterizas de datos fluidas y seguras, cruciales para las empresas globales.

¿Quién debe cumplir con la Ley de Protección de Datos Personales de Singapur (PDPA)?

La PDPA se aplica a todas las organizaciones del sector privado en Singapur que recopilan, utilizan o divulgan datos personales. Esto incluye:

- Todas las organizaciones privadas, independientemente de su tamaño o sector, que tratan datos personales de personas en Singapur.

- Organizaciones ubicadas fuera de Singapur si recopilan, utilizan o divulgan datos personales de individuos en Singapur.

- Los intermediarios de datos (organizaciones que procesan datos personales en nombre de otra organización) también están sujetos a ciertas obligaciones, en particular las obligaciones de protección y limitación de la retención, y la obligación de notificar las violaciones de datos.

Existen ciertas exenciones para las personas que actúan a título personal o doméstico, y los organismos públicos suelen regirse por una legislación diferente.

Comparación entre la Ley de Protección de Datos Personales de Singapur (PDPA) y el RGPD

A continuación se muestra una tabla comparativa entre la PDPA (Ley de Protección de Datos Personales) de Singapur y el RGPD (Reglamento General de Protección de Datos) de la UE:

| Aspecto | PDPA (Singapur) | RGPD (UE) |

|---|---|---|

| Alcance | Se aplica a las organizaciones del sector privado de Singapur que tratan datos personales. | Aplica a todas las organizaciones (globalmente) que procesen datos de residentes de la UE. |

| Extraterritorialidad | Limitado (principalmente organizaciones con sede en Singapur) | Sí (aplica mundialmente si se procesa datos de la UE). |

| Requisito de consentimiento | Se permite el consentimiento explícito o presunto (desistimiento posible en algunos casos). | Se requiere consentimiento explícito (solo opt-in, con acción afirmativa clara). |

| Derechos del interesado | Acceso, rectificación y retirada del consentimiento. No existe un derecho explícito al olvido. | Derechos más amplios: acceso, rectificación, supresión («derecho al olvido»), portabilidad y oposición. |

| Delegado de protección de datos (DPO) | Solo se requiere si las actividades principales de la organización implican el tratamiento de datos a gran escala. | Obligatorio para las autoridades públicas u organizaciones que procesan datos sensibles a gran escala. |

| Data Breach Notification | Mandatory only if likely to cause significant harm (within 3 days). | Obligatorio dentro de 72 horas si existe riesgo para los derechos y libertades. |

| Sanciones | Hasta S$1 millón (≈ €690 000) o el 10 % de los ingresos anuales (el que sea mayor). | Hasta 20 millones de euros o el 4 % de la facturación global (lo que sea mayor). |

| Localización de datos | No hay requisitos estrictos (se permiten las transferencias transfronterizas con garantías). | No hay restricciones, pero las transferencias fuera de la UE requieren decisiones de adecuación (por ejemplo, SCCs). |

| Datos sensibles | No hay categorías especiales (pero hay normas más estrictas para los números NRIC). | Las categorías especiales (por ejemplo, salud, datos biométricos) requieren una mayor protección. |

| Limitación de finalidad | Los datos deben utilizarse únicamente con el propósito indicado. | Igual, pero con aplicación más estricta del principio de limitación de finalidad. |

| Interés legítimo | Reconocido, pero menos definido que el RGPD. | Permitido explícitamente como base jurídica (con prueba de equilibrio). |

Resumen de las diferencias clave

- El RGPD es más estricto (multas más elevadas, derechos más amplios, alcance extraterritorial).

- La PDPA es más flexible (permite el consentimiento presunto y tiene menos requisitos obligatorios).

- La notificación de brechas es más rápida bajo el RGPD (72 h frente al umbral basado en daño de la PDPA).

- Requisitos del DPO son más estrechos bajo PDPA.

¿Cómo garantizar el cumplimiento de la Ley de Protección de Datos Personales (PDPA) de Singapur?

Achieving and maintaining PDPA compliance requires a systematic and ongoing effort. Key steps include:

- Nombrar a un delegado de protección de datos (DPO): designar a un DPO encargado de supervisar la estrategia y la implementación de la protección de datos. Aunque es obligatorio, el registro del DPO con la PDPC no es obligatorio, pero se recomienda.

- Realizar Evaluaciones de Impacto en la Protección de Datos (DPIAs): Antes de iniciar nuevos proyectos o iniciativas que involucren datos personales, realice DPIAs para identificar y mitigar posibles riesgos de privacidad.

- Desarrollar políticas y procedimientos integrales de protección de datos: Documentar políticas claras para la recopilación, el uso, la divulgación, el acceso, la corrección, la conservación y la seguridad de los datos. Estas deben abarcar los controles técnicos.

- Implemente medidas de seguridad robustas: este es el aspecto más intensivo desde el punto de vista técnico. Las organizaciones deben implementar medidas de seguridad técnicas y organizativas adecuadas para proteger los datos personales. Esto incluye:

- Segmentación de la red: aislar los sistemas que manejan datos personales sensibles.

- Autenticación multifactorial (MFA): Implementar la MFA para el acceso a sistemas que contienen datos personales.

- Gestión de información y eventos de seguridad (SIEM): Centralizar y analizar los registros de seguridad para detectar y responder a las amenazas.

- Prevención de pérdida de datos (DLP): Implementar soluciones DLP para evitar la filtración no autorizada de datos sensibles.

- Actualizaciones regulares de software y gestión de parches: Asegurar que todos los sistemas y aplicaciones estén actualizados con los últimos parches de seguridad.

- Gestión segura de la configuración: Fortalecimiento de los sistemas operativos, las aplicaciones y los dispositivos de red para eliminar las credenciales predeterminadas y las configuraciones inseguras.

- Proporcionar formación y concienciación a los empleados: Capacitar periódicamente a los empleados sobre las obligaciones en materia de protección de datos, las mejores prácticas para el manejo de datos personales y su papel en el mantenimiento de la seguridad.

- Establezca mecanismos de respuesta ante brechas de datos: Elabore un plan detallado de respuesta a incidentes por brechas de datos, que incluya protocolos de comunicación para los afectados y la PDPC.

- Realizar auditorías y revisiones periódicas de cumplimiento: Evaluar periódicamente las prácticas de protección de datos, identificar áreas de mejora y tomar medidas correctivas. Esto implica tanto auditorías internas como, para sistemas críticos, evaluaciones de seguridad externas.

- Gestione los riesgos de terceros: realice la debida diligencia con todos los proveedores de terceros que procesan datos personales en su nombre, asegurándose de que cumplan con los estándares de la PDPA mediante acuerdos contractuales y auditorías regulares.

Consecuencias del incumplimiento

Las sanciones por incumplimiento de la PDPA en Singapur son significativas y pueden incluir:

- Sanciones financieras: Como se mencionó, las multas pueden alcanzar los 1 millón de dólares singapurenses o el 10% de los ingresos anuales de la organización en Singapur, lo que sea mayor, por violaciones graves.

- Daño reputacional: Las filtraciones de datos y las violaciones de privacidad pueden dañar gravemente la reputación de una organización, provocando la pérdida de confianza del cliente y de cuota de mercado.

- Acciones legales: Las personas pueden interponer demandas civiles contra las organizaciones por pérdidas o daños directos sufridos debido a infracciones de la PDPA.

- Pérdida de oportunidades de negocio: La falta de cumplimiento puede dar lugar a restricciones en las actividades de procesamiento de datos, afectando las operaciones empresariales y posibles colaboraciones.

- Mayor escrutinio y auditorías: Las organizaciones que sufran una violación pueden enfrentarse a un mayor escrutinio por parte de la PDPC, lo que conlleva auditorías más frecuentes y requisitos de cumplimiento.

¿Cómo ayuda ImmuniWeb a cumplir con la Ley de Protección de Datos Personales (PDPA) de Singapur?

ImmuniWeb, con su plataforma de pruebas de seguridad de aplicaciones y gestión de la superficie de ataque basada en IA, ofrece capacidades valiosas para ayudar a las organizaciones a alcanzar y mantener el cumplimiento de la PDPA, especialmente en relación con las obligaciones técnicas:

ImmuniWeb lleva a cabo pruebas de penetración profunda en API, descubriendo vulnerabilidades como endpoints inseguros, autenticación rota y fugas de datos, asegurando el cumplimiento con OWASP API Security Top 10.

Los escaneos automatizados impulsados por IA detectan configuraciones incorrectas, permisos excesivos y cifrado débil en las APIs REST, SOAP y GraphQL, proporcionando información útil para la corrección.

ImmuniWeb ofrece servicios de pruebas de penetración de aplicaciones con nuestro galardonado producto ImmuniWeb® On-Demand.

La premiada plataforma ImmuniWeb® AI para la gestión de la postura de seguridad de las aplicaciones (ASPM) ayuda a descubrir de manera agresiva y continua toda la huella digital de una organización, incluidas las aplicaciones web, APIs y aplicaciones móviles ocultas, desconocidas y olvidadas.

ImmuniWeb detecta y supervisa continuamente los activos de TI expuestos (aplicaciones web, API, servicios en la nube), lo que reduce los puntos ciegos y previene brechas mediante una calificación de riesgo en tiempo real.

ImmuniWeb ofrece servicios de pruebas de penetración automatizadas con nuestro galardonado producto ImmuniWeb® Continuous.

Simula ataques avanzados en entornos AWS, Azure y GCP para identificar malas configuraciones, roles IAM inseguros y almacenamiento expuesto, alineado con los benchmarks del CIS.

Automatiza la detección de malas configuraciones en la nube, brechas de cumplimiento (por ejemplo, PCI DSS, HIPAA) y TI en la sombra, y ofrece orientación para la corrección de una infraestructura en la nube resiliente.

Combina simulaciones de ataques impulsadas por inteligencia artificial con la experiencia humana para poner a prueba las defensas 24/7, imitando a adversarios del mundo real sin interrumpir las operaciones.

Ejecuta escenarios de ataque automatizados para validar los controles de seguridad, exponiendo las debilidades de las redes, las aplicaciones y los puntos finales antes de que los atacantes las exploiten.

Proporciona pentesting continuo y mejorado con IA para identificar nuevas vulnerabilidades tras la implementación, garantizando una mitigación proactiva de riesgos más allá de auditorías puntuales.

Prioritiza y remedia los riesgos en tiempo real correlacionando inteligencia de amenazas con vulnerabilidades en los activos, minimizando las ventanas de explotación.

Supervisa la Dark Web, los paste sites y los foros de hackers en busca de credenciales robadas, datos filtrados y amenazas dirigidas, lo que permite tomar acción preventiva.

La premiada plataforma ImmuniWeb® AI para la gestión del estado de seguridad de los datos ayuda a descubrir y supervisar continuamente los activos digitales de una organización expuestos a Internet, incluidas las aplicaciones web, las API, el almacenamiento en la nube y los servicios de red.

Analiza el Darknet en busca de datos comprometidos de empleados/clientes, propiedad intelectual y esquemas de fraude, alertando a las organizaciones sobre brechas.

Prueba aplicaciones iOS/Android en busca de almacenamiento de datos inseguro, riesgos de ingeniería inversa y fallos en las API, siguiendo las directrices OWASP Mobile Top 10.

Automatiza el análisis estático (SAST) y dinámico (DAST) de aplicaciones móviles para detectar vulnerabilidades como secretos codificados o configuraciones TLS débiles.

Identifica firewalls mal configurados, puertos abiertos y protocolos débiles en redes locales e híbridas, reforzando las defensas.

Ofrece pentesting escalable y basado en suscripción con informes detallados y seguimiento de la remediación para flujos de trabajo de seguridad ágiles.

Detecta y agiliza la eliminación de sitios de phishing que suplantan su marca, minimizando el daño reputacional y las pérdidas por fraude.

Simula amenazas persistentes avanzadas (APT) adaptadas a su sector, probando las capacidades de detección/respuesta frente a cadenas de ataque realistas.

Las pruebas manuales y automatizadas detectan fallos de SQLi, XSS y lógica empresarial en aplicaciones web, alineadas con el Top 10 de OWASP y las normas regulatorias.

La plataforma mejorada con IA de ImmuniWeb combina automatización con validación experta para obtener información de seguridad accionable y compatible con normativas.

Al aprovechar las avanzadas capacidades de prueba y supervisión de seguridad de ImmuniWeb, las organizaciones pueden reforzar significativamente sus medidas de seguridad técnicas, identificar y abordar vulnerabilidades antes de que sean explotadas, y fortalecer su defensa contra los riesgos de privacidad de datos, contribuyendo así de manera significativa a su postura general de cumplimiento de la PDPA.

Lista de recursos oficiales de la Ley de Protección de Datos Personales (PDPA) de Singapur

Cumpla los requisitos normativos con la plataforma de IA ImmuniWeb®.

ImmuniWeb también puede ayudar a cumplir con otras leyes y normativas de protección de datos:

Europa

RGPD de la UE

EU DORA

NIS 2 de la UE

Ley de Ciberresiliencia de la UE

EU AI Act

Directiva ePrivacy de la UE

UK GDPR

FADP suiza

Circular FINMA 2023/1

América del Norte y del Sur

Oriente Medio y África

Ley de Protección de Datos Personales de Catar.

Ley de Protección de Datos Personales de Arabia Saudita

Marco de ciberseguridad de la Autoridad Monetaria de Arabia Saudí (1.0)

Ley de Protección de la Información Personal de Sudáfrica

UAE Information Assurance Regulation (1.1)

Ley de Protección de Datos Personales de los EAU

Asia-Pacífico

Australia Privacy Act

Ordenanza sobre la protección de datos personales de Hong Kong

Ley de Protección de Datos Personales Digitales de la India

Ley de Protección de la Información Personal de Japón

Ley de Protección de Datos Personales de Singapur