Cumplimiento de la Ordenanza sobre Privacidad de Datos Personales (PDPO) de Hong Kong

La Ley de Protección de Datos Personales de Hong Kong (PDPO), promulgada en 1996 y modificada con el tiempo, es la principal norma de protección de datos de la ciudad, que regula la recopilación, uso y seguridad de datos personales según seis Principios de Protección de Datos (DPPs).

El panorama digital de Hong Kong se rige por la Ordenanza de Datos Personales (Privacidad) (PDPO), una ley integral y tecnológicamente neutra diseñada para proteger los datos personales de los individuos. Enactada en 1995 y modificada notablemente en 2012 y 2021, la PDPO es la piedra angular de la protección de datos en la región, afectando tanto a organizaciones del sector privado como al público.

Descripción general de la PDPO

La PDPO establece un marco para la recopilación, conservación, procesamiento y uso responsables de los datos personales. Su núcleo se basa en seis principios de protección de datos (DPP), que guían a los usuarios de datos (similares a los responsables del tratamiento en otras jurisdicciones) en el manejo de la información personal. Estos principios son:

- DPP1: Finalidad y forma de recopilación: Los datos personales deben recopilarse de forma lícita y leal, con una finalidad específica y lícita, y deben ser necesarios, pero no excesivos. Los interesados deben ser informados de la finalidad de la recopilación y de las posibles transferencias de datos.

- DPP2: Exactitud y duración de la conservación: Los datos personales deben ser exactos, estar actualizados y conservarse solo durante el tiempo necesario para cumplir la finalidad para la que fueron recopilados.

- DPP3: Uso de datos personales: Los datos personales solo pueden utilizarse para el propósito para el que fueron recopilados o para un propósito directamente relacionado, a menos que se obtenga el consentimiento explícito y voluntario para nuevos usos.

- DPP4: Seguridad de los datos: Los usuarios de datos deben tomar todas las medidas prácticas posibles para proteger los datos personales contra el acceso, el tratamiento, la eliminación, la pérdida o el uso no autorizados o accidentales, teniendo en cuenta factores como el tipo de datos y el daño potencial. Esto incluye la implementación de medidas técnicas y organizativas adecuadas.

- DPP5: Transparencia: Los usuarios de datos deben ser transparentes sobre sus políticas y prácticas sobre datos personales, incluidos los tipos de datos que conservan y sus principales fines de uso.

- DPP6: Acceso y corrección de datos: Los interesados tienen derecho a acceder y solicitar la corrección de sus datos personales en poder de los usuarios de datos.

Las enmiendas de 2021 introdujeron nuevas infracciones por doxxing y otorgaron al Comisionado de Privacidad de Datos Personales (PCPD) mayores poderes de aplicación, incluyendo la capacidad de emitir notificaciones de cesación y enjuiciar a los infractores. Aunque un mecanismo obligatorio de notificación de violaciones de datos aún está bajo consideración, el PCPD recomienda fuertemente la notificación voluntaria.

Aspectos clave del cumplimiento de la PDPO

El cumplimiento de la PDPO requiere un enfoque holístico que abarque tanto consideraciones legales como técnicas. Los aspectos clave incluyen:

- Inventario y mapeo de datos: Las organizaciones deben identificar y documentar todos los datos personales que recopilan, procesan y almacenan. Esto implica comprender los flujos de datos dentro de la organización, desde los puntos de recopilación hasta el almacenamiento, el procesamiento y la eliminación final.

- Gestión del consentimiento: Implementar mecanismos robustos para obtener, gestionar y documentar el consentimiento explícito y voluntario de los titulares de los datos, especialmente para marketing directo o el uso de datos con fines distintos a los originales de recolección.

- Políticas y avisos de privacidad: desarrollar políticas de privacidad claras, concisas y fácilmente accesibles que expliquen cómo se recopilan, utilizan y protegen los datos personales. Estas políticas deben alinearse con los principios DPP1 y DPP5.

- Medidas de seguridad de los datos (DPP4): Aquí es donde los detalles técnicos cobran importancia. Las organizaciones deben implementar «todas las medidas prácticas posibles» para proteger los datos personales. Esto incluye, en términos generales:

- Controles de acceso: Implementar mecanismos de autenticación robustos (por ejemplo, autenticación multifactor, políticas de contraseñas seguras), control de acceso basado en roles (RBAC) y el principio de privilegio mínimo para restringir el acceso a los datos únicamente al personal autorizado. Esto se extiende a controles granulares sobre bases de datos, aplicaciones y sistemas operativos.

- Cifrado: Cifrar los datos personales tanto en tránsito (por ejemplo, utilizando Transport Layer Security/Secure Sockets Layer (TLS/SSL) para las comunicaciones web, VPN para el acceso remoto) como en reposo (por ejemplo, cifrando bases de datos, sistemas de archivos y volúmenes de almacenamiento utilizando AES-256 o algoritmos fuertes similares). La gestión de claves es fundamental aquí.

- Seguridad de la red: Implementación de cortafuegos robustos, sistemas de detección/prevención de intrusiones (IDS/IPS) y actualización regular de dispositivos de red, sistemas operativos y aplicaciones para prevenir el acceso no autorizado y los ciberataques. La segmentación y microsegmentación de la red pueden aislar aún más los datos críticos.

- Seguridad de las aplicaciones: Realizar pruebas de seguridad periódicas (por ejemplo, pruebas de penetración, escaneo de vulnerabilidades, pruebas de seguridad estática/dinámica de aplicaciones (SAST/DAST)) para aplicaciones web y móviles con el fin de identificar y mitigar vulnerabilidades (por ejemplo, OWASP Top 10) que podrían dar lugar a brechas de datos. El desarrollo y la gestión seguros de APIs también son fundamentales.

- Minimización y retención de datos: Diseñar sistemas y procesos para recopilar solo los datos necesarios (DPP1) e implementar políticas automatizadas de retención de datos para eliminar los datos cuando ya no sean necesarios, de acuerdo con la DPP2 y la sección 26 de la PDPO. Esto suele implicar técnicas seguras de eliminación de datos.

- Copia de seguridad y recuperación: Implementar robustos planes de copia de seguridad y recuperación de desastres para garantizar la disponibilidad e integridad de los datos en caso de pérdida, corrupción o fallos del sistema. Es esencial realizar pruebas regulares de estos planes.

- Plan de respuesta a incidentes: desarrollar y probar periódicamente un plan integral de respuesta a incidentes de violación de datos para detectar, contener, investigar y evaluar rápidamente el riesgo de daño a las personas afectadas, y, si es necesario, notificar a las partes pertinentes (PCPD y personas afectadas).

- Registro y supervisión: Implementación de un registro exhaustivo de todas las actividades de acceso al sistema y a los datos, y supervisión continua de estos registros en busca de patrones sospechosos o incidentes de seguridad. Los sistemas de gestión de información y eventos de seguridad (SIEM) pueden centralizar y analizar los registros.

- Gestión de los derechos de los interesados: Establecer procedimientos claros para gestionar las solicitudes de acceso a datos (DSAR) y las solicitudes de corrección de datos (DPP6) de forma oportuna y segura. Esto suele requerir portales seguros o canales de comunicación definidos para los interesados.

- Gestión de riesgos de terceros: Garantizar que cualquier procesador de datos de terceros (por ejemplo, proveedores de servicios en la nube, proveedores de TI) contratado por el usuario de datos también cumpla con los requisitos de la PDPO, normalmente mediante acuerdos contractuales robustos, diligencia debida, auditorías de seguridad y supervisión continua.

- Formación de empleados: Capacitar regularmente a los empleados sobre las mejores prácticas en privacidad de datos, la importancia del cumplimiento de la PDPO y sus responsabilidades específicas en el manejo de datos personales, incluyendo la identificación y notificación de incidentes de seguridad.

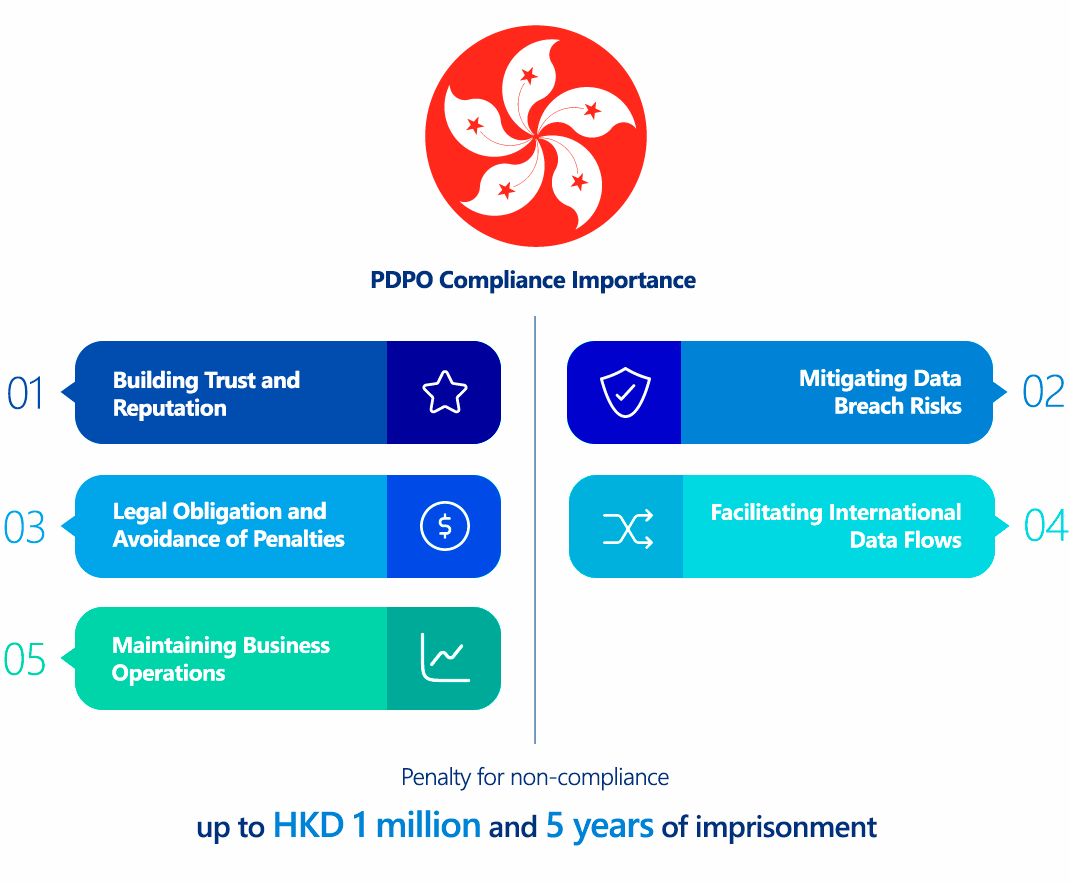

¿Por qué es importante el cumplimiento de la PDPO?

El cumplimiento de la PDPO es fundamental por varias razones:

- Obligación legal y evitación de sanciones: El incumplimiento puede dar lugar a multas importantes, penas de prisión y acciones legales. La PCPD tiene la facultad de emitir notificaciones de ejecución, cuyo incumplimiento puede conllevar sanciones penales (multas de hasta 100 000 HKD y dos años de prisión por reiteración). Delitos como el doxxing conllevan sanciones aún más elevadas (hasta 1 millón de HKD y cinco años de prisión).

- Generar confianza y reputación: demostrar un compromiso con la privacidad de los datos fomenta la confianza con clientes, socios y el público, mejorando la reputación y la ventaja competitiva de una organización.

- Mitigación de riesgos de filtración de datos: Medidas de cumplimiento robustas, en particular los controles de seguridad técnicos, disminuyen significativamente la probabilidad y el impacto de filtraciones de datos, que pueden ser costosas en términos de pérdidas financieras, daño a la reputación y responsabilidades legales.

- Mantenimiento de las operaciones comerciales: Las brechas de datos pueden interrumpir las operaciones comerciales, provocando tiempos de inactividad, pérdida de ingresos y complejos esfuerzos de recuperación. El cumplimiento ayuda a garantizar la continuidad del negocio.

- Facilitar los flujos internacionales de datos: A medida que los datos fluyen cada vez más a través de las fronteras, demostrar prácticas sólidas de protección de datos, como el cumplimiento de la PDPO, puede facilitar asociaciones y comercio con jurisdicciones que tienen leyes de privacidad similares, posiblemente simplificando los acuerdos de transferencia de datos.

¿Quién debe cumplir con la PDPO?

The PDPO se aplica ampliamente a los "usuarios de datos" que controlan la recopilación, almacenamiento, procesamiento o uso de datos personales en o desde Hong Kong. Esto incluye:

- Todas las organizaciones del sector público y privado que operan en Hong Kong, independientemente de su tamaño o sector.

- Organizaciones que procesan datos personales de individuos en Hong Kong, incluso si el procesamiento ocurre fuera de Hong Kong, siempre que el usuario de los datos esté ubicado en Hong Kong.

- Los procesadores de datos no están regulados directamente por la PDPO. Sin embargo, los usuarios de datos están obligados a garantizar, mediante contratos u otros medios, que sus procesadores de datos cumplan con los requisitos pertinentes de retención y seguridad de datos (DPP2 y DPP4).

Existen excepciones limitadas, como en el caso de datos mantenidos con fines domésticos o recreativos, o de ciertos datos relativos al empleo bajo condiciones específicas.

Comparación entre la PDPO y el RGPD

Aunque tanto la PDPO como el Reglamento General de Protección de Datos (RGPD) de la UE tienen como objetivo proteger los datos personales, presentan diferencias notables, especialmente en sus implicaciones técnicas:

| Característica | Hong Kong PDPO | EU GDPR |

|---|---|---|

| Ámbito territorial | Se aplica a los usuarios de datos que controlan datos en o desde Hong Kong. Extraterritorialidad limitada según el control del usuario sobre los datos en Hong Kong. | Extraterritorialidad más amplia: se aplica a responsables y encargados del tratamiento que ofrecen bienes/servicios a sujetos de datos de la UE o supervisan su comportamiento, sin importar su establecimiento. |

| Obligaciones del encargado del tratamiento de datos | Los procesadores de datos no están directamente regulados. Los usuarios de datos deben asegurarse, mediante contrato u otros medios, de que los procesadores cumplan con DPP2 y DPP4. | Los encargados del tratamiento tienen obligaciones directas (por ejemplo, seguridad, mantenimiento de registros, notificación de violaciones, delegado de protección de datos cuando proceda) y pueden ser responsables. |

| Notificación obligatoria de brechas | No existe la obligación de notificar violaciones de datos (según las disposiciones vigentes), pero la PCPD recomienda encarecidamente la notificación voluntaria. | Notificación obligatoria a la autoridad de control en un plazo de 72 horas desde el conocimiento de la brecha, salvo que sea improbable que suponga un riesgo para los derechos y libertades de las personas. Se requiere la notificación a los titulares de datos si el riesgo es elevado. |

| Categorías de datos sensibles | No existe un concepto específico de «datos personales sensibles», aunque la PCPD ofrece orientación para determinados tipos de datos (por ejemplo, números de tarjeta de identidad). | Define "categorías especiales de datos personales" (por ejemplo, salud, origen racial, opiniones políticas, orientación sexual) con condiciones más estrictas de tratamiento. |

| Derechos del interesado | Derechos de acceso y rectificación (DPP6). No existe un derecho explícito al borrado («derecho al olvido») ni a la portabilidad de datos. | Derechos amplios, incluidos el acceso, la rectificación, la eliminación, la restricción del tratamiento, la portabilidad de datos y la oposición al tratamiento. |

| Principio de responsabilidad | Implícito en las DPP, en particular la DPP4, que exige «todas las medidas practicables» para la seguridad. Menos explícito en cuanto a «privacidad por diseño» y «privacidad por defecto». | Principio explícito de «responsabilidad». Requiere «protección de datos desde el diseño y por defecto», lo que obliga a integrar de forma proactiva la privacidad en los sistemas y procesos. |

| Delegado de protección de datos (DPO) | No existe un requisito obligatorio de DPO, pero la PCPD recomienda designar a una persona responsable. | DPO obligatorio para las autoridades públicas o las organizaciones que realicen un seguimiento sistemático a gran escala o un tratamiento de categorías especiales de datos. |

| Transferencias transfronterizas de datos | La sección 33 restringe las transferencias transfronterizas a jurisdicciones con «protección comparable», pero esta sección aún no está en vigor. Las transferencias están generalmente permitidas. | Normas más estrictas: se permiten transferencias a países «adecuados», con garantías apropiadas (por ejemplo, Cláusulas Contractuales Estándar (SCCs), Normas Corporativas Vinculantes (BCRs)) o derogaciones específicas. |

| Sanciones | Multas y penas de prisión por incumplimiento de notificaciones de ejecución, doxxing y delitos de marketing directo. Multas de hasta 1 millón de dólares de Hong Kong. | Multas administrativas significativamente más elevadas (hasta 20 millones de euros o el 4 % de la facturación global anual, lo que sea mayor) por infracciones graves. Acción civil para los interesados. |

| Enfoque en medidas técnicas | «Todas las medidas viables» para la seguridad (DPP4). Enfoque en medidas razonables según el contexto y el daño potencial. | More prescriptive on technical and organizational measures (Art. 32), including encryption, pseudonymization, resilience of systems, and regular testing. Emphasizes risk-based approach. |

Desde una perspectiva técnica, las organizaciones que buscan cumplir con el RGPD suelen encontrarse en gran medida en conformidad con los requisitos de seguridad técnica de la PDPO, ya que las normas del RGPD son, en general, más estrictas. Sin embargo, hay que prestar especial atención a matices específicos como las políticas de retención de datos y la ausencia de una notificación obligatoria de incidentes en la PDPO (por ahora).

¿Cómo garantizar el cumplimiento de la PDPO?

Garantizar el cumplimiento de la PDPO es un proceso continuo que requiere el compromiso de todos los niveles de una organización. A continuación, los pasos clave con consideraciones técnicas:

- Realizar una auditoría y inventario exhaustivos de los datos:

- Técnico: Utilizar herramientas de descubrimiento de datos para localizar todos los datos personales en todos los sistemas (bases de datos, servidores de archivos, almacenamiento en la nube, endpoints). Mapear los flujos de datos, identificando dónde se recopilan, almacenan, procesan y transmiten los datos. Clasificar los datos por sensibilidad.

- Organizacional: Documentar el propósito de la recopilación de cada tipo de datos, su período de retención y quién tiene acceso.

- Desarrollar e implementar políticas y procedimientos de privacidad sólidos:

- Organizacional: Elaborar políticas de privacidad claras y transparentes (web, internas) que cumplan con DPP1 y DPP5. Establecer procedimientos internos para el manejo de datos, gestión del consentimiento y solicitudes de derechos del titular de los datos.

- Técnica: Implemente tecnologías de mejora de la privacidad (PETs), como la anonimización o la seudonimización, cuando sea apropiado, para minimizar los datos identificables. Asegúrese de que los formularios del sitio web y de las aplicaciones recojan claramente el consentimiento y enlacen a las políticas de privacidad.

- Fortalecer las Medidas de Seguridad de Datos (DPP4):

- Sistemas de control de acceso: Implemente soluciones de gestión de identidades y accesos (IAM) con autenticación multifactorial (MFA) para todos los sistemas críticos. Aplique el principio de privilegio mínimo (por ejemplo, mediante control de acceso basado en roles (RBAC) y control de acceso basado en atributos (ABAC)). Revise y revoque el acceso periódicamente según sea necesario.

- Cifrado: Implemente cifrado de extremo a extremo para datos en tránsito (TLS 1.2+ para web/API, VPNs, protocolos seguros de transferencia de archivos) y cifrado en reposo para bases de datos, almacenamiento y copias de seguridad. Implemente sistemas robustos de gestión de claves.

- Seguridad de red y endpoint: Utilice firewalls, firewalls de aplicaciones web (WAF), sistemas de prevención de intrusiones (IPS) y soluciones de detección y respuesta en endpoint (EDR). Mantenga actualizado el software antivirus/anti-malware. Segmente las redes para aislar datos sensibles.

- Gestión de vulnerabilidades: Implementar un programa continuo de escaneo de vulnerabilidades y gestión de parches para todo el software, sistemas operativos y dispositivos de red. Realizar pruebas de penetración regulares (interna y externa) y auditorías de seguridad de aplicaciones e infraestructura.

- Ciclo de vida del desarrollo de software seguro (SSDLC): Integrar la seguridad en cada fase del desarrollo de software, desde el diseño hasta el despliegue, incluyendo prácticas de codificación segura, revisiones de código y pruebas de seguridad.

- Minimización de datos y automatización de la retención: Diseñe sistemas para recopilar únicamente los campos de datos necesarios. Implemente políticas y mecanismos automatizados para eliminar datos de forma segura una vez superado su período de retención (por ejemplo, trituración criptográfica, desmagnetización).

- Seguridad física: Proteger el acceso físico a los centros de datos y al hardware que almacena datos personales.

- Elaborar un plan de respuesta a brechas de datos:

- Técnico: Desarrolle y pruebe un plan de respuesta a incidentes que incluya procedimientos de detección, contención, erradicación, recuperación y análisis postincidente. Implemente sistemas de gestión de información y eventos de seguridad (SIEM) para la detección de amenazas en tiempo real.

- Organizativo: Defina claramente los roles y responsabilidades, los protocolos de comunicación (internos, PCPD, personas afectadas) y los procesos de revisión legal.

- Gestión de riesgos de terceros:

- Organizacional: Realizar una diligencia debida exhaustiva sobre todos los proveedores externos y procesadores de datos. Incluir cláusulas específicas del PDPO en los contratos, obligándolos a cumplir con los principios de protección de datos, particularmente el DPP4.

- Técnico: Implementar evaluaciones de seguridad de proveedores, monitorear su postura de seguridad y asegurarse de que existan acuerdos adecuados de procesamiento de datos.

- Proporcionar formación regular a los empleados:

- Organizacional: Impartir formación obligatoria y periódica sobre privacidad y seguridad de datos a todos los empleados, haciendo hincapié en sus funciones y responsabilidades bajo la PDPO. Incluir la concienciación sobre phishing y prácticas seguras de manejo de datos.

Consecuencias del incumplimiento

La PCPD está aplicando activamente la PDPO, y las consecuencias del incumplimiento pueden ser graves:

- Notificaciones de cumplimiento: La PCPD puede emitir notificaciones de cumplimiento que obligan a los usuarios de datos a tomar medidas específicas para corregir o prevenir una infracción de la PDPO.

- Sanciones penales:

- Incumplimiento de una Notificación de Aplicación: Una primera condena implica una multa máxima de 50.000 HKD y dos años de prisión. Las condenas posteriores pueden llevar a una multa de 100.000 HKD y dos años de prisión, con multas diarias por delitos continuados.

- Delitos de doxxing (desde 2021): Delitos penales por divulgar datos personales sin consentimiento con la intención de causar daño. Pena máxima: multa de 1 millón de dólares hongkoneses y cinco años de prisión. El incumplimiento de una orden de cese relacionada con el doxxing supone multas y penas de prisión similares.

- Delitos de marketing directo: El incumplimiento de los requisitos de marketing directo puede conllevar multas de hasta 1 millón de HKD y cinco años de prisión, especialmente si los datos personales se transfieren con fines lucrativos.

- Responsabilidad civil: los interesados que sufran daños (incluido el daño moral) debido a una infracción de la PDPO pueden solicitar una indemnización mediante procedimientos civiles.

- Daño a la reputación: las violaciones de datos y el incumplimiento pueden dañar gravemente la reputación de una organización, lo que conlleva pérdida de confianza de los clientes, negocios y posición competitiva.

- Interrupción del negocio: Las investigaciones, los procedimientos legales y las consecuencias de una brecha pueden interrumpir significativamente las operaciones comerciales.

¿Cómo ayuda ImmuniWeb a cumplir con la PDPO?

ImmuniWeb, con su plataforma de pruebas de seguridad de aplicaciones (AST) y gestión de la superficie de ataque (ASM) basada en inteligencia artificial, puede ayudar significativamente a las organizaciones a alcanzar y mantener el cumplimiento de la PDPO, en particular en lo que respecta a los requisitos técnicos de la DPP4 (seguridad de datos).

Así es como contribuyen las ofertas de ImmuniWeb:

ImmuniWeb lleva a cabo pruebas de penetración profunda en API, descubriendo vulnerabilidades como endpoints inseguros, autenticación rota y fugas de datos, asegurando el cumplimiento con OWASP API Security Top 10.

Los escaneos automatizados impulsados por IA detectan configuraciones incorrectas, permisos excesivos y cifrado débil en las APIs REST, SOAP y GraphQL, proporcionando información útil para la corrección.

ImmuniWeb ofrece servicios de pruebas de penetración de aplicaciones con nuestro galardonado producto ImmuniWeb® On-Demand.

La premiada plataforma ImmuniWeb® AI para la gestión de la postura de seguridad de las aplicaciones (ASPM) ayuda a descubrir de manera agresiva y continua toda la huella digital de una organización, incluidas las aplicaciones web, APIs y aplicaciones móviles ocultas, desconocidas y olvidadas.

ImmuniWeb detecta y supervisa continuamente los activos de TI expuestos (aplicaciones web, API, servicios en la nube), lo que reduce los puntos ciegos y previene brechas mediante una calificación de riesgo en tiempo real.

ImmuniWeb ofrece servicios de pruebas de penetración automatizadas con nuestro galardonado producto ImmuniWeb® Continuous.

Simula ataques avanzados en entornos AWS, Azure y GCP para identificar malas configuraciones, roles IAM inseguros y almacenamiento expuesto, alineado con los benchmarks del CIS.

Automatiza la detección de malas configuraciones en la nube, brechas de cumplimiento (por ejemplo, PCI DSS, HIPAA) y TI en la sombra, y ofrece orientación para la corrección de una infraestructura en la nube resiliente.

Combina simulaciones de ataques impulsadas por inteligencia artificial con la experiencia humana para poner a prueba las defensas 24/7, imitando a adversarios del mundo real sin interrumpir las operaciones.

Ejecuta escenarios de ataque automatizados para validar los controles de seguridad, exponiendo las debilidades de las redes, las aplicaciones y los puntos finales antes de que los atacantes las exploiten.

Proporciona pentesting continuo y mejorado con IA para identificar nuevas vulnerabilidades tras la implementación, garantizando una mitigación proactiva de riesgos más allá de auditorías puntuales.

Prioritiza y remedia los riesgos en tiempo real correlacionando inteligencia de amenazas con vulnerabilidades en los activos, minimizando las ventanas de explotación.

Supervisa la Dark Web, los paste sites y los foros de hackers en busca de credenciales robadas, datos filtrados y amenazas dirigidas, lo que permite tomar acción preventiva.

La premiada plataforma ImmuniWeb® AI para la gestión del estado de seguridad de los datos ayuda a descubrir y supervisar continuamente los activos digitales de una organización expuestos a Internet, incluidas las aplicaciones web, las API, el almacenamiento en la nube y los servicios de red.

Analiza el Darknet en busca de datos comprometidos de empleados/clientes, propiedad intelectual y esquemas de fraude, alertando a las organizaciones sobre brechas.

Prueba aplicaciones iOS/Android en busca de almacenamiento de datos inseguro, riesgos de ingeniería inversa y fallos en las API, siguiendo las directrices OWASP Mobile Top 10.

Automatiza el análisis estático (SAST) y dinámico (DAST) de aplicaciones móviles para detectar vulnerabilidades como secretos codificados o configuraciones TLS débiles.

Identifica firewalls mal configurados, puertos abiertos y protocolos débiles en redes locales e híbridas, reforzando las defensas.

Ofrece pentesting escalable y basado en suscripción con informes detallados y seguimiento de la remediación para flujos de trabajo de seguridad ágiles.

Detecta y agiliza la eliminación de sitios de phishing que suplantan su marca, minimizando el daño reputacional y las pérdidas por fraude.

Simula amenazas persistentes avanzadas (APT) adaptadas a su sector, probando las capacidades de detección/respuesta frente a cadenas de ataque realistas.

Las pruebas manuales y automatizadas detectan fallos de SQLi, XSS y lógica empresarial en aplicaciones web, alineadas con el Top 10 de OWASP y las normas regulatorias.

Al integrar las soluciones de supervisión y pruebas de seguridad basadas en IA de ImmuniWeb, las organizaciones pueden obtener una visión clara y continua de su postura de ciberseguridad, identificar y mitigar de forma proactiva los riesgos para los datos personales y demostrar que han tomado «todas las medidas prácticas posibles» para cumplir con los requisitos técnicos de la PDPO de Hong Kong.

Lista de recursos autoritativos

Cumpla los requisitos normativos con la plataforma de IA ImmuniWeb®.

ImmuniWeb también puede ayudar a cumplir con otras leyes y normativas de protección de datos:

Europa

RGPD de la UE

EU DORA

NIS 2 de la UE

Ley de Ciberresiliencia de la UE

EU AI Act

Directiva ePrivacy de la UE

UK GDPR

FADP suiza

Circular FINMA 2023/1

América del Norte y del Sur

Oriente Medio y África

Ley de Protección de Datos Personales de Catar.

Ley de Protección de Datos Personales de Arabia Saudita

Marco de ciberseguridad de la Autoridad Monetaria de Arabia Saudí (1.0)

Ley de Protección de la Información Personal de Sudáfrica

UAE Information Assurance Regulation (1.1)

Ley de Protección de Datos Personales de los EAU

Asia-Pacífico

Australia Privacy Act

Ordenanza sobre la protección de datos personales de Hong Kong

Ley de Protección de Datos Personales Digitales de la India

Ley de Protección de la Información Personal de Japón

Ley de Protección de Datos Personales de Singapur