Cumplimiento del Marco de Ciberseguridad (1.0) de la Autoridad Monetaria de Arabia Saudita (SAMA)

El Marco de Ciberseguridad (1.0) de la Autoridad Monetaria de Arabia Saudí (SAMA) establece controles de ciberseguridad obligatorios para las instituciones financieras de Arabia Saudí, que abarcan la gestión de riesgos, la protección de datos, la respuesta a incidentes y la gobernanza, con el fin de mitigar las amenazas cibernéticas y garantizar el cumplimiento normativo.

En un mundo cada vez más interconectado, una ciberseguridad sólida no es solo un requisito tecnológico, sino un imperativo estratégico nacional. El Reino de Arabia Saudita, reconociendo el papel fundamental de su sector financiero en la estabilidad económica, estableció el Marco de Ciberseguridad (CSF) de la Autoridad Monetaria de Arabia Saudita (SAMA) Versión 1.0. Emitido el 1 de mayo de 2017 y supervisado por el Banco Central de Arabia Saudita (antes SAMA), este marco proporciona un conjunto completo y obligatorio de controles y directrices para proteger a las instituciones financieras del Reino de las amenazas cibernéticas en constante evolución.

El CSF de SAMA tiene como objetivo fomentar un ecosistema financiero resiliente, seguro y confiable, alineado con las ambiciosas metas de transformación digital de la Visión 2030 de Arabia Saudita. Para todas las entidades que operan bajo la supervisión de SAMA, el cumplimiento estricto de este marco es fundamental, exigiendo una implementación técnica sofisticada y una supervisión continua.

Este artículo ofrece un análisis en profundidad del SAMA CSF 1.0, resaltando sus requisitos técnicos y describiendo estrategias prácticas para alcanzar y mantener el cumplimiento.

Descripción general del Marco de Ciberseguridad de la Autoridad Monetaria de Arabia Saudita (1.0)

El Marco de Ciberseguridad (CSF) de la SAMA, versión 1.0, es un marco regulatorio basado en el riesgo y en principios, diseñado específicamente para el sector financiero de Arabia Saudí. Sus objetivos principales son:

- Fortalecer la resiliencia en ciberseguridad: Establecer defensas sólidas contra amenazas cibernéticas en evolución para garantizar la continuidad del negocio.

- Proteger la estabilidad financiera: Proteger sistemas bancarios y financieros críticos de los riesgos cibernéticos.

- Promover la coherencia: proporcionar un conjunto unificado de normas de ciberseguridad en todo el sector financiero.

- Facilitar el cumplimiento: Ayudar a las organizaciones a cumplir con los requisitos regulatorios nacionales e internacionales.

- Fortalecer la confianza: Fomentar la confianza entre consumidores, inversores y partes interesadas en la capacidad del sistema financiero para proteger los datos sensibles.

El marco se estructura en torno a cinco ámbitos clave:

- Gobernanza de la ciberseguridad: Se centra en establecer una estructura clara de gobernanza, roles, responsabilidades y alineación estratégica de la ciberseguridad con los objetivos empresariales.

- Gestión de riesgos de ciberseguridad: detalla los procesos para identificar, evaluar, mitigar y supervisar los riesgos de ciberseguridad.

- Controles de ciberseguridad: definen las medidas técnicas y procedimentales para proteger los activos de información. Este es el dominio más técnico.

- Resiliencia de la ciberseguridad: hace hincapié en la capacidad de las organizaciones para resistir, responder y recuperarse de incidentes cibernéticos.

- Ciberseguridad de terceros: Aborda los riesgos de ciberseguridad asociados con los proveedores de terceros.

El SAMA CSF está diseñado para ser adaptable, integrando las mejores prácticas de marcos reconocidos a nivel mundial, como NIST CSF, ISO 27001 y PCI DSS, al tiempo que se adaptan a la específica del sector financiero saudí.13 También exige un mecanismo de autoevaluación y presentación periódica de informes a SAMA para demostrar los niveles de cumplimiento y madurez.

Aspectos clave del cumplimiento del Marco de Ciberseguridad de la Autoridad Monetaria de Arabia Saudita (1.0)

El cumplimiento de la SAMA CSF 1.0 implica la implementación meticulosa de un conjunto completo de controles en sus cinco dominios. El dominio «Controles de ciberseguridad» es especialmente rico en requisitos técnicos:

- Gobernanza de la ciberseguridad:

- Detalles técnicos: Establecer un comité dedicado a la ciberseguridad con responsabilidades definidas. Asegurarse de que el Director de Seguridad de la Información (CISO) posea las cualificaciones y autoridad adecuadas, con líneas directas de reporte a la alta dirección o al consejo de administración. Alinear la estrategia de ciberseguridad con los objetivos comerciales de la organización y su apetito general por el riesgo.

- Gestión de riesgos de ciberseguridad:

- Detalle técnico: Implemente un proceso formal y continuo de gestión de riesgos que incluya evaluaciones periódicas de riesgos para identificar, analizar y priorizar los riesgos de ciberseguridad sobre los activos de información (digitales, físicos, aplicaciones, redes, etc.). Mantenga un registro de riesgos actualizado. Defina y aplique planes adecuados de tratamiento de riesgos, que a menudo implican la implementación de controles técnicos específicos. Esto requiere herramientas para escaneo de vulnerabilidades, pruebas de penetración y plataformas de evaluación de riesgos.

- Controles de ciberseguridad: Este dominio es el núcleo técnico e incluye numerosos subcontroles que abarcan:

- Gestión de activos:

- Detalles técnicos: Mantener un inventario completo de todos los activos de información, incluyendo hardware, software, dispositivos de red y datos, con propiedad y clasificación claras. Implementar procedimientos de disposición segura para los activos que contengan información sensible.

- Herramientas: Herramientas de descubrimiento de activos, CMDB (Base de Datos de Gestión de Configuración), herramientas de clasificación de datos.

- Control de acceso:

- Detalles técnicos: Implementar sistemas robustos de gestión de identidades y accesos (IAM). Aplicar la autenticación multifactorial (MFA) para todos los usuarios, especialmente para el acceso privilegiado y remoto. Implementar el control de acceso basado en roles (RBAC) y el principio del mínimo privilegio (PoLP). Desplegar soluciones de gestión de accesos privilegiados (PAM) para proteger y supervisar las cuentas administrativas. Implementar políticas de contraseñas estrictas y revisiones periódicas de los derechos de acceso.

- Herramientas: IAM platforms, MFA solutions, PAM tools, directory services.

- Criptografía:

- Detalles técnicos: Exigir algoritmos de cifrado robustos (por ejemplo, AES-256) para los datos en reposo (cifrado de bases de datos, cifrado de disco) y los datos en tránsito (por ejemplo, TLS 1.2+ para comunicaciones web, VPN para conexiones internas y externas). Gestionar de forma segura las claves de cifrado utilizando módulos de seguridad hardware (HSM) o sistemas robustos de gestión de claves (KMS).

- Herramientas: software de cifrado, HSM, KMS.

- Seguridad de las comunicaciones:

- Detalles técnicos: Implemente segmentación de red, cortafuegos (incluidos cortafuegos de aplicaciones web - WAF), sistemas de detección de intrusiones (IDS) y sistemas de prevención de intrusiones (IPS). Configure de forma segura las configuraciones y protocolos de red. Implemente soluciones seguras de acceso remoto (por ejemplo, VPN con cifrado fuerte y MFA). Proteja contra ataques de denegación de servicio (DoS).

- Herramientas: dispositivos de seguridad de red, WAF, IDS/IPS, soluciones de mitigación de DDoS, escáneres de vulnerabilidades de red.

- Adquisición, desarrollo y mantenimiento de sistemas:

- Detalles técnicos: integrar la seguridad en el ciclo de vida del desarrollo de software (SSDLC). Realizar ingeniería de requisitos de seguridad. Ejecutar pruebas de seguridad estáticas (SAST) y dinámicas (DAST), así como pruebas de penetración para todas las aplicaciones. Implementar directrices de codificación segura. Garantizar procesos robustos de gestión de parches y gestión de vulnerabilidades para todos los sistemas y aplicaciones.

- Herramientas: herramientas SAST/DAST, plataformas de gestión de vulnerabilidades, sistemas de gestión de parches.

- Seguridad de operaciones:

- Detalles técnicos: Implemente un registro y supervisión exhaustivos de todos los eventos relevantes para la seguridad en toda la infraestructura de TI. Despliegue sistemas de gestión de información y eventos de seguridad (SIEM) para la recopilación centralizada de registros, la correlación y las alertas en tiempo real. Realice evaluaciones periódicas de vulnerabilidad y pruebas de penetración. Implemente procedimientos robustos de copia de seguridad y recuperación de datos. Asegúrese de contar con soluciones antimalware y de detección y respuesta en los puntos finales (EDR) actualizadas.

- Tooling: SIEM, EDR, soluciones anti-malware, software de copia de seguridad y recuperación.

- Seguridad física:

- Detalles técnicos: Implemente controles de acceso físico (por ejemplo, biométricos, tarjetas de acceso), monitoreo por CCTV, controles ambientales (temperatura, humedad, supresión de incendios) para centros de datos e infraestructuras críticas.

- Gestión de activos:

- Cyber Security Resilience:

- Detalle técnico: Desarrollar y probar regularmente planes completos de respuesta a incidentes (IRPs) que abarquen detección, análisis, contención, erradicación, recuperación y revisión post-incidente. Establecer planes de Gestión de Continuidad del Negocio (BCM) y de Recuperación ante Desastres (DR) con objetivos definidos de Punto de Recuperación (RPO) y Tiempo de Recuperación (RTO) para sistemas críticos.

- Herramientas: plataformas de respuesta a incidentes, herramientas de pruebas BCDR.

- Ciberseguridad de terceros:

- Detalle técnico: Realice evaluaciones exhaustivas de los riesgos de ciberseguridad de todos los proveedores y prestadores de servicios externos, especialmente aquellos con acceso a datos sensibles o sistemas críticos. Implemente acuerdos contractuales (por ejemplo, acuerdos de procesamiento de datos) que exijan el cumplimiento de los controles SAMA CSF. Supervise regularmente el cumplimiento de los terceros.

- Herramientas: plataformas de gestión de riesgos de proveedores.

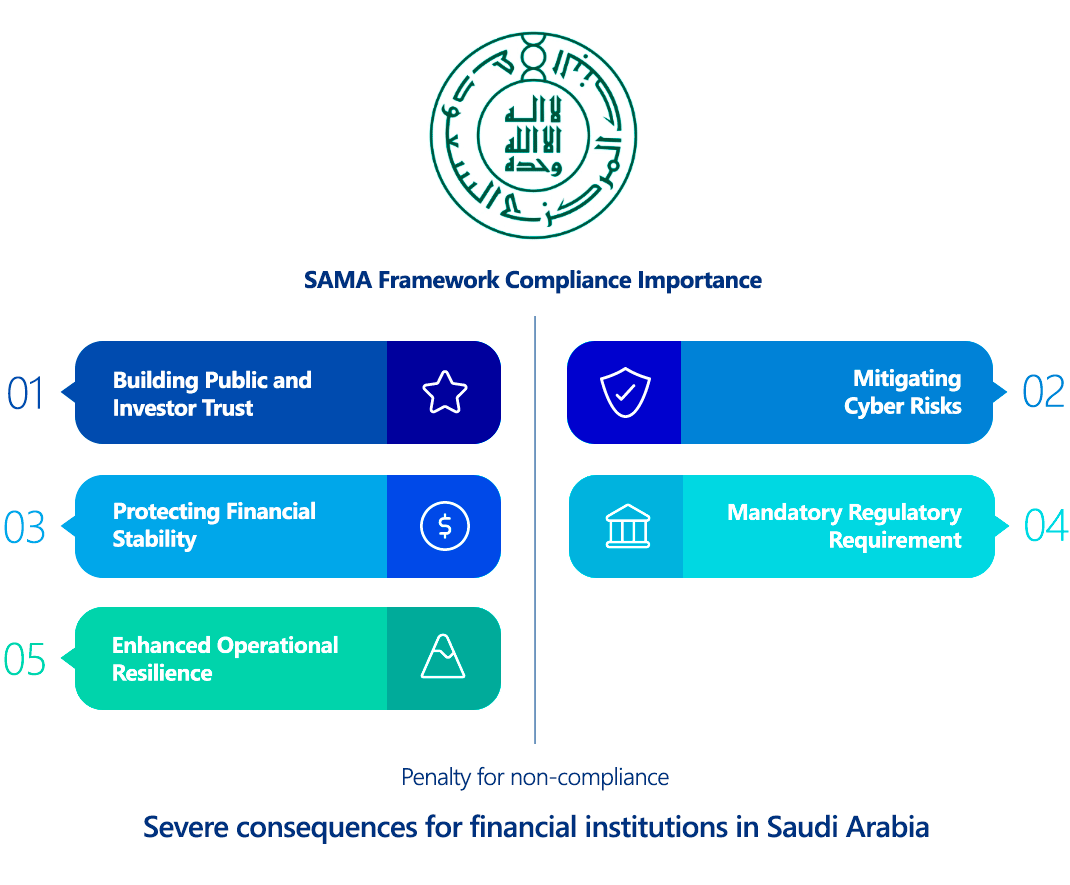

¿Por qué es importante cumplir con el Marco de Ciberseguridad de la Autoridad Monetaria de Arabia Saudita (1.0)?

El cumplimiento del SAMA CSF 1.0 no es meramente una obligación regulatoria; es un pilar fundamental para la estabilidad y competitividad del sector financiero de Arabia Saudita:

- Requisito reglamentario obligatorio: se trata de una directiva no negociable del banco central. El incumplimiento puede dar lugar a sanciones severas y a interrupciones operativas.

- Protección de la estabilidad financiera: El marco aborda directamente las amenazas cibernéticas únicas y elevadas a las que se enfrentan las instituciones financieras. Al establecer una base de seguridad robusta, protege la integridad de las transacciones financieras, los datos de los clientes y la estabilidad general de la economía saudita.

- Mitigación de riesgos cibernéticos: El SAMA CSF proporciona un enfoque estructurado y sistemático para identificar, evaluar y mitigar una amplia gama de riesgos cibernéticos, desde sofisticados ataques de estados nación hasta malware común y amenazas internas. Esta postura proactiva reduce la probabilidad e impacto de ciberataques exitosos.

- Fortalecer la confianza del público y los inversores: el cumplimiento de un marco sólido de ciberseguridad demuestra el compromiso de proteger la información confidencial y mantener la resiliencia operativa. Esto refuerza la confianza entre clientes, inversores y socios internacionales, fomentando un entorno financiero confiable.

- Alineación con la Visión Nacional 2030: El marco respalda los objetivos de transformación digital de la Visión Saudí 2030 al garantizar que los avances tecnológicos en el sector financiero se sustenten en una seguridad sólida, fomentando la innovación sin comprometer la seguridad.

- Resiliencia operativa mejorada: El enfoque en la resiliencia de ciberseguridad, la gestión de incidentes y la continuidad del negocio garantiza que las instituciones financieras puedan resistir y recuperarse rápidamente de incidentes cibernéticos, minimizando el tiempo de inactividad y las pérdidas financieras.

- Fortalecimiento de la posición financiera global de Arabia Saudí: Al adoptar y aplicar un marco integral de ciberseguridad, Arabia Saudí refuerza su posición como centro seguro y confiable de servicios financieros en el escenario mundial.

¿Quién debe cumplir con el Marco de Ciberseguridad de la Autoridad Monetaria de Arabia Saudita (1.0)?

El SAMA CSF 1.0 tiene un ámbito de aplicación claramente definido. Es obligatorio para todas las entidades reguladas por SAMA, que incluyen principalmente:

- Todos los bancos que operan en Arabia Saudí: incluyen tanto bancos locales como internacionales.

- Todas las compañías de seguros y reaseguros que operan en Arabia Saudí.

- Todas las empresas financieras de Arabia Saudí.

- Agencias de crédito en Arabia Saudí.

- Entidades de infraestructura del mercado financiero (FMI).

Además, el dominio Seguridad Cibernética de Terceros del marco amplía su alcance a:

- Proveedores de servicios de terceros que interactúan con o prestan servicios a entidades reguladas por la SAMA, especialmente aquellos que procesan, almacenan o transmiten datos sensibles o gestionan sistemas críticos en nombre de estas entidades (por ejemplo, proveedores de computación en la nube, empresas de externalización de servicios de TI, proveedores). Estos terceros están obligados contractualmente a cumplir con los aspectos relevantes del SAMA CSF.

Comparación entre el Marco de Ciberseguridad de la Autoridad Monetaria de Arabia Saudí (1.0) y el RGPD

Aunque tanto el SAMA CSF 1.0 como el GDPR tienen como objetivo mejorar la seguridad y proteger los datos, su enfoque principal, su ámbito y su enfoque difieren significativamente:

- SAMA CSF 1.0: Marco de ciberseguridad centrado en la seguridad y resiliencia general de las instituciones financieras y sus activos de información (incluidos, pero no limitados a, los datos personales). Es una norma de seguridad.

- RGPD: Reglamento de protección de datos centrado en los derechos de privacidad de las personas y la protección de sus «datos personales». Es una ley de privacidad.

A continuación se presenta una comparación de sus aspectos clave:

| Característica | SAMA CSF 1.0 | GDPR (Reglamento General de Protección de Datos) |

|---|---|---|

| Objetivo principal | Para mejorar la resiliencia en ciberseguridad y gestionar los riesgos cibernéticos en beneficio de la estabilidad financiera y la seguridad nacional. | Proteger los datos personales y los derechos de privacidad de los interesados. |

| Ámbito de los datos | Todos los activos de información (digitales, físicos, aplicaciones, redes, sistemas), con énfasis en los datos críticos y sensibles. | «Datos personales» (información identificable sobre una persona física) y «categorías especiales de datos personales». |

| Aplicabilidad | Obligatorio para las entidades financieras reguladas por la SAMA y sus proveedores de servicios terceros relevantes dentro de KSA. | Amplio alcance extraterritorial; se aplica a cualquier entidad que trate datos personales de residentes en la UE, independientemente de su ubicación. |

| Tipo de control | Altamente prescriptivo, con controles técnicos y de gestión detallados en 5 dominios y 188 subcontroles. | Basado en principios, que exige "medidas técnicas y organizativas apropiadas" para la seguridad, con menos mandatos específicos sobre controles individuales. |

| Gobernanza | Exige estructuras de gobernanza específicas (por ejemplo, función de CISO, comité de ciberseguridad). | Requiere un DPO (bajo condiciones específicas) y enfatiza la responsabilidad, pero es menos prescriptivo respecto a la estructura general de gobernanza de ciberseguridad corporativa. |

| Risk Management | Central al marco; requiere evaluaciones formales de riesgos y monitorización continua. | Requiere evaluaciones de riesgos para las actividades de tratamiento de datos, y DPIAs para el tratamiento de alto riesgo. |

| Respuesta a incidentes | Requisitos detallados para la gestión de incidentes, incluyendo la detección, la contención y la recuperación. | Mandatory data breach notification within 72 hours to supervisory authority and, if high risk, to affected individuals. |

| Derechos del interesado | El enfoque está en proteger los datos en sí mismos, no explícitamente en los derechos de los titulares de los datos más allá de la seguridad y disponibilidad generales. | Amplios derechos de los interesados (acceso, rectificación, supresión, portabilidad, oposición, etc.). |

| Transferencias transfronterizas | No es un objetivo principal, pero los principios generales de seguridad implican un manejo seguro de los datos independientemente de la ubicación. Pueden existir normas específicas de residencia de datos fuera del CSF. | Normas estrictas para las transferencias internacionales de datos personales (por ejemplo, decisiones de adecuación, SCCs, BCRs, consentimiento). |

| Órgano regulador | Banco Central de Arabia Saudí (SAMA). | Autoridades de supervisión independientes en cada Estado miembro de la UE, coordinadas por el European Data Protection Board (EDPB). |

| Sanciones | Medidas administrativas, suspensión operativa, posible responsabilidad legal/penal, daño a la reputación, modificaciones o revocación de licencias (las multas específicas a menudo no se detallan públicamente por incumplimiento directo del CSF, pero son severas). | Sanciones económicas significativas (hasta 20 millones de euros o el 4 % de la facturación anual global). |

Implicaciones técnicas de la comparación:

Las organizaciones que busquen el cumplimiento del SAMA CSF se encontrarán implementando muchas de las «medidas técnicas y organizativas adecuadas» que el GDPR exige en general para la protección de datos personales. Sin embargo, el enfoque del SAMA CSF en la resiliencia operativa de los servicios financieros probablemente requerirá controles más detallados y específicos en torno a:

- Seguridad OT/ICS: para infraestructura financiera con componentes de tecnología operativa.

- Reforzamiento específico de redes e infraestructura: Más allá de las mejores prácticas generales, con arquitecturas de seguridad prescritas.

- Ciclos de pruebas más rigurosos: incluyendo pruebas de penetración y red teaming más frecuentes y exhaustivas.

- Continuidad del negocio y recuperación ante desastres: Objetivos RPO/RTO altamente detallados y calendarios de pruebas robustos son cruciales.

- Supervisión de terceros: requisitos más estrictos para la auditoría y la vinculación contractual de terceros a las normas de seguridad.

Mientras que el RGPD se centra en el «qué» (proteger los datos personales y los derechos), el SAMA CSF se centra más en el «cómo» (implementar un programa de seguridad robusto en todos los activos de información dentro de un sector crítico). El cumplimiento de ambos requiere una estrategia de seguridad por capas, integrada y bien documentada.

¿Cómo garantizar el cumplimiento del Marco de Ciberseguridad de la Autoridad Monetaria de Arabia Saudita (1.0)?

Lograr y mantener el cumplimiento de SAMA CSF 1.0 es una tarea rigurosa y continua que requiere una inversión técnica significativa y un compromiso organizacional:

- Realizar un Análisis Integral de Brechas y una Evaluación de Riesgos:

- Detalles técnicos: Compare su postura actual de ciberseguridad con cada uno de los 188 controles del SAMA CSF. Identifique todos los activos de información críticos y realice una evaluación de riesgos exhaustiva para determinar la aplicabilidad de los controles «dependientes del riesgo». Documente los controles de seguridad actuales, las brechas y un plan de acción para su corrección.

- Establecer una gobernanza robusta en ciberseguridad:

- Detalles técnicos: Defina y documente una estructura clara de gobernanza de ciberseguridad, así como roles y responsabilidades, asegurando la alineación del CISO con la supervisión a nivel directivo. Desarrolle una estrategia integral de ciberseguridad alineada con los objetivos empresariales. Implemente políticas y procedimientos que cubran todos los dominios del SAMA CSF.

- Implementar controles de ciberseguridad sólidos (implementación técnica): esta es la fase más exigente.

- Control de acceso:

- Detalle técnico: Implementar soluciones de IAM a nivel empresarial con autenticación multifactor obligatoria para todos los sistemas, especialmente el acceso a la nube, interfaces administrativas y acceso remoto. Implementar PAM para todas las cuentas privilegiadas. Aplicar el principio de privilegio mínimo y realizar revisiones regulares de acceso.

- Criptografía:

- Detalles técnicos: Exigir el cifrado de extremo a extremo para todos los datos sensibles en tránsito (TLS 1.3 para web, VPN IPsec, mensajería cifrada). Implementar un cifrado robusto para los datos en reposo (cifrado de bases de datos, cifrado completo de disco, copias de seguridad cifradas). Utilizar HSM o KMS para la generación y gestión segura de claves.

- Seguridad de las comunicaciones:

- Detalles técnicos: Implemente cortafuegos de múltiples capas (red, host, WAF). Despliegue IDS/IPS en los perímetros de red y en segmentos internos críticos. Implemente una mitigación robusta contra DDoS. Aplique principios de arquitectura de red segura (por ejemplo, zero trust, microsegmentación).

- Adquisición, desarrollo y mantenimiento de sistemas:

- Detalle técnico: Integre la seguridad en su pipeline de DevSecOps. Implemente SAST y DAST temprano y de forma continua. Realice pruebas de penetración regulares antes de desplegar nuevas aplicaciones o cambios significativos. Asegúrese de que la gestión automatizada de parches y el escaneo de vulnerabilidades se realicen en todos los sistemas.

- Seguridad de operaciones:

- Detalles técnicos: Implemente un sistema SIEM completo para el registro centralizado, la detección en tiempo real de amenazas y la correlación. Intégralo con soluciones EDR/XDR para la visibilidad y respuesta en puntos finales. Implemente soluciones avanzadas contra malware. Automatice las tareas de seguridad siempre que sea posible.

- Copia de seguridad y recuperación de datos:

- Detalles técnicos: Implemente copias de seguridad redundantes y cifradas con almacenamiento fuera del sitio. Pruebe regularmente la integridad de las copias de seguridad y los procedimientos de recuperación para cumplir con los RPO/RTO definidos.

- Control de acceso:

- Elabore planes sólidos de respuesta a incidentes y de continuidad del negocio:

- Detalles técnicos: Cree y pruebe periódicamente un plan de respuesta a incidentes (IRP) detallado que defina claramente los roles, responsabilidades, protocolos de comunicación y pasos técnicos para la detección, contención, erradicación y recuperación. Desarrolle y pruebe planes de continuidad del negocio (BCP) y planes de recuperación ante desastres (DRP) para garantizar el funcionamiento continuo de los servicios financieros críticos.

- Implemente una sólida gestión de riesgos de terceros:

- Detalles técnicos: Establezca un proceso de diligencia debida en materia de ciberseguridad para todos los proveedores externos. Asegúrese de que los acuerdos contractuales sean robustos y exijan el cumplimiento de los controles pertinentes del SAMA CSF. Implemente un monitoreo continuo de las posturas de seguridad de terceros.

- Realice formación y sensibilización periódicas:

- Detalle técnico: Implemente una formación obligatoria y basada en roles sobre concienciación en ciberseguridad para todos los empleados, incluyendo a la alta dirección. Incluya simulaciones de phishing y concienciación sobre ingeniería social.

- Supervisión continua, auditoría y mejora

- Detalle técnico: Implemente mecanismos para la supervisión continua de la eficacia de los controles de seguridad. Realice auditorías internas y externas periódicas, incluidas pruebas de penetración y ejercicios de red teaming, para identificar nuevas vulnerabilidades y evaluar la madurez de su postura de ciberseguridad frente a los seis niveles de madurez del SAMA CSF. Envíe las autoevaluaciones y los informes requeridos a SAMA.

Consecuencias del incumplimiento del Marco de Ciberseguridad de la Autoridad Monetaria de Arabia Saudita (1.0)

El incumplimiento del SAMA CSF 1.0 puede acarrear graves consecuencias para las instituciones financieras de Arabia Saudí:

- Sanciones y directivas regulatorias: La SAMA (ahora el Banco Central de Arabia Saudita) tiene la autoridad para imponer diversas medidas regulatorias, entre ellas advertencias formales, directivas para implementar planes de acción correctiva y un mayor escrutinio.

- Restricciones operativas o suspensión: en casos graves de incumplimiento, la SAMA puede imponer restricciones a las operaciones de una institución, suspender determinadas actividades comerciales o, incluso, en circunstancias extremas, revocar su licencia de funcionamiento, lo que conlleva el cese total de la actividad.

- Sanciones financieras significativas: Aunque los montos específicos de multas por incumplimiento del CSF pueden no estar tan detallados públicamente como en otras regulaciones, SAMA tiene amplios poderes para imponer sanciones que pueden ser sustanciales y proporcionales a la gravedad e impacto del incumplimiento.

- Daño a la reputación y pérdida de confianza: La falta de cumplimiento, especialmente si conlleva un incidente cibernético o una violación de datos, puede dañar gravemente la reputación de una institución, erosionar la confianza del cliente y provocar una pérdida significativa de cuota de mercado, afectando la confianza de los inversores y las relaciones comerciales.

- Responsabilidades legales y penales: Dependiendo de la naturaleza y gravedad de la falla de seguridad, y si conlleva fraude, robo de datos u otros delitos cibernéticos, las personas (incluida la alta dirección) y la institución misma podrían enfrentar acciones legales, demandas civiles e incluso persecución penal conforme a las leyes saudíes.

- Aumento de la carga de auditoría: es probable que las entidades no conformes se enfrenten a auditorías más frecuentes e intensivas por parte de la SAMA, lo que consumirá importantes recursos internos y desviará la atención de las actividades comerciales principales.

Cómo ayuda ImmuniWeb a cumplir con el Marco de Ciberseguridad (1.0) de la Autoridad Monetaria de Arabia Saudita

La plataforma de pruebas de seguridad de aplicaciones (AST) y gestión de superficie de ataque (ASM) impulsada por IA de ImmuniWeb ofrece capacidades técnicas esenciales que respaldan directamente a las organizaciones para cumplir con los rigurosos requisitos del SAMA CSF 1.0, especialmente dentro de los dominios Controles de ciberseguridad y Resiliencia de ciberseguridad, así como que sustentan los aspectos de Administración de riesgos y Ciberseguridad de terceros.

Así es como ImmuniWeb ayuda con el cumplimiento técnico del SAMA CSF:

ImmuniWeb lleva a cabo pruebas de penetración profunda en API, descubriendo vulnerabilidades como endpoints inseguros, autenticación rota y fugas de datos, asegurando el cumplimiento con OWASP API Security Top 10.

Los escaneos automatizados impulsados por IA detectan configuraciones incorrectas, permisos excesivos y cifrado débil en las APIs REST, SOAP y GraphQL, proporcionando información útil para la corrección.

ImmuniWeb ofrece servicios de pruebas de penetración de aplicaciones con nuestro galardonado producto ImmuniWeb® On-Demand.

La premiada plataforma ImmuniWeb® AI para la gestión de la postura de seguridad de las aplicaciones (ASPM) ayuda a descubrir de manera agresiva y continua toda la huella digital de una organización, incluidas las aplicaciones web, APIs y aplicaciones móviles ocultas, desconocidas y olvidadas.

ImmuniWeb detecta y supervisa continuamente los activos de TI expuestos (aplicaciones web, API, servicios en la nube), lo que reduce los puntos ciegos y previene brechas mediante una calificación de riesgo en tiempo real.

ImmuniWeb ofrece servicios de pruebas de penetración automatizadas con nuestro galardonado producto ImmuniWeb® Continuous.

Simula ataques avanzados en entornos AWS, Azure y GCP para identificar malas configuraciones, roles IAM inseguros y almacenamiento expuesto, alineado con los benchmarks del CIS.

Automatiza la detección de malas configuraciones en la nube, brechas de cumplimiento (por ejemplo, PCI DSS, HIPAA) y TI en la sombra, y ofrece orientación para la corrección de una infraestructura en la nube resiliente.

Combina simulaciones de ataques impulsadas por inteligencia artificial con la experiencia humana para poner a prueba las defensas 24/7, imitando a adversarios del mundo real sin interrumpir las operaciones.

Ejecuta escenarios de ataque automatizados para validar los controles de seguridad, exponiendo las debilidades de las redes, las aplicaciones y los puntos finales antes de que los atacantes las exploiten.

Proporciona pentesting continuo y mejorado con IA para identificar nuevas vulnerabilidades tras la implementación, garantizando una mitigación proactiva de riesgos más allá de auditorías puntuales.

Prioritiza y remedia los riesgos en tiempo real correlacionando inteligencia de amenazas con vulnerabilidades en los activos, minimizando las ventanas de explotación.

Supervisa la Dark Web, los paste sites y los foros de hackers en busca de credenciales robadas, datos filtrados y amenazas dirigidas, lo que permite tomar acción preventiva.

La premiada plataforma ImmuniWeb® AI para la gestión del estado de seguridad de los datos ayuda a descubrir y supervisar continuamente los activos digitales de una organización expuestos a Internet, incluidas las aplicaciones web, las API, el almacenamiento en la nube y los servicios de red.

Analiza el Darknet en busca de datos comprometidos de empleados/clientes, propiedad intelectual y esquemas de fraude, alertando a las organizaciones sobre brechas.

Prueba aplicaciones iOS/Android en busca de almacenamiento de datos inseguro, riesgos de ingeniería inversa y fallos en las API, siguiendo las directrices OWASP Mobile Top 10.

Automatiza el análisis estático (SAST) y dinámico (DAST) de aplicaciones móviles para detectar vulnerabilidades como secretos codificados o configuraciones TLS débiles.

Identifica firewalls mal configurados, puertos abiertos y protocolos débiles en redes locales e híbridas, reforzando las defensas.

Ofrece pentesting escalable y basado en suscripción con informes detallados y seguimiento de la remediación para flujos de trabajo de seguridad ágiles.

Detecta y agiliza la eliminación de sitios de phishing que suplantan su marca, minimizando el daño reputacional y las pérdidas por fraude.

Simula amenazas persistentes avanzadas (APT) adaptadas a su sector, probando las capacidades de detección/respuesta frente a cadenas de ataque realistas.

Las pruebas manuales y automatizadas detectan fallos de SQLi, XSS y lógica empresarial en aplicaciones web, alineadas con el Top 10 de OWASP y las normas regulatorias.

Al aprovechar las capacidades de ImmuniWeb, las instituciones financieras en Arabia Saudita pueden establecer una sólida base técnica para el cumplimiento de la SAMA CSF 1.0. Este enfoque proactivo e impulsado por inteligencia les ayuda a identificar y mitigar sistemáticamente los riesgos de ciberseguridad, optimizar su respuesta a incidentes, mejorar su postura de seguridad general y demostrar con confianza su cumplimiento con los rigurosos requisitos de ciberseguridad del Banco Central Saudita.

Lista de recursos autoritativos

Cumpla los requisitos normativos con la plataforma de IA ImmuniWeb®.

ImmuniWeb también puede ayudar a cumplir con otras leyes y normativas de protección de datos:

Europa

RGPD de la UE

EU DORA

NIS 2 de la UE

Ley de Ciberresiliencia de la UE

EU AI Act

Directiva ePrivacy de la UE

UK GDPR

FADP suiza

Circular FINMA 2023/1

América del Norte y del Sur

Oriente Medio y África

Ley de Protección de Datos Personales de Catar.

Ley de Protección de Datos Personales de Arabia Saudita

Marco de ciberseguridad de la Autoridad Monetaria de Arabia Saudí (1.0)

Ley de Protección de la Información Personal de Sudáfrica

UAE Information Assurance Regulation (1.1)

Ley de Protección de Datos Personales de los EAU

Asia-Pacífico

Australia Privacy Act

Ordenanza sobre la protección de datos personales de Hong Kong

Ley de Protección de Datos Personales Digitales de la India

Ley de Protección de la Información Personal de Japón

Ley de Protección de Datos Personales de Singapur