Cumplimiento con la Ley de Resiliencia Cibernética de la UE

La Ley de Ciberresiliencia de la UE (CRA) es una normativa que establece requisitos obligatorios de ciberseguridad para productos conectados y software a lo largo de su ciclo de vida, con el fin de mejorar la seguridad digital, reducir las vulnerabilidades y fortalecer la resiliencia frente a amenazas cibernéticas.

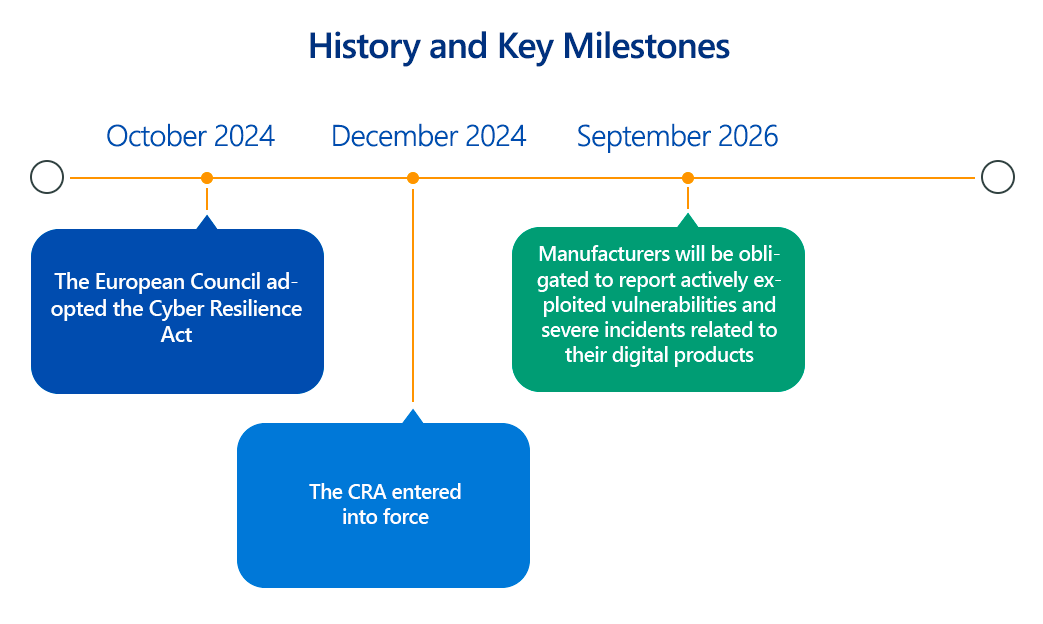

La Ley de Ciberresiliencia (CRA) de la Unión Europea, que entró oficialmente en vigor en diciembre de 2024 y cuya mayoría de obligaciones se aplicarán a partir de diciembre de 2027, supone un importante esfuerzo legislativo para reforzar la ciberseguridad en el amplio panorama de los productos conectados.

A medida que las amenazas cibernéticas aumentan en sofisticación y frecuencia, la CRA tiene como objetivo garantizar que los productos de hardware y software que ingresan al mercado de la UE sean «seguros por diseño» y mantengan esa seguridad durante todo su ciclo de vida. Este artículo ofrece un análisis técnico profundo de la CRA, detallando sus aspectos clave de cumplimiento, la importancia de su observancia y los pasos prácticos para las organizaciones.

Visión general de la Ley de Ciberresiliencia de la UE

La CRA establece un marco horizontal de ciberseguridad para los «productos con elementos digitales». Esto abarca, en términos generales, cualquier producto de software o hardware y sus soluciones de procesamiento de datos remotos cuyo uso previsto o previsible implique una conexión lógica o física directa o indirecta con un dispositivo o red. Los ejemplos van desde dispositivos domésticos inteligentes y wearables hasta sistemas de control industrial y sistemas operativos.

El Acto introduce requisitos obligatorios de ciberseguridad para los operadores económicos que participan en el diseño, el desarrollo, la producción y la distribución de estos productos. Su objetivo es abordar:

- Ciberseguridad inadecuada en muchos productos: muchos productos se lanzan con medidas de seguridad insuficientes o sin actualizaciones oportunas.

- Falta de información para los consumidores: los usuarios suelen tener dificultades para evaluar la ciberseguridad de los productos o configurarlos seguramente.

- Responsabilidad limitada del fabricante: la responsabilidad de la seguridad suele recaer en los usuarios y no en los fabricantes a lo largo del ciclo de vida del producto.

La CRA clasifica los productos con elementos digitales en diferentes clases de riesgo, lo que influye en los procedimientos de evaluación de conformidad:

- Categoría por defecto: La gran mayoría (alrededor del 90 %) de los productos caen en esta categoría. Los fabricantes pueden autoevaluar su conformidad y emitir una declaración de conformidad de la UE.

- Productos Importantes (Clase I y Clase II): Estos productos, debido a su mayor relevancia en ciberseguridad (por ejemplo, navegadores, gestores de contraseñas, antivirus, firewalls, hipervisores), requieren cumplir con normas armonizadas, especificaciones comunes o evaluación por parte de terceros.

- Productos críticos: se trata de productos altamente sensibles (por ejemplo, microprocesadores a prueba de manipulaciones, pasarelas de contadores inteligentes). Requieren una evaluación de conformidad obligatoria por parte de un organismo notificado.

Un aspecto clave es el requisito de que los productos lleven la marca CE, que indica el cumplimiento de los requisitos esenciales de ciberseguridad establecidos por la CRA.

Aspectos clave del cumplimiento de la Ley de Ciberresiliencia de la UE

Para los fabricantes, importadores y distribuidores de productos con elementos digitales, el cumplimiento de la CRA implica una serie de requisitos técnicos y organizativos:

- Evaluación de riesgos de ciberseguridad:

- Detalles técnicos: Los fabricantes deben realizar una evaluación exhaustiva de riesgos de ciberseguridad para cada producto. Esto implica identificar posibles riesgos de ciberseguridad, evaluar su probabilidad e impacto (por ejemplo, acceso no autorizado, compromiso de datos, servicio denegado), y considerar el propósito previsto del producto, su uso indebido previsible y su entorno operativo. Esta evaluación debe actualizarse continuamente durante todo el ciclo de vida del producto.

- Requisitos esenciales de ciberseguridad (anexo I, parte I): Los productos deben diseñarse, desarrollarse y fabricarse para garantizar un nivel de ciberseguridad adecuado a los riesgos identificados. Esto incluye:

- Seguridad desde el diseño y por defecto: Los productos deben comercializarse con configuraciones seguras por defecto y estar diseñados para protegerse contra el acceso no autorizado. Esto implica implementar mecanismos de autenticación robustos, controles de acceso y la minimización de superficies de ataque.

- Protección de datos: Garantizar la confidencialidad, integridad y disponibilidad de los datos, tanto personales como otros, almacenados, procesados o transmitidos por el producto. Esto suele implicar cifrado de última generación para datos en reposo y en tránsito, así como comprobaciones robustas de integridad.

- Disponibilidad y resiliencia: Diseñar productos para resistir incidentes cibernéticos, incluidos los ataques de denegación de servicio, y garantizar la disponibilidad de funciones esenciales. Esto implica implementar un manejo robusto de errores, redundancia y capacidades de recuperación de incidentes.

- Minimizar la superficie de ataque: Los productos deben diseñarse para limitar los vectores de ataque y reducir la posibilidad de explotación de vulnerabilidades. Esto incluye minimizar puertos, servicios y componentes de software no necesarios.

- Requisitos de gestión de vulnerabilidades (anexo I, parte II): Los fabricantes deben establecer y aplicar procesos robustos para identificar, documentar y corregir vulnerabilidades.

- Política de divulgación de vulnerabilidades: Una política clara para informar y divulgar vulnerabilidades, incluyendo una dirección de contacto para reportarlas.

- Actualizaciones de seguridad: Mecanismos para proporcionar actualizaciones de seguridad oportunas y gratuitas para las vulnerabilidades identificadas, idealmente con capacidades de actualización automática habilitadas por defecto (con una opción clara de exclusión). Las actualizaciones para problemas de seguridad deberían, idealmente, separarse de las actualizaciones de funciones.

- Lista de Materiales de Software (SBOM): Los fabricantes deben identificar y documentar todos los componentes, incluyendo software de terceros y de código abierto, en un formato legible por máquinas de SBOM (por ejemplo, SPDX, CycloneDX) para facilitar la gestión de vulnerabilidades y la transparencia en la cadena de suministro.

- Vigilancia posterior a la comercialización: supervisión continua del rendimiento de la ciberseguridad y las vulnerabilidades a lo largo del ciclo de vida del producto.

- Documentación técnica: Se requiere una documentación técnica completa (tal como se especifica en el anexo VII), que detalle los procesos de diseño, desarrollo, producción y gestión de vulnerabilidades del producto, incluida la evaluación de riesgos de ciberseguridad y la SBOM. Esta documentación es crucial para la evaluación de la conformidad.

- Declaración de conformidad de la UE y marcado CE: Los fabricantes deben emitir una Declaración de Conformidad de la UE y aplicar el marcado CE a los productos conformes, lo que indica su cumplimiento con los requisitos de la CRA.

- Período de soporte: Los fabricantes deben definir y cumplir un período de soporte para sus productos, asegurando que las actualizaciones de seguridad estén disponibles durante un plazo razonable (al menos 5 años, o la vida útil esperada del producto si es mayor, y actualizaciones de seguridad durante un mínimo de 10 años).

- Obligaciones de notificación: Los fabricantes deben notificar las vulnerabilidades explotadas activamente y los incidentes graves que afecten a sus productos a ENISA (Agencia de la Unión Europea para la Ciberseguridad) dentro de las 24 horas siguientes a su conocimiento.

¿Por qué es importante el cumplimiento de la Ley de Ciberresiliencia de la UE?

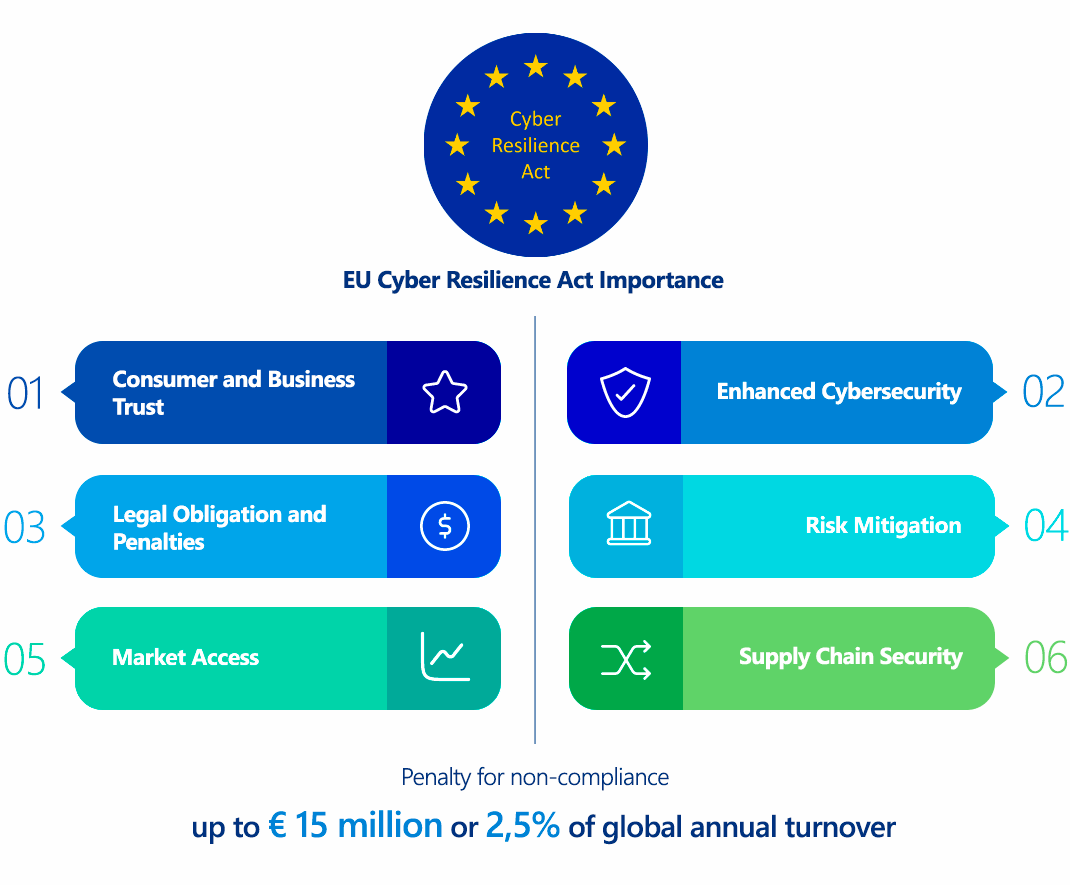

El cumplimiento de la CRA es fundamental por varias razones importantes:

- Acceso al mercado: Para que cualquier producto con elementos digitales se pueda vender o poner a disposición en el mercado de la UE, el cumplimiento de la CRA es obligatorio. Los productos no conformes se enfrentarán a restricciones de mercado, posibles retiradas o recalls.

- Obligación legal y sanciones: El Reglamento impone importantes multas por incumplimiento, creando un fuerte deterrente.

- Ciberseguridad mejorada: Al exigir la «seguridad desde el diseño» y la gestión continua de las vulnerabilidades, la CRA eleva significativamente la postura de ciberseguridad básica de los productos digitales, reduciendo la superficie de ataque para consumidores y empresas en la UE.

- Confianza de consumidores y empresas: el cumplimiento señala un compromiso con la seguridad de los productos, generando confianza entre usuarios y partes interesadas. Esto puede traducirse en una ventaja competitiva y una reputación de marca más fuerte.

- Mitigación de riesgos: el cumplimiento proactivo reduce la probabilidad de incidentes de seguridad costosos, violaciones de datos y daño a la reputación. También limita las posibles responsabilidades legales derivadas de las vulnerabilidades de los productos.

- Seguridad de la cadena de suministro: El enfoque de la ley en las SBOM y la diligencia debida para los componentes de terceros mejora la transparencia y la seguridad en toda la cadena de suministro de productos digitales.

¿Quién debe cumplir con la Ley de Ciberresiliencia de la UE?

El ámbito de aplicación de la CRA es amplio y afecta a varios operadores económicos clave, independientemente de su tamaño o volumen de negocios:

- Fabricantes: Son las entidades principales responsables de garantizar el cumplimiento. Esto incluye a cualquier persona o entidad que diseñe, desarrolle, fabrique o tenga un producto con elementos digitales diseñados, desarrollados o fabricados, y lo comercialice bajo su propio nombre o marca comercial. También se extiende a quienes realicen modificaciones sustanciales a un producto ya en el mercado.

- Importadores: cualquier entidad con sede en la UE que coloque en el mercado de la UE un producto con elementos digitales procedente de un tercer país. Los importadores deben verificar que el fabricante ha cumplido con sus obligaciones (por ejemplo, ha realizado la evaluación de conformidad, ha proporcionado la documentación técnica y ha afixado el marcado CE).

- Distribuidores: cualquier entidad de la cadena de suministro, distinta del fabricante o importador, que ponga a disposición en el mercado de la UE un producto con elementos digitales. Los distribuidores deben asegurarse de que el producto lleve el marcado CE, vaya acompañado de la documentación necesaria y que el fabricante y el importador hayan cumplido con sus respectivas obligaciones.

- Administradores de software de código abierto: aunque el software de código abierto no comercial suele estar excluido, el software de código abierto que los fabricantes o desarrolladores «monetizan» está sujeto al alcance de la CRA. Además, la ley introduce obligaciones para los «administradores de software de código abierto» en relación con vulnerabilidades activamente explotadas y incidentes graves que afectan a sus redes y sistemas de información utilizados en el desarrollo de productos.

El Acto se aplica a organizaciones tanto dentro como fuera de la UE si sus productos con elementos digitales se introducen en el mercado de la UE.

Comparación entre la Ley de Ciberresiliencia de la UE y el RGPD

Si bien tanto la CRA como el RGPD son reglamentos fundamentales de la UE destinados a proteger los derechos fundamentales en el espacio digital, abordan aspectos distintos:

| Característica | Ley de Ciberresiliencia de la UE | RGPD |

|---|---|---|

| Enfoque principal | Mejorar la ciberseguridad de los productos con elementos digitales (hardware y software) durante todo su ciclo de vida. | Proteger los datos personales y la privacidad de las personas, independientemente de la tecnología utilizada. |

| Alcance | Se aplica a fabricantes, importadores y distribuidores de productos con elementos digitales. Se centra en la seguridad del producto en sí. | Se aplica a cualquier persona que procese datos personales de individuos en la UE. Se centra en los interesados y sus derechos. |

| Aspectos técnicos | Principios obligatorios de «seguridad desde el diseño», procesos de gestión de vulnerabilidades (SBOMs, actualizaciones de seguridad), notificación de incidentes relacionados con vulnerabilidades de productos, medidas robustas de ciberseguridad (por ejemplo, cifrado, control de acceso) dentro de los productos. | Minimización de datos, limitación de la finalidad, limitación del almacenamiento, exactitud, integridad y confidencialidad, y responsabilidad mediante medidas técnicas y organizativas (por ejemplo, cifrado de datos personales, controles de acceso, seudonimización). |

| Informe de incidentes | Información a la ENISA sobre vulnerabilidades explotadas activamente en productos y incidentes graves que afecten la seguridad de los productos. | Notificación de violaciones de datos personales a las autoridades competentes de protección de datos (DPAs) y, en casos de alto riesgo, a las personas afectadas. |

| Solapamientos | Los productos seguros obligatorios por la CRA son esenciales para proteger los datos personales procesados por dichos productos, apoyando así el cumplimiento del RGPD. Por ejemplo, si un dispositivo inteligente (ámbito de la CRA) procesa datos personales, sus vulnerabilidades de seguridad podrían provocar una infracción del RGPD. | Los requisitos del RGPD en materia de integridad y confidencialidad de los datos exigen una ciberseguridad robusta, que la CRA aborda directamente para los productos. El incumplimiento de la CRA podría dar lugar a infracciones del RGPD si los datos personales se ven comprometidos debido a la inseguridad del producto. |

| Sanciones | Multas de hasta 15 millones de euros o el 2,5 % de la facturación anual global. | Multas de hasta 20 millones de euros o el 4 % de la facturación anual global. |

En esencia, la CRA se centra en hacer seguras las herramientas (productos digitales), mientras que el RGPD se centra en proteger la información (datos personales) procesada por cualquier medio. Son normativas complementarias, ya que la CRA proporciona la seguridad fundamental de los productos necesaria para cumplir los principios de protección de datos del RGPD.

¿Cómo garantizar el cumplimiento del Acta de Resiliencia Cibernética de la UE?

El cumplimiento de la CRA requiere un enfoque sistemático e integrado a lo largo del ciclo de vida del producto:

- Inventario y clasificación de productos:

- Paso técnico: Identificar todos los productos con elementos digitales que se colocan o están destinados al mercado de la UE.

- Detalle técnico: Clasifique cada producto según la clasificación de riesgos de la CRA (predeterminado, importante, crítico) para determinar el procedimiento de evaluación de conformidad aplicable. Esto requiere comprender la funcionalidad del producto, su impacto potencial en usuarios y sistemas, y su criticidad para la ciberseguridad.

- Realizar evaluaciones exhaustivas de los riesgos de ciberseguridad:

- Paso técnico: Implemente un proceso repetible y documentado para evaluar los riesgos de ciberseguridad.

- Detalles técnicos: Esto implica la modelización de amenazas, el análisis de vulnerabilidades y la evaluación del impacto para cada producto. Las herramientas para el escaneo automatizado de vulnerabilidades, las pruebas de penetración y el análisis de código (SAST/DAST) deben integrarse en la cadena de desarrollo. Documentar los riesgos identificados, su severidad y las estrategias de mitigación propuestas.

- Implementar los principios de «seguridad por diseño»:

- Paso técnico: integrar las consideraciones de ciberseguridad desde las primeras etapas del diseño y desarrollo del producto.

- Detalles técnicos: Esto significa adoptar prácticas de codificación seguras, implementar mecanismos robustos de autenticación y autorización, cifrar datos sensibles en reposo y en tránsito (utilizando algoritmos criptográficos fuertes como AES-256 para cifrado simétrico, RSA para cifrado asimétrico y TLS 1.2+ para comunicación segura), minimizar la superficie de ataque desactivando servicios/puertos innecesarios y utilizar protocolos de comunicación seguros. Emplear un ciclo de vida de desarrollo de software seguro (SSDLC).

- Establecer procesos robustos de gestión de vulnerabilidades:

- Paso técnico: Desarrollar e implementar una política integral de gestión de vulnerabilidades.

- Detalle técnico: Esto incluye la identificación sistemática de vulnerabilidades a través de pruebas internas, auditorías de terceros y programas de recompensas por errores. Implemente un sistema para rastrear, priorizar y corregir vulnerabilidades de forma oportuna. Es fundamental generar y mantener un Software Bill of Materials (SBOM) en un formato legible por máquinas (por ejemplo, SPDX, CycloneDX) para todos los componentes, incluidas las bibliotecas de código abierto, con el fin de permitir la identificación proactiva de vulnerabilidades en dependencias. Defina un proceso claro para liberar actualizaciones de seguridad, idealmente con mecanismos de despliegue automatizados.

- Desarrollar documentación técnica y procedimientos de marcado CE

- Paso técnico: Preparar la documentación técnica requerida.

- Detalles técnicos: Esto incluye descripciones detalladas del diseño del producto, la arquitectura, las características de seguridad, los resultados de la evaluación de riesgos, los procesos de gestión de vulnerabilidades y los informes de pruebas. Para productos «importantes» y «críticos», colabore con organismos notificados para la evaluación de conformidad por parte de terceros con suficiente antelación a la entrada en el mercado. Asegúrese de la correcta aplicación del marcado CE.

- Definir y comunicar el periodo de soporte y las políticas de actualización:

- Paso técnico: Definir claramente el período de soporte del producto y asegurar la capacidad de proporcionar actualizaciones de seguridad a largo plazo.

- Detalles técnicos: Esto implica configurar la infraestructura para entregar parches de seguridad, proporcionar mensajes de aviso claros a los usuarios y describir el proceso para que los usuarios puedan optar por no participar si las actualizaciones automáticas están habilitadas.

- Establecer mecanismos de respuesta y notificación de incidentes:

- Paso técnico: Implemente un plan de respuesta a incidentes específico para vulnerabilidades de productos y incidentes de seguridad.

- Detalles técnicos: Esto incluye procedimientos internos para la detección, el análisis, la contención, la erradicación, la recuperación y la revisión posterior al incidente. Es fundamental establecer un proceso claro para informar a ENISA sobre vulnerabilidades explotadas activamente y incidentes graves dentro del plazo de 24 horas.

- Diligencia debida en la cadena de suministro:

- Paso técnico: Evaluar las prácticas de ciberseguridad de los proveedores de componentes de terceros.

- Detalles técnicos: Esto implica acuerdos contractuales, auditorías de seguridad y garantizar que los componentes de terceros también cumplan con las normas de seguridad pertinentes y contribuyan a la seguridad general del producto.

Consecuencias del incumplimiento de la Ley de Ciberresiliencia de la UE

La CRA establece sanciones significativas para garantizar el cumplimiento:

- Sanciones económicas:

- hasta 15 millones de euros o el 2,5 % del volumen total anual de facturación mundial de la empresa del ejercicio financiero anterior, lo que sea mayor, por incumplimiento general de los requisitos esenciales de ciberseguridad o de los procesos de gestión de vulnerabilidades.

- Multas más bajas por otras infracciones administrativas (por ejemplo, no proporcionar la información correcta).

- Restricciones del mercado: los productos no conformes pueden ser prohibidos de entrada al mercado de la UE o retirados/reclamados si ya están en circulación.

- Daño a la reputación: Daño significativo a la imagen de marca y pérdida de confianza del consumidor, afectando las ventas y la cuota de mercado.

- Responsabilidad legal: Mayor riesgo de demandas por parte de usuarios o empresas afectadas por incidentes de seguridad derivados de productos no conformes.

- Interrupción operativa: los costes y recursos necesarios para la corrección, las retiradas y la recertificación pueden ser considerables.

Cómo ayuda ImmuniWeb a cumplir con la Ley de Ciberresiliencia de la UE

ImmuniWeb, con su plataforma de pruebas de seguridad de aplicaciones (AST) y gestión de la superficie de ataque (ASM) basada en inteligencia artificial, puede desempeñar un papel fundamental al ayudar a las organizaciones a cumplir con la Ley de Ciberresiliencia de la UE, especialmente en los requisitos técnicos de seguridad por diseño, gestión de vulnerabilidades y documentación técnica robusta.

Así es como las capacidades de ImmuniWeb se alinean con el cumplimiento técnico de la CRA:

ImmuniWeb lleva a cabo pruebas de penetración profunda en API, descubriendo vulnerabilidades como endpoints inseguros, autenticación rota y fugas de datos, asegurando el cumplimiento con OWASP API Security Top 10.

Los escaneos automatizados impulsados por IA detectan configuraciones incorrectas, permisos excesivos y cifrado débil en las APIs REST, SOAP y GraphQL, proporcionando información útil para la corrección.

ImmuniWeb ofrece servicios de pruebas de penetración de aplicaciones con nuestro galardonado producto ImmuniWeb® On-Demand.

La premiada plataforma ImmuniWeb® AI para la gestión de la postura de seguridad de las aplicaciones (ASPM) ayuda a descubrir de manera agresiva y continua toda la huella digital de una organización, incluidas las aplicaciones web, APIs y aplicaciones móviles ocultas, desconocidas y olvidadas.

ImmuniWeb detecta y supervisa continuamente los activos de TI expuestos (aplicaciones web, API, servicios en la nube), lo que reduce los puntos ciegos y previene brechas mediante una calificación de riesgo en tiempo real.

ImmuniWeb ofrece servicios de pruebas de penetración automatizadas con nuestro galardonado producto ImmuniWeb® Continuous.

Simula ataques avanzados en entornos AWS, Azure y GCP para identificar malas configuraciones, roles IAM inseguros y almacenamiento expuesto, alineado con los benchmarks del CIS.

Automatiza la detección de malas configuraciones en la nube, brechas de cumplimiento (por ejemplo, PCI DSS, HIPAA) y TI en la sombra, y ofrece orientación para la corrección de una infraestructura en la nube resiliente.

Combina simulaciones de ataques impulsadas por inteligencia artificial con la experiencia humana para poner a prueba las defensas 24/7, imitando a adversarios del mundo real sin interrumpir las operaciones.

Ejecuta escenarios de ataque automatizados para validar los controles de seguridad, exponiendo las debilidades de las redes, las aplicaciones y los puntos finales antes de que los atacantes las exploiten.

Proporciona pentesting continuo y mejorado con IA para identificar nuevas vulnerabilidades tras la implementación, garantizando una mitigación proactiva de riesgos más allá de auditorías puntuales.

Prioritiza y remedia los riesgos en tiempo real correlacionando inteligencia de amenazas con vulnerabilidades en los activos, minimizando las ventanas de explotación.

Supervisa la Dark Web, los paste sites y los foros de hackers en busca de credenciales robadas, datos filtrados y amenazas dirigidas, lo que permite tomar acción preventiva.

La premiada plataforma ImmuniWeb® AI para la gestión del estado de seguridad de los datos ayuda a descubrir y supervisar continuamente los activos digitales de una organización expuestos a Internet, incluidas las aplicaciones web, las API, el almacenamiento en la nube y los servicios de red.

Analiza el Darknet en busca de datos comprometidos de empleados/clientes, propiedad intelectual y esquemas de fraude, alertando a las organizaciones sobre brechas.

Prueba aplicaciones iOS/Android en busca de almacenamiento de datos inseguro, riesgos de ingeniería inversa y fallos en las API, siguiendo las directrices OWASP Mobile Top 10.

Automatiza el análisis estático (SAST) y dinámico (DAST) de aplicaciones móviles para detectar vulnerabilidades como secretos codificados o configuraciones TLS débiles.

Identifica firewalls mal configurados, puertos abiertos y protocolos débiles en redes locales e híbridas, reforzando las defensas.

Ofrece pentesting escalable y basado en suscripción con informes detallados y seguimiento de la remediación para flujos de trabajo de seguridad ágiles.

Detecta y agiliza la eliminación de sitios de phishing que suplantan su marca, minimizando el daño reputacional y las pérdidas por fraude.

Simula amenazas persistentes avanzadas (APT) adaptadas a su sector, probando las capacidades de detección/respuesta frente a cadenas de ataque realistas.

Las pruebas manuales y automatizadas detectan fallos de SQLi, XSS y lógica empresarial en aplicaciones web, alineadas con el Top 10 de OWASP y las normas regulatorias.

En resumen, las capacidades técnicas de ImmuniWeb abordan directamente varios aspectos críticos de la ciberseguridad requeridos por la Ley de Ciberresiliencia de la UE, lo que ayuda a las organizaciones a crear productos digitales más seguros y a demostrar su cumplimiento con esta normativa histórica.

Lista de recursos autoritativos

Cumpla los requisitos normativos con la plataforma de IA ImmuniWeb®.

ImmuniWeb también puede ayudar a cumplir con otras leyes y normativas de protección de datos:

Europa

RGPD de la UE

EU DORA

NIS 2 de la UE

Ley de Ciberresiliencia de la UE

EU AI Act

Directiva ePrivacy de la UE

UK GDPR

FADP suiza

Circular FINMA 2023/1

América del Norte y del Sur

Oriente Medio y África

Ley de Protección de Datos Personales de Catar.

Ley de Protección de Datos Personales de Arabia Saudita

Marco de ciberseguridad de la Autoridad Monetaria de Arabia Saudí (1.0)

Ley de Protección de la Información Personal de Sudáfrica

UAE Information Assurance Regulation (1.1)

Ley de Protección de Datos Personales de los EAU

Asia-Pacífico

Australia Privacy Act

Ordenanza sobre la protección de datos personales de Hong Kong

Ley de Protección de Datos Personales Digitales de la India

Ley de Protección de la Información Personal de Japón

Ley de Protección de Datos Personales de Singapur