New York DFS Cybersecurity Regulation Compliance

La regulación de ciberseguridad de la DFS de Nueva York (23 NYCRR 500) exige que las empresas de servicios financieros reguladas por el Departamento de Servicios Financieros de Nueva York implementen un programa robusto de ciberseguridad, incluyendo evaluaciones de riesgos, políticas, monitoreo y notificación de eventos de ciberseguridad.

Protección de datos financieros: un análisis profundo de la regulación de ciberseguridad del DFS de Nueva York

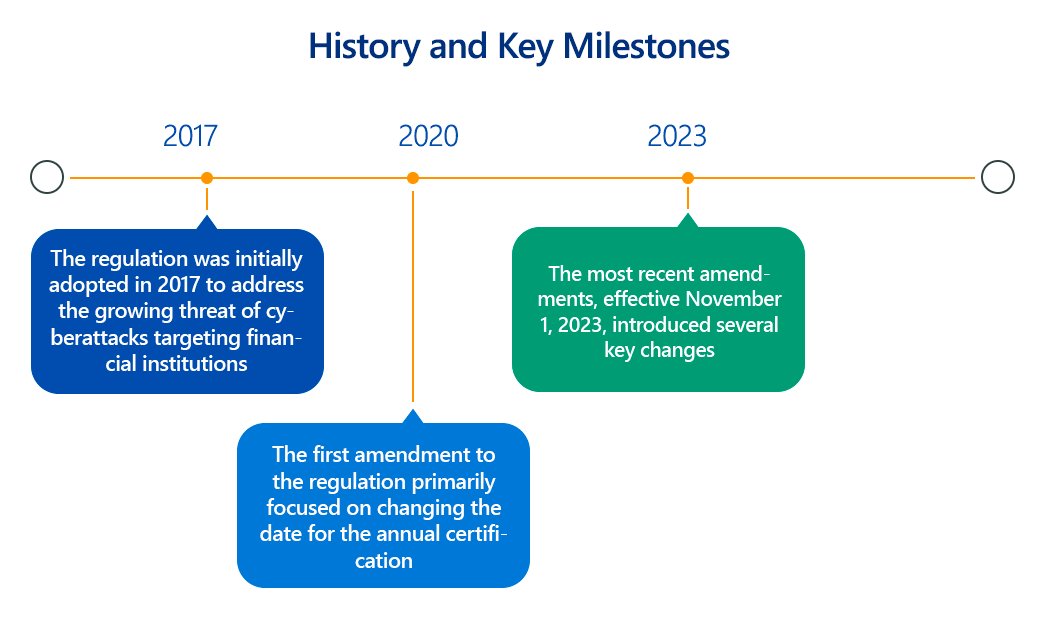

En un mundo cada vez más digital, el sector de servicios financieros sigue siendo un objetivo principal para ataques cibernéticos sofisticados. Reconociendo esta amenaza crítica, el Departamento de Servicios Financieros de Nueva York (NYDFS) implementó en 2017 una regulación pionera en ciberseguridad, la 23 NYCRR Parte 500. Esta regulación se ha convertido desde entonces en un estándar para prácticas sólidas de ciberseguridad, con el objetivo de proteger datos sensibles de consumidores y garantizar la integridad de los sistemas de información de las instituciones financieras.

Resumen de la normativa de ciberseguridad del DFS de Nueva York

La normativa de ciberseguridad del NYDFS (23 NYCRR Parte 500) establece requisitos estrictos de ciberseguridad para las empresas de servicios financieros que operan en Nueva York. Su objetivo principal es garantizar la confidencialidad, integridad y disponibilidad de los sistemas de información y la información no pública. La normativa exige un enfoque integral y basado en el riesgo para la ciberseguridad, y requiere que las entidades afectadas desarrollen y mantengan un programa de ciberseguridad sólido y adaptado a su perfil de riesgo específico. Esto incluye identificar y evaluar los riesgos de ciberseguridad internos y externos, implementar infraestructura defensiva, detectar y responder a eventos de ciberseguridad, y recuperarse de incidentes.

Aspectos clave del cumplimiento de la normativa de ciberseguridad del DFS de Nueva York

El cumplimiento de la norma 23 NYCRR Parte 500 implica varios componentes críticos, a menudo con requisitos técnicos detallados:

- Programa de ciberseguridad (Sección 500.02): Las entidades cubiertas deben establecer y mantener un programa de ciberseguridad diseñado para proteger los sistemas de información y la información no pública. Este programa debe basarse en una evaluación de riesgos exhaustiva e incluir procesos para identificar, evaluar y mitigar riesgos.

- Política de ciberseguridad (Sección 500.03): Es obligatorio contar con una política de ciberseguridad completa por escrito, que detalle el enfoque de la entidad en materia de ciberseguridad. Esta política debe abordar áreas clave como:

- Gobernanza y clasificación de datos: políticas para categorizar y gestionar los datos en función de su sensibilidad.

- Controles de acceso: procedimientos para gestionar y restringir el acceso a los sistemas de información y a la información no pública basados en el principio de privilegio mínimo. Esto incluye controles técnicos como el control de acceso basado en roles (RBAC), el aprovisionamiento/deaprovisionamiento de usuarios y las revisiones periódicas de acceso.

- Inventario de activos: mantener un inventario actualizado de todos los sistemas de información y activos de datos.

- Business Continuity and Disaster Recovery (BCDR) Planning: Planes detallados para mantener operaciones críticas y recuperarse de incidentes de ciberseguridad, incluyendo procedimientos de respaldos y restauración de datos.

- Privacidad de los datos de los clientes: políticas específicas para proteger la información sensible de los clientes.

- Director de seguridad de la información (CISO) (Sección 500.04): Las entidades deben designar a un CISO cualificado responsable de supervisar y aplicar el programa de ciberseguridad. El CISO debe informar al menos anualmente al consejo de administración o al órgano rector superior de la entidad sobre el estado del programa de ciberseguridad. Para las empresas de clase A (entidades más grandes), se requiere una auditoría independiente del programa de ciberseguridad.

- Pruebas de penetración y evaluaciones de vulnerabilidad (Sección 500.05):

- Pruebas de penetración: Se requieren pruebas de penetración anuales desde perspectivas internas y externas, realizadas por personal cualificado. Esto implica simular ataques reales para identificar vulnerabilidades explotables en sistemas, redes y aplicaciones.

- Evaluaciones de vulnerabilidad: Escaneo automatizado periódico de los sistemas de información y revisiones manuales para los sistemas no cubiertos por escaneos automatizados. Las vulnerabilidades identificadas deben priorizarse según el riesgo y subsanarse de forma inmediata.

- Registro de auditoría (Sección 500.06): Las entidades cubiertas deben mantener registros de auditoría diseñados para reconstruir transacciones financieras y eventos de seguridad. Esto incluye el registro y la supervisión de la actividad en los sistemas de información para detectar y responder a eventos de ciberseguridad. La implementación técnica implica mecanismos robustos de registro (por ejemplo, soluciones SIEM) que capturan datos relevantes de eventos (marcas de tiempo, IDs de usuario, tipos de eventos, IPs de origen/destino, etc.) y los conservan durante un período especificado (tres años según las enmiendas recientes).

- Privilegios de acceso (Sección 500.07): Se exige un control estricto sobre los privilegios de acceso de los usuarios. Esto implica:

- Autenticación multifactorial (MFA): Implementación de MFA para cualquier persona que acceda a los sistemas de información de la entidad cubierta, independientemente de su ubicación, tipo de usuario o sensibilidad de la información (con ciertas excepciones, especialmente para empresas de Clase A). Esto suele implicar soluciones técnicas como tokens de hardware, biometría o aplicaciones de autenticación móvil.

- Principio de privilegio mínimo: Asegurar que los usuarios solo tengan el acceso mínimo necesario para realizar sus funciones laborales.

- Revisión periódica: Revisión regular de los privilegios de acceso para asegurarse de que sigan siendo adecuados y sean cancelados oportunamente ante cambios de rol o salidas.

- Seguridad de las aplicaciones (Sección 500.08): Deben establecerse y revisarse anualmente los procedimientos, directrices y normas para el desarrollo seguro de aplicaciones. Esto incluye prácticas de codificación segura, pruebas de vulnerabilidad durante el ciclo de vida del desarrollo de software (SDLC) y protección contra ataques comunes a la capa de aplicación (por ejemplo, inyección SQL, scripts entre sitios).

- Evaluación de riesgos (Sección 500.09): Es fundamental realizar evaluaciones de riesgos periódicas (al menos anuales o tras cambios significativos). Estas evaluaciones deben:

- Identificar, estimar y priorizar los riesgos de ciberseguridad para las operaciones, activos, individuos y infraestructuras críticas.

- Incorporar análisis de amenazas y vulnerabilidades.

- Evaluar la efectividad de los controles existentes.

- Informar al programa y las políticas de ciberseguridad.

- Política de seguridad de proveedores de servicios externos (Sección 500.11): Las entidades deben implementar una política por escrito para abordar los riesgos asociados con los proveedores de servicios externos que acceden a la información no pública o a los sistemas de información de la entidad. Esto incluye la debida diligencia, garantías contractuales que exijan medidas de seguridad adecuadas y la supervisión continua del cumplimiento por parte de los proveedores.

- Cifrado de información no pública (Sección 500.15): La información no pública debe cifrarse «en reposo» y «en tránsito» cuando sea posible. Esto requiere soluciones técnicas como el cifrado completo del disco, el cifrado de la base de datos y protocolos de comunicación seguros (por ejemplo, TLS/SSL). La viabilidad se determina mediante la evaluación de riesgos de la entidad.

- Plan de respuesta a incidentes (Sección 500.16): Se requiere un plan integral de respuesta a incidentes que detalle los procedimientos para detectar, responder y recuperarse de eventos de ciberseguridad. Esto incluye roles y responsabilidades, protocolos de comunicación, estrategias de contención, erradicación, recuperación y análisis posterior al incidente.

- Notificaciones al Superintendente (Sección 500.17): Los incidentes específicos de ciberseguridad, en particular aquellos con una probabilidad razonable de perjudicar de manera material el funcionamiento normal de la entidad cubierta, deben notificarse al Superintendente del NYDFS dentro de las 72 horas. Los pagos por extorsión relacionados con un incidente de ciberseguridad deben notificarse dentro de las 24 horas.

¿Por qué es importante el cumplimiento de la normativa de ciberseguridad del DFS de Nueva York?

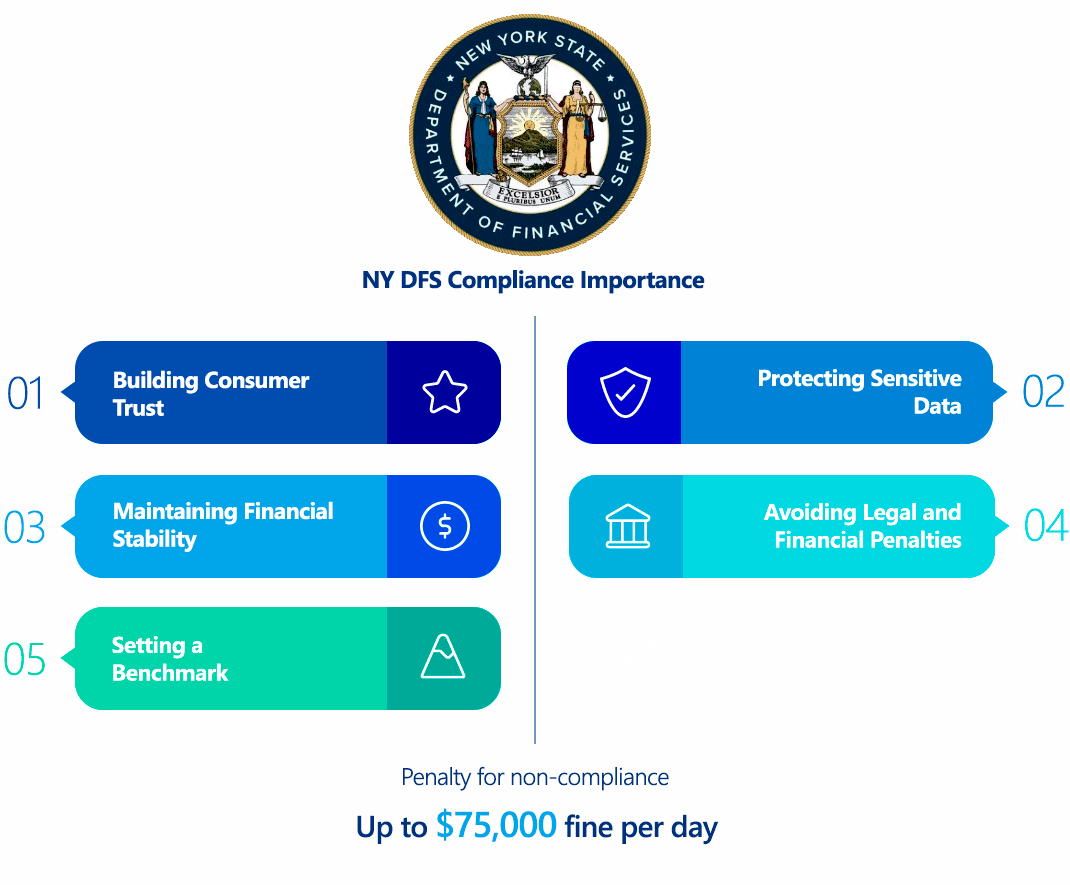

El cumplimiento de la normativa de ciberseguridad del NYDFS es fundamental por varias razones:

- Protección de datos sensibles: El objetivo principal es salvaguardar los datos financieros y personales sensibles de los consumidores, evitando brechas de datos y sus consecuencias graves.

- Mantener la estabilidad financiera: los ciberataques a las instituciones financieras pueden tener impactos sistémicos, perturbar los mercados y erosionar la confianza pública. La normativa refuerza la postura de ciberseguridad de estas instituciones, contribuyendo a la estabilidad financiera general.

- Evitar sanciones legales y financieras: El incumplimiento puede dar lugar a importantes sanciones financieras, acciones legales y daños a la reputación.

- Generando confianza del consumidor: El cumplimiento de sólidos estándares de ciberseguridad demuestra un compromiso con la protección de la información del cliente, fomentando mayor confianza en los servicios financieros.

- Establecimiento de un punto de referencia: La normativa del NYDFS ha servido de modelo para otros organismos reguladores a nivel mundial, elevando el estándar de excelencia en ciberseguridad en el sector financiero.

¿Quién debe cumplir con la normativa de ciberseguridad del DFS de Nueva York?

La normativa de ciberseguridad del NYDFS se aplica a las «entidades cubiertas», definidas como cualquier persona que opere bajo licencia, registro, carta constitutiva, certificado, permiso, acreditación o autorización similar según la Ley Bancaria, la Ley de Seguros o la Ley de Servicios Financieros de Nueva York. Esto incluye, en términos generales:

- Bancos (estatales y privados)

- Bancos extranjeros con licencia para operar en Nueva York

- Compañías de seguros y corredores

- Empresas hipotecarias

- prestamistas autorizados

- entidades fiduciarias

- proveedores de contratos de servicio

- Asesores de inversión y planificadores financieros

- Aseguradoras de salud

Exenciones: Existen exenciones limitadas para pequeñas organizaciones que cumplen criterios específicos, tales como:

- Menos de 10 empleados (incluidos los contratistas independientes).

- Menos de 5 millones de dólares en ingresos brutos anuales procedentes de operaciones en Nueva York durante los últimos tres años.

- Menos de 10 millones de dólares en activos totales al cierre del ejercicio.

Incluso si una entidad califica para una exención limitada, siguen aplicándose en general ciertos requisitos básicos, como mantener un programa básico de ciberseguridad, supervisar a los proveedores de terceros, gestionar los controles de acceso y presentar informes anuales y de incidentes.

Comparación entre la normativa de ciberseguridad del DFS de Nueva York y el RGPD

Aunque tanto la normativa de ciberseguridad del NYDFS como el RGPD (Reglamento General de Protección de Datos) tienen como objetivo proteger los datos, difieren significativamente en alcance, enfoque y aplicación.

| Aspecto | Reglamento de ciberseguridad de la NYDFS (23 NYCRR Parte 500) | GDPR (Reglamento General de Protección de Datos) |

|---|---|---|

| Alcance | Se aplica a las instituciones financieras reguladas por la NYDFS que operan en Nueva York. Se centra en la seguridad de los sistemas de información y la información financiera no pública. | Se aplica a cualquier organización, en cualquier parte del mundo, que procese datos personales de residentes de la UE. Enfoque más amplio de los derechos de protección de datos personales en todos los sectores. |

| Enfoque | Se trata principalmente de una normativa de ciberseguridad que exige controles técnicos y administrativos específicos para proteger los sistemas informáticos y los datos. | Una normativa de privacidad de datos que se centra en los derechos de los interesados en relación con sus datos personales, incluidos el consentimiento, el acceso, la rectificación y la supresión. |

| Definición de datos | «Información no pública»: información financiera privada y sistemas de tecnología de la información. | «Datos personales»: cualquier información relacionada con una persona física identificada o identificable. Más amplio y completo. |

| Detalle técnico | Proporciona requisitos técnicos más prescriptivos (por ejemplo, requisitos específicos para MFA, cifrado, frecuencia de pruebas de penetración). | Establece principios para la protección de datos (por ejemplo, «protección de datos por diseño y por defecto»), pero es menos prescriptivo en la implementación técnica, lo que permite una mayor flexibilidad. |

| Notificación de brechas | Notificación en un plazo de 72 horas al Superintendente de NYDFS para eventos significativos; 24 horas para pagos de extorsión. | Notificación en un plazo de 72 horas a la autoridad supervisora en caso de brecha de datos personales, cuando sea factible, a menos que sea improbable que la brecha suponga un riesgo para los derechos y libertades de las personas. |

| Aplicación/Sanciones | Multas diarias (de $2,500 a $75,000 por día por incumplimiento, con acuerdos recientes por millones). Aplicación por parte del NYDFS. | Multas elevadas (hasta 20 millones de euros o el 4% de la facturación global anual, lo que sea mayor). Aplicadas por las Autoridades de Protección de Datos en los Estados miembros de la UE. |

| CISO Requirement | Exige la designación de un CISO. | No exige explícitamente un CISO, pero requiere que las organizaciones designen un delegado de protección de datos (DPO) en determinados casos. |

En esencia, mientras que la NYDFS se centra en reforzar las defensas de ciberseguridad de un sector específico de alto riesgo, el GDPR es una normativa de privacidad más amplia que hace hincapié en los derechos individuales sobre los datos y en el tratamiento responsable de los datos personales en todos los sectores. Sin embargo, existe un solapamiento significativo en las mejores prácticas, ya que una ciberseguridad robusta es un requisito previo para la privacidad de los datos.

¿Cómo garantizar el cumplimiento de la normativa de ciberseguridad del DFS de Nueva York?

Garantizar el cumplimiento de las normas del NYDFS requiere un esfuerzo sistemático y continuo. Las medidas técnicas y administrativas clave incluyen:

- Realizar evaluaciones de riesgos completas:

- Técnico: Utilizar marcos como el NIST Cybersecurity Framework o ISO 27001. Identificar activos críticos (bases de datos, aplicaciones, dispositivos de red), realizar escaneos de vulnerabilidades (por ejemplo, Nessus, OpenVAS) y analizar la arquitectura de red en busca de debilidades. Realizar modelado de amenazas para comprender los posibles vectores de ataque.

- Administrativo: Documentar las metodologías de evaluación de riesgos, los criterios para evaluar los riesgos identificados y los procesos para la mitigación o aceptación de riesgos.

- Desarrollar e implementar un programa y políticas de ciberseguridad robustos:

- Técnico: Implementar controles de seguridad como firewalls, sistemas de detección y prevención de intrusiones (IDS/IPS), soluciones de detección y respuesta en endpoints (EDR) y sistemas de gestión e información de seguridad y eventos (SIEM) para el registro y análisis centralizados de eventos de seguridad. Definir y hacer cumplir políticas de contraseñas seguras (por ejemplo, longitud mínima, complejidad, cambios periódicos).

- Administrativo: formalizar políticas escritas que cubran todos los aspectos de la norma 23 NYCRR Parte 500, incluyendo la gobernanza de datos, el control de acceso, la respuesta a incidentes, la gestión de riesgos de terceros y la retención de datos. Obtener la aprobación de la alta dirección o del consejo de administración para estas políticas.

- Implemente controles de acceso fuertes:

- Técnico: Implemente autenticación multifactorial (MFA) para todos los accesos a los sistemas de información (especialmente para empresas de clase A). Aplique los principios de privilegio mínimo mediante permisos de acceso granulares y revisiones periódicas de roles y privilegios de usuario. Utilice soluciones de gestión de identidades y accesos (IAM).

- Administrativo: Establecer procedimientos claros para la incorporación, salida de usuarios y cambios de roles, a fin de garantizar ajustes oportunos en el acceso.

- Cifrar la información no pública:

- Técnico: Implemente un cifrado fuerte (por ejemplo, AES-256) para la información no pública en reposo (por ejemplo, cifrado de discos, cifrado de bases de datos, cifrado de almacenamiento en la nube) y en tránsito (por ejemplo, TLS/SSL para comunicaciones de red, VPN). Establezca normas robustas de gestión de claves (por ejemplo, módulos de seguridad de hardware compatibles con FIPS 140-2, HSM).

- Administrativo: Desarrollar políticas de clasificación de datos para identificar toda la información no pública que requiera cifrado.

- Realizar pruebas de penetración y evaluaciones de vulnerabilidad periódicas:

- Técnico: Contratar a terceros independientes para realizar pruebas de penetración anuales. Automatizar las herramientas de escaneo de vulnerabilidades para un monitoreo continuo. Priorizar la corrección en función de la puntuación de riesgo (por ejemplo, CVSS).

- Administrativo: Mantener documentación detallada de todas las actividades de prueba, vulnerabilidades identificadas y esfuerzos de corrección.

- Desarrollar y probar un plan de respuesta a incidentes (IRP):

- Técnico: Implementar herramientas para la detección de incidentes (por ejemplo, SIEM, EDR), análisis forense y recuperación de datos.

- Administrativo: Elaborar un plan de respuesta a incidentes (IRP) detallado con roles claros, responsabilidades, protocolos de comunicación (internos y externos, incluyendo notificación a NYDFS), estrategias de contención, pasos de erradicación, procedimientos de recuperación y revisión posterior al incidente. Realizar ejercicios de mesa y simulaciones con regularidad para probar la efectividad del plan.

- Gestionar el riesgo de terceros:

- Técnicas: Realizar evaluaciones de seguridad de proveedores externos (por ejemplo, cuestionarios de seguridad, auditorías in situ). Implementar protocolos seguros para la transferencia de datos.

- Administrativo: Establecer una política escrita de seguridad para proveedores de servicios terceros. Incluir obligaciones contractuales para salvaguardas de ciberseguridad, cláusulas de derecho a auditoría y requisitos claros de protección de datos.

- Impartir formación y sensibilización sobre ciberseguridad:

- Técnico: Formar al personal para reconocer y reportar intentos de phishing, tácticas de ingeniería social (incluidos ataques habilitados por IA) y otras amenazas a la ciberseguridad.

- Administrativo: Desarrollar e implementar un programa regular de formación en ciberseguridad para todos los empleados.

- Mantenga documentación completa y certificación anual:

- Administrativo: Documente todas las políticas, procedimientos, evaluaciones de riesgos, resultados de pruebas, informes de incidentes y registros de formación en ciberseguridad. Presente una Certificación de Cumplimiento anual al NYDFS para el 15 de abril, o un Reconocimiento de Incumplimiento con un cronograma de remediación.

- Sanciones económicas: Según la Ley Bancaria de Nueva York, las sanciones por incumplimiento pueden ser considerables. Las multas pueden comenzar en 2.500 dólares por día por cada día de incumplimiento. Si se determina un «patrón» de incumplimiento, la multa puede aumentar hasta 15.000 dólares por día. En caso de infracciones «intencionadas y dolosas», la multa diaria puede alcanzar los 75.000 dólares. Las recientes acciones de enforcement han resultado en sanciones multimillonarias.

- Acciones de cumplimiento: El NYDFS investiga activamente y persigue infracciones, lo que conduce a acciones de cumplimiento públicas y acuerdos.

- Daño a la reputación: El incumplimiento y las consiguientes violaciones de datos pueden dañar gravemente la reputación de una entidad, erosionando la confianza de los clientes y provocando la pérdida de negocio.

- Responsabilidad legal: Las entidades pueden enfrentarse a demandas civiles por parte de las personas afectadas u otras partes por los daños derivados de fugas de datos o fallas de ciberseguridad.

- Interrupciones operativas: El incumplimiento suele indicar debilidades en la ciberseguridad, lo que hace que una entidad sea más susceptible a los ciberataques que pueden interrumpir las operaciones, provocar tiempos de inactividad y generar importantes costes de recuperación.

RGPD de la UE

EU DORA

NIS 2 de la UE

Ley de Ciberresiliencia de la UE

EU AI Act

Directiva ePrivacy de la UE

UK GDPR

FADP suiza

Circular FINMA 2023/1

Ley de Protección de Datos Personales de Catar.

Ley de Protección de Datos Personales de Arabia Saudita

Marco de ciberseguridad de la Autoridad Monetaria de Arabia Saudí (1.0)

Ley de Protección de la Información Personal de Sudáfrica

UAE Information Assurance Regulation (1.1)

Ley de Protección de Datos Personales de los EAU

Australia Privacy Act

Ordenanza sobre la protección de datos personales de Hong Kong

Ley de Protección de Datos Personales Digitales de la India

Ley de Protección de la Información Personal de Japón

Ley de Protección de Datos Personales de Singapur

Consecuencias del incumplimiento de la normativa de ciberseguridad del DFS de Nueva York

El incumplimiento de la normativa de ciberseguridad del NYDFS acarrea consecuencias significativas, diseñadas para disuadir la negligencia y fomentar prácticas de seguridad robustas:

¿Cómo ayuda ImmuniWeb a cumplir con la normativa de ciberseguridad del DFS de Nueva York?

ImmuniWeb ofrece una suite de soluciones impulsadas por IA y verificadas por humanos que pueden ayudar significativamente a las organizaciones a lograr y mantener el cumplimiento con la Norma de Ciberseguridad de la NYDFS:

ImmuniWeb lleva a cabo pruebas de penetración profunda en API, descubriendo vulnerabilidades como endpoints inseguros, autenticación rota y fugas de datos, asegurando el cumplimiento con OWASP API Security Top 10.

Los escaneos automatizados impulsados por IA detectan configuraciones incorrectas, permisos excesivos y cifrado débil en las APIs REST, SOAP y GraphQL, proporcionando información útil para la corrección.

ImmuniWeb ofrece servicios de pruebas de penetración de aplicaciones con nuestro galardonado producto ImmuniWeb® On-Demand.

La premiada plataforma ImmuniWeb® AI para la gestión de la postura de seguridad de las aplicaciones (ASPM) ayuda a descubrir de manera agresiva y continua toda la huella digital de una organización, incluidas las aplicaciones web, APIs y aplicaciones móviles ocultas, desconocidas y olvidadas.

ImmuniWeb detecta y supervisa continuamente los activos de TI expuestos (aplicaciones web, API, servicios en la nube), lo que reduce los puntos ciegos y previene brechas mediante una calificación de riesgo en tiempo real.

ImmuniWeb ofrece servicios de pruebas de penetración automatizadas con nuestro galardonado producto ImmuniWeb® Continuous.

Simula ataques avanzados en entornos AWS, Azure y GCP para identificar malas configuraciones, roles IAM inseguros y almacenamiento expuesto, alineado con los benchmarks del CIS.

Automatiza la detección de malas configuraciones en la nube, brechas de cumplimiento (por ejemplo, PCI DSS, HIPAA) y TI en la sombra, y ofrece orientación para la corrección de una infraestructura en la nube resiliente.

Combina simulaciones de ataques impulsadas por inteligencia artificial con la experiencia humana para poner a prueba las defensas 24/7, imitando a adversarios del mundo real sin interrumpir las operaciones.

Ejecuta escenarios de ataque automatizados para validar los controles de seguridad, exponiendo las debilidades de las redes, las aplicaciones y los puntos finales antes de que los atacantes las exploiten.

Proporciona pentesting continuo y mejorado con IA para identificar nuevas vulnerabilidades tras la implementación, garantizando una mitigación proactiva de riesgos más allá de auditorías puntuales.

Prioritiza y remedia los riesgos en tiempo real correlacionando inteligencia de amenazas con vulnerabilidades en los activos, minimizando las ventanas de explotación.

Supervisa la Dark Web, los paste sites y los foros de hackers en busca de credenciales robadas, datos filtrados y amenazas dirigidas, lo que permite tomar acción preventiva.

La premiada plataforma ImmuniWeb® AI para la gestión del estado de seguridad de los datos ayuda a descubrir y supervisar continuamente los activos digitales de una organización expuestos a Internet, incluidas las aplicaciones web, las API, el almacenamiento en la nube y los servicios de red.

Analiza el Darknet en busca de datos comprometidos de empleados/clientes, propiedad intelectual y esquemas de fraude, alertando a las organizaciones sobre brechas.

Prueba aplicaciones iOS/Android en busca de almacenamiento de datos inseguro, riesgos de ingeniería inversa y fallos en las API, siguiendo las directrices OWASP Mobile Top 10.

Automatiza el análisis estático (SAST) y dinámico (DAST) de aplicaciones móviles para detectar vulnerabilidades como secretos codificados o configuraciones TLS débiles.

Identifica firewalls mal configurados, puertos abiertos y protocolos débiles en redes locales e híbridas, reforzando las defensas.

Ofrece pentesting escalable y basado en suscripción con informes detallados y seguimiento de la remediación para flujos de trabajo de seguridad ágiles.

Detecta y agiliza la eliminación de sitios de phishing que suplantan su marca, minimizando el daño reputacional y las pérdidas por fraude.

Simula amenazas persistentes avanzadas (APT) adaptadas a su sector, probando las capacidades de detección/respuesta frente a cadenas de ataque realistas.

Las pruebas manuales y automatizadas detectan fallos de SQLi, XSS y lógica empresarial en aplicaciones web, alineadas con el Top 10 de OWASP y las normas regulatorias.

Al aprovechar una combinación de inteligencia artificial avanzada e inteligencia humana, ImmuniWeb ofrece un enfoque holístico de la ciberseguridad, lo que permite a las instituciones financieras no solo cumplir los estrictos requisitos técnicos de la Regulación de Ciberseguridad del NYDFS, sino también mejorar de forma proactiva su postura de seguridad general frente a las amenazas cibernéticas en evolución constante.

Lista de recursos autoritativos

Cumpla los requisitos normativos con la plataforma de IA ImmuniWeb®.

ImmuniWeb también puede ayudar a cumplir con otras leyes y normativas de protección de datos: