Cumplimiento con la Ley de Protección de Datos Personales Digitales (DPDPA) de India

La Ley de Protección de Datos Personales Digitales (DPDPA) de la India, de 2023, es la primera ley integral de privacidad de datos de la India, que regula el procesamiento de datos personales por empresas y entidades gubernamentales.

El paisaje digital de la India está evolucionando rápidamente, y con ello surge la necesidad crítica de regulaciones sólidas sobre privacidad de datos. La Ley de Protección de Datos Personales Digitales (DPDPA), aprobada en 2023, marca un momento crucial para proteger los datos personales de los individuos en India.

Este artículo ofrece una panorámica completa de la DPDPA, sus aspectos clave del cumplimiento, consideraciones técnicas y cómo las organizaciones pueden navegar este nuevo marco regulatorio.

Resumen de la Ley de Protección de Datos Personales Digitales de la India (DPDPA)

La DPDPA, aprobada en agosto de 2023 y cuyas normas detallando su marco operativo se publicaron en enero de 2025, es la ley integral de privacidad de datos de India. Busca equilibrar los derechos individuales sobre los datos con la necesidad de procesamiento de datos para el crecimiento económico y los servicios públicos. La ley define roles clave:

- Titular de los datos: La persona a la que se refieren los datos personales.

- Data Fiduciary: La entidad que determina la finalidad y los medios del tratamiento de los datos personales.

- Responsable del procesamiento: Una entidad que procesa datos personales por cuenta de un Fiduciario de datos.

- Fiduciarios de datos importantes: una categoría especial de fiduciarios de datos identificada en función de factores como el volumen y la sensibilidad de los datos procesados, el riesgo para los titulares de datos y el impacto potencial en la soberanía e integridad de la India. Estas entidades enfrentan obligaciones reforzadas.

La DPDPA se aplica al procesamiento de datos personales digitales dentro de la India y al procesamiento extranjero si implica ofrecer bienes o servicios a individuos en la India. Cubre los datos personales recopilados en forma digital o no digital y posteriormente digitalizados.

Aspectos clave de la cumplimentación de la Ley India de Protección de Datos Personales Digitales (DPDPA)

El cumplimiento de la DPDPA requiere un enfoque multifacético, que abarque medidas legales, organizativas y técnicas. Los aspectos clave incluyen:

- Gestión del consentimiento:

- Consentimiento específico, informado e incondicional: los fiduciarios de datos deben obtener un consentimiento libre, específico, informado e incondicional. Esto significa explicar claramente por qué se recopilan los datos, cómo se utilizarán y qué derechos tiene el titular de los datos.

- Acción afirmativa clara: El consentimiento debe indicarse mediante una acción afirmativa clara. Las casillas preseleccionadas o el consentimiento implícito mediante el silencio generalmente no son suficientes.

- Fácil retirada: Los titulares de los datos deben poder retirar su consentimiento con la misma facilidad con la que lo dieron. El tratamiento debe cesar inmediatamente tras la retirada, salvo que la ley disponga lo contrario.

- Consentimiento paterno verificable: Para niños y personas con discapacidad, se exige el consentimiento verificable de un padre o tutor legal.

- Gestores de consentimiento: La ley introduce el concepto de «Gestores de consentimiento», entidades registradas en la Junta de Protección de Datos de la India, para facilitar la gestión del consentimiento entre los Titulares de los Datos y los Fiduciarios de Datos. Deben proporcionar plataformas amigables para que las personas gestionen su consentimiento.

- Derechos de los interesados: La DPDPA otorga varios derechos a los interesados, similares a los que se encuentran en las normativas de privacidad globales:

- Derecho de acceso: los titulares de datos pueden solicitar un resumen de sus datos personales en poder de un fiduciario de datos e información sobre su tratamiento.

- Derecho de rectificación y supresión: Las personas pueden solicitar la rectificación o actualización de datos inexactos, así como la supresión de datos cuando ya no sean necesarios o se retire el consentimiento (a menos que la conservación sea exigida por la ley).

- Derecho a retirar el consentimiento: Como se mencionó anteriormente, este es un derecho fundamental.

- Derecho a presentar quejas: Las personas pueden presentar quejas directamente ante el fiduciario de datos y, si no están satisfechas, acudir al Consejo Indio de Protección de Datos.

- Derecho a ser informado: Los fiduciarios de datos deben informar claramente a las personas sobre los fines de la recopilación de datos, su uso y sus derechos en lenguaje claro.

- Seguridad y protección de datos:

- Medidas de seguridad razonables: Las organizaciones deben implementar medidas técnicas y organizativas robustas para proteger los datos personales contra el acceso, recopilación, uso, divulgación, modificación o eliminación no autorizados. Esto incluye:

- Cifrado: Cifrar los datos personales en reposo y en tránsito.

- Ofuscación y enmascaramiento: técnicas para ocultar datos sensibles.

- Control de acceso: Implementar controles de acceso basados en roles (RBAC) y principios de privilegio mínimo para restringir el acceso a los datos personales según la necesidad de conocerlos.

- Evaluaciones periódicas de seguridad: Realizar auditorías de seguridad periódicas, evaluaciones de vulnerabilidad y pruebas de penetración para identificar y remediar las debilidades.

- Mantenimiento de registros de acceso: mantener registros detallados de quién accede a qué datos y cuándo.

- Eliminación segura: Implementación de métodos seguros para la eliminación de datos personales (por ejemplo, borrado de datos, trituración).

- Medidas de seguridad razonables: Las organizaciones deben implementar medidas técnicas y organizativas robustas para proteger los datos personales contra el acceso, recopilación, uso, divulgación, modificación o eliminación no autorizados. Esto incluye:

- Notificación de violaciones de datos: Los fiduciarios de datos están obligados a notificar a la Junta de Protección de Datos de la India y a los titulares de datos afectados cualquier violación de datos de forma clara, concisa y oportuna (en un plazo de 72 horas desde la detección). La notificación debe describir la naturaleza, el alcance, el momento y el impacto de la violación, junto con las medidas de mitigación.

- Conservación de datos: los datos personales no deben conservarse más tiempo del necesario para el cumplimiento de la finalidad específica para la que fueron recopilados o según lo exija la ley. Las organizaciones deben definir y cumplir políticas y calendarios claros de conservación de datos, garantizando su eliminación segura o su anonimización cuando ya no sean necesarios.

- Responsabilidad y gobernanza:

- Delegado de protección de datos (DPO): Los fiduciarios de datos importantes están obligados a designar a un DPO con sede en la India. Los fiduciarios de datos más pequeños pueden designar a una persona para cuestiones relacionadas con el procesamiento de datos. El DPO actúa como punto focal para las cuestiones de protección de datos.

- Políticas y procedimientos: Las organizaciones deben desarrollar e implementar políticas y procedimientos integrales que regulen la recopilación, uso, divulgación y gestión de datos, incluyendo mecanismos de consentimiento, calendarios de retención de datos, medidas de seguridad y protocolos de respuesta ante incidentes.

- Evaluaciones de impacto en la protección de datos (DPIAs): antes de emprender nuevos proyectos o iniciativas que impliquen el tratamiento de datos personales, las organizaciones deben realizar DPIAs para evaluar y mitigar los posibles riesgos para la privacidad.

- Formación de los empleados: Los programas regulares de formación y sensibilización son fundamentales para educar al personal sobre sus responsabilidades en materia de protección de datos.

- Transferencias transfronterizas de datos: La DPDPA impone restricciones a las transferencias transfronterizas de datos y exige al gobierno que publique directrices que establezcan cuándo se permiten dichas transferencias para garantizar una protección adecuada en el país receptor.

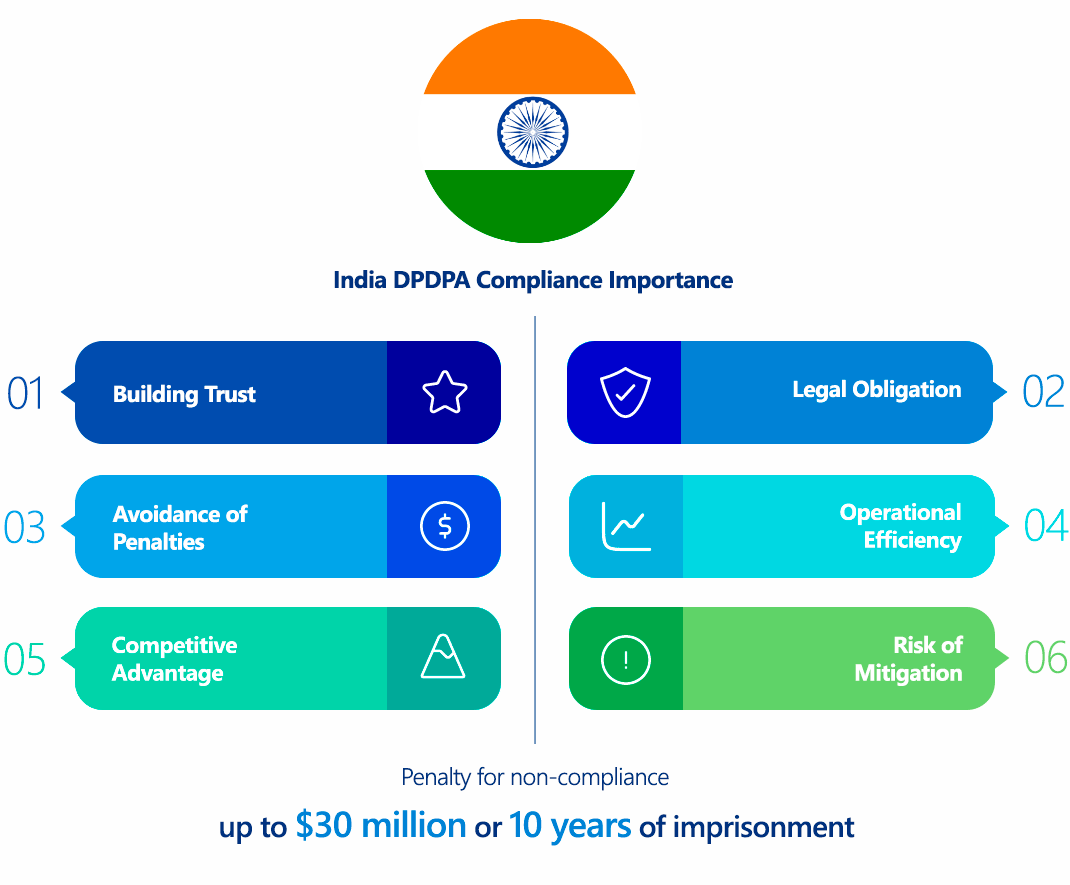

¿Por qué es importante la conformidad con la Ley India de Protección de Datos Personales Digitales (DPDPA)?

El cumplimiento de la DPDPA es fundamental por varias razones:

- Obligación legal: Se trata de un requisito legal obligatorio, y su incumplimiento puede acarrear sanciones importantes.

- Fomentar la confianza: Cumplir con los principios de privacidad de datos fomenta la confianza entre clientes, empleados y otras partes interesadas, mejorando la reputación y la imagen de marca.

- Mitigación de riesgos: el cumplimiento ayuda a las organizaciones a minimizar el riesgo de violaciones de datos, daños a la reputación, responsabilidades legales y pérdidas financieras asociadas al incumplimiento.

- Eficiencia operativa: la implementación de prácticas sólidas de protección de datos puede optimizar los procesos de manejo de datos y mejorar la gobernanza de datos en general.

- Ventaja competitiva: en un mundo cada vez más consciente de la privacidad, demostrar una sólida protección de datos puede ser un diferenciador competitivo.

- Evitar sanciones: La DPDPA impone sanciones sustanciales por incumplimiento, lo que puede suponer una carga financiera significativa.

¿Quién debe cumplir con la Ley de Protección de Datos Personales Digitales (DPDPA) de la India?

La DPDPA se aplica ampliamente a:

- Cualquier persona que procese datos personales digitales dentro del territorio indio. Esto incluye individuos, familias hindúes conjuntas, compañías, firmas, asociaciones de personas (registradas o no) y el Estado.

- Tratamiento en el extranjero de datos personales digitales ofreciendo bienes o servicios a personas en la India. Esto significa que las organizaciones fuera de la India que se dirigen a residentes indios también deben cumplir.

- Tratamiento de datos personales recopilados en formato no digital y digitalizados posteriormente.

Existen exenciones para el tratamiento de datos con fines personales o domésticos.

Comparación entre la Ley de Protección de Datos Personales Digitales de la India (DPDPA) y el RGPD

Aunque tanto la DPDPA como el GDPR (General Data Protection Regulation) son leyes exhaustivas en materia de privacidad de datos, existen similitudes y diferencias clave:

| Característica | DPDPA (India) | RGPD (Unión Europea) |

|---|---|---|

| Alcance | Se aplica a los datos personales digitales en la India y a las entidades extranjeras que ofrecen bienes o servicios a indios. Abarca el sector privado y los organismos gubernamentales. | Se aplica al tratamiento de datos personales dentro de la UE y a las organizaciones fuera de la UE si ofrecen bienes o servicios a residentes de la UE o supervisan su comportamiento. Abarca tanto el sector privado como el público. |

| Datos sensibles | No define expresamente los datos sensibles, pero el gobierno puede clasificar categorías de datos sensibles. | Define explícitamente las «categorías especiales de datos personales» (por ejemplo, datos de salud, origen racial, opiniones políticas), que requieren una mayor protección. |

| Consentimiento | Requiere consentimiento libre, específico, informado e incondicional con acción afirmativa clara. Retirada fácil. Consentimiento paterno verificable para menores. Introduce "Consent Managers". | Requiere una acción clara y afirmativa para el consentimiento, que debe ser libre, específica, informada e inequívoca. Retirada fácil. Consentimiento parental para menores. |

| Derechos del titular de datos | Acceso, corrección, borrado, retirada del consentimiento, solución de quejas, derecho a ser informado. No incluye portabilidad de datos. | Acceso, rectificación, supresión («derecho al olvido»), portabilidad de los datos, limitación del tratamiento, oposición al tratamiento, derecho a no ser objeto de decisiones automatizadas. Derechos más amplios. |

| Localización de datos | No impone una localización estricta de datos, pero el gobierno puede imponer restricciones a las transferencias internacionales. | No existe una localización estricta de los datos, pero las transferencias fuera del EEE requieren garantías adecuadas (por ejemplo, cláusulas contractuales estándar, normas corporativas vinculantes). |

| Data Protection Officer | Obligatorio para los fiduciarios de datos importantes (con sede en la India). | Mandatory for public authorities, organizations processing large scale special categories of data, or those involved in regular and systematic monitoring of data subjects. Can be internal or external. |

| Notificación de brechas | Notificar al Data Protection Board y a los Data Principals afectados en un plazo de 72 horas. | Notificar a la autoridad de control dentro de 72 horas, salvo que sea poco probable que se produzca un riesgo para los derechos y libertades. Notificar a los interesados sin demora indebida si el riesgo es alto. |

| Sanciones | multas monetarias significativas, con posibilidad de multas escalonadas | Sanciones más elevadas: hasta 20 millones de euros o el 4 % de la facturación global anual, lo que sea mayor, por infracciones graves. |

| Base jurídica para el tratamiento | Principalmente el consentimiento, pero también los usos legítimos para ciertos fines (por ejemplo, servicios gubernamentales, emergencias médicas). | Consentimiento, intereses legítimos, necesidad contractual, obligación legal, intereses vitales, tarea pública. Bases jurídicas más explícitas y variadas. |

| Registros de actividades de tratamiento (RoPA) | No es obligatorio explícitamente para todas las organizaciones, pero los fiduciarios de datos deben mantener registros de los consentimientos y las notificaciones de violaciones de datos. | Obligatorio para la mayoría de las organizaciones, detallando las actividades de procesamiento, los fines, las categorías de datos, los destinatarios, los períodos de conservación y las medidas de seguridad. |

Cómo garantizar el cumplimiento de la Ley印度 Digital Personal Data Protection Act (DPDPA)?

Achieving DPDPA compliance requires a systematic and ongoing effort. Here are key steps and technical considerations:

- Inventario y mapeo de datos:

- Detalle técnico: Implemente herramientas y soluciones de descubrimiento de datos (por ejemplo, utilizando plataformas de descubrimiento de datos basadas en IA) para identificar, clasificar y mapear todos los datos personales recopilados, almacenados, procesados y compartidos en los sistemas de su organización (locales, en la nube, aplicaciones, bases de datos, etc.).

- Detalle técnico: Clasificar los datos por tipo (por ejemplo, PII, datos personales sensibles si clasificados posteriormente), finalidad de la recolección y base legal para el tratamiento.

- Detalles técnicos: Documentar los flujos de datos: dónde se originan los datos, cómo se mueven a través de los sistemas, dónde se almacenan y con quién se comparten (incluidos los procesadores terceros).

- 2. Implementación de un sistema de gestión del consentimiento:

- Detalles técnicos: Implementar una plataforma robusta de gestión del consentimiento (CMP) o desarrollar mecanismos internos para:

- Obtenga y registre un consentimiento claro y afirmativo (por ejemplo, mediante opciones de aceptación granulares).

- Proporcione avisos de privacidad claros y comprensibles en el momento de la recopilación de datos.

- Permitir la retirada fácil del consentimiento.

- Mantener un registro de auditoría detallado de todas las interacciones de consentimiento (quién, cuándo y qué se consintió).

- Integre cookies y tecnologías de seguimiento de sitios web para gestionar las preferencias de los usuarios.

- Implemente mecanismos de verificación de edad para el consentimiento verificable de los padres.

- Detalles técnicos: Implementar una plataforma robusta de gestión del consentimiento (CMP) o desarrollar mecanismos internos para:

- Implementar mecanismos de solicitud del titular de los datos (DPR):

- Detalles técnicos: Establecer canales seguros y fáciles de usar para que los titulares de los datos ejerzan sus derechos (acceso, rectificación, supresión, retirada). Esto puede implicar:

- Un portal o formulario web dedicado a la privacidad.

- Flujos de trabajo automatizados para gestionar los DPR, incluida la verificación de identidad.

- Procesos para garantizar respuestas oportunas y precisas (dentro de los plazos estipulados).

- Integración con sistemas de datos para la recuperación, modificación o eliminación eficiente de datos.

- Detalles técnicos: Establecer canales seguros y fáciles de usar para que los titulares de los datos ejerzan sus derechos (acceso, rectificación, supresión, retirada). Esto puede implicar:

- Mejorar la postura de seguridad de datos

- Detalles técnicos: Implemente y revise periódicamente medidas integrales de ciberseguridad:

- Cifrado: aplicar un cifrado fuerte (por ejemplo, AES-256) para los datos en reposo (bases de datos, almacenamiento) y en tránsito (TLS/SSL para las comunicaciones de red).

- Controles de acceso: Implementar un estricto control de acceso basado en roles (RBAC) y el principio del mínimo privilegio. Utilizar autenticación multifactorial (MFA) para acceder a sistemas sensibles.

- Segmentación de redes: Segmentar las redes para limitar el alcance de posibles brechas.

- Gestión de vulnerabilidades: Realizar análisis continuos de vulnerabilidades, pruebas de penetración y auditorías de seguridad de aplicaciones, redes e infraestructura.

- Gestión de Información y Eventos de Seguridad (SIEM): Implementar soluciones SIEM para recopilar, analizar y correlacionar registros de seguridad con el fin de detectar amenazas en tiempo real y responder a incidentes.

- Sistemas de detección/previsión de intrusiones (IDS/IPS): Implementar IDS/IPS para supervisar el tráfico de red en busca de actividad maliciosa.

- Prevención de pérdida de datos (DLP): Implemente soluciones DLP para evitar la transmisión no autorizada de datos sensibles.

- Prácticas de codificación segura: Capacitar a los desarrolladores en principios de codificación segura (por ejemplo, OWASP Top 10) para minimizar vulnerabilidades en las aplicaciones.

- Copias de seguridad periódicas y recuperación ante desastres: Implemente planes robustos de copia de seguridad y recuperación ante desastres para garantizar la disponibilidad y resiliencia de los datos.

- Detalles técnicos: Implemente y revise periódicamente medidas integrales de ciberseguridad:

- Desarrollar un plan de respuesta a brechas de datos:

- Detalle técnico: Elaborar y probar regularmente un plan detallado de respuesta a incidentes que cubra:

- Detección y contención de brechas.

- Análisis forense para determinar el alcance y el impacto.

- Protocolos de comunicación para notificar a la Junta de Protección de Datos y a los interesados afectados dentro del plazo de 72 horas.

- Pasos de remediación para prevenir futuros incidentes.

- Herramientas técnicas para la respuesta rápida a incidentes y el análisis forense digital.

- Detalle técnico: Elaborar y probar regularmente un plan detallado de respuesta a incidentes que cubra:

- Políticas de retención y eliminación de datos:

- Detalle técnico: Definir y hacer cumplir calendarios claros de retención de datos para diferentes categorías de datos personales, según los requisitos legales, regulatorios y empresariales.

- Detalle técnico: Implementar procesos automáticos o manuales para la eliminación segura o anonimización de datos cuando finalicen los plazos de retención. Utilizar métodos como la eliminación criptográfica, la degausación o la destrucción física para hardware.

- Gestión de riesgos de terceros:

- Detalles técnicos: Realice la debida diligencia con todos los proveedores externos y procesadores de datos que manejan datos personales.

- Detalles técnicos: Asegúrese de que los acuerdos contractuales con los procesadores incluyan cláusulas que exijan el cumplimiento de la DPDPA y las medidas de seguridad adecuadas.

- Detalles técnicos: Audite periódicamente las prácticas de seguridad de terceros.

- Formación y concienciación de los empleados:

- Detalle técnico: Realizar sesiones de capacitación periódicas sobre los requisitos de la DPDPA, las mejores prácticas en manejo de datos y la concienciación en seguridad para todos los empleados que manejan datos personales.

Consecuencias del incumplimiento de la Ley de Protección de Datos Personales Digitales de la India (DPDPA)

La DPDPA establece sanciones significativas por incumplimiento, lo que subraya la importancia del cumplimiento. Aunque los montos específicos de las sanciones puedan detallarse en las normas, la ley indica un enfoque escalonado con multas sustanciales por diversas infracciones, incluyendo:

- Fracaso en proteger los datos personales: esto podría conllevar una multa de hasta INR 250 crore (aproximadamente USD 30 millones).

- Incumplimiento de la obligación de notificar a la Junta una violación de datos: hasta INR 200 crore.

- Incumplimiento de las obligaciones relativas a los datos de los niños: hasta INR 1500 millones.

- Incumplimiento de la obligación del fiduciario de datos de notificar al titular de los datos: hasta INR 50 crore.

Estas sanciones resaltan las graves implicaciones financieras para las organizaciones que no cumplen, además del daño a su reputación y la posible pérdida de la confianza de los clientes.

¿Cómo ayuda ImmuniWeb a cumplir con la Ley de Protección de Datos Personales Digitales de la India (DPDPA)?

ImmuniWeb, con su plataforma de ciberseguridad basada en inteligencia artificial, puede ayudar significativamente a las organizaciones a alcanzar y mantener el cumplimiento de la DPDPA, especialmente desde la perspectiva de la garantía técnica. Aunque ImmuniWeb no es un bufete de abogados y no ofrece asesoramiento jurídico, sus soluciones pueden ayudar a abordar los requisitos técnicos de la DPDPA:

ImmuniWeb lleva a cabo pruebas de penetración profunda en API, descubriendo vulnerabilidades como endpoints inseguros, autenticación rota y fugas de datos, asegurando el cumplimiento con OWASP API Security Top 10.

Los escaneos automatizados impulsados por IA detectan configuraciones incorrectas, permisos excesivos y cifrado débil en las APIs REST, SOAP y GraphQL, proporcionando información útil para la corrección.

ImmuniWeb ofrece servicios de pruebas de penetración de aplicaciones con nuestro galardonado producto ImmuniWeb® On-Demand.

La premiada plataforma ImmuniWeb® AI para la gestión de la postura de seguridad de las aplicaciones (ASPM) ayuda a descubrir de manera agresiva y continua toda la huella digital de una organización, incluidas las aplicaciones web, APIs y aplicaciones móviles ocultas, desconocidas y olvidadas.

ImmuniWeb detecta y supervisa continuamente los activos de TI expuestos (aplicaciones web, API, servicios en la nube), lo que reduce los puntos ciegos y previene brechas mediante una calificación de riesgo en tiempo real.

ImmuniWeb ofrece servicios de pruebas de penetración automatizadas con nuestro galardonado producto ImmuniWeb® Continuous.

Simula ataques avanzados en entornos AWS, Azure y GCP para identificar malas configuraciones, roles IAM inseguros y almacenamiento expuesto, alineado con los benchmarks del CIS.

Automatiza la detección de malas configuraciones en la nube, brechas de cumplimiento (por ejemplo, PCI DSS, HIPAA) y TI en la sombra, y ofrece orientación para la corrección de una infraestructura en la nube resiliente.

Combina simulaciones de ataques impulsadas por inteligencia artificial con la experiencia humana para poner a prueba las defensas 24/7, imitando a adversarios del mundo real sin interrumpir las operaciones.

Ejecuta escenarios de ataque automatizados para validar los controles de seguridad, exponiendo las debilidades de las redes, las aplicaciones y los puntos finales antes de que los atacantes las exploiten.

Proporciona pentesting continuo y mejorado con IA para identificar nuevas vulnerabilidades tras la implementación, garantizando una mitigación proactiva de riesgos más allá de auditorías puntuales.

Prioritiza y remedia los riesgos en tiempo real correlacionando inteligencia de amenazas con vulnerabilidades en los activos, minimizando las ventanas de explotación.

Supervisa la Dark Web, los paste sites y los foros de hackers en busca de credenciales robadas, datos filtrados y amenazas dirigidas, lo que permite tomar acción preventiva.

La premiada plataforma ImmuniWeb® AI para la gestión del estado de seguridad de los datos ayuda a descubrir y supervisar continuamente los activos digitales de una organización expuestos a Internet, incluidas las aplicaciones web, las API, el almacenamiento en la nube y los servicios de red.

Analiza el Darknet en busca de datos comprometidos de empleados/clientes, propiedad intelectual y esquemas de fraude, alertando a las organizaciones sobre brechas.

Prueba aplicaciones iOS/Android en busca de almacenamiento de datos inseguro, riesgos de ingeniería inversa y fallos en las API, siguiendo las directrices OWASP Mobile Top 10.

Automatiza el análisis estático (SAST) y dinámico (DAST) de aplicaciones móviles para detectar vulnerabilidades como secretos codificados o configuraciones TLS débiles.

Identifica firewalls mal configurados, puertos abiertos y protocolos débiles en redes locales e híbridas, reforzando las defensas.

Ofrece pentesting escalable y basado en suscripción con informes detallados y seguimiento de la remediación para flujos de trabajo de seguridad ágiles.

Detecta y agiliza la eliminación de sitios de phishing que suplantan su marca, minimizando el daño reputacional y las pérdidas por fraude.

Simula amenazas persistentes avanzadas (APT) adaptadas a su sector, probando las capacidades de detección/respuesta frente a cadenas de ataque realistas.

Las pruebas manuales y automatizadas detectan fallos de SQLi, XSS y lógica empresarial en aplicaciones web, alineadas con el Top 10 de OWASP y las normas regulatorias.

La plataforma mejorada con IA de ImmuniWeb combina la automatización con la validación de expertos para obtener insights de seguridad prácticos y compatibles con el cumplimiento normativo.

Al aprovechar las soluciones técnicas avanzadas de ImmuniWeb, las organizaciones pueden reforzar significativamente su postura de ciberseguridad, identificar y remediar vulnerabilidades, y abordar de manera eficaz los requisitos técnicos incluidos en la DPDPA, allanando así el camino hacia el cumplimiento integral de la privacidad de datos en India.

Lista de recursos autoritativos

Cumpla los requisitos normativos con la plataforma de IA ImmuniWeb®.

ImmuniWeb también puede ayudar a cumplir con otras leyes y normativas de protección de datos:

Europa

RGPD de la UE

EU DORA

NIS 2 de la UE

Ley de Ciberresiliencia de la UE

EU AI Act

Directiva ePrivacy de la UE

UK GDPR

FADP suiza

Circular FINMA 2023/1

América del Norte y del Sur

Oriente Medio y África

Ley de Protección de Datos Personales de Catar.

Ley de Protección de Datos Personales de Arabia Saudita

Marco de ciberseguridad de la Autoridad Monetaria de Arabia Saudí (1.0)

Ley de Protección de la Información Personal de Sudáfrica

UAE Information Assurance Regulation (1.1)

Ley de Protección de Datos Personales de los EAU

Asia-Pacífico

Australia Privacy Act

Ordenanza sobre la protección de datos personales de Hong Kong

Ley de Protección de Datos Personales Digitales de la India

Ley de Protección de la Información Personal de Japón

Ley de Protección de Datos Personales de Singapur