Cumplimiento de la Directiva NIS 2 de la UE

La Directiva EU NIS2 fortalece la gestión de riesgos de ciberseguridad y las obligaciones de informe para entidades críticas e importantes en diversos sectores, con el fin de mejorar la resiliencia frente a amenazas cibernéticas y garantizar un alto nivel común de seguridad en toda la UE.

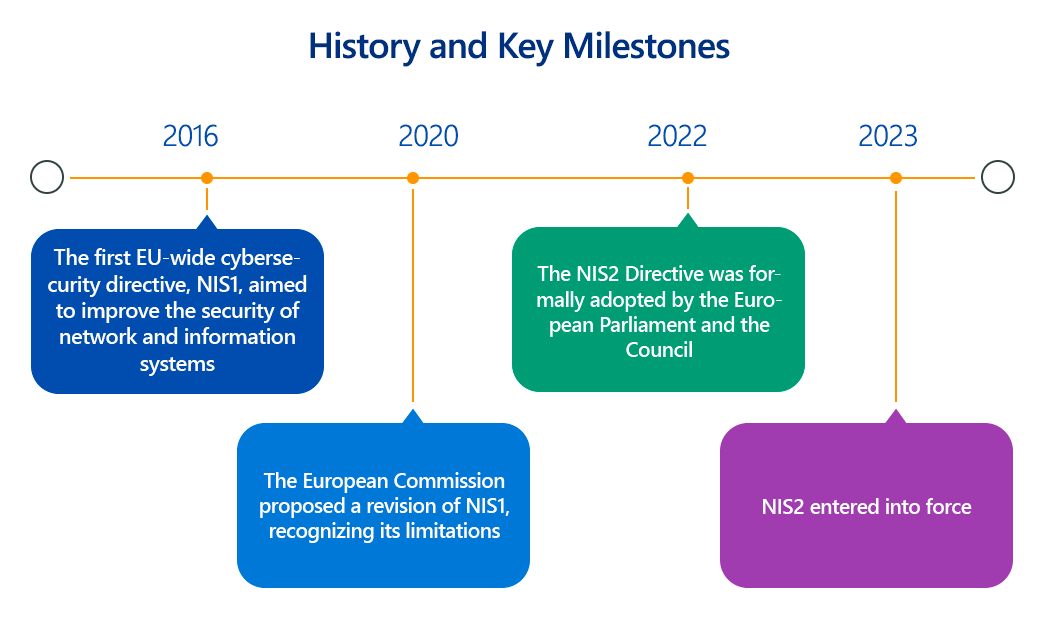

La Directiva de la Unión Europea sobre medidas para un alto nivel común de ciberseguridad en toda la Unión (Directiva NIS2), que sustituyó a su predecesora (NIS1) el 17 de octubre de 2024, es una piedra angular de la estrategia de ciberseguridad de la UE.

Su objetivo es mejorar significativamente la postura general de ciberseguridad de los sectores críticos y los proveedores de servicios digitales en toda la UE, fomentando un panorama digital más resistente ante las crecientes amenazas cibernéticas. Este artículo profundiza en los mandatos técnicos de NIS2, su importancia, su alcance y cómo las organizaciones pueden lograr el cumplimiento.

Descripción general de la Directiva EU NIS2

La NIS2 representa una revisión y ampliación exhaustivas de la Directiva NIS original de 2016. Su objetivo principal es armonizar los requisitos de ciberseguridad y las medidas de aplicación en todos los Estados miembros de la UE, garantizando un alto nivel común de ciberresiliencia. La Directiva amplía el ámbito de las entidades cubiertas, introduce obligaciones más estrictas en materia de gestión de riesgos de ciberseguridad y notificación de incidentes, y refuerza las competencias de supervisión y ejecución de las autoridades nacionales.

Los pilares clave de la NIS2 incluyen:

- Ámbito ampliado: Aumenta significativamente el número y tipos de entidades que deben cumplir, extendiéndose más allá de la infraestructura crítica tradicional para incluir una mayor variedad de sectores "esenciales" e "importantes".

- Requisitos más estrictos de gestión de riesgos: exige medidas específicas de ciberseguridad que las entidades deben implementar para gestionar los riesgos de sus redes y sistemas de información.

- Mejora de la notificación de incidentes: Establece requisitos más claros y prescriptivos para la notificación de incidentes de ciberseguridad significativos a los equipos nacionales de respuesta a incidentes de seguridad informática (CSIRT) o a las autoridades competentes.

- Seguridad de la cadena de suministro: se da mayor énfasis en la gestión de los riesgos de ciberseguridad dentro de la cadena de suministro, exigiendo a las entidades que evalúen las prácticas de seguridad de sus proveedores directos.

- Responsabilidad de la dirección: introduce disposiciones que hacen responsables a los órganos de dirección por la gestión de los riesgos de ciberseguridad, incluida la posible responsabilidad personal.

- Mejora de la cooperación: refuerza la cooperación y el intercambio de información entre los Estados miembros y las autoridades competentes (por ejemplo, ENISA, CSIRTs).

La NIS2 clasifica las entidades incluidas en su ámbito de aplicación en dos categorías en función de su criticalidad y tamaño:

- Entidades esenciales: Por lo general, entidades de mayor tamaño en sectores altamente críticos (por ejemplo, energía, transporte, banca, sanidad, infraestructura digital, administración pública). Se enfrentan a una supervisión proactiva y ex ante, con medidas de ejecución más estrictas y multas más altas.

- Entidades importantes: Entidades medianas de sectores críticos u otros importantes (por ejemplo, servicios postales y de mensajería, gestión de residuos, producción de alimentos, fabricación, proveedores digitales). Están sujetas a supervisión ex post, lo que significa que la supervisión suele producirse después de un incidente o de un indicio de incumplimiento.

Aspectos clave del cumplimiento de la Directiva NIS2 de la UE

Para las organizaciones sujetas a la Directiva NIS2, el cumplimiento requiere la implementación de medidas técnicas y organizativas robustas:

- Gestión de riesgos de ciberseguridad (Artículo 21):

- Detalle técnico: Las entidades deben adoptar un «enfoque de todos los riesgos» para gestionar los riesgos para la seguridad de sus redes y sistemas de información. Esto implica evaluaciones de riesgos exhaustivas que identifiquen, analicen y prioricen amenazas (por ejemplo, ransomware, phishing, amenazas internas, DDoS, interrupciones físicas) y vulnerabilidades.

- Medidas obligatorias (lista mínima): La Directiva exige la implementación de medidas específicas, entre las que se incluyen:

- Gestión de incidentes: Procedimientos técnicos para la detección, análisis, contención, erradicación, recuperación y revisión posterior al incidente. Esto implica sistemas de gestión de información y eventos de seguridad (SIEM), detección y respuesta en puntos finales (EDR) y una infraestructura de registro robusta.

- Continuidad empresarial y gestión de crisis: Planes técnicos para la gestión de copias de seguridad, recuperación ante desastres y gestión de crisis, para garantizar la continuidad de servicios esenciales durante y después de un incidente. Esto incluye definir los Objetivos de Tiempo de Recuperación (RTO) y los Objetivos de Punto de Recuperación (RPO).

- Seguridad de la cadena de suministro: Medidas técnicas y organizativas para garantizar la seguridad de la cadena de suministro, incluida la evaluación de las prácticas de ciberseguridad de los proveedores directos y proveedores de servicios. Esto puede implicar cláusulas contractuales de seguridad, auditorías de seguridad y el cumplimiento de marcos de seguridad de la cadena de suministro.

- Seguridad en la adquisición, el desarrollo y el mantenimiento de redes y sistemas de información: Aplicación de principios de seguridad por diseño, prácticas de codificación segura (por ejemplo, mitigación de los 10 principales riesgos de OWASP), gestión de configuración, gestión de cambios y pruebas de seguridad periódicas (por ejemplo, pruebas de penetración, escaneo de vulnerabilidades) a lo largo del ciclo de vida del desarrollo de software (SDLC).

- Gestión y divulgación de vulnerabilidades: establecimiento de procedimientos para identificar, documentar y remediar vulnerabilidades, incluida una política de divulgación coordinada de vulnerabilidades (CVD) y la aplicación puntual de parches de seguridad.

- Políticas y procedimientos sobre el uso de la criptografía y el cifrado: Políticas técnicas sobre el uso adecuado de algoritmos criptográficos robustos (por ejemplo, AES-256 para datos simétricos en reposo, TLS 1.2+ para datos en tránsito) y prácticas de gestión de claves.

- Seguridad de los recursos humanos, control de acceso y gestión de activos: Implementación de sistemas robustos de gestión de identidades y accesos (IAM), autenticación multifactorial (MFA) para sistemas críticos, principio del privilegio mínimo e inventarios seguros de activos (hardware y software).

- Autenticación multifactorial (MFA) y comunicaciones seguras: Imponer la MFA o soluciones de autenticación continua cuando sea apropiado. Garantizar comunicaciones seguras de voz, vídeo y texto, así como sistemas de comunicación de emergencia seguros (por ejemplo, canales de comunicación cifrados).

- Notificación de incidentes (Artículo 23):

- Detalles técnicos: Plazos y requisitos estrictos para notificar incidentes significativos de ciberseguridad al CSIRT o a la autoridad competente.

- Proceso:

- Alerta temprana (dentro de 24 horas): Notificación inicial que indica si el incidente parece malicioso o ilegal.

- Notificación de incidentes (en un plazo de 72 horas): Actualización sobre el incidente, incluida una evaluación preliminar de su gravedad e impacto.

- Informe final (en el plazo de un mes): Informe detallado sobre el incidente, su causa raíz, su impacto y las medidas de mitigación adoptadas.

- También se puede exigir a las entidades que notifiquen a los destinatarios de sus servicios si el incidente puede afectar negativamente la prestación de dichos servicios.

- Gobernanza y responsabilidad (artículo 20):

- Detalle técnico: Los órganos de gestión están expresamente obligados a aprobar y supervisar las medidas de gestión de riesgos de ciberseguridad. Esto incluye garantizar una formación adecuada en ciberseguridad para la dirección y los empleados.

- Estrategias Nacionales de Ciberseguridad: Los Estados miembros deben elaborar estrategias nacionales de ciberseguridad que incluyan políticas sobre seguridad de la cadena de suministro, gestión de vulnerabilidades y educación y concienciación en ciberseguridad.

¿Por qué es importante el cumplimiento de la Directiva NIS2 de la UE?

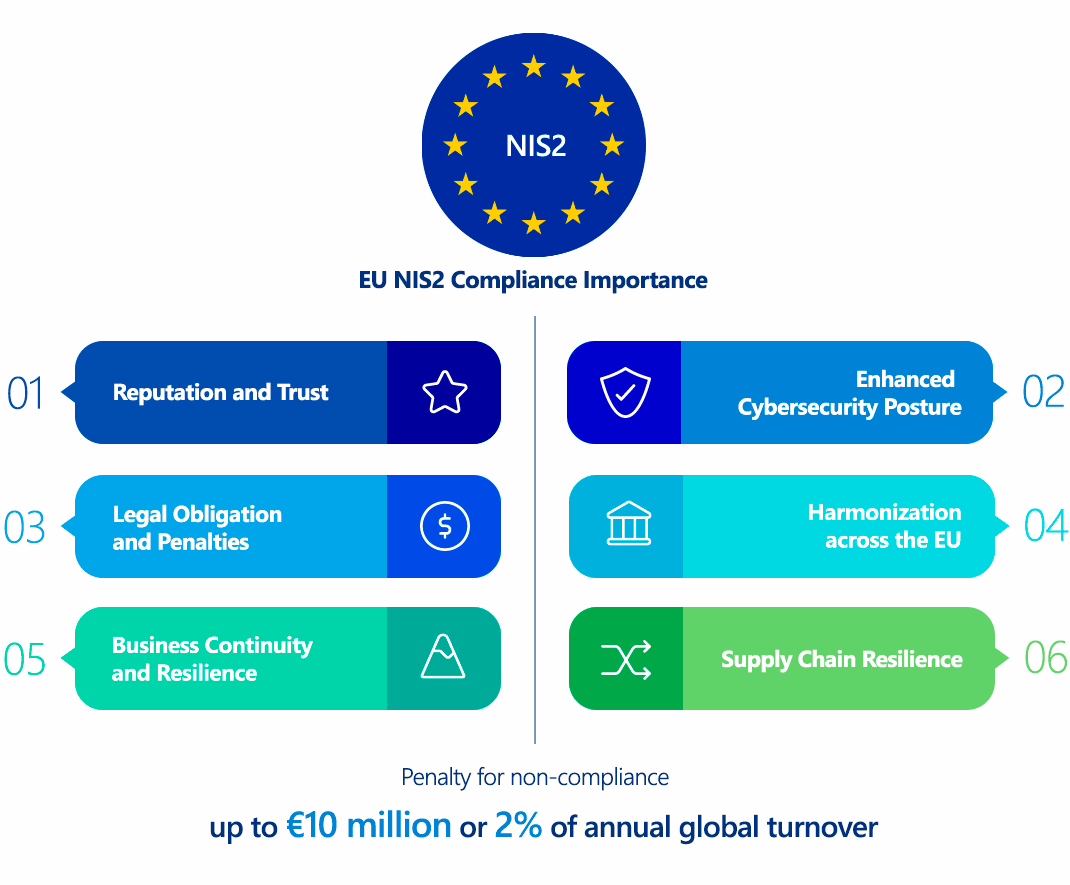

El cumplimiento de la NIS2 es fundamental por varias razones:

- Obligación legal y sanciones: La falta de cumplimiento puede provocar multas administrativas significativas (hasta 10 millones de euros o el 2% de la facturación anual global para Entidades Esenciales, y hasta 7 millones de euros o el 1,4% para Entidades Importantes). También pueden imponerse sanciones no monetarias, como órdenes de cumplimiento, auditorías de seguridad obligatorias y notificación pública de incumplimiento. Los órganos de gestión también pueden ser responsables personalmente.

- Mejor postura de ciberseguridad: La Directiva obliga a las organizaciones a adoptar un enfoque proactivo y sistemático de la ciberseguridad, lo que conduce a un mayor nivel de resiliencia frente a los ciberataques. Esto protege no solo a la organización, sino también a los servicios críticos que presta a la economía y la sociedad.

- Continuidad del negocio y resiliencia: al exigir planes robustos de continuidad del negocio y respuesta a incidentes, la NIS2 ayuda a las organizaciones a minimizar el tiempo de inactividad y el impacto en caso de un incidente cibernético, garantizando la prestación continua de servicios esenciales.

- Reputación y confianza: El cumplimiento de NIS2 demuestra un compromiso con una ciberseguridad sólida, generando confianza entre clientes, socios y reguladores. Esto puede ser una ventaja competitiva significativa en un mundo cada vez más digital e interconectado.

- Resiliencia de la cadena de suministro: El enfoque en la seguridad de la cadena de suministro refuerza el ecosistema general de ciberseguridad, ya que las vulnerabilidades en una parte de la cadena pueden tener efectos en cascada.

- Armonización en toda la UE: al establecer una base común, NIS2 reduce la fragmentación y las incoherencias en los requisitos de ciberseguridad entre los Estados miembros, simplificando el cumplimiento para las organizaciones que operan a través de fronteras.

¿Quién debe cumplir con la Directiva NIS2 de la UE?

La NIS2 amplía significativamente el ámbito de entidades cubiertas en comparación con la NIS1. Se aplica a entidades medianas y grandes (generalmente 50+ empleados o ingresos anuales de €10M+) que operan en los siguientes sectores, divididos en categorías «Esenciales» e «Importantes»:

Entidades esenciales:

- Energía: Electricidad, calefacción y refrigeración centralizadas, petróleo, gas, hidrógeno.

- Transporte: aéreo, ferroviario, acuático, terrestre.

- Banca: Instituciones de crédito.

- Infraestructuras de Mercados Financieros: plataformas de negociación, contrapartes centrales.

- Salud: proveedores de atención sanitaria, laboratorios de referencia de la UE, empresas farmacéuticas.

- Agua potable: Proveedores de agua

- Aguas residuales: gestión de aguas residuales.

- Infraestructura digital: proveedores de servicios DNS, registros de nombres TLD, proveedores de servicios de computación en la nube, proveedores de servicios de centros de datos, proveedores de redes de entrega de contenidos, proveedores de servicios gestionados, proveedores de servicios de seguridad gestionados.

- Gestión de servicios ICT (B2B): Proveedores de servicios gestionados y proveedores de servicios de seguridad gestionados.

- Administración pública: Administración pública central y regional.

- Espacio: Operadores de infraestructuras terrestres.

Entidades importantes:

- Servicios postales y de mensajería.

- Waste Management.

- Fabricación, producción y distribución de químicos.

- Producción, procesamiento y distribución de alimentos.

- Fabricación: Fabricantes de dispositivos médicos, productos informáticos, electrónicos, ópticos, equipos eléctricos, maquinaria, vehículos de motor y otros equipos de transporte.

- Proveedores digitales: mercados en línea, motores de búsqueda en línea, plataformas de redes sociales.

- Investigación: Organizaciones de investigación.

Exenciones: Las microempresas y pequeñas empresas (menos de 50 empleados Y menos de 10 millones de euros de volumen de negocios) suelen quedar excluidas, salvo en casos específicos en los que un Estado miembro las considere críticas o presten servicios únicos.

La Directiva tiene alcance extraterritorial, lo que significa que se aplica a las entidades establecidas fuera de la UE si ofrecen servicios dentro de la Unión.

Comparación entre la Directiva NIS2 de la UE y el RGPD

Tanto NIS2 como el RGPD son legislaciones fundamentales de la UE destinadas a salvaguardar los derechos y la seguridad digitales, pero se centran en aspectos diferentes:

| Característica | Directiva NIS2 de la UE | RGPD |

|---|---|---|

| Enfoque principal | Mejorar la resiliencia de la ciberseguridad de los sistemas de redes e información para servicios críticos y proveedores digitales. | Protegiendo los datos personales y la privacidad de las personas. |

| Alcance | Se aplica a sectores y tipos de entidades específicos considerados «esenciales» o «importantes» para la economía y la sociedad. Se centra en la seguridad de los sistemas. | Se aplica a cualquier organización que procese datos personales de residentes de la UE, independientemente del sector o el tamaño (con excepciones para las microempresas). Se centra en los interesados y sus derechos. |

| Aspectos técnicos | Exige medidas específicas de ciberseguridad: gestión de riesgos, gestión de incidentes, seguridad de la cadena de suministro, seguridad de la red, control de acceso (MFA), criptografía y gestión de vulnerabilidades. | Requiere medidas técnicas y organizativas adecuadas para proteger los datos personales (por ejemplo, cifrado, seudonimización, minimización de datos, controles de acceso, pruebas de seguridad periódicas). |

| Informe de incidentes | Información sobre incidentes cibernéticos significativos (que afecten la disponibilidad, integridad y confidencialidad del servicio) a los CSIRTs/autoridades competentes. | Notificar las brechas de datos personales a las autoridades de protección de datos (DPAs) y, en casos de alto riesgo, a las personas afectadas. |

| Solapamientos | Una ciberseguridad sólida (NIS2) es un requisito previo para proteger los datos personales (GDPR). Un incidente NIS2, si conlleva acceso no autorizado o pérdida de datos personales, probablemente también constituirá una infracción del GDPR. | Los requisitos del RGPD en materia de seguridad de datos suelen exigir la implementación de medidas de ciberseguridad que se ajusten a los mandatos de la NIS2. La NIS2 ayuda a las organizaciones a establecer los controles técnicos necesarios para el cumplimiento del RGPD. |

| Sanciones | Hasta 10 millones de euros o el 2 % de la facturación anual global (esencial); hasta 7 millones de euros o el 1,4 % (importante). | Hasta 20 millones de euros o el 4 % de la facturación anual global. |

En esencia, la NIS2 establece el «cómo» de la protección de la infraestructura digital crítica, mientras que el RGPD dicta el «qué» de la protección de los datos personales, independientemente de dónde o cómo se procesen. Las organizaciones que manejan datos personales dentro de los servicios cubiertos por la NIS2 deben cumplir con ambas, ya que la NIS2 proporciona el marco para la seguridad del sistema subyacente necesaria para mantener los principios de privacidad del RGPD.

¿Cómo garantizar el cumplimiento de la Directiva NIS2 de la UE?

El cumplimiento de la NIS2 requiere un enfoque estratégico y multifacético, que abarque aspectos técnicos, organizativos y de gobernanza:

- Evaluación y categorización del alcance:

- Paso técnico: Evalúe exhaustivamente las actividades y servicios de su organización para determinar si cae dentro del alcance de NIS2 (entidad esencial o importante).

- Detalles técnicos: Analizar el tamaño de la empresa (empleados, facturación), el sector y la criticidad de los servicios prestados para identificar las obligaciones aplicables. Esto puede implicar mapear los sistemas y servicios críticos que, si se vieran interrumpidos, tendrían un impacto significativo.

- Realizar un análisis y gestión exhaustivos de riesgos

- Medida técnica: Implementar un marco robusto de gestión de riesgos de ciberseguridad alineado con normas internacionales (por ejemplo, ISO/IEC 27001, NIST Cybersecurity Framework).

- Detalles técnicos: Realizar modelos detallados de amenazas y evaluaciones de vulnerabilidad para todos los sistemas de red e información incluidos en el ámbito. Esto implica identificar riesgos técnicos específicos, como software sin parches, configuraciones incorrectas, autenticación débil, API inseguras y vulnerabilidades de red. Priorizar los riesgos según su probabilidad e impacto, e implementar controles técnicos proporcionados. Revisar y actualizar periódicamente las evaluaciones de riesgos (por ejemplo, anualmente o después de cambios significativos en el sistema).

- Implementar medidas de seguridad básicas obligatorias (técnicas):

- Paso técnico: Implemente de forma sistemática las diez medidas de seguridad mínimas establecidas en el artículo 21 de la NIS2.

- Detalles técnicos:

- Gestión de incidentes: Implemente SIEM, EDR, sistemas de detección/prevención de intrusiones (IDS/IPS) y establezca alertas automáticas. Desarrolle libros de procedimientos para la respuesta a incidentes, incluidas las capacidades forenses.

- Continuidad del negocio: Implemente sistemas redundantes, pruebe regularmente las copias de seguridad (por ejemplo, utilizando almacenamiento seguro fuera de las instalaciones, copias de seguridad inmutables) y realice simulacros de recuperación ante desastres.

- Seguridad de la cadena de suministro: Implementar políticas seguras de desarrollo y adquisición para software y hardware. Realizar evaluaciones de seguridad (por ejemplo, pruebas de penetración, revisiones de código) de componentes y servicios de terceros críticos. Establecer contractualmente requisitos de seguridad para proveedores.

- Adquisición, desarrollo y mantenimiento seguros de los sistemas: Adoptar un SDLC seguro (SSDLC) con pruebas de seguridad integradas (SAST, DAST, IAST) a lo largo del pipeline de desarrollo. Implementar procesos de parches para todos los componentes de software y hardware.

- Gestión de vulnerabilidades: Establecer un programa formal de gestión de vulnerabilidades, que incluya escaneos periódicos (internos/externos), pruebas de penetración y una cadencia clara de parches. Implementar un programa de divulgación de vulnerabilidades.

- Criptografía y cifrado: Aplicar cifrado robusto para datos en reposo y en tránsito (por ejemplo, cifrado completo del disco, cifrado de bases de datos, TLS 1.2+ para comunicaciones de red). Implementar prácticas sólidas de gestión de claves (por ejemplo, módulos de seguridad de hardware - HSMs).

- Control de acceso y MFA: Implementar modelos de acceso con privilegios mínimos. Desplegar MFA para todos los accesos remotos y los accesos a sistemas internos críticos. Utilizar políticas de contraseñas seguras y autenticación continua cuando sea apropiado. Implementar sistemas robustos de gestión de activos.

- Comunicaciones seguras: Garantizar que todas las comunicaciones críticas internas y externas (voz, vídeo, texto) estén cifradas y autenticadas.

- Establezca procedimientos robustos de notificación de incidentes:

- Paso técnico: Elaborar un plan claro de respuesta a incidentes con roles, responsabilidades y canales de comunicación definidos.

- Detalles técnicos: Implementar sistemas para la detección rápida de incidentes, la clasificación y evaluación inicial. Asegurar la capacidad técnica para recopilar y conservar los datos relacionados con los incidentes para la presentación de informes y el análisis forense. Definir plazos y contenidos claros para las notificaciones internas y externas (a los CSIRT/autoridades competentes).

- Fortalecer la gobernanza y la responsabilidad:

- Paso técnico: Involucrar a la alta dirección en la supervisión de ciberseguridad.

- Detalles técnicos: Impartir formación regular en concienciación sobre ciberseguridad a todos los empleados y formación especializada para los equipos de TI y de gestión. Integrar el riesgo de ciberseguridad en los marcos de gestión de riesgos corporativos.

- Auditorías y revisiones periódicas:

- Paso técnico: Realizar auditorías periódicas internas y externas de ciberseguridad y evaluaciones de la eficacia de las medidas implementadas.

- Detalles técnicos: Esto incluye evaluaciones de seguridad, pruebas de penetración y auditorías de cumplimiento para verificar el cumplimiento de los requisitos de NIS2 e identificar áreas de mejora continua.

Consecuencias del incumplimiento de la Directiva NIS2 de la UE

El no cumplimiento con NIS2 conlleva repercusiones significativas:

- Multas administrativas:

- Entidades Esenciales: Hasta 10 millones de euros o el 2% del volumen total de facturación anual mundial de la entidad del ejercicio fiscal anterior, el que sea mayor.

- Entidades importantes: hasta 7 millones de euros o el 1,4 % de los ingresos anuales mundiales totales de la entidad del ejercicio financiero anterior, lo que sea mayor.

- Sanciones no monetarias: Las autoridades nacionales pueden imponer diversas medidas no monetarias, entre ellas:

- Instrucciones vinculantes sobre medidas específicas de ciberseguridad.

- Auditorías de seguridad obligatorias.

- Órdenes de cumplimiento que requieren la corrección de infracciones.

- Prohibiciones temporales de prestar servicios o realizar determinadas actividades.

- Órdenes para notificar a los clientes de la organización riesgos significativos de ciberseguridad.

- Responsabilidad de la dirección: Los miembros de los órganos de dirección pueden ser responsables por el incumplimiento de las obligaciones de gestión de riesgos de ciberseguridad, lo que puede incluir la prohibición temporal de ejercer funciones de dirección en caso de infracciones repetidas.

- Daño a la reputación: La falta de cumplimiento y los incidentes de seguridad pueden dañar gravemente la reputación de una organización, erosionar la confianza del cliente e impactar las relaciones comerciales.

- Interrupción operativa: una ciberseguridad inadecuada puede provocar graves interrupciones operativas, interrupciones de servicios y pérdidas económicas significativas debido a los esfuerzos de recuperación, multas regulatorias y posibles reclamaciones legales.

Cómo ayuda ImmuniWeb a cumplir con la Directiva NIS2 de la UE

La plataforma de pruebas de seguridad de aplicaciones (AST) y gestión de la superficie de ataque (ASM) de ImmuniWeb, basada en inteligencia artificial, proporciona sólidas capacidades técnicas que apoyan directamente a las organizaciones en alcanzar y mantener la conformidad con varios aspectos críticos de la Directiva NIS2 de la UE.

A continuación se explica cómo ImmuniWeb ayuda específicamente a cumplir con NIS2:

ImmuniWeb lleva a cabo pruebas de penetración profunda en API, descubriendo vulnerabilidades como endpoints inseguros, autenticación rota y fugas de datos, asegurando el cumplimiento con OWASP API Security Top 10.

Los escaneos automatizados impulsados por IA detectan configuraciones incorrectas, permisos excesivos y cifrado débil en las APIs REST, SOAP y GraphQL, proporcionando información útil para la corrección.

ImmuniWeb ofrece servicios de pruebas de penetración de aplicaciones con nuestro galardonado producto ImmuniWeb® On-Demand.

La premiada plataforma ImmuniWeb® AI para la gestión de la postura de seguridad de las aplicaciones (ASPM) ayuda a descubrir de manera agresiva y continua toda la huella digital de una organización, incluidas las aplicaciones web, APIs y aplicaciones móviles ocultas, desconocidas y olvidadas.

ImmuniWeb detecta y supervisa continuamente los activos de TI expuestos (aplicaciones web, API, servicios en la nube), lo que reduce los puntos ciegos y previene brechas mediante una calificación de riesgo en tiempo real.

ImmuniWeb ofrece servicios de pruebas de penetración automatizadas con nuestro galardonado producto ImmuniWeb® Continuous.

Simula ataques avanzados en entornos AWS, Azure y GCP para identificar malas configuraciones, roles IAM inseguros y almacenamiento expuesto, alineado con los benchmarks del CIS.

Automatiza la detección de malas configuraciones en la nube, brechas de cumplimiento (por ejemplo, PCI DSS, HIPAA) y TI en la sombra, y ofrece orientación para la corrección de una infraestructura en la nube resiliente.

Combina simulaciones de ataques impulsadas por inteligencia artificial con la experiencia humana para poner a prueba las defensas 24/7, imitando a adversarios del mundo real sin interrumpir las operaciones.

Ejecuta escenarios de ataque automatizados para validar los controles de seguridad, exponiendo las debilidades de las redes, las aplicaciones y los puntos finales antes de que los atacantes las exploiten.

Proporciona pentesting continuo y mejorado con IA para identificar nuevas vulnerabilidades tras la implementación, garantizando una mitigación proactiva de riesgos más allá de auditorías puntuales.

Prioritiza y remedia los riesgos en tiempo real correlacionando inteligencia de amenazas con vulnerabilidades en los activos, minimizando las ventanas de explotación.

Supervisa la Dark Web, los paste sites y los foros de hackers en busca de credenciales robadas, datos filtrados y amenazas dirigidas, lo que permite tomar acción preventiva.

La premiada plataforma ImmuniWeb® AI para la gestión del estado de seguridad de los datos ayuda a descubrir y supervisar continuamente los activos digitales de una organización expuestos a Internet, incluidas las aplicaciones web, las API, el almacenamiento en la nube y los servicios de red.

Analiza el Darknet en busca de datos comprometidos de empleados/clientes, propiedad intelectual y esquemas de fraude, alertando a las organizaciones sobre brechas.

Prueba aplicaciones iOS/Android en busca de almacenamiento de datos inseguro, riesgos de ingeniería inversa y fallos en las API, siguiendo las directrices OWASP Mobile Top 10.

Automatiza el análisis estático (SAST) y dinámico (DAST) de aplicaciones móviles para detectar vulnerabilidades como secretos codificados o configuraciones TLS débiles.

Identifica firewalls mal configurados, puertos abiertos y protocolos débiles en redes locales e híbridas, reforzando las defensas.

Ofrece pentesting escalable y basado en suscripción con informes detallados y seguimiento de la remediación para flujos de trabajo de seguridad ágiles.

Detecta y agiliza la eliminación de sitios de phishing que suplantan su marca, minimizando el daño reputacional y las pérdidas por fraude.

Simula amenazas persistentes avanzadas (APT) adaptadas a su sector, probando las capacidades de detección/respuesta frente a cadenas de ataque realistas.

Las pruebas manuales y automatizadas detectan fallos de SQLi, XSS y lógica empresarial en aplicaciones web, alineadas con el Top 10 de OWASP y las normas regulatorias.

En esencia, ImmuniWeb actúa como un facilitador técnico crítico para el cumplimiento de la NIS2, especialmente para la rigurosa gestión de riesgos de ciberseguridad, el manejo de vulnerabilidades y los mandatos de desarrollo seguro que constituyen el núcleo de la Directiva.

Lista de recursos autoritativos

Cumpla los requisitos normativos con la plataforma de IA ImmuniWeb®.

ImmuniWeb también puede ayudar a cumplir con otras leyes y normativas de protección de datos:

Europa

RGPD de la UE

EU DORA

NIS 2 de la UE

Ley de Ciberresiliencia de la UE

EU AI Act

Directiva ePrivacy de la UE

UK GDPR

FADP suiza

Circular FINMA 2023/1

América del Norte y del Sur

Oriente Medio y África

Ley de Protección de Datos Personales de Catar.

Ley de Protección de Datos Personales de Arabia Saudita

Marco de ciberseguridad de la Autoridad Monetaria de Arabia Saudí (1.0)

Ley de Protección de la Información Personal de Sudáfrica

UAE Information Assurance Regulation (1.1)

Ley de Protección de Datos Personales de los EAU

Asia-Pacífico

Australia Privacy Act

Ordenanza sobre la protección de datos personales de Hong Kong

Ley de Protección de Datos Personales Digitales de la India

Ley de Protección de la Información Personal de Japón

Ley de Protección de Datos Personales de Singapur