Cumplimiento de la Ley SHIELD de Nueva York

La ley SHIELD de Nueva York exige a las empresas que recopilan datos privados de residentes de Nueva York que implementen medidas de seguridad cibernética razonables y que notifiquen oportunamente las violaciones de datos.

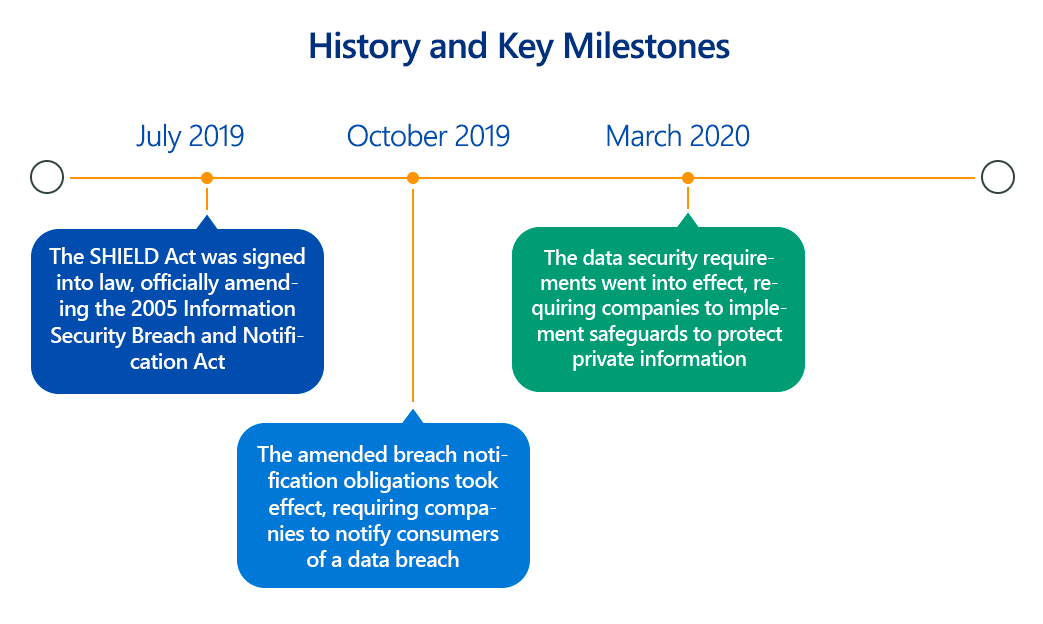

En un mundo cada vez más digitalizado, las violaciones de datos suponen una amenaza constante para la privacidad personal y la seguridad financiera. Reconociendo la necesidad de protecciones más robustas más allá de las leyes existentes, el estado de Nueva York promulgó la Stop Hacks and Improve Electronic Data Security Act (SHIELD Act) en 2019.

Esta histórica legislación amplió significativamente el alcance de los datos protegidos, amplió la definición de violación de datos y, lo más crítico, estableció la obligación de implementar «medidas de seguridad razonables» para cualquier entidad que maneje la información privada de los residentes de Nueva York.

Resumen de la ley SHIELD de Nueva York

La Ley SHIELD modifica la ley general de negocios y la ley estatal de tecnología de Nueva York, con el objetivo de modernizar los requisitos de seguridad de datos y notificación de violaciones. Sus objetivos principales son:

- Ampliar la definición de «información privada»: más allá de los datos financieros y los números de Seguridad Social, ahora incluye una gama más amplia de identificadores personales.

- Ampliar la definición de «violación de datos»: ya no requiere la adquisición de datos, sino que ahora incluye el acceso no autorizado a datos informatizados, en consonancia con las metodologías modernas de ciberataques, en las que los datos pueden ser vistos o alterados sin ser explícitamente exfiltrados.

- Imponer «medidas de seguridad razonables»: es un cambio fundamental, que exige a las empresas implementar de manera proactiva medidas de seguridad administrativas, técnicas y físicas para proteger la información privada.

- Ampliar el alcance extraterritorial: La ley se aplica a cualquier persona o empresa que posea o licencie datos informatizados que incluyan información privada de un residente de Nueva York, independientemente de la ubicación de la empresa.

Básicamente, la ley SHIELD es una medida proactiva de Nueva York para proteger a sus residentes de la creciente amenaza del robo de identidad y el mal uso de datos.

Aspectos clave del cumplimiento de la Ley SHIELD de Nueva York

El cumplimiento de la SHIELD Act gira en torno a dos pilares principales: seguridad mejorada de los datos y notificación ampliada de brechas.

- Requisitos mejorados de seguridad de los datos (medidas de protección razonables):

La ley exige "medidas de seguridad administrativas, técnicas y físicas razonables". Aunque no prescribe tecnologías o metodologías específicas, proporciona ejemplos ilustrativos.

- Medidas de seguridad administrativas: se refieren a las prácticas de gestión interna de una organización e incluyen:

- Detalles técnicos: designar a uno o más empleados para coordinar el programa de seguridad, identificar los riesgos internos y externos previsibles (lo que requiere evaluaciones de riesgos técnicos), evaluar la suficiencia de las medidas de seguridad actuales, formar y gestionar a los empleados en prácticas de seguridad (incluida la formación técnica en seguridad), seleccionar proveedores de servicios capaces de mantener medidas de seguridad adecuadas (evaluaciones de riesgos técnicos de proveedores) y ajustar el programa de seguridad ante cambios empresariales o nuevas circunstancias.

- Technical Safeguards: Son las más técnicamente exigentes e implican:

- Detalles técnicos:

- Evaluación de riesgos en el diseño de redes y software: esto requiere revisiones exhaustivas de la arquitectura de seguridad, prácticas de codificación seguras y pruebas de seguridad de aplicaciones estáticas/dinámicas (SAST/DAST) para aplicaciones personalizadas.

- Evaluación de los riesgos en el procesamiento, la transmisión y el almacenamiento de la información: requiere un mapeo robusto de datos, el cifrado de los datos en reposo y en tránsito (por ejemplo, AES-256 para el almacenamiento, TLS 1.2+ para la comunicación en red) y una gestión segura de claves.

- Detección, prevención y respuesta a ataques o fallos del sistema: implementación de sistemas de detección/prevención de intrusiones (IDS/IPS), soluciones de gestión de información y eventos de seguridad (SIEM) para el registro centralizado y la detección de anomalías, protección avanzada contra malware y un plan de respuesta a incidentes bien definido.

- Evaluar y monitorear periódicamente la eficacia de los controles, sistemas y procedimientos clave: esto requiere específicamente escaneos continuos de vulnerabilidades y pruebas de penetración regulares de todos los sistemas que almacenan, procesan o transmiten información privada.

- Detalles técnicos:

- Medidas de seguridad físicas: se refieren al control del acceso físico a los sistemas y datos.

- Detalles técnicos: evaluar los riesgos del almacenamiento y la eliminación de información (por ejemplo, protocolos seguros de borrado de datos), detectar, prevenir y responder a intrusiones (por ejemplo, controles de acceso físico como escáneres biométricos, sistemas de vigilancia), proteger contra el acceso no autorizado durante o después de la recopilación, transporte, destrucción o eliminación (por ejemplo, cadena de custodia segura para medios físicos), y eliminar de forma segura la información privada en un plazo razonable una vez que ya no sea necesaria (por ejemplo, trituración, desmagnetización, borrado criptográfico).

- Medidas de seguridad administrativas: se refieren a las prácticas de gestión interna de una organización e incluyen:

- Ampliación de la definición de «información privada»:

La ley ahora define "información privada" como:

- Información personal (por ejemplo, nombre, número u otro identificador) combinada con:

- Número de la Seguridad Social.

- Número de licencia de conducir o número de tarjeta de identificación para no conductores.

- Número de cuenta, número de tarjeta de crédito o débito, en combinación con cualquier código de seguridad, código de acceso o contraseña que permita el acceso a la cuenta financiera de una persona.

- Información biométrica (por ejemplo, huella dactilar, huella vocal, imagen de la retina o del iris) utilizada para la autenticación.

- Un nombre de usuario o una dirección de correo electrónico en combinación con una contraseña o una pregunta y respuesta de seguridad que permita el acceso a una cuenta en línea.

- Crucialmente, a partir del 21 de marzo de 2025, la definición se amplió aún más para incluir información médica y información de seguros de salud.

- Información personal (por ejemplo, nombre, número u otro identificador) combinada con:

- Ampliación de la definición de “violación de seguridad”:

Una «violación» ahora incluye no solo la adquisición no autorizada de datos informatizados, sino también el acceso no autorizado que compromete la seguridad, la confidencialidad o la integridad de la información privada. Esto significa que, incluso si no se roban los datos, pero se produce un acceso no autorizado, puede constituir una violación.

- Requisitos reforzados de notificación de brechas:

Si ocurre una brecha, las entidades deben notificar a los residentes afectados de Nueva York "en el tiempo más expedito posible y sin demora indebida". También debe proporcionarse notificación al Fiscal General de Nueva York, al Departamento de Estado y a la Policía del Estado de Nueva York. La ley establece requisitos específicos de contenido para las notificaciones de brecha, incluyendo información de contacto para las agencias estatales y federales pertinentes. Importante: generalmente no se permite la notificación por correo electrónico si la información comprometida incluye una dirección de correo electrónico y la contraseña correspondiente.

¿Por qué es importante cumplir con el SHIELD Act de Nueva York?

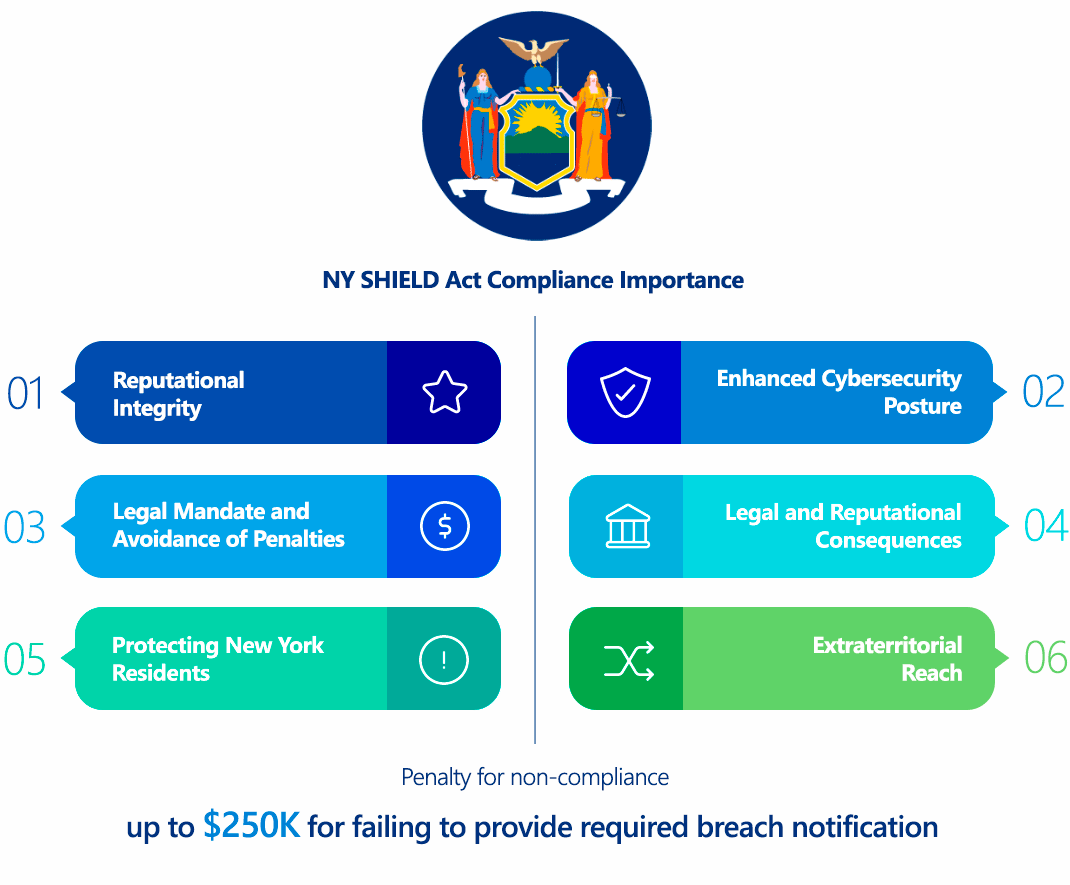

El cumplimiento de la Ley SHIELD es crítico por varias razones:

- Protección de los residentes de Nueva York: En esencia, la ley protege la privacidad y la seguridad de la información sensible de los residentes de Nueva York, mitigando los riesgos de robo de identidad y fraude.

- Mandato legal y evitación de sanciones: Es un requisito legal obligatorio. El incumplimiento puede dar lugar a sanciones económicas importantes y a acciones legales por parte del Fiscal General.

- Mejora de la postura de ciberseguridad: El requisito de «salvaguardias razonables» obliga a las organizaciones a adoptar prácticas de ciberseguridad proactivas y robustas, lo que beneficia la seguridad general independientemente de las obligaciones reglamentarias. Esto implica una mejor protección contra ciberataques sofisticados.

- Integridad de la reputación: Las fugas de datos dañan gravemente la reputación de una organización y la confianza del consumidor. Cumplir con la ley SHIELD demuestra un compromiso con la protección de datos, lo que ayuda a mantener la lealtad del cliente y la integridad de la marca.

- Alcance extraterritorial: incluso si una empresa no está ubicada físicamente en Nueva York, si maneja la información privada de un solo residente de Nueva York, debe cumplir. Esto amplía significativamente el impacto de la ley.

¿Quién debe cumplir con la ley SHIELD de Nueva York?

La ley SHIELD se aplica ampliamente a cualquier persona o empresa que posea o licencie datos informatizados que incluyan información privada de un residente de Nueva York.

Esto significa que el alcance de la ley es amplio e incluye:

- Empresas ubicadas físicamente en Nueva York.

- Empresas ubicadas fuera del estado de Nueva York pero que recopilan, procesan o almacenan información privada de residentes de Nueva York.

- Organizaciones de prácticamente cualquier tamaño (aunque las pequeñas empresas, definidas como aquellas con menos de 50 empleados, menos de 3 millones de dólares en ingresos brutos anuales durante los últimos tres años fiscales y menos de 5 millones de dólares en activos totales al final del año, tienen requisitos ligeramente más flexibles de "seguridad razonable").

El desencadenante crítico es simplemente manejar los "datos personales" de un residente de Nueva York en forma computarizada. Esto podría incluir bases de datos de clientes, registros de empleados, datos de usuarios de sitios web y más.

Comparación entre la Ley SHIELD de Nueva York y el RGPD

Aunque tanto la Ley SHIELD de Nueva York como el Reglamento General de Protección de Datos (RGPD) tienen por objetivo proteger los datos personales, difieren significativamente en su alcance, enfoque y especificidades técnicas:

| Aspecto | Ley SHIELD de Nueva York (EE. UU.) | RGPD (UE) |

|---|---|---|

| Alcance | A nivel estatal en EE. UU.; específico para la «información privada» de los residentes de Nueva York. Definición más amplia de «brecha». | Supranacional (UE); se aplica a todos los «datos personales» de los residentes de la UE, globalmente. |

| Definición de datos | Información privada (datos personales + elementos de datos específicos como SSN, cuentas financieras con códigos de acceso, biometría, combinaciones de correo electrónico/contraseña, información médica/seguro de salud). | «Datos personales» (amplio, incluyendo nombres, direcciones IP, datos de salud, datos genéticos, datos biométricos, etc.). |

| Base jurídica para el tratamiento | No se aborda explícitamente; el enfoque está en proteger los datos recopilados. | Requiere una base jurídica específica para el tratamiento (por ejemplo, consentimiento, contrato, interés legítimo). |

| Consentimiento | No es explícitamente un mecanismo básico para el tratamiento de datos (se centra en la seguridad), aunque se aplican principios generales de privacidad. | A menudo se requiere un consentimiento explícito e inequívoco para el tratamiento de datos, con un derecho claro a retirarlo. |

| Notificación de brechas | «En el plazo más breve posible y sin demoras injustificadas»; a la Fiscalía General de Nueva York, al Departamento de Estado, a la Policía Estatal y a las personas afectadas. | Los responsables del tratamiento deben notificar a las autoridades supervisoras dentro de las 72 horas siguientes a tener conocimiento de una brecha; los individuos deben ser notificados «sin demora indebida». |

| «Derecho al olvido» | No se incluye explícitamente. Eliminación de datos vinculada a necesidades de negocio razonables. | Sí, las personas pueden solicitar la eliminación de sus datos en determinadas condiciones. |

| Delegado de protección de datos (DPO) | No hay un requisito explícito de DPO; se exigen «medidas de seguridad administrativas razonables» (por ejemplo, designar personal de seguridad). | Mandatory for organizations processing large-scale special categories of data (including health data) or systematic monitoring. |

| Cross-Border Data Transfer | Centrado principalmente en la protección de datos dentro del control de una organización, independientemente de la ubicación física. | Normas estrictas para la transferencia de datos fuera de la UE, que exigen medidas de protección específicas (por ejemplo, Cláusulas Contractuales Estándar). |

| Sanciones | Sanciones civiles por incumplimiento de la notificación de violaciones (hasta 20 dólares por caso, con un límite de 250 000 dólares) y por no mantener medidas de seguridad razonables (hasta 5 000 dólares por infracción). Medidas cautelares, restitución. | Más alto, hasta 20 millones de euros o el 4 % de la facturación global anual, lo que sea mayor. |

| Marco de seguridad | Medidas de seguridad razonables (administrativas, técnicas y físicas), con ejemplos ilustrativos; énfasis en la evaluación de riesgos, pruebas, cifrado y autenticación multifactor para el acceso en línea. | Basado en principios, con énfasis en «privacidad por diseño» y «privacidad por defecto», con principios generales de seguridad pero con fuertes requisitos técnicos implícitos. |

Mientras que el RGPD es una normativa de privacidad más amplia que abarca todos los datos personales y se centra especialmente en los derechos individuales, la ley SHIELD se centra de forma más estrecha en la seguridad y la notificación de incidentes para un tipo específico de «información privada» de los residentes de Nueva York. Sin embargo, los requisitos técnicos de SHIELD para la protección de datos son bastante específicos y exigen una postura de seguridad robusta, lo que supone un importante reto de cumplimiento para muchas empresas.

¿Cómo garantizar el cumplimiento de la ley SHIELD de Nueva York?

Para lograr y mantener el cumplimiento de la ley SHIELD se requiere un enfoque sistemático y técnico:

- Realizar una evaluación exhaustiva de los riesgos:

- Acción técnica: Identificar todos los sistemas, aplicaciones y procesos que recopilan, almacenan, transmiten o procesan «información privada» de los residentes de Nueva York. Realizar un mapeo detallado de los datos para comprender los flujos de datos. Realizar escaneos de vulnerabilidades y pruebas de penetración en todos los sistemas relevantes (redes, aplicaciones web, aplicaciones móviles, bases de datos) para identificar debilidades técnicas. Evaluar la probabilidad e impacto de los riesgos identificados. Esto alimenta directamente el requisito de «identificar riesgos internos y externos razonablemente previsibles».

- Implemente medidas técnicas robustas:

- Control de acceso: Implemente Role-Based Access Control (RBAC) para hacer cumplir el principio del mínimo privilegio. Utilice Multi-Factor Authentication (MFA) para todos los accesos internos y externos a los sistemas que contienen información privada, especialmente para las cuentas en línea (nombre de usuario/correo electrónico + contraseña). Implemente políticas de contraseñas seguras y tiempos de espera automáticos para las sesiones.

- Cifrado: Cifre la «información privada» tanto en reposo (por ejemplo, cifrado completo del disco, cifrado de bases de datos, almacenamiento cifrado en la nube) como en tránsito (por ejemplo, utilizando TLS 1.2+ para comunicaciones web, VPN seguras para acceso remoto). Asegúrese de una gestión segura de las claves.

- Seguridad de la red: Despliegue y configure cortafuegos y sistemas de detección/prevención de intrusiones (IDS/IPS). Implemente la segmentación de red para aislar datos sensibles. Utilice cortafuegos de aplicaciones web (WAF) para proteger aplicaciones orientadas a la web.

- Ciclo de vida de desarrollo seguro (SDLC): integrar la seguridad en el proceso de desarrollo de aplicaciones personalizadas, incluyendo formación en codificación segura, SAST (Static Application Security Testing) y DAST (Dynamic Application Security Testing).

- Gestión de parches: Implemente un programa riguroso y oportuno de gestión de parches para todos los sistemas operativos, aplicaciones y firmware con el fin de abordar las vulnerabilidades conocidas.

- Registro y supervisión: habilite un registro exhaustivo en todos los sistemas que manejan información privada. Implemente un sistema de gestión de información y eventos de seguridad (SIEM) para agregar, correlacionar y analizar los registros en tiempo real, facilitando la detección de accesos no autorizados o actividades sospechosas.

- Eliminación segura: Implemente procedimientos técnicos para la eliminación segura o destrucción de medios electrónicos que contengan información privada cuando ya no sean necesarios (por ejemplo, las directrices NIST SP 800-88 para la sanitización de medios).

- Establezca un plan de respuesta a incidentes robusto:

- Acción técnica: Desarrollar un plan de respuesta a incidentes detallado y por escrito que incluya pasos técnicos para detectar, contener, erradicar y recuperarse de las brechas de datos. Esto implica capacidades forenses, canales de comunicación seguros para la notificación y procedimientos de reconstrucción de datos. Realizar ejercicios de mesa periódicos para probar la eficacia del plan.

- Supervisar a los proveedores de servicios:

- Acción técnica: Realice una exhaustiva diligencia debida técnica con todos los proveedores de servicios que tengan acceso a información privada. Asegúrese de que mantengan «medidas de seguridad razonables» y exija acuerdos contractuales (similares a los Acuerdos de Asociados Comerciales en HIPAA) que los hagan responsables de la seguridad de los datos.

- Proporcione capacitación continua a los empleados:

- Acción técnica: Implemente una formación periódica en concienciación sobre seguridad para todos los empleados, centrándose en el reconocimiento de intentos de phishing, prácticas seguras de manejo de datos, higiene de contraseñas y procedimientos de notificación de incidentes. Realice ejercicios simulados de phishing para poner a prueba la vigilancia de los empleados.

- Pruebas y monitoreo periódicos de las medidas de seguridad:

- Acción técnica: más allá de las evaluaciones iniciales, monitoree continuamente los controles de seguridad. Esto incluye escaneos periódicos de vulnerabilidades (al menos cada seis meses), pruebas de penetración continuas y monitoreo continuo de la actividad de red y sistemas para garantizar que las medidas de seguridad sigan siendo efectivas frente a amenazas en evolución.

- Mantener la documentación:

- Acción técnica: Documente todos los aspectos de su programa de seguridad de la información, incluidas las políticas, los procedimientos, las evaluaciones de riesgo, los resultados de las pruebas y las actividades de respuesta a incidentes. Esta documentación es crucial para demostrar el cumplimiento al Fiscal General.

Consecuencias del incumplimiento de la ley SHIELD de Nueva York

Las sanciones por incumplimiento de la Ley SHIELD pueden ser significativas:

- Sanciones civiles por incumplimiento de notificaciones: Por no proporcionar las notificaciones de violación requeridas en el plazo establecido, el Fiscal General puede exigir sanciones civiles de hasta $20 por cada notificación no realizada, con un límite máximo de $250,000.

- Sanciones civiles por violaciones de medidas de seguridad: por no mantener medidas de seguridad razonables, el Fiscal General puede solicitar sanciones civiles de hasta $5,000 por violación.

- Medidas cautelares y restitución: El Fiscal General también puede solicitar medidas cautelares (órdenes judiciales que exigen acciones específicas para corregir el incumplimiento) y la restitución de los costos o pérdidas reales incurridos por las personas afectadas.

- Daño a la reputación: más allá de las sanciones económicas directas, una violación de datos derivada del incumplimiento puede causar un grave daño a la reputación, lo que conlleva pérdida de confianza del cliente, publicidad negativa y posibles interrupciones en los negocios.

- Derecho privado de acción (indirecto): Aunque la SHIELD Act en sí no crea un derecho privado de acción directo para que los individuos demanden por un breach, un breach derivado de la falta de implementación de "medidas razonables" aún podría servir como base para reclamaciones en derecho común (por ejemplo, negligencia) por parte de las personas afectadas.

¿Cómo ayuda ImmuniWeb a cumplir con la ley SHIELD de Nueva York?

La plataforma de pruebas de seguridad de aplicaciones (AST) y gestión de la superficie de ataque (ASM) de ImmuniWeb, basada en inteligencia artificial, proporciona un conjunto completo de herramientas que abordan directamente los requisitos técnicos de la ley SHIELD de Nueva York:

ImmuniWeb lleva a cabo pruebas de penetración profunda en API, descubriendo vulnerabilidades como endpoints inseguros, autenticación rota y fugas de datos, asegurando el cumplimiento con OWASP API Security Top 10.

Los escaneos automatizados impulsados por IA detectan configuraciones incorrectas, permisos excesivos y cifrado débil en las APIs REST, SOAP y GraphQL, proporcionando información útil para la corrección.

ImmuniWeb ofrece servicios de pruebas de penetración de aplicaciones con nuestro galardonado producto ImmuniWeb® On-Demand.

La premiada plataforma ImmuniWeb® AI para la gestión de la postura de seguridad de las aplicaciones (ASPM) ayuda a descubrir de manera agresiva y continua toda la huella digital de una organización, incluidas las aplicaciones web, APIs y aplicaciones móviles ocultas, desconocidas y olvidadas.

ImmuniWeb detecta y supervisa continuamente los activos de TI expuestos (aplicaciones web, API, servicios en la nube), lo que reduce los puntos ciegos y previene brechas mediante una calificación de riesgo en tiempo real.

ImmuniWeb ofrece servicios de pruebas de penetración automatizadas con nuestro galardonado producto ImmuniWeb® Continuous.

Simula ataques avanzados en entornos AWS, Azure y GCP para identificar malas configuraciones, roles IAM inseguros y almacenamiento expuesto, alineado con los benchmarks del CIS.

Automatiza la detección de malas configuraciones en la nube, brechas de cumplimiento (por ejemplo, PCI DSS, HIPAA) y TI en la sombra, y ofrece orientación para la corrección de una infraestructura en la nube resiliente.

Combina simulaciones de ataques impulsadas por inteligencia artificial con la experiencia humana para poner a prueba las defensas 24/7, imitando a adversarios del mundo real sin interrumpir las operaciones.

Ejecuta escenarios de ataque automatizados para validar los controles de seguridad, exponiendo las debilidades de las redes, las aplicaciones y los puntos finales antes de que los atacantes las exploiten.

Proporciona pentesting continuo y mejorado con IA para identificar nuevas vulnerabilidades tras la implementación, garantizando una mitigación proactiva de riesgos más allá de auditorías puntuales.

Prioritiza y remedia los riesgos en tiempo real correlacionando inteligencia de amenazas con vulnerabilidades en los activos, minimizando las ventanas de explotación.

Supervisa la Dark Web, los paste sites y los foros de hackers en busca de credenciales robadas, datos filtrados y amenazas dirigidas, lo que permite tomar acción preventiva.

La premiada plataforma ImmuniWeb® AI para la gestión del estado de seguridad de los datos ayuda a descubrir y supervisar continuamente los activos digitales de una organización expuestos a Internet, incluidas las aplicaciones web, las API, el almacenamiento en la nube y los servicios de red.

Analiza el Darknet en busca de datos comprometidos de empleados/clientes, propiedad intelectual y esquemas de fraude, alertando a las organizaciones sobre brechas.

Prueba aplicaciones iOS/Android en busca de almacenamiento de datos inseguro, riesgos de ingeniería inversa y fallos en las API, siguiendo las directrices OWASP Mobile Top 10.

Automatiza el análisis estático (SAST) y dinámico (DAST) de aplicaciones móviles para detectar vulnerabilidades como secretos codificados o configuraciones TLS débiles.

Identifica firewalls mal configurados, puertos abiertos y protocolos débiles en redes locales e híbridas, reforzando las defensas.

Ofrece pentesting escalable y basado en suscripción con informes detallados y seguimiento de la remediación para flujos de trabajo de seguridad ágiles.

Detecta y agiliza la eliminación de sitios de phishing que suplantan su marca, minimizando el daño reputacional y las pérdidas por fraude.

Simula amenazas persistentes avanzadas (APT) adaptadas a su sector, probando las capacidades de detección/respuesta frente a cadenas de ataque realistas.

Las pruebas manuales y automatizadas detectan fallos de SQLi, XSS y lógica empresarial en aplicaciones web, alineadas con el Top 10 de OWASP y las normas regulatorias.

Al aprovechar las completas capacidades de pruebas de seguridad y gestión de la superficie de ataque de ImmuniWeb, las organizaciones pueden identificar sistemáticamente vulnerabilidades, implementar y validar sólidas medidas de seguridad técnicas, y demostrar su compromiso con la protección de la información privada de los residentes de Nueva York, logrando y manteniendo así el cumplimiento de la ley SHIELD Act.

Lista de recursos autoritativos

Cumpla los requisitos normativos con la plataforma de IA ImmuniWeb®.

ImmuniWeb también puede ayudar a cumplir con otras leyes y normativas de protección de datos:

Europa

RGPD de la UE

EU DORA

NIS 2 de la UE

Ley de Ciberresiliencia de la UE

EU AI Act

Directiva ePrivacy de la UE

UK GDPR

FADP suiza

Circular FINMA 2023/1

América del Norte y del Sur

Oriente Medio y África

Ley de Protección de Datos Personales de Catar.

Ley de Protección de Datos Personales de Arabia Saudita

Marco de ciberseguridad de la Autoridad Monetaria de Arabia Saudí (1.0)

Ley de Protección de la Información Personal de Sudáfrica

UAE Information Assurance Regulation (1.1)

Ley de Protección de Datos Personales de los EAU

Asia-Pacífico

Australia Privacy Act

Ordenanza sobre la protección de datos personales de Hong Kong

Ley de Protección de Datos Personales Digitales de la India

Ley de Protección de la Información Personal de Japón

Ley de Protección de Datos Personales de Singapur