Cumplimiento del Marco de Ciberseguridad (CSF) 2.0 de NIST

El Marco de Ciberseguridad (CSF) 2.0 del NIST proporciona un enfoque flexible y basado en el riesgo para gestionar los riesgos de ciberseguridad a través de funciones básicas —Gobernar, Identificar, Proteger, Detectar, Responder y Recuperar—, ayudando a las organizaciones a alinear las prácticas de seguridad con los objetivos empresariales y los paisajes de amenazas.

El paisaje digital está en constante evolución, trayendo consigo nuevas oportunidades y amenazas cibernéticas cada vez más sofisticadas.

Para ayudar a las organizaciones a navegar por este entorno complejo, el Instituto Nacional de Estándares y Tecnología (NIST) lanzó la versión 2.0 de su Marco de Ciberseguridad (CSF) en febrero de 2024.

Basándose en el éxito de su predecesor, CSF 2.0 ofrece un enfoque más completo, flexible y accesible para gestionar y reducir los riesgos de ciberseguridad de organizaciones de todos los tamaños y sectores, trascendiendo su enfoque inicial en infraestructuras críticas.

Visión general del Marco de Ciberseguridad NIST (CSF) 2.0

El NIST CSF 2.0 es un marco voluntario y basado en resultados que proporciona un lenguaje común y un enfoque sistemático para que las organizaciones comprendan, evalúen, prioricen y comuniquen sus riesgos de ciberseguridad. Está diseñado para ser altamente adaptable y puede adaptarse a las necesidades específicas de una organización, su tolerancia al riesgo y sus prácticas de ciberseguridad existentes.

El núcleo del CSF 2.0 está estructurado en torno a seis "Functions", que representan los resultados de ciberseguridad de alto nivel que una organización busca lograr. Estas funciones son:

- Gobernar (GV) - Novedad en CSF 2.0: Esta función fundamental hace hincapié en la importancia de establecer y mantener la estrategia, las expectativas y la política de gestión de riesgos de ciberseguridad de una organización. Garantiza que las actividades de ciberseguridad se alineen con los objetivos generales de la organización, los requisitos legales y reglamentarios y la tolerancia al riesgo. Abarca áreas como el contexto organizativo, la estrategia de gestión de riesgos, los roles y responsabilidades, el desarrollo de políticas, la supervisión y la gestión de riesgos de la cadena de suministro de ciberseguridad.

- Identificar (ID): Desarrollar una comprensión organizativa para gestionar los riesgos de ciberseguridad relacionados con sistemas, personas, activos, datos y capacidades. Esto incluye gestión de activos, comprensión del entorno empresarial, evaluación de riesgos y gestión de riesgos de la cadena de suministro.

- Proteger (PR): Implementar medidas de seguridad para limitar o contener el impacto de un posible evento de ciberseguridad. Esta función abarca la gestión de identidades y el control de acceso, la concienciación y la formación, la seguridad de los datos, los procesos y procedimientos de protección de la información, y la tecnología protectora.

- Detectar (DE): Identificar la ocurrencia de un evento de ciberseguridad. Esto implica la monitorización continua de anomalías y eventos, y el mantenimiento de procesos de detección eficaces.

- Respuesta (RS): Tomar medidas frente a un incidente de ciberseguridad detectado. Esto incluye la planificación de la respuesta, el análisis, la mitigación y las mejoras basadas en las lecciones aprendidas.

- Recuperación (RC): Restablecimiento de las capacidades y servicios afectados por un incidente de ciberseguridad. Esto implica la planificación de la recuperación, mejoras y comunicación efectiva con las partes interesadas durante el proceso de recuperación.

Cada Función se divide a su vez en Categorías y Subcategorías (también denominadas «resultados de ciberseguridad»). Para cada Subcategoría, NIST proporciona Ejemplos de Implementación y Referencias Informativas que se corresponden con otras normas, directrices y prácticas de ciberseguridad ampliamente utilizadas (por ejemplo, ISO 27001, CIS Controls, NIST SP 800-53).

Una adición clave en CSF 2.0 es el énfasis en Organizational Profiles y Community Profiles. Los Organizational Profiles permiten a las empresas describir su postura actual y objetivo en ciberseguridad mediante el CSF Core, ayudándoles a priorizar sus esfuerzos. Los Community Profiles son plantillas desarrolladas por sectores o comunidades específicas para abordar intereses y objetivos compartidos en ciberseguridad.

¿Aspectos clave del cumplimiento del Marco de Ciberseguridad (CSF) 2.0 del NIST?

Aunque el «cumplimiento» con NIST CSF 2.0 no es una obligación legal estricta para la mayoría de las organizaciones (véase «¿Quién debe cumplirlo?»), las organizaciones se «alinean» o «adheren» al marco para mejorar su postura de ciberseguridad. Los aspectos técnicos clave involucrados en esta alineación incluyen:

- Integración de la gobernanza (función GV - nueva):

- Detalles técnicos: integrar la gestión de riesgos de ciberseguridad en la gobernanza general de la organización y en la gestión de riesgos empresariales (ERM). Esto requiere establecer líneas claras de autoridad, responsabilidad y comunicación para la ciberseguridad, incluida la cadena de suministro.

- Implementación técnica:

- Plataformas GRC: Utilizar software de Gobernanza, Riesgo y Cumplimiento (GRC) para centralizar las actividades de gestión de riesgos, vincular los riesgos de ciberseguridad con los objetivos empresariales y rastrear el cumplimiento de políticas internas y regulaciones externas.

- Funciones y responsabilidades definidas: Documentar claramente las funciones de ciberseguridad (por ejemplo, CISO, arquitecto de seguridad, analista de operaciones de seguridad) y sus responsabilidades técnicas, garantizando la responsabilidad por controles técnicos específicos (por ejemplo, gestión de cortafuegos, parcheo de vulnerabilidades).

- Gestión de riesgos de la cadena de suministro de ciberseguridad (C-SCRM): Implementar herramientas y procesos para la supervisión y evaluación continuas de las posturas de seguridad de los proveedores externos (por ejemplo, plataformas de evaluación de riesgos de proveedores, servicios de calificación de seguridad) según GV.SC (Gestión de riesgos de la cadena de suministro de ciberseguridad).

- Identificación integral de activos y evaluación de riesgos (función ID):

- Detalles técnicos: Un profundo conocimiento de todos los activos de la organización (hardware, software, datos, personal, instalaciones) y su crucialidad para las operaciones comerciales. Esto incluye identificar vulnerabilidades, amenazas y evaluar los riesgos inherentes y residuales.

- Implementación técnica:

- Detección automatizada de activos: implementar herramientas para la detección y el inventario continuos de todos los activos de TI en entornos locales, en la nube e híbridos. Esto incluye dispositivos de red, servidores, estaciones de trabajo, activos virtuales y aplicaciones (ID.AM Gestión de activos).

- Vulnerability Management Program: Implementar escaneo continuo de vulnerabilidades para redes, sistemas operativos y aplicaciones. Integrar Pruebas de penetración (internas, externas, web, móviles, API) para identificar debilidades explotables. Estas actividades apoyan directamente ID.RA Identificación de vulnerabilidades y ID.RA Evaluación de riesgos.

- Plataformas de inteligencia sobre amenazas: integrar feeds externos de inteligencia sobre amenazas para comprender el escenario en evolución de amenazas relevante para sus activos y su sector (ID.RA Amenazas externas).

- Medidas protectoras robustas (PR Function):

- Detalles técnicos: Implementar medidas de seguridad técnicas para prevenir o limitar el impacto de los incidentes de ciberseguridad.

- Implementación técnica (Ejemplos):

- Gestión de accesos: Implemente sistemas robustos de Gestión de Identidad y Acceso (IAM). Aplique Autenticación Multifactor (MFA) en todos los sistemas críticos y accesos remotos. Implemente Gestión de Accesos Privilegiados (PA) para controlar y supervisar las cuentas administrativas (PR.AA Gestión de Identidad, Autenticación y Control de Acceso).

- Seguridad de datos: Implementar cifrado para datos en reposo (p. ej., cifrado de disco, cifrado de bases de datos) y en tránsito (p. ej., TLS 1.3 para tráfico web). Desplegar soluciones de Prevención de Pérdida de Datos (DLP) para evitar la extracción no autorizada de información sensible (PR.DS Seguridad de Datos).

- Configuraciones seguras y gestión de parches: Automatice los procesos de gestión de parches. Utilice herramientas de gestión de configuraciones para aplicar y mantener líneas base seguras para todos los componentes del sistema (PR.IP Protección de la Información: Procesos y Procedimientos, PR.MA Mantenimiento).

- Tecnología de protección: implementar y configurar cortafuegos de próxima generación (NGFW), sistemas de prevención de intrusiones (IPS), cortafuegos de aplicaciones web (WAF) y soluciones de detección y respuesta en endpoints (EDR)/detección y respuesta extendida (XDR) (PR.PT Tecnología de protección). Implementar segmentación de red.

- Capacidades de detección eficaces (función DE)

- Detalles técnicos: Establecer procesos y tecnologías para identificar eventos de ciberseguridad a tiempo.

- Implementación técnica:

- Gestión de información y eventos de seguridad (SIEM): Implemente un sistema SIEM para recopilar, agregar y correlacionar los registros de seguridad de todo el entorno de TI. Configure reglas y alertas para la detección en tiempo real de anomalías e identificación de amenazas (DE.CM Supervisión continua de la seguridad, DE.AE Anomalías y eventos).

- Sistemas de detección de intrusiones (IDS): Implemente IDS para supervisar el tráfico de red y la actividad del sistema en busca de patrones sospechosos.

- Análisis del comportamiento de usuarios y entidades (UEBA): Utilice herramientas UEBA para detectar comportamientos inusuales de usuarios o sistemas que puedan indicar un compromiso.

- Respuesta Rápida a Incidentes y Recuperación (RS & RC Functions):

- Detalles técnicos: Desarrollo y pruebas de planes para responder y recuperarse de incidentes de ciberseguridad.

- Implementación técnica:

- Manuales de respuesta a incidentes: Desarrolle manuales detallados y técnicamente orientados para diversos tipos de incidentes (por ejemplo, ransomware, violación de datos, denegación de servicio).

- Herramientas forenses: Garantizar la disponibilidad de herramientas forenses digitales y conocimientos especializados para el análisis posterior al incidente (RS.AN Análisis).

- Sistemas de copia de seguridad y recuperación: Implemente soluciones robustas y probadas de copia de seguridad y recuperación ante desastres para garantizar que los datos y sistemas críticos se puedan restaurar de forma rápida y fiable (RC.RP Recovery Planning). Pruebe regularmente los procedimientos de recuperación.

- Simulación de brechas y ataques (BAS): utilice herramientas BAS para probar de forma proactiva la eficacia de los controles de detección y respuesta frente a ataques simulados, identificando brechas antes de que se produzca un incidente real.

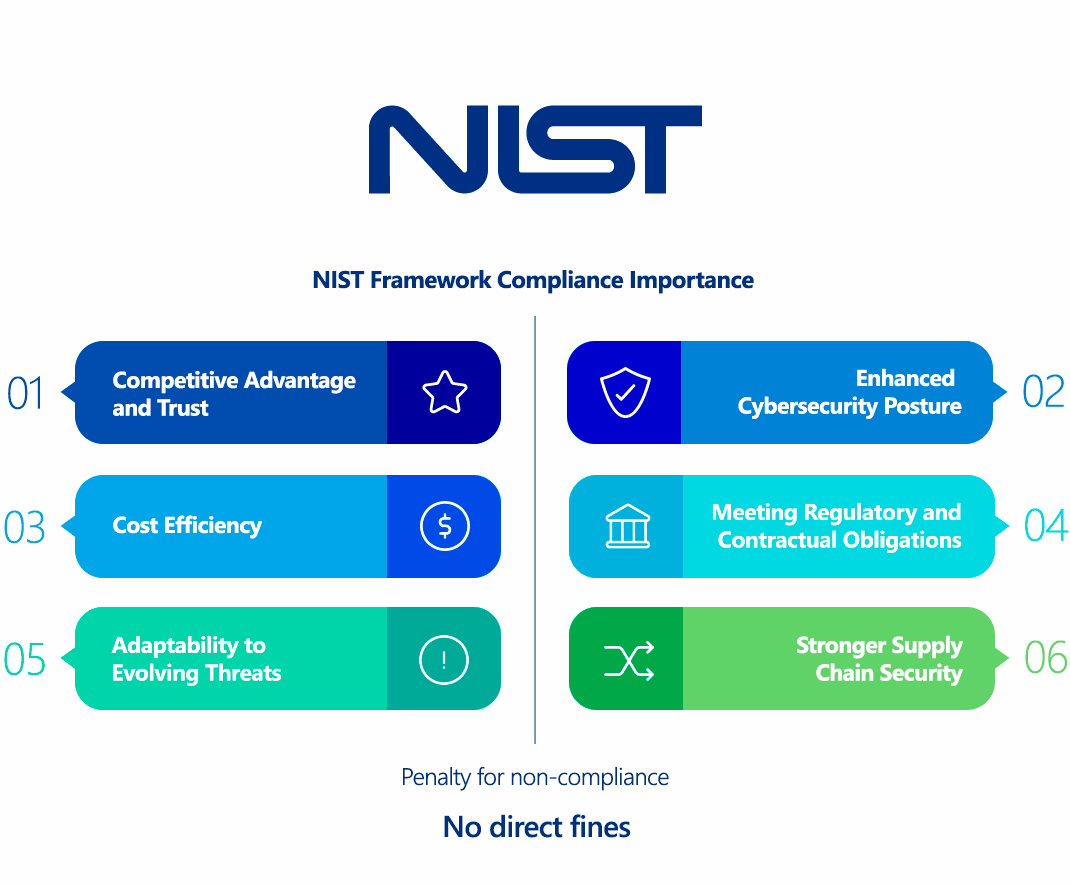

¿Por qué es importante el cumplimiento del Marco de Ciberseguridad (CSF) 2.0 del NIST?

Adoptar y alinearse con el NIST CSF 2.0 es crucial por varias razones convincentes, que van más allá de un mero ejercicio técnico:

- Gestión integral de riesgos: CSF 2.0 proporciona un enfoque integral basado en el riesgo que ayuda a las organizaciones a comprender, priorizar y gestionar los riesgos de ciberseguridad alineados con los objetivos empresariales. Esto convierte la ciberseguridad de una preocupación puramente técnica en una necesidad estratégica para los negocios. La nueva función «Gobernar» eleva específicamente este aspecto.

- Postura de ciberseguridad mejorada: Al implementar sistemáticamente los resultados del marco, las organizaciones construyen programas de ciberseguridad más resilientes y eficaces, lo que les permite estar mejor preparadas para prevenir, detectar, responder a y recuperarse de ataques cibernéticos. Esto reduce directamente la probabilidad e impacto de filtraciones de datos y otros incidentes de seguridad.

- Mejora de la comunicación y la colaboración: El CSF proporciona un lenguaje común para la ciberseguridad, lo que facilita una mejor comunicación entre los equipos técnicos, los líderes empresariales y las partes interesadas externas (por ejemplo, proveedores, reguladores, clientes). Este entendimiento común fomenta una cultura de seguridad más sólida en toda la organización.

- Adaptabilidad a amenazas en evolución: CSF 2.0 está diseñado para ser flexible y adaptable, reconociendo que el panorama de las amenazas está en constante cambio. Fomenta la mejora continua y permite a las organizaciones adaptar sus resultados para abordar nuevas tecnologías (por ejemplo, IA, computación cuántica) y amenazas emergentes.

- Cumplimiento de obligaciones normativas y contractuales (indirectamente): Aunque es voluntario, muchos reglamentos (por ejemplo, HIPAA, GDPR, diversas leyes estatales de privacidad) y acuerdos contractuales (especialmente con agencias federales o grandes empresas) hacen referencia explícita al NIST CSF o exigen controles de seguridad similares. Adherirse al CSF 2.0 proporciona una base sólida para cumplir con estos diversos requisitos de conformidad, agilizando los procesos de auditoría.

- Mayor seguridad de la cadena de suministro: gracias al mayor enfoque en la Gestión de Riesgos de Ciberseguridad en la Cadena de Suministro (C-SCRM) en CSF 2.0, las organizaciones pueden evaluar y gestionar mejor los riesgos de ciberseguridad introducidos por sus proveedores y socios terceros. Esto es crucial ante la creciente prevalencia de los ataques a la cadena de suministro.

- Ventaja competitiva y confianza: Demostrar el cumplimiento de un marco ampliamente reconocido y respetado como el NIST CSF 2.0 genera confianza con clientes, socios e inversores. Señala un compromiso con una ciberseguridad robusta, lo cual puede ser un diferenciador significativo en el mercado.

- Efficiency Cost: La gestión y prevención proactiva de riesgos, guiada por el CSF, puede suponer un importante ahorro de costes al reducir la probabilidad y el impacto de costosos incidentes cibernéticos, multas reglamentarias y daños a la reputación.

- Aplicabilidad a todo tipo de organizaciones: CSF 2.0 amplía explícitamente su aplicabilidad más allá de las infraestructuras críticas, haciéndolo una herramienta valiosa para pequeñas empresas, organizaciones sin ánimo de lucro y organizaciones de todos los sectores.

¿Quién debe cumplir con el Marco de Ciberseguridad (CSF) 2.0 del NIST?

Es importante aclarar que el NIST CSF 2.0 es un marco voluntario de buenas prácticas, no una obligación legal para la mayoría de las organizaciones. Sin embargo, su amplia adopción y creciente influencia hacen que muchas organizaciones efectivamente necesiten alinearse con él debido a diversos factores:

- Agencias federales de EE. UU.: Aunque el CSF original estaba destinado principalmente a infraestructuras críticas, las agencias federales de EE. UU. están cada vez más obligadas a adoptar el CSF para gestionar sus riesgos de ciberseguridad, convirtiéndolo en un estándar de facto dentro del gobierno.

- Organizaciones que hacen negocios con el Gobierno de los Estados Unidos: Las empresas que contratan con o forman parte de la cadena de suministro de agencias federales de EE. UU. (especialmente aquellas que manejan Información Controlada No Clasificada - CUI, que a menudo cae bajo NIST SP 800-171 y CMMC) suelen encontrar que la alineación con el NIST CSF es un requisito previo o una recomendación fuerte para demostrar una postura adecuada de ciberseguridad.

- Organizaciones de infraestructuras críticas: aunque el CSF 2.0 se extiende más allá, sigue siendo altamente relevante para las organizaciones que operan en sectores de infraestructura crítica (por ejemplo, energía, agua, comunicaciones, salud, servicios financieros), ya que aborda directamente sus desafíos únicos y su marco regulatorio.

- Organizaciones que buscan mejorar su postura de ciberseguridad: cualquier organización, independientemente de su tamaño o sector, que desee un enfoque estructurado, sistemático y reconocido para gestionar los riesgos de ciberseguridad puede beneficiarse de adoptar el CSF. Esto incluye a pequeñas y medianas empresas (PYMES) que pueden carecer de amplios recursos de ciberseguridad, pero que aún así se enfrentan a amenazas significativas.

- Organizaciones que se enfrentan a normativas específicas: Aunque no es una norma de cumplimiento en sí misma, el NIST CSF proporciona una base sólida para cumplir con los requisitos de seguridad de diversas regulaciones y leyes. Las organizaciones sujetas a regulaciones como HIPAA, GDPR, leyes estatales de privacidad de datos (por ejemplo, CCPA) o normas específicas del sector (por ejemplo, PCI DSS) pueden aprovechar el CSF para desarrollar sus programas de seguridad y demostrar su cumplimiento.

- Organizaciones preocupadas por su reputación y confianza: en el actual panorama de amenazas, demostrar una postura robusta en ciberseguridad es crucial para mantener la confianza de los clientes y las partes interesadas. Adherirse a un marco reconocido como el NIST CSF puede ser un diferenciador significativo.

- Organizaciones que gestionan riesgos cibernéticos significativos: Cualquier organización que almacene, procese o transmita datos sensibles (por ejemplo, PII, propiedad intelectual, datos financieros) o dependa en gran medida de sistemas informáticos para sus operaciones debería considerar implementar el CSF para gestionar eficazmente sus riesgos cibernéticos inherentes.

En esencia, aunque el cumplimiento directo está principalmente destinado a entidades federales, el NIST CSF 2.0 sirve como una guía universalmente aplicable para una gestión eficaz de los riesgos cibernéticos, lo que lo hace altamente relevante para prácticamente cualquier organización seria en proteger sus activos digitales.

Comparación entre el Marco de Ciberseguridad (CSF) 2.0 del NIST y el RGPD

NIST CSF 2.0 y GDPR son ambos marcos vitales en el ámbito de la seguridad de la información y la protección de datos, pero tienen propósitos primarios diferentes y alcances distintos. NIST CSF 2.0 es un marco voluntario de gestión de riesgos para la ciberseguridad, mientras que GDPR es una regulación legalmente vinculante para la privacidad de datos. Sin embargo, son altamente complementarios.

| Aspecto | NIST CSF 2.0 (Cybersecurity Framework) | GDPR (Reglamento General de Protección de Datos) |

|---|---|---|

| Tipo de marco/ley | Marco voluntario de mejores prácticas para la gestión de riesgos de ciberseguridad. | Reglamento vinculante para la privacidad de datos en la UE. |

| Enfoque principal | Gestión de riesgos de ciberseguridad: protección de la confidencialidad, integridad y disponibilidad (CIA) de todos los tipos de sistemas de información y datos frente a amenazas cibernéticas. | Privacidad y derechos de los datos: protección de los datos personales y los derechos de los titulares de datos de la UE. |

| Ámbito de los datos | Se aplica a toda la información y sistemas dentro del ámbito de una organización. | Se aplica específicamente a los datos personales (información sobre una persona identificable). |

| Estado jurídico | Directrices sobre buenas prácticas; su adopción es voluntaria, salvo que se especifique en un contrato o en la política de la agencia. | Ley con alcance extraterritorial; el cumplimiento es obligatorio si se tratan datos personales de la UE. |

| Risk Management | Enfoque integral basado en riesgos en todos los dominios de ciberseguridad (Govern, Identify, Protect, Detect, Respond, Recover). | Exige una evaluación de riesgos (DPIA) para el tratamiento de datos personales de alto riesgo y «medidas técnicas y organizativas» adecuadas para la seguridad. |

| Controles técnicos | Proporciona resultados y ejemplos de implementación en seis funciones, que abarcan una amplia gama de controles técnicos y organizativos. Menos prescriptivo sobre la implementación exacta, más sobre los resultados. | Requiere «medidas técnicas y organizativas adecuadas» (art. 32); menos prescriptivo en cuanto a cómo implementar controles específicos, centrándose en el resultado (protección de datos). |

| Derechos del interesado | No hay derechos individuales explícitos (se centra en la postura de ciberseguridad de la organización). | Concede amplios derechos individuales (por ejemplo, acceso, supresión, portabilidad, oposición). |

| Responsabilidad | Hace hincapié en la gobernanza y la responsabilidad en la gestión de los riesgos de ciberseguridad (nueva función Govern). | Hace hincapié en la responsabilidad (Delegado de Protección de Datos, Registros de Actividades de Tratamiento). |

| Notificación de brechas | Requiere una función Respond para la gestión de incidentes y la comunicación. | Notificación obligatoria en 72 horas de las brechas de datos personales a las autoridades de control y a los individuos (si existe un riesgo elevado). |

| Propósito | Ayudar a las organizaciones a comprender, gestionar y reducir los riesgos de ciberseguridad. | Para estandarizar las leyes de protección de datos en toda la UE y proteger los derechos y la privacidad de los interesados. |

| Aplicación | No existe un organismo de aplicación directa para la adopción general. La conformidad suele ser un requisito contractual. | Autoridades de protección de datos (DPA) en cada Estado miembro de la UE. |

| Sanciones | No hay multas directas por el incumplimiento del marco en sí. Las consecuencias son indirectas (por ejemplo, pérdida de contratos, aumento del riesgo de violación de datos). | Multas significativas (hasta 20 millones de euros o el 4 % de la facturación anual global). |

| Relación | Altamente complementario: NIST CSF 2.0 proporciona un marco sólido y flexible para establecer y mantener la postura de ciberseguridad robusta necesaria para cumplir muchas de las «medidas técnicas y organizativas» del RGPD en materia de seguridad (artículo 32). Una organización que se adhiera al CSF 2.0 tendrá una base sólida para el cumplimiento del RGPD, en particular en lo que respecta a la protección de datos mediante la seguridad. Sin embargo, el alcance del RGPD es más amplio, ya que abarca principios de privacidad, derechos de los interesados y bases legales para el tratamiento, que van más allá del enfoque principal del CSF en ciberseguridad. |

En esencia, el NIST CSF 2.0 te ayuda a construir la casa segura, mientras que el GDPR establece cómo gestionar la información personal dentro de esa casa y los derechos de las personas cuyos datos se manejan. Una organización que maneje datos personales de la UE probablemente utilizará las directrices del NIST CSF 2.0 para implementar los controles de seguridad técnica exigidos por el GDPR, pero también deberá atender los principios específicos de privacidad y los derechos individuales establecidos por el GDPR.

Cómo asegurar el cumplimiento del Marco de Ciberseguridad NIST (CSF) 2.0?

Asegurar el alineamiento con NIST CSF 2.0 es un viaje estratégico y continuo que implica integrar la ciberseguridad en la estructura de la organización. A continuación, se detalla cómo abordarlo con detalles técnicos:

- Comprender el contexto y el alcance organizacional (GV.OC):

- Acción técnica: Identificar todos los sistemas de información, tipos de datos, procesos empresariales y dependencias externas. Comprender los requisitos legales, regulatorios y contractuales relevantes para sus datos y operaciones.

- Herramientas: Utilice sistemas de gestión de activos de TI (ITAM), herramientas de clasificación de datos y herramientas de descubrimiento de red para crear un inventario completo de sus activos digitales y físicos. Mapee los flujos de datos para comprender dónde reside la información sensible y cómo se procesa.

- Establecer Gobernanza Robusta (Función GV):

- Acción técnica: definir funciones, responsabilidades y autoridades claras en materia de ciberseguridad en toda la organización (por ejemplo, CISO, propietarios de sistemas, custodios de datos). Implementar una estrategia de gestión de riesgos de ciberseguridad que se alinee con el marco general de gestión de riesgos empresariales de la organización.

- Herramientas: utilice plataformas GRC para documentar políticas, seguir responsabilidades, gestionar registros de riesgos y supervisar el rendimiento general del programa de ciberseguridad. Implemente soluciones de gestión de riesgos de proveedores (VRM) para evaluar y supervisar la postura de ciberseguridad de sus socios de la cadena de suministro (GV.SC).

- Realizar una identificación completa de activos y evaluación de riesgos (función ID):

- Acción técnica: Identificar y clasificar continuamente todos los activos (hardware, software, datos, personal, instalaciones). Realizar evaluaciones de riesgos exhaustivas para identificar vulnerabilidades, amenazas y posibles impactos.

- Herramientas:

- Descubrimiento e inventario automatizados de activos: Implemente herramientas para el descubrimiento continuo de todos los dispositivos, aplicaciones y recursos en la nube conectados a la red.

- Gestión de vulnerabilidades: Implemente escáneres de vulnerabilidades continuos (para redes, sistemas y aplicaciones). Integre pruebas de penetración (web, móvil, API, red, nube) como parte de su programa habitual de evaluación de seguridad.

- Plataformas de inteligencia sobre amenazas: suscríbase e integre fuentes de inteligencia sobre amenazas para comprender las últimas amenazas y vulnerabilidades relevantes para su sector y sus activos.

- Herramientas de gestión de riesgos: utilice software dedicado para gestión de riesgos para documentar los riesgos, evaluar su probabilidad e impacto, y seguir el progreso de las medidas de mitigación.

- Implementar y mantener medidas de protección (función PR):

- Acción técnica: Implemente y configure controles técnicos para proteger sus sistemas y datos.

- Herramientas:

- Gestión de identidades y accesos (IAM) y autenticación multifactorial (MFA): Implemente sistemas IAM robustos. Exija MFA para todos los sistemas críticos y el acceso remoto. Implemente soluciones de gestión de accesos privilegiados (PAM) para cuentas administrativas (PR.AA).

- Seguridad de los datos: Implemente cifrado en reposo (por ejemplo, cifrado completo de disco, cifrado de bases de datos) y cifrado en tránsito (por ejemplo, TLS 1.3 para todo el tráfico web, VPN seguras). Despliegue soluciones de prevención de pérdida de datos (DLP) (PR.DS).

- Gestión de la configuración y gestión de parches: Automatizar la gestión de parches en todos los sistemas. Utilizar herramientas de gestión de la configuración (por ejemplo, Puppet, Ansible) para aplicar configuraciones básicas seguras (PR.IP, PR.MA).

- Seguridad de red y endpoints: Implemente cortafuegos de próxima generación (NGFW), sistemas de prevención de intrusiones (IPS) y cortafuegos de aplicaciones web (WAF). Implemente segmentación de red. Instale soluciones de detección y respuesta en endpoints (EDR) o de detección y respuesta ampliada (XDR) (PR.PT).

- Ciclo de vida de desarrollo de software seguro (SSDLC): integrar la seguridad en los procesos de desarrollo mediante herramientas de pruebas de seguridad estática de aplicaciones (SAST) y pruebas de seguridad dinámica de aplicaciones (DAST) para aplicaciones personalizadas (PR.IP).

- Establecer capacidades de detección robustas (función DE):

- Acción técnica: Implementar sistemas para detectar eventos de seguridad y anomalías en tiempo real.

- Herramientas:

- Gestión de información y eventos de seguridad (SIEM): Implemente un sistema SIEM para centralizar la recopilación de logs, correlacionar eventos y generar alertas de actividades sospechosas de todas las fuentes relevantes (por ejemplo, cortafuegos, servidores, aplicaciones, logs en la nube).

- Análisis del comportamiento de usuarios y entidades (UEBA): Utilice herramientas UEBA para detectar comportamientos anómalos de usuarios o sistemas.

- Monitoreo continuo: Implementar herramientas para el monitoreo continuo del tráfico de red, configuraciones del sistema y eventos de seguridad (DE.CM, DE.AE).

- Desarrollar y practicar la respuesta y recuperación ante incidentes (funciones RS y RC):

- Acción técnica: Cree y pruebe regularmente planes de respuesta a incidentes (IRP) y planes de recuperación ante desastres (DRP).

- Herramientas:

- Plataformas de respuesta a incidentes (IRP): Use plataformas para gestionar los flujos de trabajo de incidentes, la comunicación y la recopilación de pruebas.

- Herramientas forenses: asegurar la disponibilidad de herramientas para el análisis forense digital y el análisis de malware.

- Soluciones de copia de seguridad y recuperación ante desastres: implemente sistemas de copia de seguridad y recuperación ante desastres robustos, aislados y probados regularmente.

- Simulación de violaciones y ataques (BAS): utilice periódicamente herramientas BAS para simular ataques reales y probar la eficacia de sus controles de detección, respuesta y recuperación en un entorno seguro. Esto identifica debilidades en sus planes de respuesta a incidentes (IRP) y recuperación ante desastres (DRP) antes de un incidente real (RS.RP, RC.RP).

- Mantener la documentación y la mejora continua:

- Acción técnica: Documente su estado actual («Perfil actual») y su estado futuro deseado («Perfil objetivo») en relación con las subcategorías del CSF 2.0. Identifique las brechas y elabore un plan de acción. Revise y actualice periódicamente la implementación del CSF en función de nuevas amenazas, tecnologías y cambios organizativos.

- Herramientas: Las plataformas GRC son excelentes para gestionar esta documentación, seguir el progreso y facilitar las auditorías.

Consecuencias del incumplimiento del Marco de Ciberseguridad (CSF) 2.0 del NIST

Dado que el NIST CSF 2.0 es un marco voluntario para la mayoría de las organizaciones, no existen multas directas ni sanciones legales específicas por el «incumplimiento» del propio CSF. Sin embargo, las consecuencias indirectas de no alinearse con un marco sólido como el CSF pueden ser graves y de gran alcance:

- Riesgo aumentado de ciberseguridad: La consecuencia más directa es un riesgo significativamente mayor de ataques cibernéticos exitosos, filtraciones de datos y otros incidentes de seguridad. Sin un enfoque estructurado de gestión de riesgos, las organizaciones son más vulnerables a amenazas conocidas y emergentes.

- Pérdidas financieras por infracciones: un incidente de ciberseguridad derivado de una postura de seguridad débil (a menudo indicada por la falta de adhesión a marcos como el CSF) puede dar lugar a:

- Costosas investigaciones forenses.

- Pagos de rescate (en el caso del ransomware).

- Costes de recuperación de datos y restauración del sistema.

- Honorarios legales y posibles acuerdos con las partes afectadas.

- Servicios de monitoreo de crédito para individuos afectados.

- Interrupciones operativas significativas y pérdida de ingresos.

- Multas reglamentarias y consecuencias legales (indirectas): aunque el CSF en sí mismo no impone multas, muchas normativas obligatorias (por ejemplo, GDPR, HIPAA, las leyes estatales de notificación de violaciones de datos, las normativas financieras) exigen a las organizaciones que implementen medidas de seguridad «razonables» o «adecuadas». Si se produce una violación y se descubre que la organización no implementó dichas medidas (que a menudo se alinean con las directrices del CSF), entonces pueden derivarse multas significativas y acciones legales de estas otras regulaciones.

- Pérdida de oportunidades de negocio: Muchos contratos gubernamentales, especialmente en EE.UU., y alianzas con grandes empresas exigen cada vez más que proveedores y proveedores demuestren una sólida postura en ciberseguridad, a menudo alineándose con estándares NIST (como CSF o SP 800-171). La falta de alineación puede llevar a la descalificación automática de oportunidades lucrativas.

- Daño a la reputación y pérdida de confianza: Una violación de datos o la exposición pública de prácticas de ciberseguridad deficientes pueden dañar gravemente la reputación de una organización. Esto erosiona la confianza de los clientes, la confianza de las partes interesadas y puede provocar una pérdida significativa de cuota de mercado y valor de marca, lo cual puede ser muy difícil y costoso de reconstruir.

- Primas de seguro más altas: los proveedores de seguros cibernéticos evalúan la madurez de la ciberseguridad de una organización al determinar las primas y la cobertura. La falta de adhesión a marcos reconocidos como CSF puede conducir a primas más altas o incluso a la denegación de la cobertura esencial del seguro cibernético.

- Dificultad para atraer talento: En el mundo actual, tan consciente de la ciberseguridad, el mejor talento puede dudar en unirse a organizaciones percibidas como débiles en seguridad, lo que dificulta aún más los esfuerzos por fortalecer las defensas.

En esencia, aunque no se imponga una «multa NIST CSF», no implementar un programa de ciberseguridad robusto guiado por un marco como CSF 2.0 es una herida autoinfligida que aumenta significativamente el riesgo empresarial y puede tener consecuencias devastadoras en caso de un incidente cibernético.

¿Cómo ayuda ImmuniWeb a cumplir con el Marco de Ciberseguridad (CSF) 2.0 del NIST?

La plataforma de pruebas de seguridad de aplicaciones (AST) y gestión de la superficie de ataque (ASM) de ImmuniWeb, basada en inteligencia artificial, ofrece un conjunto único y potente de capacidades que ayudan directamente a las organizaciones a alcanzar y demostrar la alineación con numerosos resultados técnicos en múltiples funciones del NIST Cybersecurity Framework (CSF) 2.0.

Así es cómo ImmuniWeb ayuda específicamente a lograr la alineación con CSF 2.0:

ImmuniWeb lleva a cabo pruebas de penetración profunda en API, descubriendo vulnerabilidades como endpoints inseguros, autenticación rota y fugas de datos, asegurando el cumplimiento con OWASP API Security Top 10.

Los escaneos automatizados impulsados por IA detectan configuraciones incorrectas, permisos excesivos y cifrado débil en las APIs REST, SOAP y GraphQL, proporcionando información útil para la corrección.

ImmuniWeb ofrece servicios de pruebas de penetración de aplicaciones con nuestro galardonado producto ImmuniWeb® On-Demand.

La premiada plataforma ImmuniWeb® AI para la gestión de la postura de seguridad de las aplicaciones (ASPM) ayuda a descubrir de manera agresiva y continua toda la huella digital de una organización, incluidas las aplicaciones web, APIs y aplicaciones móviles ocultas, desconocidas y olvidadas.

ImmuniWeb detecta y supervisa continuamente los activos de TI expuestos (aplicaciones web, API, servicios en la nube), lo que reduce los puntos ciegos y previene brechas mediante una calificación de riesgo en tiempo real.

ImmuniWeb ofrece servicios de pruebas de penetración automatizadas con nuestro galardonado producto ImmuniWeb® Continuous.

Simula ataques avanzados en entornos AWS, Azure y GCP para identificar malas configuraciones, roles IAM inseguros y almacenamiento expuesto, alineado con los benchmarks del CIS.

Automatiza la detección de malas configuraciones en la nube, brechas de cumplimiento (por ejemplo, PCI DSS, HIPAA) y TI en la sombra, y ofrece orientación para la corrección de una infraestructura en la nube resiliente.

Combina simulaciones de ataques impulsadas por inteligencia artificial con la experiencia humana para poner a prueba las defensas 24/7, imitando a adversarios del mundo real sin interrumpir las operaciones.

Ejecuta escenarios de ataque automatizados para validar los controles de seguridad, exponiendo las debilidades de las redes, las aplicaciones y los puntos finales antes de que los atacantes las exploiten.

Proporciona pentesting continuo y mejorado con IA para identificar nuevas vulnerabilidades tras la implementación, garantizando una mitigación proactiva de riesgos más allá de auditorías puntuales.

Prioritiza y remedia los riesgos en tiempo real correlacionando inteligencia de amenazas con vulnerabilidades en los activos, minimizando las ventanas de explotación.

Supervisa la Dark Web, los paste sites y los foros de hackers en busca de credenciales robadas, datos filtrados y amenazas dirigidas, lo que permite tomar acción preventiva.

La premiada plataforma ImmuniWeb® AI para la gestión del estado de seguridad de los datos ayuda a descubrir y supervisar continuamente los activos digitales de una organización expuestos a Internet, incluidas las aplicaciones web, las API, el almacenamiento en la nube y los servicios de red.

Analiza el Darknet en busca de datos comprometidos de empleados/clientes, propiedad intelectual y esquemas de fraude, alertando a las organizaciones sobre brechas.

Prueba aplicaciones iOS/Android en busca de almacenamiento de datos inseguro, riesgos de ingeniería inversa y fallos en las API, siguiendo las directrices OWASP Mobile Top 10.

Automatiza el análisis estático (SAST) y dinámico (DAST) de aplicaciones móviles para detectar vulnerabilidades como secretos codificados o configuraciones TLS débiles.

Identifica firewalls mal configurados, puertos abiertos y protocolos débiles en redes locales e híbridas, reforzando las defensas.

Ofrece pentesting escalable y basado en suscripción con informes detallados y seguimiento de la remediación para flujos de trabajo de seguridad ágiles.

Detecta y agiliza la eliminación de sitios de phishing que suplantan su marca, minimizando el daño reputacional y las pérdidas por fraude.

Simula amenazas persistentes avanzadas (APT) adaptadas a su sector, probando las capacidades de detección/respuesta frente a cadenas de ataque realistas.

Las pruebas manuales y automatizadas detectan fallos de SQLi, XSS y lógica empresarial en aplicaciones web, alineadas con el Top 10 de OWASP y las normas regulatorias.

Al integrar la plataforma de ImmuniWeb, las organizaciones pueden obtener una garantía técnica robusta y continua en toda su superficie de ataque y sus aplicaciones, lo que se traduce directamente en una mayor alineación con los resultados del NIST CSF 2.0, y, en última instancia, conduce a un programa de ciberseguridad más maduro y resistente.

Lista de recursos autoritativos

Cumpla los requisitos normativos con la plataforma de IA ImmuniWeb®.

ImmuniWeb también puede ayudar a cumplir con otras leyes y normativas de protección de datos:

Europa

RGPD de la UE

EU DORA

NIS 2 de la UE

Ley de Ciberresiliencia de la UE

EU AI Act

Directiva ePrivacy de la UE

UK GDPR

FADP suiza

Circular FINMA 2023/1

América del Norte y del Sur

Oriente Medio y África

Ley de Protección de Datos Personales de Catar.

Ley de Protección de Datos Personales de Arabia Saudita

Marco de ciberseguridad de la Autoridad Monetaria de Arabia Saudí (1.0)

Ley de Protección de la Información Personal de Sudáfrica

UAE Information Assurance Regulation (1.1)

Ley de Protección de Datos Personales de los EAU

Asia-Pacífico

Australia Privacy Act

Ordenanza sobre la protección de datos personales de Hong Kong

Ley de Protección de Datos Personales Digitales de la India

Ley de Protección de la Información Personal de Japón

Ley de Protección de Datos Personales de Singapur