Cumplimiento de la Ley de Protección de Datos Personales de Catar (PDPPL)

La Ley de Protección de Datos Personales de Qatar (PDPPL) regula el procesamiento de datos personales para proteger la privacidad de las personas, estableciendo requisitos para la recopilación, almacenamiento y transferencia legal de datos, al tiempo que otorga a las personas derechos sobre su información personal.

Como centro digital dinámico y en rápido desarrollo en Oriente Medio, Qatar ha dado pasos importantes para salvaguardar los derechos digitales de sus ciudadanos y residentes. Una piedra angular de este esfuerzo es la Ley n.º 13 de 2016 relativa a la Ley de Protección de la Privacidad de los Datos Personales (PDPPL), que entró en vigor plenamente en 2017. Como primera ley integral de protección de datos en la región del Consejo de Cooperación del Golfo (CCG), la PDPPL subraya el compromiso de Qatar de fomentar un entorno digital de confianza y proteger la privacidad individual ante el rápido avance tecnológico.

La PDPPL está diseñada para dotar a los individuos de mayor control sobre su información personal e imponer obligaciones claras a las organizaciones que recopilan, procesan o almacenan dichos datos. Para las empresas que operan o interactúan con Catar, comprender los detalles técnicos complejos y los requisitos de cumplimiento de la PDPPL es fundamental para mitigar los riesgos legales, ganar la confianza de los consumidores y garantizar un funcionamiento fluido en el escenario digital catarí.

Este artículo ofrece un análisis técnico exhaustivo de la PDPPL de Catar, desglosando sus componentes principales, destacando los principales retos de cumplimiento y esbozando estrategias prácticas para su cumplimiento.

Resumen de la Ley de Protección de Datos Personales de Qatar (PDPPL)

La Ley de Protección de la Privacidad de los Datos Personales (PDPPL) de Qatar, supervisada por la Oficina Nacional de Gobernanza y Seguridad Cibernética (NCGAA) dependiente del Ministerio de Comunicaciones y Tecnología de la Información (MCIT), es una legislación histórica que establece el marco para la protección de los datos personales en diversos sectores del país. Se aplica a los datos personales tratados electrónicamente, recopilados para su tratamiento electrónico o tratados mediante una combinación de métodos electrónicos y tradicionales.

La PDPPL se basa en principios universales de protección de datos, con el objetivo de equilibrar los derechos de privacidad individual con las necesidades legítimas de tratamiento de datos:

- Legalidad, equidad y transparencia: los datos personales deben tratarse de forma justa, legal y transparente, informando claramente a las personas sobre cómo se utilizan sus datos.

- Limitación de la finalidad: los datos solo deben recopilarse para fines específicos, explícitos y legítimos, y no deben ser procesados posteriormente de manera incompatible con esos fines.

- Minimización de datos: Solo deben recopilarse los datos personales necesarios, y deben ser adecuados, pertinentes y no excesivos en relación con la finalidad.

- Exactitud: Los datos personales deben ser exactos, completos y mantenerse actualizados.

- Limitación del almacenamiento: los datos personales no deben conservarse más tiempo del necesario para los fines para los que fueron recopilados.

- Integridad y confidencialidad (seguridad): Las organizaciones deben implementar las medidas administrativas, técnicas y financieras adecuadas para proteger los datos personales contra la pérdida, el daño, la modificación, la divulgación, el acceso no autorizado o el uso indebido. Este principio sustenta los requisitos técnicos de seguridad.

- Responsabilidad: Los controladores de datos son responsables de demostrar el cumplimiento con la PDPPL.

La PDPPL define «datos personales» de manera amplia para incluir cualquier información que permita la identificación de una persona, incluida la información sobre personas fallecidas si identifica a éstas o a sus familiares. También identifica los «datos personales sensibles» (por ejemplo, origen étnico, salud, condición física o mental, creencias religiosas, relaciones matrimoniales, antecedentes penales y datos de menores), que están sujetos a condiciones de tratamiento más estrictas y a menudo requieren el consentimiento explícito del ministerio correspondiente.

Aspectos clave del cumplimiento de la Ley de Protección de Datos Personales de Qatar (PDPPL)

PDPPL requiere una combinación de medidas legales, administrativas y técnicas robustas. En particular, el principio de "Integridad y Confidencialidad" impulsa requisitos técnicos significativos:

- Base legal para el tratamiento, principalmente el consentimiento:

- Detalle técnico: La PDPPL hace hincapié en el consentimiento como base legal principal para el tratamiento de datos personales. Esto implica la implementación de plataformas de gestión del consentimiento (CMP) en sitios web, aplicaciones móviles y otras interfaces digitales para obtener un consentimiento claro, inequívoco y explícito (opt-in por defecto). Para datos personales sensibles, además del consentimiento explícito, también se requiere la aprobación del Ministerio de Comunicaciones y Tecnología de la Información (MCIT). Las organizaciones deben garantizar que el consentimiento pueda retirarse con la misma facilidad con la que se otorgó, lo que requiere mecanismos técnicos para registrar y honrar las solicitudes de retirada del consentimiento.

- Herramientas: CMPs, centros de preferencias de privacidad, registros de consentimiento auditable.

- Transparencia y avisos de privacidad:

- Detalle técnico: Las organizaciones deben proporcionar avisos de privacidad claros y accesibles a las personas antes o en el momento de la recopilación de datos. Estos avisos deben describir los fines del tratamiento, los tipos de datos recopilados, la base jurídica, los períodos de retención de datos, los destinatarios de los datos, los derechos de los interesados y los datos de contacto para consultas. Esto requiere un sistema robusto de gestión de contenidos para las políticas de privacidad en las plataformas digitales.

- Herramientas: Sistemas de gestión de contenidos web, generadores de políticas de privacidad.

- Cumplimiento de los derechos del interesado (DSRs):

- Detalles técnicos: La PDPPL concede a las personas varios derechos, entre ellos el derecho a conocer (información), acceder, rectificar, suprimir (derecho al olvido), restringir el tratamiento, portabilidad de datos y oponerse al tratamiento (especialmente para la comercialización directa y la toma de decisiones automatizada). Las organizaciones deben establecer procesos seguros, eficientes y documentados (por ejemplo, un portal en línea dedicado o un servicio de correo electrónico) para recibir, verificar la identidad y responder a las solicitudes de DSR. Esto requiere sólidas capacidades de descubrimiento e indexación de datos en todos los repositorios de datos.

- Herramientas: plataformas de automatización de solicitudes de acceso de datos (DSAR), herramientas de descubrimiento y mapeo de datos, servicios de verificación de identidad.

- Minimización de datos y limitación del almacenamiento

- Detalles técnicos: Los sistemas y procesos deben diseñarse para recopilar y conservar solo los datos personales mínimos estrictamente necesarios para los fines indicados. Implementar políticas automatizadas de gestión del ciclo de vida de los datos para la eliminación segura o la anonimización de los datos personales al vencer su período de conservación. Esto requiere clasificación de datos y controles automatizados de retención de datos.

- Herramientas: Herramientas de clasificación de datos, software de gestión del ciclo de vida de los datos, utilidades de eliminación segura.

- Medidas de seguridad (técnicas y organizativas): Este es un pilar técnico fundamental, profundamente vinculado al principio de «integridad y confidencialidad».

- Detalle técnico: La PDPPL exige «medidas administrativas, técnicas y financieras apropiadas» proporcionales al riesgo. Esto incluye:

- Cifrado: Algoritmos de cifrado fuertes (por ejemplo, AES-256) para datos en reposo (cifrado de bases de datos, cifrado de discos, cifrado de almacenamiento en la nube) y en tránsito (por ejemplo, TLS 1.2+ para comunicación web, VPNs para conexiones internas y externas, protocolos seguros de API). Prácticas seguras de gestión de claves (Módulos de Seguridad Hardware - HSMs, Sistemas de Gestión de Claves - KMS).

- Controles de acceso: sistemas robustos de gestión de identidades y accesos (IAM). Aplicar autenticación multifactorial (MFA) para todos los usuarios, especialmente para acceso privilegiado y remoto. Implementar control de acceso basado en roles (RBAC) y el principio del mínimo privilegio (PoLP). Desplegar soluciones de gestión de accesos privilegiados (PAM) para proteger y supervisar cuentas administrativas. Implementar políticas de contraseñas estrictas y revisiones periódicas de derechos de acceso.

- Seguridad de la red: Implementar segmentación de red, cortafuegos robustos (incluidos Cortafuegos de Aplicaciones Web - WAF), Sistemas de Detección de Intrusión (IDS) y Sistemas de Prevención de Intrusión (IPS). Asegurar configuraciones y protocolos de red. Proteger contra ataques de Denegación de Servicio (DoS).

- Seguridad de aplicaciones: Integre la seguridad a lo largo del Ciclo de Vida del Desarrollo de Software (SSDLC). Realice pruebas de seguridad estáticas (SAST) y dinámicas (DAST) en aplicaciones, así como pruebas de penetración para todas las aplicaciones que procesen datos personales. Implemente directrices de codificación segura.

- Gestión de vulnerabilidades y aplicación de parches: Implemente escaneo continuo de vulnerabilidades, pruebas de penetración periódicas y aplicación oportuna de parches de seguridad para todos los sistemas operativos, software y hardware.

- Registro y supervisión: Implemente un registro y una supervisión exhaustivos de todos los eventos relevantes para la seguridad en toda la infraestructura de TI. Despliegue sistemas de gestión de información y eventos de seguridad (SIEM) para la recopilación centralizada de registros, la correlación y las alertas en tiempo real. Implemente soluciones de detección y respuesta en puntos finales (EDR).

- Prevención de pérdida de datos (DLP): soluciones para supervisar y prevenir la exfiltración no autorizada de datos personales sensibles.

- Copia de seguridad y recuperación ante desastres: Implemente sistemas de copia de seguridad seguros, cifrados y redundantes. Desarrolle y pruebe periódicamente planes de gestión de la continuidad del negocio (BCM) y de recuperación ante desastres (DR) con objetivos de punto de recuperación (RPO) y objetivos de tiempo de recuperación (RTO) definidos para los sistemas críticos que procesan datos personales.

- Herramientas: Amplia gama de soluciones de ciberseguridad, como se mencionó.

- Detalle técnico: La PDPPL exige «medidas administrativas, técnicas y financieras apropiadas» proporcionales al riesgo. Esto incluye:

- Notificación de violación de datos:

- Detalle técnico: Las organizaciones deben notificar a la NCGAA y a las personas afectadas «sin demora injustificada» y «dentro de las 72 horas» desde que tomen conocimiento de una violación de datos que «puede causar daño grave» a los datos personales o a la privacidad individual. Esto requiere un plan de respuesta a incidentes (IRP) bien definido y probado periódicamente, con protocolos de comunicación claros y capacidades forenses.

- Herramientas: SIEM para la detección rápida, plataformas de respuesta a incidentes, herramientas forenses.

- Transferencia internacional de datos:

- Detalle técnico: Se aplican condiciones estrictas a la transferencia de datos personales fuera de Qatar. Por lo general, las transferencias solo se permiten a países con niveles «adecuados» de protección de datos (según lo determinado por la NCGAA/MCIT), o si existen mecanismos específicos (por ejemplo, normas corporativas vinculantes, cláusulas contractuales estándar), o con el consentimiento explícito del interesado y la aprobación del departamento competente. Las organizaciones deben asegurarse de que dichas transferencias no violen las disposiciones de la PDPPL ni causen daño a las personas, lo que puede requerir Evaluaciones de Impacto de Transferencia (TIAs).21 Las consideraciones sobre localización de datos son significativas.

- Herramientas: herramientas de mapeo de datos para identificar flujos de datos, plataformas de revisión legal para cláusulas contractuales.

- Registro de actividades de tratamiento (RoPA) y evaluaciones de impacto en la protección de datos (DPIAs):

- Detalle técnico: Las organizaciones deben mantener un registro de actividades de tratamiento (RoPA), que documente todas las operaciones de tratamiento de datos personales. También se les anima a realizar evaluaciones de impacto en la protección de datos (DPIA), especialmente para actividades de tratamiento de alto riesgo o nuevas tecnologías, con el fin de identificar y mitigar los riesgos para la privacidad.

- Herramientas: plataformas GRC, software de gestión de la privacidad para la automatización de RoPA y DPIA.

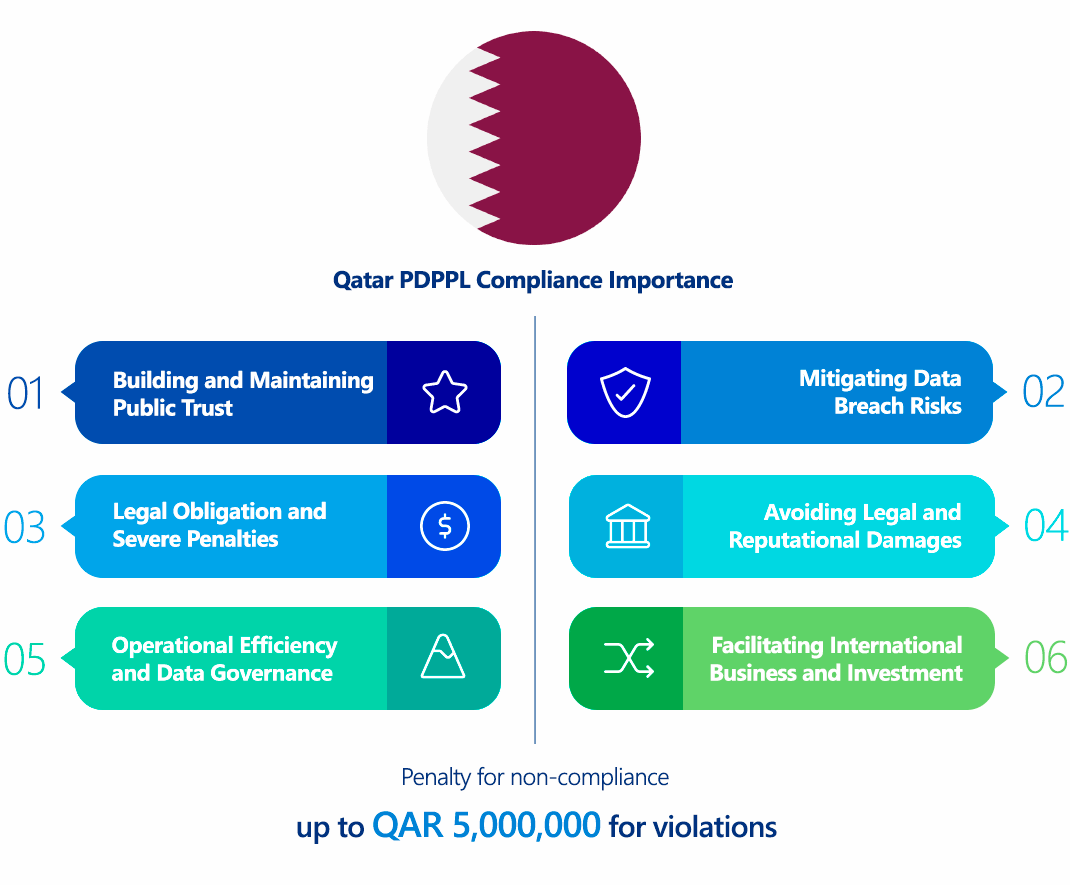

¿Por qué es importante el cumplimiento de la Ley de Protección de Datos Personales de Qatar (PDPPL)?

El cumplimiento de la PDPPL de Qatar no es simplemente una casilla legal que marcar; es una necesidad estratégica para las organizaciones por varias razones de peso:

- Obligación legal obligatoria y sanciones severas: La PDPPL es una ley aplicable con importantes sanciones económicas por incumplimiento, que van desde QAR 1.000.000 a QAR 5.000.000 (aproximadamente USD 275.000 a USD 1.375.000) por diversas infracciones. Más allá de las multas, las infracciones repetidas pueden dar lugar a un mayor escrutinio y a posibles restricciones operativas.

- Crear y mantener la confianza del público: En una sociedad cada vez más consciente de los datos, los consumidores son más conscientes de cómo se manejan sus datos personales. Demostrar prácticas sólidas de privacidad de datos mediante el cumplimiento de la PDPPL crea y mantiene la confianza con clientes, empleados y socios comerciales, lo que conlleva una mejora de la reputación de marca y la fidelidad del cliente.

- Mitigación de los riesgos de violación de datos: Los estrictos requisitos de la PDPPL sobre medidas de seguridad técnicas y organizativas conducen directamente a una postura de ciberseguridad más robusta. Esto reduce significativamente la probabilidad y el impacto de las violaciones de datos, que pueden tener un impacto devastador en términos financieros y de reputación.

- Facilitar los negocios y las inversiones internacionales: Como centro global, Qatar busca atraer inversiones internacionales y facilitar el comercio transfronterizo. Contar con una ley de protección de datos sólida mejora la credibilidad de Qatar como lugar seguro para hacer negocios y puede agilizar los flujos de datos con países que tienen regulaciones de privacidad igualmente robustas.

- Evitar daños legales y reputacionales: El incumplimiento puede dar lugar a demandas civiles por parte de las personas afectadas que busquen compensación por los daños derivados de violaciones a la privacidad. La publicidad negativa generada por acciones regulatorias o brechas de datos puede causar un daño irreparable a la marca de una organización, dificultando la atracción y retención de talento y clientes.

- Eficiencia operativa y gobernanza de datos: El proceso de cumplimiento de la PDPPL obliga a las organizaciones a mapear sus flujos de datos, agilizar los procesos de gestión de datos e implementar marcos sólidos de gobernanza de datos. Esto suele conducir a una mejora en la calidad de los datos, una reducción de ineficiencias operativas y una mejor higiene de datos.

- Papel pionero en la región: al ser una de las primeras leyes integrales de protección de datos del CCG, el cumplimiento de la PDPPL posiciona a las organizaciones como líderes en el manejo responsable de datos dentro de la región, lo que puede suponer una ventaja competitiva.

¿Quién debe cumplir con la Ley de Protección de Datos Personales de Qatar (PDPPL)?

La PDPPL tiene un ámbito de aplicación amplio y claro, que abarca entidades tanto dentro como fuera de Qatar:

- Cualquier entidad pública o privada en Qatar: esto incluye todas las empresas, organismos gubernamentales, organizaciones sin ánimo de lucro y cualquier otra entidad establecida u operando dentro del Estado de Qatar que recopile, procese o almacene datos personales.

- Cualquier entidad situada fuera de Qatar si procesa datos personales de personas residentes en Qatar. Esto otorga a la PDPPL un alcance extraterritorial, similar al del RGPD. Por ejemplo, una empresa de comercio electrónico extranjera sin presencia física en Qatar que venda productos a residentes qataríes y recopile sus datos personales estaría sujeta a la PDPPL.

Consideraciones clave para la aplicabilidad:

- La ley se aplica a los datos personales independientemente de si se procesan electrónicamente, se recopilan con miras al procesamiento electrónico o se procesan mediante una combinación de métodos electrónicos y tradicionales. Esto significa que tanto los registros digitales como los físicos que contienen datos personales están cubiertos.

- Abarca los datos de personas vivas y fallecidas si los datos pueden identificarlas o a un miembro de su familia.

Exenciones limitadas:

Aunque es amplia, la PDPPL tiene algunas exenciones limitadas, que suelen incluir:

- Datos personales tratados únicamente para uso personal o doméstico.

- Tratamiento con fines oficiales de seguridad, judiciales o de inteligencia por parte de entidades públicas autorizadas, siempre que se cumplan determinadas condiciones y garantías.

- Tratamiento con fines de salud pública en condiciones específicas.

- Tratamiento para fines de investigación científica o estadísticos, siempre que se apliquen medidas adecuadas como la anonimización o pseudonimización y no sea posible la identificación directa.

- Datos procesados por entidades dentro del Centro Financiero de Qatar (QFC), que cuenta con su propia normativa de protección de datos, ampliamente alineada con las mejores prácticas internacionales como el GDPR. Sin embargo, las entidades en Qatar a menudo deben cumplir ambas la PDPPL (para sus operaciones generales en Qatar) y las regulaciones del QFC (para sus actividades específicas en el QFC), o si la entidad del QFC procesa datos de individuos fuera de la jurisdicción del QFC.

Comparación entre la Ley de Protección de Datos Personales de Qatar (PDPPL) y el RGPD

La PDPPL de Qatar fue uno de los primeros marcos regulatorios en entrar en el panorama de protección de datos integral en Oriente Medio, anterior a la entrada en vigor del GDPR, pero compartiendo muchos de sus principios fundamentales. Si bien existen fuertes similitudes, también hay diferencias cruciales, especialmente en los requisitos técnicos específicos y el énfasis en ciertos aspectos.

| Característica | Qatar PDPPL (Ley de Protección de la Privacidad de los Datos Personales) | GDPR (Reglamento General de Protección de Datos) |

|---|---|---|

| Enfoque principal | Norma integral de privacidad de datos que protege los datos personales de los individuos en Catar, con el objetivo de fomentar la confianza y facilitar la transformación digital. | Ley integral de protección de datos que protege los datos personales y los derechos a la privacidad de los individuos en la UE/EEE. |

| Ámbito de "Datos Personales" | Cualquier dato que identifique a una persona física de forma directa o indirecta (nombre, identificación, contacto, datos financieros, fotos, vídeos, etc.), incluye a personas fallecidas. Incluye «datos personales sensibles» (salud, origen étnico, religión, estado civil, antecedentes penales, hijos). | Cualquier información relacionada con una persona física identificada o identificable. Incluye «categorías especiales de datos personales» (origen racial o étnico, opiniones políticas, creencias religiosas o filosóficas, afiliación sindical, datos genéticos, datos biométricos para la identificación, datos sobre la salud, datos relativos a la vida sexual o la orientación sexual). |

| Ámbito territorial | Se aplica al tratamiento por parte de cualquier entidad en Qatar y a las entidades fuera de Qatar si tratan datos personales de personas residentes en Qatar. | Amplio alcance extraterritorial; se aplica al tratamiento de datos personales de residentes de la UE/EEE por entidades dentro o fuera de la UE/EEE si está relacionado con la oferta de bienes o servicios, o con la vigilancia de su comportamiento dentro de la UE/EEE. |

| Base jurídica | Principalmente consentimiento explícito. Otras bases: necesidad contractual, obligación legal, intereses vitales, interés público. Se requiere aprobación específica del MCIT para datos sensibles. | Principalmente el consentimiento. Otras bases: necesidad contractual, obligación legal, intereses vitales, tarea pública, interés legítimo del responsable del tratamiento (sujeto a una prueba de equilibrio). |

| Norma de consentimiento | Requiere consentimiento explícito para la mayoría de los tratamientos, especialmente para datos sensibles y marketing directo. Debe ser claro, específico, informado y fácil de revocar. Opt-in para marketing directo. | Requiere consentimiento «libre, específico, informado e inequívoco», normalmente mediante una acción afirmativa (opt-in). Se requiere consentimiento explícito para los datos sensibles. La retirada debe ser tan fácil como dar el consentimiento. |

| Derechos del interesado | Derecho al conocimiento/información, acceso, rectificación, borrado (eliminación), limitación del tratamiento, portabilidad de datos y oposición (por ejemplo, al marketing directo, toma de decisiones automatizada). | Derecho a ser informado, acceso, rectificación, supresión («derecho al olvido»), limitación del tratamiento, portabilidad de datos, oposición y derechos en relación con la toma de decisiones automatizadas y el perfilado. Conjunto más amplio de derechos y disposiciones más detalladas para su ejercicio. |

| Delegado de protección de datos (DPO) | La PDPPL en sí no exige explícitamente un DPO para todas las entidades, pero se recomienda ampliamente, y las regulaciones de implementación o las directrices sectoriales pueden hacerlo obligatorio para ciertos tipos de tratamiento (por ejemplo, a gran escala, datos sensibles). | Obligatorio para las autoridades públicas o cuando las actividades principales impliquen la supervisión sistemática a gran escala o el tratamiento de categorías especiales de datos. |

| Evaluación de Impacto en la Protección de Datos (EIPD) | Se recomienda/implica para el tratamiento de alto riesgo, especialmente para los servicios de cara al público. Las directrices de aplicación aportan claridad. | Obligatorio para el tratamiento «que pueda suponer un alto riesgo para los derechos y libertades de las personas físicas». Requisitos detallados para el contenido y el proceso. |

| Transferencias transfronterizas | Restrictivo; generalmente solo hacia países "adecuados" (según determine la NCGAA/MCIT), o con consentimiento explícito del interesado y posiblemente aprobación de MCIT y mecanismos específicos de transferencia. Énfasis en garantizar ausencia de "perjuicio grave" y posiblemente en la localización de datos. | Permitido a países «adecuados», bajo Cláusulas Contractuales Estándar (SCCs), Reglas Corporativas Vinculantes (BCRs) u otras derivaciones (por ejemplo, consentimiento explícito para transferencias específicas). Requiere Evaluaciones de Impacto de la Transferencia (TIAs) para transferencias fuera de las decisiones de adecuación. |

| Data Breach Notification | El responsable del tratamiento debe notificar a la NCGAA y a las personas afectadas en un plazo de 72 horas desde que tenga conocimiento de una violación que «pueda causar daños graves». | El responsable debe notificar a la autoridad de control dentro de 72 horas desde que toma conocimiento de la brecha. Los titulares de los datos serán notificados "sin demora indebida" si existe un riesgo elevado. |

| Autoridad Reguladora | Oficina Nacional de Gobernanza y Aseguramiento Cibernético (NCGAA) bajo el Ministerio de Comunicaciones e Información Tecnológica (MCIT). | Autoridades de supervisión independientes en cada Estado miembro de la UE, coordinadas por el European Data Protection Board (EDPB). |

| Sanciones | Multas de hasta 5 millones de QAR (aproximadamente 1,375 millones de USD), con posibilidad de duplicarse en caso de reincidencia. | Multas de hasta 20 millones de euros o el 4 % de la facturación anual global, lo que sea mayor. |

Implicaciones técnicas de la comparación:

- Mayor énfasis en el consentimiento explícito: la fuerte dependencia de la PDPPL en el consentimiento explícito, incluso para el procesamiento general, implica que las organizaciones necesiten CMP altamente robustas y sistemas completos de registro del consentimiento.

- Datos sensibles con aprobación del Ministerio: El requisito único de aprobación del MCIT para el tratamiento de datos personales sensibles introduce una capa adicional de carga técnica y administrativa. Los sistemas deben diseñarse para segmentar y gestionar claramente los datos sensibles con el fin de rastrear y demostrar dicha aprobación.

- Restricciones a las transferencias transfronterizas: Las estrictas normas de la PDPPL sobre las transferencias internacionales de datos, incluida la cláusula de «ausencia de daño grave» y la necesidad de obtener la aprobación del MCIT para determinados mecanismos, obligan a las organizaciones a realizar evaluaciones técnicas y jurídicas exhaustivas (TIAs) de los flujos de datos y los entornos de los receptores. La localización de datos puede convertirse en una estrategia técnica preferible cuando sea factible.

- Impacto de la violación de datos: Aunque la ventana de notificación de 72 horas es similar, el umbral de "puede causar daño grave" para la notificación individual podría conllevar un mayor volumen de notificaciones individuales en comparación con el umbral de "alto riesgo" del GDPR, exigiendo mecanismos altamente eficientes de respuesta a incidentes y comunicación.

¿Cómo garantizar el cumplimiento de la Ley de Protección de Datos Personales de Qatar (PDPPL)?

Lograr y mantener el cumplimiento de la PDPPL es un proceso complejo y continuo que exige un rigor técnico significativo y un compromiso organizativo:

- Realizar un inventario y mapeo exhaustivo de los datos:

- Detalles técnicos: El paso fundamental. Identifique y documente todos los datos personales recopilados, procesados, almacenados y compartidos. Mapa de flujos de datos (origen, destino, quién tiene acceso), propósito, base legal, períodos de retención y clasificación (normales vs. sensibles). Este ejercicio técnico es crucial para establecer su «Registro de Actividades de Tratamiento (RoPA)».

- Herramientas: Herramientas de Discovery y clasificación de datos (por ejemplo, herramientas de escaneo automatizado para bases de datos, recursos compartidos de archivos, almacenamiento en la nube), software de mapeo de flujos de datos, plataformas de gestión de privacidad.

- Implemente sistemas robustos de gestión del consentimiento:

- Detalles técnicos: Implemente una plataforma de gestión del consentimiento (CMP) fácil de usar y auditable en todos los sitios web y aplicaciones móviles. Esta plataforma debe capturar, registrar y almacenar de forma segura el consentimiento explícito (opt-in por defecto), incluyendo marcas de tiempo, fuente y granularidad del consentimiento. También debe facilitar la retirada sencilla del consentimiento. Para datos personales sensibles, asegúrese de que existan procesos para obtener y documentar la aprobación del MCIT.

- Herramientas: OneTrust, Cookiebot, TrustArc o CMP personalizados con capacidades de registro seguro.

- Reforzar las medidas de seguridad técnicas: Este es posiblemente el aspecto más crítico y técnicamente intensivo.

- Detalles técnicos:

- Cifrado: Implementar un cifrado sólido y estándar del sector para todos los datos personales, ya sea en reposo (por ejemplo, cifrado de bases de datos mediante TDE, cifrado completo de disco como BitLocker/VeraCrypt, buckets de almacenamiento en la nube cifrados como S3 con SSE-KMS) o en tránsito (por ejemplo, TLS 1.2+ obligatorio para todos los servicios web, VPN seguras para el acceso remoto, IPsec para comunicaciones sitio a sitio, comunicaciones API cifradas). Implementar y gestionar las claves criptográficas de forma segura utilizando Módulos de Seguridad de Hardware (HSM) o robustos Sistemas de Gestión de Claves (KMS).

- Controles de acceso: Implementar una solución centralizada de Gestión de Identidades y Accesos (IAM). Aplicar Autenticación Multifactorial (MFA) en todos los sistemas, especialmente en interfaces administrativas, acceso remoto y portales en la nube. Implementar Control de Acceso Basado en Roles (RBAC) y el principio de mínimo privilegio (PoLP). Desplegar soluciones de Gestión de Accesos Privilegiados (PAM) para controlar, supervisar y auditar cuentas administrativas. Revisar periódicamente los derechos de acceso de los usuarios y revocar permisos innecesarios.

- Seguridad de red: Implemente cortafuegos multicapa (perímetro de red, basados en host, cortafuegos de aplicaciones web - WAF). Despliegue sistemas de detección de intrusiones (IDS) y sistemas de prevención de intrusiones (IPS). Implemente segmentación de red y microsegmentación para aislar datos sensibles. Despliegue soluciones de mitigación de DDoS.

- Seguridad de aplicaciones: Integre la seguridad en el ciclo de vida del desarrollo de software (SSDLC). Realice pruebas estáticas regulares de seguridad de aplicaciones (SAST) y pruebas dinámicas de seguridad de aplicaciones (DAST) en todas las aplicaciones que manejen datos personales. Realice pruebas exhaustivas de penetración antes de desplegar nuevas aplicaciones o cambios significativos. Adopte prácticas recomendadas de codificación segura.

- Gestión de vulnerabilidades y parches: Implemente un programa de escaneo continuo de vulnerabilidades en todos los activos de TI. Establezca un proceso robusto de gestión de parches para garantizar la aplicación oportuna de las actualizaciones de seguridad para sistemas operativos, aplicaciones y dispositivos de red.

- Registro y supervisión: Implemente un sistema de gestión de información y eventos de seguridad (SIEM) para centralizar los registros de seguridad de todos los sistemas relevantes (servidores, dispositivos de red, aplicaciones, endpoints). Configure el SIEM para la detección de amenazas en tiempo real, la correlación de eventos y las alertas. Implemente soluciones de detección y respuesta en endpoints (EDR) o de detección y respuesta extendida (XDR).

- Prevención de pérdida de datos (DLP): Implemente soluciones DLP para supervisar y prevenir la filtración no autorizada de datos personales sensibles a través de la red, los endpoints y los canales en la nube.

- Copia de seguridad y recuperación ante desastres: Implemente sistemas de copia de seguridad seguros, cifrados y geográficamente redundantes para todos los datos personales. Desarrolle, documente y pruebe periódicamente los Planes de Continuidad del Negocio (BCP) y los Planes de Recuperación ante Desastres (DRP) para garantizar la disponibilidad e integridad de los datos personales en caso de un incidente catastrófico.

- Herramientas: cortafuegos (Palo Alto, Fortinet), WAF (Imperva, Cloudflare), IDS/IPS (Snort, Suricata), SIEM (Splunk, Microsoft Sentinel), EDR (CrowdStrike, SentinelOne), DLP (Forcepoint, Symantec), IAM/PAM (Okta, CyberArk), SAST/DAST (Checkmarx, Veracode, Invicti), escáneres de vulnerabilidades (Qualys, Tenable, Rapid7), soluciones de cifrado, KMS/HSMs.

- Detalles técnicos:

- Establecer un proceso robusto de cumplimiento de los derechos del interesado (DSR):

- Detalle técnico: Desarrollar un mecanismo seguro y auditable (por ejemplo, un portal dedicado a la privacidad, una dirección de correo electrónico cifrada) para que las personas puedan presentar solicitudes de DSR. Implementar flujos de trabajo internos para localizar, recuperar, rectificar, eliminar o portar eficientemente los datos personales en respuesta a solicitudes verificadas dentro del plazo establecido. Esto requiere capacidades sofisticadas de consulta y eliminación de datos.

- Herramientas: plataformas de automatización de DSAR, herramientas de gobernanza de datos con capacidades de descubrimiento de datos.

- Elabore un plan integral de respuesta a fugas de datos:

- Detalles técnicos: Crear un plan de respuesta a incidentes (IRP) detallado y específicamente diseñado para las violaciones de datos personales. El plan debe definir claramente los roles, responsabilidades, protocolos de comunicación (internos y externos), pasos de investigación forense, contención, erradicación, recuperación y procedimientos de revisión post-incidente. Es fundamental que incluya un proceso claro para notificar a la NCGAA en un plazo de 72 horas y a las personas afectadas «sin demora indebida» si es probable que se produzcan «daños graves». Los ejercicios de simulación periódicos son esenciales.

- Herramientas: plataformas de respuesta a incidentes, herramientas de análisis forense.

- Gestione las transferencias transfronterizas de datos con la debida diligencia:

- Detalles técnicos: Identifique todos los casos de transferencia de datos personales fuera de Qatar. Realice Evaluaciones del Impacto de la Transferencia (TIAs) para evaluar el panorama de protección de datos del país receptor y las salvaguardias existentes. Implemente mecanismos de transferencia apropiados (por ejemplo, cláusulas contractuales estándar, normas corporativas vinculantes) y obtenga el consentimiento explícito de los interesados para la transferencia específica, junto con cualquier aprobación necesaria del MCIT.

- Herramientas: herramientas de mapeo de datos, plataformas de revisión legal de cláusulas contractuales, consultoría especializada en privacidad.

- Realice evaluaciones de impacto en la protección de datos (DPIAs):

- Detalle técnico: Realice sistemáticamente evaluaciones de impacto en la privacidad (DPIA) para cualquier proyecto, sistema o actividad de procesamiento nuevos que impliquen datos personales y supongan un alto riesgo para la privacidad individual, especialmente aquellos accesibles al público. Las DPIA deben documentar el procesamiento, los riesgos y las medidas de mitigación propuestas.

- Herramientas: software de automatización de DPIA, plataformas GRC con módulos de privacidad.

- Proporcione formación y concienciación continuas a los empleados:

- Detalle técnico: Implementar formación obligatoria y basada en roles sobre ciberseguridad y privacidad de datos para todos los empleados, incluido el alto nivel directivo. Incluir simulaciones regulares de phishing y programas de concienciación sobre ingeniería social para mitigar errores humanos, una causa común de filtraciones.

- Herramientas: Sistemas de gestión de aprendizaje (LMS) con módulos de privacidad y ciberseguridad.

- Supervisión continua, auditoría y mejora

- Detalle técnico: El cumplimiento de la PDPPL es dinámico. Implemente una supervisión continua de la eficacia de los controles de seguridad. Realice auditorías internas y externas periódicas, incluyendo pruebas de penetración, ejercicios de red teaming y evaluaciones de cumplimiento, para identificar nuevas vulnerabilidades y evaluar la madurez de su postura de protección de datos. Utilice los hallazgos de las auditorías para mejorar y adaptar continuamente su programa de protección de datos.

- Herramientas: soluciones GRC para la supervisión continua del cumplimiento normativo, herramientas automatizadas de evaluación de seguridad, software de gestión de auditorías.

Consecuencias del incumplimiento de la Ley de Protección de Datos Personales de Qatar (PDPPL)

Las consecuencias por no cumplir con la PDPPL de Catar son significativas y están diseñadas para obligar el cumplimiento:

- Multas Administrativas Importantes:

- Por infracciones generales de la PDPPL, las organizaciones pueden enfrentarse a multas que oscilan entre QAR 1.000.000 y QAR 5.000.000 (aproximadamente USD 275.000 y USD 1.375.000).

- Estas multas pueden duplicarse en caso de reincidencia.

- Específicamente, la falta de implementar precauciones adecuadas (medidas técnicas y organizativas) acordes con la naturaleza e importancia de los datos personales puede llevar a una sanción de hasta 5.000.000 QAR por infracción.

- El incumplimiento de la obligación de notificar una violación de datos personales a la NCGAA o a las personas afectadas, según lo exigido, podría dar lugar a una sanción de hasta 1 000 000 QAR por infracción.

- Daño a la reputación y pérdida de confianza: Las filtraciones de datos y las acciones de cumplimiento públicas dañarán gravemente la marca de una organización, erosionarán la confianza del cliente y generarán cobertura mediática negativa. Esto puede provocar una pérdida significativa de clientes, dificultades para atraer nuevos negocios y una disminución de la confianza de los inversores.

- Reclamaciones civiles y demandas: los interesados afectados tienen derecho a solicitar indemnización por los daños (tanto materiales como inmateriales) causados por incumplimientos de la PDPL. Esto puede derivar en litigios costosos y prolongados.

- Restricciones operativas e intervención: La NCGAA tiene la facultad de emitir directivas, ordenar medidas correctivas o incluso restringir las actividades de procesamiento de datos de una organización hasta que se logre el cumplimiento. Esto puede perturbar gravemente las operaciones comerciales y provocar pérdidas financieras.

- Pérdida de Oportunidades de Negocio: En el mercado actual, el cumplimiento de las leyes de protección de datos es cada vez más un requisito previo para las alianzas comerciales, especialmente en una región interesada en la transformación digital. Las organizaciones no conformes pueden quedar excluidas de contratos gubernamentales, perder alianzas o enfrentar dificultades para ampliar sus servicios.

- Mayor escrutinio normativo: las organizaciones que incumplan probablemente enfrentarán una mayor supervisión, auditorías más frecuentes y requisitos de informes detallados por parte de la NCGAA, lo que consumirá importantes recursos internos.

How ImmuniWeb Helps Comply with Qatar Personal Data Privacy Protection Law (PDPPL)

La plataforma de pruebas de seguridad de aplicaciones (AST) y gestión de la superficie de ataque (ASM) de ImmuniWeb, basada en inteligencia artificial, ofrece capacidades técnicas cruciales que ayudan directamente a las organizaciones a cumplir los estrictos requisitos de «medidas de seguridad» (integridad y confidencialidad) y «notificación de violaciones de datos» de la PDPPL de Qatar, al tiempo que contribuye al inventario de datos, la gestión de riesgos y la rendición de cuentas.

Así es como ImmuniWeb ayuda con el cumplimiento técnico de la PDPPL:

ImmuniWeb lleva a cabo pruebas de penetración profunda en API, descubriendo vulnerabilidades como endpoints inseguros, autenticación rota y fugas de datos, asegurando el cumplimiento con OWASP API Security Top 10.

Los escaneos automatizados impulsados por IA detectan configuraciones incorrectas, permisos excesivos y cifrado débil en las APIs REST, SOAP y GraphQL, proporcionando información útil para la corrección.

ImmuniWeb ofrece servicios de pruebas de penetración de aplicaciones con nuestro galardonado producto ImmuniWeb® On-Demand.

La premiada plataforma ImmuniWeb® AI para la gestión de la postura de seguridad de las aplicaciones (ASPM) ayuda a descubrir de manera agresiva y continua toda la huella digital de una organización, incluidas las aplicaciones web, APIs y aplicaciones móviles ocultas, desconocidas y olvidadas.

ImmuniWeb detecta y supervisa continuamente los activos de TI expuestos (aplicaciones web, API, servicios en la nube), lo que reduce los puntos ciegos y previene brechas mediante una calificación de riesgo en tiempo real.

ImmuniWeb ofrece servicios de pruebas de penetración automatizadas con nuestro galardonado producto ImmuniWeb® Continuous.

Simula ataques avanzados en entornos AWS, Azure y GCP para identificar malas configuraciones, roles IAM inseguros y almacenamiento expuesto, alineado con los benchmarks del CIS.

Automatiza la detección de malas configuraciones en la nube, brechas de cumplimiento (por ejemplo, PCI DSS, HIPAA) y TI en la sombra, y ofrece orientación para la corrección de una infraestructura en la nube resiliente.

Combina simulaciones de ataques impulsadas por inteligencia artificial con la experiencia humana para poner a prueba las defensas 24/7, imitando a adversarios del mundo real sin interrumpir las operaciones.

Ejecuta escenarios de ataque automatizados para validar los controles de seguridad, exponiendo las debilidades de las redes, las aplicaciones y los puntos finales antes de que los atacantes las exploiten.

Proporciona pentesting continuo y mejorado con IA para identificar nuevas vulnerabilidades tras la implementación, garantizando una mitigación proactiva de riesgos más allá de auditorías puntuales.

Prioritiza y remedia los riesgos en tiempo real correlacionando inteligencia de amenazas con vulnerabilidades en los activos, minimizando las ventanas de explotación.

Supervisa la Dark Web, los paste sites y los foros de hackers en busca de credenciales robadas, datos filtrados y amenazas dirigidas, lo que permite tomar acción preventiva.

La premiada plataforma ImmuniWeb® AI para la gestión del estado de seguridad de los datos ayuda a descubrir y supervisar continuamente los activos digitales de una organización expuestos a Internet, incluidas las aplicaciones web, las API, el almacenamiento en la nube y los servicios de red.

Analiza el Darknet en busca de datos comprometidos de empleados/clientes, propiedad intelectual y esquemas de fraude, alertando a las organizaciones sobre brechas.

Prueba aplicaciones iOS/Android en busca de almacenamiento de datos inseguro, riesgos de ingeniería inversa y fallos en las API, siguiendo las directrices OWASP Mobile Top 10.

Automatiza el análisis estático (SAST) y dinámico (DAST) de aplicaciones móviles para detectar vulnerabilidades como secretos codificados o configuraciones TLS débiles.

Identifica firewalls mal configurados, puertos abiertos y protocolos débiles en redes locales e híbridas, reforzando las defensas.

Ofrece pentesting escalable y basado en suscripción con informes detallados y seguimiento de la remediación para flujos de trabajo de seguridad ágiles.

Detecta y agiliza la eliminación de sitios de phishing que suplantan su marca, minimizando el daño reputacional y las pérdidas por fraude.

Simula amenazas persistentes avanzadas (APT) adaptadas a su sector, probando las capacidades de detección/respuesta frente a cadenas de ataque realistas.

Las pruebas manuales y automatizadas detectan fallos de SQLi, XSS y lógica empresarial en aplicaciones web, alineadas con el Top 10 de OWASP y las normas regulatorias.

Al aprovechar las completas capacidades de pruebas de seguridad y gestión de la superficie de ataque de ImmuniWeb, las organizaciones que operan en Qatar pueden establecer una base técnica robusta para el cumplimiento de la PDPPL. Este enfoque proactivo y basado en inteligencia les ayuda a identificar y mitigar sistemáticamente los riesgos de ciberseguridad, optimizar sus capacidades de respuesta ante incidentes, mejorar su postura general de protección de datos y demostrar con confianza su adhesión a la pionera ley de privacidad de datos de Qatar.

Lista de recursos autoritativos

Cumpla los requisitos normativos con la plataforma de IA ImmuniWeb®.

ImmuniWeb también puede ayudar a cumplir con otras leyes y normativas de protección de datos:

Europa

RGPD de la UE

EU DORA

NIS 2 de la UE

Ley de Ciberresiliencia de la UE

EU AI Act

Directiva ePrivacy de la UE

UK GDPR

FADP suiza

Circular FINMA 2023/1

América del Norte y del Sur

Oriente Medio y África

Ley de Protección de Datos Personales de Catar.

Ley de Protección de Datos Personales de Arabia Saudita

Marco de ciberseguridad de la Autoridad Monetaria de Arabia Saudí (1.0)

Ley de Protección de la Información Personal de Sudáfrica

UAE Information Assurance Regulation (1.1)

Ley de Protección de Datos Personales de los EAU

Asia-Pacífico

Australia Privacy Act

Ordenanza sobre la protección de datos personales de Hong Kong

Ley de Protección de Datos Personales Digitales de la India

Ley de Protección de la Información Personal de Japón

Ley de Protección de Datos Personales de Singapur