Conformité à la Loi sur la protection des renseignements personnels et des documents électroniques (LPRPDE)

La Loi sur la protection des renseignements personnels et les documents électroniques (LPRPDE) régit la manière dont les organisations du secteur privé collectent, utilisent et divulguent les données personnelles, en exigeant le consentement, des mesures de protection et la responsabilité, tout en accordant aux individus des droits d'accès et de rectification.

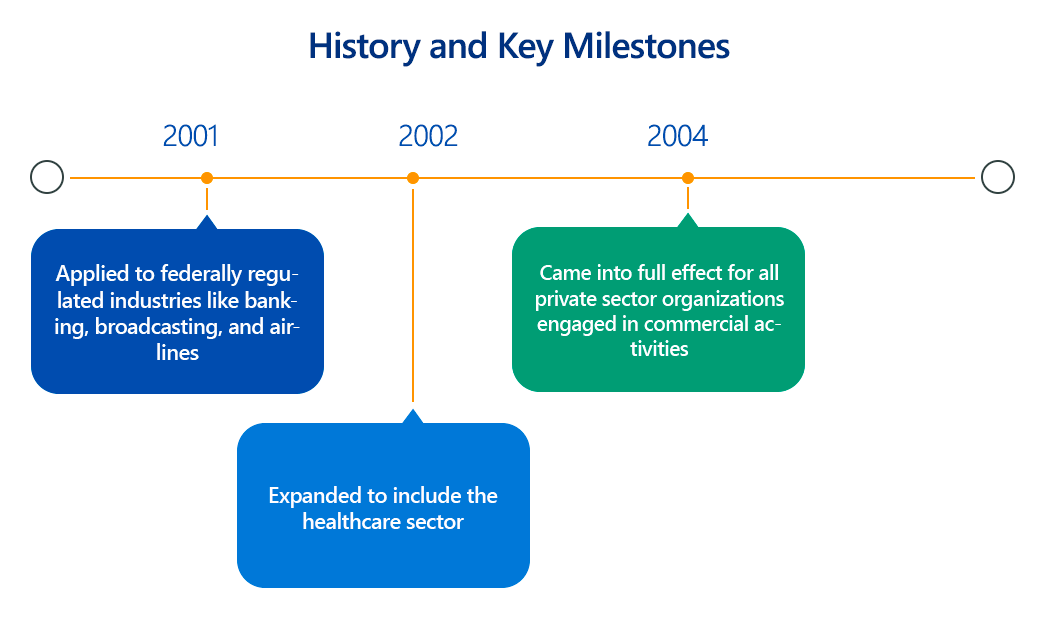

La Loi sur la protection des renseignements personnels et les documents électroniques (LPRPDE) du Canada, promulguée en 2000, constitue la principale loi fédérale régissant la collecte, l’utilisation et la divulgation de renseignements personnels dans le cadre d’activités commerciales menées par des organisations du secteur privé. Son objectif fondamental est de concilier le droit à la vie privée des individus avec le besoin des organisations de collecter, utiliser et divulguer des renseignements personnels à des fins commerciales légitimes.

Bien que souvent comparée à son homologue européen, GDPR, la LPRPDE s'inscrit dans un cadre juridique et réglementaire unique au Canada, en constante évolution pour répondre aux nouveaux défis technologiques.

Aperçu de la Loi sur la protection des renseignements personnels et les documents électroniques (LPRPDE) du Canada

La LPRPDE repose sur 10 principes d'équité en matière d'information, qui constituent essentiellement un code de conduite sur la manière dont les organisations doivent traiter les renseignements personnels. Ces principes mettent l'accent sur la transparence, la responsabilité et le contrôle individuel:

- Responsabilité: Les organisations sont responsables des renseignements personnels sous leur contrôle et doivent désigner une personne responsable de la conformité.

- Détermination des fins: Les fins auxquelles les renseignements personnels sont recueillis doivent être déterminées avant ou au moment de la collecte.

- Consentement: la connaissance et le consentement de l’individu sont requis pour la collecte, l’utilisation ou la divulgation de renseignements personnels, avec quelques exceptions.

- Limitation de la collecte: La collecte de renseignements personnels doit être limitée à ce qui est nécessaire aux fins identifiées par l'organisation.

- Limitation de l'utilisation, de la divulgation et de la conservation: les informations personnelles ne peuvent être utilisées ou divulguées qu'aux fins pour lesquelles elles ont été collectées, sauf avec le consentement de la personne concernée ou si la loi l'exige, et doivent être conservées uniquement pendant la durée nécessaire.

- Exactitude: les informations personnelles doivent être aussi exactes, complètes et à jour que nécessaire pour les fins auxquelles elles sont destinées.

- Mesures de sécurité: Les informations personnelles doivent être protégées par des mesures de sécurité adaptées à leur sensibilité.

- Transparence: Les organisations doivent mettre à la disposition des personnes des renseignements précis sur leurs politiques et pratiques en matière de gestion des renseignements personnels.

- Accès des personnes: Sur demande, une personne doit être informée de l'existence, de l'utilisation et de la divulgation de ses données personnelles et avoir accès à ces données. Les personnes peuvent également contester l'exactitude et la complétude des données et les faire rectifier.

- Contestation de la conformité: Une personne peut contester la conformité d'une organisation à ces principes.

La LPRPDE comprend également des dispositions relatives aux documents électroniques, facilitant l'utilisation de moyens électroniques pour communiquer ou enregistrer des informations ou des transactions.

Aspects clés de la conformité à la Loi sur la protection des renseignements personnels et les documents électroniques (LPRPDE) du Canada?

La conformité à la LPRPDE repose sur les 10 principes d'équité en matière d'information, avec des considérations techniques spécifiques pour chacun d'eux.

- Définition des renseignements personnels:

- Détails techniques: Les «renseignements personnels» sont définis de manière générale comme des informations concernant une «personne identifiable». Cela inclut les informations factuelles ou subjectives, inscrites ou non, telles que le nom, l’âge, le revenu, l’origine ethnique, le groupe sanguin, les opinions, les évaluations, les commentaires, les mesures disciplinaires, les dossiers des employés, les dossiers de crédit, les dossiers de prêt, les dossiers médicaux, les adresses IP, les données des cookies et les identifiants des appareils. Il est essentiel de comprendre que même des données apparemment anodines, lorsqu’elles sont combinées, peuvent devenir des renseignements personnels.

- Mise en œuvre technique: Les organisations ont besoin de systèmes robustes de data discovery et de classification pour identifier où se trouvent toutes les informations personnelles dans leur infrastructure informatique (bases de données, partages de fichiers, services cloud, applications web, applications mobiles, journaux). Cela inclut le mappage des données afin de comprendre les flux de données et l’objectif de la collecte pour chaque type de données.

- Consentement (Principe 3):

- Détails techniques: La LPRPDE exige un «consentement éclairé», ce qui signifie que les personnes doivent comprendre ce à quoi elles consentent. Le consentement peut être explicite (par exemple, cocher une case) ou implicite (par exemple, fournir une adresse de livraison). Le Commissariat à la protection de la vie privée du Canada (CPVP) souligne que le consentement doit être obtenu au moment de la collecte ou avant celle-ci. Pour les informations sensibles, un consentement explicite est généralement requis. Les personnes doivent également pouvoir retirer leur consentement.

- Mise en œuvre technique:

- Plateformes de gestion du consentement (CMP): pour les sites web et les applications mobiles, les CMP sont essentielles pour présenter des demandes de consentement claires et compréhensibles (par exemple, bannières de cookies, liens vers la politique de confidentialité), capturer les choix de consentement (opt-in/opt-out pour diverses utilisations des données) et enregistrer ces choix.

- Centres de préférences utilisateur: fournir aux utilisateurs des tableaux de bord ou des paramètres leur permettant de consulter et de modifier leurs préférences en matière de consentement.

- Intégration avec les systèmes de traitement des données: veiller à ce que les préférences de consentement soient techniquement appliquées par les systèmes backend, afin d’empêcher l’utilisation ou la divulgation des informations personnelles à des fins pour lesquelles le consentement n’a pas été donné ou a été retiré.

- Mesures de protection (principe 7):

- Détails techniques: Il s'agit du principe le plus exigeant sur le plan technique. La LPRPDE exige que les organisations protègent les renseignements personnels par des «mesures de sécurité adaptées à la sensibilité des renseignements». Cela implique une approche fondée sur les risques, c'est-à-dire que les renseignements plus sensibles nécessitent des mesures de protection plus robustes. Le CPVP recommande:

- Mesures physiques: accès restreint aux bureaux et aux armoires de classement.

- Mesures organisationnelles: habilitations de sécurité, limitation de l'accès sur une base de «besoin de savoir», formation des employés.

- Mesures technologiques: mots de passe, cryptage, pare-feu, correctifs de sécurité à jour.

- Mise en œuvre technique:

- Chiffrement: mettre en œuvre un chiffrement fort au repos (par exemple, chiffrement de base de données, chiffrement de système de fichiers, chiffrement de stockage cloud comme AES-256) et en transit (par exemple, TLS 1.2+ pour toutes les communications web et API, VPN sécurisés pour l'accès à distance). La gestion sécurisée des clés est critique.

- Contrôles d'accès: appliquer un contrôle d'accès basé sur les rôles (RBAC) pour garantir le principe du moindre privilège. Mettre en œuvre une authentification multifactorielle (MFA) pour tous les accès internes et externes aux systèmes contenant des informations personnelles, en particulier les comptes privilégiés. Utiliser des solutions de gestion des accès privilégiés (PAM).

- Gestion des vulnérabilités et tests de pénétration: effectuer régulièrement (par exemple, trimestriellement) des analyses de vulnérabilité et des tests de pénétration annuels des applications web, des applications mobiles, des API et de l'infrastructure réseau qui collectent, traitent ou stockent des informations personnelles. Cela permet d'identifier les faiblesses techniques.

- Cycle de vie de développement sécurisé (SSDLC): intégrer la sécurité dans le processus de développement logiciel, y compris les tests de sécurité statiques des applications (SAST) et les tests de sécurité dynamiques des applications (DAST) pour les applications personnalisées.

- Journalisation et surveillance: mettre en œuvre une journalisation complète sur tous les systèmes qui interagissent avec des informations personnelles. Utiliser des systèmes de gestion des informations et des événements de sécurité (SIEM) pour l'analyse en temps réel, la détection des anomalies et l'alerte sur les activités suspectes.

- Élimination sécurisée: mettre en œuvre des procédures techniques pour l'effacement ou destruction sécurisés des supports électroniques contenant des informations personnelles lorsqu'ils ne sont plus nécessaires (par exemple, les directives NIST SP 800-88 pour la sanitisation des supports).

- Détails techniques: Il s'agit du principe le plus exigeant sur le plan technique. La LPRPDE exige que les organisations protègent les renseignements personnels par des «mesures de sécurité adaptées à la sensibilité des renseignements». Cela implique une approche fondée sur les risques, c'est-à-dire que les renseignements plus sensibles nécessitent des mesures de protection plus robustes. Le CPVP recommande:

- Notification des violations de données (obligatoire depuis 2018):

- Détails techniques: Les organisations sont tenues de signaler à l’OPC et d’informer les personnes concernées de toute violation des mesures de sécurité relatives aux informations personnelles sous leur contrôle si l’on peut raisonnablement croire que cette violation crée un «risque réel de préjudice important» pour une personne. Elles doivent également conserver des registres de toutes les violations de données.

- Mise en œuvre technique: nécessite des capacités robustes de détection et de réponse aux incidents, notamment des systèmes de gestion des informations et des événements de sécurité (SIEM), des systèmes de détection/prévention des intrusions (IDS/IPS) et des outils de détection et de réponse aux incidents au niveau des terminaux (EDR). Un plan de réponse aux incidents efficace doit définir les étapes techniques de confinement, d'éradication, de récupération et d'analyse forensique afin de déterminer l'étendue et l'impact d'une violation.

- Accès individuel (Principe 9):

- Détails techniques: Les organisations doivent permettre aux personnes d'accéder à leurs informations personnelles et de contester leur exactitude.

- Mise en œuvre technique: nécessite un portail de demande d'accès aux données (DSAR) ou un mécanisme équivalent. Ce système doit être capable d'authentifier de manière sécurisée l'individu, de rechercher dans divers référentiels de données, de récupérer toutes les informations personnelles pertinentes et de les présenter dans un format intelligible (par exemple, PDF, CSV). Des mécanismes de transfert de données sécurisés doivent être utilisés.

- Responsabilité et transparence (principes 1 et 8):

- Détails techniques: Bien qu’ils soient principalement organisationnels, ces principes ont des implications techniques. La responsabilité nécessite la désignation d’un responsable de la confidentialité et la mise en place de politiques et de procédures, qui comprennent souvent des directives techniques. L’ouverture exige une communication transparente sur le traitement des données, y compris une politique de confidentialité facilement accessible sur les sites web.

- Mise en œuvre technique: publier une politique de confidentialité claire et accessible sur les sites Web et dans les applications. Maintenir la documentation relative aux contrôles de sécurité, aux inventaires de données et aux procédures de réponse aux incidents.

Pourquoi est-il important de se conformer à la Loi sur la protection des renseignements personnels et les documents électroniques (LPRPDE)?

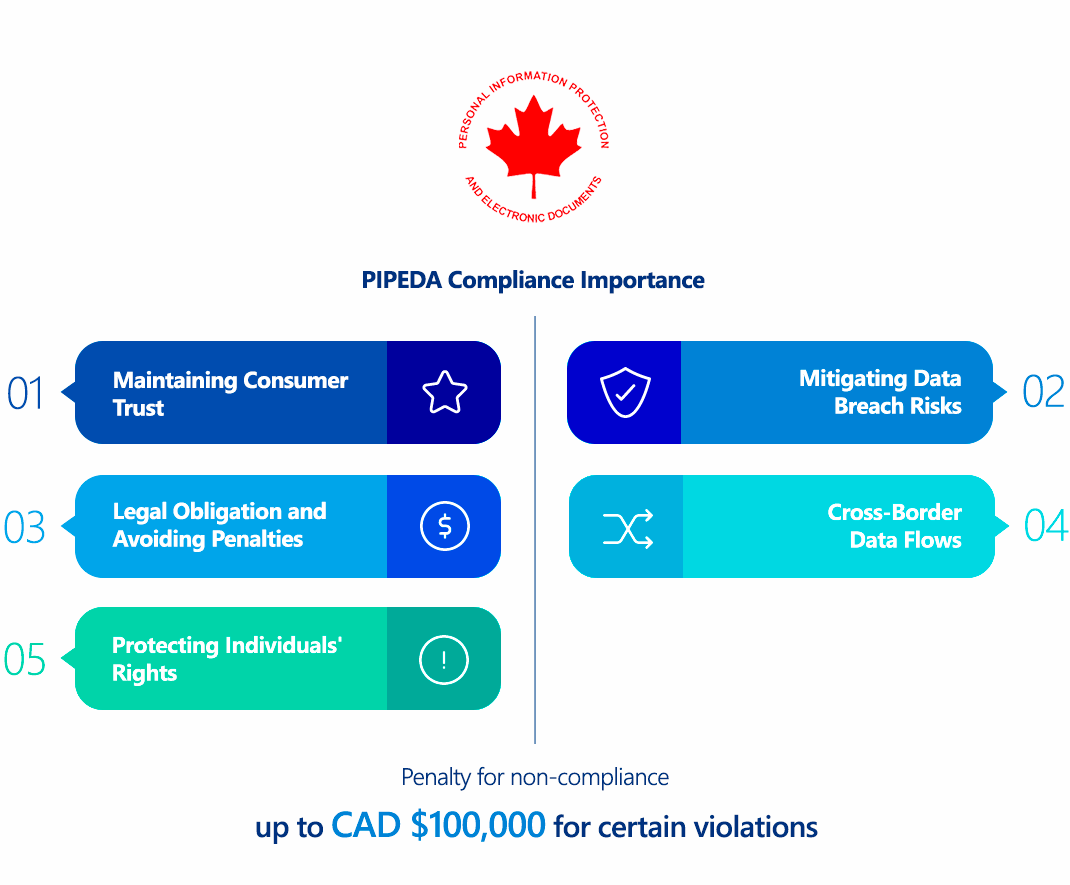

La conformité à la LPRPDE est cruciale pour plusieurs raisons:

- Obligation légale et prévention des sanctions: Il s'agit d'une loi fédérale. Le non-respect peut entraîner des amendes importantes et un examen public par le Commissariat à la protection de la vie privée du Canada (CPVP).

- Maintenir la confiance des consommateurs: Dans un monde de plus en plus soucieux des données, respecter les lois sur la protection de la vie privée est essentiel pour établir et maintenir la confiance des consommateurs canadiens. Les fuites de données ou l'utilisation abusive des renseignements personnels peuvent nuire gravement à la réputation d'une organisation et entraîner une perte de clients.

- Flux transfrontaliers de données: La LPRPDE est reconnue par l'Union européenne comme offrant un niveau de protection «adéquat» des données personnelles, ce qui facilite la libre circulation des données entre l'UE et le Canada. Le non-respect pourrait compromettre ce statut d'adéquation.

- Atténuer les risques de violation des données: le principe des «mesures de protection» encourage les organisations à adopter des pratiques de cybersécurité robustes, ce qui réduit intrinsèquement la probabilité et l’impact de viols de données coûteux.

- Protection des droits des personnes: Fondamentalement, la LPRPDE donne aux personnes le contrôle de leurs renseignements personnels, contribuant ainsi à prévenir l’usurpation d’identité, la fraude et d’autres préjudices liés à l’utilisation abusive des données.

Qui doit se conformer à la Loi sur la protection des renseignements personnels et les documents électroniques (LPRPDE) du Canada?

La LPRPDE s'applique généralement aux organisations du secteur privé à travers le Canada qui collectent, utilisent ou divulguent des renseignements personnels dans le cadre d'activités commerciales.

Cela comprend:

- Toutes les organisations sous réglementation fédérale qui exercent leurs activités au Canada (p. ex. banques, compagnies aériennes, entreprises de télécommunications, entreprises de transport interprovincial) sont toujours assujetties à la LPRPDE, y compris en ce qui concerne les renseignements personnels de leurs employés.

- Organisations qui mènent des activités commerciales impliquant des renseignements personnels au-delà des frontières provinciales ou nationales.

- Les organisations qui collectent, utilisent ou divulguent des informations personnelles dans une province qui ne dispose pas de ses propres lois sur la protection de la vie privée jugées «substantiellement similaires» à la LPRPDE.

- Même les organisations situées à l'extérieur du Canada doivent se conformer à la LPRPDE si elles collectent, utilisent ou divulguent les renseignements personnels de personnes au Canada dans le cadre d'une activité commerciale (par exemple, un site web international de commerce électronique vendant à des consommateurs canadiens).

Exceptions:

- Lois provinciales: La LPRPDE ne s'applique généralement pas aux organisations qui collectent, utilisent ou divulguent des informations personnelles entièrement au sein de provinces dotées de leurs propres lois sur la protection de la vie privée dans le secteur privé, jugées «substantiellement similaires» à la LPRPDE (actuellement le Québec, l’Alberta et la Colombie-Britannique). Cependant, si les données traversent les frontières provinciales ou internationales, la LPRPDE s'applique toujours.

- Les organisations à but non lucratif, les partis politiques et les organisations caritatives sont généralement exemptées de PIPEDA tant que leurs activités ne sont pas considérées comme «commerciales».

- Les institutions gouvernementales sont soumises à la Loi sur la protection des renseignements personnels (fédérale) ou à la législation provinciale sur la protection des renseignements personnels dans le secteur public, et non à la LPRPDE.

- Usage personnel: les personnes qui collectent, utilisent ou divulguent des informations personnelles uniquement à des fins personnelles, domestiques ou familiales sont exemptées.

- À des fins journalistiques, artistiques ou littéraires: la collecte, l'utilisation ou la divulgation de données à caractère personnel uniquement à ces fins est exemptée.

Comparaison entre la Loi sur la protection des renseignements personnels et les documents électroniques (LPRPDE) du Canada et le RGPD

Bien que PIPEDA et le RGPD visent tous deux à protéger les données à caractère personnel, ils ont des origines, des champs d’application et des nuances techniques différentes:

| Aspect | PIPEDA (Canada) | RGPD (UE) |

|---|---|---|

| Fondement philosophique | Basé sur des principes (10 FIPs), mettant l'accent sur l'équilibre entre les droits à la vie privée et les besoins commerciaux. | Basé sur les droits, en mettant l'accent sur le droit fondamental à la vie privée des individus. |

| Champ d'application | Secteur privé, activités commerciales, travaux/entreprises fédérales. A une portée extraterritoriale pour les données d’individus au Canada. | Plus large, s'applique à toutes les entités traitant des «données à caractère personnel» de résidents de l'UE globalement. |

| Définition des données | «renseignements personnels» concernant une personne identifiable (broad). | «Données à caractère personnel» (au sens large, y compris les identifiants directs/indirects). |

| Données sensibles | Non explicitement défini comme une catégorie distincte, mais la «sensibilité» détermine les mesures de protection requises. | «Catégories particulières de données à caractère personnel» (par exemple, données relatives à la santé, données génétiques, données biométriques) soumises à des règles plus strictes. |

| Base juridique du traitement | Consentement principal pour la collecte, l’utilisation et la divulgation. Exceptions pour des motifs légaux, de sécurité ou d’urgence. | Nécessite une base juridique spécifique pour tout traitement (consentement, contrat, obligation légale, intérêt vital, mission publique, intérêt légitime). |

| Consent Model | Permet le consentement explicite et implicite, en fonction de la sensibilité et des attentes raisonnables. Un consentement explicite est requis pour les données sensibles ou les utilisations à haut risque. | Nécessite généralement un consentement explicite, sans ambiguïté et par opt-in pour la plupart des traitements, en particulier les données sensibles. |

| Droits des personnes concernées | Accès, rectification, contestation de la conformité. (Droit limité à la portabilité des données, pas de «droit à l’oubli» explicite). | Plus étendu: accès, rectification, effacement (droit à l'oubli), limitation du traitement, portabilité des données, opposition, droits relatifs à la prise de décision automatisée. |

| Notification des violations de données | Notification obligatoire au CPVP et aux personnes concernées en cas de «risque réel de préjudice grave». Tenue de registre de toutes les violations. | Notification obligatoire aux autorités de contrôle dans les 72 heures ; notification des personnes concernées «sans retard injustifié» en cas de risque élevé. |

| Délégué à la protection des données (DPO) | Imposition de la désignation d'une personne responsable de la conformité (commissaire à la protection de la vie privée), mais pas nécessairement d'un rôle officiel de délégué à la protection des données. | Obligatoire pour certaines organisations (organismes publics, données sensibles à grande échelle, surveillance systématique). |

| Évaluation d’impact sur la protection des données (DPIA) | Ce n'est pas explicitement exigé, mais implicite dans les principes de «responsabilité» et de «mesures de protection» pour les activités à haut risque. | Obligatoire pour les activités de traitement à haut risque. |

| Transfert transfrontalier de données | Accent sur la responsabilité et les obligations contractuelles pour les transferts. Jugé «adéquat» par l'UE. | Règles strictes, exigeant une «décision d’adéquation» ou des mesures de protection spécifiques (par exemple, CCT, BCR). |

| autorité de contrôle | Commissariat à la protection de la vie privée du Canada (CPV) | Autorités chargées de la protection des données (APD) dans chaque État membre de l'UE. |

| Sanctions | Jusqu’à 100 000 $ canadiens pour certaines violations (par exemple, échec à signaler une violation, destruction de dossiers). Le CPVP peut émettre des ordres de conformité. Droit d'action privé limité. | Plus élevé, jusqu’à 20 millions d’euros ou 4 % du chiffre d’affaires annuel mondial, selon le montant le plus élevé. |

| Réforme (projet de loi C-27) | Le projet de loi C-27 (Loi de 2022 sur la mise en œuvre de la Charte numérique) proposait des modifications importantes à la LPRPDE (CPPA, AIDA). Bien que son avenir soit incertain, il vise à introduire une nouvelle loi sur la protection de la vie privée (CPPA) et une loi sur l’IA, s’alignant plus étroitement sur le RGPD à certains égards (par exemple, des sanctions accrues, des droits plus détaillés, des pouvoirs similaires à ceux des autorités de protection des données). À l’heure actuelle, les dispositions de la CPPA du projet de loi C-27 ne sont pas encore entrées en vigueur, et la LPRPDE reste la principale loi fédérale sur la protection de la vie privée dans le secteur privé. | Révisions et orientations en cours. |

Bien que la LPRPDE présente des similitudes avec le RGPD, notamment en ce qui concerne ses principes, ses mécanismes d’application et les spécificités du consentement et des droits individuels diffèrent. Les organisations conformes au RGPD disposeront d’une base solide pour la LPRPDE, mais devront tenir compte des nuances canadiennes.

Comment garantir la conformité à la Loi sur la protection des renseignements personnels et les documents électroniques (LPRPDE) du Canada?

Assurer la conformité à la LPRPDE nécessite une approche systématique et techniquement fondée, directement s'attaquant aux 10 principes d'information équitable:

- Inventaire et cartographie des données (principes 1, 2, 5):

- Action technique: Mettez en œuvre des outils de Discovery et de classification des données afin d'identifier toutes les occurrences d'informations personnelles dans l'ensemble de votre environnement numérique (bases de données, serveurs de fichiers, stockage cloud, CRM, ERP, applications web/mobiles, journaux, sauvegardes). Cartographiez l'ensemble du cycle de vie de ces données: où elles sont collectées, comment elles circulent, comment elles sont utilisées, qui y a accès et quand elles sont supprimées. Cela soutient «l'identification des finalités», «la limitation de la collecte» et «la limitation de l'utilisation, de la divulgation et de la conservation».

- Mettre en œuvre des mesures de protection robustes (principe 7):

- Action technique: il s'agit sans doute de l'aspect technique le plus critique.

- Chiffrement: imposer le chiffrement de bout en bout pour toutes les informations personnelles. Cela signifie le chiffrement au repos (par exemple, chiffrement complet du disque, chiffrement de la base de données, stockage chiffré dans le cloud) et en transit (par exemple, utilisation de TLS 1.2+ pour tout le trafic web, appels API sécurisés, SFTP, VPN pour l'accès à distance). Mettre en œuvre un système robuste de gestion des clés cryptographiques (KMS).

- Contrôles d'accès: Mettre en œuvre un contrôle d'accès basé sur les rôles (RBAC) selon le principe du moindre privilège. Appliquer l'authentification multifactorielle (MFA) pour tous les comptes accédant à des informations personnelles, en particulier les comptes privilégiés et les portails destinés aux clients. Utiliser des solutions de gestion des accès privilégiés (PAM) pour gérer et surveiller les accès élevés.

- Gestion des vulnérabilités et tests de pénétration: effectuez régulièrement (par exemple, trimestriellement) des analyses de vulnérabilité et des tests de pénétration annuels de vos réseaux externes et internes, applications web, applications mobiles et API qui traitent des informations personnelles. Cela permet d'identifier les faiblesses exploitables et de valider l'efficacité des autres mesures de protection.

- Cycle de vie de développement sécurisé (SSDLC): intégrer la sécurité dans vos processus de développement logiciel. Cela comprend des pratiques de codage sécurisées, des tests de sécurité statiques des applications (SAST) pour l’analyse du code source, et des tests de sécurité dynamiques des applications (DAST) pour tester les applications en cours d’exécution, afin de prévenir les vulnérabilités dans les applications personnalisées.

- Journalisation et surveillance: Mettre en œuvre une journalisation complète sur tous les systèmes qui stockent ou traitent des informations personnelles. Déployer un système Security Information and Event Management (SIEM) pour agréger, corréler et analyser les journaux en temps réel, permettant ainsi la détection rapide des accès non autorisés ou des activités suspectes.

- Sécurité du réseau: déployer et configurer correctement des pare-feu et des systèmes de détection/prévention des intrusions (IDS/IPS). Mettre en œuvre une segmentation du réseau afin d’isoler les environnements contenant des données sensibles. Utiliser des pare-feu d’applications web (WAF) pour protéger les applications web.

- Élimination sécurisée: élaborez et appliquez techniquement des politiques pour la destruction sécurisée ou la dépersonnalisation des renseignements personnels lorsqu'ils ne sont plus nécessaires, en utilisant des méthodes telles que l'effacement cryptographique, l'effacement sécurisé ou la démagnétisation.

- Action technique: il s'agit sans doute de l'aspect technique le plus critique.

- Gestion du consentement (principe 3):

- Mesure technique: mettez en place une plateforme de gestion du consentement (CMP) offrant des options transparentes et granulaires permettant aux individus de donner ou de retirer leur consentement pour différents types de traitement des données. Assurez-vous que cette CMP s’intègre à vos systèmes de traitement des données afin d’ajuster dynamiquement la collecte et l’utilisation des données en fonction des choix de consentement.

- Traitement des demandes d'accès individuelles (Principe 9):

- Mesure technique: Développer un portail sécurisé et vérifiable pour les Demandes d'accès aux données (DSAR) ou un mécanisme similaire. Ce système doit authentifier l'identité du demandeur, permettre des recherches dans les référentiels de données identifiés, et livrer de manière sécurisée les informations personnelles demandées dans un format accessible. Mettre en place des workflows pour les corrections et les contestations.

- Préparation à une violation et notification (obligatoire depuis 2018):

- Mesure technique: élaborer et tester régulièrement un plan complet de réponse aux incidents qui décrit les mesures techniques à prendre pour détecter les violations (par exemple, grâce à des alertes SIEM, IDS/IPS), les contenir, les éradiquer, les réparer et les analyser forensiquement. Ce plan doit inclure des procédures claires pour évaluer le «risque réel de préjudice important» et préparer en temps utile les notifications requises à l'ACP et aux personnes concernées.

- Gestion des fournisseurs tiers (principe 1):

- Mesures techniques: Réalisez des évaluations techniques de sécurité et diligences préalables approfondies de tout prestataire de services tiers ou fournisseur de services cloud traitant des renseignements personnels pour votre compte. Veillez à ce que les contrats incluent des dispositions les obligeant à maintenir des mesures de sécurité appropriées et à se conformer aux principes de la LPRPDE.

- Formation des employés (Principe 1):

- Action technique: fournir une formation obligatoire et récurrente en matière de sécurité à tous les employés, avec une formation technique spécifique pour les équipes informatiques et de sécurité. Cette formation doit couvrir les pratiques de traitement sécurisé des données, la sensibilisation au phishing et les procédures de signalement des incidents de sécurité.

Conséquences de la non-conformité à la Loi sur la protection des renseignements personnels et les documents électroniques (PIPEDA) du Canada

La non-conformité à la LPRPDE peut entraîner des sanctions et des répercussions importantes:

- Sanctions financières: Le Commissariat à la protection de la vie privée du Canada (CPV) peut recommander à la Cour fédérale d’ordonner à une organisation de payer des amendes allant jusqu’à 100 000 $ CAD pour certaines violations, telles que le non-signalement d’une violation de données ou l’absence de registre des violations.

- Examen public et atteinte à la réputation: l'OPC a le pouvoir de divulguer publiquement les résultats de ses enquêtes, en nommant les organisations jugées non conformes. Cela peut entraîner une atteinte grave à la réputation, une perte de confiance des clients et une couverture médiatique négative.

- Ordonnances de conformité: l'OPC peut émettre des ordonnances de conformité, obligeant les organisations à mettre en œuvre des mesures spécifiques pour remédier aux violations.

- Audits: L’OPC peut effectuer des audits des pratiques de gestion de la protection des renseignements personnels d’une organisation s’il existe des motifs raisonnables de croire que celle-ci ne respecte pas la LPRPDE.

- Action devant la Cour fédérale: Le CPVP peut demander à la Cour fédérale d’ordonner à une organisation de prendre des mesures. Les personnes ayant déposé une plainte auprès du CPVP peuvent également demander à la Cour fédérale d’organiser une audience si elles ne sont pas satisfaites des conclusions du CPVP ou si le commissaire décide de ne pas mener une enquête. La Cour peut ordonner à l’organisation de cesser ses pratiques non conformes, de publier des avis sur ses actions ou de verser des dommages-intérêts au plaignant.

- Infractions pénales: En vertu de la LPRPDE, le fait de contrevenir sciemment à certaines dispositions, telles que la destruction de renseignements personnels faisant l'objet d'une demande d'accès ou l'obstruction à une enquête du CPVP, constitue une infraction pénale. Les sanctions pour ces infractions peuvent inclure des amendes ou des peines d'emprisonnement.

Si les sanctions financières directes prévues par PIPEDA sont moins élevées que celles prévues par le RGPD, le préjudice réputationnel et le risque d'ordonnances judiciaires et d'actions civiles de la part des individus affectés peuvent être considérables.

Comment ImmuniWeb aide-t-il à se conformer à la Loi sur la protection des renseignements personnels et les documents électroniques (LPRPDE) du Canada?

La plateforme de tests de sécurité des applications (AST) et de gestion de la surface d'attaque (ASM) d'ImmuniWeb, alimentée par l'IA, offre des capacités techniques robustes qui aident directement les organisations à atteindre et à maintenir la conformité aux exigences strictes de la LPRPDE, en particulier celles liées aux «mesures de protection» (principe 7) et à la préparation aux violations de données.

ImmuniWeb effectue des tests de pénétration approfondis des API, mettant au jour des vulnérabilités telles que des endpoints non sécurisés, des authentifications cassées et des fuites de données, garantissant ainsi la conformité avec l’OWASP API Security Top 10.

Des analyses automatisées basées sur l'IA détectent les erreurs de configuration, les autorisations excessives et le chiffrement faible dans les API REST, SOAP et GraphQL, fournissant des conseils d'action pour remédier.

ImmuniWeb fournit des services de tests de pénétration applicatifs grâce à notre produit primé ImmuniWeb® On-Demand.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des applications (ASPM) permet de découvrir de manière proactive et continue l'ensemble de l'empreinte numérique d'une organisation, y compris les applications web, les API et les applications mobiles cachées, inconnues et oubliées.

ImmuniWeb détecte et surveille en permanence les actifs informatiques exposés (applications Web, API, services cloud), réduisant les angles morts et prévenant les violations grâce à une évaluation des risques en temps réel.

ImmuniWeb fournit des services de tests d'intrusion automatisés avec notre produit primé ImmuniWeb® Continuous.

Simule des attaques avancées sur les environnements AWS, Azure et GCP afin d'identifier les mauvaises configurations, les rôles IAM non sécurisés et les stockages exposés, conformément aux benchmarks CIS.

Automatise la détection des erreurs de configuration du cloud, des lacunes en matière de conformité (par exemple, PCI DSS, HIPAA) et du shadow IT, et propose des conseils de correction pour une infrastructure cloud résiliente.

Combine des simulations d'attaques basées sur l'IA et l'expertise humaine pour tester les défenses 24/7, en imitant des adversaires réels sans perturber les opérations.

Exécute des scénarios d'attaques automatisées pour valider les contrôles de sécurité, exposant les faiblesses des réseaux, des applications et des terminaux avant que les attaquants ne les exploitent.

Fournit un pentesting continu, renforcé par l’IA, pour identifier les nouvelles vulnérabilités après déploiement, garantissant une atténuation proactive des risques au-delà des audits ponctuels.

Hiérarchise et corrige les risques en temps réel en corrélant les informations sur les menaces avec les vulnérabilités des actifs, minimisant les fenêtres d'exploitation.

Surveille le Dark Web, les sites de paste et les forums de hackers à la recherche d'identifiants volés, de données divulguées et de menaces ciblées, permettant ainsi des mesures préemptives.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des données permet de détecter et de surveiller en continu les actifs numériques exposés à Internet, y compris les applications Web, les API, le stockage dans le cloud et les services réseau.

Analyse les marchés du Darknet à la recherche de données compromises sur les employés/clients, de propriété intellectuelle et de schémas frauduleux, et alerte les organisations en cas de violation.

Automatise l'analyse statique (SAST) et dynamique (DAST) des applications mobiles afin de détecter les vulnérabilités comme les secrets codés en dur ou les configurations TLS faibles.

Identifie les pare-feu mal configurés, les ports ouverts et les protocoles faibles sur les réseaux locaux et hybrides, renforçant les défenses.

Fournit des pentesting évolutifs, basés sur un abonnement, avec des rapports détaillés et un suivi des remédiations pour des workflows de sécurité agiles.

Détecte et accélère la suppression des sites de phishing usurpant votre marque, minimisant les atteintes à votre réputation et les pertes dues à la fraude.

Évalue la posture de sécurité des fournisseurs (par exemple, API exposées, logiciels périmés) afin de prévenir les attaques de la chaîne d'approvisionnement et d'assurer la conformité.

Simule des menaces persistantes avancées (APT) adaptées à votre secteur, testant les capacités de détection et de réponse face à des chaînes d’attaque réalistes.

Des tests manuels et automatisés permettent de détecter les failles SQLi, XSS et de logique métier dans les applications web, conformément au Top 10 OWASP et aux normes réglementaires.

Effectue des scans DAST continus pour détecter les vulnérabilités en temps réel, en s'intégrant aux pipelines CI/CD pour une efficacité DevSecOps.

En tirant parti des capacités d'ImmuniWeb, les organisations peuvent systématiquement identifier et atténuer les risques techniques, renforcer leur posture en matière de sécurité des données et démontrer leur engagement proactif à protéger les informations personnelles des individus canadiens, ce qui leur permet d’atteindre et de maintenir la conformité à la LPRPDE.

Liste des ressources officielles

Répondez aux exigences réglementaires grâce à la plateforme IA ImmuniWeb®.

ImmuniWeb peut également aider à se conformer à d'autres lois et réglementations en matière de protection des données:

Europe

RGPD de l'UE

DORA de l'UE

NIS 2 de l'UE

EU Cyber Resilience Act

Règlement européen sur l’intelligence artificielle

EU ePrivacy Directive

UK GDPR

FADP suisse

Circulaire FINMA 2023/1

Amérique du Nord et du Sud

Loi brésilienne sur la protection des données LGPD

CCPA Californie

Canada PIPEDA

Règlement de cybersécurité du DFS de New York

Loi SHIELD de New York

Règle de protection des données de la FTC américaine

HIPAA États-Unis

Moyen-Orient et Afrique

Loi sur la protection des données personnelles du Qatar

Loi sur la protection des données personnelles en Arabie saoudite

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Afrique du Sud Loi sur la protection des informations personnelles

Règlement des Émirats arabes unis sur la sécurité de l'information (1.1)

Loi des Émirats arabes unis sur la protection des données personnelles

Asie-Pacifique

Loi australienne sur la protection des données personnelles

Ordonnance sur la protection des données personnelles de Hong Kong

Loi indienne sur la protection des données personnelles

Loi japonaise sur la protection des informations personnelles

Loi sur la protection des données personnelles de Singapour