Conformité à la directive NIS 2 de l'UE

La directive NIS2 de l'UE renforce les obligations en matière de gestion des risques de cybersécurité et de rapport pour les entités critiques et importantes dans divers secteurs afin d'améliorer la résilience face aux cybermenaces et de garantir un niveau élevé de sécurité commun dans l'ensemble de l'UE.

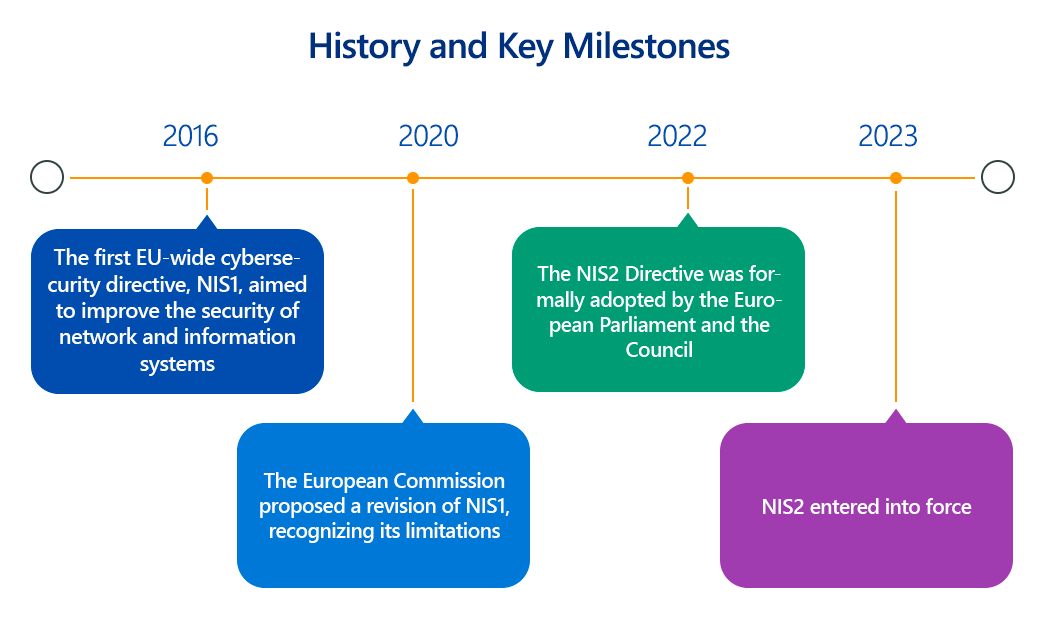

La directive de l’Union européenne relative à des mesures visant à assurer un niveau élevé commun de cybersécurité dans l’Union (directive NIS2), qui a remplacé son prédécesseur (NIS1) le 17 octobre 2024, est la pierre angulaire de la stratégie de cybersécurité de l’UE.

Elle vise à renforcer considérablement la cybersécurité globale des secteurs critiques et des fournisseurs de services numériques dans toute l’UE, favorisant ainsi un paysage numérique plus résilient face à l’escalade des cybermenaces. Cet article examine en détail les exigences techniques de la directive NIS2, son importance, son champ d’application et la manière dont les organisations peuvent se mettre en conformité.

Aperçu de la directive NIS2 de l'UE

La NIS2 représente une refonte complète et une expansion de la directive NIS initiale de 2016. Son objectif principal est d'harmoniser les exigences en matière de cybersécurité et les mesures d'application dans tous les États membres de l'UE, afin de garantir un niveau commun élevé de cyber-résilience. La directive élargit le champ d'application des entités couvertes, introduit des obligations plus strictes en matière de gestion des risques liés à la cybersécurité et de rapport des incidents, et renforce les pouvoirs de supervision et d'application des autorités nationales.

Les piliers clés de la NIS2 sont:

- Champ d'application élargi: élargit considérablement le nombre et les types d'entités qui doivent se conformer, dépassant les infrastructures critiques traditionnelles pour inclure un plus large éventail de secteurs «essentiels» et «importants».

- Exigences plus strictes en matière de gestion des risques: imposent des mesures de cybersécurité de base spécifiques que les entités doivent mettre en œuvre pour gérer les risques affectant leurs réseaux et systèmes d'information.

- Amélioration du signalement des incidents: établit des exigences plus claires et plus prescriptives pour le signalement des incidents de cybersécurité importants aux équipes nationales d'intervention en cas d'incident de sécurité informatique (CSIRT) ou aux autorités compétentes.

- Sécurité de la chaîne d'approvisionnement: met davantage l’accent sur la gestion des risques de cybersécurité au sein de la chaîne d'approvisionnement, en exigeant que les entités évaluent les pratiques de sécurité de leurs fournisseurs et prestataires de services directs.

- Responsabilité de la direction: introduit des dispositions pour assurer la responsabilité des dirigeants dans la gestion des risques de cybersécurité, y compris une responsabilité personnelle éventuelle.

- Coopération améliorée: favorise une coopération et un partage d'informations plus étroits entre les États membres et les autorités compétentes (par exemple, l'ENISA, les CSIRT).

La NIS2 classe les entités concernées en deux catégories en fonction de leur criticité et de leur taille:

- Entités essentielles: généralement des entités de grande taille dans des secteurs hautement critiques (par exemple, énergie, transports, banque, santé, infrastructures numériques, administration publique). Elles sont soumises à une surveillance proactive et ex ante, avec des mesures d’application plus strictes et des amendes potentiellement plus élevées.

- Entités importantes: entités de taille moyenne dans des secteurs critiques ou autres secteurs importants (par exemple, services postaux et de messagerie, gestion des déchets, production alimentaire, fabrication, fournisseurs numériques). Elles sont soumises à une surveillance a posteriori, c’est-à-dire que la supervision intervient généralement après un incident ou un signe de non-conformité.

Aspects clés de la conformité à la directive NIS2 de l’UE

Pour les organisations relevant de la directive NIS2, la conformité nécessite la mise en œuvre de mesures techniques et organisationnelles robustes:

- Gestion des risques de cybersécurité (article 21):

- Détails techniques: Les entités doivent adopter une «approche tous risques» pour gérer les risques liés à la sécurité de leur réseau et de leurs systèmes d'information. Cela implique des évaluations complètes des risques qui identifient, analysent et hiérarchisent les menaces (par exemple, ransomware, hameçonnage, menaces internes, DDoS, perturbations physiques) et les vulnérabilités.

- Mesures obligatoires (liste minimale): La directive impose la mise en œuvre de mesures spécifiques, notamment:

- Traitement des incidents: procédures techniques de détection, d'analyse, de confinement, d'éradication, de rétablissement et d'examen post-incident. Cela implique des systèmes de gestion des informations et des événements de sécurité (SIEM), la détection et la réponse aux incidents au niveau des terminaux (EDR) et une infrastructure de journalisation robuste.

- Continuité des activités et gestion des crises: Plans techniques pour la gestion des sauvegardes, la reprise après sinistre et la gestion des crises afin d’assurer la continuité des services essentiels pendant et après un incident. Cela comprend la définition des objectifs de temps de reprise (RTO) et des objectifs de point de reprise (RPO).

- Sécurité de la chaîne d'approvisionnement: mesures techniques et organisationnelles visant à garantir la sécurité de la chaîne d'approvisionnement, y compris l'évaluation des pratiques de cybersécurité des fournisseurs directs et des prestataires de services. Cela peut impliquer des clauses de sécurité contractuelles, des audits de sécurité et le respect des cadres de sécurité de la chaîne d'approvisionnement.

- Sécurité dans l’acquisition, le développement et la maintenance des systèmes d’information et des réseaux: mise en œuvre de principes de sécurité par conception, de pratiques de codage sécurisé (par exemple, atténuation des vulnérabilités du OWASP Top 10), de gestion de la configuration, de gestion des changements et de tests de sécurité réguliers (par exemple, tests de pénétration, scannage des vulnérabilités) tout au long du cycle de vie du développement logiciel (SDLC).

- Gestion et divulgation des vulnérabilités: mise en place de procédures pour identifier, documenter et corriger les vulnérabilités, y compris une politique de divulgation coordonnée des vulnérabilités (CVD) et l’application en temps opportun des correctifs de sécurité.

- Politiques et procédures relatives à l'utilisation de la cryptographie et du chiffrement: politiques techniques relatives à l'utilisation appropriée d'algorithmes cryptographiques robustes (par exemple, AES-256 pour les données symétriques au repos, TLS 1.2+ pour les données en transit) et pratiques de gestion des clés.

- Sécurité des ressources humaines, contrôle d'accès et gestion des actifs: mise en œuvre de systèmes robustes de gestion des identités et des accès (IAM), d'authentification multifactorielle (MFA) pour les systèmes critiques, de principes de privilèges minimaux et d'inventaires sécurisés des actifs (matériel et logiciels).

- Authentification multifactorielle (MFA) et communications sécurisées: imposer la MFA ou des solutions d'authentification continue lorsque pertinent. Garantir la sécurité des communications vocales, vidéo et par texte, ainsi que des systèmes de communication d'urgence (par exemple, des canaux de communication chiffrés).

- Signalement des incidents (article 23):

- Détails techniques: délais et exigences stricts pour notifier les incidents de cybersécurité importants au CSIRT ou à l'autorité compétente.

- Processus:

- Alerte précoce (dans les 24 heures): notification initiale indiquant si l'incident semble malveillant ou illégal.

- Notification des incidents (dans les 72 heures): mise à jour sur l'incident, y compris une évaluation préliminaire de sa gravité et de son impact.

- Rapport final (dans un délai d’un mois): rapport détaillé sur l’incident, sa cause racine, son impact et les mesures d’atténuation prises.

- Les entités peuvent également être tenues d'informer les bénéficiaires de leurs services si l'incident est susceptible d'affecter négativement la fourniture de ces services.

- Gouvernance et responsabilité (Article 20):

- Détails techniques: Les organes de direction sont explicitement tenus d’approuver et de superviser les mesures de gestion des risques de cybersécurité. Cela inclut la mise en œuvre d’une formation adéquate en cybersécurité pour la direction et les employés.

- Stratégies nationales en matière de cybersécurité: les États membres doivent élaborer des stratégies nationales en matière de cybersécurité qui incluent des politiques sur la sécurité de la chaîne d'approvisionnement, la gestion des vulnérabilités et l'éducation et la sensibilisation à la cybersécurité.

Pourquoi la conformité à la directive NIS2 de l’UE est-elle importante?

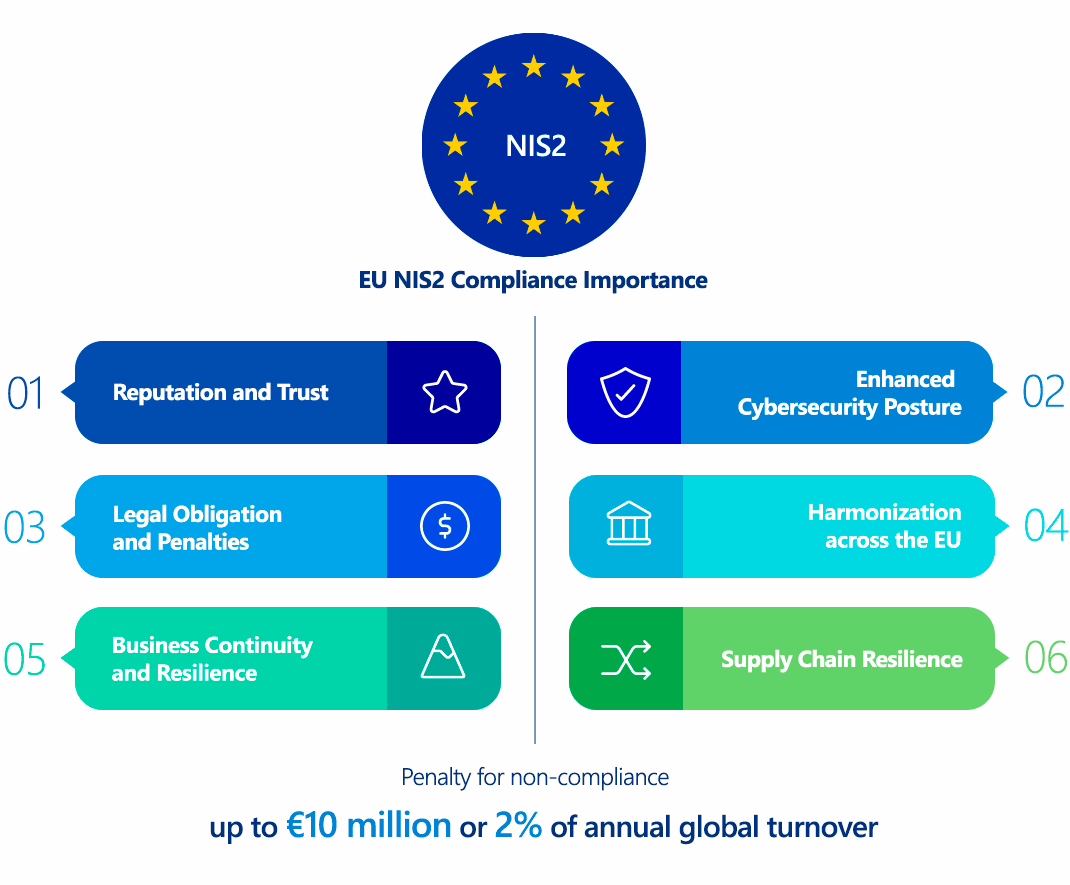

La conformité à la directive NIS2 est primordiale pour plusieurs raisons:

- Obligation légale et sanctions: Le non-respect peut entraîner des amendes administratives importantes (jusqu’à 10 millions d’euros ou 2 % du chiffre d’affaires annuel mondial pour les entités essentielles, et jusqu’à 7 millions d’euros ou 1,4 % pour les entités importantes). Des sanctions non pécuniaires peuvent également être imposées, notamment des ordonnances de conformité, des audits de sécurité obligatoires et une notification publique de la non-conformité. Les organes de direction peuvent également être tenus personnellement responsables.

- Renforcement de la cybersécurité: la directive oblige les organisations à adopter une approche proactive et systématique en matière de cybersécurité, ce qui conduit à un niveau global de résilience accru face aux cyberattaques. Cela protège non seulement l’organisation, mais aussi les services essentiels qu’elle fournit à l’économie et à la société dans leur ensemble.

- Continuité des activités et résilience: en exigeant des plans robustes de continuité des activités et de réponse aux incidents, NIS2 aide les organisations à minimiser les temps d’arrêt et l’impact en cas de cyberincident, garantissant la continuité de prestations de services essentiels.

- Réputation et confiance: l’adhésion à la directive NIS2 démontre un engagement en faveur d’une cybersécurité robuste, renforçant la confiance des clients, partenaires et régulateurs. Cela peut constituer un avantage concurrentiel significatif dans un monde de plus en plus numérique et interconnecté.

- Résilience de la chaîne d'approvisionnement: l'accent mis sur la sécurité de la chaîne d'approvisionnement renforce l'écosystème global de cybersécurité, car les vulnérabilités d'un maillon de la chaîne peuvent avoir des effets en cascade.

- Harmonisation au sein de l'UE: en établissant une base commune, la NIS2 réduit la fragmentation et les incohérences des exigences en matière de cybersécurité entre les États membres, simplifiant ainsi la conformité pour les organisations opérant au-delà des frontières.

Qui doit se conformer à la directive NIS2 de l’UE?

La directive NIS2 élargit considérablement le champ d'application des entités couvertes par rapport à la directive NIS1. Elle s'applique aux entités de taille moyenne et grande (généralement 50 employés ou plus, ou un chiffre d'affaires annuel de 10 millions d'euros ou plus) opérant dans les secteurs suivants, divisés en catégories «Essentielles» et «Importantes»:

Entités essentielles:

- Énergie: électricité, chauffage et refroidissement de district, pétrole, gaz, hydrogène.

- Transports: aérien, ferroviaire, fluvial, routier.

- Banque: établissements de crédit.

- Infrastructures des marchés financiers: Plateformes de négociation, contreparties centrales.

- Santé: prestataires de soins de santé, laboratoires de référence de l'UE, entreprises pharmaceutiques.

- Eau potable: fournisseurs d'eau.

- Eaux usées: gestion des eaux usées.

- Infrastructure numérique: fournisseurs DNS, registres de noms de domaine de premier niveau (TLD), fournisseurs de services cloud, fournisseurs de centres de données, fournisseurs de réseaux de distribution de contenu, fournisseurs de services gérés, fournisseurs de sécurité gérée.

- Gestion des services TIC (B2B): prestataires de services gérés et prestataires de services de sécurité gérés.

- Administration publique: administration publique centrale et régionale.

- Espace: opérateurs d'infrastructures terrestres.

Entités importantes:

- Services postaux et de messagerie.

- Gestion des déchets.

- Fabrication, production et distribution de produits chimiques.

- Production, traitement et distribution d'aliments.

- Fabrication: fabricants de dispositifs médicaux, d'ordinateurs, de produits électroniques, de produits optiques, d'équipements électriques, de machines, de véhicules à moteur et d'autres équipements de transport.

- Fournisseurs numériques: marchés en ligne, moteurs de recherche, plateformes de réseaux sociaux.

- Recherche: organismes de recherche.

Exemptions: les micro et petites entreprises (moins de 50 salariés ET moins de 10 millions d'euros de chiffre d'affaires) sont généralement exclues, sauf dans des cas spécifiques où elles sont considérées comme critiques par un État membre ou fournissent des services uniques.

La directive a une portée extraterritoriale, ce qui signifie qu'elle s'applique aux entités établies en dehors de l'UE si elles offrent des services au sein de l'Union.

Comparaison entre la directive NIS2 de l'UE et le RGPD

NIS2 et le RGPD sont deux législations européennes essentielles visant à protéger les droits et la sécurité numériques, mais elles se concentrent sur des aspects différents:

| Caractéristique | Directive NIS2 de l'UE | RGPD |

|---|---|---|

| Objectif principal | Renforcer la résilience en cybersécurité des réseaux et des systèmes d'information pour les services essentiels et les fournisseurs numériques. | Protection des données personnelles et de la vie privée des individus. |

| Champ d'application | S'applique aux secteurs et types d'entités spécifiques considérés comme «essentiels» ou «importants» pour l'économie et la société. Se concentre sur la sécurité des systèmes. | S’applique à toute organisation qui traite les données à caractère personnel de résidents de l’UE, quel que soit son secteur ou sa taille (à l’exception des micro-entreprises). Se concentre sur les personnes concernées et leurs droits. |

| Aspects techniques | Prévoit des mesures spécifiques en matière de cybersécurité: gestion des risques, gestion des incidents, sécurité de la chaîne d'approvisionnement, sécurité des réseaux, contrôle d'accès (MFA), cryptographie, gestion des vulnérabilités. | Nécessite des mesures techniques et organisationnelles appropriées pour protéger les données à caractère personnel (par exemple, cryptage, pseudonymisation, minimisation des données, contrôles d'accès, tests de sécurité réguliers). |

| Déclaration d'incident | Signalement des incidents de cybersécurité importants (affectant la disponibilité, l'intégrité et la confidentialité des services) aux CSIRT/autorités compétentes. | Signaler les violations de données à caractère personnel aux autorités chargées de la protection des données (APD) et, dans les cas à haut risque, aux personnes concernées. |

| Overlaps | Une cybersécurité solide (NIS2) est une condition préalable à la protection des données à caractère personnel (RGPD). Un incident NIS2, s’il entraîne un accès non autorisé ou la perte de données à caractère personnel, constitue probablement également une violation du RGPD. | Les exigences du RGPD en matière de sécurité des données nécessitent souvent la mise en œuvre de mesures de cybersécurité conformes aux exigences de la NIS2. La NIS2 aide les organisations à mettre en place les contrôles techniques nécessaires à la conformité au RGPD. |

| Sanctions | Jusqu’à 10 millions d’euros ou 2 % du chiffre d’affaires annuel mondial (essentiel) ; jusqu’à 7 millions d’euros ou 1,4 % (important). | Jusqu’à 20 millions d’euros ou 4 % du chiffre d’affaires annuel mondial. |

En substance, la NIS2 impose la «manière» de sécuriser les infrastructures numériques critiques, tandis que le RGPD dicte le «quoi» de la protection des données à caractère personnel, indépendamment du lieu ou du mode de traitement. Les organisations traitant des données à caractère personnel dans le cadre des services relevant du champ d’application de la NIS2 doivent se conformer aux deux, la NIS2 fournissant le cadre de sécurité sous-jacente nécessaire au respect des principes de confidentialité du RGPD.

Comment garantir la conformité à la directive NIS2 de l'UE?

La conformité au règlement NIS2 nécessite une approche stratégique et multidimensionnelle, englobant les aspects techniques, organisationnels et de gouvernance:

- Évaluation et catégorisation de la portée:

- Étape technique: Évaluer de manière approfondie les activités et services de votre organisation afin de déterminer si elle relève du champ d'application de la NIS2 (entité essentielle ou importante).

- Détails techniques: analyser la taille de l’entreprise (effectifs, chiffre d’affaires), le secteur d’activité et la criticité des services fournis afin d’identifier les obligations applicables. Cela peut impliquer de cartographier les systèmes et services critiques qui, s’ils étaient perturbés, auraient un impact significatif.

- Réaliser une analyse et une gestion approfondies des risques:

- Étape technique: mettre en œuvre un cadre robuste de gestion des risques de cybersécurité conforme aux normes internationales (par exemple, ISO/IEC 27001, NIST Cybersecurity Framework).

- Détails techniques: Réalisez une modélisation détaillée des menaces et des évaluations de vulnérabilité pour tous les réseaux et systèmes d'information concernés. Cela implique d'identifier les risques techniques spécifiques tels que les logiciels non patchés, les configurations incorrectes, les authentifications faibles, les API non sécurisées et les vulnérabilités réseau. Hiérarchisez les risques en fonction de leur probabilité et de leur impact, et mettez en œuvre des contrôles techniques proportionnés. Réexaminez et mettez à jour régulièrement les évaluations des risques (par exemple, annuellement ou après des changements importants du système).

- Mettre en œuvre des mesures de sécurité de base obligatoires (techniques):

- Étape technique: mettre en œuvre de manière systématique les dix mesures de sécurité minimales décrites à l'article 21 de la directive NIS2.

- Détails techniques:

- Gestion des incidents: déployer des systèmes SIEM, EDR, de détection/prévention des intrusions (IDS/IPS) et mettre en place des alertes automatisées. Élaborer des runbooks pour la réponse aux incidents, y compris des capacités forensiques.

- Continuité des activités: mettre en place des systèmes redondants, tester régulièrement les sauvegardes (par exemple, en utilisant un stockage hors site sécurisé, des sauvegardes immuables) et organiser des exercices de reprise d'activité.

- Sécurité de la chaîne d'approvisionnement: mettre en œuvre des politiques de développement et d'acquisition sécurisées pour les logiciels et le matériel. Réaliser des évaluations de sécurité (par exemple, tests de pénétration, revues de code) des composants et services tiers critiques. Imposer contractuellement des exigences de sécurité aux fournisseurs.

- Sécuriser l'acquisition, le développement et la maintenance des systèmes: adopter un cycle de vie de développement logiciel sécurisé (SSDLC) avec des tests de sécurité intégrés (SAST, DAST, IAST) tout au long du pipeline de développement. Mettre en œuvre des processus de gestion des correctifs pour tous les composants logiciels et matériels.

- Gestion des vulnérabilités: mettre en place un programme formel de gestion des vulnérabilités, comprenant des scans réguliers (internes/externes), des tests de pénétration et un cadencier clair de correction des failles. Mettre en œuvre un programme de divulgation des vulnérabilités.

- Cryptographie et chiffrement: Appliquer un chiffrement robuste pour les données au repos et en transit (par exemple, chiffrement complet du disque, chiffrement de base de données, TLS 1.2+ pour les communications réseau). Mettre en œuvre des pratiques de gestion des clés solides (par exemple, modules de sécurité matériels - HSM).

- Contrôle d'accès et authentification multifactorielle (MFA): mettre en œuvre des modèles d'accès avec privilèges minimaux. Déployer l'authentification multifactorielle pour tous les accès à distance et les accès aux systèmes internes critiques. Utiliser des politiques de mots de passe forts et une authentification continue lorsque cela est approprié. Mettre en œuvre des systèmes de gestion des actifs robustes.

- Sécuriser les communications: assurer que toutes les communications internes et externes critiques (voix, vidéo, texte) soient chiffrées et authentifiées.

- Mettre en place des procédures robustes de rapport des incidents:

- Étape technique: élaborez un plan d’intervention en cas d’incident clair, avec des rôles, des responsabilités et des canaux de communication bien définis.

- Détails techniques: Mettre en place des systèmes permettant la détection rapide d'incidents, leur classification et leur évaluation initiale. Garantir les capacités techniques nécessaires à la collecte et à la conservation des données relatives aux incidents, pour le reporting et l’analyse forensique. Définir des délais et un contenu clairs pour les notifications internes et externes (aux CSIRT/autorités compétentes).

- Renforcez la gouvernance et la responsabilité:

- Étape technique: Impliquer la direction dans la supervision de la cybersécurité.

- Détails techniques: dispenser régulièrement des formations de sensibilisation à la cybersécurité à tous les employés et des formations spécialisées aux équipes IT et de direction. Intégrer les risques de cybersécurité dans les cadres de gestion des risques d’entreprise.

- Audits et revues réguliers:

- Étape technique: Conduire des audits de cybersécurité internes et externes périodiques et des évaluations de l'efficacité des mesures mises en œuvre.

- Détails techniques: Cela inclut des évaluations de sécurité, des tests de pénétration et des audits de conformité afin de vérifier le respect des exigences NIS2 et d'identifier les domaines d'amélioration continue.

Conséquences de la non-conformité à la directive NIS2 de l'UE

La non-conformité à la directive NIS2 a des répercussions importantes:

- Amendes administratives:

- Entités essentielles: jusqu'à 10 millions d'euros ou 2 % du chiffre d'affaires mondial annuel total de l'entité pour l'exercice financier précédent, le plus élevé des deux.

- Entités importantes: jusqu’à 7 millions d’euros ou 1,4 % du chiffre d’affaires mondial total de l’entité pour l’exercice financier précédent, le plus élevé des deux.

- Sanctions non pécuniaires: les autorités nationales peuvent imposer diverses mesures non financières, notamment:

- Instructions contraignantes sur des mesures de cybersécurité.

- Audits de sécurité obligatoires.

- Ordonnances de conformité imposant la correction des violations.

- Interdictions temporaires de fournir des services ou de se livrer à certaines activités.

- Ordres de notifier ses clients des risques importants en matière de cybersécurité.

- Responsabilité de la direction: les membres des organes de direction peuvent être tenus responsables du non-respect des obligations en matière de gestion des risques liés à la cybersécurité, ce qui peut entraîner une suspension temporaire de leurs fonctions en cas d’infractions répétées.

- Atteinte à la réputation: la non-conformité et les incidents de sécurité peuvent gravement nuire à la réputation d'une organisation, éroder la confiance des clients et impacter les relations commerciales.

- Perturbation opérationnelle: une cybersécurité inadéquate peut entraîner de graves perturbations opérationnelles, des interruptions de service et des pertes financières importantes dues aux coûts de récupération, aux amendes réglementaires et aux éventuelles poursuites judiciaires.

Comment ImmuniWeb aide à se conformer à la directive NIS2 de l’UE

La plateforme de tests de sécurité des applications (AST) et de gestion de la surface d'attaque (ASM) d'ImmuniWeb, alimentée par l'IA, offre des capacités techniques robustes qui soutiennent directement les organisations dans l'atteinte et le maintien de la conformité avec plusieurs aspects critiques de la directive NIS2 de l'UE.

Voici comment ImmuniWeb aide spécifiquement à la conformité NIS2:

ImmuniWeb effectue des tests de pénétration approfondis des API, mettant au jour des vulnérabilités telles que des endpoints non sécurisés, des authentifications cassées et des fuites de données, garantissant ainsi la conformité avec l’OWASP API Security Top 10.

Des analyses automatisées basées sur l'IA détectent les erreurs de configuration, les autorisations excessives et le chiffrement faible dans les API REST, SOAP et GraphQL, fournissant des conseils d'action pour remédier.

ImmuniWeb fournit des services de tests de pénétration applicatifs grâce à notre produit primé ImmuniWeb® On-Demand.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des applications (ASPM) permet de découvrir de manière proactive et continue l'ensemble de l'empreinte numérique d'une organisation, y compris les applications web, les API et les applications mobiles cachées, inconnues et oubliées.

ImmuniWeb détecte et surveille en permanence les actifs informatiques exposés (applications Web, API, services cloud), réduisant les angles morts et prévenant les violations grâce à une évaluation des risques en temps réel.

ImmuniWeb fournit des services de tests d'intrusion automatisés avec notre produit primé ImmuniWeb® Continuous.

Simule des attaques avancées sur les environnements AWS, Azure et GCP afin d'identifier les mauvaises configurations, les rôles IAM non sécurisés et les stockages exposés, conformément aux benchmarks CIS.

Automatise la détection des erreurs de configuration du cloud, des lacunes en matière de conformité (par exemple, PCI DSS, HIPAA) et du shadow IT, et propose des conseils de correction pour une infrastructure cloud résiliente.

Combine des simulations d'attaques basées sur l'IA et l'expertise humaine pour tester les défenses 24/7, en imitant des adversaires réels sans perturber les opérations.

Exécute des scénarios d'attaques automatisées pour valider les contrôles de sécurité, exposant les faiblesses des réseaux, des applications et des terminaux avant que les attaquants ne les exploitent.

Fournit un pentesting continu, renforcé par l’IA, pour identifier les nouvelles vulnérabilités après déploiement, garantissant une atténuation proactive des risques au-delà des audits ponctuels.

Hiérarchise et corrige les risques en temps réel en corrélant les informations sur les menaces avec les vulnérabilités des actifs, minimisant les fenêtres d'exploitation.

Surveille le Dark Web, les sites de paste et les forums de hackers à la recherche d'identifiants volés, de données divulguées et de menaces ciblées, permettant ainsi des mesures préemptives.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des données permet de détecter et de surveiller en continu les actifs numériques exposés à Internet, y compris les applications Web, les API, le stockage dans le cloud et les services réseau.

Analyse les marchés du Darknet à la recherche de données compromises sur les employés/clients, de propriété intellectuelle et de schémas frauduleux, et alerte les organisations en cas de violation.

Automatise l'analyse statique (SAST) et dynamique (DAST) des applications mobiles afin de détecter les vulnérabilités comme les secrets codés en dur ou les configurations TLS faibles.

Identifie les pare-feu mal configurés, les ports ouverts et les protocoles faibles sur les réseaux locaux et hybrides, renforçant les défenses.

Fournit des pentesting évolutifs, basés sur un abonnement, avec des rapports détaillés et un suivi des remédiations pour des workflows de sécurité agiles.

Détecte et accélère la suppression des sites de phishing usurpant votre marque, minimisant les atteintes à votre réputation et les pertes dues à la fraude.

Évalue la posture de sécurité des fournisseurs (par exemple, API exposées, logiciels périmés) afin de prévenir les attaques de la chaîne d'approvisionnement et d'assurer la conformité.

Simule des menaces persistantes avancées (APT) adaptées à votre secteur, testant les capacités de détection et de réponse face à des chaînes d’attaque réalistes.

Des tests manuels et automatisés permettent de détecter les failles SQLi, XSS et de logique métier dans les applications web, conformément au Top 10 OWASP et aux normes réglementaires.

Effectue des scans DAST continus pour détecter les vulnérabilités en temps réel, en s'intégrant aux pipelines CI/CD pour une efficacité DevSecOps.

En substance, ImmuniWeb agit comme un élément clé technique pour la conformité à la Directive NIS2, en particulier pour la gestion rigoureuse des risques de cybersécurité, la gestion des vulnérabilités et les obligations de développement sécurisé qui constituent le cœur de la Directive.

Liste des ressources officielles

Répondez aux exigences réglementaires grâce à la plateforme IA ImmuniWeb®.

ImmuniWeb peut également aider à se conformer à d'autres lois et réglementations en matière de protection des données:

Europe

RGPD de l'UE

DORA de l'UE

NIS 2 de l'UE

EU Cyber Resilience Act

Règlement européen sur l’intelligence artificielle

EU ePrivacy Directive

UK GDPR

FADP suisse

Circulaire FINMA 2023/1

Amérique du Nord et du Sud

Loi brésilienne sur la protection des données LGPD

CCPA Californie

Canada PIPEDA

Règlement de cybersécurité du DFS de New York

Loi SHIELD de New York

Règle de protection des données de la FTC américaine

HIPAA États-Unis

Moyen-Orient et Afrique

Loi sur la protection des données personnelles du Qatar

Loi sur la protection des données personnelles en Arabie saoudite

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Afrique du Sud Loi sur la protection des informations personnelles

Règlement des Émirats arabes unis sur la sécurité de l'information (1.1)

Loi des Émirats arabes unis sur la protection des données personnelles

Asie-Pacifique

Loi australienne sur la protection des données personnelles

Ordonnance sur la protection des données personnelles de Hong Kong

Loi indienne sur la protection des données personnelles

Loi japonaise sur la protection des informations personnelles

Loi sur la protection des données personnelles de Singapour