Conformité à la loi qatarienne sur la protection des données personnelles (PDPPL)

La loi qatarienne sur la protection des données personnelles (PDPPL) régule le traitement des données personnelles afin de protéger la vie privée des individus en fixant des exigences en matière de collecte, de stockage et de partage légaux des données, tout en accordant aux individus des droits sur leurs informations personnelles.

En tant que pôle numérique dynamique et en plein essor au Moyen-Orient, le Qatar a pris des mesures importantes pour protéger les droits numériques de ses citoyens et résidents. La loi n° 13 de 2016 relative à la protection des données personnelles (PDPPL), entrée pleinement en vigueur en 2017, constitue la pierre angulaire de cet effort. Première loi complète sur la protection des données dans la région du Conseil de coopération du Golfe (CCG), la PDPPL souligne l'engagement du Qatar à favoriser un environnement numérique fiable et à protéger la vie privée des individus face à l'évolution rapide des technologies.

La PDPPL est conçue pour donner aux individus un plus grand contrôle sur leurs informations personnelles et imposer des obligations claires aux organisations qui collectent, traitent ou stockent ces données. Pour les entreprises opérant au Qatar ou interagissant avec ce pays, comprendre les détails techniques complexes et les exigences de conformité de la PDPPL est primordial afin d’atténuer les risques juridiques, renforcer la confiance des consommateurs et garantir un fonctionnement fluide dans le paysage numérique qatari.

Cet article propose une analyse technique approfondie de la loi PDPPL du Qatar, en disséquant ses composantes essentielles, en mettant en lumière les principaux défis de conformité et en exposant des stratégies pratiques pour s'y conformer.

Aperçu de la loi qatarienne sur la protection des données personnelles (PDPPL)

La loi sur la protection de la vie privée des données personnelles (PDPPL) du Qatar, supervisée par l’Agence nationale pour la gouvernance et la sécurité cybernétiques (NCGAA) sous l’égide du ministère des Communications et des Technologies de l’information (MCIT), est une législation historique qui établit le cadre de protection des données personnelles dans divers secteurs du pays. Elle s’applique aux données personnelles traitées électroniquement, collectées à des fins de traitement électronique ou traitées à l’aide d’une combinaison de méthodes électroniques et traditionnelles.

La PDPPL repose sur des principes universels de protection des données, visant à équilibrer les droits individuels à la vie privée et les besoins légitimes en matière de traitement des données:

- Légalité, équité et transparence: les données à caractère personnel doivent être traitées de manière équitable, légale et transparente, les personnes concernées étant clairement informées de la manière dont leurs données sont utilisées.

- Limitation des finalités: les données ne doivent être collectées qu’à des fins spécifiques, explicites et légitimes et ne doivent pas être traitées ultérieurement de façon incompatible avec ces finalités.

- Minimisation des données: seules les données personnelles nécessaires doivent être collectées, et elles doivent être adéquates, pertinentes et non excessives par rapport au but poursuivi.

- Exactitude: les données à caractère personnel doivent être exactes, complètes et tenues à jour.

- Limitation de la conservation: les données personnelles ne doivent pas être conservées plus longtemps que nécessaire aux fins pour lesquelles elles ont été collectées.

- Intégrité et confidentialité (sécurité): les organisations doivent mettre en œuvre des mesures administratives, techniques et financières appropriées pour protéger les données à caractère personnel contre la perte, l’endommagement, la modification, la divulgation, l’accès non autorisé ou l’utilisation abusive. Ce principe sous-tend les exigences techniques en matière de sécurité.

- Responsabilité: les responsables du traitement des données sont chargés de démontrer la conformité avec la PDPPL.

La PDPPL définit les «données à caractère personnel» de manière large afin d’inclure toute information permettant l’identification d’un individu, y compris les informations sur les personnes décédées si elles permettent d’identifier celles-ci ou leur famille. Elle identifie également les «données à caractère personnel sensibles» (par exemple, l’origine ethnique, la santé, l’état physique ou mental, les convictions religieuses, les relations conjugales, le casier judiciaire et les données relatives aux enfants), qui sont soumises à des conditions de traitement plus strictes et nécessitent souvent le consentement explicite du ministère concerné.

Aspects clés de la conformité à la loi qatarienne sur la protection des données personnelles (PDPPL)

La conformité au PDPPL nécessite une combinaison de mesures juridiques, administratives et techniques robustes. Le principe d’«intégrité et confidentialité», en particulier, impose des exigences techniques importantes:

- Base légale du traitement, principalement le consentement:

- Détails techniques: La PDPPL met fortement l'accent sur le consentement comme base légale principale pour le traitement des données personnelles. Cela implique la mise en œuvre de plateformes de gestion du consentement (CMP) sur les sites web, les applications mobiles et autres interfaces numériques afin d'obtenir un consentement clair, sans ambiguïté et explicite (opt-in par défaut). Pour les données personnelles sensibles, l'obtention de l'accord du ministère des Communications et des Technologies de l'information (MCIT) est également requise en plus du consentement explicite. Les organisations doivent veiller à ce que le consentement puisse être retiré aussi facilement qu'il a été donné, ce qui nécessite des mécanismes techniques pour enregistrer et honorer les demandes de retrait de consentement.

- Outils: CMP, centres de préférences en matière de confidentialité, journaux de consentement vérifiables.

- Transparence et avis de confidentialité:

- Détails techniques: les organisations doivent fournir des avis de confidentialité clairs et accessibles aux personnes avant ou au moment de la collecte des données. Ces avis doivent décrire les finalités du traitement, les types de données collectées, la base juridique, les durées de conservation, les destinataires des données, les droits des personnes concernées et les coordonnées pour toute demande. Cela nécessite un système de gestion de contenu robuste pour les politiques de confidentialité sur les plateformes numériques.

- Outils: systèmes de gestion de contenu web, générateurs de politiques de confidentialité.

- Respect des droits des personnes concernées (DSR):

- Détails techniques: La PDPPL accorde aux individus plusieurs droits, notamment le droit de savoir (information), d'accéder, de rectifier, d'effacer (droit à l'oubli), de restreindre le traitement, de portabilité des données et d'opposition au traitement (notamment pour le marketing direct et la prise de décision automatisée). Les organisations doivent mettre en place des processus sécurisés, efficaces et documentés (par exemple, un portail en ligne dédié ou un service de messagerie électronique) pour recevoir, vérifier l'identité et répondre aux demandes DSR. Cela nécessite de solides capacités de découverte et d'indexation des données dans tous les référentiels de données.

- Outils: plateformes d’automatisation des demandes d’accès aux données (DSAR), outils Discovery et de cartographie des données, services de vérification d’identité.

- Minimisation des données et limitation du stockage:

- Détails techniques: les systèmes et processus doivent être conçus pour collecter et conserver uniquement les données personnelles minimales strictement nécessaires aux finalités déclarées. Mettre en œuvre des politiques automatisées de gestion du cycle de vie des données afin de supprimer de manière sécurisée ou d’anonymiser les données personnelles à l’expiration de leur période de conservation. Cela nécessite une classification des données et des contrôles automatisés de conservation des données.

- Outils: outils de classification des données, logiciels de gestion du cycle de vie des données, outils de suppression sécurisée.

- Mesures de sécurité (techniques et organisationnelles): il s'agit d'un pilier technique essentiel, étroitement lié au principe d'«intégrité et de confidentialité».

- Détails techniques: La PDPPL impose des «précautions administratives, techniques et financières appropriées» proportionnées au risque. Cela comprend:

- Chiffrement: algorithmes de chiffrement puissants (par exemple, AES-256) pour les données au repos (chiffrement de bases de données, chiffrement de disques, chiffrement de stockage dans le cloud) et en transit (par exemple, TLS 1.2+ pour les communications web, VPN pour les connexions internes et externes, protocoles API sécurisés). Pratiques de gestion sécurisée des clés (Hardware Security Modules - HSMs, Key Management Systems - KMS).

- Contrôles d'accès: systèmes robustes de gestion des identités et des accès (IAM). Appliquer l'authentification multifactorielle (MFA) pour tous les utilisateurs, en particulier ceux ayant un accès privilégié ou à distance. Mettre en œuvre le contrôle d'accès basé sur les rôles (RBAC) et le principe du moindre privilège (PoLP). Déployer des solutions de gestion des accès privilégiés (PAM) pour sécuriser et surveiller les comptes administratifs. Mettre en œuvre des politiques strictes de mots de passe et des revues régulières des droits d'accès.

- Sécurité du réseau: mettre en œuvre une segmentation du réseau, des pare-feu robustes (y compris des pare-feu d'applications web - WAF), des systèmes de détection d'intrusion (IDS) et des systèmes de prévention d'intrusion (IPS). Sécuriser les configurations et les protocoles réseau. Protéger contre les attaques par déni de service (DoS).

- Sécurité des applications: intégrer la sécurité tout au long du cycle de vie du développement logiciel (SSDLC). Effectuer des tests de sécurité statiques (SAST) et dynamiques (DAST), ainsi que des tests de pénétration pour toutes les applications traitant des données à caractère personnel. Mettre en œuvre des directives de codage sécurisé.

- Gestion des vulnérabilités et correctifs: mettre en œuvre une analyse continue des vulnérabilités, des tests de pénétration réguliers et l'application rapide des correctifs pour tous les systèmes d'exploitation, logiciels et matériels.

- Journalisation et surveillance: mettre en œuvre une journalisation et une surveillance complètes de tous les événements liés à la sécurité sur l'ensemble de l'infrastructure informatique. Déployer des systèmes de gestion des informations et des événements de sécurité (SIEM) pour la collecte centralisée des journaux, la corrélation et les alertes en temps réel. Mettre en œuvre des solutions de détection et de réponse aux incidents au niveau des terminaux (EDR).

- Prévention des pertes de données (DLP): solutions permettant de surveiller et de prévenir l'exfiltration non autorisée de données personnelles sensibles.

- Sauvegarde et reprise après sinistre: mettre en place des systèmes de sauvegarde sécurisés, cryptés et redondants. Élaborer et tester régulièrement des plans de gestion de la continuité des activités (BCM) et de reprise après sinistre (DR) avec des objectifs de point de reprise (RPO) et des objectifs de temps de reprise (RTO) définis pour les systèmes critiques traitant des données à caractère personnel.

- Outils: large gamme de solutions de cybersécurité, comme mentionné.

- Détails techniques: La PDPPL impose des «précautions administratives, techniques et financières appropriées» proportionnées au risque. Cela comprend:

- Notification des violations de données

- Détails techniques: les organisations doivent informer la NCGAA et les personnes concernées «sans retard injustifié» et «dans les 72 heures» après avoir pris connaissance d'une violation de données susceptible de causer un préjudice grave aux données à caractère personnel ou à la vie privée des personnes. Cela nécessite un plan d'intervention en cas d'incident (IRP) bien défini et régulièrement testé, avec des protocoles de communication clairs et des capacités d'analyse forensique.

- Outils: SIEM pour une détection rapide, plateformes de réponse aux incidents, outils de forensic.

- Transfert transfrontalier de données:

- Détails techniques: des conditions strictes s'appliquent au transfert de données à caractère personnel en dehors du Qatar. Les transferts ne sont généralement autorisés que vers des pays offrant un niveau «adéquat» de protection des données (tel que déterminé par la NCGAA/MCIT), ou si des mécanismes spécifiques (par exemple, des règles d'entreprise contraignantes, des clauses contractuelles types) sont en place, ou avec le consentement explicite de la personne concernée et l'approbation du service compétent. Les organisations doivent s'assurer que ces transferts ne violent pas les dispositions de la PDPPL et ne causent pas de préjudice aux personnes, ce qui peut nécessiter des évaluations d'impact des transferts (TIAs).21 Les considérations relatives à la localisation des données sont importantes.

- Outils: outils de cartographie des données pour identifier les flux de données, outils de revue des clauses contractuelles.

- Registre des activités de traitement (RoPA) et évaluations d'impact sur la protection des données (EIPD):

- Détails techniques: Les organisations doivent tenir un registre détaillé des activités de traitement (RoPA), documentant tous les traitements des données à caractère personnel. Elles sont également encouragées à réaliser des évaluations d’impact sur la protection des données (DPIAs), en particulier pour les traitements à haut risque ou les nouvelles technologies, afin d’identifier et de réduire les risques pour la vie privée.

- Outils: plateformes GRC, logiciels de gestion de la confidentialité pour l’automatisation des RoPA et DPIA.

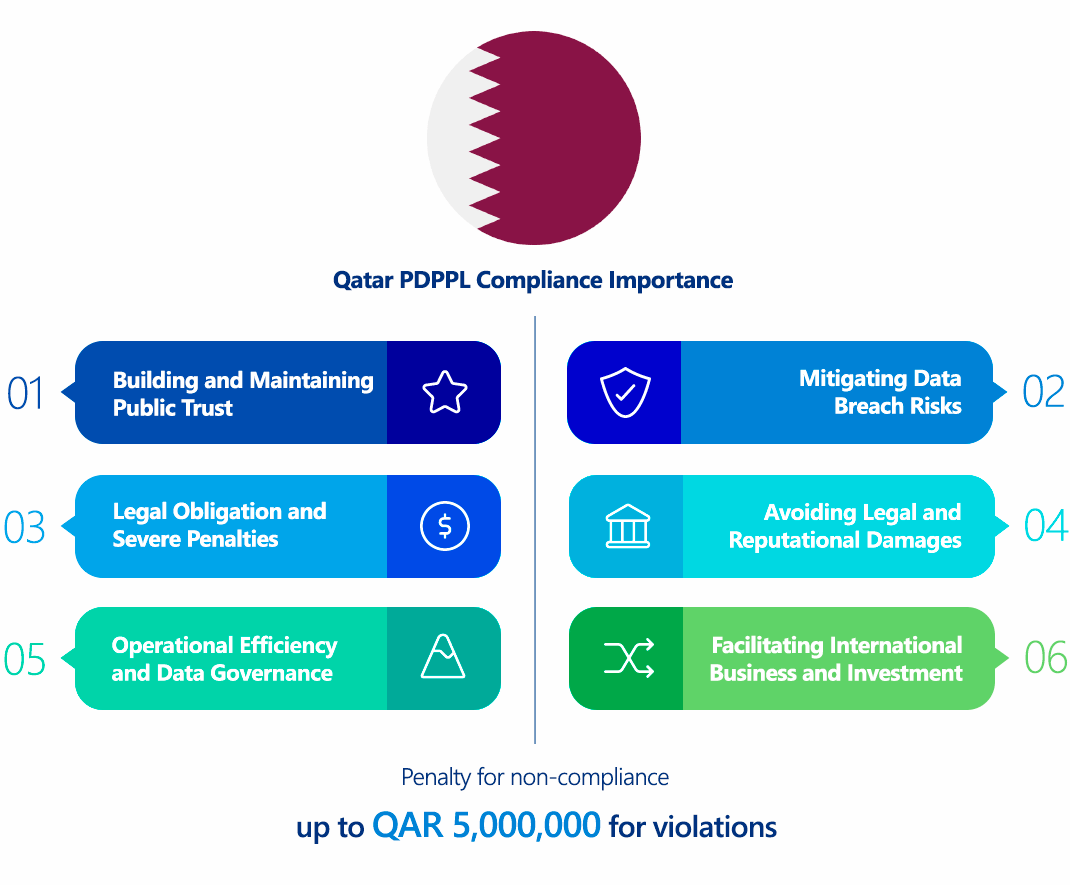

Pourquoi la conformité au PDPPL du Qatar est-elle importante?

La conformité à la PDPPL du Qatar n’est pas seulement une obligation légale ; c’est un impératif stratégique pour les organisations pour plusieurs raisons convaincantes:

- Obligation légale et sanctions sévères: La PDPPL est une loi applicable qui prévoit des sanctions financières importantes en cas de non-respect, allant de 1 000 000 à 5 000 000 QAR (environ 275 000 à 1 375 000 USD) selon les infractions. Au-delà des amendes, les récidives peuvent entraîner une surveillance accrue et des restrictions opérationnelles potentielles.

- Établir et maintenir la confiance du public: Dans une société de plus en plus sensible aux données, les consommateurs sont plus conscients de la manière dont leurs données personnelles sont traitées. La mise en œuvre de pratiques robustes en matière de protection des données par le biais de la conformité à la PDPPL renforce et maintient la confiance des clients, des employés et des partenaires commerciaux, conduisant à une meilleure réputation de marque et à une plus grande fidélité client.

- Atténuation des risques de violation des données: les exigences strictes de la PDPPL en matière de mesures de sécurité techniques et organisationnelles conduisent directement à une posture de cybersécurité plus robuste. Cela réduit considérablement la probabilité et l'impact des violations de données, qui peuvent être dévastatrices sur le plan financier et en termes de réputation.

- Faciliter le commerce et les investissements internationaux: En tant que plaque tournante mondiale, le Qatar cherche à attirer les investissements internationaux et à faciliter le commerce transfrontalier. Disposer d'une loi solide en matière de protection des données renforce la crédibilité du Qatar en tant que lieu sûr pour faire des affaires et peut rationaliser les flux de données avec les pays dotés de réglementations similaires en matière de confidentialité.

- Éviter les dommages juridiques et réputationnels: le non-respect de la loi peut entraîner des poursuites civiles intentées par les personnes concernées, qui réclament une indemnisation pour les dommages causés par des violations de la vie privée. La publicité négative liée aux sanctions réglementaires ou aux fuites de données peut causer un préjudice irréparable à la réputation de l'organisation, rendant difficile l'attirance et la rétention de talents et de clients.

- Efficacité opérationnelle et gouvernance des données: le processus de mise en conformité avec la PDPPL oblige les organisations à cartographier leurs flux de données, à optimiser leurs processus de gestion des données et à mettre en œuvre des cadres robustes de gouvernance des données. Cela conduit souvent à une amélioration de la qualité des données, à une réduction des inefficacités opérationnelles et à une meilleure hygiène des données.

- Rôle pionnier dans la région: en tant que l’une des premières lois complètes sur la protection des données dans le CCG, la conformité à la PDPPL positionne les organisations comme des leaders en matière de traitement responsable des données dans la région, ce qui peut leur offrir un avantage concurrentiel.

Qui doit se conformer à la loi qatarienne sur la protection des données personnelles (PDPPL)?

La PDPPL a un champ d’application large et clair, couvrant les entités tant à l’intérieur qu’à l’extérieur du Qatar:

- Toute entité publique ou privée au Qatar: cela inclut toutes les entreprises, agences gouvernementales, organisations à but non lucratif et toute autre entité établie ou opérant dans l'État du Qatar qui collecte, traite ou stocke des données à caractère personnel.

- Toute entité située en dehors du Qatar si elle traite les données personnelles de personnes résidant au Qatar. Cela confère à la PDPPL une portée extraterritoriale, similaire au RGPD. Par exemple, une entreprise de commerce électronique étrangère sans présence physique au Qatar qui vend des produits à des résidents qatariens et collecte leurs données personnelles serait soumise à la PDPPL.

Principaux éléments à prendre en compte pour l'applicabilité:

- La loi s'applique aux données à caractère personnel, qu'elles soient traitées électroniquement, collectées en vue d'un traitement électronique ou traitées par une combinaison de méthodes électroniques et traditionnelles. Cela signifie que les enregistrements numériques et physiques contenant des données à caractère personnel sont couverts.

- Elle couvre les données des personnes vivantes et décédées si ces données permettent de les identifier ou d'identifier un membre de leur famille.

Exemptions limitées:

Bien que large, la PDPPL prévoit certaines exemptions limitées, qui comprennent généralement:

- Données personnelles traitées uniquement à des fins personnelles ou domestiques.

- Traitement à des fins officielles de sécurité, judiciaires ou de renseignement par des entités publiques autorisées, à condition que des conditions et garanties spécifiques soient respectées.

- Traitement à des fins de santé publique dans des conditions spécifiques.

- Traitement à des fins de recherche scientifique ou statistique, à condition que des garanties appropriées telles que l'anonymisation ou la pseudonymisation soient appliquées et que l'identification directe ne soit pas possible.

- Les données traitées par des entités au sein du Qatar Financial Centre (QFC), qui dispose de ses propres réglementations robustes en matière de protection des données, largement alignées sur les meilleures pratiques internationales telles que le RGPD. Cependant, les entités au Qatar doivent souvent se conformer à la fois à la PDPPL (pour leurs opérations générales au Qatar) et aux règlements du QFC (pour leurs activités spécifiques au QFC), ou si l'entité du QFC traite des données de personnes physiques en dehors de la juridiction du QFC.

Comparaison entre la loi qatarienne sur la protection des données à caractère personnel (PDPPL) et le RGPD

La PDPPL du Qatar a été l'une des premières lois à voir le jour dans le paysage de la protection des données au Moyen-Orient, précédant l'entrée en vigueur du RGPD mais partageant bon nombre de ses principes fondamentaux. Bien qu'il existe de fortes similitudes, des différences cruciales subsistent, notamment en ce qui concerne les exigences techniques spécifiques et l'importance accordée à certains aspects.

| Caractéristique | Loi qatarienne sur la protection des données personnelles (PDPPL) | RGPD (règlement général sur la protection des données) |

|---|---|---|

| Objectif principal | Loi complète sur la protection des données personnelles au Qatar, visant à favoriser la confiance et à faciliter la transformation numérique. | Loi globale sur la protection des données à caractère personnel et des droits à la vie privée des individus dans l’UE/EEE. |

| Portée des «données à caractère personnel» | Toute donnée identifiant directement ou indirectement une personne physique (nom, identifiant, coordonnées, données financières, photos, vidéos, etc.), y compris les personnes décédées. Comprend les «données personnelles sensibles» (santé, origine ethnique, religion, situation matrimoniale, antécédents criminels, enfants). | Toute information relative à une personne physique identifiée ou identifiable. Comprend les «catégories particulières de données à caractère personnel» (origine raciale ou ethnique, opinions politiques, convictions religieuses ou philosophiques, appartenance syndicale, données génétiques, données biométriques aux fins d’identification, données de santé, données concernant la vie sexuelle ou l’orientation sexuelle d’une personne physique). |

| Champ d'application territorial | S'applique au traitement effectué par toute entité au Qatar, ainsi que par les entités hors du Qatar si elles traitent des données à caractère personnel de personnes résidant au Qatar. | Champ d’application extraterritorial étendu ; s’applique au traitement des données à caractère personnel des résidents de l’UE/EEE par des entités situées à l’intérieur ou à l’extérieur de l’UE/EEE si ce traitement est lié à l’offre de biens/services ou à la surveillance du comportement au sein de l’UE/EEE. |

| Base juridique | Principalement le consentement explicite. Autres bases: nécessité contractuelle, obligation légale, intérêts vitaux, intérêt public. Une approbation spécifique du MCIT est requise pour les données sensibles. | Principalement le consentement. Autres bases: nécessité contractuelle, obligation légale, intérêts vitaux, mission publique, intérêt légitime du responsable du traitement (sous réserve d’un test de mise en balance). |

| Norme de consentement | Le consentement explicite est requis pour la plupart des traitements, en particulier les données sensibles et le marketing direct. Il doit être clair, spécifique, informé et facilement révocable. Opt-in pour le marketing direct. | Exige un consentement «librement donné, spécifique, éclairé et sans ambiguïté», généralement par le biais d'une action affirmative (opt-in). Un consentement explicite est nécessaire pour les données sensibles. Le retrait doit être aussi facile que le consentement. |

| Droits des personnes concernées | Droit d’information, d’accès, de rectification, d’effacement (suppression), de limitation du traitement, de portabilité des données et d’opposition (par exemple, au marketing direct, à la prise de décision automatisée). | Droit d'être informé, d'accès, de rectification, d'effacement («droit à l'oubli»), de limitation du traitement, de portabilité des données, d'opposition, et droits relatifs à la prise de décision automatisée et au profilage. Ensemble de droits plus large et dispositions plus détaillées pour leur exercice. |

| Délégué à la protection des données (DPO) | La PDPPL elle-même n'impose pas explicitement la nomination d'un DPO pour toutes les entités, mais celle-ci est fortement recommandée, et les règlements d'application ou les lignes directrices sectorielles peuvent la rendre obligatoire pour certains types de traitement (par exemple, à grande échelle, données sensibles). | Obligatoire pour les autorités publiques, ou lorsque les activités principales impliquent une surveillance systématique à grande échelle ou un traitement de données sensibles. |

| Évaluation d’impact sur la protection des données (DPIA) | Encouragé/impliqué pour les traitements à haut risque, notamment pour les services destinés au public. Les lignes directrices de mise en œuvre apportent des précisions. | Obligatoire pour les traitements «susceptibles d'entraîner un risque élevé pour les droits et libertés des personnes physiques». Exigences détaillées en matière de contenu et de processus. |

| Transferts transfrontaliers | Strict ; généralement uniquement vers des pays «adéquats» (tels que déterminés par la NCGAA/MCIT), ou avec le consentement explicite du titulaire des données et éventuellement l’approbation du MCIT et des mécanismes de transfert spécifiques. Insistance sur l’absence de «préjudice grave» et éventuellement sur la localisation des données. | Autorisé dans les pays «adéquats», en vertu des clauses contractuelles types (SCCs), des règles d'entreprise contraignantes (BCRs) ou d'autres dérogations (par exemple, consentement explicite pour des transferts spécifiques). Nécessite des évaluations d'impact des transferts (TIAs) pour les transferts en dehors des décisions d'adéquation. |

| Notification des violations de données | Le responsable du traitement doit informer la NCGAA et les personnes concernées dans les 72 heures suivant la prise de connaissance d'une violation «susceptible de causer un préjudice grave». | Le responsable du traitement doit informer l'autorité de contrôle dans les 72 heures suivant la prise de connaissance de la violation. Les personnes concernées sont informées «sans retard injustifié» en cas de risque élevé. |

| Autorité de régulation | Affaires nationales de gouvernance et d'assurance cybernétiques (NCGAA) relevant du ministère des Communications et des Technologies de l'information (MCIT). | Autorités de contrôle indépendantes dans chaque État membre de l’UE, coordonnées par le Comité européen de la protection des données (EDPB). |

| Sanctions | Amendes pouvant atteindre 5 millions de QAR (environ 1,375 million de USD), avec possibilité de doublement en cas de récidive. | Amendes pouvant atteindre 20 millions d'euros ou 4 % du chiffre d'affaires annuel mondial, selon le montant le plus élevé. |

Implications techniques de la comparaison:

- Accent accru sur le consentement explicite: la forte dépendance du PDPPL à l’égard du consentement explicite, même pour le traitement général, signifie que les organisations ont besoin de CMP très robustes et de systèmes complets d’enregistrement des consentements.

- Données sensibles avec l'approbation du ministère: l'exigence unique d'obtenir l'approbation du MCIT pour le traitement des données personnelles sensibles introduit une couche supplémentaire de surcoût technique et administratif. Les systèmes doivent être conçus pour séparer et gérer clairement les données sensibles afin de suivre et de démontrer cette approbation.

- Restrictions relatives aux transferts transfrontaliers: les règles strictes du PDPPL en matière de transferts internationaux de données, notamment la clause «no serious harm» et la nécessité d’obtenir l’approbation du MCIT pour certains mécanismes, oblige les organisations à effectuer des évaluations techniques et juridiques (TIAs) approfondies des flux de données et des environnements des destinataires. La localisation des données peut devenir une stratégie technique privilégiée lorsque cela est possible.

- Impact des violations de données: bien que le délai de notification de 72 heures soit similaire, le seuil «susceptible de causer un préjudice grave» pour la notification individuelle pourrait entraîner un volume plus élevé de notifications individuelles par rapport au seuil «risque élevé» du RGPD, nécessitant des mécanismes de réponse aux incidents et de communication hautement efficaces.

Comment garantir la conformité à la loi qatarienne sur la protection des données personnelles (PDPPL)?

L’obtention et le maintien de la conformité PDPPL constituent un processus complexe et continu, exigeant une rigueur technique significative et un engagement organisationnel important:

- Réalisez un inventaire et une cartographie complets des données:

- Détails techniques: l'étape fondamentale. Identifiez et documentez toutes les données personnelles collectées, traitées, stockées et partagées. Cartographiez les flux de données (leur origine, leur destination, les personnes ayant accès), leur finalité, leur base juridique, leurs durées de conservation et leur classification (normales vs. sensibles). Cet exercice technique est essentiel pour établir votre «Record of Processing Activities (RoPA)».

- Outils: outils Discovery et de classification des données (par exemple, outils de balayage automatisé pour bases de données, partages de fichiers, stockage dans le cloud), logiciels de cartographie des flux de données, plateformes de gestion de la protection des données.

- Mettre en œuvre des systèmes robustes de gestion des consentements:

- Détails techniques: déployez une plateforme de gestion du consentement (CMP) conviviale et auditable sur tous les sites web et applications mobiles. Cette plateforme doit capturer, enregistrer et stocker de manière sécurisée le consentement explicite (opt-in par défaut), y compris les horodatages, la source et la granularité du consentement. Elle doit également faciliter le retrait du consentement. Pour les données personnelles sensibles, veillez à ce que des processus d'obtention et de documentation de l'approbation du MCIT soient en place.

- Outils: OneTrust, Cookiebot, TrustArc ou des CMP sur mesure avec des capacités de journalisation sécurisées.

- Renforcer les mesures de sécurité techniques: il s'agit sans doute de l'aspect le plus critique et le plus exigeant sur le plan technique.

- Détails techniques:

- Chiffrement: Mettre en œuvre un cryptage puissant, conforme aux normes de l’industrie, pour toutes les données personnelles, qu’elles soient au repos (par exemple, cryptage de base de données à l’aide de TDE, cryptage complet du disque comme BitLocker/VeraCrypt, compartiments de stockage cloud cryptés comme S3 avec SSE-KMS) ou en transit (par exemple, TLS 1.2+ obligatoire pour tous les services web, VPN sécurisés pour l’accès à distance, IPsec pour les communications de site à site, communication API cryptée). Mettre en œuvre et gérer les clés cryptographiques de manière sécurisée à l’aide de modules de sécurité matériels (HSM) ou de systèmes de gestion des clés (KMS) robustes.

- Contrôles d'accès: mettre en œuvre une solution centralisée de gestion des identités et des accès (IAM). Appliquer l'authentification multifactorielle (MFA) sur tous les systèmes, en particulier pour les interfaces administratives, l'accès à distance et les portails cloud. Mettre en œuvre le contrôle d'accès basé sur les rôles (RBAC) et le principe du moindre privilège (PoLP). Déployer des solutions de gestion des accès privilégiés (PAM) pour contrôler, surveiller et auditer les comptes administratifs. Réexaminer régulièrement les droits d'accès des utilisateurs et révoquer les autorisations inutiles.

- Sécurité du réseau: mettre en place des pare-feu multicouches (périmètre réseau, basés sur l'hôte, pare-feu d'applications web - WAF). Déployer des systèmes de détection d'intrusion (IDS) et des systèmes de prévention d'intrusion (IPS). Mettre en œuvre une segmentation et une micro-segmentation du réseau afin d'isoler les données sensibles. Déployer des solutions de mitigation DDoS.

- Sécurité des applications: Intégrer la sécurité dans le cycle de vie du développement logiciel (SSDLC). Effectuer régulièrement des tests de sécurité statiques (SAST) et dynamiques (DAST) sur toutes les applications traitant des données personnelles. Réaliser des tests de pénétration complets avant le déploiement de nouvelles applications ou de modifications importantes. Adopter les meilleures pratiques de codage sécurisé.

- Gestion des vulnérabilités et correctifs: mettre en œuvre un programme de scan continu des vulnérabilités sur tous les actifs informatiques. Mettre en place un processus robuste de gestion des correctifs afin de garantir l'application en temps opportun des mises à jour de sécurité pour les systèmes d'exploitation, les applications et les périphériques réseau.

- Journalisation et surveillance: déployez un système de gestion des informations et des événements de sécurité (SIEM) pour centraliser les journaux de sécurité de tous les systèmes concernés (serveurs, périphériques réseau, applications, terminaux). Configurez le SIEM pour la détection des menaces en temps réel, la corrélation des événements et les alertes. Mettez en œuvre des solutions de détection et de réponse aux incidents sur les terminaux (EDR) ou de détection et de réponse étendues (XDR).

- Prévention des pertes de données (DLP): déployer des solutions DLP pour surveiller et empêcher l'exfiltration non autorisée de données personnelles sensibles via les canaux réseau, terminaux et cloud.

- Sauvegarde et reprise après sinistre: mettre en place des systèmes de sauvegarde sécurisés, cryptés et géographiquement redondants pour toutes les données à caractère personnel. Élaborer, documenter et tester régulièrement des plans de continuité des activités (PCA) et des plans de reprise après sinistre (PRA) afin de garantir la disponibilité et l’intégrité des données à caractère personnel en cas d’incident catastrophique.

- Outils: pare-feu (Palo Alto, Fortinet), WAF (Imperva, Cloudflare), IDS/IPS (Snort, Suricata), SIEM (Splunk, Microsoft Sentinel), EDR (CrowdStrike, SentinelOne), DLP (Forcepoint, Symantec), IAM/PAM (Okta, CyberArk), SAST/DAST (Checkmarx, Veracode, Invicti), scanners de vulnérabilités (Qualys, Tenable, Rapid7), solutions de chiffrement, KMS/HSM.

- Détails techniques:

- Mettre en place un processus robuste de traitement des droits des personnes concernées (DSR):

- Détails techniques: Développer un mécanisme sécurisé et auditable (par exemple, un portail dédié à la confidentialité, une adresse e-mail cryptée) permettant aux personnes de soumettre des demandes DSR. Mettre en place des flux de travail internes pour localiser, récupérer, rectifier, supprimer ou transférer efficacement les données à caractère personnel en réponse à des demandes vérifiées dans les délais impartis. Cela nécessite des capacités sophistiquées de recherche et de suppression de données.

- Outils: plateformes d'automatisation DSAR, outils de gouvernance des données avec capacités de découverte des données.

- Élaborez un plan complet de réponse aux violations de données:

- Détails techniques: créer un plan d'intervention en cas d'incident (IRP) détaillé, spécialement adapté aux violations de données à caractère personnel. Ce plan doit définir clairement les rôles, les responsabilités, les protocoles de communication (internes et externes), les étapes d'enquête forensique, les procédures de confinement, d'éradication, de récupération et d'examen post-incident. Il est essentiel qu'il inclue un processus clair pour informer la NCGAA dans les 72 heures et les personnes concernées «sans délai injustifié» si des «dommages graves» sont susceptibles de se produire. Des exercices sur table réguliers sont essentiels.

- Outils: plateformes de réponse aux incidents, outils d'analyse forensique.

- Gérer les transferts transfrontaliers de données avec diligence raisonnable:

- Détails techniques: identifiez tous les cas de transfert de données personnelles en dehors du Qatar. Réalisez des évaluations d'impact des transferts (TIAs) afin d'évaluer le paysage de la protection des données du pays destinataire et les mesures de protection en place. Mettez en œuvre des mécanismes de transfert appropriés (par exemple, clauses contractuelles types, règles d'entreprise contraignantes) et obtenez le consentement explicite des personnes concernées pour le transfert spécifique, ainsi que toutes les autorisations nécessaires du MCIT.

- Outils: outils de cartographie des données, plateformes d’examen juridique des clauses contractuelles, conseil spécialisé en matière de confidentialité.

- Menez des analyses d'impact sur la protection des données (AIPD):

- Détails techniques: Effectuez systématiquement des AIPD pour tout nouveau projet, système ou activité de traitement impliquant des données à caractère personnel et présentant un risque élevé pour la vie privée des individus, en particulier ceux accessibles au public. Les AIPD doivent documenter le traitement, les risques et les mesures d'atténuation proposées.

- Outils: logiciel d'automatisation de DPIA, plateformes GRC avec modules de confidentialité.

- Assurez la formation et la sensibilisation continues des employés:

- Détails techniques: Mettez en place une formation obligatoire, adaptée aux rôles, en cybersécurité et confidentialité des données pour tous les employés, y compris la direction. Inclure des simulations régulières de phishing et des programmes de sensibilisation à l’ingénierie sociale afin de mitiger les erreurs humaines, une cause fréquente de violations.

- Outils: Systèmes de gestion de l'apprentissage (LMS) avec modules de confidentialité et de cybersécurité.

- Surveillance, audit et amélioration continue:

- Détails techniques: la conformité PDPPL est dynamique. Mettez en place une surveillance continue de l'efficacité des contrôles de sécurité. Réalisez régulièrement des audits internes et externes, notamment des tests de pénétration, des exercices de red teaming et des évaluations de conformité, afin d'identifier les nouvelles vulnérabilités et d'évaluer la maturité de votre posture en matière de protection des données. Utilisez les résultats des audits pour améliorer et adapter en permanence votre programme de protection des données.

- Outils: solutions GRC pour la surveillance continue de la conformité, outils d'évaluation automatisée de la sécurité, logiciels de gestion d'audit.

Conséquences du non-respect de la loi qatarienne sur la protection des données personnelles (PDPPL)

Les conséquences de la non-conformité à la PDPPL du Qatar sont significatives et conçues pour obliger à la conformité:

- Amendes administratives importantes:

- En cas de violation générale de la PDPPL, les organisations s'exposent à des amendes allant de 1 000 000 à 5 000 000 QAR (environ 275 000 à 1 375 000 USD).

- Ces amendes peuvent être doublées en cas de récidive.

- Plus précisément, le fait de ne pas mettre en place les précautions appropriées (mesures techniques et organisationnelles) proportionnées à la nature et à l'importance des données à caractère personnel peut entraîner une amende pouvant atteindre 5 000 000 QAR par infraction.

- Le fait de ne pas signaler une violation de données personnelles à la NCGAA ou aux personnes concernées, comme requis, peut entraîner une amende pouvant atteindre 1 000 000 QAR par infraction.

- Atteinte à la réputation et perte de confiance: les violations de données et les sanctions publiques endommagent gravement la marque de l’organisation, érodent la confiance des clients et entraînent une couverture médiatique négative. Cela peut conduire à une forte fuite de clients, des difficultés à attirer de nouveaux clients et une baisse de la confiance des investisseurs.

- Réclamations civiles et poursuites judiciaires: les personnes concernées ont le droit de demander réparation des dommages (matériels et immatériels) subis en raison de violations de la PDPL. Cela peut entraîner des litiges coûteux et longs.

- Restrictions opérationnelles et intervention: la NCGAA a le pouvoir d’émettre des directives, d’ordonner des mesures correctives ou même de restreindre les activités de traitement des données d’une organisation jusqu’à ce que la conformité soit atteinte. Cela peut perturber gravement les opérations commerciales et entraîner des pertes financières.

- Perte d’opportunités commerciales: sur le marché actuel, la conformité aux lois sur la protection des données est de plus en plus une condition préalable aux partenariats commerciaux, notamment dans une région engagée dans la transformation numérique. Les organisations non conformes peuvent être exclues des contrats gouvernementaux, perdre des partenariats ou rencontrer des difficultés à étendre leurs services.

- Contrôle réglementaire accru: les organisations en infraction seront probablement soumises à une surveillance accrue, à des audits plus fréquents et à des exigences de reporting détaillées de la part de la NCGAA, consommant des ressources internes importantes.

Comment ImmuniWeb aide à se conformer à la loi qatarienne sur la protection des données personnelles (PDPPL)

La plateforme de tests de sécurité des applications (AST) et de gestion de la surface d'attaque (ASM) d'ImmuniWeb, alimentée par l'IA, offre des capacités techniques essentielles qui aident directement les organisations à répondre aux exigences strictes en matière de «Security Safeguards» (intégrité et confidentialité) et de «Data Breach Notification» de la PDPPL du Qatar, tout en contribuant à l'inventaire des données, à la gestion des risques et à la responsabilité.

Voici comment ImmuniWeb contribue à la conformité technique au PDPPL:

ImmuniWeb effectue des tests de pénétration approfondis des API, mettant au jour des vulnérabilités telles que des endpoints non sécurisés, des authentifications cassées et des fuites de données, garantissant ainsi la conformité avec l’OWASP API Security Top 10.

Des analyses automatisées basées sur l'IA détectent les erreurs de configuration, les autorisations excessives et le chiffrement faible dans les API REST, SOAP et GraphQL, fournissant des conseils d'action pour remédier.

ImmuniWeb fournit des services de tests de pénétration applicatifs grâce à notre produit primé ImmuniWeb® On-Demand.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des applications (ASPM) permet de découvrir de manière proactive et continue l'ensemble de l'empreinte numérique d'une organisation, y compris les applications web, les API et les applications mobiles cachées, inconnues et oubliées.

ImmuniWeb détecte et surveille en permanence les actifs informatiques exposés (applications Web, API, services cloud), réduisant les angles morts et prévenant les violations grâce à une évaluation des risques en temps réel.

ImmuniWeb fournit des services de tests d'intrusion automatisés avec notre produit primé ImmuniWeb® Continuous.

Simule des attaques avancées sur les environnements AWS, Azure et GCP afin d'identifier les mauvaises configurations, les rôles IAM non sécurisés et les stockages exposés, conformément aux benchmarks CIS.

Automatise la détection des erreurs de configuration du cloud, des lacunes en matière de conformité (par exemple, PCI DSS, HIPAA) et du shadow IT, et propose des conseils de correction pour une infrastructure cloud résiliente.

Combine des simulations d'attaques basées sur l'IA et l'expertise humaine pour tester les défenses 24/7, en imitant des adversaires réels sans perturber les opérations.

Exécute des scénarios d'attaques automatisées pour valider les contrôles de sécurité, exposant les faiblesses des réseaux, des applications et des terminaux avant que les attaquants ne les exploitent.

Fournit un pentesting continu, renforcé par l’IA, pour identifier les nouvelles vulnérabilités après déploiement, garantissant une atténuation proactive des risques au-delà des audits ponctuels.

Hiérarchise et corrige les risques en temps réel en corrélant les informations sur les menaces avec les vulnérabilités des actifs, minimisant les fenêtres d'exploitation.

Surveille le Dark Web, les sites de paste et les forums de hackers à la recherche d'identifiants volés, de données divulguées et de menaces ciblées, permettant ainsi des mesures préemptives.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des données permet de détecter et de surveiller en continu les actifs numériques exposés à Internet, y compris les applications Web, les API, le stockage dans le cloud et les services réseau.

Analyse les marchés du Darknet à la recherche de données compromises sur les employés/clients, de propriété intellectuelle et de schémas frauduleux, et alerte les organisations en cas de violation.

Automatise l'analyse statique (SAST) et dynamique (DAST) des applications mobiles afin de détecter les vulnérabilités comme les secrets codés en dur ou les configurations TLS faibles.

Identifie les pare-feu mal configurés, les ports ouverts et les protocoles faibles sur les réseaux locaux et hybrides, renforçant les défenses.

Fournit des pentesting évolutifs, basés sur un abonnement, avec des rapports détaillés et un suivi des remédiations pour des workflows de sécurité agiles.

Détecte et accélère la suppression des sites de phishing usurpant votre marque, minimisant les atteintes à votre réputation et les pertes dues à la fraude.

Évalue la posture de sécurité des fournisseurs (par exemple, API exposées, logiciels périmés) afin de prévenir les attaques de la chaîne d'approvisionnement et d'assurer la conformité.

Simule des menaces persistantes avancées (APT) adaptées à votre secteur, testant les capacités de détection et de réponse face à des chaînes d’attaque réalistes.

Des tests manuels et automatisés permettent de détecter les failles SQLi, XSS et de logique métier dans les applications web, conformément au Top 10 OWASP et aux normes réglementaires.

Effectue des scans DAST continus pour détecter les vulnérabilités en temps réel, en s'intégrant aux pipelines CI/CD pour une efficacité DevSecOps.

En tirant parti des capacités complètes de test de sécurité et de gestion de la surface d'attaque d'ImmuniWeb, les organisations opérant au Qatar peuvent établir une base technique solide pour la conformité à la PDPPL. Cette approche proactive, axée sur l'intelligence, leur permet d'identifier et d'atténuer systématiquement les risques cyber, de rationaliser leurs capacités de réponse aux incidents, d'améliorer leur posture globale en matière de protection des données et de démontrer avec confiance leur adhésion à la loi pionnière du Qatar sur la protection de la vie privée.

Liste des ressources officielles

Répondez aux exigences réglementaires grâce à la plateforme IA ImmuniWeb®.

ImmuniWeb peut également aider à se conformer à d'autres lois et réglementations en matière de protection des données:

Europe

RGPD de l'UE

DORA de l'UE

NIS 2 de l'UE

EU Cyber Resilience Act

Règlement européen sur l’intelligence artificielle

EU ePrivacy Directive

UK GDPR

FADP suisse

Circulaire FINMA 2023/1

Amérique du Nord et du Sud

Loi brésilienne sur la protection des données LGPD

CCPA Californie

Canada PIPEDA

Règlement de cybersécurité du DFS de New York

Loi SHIELD de New York

Règle de protection des données de la FTC américaine

HIPAA États-Unis

Moyen-Orient et Afrique

Loi sur la protection des données personnelles du Qatar

Loi sur la protection des données personnelles en Arabie saoudite

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Afrique du Sud Loi sur la protection des informations personnelles

Règlement des Émirats arabes unis sur la sécurité de l'information (1.1)

Loi des Émirats arabes unis sur la protection des données personnelles

Asie-Pacifique

Loi australienne sur la protection des données personnelles

Ordonnance sur la protection des données personnelles de Hong Kong

Loi indienne sur la protection des données personnelles

Loi japonaise sur la protection des informations personnelles

Loi sur la protection des données personnelles de Singapour