Conformité à la réglementation de cybersécurité du New York DFS

La réglementation sur la cybersécurité du DFS de New York (23 NYCRR 500) exige que les entreprises de services financiers réglementées par le Département des services financiers de New York mettent en œuvre un programme de cybersécurité robuste, comprenant des évaluations des risques, des politiques, une surveillance et un rapport sur les incidents de cybersécurité.

Sécurisation des données financières: examen approfondi de la réglementation de cybersécurité du DFS de New York

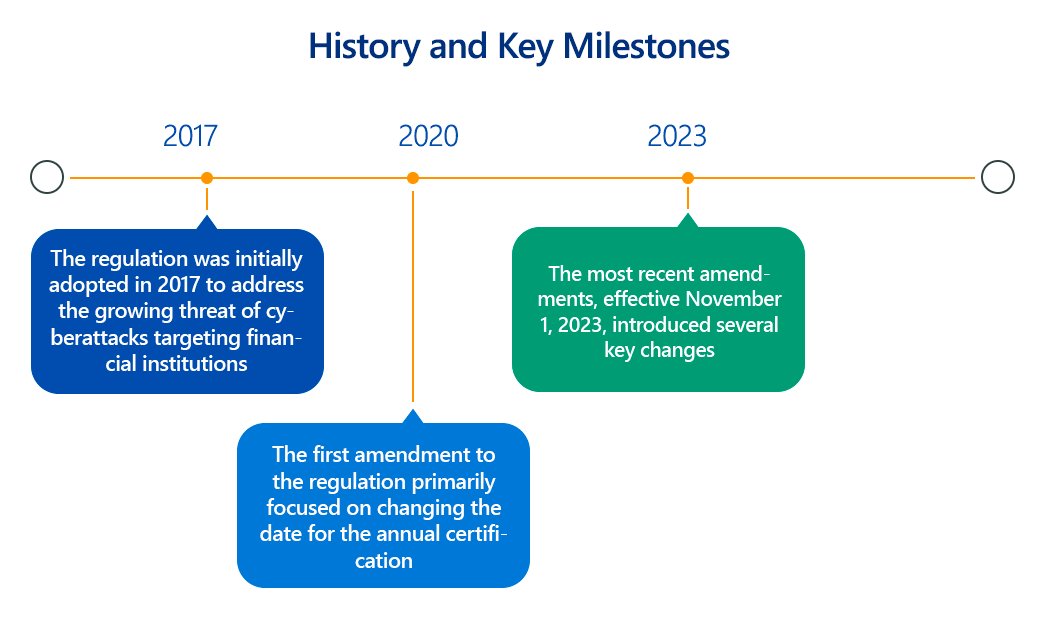

Dans un monde de plus en plus numérique, le secteur des services financiers reste une cible privilégiée pour des cyberattaques sophistiquées. Conscient de cette menace critique, le New York Department of Financial Services (NYDFS) a mis en œuvre en 2017 une réglementation révolutionnaire en matière de cybersécurité, 23 NYCRR Part 500. Cette réglementation est depuis devenue une référence en matière de pratiques robustes de cybersécurité, visant à protéger les données sensibles des consommateurs et à garantir l'intégrité des systèmes d'information des institutions financières.

Aperçu de la réglementation sur la cybersécurité du DFS de New York

La réglementation sur la cybersécurité du NYDFS (23 NYCRR Part 500) établit des exigences strictes en matière de cybersécurité pour les sociétés de services financiers opérant à New York. Son objectif principal est de garantir la confidentialité, l'intégrité et la disponibilité des systèmes d'information et des informations non publiques. La réglementation impose une approche globale et basée sur les risques en matière de cybersécurité, exigeant des entités concernées qu'elles développent et maintiennent un programme de cybersécurité robuste adapté à leur profil de risque spécifique. Cela comprend l'identification et l'évaluation des risques de cybersécurité internes et externes, la mise en place d'une infrastructure défensive, la détection et la réponse aux événements de cybersécurité, ainsi que la reprise après incident.

Aspects clés de la conformité à la réglementation en matière de cybersécurité du DFS de New York

La conformité à la 23 NYCRR Partie 500 implique plusieurs éléments essentiels, souvent assortis d'exigences techniques détaillées:

- Programme de cybersécurité (section 500.02): Les entités concernées doivent établir et maintenir un programme de cybersécurité conçu pour protéger les systèmes d'information et les informations non publiques. Ce programme doit être fondé sur une évaluation approfondie des risques et inclure des processus d'identification, d'évaluation et de mitigation des risques.

- Politique de cybersécurité (section 500.03): Une politique écrite complète en matière de cybersécurité est obligatoire, définissant l'approche de l'entité en matière de cybersécurité. Cette politique doit aborder des domaines clés tels que:

- Gouvernance et classification des données: politiques de catégorisation et de gestion des données en fonction de leur sensibilité.

- Contrôles d'accès: procédures de gestion et de limitation de l'accès aux systèmes d'information et aux informations non publiques, basées sur le principe du privilège minimal. Cela inclut des contrôles techniques tels que le contrôle d'accès basé sur les rôles (RBAC), la provision/déprovision des utilisateurs et les revues périodiques des accès.

- Inventaire des actifs: maintenir un inventaire à jour de tous les systèmes d'information et actifs de données.

- Planification de la continuité des activités et de la reprise après sinistre (BCDR): Plans détaillés pour le maintien des opérations critiques et la reprise après des incidents de cybersécurité, y compris les procédures de sauvegarde et de restauration des données.

- Confidentialité des données des clients: politiques spécifiques pour protéger les données sensibles des clients.

- Chief Information Security Officer (CISO) (Section 500.04): Les entités doivent désigner un CISO qualifié chargé de superviser et de mettre en œuvre le programme de cybersécurité. Le CISO doit rendre compte au moins une fois par an au conseil d’administration ou à l’organe directeur supérieur de l’entité de l’état du programme de cybersécurité. Pour les entreprises de classe A (grandes entités), un audit indépendant du programme de cybersécurité est requis.

- Tests de pénétration et évaluations de vulnérabilités (Section 500.05):

- Tests de pénétration: des tests de pénétration annuels sont requis, tant du point de vue interne qu'externe, et doivent être effectués par du personnel qualifié. Cela implique de simuler des attaques réelles afin d'identifier les vulnérabilités exploitables dans les systèmes, les réseaux et les applications.

- Évaluations de la vulnérabilité: balayage automatisé régulier des systèmes d'information et examens manuels des systèmes non couverts par les balayages automatisés. Les vulnérabilités identifiées doivent être priorisées en fonction du risque et corrigées rapidement.

- Piste d'audit (section 500.06): Les entités concernées doivent maintenir des pistes d'audit conçues pour reconstituer les transactions financières et les événements de sécurité. Cela inclut la journalisation et la surveillance des activités sur les systèmes d'information afin de détecter et de répondre aux incidents de cybersécurité. La mise en œuvre technique implique des mécanismes de journalisation robustes (par exemple, des solutions SIEM) qui capturent les données d'événements pertinentes (horodatages, identifiants utilisateurs, types d'événements, adresses IP source/destination, etc.) et les conservent pendant une période déterminée (trois ans selon les récentes modifications).

- Privilèges d'accès (section 500.07): des contrôles stricts des privilèges d'accès des utilisateurs sont obligatoires. Cela implique:

- Authentification multifactorielle (MFA): mise en œuvre de la MFA pour toute personne accédant aux systèmes d'information de l'entité concernée, quel que soit son emplacement, son type d'utilisateur ou la sensibilité des informations (sous réserve de certaines exceptions, notamment pour les entreprises de classe A). Cela implique souvent des solutions techniques telles que des jetons matériels, des biométries ou des applications d'authentification mobiles.

- Privilège minimal: veiller à ce que les utilisateurs n’aient accès qu’au strict minimum nécessaire à l’exercice de leurs fonctions.

- Révisions périodiques: révision régulière des privilèges d'accès afin de s'assurer qu'ils restent appropriés et sont rapidement résiliés en cas de changement de fonction ou de départ.

- Sécurité des applications (section 500.08): des procédures, des lignes directrices et des normes pour le développement sécurisé d'applications doivent être établies et révisées annuellement. Cela inclut des pratiques de codage sécurisé, des tests de vulnérabilité au cours du cycle de vie du développement logiciel (SDLC), et la protection contre les attaques courantes au niveau de la couche application (par exemple, injection SQL, cross-site scripting).

- Évaluation des risques (section 500.09): Il est essentiel de réaliser des évaluations régulières des risques (au moins annuelles, ou après des changements importants). Ces évaluations doivent:

- Identifier, évaluer et hiérarchiser les risques de cybersécurité liés aux opérations, aux actifs, aux individus et aux infrastructures critiques.

- Intégrer des analyses des menaces et des vulnérabilités.

- Évaluer l'efficacité des contrôles existants.

- Informer le programme et les politiques de cybersécurité.

- Politique de sécurité des prestataires de services tiers (section 500.11): les entités doivent mettre en œuvre une politique écrite pour traiter les risques associés aux prestataires de services tiers qui accèdent aux informations non publiques ou aux systèmes d'information de l'entité. Cela implique une diligence raisonnable, des garanties contractuelles exigeant des mesures de sécurité appropriées, et une surveillance continue de la conformité des fournisseurs.

- Chiffrement des informations non publiques (section 500.15): les informations non publiques doivent être chiffrées «au repos» et «en transit» lorsque cela est possible. Cela nécessite des solutions techniques telles que le chiffrement complet des disques, le chiffrement des bases de données et des protocoles de communication sécurisés (par exemple, TLS/SSL). La faisabilité est déterminée par l'évaluation des risques de l'entité.

- Plan d'intervention en cas d'incident (section 500.16): un plan d'intervention complet est requis, détaillant les procédures de détection, d'intervention et de rétablissement en cas d'incident de cybersécurité. Cela inclut les rôles et responsabilités, les protocoles de communication, les stratégies de confinement, l'éradication, le rétablissement et l'analyse post-incident.

- Avis au surintendant (section 500.17): les incidents de cybersécurité spécifiques, notamment ceux présentant une probabilité raisonnable de nuire de façon significative au fonctionnement normal de l'entité concernée, doivent être signalés au surintendant du NYDFS dans les 72 heures. Les paiements d'extorsion liés à un incident de cybersécurité doivent être signalés dans les 24 heures.

Pourquoi la conformité à la réglementation cybersécurité du DFS de New York est-elle importante?

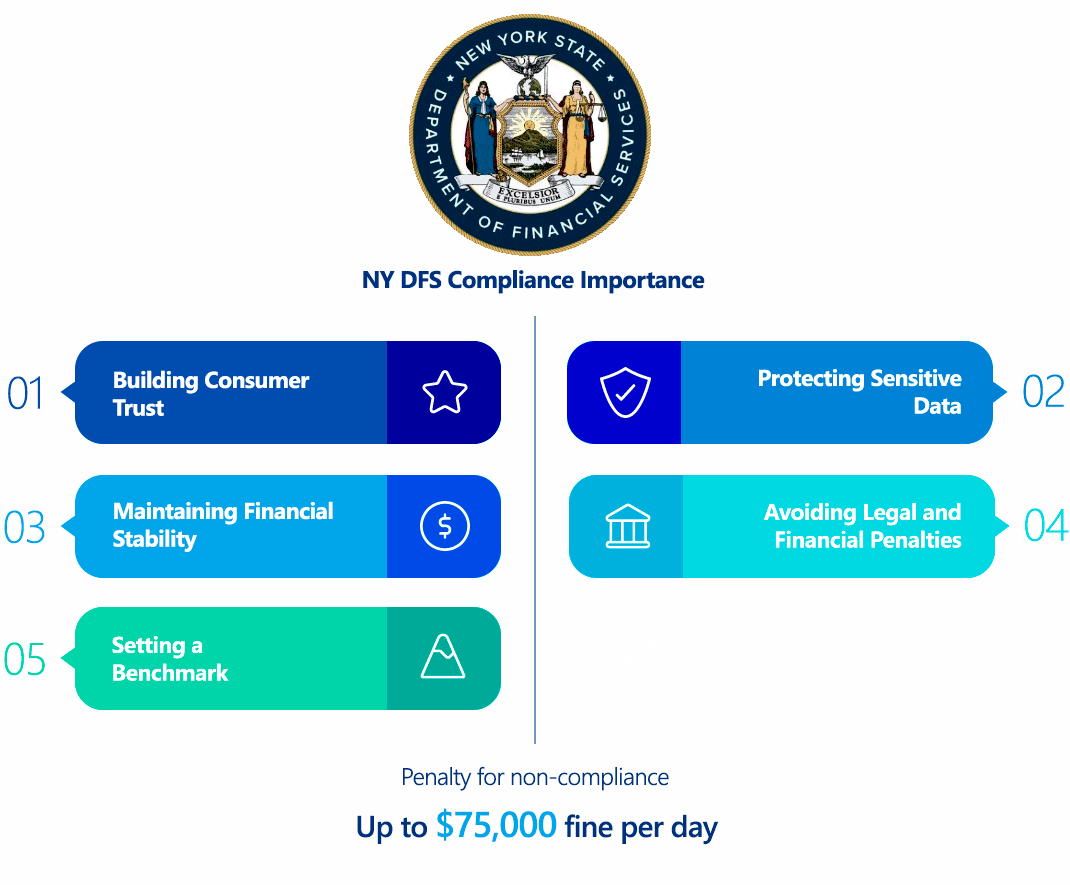

La conformité à la réglementation du NYDFS en matière de cybersécurité est primordiale pour plusieurs raisons:

- Protéger les données sensibles: l’objectif principal est de protéger les données financières et personnelles sensibles des consommateurs, en prévenant les fuites de données et leurs conséquences graves.

- Maintenir la stabilité financière: les cyberattaques contre les institutions financières peuvent avoir des répercussions systémiques, perturber les marchés et éroder la confiance du public. La réglementation renforce la posture de cybersécurité de ces institutions, contribuant à la stabilité financière globale.

- Éviter les sanctions juridiques et financières: la non-conformité peut entraîner des amendes financières importantes, des actions en justice et un préjudice à la réputation.

- Renforcer la confiance des consommateurs: le respect de normes de cybersécurité robustes témoigne d’un engagement à protéger les informations des clients, renforçant ainsi la confiance dans les services financiers.

- Établir une référence: la réglementation du NYDFS a servi de modèle à d’autres organismes de réglementation à l’échelle mondiale, rehaussant ainsi la barre de l’excellence en cybersécurité dans le secteur financier.

Qui doit se conformer à la réglementation du DFS de New York en matière de cybersécurité?

La réglementation sur la cybersécurité du NYDFS s'applique aux «entités couvertes», qui sont définies comme toute personne opérant sous une licence, un enregistrement, une charte, un certificat, un permis, une accréditation ou une autorisation similaire en vertu de la loi bancaire, de la loi sur les assurances ou de la loi sur les services financiers de New York. Cela inclut de manière générale:

- Banques (à charte d'État et privées)

- Banques étrangères autorisées à opérer à New York

- Compagnies d'assurance et courtiers

- compagnies de crédit hypothécaire

- Prêteurs agréés

- Sociétés de fiducie

- Prestataires de contrats de service

- Conseillers en investissement et planificateurs financiers

- Assureurs santé

Exemptions: des exemptions limitées existent pour les petites organisations répondant à des critères spécifiques, tels que:

- Moins de 10 employés (y compris les entrepreneurs indépendants).

- Moins de 5 millions de dollars de chiffre d'affaires annuel brut provenant des activités à New York au cours des trois dernières années.

- Moins de 10 millions de dollars d'actifs totaux en fin d'année.

Même si une entité remplit les conditions requises pour bénéficier d'une exemption limitée, certaines exigences fondamentales telles que le maintien d'un programme de cybersécurité de base, la supervision des fournisseurs tiers, la gestion des contrôles d'accès et la soumission de déclarations annuelles et de rapports d'incidents s'appliquent généralement.

Comparaison entre la réglementation de cybersécurité du DFS de New York et le RGPD

Si la réglementation sur la cybersécurité du NYDFS et le RGPD (règlement général sur la protection des données) visent tous deux à protéger les données, elles diffèrent considérablement en termes de portée, de focus et de mise en œuvre.

| Aspect | Règlement NYDFS sur la cybersécurité (23 NYCRR Part 500) | RGPD (règlement général sur la protection des données) |

|---|---|---|

| Champ d'application | S'applique aux institutions de services financiers réglementées par le NYDFS opérant à New York. Se concentre sur la sécurité des systèmes d'information et des informations financières non publiques. | S'applique à toute organisation, partout dans le monde, qui traite les données à caractère personnel de résidents de l'UE. Focus plus large sur les droits à la confidentialité des données à caractère personnel dans tous les secteurs. |

| Focus | Il s'agit principalement d'une réglementation en matière de cybersécurité, imposant des contrôles techniques et administratifs spécifiques pour protéger les systèmes informatiques et les données. | Une réglementation sur la confidentialité des données, axée sur les droits des personnes concernées en ce qui concerne leurs données personnelles, y compris le consentement, l'accès, la rectification et l'effacement. |

| Définition des données | «Informations non publiques»: informations financières privées et systèmes informatiques. | «Données à caractère personnel»: toute information concernant une personne physique identifiée ou identifiable. Plus large et plus englobante. |

| Détail technique | Fournit des exigences techniques plus prescriptives (par exemple, des exigences précises pour l'authentification multifactorielle, le chiffrement, la fréquence des tests de pénétration). | Définit les principes de protection des données (par exemple, «protection des données dès la conception et par défaut»), mais est moins prescriptive en matière de mise en œuvre technique, ce qui permet une certaine flexibilité. |

| Notification de violation | Notification dans les 72 heures au surintendant du NYDFS en cas d'événements importants ; dans les 24 heures en cas de paiements de rançons. | Notification dans les 72 heures à l'autorité de contrôle en cas de violation des données personnelles, dans la mesure du possible, sauf si la violation est peu susceptible d'entraîner un risque pour les droits et libertés des personnes. |

| Application/Sanctions | Amendes journalières (2 500 à 75 000 dollars par jour pour non-conformité, avec des règlements récents s'élevant à plusieurs millions). Application par le NYDFS. | Amendes élevées (jusqu’à 20 millions d’euros ou 4 % du chiffre d’affaires annuel mondial, selon le montant le plus élevé). Appliquées par les autorités de protection des données dans les États membres de l’UE. |

| Exigence du RSSI | Obligation de désigner un RSSI. | N'impose pas explicitement la nomination d'un RSSI, mais exige des organisations qu'elles désignent un délégué à la protection des données (DPO) dans certains cas. |

En substance, alors que le NYDFS se concentre sur le renforcement des défenses en matière de cybersécurité d’un secteur spécifique à haut risque, le RGPD est une réglementation plus large en matière de confidentialité qui met l’accent sur les droits individuels en matière de données et le traitement responsable des données personnelles dans tous les secteurs. Cependant, il existe un chevauchement important entre les meilleures pratiques, car une cybersécurité robuste est une condition préalable à la confidentialité des données.

Comment garantir la conformité à la réglementation en matière de cybersécurité du DFS de New York?

La conformité au NYDFS nécessite des efforts systématiques et continus. Les principales mesures techniques et administratives comprennent:

- Mener des évaluations de risques approfondies:

- Technique: Utilisez des cadres tels que le NIST Cybersecurity Framework ou la norme ISO 27001. Identifiez les actifs critiques (bases de données, applications, périphériques réseau), effectuez des scans de vulnérabilités (par exemple, Nessus, OpenVAS) et analysez l'architecture réseau pour détecter les faiblesses. Effectuez une modélisation des menaces pour comprendre les vecteurs d'attaque potentiels.

- Administratif: documenter les méthodologies d'évaluation des risques, les critères d'évaluation des risques identifiés et les processus d'atténuation ou d'acceptation des risques.

- Élaborer et mettre en œuvre un programme et des politiques de cybersécurité robustes:

- Technique: mettre en œuvre des contrôles de sécurité tels que des pare-feu, des systèmes de détection/prévention des intrusions (IDS/IPS), des solutions de détection et de réponse aux incidents (EDR) et des systèmes de gestion des informations et des événements de sécurité (SIEM) pour la journalisation centralisée et l'analyse des événements de sécurité. Définir et appliquer des politiques de mots de passe robustes (par exemple, longueur minimale, complexité, changements réguliers).

- Administratif: formaliser des politiques écrites couvrant tous les aspects de la norme 23 NYCRR Part 500, y compris la gouvernance des données, le contrôle d'accès, la réponse aux incidents, la gestion des risques liés aux tiers et la conservation des données. Obtenir l'approbation de la direction ou du conseil d'administration pour ces politiques.

- Mettre en œuvre des contrôles d'accès stricts:

- Technique: déployer l'authentification multifactorielle (MFA) pour tous les accès aux systèmes d'information (en particulier pour les entreprises de classe A). Mettre en œuvre les principes du moindre privilège grâce à des autorisations d'accès granulaires et à un examen régulier des rôles et des droits des utilisateurs. Utiliser des solutions de gestion des identités et des accès (IAM).

- Administratif: établir des procédures claires pour l’onboarding, l’offboarding et les changements de rôle afin de garantir des ajustements d’accès en temps voulu.

- Crypter les informations non publiques:

- Technique: mettre en œuvre un cryptage puissant (par exemple, AES-256) pour les informations non publiques au repos (par exemple, cryptage des disques, cryptage des bases de données, cryptage du stockage dans le cloud) et en transit (par exemple, TLS/SSL pour les communications réseau, VPN). Établir des normes robustes de gestion des clés (par exemple, modules de sécurité matériels conformes à FIPS 140-2 - HSM).

- Administratif: élaborez des politiques de classification des données afin d'identifier toutes les informations non publiques nécessitant un cryptage.

- Effectuer régulièrement des tests de pénétration et des évaluations de vulnérabilité:

- Technique: Engager des tiers indépendants pour des tests de pénétration annuels. Automatiser les outils de scan de vulnérabilités pour une surveillance continue. Prioriser la remédiation en fonction du score de risque (par exemple, CVSS).

- Administratif: conservez une documentation détaillée de tous les tests, des vulnérabilités identifiées et des efforts de remédiation.

- Élaborer et tester un plan de réponse aux incidents (IRP):

- Techniques: implémenter des outils de détection des incidents (par exemple, SIEM, EDR), d’analyse forensique et de récupération des données.

- Administratif: Élaborez un IRP détaillé avec des rôles, des responsabilités, des protocoles de communication (internes et externes, y compris la notification au NYDFS), des stratégies de confinement, des étapes d’éradication, des procédures de rétablissement et un examen post-incident clairs. Organisez régulièrement des exercices de table et des simulations pour tester l’efficacité du plan.

- Gérer les risques liés aux tiers:

- Technique: Mener des évaluations de sécurité des fournisseurs tiers (par exemple, questionnaires de sécurité, audits sur site). Mettre en œuvre des protocoles de transfert sécurisés.

- Administratif: établir une politique de sécurité écrite pour les prestataires de services tiers. Inclure des obligations contractuelles en matière de mesures de cybersécurité, des clauses de droit d'audit et des exigences claires en matière de protection des données.

- Fournir une formation et une sensibilisation à la cybersécurité:

- Technique: former le personnel à reconnaître et à signaler les tentatives de phishing, les tactiques d’ingénierie sociale (y compris les attaques basées sur l’IA) et autres menaces de cybersécurité.

- Administratif: élaborer et mettre en œuvre un programme de sensibilisation régulier à la cybersécurité pour tous les employés.

- Maintenez une documentation complète et une certification annuelle:

- Administratif: documentez toutes les politiques, procédures, évaluations des risques, résultats de tests, rapports d'incidents et dossiers de formation en matière de cybersécurité. Soumettez une attestation de conformité annuelle au NYDFS avant le 15 avril, ou une déclaration de non-conformité accompagnée d'un calendrier de remédiation.

- Sanctions pécuniaires: En vertu de la loi bancaire de New York, les sanctions en cas de non-conformité peuvent être importantes. Les amendes peuvent commencer à 2 500 dollars par jour pour chaque jour de non-conformité. Si un «pattern» de non-conformité est établi, l'amende peut passer à 15 000 dollars par jour. Pour les violations «knowing and willful», l'amende journalière peut atteindre 75 000 dollars. Les récentes mesures d'application de la loi ont donné lieu à des sanctions de plusieurs millions de dollars.

- Mesures coercitives: le NYDFS enquête activement sur les violations et les poursuit, ce qui entraîne des actions de sanction publiques et des règlements.

- Atteinte à la réputation: la non-conformité et les fuites de données qui en découlent peuvent gravement nuire à la réputation d'une entité, éroder la confiance des clients et entraîner une perte d'activité.

- Responsabilité juridique: les entités peuvent faire l'objet de poursuites civiles de la part des personnes concernées ou d'autres parties pour les dommages résultant de violations de données ou de défaillances en matière de cybersécurité.

- Perturbations opérationnelles: la non-conformité indique souvent des faiblesses en matière de cybersécurité, rendant une entité plus vulnérable aux cyberattaques qui peuvent perturber ses opérations, entraîner des temps d'arrêt et engendrer des coûts de rétablissement importants.

RGPD de l'UE

DORA de l'UE

NIS 2 de l'UE

EU Cyber Resilience Act

Règlement européen sur l’intelligence artificielle

EU ePrivacy Directive

UK GDPR

FADP suisse

Circulaire FINMA 2023/1

Loi brésilienne sur la protection des données LGPD

CCPA Californie

Canada PIPEDA

Règlement de cybersécurité du DFS de New York

Loi SHIELD de New York

Règle de protection des données de la FTC américaine

HIPAA États-Unis

Loi sur la protection des données personnelles du Qatar

Loi sur la protection des données personnelles en Arabie saoudite

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Afrique du Sud Loi sur la protection des informations personnelles

Règlement des Émirats arabes unis sur la sécurité de l'information (1.1)

Loi des Émirats arabes unis sur la protection des données personnelles

Loi australienne sur la protection des données personnelles

Ordonnance sur la protection des données personnelles de Hong Kong

Loi indienne sur la protection des données personnelles

Loi japonaise sur la protection des informations personnelles

Loi sur la protection des données personnelles de Singapour

Conséquences de la non-conformité à la réglementation de cybersécurité du DFS de New York

La non-conformité à la réglementation du NYDFS en matière de cybersécurité entraîne des conséquences sévères, destinées à dissuader la négligence et à encourager des mesures de cybersécurité robustes:

Comment ImmuniWeb aide-t-il à se conformer à la réglementation de cybersécurité de la DFS de New York?

ImmuniWeb propose une suite de solutions basées sur l’IA et vérifiées par des humains qui peuvent aider considérablement les organisations à atteindre et à maintenir la conformité avec la réglementation NYDFS en matière de cybersécurité:

ImmuniWeb effectue des tests de pénétration approfondis des API, mettant au jour des vulnérabilités telles que des endpoints non sécurisés, des authentifications cassées et des fuites de données, garantissant ainsi la conformité avec l’OWASP API Security Top 10.

Des analyses automatisées basées sur l'IA détectent les erreurs de configuration, les autorisations excessives et le chiffrement faible dans les API REST, SOAP et GraphQL, fournissant des conseils d'action pour remédier.

ImmuniWeb fournit des services de tests de pénétration applicatifs grâce à notre produit primé ImmuniWeb® On-Demand.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des applications (ASPM) permet de découvrir de manière proactive et continue l'ensemble de l'empreinte numérique d'une organisation, y compris les applications web, les API et les applications mobiles cachées, inconnues et oubliées.

ImmuniWeb détecte et surveille en permanence les actifs informatiques exposés (applications Web, API, services cloud), réduisant les angles morts et prévenant les violations grâce à une évaluation des risques en temps réel.

ImmuniWeb fournit des services de tests d'intrusion automatisés avec notre produit primé ImmuniWeb® Continuous.

Simule des attaques avancées sur les environnements AWS, Azure et GCP afin d'identifier les mauvaises configurations, les rôles IAM non sécurisés et les stockages exposés, conformément aux benchmarks CIS.

Automatise la détection des erreurs de configuration du cloud, des lacunes en matière de conformité (par exemple, PCI DSS, HIPAA) et du shadow IT, et propose des conseils de correction pour une infrastructure cloud résiliente.

Combine des simulations d'attaques basées sur l'IA et l'expertise humaine pour tester les défenses 24/7, en imitant des adversaires réels sans perturber les opérations.

Exécute des scénarios d'attaques automatisées pour valider les contrôles de sécurité, exposant les faiblesses des réseaux, des applications et des terminaux avant que les attaquants ne les exploitent.

Fournit un pentesting continu, renforcé par l’IA, pour identifier les nouvelles vulnérabilités après déploiement, garantissant une atténuation proactive des risques au-delà des audits ponctuels.

Hiérarchise et corrige les risques en temps réel en corrélant les informations sur les menaces avec les vulnérabilités des actifs, minimisant les fenêtres d'exploitation.

Surveille le Dark Web, les sites de paste et les forums de hackers à la recherche d'identifiants volés, de données divulguées et de menaces ciblées, permettant ainsi des mesures préemptives.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des données permet de détecter et de surveiller en continu les actifs numériques exposés à Internet, y compris les applications Web, les API, le stockage dans le cloud et les services réseau.

Analyse les marchés du Darknet à la recherche de données compromises sur les employés/clients, de propriété intellectuelle et de schémas frauduleux, et alerte les organisations en cas de violation.

Automatise l'analyse statique (SAST) et dynamique (DAST) des applications mobiles afin de détecter les vulnérabilités comme les secrets codés en dur ou les configurations TLS faibles.

Identifie les pare-feu mal configurés, les ports ouverts et les protocoles faibles sur les réseaux locaux et hybrides, renforçant les défenses.

Fournit des pentesting évolutifs, basés sur un abonnement, avec des rapports détaillés et un suivi des remédiations pour des workflows de sécurité agiles.

Détecte et accélère la suppression des sites de phishing usurpant votre marque, minimisant les atteintes à votre réputation et les pertes dues à la fraude.

Évalue la posture de sécurité des fournisseurs (par exemple, API exposées, logiciels périmés) afin de prévenir les attaques de la chaîne d'approvisionnement et d'assurer la conformité.

Simule des menaces persistantes avancées (APT) adaptées à votre secteur, testant les capacités de détection et de réponse face à des chaînes d’attaque réalistes.

Des tests manuels et automatisés permettent de détecter les failles SQLi, XSS et de logique métier dans les applications web, conformément au Top 10 OWASP et aux normes réglementaires.

Effectue des scans DAST continus pour détecter les vulnérabilités en temps réel, en s'intégrant aux pipelines CI/CD pour une efficacité DevSecOps.

En combinant l'intelligence artificielle avancée et l'intelligence humaine, ImmuniWeb offre une approche holistique de la cybersécurité, permettant aux institutions financières non seulement de répondre aux exigences techniques strictes du règlement sur la cybersécurité du NYDFS, mais aussi d'améliorer de manière proactive leur posture de sécurité globale face à l'évolution des cybermenaces.

Liste des ressources officielles

Répondez aux exigences réglementaires grâce à la plateforme IA ImmuniWeb®.

ImmuniWeb peut également aider à se conformer à d'autres lois et réglementations en matière de protection des données: