Conformité au Règlement sur la cyber-résilience

La loi européenne sur la cyber-résilience (CRA) est une réglementation qui fixe des exigences obligatoires en matière de cybersécurité pour les produits connectés et les logiciels tout au long de leur cycle de vie afin de renforcer la sécurité numérique, de réduire les vulnérabilités et de renforcer la résilience face aux cybermenaces.

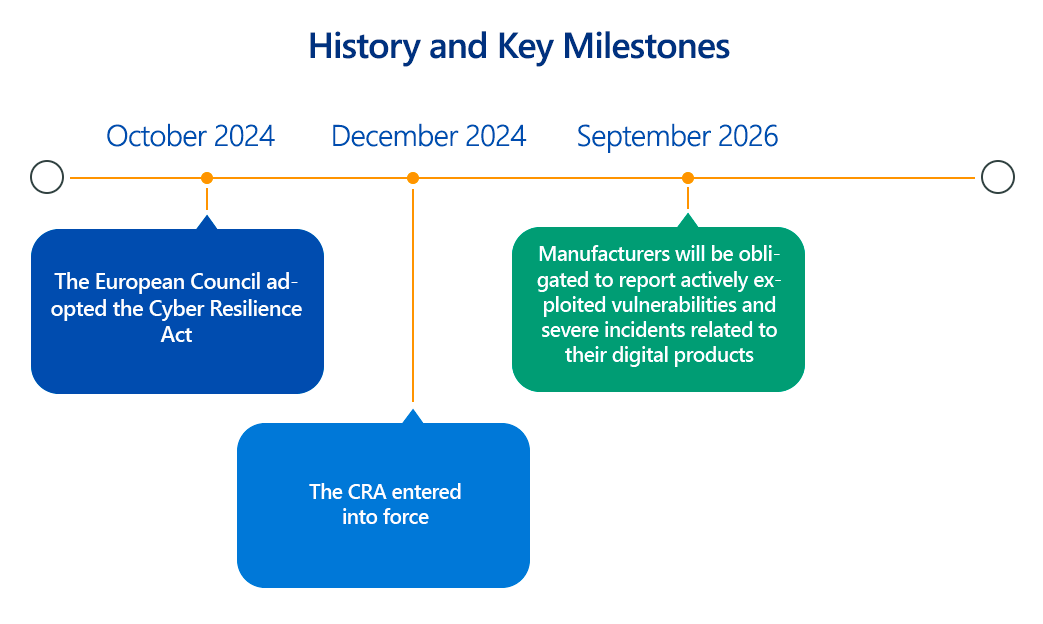

La loi sur la cyber-résilience (CRA) de l’Union européenne, qui est officiellement entrée en vigueur en décembre 2024 et dont la plupart des obligations s’appliquent à partir de décembre 2027, marque un effort législatif important pour renforcer la cybersécurité dans le vaste paysage des produits connectés.

Alors que les cybermenaces augmentent en sophistication et en fréquence, la CRA vise à garantir que les produits matériels et logiciels entrant sur le marché de l’UE sont «sécurisés dès la conception» et maintiennent cette sécurité tout au long de leur cycle de vie. Cet article propose une analyse technique approfondie de la CRA, en exposant ses principaux aspects de conformité, l’importance du respect de ses exigences et les mesures pratiques pour les organisations.

Aperçu de la loi européenne sur la cyber-résilience

La CRA établit un cadre horizontal de cybersécurité pour les «produits comportant des éléments numériques». Cela couvre de manière générale tout produit logiciel ou matériel et ses solutions de traitement de données à distance dont l’utilisation prévue ou prévisible implique une connexion logique ou physique, directe ou indirecte, à un appareil ou à un réseau. Les exemples vont des appareils domestiques intelligents et des objets connectés aux systèmes de contrôle industriels et aux systèmes d’exploitation.

La loi introduit des exigences obligatoires en matière de cybersécurité pour les opérateurs économiques impliqués dans la conception, le développement, la production et la distribution de ces produits. Elle vise à répondre aux points suivants:

- Cybersécurité insuffisante dans de nombreux produits: de nombreux produits sont mis sur le marché avec des mesures de sécurité insuffisantes ou sans mises à jour opportunes.

- Manque d'informations pour les consommateurs: les utilisateurs ont souvent du mal à évaluer la cybersécurité des produits ou à les configurer de manière sécurisée.

- Responsabilité limitée du fabricant: la responsabilité en matière de sécurité incombe souvent aux utilisateurs plutôt qu'aux fabricants tout au long du cycle de vie du produit.

La CRA classe les produits comportant des éléments numériques en différentes classes de risque, ce qui influence les procédures d'évaluation de la conformité:

- Catégorie par défaut: la grande majorité (environ 90 %) des produits relève de cette catégorie. Les fabricants peuvent auto-évaluer leur conformité et établir une déclaration de conformité UE.

- Produits importants (classe I et classe II): en raison de leur plus grande pertinence en matière de cybersécurité (par exemple, navigateurs, gestionnaires de mots de passe, antivirus, pare-feu, hyperviseurs), ces produits doivent respecter des normes harmonisées, des spécifications communes ou une évaluation par un tiers.

- Produits critiques: il s'agit de produits hautement sensibles (par exemple, microprocesseurs inviolables, passerelles de compteurs intelligents). Ils nécessitent une évaluation de conformité obligatoire par un organisme tiers notifié.

Un aspect essentiel est l'obligation pour les produits de porter le marquage CE, indiquant leur conformité aux exigences essentielles de cybersécurité de la CRA.

Aspects clés de la conformité à l'Acte européen sur la cyber-résilience

Pour les fabricants, importateurs et distributeurs de produits comportant des éléments numériques, la conformité à la CRA implique une série d'exigences techniques et organisationnelles:

- Évaluation des risques liés à la cybersécurité:

- Détails techniques: les fabricants doivent réaliser une évaluation approfondie des risques de cybersécurité pour chaque produit. Cela implique d’identifier les risques potentiels en matière de cybersécurité, d’évaluer leur probabilité et leur impact (par exemple, accès non autorisé, compromission des données, déni de service), et de prendre en compte l’usage prévu du produit, les utilisations abusives prévisibles et l’environnement opérationnel. Cette évaluation doit être mise à jour de manière continue tout au long du cycle de vie du produit.

- Exigences essentielles en matière de cybersécurité (annexe I, partie I): Les produits doivent être conçus, développés et fabriqués afin de garantir un niveau de cybersécurité adapté aux risques identifiés. Cela comprend:

- Sécurité dès la conception et par défaut: les produits doivent être mis sur le marché avec des configurations par défaut sécurisées et être conçus pour protéger contre tout accès non autorisé. Cela implique la mise en œuvre de mécanismes d'authentification robustes, de contrôles d'accès et la minimisation des surfaces d'attaque.

- Protection des données: garantir la confidentialité, l’intégrité et la disponibilité des données, personnelles ou autres, stockées, traitées ou transmises par le produit. Cela implique souvent un cryptage de pointe pour les données au repos et en transit, ainsi que des contrôles d’intégrité robustes.

- Disponibilité et résilience: Concevoir des produits résistants aux incidents cybernétiques, y compris aux attaques par déni de service, et garantir la disponibilité des fonctions essentielles. Cela implique la mise en œuvre de mécanismes robustes de gestion des erreurs, de redondance et de récupération post-incidents.

- Réduire la surface d'attaque: les produits doivent être conçus pour limiter les vecteurs d'attaque et réduire le potentiel d'exploitation des vulnérabilités. Cela inclut la minimisation des ports, services et composants logiciels ouverts inutiles.

- Exigences en matière de gestion des vulnérabilités (annexe I, partie II): les fabricants doivent établir et mettre en œuvre des processus robustes pour identifier, documenter et corriger les vulnérabilités.

- Politique de divulgation des vulnérabilités: une politique claire pour signaler et divulguer les vulnérabilités, y compris un point de contact pour les signalements.

- Mises à jour de sécurité: mécanismes permettant de fournir des mises à jour de sécurité gratuites et en temps opportun pour les vulnérabilités identifiées, idéalement avec des capacités de mise à jour automatique activées par défaut (avec une option de désactivation claire). Les mises à jour relatives aux problèmes de sécurité devraient idéalement être séparées des mises à jour de fonctionnalités.

- Nomenclature logicielle (SBOM): les fabricants doivent identifier et documenter tous les composants, y compris les logiciels tiers et open source, dans un format SBOM lisible par machine (par exemple, SPDX, CycloneDX) afin de faciliter la gestion des vulnérabilités et la transparence de la chaîne d'approvisionnement.

- Surveillance post-commercialisation: surveillance continue des performances et des vulnérabilités en matière de cybersécurité tout au long du cycle de vie du produit.

- Documentation technique: une documentation technique complète (telle que spécifiée à l’annexe VII) est requise, détaillant la conception, le développement, la production et les processus de gestion des vulnérabilités du produit, y compris l’évaluation des risques de cybersécurité et la SBOM. Cette documentation est essentielle pour l’évaluation de la conformité.

- Déclaration de conformité UE et marquage CE: les fabricants doivent émettre une déclaration de conformité UE et apposer le marquage CE sur les produits conformes, ce qui signifie leur conformité aux exigences CRA.

- Période de support: les fabricants doivent définir et respecter une période de support pour leurs produits, en veillant à ce que les mises à jour de sécurité soient disponibles pendant une durée raisonnable (au moins 5 ans, ou la durée de vie prévue du produit si supérieure, et des mises à jour de sécurité pendant au moins 10 ans).

- Obligations de signalement: Les fabricants doivent signaler les vulnérabilités activement exploitées et les incidents graves affectant leurs produits à l'ENISA (Agence de l'Union européenne pour la cybersécurité) dans les 24 heures suivant leur prise de conscience.

Pourquoi la conformité à l’Acte européen sur la cyber-résilience est-elle importante?

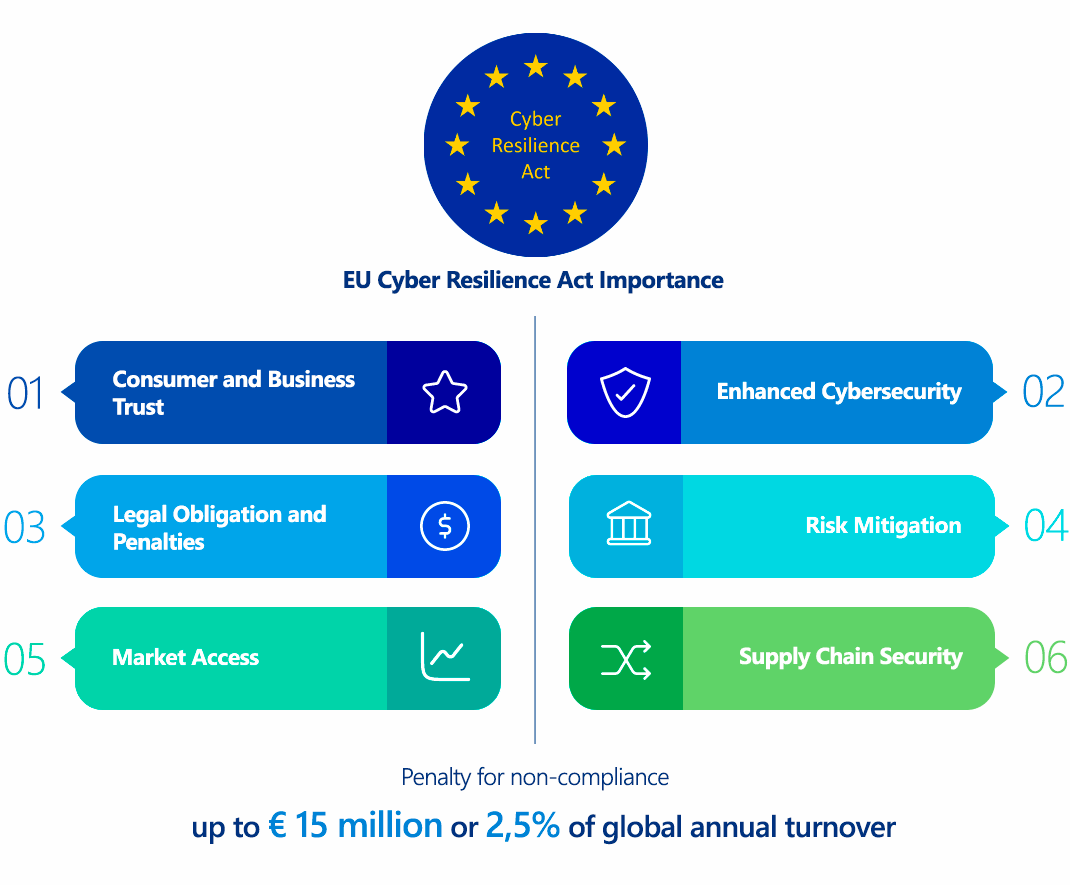

La conformité à la CRA est essentielle pour plusieurs raisons impérieuses:

- Accès au marché: pour tout produit comportant des éléments numériques destiné à être vendu ou mis à disposition sur le marché de l’UE, la conformité à la CRA est obligatoire. Les produits non conformes feront l’objet de restrictions commerciales, de retraits potentiels ou de rappels.

- Obligation légale et sanctions: le texte prévoit des sanctions financières importantes en cas de non-conformité, constituant un puissant dissuasif.

- Renforcement de la cybersécurité: en imposant la «sécurité dès la conception» et la gestion continue des vulnérabilités, la CRA renforce considérablement la posture de base en matière de cybersécurité des produits numériques, réduisant ainsi la surface d'attaque globale pour les consommateurs et les entreprises de l'UE.

- Confiance des consommateurs et des entreprises: la conformité témoigne d’un engagement en faveur de la sécurité des produits, renforçant ainsi la confiance des utilisateurs et des parties prenantes. Cela peut se traduire par un avantage concurrentiel et une réputation de marque plus forte.

- Atténuation des risques: une adhésion proactive réduit la probabilité d’incidents de sécurité coûteux, de violations de données et de dommages à la réputation. Elle limite également les responsabilités juridiques potentielles découlant des vulnérabilités des produits.

- Sécurité de la chaîne d'approvisionnement: l'accent mis par la loi sur les SBOM et la diligence raisonnable pour les composants tiers renforce la transparence et la sécurité tout au long de la chaîne d'approvisionnement des produits numériques.

Qui doit se conformer à la loi européenne sur la cyber-résilience?

La portée de la CRA est large et touche plusieurs opérateurs économiques clés, indépendamment de leur taille ou de leur chiffre d'affaires:

- Fabricants: ce sont les principales entités responsables de la conformité. Cela inclut toute personne ou entité qui conçoit, développe, fabrique ou possède un produit doté d’éléments numériques conçus, développés ou fabriqués, et le commercialise sous son propre nom ou sa propre marque. Cela s’étend également à ceux qui apportent des modifications substantielles à un produit déjà sur le marché.

- Importateurs: toute entité basée dans l’UE qui met sur le marché de l’UE un produit doté d’éléments numériques provenant d’un pays tiers. Les importateurs doivent vérifier que le fabricant a rempli ses obligations (par exemple, effectué une évaluation de conformité, fourni la documentation technique, apposé le marquage CE).

- Distributeurs: toute entité de la chaîne d'approvisionnement, autre que le fabricant ou l'importateur, qui met à disposition sur le marché de l'UE un produit comportant des éléments numériques. Les distributeurs doivent s'assurer que le produit porte le marquage CE, est accompagné de la documentation requise, et que le fabricant et l'importateur ont respecté leurs obligations respectives.

- Gestionnaires de logiciels open source: bien que les logiciels open source non commerciaux soient généralement exclus, les logiciels open source «monétisés» par les fabricants ou les développeurs relèvent du champ d’application de la CRA. En outre, l’Acte introduit des obligations pour les «gestionnaires de logiciels open source» concernant les vulnérabilités activement exploitées et les incidents graves affectant leurs réseaux et systèmes d’information utilisés dans le développement de produits.

La loi s'applique aux organisations situées tant à l'intérieur qu'à l'extérieur de l'UE si leurs produits comportant des éléments numériques sont mis sur le marché de l'UE.

Comparaison entre l’Acte européen sur la cyber-résilience et le RGPD

Bien que le CRA et GDPR soient tous deux des règlements fondamentaux de l'UE visant à protéger les droits fondamentaux dans l'espace numérique, ils traitent d'aspects distincts:

| Caractéristique | Loi européenne sur la cyber-résilience | RGPD |

|---|---|---|

| Objectif principal | Renforcer la cybersécurité des produits dotés d'éléments numériques (matériel et logiciels) dans tout leur cycle de vie. | Protéger les données personnelles et la vie privée des individus, quelle que soit la technologie utilisée. |

| Champ d'application | S’applique aux fabricants, importateurs et distributeurs de produits dotés d’éléments numériques. Se concentre sur la sécurité du produit lui-même. | S'applique à toute personne qui traite les données à caractère personnel de personnes physiques dans l'UE. Se concentre sur les personnes concernées et leurs droits. |

| Aspects techniques | Principes obligatoires de «sécurité dès la conception», processus de gestion des vulnérabilités (SBOM, mises à jour de sécurité), signalement des incidents liés aux vulnérabilités des produits, mesures de cybersécurité robustes (par exemple, chiffrement, contrôle d'accès) au sein des produits. | Minimisation des données, limitation de finalité, limitation de conservation, exactitude, intégrité et confidentialité, ainsi que responsabilité par le biais de mesures techniques et organisationnelles (par exemple, chiffrement des données personnelles, contrôles d'accès, pseudonymisation). |

| Déclaration d'incident | Signaler à l'ENISA les vulnérabilités activement exploitées dans les produits et les incidents graves affectant la sécurité des produits. | Signaler les violations des données à caractère personnel aux autorités de protection des données (APD) et, dans les cas à haut risque, aux personnes concernées. |

| Overlaps | Les produits sécurisés exigés par la CRA sont essentiels pour protéger les données personnelles traitées par ces produits, contribuant ainsi à la conformité au RGPD. Par exemple, si un appareil intelligent (dans le champ d’application de la CRA) traite des données personnelles, ses failles de sécurité pourraient entraîner une violation du RGPD. | Les exigences du RGPD en matière d'intégrité et de confidentialité des données nécessitent une cybersécurité robuste, que la CRA traite directement pour les produits. Le non-respect de la CRA pourrait entraîner des violations du RGPD si des données personnelles étaient compromises en raison de l'insécurité des produits. |

| Sanctions | Amendes pouvant atteindre 15 millions d'euros ou 2,5 % du chiffre d'affaires annuel mondial. | Amendes pouvant atteindre 20 millions d'euros ou 4 % du chiffre d'affaires annuel mondial. |

En substance, la CRA vise à sécuriser les outils (produits numériques), tandis que le RGPD vise à protéger les informations (données personnelles) traitées par tous les moyens. Il s'agit de réglementations complémentaires, la CRA fournissant la sécurité fondamentale des produits nécessaire pour respecter les principes de protection des données du RGPD.

Comment assurer la conformité au Règlement européen sur la cyber-résilience?

La conformité à la CRA nécessite une approche systématique et intégrée tout au long du cycle de vie du produit:

- Inventaire et classification des produits:

- Étape technique: identifiez tous les produits dotés d'éléments numériques qui sont mis sur le marché ou destinés au marché de l’UE.

- Détails techniques: classer chaque produit selon la classification des risques de l'ARC (par défaut, important, critique) afin de déterminer la procédure d'évaluation de la conformité applicable. Cela nécessite de comprendre la fonctionnalité du produit, son impact potentiel sur les utilisateurs et les systèmes, ainsi que son niveau de criticité pour la cybersécurité.

- Réalisez des évaluations complètes des risques de cybersécurité:

- Étape technique: mettre en œuvre un processus reproductible et documenté pour évaluer les risques de cybersécurité.

- Détails techniques: cela implique la modélisation des menaces, l'analyse des vulnérabilités et l'évaluation de l'impact pour chaque produit. Des outils d'analyse automatisée des vulnérabilités, de tests de pénétration et d'analyse de code (SAST/DAST) doivent être intégrés dans le pipeline de développement. Documentez les risques identifiés, leur gravité et les stratégies d'atténuation proposées.

- Implement "Security by Design" Principles:

- Étape technique: intégrer les préoccupations de cybersécurité dès les premières phases de la conception et du développement du produit.

- Détails techniques: cela signifie adopter des pratiques de codage sécurisées, mettre en œuvre des mécanismes d'authentification et d'autorisation robustes, crypter les données sensibles au repos et en transit (à l'aide d'algorithmes cryptographiques puissants tels que AES-256 pour le cryptage symétrique, RSA pour le cryptage asymétrique et TLS 1.2+ pour les communications sécurisées), minimiser la surface d'attaque en désactivant les services/ports inutiles, et utiliser des protocoles de communication sécurisés. Mettre en œuvre un cycle de vie de développement logiciel sécurisé (SSDLC).

- Mettre en place des processus robustes de gestion des vulnérabilités:

- Étape technique: élaborer et mettre en œuvre une politique complète de gestion des vulnérabilités.

- Détails techniques: cela comprend l'identification systématique des vulnérabilités par le biais de tests internes, d'audits par des tiers et de programmes de prime aux bogues. Mettre en place un système permettant de suivre, de hiérarchiser et de corriger rapidement les vulnérabilités. Il est essentiel de générer et de maintenir une Software Bill of Materials (SBOM) dans un format lisible par machine (par exemple, SPDX, CycloneDX) pour tous les composants, y compris les bibliothèques open source, afin de permettre l'identification proactive des vulnérabilités dans les dépendances. Définissez un processus clair pour la publication des mises à jour de sécurité, idéalement avec des mécanismes de déploiement automatisés.

- Élaborer la documentation technique et les procédures de marquage CE:

- Étape technique: préparer la documentation technique requise.

- Détails techniques: Cela inclut des descriptions détaillées de la conception, de l'architecture, des caractéristiques de sécurité, des résultats de l'évaluation des risques, des processus de gestion des vulnérabilités et des rapports de test du produit. Pour les produits «importants» et «critiques», impliquez des organismes notifiés pour une évaluation de conformité par tiers bien avant l'entrée sur le marché. Veillez à l'application correcte du marquage CE.

- Définir et communiquer la période de support et les politiques de mise à jour:

- Étape technique: Définissez clairement la période de support du produit et assurez-vous de pouvoir fournir des mises à jour de sécurité à long terme.

- Détails techniques: cela implique la mise en place d'une infrastructure pour la livraison des correctifs de sécurité, la communication de messages d'avis clairs aux utilisateurs, et la description du processus permettant aux utilisateurs de se désinscrire si les mises à jour automatiques sont activées.

- Mettre en place des mécanismes de réponse aux incidents et de signalement:

- Étape technique: mettre en œuvre un plan de réponse aux incidents spécifiquement dédié aux vulnérabilités des produits et aux incidents de sécurité.

- Détails techniques: cela comprend les procédures internes de détection, d'analyse, de confinement, d'éradication, de récupération et d'examen post-incident. Il est essentiel d'établir un processus clair pour signaler les vulnérabilités activement exploitées et les incidents graves à l'ENISA dans un délai de 24 heures.

- Diligence raisonnable dans la chaîne d'approvisionnement:

- Étape technique: évaluer les pratiques de cybersécurité des fournisseurs de composants tiers.

- Détails techniques: cela implique des accords contractuels, des audits de sécurité et la garantie que les composants tiers sont également conformes aux normes de sécurité applicables et contribuent à la sécurité globale du produit.

Conséquences de la non-conformité à l’Acte européen sur la cybersécurité

La CRA introduit des sanctions importantes pour garantir la conformité:

- Sanctions financières:

- Jusqu'à 15 millions d'euros ou 2,5 % du chiffre d'affaires annuel mondial total de l'entreprise pour l'exercice précédent, le plus élevé des deux, pour une non-conformité générale aux exigences essentielles en matière de cybersécurité ou aux processus de gestion des vulnérabilités.

- Amendes plus faibles pour d'autres infractions administratives (par exemple, manquement à fournir des informations correctes).

- Restrictions de mise sur le marché: les produits non conformes peuvent être interdits de mise sur le marché de l'UE ou retirés/rappelés si déjà en circulation.

- Atteinte à la réputation: préjudice important à l’image de marque et perte de confiance des consommateurs, impactant les ventes et la part de marché.

- Responsabilité juridique: risque accru de poursuites judiciaires de la part d'utilisateurs ou d'entreprises lésés par des incidents de sécurité dus à des produits non conformes.

- Perturbation opérationnelle: les coûts et les ressources nécessaires à la remédiation, aux rappels et à la recertification peuvent être considérables.

Comment ImmuniWeb aide à se conformer à l'acte européen sur la cyber-résilience

ImmuniWeb, avec sa plateforme de tests de sécurité des applications (AST) et de gestion de la surface d'attaque (ASM) basée sur l'IA, peut jouer un rôle central en aidant les organisations à se conformer à la loi européenne sur la cyber-résilience, en particulier en ce qui concerne les exigences techniques en matière de sécurité dès la conception, de gestion des vulnérabilités et de documentation technique robuste.

Voici comment les capacités d’ImmuniWeb s’alignent sur les exigences techniques de la CRA:

ImmuniWeb effectue des tests de pénétration approfondis des API, mettant au jour des vulnérabilités telles que des endpoints non sécurisés, des authentifications cassées et des fuites de données, garantissant ainsi la conformité avec l’OWASP API Security Top 10.

Des analyses automatisées basées sur l'IA détectent les erreurs de configuration, les autorisations excessives et le chiffrement faible dans les API REST, SOAP et GraphQL, fournissant des conseils d'action pour remédier.

ImmuniWeb fournit des services de tests de pénétration applicatifs grâce à notre produit primé ImmuniWeb® On-Demand.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des applications (ASPM) permet de découvrir de manière proactive et continue l'ensemble de l'empreinte numérique d'une organisation, y compris les applications web, les API et les applications mobiles cachées, inconnues et oubliées.

ImmuniWeb détecte et surveille en permanence les actifs informatiques exposés (applications Web, API, services cloud), réduisant les angles morts et prévenant les violations grâce à une évaluation des risques en temps réel.

ImmuniWeb fournit des services de tests d'intrusion automatisés avec notre produit primé ImmuniWeb® Continuous.

Simule des attaques avancées sur les environnements AWS, Azure et GCP afin d'identifier les mauvaises configurations, les rôles IAM non sécurisés et les stockages exposés, conformément aux benchmarks CIS.

Automatise la détection des erreurs de configuration du cloud, des lacunes en matière de conformité (par exemple, PCI DSS, HIPAA) et du shadow IT, et propose des conseils de correction pour une infrastructure cloud résiliente.

Combine des simulations d'attaques basées sur l'IA et l'expertise humaine pour tester les défenses 24/7, en imitant des adversaires réels sans perturber les opérations.

Exécute des scénarios d'attaques automatisées pour valider les contrôles de sécurité, exposant les faiblesses des réseaux, des applications et des terminaux avant que les attaquants ne les exploitent.

Fournit un pentesting continu, renforcé par l’IA, pour identifier les nouvelles vulnérabilités après déploiement, garantissant une atténuation proactive des risques au-delà des audits ponctuels.

Hiérarchise et corrige les risques en temps réel en corrélant les informations sur les menaces avec les vulnérabilités des actifs, minimisant les fenêtres d'exploitation.

Surveille le Dark Web, les sites de paste et les forums de hackers à la recherche d'identifiants volés, de données divulguées et de menaces ciblées, permettant ainsi des mesures préemptives.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des données permet de détecter et de surveiller en continu les actifs numériques exposés à Internet, y compris les applications Web, les API, le stockage dans le cloud et les services réseau.

Analyse les marchés du Darknet à la recherche de données compromises sur les employés/clients, de propriété intellectuelle et de schémas frauduleux, et alerte les organisations en cas de violation.

Automatise l'analyse statique (SAST) et dynamique (DAST) des applications mobiles afin de détecter les vulnérabilités comme les secrets codés en dur ou les configurations TLS faibles.

Identifie les pare-feu mal configurés, les ports ouverts et les protocoles faibles sur les réseaux locaux et hybrides, renforçant les défenses.

Fournit des pentesting évolutifs, basés sur un abonnement, avec des rapports détaillés et un suivi des remédiations pour des workflows de sécurité agiles.

Détecte et accélère la suppression des sites de phishing usurpant votre marque, minimisant les atteintes à votre réputation et les pertes dues à la fraude.

Évalue la posture de sécurité des fournisseurs (par exemple, API exposées, logiciels périmés) afin de prévenir les attaques de la chaîne d'approvisionnement et d'assurer la conformité.

Simule des menaces persistantes avancées (APT) adaptées à votre secteur, testant les capacités de détection et de réponse face à des chaînes d’attaque réalistes.

Des tests manuels et automatisés permettent de détecter les failles SQLi, XSS et de logique métier dans les applications web, conformément au Top 10 OWASP et aux normes réglementaires.

Effectue des scans DAST continus pour détecter les vulnérabilités en temps réel, en s'intégrant aux pipelines CI/CD pour une efficacité DevSecOps.

En résumé, les capacités techniques d’ImmuniWeb répondent directement à plusieurs aspects critiques de la cybersécurité imposés par l’Acte européen sur la cyber-résilience, aidant les organisations à concevoir des produits numériques plus sécurisés et à démontrer leur conformité à cette réglementation historique.

Liste des ressources officielles

Répondez aux exigences réglementaires grâce à la plateforme IA ImmuniWeb®.

ImmuniWeb peut également aider à se conformer à d'autres lois et réglementations en matière de protection des données:

Europe

RGPD de l'UE

DORA de l'UE

NIS 2 de l'UE

EU Cyber Resilience Act

Règlement européen sur l’intelligence artificielle

EU ePrivacy Directive

UK GDPR

FADP suisse

Circulaire FINMA 2023/1

Amérique du Nord et du Sud

Loi brésilienne sur la protection des données LGPD

CCPA Californie

Canada PIPEDA

Règlement de cybersécurité du DFS de New York

Loi SHIELD de New York

Règle de protection des données de la FTC américaine

HIPAA États-Unis

Moyen-Orient et Afrique

Loi sur la protection des données personnelles du Qatar

Loi sur la protection des données personnelles en Arabie saoudite

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Afrique du Sud Loi sur la protection des informations personnelles

Règlement des Émirats arabes unis sur la sécurité de l'information (1.1)

Loi des Émirats arabes unis sur la protection des données personnelles

Asie-Pacifique

Loi australienne sur la protection des données personnelles

Ordonnance sur la protection des données personnelles de Hong Kong

Loi indienne sur la protection des données personnelles

Loi japonaise sur la protection des informations personnelles

Loi sur la protection des données personnelles de Singapour