Conformité au cadre de cybersécurité (CSF) 2.0 du NIST

Le cadre de cybersécurité (CSF) 2.0 du NIST propose une approche flexible et basée sur les risques pour gérer les risques liés à la cybersécurité grâce aux fonctions de base — Gouverner, Identifier, Protéger, Détecter, Réagir et Récupérer — aidant les organisations à aligner leurs pratiques de sécurité sur leurs objectifs commerciaux et les paysages de menaces.

Le paysage numérique évolue constamment, offrant de nouvelles opportunités tout en suscitant des cybermenaces de plus en plus sophistiquées.

Afin d’aider les organisations à naviguer dans cet environnement complexe, le National Institute of Standards and Technology (NIST) a publié la version 2.0 de son Cybersecurity Framework (CSF) en février 2024.

S’appuyant sur le succès de son prédécesseur, CSF 2.0 offre une approche plus complète, plus flexible et plus accessible pour gérer et réduire les risques de cybersécurité dans les organisations de toutes tailles et de tous secteurs, dépassant ainsi son premier focus sur les infrastructures critiques.

Aperçu du cadre de cybersécurité (CSF) 2.0 du NIST

Le NIST CSF 2.0 est un cadre volontaire, axé sur les résultats, qui fournit un langage commun et une approche systématique permettant aux organisations de comprendre, d’évaluer, de hiérarchiser et de communiquer leurs risques en matière de cybersécurité. Il est conçu pour être hautement adaptable et peut être adapté aux besoins spécifiques, à la tolérance au risque et aux pratiques existantes d’une organisation en matière de cybersécurité.

Le CSF 2.0 est structuré autour de six «fonctions», qui représentent les résultats stratégiques en cybersécurité que l'organisation vise à atteindre. Ces fonctions sont:

- Gouvernance (GV) - Nouveauté dans le CSF 2.0: Cette fonction fondamentale souligne l'importance d'établir et de maintenir la stratégie, les attentes et la politique de l'organisation en matière de gestion des risques de cybersécurité. Elle garantit que les activités de cybersécurité sont alignées sur les objectifs globaux de l'organisation, les exigences légales et réglementaires, ainsi que l'appétit pour le risque. Elle couvre des domaines tels que le contexte organisationnel, la stratégie de gestion des risques, les rôles et responsabilités, l'élaboration des politiques, la surveillance, et la gestion des risques de la chaîne d'approvisionnement en cybersécurité.

- Identification (ID): développer une compréhension organisationnelle pour gérer les risques de cybersécurité liés aux systèmes, aux personnes, aux actifs, aux données et aux capacités. Cela inclut la gestion des actifs, la compréhension de l’environnement métier, l’évaluation des risques et la gestion des risques de la chaîne d’approvisionnement.

- Protéger (PR): mettre en œuvre des mesures de protection pour limiter ou contenir l'impact d'un événement potentiel lié à la cybersécurité. Cette fonction couvre la gestion des identités et le contrôle d'accès, la sensibilisation et la formation, la sécurité des données, les processus et procédures de protection des informations, ainsi que les technologies de protection.

- Détection (DE): identification de la survenue d’un événement de cybersécurité. Cela implique une surveillance continue des anomalies et des événements, ainsi que le maintien de processus de détection efficaces.

- Réagir (RS): Prendre des mesures concernant un incident de cybersécurité détecté. Cela comprend la planification de la réponse, l'analyse, l'atténuation et les améliorations basées sur les leçons apprises.

- Récupération (RC): Restaurer les capacités et les services perturbés par un incident de cybersécurité. Cela implique la planification de la récupération, des améliorations et une communication efficace avec les parties prenantes pendant le processus de récupération.

Chaque Fonction est ensuite divisée en Categories et Subcategories (également appelées «cybersecurity outcomes»). Pour chaque Subcategory, NIST fournit Implementation Examples et Informative References qui cartographient d'autres normes, lignes directrices et pratiques largement utilisées en matière de cybersécurité (par exemple, ISO 27001, CIS Controls, NIST SP 800-53).

L’un des ajouts clés du CSF 2.0 est l’accent mis sur les profils organisationnels et les profils communautaires. Les profils organisationnels permettent aux entreprises de décrire leur posture actuelle et cible en matière de cybersécurité à l’aide du CSF Core, ce qui les aide à hiérarchiser leurs efforts. Les profils communautaires sont des modèles développés par des secteurs ou des communautés spécifiques pour répondre à des intérêts et objectifs communs en matière de cybersécurité.

Aspects clés de la conformité au cadre de cybersécurité (CSF) 2.0 du NIST?

Bien que la «conformité» au NIST CSF 2.0 ne soit pas une obligation légale stricte pour la plupart des organisations (voir «Qui doit se conformer?»), les organisations «s’alignent» ou «adhèrent» au cadre afin d’améliorer leur posture en matière de cybersécurité. Les principaux aspects techniques impliqués dans cet alignement comprennent:

- Intégration de la gouvernance (fonction GV - nouvelle):

- Détails techniques: intégrer la gestion des risques liés à la cybersécurité dans la gouvernance globale et la gestion des risques d'entreprise (ERM) de l'organisation. Cela nécessite d'établir des lignes claires d'autorité, de responsabilité et de communication en matière de cybersécurité, y compris pour la chaîne d'approvisionnement.

- Mise en œuvre technique:

- Plateformes GRC: utiliser un logiciel de Gouvernance, Risque et Conformité (GRC) pour centraliser les activités de gestion des risques, cartographier les risques de cybersécurité aux objectifs commerciaux et suivre la conformité avec les politiques internes et les réglementations externes.

- Rôles et responsabilités définis: documentez clairement les rôles en matière de cybersécurité (par exemple, RSSI, architecte de sécurité, analyste des opérations de sécurité) et leurs responsabilités techniques, en garantissant la responsabilité pour des contrôles techniques spécifiques (par exemple, gestion des pare-feu, correction des vulnérabilités).

- Gestion des risques liés à la chaîne d'approvisionnement en matière de cybersécurité (C-SCRM): mettre en œuvre des outils et des processus pour surveiller et évaluer en permanence les postures de sécurité des fournisseurs tiers (par exemple, plateformes d'évaluation des risques des fournisseurs, services de notation de la sécurité) conformément à GV.SC (Cybersecurity Supply Chain Risk Management).

- Identification complète des actifs et évaluation des risques (Fonction ID):

- Détails techniques: Compréhension approfondie de tous les actifs de l'organisation (matériel, logiciels, données, personnel, installations) et de leur criticité pour les opérations commerciales. Cela inclut l'identification des vulnérabilités, des menaces, ainsi que l'évaluation des risques inhérents et résiduels.

- Mise en œuvre technique:

- Découverte automatisée des actifs: déployer des outils pour la découverte et l'inventaire continus de tous les actifs IT dans les environnements on-premise, cloud et hybrides. Cela inclut les dispositifs réseau, les serveurs, les postes de travail, les actifs virtuels et les applications (ID.AM Gestion des actifs).

- Programme de gestion des vulnérabilités: mettre en œuvre une analyse continue des vulnérabilités pour les réseaux, les systèmes d’exploitation et les applications. Intégrer des tests de pénétration (internes, externes, web, mobiles, API) pour identifier les faiblesses exploitables. Ces activités soutiennent directement ID.RA Identification des vulnérabilités et ID.RA Évaluation des risques.

- Plateformes de renseignements sur les menaces: intégrer des flux de renseignements externes sur les menaces afin de comprendre l'évolution du paysage des menaces pertinent à vos actifs et à votre secteur d'activité (ID.RA Menaces externes).

- Mesures de protection robustes (fonction PR):

- Détails techniques: Mettre en œuvre des mesures techniques pour prévenir ou limiter l'impact des incidents de cybersécurité.

- Mise en œuvre technique (exemples):

- Gestion des accès: mettre en œuvre des systèmes robustes de gestion des identités et des accès (IAM). Appliquer l'authentification multifactorielle (MFA) pour tous les systèmes critiques et les accès à distance. Mettre en œuvre la gestion des accès privilégiés (PA) pour contrôler et surveiller les comptes administratifs (PR.AA Gestion des identités, authentification et contrôle d'accès).

- Sécurité des données: mettre en œuvre le chiffrement des données au repos (par exemple, chiffrement des disques, chiffrement des bases de données) et en transit (par exemple, TLS 1.3 pour le trafic web). Déployer des solutions de prévention des pertes de données (DLP) pour empêcher l'exfiltration non autorisée d'informations sensibles (PR.DS Data Security).

- Configurations sécurisées et gestion des correctifs: automatisez les processus de gestion des correctifs. Utilisez des outils de gestion de la configuration pour appliquer et maintenir des baselines sécurisées pour tous les composants du système (PR.IP Processus et procédures de protection des informations, PR.MA Maintenance).

- Technologies de protection: déployer et configurer des pare-feu de nouvelle génération (NGFW), des systèmes de prévention des intrusions (IPS), des pare-feu d'applications web (WAF) et des solutions de détection et de réponse sur les endpoints (EDR)/de détection et de réponse étendues (XDR) (PR.PT Technologies de protection). Mettre en œuvre la segmentation réseau.

- Capacités de détection efficaces (fonction DE):

- Détails techniques: Mettre en place des processus et des technologies permettant d'identifier les incidents de cybersécurité en temps opportun.

- Mise en œuvre technique:

- Gestion des informations et des événements de sécurité (SIEM): déployer un système SIEM pour collecter, agréger et corréler les journaux de sécurité de l’ensemble de l’environnement informatique. Configurer des règles et des alertes pour la détection en temps réel des anomalies et l’identification des menaces (DE.CM Surveillance continue de la sécurité, DE.AE Anomalies et événements).

- Systèmes de détection d'intrusion (IDS): Mettre en œuvre des IDS pour surveiller le trafic réseau et l'activité du système à la recherche de schémas suspects.

- Analyse du comportement des utilisateurs et des entités (UEBA): utilisez des outils UEBA pour détecter les comportements inhabituels des utilisateurs ou des systèmes qui pourraient indiquer une compromission.

- Réponse rapide aux incidents et reprise après sinistre (fonctions RS & RC):

- Détails techniques: Élaboration et test de plans pour réagir aux incidents de cybersécurité et assurer leur récupération.

- Mise en œuvre technique:

- Guides de réponse aux incidents: élaborer des guides détaillés et techniques pour différents types d'incidents (par exemple, ransomware, brèche de données, déni de service).

- Outils forensiques: assurez-vous de disposer d'outils forensiques et d'une expertise forensique pour l'analyse post-incident (RS.AN Analysis).

- Systèmes de sauvegarde et de récupération: mettez en œuvre des solutions de sauvegarde et de reprise après sinistre robustes et testées afin de garantir la restauration rapide et fiable des données et systèmes critiques (RC.RP Recovery Planning). Testez régulièrement les procédures de récupération.

- Simulation de violation et d'attaque (BAS): utilisez les outils BAS pour tester de manière proactive l'efficacité des contrôles de détection et de réponse face à des attaques simulées, afin d'identifier les lacunes avant qu'un incident réel ne survienne.

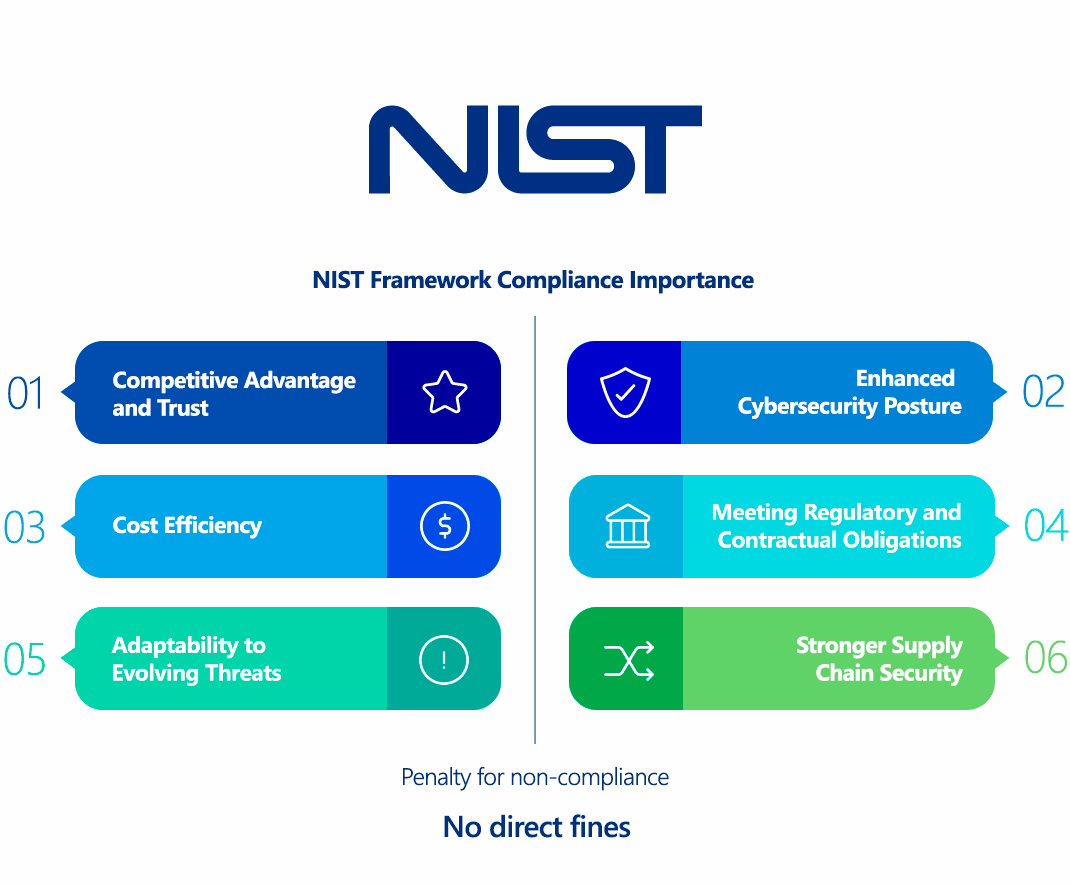

Pourquoi la conformité au cadre de cybersécurité (CSF) 2.0 du NIST est-elle importante?

L'adoption et l'alignement sur le NIST CSF 2.0 sont cruciaux pour plusieurs raisons convaincantes, allant au-delà d'un simple exercice technique:

- Gestion holistique des risques: le CSF 2.0 propose une approche globale et basée sur les risques qui aide les organisations à comprendre, hiérarchiser et gérer les risques de cybersécurité en adéquation avec leurs objectifs commerciaux. Cela transforme la cybersécurité d’une préoccupation purement technique en un impératif stratégique pour l’entreprise. La nouvelle fonction «Govern» met particulièrement en lumière cet aspect.

- Renforcement de la cybersécurité: En mettant systématiquement en œuvre les résultats du cadre, les organisations mettent en place des programmes de cybersécurité plus résilients et plus efficaces, ce qui les rend mieux équipées pour prévenir, détecter, répondre et se remettre des cyberattaques. Cela réduit directement la probabilité et l'impact des violations de données et des autres incidents de sécurité.

- Amélioration de la communication et de la collaboration: le CSF fournit un langage commun en matière de cybersécurité, facilitant ainsi une meilleure communication entre les équipes techniques, les dirigeants d'entreprise et les parties prenantes externes (par exemple, fournisseurs, régulateurs, clients). Cette compréhension partagée renforce la culture de sécurité au sein de l'organisation.

- Adaptabilité aux menaces en évolution: le CSF 2.0 est conçu pour être flexible et adaptable, reconnaissant que le paysage des menaces évolue constamment. Il encourage l'amélioration continue et permet aux organisations d'adapter ses résultats afin de répondre aux nouvelles technologies (par exemple, l'IA, l'informatique quantique) et aux menaces émergentes.

- Respect des obligations réglementaires et contractuelles (indirectement): bien que volontaire, de nombreuses réglementations (par exemple, HIPAA, RGPD, diverses lois étatiques sur la confidentialité) et accords contractuels (notamment avec des agences fédérales ou de grandes entreprises) font explicitement référence au NIST CSF ou exigent des contrôles de sécurité similaires. Le respect du CSF 2.0 constitue une base solide pour répondre à ces diverses exigences de conformité et rationaliser les processus d'audit.

- Renforcement de la sécurité de la chaîne d'approvisionnement: grâce à l'accent mis sur la gestion des risques liés à la cybersécurité de la chaîne d'approvisionnement (C-SCRM) dans le CSF 2.0, les organisations peuvent mieux évaluer et gérer les risques de cybersécurité introduits par leurs fournisseurs et partenaires tiers. Cela est crucial compte tenu de la prévalence croissante des attaques ciblant la chaîne d'approvisionnement.

- Avantage concurrentiel et confiance: Démontrer l’adhésion à un cadre largement reconnu et respecté comme le NIST CSF 2.0 renforce la confiance des clients, partenaires et investisseurs. Cela témoigne d’un engagement en faveur d’une cybersécurité robuste, ce qui peut constituer un atout majeur sur le marché.

- Rentabilité: une gestion et une prévention proactives des risques, guidées par le CSF, peuvent permettre d'obtenir des économies significatives en réduisant la probabilité et l'impact des cyberincidents coûteux, des amendes réglementaires et des dommages à la réputation.

- Prise en charge de tous les types d'organisations: le CSF 2.0 élargit explicitement son champ d'application au-delà des infrastructures critiques, ce qui en fait un outil précieux pour les petites entreprises, les organismes à but non lucratif et les organisations de tous les secteurs.

Qui doit se conformer au cadre de cybersécurité (CSF) 2.0 du NIST?

Il est important de préciser que le NIST CSF 2.0 est un cadre volontaire de bonnes pratiques, et non une obligation légale pour la plupart des organisations. Cependant, son adoption généralisée et son influence croissante signifient que de nombreuses organisations doivent effectivement s'aligner sur lui en raison de divers facteurs:

- Agences fédérales américaines: alors que le CSF original était principalement destiné aux infrastructures critiques, les agences fédérales américaines sont de plus en plus incitées à adopter le CSF pour gérer leurs risques cybersécurité, ce qui en fait une norme de facto au sein du gouvernement.

- Organisations travaillant avec le gouvernement américain: les entreprises qui concluent des contrats avec ou font partie de la chaîne d’approvisionnement des agences fédérales américaines (en particulier celles qui traitent des informations non classifiées contrôlées - CUI, souvent soumises aux normes NIST SP 800-171 et CMMC) constatent souvent que l’alignement sur le NIST CSF est une condition préalable ou une recommandation forte pour démontrer une posture adéquate en matière de cybersécurité.

- Organisations d'infrastructures critiques: bien que le CSF 2.0 s'étende au-delà, il reste très pertinent pour les organisations opérant dans les secteurs des infrastructures critiques (par exemple, l'énergie, l'eau, les communications, les soins de santé, les services financiers), car il répond directement à leurs défis et à leur cadre réglementaire spécifiques.

- Organisations cherchant à améliorer leur posture en matière de cybersécurité: toute organisation, quelle que soit sa taille ou son secteur d’activité, qui souhaite adopter une approche structurée, systématique et reconnue pour gérer les risques de cybersécurité peut bénéficier de l’adoption du CSF. Cela inclut les petites et moyennes entreprises (PME), qui peuvent manquer de ressources importantes en cybersécurité, mais qui sont néanmoins confrontées à des menaces significatives.

- Organisations soumises à des réglementations spécifiques: Bien qu’il ne s’agisse pas d’une norme de conformité en soi, le NIST CSF fournit une base solide pour répondre aux exigences de sécurité de diverses réglementations et lois. Les organisations soumises à des réglementations telles que l’HIPAA, le RGPD, les lois étatiques sur la confidentialité des données (par exemple, le CCPA) ou les normes spécifiques à leur secteur (par exemple, le PCI DSS) peuvent s’appuyer sur le CSF pour élaborer leurs programmes de sécurité et démontrer leur conformité.

- Organisations soucieuses de leur réputation et de la confiance: Dans le contexte actuel des menaces, démontrer une posture de cybersécurité robuste est essentiel pour maintenir la confiance des clients et des parties prenantes. L’adhésion à un cadre reconnu comme le NIST CSF peut constituer un facteur de différenciation significatif.

- Organisations gérant des risques importants en matière de cybersécurité: toute organisation qui stocke, traite ou transmet des données sensibles (par exemple, des PII, de la propriété intellectuelle, des données financières) ou qui dépend fortement des systèmes informatiques pour ses opérations devrait envisager de mettre en œuvre le CSF afin de gérer efficacement ses risques inhérents en matière de cybersécurité.

En substance, bien que la «conformité» directe concerne principalement les entités fédérales, le NIST CSF 2.0 sert de modèle universellement applicable pour une gestion efficace des risques de cybersécurité, ce qui le rend très pertinent pour pratiquement toute organisation soucieuse de protéger ses actifs numériques.

Comparaison entre le NIST Cybersecurity Framework (CSF) 2.0 et le RGPD

Le NIST CSF 2.0 et le RGPD sont deux cadres essentiels dans le domaine de la sécurité de l'information et de la protection des données, mais ils ont des objectifs principaux différents et des champs d'application distincts. Le NIST CSF 2.0 est un cadre volontaire de gestion des risques pour la cybersécurité, tandis que le RGPD est une réglementation juridiquement contraignante pour la confidentialité des données. Cependant, ils sont très complémentaires.

| Aspect | NIST CSF 2.0 (Cybersecurity Framework) | RGPD (règlement général sur la protection des données) |

|---|---|---|

| Type de cadre/loi | Cadre volontaire de bonnes pratiques pour la gestion des risques liés à la cybersécurité. | Règlement contraignant sur la protection des données personnelles dans l’UE. |

| Objectif principal | Gestion des risques liés à la cybersécurité: protéger la confidentialité, l’intégrité et la disponibilité (CIA) de tous les types de systèmes d'information et de données contre les cybermenaces. | Confidentialité des données et droits: protection des données personnelles et des droits à la vie privée des personnes concernées dans l’UE. |

| Portée des données | S'applique à toutes les informations et tous les systèmes dans la portée d'une organisation. | S'applique spécifiquement aux données à caractère personnel (informations sur une personne identifiable). |

| Statut juridique | Lignes directrices de bonnes pratiques ; l'adoption est volontaire, sauf mention expresse dans un contrat ou une politique d'agence. | Loi à portée extraterritoriale ; la conformité est obligatoire si le traitement de données personnelles de l’UE est effectué. |

| Gestion des risques | Approche globale fondée sur les risques dans tous les domaines de la cybersécurité (gouvernance, identification, protection, détection, réponse, rétablissement). | Exige une évaluation des risques (DPIA) pour le traitement à haut risque des données à caractère personnel, ainsi que des «mesures techniques et organisationnelles» appropriées pour la sécurité. |

| Contrôles techniques | Fournit des résultats et des exemples d’implémentation dans 6 fonctions, couvrant un large éventail de contrôles techniques et organisationnels. Moins prescriptif sur la mise en œuvre exacte, plus sur les résultats. | Exige des «mesures techniques et organisationnelles appropriées» (art. 32) ; moins prescriptif sur la manière de mettre en œuvre des contrôles spécifiques, en se concentrant sur le résultat (protection des données). |

| Droits des personnes concernées | Pas de droits individuels explicites (axés sur la posture de cybersécurité des organisations). | Accorde des droits individuels étendus (par exemple, accès, effacement, portabilité, opposition). |

| Responsabilité | Met l'accent sur la gouvernance et la responsabilité en matière de gestion des risques liés à la cybersécurité (nouvelle fonction «Govern»). | Met l'accent sur la responsabilité (délégué à la protection des données, registres des activités de traitement). |

| Notification de violation | Nécessite une fonction Respond pour la gestion des incidents et la communication. | Notification obligatoire dans un délai de 72 heures des violations de données à caractère personnel aux autorités de contrôle et aux personnes concernées (en cas de risque élevé). |

| Objectif | Pour aider les organisations à comprendre, gérer et réduire les risques liés à la cybersécurité. | Afin de normaliser les lois sur la protection des données dans toute l'UE et de protéger les droits et la vie privée des personnes concernées. |

| Application | Il n'existe pas d'organisme chargé de l'application directe de l'adoption générale. La conformité est souvent une exigence contractuelle. | Autorités chargées de la protection des données (APD) dans chaque État membre de l'UE. |

| Sanctions | Aucune amende directe n'est prévue en cas de non-respect du cadre lui-même. Les conséquences sont indirectes (par exemple, perte de contrats, risque accru de violation). | Amendes importantes (jusqu’à 20 millions d’euros ou 4 % du chiffre d’affaires annuel mondial). |

| Relation | Très complémentaire: le NIST CSF 2.0 fournit un cadre solide et flexible pour établir et maintenir la posture de cybersécurité robuste nécessaire pour répondre à bon nombre des «mesures techniques et organisationnelles» du RGPD en matière de sécurité (article 32). Une organisation adhérant au CSF 2.0 disposera d'une base solide pour la conformité au RGPD, en particulier en ce qui concerne la protection des données par la sécurité. Cependant, le champ d'application du RGPD est plus large, englobant les principes de confidentialité, les droits des personnes concernées et les bases juridiques du traitement, qui dépassent l'objectif principal du CSF en matière de cybersécurité. |

En substance, le NIST CSF 2.0 vous aide à construire une maison sécurisée, tandis que le RGPD dicte la manière dont vous gérez les informations personnelles à l'intérieur de cette maison et les droits des personnes auxquelles ces informations appartiennent. Une organisation traitant des données personnelles de l'UE s'appuiera probablement sur les recommandations du NIST CSF 2.0 pour mettre en œuvre les contrôles de sécurité techniques requis par le RGPD, mais devra également tenir compte des principes spécifiques du RGPD en matière de confidentialité et des droits individuels.

Comment garantir la conformité au cadre de cybersécurité (CSF) 2.0 du NIST?

La mise en conformité avec le NIST CSF 2.0 est un processus stratégique et continu qui implique l’intégration de la cybersécurité dans le tissu organisationnel. Voici comment l’aborder avec des détails techniques:

- Comprenez le contexte et la portée de votre organisation (GV.OC):

- Action technique: Identifiez tous les systèmes d'information, types de données, processus métier et dépendances externes. Comprenez les exigences légales, réglementaires et contractuelles applicables à vos données et opérations.

- Outils: utilisez des systèmes de gestion des actifs informatiques (ITAM), des outils de classification des données et des outils de découverte réseau pour créer un inventaire complet de vos actifs numériques et physiques. Cartographiez les flux de données pour comprendre où se trouvent les informations sensibles et comment elles sont traitées.

- Mettre en place une gouvernance robuste (fonction GV):

- Action technique: définissez clairement les rôles, responsabilités et pouvoirs en matière de cybersécurité au sein de l’organisation (par exemple, RSSI, propriétaires de systèmes, gardiens de données). Mettez en œuvre une stratégie de gestion des risques de cybersécurité alignée sur le cadre global de gestion des risques de l’entreprise.

- Outils: utilisez des plateformes GRC pour documenter les politiques, suivre les responsabilités, gérer les registres des risques et surveiller les performances globales du programme de cybersécurité. Mettez en œuvre des solutions de gestion des risques fournisseurs (VRM) pour évaluer et surveiller la posture de cybersécurité de vos partenaires de la chaîne d'approvisionnement (GV.SC).

- Effectuer une identification complète des actifs et une évaluation des risques (fonction ID):

- Action technique: Identifiez et classez continuellement tous les actifs (matériel, logiciels, données, personnel, installations). Réalisez des évaluations approfondies des risques pour identifier les vulnérabilités, les menaces et les impacts potentiels.

- Outils:

- Découverte et inventaire automatisés des actifs: mettre en œuvre des outils pour la découverte continue de tous les appareils, applications et ressources cloud connectés au réseau.

- Gestion des vulnérabilités: déployez des scanners de vulnérabilités continus (pour les réseaux, les systèmes et les applications). Intégrez des tests de pénétration (Web, mobile, API, réseau, cloud) dans votre programme régulier d'évaluations de sécurité.

- Plateformes de renseignements sur les menaces: souscrivez à des flux de renseignements sur les menaces et intégrez-les afin de comprendre les menaces et vulnérabilités les plus récentes pertinentes pour votre secteur et vos actifs.

- Outils de gestion des risques: utiliser un logiciel dédié à la gestion des risques pour documenter les risques, évaluer leur probabilité et leur impact, et suivre les efforts de mitigation.

- Mettre en œuvre et maintenir des mesures de protection (fonction PR):

- Action technique: déployez et configurez des contrôles techniques pour protéger vos systèmes et vos données.

- Outils:

- Gestion des identités et des accès (IAM) et authentification multifactorielle (MFA): mettre en œuvre des systèmes IAM robustes. Imposer la MFA pour tous les systèmes critiques et l'accès à distance. Déployer des solutions de gestion des accès privilégiés (PAM) pour les comptes administratifs (PR.AA).

- Sécurité des données: mettre en place le chiffrement au repos (par exemple, chiffrement complet du disque, chiffrement de la base de données) et le chiffrement en transit (par exemple, TLS 1.3 pour tout le trafic web, VPN sécurisés). Déployer des solutions de prévention des pertes de données (DLP) (PR.DS).

- Gestion de la configuration et des correctifs: Automatiser la gestion des correctifs sur tous les systèmes. Utiliser des outils de gestion de la configuration (comme Puppet, Ansible) pour appliquer des configurations de base sécurisées (PR.IP, PR.MA).

- Sécurité du réseau et des terminaux: déployer des pare-feu de nouvelle génération (NGFW), des systèmes de prévention des intrusions (IPS) et des pare-feu d'applications web (WAF). Mettre en œuvre la segmentation du réseau. Installer des solutions de détection et de réponse aux incidents sur les terminaux (EDR) ou de détection et de réponse étendues (XDR) (PR.PT).

- Cycle de vie sécurisé du développement logiciel (SSDLC): intégrer la sécurité dans les processus de développement à l'aide des outils de test statique de la sécurité des applications (SAST) et de test dynamique de la sécurité des applications (DAST) pour les applications personnalisées (PR.IP).

- Établir des capacités de détection robustes (fonction DE):

- Action technique: mettre en place des systèmes pour détecter en temps réel les événements et anomalies de cybersécurité.

- Outils:

- Gestion des informations et des événements de sécurité (SIEM): déployer un système SIEM pour centraliser la collecte des journaux, corréler les événements et générer des alertes pour les activités suspectes provenant de toutes les sources pertinentes (par exemple, firewalls, serveurs, applications, cloud logs).

- Analyse du comportement des utilisateurs et des entités (UEBA): utilisez des outils UEBA pour détecter les comportements anormaux des utilisateurs ou des systèmes.

- Surveillance continue: mettez en œuvre des outils pour surveiller en continu le trafic réseau, les configurations système et les événements de sécurité (DE.CM, DE.AE).

- Développez et mettez en pratique la réponse aux incidents et la reprise (fonctions RS et RC):

- Action technique: Créer et tester régulièrement des plans de réponse aux incidents (IRP) et des plans de reprise d’activité (DRP).

- Outils:

- Plateformes de réponse aux incidents (IRP): utilisez des plateformes pour gérer les workflows, la communication et la collecte de preuves.

- Outils de forensique numérique: assurez-vous de disposer d'outils pour la forensique numérique et l'analyse de malware.

- Solutions de sauvegarde et de reprise après sinistre: mettez en œuvre des systèmes de sauvegarde et de reprise après sinistre robustes, isolés et régulièrement testés.

- Simulation de violation et d'attaque (BAS): utilisez régulièrement des outils BAS pour simuler des attaques réelles et tester l'efficacité de vos contrôles de détection, de réponse et de récupération dans un environnement sécurisé. Cela permet d'identifier les faiblesses de votre IRP et de votre DRP avant qu'un incident réel ne survienne (RS.RP, RC.RP).

- Maintenir la documentation et l'amélioration continue:

- Action technique: documentez votre état actuel («profil actuel») et votre état futur souhaité («profil cible») par rapport aux sous-catégories CSF 2.0. Identifiez les lacunes et élaborez un plan d’action. Révisez et mettez à jour régulièrement votre mise en œuvre du CSF en fonction des nouvelles menaces, technologies et changements organisationnels.

- Outils: les plateformes GRC sont excellentes pour gérer cette documentation, suivre les progrès et faciliter les audits.

Conséquences de la non-conformité au cadre de cybersécurité (CSF) 2.0 du NIST

Comme le NIST CSF 2.0 est un cadre volontaire pour la plupart des organisations, il n'y a pas d'amendes directes ni de sanctions légales spécifiques pour la «non-conformité» au CSF lui-même. Cependant, les conséquences indirectes du non-alignement avec un cadre robuste comme le CSF peuvent être sévères et avoir des répercussions importantes:

- Risque accru en matière de cybersécurité: la conséquence la plus directe est un risque nettement plus élevé de cyberattaques, de violations de données et d'autres incidents de sécurité. Sans une approche structurée de la gestion des risques, les organisations sont plus vulnérables aux menaces connues et émergentes.

- Pertes financières dues aux violations: un incident de cybersécurité résultant d'une posture de sécurité faible (souvent indiquée par un manque d'adhésion à des cadres tels que le CSF) peut entraîner:

- Enquêtes forensiques coûteuses.

- Paiements de rançons (dans le cas de ransomware).

- Coûts de récupération des données et de restauration du système.

- Frais juridiques et règlements potentiels des parties concernées.

- Services de surveillance du crédit pour les individus concernés.

- Perturbations opérationnelles majeures et pertes de revenus.

- Amendes réglementaires et conséquences juridiques (indirectes): bien que le CSF lui-même n'impose pas d'amendes, de nombreuses réglementations obligatoires (par exemple, le RGPD, l'HIPAA, les lois étatiques sur la notification des violations de données, les réglementations financières) exigent des organisations qu'elles mettent en œuvre des mesures de sécurité «raisonnables» ou «appropriées». Si une violation se produit et qu'il s'avère que l'organisation n'a pas mis en œuvre de telles mesures (qui sont souvent conformes aux recommandations du CSF), ces autres réglementations peuvent entraîner des amendes importantes et des poursuites judiciaires.

- Perte d'opportunités commerciales: de nombreux contrats gouvernementaux, en particulier aux États-Unis, ainsi que les partenariats avec de grandes entreprises exigent de plus en plus que les fournisseurs et sous-traitants démontrent une posture de cybersécurité solide, souvent en s’alignant sur les normes NIST (comme CSF ou SP 800-171). Le non-alignement peut entraîner une disqualification automatique de contrats lucratifs.

- Atteinte à la réputation et perte de confiance: une violation de données ou la divulgation publique de pratiques de cybersécurité insuffisantes peut gravement nuire à la réputation d'une organisation. Cela érode la confiance des clients et des parties prenantes, et peut entraîner une perte importante de parts de marché et de valeur de marque, qui peut être très difficile et coûteuse à reconstruire.

- Primes d'assurance plus élevées: les fournisseurs d'assurance cyber évaluent la maturité d'une organisation en matière de cybersécurité lorsqu'ils déterminent les primes et la couverture. Le non-respect de cadres reconnus tels que le CSF peut entraîner des primes plus élevées, voire le refus d'une couverture d'assurance cyber essentielle.

- Difficulté à attirer les talents: dans le monde actuel, soucieux de la cybersécurité, les meilleurs talents peuvent hésiter à rejoindre des organisations perçues comme ayant des pratiques de sécurité faibles, ce qui entrave encore davantage les efforts visant à renforcer les défenses.

En substance, même si vous ne recevrez pas d'«amende NIST CSF», le fait de ne pas mettre en œuvre un programme de cybersécurité robuste guidé par un cadre tel que CSF 2.0 est une blessure auto-infligée qui augmente considérablement les risques commerciaux et peut avoir des conséquences dévastatrices en cas de cyberincident.

Comment ImmuniWeb aide-t-il à se conformer au cadre de cybersécurité (CSF) 2.0 du NIST?

La plateforme de tests de sécurité des applications (AST) et de gestion de la surface d'attaque (ASM) d'ImmuniWeb, alimentée par l'IA, offre un ensemble unique et puissant de fonctionnalités qui soutient directement les organisations dans l'atteinte et la démonstration de leur alignement avec de nombreux résultats techniques au sein de plusieurs fonctions du NIST Cybersecurity Framework (CSF) 2.0.

Voici comment ImmuniWeb contribue spécifiquement à l'alignement sur le CSF 2.0:

ImmuniWeb effectue des tests de pénétration approfondis des API, mettant au jour des vulnérabilités telles que des endpoints non sécurisés, des authentifications cassées et des fuites de données, garantissant ainsi la conformité avec l’OWASP API Security Top 10.

Des analyses automatisées basées sur l'IA détectent les erreurs de configuration, les autorisations excessives et le chiffrement faible dans les API REST, SOAP et GraphQL, fournissant des conseils d'action pour remédier.

ImmuniWeb fournit des services de tests de pénétration applicatifs grâce à notre produit primé ImmuniWeb® On-Demand.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des applications (ASPM) permet de découvrir de manière proactive et continue l'ensemble de l'empreinte numérique d'une organisation, y compris les applications web, les API et les applications mobiles cachées, inconnues et oubliées.

ImmuniWeb détecte et surveille en permanence les actifs informatiques exposés (applications Web, API, services cloud), réduisant les angles morts et prévenant les violations grâce à une évaluation des risques en temps réel.

ImmuniWeb fournit des services de tests d'intrusion automatisés avec notre produit primé ImmuniWeb® Continuous.

Simule des attaques avancées sur les environnements AWS, Azure et GCP afin d'identifier les mauvaises configurations, les rôles IAM non sécurisés et les stockages exposés, conformément aux benchmarks CIS.

Automatise la détection des erreurs de configuration du cloud, des lacunes en matière de conformité (par exemple, PCI DSS, HIPAA) et du shadow IT, et propose des conseils de correction pour une infrastructure cloud résiliente.

Combine des simulations d'attaques basées sur l'IA et l'expertise humaine pour tester les défenses 24/7, en imitant des adversaires réels sans perturber les opérations.

Exécute des scénarios d'attaques automatisées pour valider les contrôles de sécurité, exposant les faiblesses des réseaux, des applications et des terminaux avant que les attaquants ne les exploitent.

Fournit un pentesting continu, renforcé par l’IA, pour identifier les nouvelles vulnérabilités après déploiement, garantissant une atténuation proactive des risques au-delà des audits ponctuels.

Hiérarchise et corrige les risques en temps réel en corrélant les informations sur les menaces avec les vulnérabilités des actifs, minimisant les fenêtres d'exploitation.

Surveille le Dark Web, les sites de paste et les forums de hackers à la recherche d'identifiants volés, de données divulguées et de menaces ciblées, permettant ainsi des mesures préemptives.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des données permet de détecter et de surveiller en continu les actifs numériques exposés à Internet, y compris les applications Web, les API, le stockage dans le cloud et les services réseau.

Analyse les marchés du Darknet à la recherche de données compromises sur les employés/clients, de propriété intellectuelle et de schémas frauduleux, et alerte les organisations en cas de violation.

Automatise l'analyse statique (SAST) et dynamique (DAST) des applications mobiles afin de détecter les vulnérabilités comme les secrets codés en dur ou les configurations TLS faibles.

Identifie les pare-feu mal configurés, les ports ouverts et les protocoles faibles sur les réseaux locaux et hybrides, renforçant les défenses.

Fournit des pentesting évolutifs, basés sur un abonnement, avec des rapports détaillés et un suivi des remédiations pour des workflows de sécurité agiles.

Détecte et accélère la suppression des sites de phishing usurpant votre marque, minimisant les atteintes à votre réputation et les pertes dues à la fraude.

Évalue la posture de sécurité des fournisseurs (par exemple, API exposées, logiciels périmés) afin de prévenir les attaques de la chaîne d'approvisionnement et d'assurer la conformité.

Simule des menaces persistantes avancées (APT) adaptées à votre secteur, testant les capacités de détection et de réponse face à des chaînes d’attaque réalistes.

Des tests manuels et automatisés permettent de détecter les failles SQLi, XSS et de logique métier dans les applications web, conformément au Top 10 OWASP et aux normes réglementaires.

Effectue des scans DAST continus pour détecter les vulnérabilités en temps réel, en s'intégrant aux pipelines CI/CD pour une efficacité DevSecOps.

En intégrant la plateforme ImmuniWeb, les organisations peuvent bénéficier d'une assurance technique robuste et continue sur l'ensemble de leur surface d'attaque et de leurs applications, ce qui se traduit directement par une meilleure adéquation avec les résultats du NIST CSF 2.0, aboutissant finalement à un programme de cybersécurité plus mature et plus résilient.

Liste des ressources officielles

Répondez aux exigences réglementaires grâce à la plateforme IA ImmuniWeb®.

ImmuniWeb peut également aider à se conformer à d'autres lois et réglementations en matière de protection des données:

Europe

RGPD de l'UE

DORA de l'UE

NIS 2 de l'UE

EU Cyber Resilience Act

Règlement européen sur l’intelligence artificielle

EU ePrivacy Directive

UK GDPR

FADP suisse

Circulaire FINMA 2023/1

Amérique du Nord et du Sud

Loi brésilienne sur la protection des données LGPD

CCPA Californie

Canada PIPEDA

Règlement de cybersécurité du DFS de New York

Loi SHIELD de New York

Règle de protection des données de la FTC américaine

HIPAA États-Unis

Moyen-Orient et Afrique

Loi sur la protection des données personnelles du Qatar

Loi sur la protection des données personnelles en Arabie saoudite

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Afrique du Sud Loi sur la protection des informations personnelles

Règlement des Émirats arabes unis sur la sécurité de l'information (1.1)

Loi des Émirats arabes unis sur la protection des données personnelles

Asie-Pacifique

Loi australienne sur la protection des données personnelles

Ordonnance sur la protection des données personnelles de Hong Kong

Loi indienne sur la protection des données personnelles

Loi japonaise sur la protection des informations personnelles

Loi sur la protection des données personnelles de Singapour