Conformité à l’ordonnance de Hong Kong sur la protection des données personnelles (PDPO)

La loi sur la protection des données personnelles de Hong Kong (PDPO), promulguée en 1996 et modifiée au fil du temps, est la principale loi de la ville en matière de protection des données, régissant la collecte, l’utilisation et la sécurité des données personnelles selon six Principes de Protection des Données (DPP).

Le paysage numérique de Hong Kong est régi par l'ordonnance sur les données personnelles (confidentialité) (PDPO), une loi complète et neutre sur le plan technologique, conçue pour protéger les données personnelles des individus. Promulguée en 1995 et notablement amendée en 2012 et 2021, la PDPO sert de pierre angulaire à la protection des données dans la région, touchant à la fois les organisations du secteur privé et celles du secteur public.

Aperçu de la PDPO

La PDPO établit un cadre pour la collecte, la conservation, le traitement et l'utilisation responsables des données à caractère personnel. Son cœur repose sur six principes de protection des données (DPP), qui guident les utilisateurs de données (similaires aux responsables du traitement dans d'autres juridictions) dans le traitement des informations à caractère personnel. Ces principes sont les suivants:

- DPP1: Finalité et modalités de la collecte: les données à caractère personnel doivent être collectées de façon licite et loyale, à une finalité précise et licite, et doivent être nécessaires et proportionnées. Les titulaires de données doivent être informés de la finalité de la collecte et des transferts de données potentiels.

- DPP2: Exactitude et durée de conservation: Les données à caractère personnel doivent être exactes, à jour et conservées uniquement pendant la durée nécessaire à la réalisation de l'objectif pour lequel elles ont été collectées.

- DPP3: Utilisation des données personnelles: Les données personnelles ne peuvent être utilisées qu'à la fin pour laquelle elles ont été collectées ou à des fins directement liées, sauf si un consentement explicite et volontaire est obtenu pour de nouvelles utilisations.

- DPP4: Sécurité des données: Les utilisateurs de données doivent prendre toutes les mesures pratiques possibles pour protéger les données personnelles contre tout accès, traitement, effacement, perte ou utilisation non autorisés ou accidentels, en tenant compte de facteurs tels que le type de données et les dommages potentiels. Cela inclut la mise en œuvre de mesures techniques et organisationnelles appropriées.

- DPP5: Ouverture: les utilisateurs de données doivent être transparents concernant leurs politiques et pratiques en matière de données personnelles, y compris les types de données qu'ils détiennent et leurs principales finalités d'utilisation.

- DPP6: Accès aux données et correction: Les personnes concernées ont le droit d’accéder à leurs données personnelles détenues par les utilisateurs de données et de demander leur correction.

Les amendements de 2021 ont notamment introduit de nouvelles infractions pour le doxxing et ont doté le Commissaire à la protection des données personnelles (PCPD) de pouvoirs d'exécution renforcés, notamment la capacité d'émettre des avis de cessation et de poursuivre les contrevenants. Bien qu'un mécanisme obligatoire de notification des violations de données soit encore en cours d'examen, le PCPD recommande fortement la notification volontaire.

Aspects clés de la conformité à la PDPO

La conformité à la PDPO nécessite une approche holistique, englobant à la fois des considérations juridiques et techniques. Les aspects clés sont les suivants:

- Inventaire et cartographie des données: les organisations doivent identifier et documenter toutes les données à caractère personnel qu'elles collectent, traitent et stockent. Cela implique de comprendre les flux de données au sein de l'organisation, depuis les points de collecte jusqu'au stockage, au traitement et à la suppression finale.

- Gestion du consentement: mettre en œuvre des mécanismes robustes pour obtenir, gérer et documenter le consentement explicite et volontaire des personnes concernées, en particulier pour le marketing direct ou l'utilisation des données à des fins autres que celles pour lesquelles elles ont été initialement collectées.

- Politiques et avis de confidentialité: élaborer des politiques de confidentialité claires, concises et facilement accessibles expliquant comment les données à caractère personnel sont collectées, utilisées et protégées. Ces politiques doivent être conformes aux principes DPP1 et DPP5.

- Mesures de sécurité des données (DPP4): C’est là que les détails techniques deviennent essentiels. Les organisations doivent mettre en œuvre «toutes les mesures pratiques» pour sécuriser les données à caractère personnel. Cela comprend globalement:

- Contrôles d'accès: mettre en œuvre des mécanismes d'authentification forts (par exemple, authentification multifactorielle, politiques de mots de passe forts), un contrôle d'accès basé sur les rôles (RBAC) et le principe du moindre privilège afin de limiter l'accès aux données au personnel autorisé uniquement. Cela s'étend à des contrôles granulaires sur les bases de données, les applications et les systèmes d'exploitation.

- Chiffrement: Chiffrer les données personnelles à la fois en transit (par exemple, en utilisant le protocole Transport Layer Security/Secure Sockets Layer (TLS/SSL) pour les communications web, les VPN pour l'accès à distance) et au repos (par exemple, en chiffrant les bases de données, les systèmes de fichiers et les volumes de stockage à l'aide de l'algorithme AES-256 ou d'algorithmes puissants similaires). La gestion des clés est ici cruciale.

- Sécurité du réseau: Déployer des pare-feu robustes, des systèmes de détection/prévention des intrusions (IDS/IPS) et appliquer régulièrement des correctifs aux périphériques réseau, aux systèmes d'exploitation et aux applications afin d'empêcher tout accès non autorisé et toute cyberattaque. La segmentation et la micro-segmentation du réseau peuvent isoler davantage les données critiques.

- Sécurité des applications: Effectuer régulièrement des tests de sécurité (par exemple, tests de pénétration, analyse des vulnérabilités, tests de sécurité statiques/dynamiques des applications (SAST/DAST)) pour les applications web et mobiles afin d’identifier et de corriger les vulnérabilités (par exemple, OWASP Top 10) pouvant entraîner des fuites de données. Le développement et la gestion sécurisés des API sont également essentiels.

- Minimisation et conservation des données: Concevoir des systèmes et des processus permettant de collecter uniquement les données nécessaires (DPP1) et de mettre en œuvre des politiques automatisées de conservation des données afin d'effacer les données lorsqu'elles ne sont plus nécessaires, conformément à la DPP2 et à l'article 26 de la PDPO. Cela implique souvent des techniques de sécurisation des données.

- Sauvegarde et récupération: Mettre en œuvre des plans de sauvegarde et de reprise après sinistre robustes afin de garantir la disponibilité et l’intégrité des données en cas de perte, de corruption ou de défaillance du système. Il est essentiel de tester régulièrement ces plans.

- Plan d'intervention en cas d'incident: élaborer et tester régulièrement un plan complet d'intervention en cas de violation de données afin de détecter, contenir, enquêter et évaluer rapidement le risque de préjudice pour les personnes concernées, et, si nécessaire, informer les parties concernées (PCPD et personnes concernées).

- Journalisation et surveillance: Mettre en place une journalisation complète de toutes les activités d'accès aux systèmes et aux données, et surveiller en continu ces journaux à la recherche de comportements suspects ou d'incidents de sécurité. Les systèmes de gestion des informations et des événements de sécurité (SIEM) peuvent centraliser et analyser les journaux.

- Gestion des droits des personnes concernées: établir des procédures claires pour traiter les demandes d'accès aux données (DSAR) et les demandes de correction des données (DPP6) de manière rapide et sécurisée. Cela nécessite souvent des portails sécurisés ou des canaux de communication définis pour les personnes concernées.

- Gestion des risques liés aux tiers: veiller à ce que tous les sous-traitants tiers (par exemple, les fournisseurs de services cloud, les fournisseurs IT) engagés par l’utilisateur des données se conforment également aux exigences de la PDPO, généralement par le biais d’accords contractuels solides, d’une diligence raisonnable, d’audits de sécurité et d’une surveillance continue.

- Formation des employés: Former régulièrement les employés aux bonnes pratiques en matière de confidentialité des données, à l’importance de la conformité à la PDPO et à leurs responsabilités spécifiques dans le traitement des données personnelles, y compris la reconnaissance et le signalement des incidents de sécurité.

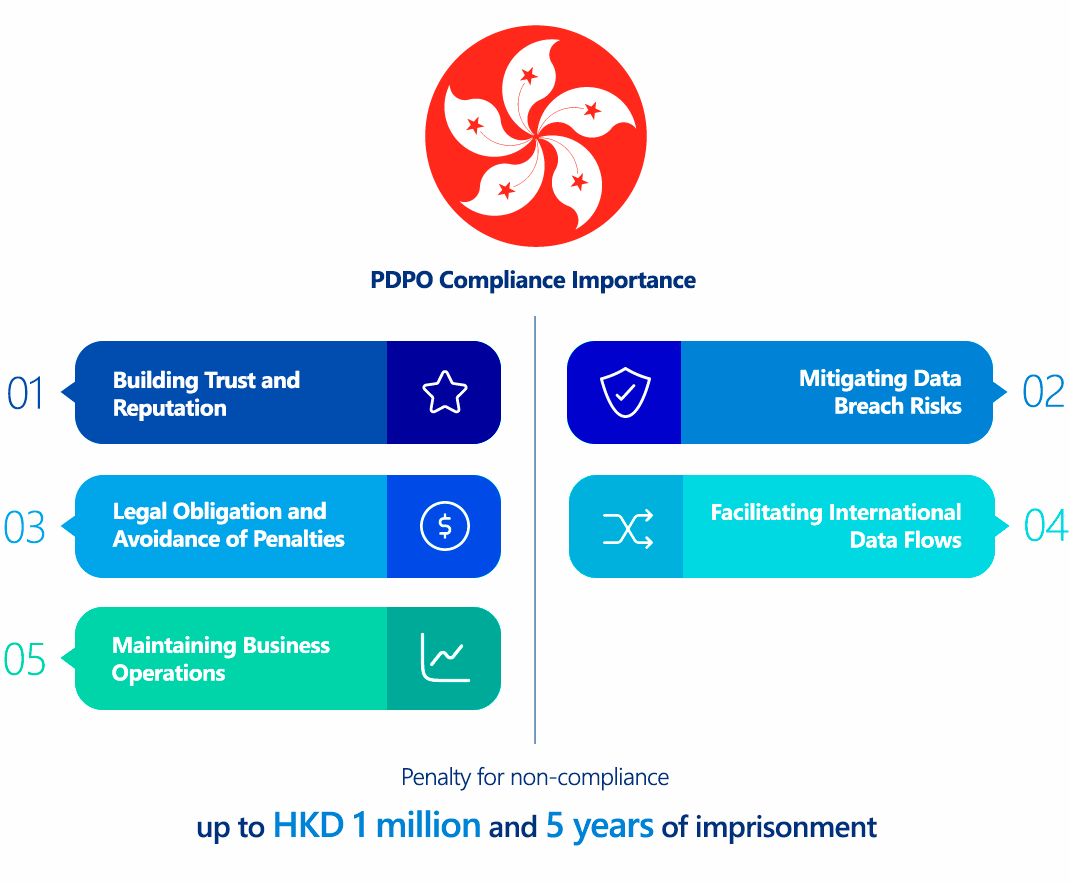

Pourquoi la conformité à la PDPO est-elle importante?

La conformité à la PDPO est cruciale pour plusieurs raisons:

- Obligation légale et évitement des sanctions: Le non-respect peut entraîner des amendes importantes, des peines d’emprisonnement et des poursuites judiciaires. Le PCPD peut émettre des avis de mise en conformité, qui, s’ils ne sont pas respectés, peuvent conduire à des sanctions pénales (amendes allant jusqu’à 100 000 HKD et deux ans d’emprisonnement pour les récidives). Les infractions telles que le doxxing encourent des peines encore plus sévères (jusqu’à 1 million de HKD et cinq ans d’emprisonnement).

- Instaurer la confiance et la réputation: démontrer un engagement en faveur de la protection des données favorise la confiance des clients, des partenaires et du public, renforçant la réputation et l'avantage concurrentiel de l'organisation.

- Atténuer les risques de violation des données: des mesures de conformité robustes, en particulier les contrôles de sécurité techniques, réduisent considérablement la probabilité et l'impact des violations de données, qui peuvent être coûteuses en termes de pertes financières, d'atteinte à la réputation et de responsabilités juridiques.

- Maintien des opérations commerciales: les violations de données peuvent perturber les opérations commerciales, entraînant des temps d'arrêt, des pertes de revenus et des efforts de récupération complexes. La conformité contribue à assurer la continuité des activités.

- Faciliter les flux internationaux de données: alors que les données circulent de plus en plus à l'international, le fait de démontrer des pratiques solides en matière de protection des données, telles que la conformité à la PDPO, peut faciliter les partenariats et le commerce avec des juridictions possédant des lois de confidentialité similaires, potentiellement simplifiant les accords de transfert de données.

Qui doit se conformer à la PDPO?

La PDPO s'applique largement aux «utilisateurs de données» qui contrôlent la collecte, la conservation, le traitement ou l'utilisation de données à caractère personnel dans ou en provenance de Hong Kong. Cela comprend:

- Toutes les organisations du secteur privé et public opérant à Hong Kong, quelle que soit leur taille ou leur secteur d'activité.

- Les organisations qui traitent les données personnelles d'individus à Hong Kong, même si le traitement a lieu en dehors de Hong Kong, tant que l'utilisateur des données est basé à Hong Kong.

- Les sous-traitants ne sont pas directement réglementés par la PDPO. Cependant, les utilisateurs de données sont tenus de s'assurer, par des moyens contractuels ou autres, que leurs sous-traitants respectent les exigences applicables en matière de conservation et de sécurité des données (DPP2 et DPP4).

Il existe des exemptions limitées, telles que les données conservées à des fins domestiques ou récréatives, ou certaines données liées à l'emploi sous certaines conditions.

Comparaison entre la PDPO et le RGPD

Bien que la PDPO et le règlement général sur la protection des données (RGPD) de l'UE visent tous deux à protéger les données à caractère personnel, ils présentent des différences notables, notamment en ce qui concerne leurs implications techniques:

| Caractéristique | Hong Kong PDPO | RGPD |

|---|---|---|

| Champ d'application territorial | S’applique aux utilisateurs de données qui contrôlent des données à Hong Kong ou provenant de Hong Kong. Extraterritorialité limitée en vertu du contrôle exercé par l’utilisateur de données à Hong Kong. | Extraterritorialité élargie: s'applique aux responsables du traitement ou aux sous-traitants offrant des biens ou services à des personnes concernées de l'UE ou surveillant leur comportement, quel que soit leur établissement. |

| Obligations du sous-traitant | Les sous-traitants de données ne sont pas directement réglementés. Les utilisateurs de données doivent s'assurer, par contrat ou par d'autres moyens, que les sous-traitants se conforment aux DPP2 et DPP4. | Les sous-traitants ont des obligations directes (par exemple, sécurité, tenue de registres, notification des violations, DPO le cas échéant) et peuvent être tenus responsables. |

| Notification obligatoire des violations | Aucune obligation de notification de violation (selon les dispositions actuellement en vigueur), mais le PCPD recommande fortement la notification volontaire. | Notification obligatoire à l’autorité de contrôle dans les 72 heures suivant la prise de connaissance d’une violation, sauf si celle-ci ne présente pas de risque pour les droits et libertés des personnes. Notification aux personnes concernées requise en cas de risque élevé. |

| Catégories de données sensibles | Pas de concept spécifique de «données personnelles sensibles», bien que le PCPD fournisse des orientations pour certains types de données (par exemple, les numéros de carte d'identité). | Définit les «catégories particulières de données à caractère personnel» (par exemple, la santé, l'origine raciale, les opinions politiques, l'orientation sexuelle) avec des conditions de traitement plus strictes. |

| Droits des personnes concernées | Droits d'accès et de rectification (DPP6). Aucun droit explicite à l'effacement («droit à l'oubli») ou à la portabilité des données. | Droits complets, y compris l'accès, la rectification, l'effacement, la limitation du traitement, la portabilité des données et l'opposition au traitement. |

| Principe de responsabilité | Implicite dans les DPP, en particulier la DPP4, qui exige «toutes les mesures pratiques» pour la sécurité. Moins explicite sur le «privacy by design» et le «privacy by default». | Principe explicite de «responsabilité». Exige une «protection des données par design et par défaut», imposant l’intégration proactive de la protection des données dans les systèmes et les processus. |

| Délégué à la protection des données (DPO) | Il n'y a pas d'obligation de nommer un délégué à la protection des données, mais la PCPD encourage la désignation d'une personne responsable. | DPO obligatoire pour les autorités publiques ou les organisations effectuant un suivi systématique à grande échelle ou un traitement de catégories spéciales de données. |

| Transferts transfrontaliers de données | L'article 33 limite les transferts transfrontaliers vers des juridictions offrant une «protection comparable», mais cet article n'est pas encore en vigueur. Les transferts sont généralement autorisés. | Règles plus strictes: transferts autorisés vers des pays «adéquats», avec des garanties appropriées (par exemple, clauses contractuelles types (SCCs), règles d'entreprise contraignantes (BCRs)), ou des dérogations spécifiques. |

| Sanctions | Amendes et peines d'emprisonnement pour non-respect des avis d'exécution, doxxing et infractions en matière de marketing direct. Amendes pouvant atteindre 1 million de dollars HK. | Amendes administratives nettement plus élevées (jusqu’à 20 millions d’euros ou 4 % du chiffre d’affaires annuel mondial, selon le montant le plus élevé) en cas d’infractions graves. Droit d’action privé pour les personnes concernées. |

| Focus sur les mesures techniques | «Toutes les mesures pratiques» pour la sécurité (DPP4). Se concentrer sur des mesures raisonnables en fonction du contexte et des dommages potentiels. | Plus prescriptif en matière de mesures techniques et organisationnelles (art. 32), notamment le chiffrement, la pseudonymisation, la résilience des systèmes et les tests réguliers. Met l’accent sur une approche fondée sur les risques. |

D’un point de vue technique, les organisations visant la conformité au RGPD se trouvent souvent largement conformes aux exigences techniques de sécurité du PDPO, car les normes du RGPD sont généralement plus strictes. Cependant, certaines nuances spécifiques, telles que les politiques de conservation des données et l’absence (pour l’instant) d’obligation de notification des violations dans le PDPO, nécessitent une attention particulière.

Comment garantir la conformité à la PDPO?

La conformité à la PDPO est un processus continu qui nécessite l'engagement de tous les niveaux d'une organisation. Voici les étapes clés avec leurs considérations techniques:

- Réalisez un audit et un inventaire complets des données:

- Technique: utiliser des outils de Discovery pour localiser toutes les données personnelles dans les systèmes (bases de données, serveurs de fichiers, stockage dans le cloud, terminaux). Cartographier les flux de données, en identifiant où les données sont collectées, stockées, traitées et transmises. Classer les données selon leur sensibilité.

- Organisationnel: documenter l’objectif de la collecte de chaque type de données, la période de conservation et les personnes ayant accès.

- Élaborer et mettre en œuvre des politiques et des procédures robustes en matière de confidentialité:

- Organisationnel: créez des politiques de confidentialité claires et transparentes (site web, interne) conformes aux DPP1 et DPP5. Mettez en place des procédures internes pour le traitement des données, la gestion du consentement et les demandes relatives aux droits des personnes concernées.

- Technique: mettre en œuvre des technologies de renforcement de la confidentialité (PET) telles que l'anonymisation ou la pseudonymisation, le cas échéant, afin de réduire au minimum les données identifiables. Veiller à ce que les formulaires du site web et des applications recueillent clairement le consentement et lient aux politiques de confidentialité.

- Renforcer les mesures de sécurité des données (DPP4):

- Systèmes de contrôle d'accès: implémenter des solutions de gestion des identités et des accès (IAM) avec authentification multifactorielle (MFA) pour tous les systèmes critiques. Appliquer le principe du moindre privilège (par exemple, en utilisant le contrôle d'accès basé sur les rôles (RBAC) et le contrôle d'accès basé sur les attributs (ABAC)). Réviser régulièrement et révoquer les accès si nécessaire.

- Chiffrement: déployer un chiffrement de bout en bout pour les données en transit (TLS 1.2+ pour le web/API, les VPN, les protocoles de transfert de fichiers sécurisés) et un chiffrement au repos pour les bases de données, le stockage et les sauvegardes. Mettre en œuvre des systèmes de gestion des clés robustes.

- Sécurité du réseau et des terminaux: utilisez des pare-feu, des pare-feu d'applications web (WAF), des systèmes de prévention des intrusions (IPS) et des solutions de détection et de réponse aux incidents (EDR). Gardez à jour les logiciels antivirus/anti-malware. Segmentez les réseaux pour isoler les données sensibles.

- Gestion des vulnérabilités: Mettre en œuvre un programme continu d'analyse des vulnérabilités et de gestion des correctifs pour tous les logiciels, systèmes d'exploitation et périphériques réseau. Effectuer régulièrement des tests de pénétration (internes et externes) et des audits de sécurité des applications et de l'infrastructure.

- Sécuriser le cycle de vie du développement logiciel (SSDLC): intégrer la sécurité à chaque phase du développement logiciel, de la conception au déploiement, y compris les pratiques de codage sécurisé, les revues de code et les tests de sécurité.

- Minimisation des données et automatisation de la conservation: concevoir des systèmes qui ne collectent que les champs de données nécessaires. Mettre en œuvre des politiques et mécanismes de suppression automatisée des données afin d’effacer de manière sécurisée les données dépassant leur période de conservation (par exemple, effacement cryptographique, dégaussage).

- Sécurité physique: sécurisez l'accès physique aux centres de données et au matériel stockant des données à caractère personnel.

- Mettez en place un plan de réponse aux violations de données:

- Technique: élaborer et tester un plan de réponse aux incidents incluant des procédures de détection, de confinement, d’éradication, de récupération et d’analyse post-incident. Mettre en œuvre des systèmes de gestion des informations et des événements de sécurité (SIEM) pour la détection en temps réel des menaces.

- Organisationnel: définissez clairement les rôles et responsabilités, les protocoles de communication (internes, PCPD, personnes concernées) et les processus d'examen juridique.

- Gérer les risques liés aux tiers:

- Organisationnelle: effectuez une vérification préalable approfondie de tous les fournisseurs tiers et prestataires de traitement des données. Intégrez des clauses spécifiques à la PDPO dans les contrats, les obligeant à respecter les principes de protection des données, notamment le DPP4.

- Technique: mettez en œuvre des évaluations de sécurité des fournisseurs, surveillez leur posture de sécurité et assurez-vous que des accords appropriés de traitement des données sont en place.

- Offrir une formation régulière aux employés:

- Organisationnel: Organisez des formations obligatoires et récurrentes sur la confidentialité et la sécurité des données pour tous les employés, en mettant l’accent sur leurs rôles et responsabilités en vertu de la PDPO. Incluez la sensibilisation au phishing et les pratiques de traitement sécurisé des données.

Conséquences de la non-conformité

Le PCPD applique activement le PDPO, et les conséquences d'une non-conformité peuvent être graves:

- Avis d'exécution: Le PCPD peut émettre des avis d'exécution enjoignant aux utilisateurs de données de prendre des mesures spécifiques pour remédier à une infraction à la PDPO ou la prévenir.

- Sanctions pénales:

- Non-respect d'une mise en demeure: une première condamnation peut entraîner une amende maximale de 50 000 HKD et deux ans d'emprisonnement. Les condamnations suivantes peuvent entraîner une amende de 100 000 HKD et deux ans d'emprisonnement, avec des amendes journalières pour infractions continues.

- Infractions liées au doxxing (depuis 2021): infractions pénales consistant à divulguer des données personnelles sans consentement afin de causer un préjudice. Peine maximale: amende de 1 million de dollars hongkongais et cinq ans d’emprisonnement. Le non-respect d’une injonction de cessation liée au doxxing entraîne des amendes et des peines d’emprisonnement similaires.

- Infractions en matière de marketing direct: le non-respect des exigences en matière de marketing direct peut entraîner des amendes pouvant atteindre 1 million de dollars hongkongais et cinq ans d’emprisonnement, en particulier si des données à caractère personnel sont transférées pour gain.

- Responsabilité civile: les personnes concernées qui subissent un préjudice (y compris un préjudice moral) en raison d'une violation de la PDPO peuvent demander une indemnisation dans le cadre d'une procédure civile.

- Atteinte à la réputation: les violations de données et la non-conformité peuvent gravement nuire à la réputation d’une organisation, entraînant une perte de confiance des clients, d’activités et de position concurrentielle.

- Perturbation des activités: les enquêtes, les procédures judiciaires et les conséquences d'une violation peuvent perturber considérablement les opérations commerciales.

Comment ImmuniWeb aide-t-il à se conformer à la PDPO?

ImmuniWeb, avec sa plateforme de tests de sécurité des applications (AST) et de gestion de la surface d'attaque (ASM) basée sur l'IA, peut aider considérablement les organisations à atteindre et à maintenir la conformité PDPO, en particulier en ce qui concerne les exigences techniques du DPP4 (sécurité des données).

Voici comment les offres d'ImmuniWeb contribuent:

ImmuniWeb effectue des tests de pénétration approfondis des API, mettant au jour des vulnérabilités telles que des endpoints non sécurisés, des authentifications cassées et des fuites de données, garantissant ainsi la conformité avec l’OWASP API Security Top 10.

Des analyses automatisées basées sur l'IA détectent les erreurs de configuration, les autorisations excessives et le chiffrement faible dans les API REST, SOAP et GraphQL, fournissant des conseils d'action pour remédier.

ImmuniWeb fournit des services de tests de pénétration applicatifs grâce à notre produit primé ImmuniWeb® On-Demand.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des applications (ASPM) permet de découvrir de manière proactive et continue l'ensemble de l'empreinte numérique d'une organisation, y compris les applications web, les API et les applications mobiles cachées, inconnues et oubliées.

ImmuniWeb détecte et surveille en permanence les actifs informatiques exposés (applications Web, API, services cloud), réduisant les angles morts et prévenant les violations grâce à une évaluation des risques en temps réel.

ImmuniWeb fournit des services de tests d'intrusion automatisés avec notre produit primé ImmuniWeb® Continuous.

Simule des attaques avancées sur les environnements AWS, Azure et GCP afin d'identifier les mauvaises configurations, les rôles IAM non sécurisés et les stockages exposés, conformément aux benchmarks CIS.

Automatise la détection des erreurs de configuration du cloud, des lacunes en matière de conformité (par exemple, PCI DSS, HIPAA) et du shadow IT, et propose des conseils de correction pour une infrastructure cloud résiliente.

Combine des simulations d'attaques basées sur l'IA et l'expertise humaine pour tester les défenses 24/7, en imitant des adversaires réels sans perturber les opérations.

Exécute des scénarios d'attaques automatisées pour valider les contrôles de sécurité, exposant les faiblesses des réseaux, des applications et des terminaux avant que les attaquants ne les exploitent.

Fournit un pentesting continu, renforcé par l’IA, pour identifier les nouvelles vulnérabilités après déploiement, garantissant une atténuation proactive des risques au-delà des audits ponctuels.

Hiérarchise et corrige les risques en temps réel en corrélant les informations sur les menaces avec les vulnérabilités des actifs, minimisant les fenêtres d'exploitation.

Surveille le Dark Web, les sites de paste et les forums de hackers à la recherche d'identifiants volés, de données divulguées et de menaces ciblées, permettant ainsi des mesures préemptives.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des données permet de détecter et de surveiller en continu les actifs numériques exposés à Internet, y compris les applications Web, les API, le stockage dans le cloud et les services réseau.

Analyse les marchés du Darknet à la recherche de données compromises sur les employés/clients, de propriété intellectuelle et de schémas frauduleux, et alerte les organisations en cas de violation.

Automatise l'analyse statique (SAST) et dynamique (DAST) des applications mobiles afin de détecter les vulnérabilités comme les secrets codés en dur ou les configurations TLS faibles.

Identifie les pare-feu mal configurés, les ports ouverts et les protocoles faibles sur les réseaux locaux et hybrides, renforçant les défenses.

Fournit des pentesting évolutifs, basés sur un abonnement, avec des rapports détaillés et un suivi des remédiations pour des workflows de sécurité agiles.

Détecte et accélère la suppression des sites de phishing usurpant votre marque, minimisant les atteintes à votre réputation et les pertes dues à la fraude.

Évalue la posture de sécurité des fournisseurs (par exemple, API exposées, logiciels périmés) afin de prévenir les attaques de la chaîne d'approvisionnement et d'assurer la conformité.

Simule des menaces persistantes avancées (APT) adaptées à votre secteur, testant les capacités de détection et de réponse face à des chaînes d’attaque réalistes.

Des tests manuels et automatisés permettent de détecter les failles SQLi, XSS et de logique métier dans les applications web, conformément au Top 10 OWASP et aux normes réglementaires.

Effectue des scans DAST continus pour détecter les vulnérabilités en temps réel, en s'intégrant aux pipelines CI/CD pour une efficacité DevSecOps.

En intégrant les solutions de test et de surveillance de sécurité basées sur l'IA d'ImmuniWeb, les organisations peuvent obtenir une vue claire et continue de leur posture en matière de cybersécurité, identifier et atténuer de manière proactive les risques liés aux données personnelles, et démontrer qu'elles ont pris «toutes les mesures pratiques possibles» pour se conformer aux exigences techniques de la PDPO de Hong Kong.

Liste des ressources officielles

Répondez aux exigences réglementaires grâce à la plateforme IA ImmuniWeb®.

ImmuniWeb peut également aider à se conformer à d'autres lois et réglementations en matière de protection des données:

Europe

RGPD de l'UE

DORA de l'UE

NIS 2 de l'UE

EU Cyber Resilience Act

Règlement européen sur l’intelligence artificielle

EU ePrivacy Directive

UK GDPR

FADP suisse

Circulaire FINMA 2023/1

Amérique du Nord et du Sud

Loi brésilienne sur la protection des données LGPD

CCPA Californie

Canada PIPEDA

Règlement de cybersécurité du DFS de New York

Loi SHIELD de New York

Règle de protection des données de la FTC américaine

HIPAA États-Unis

Moyen-Orient et Afrique

Loi sur la protection des données personnelles du Qatar

Loi sur la protection des données personnelles en Arabie saoudite

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Afrique du Sud Loi sur la protection des informations personnelles

Règlement des Émirats arabes unis sur la sécurité de l'information (1.1)

Loi des Émirats arabes unis sur la protection des données personnelles

Asie-Pacifique

Loi australienne sur la protection des données personnelles

Ordonnance sur la protection des données personnelles de Hong Kong

Loi indienne sur la protection des données personnelles

Loi japonaise sur la protection des informations personnelles

Loi sur la protection des données personnelles de Singapour