Conformité au Règlement européen sur la résilience opérationnelle numérique (DORA)

La loi européenne sur la résilience opérationnelle numérique (DORA) établit des exigences uniformes en matière de cybersécurité et de résilience opérationnelle pour les entités financières et leurs fournisseurs tiers critiques afin de garantir qu'elles puissent résister, répondre et se remettre des perturbations et menaces liées aux TIC.

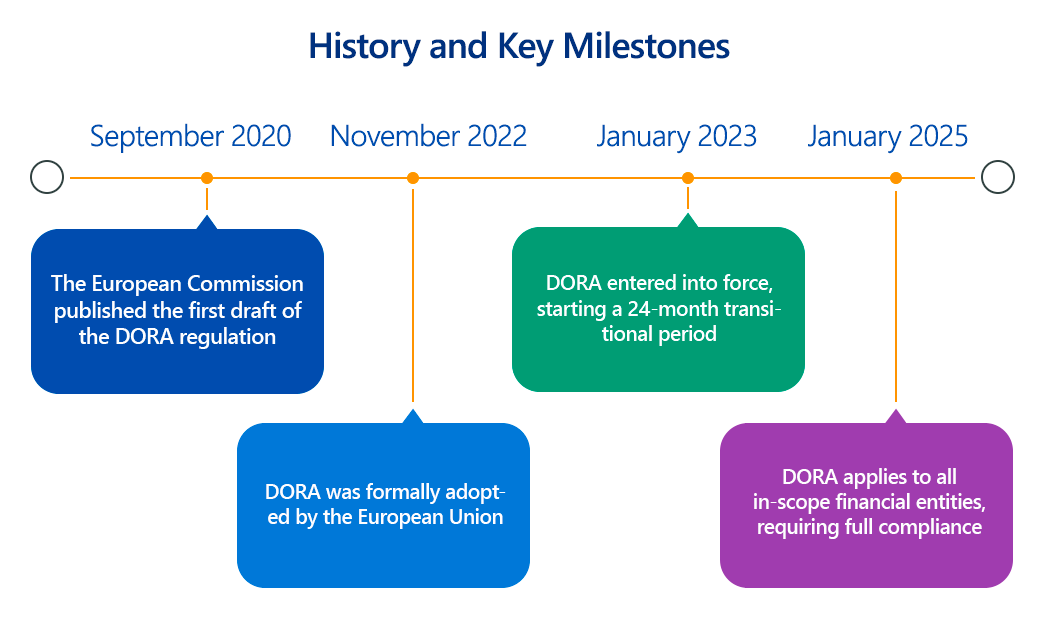

La loi européenne sur la résilience opérationnelle numérique (DORA), entrée en vigueur le 16 janvier 2023 et applicable à partir du 17 janvier 2025, représente une réglementation historique visant à renforcer la résilience opérationnelle numérique du secteur financier.

Conscient de la dépendance croissante des entités financières à l'égard des technologies de l'information et de la communication (TIC) et de l'interconnexion du paysage numérique, DORA introduit un cadre unifié et complet visant à garantir que les institutions financières puissent résister, réagir et se remettre des perturbations liées aux TIC.

Cet article examine en détail les exigences techniques de la DORA, son importance, son champ d’application et les étapes pratiques pour la conformité.

Aperçu de la loi européenne sur la résilience opérationnelle numérique (DORA)

La DORA est un règlement direct, ce qui signifie qu’il est directement applicable dans tous les États membres de l’UE sans nécessiter de transposition nationale. Son objectif principal est d’harmoniser et de renforcer la résilience opérationnelle numérique des entités financières, en garantissant la continuité et la stabilité des services financiers même en cas d’incidents ICT graves, notamment les cyberattaques, les pannes de système et les perturbations causées par des tiers.

La DORA aborde des aspects critiques de la gestion des risques liés aux TIC qui étaient auparavant fragmentés entre diverses lois et réglementations nationales. Elle introduit cinq piliers clés:

- Gestion des risques liés aux TIC: établit un cadre complet permettant aux entités financières d’identifier, de protéger, de détecter, de réagir et de récupérer des risques liés aux TIC.

- Gestion, classification et signalement des incidents liés aux TIC: établit des règles claires pour la gestion des incidents liés aux TIC, y compris leur classification selon leur importance et un cadre de signalement normalisé aux autorités compétentes.

- Tests de résilience opérationnelle numérique: impose des tests réguliers et complets des systèmes TIC, y compris des tests de pénétration basés sur les menaces (TLPT) pour certaines entités, afin d’identifier les faiblesses et d’évaluer la résilience.

- Gestion des risques liés aux tiers dans le domaine des TIC: introduit un cadre solide pour la gestion des risques associés aux prestataires tiers de services TIC, y compris les prestataires tiers critiques dans le domaine des TIC (CTPP) qui seront soumis à une surveillance directe par les autorités de contrôle de l'UE.

- Accords de partage d'informations: encourage les entités financières à partager les renseignements sur les cybermenaces et les informations sur les vulnérabilités au sein de communautés de confiance.

En unifiant ces domaines, la DORA vise à réduire la fragmentation, à renforcer la surveillance et à promouvoir un niveau cohérent et élevé de résilience opérationnelle numérique dans l’ensemble du secteur financier de l’UE.

Aspects clés de la conformité à la loi européenne sur la résilience opérationnelle numérique (DORA)

La DORA impose des exigences techniques et organisationnelles détaillées dans ses cinq piliers, exigeant une approche robuste de la part des entités financières et de leurs fournisseurs tiers essentiels de TIC:

- Cadre de gestion des risques liés aux TIC (chapitre II):

- Détails techniques: Les entités financières doivent mettre en place un cadre complet et bien documenté de gestion des risques liés aux TIC. Cela comprend:

- Identification: identification systématique de tous les actifs TIC, des fonctions critiques et des dépendances, y compris ceux de la chaîne d'approvisionnement. Cela nécessite des inventaires détaillés du matériel, des logiciels, des composants réseau, des flux de données et des services tiers.

- Protection et prévention: mise en œuvre de contrôles de sécurité techniques appropriés et proportionnés pour protéger les systèmes et les données TIC. Cela comprend des mécanismes d’authentification forts (par exemple, l’authentification multifactorielle - MFA, l’authentification adaptative), des contrôles d’accès robustes (par exemple, le contrôle d’accès basé sur les rôles - RBAC, principe du moindre privilège), le chiffrement des données (au repos et en transit à l’aide d’algorithmes de pointe tels que AES-256 et TLS 1.2+), la segmentation du réseau, les pare-feu, les systèmes de détection/prévention des intrusions (IDS/IPS) et les processus de gestion des correctifs pour tous les logiciels et firmwares. Les cycles de vie de développement sécurisé (SSDLC) doivent être intégrés dans l’acquisition et le développement de logiciels.

- Détection: mise en œuvre de mécanismes de surveillance continue des réseaux et des systèmes d'information afin de détecter les anomalies, les cyberincidents et les vulnérabilités. Cela implique le déploiement de systèmes de gestion des informations et des événements de sécurité (SIEM), de solutions de détection et de réponse aux incidents au niveau des terminaux (EDR) et de la journalisation en temps réel des événements liés à la sécurité.

- Réponse et reprise: Élaborer et mettre en œuvre des plans robustes de réponse aux incidents, de continuité des activités et de reprise après sinistre. Cela comprend la définition d’objectifs clairs en matière de Recovery Time Objectives (RTO) et de Recovery Point Objectives (RPO) pour les fonctions et données critiques, la garantie des capacités de sauvegarde et de restauration des données (par exemple, sauvegardes immuables, stockage hors site) et la mise en place de procédures documentées de communication en cas de crise.

- Apprentissage et évolution: examens et analyses post-incident afin d’identifier les causes profondes et de mettre en œuvre les enseignements tirés. Amélioration continue des processus de gestion des risques liés aux TIC en fonction des nouvelles menaces et vulnérabilités.

- Détails techniques: Les entités financières doivent mettre en place un cadre complet et bien documenté de gestion des risques liés aux TIC. Cela comprend:

- Gestion, classification et signalement des incidents liés aux TIC (chapitre III):

- Détails techniques: les entités doivent mettre en place des processus robustes pour gérer tous les incidents liés aux TIC. Cela comprend:

- Classification: mise en œuvre de critères techniques et de seuils de matérialité (à préciser dans les RTS) pour classer les incidents comme mineurs ou majeurs, et identifier les cybermenaces significatives. Cela impliquera l'analyse de facteurs tels que le nombre d'utilisateurs concernés, l'impact financier, les pertes de données, l'étendue géographique et la durée.

- Alerte précoce et signalement: délais stricts pour informer les autorités compétentes:

- Notification initiale: dans les 24 heures suivant la prise de connaissance d’un incident majeur lié aux TIC. Il s’agit d’un rapport préliminaire.

- Rapport intermédiaire: dans les 72 heures suivant la prise de connaissance d’un incident majeur, fournir une mise à jour sur l’incident, son impact et les mesures d’atténuation initiales.

- Rapport final: dans un délai d’un mois, un rapport complet détaillant la cause racine, l’impact et les mesures prises.

- Communication: procédures pour informer les clients, les utilisateurs des services et le public des incidents ayant un impact sur leurs services ou leurs données.

- Détails techniques: les entités doivent mettre en place des processus robustes pour gérer tous les incidents liés aux TIC. Cela comprend:

- Tests de résilience opérationnelle numérique (chapitre IV):

- Détails techniques: un programme complet de tests est obligatoire, comprenant:

- Tests de base: évaluations régulières (au moins une fois par an) des outils et systèmes TIC, y compris les évaluations de vulnérabilité, les évaluations de sécurité des logiciels open source, les évaluations de sécurité des réseaux, les analyses des lacunes et les tests basés sur des scénarios.

- Tests de pénétration axés sur les menaces (TLPT): pour les entités financières jugées «critiques» (par exemple, celles présentant un niveau élevé de risque lié aux TIC ou une importance systémique), des TLPT basés sur le cadre TIBER-EU sont requis tous les trois ans. Cela implique des exercices avancés de red teaming simulant des cyberattaques réelles, souvent nécessitant la participation de fournisseurs tiers critiques dans le domaine des TIC. La portée technique du TLPT doit couvrir les fonctions critiques, les systèmes TIC sous-jacents et les interfaces tierces pertinentes.

- Détails techniques: un programme complet de tests est obligatoire, comprenant:

- Gestion des risques des tiers en matière de TIC (chapitre V):

- Détails techniques: Les entités doivent gérer rigoureusement les risques provenant des fournisseurs de services TIC tiers. Cela comprend:

- Due Diligence: évaluations pré-contractuelles approfondies des cadres de gestion des risques ICT, des mesures de sécurité et des capacités de résilience opérationnelle des fournisseurs.

- Dispositions contractuelles: incluant des clauses contractuelles spécifiques couvrant la sécurité des TIC, le signalement des incidents, les droits d'audit et des accords de niveau de service (SLA) clairs concernant la résilience opérationnelle.

- Registre d'informations: tenir un registre exhaustif de tous les accords contractuels conclu avec des prestataires de services TIC tiers, en particulier pour les fonctions critiques ou importantes. Ce registre doit inclure des détails sur les services fournis, les données traitées et les lieux de prestation.

- Stratégies de sortie: Élaborer et tester régulièrement des stratégies de sortie pour les contrats de services TIC critiques afin d'assurer la continuité des services en cas de résiliation ou de défaillance d'un fournisseur.

- Surveillance des fournisseurs tiers de TIC critiques (CTPP): un nouveau cadre de surveillance européen pour les CTPP soumettra ces fournisseurs (désignés par les autorités européennes de surveillance - AES) à une surveillance directe et à d’éventuelles recommandations de la part des autorités de surveillance principales, que les entités financières devront prendre en considération.

- Détails techniques: Les entités doivent gérer rigoureusement les risques provenant des fournisseurs de services TIC tiers. Cela comprend:

- Arrangements de partage d'informations (chapitre VI):

- Détails techniques: Encourage la mise en place d'accords de partage d'informations au sein de communautés de confiance afin d'échanger des renseignements sur les cybermenaces (par exemple, les indicateurs de compromission - IoCs, les TTPs), les vulnérabilités et les techniques de défense. Cela nécessite des plateformes et des protocoles sécurisés pour l'échange d'informations.

Pourquoi la conformité à DORA est-elle importante?

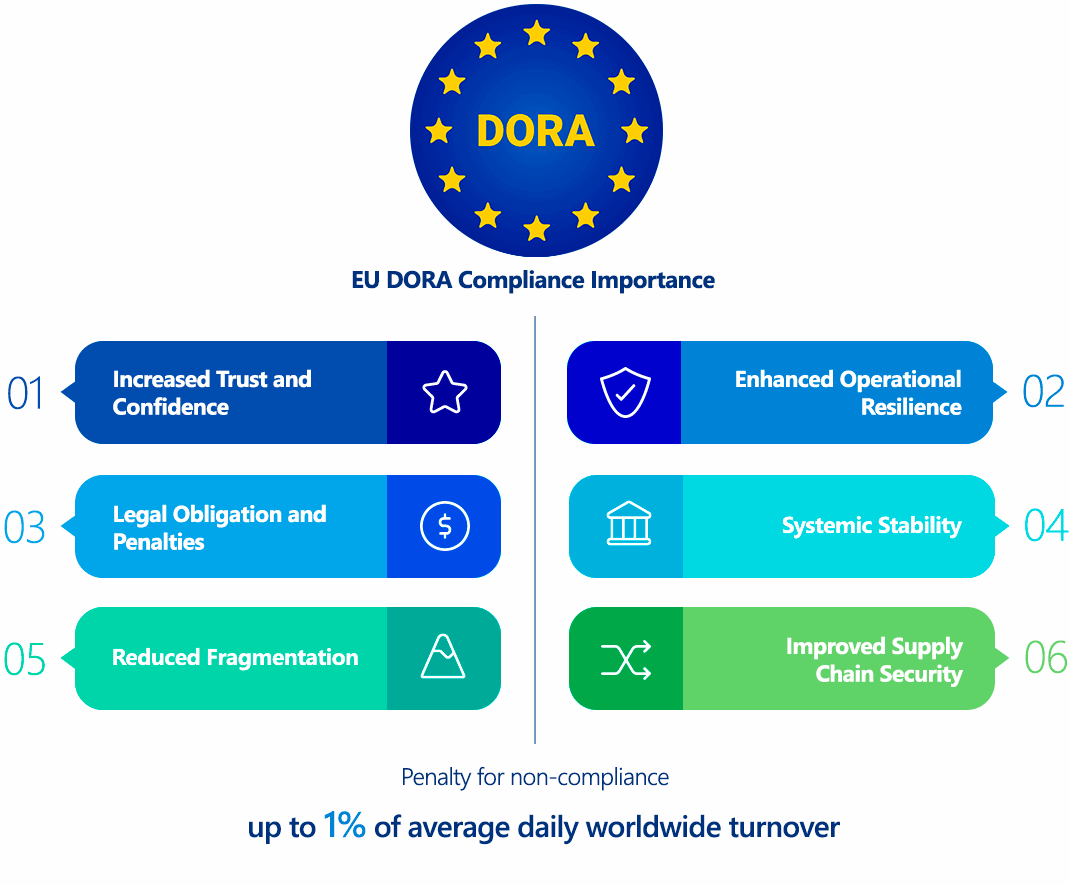

La conformité à la DORA est d'une importance capitale pour le secteur financier pour plusieurs raisons:

- Obligation légale et sanctions: la DORA est une réglementation contraignante prévoyant des sanctions financières importantes en cas de non-conformité. Ces sanctions peuvent atteindre un pourcentage du chiffre d’affaires annuel mondial, ce qui constitue un risque financier sérieux. En outre, les autorités compétentes peuvent émettre des ordres de conformité, mener des audits et même imposer des interdictions temporaires à la direction en cas de violations graves.

- Stabilité systémique: le haut degré d’interconnexion du secteur financier signifie qu’une perturbation des TIC au sein d’une entité peut se propager rapidement, menaçant la stabilité de l’ensemble du système financier. La DORA vise à prévenir de tels risques systémiques en renforçant la résilience numérique collective.

- Renforcement de la résilience opérationnelle: en imposant une approche holistique et rigoureuse de la gestion des risques liés aux TIC, la DORA oblige les entités financières à véritablement comprendre et renforcer leur capacité à résister, réagir et se remettre des perturbations numériques, garantissant ainsi la continuité des activités.

- Réduction de la fragmentation: la DORA remplace un patchwork de réglementations nationales par un cadre unifié à l'échelle de l'UE, simplifiant la conformité pour les entités financières opérant dans plusieurs États membres et favorisant une base de sécurité cohérente.

- Confiance accrue: une résilience opérationnelle numérique robuste renforce la confiance des clients, des investisseurs et du grand public dans le secteur des services financiers. Démontrer la conformité peut constituer un avantage concurrentiel.

- Amélioration de la sécurité de la chaîne d'approvisionnement: l'accent mis par la DORA sur la gestion des risques liés aux tiers répond à une vulnérabilité critique, car de nombreuses entités financières dépendent fortement de prestataires de services TIC externes. Cela permet de créer une chaîne d'approvisionnement numérique plus solide et plus transparente pour le secteur.

Qui doit se conformer à la loi européenne sur la résilience opérationnelle numérique (DORA)?

La DORA a un champ d’application large, couvrant un large éventail d’entités financières et, surtout, leurs prestataires de services TIC tiers essentiels. Le règlement s’applique:

Entités financières (environ 20 types):

- Établissements de crédit (banques)

- Établissements de paiement

- Établissements de monnaie électronique

- Entreprises d'investissement

- Prestataires de services de crypto-actifs (CASPs) et émetteurs de jetons liés à des actifs et de jetons de monnaie électronique

- Dépositaires centraux de titres

- Contreparties centrales

- Places de négociation

- Répertoires de transactions

- Entreprises d'assurance et de réassurance

- Intermédiaires d'assurance, intermédiaires de réassurance et intermédiaires d'assurance annexes

- Institutions de retraite professionnelle

- Gestionnaires de fonds d'investissement alternatifs

- Sociétés de gestion

- Prestataires de services de rapport de données

- Prestataires de services de financement participatif

- Répertoires de titrisation

Prestataires de services ICT tiers:

- Toute personne physique ou morale fournissant des services TIC (y compris des services numériques et de données) à des entités financières.

- Cela inclut les fournisseurs de services de cloud computing, les prestataires de services d’analyse de données, les fournisseurs de logiciels, les centres de données et les fournisseurs de services gérés.

- Les fournisseurs de services informatiques tiers critiques (CTPP) seront soumis à un cadre de surveillance dédié de l'UE, directement supervisé par un «superviseur principal» désigné par les autorités européennes de surveillance (AES).

La portée extraterritoriale de la DORA signifie qu'elle s'applique aux prestataires de services ICT tiers établis en dehors de l'UE s'ils fournissent des services à des entités financières au sein de l'UE.

Comparaison entre la loi européenne sur la résilience opérationnelle numérique (DORA) et le RGPD

Bien que le DORA et GDPR soient tous deux des règlements fondamentaux de l'UE qui traitent des risques et de la protection numériques, ils ont des finalités et une portée distinctes:

| Caractéristique | Loi européenne sur la résilience opérationnelle numérique (DORA) | RGPD |

|---|---|---|

| Objectif principal | Garantir la résilience opérationnelle numérique des entités financières et de leurs prestataires de services TIC tiers contre toutes les perturbations liées aux TIC. | Protéger les données personnelles et la vie privée des individus, quel que soit le secteur ou la technologie. |

| Champ d'application | S’applique spécifiquement au secteur financier et à sa chaîne d’approvisionnement en TIC. Se concentre sur la continuité et la sécurité des services financiers essentiels. | S'applique à toute organisation qui traite les données à caractère personnel de résidents de l'UE, dans tous les secteurs. Se concentre sur les personnes concernées et leurs droits (par exemple, accès, rectification, effacement). |

| Aspects techniques | Imposer des mesures techniques spécifiques pour la gestion des risques liés aux TIC (par exemple, évaluations complètes des risques, TLPT, développement sécurisé, gestion des incidents, continuité des activités, sécurité de la chaîne d'approvisionnement, authentification forte, cryptage). | Nécessite des «mesures techniques et organisationnelles appropriées» pour protéger les données à caractère personnel (par exemple, cryptage des données à caractère personnel, pseudonymisation, minimisation des données, contrôles d’accès, tests de sécurité réguliers, protection des données dès la conception). |

| Déclaration d'incident | Signaler les incidents majeurs liés aux TIC (affectant les services ou systèmes financiers) aux autorités compétentes. | Signaler les violations de données à caractère personnel aux autorités chargées de la protection des données (APD) et, dans les cas à haut risque, aux personnes concernées. |

| Overlaps | Si un incident lié aux TIC (champ d’application de la DORA) entraîne la compromission de données à caractère personnel, il constituera probablement également une violation de données à caractère personnel au sens du RGPD. L’accent mis par la DORA sur la sécurité des TIC soutient directement la conformité au RGPD en fournissant la résilience opérationnelle nécessaire pour protéger les données à caractère personnel. | Les exigences du RGPD en matière de sécurité des données nécessitent des mesures de cybersécurité robustes, dont beaucoup sont explicitement imposées par la DORA aux entités financières. La DORA aide ces entités à mettre en œuvre les contrôles nécessaires pour remplir leurs obligations de sécurité en matière de données personnelles conformément au RGPD. |

| Sanctions | Jusqu’à un pourcentage du chiffre d’affaires annuel mondial (montants exacts dans le RTS/ITS), avec des amendes journalières potentielles pour les CTPP. | Jusqu’à 20 millions d’euros ou 4 % du chiffre d’affaires annuel mondial. |

En substance, la DORA est une réglementation sectorielle spécifique au secteur financier qui s'appuie sur des principes généraux de cybersécurité (tels que ceux énoncés dans la NIS2) pour garantir la continuité opérationnelle, tandis que le RGPD est une réglementation transversale axée spécifiquement sur la protection des données personnelles. Pour les entités financières, la conformité à la DORA contribuera de manière significative à leur capacité à répondre aux exigences de sécurité prévues par le RGPD.

Comment garantir la conformité à la loi européenne sur la résilience opérationnelle numérique (DORA)?

La mise en conformité avec la directive DORA exige un effort complet, intégré et continu à l'échelle de l'environnement ICT de l'organisation. Voici une feuille de route technique:

- Analyse des lacunes et évaluation de l'impact DORA:

- Étape technique: procéder à une évaluation détaillée de votre cadre existant de gestion des risques ICT, de vos processus de gestion des incidents, de vos capacités de test de résilience et de votre gestion des risques liés aux tiers par rapport aux exigences de la DORA.

- Détails techniques: Identifiez tous les systèmes, applications et infrastructures TIC critiques qui soutiennent des fonctions essentielles ou importantes. Cartographiez les flux de données, les dépendances et les interconnexions. Utilisez des méthodologies d'évaluation des risques pour identifier les lacunes de vos contrôles de sécurité actuels (par exemple, systèmes non patchés, authentification faible, absence de segmentation du réseau, cryptage insuffisant, plans de réponse aux incidents obsolètes, visibilité limitée sur les risques liés aux tiers). Priorisez ces lacunes en fonction de leur impact potentiel sur la résilience opérationnelle et la conformité à la directive DORA.

- Mettre en place un cadre solide de gestion des risques liés aux TIC:

- Étape technique: concevoir et mettre en œuvre un cadre holistique englobant identification, protection, détection, réponse et récupération.

- Détails techniques:

- Identification: mettre en œuvre la gestion des actifs informatiques (ITAM) et les bases de données de gestion des configurations (CMDB) afin de maintenir un inventaire complet et en temps réel de tous les matériels, logiciels et services. Recueillir régulièrement des informations sur les menaces afin de comprendre les cybermenaces émergentes pertinentes pour votre secteur.

- Protection et prévention: déployez des technologies de sécurité avancées: pare-feu de nouvelle génération, pare-feu d'applications web (WAF), systèmes de détection/prévention des intrusions (IDS/IPS), solutions de prévention des pertes de données (DLP), plateformes robustes de détection et de réponse aux incidents (EDR) ou de détection et de réponse étendues (XDR). Mettez en œuvre le contrôle d'accès au réseau (NAC) et la micro-segmentation pour limiter les mouvements latéraux. Appliquez des contrôles cryptographiques rigoureux (par exemple, modules validés FIPS 140-2 pour le chiffrement, gestion sécurisée des clés à l'aide de HSM). Mettez en œuvre des pratiques SSDLC (Secure Software Development Lifecycle) pour toutes les applications développées en interne, y compris des normes de codage sécurisées, des revues de code régulières et des tests de sécurité automatisés (SAST, DAST, IAST).

- Détection: déployez des systèmes de gestion des informations et des événements de sécurité (SIEM) dotés de capacités d’agrégation et de corrélation des journaux. Mettez en œuvre des plateformes d’orchestration, d’automatisation et de réponse en matière de sécurité (SOAR) pour une réponse automatisée aux menaces détectées. Mettez en place des capacités de surveillance de la sécurité 24 heures sur 24, 7 jours sur 7 (par exemple, un centre d’opérations de sécurité - SOC).

- Réponse et reprise: élaborez des plans d’intervention détaillés et techniquement précis pour divers scénarios (par exemple, ransomware, violation de données, DDoS). Mettez en œuvre des solutions automatisées de sauvegarde et de reprise avec des RTO/RPO validés. Testez régulièrement les procédures de basculement et de reprise après sinistre dans des environnements isolés.

- Mettre en œuvre une gestion et un signalement complets des incidents:

- Étape technique: établir des procédures internes claires pour la gestion des incidents liés aux TIC, de la détection à la résolution et au rapport.

- Détails techniques: Définir des critères techniques pour la classification des incidents en fonction des seuils de matérialité de la DORA (une fois finalisés). Mettre en place des systèmes d'alerte automatisés pour informer immédiatement les équipes et parties prenantes concernées dès la détection d'un événement significatif. Élaborer des procédures claires de collecte des données relatives aux incidents nécessaires pour les rapports DORA (par exemple, détails techniques de la compromission, analyse d'impact, mesures de mitigation prises). Veiller à ce que des systèmes soient en place pour générer les rapports initiaux, intermédiaires et finaux requis dans les délais impartis.

- Développer un programme solide de tests de résilience opérationnelle numérique:

- Étape technique: Concevoir et exécuter un programme de tests multicouche.

- Détails techniques:

- Tests de base: effectuez régulièrement des évaluations automatisées et manuelles de vulnérabilités, des tests de pénétration et des audits de configuration sur tous les systèmes TIC. Effectuez des tests basés sur des scénarios pour simuler divers événements perturbateurs (par exemple, coupures de courant, pannes de réseau, attaques DDoS).

- Tests de pénétration axés sur les menaces (TLPT): Pour les entités critiques, faites appel à des prestataires TLPT qualifiés et indépendants (équipes rouges) pour mener des simulations avancées basées sur des renseignements pertinents sur les menaces (par exemple, le cadre TIBER-EU). Assurez-vous que les CTPP participent à ces tests lorsque leurs services soutiennent des fonctions critiques. Corrigez toutes les faiblesses identifiées et démontrez une amélioration continue.

- Renforcez la gestion des risques liés aux tiers dans le domaine des TIC:

- Étape technique: mettre en œuvre un cadre rigoureux pour gérer les risques liés aux tiers dans les TIC tout au long du cycle de vie.

- Détails techniques: Effectuez une vérification technique approfondie des fournisseurs de services TIC tiers potentiels, en évaluant leur posture en matière de cybersécurité, leurs capacités de résilience opérationnelle et leur conformité aux exigences DORA. Intégrez des clauses spécifiques relatives à la sécurité des TIC, des droits d'audit (y compris des capacités d'audit à distance) et des SLA détaillés dans les contrats. Tenez à jour un «registre d'informations» centralisé et continuellement mis à jour pour tous les contrats de services TIC, y compris l'identification des fonctions critiques et les détails de la sous-traitance. Élaborez et testez des stratégies de sortie techniques pour les services critiques afin de garantir une migration ou une continuité sans heurts en cas de défaillance du fournisseur. Surveillez activement les performances en matière de cybersécurité et l'historique des incidents des tiers critiques.

- Faciliter le partage d'informations:

- Étape technique: mettre en place des mécanismes de partage d'informations sécurisés et responsables.

- Détails techniques: Participez aux centres de partage et d'analyse d'informations (ISAC) spécifiques à votre secteur ou à des communautés de confiance. Mettez en place des plateformes sécurisées pour échanger des informations sur les cybermenaces, les indicateurs de compromission (IoCs) et les techniques de défense, en veillant à anonymiser ou agréger les données lorsque nécessaire.

Conséquences de la non-conformité à la loi européenne sur la résilience opérationnelle numérique (DORA)

Les sanctions en cas de non-conformité à la DORA sont sévères et conçues pour agir comme un puissant dissuasif:

- Amendes administratives importantes: bien que les amendes maximales spécifiques soient à préciser dans les mesures de niveau 2 (RTS/ITS), elles devraient être substantielles, pouvant atteindre un pourcentage du chiffre d’affaires annuel mondial d’une entreprise, comme pour le RGPD. Pour les fournisseurs tiers de TIC critiques, les autorités de contrôle principales peuvent imposer des astreintes journalières en cas de non-respect de leurs recommandations, jusqu’à 1 % du chiffre d’affaires quotidien moyen mondial du fournisseur au cours de l’exercice financier précédent, pour une durée maximale de six mois.

- Mesures de surveillance et d’intervention: les autorités compétentes peuvent imposer une série de sanctions non-monétaires, notamment:

- Ordonner aux entités financières ou aux CTPP de prendre des mesures spécifiques pour remédier aux lacunes.

- Exiger des audits de sécurité obligatoires ou des examens par des experts.

- Suspension ou interdiction de l’utilisation de certains services ou produits TIC.

- Publier des déclarations publiques identifiant les entités non conformes.

- Atteinte à la réputation: la non-conformité et, plus encore, les perturbations opérationnelles dues à un manque de résilience peuvent gravement nuire à la réputation d'une entité financière, éroder la confiance des clients et entraîner une perte d'activité.

- Perturbations opérationnelles et pertes financières: la principale conséquence d'une résilience insuffisante est la perturbation effective des services, entraînant des pertes financières directes, des coûts de rétablissement et des responsabilités potentielles envers les clients ou les acteurs du marché affectés.

- Contrôles et audits renforcés: les entités non conformes seront probablement soumises à des contrôles renforcés, à des audits plus fréquents et à des exigences de reporting plus contraignantes de la part des régulateurs.

Comment ImmuniWeb aide à se conformer à la loi européenne sur la résilience opérationnelle numérique (DORA)

ImmuniWeb, avec sa plateforme de tests de sécurité des applications (AST) et de gestion de la surface d’attaque (ASM) alimentée par l’IA, fournit des capacités techniques cruciales qui aident directement les entités financières à atteindre et à maintenir la conformité avec plusieurs aspects clés de la directive DORA de l’UE, notamment en ce qui concerne la gestion des risques liés aux TIC, les tests de résilience opérationnelle numérique et le développement de systèmes sécurisés.

Voici comment ImmuniWeb aide spécifiquement à la conformité DORA:

ImmuniWeb effectue des tests de pénétration approfondis des API, mettant au jour des vulnérabilités telles que des endpoints non sécurisés, des authentifications cassées et des fuites de données, garantissant ainsi la conformité avec l’OWASP API Security Top 10.

Des analyses automatisées basées sur l'IA détectent les erreurs de configuration, les autorisations excessives et le chiffrement faible dans les API REST, SOAP et GraphQL, fournissant des conseils d'action pour remédier.

ImmuniWeb fournit des services de tests de pénétration applicatifs grâce à notre produit primé ImmuniWeb® On-Demand.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des applications (ASPM) permet de découvrir de manière proactive et continue l'ensemble de l'empreinte numérique d'une organisation, y compris les applications web, les API et les applications mobiles cachées, inconnues et oubliées.

ImmuniWeb détecte et surveille en permanence les actifs informatiques exposés (applications Web, API, services cloud), réduisant les angles morts et prévenant les violations grâce à une évaluation des risques en temps réel.

ImmuniWeb fournit des services de tests d'intrusion automatisés avec notre produit primé ImmuniWeb® Continuous.

Simule des attaques avancées sur les environnements AWS, Azure et GCP afin d'identifier les mauvaises configurations, les rôles IAM non sécurisés et les stockages exposés, conformément aux benchmarks CIS.

Automatise la détection des erreurs de configuration du cloud, des lacunes en matière de conformité (par exemple, PCI DSS, HIPAA) et du shadow IT, et propose des conseils de correction pour une infrastructure cloud résiliente.

Combine des simulations d'attaques basées sur l'IA et l'expertise humaine pour tester les défenses 24/7, en imitant des adversaires réels sans perturber les opérations.

Exécute des scénarios d'attaques automatisées pour valider les contrôles de sécurité, exposant les faiblesses des réseaux, des applications et des terminaux avant que les attaquants ne les exploitent.

Fournit un pentesting continu, renforcé par l’IA, pour identifier les nouvelles vulnérabilités après déploiement, garantissant une atténuation proactive des risques au-delà des audits ponctuels.

Hiérarchise et corrige les risques en temps réel en corrélant les informations sur les menaces avec les vulnérabilités des actifs, minimisant les fenêtres d'exploitation.

Surveille le Dark Web, les sites de paste et les forums de hackers à la recherche d'identifiants volés, de données divulguées et de menaces ciblées, permettant ainsi des mesures préemptives.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des données permet de détecter et de surveiller en continu les actifs numériques exposés à Internet, y compris les applications Web, les API, le stockage dans le cloud et les services réseau.

Analyse les marchés du Darknet à la recherche de données compromises sur les employés/clients, de propriété intellectuelle et de schémas frauduleux, et alerte les organisations en cas de violation.

Automatise l'analyse statique (SAST) et dynamique (DAST) des applications mobiles afin de détecter les vulnérabilités comme les secrets codés en dur ou les configurations TLS faibles.

Identifie les pare-feu mal configurés, les ports ouverts et les protocoles faibles sur les réseaux locaux et hybrides, renforçant les défenses.

Fournit des pentesting évolutifs, basés sur un abonnement, avec des rapports détaillés et un suivi des remédiations pour des workflows de sécurité agiles.

Détecte et accélère la suppression des sites de phishing usurpant votre marque, minimisant les atteintes à votre réputation et les pertes dues à la fraude.

Évalue la posture de sécurité des fournisseurs (par exemple, API exposées, logiciels périmés) afin de prévenir les attaques de la chaîne d'approvisionnement et d'assurer la conformité.

Simule des menaces persistantes avancées (APT) adaptées à votre secteur, testant les capacités de détection et de réponse face à des chaînes d’attaque réalistes.

Des tests manuels et automatisés permettent de détecter les failles SQLi, XSS et de logique métier dans les applications web, conformément au Top 10 OWASP et aux normes réglementaires.

Effectue des scans DAST continus pour détecter les vulnérabilités en temps réel, en s'intégrant aux pipelines CI/CD pour une efficacité DevSecOps.

En conclusion, ImmuniWeb constitue un puissant outil technique pour la conformité à l’Acte DORA, notamment dans les domaines critiques de l’évaluation continue des risques ICT, des tests de sécurité robustes et des pratiques de développement sécurisées, tous essentiels pour atteindre la résilience opérationnelle numérique exigée par l’Acte.

Liste des ressources officielles

Répondez aux exigences réglementaires grâce à la plateforme IA ImmuniWeb®.

ImmuniWeb peut également aider à se conformer à d'autres lois et réglementations en matière de protection des données:

Europe

RGPD de l'UE

DORA de l'UE

NIS 2 de l'UE

EU Cyber Resilience Act

Règlement européen sur l’intelligence artificielle

EU ePrivacy Directive

UK GDPR

FADP suisse

Circulaire FINMA 2023/1

Amérique du Nord et du Sud

Loi brésilienne sur la protection des données LGPD

CCPA Californie

Canada PIPEDA

Règlement de cybersécurité du DFS de New York

Loi SHIELD de New York

Règle de protection des données de la FTC américaine

HIPAA États-Unis

Moyen-Orient et Afrique

Loi sur la protection des données personnelles du Qatar

Loi sur la protection des données personnelles en Arabie saoudite

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Afrique du Sud Loi sur la protection des informations personnelles

Règlement des Émirats arabes unis sur la sécurité de l'information (1.1)

Loi des Émirats arabes unis sur la protection des données personnelles

Asie-Pacifique

Loi australienne sur la protection des données personnelles

Ordonnance sur la protection des données personnelles de Hong Kong

Loi indienne sur la protection des données personnelles

Loi japonaise sur la protection des informations personnelles

Loi sur la protection des données personnelles de Singapour