Conformité à la loi SHIELD de New York

La loi SHIELD de New York exige des entreprises qui collectent des données privées sur les résidents de New York de mettre en œuvre des mesures de sécurité cybernétique raisonnables et impose la notification rapide des violations.

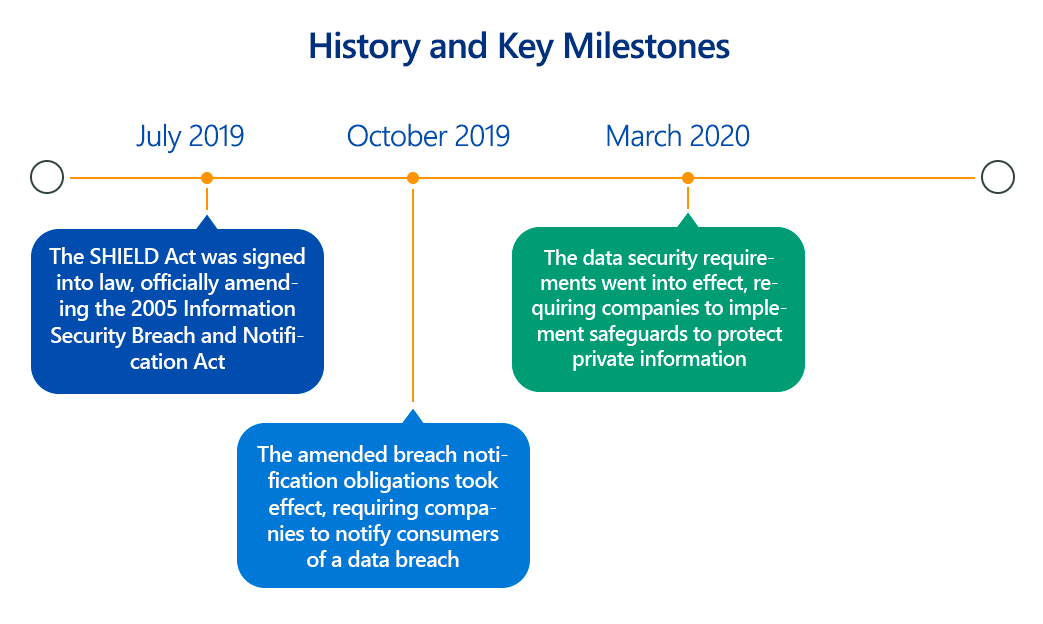

Dans un monde de plus en plus numérisé, les violations de données constituent une menace constante pour la vie privée et la sécurité financière. Reconnaissant la nécessité de protections plus solides que celles offertes par les lois existantes, l'État de New York a adopté en 2019 la loi Stop Hacks and Improve Electronic Data Security Act (SHIELD Act).

Cette loi historique a considérablement élargi la portée des données protégées, élargi la définition d'une violation de données et, surtout, imposé des «mesures de sécurité raisonnables» à toute entité traitant les informations privées des résidents de New York.

Aperçu de la loi SHIELD de New York

La loi SHIELD modifie la loi générale sur les entreprises et la loi sur les technologies de l'État de New York, dans le but de moderniser les exigences en matière de sécurité des données et de notification des violations. Ses principaux objectifs sont les suivants:

- Élargir la définition des «informations privées»: au-delà des seules données financières et numéros de sécurité sociale, elle inclut désormais un éventail plus large d'identifiants personnels.

- Élargir la définition d'une «violation de données»: elle ne nécessite plus l'acquisition de données, mais inclut désormais l'accès non autorisé à des données informatisées, s'alignant sur les méthodologies modernes de cyberattaques où les données peuvent être consultées ou modifiées sans être exfiltrées explicitement.

- Imposer des «mesures de sécurité raisonnables»: il s'agit d'un changement majeur, qui oblige les entreprises à mettre en œuvre de manière proactive des mesures de sécurité administratives, techniques et physiques afin de protéger les informations privées.

- Extension de la portée extraterritoriale: la loi s'applique à toute personne ou entreprise qui possède ou licence des données informatisées contenant des informations privées d’un résident de New York, quel que soit l’emplacement de l’entreprise.

Essentiellement, la loi SHIELD est une mesure proactive de l'État de New York pour protéger ses résidents contre la menace croissante du vol d'identité et de l'utilisation abusive des données.

Aspects clés de la conformité à la loi SHIELD de New York?

La conformité à la loi SHIELD repose sur deux piliers principaux: le renforcement de la sécurité des données et l’élargissement des notifications de violation.

- Exigences renforcées en matière de sécurité des données (mesures de sécurité raisonnables):

La loi exige des «mesures de sécurité administratives, techniques et physiques raisonnables». Bien qu'elle ne prescrive pas de technologies ou de méthodologies spécifiques, elle donne des exemples illustratifs.

- Mesures de protection administratives: elles concernent les pratiques de gestion interne d'une organisation et comprennent:

- Détails techniques: désigner un ou plusieurs employés pour coordonner le programme de sécurité, identifier les risques internes et externes prévisibles (nécessitant des évaluations techniques des risques), évaluer la suffisance des mesures de protection actuelles, former et gérer les employés en matière de pratiques de sécurité (y compris la formation technique en sécurité), sélectionner des prestataires de services capables de maintenir des mesures de protection appropriées (évaluations techniques des risques liés aux fournisseurs), et adapter le programme de sécurité en fonction des changements commerciaux ou des nouvelles circonstances.

- Mesures de protection techniques: celles-ci sont les plus exigeantes sur le plan technique et comprennent:

- Détails techniques:

- Évaluation des risques dans la conception des réseaux et des logiciels: cela nécessite des examens approfondis de l’architecture de sécurité, des pratiques de codage sécurisé et des tests de sécurité statiques/dynamiques (SAST/DAST) pour les applications personnalisées.

- Évaluation des risques liés au traitement, à la transmission et au stockage des informations: cela nécessite un mappage robuste des données, le chiffrement des données au repos et en transit (par exemple, AES-256 pour le stockage, TLS 1.2+ pour la communication réseau) et une gestion sécurisée des clés.

- Détection, prévention et réponse aux attaques ou aux défaillances du système: mise en œuvre de systèmes de détection/prévention des intrusions (IDS/IPS), de solutions de gestion des informations et des événements de sécurité (SIEM) pour la journalisation centralisée et la détection des anomalies, de protections avancées contre les logiciels malveillants et d’un plan de réponse aux incidents bien défini.

- Tester et contrôler régulièrement l'efficacité des contrôles, systèmes et procédures clés: cela nécessite notamment une analyse continue des vulnérabilités et des tests de pénétration réguliers de tous les systèmes qui stockent, traitent ou transmettent des informations privées.

- Détails techniques:

- Mesures de protection physiques: elles consistent à contrôler l'accès physique aux systèmes et aux données.

- Détails techniques: évaluation des risques liés au stockage et à l'élimination des informations (par exemple, protocoles de suppression sécurisée des données), détection, prévention et réponse aux intrusions (par exemple, contrôles d'accès physiques tels que scanners biométriques, systèmes de surveillance), protection contre les accès non autorisés pendant ou après la collecte, le transport, la destruction ou l'élimination (par exemple, chaîne de custody sécurisée pour les supports physiques), et élimination sécurisée des informations privées dans un délai raisonnable après qu'elles ne sont plus nécessaires (par exemple, déchiquetage, démagnétisation, effacement cryptographique).

- Mesures de protection administratives: elles concernent les pratiques de gestion interne d'une organisation et comprennent:

- Définition élargie des «informations privées»:

La loi définit désormais les «informations privées» comme suit:

- Informations personnelles (par exemple, nom, numéro ou autre identifiant) combinées avec:

- Numéro de sécurité sociale.

- Numéro de permis de conduire ou numéro de carte d’identité.

- Numéro de compte, numéro de carte de crédit ou de débit, associé à tout code de sécurité, code d'accès ou mot de passe requis permettant d'accéder au compte financier d'une personne.

- Informations biométriques (par exemple, empreintes digitales, empreintes vocales, image de la rétine ou de l’iris) utilisées à des fins d’authentification.

- Un nom d'utilisateur ou une adresse e-mail associés à un mot de passe ou à une question et réponse de sécurité permettant d'accéder à un compte en ligne.

- Plus important encore, à compter du 21 mars 2025, la définition a été étendue pour inclure les informations médicales et les informations d'assurance maladie.

- Informations personnelles (par exemple, nom, numéro ou autre identifiant) combinées avec:

- Définition élargie de la «violation de la sécurité»:

Une «violation» comprend désormais non seulement l’acquisition non autorisée de données informatisées, mais également l’accès non autorisé qui compromet la sécurité, la confidentialité ou l’intégrité des informations privées. Cela signifie que même si les données ne sont pas volées, mais qu’une partie non autorisée y a eu accès, cela peut constituer une violation.

- Exigences renforcées en matière de notification des violations:

En cas de violation, les entités doivent informer les résidents new-yorkais concernés «dans les meilleurs délais et sans retard injustifié». La notification doit également être adressée au procureur général de New York, au département d'État et à la police de l'État de New York. La loi précise des exigences spécifiques en matière de contenu pour les notifications de violation, notamment les coordonnées des agences étatiques et fédérales concernées. Il est important de noter que les notifications par e-mail ne sont généralement pas autorisées si les informations compromises incluent une adresse e-mail et le mot de passe correspondant.

Pourquoi est-il important de se conformer à la loi SHIELD de New York?

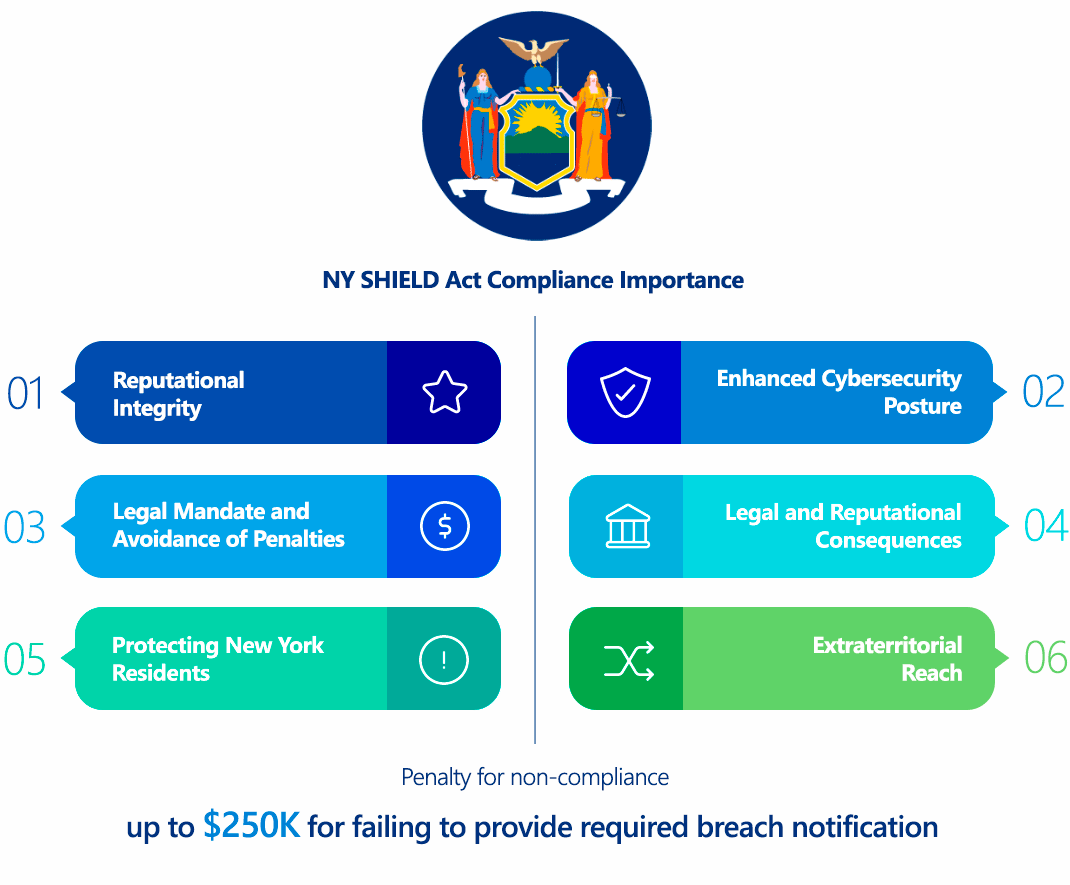

La conformité au SHIELD Act est essentielle pour plusieurs raisons:

- Protection des résidents de New York: cette loi vise essentiellement à protéger la confidentialité et la sécurité des informations sensibles appartenant aux résidents de New York, en atténuant les risques d'usurpation d'identité et de fraude.

- Obligation légale et évitement des sanctions: il s'agit d'une obligation légale. Le non-respect peut entraîner des amendes financières importantes et des poursuites judiciaires de la part du procureur général.

- Renforcement de la cybersécurité: l’exigence de «mesures de sécurité raisonnables» oblige les organisations à adopter des pratiques de cybersécurité proactives et robustes, ce qui renforce la sécurité globale, indépendamment des obligations réglementaires. Cela signifie une meilleure protection contre les cyberattaques sophistiquées.

- Intégrité de la réputation: les violations de données nuisent gravement à la réputation d'une organisation et à la confiance des clients. Le respect de la loi SHIELD démontre un engagement en faveur de la protection des données, contribuant ainsi à maintenir la fidélité des clients et l'intégrité de la marque.

- Portée extraterritoriale: même si une entreprise n'est pas physiquement implantée à New York, elle doit se conformer à la loi si elle traite les informations privées d'un seul résident de New York. Cela étend considérablement la portée de la loi.

Qui doit se conformer à la loi SHIELD de New York?

La loi SHIELD s'applique de manière générale à toute personne ou entreprise qui possède ou licencie des données informatisées contenant des informations privées sur un résident de New York.

Cela signifie que la portée de l’Acte est large et inclut:

- Entreprises physiquement situées dans l'État de New York.

- Entreprises situées hors de l'État de New York mais qui collectent, traitent ou stockent des données personnelles de résidents de New York.

- Les organisations de pratiquement toutes tailles (bien que les petites entreprises, définies comme celles comptant moins de 50 employés, moins de 3 millions de dollars de chiffre d’affaires annuel brut au cours des trois derniers exercices financiers et moins de 5 millions de dollars d’actifs totaux en fin d’exercice, ont des exigences de «sécurité raisonnable» légèrement plus souples).

Le facteur déclencheur essentiel est simplement le traitement des «informations privées» d’un résident de New York sous forme informatisée. Cela peut inclure les bases de données clients, les dossiers des employés, les données des utilisateurs de sites web, et plus encore.

Comparaison entre la loi SHIELD de New York et le RGPD

Bien que la loi SHIELD de New York et le règlement général sur la protection des données (RGPD) visent tous deux à protéger les données à caractère personnel, ils diffèrent considérablement en termes de portée, d'objet et de spécificités techniques:

| Aspect | Loi SHIELD de New York (États-Unis) | RGPD (UE) |

|---|---|---|

| Champ d'application | Au niveau des États américains ; spécifique aux «informations privées» des résidents de New York. Définition plus large de «violation». | Supranational (UE) ; s'applique à toutes les «données à caractère personnel» des résidents de l'UE, globalement. |

| Définition des données | «Informations privées» (informations personnelles + éléments de données spécifiques tels que le numéro de sécurité sociale, les comptes financiers avec codes d'accès, les données biométriques, les combinaisons e-mail/mot de passe, les informations médicales/d'assurance santé). | «Personal Data» (définition large, inclut les noms, adresses IP, données de santé, données génétiques, données biométriques, etc.). |

| Base juridique du traitement | Non explicitement abordé ; l'accent est mis sur la protection des données collectées. | Nécessite une base juridique spécifique pour le traitement (par exemple, consentement, contrat, intérêt légitime). |

| Consent | N'est pas explicitement un mécanisme central pour le traitement des données (accent sur la sécurité), bien que les principes généraux de confidentialité s'appliquent. | Consentement explicite et sans ambiguïté souvent requis pour le traitement des données, avec un droit clair de retrait. |

| Notification de violation | «Dans les meilleurs délais et sans retard injustifié» ; au procureur général de New York, au département d'État, à la police d'État et aux personnes concernées. | Les responsables du traitement doivent informer les autorités de contrôle dans les 72 heures suivant la prise de connaissance d'une violation ; les personnes concernées doivent être informées «sans retard injustifié». |

| «Droit à l'oubli» | Élimination des données liées à un besoin commercial raisonnable. | Oui, les personnes peuvent demander la suppression de leurs données sous certaines conditions. |

| Délégué à la protection des données (DPO) | Aucune exigence explicite de DPO ; impose des «mesures de protection administratives raisonnables» (par exemple, désignation de personnel de sécurité). | Obligatoire pour les organisations traitant des catégories spéciales de données à grande échelle (y compris les données de santé) ou effectuant une surveillance systématique. |

| Transfert transfrontalier de données | Principalement axé sur la protection des données sous le contrôle d'une organisation, quel que soit leur emplacement physique. | Règles strictes pour le transfert de données hors de l’UE, exigeant des garanties spécifiques (par exemple, clauses contractuelles types). |

| Sanctions | Sanctions civiles en cas de non-respect de l'obligation de notification de violation (jusqu'à 20 dollars par cas, plafond de 250 000 dollars) et en cas de non-mise en œuvre de mesures de protection raisonnables (jusqu'à 5 000 dollars par violation). Mesures injonctives, restitution. | Plus élevé, jusqu’à 20 millions d’euros ou 4 % du chiffre d’affaires annuel mondial, selon le montant le plus élevé. |

| Cadre de sécurité | «Mesures de protection raisonnables» (administratives, techniques, physiques) avec des exemples illustratifs ; accent mis sur l’évaluation des risques, les tests, le chiffrement, l’authentification multifactorielle (MFA) pour l’accès en ligne. | Basé sur des principes, mettant l'accent sur la «confidentialité dès la conception» et la «confidentialité par défaut», avec des principes de sécurité généraux mais des exigences techniques implicites fortes. |

Alors que le RGPD est une réglementation plus large en matière de protection des données couvrant toutes les données personnelles et mettant fortement l’accent sur les droits individuels, la loi SHIELD se concentre plus spécifiquement sur la sécurité et la notification des violations pour un type spécifique d’«informations privées» des résidents de New York. Cependant, les exigences techniques de la loi SHIELD en matière de protection des données sont assez spécifiques et exigent une posture de sécurité robuste, ce qui en fait un défi de conformité important pour de nombreuses entreprises.

Comment garantir la conformité à la loi SHIELD de New York?

Pour atteindre et maintenir la conformité à la loi SHIELD, il faut adopter une approche systématique et techniquement fondée:

- Réalisez une évaluation complète des risques:

- Action technique: identifier tous les systèmes, applications et processus qui collectent, stockent, transmettent ou traitent les «informations privées» des résidents de New York. Effectuer un mappage détaillé des données pour comprendre les flux de données. Effectuer des analyses de vulnérabilité et des tests de pénétration sur tous les systèmes pertinents (réseaux, applications web, applications mobiles, bases de données) afin d’identifier les faiblesses techniques. Évaluer la probabilité et l’impact des risques identifiés. Cela répond directement à l’exigence d’«identification des risques internes et externes raisonnablement prévisibles».

- Mettre en œuvre des mesures techniques robustes:

- Contrôle d'accès: mettre en œuvre un contrôle d'accès basé sur les rôles (RBAC) pour appliquer le principe du moindre privilège. Utiliser l'authentification multifactorielle (MFA) pour tous les accès internes et externes aux systèmes contenant des informations privées, en particulier pour les comptes en ligne (nom d'utilisateur/e-mail + mot de passe). Mettre en œuvre des politiques de mots de passe forts et des délais d'expiration automatiques des sessions.

- Chiffrement: Chiffrez les «données privées» à la fois au repos (par exemple, chiffrement complet du disque, chiffrement de la base de données, stockage dans le cloud chiffré) et en transit (par exemple, en utilisant TLS 1.2+ pour les communications web, des VPN sécurisés pour l'accès à distance). Assurez une gestion sécurisée des clés.

- Sécurité du réseau: déployez et configurez des pare-feu et des systèmes de détection/prévention des intrusions (IDS/IPS). Mettez en place une segmentation du réseau afin d'isoler les données sensibles. Utilisez des pare-feu d'applications web (WAF) pour protéger les applications web.

- Cycle de vie de développement sécurisé (SDLC): intégrez la sécurité dans le processus de développement des applications personnalisées, notamment par le biais de formations au codage sécurisé, de SAST (Static Application Security Testing) et de DAST (Dynamic Application Security Testing).

- Gestion des correctifs: mettez en place un programme de gestion des correctifs rigoureux et opportun pour tous les systèmes d'exploitation, applications et firmwares afin de corriger les vulnérabilités connues.

- Journalisation et surveillance: activez une journalisation exhaustive sur tous les systèmes qui traitent des informations privées. Mettez en place un système de gestion des informations et des événements de sécurité (SIEM) pour agréger, corréler et analyser les journaux en temps réel, facilitant la détection d'accès non autorisés ou d'activités suspectes.

- Élimination sécurisée: mettez en œuvre des procédures techniques pour l'effacement ou la destruction sécurisés des supports électroniques contenant des informations privées lorsqu'ils ne sont plus nécessaires (par exemple, les directives NIST SP 800-88 pour la désinfection des supports).

- Mettre en place un plan de réponse aux incidents robuste:

- Mesures techniques: élaborez un plan détaillé et écrit de réponse aux incidents incluant les étapes techniques pour détecter, contenir, éradiquer et restaurer après une violation de données. Cela comprend des capacités de forensic, des canaux de communication sécurisés pour les notifications, ainsi que des procédures de reconstitution des données. Organisez régulièrement des exercices de type «tabletop» pour tester l'efficacité du plan.

- Superviser les prestataires de services:

- Mesures techniques: conduisez une vérification technique approfondie de tous les fournisseurs tiers et prestataires de services ayant accès à des informations privées. Assurez-vous qu’ils maintiennent des «mesures de sécurité raisonnables» et exigez des accords contractuels (semblables aux accords de partenaires commerciaux dans le cadre de HIPAA) qui les tiennent responsables de la sécurité des données.

- Assurez une formation continue à vos employés:

- Mesures techniques: Mettez en place des formations régulières de sensibilisation à la sécurité pour tous les employés, en mettant l'accent sur la reconnaissance des tentatives de phishing, les pratiques sécurisées de traitement des données, l'hygiène des mots de passe et les procédures de signalement des incidents. Organisez des exercices de simulation de phishing pour tester la vigilance des employés.

- Tests et surveillance réguliers des mesures de protection:

- Action technique: au-delà des évaluations initiales, surveillez en permanence les contrôles de sécurité. Cela comprend des analyses régulières des vulnérabilités (au moins tous les six mois), des tests de pénétration continus et une surveillance continue de l'activité du réseau et du système afin de garantir que les mesures de protection restent efficaces contre les menaces en constante évolution.

- Maintenir la documentation:

- Action technique: Documentez tous les aspects de votre programme de sécurité de l'information, y compris les politiques, les procédures, les évaluations des risques, les résultats des tests et les activités de réponse aux incidents. Cette documentation est essentielle pour démontrer la conformité au procureur général.

Conséquences de la non-conformité à la loi SHIELD de New York

Les sanctions pour non-conformité à la loi SHIELD peuvent être importantes:

- Sanctions civiles en cas de violation des obligations de notification: en cas de non-respect de l'obligation de notifier les violations dans les délais impartis, le procureur général peut demander des sanctions civiles allant jusqu'à 20 dollars par notification manquée, avec un plafond maximal de 250 000 dollars.

- Sanctions civiles en cas de violation des mesures de protection: en cas de non-respect des mesures de sécurité raisonnables, le procureur général peut demander des sanctions civiles pouvant aller jusqu’à 5 000 dollars par violation.

- Mesures injonctives et restitution: le procureur général peut également demander des mesures injonctives (ordonnances judiciaires exigeant des actions spécifiques pour corriger la non-conformité) et la restitution des coûts ou pertes réels subis par les personnes concernées.

- Atteinte à la réputation: outre les sanctions financières directes, une violation de données due à une non-conformité peut causer des dommages sérieux à la réputation, entraînant une perte de confiance des clients, une publicité négative et une perturbation potentielle des activités.

- Droit d'action privé (indirect): bien que la loi SHIELD elle-même ne crée pas de droit d'action privé direct permettant aux particuliers d'intenter une action en justice pour violation, une violation résultant de la non-mise en œuvre de «mesures de protection raisonnables» pourrait néanmoins constituer le fondement de demandes en droit commun (par exemple, pour négligence) intentées par les personnes concernées.

Comment ImmuniWeb aide-t-il à se conformer à la loi SHIELD de New York?

La plateforme de tests de sécurité des applications (AST) et de gestion de la surface d'attaque (ASM) d'ImmuniWeb, alimentée par l'IA, fournit une suite complète d'outils qui répondent directement aux exigences techniques de la loi SHIELD de New York:

ImmuniWeb effectue des tests de pénétration approfondis des API, mettant au jour des vulnérabilités telles que des endpoints non sécurisés, des authentifications cassées et des fuites de données, garantissant ainsi la conformité avec l’OWASP API Security Top 10.

Des analyses automatisées basées sur l'IA détectent les erreurs de configuration, les autorisations excessives et le chiffrement faible dans les API REST, SOAP et GraphQL, fournissant des conseils d'action pour remédier.

ImmuniWeb fournit des services de tests de pénétration applicatifs grâce à notre produit primé ImmuniWeb® On-Demand.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des applications (ASPM) permet de découvrir de manière proactive et continue l'ensemble de l'empreinte numérique d'une organisation, y compris les applications web, les API et les applications mobiles cachées, inconnues et oubliées.

ImmuniWeb détecte et surveille en permanence les actifs informatiques exposés (applications Web, API, services cloud), réduisant les angles morts et prévenant les violations grâce à une évaluation des risques en temps réel.

ImmuniWeb fournit des services de tests d'intrusion automatisés avec notre produit primé ImmuniWeb® Continuous.

Simule des attaques avancées sur les environnements AWS, Azure et GCP afin d'identifier les mauvaises configurations, les rôles IAM non sécurisés et les stockages exposés, conformément aux benchmarks CIS.

Automatise la détection des erreurs de configuration du cloud, des lacunes en matière de conformité (par exemple, PCI DSS, HIPAA) et du shadow IT, et propose des conseils de correction pour une infrastructure cloud résiliente.

Combine des simulations d'attaques basées sur l'IA et l'expertise humaine pour tester les défenses 24/7, en imitant des adversaires réels sans perturber les opérations.

Exécute des scénarios d'attaques automatisées pour valider les contrôles de sécurité, exposant les faiblesses des réseaux, des applications et des terminaux avant que les attaquants ne les exploitent.

Fournit un pentesting continu, renforcé par l’IA, pour identifier les nouvelles vulnérabilités après déploiement, garantissant une atténuation proactive des risques au-delà des audits ponctuels.

Hiérarchise et corrige les risques en temps réel en corrélant les informations sur les menaces avec les vulnérabilités des actifs, minimisant les fenêtres d'exploitation.

Surveille le Dark Web, les sites de paste et les forums de hackers à la recherche d'identifiants volés, de données divulguées et de menaces ciblées, permettant ainsi des mesures préemptives.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des données permet de détecter et de surveiller en continu les actifs numériques exposés à Internet, y compris les applications Web, les API, le stockage dans le cloud et les services réseau.

Analyse les marchés du Darknet à la recherche de données compromises sur les employés/clients, de propriété intellectuelle et de schémas frauduleux, et alerte les organisations en cas de violation.

Automatise l'analyse statique (SAST) et dynamique (DAST) des applications mobiles afin de détecter les vulnérabilités comme les secrets codés en dur ou les configurations TLS faibles.

Identifie les pare-feu mal configurés, les ports ouverts et les protocoles faibles sur les réseaux locaux et hybrides, renforçant les défenses.

Fournit des pentesting évolutifs, basés sur un abonnement, avec des rapports détaillés et un suivi des remédiations pour des workflows de sécurité agiles.

Détecte et accélère la suppression des sites de phishing usurpant votre marque, minimisant les atteintes à votre réputation et les pertes dues à la fraude.

Évalue la posture de sécurité des fournisseurs (par exemple, API exposées, logiciels périmés) afin de prévenir les attaques de la chaîne d'approvisionnement et d'assurer la conformité.

Simule des menaces persistantes avancées (APT) adaptées à votre secteur, testant les capacités de détection et de réponse face à des chaînes d’attaque réalistes.

Des tests manuels et automatisés permettent de détecter les failles SQLi, XSS et de logique métier dans les applications web, conformément au Top 10 OWASP et aux normes réglementaires.

Effectue des scans DAST continus pour détecter les vulnérabilités en temps réel, en s'intégrant aux pipelines CI/CD pour une efficacité DevSecOps.

En tirant parti des capacités complètes de test de sécurité et de gestion de la surface d’attaque d’ImmuniWeb, les organisations peuvent identifier systématiquement les vulnérabilités, mettre en œuvre et valider des mesures techniques robustes, et démontrer leur engagement à protéger les informations privées des résidents de New York, atteignant ainsi et maintenant la conformité avec la loi SHIELD.

Liste des ressources officielles

Répondez aux exigences réglementaires grâce à la plateforme IA ImmuniWeb®.

ImmuniWeb peut également aider à se conformer à d'autres lois et réglementations en matière de protection des données:

Europe

RGPD de l'UE

DORA de l'UE

NIS 2 de l'UE

EU Cyber Resilience Act

Règlement européen sur l’intelligence artificielle

EU ePrivacy Directive

UK GDPR

FADP suisse

Circulaire FINMA 2023/1

Amérique du Nord et du Sud

Loi brésilienne sur la protection des données LGPD

CCPA Californie

Canada PIPEDA

Règlement de cybersécurité du DFS de New York

Loi SHIELD de New York

Règle de protection des données de la FTC américaine

HIPAA États-Unis

Moyen-Orient et Afrique

Loi sur la protection des données personnelles du Qatar

Loi sur la protection des données personnelles en Arabie saoudite

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Afrique du Sud Loi sur la protection des informations personnelles

Règlement des Émirats arabes unis sur la sécurité de l'information (1.1)

Loi des Émirats arabes unis sur la protection des données personnelles

Asie-Pacifique

Loi australienne sur la protection des données personnelles

Ordonnance sur la protection des données personnelles de Hong Kong

Loi indienne sur la protection des données personnelles

Loi japonaise sur la protection des informations personnelles

Loi sur la protection des données personnelles de Singapour