Conformité au cadre de cybersécurité (1.0) de l'Autorité monétaire saoudienne (SAMA)

Le cadre de cybersécurité (1.0) de l'Autorité monétaire saoudienne (SAMA) établit des contrôles obligatoires en matière de cybersécurité pour les institutions financières en Arabie saoudite, couvrant la gestion des risques, la protection des données, la réponse aux incidents et la gouvernance, afin d'atténuer les cybermenaces et de garantir la conformité réglementaire.

Dans un monde de plus en plus interconnecté, une cybersécurité robuste n'est pas seulement une exigence technologique, mais un impératif stratégique national. Reconnaissant le rôle essentiel de son secteur financier dans la stabilité économique, le Royaume d'Arabie saoudite a mis en place le cadre de cybersécurité (CSF) version 1.0 de l'Autorité monétaire saoudienne (SAMA). Publié le 1er mai 2017 et supervisé par la Banque centrale saoudienne (anciennement SAMA), ce cadre fournit un ensemble complet et obligatoire de contrôles et de lignes directrices visant à protéger les institutions financières du Royaume contre les cybermenaces en constante évolution.

Le SAMA CSF vise à favoriser un écosystème financier résilient, sécurisé et fiable, en accord avec les objectifs ambitieux de transformation numérique de la Vision 2030 de l’Arabie saoudite. Pour toutes les entités relevant de la compétence de la SAMA, le respect strict de ce cadre est primordial, exigeant une mise en œuvre technique sophistiquée et une surveillance continue.

Cet article explore en profondeur le SAMA CSF 1.0, en mettant en évidence ses exigences techniques et en présentant des stratégies pratiques pour atteindre et maintenir la conformité.

Aperçu du Cyber Security Framework de l'Autorité monétaire saoudienne (1.0)

Le cadre de cybersécurité (CSF) de la SAMA, version 1.0, est un cadre réglementaire fondé sur les risques et les principes, spécialement conçu pour le secteur financier en Arabie saoudite. Ses objectifs principaux sont les suivants:

- Renforcer la résilience en matière de cybersécurité: mettre en place des défenses solides contre les cybermenaces évoluant constamment afin d'assurer la continuité des activités.

- Protéger la stabilité financière: sauvegarder les systèmes bancaires et financiers critiques contre les risques cybernétiques.

- Promouvoir la cohérence: fournir un ensemble unifié de normes de cybersécurité dans le secteur financier.

- Faciliter la conformité: aider les organisations à respecter les exigences réglementaires nationales et internationales.

- Renforcer la confiance: renforcer la confiance des consommateurs, des investisseurs et des parties prenantes dans la capacité du système financier à protéger les données sensibles.

Le cadre s'articule autour de cinq domaines clés:

- Gouvernance de la cybersécurité: s’attache à établir une structure de gouvernance claire, des rôles, des responsabilités et un alignement stratégique de la cybersécurité avec les objectifs commerciaux.

- Gestion des risques liés à la cybersécurité: décrit les processus d'identification, d'évaluation, d'atténuation et de surveillance des risques liés à la cybersécurité.

- Contrôles de cybersécurité: définit les mesures techniques et procédurales visant à protéger les actifs informationnels. Il s'agit du domaine le plus technique.

- Résilience en matière de cybersécurité: met l'accent sur la capacité des organisations à résister, à réagir et à se remettre des incidents cybernétiques.

- Cybersécurité des tiers: prend en compte les risques de cybersécurité liés aux fournisseurs tiers.

Le CSF de la SAMA est conçu pour être adaptable, intégrant les meilleures pratiques issues de cadres mondialement reconnus tels que le NIST CSF, la norme ISO 27001 et la norme PCI DSS, tout en les adaptant au contexte spécifique du secteur financier saoudien.13 Il impose également un mécanisme d’auto-évaluation et de reporting périodique à la SAMA afin de démontrer les niveaux de conformité et de maturité.

Aspects clés de la conformité au cadre de cybersécurité (1.0) de l'Autorité monétaire saoudienne

La conformité à la norme SAMA CSF 1.0 implique la mise en œuvre méticuleuse d’un ensemble complet de contrôles dans ses cinq domaines. Le domaine «Cyber Security Controls» est particulièrement riche en exigences techniques:

- Gouvernance de la cybersécurité:

- Détails techniques: Mettre en place un comité dédié à la cybersécurité avec des responsabilités clairement définies. S'assurer que le Chief Information Security Officer (CISO) possède les qualifications et l'autorité nécessaires, et qu'il rend compte directement à la direction ou au conseil d'administration. Aligner la stratégie de cybersécurité sur les objectifs commerciaux et l'appétit global pour le risque de l'organisation.

- Gestion des risques liés à la cybersécurité:

- Détails techniques: mettre en œuvre un processus formel et continu de gestion des risques, comprenant des évaluations régulières des risques afin d'identifier, d'analyser et de hiérarchiser les risques de cybersécurité pesant sur les actifs informationnels (numériques, physiques, applications, réseaux, etc.). Tenir à jour un registre des risques. Définir et appliquer des plans de traitement des risques appropriés, qui impliquent souvent la mise en œuvre de contrôles techniques spécifiques. Cela nécessite des outils de scanning des vulnérabilités, de tests de pénétration et des plateformes d'évaluation des risques.

- Contrôles de cybersécurité: ce domaine constitue le cœur technique et comprend de nombreux sous-contrôles couvrant:

- Gestion des actifs:

- Détails techniques: maintenir un inventaire complet de tous les actifs informationnels, y compris le matériel, les logiciels, les équipements réseau et les données, avec une propriété et une classification claires. Mettre en œuvre des procédures de destruction sécurisée pour les actifs contenant des informations sensibles.

- Outils: outils Discovery, CMDB (base de données de gestion de la configuration), outils de classification des données.

- Contrôle d'accès:

- Détails techniques: Mettre en œuvre des systèmes robustes de gestion des identités et des accès (IAM). Appliquer l'authentification multifactorielle (MFA) pour tous les utilisateurs, en particulier ceux ayant un accès privilégié ou à distance. Mettre en œuvre le contrôle d'accès basé sur les rôles (RBAC) et le principe du moindre privilège (PoLP). Déployer des solutions de gestion des accès privilégiés (PAM) pour sécuriser et surveiller les comptes administratifs. Mettre en œuvre des politiques strictes en matière de mots de passe et effectuer des revues régulières des droits d'accès.

- Outils: plateformes IAM, solutions MFA, outils PAM, services d'annuaire.

- Cryptographie:

- Détails techniques: imposer des algorithmes de chiffrement forts (par exemple, AES-256) pour les données au repos (chiffrement de bases de données, chiffrement de disques) et les données en transit (par exemple, TLS 1.2+ pour les communications web, VPN pour les connexions internes et externes). Gérer de manière sécurisée les clés de chiffrement à l’aide de Modules de Sécurité Matériels (HSM) ou de Systèmes de Gestion des Clés (KMS) robustes.

- Outils: logiciels de chiffrement, HSM, KMS.

- Sécurité des communications:

- Détails techniques: Mettre en œuvre la segmentation du réseau, des pare-feu (y compris des Web Application Firewalls - WAF), des systèmes de détection d'intrusion (IDS) et des systèmes de prévention d'intrusion (IPS). Sécuriser les configurations et les protocoles réseau. Mettre en œuvre des solutions d'accès distant sécurisées (par exemple, des VPN avec un cryptage fort et une authentification multifactorielle - MFA). Se protéger contre les attaques par déni de service (DoS).

- Outils: appareils de sécurité réseau, WAF, IDS/IPS, solutions de mitigation DDoS, scanners de vulnérabilité réseau.

- Acquisition, développement et maintenance

- Détails techniques: Intégrer la sécurité dans le cycle de vie du développement logiciel (SSDLC). Réaliser l'ingénierie des exigences de sécurité. Effectuer des tests de sécurité statiques (SAST) et dynamiques (DAST), ainsi que des tests de pénétration pour toutes les applications. Mettre en œuvre des directives de codage sécurisé. Garantir des processus robustes de gestion des correctifs et de gestion des vulnérabilités pour tous les systèmes et applications.

- Outils: outils SAST/DAST, plateformes de gestion des vulnérabilités, systèmes de gestion des correctifs.

- Sécurité des opérations:

- Détails techniques: mettre en œuvre une journalisation et une surveillance complètes de tous les événements liés à la sécurité dans l'ensemble de l'infrastructure informatique. Déployer des systèmes de gestion des informations et des événements de sécurité (SIEM) pour la collecte centralisée des journaux, la corrélation et les alertes en temps réel. Effectuer régulièrement des évaluations de vulnérabilité et des tests de pénétration. Mettre en œuvre des procédures robustes de sauvegarde et de récupération des données. S'assurer que les solutions anti-malware et de détection et de réponse aux incidents (EDR) sont à jour.

- Outils: SIEM, EDR, solutions anti-malware, logiciels de sauvegarde et de récupération.

- Sécurité physique:

- Détails techniques: Mettre en œuvre des contrôles d'accès physiques (par exemple, biométrie, cartes d'accès), une surveillance vidéo, ainsi que des contrôles environnementaux (température, humidité, extinction d'incendie) pour les centres de données et les infrastructures critiques.

- Gestion des actifs:

- Cyber Security Resilience:

- Détails techniques: élaborez et testez régulièrement des plans d’intervention en cas d’incident (IRP) complets couvrant la détection, l’analyse, le confinement, l’éradication, la récupération et l’examen post-incident. Établissez des plans de gestion de la continuité des activités (BCM) et de reprise après sinistre (DR) avec des objectifs de point de récupération (RPO) et des objectifs de délai de récupération (RTO) définis pour les systèmes critiques.

- Outils: plateformes de réponse aux incidents, outils de test BCDR.

- Cybersécurité des tiers:

- Détails techniques: Réalisez des évaluations approfondies des risques de cybersécurité pour tous les fournisseurs et prestataires de services tiers, en particulier ceux ayant accès à des données sensibles ou à des systèmes critiques. Mettez en place des accords contractuels (par exemple, des accords de traitement des données) qui imposent le respect des contrôles SAMA CSF. Surveillez régulièrement la conformité des tiers.

- Outils: plateformes de gestion des risques fournisseurs.

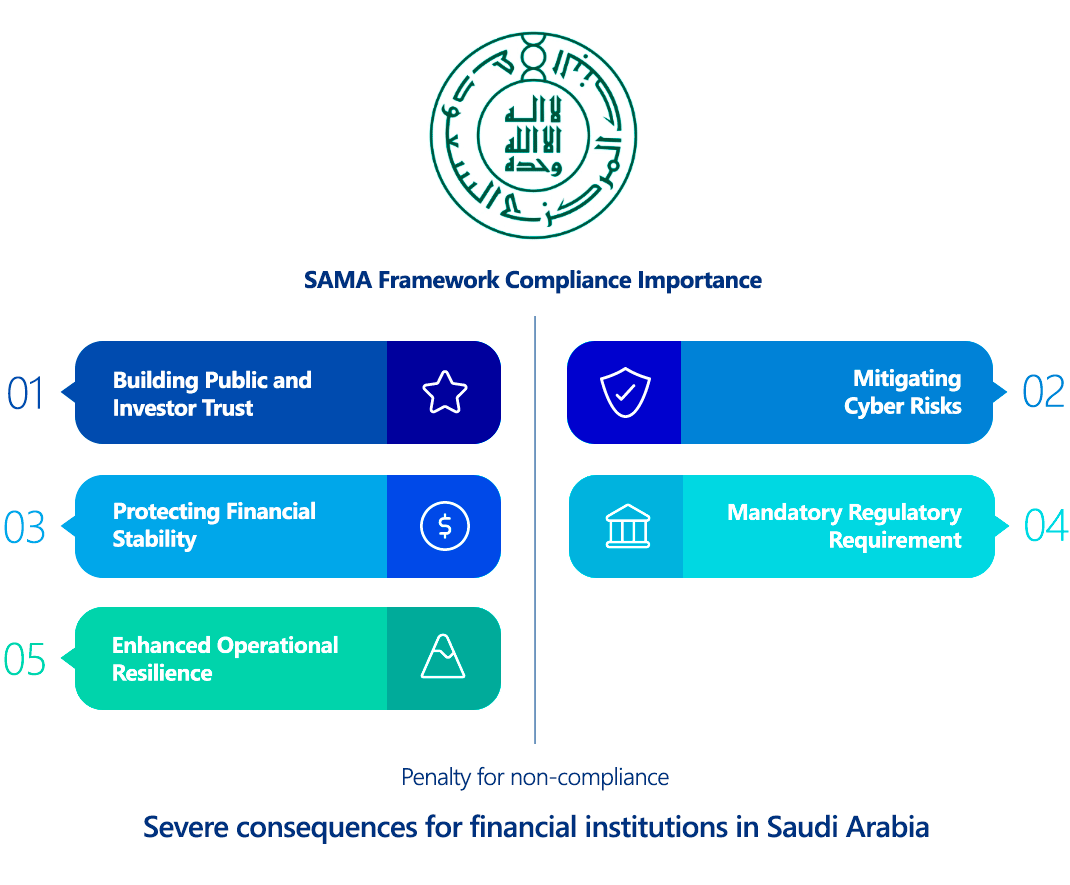

Pourquoi la conformité au cadre de cybersécurité (1.0) de l’Autorité monétaire saoudienne est-elle importante?

La conformité au SAMA CSF 1.0 n’est pas seulement une obligation réglementaire ; c’est un pilier fondamental pour la stabilité et la compétitivité du secteur financier saoudien:

- Exigence réglementaire obligatoire: il s'agit d'une directive non négociable de la banque centrale. Le non-respect peut entraîner des sanctions sévères et des perturbations opérationnelles.

- Protéger la stabilité financière: le cadre traite directement les cybermenaces uniques et accrues auxquelles sont confrontées les institutions financières. En établissant une base de sécurité robuste, il garantit l'intégrité des transactions financières, des données des clients et de la stabilité globale de l'économie saoudienne.

- Atténuer les risques cybernétiques: le SAMA CSF fournit une approche structurée et systématique pour identifier, évaluer et atténuer un large éventail de risques cybernétiques, des attaques sophistiquées menées par des États aux logiciels malveillants courants et aux menaces internes. Cette approche proactive réduit la probabilité et l’impact des cyberattaques réussies.

- Renforcer la confiance du public et des investisseurs: le respect d’un cadre de cybersécurité solide démontre un engagement à protéger les informations sensibles et à maintenir la résilience opérationnelle. Cela renforce la confiance des clients, des investisseurs et des partenaires internationaux, favorisant ainsi un environnement financier fiable.

- Alignement sur la Vision nationale 2030: le cadre soutient les objectifs de transformation numérique de la Vision saoudienne 2030 en garantissant que les progrès technologiques dans le secteur financier s'appuient sur une sécurité solide, encourageant l'innovation sans compromettre la sécurité.

- Résilience opérationnelle renforcée: l'accent mis sur la résilience en matière de cybersécurité, la gestion des incidents et la continuité des activités garantit que les institutions financières peuvent résister aux incidents cybernétiques et s'en remettre rapidement, minimisant ainsi les temps d'arrêt et les pertes financières.

- Renforcer la position financière mondiale de l'Arabie saoudite: en adoptant et en appliquant un cadre complet de cybersécurité, l'Arabie saoudite renforce sa position en tant que plaque tournante sûre et fiable pour les services financiers sur la scène mondiale.

Qui doit se conformer au cadre de cybersécurité de l'Autorité monétaire saoudienne (1.0)?

Le SAMA CSF 1.0 a un champ d'application clairement défini. Il est obligatoire pour toutes les entités réglementées par la SAMA, qui incluent principalement:

- Toutes les banques opérant en Arabie saoudite: inclut les banques locales et internationales.

- Toutes les compagnies d'assurance et de réassurance opérant en Arabie saoudite.

- Toutes les sociétés de financement en Arabie saoudite.

- Bureaux de crédit en Arabie saoudite.

- Entités d'infrastructure des marchés financiers (FMI).

Furthermore, the framework's Third-Party Cyber Security domain extends its reach to:

- Les prestataires de services tiers qui interagissent avec ou fournissent des services à des entités réglementées par la SAMA, notamment ceux qui traitent, stockent ou transmettent des données sensibles ou gèrent des systèmes critiques au nom de ces entités (par exemple, les fournisseurs de cloud computing, les sociétés d’externalisation de services informatiques, les fournisseurs, les prestataires). Ces tiers sont contractuellement tenus de se conformer aux aspects pertinents du SAMA CSF.

Comparaison entre le cadre de cybersécurité de l'Autorité monétaire saoudienne (1.0) et le RGPD

Si le SAMA CSF 1.0 et le RGPD visent tous deux à renforcer la sécurité et à protéger les données, leur objectif principal, leur portée et leur approche diffèrent considérablement:

- SAMA CSF 1.0: cadre de cybersécurité axé sur la sécurité et la résilience globales des institutions financières et de leurs actifs informationnels (y compris, mais sans s'y limiter, les données à caractère personnel). Il s'agit d'une norme de sécurité.

- RGPD: Règlement sur la protection des données axé sur les droits à la vie privée des personnes et la protection de leurs «données à caractère personnel». Il s'agit d'une loi sur la protection de la vie privée.

Voici une comparaison de leurs principaux aspects:

| Caractéristique | SAMA CSF 1.0 | RGPD (règlement général sur la protection des données) |

|---|---|---|

| Objectif principal | Renforcer la résilience cybersécuritaire et gérer les cyberrisques pour contribuer à la stabilité financière et à la sécurité nationale. | Protéger les données à caractère personnel et les droits à la vie privée des personnes (personnes concernées). |

| Portée des données | Toutes les ressources informationnelles (numériques, physiques, applications, réseaux, systèmes), avec un accent particulier sur les données critiques et sensibles. | «Données à caractère personnel» (informations identifiables concernant une personne physique) et «catégories particulières de données à caractère personnel». |

| Applicabilité | Obligatoire pour les entités financières réglementées par la SAMA et leurs prestataires tiers concernés dans l'Arabie saoudite. | Champ d'application extraterritorial étendu ; s'applique à toute entité traitant les données à caractère personnel de résidents de l'UE, quel que soit son emplacement. |

| Type de contrôle | Très prescriptif, avec des contrôles techniques et de gestion détaillés dans 5 domaines et 188 sous-contrôles. | Basé sur des principes, exigeant des «mesures techniques et organisationnelles appropriées» en matière de sécurité, avec des exigences moins précises sur les contrôles individuels. |

| Gouvernance | Imposition de structures de gouvernance spécifiques (par exemple, rôle du CISO, comité de cybersécurité). | Exige la présence d’un délégué à la protection des données (dans des conditions spécifiques) et met l’accent sur la responsabilité, mais est moins prescriptif en matière de structure globale de gouvernance de la cybersécurité des entreprises. |

| Gestion des risques | Au cœur du cadre ; nécessite des évaluations formelles des risques et une surveillance continue. | Exige des évaluations des risques pour les activités de traitement des données et des DPIA pour les traitements à haut risque. |

| Réponse aux incidents | Exigences détaillées en matière de gestion des incidents, y compris la détection, le confinement et la reprise. | Notification obligatoire des violations de données dans les 72 heures à l'autorité de contrôle et, en cas de risque élevé, aux personnes concernées. |

| Droits des personnes concernées | L'accent est mis sur la protection des données elles-mêmes, et non explicitement sur les droits des personnes concernées au-delà de la sécurité et de la disponibilité générale. | Droits étendus des personnes concernées (accès, rectification, effacement, portabilité, opposition, etc.). |

| Transferts transfrontaliers | Ce n’est pas une priorité, mais les principes généraux de sécurité impliquent un traitement sécurisé des données, quelle que soit leur localisation. Des règles spécifiques sur la localisation des données peuvent exister en dehors du CSF. | Règles strictes pour les transferts internationaux de données à caractère personnel (par exemple, décisions d’adéquation, CCT, BCR, consentement). |

| Autorité de régulation | Banque centrale saoudienne (SAMA). | Autorités de contrôle indépendantes dans chaque État membre de l’UE, coordonnées par le Comité européen de la protection des données (EDPB). |

| Sanctions | Mesures administratives, suspension des activités, responsabilité juridique ou pénale potentielle, dommages réputationnels, modification ou révocation de licence (les amendes spécifiques ne sont souvent pas publiées pour la non-conformité au CSF, mais elles sont sévères). | Sanctions financières importantes (jusqu’à 20 millions d’euros ou 4 % du chiffre d’affaires annuel mondial). |

Implications techniques de la comparaison:

Les organisations visant la conformité au SAMA CSF se retrouveront à mettre en œuvre bon nombre des «mesures techniques et organisationnelles appropriées» que le RGPD exige de manière générale pour la protection des données à caractère personnel. Cependant, l’accent mis par le SAMA CSF sur la résilience opérationnelle des services financiers nécessitera probablement des contrôles plus granulaires et spécifiques autour des éléments suivants:

- Sécurité OT/ICS: pour les infrastructures financières intégrant des composants OT.

- Renforcement spécifique du réseau et de l'infrastructure: au-delà des bonnes pratiques générales, avec des architectures de sécurité prescrites.

- Cycles de test plus rigoureux: y compris des tests de pénétration et des exercices de red teaming plus fréquents et plus complets.

- Continuité des activités et reprise après sinistre: des cibles RPO/RTO très détaillées et des plannings de tests robustes sont essentiels.

- Surveillance des tiers: exigences plus strictes en matière d'audit et d'engagement contractuel des tiers à respecter les normes de sécurité.

Alors que le RGPD se concentre sur le «quoi» (protection des données personnelles et des droits), le SAMA CSF se concentre davantage sur le «comment» (mise en œuvre d'un programme de sécurité robuste pour toutes les ressources informationnelles au sein d'un secteur critique). La conformité aux deux exigences nécessite une stratégie de sécurité multicouche, intégrée et bien documentée.

Comment garantir la conformité au cadre de cybersécurité (1.0) de l'Autorité monétaire saoudienne?

La mise en conformité et le maintien de la conformité SAMA CSF 1.0 constituent un effort rigoureux et continu qui nécessite des investissements techniques importants et un engagement organisationnel.

- Mener une analyse complète des lacunes et une évaluation des risques:

- Détails techniques: comparez votre posture actuelle en matière de cybersécurité à chacun des 188 contrôles du SAMA CSF. Identifiez tous les actifs informationnels critiques et effectuez une évaluation approfondie des risques afin de déterminer l'applicabilité des contrôles «dépendants du risque». Documentez les contrôles de sécurité actuels, les lacunes et un plan d'action pour la remédiation.

- Établir une gouvernance robuste en cybersécurité:

- Détails techniques: Définir et documenter une structure claire de gouvernance en cybersécurité, ainsi que les rôles et responsabilités associés, en veillant à l’alignement du RSSI avec la supervision du conseil d’administration. Élaborer une stratégie globale de cybersécurité alignée sur les objectifs métier. Mettre en œuvre des politiques et procédures couvrant tous les domaines du SAMA CSF.

- Mettez en œuvre des contrôles de cybersécurité forts (mise en œuvre technique): c’est la phase la plus exigeante.

- Contrôle d'accès:

- Détails techniques: mettre en œuvre des solutions IAM à l'échelle de l'entreprise avec une authentification multifactorielle (MFA) obligatoire pour tous les systèmes, en particulier l'accès au cloud, les interfaces administratives et l'accès à distance. Déployer PAM pour tous les comptes privilégiés. Appliquer le principe du moindre privilège et organiser des revues d'accès régulières.

- Cryptographie:

- Détails techniques: exiger un chiffrement de bout en bout pour toutes les données sensibles en transit (TLS 1.3 pour le web, VPN IPsec, messagerie chiffrée). Mettre en œuvre un chiffrement robuste pour les données au repos (chiffrement de base de données, chiffrement complet du disque, sauvegardes chiffrées). Utiliser des HSM ou KMS pour la génération et la gestion sécurisées des clés.

- Sécurité des communications:

- Détails techniques: implémenter des pare-feu multicouches (réseau, hôte, WAF). Déployer des IDS/IPS sur les périmètres du réseau et les segments internes critiques. Mettre en œuvre une mitigation DDoS robuste. Utiliser des principes d’architecture réseau sécurisée (par exemple, zero trust, micro-segmentation).

- Acquisition, développement et maintenance

- Détails techniques: Intégrez la sécurité dans votre pipeline DevSecOps. Intégrez les tests SAST et DAST dès le début et de manière continue. Effectuez régulièrement des tests de pénétration avant de déployer de nouvelles applications ou d'apporter des modifications importantes. Assurez une gestion automatisée des correctifs et des scans de vulnérabilités sur tous les systèmes.

- Sécurité des opérations:

- Détails techniques: déployer un système SIEM complet pour la journalisation centralisée, la détection en temps réel des menaces et la corrélation. Intégrer des solutions EDR/XDR pour la visibilité et la réponse sur les points de terminaison. Mettre en œuvre des solutions anti-malware avancées. Automatiser les tâches de sécurité là où cela est possible.

- Sauvegarde et récupération des données:

- Détails techniques: Mettez en place des sauvegardes redondantes, cryptées et stockées hors site. Testez régulièrement l’intégrité des sauvegardes et les procédures de restauration afin de respecter les RPO/RTO définis.

- Contrôle d'accès:

- Élaborez des plans robustes de réponse aux incidents et de continuité des activités:

- Détails techniques: Créez et testez régulièrement un plan de réponse aux incidents (IRP) détaillé qui définit clairement les rôles, les responsabilités, les protocoles de communication et les mesures techniques pour la détection, le confinement, l’éradication et la récupération. Développez et testez des plans de continuité des activités (BCP) et des plans de reprise après sinistre (DRP) afin de garantir la continuité du fonctionnement des services financiers essentiels.

- Mettez en place une gestion robuste des risques liés aux tiers:

- Détails techniques: Mettez en place un processus de diligence raisonnable en cybersécurité pour tous les fournisseurs tiers. Veillez à conclure des accords contractuels solides qui imposent le respect des contrôles SAMA CSF pertinents. Mettez en place une surveillance continue des postures de sécurité des fournisseurs tiers.

- Mettre en place une sensibilisation et une formation régulières:

- Détails techniques: Mettez en place une formation obligatoire sur la sensibilisation à la cybersécurité, basée sur les rôles, pour tous les employés, y compris les cadres supérieurs. Incluez des simulations de phishing et une sensibilisation à l'ingénierie sociale.

- Surveillance, audit et amélioration continue:

- Détails techniques: Mettez en place des mécanismes de surveillance continue de l'efficacité des contrôles de sécurité. Réalisez régulièrement des audits internes et externes, notamment des tests de pénétration et des exercices de red teaming, afin d'identifier les nouvelles vulnérabilités et d'évaluer la maturité de votre posture de cybersécurité par rapport aux six niveaux de maturité du SAMA CSF. Soumettez les auto-évaluations et rapports requis à la SAMA.

Conséquences de la non-conformité au cadre de cybersécurité de l'Autorité monétaire saoudienne (1.0)

La non-conformité au SAMA CSF 1.0 peut avoir des conséquences graves pour les institutions financières en Arabie saoudite:

- Sanctions et directives réglementaires: la SAMA (aujourd'hui la Banque centrale saoudienne) a le pouvoir d'imposer diverses mesures réglementaires, notamment des avertissements formels, des directives visant à mettre en œuvre des plans d'action correctifs et un contrôle accru.

- Restrictions opérationnelles ou suspension: en cas de non-conformité grave, la SAMA peut imposer des restrictions aux opérations d'une institution, suspendre certaines activités commerciales ou encore, dans des cas extrêmes, révoquer sa licence d'exploitation, entraînant ainsi une cessation totale des activités.

- Sanctions financières importantes: bien que les montants précis des amendes pour non-conformité au CSF ne soient pas aussi clairement publiés que dans certaines autres réglementations, la SAMA dispose de pouvoirs étendus pour imposer des sanctions pouvant être substantielles et proportionnelles à la gravité et à l'impact de la non-conformité.

- Atteinte à la réputation et perte de confiance: la non-conformité, en particulier si elle entraîne un cyberincident ou une violation de données, peut gravement ternir la réputation d'une institution, éroder la confiance des clients et entraîner une perte importante de parts de marché, impactant ainsi la confiance des investisseurs et les relations commerciales.

- Responsabilités juridiques et pénales: en fonction de la nature et de la gravité de la faille de sécurité, et si celle-ci entraîne une fraude, un vol de données ou d'autres cybercrimes, les individus (y compris les cadres supérieurs) et l'institution elle-même pourraient faire l'objet de poursuites judiciaires, de recours civils et même de poursuites pénales en vertu des lois saoudiennes.

- Alourdissement de la charge d'audit: les entités non conformes sont susceptibles de faire l'objet d'audits plus fréquents et plus intensifs de la part de la SAMA, ce qui mobilise d'importantes ressources internes et détourne l'attention des activités commerciales principales.

Comment ImmuniWeb aide à se conformer au cadre de cybersécurité (1.0) de l'Autorité monétaire saoudienne

La plateforme de tests de sécurité des applications (AST) et de gestion de la surface d'attaque (ASM) d'ImmuniWeb, alimentée par l'IA, offre des capacités techniques essentielles qui aident directement les organisations à répondre aux exigences strictes du SAMA CSF 1.0, en particulier dans les domaines des contrôles de cybersécurité et de la résilience en matière de cybersécurité, tout en soutenant les aspects de la gestion des risques et de la cybersécurité des tiers.

Voici comment ImmuniWeb aide à la conformité technique SAMA CSF:

ImmuniWeb effectue des tests de pénétration approfondis des API, mettant au jour des vulnérabilités telles que des endpoints non sécurisés, des authentifications cassées et des fuites de données, garantissant ainsi la conformité avec l’OWASP API Security Top 10.

Des analyses automatisées basées sur l'IA détectent les erreurs de configuration, les autorisations excessives et le chiffrement faible dans les API REST, SOAP et GraphQL, fournissant des conseils d'action pour remédier.

ImmuniWeb fournit des services de tests de pénétration applicatifs grâce à notre produit primé ImmuniWeb® On-Demand.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des applications (ASPM) permet de découvrir de manière proactive et continue l'ensemble de l'empreinte numérique d'une organisation, y compris les applications web, les API et les applications mobiles cachées, inconnues et oubliées.

ImmuniWeb détecte et surveille en permanence les actifs informatiques exposés (applications Web, API, services cloud), réduisant les angles morts et prévenant les violations grâce à une évaluation des risques en temps réel.

ImmuniWeb fournit des services de tests d'intrusion automatisés avec notre produit primé ImmuniWeb® Continuous.

Simule des attaques avancées sur les environnements AWS, Azure et GCP afin d'identifier les mauvaises configurations, les rôles IAM non sécurisés et les stockages exposés, conformément aux benchmarks CIS.

Automatise la détection des erreurs de configuration du cloud, des lacunes en matière de conformité (par exemple, PCI DSS, HIPAA) et du shadow IT, et propose des conseils de correction pour une infrastructure cloud résiliente.

Combine des simulations d'attaques basées sur l'IA et l'expertise humaine pour tester les défenses 24/7, en imitant des adversaires réels sans perturber les opérations.

Exécute des scénarios d'attaques automatisées pour valider les contrôles de sécurité, exposant les faiblesses des réseaux, des applications et des terminaux avant que les attaquants ne les exploitent.

Fournit un pentesting continu, renforcé par l’IA, pour identifier les nouvelles vulnérabilités après déploiement, garantissant une atténuation proactive des risques au-delà des audits ponctuels.

Hiérarchise et corrige les risques en temps réel en corrélant les informations sur les menaces avec les vulnérabilités des actifs, minimisant les fenêtres d'exploitation.

Surveille le Dark Web, les sites de paste et les forums de hackers à la recherche d'identifiants volés, de données divulguées et de menaces ciblées, permettant ainsi des mesures préemptives.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des données permet de détecter et de surveiller en continu les actifs numériques exposés à Internet, y compris les applications Web, les API, le stockage dans le cloud et les services réseau.

Analyse les marchés du Darknet à la recherche de données compromises sur les employés/clients, de propriété intellectuelle et de schémas frauduleux, et alerte les organisations en cas de violation.

Automatise l'analyse statique (SAST) et dynamique (DAST) des applications mobiles afin de détecter les vulnérabilités comme les secrets codés en dur ou les configurations TLS faibles.

Identifie les pare-feu mal configurés, les ports ouverts et les protocoles faibles sur les réseaux locaux et hybrides, renforçant les défenses.

Fournit des pentesting évolutifs, basés sur un abonnement, avec des rapports détaillés et un suivi des remédiations pour des workflows de sécurité agiles.

Détecte et accélère la suppression des sites de phishing usurpant votre marque, minimisant les atteintes à votre réputation et les pertes dues à la fraude.

Évalue la posture de sécurité des fournisseurs (par exemple, API exposées, logiciels périmés) afin de prévenir les attaques de la chaîne d'approvisionnement et d'assurer la conformité.

Simule des menaces persistantes avancées (APT) adaptées à votre secteur, testant les capacités de détection et de réponse face à des chaînes d’attaque réalistes.

Des tests manuels et automatisés permettent de détecter les failles SQLi, XSS et de logique métier dans les applications web, conformément au Top 10 OWASP et aux normes réglementaires.

Effectue des scans DAST continus pour détecter les vulnérabilités en temps réel, en s'intégrant aux pipelines CI/CD pour une efficacité DevSecOps.

En tirant parti des capacités d'ImmuniWeb, les institutions financières en Arabie saoudite peuvent établir une base technique solide pour la conformité à la norme SAMA CSF 1.0. Cette approche proactive, axée sur l'intelligence, leur permet d'identifier et d'atténuer systématiquement les risques de cybersécurité, de rationaliser leur réponse aux incidents, d'améliorer leur posture globale en matière de sécurité et de démontrer avec confiance leur adhésion aux exigences strictes de la Banque centrale saoudienne en matière de cybersécurité.

Liste des ressources officielles

Répondez aux exigences réglementaires grâce à la plateforme IA ImmuniWeb®.

ImmuniWeb peut également aider à se conformer à d'autres lois et réglementations en matière de protection des données:

Europe

RGPD de l'UE

DORA de l'UE

NIS 2 de l'UE

EU Cyber Resilience Act

Règlement européen sur l’intelligence artificielle

EU ePrivacy Directive

UK GDPR

FADP suisse

Circulaire FINMA 2023/1

Amérique du Nord et du Sud

Loi brésilienne sur la protection des données LGPD

CCPA Californie

Canada PIPEDA

Règlement de cybersécurité du DFS de New York

Loi SHIELD de New York

Règle de protection des données de la FTC américaine

HIPAA États-Unis

Moyen-Orient et Afrique

Loi sur la protection des données personnelles du Qatar

Loi sur la protection des données personnelles en Arabie saoudite

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Afrique du Sud Loi sur la protection des informations personnelles

Règlement des Émirats arabes unis sur la sécurité de l'information (1.1)

Loi des Émirats arabes unis sur la protection des données personnelles

Asie-Pacifique

Loi australienne sur la protection des données personnelles

Ordonnance sur la protection des données personnelles de Hong Kong

Loi indienne sur la protection des données personnelles

Loi japonaise sur la protection des informations personnelles

Loi sur la protection des données personnelles de Singapour