Conformité à la Loi sur la protection des données personnelles (PDPA) de Singapour

La loi sur la protection des données personnelles (PDPA) de 2012 est une loi sur la confidentialité et la protection des données à Singapour qui impose un large éventail d'obligations aux entreprises singapouriennes et aux entités étrangères qui traitent les données personnelles des résidents de Singapour.

Dans un monde de plus en plus axé sur les données, la protection des données personnelles est devenue primordiale. Singapour, en tant que centre financier et technologique mondial, reconnaît cette exigence grâce à sa robuste Personal Data Protection Act (PDPA). Cet article offre un aperçu complet de la conformité PDPA, en mettant l'accent sur les aspects techniques que les organisations doivent aborder pour protéger les données personnelles et éviter des répercussions significatives.

Aperçu de la PDPA (Personal Data Protection Act)

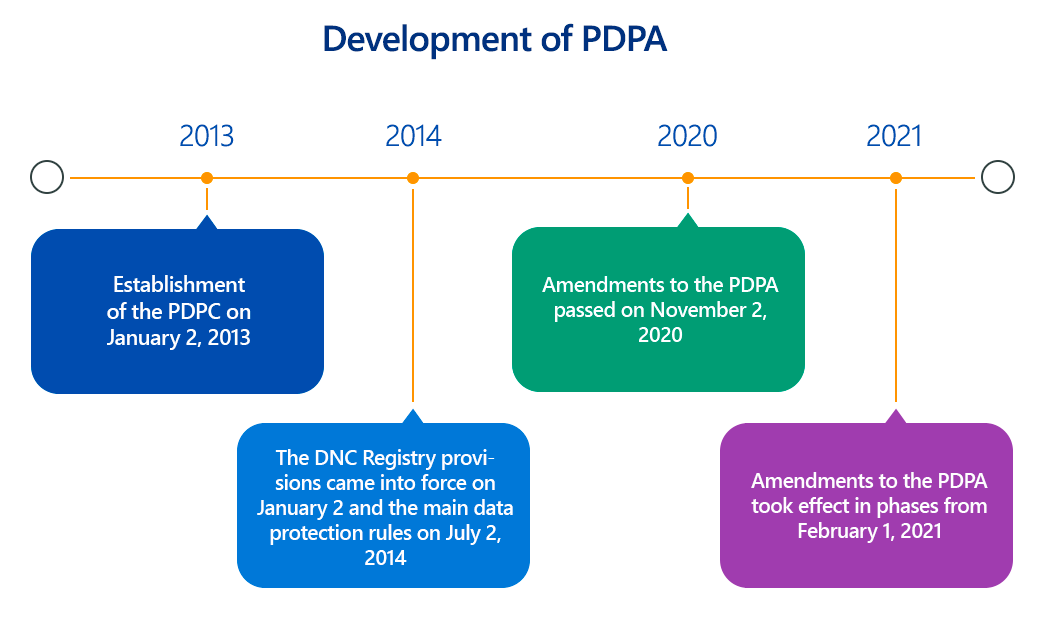

Le Personal Data Protection Act 2012 (PDPA) est la principale loi sur la protection des données de Singapour, conçue pour régir la collecte, l'utilisation et la divulgation des données personnelles par les organisations. Elle vise à trouver un équilibre entre la protection des données personnelles des individus et la capacité des organisations à exploiter ces données à des fins commerciales légitimes. Le PDPA est appliqué par le Personal Data Protection Commission (PDPC), qui fournit des lignes directrices, enquête sur les plaintes et impose des sanctions en cas de non-conformité.

Les obligations en matière de protection des données, qui s'articulent autour des concepts de consentement, de limitation des finalités et de raisonnable, sont au cœur de la PDPA. En règle générale, les organisations doivent obtenir le consentement explicite et éclairé des personnes avant de collecter, d'utiliser ou de divulguer leurs données à caractère personnel. En outre, les données collectées ne doivent être utilisées qu'aux fins spécifiques pour lesquelles le consentement a été obtenu, et les organisations doivent faire des efforts raisonnables pour garantir l'exactitude et la sécurité des données qu'elles détiennent.

Aspects clés de la conformité à la loi singapourienne sur la protection des données personnelles (PDPA)

La conformité à la PDPA va au-delà de la simple formulation de politiques ; elle exige une approche proactive et intégrée de la gouvernance des données. Voici les obligations fondamentales:

- Obligation de consentement: les organisations doivent obtenir un consentement clair, sans ambiguïté et éclairé avant de collecter, d’utiliser ou de divulguer des données personnelles. Cela implique de préciser clairement les finalités de la collecte de données et de s’assurer que les personnes comprennent ce à quoi elles consentent. Les mises en œuvre techniques peuvent inclure:

- Mécanismes de consentement granulaires: Permettre aux utilisateurs de consentir à des types spécifiques de traitement des données, plutôt qu'à un accord global.

- Traces d’audit du consentement: conserver des traces sécurisées et horodatées indiquant quand et comment le consentement a été obtenu et retiré.

- mettre en place des mécanismes faciles à utiliser permettant aux personnes de retirer leur consentement à tout moment, avec une communication claire des conséquences.

- Obligation de limitation de la finalité: les données à caractère personnel ne doivent être collectées, utilisées ou divulguées qu’à des fins qu’une personne raisonnable jugerait appropriées dans les circonstances et pour lesquelles le consentement a été obtenu. Techniquement, cela implique:

- Minimisation des données: concevoir des systèmes pour ne collecter que les données strictement nécessaires au but déclaré. Cela réduit la surface de risque.

- Cartographie et inventaire des données: tenir un inventaire complet de toutes les données personnelles collectées, de leur finalité, de leur lieu de stockage et des personnes qui y ont accès. Cela se fait souvent à l’aide d’outils de Discovery et de classification des données.

- Obligation de notification: les personnes doivent être informées des finalités pour lesquelles leurs données sont collectées, utilisées ou divulguées au moment de la collecte. Cela se traduit souvent par:

- Politiques de confidentialité claires: politiques de confidentialité claires, accessibles et compréhensibles sur les sites web et les applications.

- Notifications juste-à-temps: fournir des notifications contextuelles aux utilisateurs au moment de la collecte des données (par exemple, lors de l'inscription à un service ou avant l'accès aux données de localisation).

- Obligation d'accès et de correction: Les individus ont le droit de demander l'accès à leurs données personnelles et de demander la correction de toute inexactitude. Les considérations techniques comprennent:

- Portails d'accès sécurisés: offrir des portails sécurisés et authentifiés permettant aux individus de consulter et de mettre à jour leurs données.

- Traitement rationalisé des demandes: mise en œuvre de flux de travail automatisés ou semi-automatisés pour gérer rapidement les demandes d’accès et de correction (par exemple, dans les délais impartis de 30 jours).

- Synchronisation des données: assurer que les données corrigées soient diffusées dans tous les systèmes concernés et, le cas échéant, aux tiers qui ont reçu les données incorrectes.

- Obligation d'exactitude: Les organisations doivent faire des efforts raisonnables pour s'assurer que les données à caractère personnel qu'elles collectent sont exactes et complètes, en particulier si elles sont utilisées pour la prise de décision ou divulguées à d'autres organisations. Les mesures techniques comprennent:

- Validation des données: mise en œuvre de règles de validation des données au point d'entrée.

- Audits réguliers des données: vérifier périodiquement l’exactitude des données personnelles stockées.

-

Obligation de protection: les organisations sont tenues de mettre en œuvre des mesures de sécurité raisonnables pour protéger les données à caractère personnel contre tout accès, collecte, utilisation, divulgation, copie, modification, élimination non autorisés ou tout autre risque similaire. C’est là que les détails techniques deviennent essentiels:

- Chiffrement: mise en œuvre d’un chiffrement fort pour les données au repos (bases de données, stockage) et en transit (SSL/TLS pour le trafic web, protocoles sécurisés pour le transfert de données).

- Contrôles d'accès (RBAC/ABAC): mettre en œuvre un contrôle d'accès basé sur les rôles (RBAC) ou un contrôle d'accès basé sur les attributs (ABAC) afin de garantir que le personnel autorisé uniquement puisse accéder à certains types de données à caractère personnel.

- Sécurité du réseau: Déployer des pare-feu, des systèmes de détection/prévention des intrusions (IDS/IPS) et maintenir des configurations réseau sécurisées.

- Gestion des vulnérabilités: réalisation régulière d'évaluations de vulnérabilité et de tests de pénétration (VAPT) afin d'identifier et de corriger les failles de sécurité.

- Cycle de vie sécurisé du développement logiciel (SSDLC): intégrer des pratiques de sécurité à chaque étape du développement logiciel, de la conception au déploiement.

- Audits de sécurité réguliers: réalisation d'audits de sécurité périodiques des systèmes et applications traitant des données personnelles.

- Obligation de limitation de la conservation: les données à caractère personnel ne doivent pas être conservées plus longtemps que nécessaire à la réalisation des finalités pour lesquelles elles ont été collectées, ou à des fins légales ou commerciales. La mise en œuvre technique nécessite:

- Gestion du cycle de vie des données: mise en œuvre de politiques et de processus automatisés pour la conservation, l'archivage et la destruction sécurisée des données (par exemple, broyage, effacement sécurisé des supports numériques).

- Anonymisation/pseudonymisation des données: lorsque les données ne sont plus nécessaires sous forme identifiable, explorer des techniques pour les anonymiser ou les pseudonymiser afin de réduire les risques pour la vie privée tout en permettant leur utilisation à des fins d'analyse.

- Obligation de limitation des transferts: les données à caractère personnel transférées hors de Singapour doivent être protégées selon un niveau de sécurité comparable à celui exigé par la PDPA. Cela nécessite:

- Règles d'entreprise liantes (BCR) ou clauses contractuelles types (SCC): mise en œuvre de cadres juridiques pour les transferts internationaux de données.

- Protocoles de transfert de données sécurisés: utilisation de canaux cryptés et sécurisés pour la transmission transfrontalière de données.

- Diligence raisonnable envers les intermédiaires de données: Mener une vérification rigoureuse des fournisseurs tiers et des prestataires de services cloud afin de s'assurer que leurs pratiques de protection des données sont conformes aux exigences de la PDPA.

- Obligation de notification des violations de données: les organisations doivent informer le PDPC et les personnes concernées des violations de données susceptibles d'entraîner un préjudice important ou d'une ampleur significative. Les aspects techniques comprennent:

- Systèmes de détection des violations: mise en œuvre d'outils pour la surveillance continue des incidents de sécurité et des tentatives d'exfiltration de données (par exemple, SIEM, DLP).

- Plan de réponse aux incidents: élaborer et tester régulièrement un plan complet en cas de brèches de données, y compris des protocoles de communication.

- Capacités forensiques: avoir les capacités techniques pour investiguer la cause racine et l’étendue d’une violation de données.

- Obligation de responsabilité: les organisations doivent prendre des mesures pour garantir la conformité, notamment en nommant un délégué à la protection des données (DPO) et en rendant ses coordonnées accessibles. Le DPO joue un rôle crucial dans la supervision de la conformité technique.

Pourquoi la conformité à la loi singapourienne sur la protection des données personnelles (PDPA) est-elle importante?

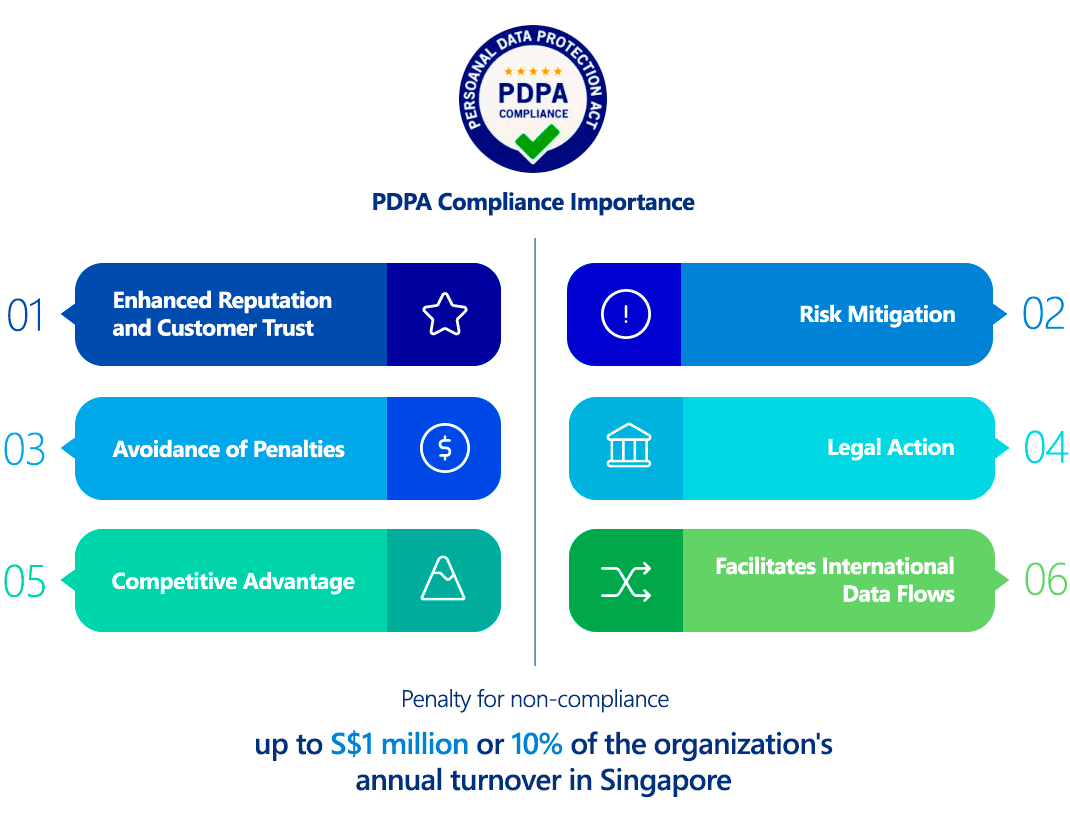

La conformité à la PDPA n’est pas une simple formalité juridique, mais un impératif stratégique qui présente des avantages tangibles et des conséquences graves en cas de non-conformité:

- Amélioration de la réputation et de la confiance des clients: démontrer son engagement en faveur de la confidentialité des données renforce la confiance des clients, partenaires et parties prenantes, et consolide ainsi la réputation de la marque.

- Atténuation des risques: la conformité réduit considérablement le risque de violations de données, qui peuvent entraîner des pertes financières, des perturbations opérationnelles et des dommages à la réputation.

- Éviter les sanctions: le non-respect peut entraîner des sanctions financières importantes. Le PDPC a le pouvoir d’imposer des amendes allant jusqu’à 1 million de dollars singapouriens ou 10 % du chiffre d’affaires annuel de l’organisation à Singapour, selon le montant le plus élevé, en cas de violations graves.

- Action en justice: les personnes qui subissent une perte ou un préjudice direct en raison d'une violation de la PDPA peuvent intenter une action civile.

- Avantage concurrentiel: les organisations dotées de pratiques solides en matière de protection des données peuvent se démarquer sur le marché, en particulier dans les secteurs où la sensibilité des données est élevée.

- Facilite les flux de données internationaux: le respect de normes robustes en matière de protection des données, telles que la PDPA, facilite les transferts transfrontaliers de données fluides et sécurisés, essentiels pour les entreprises mondiales.

Qui doit se conformer à la loi singapourienne sur la protection des données personnelles (PDPA)?

La PDPA s'applique à toutes les organisations du secteur privé en Singapour qui collectent, utilisent ou divulguent des données à caractère personnel. Cela comprend:

- Toutes les organisations privées, quelle que soit leur taille ou leur secteur d'activité, qui traitent des données personnelles de particuliers à Singapour.

- Les organisations situées en dehors de Singapour si elles collectent, utilisent ou divulguent des données personnelles de personnes physiques en Singapour.

- Les intermédiaires de données (organisations qui traitent des données à caractère personnel pour le compte d'une autre organisation) sont également soumis à certaines obligations, notamment les obligations de protection et de limitation de la conservation, ainsi que l'obligation de notification des fuites de données.

Certaines exemptions s'appliquent aux individus agissant à titre personnel ou domestique, et les organismes publics sont généralement soumis à une législation différente.

Comparaison entre la Loi sur la protection des données personnelles (PDPA) de Singapour et le RGPD

Voici un tableau comparatif entre la PDPA (Personal Data Protection Act) de Singapour et le RGPD (General Data Protection Regulation) de l'UE:

| Aspect | PDPA (Singapour) | RGPD (UE) |

|---|---|---|

| Champ d'application | S'applique aux organisations du secteur privé à Singapour traitant des données personnelles. | S’applique à toutes les organisations (à l’échelle mondiale) traitant les données des résidents de l’UE. |

| Extraterritorialité | Limité (principalement aux organisations basées à Singapour) | Oui (s’applique dans le monde entier si des données de l’UE sont traitées). |

| Exigence de consentement | Consentement explicite ou présumé autorisé (opt-out possible dans certains cas). | Consentement explicite requis (opt-in uniquement, avec action affirmative claire) |

| Droits des personnes concernées | Accès, correction et retrait du consentement. Aucun droit explicite à l’oubli. | Droits plus étendus: accès, rectification, effacement («droit à l'oubli»), portabilité et opposition. |

| Délégué à la protection des données (DPO) | Requis uniquement si les activités principales de l'organisation impliquent un traitement de données à grande échelle. | Obligatoire pour les autorités publiques ou les organisations traitant des données sensibles à grande échelle. |

| Notification des violations de données | Obligatoire uniquement s'il est susceptible de causer un préjudice significatif (dans un délai de 3 jours). | Obligatoire dans les 72 heures en cas de risque pour les droits/libertés. |

| Sanctions | Jusqu'à 1 million de dollars singapouriens (≈ 690 000 euros) ou 10 % du chiffre d'affaires annuel (le plus élevé). | Jusqu’à 20 millions d’euros ou 4 % du chiffre d’affaires mondial (le plus élevé des deux). |

| Localisation des données | Aucune exigence stricte (transferts transfrontaliers autorisés avec des garanties). | Aucune restriction, mais les transferts en dehors de l'UE nécessitent des décisions d'adéquation (par exemple, SCCs). |

| Données sensibles | Aucune catégorie spéciale (mais des règles plus strictes pour les numéros NRIC). | Les catégories spéciales (par exemple, la santé, la biométrie) nécessitent une protection renforcée. |

| Limitation de la finalité | Les données doivent être utilisées uniquement aux fins indiquées. | Idem, mais application plus stricte du principe de «limitation de la finalité». |

| Intérêt légitime | Reconnu mais moins défini que le RGPD. | Explicitement autorisé comme base juridique (avec test de mise en balance). |

Résumé des principales différences

- Le RGPD est plus strict (amendes plus élevées, droits plus étendus, portée extraterritoriale).

- La PDPA est plus souple (autorise le consentement présumé et impose moins d'obligations).

- Le signalement des violations est plus rapide sous le RGPD (72 h contre le seuil fondé sur le préjudice de la PDPA).

- Les exigences en matière de DPO sont plus restreintes sous la PDPA.

Comment assurer la conformité à la PDPA de Singapour?

Atteindre et maintenir la conformité à la PDPA nécessite un effort systématique et continu. Les étapes clés sont les suivantes:

- Nommer un délégué à la protection des données (DPO): désigner un DPO chargé de superviser la stratégie et la mise en œuvre de la protection des données. Bien que obligatoire, l'enregistrement du DPO auprès du PDPC n'est pas légalement requis, mais encouragé.

- Réalisez des Analyses d’Impact sur la Protection des Données (AIPD): avant de lancer de nouveaux projets ou initiatives impliquant des données à caractère personnel, réalisez des AIPD afin d’identifier et d’atténuer les risques potentiels en matière de confidentialité.

- Élaborer des politiques et procédures complètes en matière de protection des données: documenter des politiques claires concernant la collecte, l’utilisation, la divulgation, l’accès, la correction, la conservation et la sécurité des données. Ces politiques doivent couvrir les contrôles techniques.

- Mettre en œuvre des mesures de sécurité robustes: il s'agit de l'aspect le plus technique. Les organisations doivent mettre en œuvre des mesures de protection techniques et organisationnelles appropriées pour protéger les données à caractère personnel. Cela comprend:

- Segmentation du réseau: Isoler les systèmes qui traitent des données personnelles sensibles.

- Authentification multifactorielle (MFA): mettre en place l'authentification multifactorielle pour l'accès aux systèmes contenant des données à caractère personnel.

- Gestion des informations et des événements de sécurité (SIEM): centralisation et analyse des journaux de sécurité pour détecter et répondre aux menaces.

- Prévention des pertes de données (DLP): déployer des solutions DLP pour empêcher l'exfiltration non autorisée de données sensibles.

- Mises à jour régulières des logiciels et gestion des correctifs: assurer que tous les systèmes et applications sont à jour avec les derniers patches de sécurité.

- Gestion sécurisée de la configuration: sécurisation des systèmes d'exploitation, des applications et des équipements réseau afin de supprimer les identifiants par défaut et les paramètres non sécurisés.

- Sensibilisation et formation des employés: former régulièrement les employés aux obligations de protection des données, aux meilleures pratiques de traitement des données personnelles et à leur rôle dans le maintien de la sécurité.

- Mettre en place des mécanismes de réponse aux fuites de données: développer un plan détaillé de réponse aux incidents de données, y compris des protocoles de communication pour les individus concernés et le PDPC.

- Réalisez régulièrement des audits et des examens de conformité: évaluez périodiquement les pratiques de protection des données, identifiez les domaines d'amélioration et prenez des mesures correctives. Cela implique à la fois des audits internes et, pour les systèmes critiques, des évaluations de sécurité externes.

- Gérer les risques liés aux tiers: mener une due diligence sur tous les fournisseurs tiers et intermédiaires de données qui traitent des données personnelles pour votre compte, en veillant à ce qu'ils respectent les normes PDPA par le biais de contrats et d'audits réguliers.

Conséquences de la non-conformité

Les sanctions pour non-conformité à la PDPA à Singapour sont importantes et peuvent inclure:

- Sanctions financières: comme mentionné précédemment, les amendes peuvent atteindre 1 million de dollars singapouriens ou 10 % du chiffre d’affaires annuel de l’organisation à Singapour, selon le montant le plus élevé, en cas de violations graves.

- Atteinte à la réputation: les violations de données et de la vie privée peuvent gravement nuire à la réputation d'une organisation, entraînant une perte de confiance des clients et de parts de marché.

- Action en justice: les particuliers peuvent intenter des poursuites civiles contre les organisations pour les pertes ou dommages directs subis en raison de violations de la PDPA.

- Perte d'opportunités commerciales: la non-conformité peut entraîner des restrictions sur les activités de traitement des données, impactant ainsi les opérations commerciales et les partenariats potentiels.

- Contrôles et audits renforcés: les organisations en situation de violation peuvent faire l'objet d'une surveillance accrue de la part du PDPC, ce qui entraîne des audits plus fréquents et des exigences de conformité accrues.

Comment ImmuniWeb aide à se conformer à la PDPA de Singapour?

ImmuniWeb, avec sa plateforme de tests de sécurité des applications et de gestion de la surface d'attaque basée sur l'IA, offre des capacités précieuses pour aider les organisations à atteindre et à maintenir la conformité PDPA, en particulier en ce qui concerne les obligations techniques:

ImmuniWeb effectue des tests de pénétration approfondis des API, mettant au jour des vulnérabilités telles que des endpoints non sécurisés, des authentifications cassées et des fuites de données, garantissant ainsi la conformité avec l’OWASP API Security Top 10.

Des analyses automatisées basées sur l'IA détectent les erreurs de configuration, les autorisations excessives et le chiffrement faible dans les API REST, SOAP et GraphQL, fournissant des conseils d'action pour remédier.

ImmuniWeb fournit des services de tests de pénétration applicatifs grâce à notre produit primé ImmuniWeb® On-Demand.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des applications (ASPM) permet de découvrir de manière proactive et continue l'ensemble de l'empreinte numérique d'une organisation, y compris les applications web, les API et les applications mobiles cachées, inconnues et oubliées.

ImmuniWeb détecte et surveille en permanence les actifs informatiques exposés (applications Web, API, services cloud), réduisant les angles morts et prévenant les violations grâce à une évaluation des risques en temps réel.

ImmuniWeb fournit des services de tests d'intrusion automatisés avec notre produit primé ImmuniWeb® Continuous.

Simule des attaques avancées sur les environnements AWS, Azure et GCP afin d'identifier les mauvaises configurations, les rôles IAM non sécurisés et les stockages exposés, conformément aux benchmarks CIS.

Automatise la détection des erreurs de configuration du cloud, des lacunes en matière de conformité (par exemple, PCI DSS, HIPAA) et du shadow IT, et propose des conseils de correction pour une infrastructure cloud résiliente.

Combine des simulations d'attaques basées sur l'IA et l'expertise humaine pour tester les défenses 24/7, en imitant des adversaires réels sans perturber les opérations.

Exécute des scénarios d'attaques automatisées pour valider les contrôles de sécurité, exposant les faiblesses des réseaux, des applications et des terminaux avant que les attaquants ne les exploitent.

Fournit un pentesting continu, renforcé par l’IA, pour identifier les nouvelles vulnérabilités après déploiement, garantissant une atténuation proactive des risques au-delà des audits ponctuels.

Hiérarchise et corrige les risques en temps réel en corrélant les informations sur les menaces avec les vulnérabilités des actifs, minimisant les fenêtres d'exploitation.

Surveille le Dark Web, les sites de paste et les forums de hackers à la recherche d'identifiants volés, de données divulguées et de menaces ciblées, permettant ainsi des mesures préemptives.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des données permet de détecter et de surveiller en continu les actifs numériques exposés à Internet, y compris les applications Web, les API, le stockage dans le cloud et les services réseau.

Analyse les marchés du Darknet à la recherche de données compromises sur les employés/clients, de propriété intellectuelle et de schémas frauduleux, et alerte les organisations en cas de violation.

Automatise l'analyse statique (SAST) et dynamique (DAST) des applications mobiles afin de détecter les vulnérabilités comme les secrets codés en dur ou les configurations TLS faibles.

Identifie les pare-feu mal configurés, les ports ouverts et les protocoles faibles sur les réseaux locaux et hybrides, renforçant les défenses.

Fournit des pentesting évolutifs, basés sur un abonnement, avec des rapports détaillés et un suivi des remédiations pour des workflows de sécurité agiles.

Détecte et accélère la suppression des sites de phishing usurpant votre marque, minimisant les atteintes à votre réputation et les pertes dues à la fraude.

Évalue la posture de sécurité des fournisseurs (par exemple, API exposées, logiciels périmés) afin de prévenir les attaques de la chaîne d'approvisionnement et d'assurer la conformité.

Simule des menaces persistantes avancées (APT) adaptées à votre secteur, testant les capacités de détection et de réponse face à des chaînes d’attaque réalistes.

Des tests manuels et automatisés permettent de détecter les failles SQLi, XSS et de logique métier dans les applications web, conformément au Top 10 OWASP et aux normes réglementaires.

Effectue des scans DAST continus pour détecter les vulnérabilités en temps réel, en s'intégrant aux pipelines CI/CD pour une efficacité DevSecOps.

La plateforme améliorée par l'IA d'ImmuniWeb combine l'automatisation et la validation par des experts pour fournir des insights de sécurité exploitables et conformes.

En tirant parti des capacités avancées de test et de surveillance de la sécurité d'ImmuniWeb, les organisations peuvent considérablement renforcer leurs mesures de protection techniques, identifier et corriger les vulnérabilités avant qu'elles ne soient exploitées, et mettre en place une défense plus robuste contre les risques liés à la confidentialité des données, contribuant ainsi de manière significative à leur posture de conformité globale à la PDPA.

Liste des ressources autoritatives sur la PDPA de Singapour

Répondez aux exigences réglementaires grâce à la plateforme IA ImmuniWeb®.

ImmuniWeb peut également aider à se conformer à d'autres lois et réglementations en matière de protection des données:

Europe

RGPD de l'UE

DORA de l'UE

NIS 2 de l'UE

EU Cyber Resilience Act

Règlement européen sur l’intelligence artificielle

EU ePrivacy Directive

UK GDPR

FADP suisse

Circulaire FINMA 2023/1

Amérique du Nord et du Sud

Loi brésilienne sur la protection des données LGPD

CCPA Californie

Canada PIPEDA

Règlement de cybersécurité du DFS de New York

Loi SHIELD de New York

Règle de protection des données de la FTC américaine

HIPAA États-Unis

Moyen-Orient et Afrique

Loi sur la protection des données personnelles du Qatar

Loi sur la protection des données personnelles en Arabie saoudite

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Afrique du Sud Loi sur la protection des informations personnelles

Règlement des Émirats arabes unis sur la sécurité de l'information (1.1)

Loi des Émirats arabes unis sur la protection des données personnelles

Asie-Pacifique

Loi australienne sur la protection des données personnelles

Ordonnance sur la protection des données personnelles de Hong Kong

Loi indienne sur la protection des données personnelles

Loi japonaise sur la protection des informations personnelles

Loi sur la protection des données personnelles de Singapour