Conformité à la loi indienne sur la protection des données personnelles numériques (DPDPA)

La loi indienne sur la protection des données personnelles numériques (DPDPA) de 2023 est la première loi indienne complète en matière de protection des données personnelles, régissant la manière dont ces données sont traitées par les entreprises et les entités gouvernementales.

Le paysage numérique indien évolue rapidement, ce qui rend indispensable la mise en place de réglementations robustes en matière de protection des données personnelles. La loi sur la protection des données personnelles numériques (DPDPA), adoptée en 2023, marque un tournant décisif dans la protection des données personnelles des individus en Inde.

Cet article fournit un aperçu complet de la DPDPA, de ses principaux aspects de conformité, des considérations techniques et de la manière dont les organisations peuvent naviguer dans ce nouveau cadre réglementaire.

Aperçu de la loi indienne sur la protection des données personnelles numériques (DPDPA)

La DPDPA, adoptée en août 2023 et dont les règles détaillant son cadre opérationnel ont été publiées en janvier 2025, est la loi indienne globale sur la protection des données. Elle vise à établir un équilibre entre les droits individuels en matière de données et la nécessité du traitement des données pour la croissance économique et les services publics. La loi définit les rôles clés:

- Titulaire des données: la personne à laquelle se rapportent les données à caractère personnel.

- Fiduciaire de données: Entité qui détermine la finalité et les moyens du traitement des données à caractère personnel.

- Responsable du traitement des données: Entité qui traite des données à caractère personnel pour le compte d’un fiduciaire de données.

- Fiduciaire de données important: catégorie spéciale de fiduciaires de données identifiés sur la base de facteurs tels que le volume et la sensibilité des données traitées, le risque pour les titulaires des données et l'impact potentiel sur la souveraineté et l'intégrité de l'Inde. Ces entités sont soumises à des obligations renforcées.

La DPDPA s'applique au traitement des données personnelles numériques en Inde et au traitement à l'étranger s'il implique l'offre de biens ou de services à des personnes en Inde. Elle couvre les données personnelles collectées sous forme numérique ou non numérique, puis numérisées.

Aspects clés de la conformité à la loi indienne sur la protection des données personnelles numériques (DPDPA)

La conformité à la DPDPA nécessite une approche multidimensionnelle, englobant des mesures juridiques, organisationnelles et techniques. Les aspects clés comprennent:

- Gestion du consentement:

- Consentement spécifique, éclairé et inconditionnel: Les responsables du traitement des données doivent obtenir un consentement libre, spécifique, éclairé et inconditionnel. Cela signifie expliquer clairement pourquoi les données sont collectées, comment elles seront utilisées et quels sont les droits du titulaire des données.

- Action affirmative claire: le consentement doit être indiqué par une action affirmative claire. Les cases pré-cochées ou le consentement implicite par silence ne sont généralement pas suffisants.

- Retrait facile: les titulaires de données doivent pouvoir retirer leur consentement aussi facilement qu’ils l’ont accordé. Le traitement doit cesser immédiatement après le retrait, sauf si la loi en dispose autrement.

- Consentement parental vérifiable: pour les enfants et les personnes handicapées, le consentement vérifiable d’un parent ou d’un tuteur légal est obligatoire.

- Gestionnaires de consentement: la loi introduit le concept de «Consent Managers», entités enregistrées auprès du Data Protection Board of India, afin de faciliter la gestion du consentement entre les responsables du traitement des données et les fiduciaires de données. Ils doivent fournir des plateformes conviviales permettant aux individus de gérer leur consentement.

- Droits des personnes concernées: la DPDPA accorde plusieurs droits aux personnes concernées, similaires à ceux prévus dans les réglementations mondiales en matière de confidentialité:

- Droit d'accès: les titulaires des données peuvent demander un résumé de leurs données personnelles détenues par un fiduciaire des données et des informations sur leur traitement.

- Droit de rectification et d'effacement: les personnes peuvent demander la rectification ou la mise à jour de données inexactes, ainsi que la suppression de données lorsqu'elles ne sont plus nécessaires ou que le consentement est retiré (sauf si la conservation est requise par la loi).

- Droit de retirer son consentement: comme mentionné ci-dessus, il s'agit d'un droit fondamental.

- Droit de recours: Les individus peuvent déposer une plainte directement auprès du responsable du traitement des données et, s'ils ne sont pas satisfaits, la transmettre à la Commission indienne de protection des données.

- Droit d'être informé: les responsables du traitement des données doivent informer clairement les personnes concernées, en langage simple, des finalités de la collecte des données, de leur utilisation et de leurs droits.

- Sécurité et protection des données:

- Mesures de sécurité raisonnables: les organisations doivent mettre en œuvre des mesures techniques et organisationnelles robustes pour protéger les données à caractère personnel contre tout accès, collecte, utilisation, divulgation, modification ou suppression non autorisés. Cela comprend:

- Chiffrement: Chiffrer les données personnelles au repos et en transit.

- Obfuscation et masquage: techniques pour obscurcir les données sensibles.

- Contrôle d'accès: Mettre en œuvre des contrôles d'accès basés sur les rôles (RBAC) et les principes du moindre privilège afin de restreindre l'accès aux données à caractère personnel sur une base «besoin de savoir».

- Évaluations régulières de la sécurité: Réaliser des audits de sécurité, des évaluations de vulnérabilité et des tests de pénétration périodiques afin d'identifier et de corriger les faiblesses.

- Tenue de journaux d’accès: conservation de registres détaillés indiquant qui a accédé à quelles données et à quel moment.

- Élimination sécurisée: mise en œuvre de méthodes sécurisées pour l'élimination des données à caractère personnel (par exemple, effacement des données, déchiquetage).

- Mesures de sécurité raisonnables: les organisations doivent mettre en œuvre des mesures techniques et organisationnelles robustes pour protéger les données à caractère personnel contre tout accès, collecte, utilisation, divulgation, modification ou suppression non autorisés. Cela comprend:

- Notification des violations de données: les responsables du traitement des données sont tenus de notifier la violation de données au Conseil indien de protection des données et aux personnes concernées de manière claire, concise et rapide (dans les 72 heures suivant la découverte). La notification doit décrire la nature, la portée, le moment et l'impact de la violation, ainsi que les mesures d'atténuation prises.

- Conservation des données: les données à caractère personnel ne doivent pas être conservées plus longtemps que nécessaire pour la réalisation de l'objectif spécifique pour lequel elles ont été collectées ou que ne l'exige la loi. Les organisations doivent définir et respecter des politiques et des calendriers clairs en matière de conservation des données, en veillant à leur suppression sécurisée ou à leur anonymisation lorsqu'elles ne sont plus nécessaires.

- Responsabilité et gouvernance:

- Délégué à la protection des données (DPO): les responsables du traitement des données importants doivent nommer un DPO basé en Inde. Les responsables du traitement des données plus petits peuvent désigner une personne pour répondre aux questions relatives au traitement des données. Le DPO agit comme point focal pour les questions de protection des données.

- Politiques et procédures: les organisations doivent élaborer et mettre en œuvre des politiques et des procédures complètes régissant la collecte, l’utilisation, la divulgation et la gestion des données, y compris les mécanismes de consentement, les calendriers de conservation des données, les mesures de sécurité et les protocoles de réponse aux violations.

- Évaluations d'impact sur la protection des données (EIPD): avant d'entreprendre de nouveaux projets ou initiatives impliquant le traitement de données à caractère personnel, les organisations doivent réaliser des EIPD afin d'évaluer et d'atténuer les risques potentiels en matière de confidentialité.

- Formation des employés: des programmes réguliers de formation et de sensibilisation sont essentiels pour informer le personnel de ses responsabilités en matière de protection des données.

- Transferts transfrontaliers de données: la DPDPA impose des restrictions sur les transferts transfrontaliers de données, exigeant que le gouvernement établisse des lignes directrices précisant lorsque ces transferts sont autorisés afin de garantir une protection adéquate dans le pays destinataire.

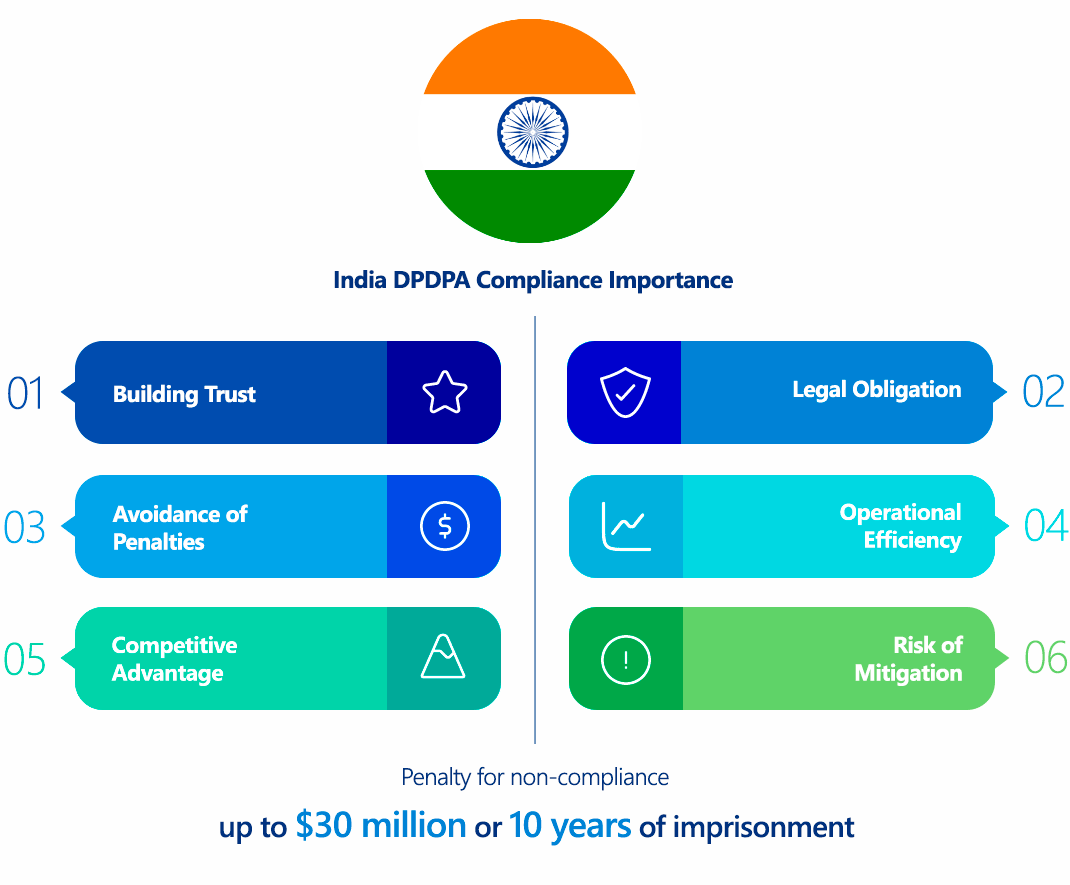

Pourquoi la conformité à la loi indienne sur la protection des données personnelles numériques (DPDPA) est-elle importante?

La conformité à la DPDPA est primordiale pour plusieurs raisons:

- Obligation légale: il s'agit d'une obligation légale impérative, et le non-respect peut entraîner des sanctions importantes.

- Instaurer la confiance: le respect des principes de confidentialité des données favorise la confiance des clients, des employés et des autres parties prenantes, renforçant ainsi la réputation et l'image de marque.

- Atténuation des risques: la conformité aide les organisations à minimiser les risques de fuites de données, de dommages à la réputation, de responsabilités juridiques et de pertes financières liés à la non-conformité.

- Efficacité opérationnelle: la mise en œuvre de pratiques robustes en matière de protection des données peut rationaliser les processus de traitement des données et améliorer la gouvernance globale des données.

- Avantage concurrentiel: dans un monde de plus en plus soucieux de la confidentialité, démontrer une forte protection des données peut être une différenciation concurrentielle.

- Éviter les sanctions: la DPDPA impose des sanctions substantielles en cas de non-conformité, ce qui peut représenter une charge financière importante.

Qui doit se conformer à la loi indienne sur la protection des données personnelles numériques (DPDPA)?

La DPDPA s'applique largement à:

- Toute personne qui traite des données personnelles numériques sur le territoire indien. Cela inclut les particuliers, les familles hindoues conjointes, les sociétés, les entreprises, les associations de personnes (enregistrées ou non) et l'État.

- Traitement à l'étranger des données personnelles numériques à destination de personnes en Inde. Cela signifie que les organisations situées en dehors de l'Inde ciblant les résidents indiens doivent également se conformer.

- Traitement des données personnelles collectées sous forme non numérique et numérisées par la suite.

Il existe des exemptions pour le traitement des données à des fins personnelles ou domestiques.

Comparaison entre la loi indienne sur la protection des données personnelles numériques (DPDPA) et le RGPD

Bien que la DPDPA et le RGPD (règlement général sur la protection des données) soient tous deux des lois exhaustives en matière de protection des données, ils présentent des similitudes et des différences clés:

| Caractéristique | DPDPA (India) | RGPD (Union européenne) |

|---|---|---|

| Champ d'application | S'applique aux données personnelles numériques en Inde et aux entités étrangères offrant des biens et services aux Indiens. Couvre le secteur privé et les organismes publics. | S'applique au traitement des données à caractère personnel dans l'UE et aux organisations situées en dehors de l'UE si elles proposent des biens/services aux résidents de l'UE ou surveillent leur comportement. Couvre à la fois les secteurs public et privé. |

| Données sensibles | Ne définit pas expressément les données sensibles, mais le gouvernement peut classer les catégories. | Définit explicitement les «catégories particulières de données à caractère personnel» (par exemple, les données de santé, l'origine raciale, les opinions politiques), qui nécessitent une protection accrue. |

| Consent | Nécessite un consentement libre, spécifique, éclairé et inconditionnel avec une action affirmative claire. Retrait facile. Consentement parental vérifiable pour les enfants. Introduction de «Consent Managers». | Nécessite une action claire et affirmative pour le consentement, qui doit être libre, spécifique, éclairé et unambiguë. Retrait facile. Consentement parental pour les enfants. |

| Droits des personnes concernées | Accès, rectification, effacement, retrait du consentement, recours en cas de plainte, droit d'être informé. N'inclut pas la portabilité des données. | Accès, rectification, effacement («droit à l'oubli»), portabilité des données, limitation du traitement, opposition au traitement, droit de ne pas être soumis à une prise de décision automatisée. Droits plus étendus. |

| Localisation des données | La loi ne prévoit pas de localisation stricte des données, mais le gouvernement peut imposer des restrictions aux transferts transfrontaliers. | Pas de localisation stricte des données, mais les transferts en dehors de l'EEE nécessitent des garanties adéquates (par exemple, clauses contractuelles types, règles d'entreprise contraignantes). |

| Délégué à la protection des données | Obligatoire pour les responsables du traitement de données importants (basés en Inde). | Obligatoire pour les autorités publiques, les organisations traitant des catégories spéciales de données à grande échelle ou celles impliquées dans la surveillance régulière et systématique des personnes concernées. Peut être interne ou externe. |

| Notification de violation | Informez le Data Protection Board et les Data Principals concernés dans les 72 heures. | Informez l'autorité de contrôle dans les 72 heures, sauf si le risque pour les droits et libertés est improbable. Informez les personnes concernées sans délai en cas de risque élevé. |

| Sanctions | Sanctions financières importantes, avec possibilité d'amendes graduées. | Sanctions plus sévères: jusqu’à 20 millions d’euros ou 4 % du chiffre d’affaires annuel mondial, le plus élevé des deux, pour les infractions graves. |

| Base juridique du traitement | Consentement principalement, mais aussi «utilisations légitimes» à certaines fins (par exemple, services gouvernementaux, urgences médicales). | Consentement, intérêts légitimes, nécessité contractuelle, obligation légale, intérêts vitaux, mission d'intérêt public. Bases juridiques plus explicites et variées. |

| Registres des activités de traitement (RoPA) | Bien que cela ne soit pas explicitement exigé pour toutes les organisations, les responsables du traitement des données doivent conserver des registres des consentements et des notifications de violations de données. | Obligatoire pour la plupart des organisations, détaillant les activités de traitement, les finalités, les catégories de données, les destinataires, les durées de conservation et les mesures de sécurité. |

Comment garantir la conformité à la loi indienne sur la protection des données personnelles numériques (DPDPA)?

La mise en conformité avec la DPDPA nécessite un effort systématique et continu. Voici les étapes clés et les considérations techniques:

- Inventaire et cartographie des données:

- Détails techniques: Mettre en œuvre des outils et solutions de découverte des données (par exemple, en utilisant des plateformes de découverte des données basées sur l'IA) pour identifier, classer et cartographier toutes les données personnelles collectées, stockées, traitées et partagées dans les systèmes de votre organisation (on-premise, cloud, applications, bases de données, etc.).

- Détails techniques: classer les données par type (par exemple, PII, données personnelles sensibles si classifiées ultérieurement), par finalité de collecte et par base juridique du traitement.

- Détails techniques: Documenter les flux de données: où les données proviennent, comment elles circulent dans les systèmes, où elles sont stockées et avec qui elles sont partagées (y compris les prestataires tiers).

- 2. Mise en œuvre d'un système de gestion du consentement:

- Détails techniques: Déployer une plateforme de gestion des consentements (CMP) robuste ou développer des mécanismes internes pour:

- Obtenir et enregistrer un consentement clair et affirmatif (par exemple, grâce à des options d'adhésion granulaires).

- Fournir des avis de confidentialité clairs et compréhensibles au moment de la collecte des données.

- Permettre le retrait facile du consentement.

- Conserver une trace d'audit détaillée de toutes les interactions de consentement (qui, quand, ce qui a été consenti).

- Intégrez les cookies du site web et les technologies de suivi pour gérer les préférences des utilisateurs.

- Mettre en œuvre des mécanismes de vérification de l'âge pour le consentement parental vérifiable.

- Détails techniques: Déployer une plateforme de gestion des consentements (CMP) robuste ou développer des mécanismes internes pour:

- Mettre en œuvre des mécanismes de demande du titulaire des données (DPR):

- Détails techniques: mettre en place des canaux sécurisés et conviviaux permettant aux titulaires de données d'exercer leurs droits (accès, rectification, effacement, retrait). Cela peut impliquer:

- Portail ou formulaire web dédié à la confidentialité.

- Workflows automatisés pour le traitement des DPR, y compris la vérification d'identité.

- Processus visant à garantir des réponses exactes et promptes (dans les délais impartis).

- Intégration avec les systèmes de données pour une récupération, une modification ou une suppression efficace des données.

- Détails techniques: mettre en place des canaux sécurisés et conviviaux permettant aux titulaires de données d'exercer leurs droits (accès, rectification, effacement, retrait). Cela peut impliquer:

- Renforcer la posture de sécurité des données

- Détails techniques: Mettre en place et réviser régulièrement des mesures de cybersécurité complètes:

- Chiffrement: appliquez un chiffrement robuste (par exemple, AES-256) pour les données au repos (bases de données, stockage) et en transit (TLS/SSL pour les communications réseau).

- Contrôles d'accès: Mettre en œuvre un contrôle d'accès strict basé sur les rôles (RBAC) et le principe du moindre privilège. Utiliser l'authentification multifactorielle (MFA) pour accéder aux systèmes sensibles.

- Segmentation du réseau: Segmentez les réseaux afin de limiter la portée des violations potentielles.

- Gestion des vulnérabilités: Effectuez en continu des analyses de vulnérabilité, des tests de pénétration et des audits de sécurité des applications, des réseaux et des infrastructures.

- Gestion des informations et des événements de sécurité (SIEM): déployer des solutions SIEM pour collecter, analyser et corréler les journaux de sécurité afin de détecter les menaces en temps réel et répondre aux incidents.

- Systèmes de détection/prévention des intrusions (IDS/IPS): implémenter des IDS/IPS pour surveiller le trafic réseau à la recherche d’activités malveillantes.

- Prévention des pertes de données (DLP): déployer des solutions DLP pour empêcher la transmission non autorisée de données sensibles.

- Pratiques de codage sécurisé: former les développeurs aux principes de codage sécurisé (par exemple, OWASP Top 10) afin de minimiser les vulnérabilités des applications.

- Sauvegardes régulières et reprise après sinistre: mettre en œuvre des plans de sauvegarde et de reprise après sinistre robustes afin de garantir la disponibilité et la résilience des données.

- Détails techniques: Mettre en place et réviser régulièrement des mesures de cybersécurité complètes:

- Élaborer un plan de réponse aux violations de données:

- Élaborez et testez régulièrement un plan de réponse aux incidents détaillé couvrant:

- Détection et confinement des violations.

- analyse forensique pour déterminer la portée et l'impact

- Protocoles de communication pour informer le Comité de protection des données et les personnes concernées dans un délai de 72 heures.

- Mesures correctives pour prévenir les récidives.

- Outils techniques pour une réponse rapide aux incidents et la forensique numérique.

- Élaborez et testez régulièrement un plan de réponse aux incidents détaillé couvrant:

- Politiques de conservation et d'élimination des données:

- Détails techniques: définissez et appliquez des calendriers clairs de conservation des données pour différentes catégories de données personnelles en fonction des exigences légales, réglementaires et commerciales.

- Détails techniques: Mettez en œuvre des processus automatisés ou manuels pour la suppression ou l'anonymisation sécurisée des données à l'expiration des périodes de conservation. Utilisez des méthodes telles que l'effacement cryptographique, la démagnétisation ou la destruction physique du matériel.

- Gestion des risques liés aux tiers:

- Détails techniques: mener une due diligence sur tous les fournisseurs tiers et sous-traitants qui traitent des données à caractère personnel.

- Détails techniques: Veillez à ce que les accords contractuels avec les traiteurs incluent des dispositions exigeant la conformité avec la DPDPA et des mesures de sécurité appropriées.

- Détails techniques: Auditez régulièrement les pratiques de sécurité des tiers.

- Formation et sensibilisation des employés:

- Détails techniques: Organisez régulièrement des sessions de formation sur les exigences de la DPDPA, les meilleures pratiques en matière de traitement des données et la sensibilisation à la sécurité pour tous les employés traitant des données à caractère personnel.

Conséquences de la non-conformité à la loi indienne sur la protection des données personnelles numériques (DPDPA)

La DPDPA prévoit des sanctions importantes en cas de non-conformité, soulignant ainsi l'importance du respect de la loi. Si les montants précis des sanctions peuvent être détaillés dans les règles, la loi prévoit une approche hiérarchisée avec des amendes substantielles pour diverses infractions, notamment:

- Défaut de protection des données personnelles: cela pourrait entraîner une amende pouvant atteindre 250 crores INR (environ 30 millions USD).

- Non-communication au Conseil d’une violation de données: jusqu’à 200 crores INR.

- Non-respect des obligations relatives aux données des enfants: jusqu’à 150 crores INR.

- Manquement à l’obligation du fiduciaire des données d’informer le responsable des données: jusqu’à 500 millions de roupies.

Ces sanctions soulignent les graves conséquences financières pour les organisations qui ne se conforment pas, en plus des dommages réputationnels et de la perte potentielle de confiance des clients.

Comment ImmuniWeb aide-t-il à se conformer à la loi indienne sur la protection des données personnelles numériques (DPDPA)?

ImmuniWeb, avec sa plateforme de cybersécurité alimentée par l'IA, peut aider considérablement les organisations à atteindre et à maintenir la conformité à la DPDPA, en particulier du point de vue de l'assurance technique. Bien que ImmuniWeb ne soit pas un cabinet d'avocats et ne fournisse pas de conseils juridiques, ses solutions peuvent aider à répondre aux exigences techniques de la DPDPA:

ImmuniWeb effectue des tests de pénétration approfondis des API, mettant au jour des vulnérabilités telles que des endpoints non sécurisés, des authentifications cassées et des fuites de données, garantissant ainsi la conformité avec l’OWASP API Security Top 10.

Des analyses automatisées basées sur l'IA détectent les erreurs de configuration, les autorisations excessives et le chiffrement faible dans les API REST, SOAP et GraphQL, fournissant des conseils d'action pour remédier.

ImmuniWeb fournit des services de tests de pénétration applicatifs grâce à notre produit primé ImmuniWeb® On-Demand.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des applications (ASPM) permet de découvrir de manière proactive et continue l'ensemble de l'empreinte numérique d'une organisation, y compris les applications web, les API et les applications mobiles cachées, inconnues et oubliées.

ImmuniWeb détecte et surveille en permanence les actifs informatiques exposés (applications Web, API, services cloud), réduisant les angles morts et prévenant les violations grâce à une évaluation des risques en temps réel.

ImmuniWeb fournit des services de tests d'intrusion automatisés avec notre produit primé ImmuniWeb® Continuous.

Simule des attaques avancées sur les environnements AWS, Azure et GCP afin d'identifier les mauvaises configurations, les rôles IAM non sécurisés et les stockages exposés, conformément aux benchmarks CIS.

Automatise la détection des erreurs de configuration du cloud, des lacunes en matière de conformité (par exemple, PCI DSS, HIPAA) et du shadow IT, et propose des conseils de correction pour une infrastructure cloud résiliente.

Combine des simulations d'attaques basées sur l'IA et l'expertise humaine pour tester les défenses 24/7, en imitant des adversaires réels sans perturber les opérations.

Exécute des scénarios d'attaques automatisées pour valider les contrôles de sécurité, exposant les faiblesses des réseaux, des applications et des terminaux avant que les attaquants ne les exploitent.

Fournit un pentesting continu, renforcé par l’IA, pour identifier les nouvelles vulnérabilités après déploiement, garantissant une atténuation proactive des risques au-delà des audits ponctuels.

Hiérarchise et corrige les risques en temps réel en corrélant les informations sur les menaces avec les vulnérabilités des actifs, minimisant les fenêtres d'exploitation.

Surveille le Dark Web, les sites de paste et les forums de hackers à la recherche d'identifiants volés, de données divulguées et de menaces ciblées, permettant ainsi des mesures préemptives.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des données permet de détecter et de surveiller en continu les actifs numériques exposés à Internet, y compris les applications Web, les API, le stockage dans le cloud et les services réseau.

Analyse les marchés du Darknet à la recherche de données compromises sur les employés/clients, de propriété intellectuelle et de schémas frauduleux, et alerte les organisations en cas de violation.

Automatise l'analyse statique (SAST) et dynamique (DAST) des applications mobiles afin de détecter les vulnérabilités comme les secrets codés en dur ou les configurations TLS faibles.

Identifie les pare-feu mal configurés, les ports ouverts et les protocoles faibles sur les réseaux locaux et hybrides, renforçant les défenses.

Fournit des pentesting évolutifs, basés sur un abonnement, avec des rapports détaillés et un suivi des remédiations pour des workflows de sécurité agiles.

Détecte et accélère la suppression des sites de phishing usurpant votre marque, minimisant les atteintes à votre réputation et les pertes dues à la fraude.

Évalue la posture de sécurité des fournisseurs (par exemple, API exposées, logiciels périmés) afin de prévenir les attaques de la chaîne d'approvisionnement et d'assurer la conformité.

Simule des menaces persistantes avancées (APT) adaptées à votre secteur, testant les capacités de détection et de réponse face à des chaînes d’attaque réalistes.

Des tests manuels et automatisés permettent de détecter les failles SQLi, XSS et de logique métier dans les applications web, conformément au Top 10 OWASP et aux normes réglementaires.

Effectue des scans DAST continus pour détecter les vulnérabilités en temps réel, en s'intégrant aux pipelines CI/CD pour une efficacité DevSecOps.

La plateforme AI-enhanced d'ImmuniWeb combine l'automatisation et la validation experte pour fournir des insights de sécurité exploitables et conformes.

En tirant parti des solutions techniques avancées d’ImmuniWeb, les organisations peuvent considérablement renforcer leur posture en matière de cybersécurité, identifier et corriger les vulnérabilités, et répondre efficacement aux exigences techniques intégrées dans la DPDPA, ouvrant ainsi la voie à une conformité complète en matière de protection des données en Inde.

Liste des ressources officielles

Répondez aux exigences réglementaires grâce à la plateforme IA ImmuniWeb®.

ImmuniWeb peut également aider à se conformer à d'autres lois et réglementations en matière de protection des données:

Europe

RGPD de l'UE

DORA de l'UE

NIS 2 de l'UE

EU Cyber Resilience Act

Règlement européen sur l’intelligence artificielle

EU ePrivacy Directive

UK GDPR

FADP suisse

Circulaire FINMA 2023/1

Amérique du Nord et du Sud

Loi brésilienne sur la protection des données LGPD

CCPA Californie

Canada PIPEDA

Règlement de cybersécurité du DFS de New York

Loi SHIELD de New York

Règle de protection des données de la FTC américaine

HIPAA États-Unis

Moyen-Orient et Afrique

Loi sur la protection des données personnelles du Qatar

Loi sur la protection des données personnelles en Arabie saoudite

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Afrique du Sud Loi sur la protection des informations personnelles

Règlement des Émirats arabes unis sur la sécurité de l'information (1.1)

Loi des Émirats arabes unis sur la protection des données personnelles

Asie-Pacifique

Loi australienne sur la protection des données personnelles

Ordonnance sur la protection des données personnelles de Hong Kong

Loi indienne sur la protection des données personnelles

Loi japonaise sur la protection des informations personnelles

Loi sur la protection des données personnelles de Singapour