Conformité à la loi sud-africaine sur la protection des informations personnelles (POPIA)

La loi sur la protection des informations personnelles (POPIA) est la loi sud-africaine globale sur la protection des données qui réglemente le traitement des informations personnelles, protège les droits à la vie privée, impose des exigences strictes de conformité aux organisations et établit des sanctions pour les violations, en vigueur depuis le 1er juillet 2021.

L'ère numérique a apporté un confort sans précédent, mais aussi de nouveaux défis en matière de confidentialité des données personnelles. En réponse, l'Afrique du Sud a promulgué la Protection of Personal Information Act (POPIA), une loi complète sur la protection des données conçue pour protéger le droit constitutionnel à la vie privée. Pleinement en vigueur depuis le 1er juillet 2021, la POPIA établit des conditions claires pour le traitement légal des informations personnelles, imposant des responsabilités importantes aux organisations qui traitent des données en Afrique du Sud ou provenant de ce pays.

La POPIA n’est pas seulement un obstacle juridique ; c’est un changement fondamental dans la manière dont les entreprises doivent gérer et sécuriser les informations personnelles. Pour toute entité opérant en Afrique du Sud ou traitant les données personnelles de ses résidents, comprendre et respecter scrupuleusement les exigences techniques et organisationnelles de la POPIA est essentiel pour éviter des sanctions sévères, construire la confiance des clients et maintenir une solide réputation sur le marché.

Cet article explore les complexités techniques de la conformité à la POPIA et propose une feuille de route détaillée pour que les organisations naviguent dans ce paysage réglementaire essentiel.

Aperçu de la loi sud-africaine sur la protection des informations personnelles (POPIA)

La Protection of Personal Information Act (POPIA), souvent appelée loi POPI, est la législation globale de l'Afrique du Sud en matière de confidentialité des données. Elle établit un cadre qui régit la collecte, le traitement, le stockage, la diffusion et la destruction des informations personnelles par les organismes publics et privés. L'Information Regulator est l'organisme indépendant chargé de superviser et de faire respecter la POPIA.

La POPIA s'articule autour de huit conditions fondamentales pour un traitement légal des données personnelles:

- Responsabilité: la partie responsable (responsable du traitement des données) doit s'assurer du respect de toutes les dispositions de la POPIA.

- Limitation du traitement: les informations personnelles doivent être traitées de manière légale, minimale et uniquement dans le but spécifique prévu.

- Spécification de la finalité: les données doivent être collectées à des fins spécifiques, explicitement définies et licites. Elles ne peuvent être conservées plus longtemps que nécessaire.

- Limitation du traitement ultérieur: le traitement ultérieur des informations personnelles doit être compatible avec l'objectif initial de la collecte.

- Qualité des informations: les informations personnelles doivent être complètes, exactes, non trompeuses et mises à jour si nécessaire.

- Transparence: les personnes concernées doivent être informées de qui collecte leurs informations, pourquoi et comment elles seront traitées.

- Mesures de sécurité: les parties responsables doivent mettre en œuvre des mesures techniques et organisationnelles appropriées et raisonnables pour prévenir la perte, la dégradation ou l'accès non autorisé aux informations personnelles.

- Participation des personnes concernées: les personnes concernées ont le droit d'accéder à leurs informations personnelles et de les corriger.

Un aspect unique de la POPIA, qui la différencie de nombreuses lois internationales sur la protection des données, est sa protection des informations personnelles appartenant à des personnes morales (par exemple, des sociétés, des fiducies, des partenariats) en plus des personnes physiques.

Aspects clés de la conformité à la loi sud-africaine sur la protection des informations personnelles (POPIA)

La conformité à la POPIA nécessite une approche globale, associant des cadres juridiques à une mise en œuvre technique robuste. Voici les principaux aspects techniques:

- Base légale du traitement (limitation du traitement): le consentement explicite est souvent la principale base légale, notamment pour le marketing direct et les informations personnelles sensibles. D'autres bases incluent la nécessité à l'exécution d'un contrat, des obligations légales, la protection des intérêts légitimes du titulaire des données ou les intérêts légitimes de la partie responsable (sous réserve d'un test d'équilibre).

- Détails techniques: mettre en œuvre des plateformes de gestion du consentement (CMP) sur les sites web et les applications afin de recueillir, stocker et gérer le consentement explicite et granulaire des personnes concernées. Veiller à ce que les mécanismes de consentement soient clairs, sans ambiguïté (aucune case précochée) et offrent des options de retrait faciles. Horodater et auditer les enregistrements de consentement. Pour le traitement automatisé fondé sur l’intérêt légitime, veiller à ce que des évaluations d’impact sur la vie privée robustes soient menées et documentées.

- Transparence et avis de confidentialité (ouverture): les personnes concernées doivent être informées du traitement de leurs données personnelles.

- Détails techniques: publiez des politiques de confidentialité et des politiques de cookies claires, concises et facilement accessibles sur toutes les plateformes numériques (sites web, applications mobiles). Ces politiques doivent détailler les catégories de données collectées, les finalités du traitement, les durées de conservation des données, les mesures de sécurité et les droits des personnes concernées. Mettez en place des bannières de cookies permettant un contrôle granulaire des cookies non essentiels.

- Minimisation et conservation des données (spécification des finalités et limitation du traitement ultérieur): ne collecter que les données nécessaires et ne les conserver que pour la durée nécessaire à la finalité déclarée.

- Détails techniques: Concevez des formulaires de collecte de données et des bases de données afin de ne capturer que les informations essentielles. Mettez en œuvre des politiques automatisées de gestion du cycle de vie des données qui suppriment ou anonymisent de manière sécurisée les informations personnelles une fois leur période de conservation expirée. Utilisez des outils de découverte et de classification des données pour identifier et étiqueter les informations personnelles dans tous les systèmes, facilitant ainsi la gestion de la conservation.

- Mesures de sécurité (condition 7): il s'agit d'un pilier de la conformité technique, exigeant des «mesures techniques et organisationnelles appropriées et raisonnables».

- Détails techniques:

- Chiffrement: mettre en œuvre un chiffrement robuste (par exemple, AES-256) pour les données personnelles au repos (chiffrement de bases de données, chiffrement de systèmes de fichiers) et en transit (par exemple, TLS/SSL pour les communications web, VPN pour le trafic réseau interne). Gérer de manière sécurisée les clés de chiffrement (systèmes de gestion des clés - KMS).

- Contrôles d'accès: appliquer le contrôle d'accès basé sur les rôles (RBAC) et le principe du moindre privilège (PoLP). Mettre en œuvre l'authentification multifactorielle (MFA) pour tous les systèmes critiques et les comptes privilégiés. Examiner et révoquer régulièrement les droits d'accès. Enregistrer et surveiller tous les accès aux systèmes contenant des informations personnelles. Déployer des solutions de gestion des accès privilégiés (PAM).

- Sécurité du réseau: déployer des pare-feu, des systèmes de détection/prévention des intrusions (IDS/IPS) et une segmentation robuste du réseau. Effectuer régulièrement des évaluations de vulnérabilité et des tests de pénétration de l'infrastructure réseau. Mettre en œuvre des pare-feu d'applications web (WAF) pour les applications web accessibles au public.

- Sécurité des systèmes et des applications: mettre en œuvre des pratiques de cycle de vie de développement logiciel sécurisé (SSDLC). Effectuer régulièrement des tests de sécurité statiques (SAST) et dynamiques (DAST) pour toutes les applications traitant des informations personnelles. Assurer une gestion des correctifs rapide pour les systèmes d'exploitation et les applications. Maintenir des configurations sécurisées.

- Prévention des pertes de données (DLP): déployer des solutions DLP pour empêcher l'exfiltration non autorisée d'informations personnelles à partir des terminaux, des réseaux et des services cloud.

- Sauvegarde et restauration: mettre en œuvre des plans robustes de sauvegarde des données et de restauration après sinistre, avec des tests réguliers, afin de garantir la disponibilité et l’intégrité des données en cas de défaillance du système ou de cyberattaques. Crypter les sauvegardes.

- Détails techniques:

- Participation des personnes concernées (droits des personnes concernées - DSR): faciliter l'exercice des droits des personnes concernées (accès, correction, opposition, suppression).

- Détails techniques: Développez un portail ou un processus sécurisé et convivial permettant aux individus de soumettre des demandes DSR. Mettez en place des flux de travail automatisés pour localiser, récupérer, rectifier ou supprimer efficacement les informations personnelles en réponse à des demandes valides dans les délais prescrits. Assurez des canaux de communication sécurisés pour l’exécution des demandes DSR.

- Notification des violations de données: notification obligatoire au Régulateur de l’information et aux personnes concernées «dès que raisonnablement possible».

- Détails techniques: élaborez un plan de réponse aux incidents complet spécifiquement destiné aux violations de données, incluant des procédures claires de détection, d'évaluation, de confinement, d'éradication, de récupération et d'analyse post-incident. Mettez en œuvre des systèmes de gestion des informations et des événements de sécurité (SIEM) pour la journalisation centralisée et la surveillance en temps réel afin de faciliter la détection précoce des violations. Établissez des canaux de communication sécurisés pour les notifications.

- Transferts internationaux de données: des conditions strictes s'appliquent au transfert de données personnelles en dehors de l'Afrique du Sud. Les transferts sont généralement autorisés si le pays destinataire dispose de lois similaires en matière de protection des données, si la personne concernée donne son consentement, ou si cela est nécessaire pour un contrat ou une obligation légale.

- Détails techniques: Effectuez une évaluation des pratiques de protection des données des destinataires étrangers. Mettez en œuvre des accords de transfert de données juridiquement solides, similaires aux clauses contractuelles types, afin de garantir une protection adéquate. Assurez un cryptage robuste lors des transferts internationaux de données.

- Nomination d'un responsable de l'information: chaque organisation doit désigner un responsable de l'information (IO), qui est généralement le PDG, mais peut déléguer ses fonctions. L'IO doit être enregistré auprès de l'autorité de régulation de l'information.

- Détails techniques: bien que ce soit un rôle de gestion, l’IO supervise la mise en œuvre technique de la POPIA, y compris les mesures de sécurité, le mappage des données et la réponse aux incidents.

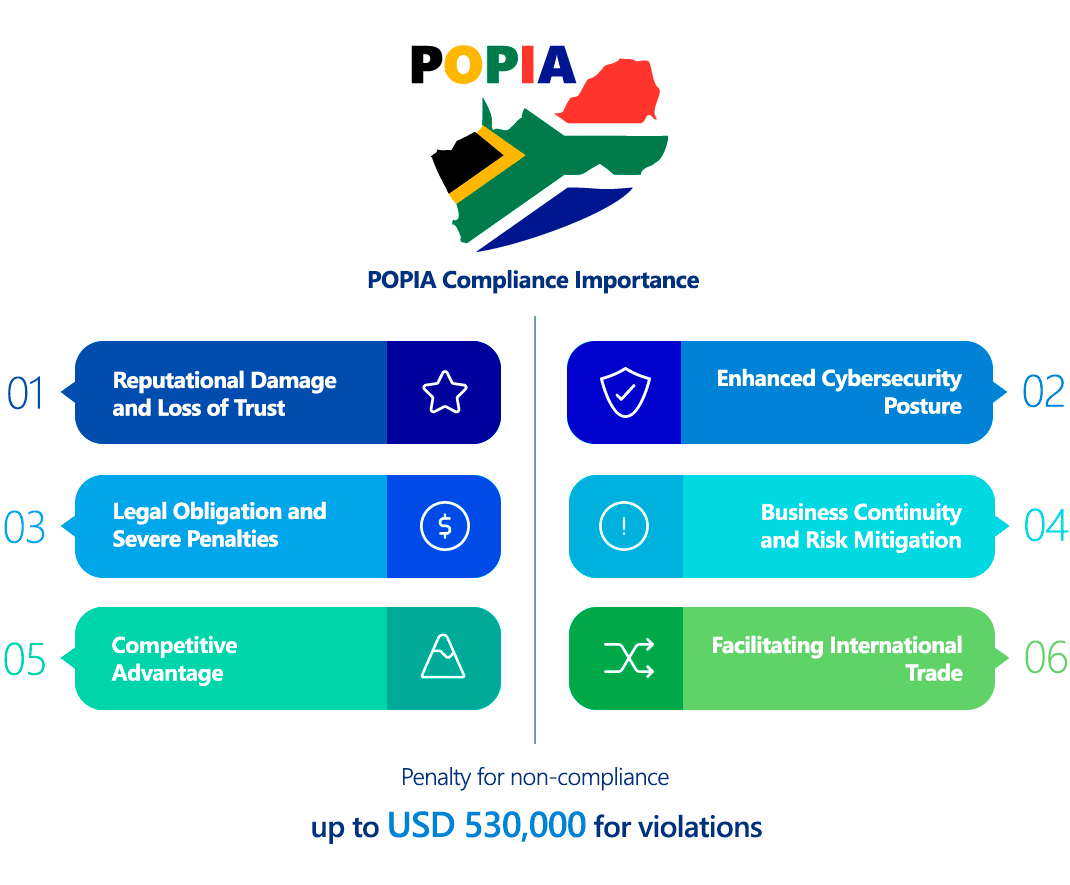

Pourquoi est-il important de se conformer à la loi sud-africaine sur la protection des informations personnelles (POPIA)?

La conformité à la POPIA n'est pas seulement une contrainte réglementaire, c'est un impératif stratégique pour les entreprises en Afrique du Sud:

- Obligation légale et sanctions sévères: le non-respect peut entraîner des amendes administratives importantes allant jusqu'à 10 millions de rands (environ 530 000 USD) ou une peine d'emprisonnement de jusqu'à 10 ans pour les infractions graves. L'autorité de régulation de l'information a le pouvoir d'émettre des avis d'exécution et d'imposer des sanctions sans ordre de justice.

- Atteinte à la réputation et perte de confiance: les violations de données et les manquements à la confidentialité peuvent gravement éroder la confiance du public, entraînant une atteinte importante à la réputation, une couverture médiatique négative et une perte importante de clients et de parts de marché.

- Renforcement de la cybersécurité: les exigences techniques de la POPIA, en particulier en matière de «mesures de sécurité», obligent les organisations à mettre en œuvre des mesures de cybersécurité robustes. Cela renforce naturellement les défenses contre les cybermenaces, réduisant ainsi la probabilité et l’impact des attaques réussies.

- Avantage concurrentiel: les consommateurs sont de plus en plus sensibilisés à la protection de la vie privée. Les entreprises qui démontrent une forte conformité à la POPIA peuvent se différencier, attirer plus de clients et fidéliser ses clients sur un marché concurrentiel.

- Continuité des activités et atténuation des risques: En imposant des mesures de sécurité proactives, la planification de la réponse aux incidents et les capacités de récupération des données, la POPIA aide les organisations à minimiser les perturbations d'activité et les pertes financières en cas d'incident de sécurité.

- Faciliter le commerce international: l'adhésion à la POPIA aligne les entreprises sud-africaines avec les normes mondiales en matière de protection des données (telles que le RGPD), facilitant ainsi le commerce international et le transfert sécurisé de données avec des partenaires mondiaux.

Qui doit se conformer à la loi sud-africaine sur la protection des informations personnelles (POPIA)?

La POPIA a un champ d'application vaste et étendu. Elle s'applique:

- Tout organisme public ou privé, ou toute autre personne, qui traite des informations personnelles. Cela inclut:

- Toutes les entreprises et organisations opérant en Afrique du Sud, quelle que soit leur taille ou leur secteur d'activité.

- Organismes publics et entités d'État

- Petites, moyennes et grandes entreprises.

- Toute entité située en dehors de l'Afrique du Sud si elle traite les informations personnelles de résidents sud-africains à l'aide de moyens automatisés ou non automatisés en Afrique du Sud (par exemple, via un site web accessible depuis l'Afrique du Sud qui collecte des données auprès d'utilisateurs sud-africains).

Point clé: contrairement à certaines autres lois sur la protection de la vie privée, la POPIA s'applique aux informations personnelles des personnes physiques (individus) et des personnes morales (entités juridiques telles que les entreprises).

Exemptions:

La POPIA ne s'applique généralement pas aux informations personnelles traitées:

- Exclusivement pour des activités personnelles ou domestiques.

- Qui a été anonymisée et ne peut être réidentifiée.

- Par un organisme public dans l'intérêt de la sécurité nationale, pour des enquêtes criminelles ou pour la poursuite ou l'exécution de peines, à condition que des garanties adéquates soient en place.

- À des fins journalistiques, littéraires ou artistiques (sous certaines conditions).

Comparaison entre la loi sud-africaine sur la protection des informations personnelles (POPIA) et le RGPD

La POPIA présente de nombreuses similitudes avec le RGPD, souvent considéré comme la référence mondiale en matière de protection des données, mais il existe également des différences notables:

| Caractéristique | Afrique du Sud POPIA (POPI Act) | RGPD (règlement général sur la protection des données) |

|---|---|---|

| Portée des «informations personnelles» | Les «informations personnelles» concernent une personne physique identifiable et vivante ou, le cas échéant, une personne morale identifiable et existante. | Les «données à caractère personnel» concernent uniquement une personne physique identifiée ou identifiable. |

| Champ d'application territorial | S'applique aux entités en Afrique du Sud, ainsi qu'aux entités situées hors d'Afrique du Sud si elles traitent des données de résidents sud-africains au moyen de moyens situés en Afrique du Sud (par exemple, un site web accessible en Afrique du Sud). Ne fait pas explicitement référence à «l'offre de biens/services» ou à «la surveillance du comportement» depuis l'étranger. | Champ d'application extraterritorial étendu ; s'applique au traitement des données des résidents de l'UE par des entités situées à l'intérieur ou à l'extérieur de l'UE si cela concerne l'offre de biens/services ou la surveillance du comportement au sein de l'UE. |

| Rôles clés | «Partie responsable» (responsable du traitement), «opérateur» (sous-traitant), «responsable de l'information» (similaire au DPO). | «Responsable du traitement», «sous-traitant», «délégué à la protection des données (DPO)». |

| Base légale pour le traitement | 8 conditions, notamment le consentement (souvent explicite), le contrat, l'obligation légale, l'intérêt légitime de la personne concernée, l'intérêt légitime de la partie responsable (sous réserve d'un test de mise en balance). | 6 Bases juridiques, y compris le consentement (explicite et librement donné), le contrat, l'obligation légale, les intérêts vitaux, la mission publique, intérêt légitime (nécessitant un test de mise en balance). |

| Norme de consentement | Nécessite un «consentement éclairé». Peut être explicite ou implicite selon le contexte, mais le consentement explicite est préférable, notamment pour les données sensibles. Opt-in pour le marketing direct. | Consentement «libre, spécifique, éclairé et sans ambiguïté» par le biais d'une action affirmative (toujours opt-in). Norme plus stricte. |

| Données spéciales/sensibles | «Informations personnelles spéciales» (par exemple, race, santé, données biométriques, comportement criminel, etc.). Nécessite des conditions de traitement plus strictes. | «Catégories particulières de données à caractère personnel» (par exemple, origine raciale/ethnique, opinions politiques, santé, vie sexuelle, données génétiques, données biométriques). Conditions de traitement plus strictes. |

| Droits des personnes concernées | Droit d'accès, de rectification, d'opposition (notamment au marketing direct) et de suppression (sauf exceptions). Aucun droit explicite à la portabilité des données. | Droit d'accès, de rectification, d'effacement («droit à l'oubli»), de limitation, de portabilité des données, d'opposition et droits liés à la prise de décision automatisée. |

| Délégué à la protection des données (DPO) | Le responsable de l’information est obligatoire. Ses fonctions sont similaires à celles d’un DPO. Il doit être enregistré auprès du Régulateur de l’information. | Le «DPO» est obligatoire pour les autorités publiques, ou lorsque les activités principales impliquent un suivi ou un traitement systématique à grande échelle de catégories particulières de données. |

| Évaluation d’impact sur la protection des données (DPIA) | La POPIA n'impose pas explicitement les AIPD, mais des évaluations complètes des risques sont implicites dans la condition «Mesures de sécurité». | Obligatoire pour les activités de traitement à haut risque. Exigences détaillées concernant le contenu et le processus. |

| Transferts transfrontaliers | Généralement restreint, sauf si la juridiction du destinataire dispose de lois similaires en matière de protection des données, si le sujet des données donne son consentement ou si le transfert est nécessaire pour respecter une obligation contractuelle ou légale. Ne mentionne pas explicitement les SCC ou les BCR. | Autorisé vers les pays «adéquats», en vertu des clauses contractuelles types (SCCs), des règles d’entreprise contraignantes (BCRs) ou d’autres dérogations (par exemple, consentement explicite pour des transferts particuliers). |

| Notification des violations de données | Notification obligatoire à l’autorité de régulation de l’information et aux personnes concernées «dès que raisonnablement possible». Aucun délai spécifique n’est indiqué (comme 72 heures). | Notification obligatoire à l'autorité de contrôle dans les 72 heures ; notification aux personnes concernées sans retard injustifié en cas de risque élevé pour leurs droits et libertés. |

| Sanctions | Amendes administratives pouvant atteindre 10 millions de rands sud-africains ; peines de prison pouvant aller jusqu’à 10 ans pour les infractions graves. | Amendes administratives: jusqu’à 20 millions d’euros ou 4 % du chiffre d’affaires annuel mondial, le plus élevé des deux. |

Implications techniques des différences:

- Personnes morales: l’inclusion des personnes morales signifie que les organisations doivent étendre leur cartographie des données, leurs contrôles de sécurité et leurs politiques de confidentialité afin de couvrir les données interentreprises (B2B) de manière aussi rigoureuse que les données grand public (B2C).

- Consentement: les exigences de consentement légèrement plus souples de la POPIA pour les informations personnelles générales (permettant dans certains cas un consentement implicite) pourraient entraîner des configurations CMP différentes par rapport au RGPD, qui exige un consentement explicite. Cependant, pour les données sensibles, le consentement explicite est essentiel dans les deux cas.

- Absence de portabilité des données: l'absence de droit à la portabilité des données simplifie certaines implémentations techniques liées au format des données et aux mécanismes de transfert, mais ne remet pas en cause la nécessité d'un accès sécurisé aux données.

- DPIA implicite: bien qu'elle ne soit pas explicitement mentionnée, la condition «mesures de sécurité» implique fortement la nécessité d'un processus d'évaluation des risques rigoureux similaire à une DPIA, en particulier pour les nouveaux systèmes ou les traitements à haut risque.

Comment garantir la conformité à la loi sud-africaine sur la protection des informations personnelles (POPIA)?

La mise en conformité et le maintien de la conformité à la POPIA constituent un parcours continu qui nécessite une diligence tant juridique que technique:

- Nommez et enregistrez un responsable de l'information (IO):

- Détails techniques: Bien que le PDG soit l’IO par défaut, désignez officiellement un IO et des IO adjoints (si nécessaire). Assurez-vous que l’IO possède une solide compréhension des systèmes informatiques, des flux de données et des meilleures pratiques en matière de cybersécurité, car il supervisera les aspects techniques de la conformité. Enregistrez l’IO auprès de l’Information Regulator.

- Réalisez un inventaire et une cartographie complets des données:

- Détails techniques: identifiez toutes les informations personnelles (des personnes physiques et morales) collectées, traitées, stockées et partagées sur les systèmes de votre organisation (en local, dans le cloud, auprès de fournisseurs tiers). Documentez les flux de données, les durées de conservation et les personnes ayant accès. Classez les données selon leur sensibilité (par exemple, informations personnelles générales, informations personnelles spéciales).

- Outils: outils de découverte et de classification des données, logiciels de cartographie des données, plateformes de gestion de la confidentialité.

- C'est sans doute l'aspect technique le plus critique de la POPIA.

- Détails techniques:

- Chiffrement: imposer le chiffrement des données au repos (par exemple, chiffrement de base de données, chiffrement au niveau des fichiers, stockage chiffré dans le cloud) et en transit (par exemple, TLS/SSL robuste pour tous les services web, VPN sécurisés pour l'accès à distance, e-mails chiffrés). Mettre en œuvre une gestion sécurisée des clés.

- Gestion des accès: déployez une solution robuste de gestion des identités et des accès (IAM). Appliquez l'authentification multifactorielle (MFA) sur tous les systèmes qui stockent ou traitent des informations personnelles. Mettez en œuvre le RBAC et le PoLP. Utilisez le PAM pour les comptes privilégiés, en veillant à ce que toutes les activités privilégiées soient enregistrées et surveillées.

- Sécurité du réseau: déployer et configurer des pare-feu, des IDS/IPS et des WAF. Mettre en œuvre une segmentation du réseau afin d’isoler les environnements de données sensibles. Effectuer régulièrement des évaluations de vulnérabilité du réseau et des tests de pénétration.

- Sécurité des applications: intégrez la sécurité dans votre SDLC. Effectuez régulièrement des tests SAST et DAST sur toutes les applications. Mettez en œuvre des pratiques de codage sécurisé. Assurez une gestion régulière des correctifs et des vulnérabilités pour tous les composants logiciels.

- Prévention des pertes de données (DLP): mettez en œuvre des solutions DLP sur les terminaux, les réseaux et les passerelles de messagerie afin d'empêcher la transmission ou le stockage non autorisé d'informations personnelles.

- Surveillance et enregistrement de la sécurité: déployez un système SIEM pour centraliser les journaux de sécurité, surveiller les activités suspectes en temps réel et générer des alertes.

- Sauvegarde et reprise après sinistre: mettez en œuvre et testez régulièrement des procédures de sauvegarde et de reprise sécurisées, afin de garantir l'intégrité et la disponibilité des données.

- Outils: logiciels de chiffrement, outils IAM/MFA/PAM, pare-feu, IDS/IPS, WAF, scanners de vulnérabilité, outils de test d'intrusion, outils SAST/DAST, SIEM, EDR, solutions DLP.

- Détails techniques:

- Élaborer et mettre en œuvre des politiques et procédures complètes en matière de confidentialité

- Détails techniques: Créez des politiques et avis de confidentialité clairs, conformes à la condition d’«Ouverture» de la POPIA. Mettez en œuvre des politiques internes pour le traitement des données, la conservation des données, la réponse aux violations de données et l’exécution des demandes de droits des personnes concernées (DSR). Assurez le contrôle des versions de tous les documents de politique.

- Mettre en place un système robuste de gestion du consentement:

- Détails techniques: pour les activités de traitement nécessitant un consentement, mettez en place un CMP qui permet des choix de consentement granulaires, enregistre le consentement et facilite le retrait.58 Assurez-vous que les bannières de cookies du site web sont conformes.

- Formuler un plan de réponse aux violations de données:

- Détails techniques: Élaborez un plan d'intervention en cas d'incident qui décrit clairement les étapes à suivre pour détecter, contenir, éliminer et remédier aux violations de données. Il est essentiel de définir des procédures pour informer l'autorité de régulation de l'information et les personnes concernées «dès que possible», en incluant les informations requises dans la notification. Testez régulièrement le plan à l'aide d'exercices.

- Gérez les risques liés aux opérateurs (tiers):

- Détails techniques: effectuez une due diligence sur tous les opérateurs tiers (sous-traitants) qui traitent des informations personnelles en votre nom. Mettez en place des accords de traitement des données (DPAs) robustes qui engagent contractuellement les opérateurs à respecter les mesures de sécurité et autres exigences de la POPIA.

- Organisez régulièrement une formation et sensibilisation des employés:

- Détails techniques: dispenser une formation obligatoire et continue à tous les employés sur les principes de la POPIA, leurs responsabilités, les bonnes pratiques en matière de gestion des données et la reconnaissance/signalement des incidents de sécurité (par exemple, le phishing).

- Surveillance et audit continus:

- Détails techniques: la conformité POPIA n’est pas un événement ponctuel. Mettez en œuvre une surveillance continue de vos contrôles de sécurité et de vos pratiques de confidentialité. Réalisez régulièrement des audits internes et externes (par exemple, des tests de pénétration, des évaluations de sécurité) afin d’identifier les lacunes, de garantir l’efficacité et de vous adapter à l’évolution des menaces.

Conséquences de la non-conformité

L'Information Regulator a démontré sa volonté d'appliquer la POPIA, et les conséquences de la non-conformité peuvent être sévères:

- Amendes administratives: jusqu’à 10 millions de rands (environ 530 000 USD) par contravention. Le montant de l’amende dépend de la nature et de la gravité de l’infraction, de l’intention et de tout facteur atténuant.

- Emprisonnement: Pour les infractions graves (par exemple, obstruction du Régulateur, acquisition/divulgation illégale de numéros de compte), les individus peuvent être condamnés à une peine d’emprisonnement allant jusqu’à 10 ans, ou à une combinaison d’amende et d’emprisonnement.

- Atteinte à la réputation: les violations de données et les sanctions publiques peuvent gravement nuire à l’image de marque d’une organisation, entraînant une perte importante de confiance des clients, une publicité négative et un impact négatif sur les relations commerciales et la confiance des investisseurs.

- Responsabilité civile: les personnes concernées ont le droit d'intenter une action civile contre les parties responsables pour les dommages subis en raison de violations de la POPIA. Cela peut inclure une indemnisation pour les pertes, les dommages aggravés, les intérêts et les frais juridiques.

- Avis d'exécution et mesures correctives: l'autorité de régulation de l'information peut émettre des avis d'exécution exigeant que les organisations prennent des mesures spécifiques pour remédier à la non-conformité. Le non-respect de ces avis peut entraîner des sanctions supplémentaires.

- Perturbation opérationnelle: les enquêtes, les efforts de remédiation et les éventuelles procédures judiciaires peuvent consommer beaucoup de temps et de ressources, détournant l’attention des activités commerciales principales.

Comment ImmuniWeb aide à respecter la loi sud-africaine sur la protection des informations personnelles (POPIA)

La plateforme de tests de sécurité des applications (AST) et de gestion de la surface d'attaque (ASM) d'ImmuniWeb, alimentée par l'IA, offre des capacités techniques essentielles qui aident directement les organisations à respecter la condition «Mesures de sécurité» (condition 7) de la POPIA, tout en contribuant à une réponse robuste aux incidents et à une responsabilité globale.

Voici comment ImmuniWeb aide à la conformité technique à la POPIA:

ImmuniWeb effectue des tests de pénétration approfondis des API, mettant au jour des vulnérabilités telles que des endpoints non sécurisés, des authentifications cassées et des fuites de données, garantissant ainsi la conformité avec l’OWASP API Security Top 10.

Des analyses automatisées basées sur l'IA détectent les erreurs de configuration, les autorisations excessives et le chiffrement faible dans les API REST, SOAP et GraphQL, fournissant des conseils d'action pour remédier.

ImmuniWeb fournit des services de tests de pénétration applicatifs grâce à notre produit primé ImmuniWeb® On-Demand.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des applications (ASPM) permet de découvrir de manière proactive et continue l'ensemble de l'empreinte numérique d'une organisation, y compris les applications web, les API et les applications mobiles cachées, inconnues et oubliées.

ImmuniWeb détecte et surveille en permanence les actifs informatiques exposés (applications Web, API, services cloud), réduisant les angles morts et prévenant les violations grâce à une évaluation des risques en temps réel.

ImmuniWeb fournit des services de tests d'intrusion automatisés avec notre produit primé ImmuniWeb® Continuous.

Simule des attaques avancées sur les environnements AWS, Azure et GCP afin d'identifier les mauvaises configurations, les rôles IAM non sécurisés et les stockages exposés, conformément aux benchmarks CIS.

Automatise la détection des erreurs de configuration du cloud, des lacunes en matière de conformité (par exemple, PCI DSS, HIPAA) et du shadow IT, et propose des conseils de correction pour une infrastructure cloud résiliente.

Combine des simulations d'attaques basées sur l'IA et l'expertise humaine pour tester les défenses 24/7, en imitant des adversaires réels sans perturber les opérations.

Exécute des scénarios d'attaques automatisées pour valider les contrôles de sécurité, exposant les faiblesses des réseaux, des applications et des terminaux avant que les attaquants ne les exploitent.

Fournit un pentesting continu, renforcé par l’IA, pour identifier les nouvelles vulnérabilités après déploiement, garantissant une atténuation proactive des risques au-delà des audits ponctuels.

Hiérarchise et corrige les risques en temps réel en corrélant les informations sur les menaces avec les vulnérabilités des actifs, minimisant les fenêtres d'exploitation.

Surveille le Dark Web, les sites de paste et les forums de hackers à la recherche d'identifiants volés, de données divulguées et de menaces ciblées, permettant ainsi des mesures préemptives.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des données permet de détecter et de surveiller en continu les actifs numériques exposés à Internet, y compris les applications Web, les API, le stockage dans le cloud et les services réseau.

Analyse les marchés du Darknet à la recherche de données compromises sur les employés/clients, de propriété intellectuelle et de schémas frauduleux, et alerte les organisations en cas de violation.

Automatise l'analyse statique (SAST) et dynamique (DAST) des applications mobiles afin de détecter les vulnérabilités comme les secrets codés en dur ou les configurations TLS faibles.

Identifie les pare-feu mal configurés, les ports ouverts et les protocoles faibles sur les réseaux locaux et hybrides, renforçant les défenses.

Fournit des pentesting évolutifs, basés sur un abonnement, avec des rapports détaillés et un suivi des remédiations pour des workflows de sécurité agiles.

Détecte et accélère la suppression des sites de phishing usurpant votre marque, minimisant les atteintes à votre réputation et les pertes dues à la fraude.

Évalue la posture de sécurité des fournisseurs (par exemple, API exposées, logiciels périmés) afin de prévenir les attaques de la chaîne d'approvisionnement et d'assurer la conformité.

Simule des menaces persistantes avancées (APT) adaptées à votre secteur, testant les capacités de détection et de réponse face à des chaînes d’attaque réalistes.

Des tests manuels et automatisés permettent de détecter les failles SQLi, XSS et de logique métier dans les applications web, conformément au Top 10 OWASP et aux normes réglementaires.

Effectue des scans DAST continus pour détecter les vulnérabilités en temps réel, en s'intégrant aux pipelines CI/CD pour une efficacité DevSecOps.

En tirant parti des capacités d'ImmuniWeb, les organisations peuvent considérablement améliorer leur posture de sécurité technique, identifier et atténuer systématiquement les risques liés aux informations personnelles, rationaliser leur réponse aux incidents et démontrer un engagement ferme en faveur de la conformité à la POPIA, protégeant ainsi à la fois leurs sujets de données et leurs activités commerciales en Afrique du Sud.

Liste des ressources officielles

Répondez aux exigences réglementaires grâce à la plateforme IA ImmuniWeb®.

ImmuniWeb peut également aider à se conformer à d'autres lois et réglementations en matière de protection des données:

Europe

RGPD de l'UE

DORA de l'UE

NIS 2 de l'UE

EU Cyber Resilience Act

Règlement européen sur l’intelligence artificielle

EU ePrivacy Directive

UK GDPR

FADP suisse

Circulaire FINMA 2023/1

Amérique du Nord et du Sud

Loi brésilienne sur la protection des données LGPD

CCPA Californie

Canada PIPEDA

Règlement de cybersécurité du DFS de New York

Loi SHIELD de New York

Règle de protection des données de la FTC américaine

HIPAA États-Unis

Moyen-Orient et Afrique

Loi sur la protection des données personnelles du Qatar

Loi sur la protection des données personnelles en Arabie saoudite

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Afrique du Sud Loi sur la protection des informations personnelles

Règlement des Émirats arabes unis sur la sécurité de l'information (1.1)

Loi des Émirats arabes unis sur la protection des données personnelles

Asie-Pacifique

Loi australienne sur la protection des données personnelles

Ordonnance sur la protection des données personnelles de Hong Kong

Loi indienne sur la protection des données personnelles

Loi japonaise sur la protection des informations personnelles

Loi sur la protection des données personnelles de Singapour