Conformité NIST SP 800-53 (Rév. 5)

La norme NIST SP 800-53 (rév. 5) fournit un catalogue complet de contrôles de sécurité et de confidentialité pour les systèmes d'information fédéraux, aidant les organisations à gérer les risques liés à la confidentialité, l'intégrité et la disponibilité des données tout en répondant aux menaces et aux exigences réglementaires en constante évolution.

Dans un paysage numérique de plus en plus complexe et interconnecté, protéger les systèmes d'information et les données qu'ils contiennent est primordial. La publication spéciale (SP) 800-53, révision 5, du National Institute of Standards and Technology (NIST) sert de pierre angulaire aux pratiques robustes de cybersécurité et de confidentialité, en particulier pour les agences fédérales américaines et leurs prestataires.

Ce cadre complet fournit un catalogue de contrôles de sécurité et de confidentialité conçus pour atténuer un ensemble diversifié de menaces et de risques, allant des attaques malveillantes aux erreurs humaines et aux catastrophes naturelles.

Présentation générale de la norme NIST SP 800-53 (Rév. 5)

La norme NIST SP 800-53 (Rév. 5), intitulée «Contrôles de sécurité et de confidentialité pour les systèmes d'information et les organisations», représente une évolution significative dans les recommandations en matière de cybersécurité. Elle va au-delà d'une approche centrée sur la conformité pour mettre l'accent sur la sécurité basée sur les résultats, en se concentrant sur la réalisation des objectifs souhaités en matière de sécurité et de confidentialité plutôt que sur la simple vérification de cases.

Les principales améliorations techniques de la version 5 comprennent:

- Catalogue de contrôles consolidé: les contrôles de sécurité et de confidentialité sont désormais entièrement intégrés dans un catalogue unique et unifié. Cela rationalise la mise en œuvre et la gestion, en reconnaissant le chevauchement inhérent entre sécurité et confidentialité dans la protection des informations.

- Accent mis sur la gestion des risques liés à la chaîne d'approvisionnement (SCRM): une nouvelle famille de contrôles dédiée à la SCRM (SR) a été introduite. Elle répond à la prise de conscience croissante que les vulnérabilités de la chaîne d'approvisionnement constituent des risques importants pour la sécurité des organisations, en étendant les contrôles à l'évaluation et à la gestion des risques liés aux composants, produits et services tiers.

- Déclarations de contrôle basées sur les résultats: le libellé des déclarations de contrôle a été révisé afin de se concentrer sur les résultats souhaités en matière de sécurité et de confidentialité, les rendant plus adaptables aux différents rôles organisationnels, technologies et environnements. Cela déplace l'accent du «qui est responsable» au «quoi doit être accompli».

- Modernisation des contrôles: les contrôles ont été mis à jour pour refléter les dernières informations sur les menaces, les technologies en évolution (telles que le cloud et les appareils mobiles) et les meilleures pratiques émergentes. Cela garantit que le cadre reste pertinent et efficace face à un paysage de cybermenaces en constante évolution.

- Amélioration des relations entre les contenus: la clarification des relations entre exigences, mesures et contrôles de sécurité et de confidentialité améliore la compréhension et facilite la mise en œuvre à l'échelle de l'entreprise dans les processus d'ingénierie des systèmes.

- Flexibilité et personnalisation accrues: tout en fournissant des conseils complets, la version 5 est conçue pour être flexible. Elle offre des conseils pour adapter les contrôles aux besoins spécifiques de l’organisation, aux exigences de mission et aux tolérances au risque, avec le soutien d’une publication distincte, NIST SP 800-53B, qui contient les bases de contrôle pour les systèmes à faible, moyen et haut impact.

- Intégration des contrôles de confidentialité: les contrôles de confidentialité, qui figuraient auparavant dans une annexe, sont désormais intégrés dans l'ensemble du catalogue principal, soulignant leur rôle fondamental dans la protection des informations.

Les contrôles sont organisés en 20 familles de contrôles, chacune abordant un domaine spécifique de la sécurité et de la confidentialité, tel que:

- AC - Contrôle d'accès: gestion de l'accès aux ressources.

- AT - Sensibilisation et formation: s'assurer que le personnel comprend ses responsabilités en matière de sécurité.

- AU - Audit et responsabilité: Suivi et examen des activités du système.

- CA - Évaluation, autorisation et surveillance: Évaluer et surveiller en continu les contrôles de sécurité.

- CM - Gestion de la configuration: gestion sécurisée des configurations système.

- CP - Planification d'urgence: préparation et reprise après des incidents de sécurité.

- IA - Identification et authentification: vérification de l'identité des utilisateurs.

- IR - Réponse aux incidents: planification et réponse aux incidents.

- MA - Maintenance: sécurisation des activités de maintenance système.

- MP - Protection des supports: Protection des informations sur divers supports.

- PE - Protection physique et environnementale: sécurisation des installations physiques.

- PL - Planification: Élaboration de plans de sécurité.

- PM - Gestion de programme: gestion des programmes de sécurité à l'échelle de l'organisation.

- PS - Sécurité du personnel: Vérification et gestion de la sécurité du personnel.

- RA - Évaluation des risques: identification et évaluation des risques.

- SA - Acquisition de systèmes et de services: sécurisation des systèmes et services acquis.

- SC - Protection des systèmes et des communications: protéger les données en transit et au repos.

- SI - Intégrité du système et des informations: assurer l'exactitude et la complétude des informations.

- SR - Gestion des risques de la chaîne d'approvisionnement: gestion des risques liés à la chaîne d'approvisionnement.

- PT - Confidentialité: contrôles dédiés à la confidentialité (nouvellement intégrés).

Aspects clés de la conformité à NIST SP 800-53 (Rév. 5)

La conformité avec la norme NIST SP 800-53 (Rév. 5) nécessite un effort structuré et continu. Les aspects clés sont les suivants:

- Approche basée sur les risques: la conformité n'est pas une liste de contrôle statique. Les organisations doivent mener des évaluations approfondies des risques afin d'identifier et de hiérarchiser les risques en fonction de leur probabilité et de leur impact potentiel. Cela guide la sélection et l'adaptation des contrôles.

- Plans de sécurité des systèmes (SSPs): élaborer des SSPs complets qui documentent la manière dont les systèmes d’une organisation satisfont aux contrôles applicables.

- Surveillance continue: mise en œuvre d'une surveillance continue des contrôles de sécurité et des activités du système afin de détecter et de répondre aux incidents en temps réel. Cela inclut des examens réguliers et des audits périodiques pour garantir leur efficacité continue.

- Collaboration et adhésion: obtenir l’engagement des dirigeants et favoriser la collaboration interdépartementale est essentiel pour une mise en œuvre réussie et l’adoption culturelle des pratiques de sécurité.

- Documentation: il est essentiel de maintenir une documentation détaillée de toutes les politiques, procédures et implémentations de contrôles de sécurité afin de démontrer la conformité et de faciliter les audits.

- Adaptation et bases de contrôle: Utilisation des bases de contrôle fournies (impact faible, modéré, élevé) et des directives d’adaptation pour sélectionner les contrôles appropriés au niveau d’impact du système et à l’environnement de risque particulier de l’organisation.

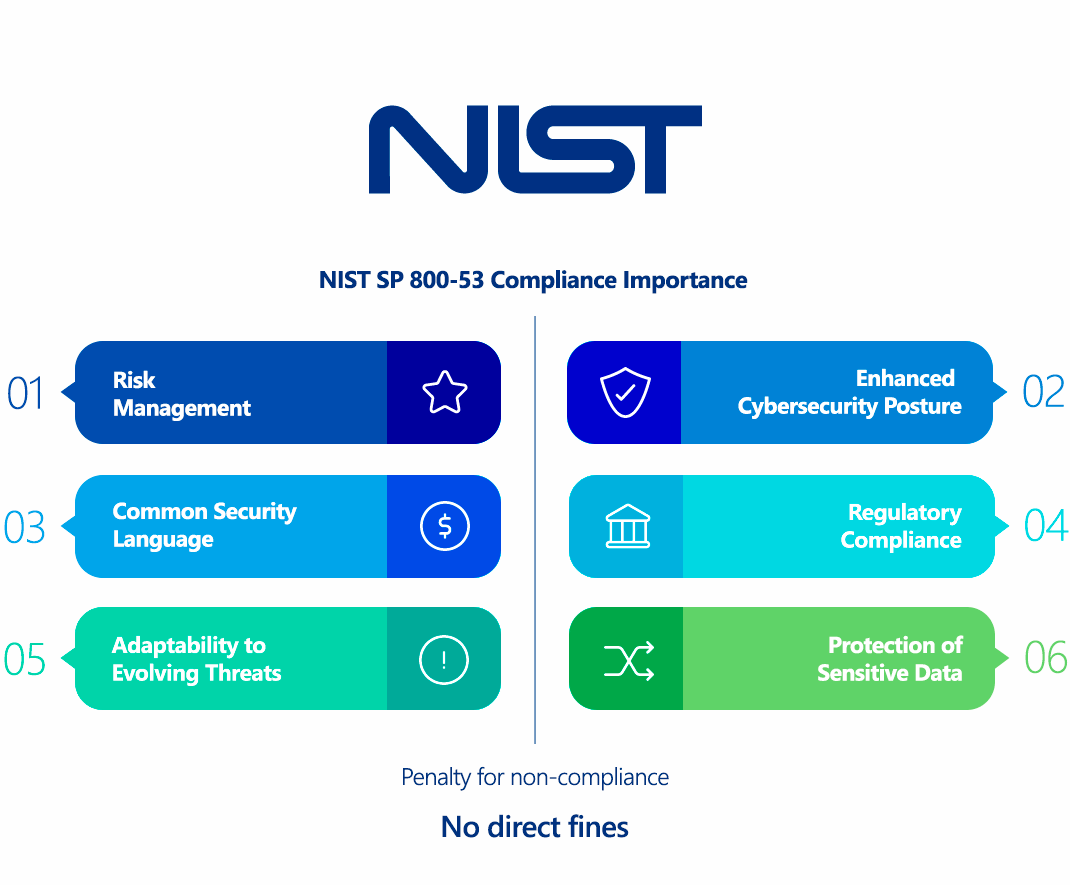

Pourquoi la conformité à la norme NIST SP 800-53 (Rév. 5) est-elle importante?

La conformité à NIST SP 800-53 (Rev. 5) offre de nombreux avantages, allant au-delà du simple respect réglementaire:

- Renforcement de la posture de sécurité: le cadre fournit une approche complète et systématique de la cybersécurité, aidant les organisations à mettre en place des systèmes d'information plus résilients et plus sécurisés, capables de résister à diverses menaces.

- Gestion des risques: elle renforce les processus de gestion des risques d'une organisation en fournissant un catalogue robuste de contrôles permettant de traiter les vulnérabilités identifiées et de réduire la probabilité et l'impact des incidents de sécurité.

- Conformité réglementaire: pour les agences fédérales, la conformité est imposée par la Federal Information Security Modernization Act (FISMA). Pour les sous-traitants, il s'agit souvent d'une exigence contractuelle. L'adherence aide également à satisfaire d'autres réglementations comme HIPAA, SOX et, de plus en plus, le RGPD.

- Protection des données sensibles: les contrôles sont conçus pour protéger divers types d'informations, notamment les données gouvernementales sensibles et les informations personnelles identifiables (PII).

- Common Security Language: il fournit un langage standardisé pour discuter, mettre en œuvre et évaluer les contrôles de sécurité, améliorant ainsi la communication entre les équipes de sécurité, les dirigeants et les partenaires externes.

- Adaptabilité aux menaces en constante évolution: révisions régulières garantissent que les contrôles restent à jour face aux menaces émergentes, aux technologies et aux exigences légales, assurant ainsi une efficacité continue.

Qui doit se conformer à la norme NIST SP 800-53 (rév. 5)?

- Agences gouvernementales fédérales américaines: la conformité est obligatoire pour toutes les agences fédérales afin de protéger leurs systèmes d'information et leurs données, comme le stipule la FISMA.

- Prestataires du gouvernement: les organisations qui passent des contrats avec le gouvernement fédéral américain et traitent des informations fédérales ou exploitent des systèmes d'information fédéraux sont souvent tenues de se conformer à NIST SP 800-53 (Rev. 5).

- Organisations privées (adoption volontaire): Bien qu’il ne soit pas légalement exigé pour la plupart des entités du secteur privé, le NIST SP 800-53 est largement considéré comme un cadre de référence en matière de cybersécurité. De nombreuses organisations privées adoptent volontairement ses lignes directrices comme référence pour améliorer leur posture de sécurité, gérer les risques et démontrer leur engagement en faveur d’une cybersécurité robuste, en particulier si elles manipulent des données sensibles ou souhaitent faire affaire avec le gouvernement.

Comparaison NIST SP 800-53 (Rév. 5) vs. RGPD

Bien que le NIST SP 800-53 (Rev. 5) et le règlement général sur la protection des données (RGPD) visent tous deux à protéger les données, ils ont des axes et des champs d’application distincts:

| Caractéristique | NIST SP 800-53 (Rev. 5) | RGPD |

|---|---|---|

| Objectif principal | Contrôles de sécurité pour les systèmes d’information et les organisations. Se concentre sur la confidentialité, l’intégrité et la disponibilité (triade CIA) des informations. | Protection des données personnelles et des droits à la vie privée des citoyens de l'UE. Se concentre sur la manière dont les données personnelles sont collectées, traitées, stockées et utilisées. |

| Champ d'application | Principalement les systèmes d'information et les organisations fédéraux américains. Applicable à tous les types d'informations. | Toute organisation, quel que soit son lieu d'implantation, qui traite les données à caractère personnel de personnes résidant dans l'Union européenne. |

| Nature | Un cadre complet et un catalogue de contrôles flexibles et personnalisables. | Une réglementation avec des exigences et obligations légales spécifiques. |

| Signalement des violations de données | Fournit des contrôles pour la réponse aux incidents, mais aucun délai spécifique pour la notification des violations. | Obligation de signaler les violations de données aux autorités de contrôle dans les 72 heures après avoir pris connaissance, et aux personnes concernées sans délai injustifié s’il existe un risque élevé pour leurs droits et libertés. |

| Consent | Ne nécessite pas explicitement le consentement pour le traitement des données. | Nécessite un consentement explicite pour le traitement des données personnelles, notamment pour les données sensibles. |

| Droits individuels | Traite des contrôles de confidentialité, mais le RGPD offre des droits plus détaillés aux personnes concernées (par exemple, droit d'accès, de rectification, d'effacement, de portabilité). | Accorde des droits étendus aux personnes concernées en ce qui concerne leurs données personnelles. |

| Sanctions | Les conséquences comprennent généralement la perte de contrats, la révocation de l'autorisation d'exploitation (ATO) et des dommages réputationnels pour non-conformité. | Amendes importantes (jusqu’à 4 % du chiffre d’affaires annuel ou 20 millions d’euros, le plus élevé des deux) pour non-conformité. |

Malgré leurs différences, elles sont complémentaires. Les organisations soumises au RGPD peuvent s'appuyer sur les contrôles NIST SP 800-53 pour mettre en place les mesures de sécurité techniques et organisationnelles robustes requises par le RGPD, en particulier dans des domaines tels que le contrôle d'accès, le chiffrement, la réponse aux incidents et la préparation aux violations de données.

Comment garantir la conformité à la norme NIST SP 800-53 (Rév. 5)?

La conformité à la norme NIST SP 800-53 (Rév. 5) est un processus continu qui comprend plusieurs étapes clés:

- Comprendre le cadre: se familiariser en profondeur avec les 20 familles de contrôles et les contrôles individuels de chaque famille.

- Mener une analyse des écarts et une évaluation des risques:

- Évaluez votre posture de sécurité actuelle par rapport aux exigences du NIST SP 800-53.

- Identifiez les lacunes et priorisez-les en fonction de la probabilité et de l'impact du risque.

- Déterminez le niveau de contrôle de sécurité approprié (faible, modéré ou élevé) pour vos systèmes.

- Élaborez un plan de sécurité du système (SSP): documentez la mise en œuvre de chaque contrôle et comment il s’applique aux risques identifiés. Ce plan doit être un document vivant, mis à jour à mesure que vos systèmes et votre environnement évoluent.

- Mettre en œuvre des contrôles: déployez les contrôles techniques, opérationnels et de gestion nécessaires. Cela peut impliquer la configuration de systèmes, la mise à jour des politiques, la formation du personnel et la mise en place de processus de surveillance. Exemples:

- Mise en œuvre de contrôles d'accès rigoureux (privilège minimal, authentification multifacteur).

- Mettre en place des plans de réponse aux incidents robustes.

- Mise en œuvre d'une analyse continue des vulnérabilités et de tests de pénétration.

- Sécurisation des communications réseau et des configurations système.

- Développer des programmes complets de sensibilisation à la sécurité des employés.

- Surveillance et évaluation continues:

- Surveillez régulièrement l'efficacité des contrôles implémentés.

- Réalisez des évaluations et des audits de sécurité périodiques afin d'identifier les faiblesses et de garantir une conformité continue.

- Mettez en place des processus de détection et de réponse en temps réel aux incidents de sécurité.

- Documentation et rapports: conservez des registres minutieux de toutes les activités de conformité, y compris les évaluations des risques, les mises en œuvre des contrôles, les résultats de surveillance et tout incident ou effort de remédiation.

- Tirez parti de l'automatisation: utilisez des outils d'automatisation de la sécurité pour la surveillance continue, la gestion de la configuration, l'analyse des vulnérabilités et la réponse aux incidents afin d'améliorer l'efficacité et la précision.

- Formation et sensibilisation: formez régulièrement l’ensemble du personnel à ses responsabilités en matière de sécurité et aux politiques et procédures de sécurité de l’organisation.

Conséquences de la non-conformité à NIST SP 800-53 (Rev. 5)

Pour les organisations tenues de se conformer, la non-conformité à NIST SP 800-53 (Rev. 5) peut avoir des conséquences importantes:

- Perte de l'autorisation d'exploitation (ATO) Les agences fédérales et leurs sous-traitants peuvent perdre leur ATO, qui leur permet d'exploiter un système d'information. Cela peut entraîner l'arrêt des opérations et des pertes financières importantes.

- Perte de contrats gouvernementaux Les entrepreneurs jugés non conformes peuvent voir leur contrat résilié et être interdits de soumissionner pour de futurs contrats gouvernementaux.

- Sanctions financières Bien que le NIST n'impose pas directement d'amendes, le non-respect des obligations sous-jacentes telles que la FISMA peut entraîner des sanctions et des poursuites judiciaires.

- Atteinte à la réputation La non-conformité et les incidents de sécurité qui en résultent peuvent gravement nuire à la réputation d'une organisation, érodant la confiance des parties prenantes, des clients et des partenaires.

- Risque accru de cyberattaques et de violations de données La conséquence la plus directe est une vulnérabilité accrue aux cyberattaques, entraînant des violations de données, des pannes de système et le vol de propriété intellectuelle.

- Responsabilités légales et civiles Les violations de données résultant de négligence ou de non-conformité peuvent entraîner des poursuites judiciaires coûteuses, des enquêtes réglementaires et d'autres responsabilités légales.

Comment ImmuniWeb aide à se conformer à la norme NIST SP 800-53 (Rev. 5)?

Alors que la question initiale demandait des informations sur la manière dont «ImmuniWeb aide à se conformer à la norme NIST SP 800-53 (Rev. 5)», ImmuniWeb se concentre principalement sur les tests de sécurité des applications (AST), notamment les tests DAST, SAST, IAST et de sécurité des API, ainsi que sur la gestion de la surface d'attaque (ASM) et la surveillance du Dark Web. Bien que ces services soient des composants essentiels d'un programme de cybersécurité robuste et qu'ils puissent indirectement soutenir divers contrôles NIST SP 800-53 (notamment ceux relatifs à l'intégrité des systèmes et des informations (SI), à la protection des systèmes et des communications (SC) et à la réponse aux incidents (IR) en identifiant les vulnérabilités), ImmuniWeb ne propose pas de plateforme de conformité directe et globale spécialement conçue pour gérer l'ensemble du cadre NIST SP 800-53.

Une solution complète de conformité à la norme NIST SP 800-53 comprend généralement:

ImmuniWeb effectue des tests de pénétration approfondis des API, mettant au jour des vulnérabilités telles que des endpoints non sécurisés, des authentifications cassées et des fuites de données, garantissant ainsi la conformité avec l’OWASP API Security Top 10.

Des analyses automatisées basées sur l'IA détectent les erreurs de configuration, les autorisations excessives et le chiffrement faible dans les API REST, SOAP et GraphQL, fournissant des conseils d'action pour remédier.

ImmuniWeb fournit des services de tests de pénétration applicatifs grâce à notre produit primé ImmuniWeb® On-Demand.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des applications (ASPM) permet de découvrir de manière proactive et continue l'ensemble de l'empreinte numérique d'une organisation, y compris les applications web, les API et les applications mobiles cachées, inconnues et oubliées.

ImmuniWeb détecte et surveille en permanence les actifs informatiques exposés (applications Web, API, services cloud), réduisant les angles morts et prévenant les violations grâce à une évaluation des risques en temps réel.

ImmuniWeb fournit des services de tests d'intrusion automatisés avec notre produit primé ImmuniWeb® Continuous.

Simule des attaques avancées sur les environnements AWS, Azure et GCP afin d'identifier les mauvaises configurations, les rôles IAM non sécurisés et les stockages exposés, conformément aux benchmarks CIS.

Automatise la détection des erreurs de configuration du cloud, des lacunes en matière de conformité (par exemple, PCI DSS, HIPAA) et du shadow IT, et propose des conseils de correction pour une infrastructure cloud résiliente.

Combine des simulations d'attaques basées sur l'IA et l'expertise humaine pour tester les défenses 24/7, en imitant des adversaires réels sans perturber les opérations.

Exécute des scénarios d'attaques automatisées pour valider les contrôles de sécurité, exposant les faiblesses des réseaux, des applications et des terminaux avant que les attaquants ne les exploitent.

Fournit un pentesting continu, renforcé par l’IA, pour identifier les nouvelles vulnérabilités après déploiement, garantissant une atténuation proactive des risques au-delà des audits ponctuels.

Hiérarchise et corrige les risques en temps réel en corrélant les informations sur les menaces avec les vulnérabilités des actifs, minimisant les fenêtres d'exploitation.

Surveille le Dark Web, les sites de paste et les forums de hackers à la recherche d'identifiants volés, de données divulguées et de menaces ciblées, permettant ainsi des mesures préemptives.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des données permet de détecter et de surveiller en continu les actifs numériques exposés à Internet, y compris les applications Web, les API, le stockage dans le cloud et les services réseau.

Analyse les marchés du Darknet à la recherche de données compromises sur les employés/clients, de propriété intellectuelle et de schémas frauduleux, et alerte les organisations en cas de violation.

Automatise l'analyse statique (SAST) et dynamique (DAST) des applications mobiles afin de détecter les vulnérabilités comme les secrets codés en dur ou les configurations TLS faibles.

Identifie les pare-feu mal configurés, les ports ouverts et les protocoles faibles sur les réseaux locaux et hybrides, renforçant les défenses.

Fournit des pentesting évolutifs, basés sur un abonnement, avec des rapports détaillés et un suivi des remédiations pour des workflows de sécurité agiles.

Détecte et accélère la suppression des sites de phishing usurpant votre marque, minimisant les atteintes à votre réputation et les pertes dues à la fraude.

Évalue la posture de sécurité des fournisseurs (par exemple, API exposées, logiciels périmés) afin de prévenir les attaques de la chaîne d'approvisionnement et d'assurer la conformité.

Simule des menaces persistantes avancées (APT) adaptées à votre secteur, testant les capacités de détection et de réponse face à des chaînes d’attaque réalistes.

Des tests manuels et automatisés permettent de détecter les failles SQLi, XSS et de logique métier dans les applications web, conformément au Top 10 OWASP et aux normes réglementaires.

Effectue des scans DAST continus pour détecter les vulnérabilités en temps réel, en s'intégrant aux pipelines CI/CD pour une efficacité DevSecOps.

Si les offres d’ImmuniWeb renforcent considérablement la posture de sécurité d’une organisation en identifiant et en aidant à corriger les vulnérabilités de la couche applicative, leur contribution directe à la conformité totale à la norme NIST SP 800-53 s’inscrit dans la mise en œuvre technique de contrôles de sécurité spécifiques, notamment ceux liés au développement sécurisé, à la gestion des vulnérabilités et à la détection des incidents. Pour une gestion complète de la conformité, les organisations ont généralement recours à des plateformes dédiées à la gouvernance, aux risques et à la conformité (GRC) ou font appel à des cabinets de conseil spécialisés en cybersécurité.

Liste des ressources officielles

Répondez aux exigences réglementaires grâce à la plateforme IA ImmuniWeb®.

ImmuniWeb peut également aider à se conformer à d'autres lois et réglementations en matière de protection des données:

Europe

RGPD de l'UE

DORA de l'UE

NIS 2 de l'UE

EU Cyber Resilience Act

Règlement européen sur l’intelligence artificielle

EU ePrivacy Directive

UK GDPR

FADP suisse

Circulaire FINMA 2023/1

Amérique du Nord et du Sud

Loi brésilienne sur la protection des données LGPD

CCPA Californie

Canada PIPEDA

Règlement de cybersécurité du DFS de New York

Loi SHIELD de New York

Règle de protection des données de la FTC américaine

HIPAA États-Unis

Moyen-Orient et Afrique

Loi sur la protection des données personnelles du Qatar

Loi sur la protection des données personnelles en Arabie saoudite

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Afrique du Sud Loi sur la protection des informations personnelles

Règlement des Émirats arabes unis sur la sécurité de l'information (1.1)

Loi des Émirats arabes unis sur la protection des données personnelles

Asie-Pacifique

Loi australienne sur la protection des données personnelles

Ordonnance sur la protection des données personnelles de Hong Kong

Loi indienne sur la protection des données personnelles

Loi japonaise sur la protection des informations personnelles

Loi sur la protection des données personnelles de Singapour