Conformité NIST SP 800-171 (Rev. 3)

La norme NIST SP 800-171 (rév. 3) établit des exigences de sécurité pour la protection des informations contrôlées non classifiées (CUI) dans les systèmes non fédéraux, imposant des mesures de protection en matière de contrôle d'accès, de cryptage, de réponse aux incidents et d'autres domaines critiques afin de garantir la conformité avec les normes fédérales en matière de cybersécurité.

En mai 2024, l'Institut national des normes et des technologies (NIST) a publié la publication spéciale 800-171 révision 3 (Rev. 3), «Protection des informations contrôlées non classifiées dans les systèmes et organisations non fédéraux».

Cette mise à jour marque une évolution cruciale dans les efforts du gouvernement américain pour protéger les informations sensibles mais non classifiées (CUI) lorsqu’elles résident dans les systèmes d’entités non fédérales, en particulier les sous-traitants du secteur de la défense et leur chaîne d’approvisionnement. La version 3 est une réponse directe aux cybermenaces de plus en plus sophistiquées ciblant la base industrielle de défense (DIB) et vise à fournir des exigences de sécurité plus claires, plus efficaces et rationalisées.

Aperçu de la norme NIST SP 800-171 (rév. 3)

La norme NIST SP 800-171 Rev. 3 fournit un ensemble complet d'exigences de sécurité conçu pour protéger la confidentialité des Controlled Unclassified Information (CUI). La CUI désigne les informations créées ou détenues par le gouvernement nécessitant des mesures de protection ou de contrôle de la diffusion conformément aux lois, réglementations ou politiques gouvernementales, mais qui ne sont pas classifiées. Les exemples incluent des plans techniques, des données de recherche, des documents juridiques et des informations d'identification personnelle (PII) traitées dans le cadre de contrats fédéraux.

Les exigences de la norme SP 800-171 Rév. 3 sont organisées de manière logique en 17 familles d'exigences de sécurité, ce qui représente une augmentation notable par rapport aux 14 familles de la Rév. 2. Cependant, le nombre total d'exigences de sécurité individuelles a été réduit de 110 à 97 grâce à la rationalisation, à la consolidation et à la suppression des redondances. Le cadre se concentre sur une enclave CUI ou sur le système non fédéral plus large où les CUI sont stockées, traitées ou transmises.

Les principaux changements et améliorations de la révision 3 sont les suivants:

- Alignement plus étroit avec NIST SP 800-53 Révision 5: Il s'agit d'une refonte majeure. La Rév. 3 aligne directement ses exigences de sécurité sur la norme Federal Information Processing Standard (FIPS) 200 et la base de contrôle modérée de NIST SP 800-53 Rév. 5, le catalogue robuste de contrôles de sécurité et de confidentialité pour les systèmes d'information fédéraux. Cela vise à fournir des lignes directrices plus claires, plus spécifiques et moins ambiguës.

- Nouvelles familles d'exigences de sécurité: trois nouvelles familles ont été ajoutées afin d'améliorer l'alignement avec le niveau de contrôle modéré 800-53B:

- Planification (PL): met l'accent sur les plans de sécurité des systèmes, les règles de comportement et la planification globale de la sécurité.

- Acquisition de systèmes et de services (SA): porte sur les processus d’acquisition sécurisés pour les systèmes, les composants et les services.

- Gestion des risques liés à la chaîne d'approvisionnement (SR): traite des risques introduits par la chaîne d'approvisionnement, un domaine critique compte tenu de l'augmentation des attaques ciblant cette chaîne.

- Paramètres définis par l'organisation (ODPs): la révision 3 introduit 49 ODPs, qui offrent une plus grande flexibilité. Les agences fédérales peuvent définir des valeurs ou des critères spécifiques pour certains contrôles, ou, s'ils ne sont pas définis, l'organisation non fédérale peut attribuer des valeurs ODPs en fonction de son évaluation des risques, permettant ainsi des mises en œuvre plus adaptées et plus pertinentes.

- Suppression de la distinction entre exigences «de base» et «dérivées»: cette distinction de la révision 2 a été supprimée, ce qui simplifie la structure et la clarté des exigences.

- Spécificité accrue et ambiguïté réduite: le NIST a affiné la formulation des exigences afin d'éliminer les termes vagues (comme «périodiquement») et de fournir des attentes plus concrètes, ce qui devrait améliorer la cohérence de la mise en œuvre et de l'évaluation.

- Accent accru sur les identités non humaines: la version 3 reconnaît le rôle croissant des applications, des scripts et des comptes de service dans le flux de données et les interactions système, et souligne leur sécurité comme essentielle à la protection des CUI.

- Accent mis sur la documentation: la version 3 met davantage l'accent sur la documentation complète des contrôles, politiques et procédures de sécurité, ce qui est crucial pour les examens internes et les évaluations externes.

- Alignement avec CMMC 2.0: les modifications de la Rév. 3 sont conçues pour renforcer l'alignement avec les exigences du niveau 2 de la Cybersecurity Maturity Model Certification (CMMC) 2.0, simplifiant ainsi le parcours de conformité pour les sous-traitants de la défense.

Aspects clés de la conformité à la norme NIST SP 800-171 (Rév. 3)?

Atteindre et maintenir la conformité avec la norme NIST SP 800-171 Rev. 3 est un processus rigoureux qui exige un niveau élevé de détails techniques et des efforts continus. Les organisations doivent mettre en œuvre les 97 exigences de sécurité réparties dans 17 familles.

Voici une analyse des principaux aspects techniques:

- Définition des limites du système et de la portée des CUI:

- Détails techniques: identifiez précisément les informations non classifiées contrôlées (CUI) au sein de votre environnement et définissez les limites du système englobant tous les composants (personnes, processus, technologie) qui stockent, traitent ou transmettent des CUI, ou assurent la sécurité de ces composants. Cela forme l'«enclave CUI».

- Mise en œuvre technique:

- Diagrammes de flux de données (DFDs): créez des DFDs détaillés illustrant comment les données CUI circulent dans vos systèmes, où elles sont stockées et qui y a accès.

- Inventaire des actifs: Maintenez un inventaire complet et à jour de tous les matériels, logiciels, applications, services et ressources cloud au sein de l'enclave CUI. Utilisez automated asset discovery tools pour une identification continue.

- Segmentation du réseau: mettre en œuvre une segmentation logique et/ou physique du réseau afin d'isoler l'enclave CUI des systèmes informatiques généraux moins sécurisés. Cela réduit la portée de l'évaluation et la surface d'attaque.

- Access Control (AC):

- Détails techniques: mettre en œuvre des contrôles pour restreindre l’accès aux CUI et aux systèmes traitant les CUI aux utilisateurs, processus et appareils autorisés. Cela inclut désormais des exigences spécifiques pour les identités non humaines.

- Mise en œuvre technique:

- Contrôle d'accès basé sur les rôles (RBAC): Mettre en œuvre un RBAC granulaire pour appliquer le principe du moindre privilège.

- Authentification multifactorielle (MFA): imposer l’authentification multifactorielle à tous les utilisateurs accédant aux systèmes CUI, notamment pour les accès distants et les comptes privilégiés.

- Gestion des accès privilégiés (PAM): déployer des solutions PAM pour gérer, surveiller et contrôler les comptes administratifs et de service, y compris l’accès juste à temps (JIT).

- Privilège minimal: configurer les systèmes et les applications pour qu'ils fonctionnent avec les privilèges minimaux nécessaires à l'exécution de leurs fonctions.

- Gestion des identités non humaines: mettre en œuvre des solutions pour gérer et sécuriser les clés API, les comptes de service et autres identités non humaines, en appliquant les principes du moindre privilège et de la rotation régulière.

- Sensibilisation et formation (AT):

- Détails techniques: Veiller à ce que tout le personnel manipulant des CUI reçoive une formation de sensibilisation à la sécurité et une formation spécialisée pour leurs rôles.

- Mise en œuvre technique: utiliser les systèmes de gestion de l'apprentissage (LMS) pour dispenser et suivre les formations obligatoires en cybersécurité, y compris les simulations de sensibilisation au phishing.

- Audit et responsabilité (AU):

- Détails techniques: Créer, protéger et conserver les journaux d’audit du système afin d’assurer la surveillance, l’analyse et l’investigation des incidents de sécurité.

- Mise en œuvre technique:

- Journalisation centralisée: mettre en œuvre un SIEM (Système de gestion des informations et des événements de sécurité) pour collecter, agréger et analyser les journaux de tous les systèmes, périphériques réseau et applications liés aux CUI.

- Conservation des journaux: configurer les systèmes pour des durées de conservation des journaux appropriées, selon les exigences.

- Examen des journaux d'audit: mettre en place des processus et des outils pour examiner régulièrement les journaux d'audit à la recherche d'activités suspectes.

- Gestion de la configuration (CM):

- Détails techniques: établir et maintenir des configurations de base sécurisées pour tous les composants du système et gérer les changements.

- Mise en œuvre technique:

- Renforcement des bases de référence: mettre en œuvre et appliquer des bases de référence de sécurité industrielles (par exemple, CIS Benchmarks, STIG) à l’aide d’outils de gestion de la configuration (par exemple, Puppet, Ansible, Microsoft Endpoint Configuration Manager).

- Gestion des vulnérabilités: mettre en œuvre continuous vulnerability scanning (internes et externes) et penetration testing afin d'identifier les erreurs de configuration et les vulnérabilités.

- Processus de gestion des changements: mettre en œuvre un processus formel de gestion des changements pour toutes les configurations du système, en intégrant des revues de sécurité à chaque changement.

- Réponse aux incidents (IR):

- Détails techniques: élaborer et mettre en œuvre des plans pour détecter, analyser, contenir, éradiquer et récupérer de incidents de cybersécurité.

- Mise en œuvre technique:

- Plan de réponse aux incidents (IRP): Élaborer un IRP détaillé avec des rôles, des responsabilités et des procédures techniques clairement définis.

- Capacités forensiques: garantir la disponibilité des outils et expertises nécessaires à la forensic numérique.

- Exercices de réponse aux incidents: organiser régulièrement des exercices et simulations de réponse aux incidents (par exemple, des exercices sur table, du teaming violet avec des outils Breach and Attack Simulation (BAS)) pour tester et affiner le plan de réponse aux incidents (IRP).

- Intégrité du système et des informations (SI):

- Détails techniques: identifier, signaler et corriger les failles du système et protéger contre les codes malveillants.

- Mise en œuvre technique:

- Gestion des correctifs: mettre en œuvre un programme de gestion des correctifs robuste et automatisé afin de garantir l'application en temps opportun des mises à jour de sécurité à tous les systèmes d'exploitation, applications et firmware.

- Anti-malware: déployer et maintenir des solutions de détection et de réponse aux incidents sur les terminaux (EDR)/détection et réponse étendue (XDR) sur tous les systèmes CUI.

- Tests de sécurité des applications: effectuez des tests de sécurité statiques (SAST) et des tests de sécurité dynamiques (DAST) pour les applications personnalisées qui traitent des informations CUI. Mettez en œuvre une analyse de la composition logicielle (SCA) pour identifier les vulnérabilités dans les bibliothèques tierces.

- Pare-feu d'applications web (WAF): déployer et configurer des WAF pour les applications web publiques traitant des informations CUI.

- Surveillance de l'intégrité des fichiers (FIM): mettez en place la FIM sur les fichiers système critiques afin de détecter les modifications non autorisées.

- Gestion des risques liés à la chaîne d'approvisionnement (SR) - Nouveauté dans Rev. 3:

- Détails techniques: Établir un programme de gestion des risques liés à la chaîne d'approvisionnement.

- Mise en œuvre technique:

- Évaluations des risques liés aux fournisseurs: mettez en œuvre un programme robuste de gestion des risques liés aux fournisseurs qui inclut des évaluations de sécurité des fournisseurs et prestataires tiers qui traitent ou peuvent impacter les CUI. Utilisez des plateformes de gestion des risques des tiers (TPRM) pour une surveillance continue.

- Transfert contractuel: veillez à ce que les exigences de sécurité appropriées soient transmises aux sous-traitants.

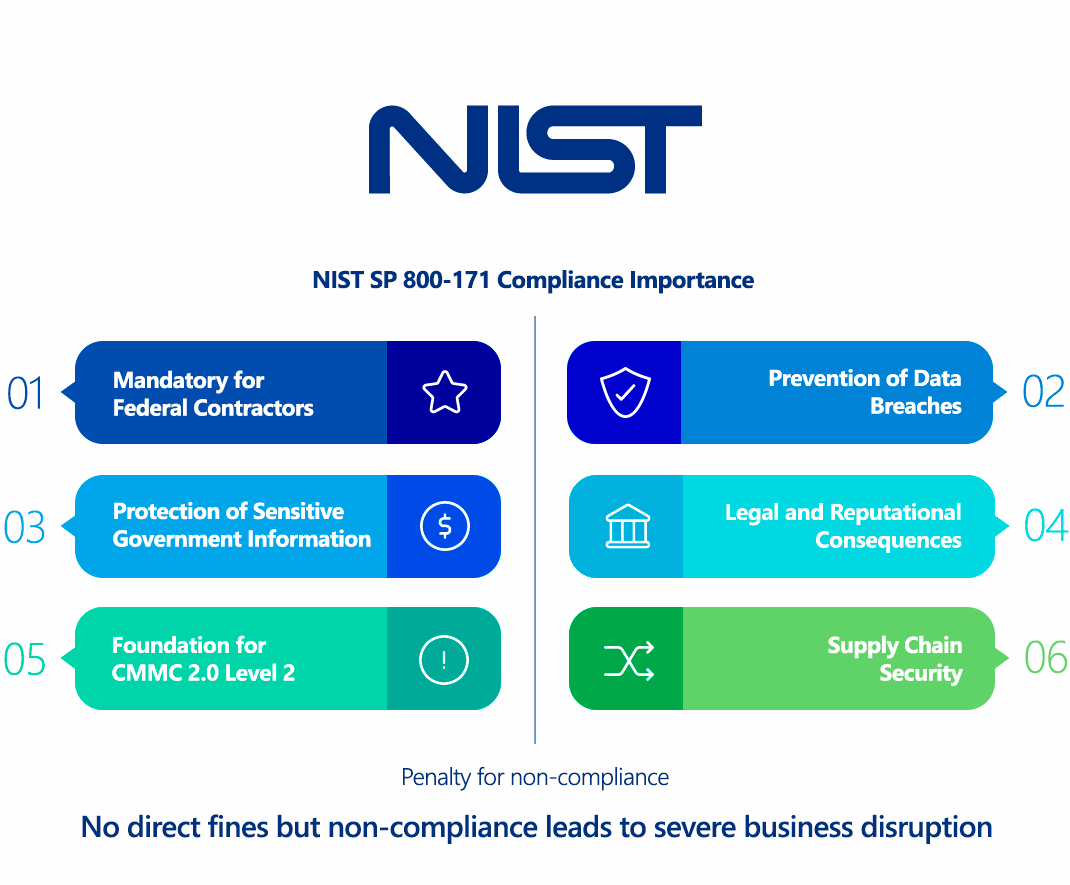

Pourquoi la conformité à NIST SP 800-171 (Rev. 3) est-elle importante?

La conformité à la norme NIST SP 800-171 Rev. 3 n’est pas une simple recommandation ; pour de nombreuses organisations, il s’agit d’une exigence obligatoire ayant des implications juridiques, contractuelles et financières importantes. Son importance découle de plusieurs facteurs critiques:

- Obligatoire pour les sous-traitants fédéraux (clause DFARS 252.204-7012): Le principal moteur de la conformité à la norme NIST SP 800-171 est la clause 252.204-7012 du Defense Federal Acquisition Regulation Supplement (DFARS). Cette clause oblige les entreprises et sous-traitants de la défense qui traitent des informations non classifiées contrôlées (CUI) à mettre en œuvre les exigences de sécurité décrites dans la norme NIST SP 800-171. Le non-respect peut entraîner la perte des contrats existants et l’inéligibilité pour les futurs appels d’offres.

- Base pour le CMMC 2.0 niveau 2: la norme NIST SP 800-171 Rev. 3 constitue la base technique de la certification Cybersecurity Maturity Model Certification (CMMC) 2.0 niveau 2. Le CMMC 2.0 est le nouveau programme du ministère de la Défense (DoD) visant à imposer des normes de cybersécurité à l'ensemble de la base industrielle de défense (DIB). Le niveau 2, qui exige le respect de la norme NIST SP 800-171, sera une exigence contractuelle pour de nombreux entrepreneurs et sous-traitants du DoD traitant des informations CUI. La conformité proactive à la version 3 est essentielle pour être prêt au CMMC.

- Protection des informations gouvernementales sensibles: bien qu'elles ne soient pas classifiées, les CUI sont essentielles à la sécurité nationale et aux opérations gouvernementales. Le compromis des CUI peut entraîner des risques importants pour la sécurité nationale, l'espionnage économique et le vol de propriété intellectuelle. La norme SP 800-171 traite directement ces risques en imposant des mesures de protection spécifiques.

- Prévention des violations de données et des cyberattaques: la mise en œuvre des contrôles robustes prévus par la norme SP 800-171 Rev. 3 renforce considérablement la posture globale en cybersécurité d'une organisation. Cela réduit la probabilité et l'impact des violations de données, des attaques par ransomware et d'autres incidents cybernétiques susceptibles de compromettre les CUI.

- Sécurité de la chaîne d'approvisionnement: la version 3 met davantage l'accent sur la gestion des risques liés à la chaîne d'approvisionnement (SR). Cela est crucial, car une part importante des cyberattaques provient de vulnérabilités au sein de la chaîne d'approvisionnement. La conformité contribue à sécuriser non seulement une organisation, mais l'ensemble de l'écosystème des sous-traitants gouvernementaux.

- Conséquences juridiques et réputationnelles: Au-delà de la perte de contrats, la non-conformité entraînant une violation des CUI peut conduire à:

- Responsabilités juridiques et poursuites judiciaires: de la part des agences fédérales ou d'autres parties concernées.

- Actions des lanceurs d'alerte: en vertu de la False Claims Act, si les sous-traitants déclarent faussement leur conformité.

- Atteinte à la réputation: préjudice grave à la réputation d’une organisation au sein du DIB et sur le marché plus large, entraînant une perte de confiance et de futurs contrats.

- Audits et évaluations rationalisés: la mise en œuvre d’un programme de sécurité bien documenté et conforme à la norme NIST SP 800-171 Rev. 3 simplifie le processus d’audits et d’évaluations externes (par exemple, les évaluations CMMC), réduisant ainsi les coûts et le temps associés.

- Une bonne cyberhygiène: même pour les organisations non directement assujetties, SP 800-171 représente un cadre de cybersécurité mature et complet. L'adoption de ses principes améliore la cyberhygiène globale et protège toutes les données sensibles, pas seulement les CUI.

En substance, pour les organisations traitant avec le gouvernement fédéral américain, en particulier le DoD, la conformité à la norme NIST SP 800-171 Rev. 3 est incontournable pour assurer la continuité des activités et protéger les intérêts nationaux.

Qui doit se conformer à la norme NIST SP 800-171 (Rev. 3)?

La norme NIST SP 800-171 Rev. 3 est spécialement conçue pour et s'applique à les organisations non fédérales qui traitent, stockent ou transmettent des informations non classifiées contrôlées (CUI) au nom du gouvernement fédéral américain. Cela comprend principalement:

- Entrepreneurs et sous-traitants du ministère de la Défense (DoD): il s'agit du groupe le plus important et le plus directement concerné. Si votre organisation a un contrat avec le DoD incluant la clause DFARS 252.204-7012 (ou des clauses similaires), vous êtes tenu de mettre en œuvre la norme NIST SP 800-171. Cette exigence s'applique à tous les sous-traitants de la chaîne d'approvisionnement qui traitent des CUI liées au contrat principal.

- Autres contractors et subcontractors d'agences fédérales: Bien que le DoD soit le plus prépondérant, d'autres agences fédérales peuvent également imposer la conformité NIST SP 800-171 à leurs contractors via des clauses similaires dans leurs contrats. Cela inclut des agences telles que NASA, GSA et d'autres.

- Instituts de recherche et universités: de nombreuses institutions académiques menant des recherches pour des agences fédérales traitent souvent des CUI et sont donc soumises à la portée de la norme NIST SP 800-171.

- Toute organisation traitant des CUI: indépendamment des obligations contractuelles directes, toute organisation qui prend conscience qu'elle traite, stocke ou transmet des CUI devrait envisager de mettre en œuvre la norme NIST SP 800-171 comme meilleure pratique pour protéger ces informations gouvernementales sensibles et atténuer les risques associés.

Éléments clés à prendre en compte pour déterminer l'applicabilité:

- Traitez-vous des CUI? C’est la question fondamentale. Les CUI sont toutes les informations que le gouvernement marque ou désigne comme telles. Elles peuvent inclure des spécifications techniques, des plans de projet, des données personnelles, de la propriété intellectuelle, et plus encore. Si vous recevez des données d’une agence fédérale ou d’un autre sous-traitant, vérifiez si elles sont marquées comme CUI.

- Votre contrat comporte-t-il une clause DFARS (ou une clause similaire)? Il s'agit du motif contractuel direct. La présence de la clause DFARS 252.204-7012 ou de clauses similaires impose explicitement la conformité.

- Faites-vous partie de la chaîne d'approvisionnement? Même si vous êtes un sous-traitant de niveau inférieur, si vous traitez des CUI liées à un contrat fédéral, les exigences vous concernent également.

Il est essentiel que les organisations identifient proactivement si elles sont concernées par cette obligation et comprennent les CUI spécifiques qu'elles traitent et leur cycle de vie au sein de leurs systèmes.

Comparaison entre NIST SP 800-171 (Rev. 3) et le RGPD

La norme NIST SP 800-171 Rev. 3 et le RGPD sont deux cadres complets liés à la protection des données, mais ils ont des objectifs, des champs d’application et des mécanismes d’application distincts. La norme NIST SP 800-171 se concentre sur la cybersécurité pour des données gouvernementales spécifiques, tandis que le RGPD est un cadre juridique général pour la confidentialité des données à caractère personnel. Ils sont complémentaires, en particulier lorsqu’une organisation traite des CUI qui contiennent également des données à caractère personnel de citoyens de l’UE.

| Aspect | NIST SP 800-171 Rév. 3 (Protection des CUI) | RGPD (règlement général sur la protection des données) |

|---|---|---|

| Type de cadre/loi | Norme fédérale obligatoire/obligation contractuelle pour les entités non fédérales traitant des CUI. | Règlement juridiquement contraignant dans l'UE. |

| Objectif principal | Confidentialité des CUI: protège les informations non classifiées contrôlées par le gouvernement américain contre les cybermenaces. | Confidentialité des données et droits: protection des données personnelles et des droits à la vie privée des personnes concernées dans l’UE. |

| Portée des données | Cible spécifiquement les informations contrôlées non classifiées (CUI), qu'il s'agisse ou non de données à caractère personnel. | Couvre largement les données à caractère personnel (toute information relative à une personne physique identifiée ou identifiable, y compris les CUI si elles contiennent des PII). |

| Applicabilité | S’applique aux organisations non fédérales (par exemple, les contractants, sous-traitants) qui traitent, stockent ou transmettent des CUI pour des agences fédérales américaines. | S’applique à l’échelle mondiale à toute entité traitant des données à caractère personnel de résidents de l’UE, quelle que soit la localisation de l’entité. |

| Objectif | Pour protéger les informations gouvernementales sensibles, essentielles à la sécurité nationale et aux opérations gouvernementales. | Donner aux personnes le contrôle de leurs données personnelles et harmoniser les lois sur la protection des données dans toute l'UE. |

| Base juridique du traitement | Non abordé directement (l'accent est mis sur les exigences de sécurité pour les CUI). | Nécessite une base juridique spécifique (par exemple, consentement, contrat, intérêt légitime) pour tout traitement de données. |

| Droits des personnes concernées | Aucun droit individuel explicite sur les données (car il s'agit de données CUI). | Accorde des droits individuels étendus (par exemple, droit d'accès, de rectification, d'effacement, de portabilité, d'opposition). |

| Mesures techniques | Très prescriptive, avec 97 exigences de sécurité spécifiques réparties en 17 familles, dérivées de la norme NIST SP 800-53 (par exemple, exigences spécifiques pour le contrôle d'accès, l'audit, la gestion de la configuration, la réponse aux incidents). | Exige des «mesures techniques et organisationnelles appropriées» (art. 32) ; généralement moins prescriptive sur les solutions techniques spécifiques, se concentrant sur une sécurité adaptée aux risques. |

| Notification de violation | Exige le signalement des incidents CUI à l'agence contractante (par exemple, le DoD) dans les 72 heures. | Notification obligatoire à l'autorité de contrôle dans les 72 heures ; notification aux personnes concernées «sans délai indû» en cas de risque élevé. |

| Fournisseurs tiers | Exigences explicites et détaillées pour la gestion des risques liés à la chaîne d'approvisionnement et le transfert des exigences aux sous-traitants. | Nécessite des contrats appropriés et une diligence due pour les sous-traitants. |

| Autorité de contrôle | Agences fédérales américaines (par exemple, DoD) via des clauses contractuelles (DFARS) ; évaluations CMMC 2.0. | Autorités chargées de la protection des données (APD) dans chaque État membre de l'UE. |

| Sanctions | Perte de contrats, impossibilité de soumissionner pour des travaux fédéraux, actions en justice potentielles (par exemple, False Claims Act), préjudice financier et réputationnel important. | Amendes importantes (jusqu’à 20 millions d’euros ou 4 % du chiffre d’affaires annuel mondial, le plus élevé des deux). |

| Relation | Complémentaire: si une organisation traite des CUI qui contiennent également des données à caractère personnel de citoyens de l’UE, elle doit se conformer aux deux. La norme NIST SP 800-171 fournit un ensemble solide de contrôles de sécurité qui peuvent aider considérablement une organisation à respecter les obligations de sécurité de l’article 32 du RGPD («Sécurité du traitement»). Cependant, le champ d’application du RGPD est beaucoup plus large, couvrant toutes les données à caractère personnel, mettant l’accent sur la conception axée sur la protection de la vie privée, la minimisation des données, le consentement et un large éventail de droits des personnes concernées, qui ne sont pas directement abordés par la norme SP 800-171. |

En substance, la norme NIST SP 800-171 Rev. 3 vise à garantir la sécurité d’informations gouvernementales spécifiques, tandis que le RGPD vise à protéger les droits à la vie privée des individus concernant leurs données personnelles. Les organisations traitant à la fois des données CUI et des données personnelles de l’UE devront adopter une stratégie globale répondant aux exigences de sécurité strictes de la norme SP 800-171 et aux obligations plus vastes du RGPD en matière de confidentialité.

Comment assurer la conformité à NIST SP 800-171 (Rév. 3)?

La conformité à la norme NIST SP 800-171 Rev. 3 est un processus continu et systématique qui nécessite l'engagement de la direction, des ressources dédiées et un programme de cybersécurité robuste.

- Comprenez vos CUI et définissez leur portée:

- Action technique: la toute première étape. Collaborez avec votre partenaire fédéral pour identifier toutes les informations non classifiées contrôlées (CUI) que vous recevez, générez ou traitez.

- Cartographie des données: créez des data flow diagrams détaillés illustrant le cycle de vie des CUI au sein de votre organisation: où elles sont stockées, traitées, transmises et par qui (utilisateurs, applications).

- Définition des limites du système: isolez les systèmes, applications et réseaux qui traitent, stockent ou transmettent des CUI dans une «enclave CUI». Mettez en œuvre la segmentation réseau (par exemple, VLAN, pare-feux dédiés, séparation logique) afin de minimiser la portée de vos efforts de conformité. Cela réduit le nombre de systèmes qui doivent respecter les 97 contrôles.

- Conduct a Comprehensive Gap Analysis:

- Action technique: mener une évaluation approfondie de vos contrôles de sécurité actuels par rapport à chacune des 97 exigences de la norme NIST SP 800-171 Rev. 3 (et du guide d'évaluation qui l'accompagne, SP 800-171A Rev. 3).

- Outils: Utiliser des plateformes GRC (gouvernance, risque et conformité) ou des outils d'évaluation spécialisés NIST 800-171 pour suivre votre statut de conformité, identifier les lacunes et gérer le processus de correction.

- Développer un plan de sécurité du système (SSP) et un plan d'action et de jalons (POA&M):

- Action technique:

- SSP: documentez la manière dont votre organisation répond à chacune des 97 exigences. Cela inclut des descriptions détaillées de vos politiques de sécurité, procédures et configurations techniques. Il s'agit d'un document vivant qui doit être mis à jour régulièrement.

- POA&M: pour toute lacune ou déficience identifiée, créer un document POA&M décrivant les actions spécifiques à entreprendre, les parties responsables, les ressources nécessaires et les dates cibles de remédiation.

- Outils: des traitements de texte, des tableurs ou des plateformes GRC peuvent être utilisés pour la documentation SSP et POA&M.

- Action technique:

- Mettre en œuvre et remédier aux contrôles (travail technique):

- C'est là que a lieu la majeure partie du travail technique concret, en accord avec les 17 familles:

- Contrôle d'accès (AC): mettre en œuvre des solutions privilège minimal, RBAC, MFA et PAM. Sécuriser les identités non humaines (clés API, comptes de service).

- Audit et responsabilité (AU): Déployer un système SIEM pour la centralisation de la journalisation et l'analyse des journaux. Assurer la conservation appropriée des journaux.

- Gestion de la configuration (CM): appliquer des configurations de base sécurisées (par exemple, les benchmarks CIS) à l'aide d'outils de gestion de la configuration. Mettre en œuvre une gestion robuste des correctifs.

- Identification et authentification (IA): mettre en œuvre des politiques de mots de passe forts, une authentification multifactorielle (MFA) pour tous les utilisateurs et identités non humaines accédant aux CUI, ainsi que des protocoles d'authentification sécurisés.

- Réponse aux incidents (IR): élaborez et testez un plan de réponse aux incidents (IRP). Effectuez régulièrement des exercices IR à l'aide de scénarios pertinents pour les CUI.

- Intégrité du système et des informations (SI): Déployez des solutions EDR/XDR. Mettez en œuvre des pare-feu d'applications web (WAF) pour les applications web traitant des CUI. Effectuez des tests de sécurité des applications (SAST, DAST) pour les applications personnalisées. Mettez en œuvre la surveillance de l'intégrité des fichiers (FIM).

- Gestion des risques liés à la chaîne d'approvisionnement (SR) - Nouveauté dans la version 3: Mettez en œuvre des processus d'évaluation des risques des fournisseurs et utilisez des plateformes de gestion des risques liés aux tiers (TPRM) pour évaluer et surveiller les postures de sécurité des fournisseurs.

- Planification (PL) - Nouveauté dans la version 3: élaborez et documentez des plans, des politiques et des procédures de sécurité complets qui guident tous les aspects de la protection des CUI.

- Acquisition de systèmes et de services (SA) - Nouveauté dans la version 3: intégrez les exigences de sécurité dans vos processus d’acquisition de systèmes et de logiciels (par exemple, codage sécurisé, évaluations des vulnérabilités des logiciels acquis).

- Et toutes les autres familles de contrôles (AT, MA, MP, PS, PE, RA, SA, SC)

- C'est là que a lieu la majeure partie du travail technique concret, en accord avec les 17 familles:

- Effectuer une surveillance et des tests continus:

- Action technique: la conformité n'est pas un événement ponctuel. Surveillez régulièrement vos systèmes et contrôles pour vous assurer qu'ils restent efficaces.

- Outils:

- Scanners de vulnérabilité: effectuez régulièrement des scans de vulnérabilité internes et externes.

- Tests de pénétration: effectuez des tests de pénétration annuels (ou plus fréquents) sur votre enclave CUI, y compris des tests de pénétration des applications web, mobiles et API.

- Simulation de violation et d'attaque (BAS): Testez en permanence l'efficacité de vos contrôles de sécurité et de vos capacités de détection face à des attaques simulées.

- Gestion des informations et des événements de sécurité (SIEM): surveillez en continu et alertez sur les événements de sécurité.

- Gestion de la surface d'attaque (ASM): détectez et surveillez en permanence votre surface d'attaque externe pour les actifs inconnus ou les nouvelles vulnérabilités.

- Documentation et collecte de preuves:

- Action technique: maintenez une documentation complète de toutes les politiques, procédures, configurations techniques, journaux d'audit, résultats d'évaluation et mesures correctives. Ces preuves sont essentielles pour démontrer la conformité aux auditeurs.

- Formation et sensibilisation continues:

- Action technique: formez continuellement votre personnel à ses rôles et responsabilités en matière de protection des CUI.

Conséquences de la non-conformité à la norme NIST SP 800-171 (rév. 3)

Les conséquences du non-respect de la norme NIST SP 800-171 Rev. 3 (et, par extension, des clauses DFARS et des exigences CMMC associées) peuvent être graves et préjudiciables aux opérations et à la viabilité financière d'une organisation. Il ne s'agit pas de simples recommandations, mais d'obligations contractuelles exécutoires.

- Perte de contrats gouvernementaux et d’opportunités commerciales:

- Résiliation du contrat: la menace la plus directe et la plus immédiate. Les agences fédérales, en particulier le DoD, peuvent résilier les contrats existants si un prestataire ou sous-traitant est jugé non conforme ou ne protège pas les CUI.

- Impossibilité de soumissionner pour de futurs contrats: la non-conformité disqualifiera les organisations de la soumission pour de nouveaux contrats fédéraux impliquant des CUI, les excluant ainsi d’un segment de marché important. Cela est particulièrement vrai avec la mise en œuvre progressive du CMMC 2.0, où le niveau de certification CMMC d’une organisation (basé sur la norme NIST SP 800-171) sera un critère obligatoire «go/no-go» pour l’attribution des contrats.

- Sanctions financières et poursuites judiciaires:

- Violations de la False Claims Act (FCA): si une organisation déclare faussement se conformer aux exigences de la NIST SP 800-171 dans son System Security Plan (SSP) ou dans d'autres documents, elle peut être tenue responsable en vertu de la False Claims Act. Les sanctions pour violations de la FCA peuvent être substantielles, notamment des dommages-intérêts triples (trois fois le montant des dommages subis par le gouvernement) ainsi que des pénalités importantes par réclamation.

- Coûts liés aux violations: en cas de violation de CUI résultant d'une non-conformité, l'organisation encourra des coûts importants:

- Enquête forensique: enquêtes obligatoires et coûteuses menées par des cabinets forensiques agréés.

- Remédiation: coûts liés à la correction des vulnérabilités et au renforcement de la sécurité.

- Frais juridiques: frais de défense contre d'éventuelles poursuites judiciaires.

- Contrôle des dommages à la réputation: actions de communication pour atténuer la mauvaise presse.

- Perte de revenus: due à une perturbation opérationnelle ou à une perte d'activité.

- Amendes/sanctions spécifiques (selon l'agence): bien que la norme NIST SP 800-171 ne prévoie pas d'amendes directes, certaines agences ou le gouvernement peuvent imposer des sanctions dans le cadre de violations contractuelles ou de mesures réglementaires résultant d'un échec à protéger les CUI.

- Atteinte à la réputation et perte de confiance:

- Une reconnaissance publique de non-conformité ou d'une violation de CUI peut gravement ternir la réputation d'une organisation au sein du DIB et de l'industrie plus large. Cela entraîne une perte de confiance de la part des partenaires gouvernementaux, des autres sous-traitants et même des clients commerciaux.

- Il peut être difficile d'attirer et de retenir des employés qualifiés, en particulier des professionnels de la cybersécurité.

- Contrôles et audits renforcés

- Les organisations ayant un historique de non-conformité ou d'incidents CUI seront probablement soumises à des audits et évaluations plus fréquents et rigoureux de la part des agences fédérales ou d'évaluateurs tiers (comme les CMMC Third-Party Assessment Organizations - C3PAOs). Cela peut représenter une charge importante en termes de ressources.

- Perturbation opérationnelle:

- Une violation de la CUI peut entraîner des temps d'arrêt opérationnels importants, affectant votre capacité à fournir des services ou des produits, à honorer vos contrats et à poursuivre vos activités habituelles.

En résumé, la non-conformité à la norme NIST SP 800-171 Rev. 3 est un chemin direct vers de graves perturbations commerciales, des sanctions financières importantes, des responsabilités juridiques et des dommages durables à la réputation d'une organisation, en particulier pour celles qui font partie de la chaîne d'approvisionnement fédérale.

Comment ImmuniWeb aide-t-il à se conformer à la norme NIST SP 800-171 (Rev. 3)?

La plateforme de tests de sécurité des applications (AST) et de gestion de la surface d’attaque (ASM) d’ImmuniWeb, alimentée par l’IA, répond directement à plusieurs exigences techniques clés de la norme NIST SP 800-171 Rev. 3, en particulier celles liées à la gestion des vulnérabilités, à la sécurité des applications, à la surveillance continue et aux risques liés à la chaîne d’approvisionnement.

Voici comment ImmuniWeb peut considérablement faciliter les efforts de conformité:

ImmuniWeb effectue des tests de pénétration approfondis des API, mettant au jour des vulnérabilités telles que des endpoints non sécurisés, des authentifications cassées et des fuites de données, garantissant ainsi la conformité avec l’OWASP API Security Top 10.

Des analyses automatisées basées sur l'IA détectent les erreurs de configuration, les autorisations excessives et le chiffrement faible dans les API REST, SOAP et GraphQL, fournissant des conseils d'action pour remédier.

ImmuniWeb fournit des services de tests de pénétration applicatifs grâce à notre produit primé ImmuniWeb® On-Demand.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des applications (ASPM) permet de découvrir de manière proactive et continue l'ensemble de l'empreinte numérique d'une organisation, y compris les applications web, les API et les applications mobiles cachées, inconnues et oubliées.

ImmuniWeb détecte et surveille en permanence les actifs informatiques exposés (applications Web, API, services cloud), réduisant les angles morts et prévenant les violations grâce à une évaluation des risques en temps réel.

ImmuniWeb fournit des services de tests d'intrusion automatisés avec notre produit primé ImmuniWeb® Continuous.

Simule des attaques avancées sur les environnements AWS, Azure et GCP afin d'identifier les mauvaises configurations, les rôles IAM non sécurisés et les stockages exposés, conformément aux benchmarks CIS.

Automatise la détection des erreurs de configuration du cloud, des lacunes en matière de conformité (par exemple, PCI DSS, HIPAA) et du shadow IT, et propose des conseils de correction pour une infrastructure cloud résiliente.

Combine des simulations d'attaques basées sur l'IA et l'expertise humaine pour tester les défenses 24/7, en imitant des adversaires réels sans perturber les opérations.

Exécute des scénarios d'attaques automatisées pour valider les contrôles de sécurité, exposant les faiblesses des réseaux, des applications et des terminaux avant que les attaquants ne les exploitent.

Fournit un pentesting continu, renforcé par l’IA, pour identifier les nouvelles vulnérabilités après déploiement, garantissant une atténuation proactive des risques au-delà des audits ponctuels.

Hiérarchise et corrige les risques en temps réel en corrélant les informations sur les menaces avec les vulnérabilités des actifs, minimisant les fenêtres d'exploitation.

Surveille le Dark Web, les sites de paste et les forums de hackers à la recherche d'identifiants volés, de données divulguées et de menaces ciblées, permettant ainsi des mesures préemptives.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des données permet de détecter et de surveiller en continu les actifs numériques exposés à Internet, y compris les applications Web, les API, le stockage dans le cloud et les services réseau.

Analyse les marchés du Darknet à la recherche de données compromises sur les employés/clients, de propriété intellectuelle et de schémas frauduleux, et alerte les organisations en cas de violation.

Automatise l'analyse statique (SAST) et dynamique (DAST) des applications mobiles afin de détecter les vulnérabilités comme les secrets codés en dur ou les configurations TLS faibles.

Identifie les pare-feu mal configurés, les ports ouverts et les protocoles faibles sur les réseaux locaux et hybrides, renforçant les défenses.

Fournit des pentesting évolutifs, basés sur un abonnement, avec des rapports détaillés et un suivi des remédiations pour des workflows de sécurité agiles.

Détecte et accélère la suppression des sites de phishing usurpant votre marque, minimisant les atteintes à votre réputation et les pertes dues à la fraude.

Évalue la posture de sécurité des fournisseurs (par exemple, API exposées, logiciels périmés) afin de prévenir les attaques de la chaîne d'approvisionnement et d'assurer la conformité.

Simule des menaces persistantes avancées (APT) adaptées à votre secteur, testant les capacités de détection et de réponse face à des chaînes d’attaque réalistes.

Des tests manuels et automatisés permettent de détecter les failles SQLi, XSS et de logique métier dans les applications web, conformément au Top 10 OWASP et aux normes réglementaires.

Effectue des scans DAST continus pour détecter les vulnérabilités en temps réel, en s'intégrant aux pipelines CI/CD pour une efficacité DevSecOps.

En intégrant les solutions complètes de test et de surveillance de la sécurité d'ImmuniWeb, les organisations peuvent non seulement identifier et corriger les vulnérabilités, mais aussi générer les preuves et la documentation nécessaires pour démontrer des contrôles techniques robustes et satisfaire une large part de leurs exigences de conformité à la norme NIST SP 800-171 Rev. 3.

Liste des ressources officielles

Répondez aux exigences réglementaires grâce à la plateforme IA ImmuniWeb®.

ImmuniWeb peut également aider à se conformer à d'autres lois et réglementations en matière de protection des données:

Europe

RGPD de l'UE

DORA de l'UE

NIS 2 de l'UE

EU Cyber Resilience Act

Règlement européen sur l’intelligence artificielle

EU ePrivacy Directive

UK GDPR

FADP suisse

Circulaire FINMA 2023/1

Amérique du Nord et du Sud

Loi brésilienne sur la protection des données LGPD

CCPA Californie

Canada PIPEDA

Règlement de cybersécurité du DFS de New York

Loi SHIELD de New York

Règle de protection des données de la FTC américaine

HIPAA États-Unis

Moyen-Orient et Afrique

Loi sur la protection des données personnelles du Qatar

Loi sur la protection des données personnelles en Arabie saoudite

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Afrique du Sud Loi sur la protection des informations personnelles

Règlement des Émirats arabes unis sur la sécurité de l'information (1.1)

Loi des Émirats arabes unis sur la protection des données personnelles

Asie-Pacifique

Loi australienne sur la protection des données personnelles

Ordonnance sur la protection des données personnelles de Hong Kong

Loi indienne sur la protection des données personnelles

Loi japonaise sur la protection des informations personnelles

Loi sur la protection des données personnelles de Singapour