Conformité à la loi saoudienne sur la protection des données personnelles (PDPL)

La loi saoudienne sur la protection des données personnelles (PDPL) régule le traitement des données personnelles afin de protéger les droits à la vie privée des individus en imposant des obligations aux entités qui traitent ces données, notamment l'obtention du consentement, la garantie de la sécurité et l'octroi de droits spécifiques aux titulaires des données.

Le Royaume d'Arabie saoudite, dans sa quête ambitieuse d'une économie numérique alignée sur la Vision 2030, a promulgué une loi historique: la Personal Data Protection Law (PDPL). Pleinement applicable depuis le 14 septembre 2024, après une période de grâce initiale, la PDPL marque un tournant décisif dans la manière dont les données personnelles sont traitées dans les secteurs public et privé du royaume. Elle vise à donner aux individus un plus grand contrôle sur leurs informations et à garantir que les organisations respectent des normes strictes en matière de traitement des données, dans le but de renforcer la confiance dans le paysage numérique en pleine expansion de l'Arabie saoudite.

La PDPL introduit des exigences complètes en matière de collecte, de traitement, de stockage et de transfert des données, exigeant des ajustements techniques et organisationnels importants de la part de toute entité traitant les données personnelles des résidents saoudiens. Pour les entreprises opérant dans ou ciblant le marché saoudien, la compréhension et la mise en œuvre minutieuse des nuances techniques de la PDPL ne sont plus facultatives, mais constituent un impératif juridique et stratégique.

Cet article fournit un aperçu technique détaillé de la PDPL saoudienne, en détaillant ses principales dispositions, les exigences de conformité et les implications profondes pour la gestion des données et la cybersécurité.

Aperçu de la loi saoudienne sur la protection des données personnelles (PDPL)

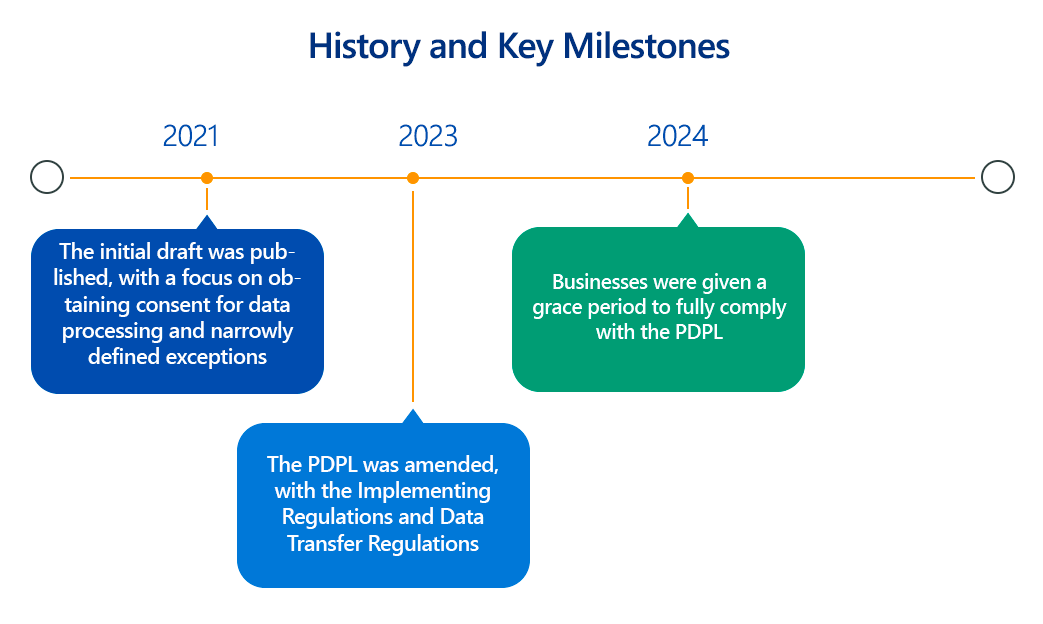

La Personal Data Protection Law (PDPL), promulguée par le décret royal M/19 en 2021 et supervisée par l'Saudi Authority for Data and Artificial Intelligence (SDAIA), est la première réglementation complète en matière de protection des données en Arabie saoudite. Son objectif principal est de protéger la confidentialité des données personnelles des individus et de réglementer l'ensemble du cycle de vie des activités de traitement des données.

La PDPL repose sur plusieurs principes fondamentaux, similaires aux cadres mondiaux en matière de confidentialité:

- Légalité, équité et transparence: les données à caractère personnel doivent être traitées de manière légale, équitable et transparente, les personnes concernées étant informées des finalités de la collecte et de l'utilisation.

- Limitation de la finalité: les données doivent être collectées uniquement à des fins spécifiques, explicites et légitimes et ne doivent pas être traitées ultérieurement d'une manière incompatible avec ces finalités.

- Minimisation des données: seules les données personnelles nécessaires aux finalités spécifiées doivent être collectées.

- Exactitude: les données à caractère personnel doivent être exactes, complètes et tenues à jour.

- Limitation de la conservation: les données à caractère personnel ne doivent pas être conservées plus longtemps que nécessaire aux fins pour lesquelles elles ont été collectées, sauf si la loi l'exige.

- Sécurité: des mesures techniques et organisationnelles appropriées doivent être mises en œuvre pour protéger les données à caractère personnel contre la perte, l'utilisation abusive, l'accès non autorisé, la divulgation, l'altération ou la destruction.

- Responsabilité: les responsables du traitement des données sont tenus de démontrer leur conformité avec la PDPL.

La PDPL définit les «données à caractère personnel» de manière large comme «toute donnée, quelle que soit sa source ou sa forme, qui peut conduire à l'identification d'une personne en particulier, ou qui peut, directement ou indirectement, permettre d'identifier une personne». Cela inclut les noms, numéros d'identification, adresses, coordonnées, informations financières, photos, vidéos et «données personnelles sensibles» (par exemple, origine raciale ou ethnique, croyances religieuses, données de santé, données génétiques ou biométriques, casier judiciaire), qui sont soumises à des contrôles plus stricts.

Aspects clés de la conformité à la loi saoudienne sur la protection des données personnelles (PDPL)

La conformité à la PDPL exige une approche holistique, intégrant les cadres juridiques à une infrastructure et des processus techniques robustes. Les principaux aspects techniques comprennent:

- Base légale pour le traitement et gestion du consentement:

- Détails techniques: la base juridique principale est le consentement explicite, notamment pour les données personnelles sensibles et le marketing direct. Les organisations doivent mettre en œuvre des plateformes de gestion du consentement (CMP) sur leurs sites web et applications afin de recueillir, enregistrer et gérer le consentement explicite et granulaire (opt-in par défaut). Les mécanismes de retrait du consentement doivent être aussi simples que ceux permettant de donner son consentement. Les autres bases juridiques comprennent la nécessité pour l'exécution du contrat, les obligations légales, les intérêts vitaux ou l'intérêt public.

- Outils: CMP, centres de préférences en matière de confidentialité.

- Transparence et avis de confidentialité:

- Détails techniques: Les organisations doivent fournir des politiques/avis de confidentialité clairs, concis et facilement accessibles aux personnes concernées avant la collecte des données. Ces avis doivent détailler l'objectif de la collecte, les types de données, la base juridique, les méthodes de stockage et de destruction des données, l'identité des destinataires, les droits des personnes concernées et les coordonnées du responsable du traitement des données/du délégué à la protection des données.

- Outils: générateurs de politiques de confidentialité pour sites web, systèmes de gestion des mentions légales.

- Respect des droits des personnes concernées (DSR):

- Détails techniques: La PDPL accorde aux personnes concernées des droits, notamment le droit de savoir (information), d'accéder, de rectifier, d'effacer (droit à l'oubli) et de transférer leurs données. Les organisations doivent mettre en place des processus sécurisés et efficaces (par exemple, un portail en ligne ou une adresse électronique dédiée) pour recevoir, vérifier et répondre aux demandes DSR dans un délai déterminé (généralement 30 jours). Cela nécessite des capacités robustes de découverte et d'indexation des données.

- Outils: plateformes d’automatisation des demandes d’accès aux données (DSAR), outils de découverte et de cartographie des données.

- Minimisation des données et limitation du stockage:

- Détails techniques: Concevoir des systèmes et des processus permettant de collecter uniquement les données personnelles minimales nécessaires aux fins déclarées. Mettre en œuvre des politiques automatisées de gestion du cycle de vie des données qui suppriment ou anonymisent de manière sécurisée les données personnelles une fois leur période de conservation expirée, sauf obligation légale contraire. La découverte et la classification des données sont ici cruciales.

- Outils: outils de gestion du cycle de vie des données, solutions de classification des données.

- Mesures de sécurité (organisationnelles, administratives et techniques): il s'agit d'un pilier technique essentiel.

- Détails techniques: mettre en œuvre des mesures techniques et organisationnelles de pointe pour protéger les données personnelles contre la perte, l’usage abusif, l’accès non autorisé, la divulgation, l’altération ou la destruction. Cela comprend:

- Chiffrement: chiffrement fort pour les données au repos (bases de données, systèmes de fichiers, stockage dans le cloud) et en transit (TLS/SSL pour le web, VPN, protocoles sécurisés). Gestion sécurisée des clés (KMS, HSM).

- Contrôles d'accès: gestion robuste des identités et des accès (IAM), authentification multifactorielle (MFA) pour tous les utilisateurs (en particulier les accès privilégiés), contrôle d'accès basé sur les rôles (RBAC) et principe du moindre privilège (PoLP). Solutions de gestion des accès privilégiés (PAM).

- Sécurité du réseau: pare-feu (y compris les pare-feu d'applications web - WAF), systèmes de détection/prévention des intrusions (IDS/IPS), segmentation du réseau et atténuation des attaques DDoS.

- Sécurité des applications: pratiques de SSDLC (Secure Software Development Lifecycle), tests de sécurité statiques (SAST) et dynamiques (DAST) réguliers, et tests de pénétration pour toutes les applications traitant des données à caractère personnel.

- Gestion des vulnérabilités et correctifs: analyse continue des vulnérabilités, tests de pénétration réguliers et application ponctuelle des correctifs de sécurité pour les systèmes d'exploitation, les logiciels et le matériel.

- Journalisation et surveillance: journalisation centralisée des événements de sécurité, systèmes de gestion des informations et des événements de sécurité (SIEM) pour la détection et l'analyse des menaces en temps réel, et solutions de détection et de réponse aux incidents au niveau des terminaux (EDR).

- Prévention des pertes de données (DLP): solutions visant à empêcher l'exfiltration non autorisée de données personnelles sensibles.

- Sauvegarde et reprise après sinistre: Sauvegardes sécurisées et cryptées et plans de reprise après sinistre robustes pour garantir la disponibilité et l'intégrité des données.

- Outils: solutions de chiffrement, outils IAM/MFA/PAM, pare-feu, WAF, IDS/IPS, scanners de vulnérabilités, outils de test d'intrusion, SAST/DAST, SIEM, EDR, DLP.

- Détails techniques: mettre en œuvre des mesures techniques et organisationnelles de pointe pour protéger les données personnelles contre la perte, l’usage abusif, l’accès non autorisé, la divulgation, l’altération ou la destruction. Cela comprend:

- Notification des violations de données

- Détails techniques: les organisations doivent informer la SDAIA «dans les 72 heures» suivant une violation de données. Si la violation présente un «risque significatif» pour les données à caractère personnel des personnes concernées, une notification immédiate aux personnes concernées est obligatoire. Cela nécessite un plan d'intervention en cas d'incident (IRP) bien défini et régulièrement testé.

- Outils: SIEM pour une détection rapide, plateformes de réponse aux incidents.

- Transfert transfrontalier de données:

- Détails techniques: des conditions strictes s'appliquent au transfert de données à caractère personnel en dehors de l'Arabie saoudite. Les transferts ne sont généralement autorisés que vers des pays offrant un niveau «adéquat» de protection des données (tel que déterminé par la SDAIA), ou si des mécanismes spécifiques tels que des règles d'entreprise contraignantes ou des clauses contractuelles types sont en place, et si le consentement explicite de la personne concernée a été obtenu pour ce transfert. Les organisations doivent réaliser des évaluations d'impact des transferts (EIT).

- Outils: outils de cartographie des données pour identifier les flux de transfert, plateformes d'examen juridique pour les clauses contractuelles.

- Délégué à la protection des données (DPO) et registre des activités de traitement (RoPA):

- Détails techniques: bien que cela ne soit pas toujours obligatoire pour toutes les entités, les organisations traitant des données à caractère personnel à grande échelle ou des données sensibles sont fortement encouragées (ou peuvent être tenues par les règlements d'application) à nommer un DPO. Toutes les organisations doivent maintenir un registre détaillé des activités de traitement (RoPA).

- Outils: plateformes GRC, logiciel de gestion de la confidentialité pour RoPA.

- Évaluations d'impact sur la protection des données (EIPD):

- Détails techniques: Les organisations doivent effectuer des AIPD pour tous les produits ou services impliquant le traitement de données à caractère personnel et présentant un risque élevé pour la vie privée des personnes concernées, notamment ceux accessibles au public. Ces évaluations doivent détailler les activités de traitement, les risques et les mesures d'atténuation proposées.

- Outils: logiciel d'automatisation de l'EIPD.

- Enregistrement auprès de la SDAIA:

- Détails techniques: de nombreux responsables du traitement (en particulier les entités publiques ou celles dont l’activité principale est le traitement de données à caractère personnel) sont tenus de s’inscrire au Registre national des responsables du traitement auprès de la SDAIA.

Pourquoi la conformité à la loi saoudienne sur la protection des données personnelles (PDPL) est-elle importante?

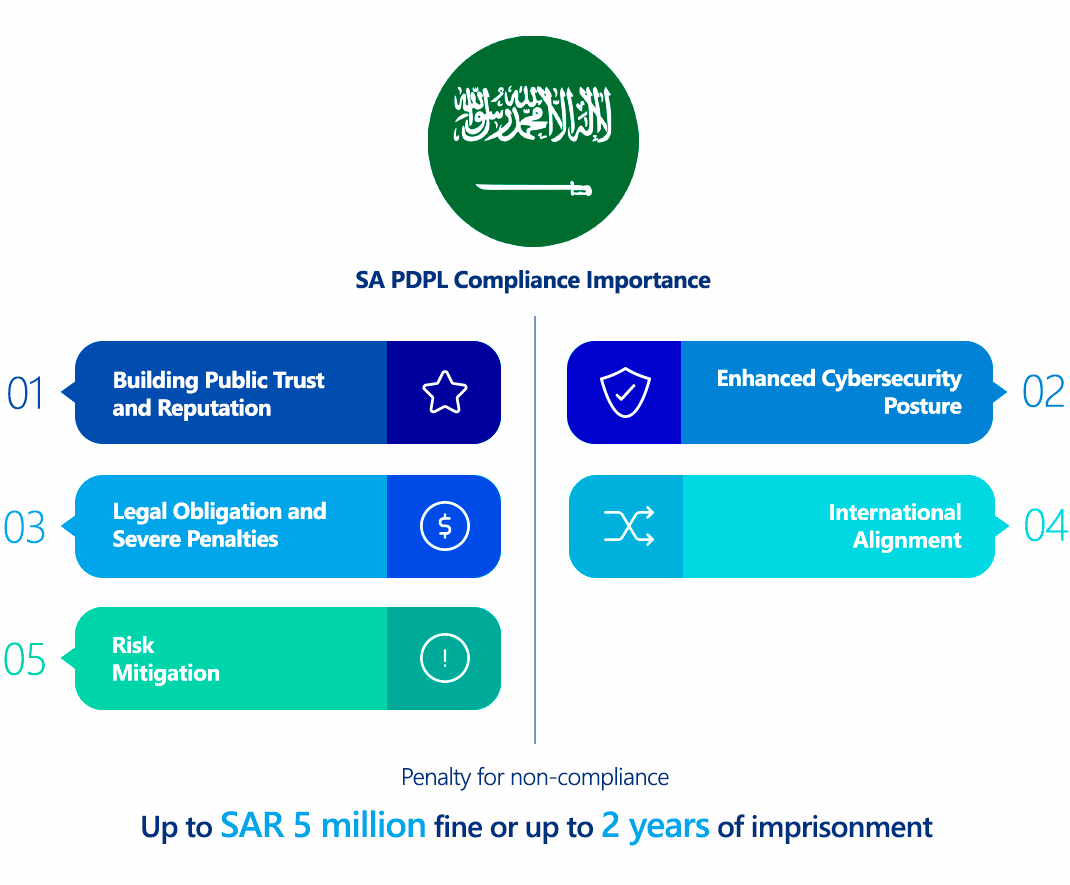

La conformité à la PDPL est essentielle pour les organisations opérant en Arabie saoudite ou ayant des relations avec ce pays, et ce pour plusieurs raisons:

- Obligation légale et sanctions sévères: la PDPL prévoit des sanctions importantes en cas de non-respect, notamment des amendes administratives pouvant atteindre 5 millions de SAR (environ 1,3 million de USD) pour les infractions générales, qui peuvent être doublées en cas de récidive. En cas de divulgation ou de publication non autorisée de données personnelles sensibles dans l’intention de nuire ou à des fins personnelles, les sanctions peuvent inclure une peine d’emprisonnement pouvant aller jusqu’à deux ans et/ou une amende pouvant atteindre 3 millions de SAR (environ 800 000 USD).

- Renforcer la confiance et la réputation auprès du public: Dans un monde de plus en plus soucieux de la protection de la vie privée, démontrer le respect des lois sur la protection des données est essentiel pour établir et maintenir la confiance des clients, partenaires et employés. Le non-respect, pouvant entraîner des fuites de données ou des incidents de confidentialité, peut nuire gravement à la réputation de l’organisation et entraîner une perte de parts de marché.

- Faciliter la transformation numérique et les investissements: la PDPL est la pierre angulaire de la Vision 2030 de l'Arabie saoudite, qui vise à transformer le Royaume en une économie numérique et axée sur les données. Une protection robuste des données crée un environnement sécurisé pour l'innovation, le cloud computing et l'IA, attirant les investissements étrangers et permettant des services numériques fluides.

- Renforcement de la cybersécurité: les exigences strictes de la PDPL en matière de sécurité obligent les organisations à mettre en œuvre des mesures techniques et organisationnelles robustes en matière de cybersécurité. Cela renforce intrinsèquement les défenses contre les cybermenaces, rendant les organisations plus résilientes aux attaques.

- Atténuation des risques: la conformité aide les organisations à identifier, évaluer et atténuer de manière systématique les risques liés au traitement des données, réduisant ainsi la probabilité de violations de données coûteuses, de litiges juridiques et de sanctions réglementaires.

- Alignement international: bien qu'elle présente des aspects uniques, la PDPL partage de nombreux principes avec les normes mondiales en matière de confidentialité, telles que le RGPD. La conformité à la PDPL permet aux entreprises saoudiennes de s'aligner sur les meilleures pratiques internationales, facilitant ainsi les transferts de données et le commerce internationaux.

Qui doit se conformer à la loi saoudite sur la protection des données personnelles (PDPL)?

La PDPL a un champ d’application large, couvrant pratiquement toute entité qui traite des données personnelles de personnes physiques en Arabie saoudite:

- Toute entité publique ou privée en Arabie saoudite: cela inclut toutes les entreprises, agences gouvernementales, organisations à but non lucratif et toute autre organisation opérant dans le Royaume.

- Toute entité située en dehors de l'Arabie saoudite si elle traite les données à caractère personnel de personnes résidant en Arabie saoudite, quel que soit le moyen de traitement (automatisé ou non automatisé). Cela confère à la PDPL une portée extraterritoriale.

Considérations clés:

- La loi s'applique aux données de personnes vivantes et décédées si elles permettent d'identifier ces personnes ou un membre de leur famille.

- Elle couvre à la fois les «données à caractère personnel» et les «données personnelles sensibles», ces dernières nécessitant des garanties supplémentaires.

Exemptions (limitées):

La PDPL ne s'applique généralement pas:

- Données à caractère personnel traitées à des fins personnelles ou domestiques.

- Traitement à des fins de sécurité officielle, judiciaires ou de renseignement par des entités publiques, sous réserve que des conditions et garanties spécifiques soient remplies.

- Traitement à des fins de santé publique, à condition que des conditions spécifiques soient remplies.

- Traitement à des fins scientifiques, de recherche ou statistiques, avec anonymisation ou agrégation adéquate.

Comparaison entre la Loi saoudienne sur la protection des données à caractère personnel (PDPL) et le RGPD

La PDPL saoudienne partage les principes fondamentaux du RGPD de l'UE, souvent considéré comme une référence mondiale. Cependant, il existe des différences significatives dans les détails, en particulier dans certaines mises en œuvre techniques et nuances.

| Caractéristique | Arabie saoudite PDPL (loi sur la protection des données personnelles) | RGPD (règlement général sur la protection des données) |

|---|---|---|

| Objectif principal | Loi globale sur la protection des données personnelles en Arabie saoudite, visant à instaurer la confiance et à soutenir la transformation numérique. | Loi globale sur la protection des données à caractère personnel et des droits à la vie privée des individus dans l’UE/EEE. |

| Portée des «données à caractère personnel» | Toute donnée identifiant directement ou indirectement une personne physique (nom, identifiant, coordonnées, données financières, photos, vidéos, etc.), y compris les personnes décédées. Comprend les «données personnelles sensibles». | Toute information relative à une personne physique identifiée ou identifiable. Comprend les «catégories particulières de données à caractère personnel». |

| Champ d'application territorial | S'applique au traitement par toute entité en Arabie saoudite, et par des entités hors d'Arabie saoudite si elles traitent des données personnelles de personnes résidant en Arabie saoudite. | Champ d’application extraterritorial étendu ; s’applique au traitement des données à caractère personnel des résidents de l’UE/EEE par des entités situées à l’intérieur ou à l’extérieur de l’UE/EEE si ce traitement est lié à l’offre de biens/services ou à la surveillance du comportement au sein de l’UE/EEE. |

| Base juridique | Principalement le consentement explicite. Autres bases: nécessité contractuelle, obligation légale, intérêts vitaux, intérêt public. Ne peut pas s’appuyer sur l’«intérêt légitime» pour les données sensibles. | Principalement le consentement. Autres bases: nécessité contractuelle, obligation légale, intérêts vitaux, mission publique, intérêt légitime du responsable du traitement (sous réserve d’un test de mise en balance). |

| Norme de consentement | Le consentement explicite est requis pour la plupart des traitements, en particulier les données sensibles et le marketing. Il doit être clair, spécifique, éclairé et facile à retirer. Opt-in pour le marketing direct. | Exige un consentement «librement donné, spécifique, éclairé et sans ambiguïté», généralement par le biais d'une action affirmative (opt-in). Un consentement explicite est nécessaire pour les données sensibles. Le retrait doit être aussi facile que le consentement. |

| Droits des personnes concernées | Droit à l’information, d’accès, de rectification, d’effacement et de portabilité des données. Droit d’opposition au marketing direct. | Droit d'être informé, droit d'accès, droit de rectification, droit à l'effacement («droit à l'oubli»), droit à la limitation du traitement, droit à la portabilité des données, droit d'opposition et droits relatifs à la prise de décision automatisée et au profilage. Ensemble de droits plus large dans l'ensemble. |

| Délégué à la protection des données (DPO) | Encouragé/obligatoire dans des conditions spécifiques (par exemple, traitement à grande échelle, données sensibles). Les règlements d'application précisent les critères et les responsabilités. | Obligatoire pour les autorités publiques, ou lorsque les activités principales impliquent une surveillance systématique à grande échelle ou un traitement de données sensibles. |

| Évaluation d’impact sur la protection des données (DPIA) | Obligatoire pour les activités de traitement à haut risque, en particulier pour les produits et services à vocation publique. Les règlements d'application détaillent les exigences. | Obligatoire pour les traitements «susceptibles d'entraîner un risque élevé pour les droits et libertés des personnes physiques». Exigences détaillées en matière de contenu et de processus. |

| Transferts transfrontaliers | Strict ; généralement uniquement vers des pays «adéquats» (approuvés par la SDAIA) ou avec le consentement explicite de la personne concernée ET des mécanismes de transfert spécifiques (par exemple, des clauses contraignantes) et une évaluation de l'impact du transfert (TIA). Accent mis sur la localisation des données. | Autorisé dans les pays «adéquats», en vertu des clauses contractuelles types (SCCs), des règles d'entreprise contraignantes (BCRs) ou d'autres dérogations (par exemple, consentement explicite pour des transferts spécifiques). Nécessite des évaluations d'impact des transferts (TIAs) pour les transferts en dehors des décisions d'adéquation. |

| Notification des violations de données | Le responsable du traitement doit informer la SDAIA dans les 72 heures suivant la découverte. En cas de risque élevé pour la personne concernée, notification immédiate à celle-ci. | Le responsable du traitement doit informer l’autorité de contrôle dans les 72 heures suivant la découverte. Les personnes concernées sont informées «sans retard injustifié» en cas de risque élevé. |

| Autorité de régulation | Autorité saoudienne pour les données et l'intelligence artificielle (SDAIA). | Autorités de contrôle indépendantes dans chaque État membre de l’UE, coordonnées par le Comité européen de la protection des données (EDPB). |

| Sanctions | Amendes pouvant atteindre 5 millions SAR (doublées en cas de récidive). Emprisonnement pouvant aller jusqu'à 2 ans et/ou amende de 3 millions de SAR pour divulgation de données sensibles. | Amendes pouvant atteindre 20 millions d'euros ou 4 % du chiffre d'affaires annuel mondial, selon le montant le plus élevé. |

Implications techniques des différences:

- Accent mis sur le consentement explicite: l'importance accrue accordée par la PDPL au consentement explicite pour la plupart des traitements, en particulier pour le marketing direct, nécessite des CMP plus sophistiquées et conviviales, ainsi qu'une gestion rigoureuse des enregistrements de consentement.

- Nuances relatives à la portabilité des données: bien que la PDPL accorde un droit à la portabilité des données, sa mise en œuvre pratique et son champ d’application peuvent être plus restreints que ceux du RGPD, qui implique souvent des formats interopérables.

- Transferts transfrontaliers et TIA: les exigences strictes de la PDPL en matière de transferts internationaux de données, notamment la nécessité d’obtenir l’approbation de la SDAIA pour les mécanismes et les TIA explicites, nécessitent des évaluations juridiques et techniques approfondies des flux de données et des postures de protection des données des pays destinataires. La localisation des données peut être préférable lorsque cela est possible.

- Pas d'«intérêt légitime» pour les données sensibles: cela élimine une base légale courante du RGPD pour les données sensibles, obligeant les organisations à recourir principalement au consentement explicite, ce qui a des implications directes sur les workflows de collecte et de traitement des données.

Comment garantir la conformité à la loi saoudienne sur la protection des données personnelles (PDPL)?

Assurer la conformité avec la PDPL est un parcours continu qui exige une compréhension approfondie, une expertise technique et des efforts constants:

- Nommez un DPD et inscrivez-vous auprès de la SDAIA (le cas échéant):

- Détails techniques: désignez une personne ou une équipe comme délégué à la protection des données (DPO) (ou responsable interne équivalent en matière de confidentialité). Assurez-vous que le DPO dispose de connaissances suffisantes en matière de systèmes informatiques, d’activités de traitement des données et de cybersécurité. Enregistrez l’organisation auprès du Registre national des contrôleurs sur la plateforme SDAIA si nécessaire (par exemple, pour les entités publiques ou celles dont l’activité principale est le traitement des données à caractère personnel).

- Réalisez un inventaire et une cartographie complets des données:

- Détails techniques: identifiez et documentez toutes les données personnelles collectées, traitées, stockées et partagées au sein de votre organisation (y compris les données personnelles sensibles). Cartographiez les flux de données, les durées de conservation, les bases légales du traitement et les personnes ayant accès. Cela constitue la base de tous les autres efforts de conformité.

- Outils: outils de découverte et de classification des données, logiciels de cartographie des données, plateformes de gestion de la confidentialité.

- Mettre en œuvre une gestion robuste du consentement:

- Détails techniques: déployez un CMP convivial et auditable sur toutes les interfaces numériques pertinentes (sites web, applications mobiles) afin de recueillir un consentement explicite et granulaire. Assurez-vous que les enregistrements de consentement sont horodatés, facilement récupérables, et que les mécanismes de retrait sont clairement affichés et simples à utiliser.

- Outils: OneTrust, Cookiebot, TrustArc ou CMP personnalisés.

- Élaborer et publier des politiques de confidentialité claires:

- Détails techniques: rédigez des avis et politiques de confidentialité complets et accessibles pour tous les points de collecte de données, en précisant toutes les informations exigées par la PDPL. Veillez à ce que ces politiques soient régulièrement révisées et mises à jour afin de refléter les évolutions des activités de traitement des données.

- Renforcer les mesures de sécurité (contrôles techniques): c’est primordial pour la conformité à la PDPL.

- Détails techniques:

- Chiffrement: Mettre en œuvre un chiffrement robuste pour toutes les données personnelles, tant au repos (par exemple, chiffrement de bases de données, chiffrement complet des disques, compartiments de stockage cloud chiffrés) qu'en transit (par exemple, TLS 1.2+ pour tous les services web, VPN sécurisés, API chiffrées). Appliquer des pratiques de gestion des clés sécurisées (KMS, HSM).

- Gestion des accès: déployer des solutions IAM robustes. Imposer l’authentification multifactorielle (MFA) à tous les utilisateurs, en particulier pour les accès administratifs et les connexions à distance. Mettre en œuvre le RBAC et le PoLP. Utiliser des outils PAM pour gérer et surveiller les comptes privilégiés.67 Examiner et révoquer régulièrement les accès inutiles.

- Sécurité du réseau: Déployer et configurer des pare-feu (couche réseau et application), des IDS/IPS et des WAF. Mettre en œuvre une segmentation du réseau pour isoler les données sensibles. Protéger contre les attaques DDoS.

- Sécurité des applications: Intégrez la sécurité dans le SSDLC. Effectuez régulièrement des tests SAST et DAST sur toutes les applications traitant des données à caractère personnel. Réalisez des tests de pénétration avant le déploiement et après des modifications importantes.

- Gestion des vulnérabilités et des correctifs: Mettez en œuvre un programme de gestion continue des vulnérabilités. Veillez à ce que tous les systèmes d'exploitation, applications et périphériques réseau soient correctivés en temps opportun.

- Surveillance et journalisation de la sécurité: déployer un système SIEM pour centraliser les journaux, détecter les anomalies et alerter en temps réel sur les incidents de sécurité potentiels. Intégrer avec des solutions EDR/XDR.

- Prévention des pertes de données (DLP): mettez en œuvre des solutions DLP pour empêcher le transfert non autorisé de données à caractère personnel.

- Sauvegardes sécurisées et reprise après sinistre: établiez et testez régulièrement des procédures sécurisées et cryptées de sauvegarde et de reprise après sinistre.

- Outils: large gamme de produits de cybersécurité listés dans la section «Aspects clés».

- Détails techniques:

- Mettre en place un processus robuste de traitement des droits des personnes concernées (DSR):

- Détails techniques: Développer un portail sécurisé ou un système automatisé permettant aux sujets de données de soumettre des demandes DSR. Mettre en œuvre des flux de travail pour localiser, récupérer, rectifier, supprimer ou porter efficacement les données à caractère personnel en réponse à des demandes vérifiées dans un délai de 30 jours.

- Outils: plateformes d'automatisation DSAR, outils de gouvernance des données.

- Formuler un plan de réponse aux violations de données:

- Détails techniques: créer un plan complet de réponse aux incidents spécifiquement pour les violations de données à caractère personnel. Ce plan doit inclure des procédures claires pour la détection (par exemple, via des alertes SIEM), l'évaluation, le confinement, l'éradication, la récupération et l'examen post-incident. Il est essentiel qu'il détaille le processus de notification à la SDAIA (dans les 72 heures) et aux personnes concernées (immédiatement en cas de risque élevé), y compris les informations requises dans ces notifications.

- Outils: plateformes de réponse aux incidents.

- Gérer les risques liés aux tiers:

- Détails techniques: effectuez une vérification préalable approfondie de la cybersécurité de tous les fournisseurs et prestataires de services tiers qui traitent des données personnelles pour votre compte. Mettez en œuvre des accords de traitement des données (DPAs) robustes qui obligent contractuellement les fournisseurs à se conformer aux exigences de la PDPL, y compris les mesures de sécurité et les droits d’audit.

- Outils: Plateformes de gestion des risques fournisseurs.

- Conduct DPIAs and TIAs:

- Détails techniques: Effectuez systématiquement des DPIA pour les activités de traitement à haut risque. Pour les transferts transfrontaliers de données, effectuez des TIA exhaustives, évaluez l'adéquation de la protection des données du pays de destination et mettez en œuvre des mécanismes de transfert appropriés (par exemple, des clauses approuvées par la SDAIA) ainsi qu'un consentement explicite.

- Outils: modèles DPIA/TIA, plateformes GRC.

- Former et sensibiliser les employés:

- Détails techniques: Mettre en place une formation obligatoire et continue pour tous les employés sur les principes de la PDPL, les politiques de gestion des données, les meilleures pratiques en matière de sécurité et les procédures de signalement des incidents. Les simulations de phishing et les campagnes de sensibilisation à la sécurité sont essentielles.

- Outils: plateformes LMS avec modules de confidentialité et de cybersécurité.

- Surveillance et audit continus:

- Détails techniques: la conformité PDPL est un processus continu. Mettez en place une surveillance continue des contrôles de sécurité, effectuez régulièrement des audits internes et externes (y compris des tests de pénétration et des évaluations de conformité) et utilisez les résultats pour améliorer en permanence votre posture en matière de protection des données.

- Outillage: solutions GRC pour le suivi de la conformité, logiciel de gestion des audits.

Conséquences du non-respect de la loi saoudienne sur la protection des données personnelles (PDPL)

Les sanctions en cas de non-conformité à la PDPL sont lourdes et peuvent avoir de graves répercussions pour les organisations:

- Amendes administratives:

- Infractions générales: jusqu’à 5 millions de SAR (environ 1,3 million de USD)

- Récidive: le montant de l'amende peut être doublé.

- Emprisonnement: pour les infractions graves, notamment la divulgation non autorisée ou la publication de données personnelles sensibles dans l'intention de causer un préjudice ou d'obtenir un gain personnel, les individus peuvent être condamnés à une peine de prison pouvant aller jusqu'à deux ans.

- Confiscation des fonds: les fonds obtenus à la suite d'une infraction peuvent être confisqués.

- Atteinte à la réputation: les violations de données et les mesures coercitives publiques nuisent gravement à l'image de marque d'une organisation, érodent la confiance des clients et entraînent une couverture médiatique négative et une perte importante d'activité.

- Demandes civiles d'indemnisation: les titulaires de données ont le droit de demander une indemnisation pour les dommages subis en raison de violations de la PDPL.

- Mesures correctives et directives opérationnelles: la SDAIA peut émettre des directives exigeant des organisations de mettre en œuvre des mesures correctives spécifiques ou d’arrêter certaines activités de traitement. Le non-respect de ces directives peut entraîner des sanctions supplémentaires.

- Contrôle accru et charge d'audit: les entités non conformes sont susceptibles de faire l'objet d'audits plus fréquents et plus intensifs de la part de la SDAIA, consommant d'importantes ressources internes et perturbant les opérations normales de l'entreprise.

Comment ImmuniWeb aide à se conformer à la loi saoudienne sur la protection des données personnelles (PDPL)

La plateforme de tests de sécurité des applications (AST) et de gestion de la surface d'attaque (ASM) d'ImmuniWeb, alimentée par l'IA, offre des capacités techniques robustes qui aident directement les organisations à respecter les exigences strictes en matière de «mesures de sécurité» (mesures techniques et organisationnelles) et de «notification des violations de données» de la PDPL saoudienne, tout en contribuant à l'inventaire des données, à la gestion des risques et à la responsabilité.

Voici comment ImmuniWeb contribue à la conformité technique PDPL:

ImmuniWeb effectue des tests de pénétration approfondis des API, mettant au jour des vulnérabilités telles que des endpoints non sécurisés, des authentifications cassées et des fuites de données, garantissant ainsi la conformité avec l’OWASP API Security Top 10.

Des analyses automatisées basées sur l'IA détectent les erreurs de configuration, les autorisations excessives et le chiffrement faible dans les API REST, SOAP et GraphQL, fournissant des conseils d'action pour remédier.

ImmuniWeb fournit des services de tests de pénétration applicatifs grâce à notre produit primé ImmuniWeb® On-Demand.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des applications (ASPM) permet de découvrir de manière proactive et continue l'ensemble de l'empreinte numérique d'une organisation, y compris les applications web, les API et les applications mobiles cachées, inconnues et oubliées.

ImmuniWeb détecte et surveille en permanence les actifs informatiques exposés (applications Web, API, services cloud), réduisant les angles morts et prévenant les violations grâce à une évaluation des risques en temps réel.

ImmuniWeb fournit des services de tests d'intrusion automatisés avec notre produit primé ImmuniWeb® Continuous.

Simule des attaques avancées sur les environnements AWS, Azure et GCP afin d'identifier les mauvaises configurations, les rôles IAM non sécurisés et les stockages exposés, conformément aux benchmarks CIS.

Automatise la détection des erreurs de configuration du cloud, des lacunes en matière de conformité (par exemple, PCI DSS, HIPAA) et du shadow IT, et propose des conseils de correction pour une infrastructure cloud résiliente.

Combine des simulations d'attaques basées sur l'IA et l'expertise humaine pour tester les défenses 24/7, en imitant des adversaires réels sans perturber les opérations.

Exécute des scénarios d'attaques automatisées pour valider les contrôles de sécurité, exposant les faiblesses des réseaux, des applications et des terminaux avant que les attaquants ne les exploitent.

Fournit un pentesting continu, renforcé par l’IA, pour identifier les nouvelles vulnérabilités après déploiement, garantissant une atténuation proactive des risques au-delà des audits ponctuels.

Hiérarchise et corrige les risques en temps réel en corrélant les informations sur les menaces avec les vulnérabilités des actifs, minimisant les fenêtres d'exploitation.

Surveille le Dark Web, les sites de paste et les forums de hackers à la recherche d'identifiants volés, de données divulguées et de menaces ciblées, permettant ainsi des mesures préemptives.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des données permet de détecter et de surveiller en continu les actifs numériques exposés à Internet, y compris les applications Web, les API, le stockage dans le cloud et les services réseau.

Analyse les marchés du Darknet à la recherche de données compromises sur les employés/clients, de propriété intellectuelle et de schémas frauduleux, et alerte les organisations en cas de violation.

Automatise l'analyse statique (SAST) et dynamique (DAST) des applications mobiles afin de détecter les vulnérabilités comme les secrets codés en dur ou les configurations TLS faibles.

Identifie les pare-feu mal configurés, les ports ouverts et les protocoles faibles sur les réseaux locaux et hybrides, renforçant les défenses.

Fournit des pentesting évolutifs, basés sur un abonnement, avec des rapports détaillés et un suivi des remédiations pour des workflows de sécurité agiles.

Détecte et accélère la suppression des sites de phishing usurpant votre marque, minimisant les atteintes à votre réputation et les pertes dues à la fraude.

Évalue la posture de sécurité des fournisseurs (par exemple, API exposées, logiciels périmés) afin de prévenir les attaques de la chaîne d'approvisionnement et d'assurer la conformité.

Simule des menaces persistantes avancées (APT) adaptées à votre secteur, testant les capacités de détection et de réponse face à des chaînes d’attaque réalistes.

Des tests manuels et automatisés permettent de détecter les failles SQLi, XSS et de logique métier dans les applications web, conformément au Top 10 OWASP et aux normes réglementaires.

Effectue des scans DAST continus pour détecter les vulnérabilités en temps réel, en s'intégrant aux pipelines CI/CD pour une efficacité DevSecOps.

En intégrant ImmuniWeb à leurs programmes de sécurité et de confidentialité, les organisations peuvent considérablement améliorer leurs capacités techniques afin de répondre aux exigences exigeantes de la loi saoudienne PDPL, protéger les données personnelles, réduire les risques réglementaires et renforcer la confiance dans l'économie numérique.

Liste des ressources officielles

Répondez aux exigences réglementaires grâce à la plateforme IA ImmuniWeb®.

ImmuniWeb peut également aider à se conformer à d'autres lois et réglementations en matière de protection des données:

Europe

RGPD de l'UE

DORA de l'UE

NIS 2 de l'UE

EU Cyber Resilience Act

Règlement européen sur l’intelligence artificielle

EU ePrivacy Directive

UK GDPR

FADP suisse

Circulaire FINMA 2023/1

Amérique du Nord et du Sud

Loi brésilienne sur la protection des données LGPD

CCPA Californie

Canada PIPEDA

Règlement de cybersécurité du DFS de New York

Loi SHIELD de New York

Règle de protection des données de la FTC américaine

HIPAA États-Unis

Moyen-Orient et Afrique

Loi sur la protection des données personnelles du Qatar

Loi sur la protection des données personnelles en Arabie saoudite

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Afrique du Sud Loi sur la protection des informations personnelles

Règlement des Émirats arabes unis sur la sécurité de l'information (1.1)

Loi des Émirats arabes unis sur la protection des données personnelles

Asie-Pacifique

Loi australienne sur la protection des données personnelles

Ordonnance sur la protection des données personnelles de Hong Kong

Loi indienne sur la protection des données personnelles

Loi japonaise sur la protection des informations personnelles

Loi sur la protection des données personnelles de Singapour