Conformité à la directive européenne ePrivacy

La directive européenne ePrivacy (2002/58/CE, modifiée par 2009/136/CE) régule la vie privée dans les communications électroniques, couvrant la confidentialité, les cookies, le spam et la protection des métadonnées, complétant ainsi le RGPD pour les télécommunications et les services en ligne.

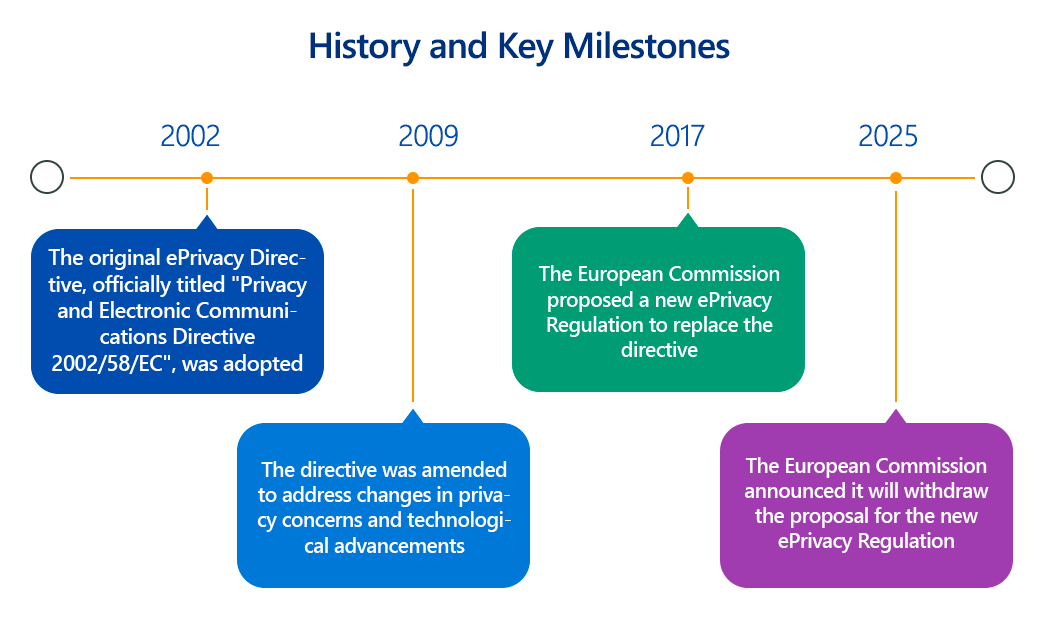

Le paysage numérique de l'Union européenne est régi par un double cadre réglementaire en matière de protection des données: le règlement général sur la protection des données (RGPD) et la directive ePrivacy (directive 2002/58/CE), souvent appelée «loi sur les cookies». Alors que le règlement ePrivacy (ePR) tant attendu a été récemment retiré en février 2025 en raison d'un manque de consensus et de propositions obsolètes, la directive ePrivacy reste en vigueur et continue de dicter les règles en matière de communications électroniques et de suivi en ligne.

Cet article aborde en détail les aspects techniques de la directive ePrivacy, ses exigences de conformité et son rôle crucial dans la protection de la vie privée en ligne.

Aperçu de la directive ePrivacy

La directive ePrivacy (ePD) vise à garantir la confidentialité des communications électroniques et à protéger la vie privée des utilisateurs dans le secteur des communications électroniques. Elle complète le RGPD en fournissant des règles spécifiques pour:

- Confidentialité des communications: obligation pour les États membres de garantir la confidentialité des communications et des données de trafic associées (métadonnées telles que les données de routage, temporelles et de localisation). Elle interdit généralement l'interception, la surveillance ou le stockage des communications par toute tierce partie sans le consentement des utilisateurs.

- Cookies et technologies similaires: les sites web doivent obtenir le consentement préalable et éclairé des utilisateurs avant de stocker ou d’accéder à des informations (comme les cookies, les pixels de suivi, les données de fingerprinting d’appareil) sur leur équipement terminal (par exemple, ordinateurs, smartphones, tablettes). Des exceptions sont prévues pour les cookies «strictement nécessaires».

- Marketing direct (spam): établir des règles pour les communications électroniques non sollicitées à des fins de marketing, exigeant généralement un consentement explicite avant l’envoi d’e-mails publicitaires, de SMS ou d’appels automatisés.

- Données de localisation et données de trafic: réglementer le traitement des données de localisation et de trafic générées par les services de communication électronique, en exigeant généralement le consentement ou l’anonymisation.

- Sécurité des services: Obliger les prestataires de services de communication électronique à mettre en œuvre des mesures techniques et organisationnelles appropriées pour assurer la sécurité de leurs services et informer les abonnés de tout risque particulier.

Il est essentiel de rappeler qu’en tant que Directive, le ePD exige que chaque État membre de l’UE transpose ses dispositions dans son droit national. Cela a conduit à certaines variations dans la mise en œuvre et l’application au sein de l’UE.

Aspects clés de la conformité à la directive ePrivacy de l'UE?

La conformité technique à la directive ePrivacy est multifacette, en particulier en ce qui concerne le suivi en ligne et le marketing direct:

- Gestion du consentement aux cookies:

- Consentement préalable: aucun cookie ou technologie de suivi non essentiel (y compris les pixels, le stockage local, l’empreinte digitale des appareils) ne doit être placé sur l’appareil d’un utilisateur ou accédé avant d’avoir obtenu son consentement explicite. Cela nécessite des solutions techniques qui bloquent les scripts et les traceurs jusqu’à ce que le consentement soit donné.

- Consentement éclairé: les utilisateurs doivent être informés de manière claire et complète des types de cookies utilisés, de leurs finalités et de la manière dont leurs données seront traitées. Ces informations doivent être facilement accessibles (par exemple, via une bannière claire sur les cookies et une politique détaillée en matière de cookies).

- Consentement granulaire: les utilisateurs doivent disposer d’un contrôle granulaire sur leurs préférences en matière de cookies, leur permettant d’accepter ou de refuser différentes catégories de cookies (par exemple, analytiques, marketing, fonctionnels). Les implémentations techniques des plateformes de gestion du consentement (CMP) doivent prendre en charge cette fonctionnalité.

- Retrait facile: il doit être aussi facile pour les utilisateurs de retirer leur consentement que de le donner. Les CMP doivent faciliter cette démarche.

- Enregistrement des consentements: les organisations doivent enregistrer et conserver techniquement les consentements des utilisateurs afin de démontrer leur conformité.

- Exception strictement nécessaire: les cookies utilisés uniquement «dans le seul but d'effectuer ou de faciliter la transmission d'une communication sur un réseau de communications électroniques» ou «dans la mesure strictement nécessaire pour fournir un service de la société de l'information explicitement demandé par l'abonné ou l'utilisateur» ne nécessitent pas de consentement. Une analyse technique est nécessaire pour classer avec précision les cookies.

- Confidentialité des communications:

- Chiffrement: les fournisseurs de services de communications électroniques doivent utiliser des technologies de chiffrement robustes (par exemple, TLS, chiffrement de bout en bout) pour protéger la confidentialité et l'intégrité des communications et des métadonnées associées.

- Contrôles d'accès: contrôles techniques stricts pour empêcher l'accès non autorisé, l'interception ou la surveillance des données de communication électronique.

- Journalisation et surveillance: systèmes permettant de journaliser les accès et de détecter les activités anormales liées aux données de communication.

- Contrôles techniques du marketing direct:

- Mécanismes d'adhésion: Pour les e-mails, SMS et appels automatisés à des fins de marketing direct, les systèmes techniques doivent garantir que le consentement préalable et valide a été obtenu et enregistré, sauf exception (comme l'«adhésion tacite» pour les clients existants concernant des produits/services similaires).

- Désinscription facile: chaque communication marketing doit inclure un mécanisme clair, facile et gratuit permettant aux destinataires de se désinscrire des futures communications. Les liens et processus techniques de désinscription sont essentiels.

- Listes de suppression: Maintenir et mettre régulièrement à jour des listes techniques de suppression pour les personnes ayant opté pour la désinscription.

- Sécurité des services (article 4): les fournisseurs de services de communications électroniques doivent mettre en œuvre les mesures techniques et organisationnelles appropriées pour gérer les risques de sécurité de leurs réseaux et services. Cela comprend:

- Gestion des vulnérabilités et tests de pénétration.

- Plans de réponse aux incidents pour les brèches de sécurité affectant les données de communication.

- Mesures visant à informer les abonnés des risques spécifiques de sécurité.

- Conservation des données: les fournisseurs de services de communication électronique doivent s'assurer techniquement que les données de trafic et de localisation sont effacées ou anonymisées lorsqu'elles ne sont plus nécessaires à la transmission ou à la facturation, sauf si un consentement à une conservation prolongée a été obtenu.

Pourquoi la conformité à la directive ePrivacy est-elle importante?

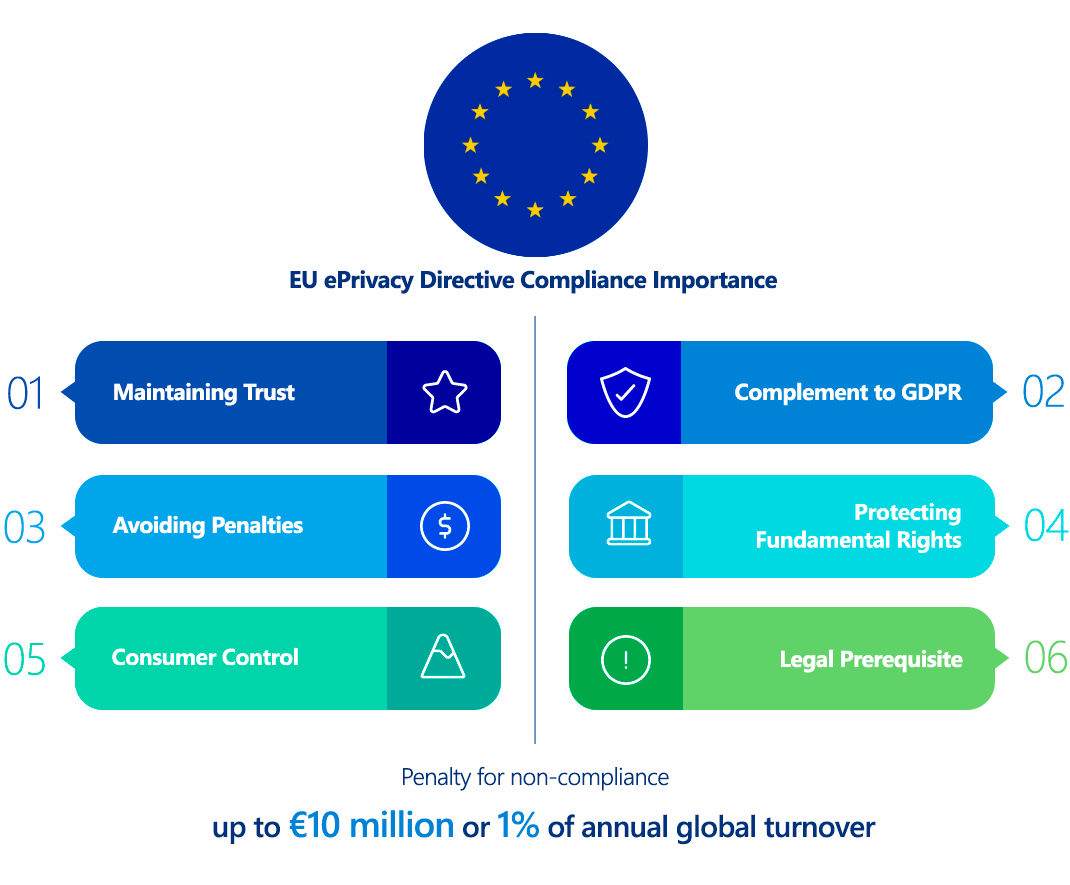

La conformité à la directive ePrivacy est essentielle pour plusieurs raisons:

- Protection des droits fondamentaux: Elle garantit directement les droits fondamentaux à la vie privée et à la protection des données à caractère personnel consacrés dans la Charte des droits fondamentaux de l'UE.

- Maintenir la confiance: le respect de la directive ePrivacy, en particulier en matière de consentement aux cookies et de marketing direct, renforce la confiance des utilisateurs en signalant le respect de leurs choix en matière de vie privée.

- Éviter les sanctions: la non-conformité peut entraîner des amendes importantes et des mesures de sanction de la part des autorités nationales de protection des données.

- Condition légale préalable: il s'agit d'une obligation légale pour toute organisation opérant dans l'espace numérique de l'UE ou ciblant des utilisateurs de l'UE.

- Complément au RGPD: elle fonctionne en tandem avec le RGPD, en traitant des domaines spécifiques non entièrement couverts par la réglementation plus large, notamment en ce qui concerne les communications non sollicitées et l’utilisation de technologies de suivi sur les équipements terminaux.

- Contrôle par les consommateurs: elle donne aux individus un plus grand contrôle sur leur expérience en ligne et sur la manière dont leurs données sont utilisées à des fins de suivi et de marketing.

Qui doit se conformer à la directive ePrivacy de l'UE?

Le champ d'application de la directive ePrivacy est large et s'applique:

- Fournisseurs de services de communications électroniques accessibles au public: inclut les entreprises de télécommunications traditionnelles (téléphonie fixe et mobile, SMS), les fournisseurs d'accès à Internet (FAI) et les services de communication Over-the-Top (OTT) (par exemple, WhatsApp, Skype, Signal, services de messagerie électronique comme Gmail) qui offrent des services aux utilisateurs finaux dans l'UE.

- Opérateurs de sites web: tout site web qui utilise des cookies ou des technologies de suivi similaires (pixels, empreintes numériques, stockage local) et qui a des visiteurs provenant de l'UE/EEE, quel que soit l'emplacement du site web.

- Entreprises engagées dans le marketing direct: toute organisation envoyant des communications électroniques non sollicitées (e-mails, SMS, appels automatisés) à des fins de marketing direct à des individus dans l'UE/EEE.

À l'instar du RGPD, la directive ePrivacy a un effet extraterritorial, ce qui signifie qu'elle peut s'appliquer à des organisations situées en dehors de l'UE/EEE si elles traitent les données de personnes situées dans l'UE/EEE, leur offrent des services ou surveillent leur comportement.

Comparaison de la directive ePrivacy et du RGPD

La directive ePrivacy et le RGPD sont souvent abordés ensemble car ils sont complémentaires, mais ils ont des objectifs distincts:

| Caractéristique | EU ePrivacy Directive | RGPD (règlement général sur la protection des données) |

|---|---|---|

| Focus | Règles spécifiques relatives à la vie privée dans le secteur des communications électroniques: confidentialité des communications, cookies/suivi, marketing direct (spam), données de trafic et de localisation. | Loi plus large et horizontale sur la protection des données couvrant tous les traitements de données à caractère personnel dans tous les secteurs. |

| Type de loi | Directive: exige que les États membres transposent la directive en droit national, ce qui entraîne certaines variations. | Règlement: directement applicable dans tous les États membres de l’UE/EEE sans nécessiter de transposition nationale, garantissant l’uniformité. |

| Portée des données | Se concentre sur les «données de communications électroniques» (contenu, métadonnées) et les «informations stockées sur équipements terminaux» (par exemple, les cookies). Inclut à la fois les personnes physiques et les personnes morales. | Se concentre uniquement sur les «données à caractère personnel» relatives à des personnes physiques identifiées ou identifiables. |

| Consent | Le consentement explicite est généralement requis pour les cookies/le suivi non essentiels et le marketing direct non sollicité. Exigences spécifiques pour les cookies. | Définit les normes pour un consentement valide (librement donné, spécifique, éclairé, sans ambiguïté) comme l'une des six bases légales pour le traitement des données à caractère personnel. |

| Confidentialité | Accent particulier mis sur la confidentialité des communications (article 5) et des métadonnées associées. | Principe général d'«intégrité et de confidentialité» (sécurité) des données à caractère personnel (article 5, paragraphe 1, point f). |

| Notification des violations de données | Oblige les fournisseurs de services de communication électronique à signaler les violations de sécurité à l'autorité nationale compétente. | Notification obligatoire des violations de données à caractère personnel à l'autorité de contrôle (dans les 72 heures) et aux personnes concernées (en cas de risque élevé). |

| Sanctions | Déterminées par les lois nationales (car il s'agit d'une directive), variant d'un État membre à l'autre. Peuvent être substantielles. | Amendes élevées standardisées: jusqu’à 20 millions d’euros ou 4 % du chiffre d’affaires annuel mondial pour les infractions graves. |

| Relation | Considérée comme lex specialis (loi spécifique) au RGPD dans ses domaines d’application. Lorsque l’ePD est plus spécifique, elle prévaut. Le RGPD s’applique lorsque l’ePD est silencieuse ou moins spécifique. | Le cadre principal de protection des données. L’ePD la complète pour des contextes spécifiques de communication électronique. |

Comment garantir la conformité à la directive ePrivacy?

Pour garantir la conformité à la directive ePrivacy, il est nécessaire de se concentrer spécifiquement sur le consentement, les contrôles techniques et les pratiques transparentes:

- Audit complet des cookies:

- Identifiez tous les cookies et traceurs: utilisez un scanner de site web robuste pour détecter tous les cookies propres et tiers, les pixels de suivi, les scripts et autres technologies qui stockent ou accèdent aux données sur les appareils des utilisateurs.

- Catégorisation des cookies: classez chaque cookie/traceur identifié en fonction de son objectif (par exemple, strictement nécessaire, fonctionnel, analytique, marketing, réseaux sociaux).

- Implémenter une plateforme de gestion du consentement (CMP) conforme:

- Blocage avant consentement: assurez-vous que le CMP bloque techniquement le chargement de tous les cookies et scripts de suivi non essentiels avant que l'utilisateur ne donne son consentement.

- Bannière de consentement claire: affichez une bannière ou pop-up proéminente et conviviale lors de la première visite d'un utilisateur.

- Choix granulaire: offrir aux utilisateurs la possibilité d'accepter tout, de refuser tout ou de gérer leurs préférences pour différentes catégories de cookies. Aucune case précochée pour les cookies non essentiels.

- Politique informative en matière de cookies: lien vers une politique claire, complète et facilement accessible qui détaille tous les cookies utilisés, leurs finalités, leurs durées de conservation et les fournisseurs tiers.

- Retrait facile: veiller à ce que les utilisateurs puissent facilement revoir et modifier leurs préférences de cookies à tout moment (par exemple, via un lien «Paramètres des cookies» dans le pied de page).

- Enregistrement du consentement: le CMP doit enregistrer et stocker la preuve du consentement à des fins d'audit (par exemple, horodatage, identifiant utilisateur, choix spécifiques).

- Passer en revue les pratiques de marketing direct:

- Opt-in pour les nouveaux contacts: implémenter des mécanismes techniques (par exemple, des formulaires de double opt-in) pour obtenir un consentement clair et affirmatif avant d’envoyer des communications marketing à de nouveaux contacts.

- Conformité au «soft opt-in»: si vous vous appuyez sur le «soft opt-in» pour les clients existants, assurez-vous que leurs coordonnées ont été obtenues lors d'une vente ou d'une négociation de vente, que le marketing concerne des produits ou services similaires, et qu'une option de désinscription facile a été fournie au moment de la collecte et dans chaque communication ultérieure.

- Désabonnement obligatoire: assurez-vous que tous les e-mails/SMS marketing comportent un lien ou un mécanisme de désabonnement clair, fonctionnel et gratuit.

- Gestion des listes de suppression: utilisez des systèmes automatisés pour gérer les listes de suppression.

- Renforcez la confidentialité pour les fournisseurs de communications:

- Chiffrement par défaut: mettre en œuvre des protocoles de chiffrement robustes (par exemple, HTTPS, TLS, E2EE le cas échéant) pour toutes les communications électroniques et les données associées.

- Contrôle d'accès et sécurité du réseau: appliquez des mesures de sécurité réseau robustes, une détection d'intrusions et des contrôles d'accès stricts à l'infrastructure de communication et aux données.

- Politiques de conservation des données: élabore et met en œuvre techniquement des politiques visant à anonymiser ou à supprimer les données de trafic et de localisation lorsqu'elles ne sont plus nécessaires, conformément aux exigences de la directive ePD.

- Audits et évaluations réguliers:

- Auditez régulièrement votre site web pour les nouveaux cookies/traceurs.

- Réexaminez régulièrement les processus de consentement au marketing direct.

- Réalisez des évaluations de sécurité (par exemple, des tests de pénétration) pour les services de communication électronique.

- Formation des employés: Veiller à ce que le personnel impliqué dans la gestion du site web, le marketing et les communications électroniques comprenne ses obligations en vertu de la directive ePrivacy.

Conséquences du non-respect de la directive ePrivacy de l'UE

La directive ePrivacy étant mise en œuvre par le biais de lois nationales, les sanctions exactes varient selon les États membres. Toutefois, la non-conformité peut entraîner des conséquences importantes:

- Sanctions financières: les autorités nationales de protection des données (DPAs) peuvent infliger des amendes substantielles. Bien que l'ePD ne prévoie pas de montants spécifiques comme le RGPD, de nombreux États membres ont aligné leurs sanctions en matière de confidentialité électronique sur les niveaux du RGPD. Par exemple, dans certains pays, les violations des règles de l'ePD (notamment celles relatives aux cookies ou au spam) peuvent entraîner des amendes comparables au niveau inférieur des amendes du RGPD (par exemple, jusqu'à 10 millions d'euros ou 2 % du chiffre d'affaires annuel mondial).

- Atteinte à la réputation: la divulgation publique de non-conformité, en particulier en cas de violations généralisées liées aux cookies ou au spam, peut gravement nuire à la réputation de la marque et à la confiance des clients.

- Mesures d'exécution: les autorités de protection des données peuvent émettre des avertissements, des réprimandes, des avis de mise en conformité (exigeant des mesures correctives spécifiques) et même des interdictions temporaires ou permanentes des activités de traitement des données.

- Réclamations civiles: les particuliers peuvent avoir le droit de réclamer une indemnisation pour les dommages subis en raison de violations de l'ePD.

- Perte d'activité: les entreprises peuvent perdre des clients ou rencontrer des difficultés à en acquérir de nouveaux si elles sont perçues comme ne respectant pas la vie privée ou recourant au marketing non sollicité.

Comment ImmuniWeb aide-t-il à se conformer à la directive ePrivacy?

Bien que ImmuniWeb se concentre principalement sur la cybersécurité et la gestion de la surface d'attaque, ses capacités soutiennent indirectement et directement la conformité avec plusieurs aspects techniques de la directive ePrivacy de l'UE:

Voici comment ImmuniWeb contribue spécifiquement à la conformité à la directive ePrivacy de l'UE:

ImmuniWeb effectue des tests de pénétration approfondis des API, mettant au jour des vulnérabilités telles que des endpoints non sécurisés, des authentifications cassées et des fuites de données, garantissant ainsi la conformité avec l’OWASP API Security Top 10.

Des analyses automatisées basées sur l'IA détectent les erreurs de configuration, les autorisations excessives et le chiffrement faible dans les API REST, SOAP et GraphQL, fournissant des conseils d'action pour remédier.

ImmuniWeb fournit des services de tests de pénétration applicatifs grâce à notre produit primé ImmuniWeb® On-Demand.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des applications (ASPM) permet de découvrir de manière proactive et continue l'ensemble de l'empreinte numérique d'une organisation, y compris les applications web, les API et les applications mobiles cachées, inconnues et oubliées.

ImmuniWeb détecte et surveille en permanence les actifs informatiques exposés (applications Web, API, services cloud), réduisant les angles morts et prévenant les violations grâce à une évaluation des risques en temps réel.

ImmuniWeb fournit des services de tests d'intrusion automatisés avec notre produit primé ImmuniWeb® Continuous.

Simule des attaques avancées sur les environnements AWS, Azure et GCP afin d'identifier les mauvaises configurations, les rôles IAM non sécurisés et les stockages exposés, conformément aux benchmarks CIS.

Automatise la détection des erreurs de configuration du cloud, des lacunes en matière de conformité (par exemple, PCI DSS, HIPAA) et du shadow IT, et propose des conseils de correction pour une infrastructure cloud résiliente.

Combine des simulations d'attaques basées sur l'IA et l'expertise humaine pour tester les défenses 24/7, en imitant des adversaires réels sans perturber les opérations.

Exécute des scénarios d'attaques automatisées pour valider les contrôles de sécurité, exposant les faiblesses des réseaux, des applications et des terminaux avant que les attaquants ne les exploitent.

Fournit un pentesting continu, renforcé par l’IA, pour identifier les nouvelles vulnérabilités après déploiement, garantissant une atténuation proactive des risques au-delà des audits ponctuels.

Hiérarchise et corrige les risques en temps réel en corrélant les informations sur les menaces avec les vulnérabilités des actifs, minimisant les fenêtres d'exploitation.

Surveille le Dark Web, les sites de paste et les forums de hackers à la recherche d'identifiants volés, de données divulguées et de menaces ciblées, permettant ainsi des mesures préemptives.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des données permet de détecter et de surveiller en continu les actifs numériques exposés à Internet, y compris les applications Web, les API, le stockage dans le cloud et les services réseau.

Analyse les marchés du Darknet à la recherche de données compromises sur les employés/clients, de propriété intellectuelle et de schémas frauduleux, et alerte les organisations en cas de violation.

Automatise l'analyse statique (SAST) et dynamique (DAST) des applications mobiles afin de détecter les vulnérabilités comme les secrets codés en dur ou les configurations TLS faibles.

Identifie les pare-feu mal configurés, les ports ouverts et les protocoles faibles sur les réseaux locaux et hybrides, renforçant les défenses.

Fournit des pentesting évolutifs, basés sur un abonnement, avec des rapports détaillés et un suivi des remédiations pour des workflows de sécurité agiles.

Détecte et accélère la suppression des sites de phishing usurpant votre marque, minimisant les atteintes à votre réputation et les pertes dues à la fraude.

Évalue la posture de sécurité des fournisseurs (par exemple, API exposées, logiciels périmés) afin de prévenir les attaques de la chaîne d'approvisionnement et d'assurer la conformité.

Simule des menaces persistantes avancées (APT) adaptées à votre secteur, testant les capacités de détection et de réponse face à des chaînes d’attaque réalistes.

Des tests manuels et automatisés permettent de détecter les failles SQLi, XSS et de logique métier dans les applications web, conformément au Top 10 OWASP et aux normes réglementaires.

Effectue des scans DAST continus pour détecter les vulnérabilités en temps réel, en s'intégrant aux pipelines CI/CD pour une efficacité DevSecOps.

Bien qu'ImmuniWeb ne fournisse pas directement de Consent Management Platform (CMP) pour le consentement direct aux cookies, ses puissantes capacités de test de sécurité et de gestion de la surface d'attaque constituent la fondation technique essentielle pour la mise en œuvre conforme des exigences de la directive ePrivacy, notamment concernant l'utilisation sécurisée et transparente des technologies de suivi et la confidentialité des communications électroniques.

Liste des ressources officielles

Répondez aux exigences réglementaires grâce à la plateforme IA ImmuniWeb®.

ImmuniWeb peut également aider à se conformer à d'autres lois et réglementations en matière de protection des données:

Europe

RGPD de l'UE

DORA de l'UE

NIS 2 de l'UE

EU Cyber Resilience Act

Règlement européen sur l’intelligence artificielle

EU ePrivacy Directive

UK GDPR

FADP suisse

Circulaire FINMA 2023/1

Amérique du Nord et du Sud

Loi brésilienne sur la protection des données LGPD

CCPA Californie

Canada PIPEDA

Règlement de cybersécurité du DFS de New York

Loi SHIELD de New York

Règle de protection des données de la FTC américaine

HIPAA États-Unis

Moyen-Orient et Afrique

Loi sur la protection des données personnelles du Qatar

Loi sur la protection des données personnelles en Arabie saoudite

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Afrique du Sud Loi sur la protection des informations personnelles

Règlement des Émirats arabes unis sur la sécurité de l'information (1.1)

Loi des Émirats arabes unis sur la protection des données personnelles

Asie-Pacifique

Loi australienne sur la protection des données personnelles

Ordonnance sur la protection des données personnelles de Hong Kong

Loi indienne sur la protection des données personnelles

Loi japonaise sur la protection des informations personnelles

Loi sur la protection des données personnelles de Singapour